Запрет на удаление папки ntfs

определенные моменты может случиться такое – нужно удалить папку, а сделать это никак не получается. Система сопротивляется, не дает доступа, или для совершения данного действия требует права администратора . Порой в качестве причины указывается использование этой директории какой-то активной программой. Такие папки удалить вполне возможно, и для этого есть несколько действенных способов – о них я сегодня вам и расскажу.

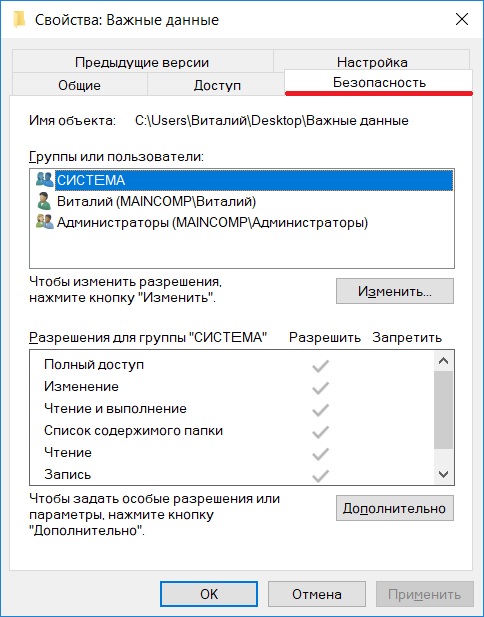

Проверяем запрет на удаление

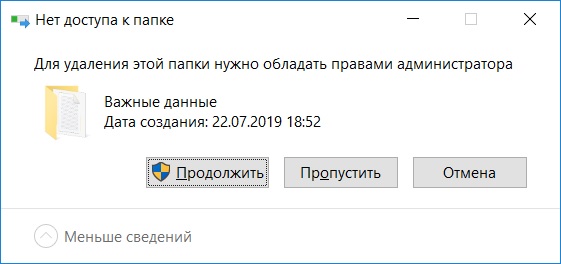

Теперь, если Вы или любой другой пользователь попытается удалить данную папку или файлы в ней, получит следующую ошибку

Однако, мы свободно можем создавать новые файлы в этой папке и редактировать их, на это у нас права есть. При этом все новые файлы, которые мы будем создавать в этой папке, будут наследовать запрет на удаление.

Архивация папки

Этот метод может помочь, если в окне с ошибкой выходит что-то вроде «Не удается найти удаляемый элемент». Воспользоваться можно любой подобной программой – 7Zip, WinRAR, WinZip и т.д.

В проводнике перехожу к папке, которую хочу, но не могу стереть, и вызываю контекстное меню, нажав на правую кнопку мыши. В списке пунктов выбираю «Добавить в архив…».

Откроется окно программы с настройками архивации. Тут мне нужно будет просто поставить галочку напротив пункта «Удалить файлы после упаковки», потом нажать на кнопку OK.

После упаковки программа автоматически сотрет эту папку, а мне нужно будет только стереть созданный архив.

Файловый менеджер Total Commander

Это один из самых популярных и востребованных файловых менеджеров среди пользователей ПК. С его помощью можно и удалить папку, которая не удаляется в системном проводнике. Для начала, если программа не установлена на компьютере, нужно загрузить установщик.

После открытия перехожу к той самой папке, выделяю ее и нажимаю на кнопку «Удалить» в нижней части окна, либо на кнопку F8.

Если этого недостаточно, программу можно запустить от имени администратора и повторно провести ту же процедуру.

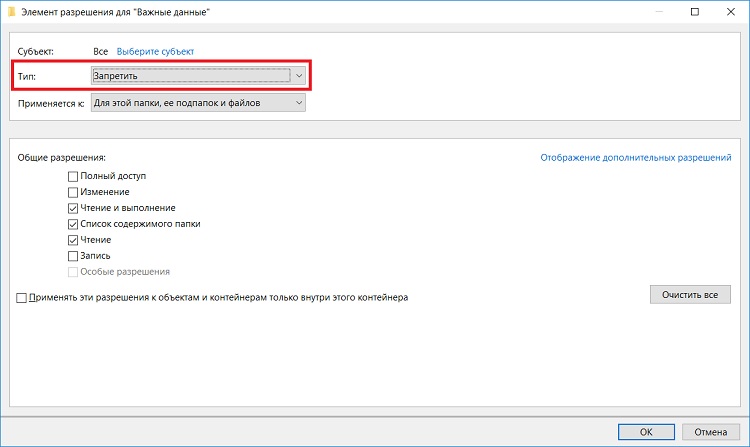

Шаг 6 – Выбор типа разрешения

Сначала выбираем тип разрешения, т.е. что мы хотим «Разрешить» или «Запретить», мы хотим запретить удаление, поэтому выбираем «Запретить».

Удаление сторонними программами

Иногда папка не удаляется даже после деинсталляции приложения, с которым она была связана. В этом случае могут помочь некоторые сторонние программы.

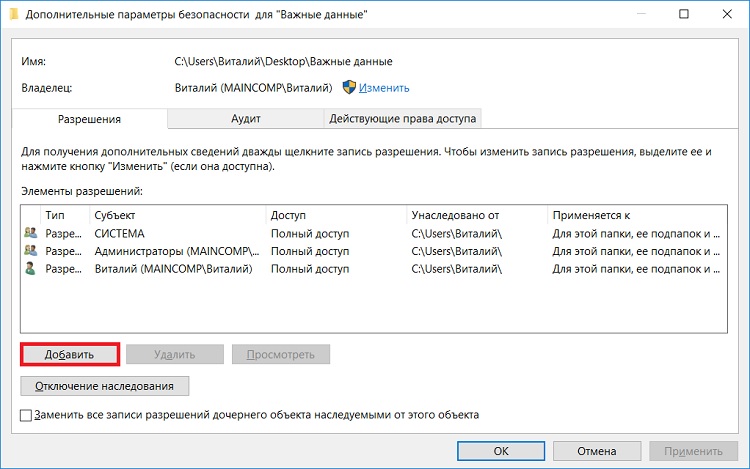

Шаг 4 – Добавляем новый элемент разрешения

После открытия дополнительных параметров безопасности у нас отобразятся текущие элементы разрешений на данный каталог, нам нужно добавить новый элемент разрешения. Для этого нажимаем кнопку «Добавить».

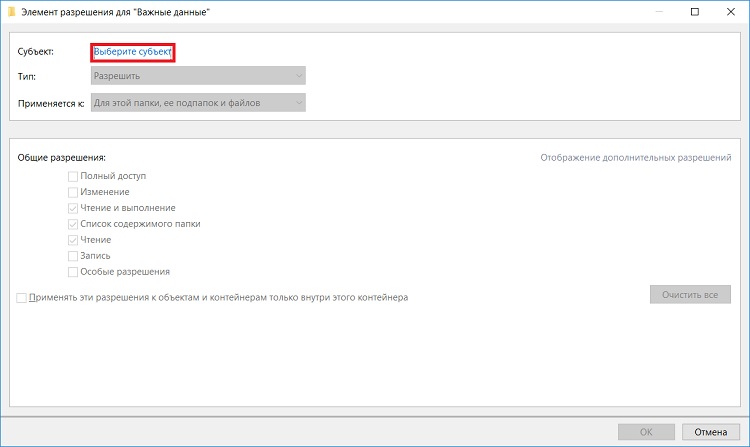

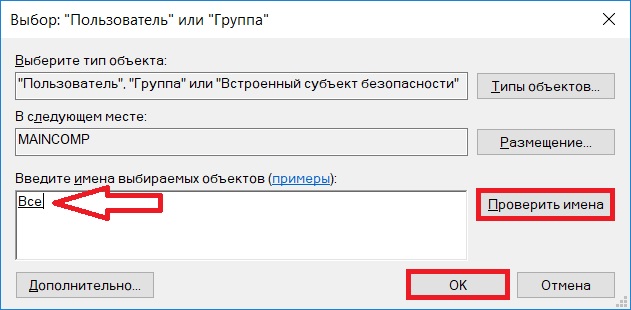

Шаг 5 – Выбор субъекта

Сначала нам нужно выбрать субъект, т.е. для кого (каких пользователей) будет действовать это разрешение.

Для выбора нажимаем кнопку «Выберите субъект».

Затем, так как мы хотим запретить удаление файлов и папок для всех, включая нас самих, нам можно (и нужно) выбрать специальную группу «Все», в которую включаются абсолютно все пользователи компьютера.

Для этого, если у Вас обычный домашний компьютер (я имею ввиду, он не в домене), Вы можете сразу написать в поле ввода имени слово «Все», и нажать «Проверить имена». И таким образом, если данная группа будет найдена, ее название будет подчеркнуто.

В случае если таким способом Вы не найдете группу «Все», можно зайти в настройки «Дополнительно» в этом же окне, и, используя поиск, найти нужную группу.

Также, в случае необходимости, Вы можете запретить удаление только некоторым пользователям, а не всем.

После того как определены пользователи или группа, к которой будет применяться наше разрешение, нажимаем «ОК».

Устранение неполадки через «Командную строку»

Для начала мне нужно открыть утилиту, и сначала я вызову окно «Выполнить» нажатием на сочетание клавиш Win + R. Затем в поле «Открыть» введу запрос CMD и нажму на кнопку ОК.

Ввожу запрос CMD и нажимаю на кнопку ОК

После этого передо мной откроется окно редактора командной строки. Там я введу код следующего содержания – RMDIR /S /Q (путь). У меня, допустим, он будет вот такой – C:\Users\User\Documents\Adobe. Нажимаю на клавишу Enter для старта выполнения программы. После этого папка должна исчезнуть.

Удаление системных каталогов

Если же не удается почистить системные разделы, в том числе временные файлы и старые установки Windows, то можно прибегнуть ко встроенной утилите «Очистка диска». С ее помощью можно почистить папку Temp, стереть кэш, оставшийся после обновления системы, и так далее. Для начала я открою «Панель управления». Сделать это возможно через строку поиска в панели задач.

Другой вариант – открыть раздел «Параметры» нажатием на сочетание клавиш Win + I и ввести в поиске соответствующий запрос.

Также можно вызвать окно «Выполнить», в поле «Открыть» набрать запрос control, потом нажать на ОК или клавишу Enter.

Далее я перехожу в раздел «Администрирование», при этом важно, чтобы значки отображались крупными или мелкими, а не по категориям.

В списке инструментов нахожу пункт «Очистка диска» и открываю его.

Откроется небольшое окошко, в котором нужно выбрать системный диск.

Дальше программа загрузит данные, и откроется еще одно окно. В нем можно выбрать, какие файлы удалить, но для более глубокой чистки нужно нажать на элемент «Очистить системные файлы».

После этого возможно понадобится еще раз выбрать диск. Затем программа оценит объем памяти, который можно освободить. В итоге откроется то же самое окно, но уже с подробным и более объемным содержанием. Галочкой отмечаю нужные пункты и запускаю процесс нажатием на кнопку ОК.

отом система выдаст запрос на подтверждение действий. Нужно помнить, что после удаления этих файлов провести восстановление до предыдущей версии не получится. Если это действительно нужно, тогда следует нажать на кнопку «Да». Запустится процесс удаления системных данных, который займет достаточно много времени.

Видео-инструкция

Я пытаюсь предотвратить случайное удаление пользователями определенных папок (например, папки их личного сканирования - хранящихся на их домашнем диске), в то же время предоставляя им разрешения на чтение и запись содержимого этих специальных папок.

Мои эксперименты с различными комбинациями разрешений NTFS не увенчались успехом, так как я обнаружил, что пользователи либо не могут получить доступ к содержимому . либо могут удалить родительскую папку.

Как я могу это сделать?

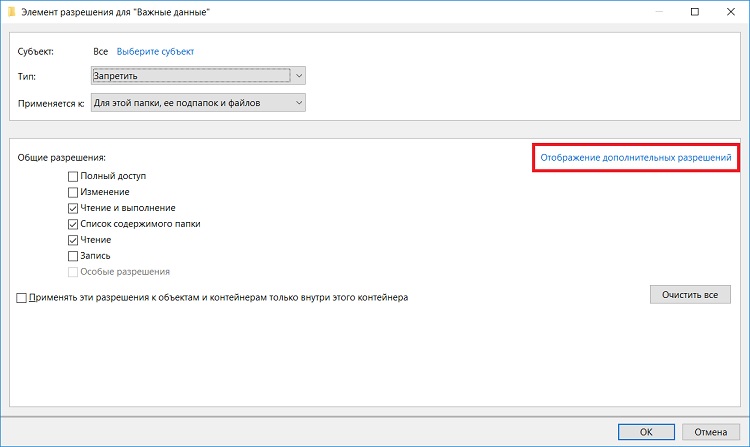

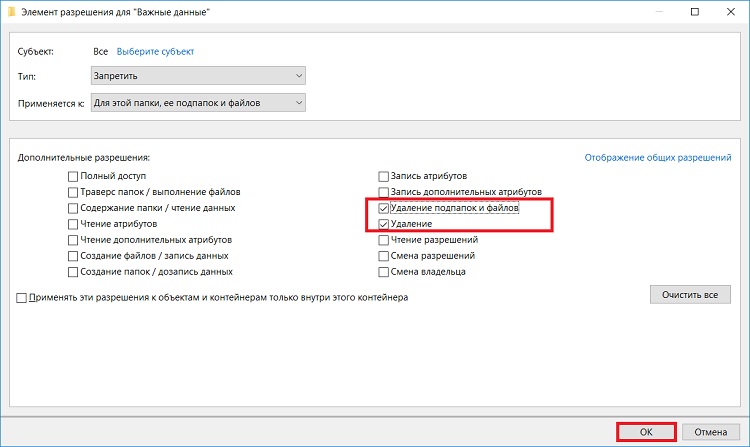

Шаг 7 – Выбор разрешений

Далее, нам осталось выбрать необходимые разрешения, но нужные нам по умолчанию не отображаются, поэтому сначала отображаем их используя кнопку «Отображение дополнительных разрешений».

После этого ставим и оставляем всего две галочки: «Удаление подпапок и файлов» и «Удаление».

Нажимаем «ОК» и данное окно закроется.

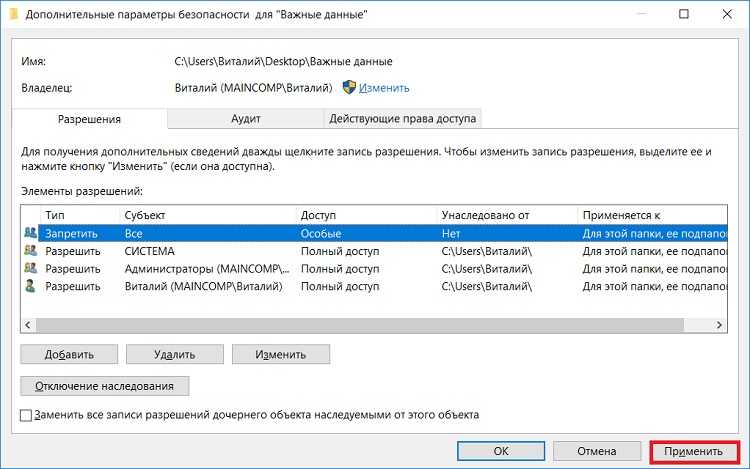

Затем, чтобы применить это разрешение в окне «Дополнительные параметры безопасности», нажимаем «Применить».

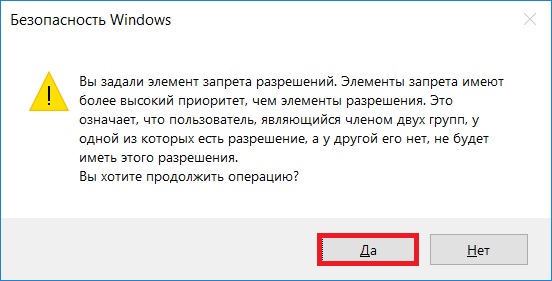

Windows 10 нас предупредит о том, что запрет имеет приоритет над разрешением, т.е. мы хоть и создали все эти папки и файлы и имеем полное право на их удаление, текущее разрешение будет в приоритете, и мы не сможем удалить эти файлы и папки.

Соглашаемся с этим, и нажимаем «Да».

Затем выходим из настроек по крестику.

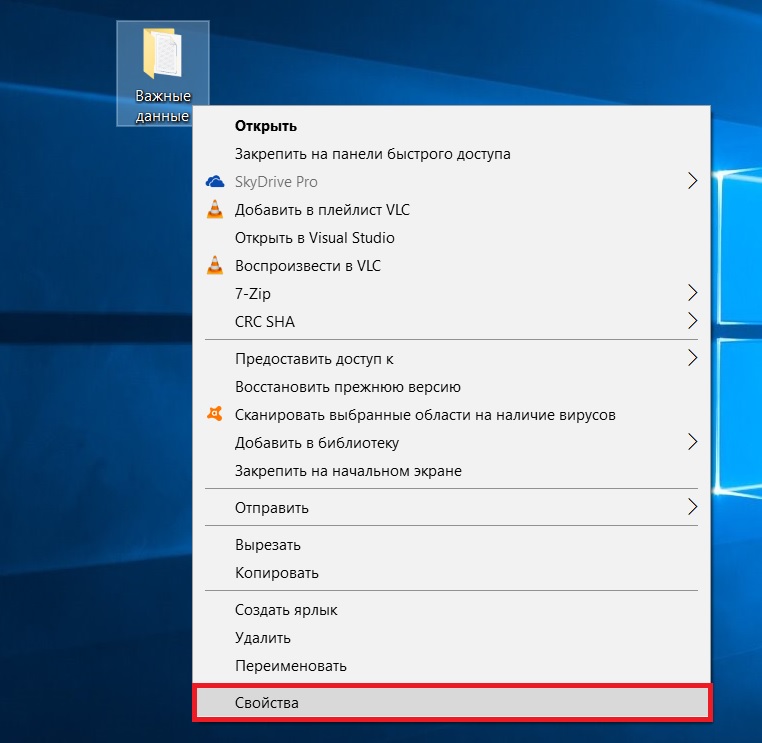

Шаг 1 – Открываем свойства файла или папки

Итак, чтобы запретить удаление файлов и папок в ОС Windows 10 необходимо зайти в свойства объекта (файла или папки), в нашем случае папки, это можно сделать, щёлкнув правой кнопкой мыши, и нажать «Свойства».

Разрешения для файлов и папок

Ниже, в таблице показано, какие особые разрешения входят в какие стандартные разрешения. Например, можно увидеть, что в стандартное разрешение «Полный доступ» входят все специальные разрешения, а в стандартное разрешение «Изменение» - все, кроме «Удаление подпапок и файлов», «Смена разрешений» и «Смена владельца».

В таблице также можно увидеть, что стандартные разрешения «Список содержимого папки» и «Чтение и выполнение» включают в себя одинаковый перечень особых разрешений. Тем не менее разница все-таки есть, а заключается она в том, что наследуются эти разрешения по разному. Так, разрешение «Список содержимого папки» наследуется только папками и отображается только при просмотре разрешений на доступ к папкам. Файлами это разрешение не наследуется.

Что касается разрешения «Чтение и выполнение», то оно наследуется как папками, так и файлами. Отображается оно также при просмотре разрешений на доступ как к папкам, так и к файлам.

В этой связи следует отметить, что пользователи, которым разрешен полный доступ к папке, могут удалять любые файлы в этой папке, независимо от установленных для них разрешений.

Специальные разрешения

Если стандартные разрешения предназначены для общих случаев, для быстрого и удобного назначения прав доступа, то специализированные права доступа позволяют подойти к этому делу более ответственно.

При этом можно изменить стандартный набор разрешений так, как будет необходимо. Описание специализированных разрешений как для папок, так и для файлов показано в таблице ниже.

Специальные разрешения NTFS для файлов и папок:

файла или папки. Дополнительные атрибуты определяются

запрещает создание файлов в папке (применимо только к папкам).

Для файлов. Разрешение «Запись данных» позволяет или.

запрещает внесение изменений в файл и запись поверх

запрещает создание папок внутри папки (применимо только к папкам).

Для файлов. Разрешение «Дозапись данных» позволяет или

запрещает внесение данных в конец файла, но не изменение,

папки, как «Только чтение» и «Скрытый». При этом разрешение

«Запись атрибутов» не подразумевает права на создание или

удаление файлов или папок: разрешается только вносить

файла или папки. Дополнительные атрибуты определяются

программами и могут различаться для разных программ.

Разрешение «Запись дополнительных атрибутов» не

подразумевает права на создание или удаление файлов или

файла или папки отсутствует разрешение «Удаление», то объект

все же можно удалить при наличии разрешения «Удаление

или запрещает удаление подпапок и файлов внутри папки даже

папкой. Привилегия владельца состоит в том, что он всегда

может изменять разрешения на доступ к файлу или папке,

независимо от любых разрешений, защищающих этот файл

данное разрешение позволяет или запрещает ожидание

различными потоками файлов или папок и синхронизацию их

с другими потоками. Это разрешение применимо только к

программам, выполняемым в многопоточном режиме с

Стандартные разрешения

Разрешения для папок имеют ту особенность, что они определяют возможные действия как для самих папок, так и для содержащихся внутри них файлов и подпапок. Ниже в таблице показано, что это могут быть за разрешения.

Стандартные разрешения NTFS для папок:

также их свойства: имя владельца, разрешения и атрибуты

(такие как «только чтение», «скрытый», «архивный» и

и подпапки, а также изменять атрибуты папки и просматривать

нет доступа к самой папке. Кроме того разрешает те же

действия, что предусмотрены для разрешений «Чтение»

допускаются все действия, предусмотренные всеми

перечисленными выше разрешениями. Дополнительно позволя-

Разрешения для файлов имеют те же названия, но смысл их несколько отличается.

Стандартные разрешения NTFS для файлов:

допускаются все действия, предусмотренные всеми перечис-

ленными выше разрешениями. Дополнительно позволяется

4 ответа 4

Как указал Грэм, ключевым моментом здесь было использование нескольких записей прав доступа для одного и того же пользователя (что я никогда раньше не пробовал):

Разрешения на родительскую папку дают пользователям почти абсолютную свободу вносить любые изменения . за исключением того, что флажок "удалить" снят, поэтому пользователи не могут случайно удалить / переместить / переименовать эту важную папку:

Переходя ко второму набору разрешений для того же пользователя (который применяется не к самой папке, а к ее содержимому), мы видим точно такие же права, которые были предоставлены пользователю, включая привилегии "удалить".

Таким образом, пользователи могут делать с вложенными папками и файлами все, что пожелают, включая их удаление / перемещение / переименование.

Эта конфигурация позволяет мне защищать ключевые папки, такие как персонализированные целевые каталоги сканирования, которые находятся в личных сетевых папках пользователя. Пользователи могут изменять содержимое (например, удалять PDF-файлы сканов, которые они больше не хотят хранить), но не могут непреднамеренно создавать проблемы для себя, удаляя папку, которую сканер ожидает увидеть при сохранении в сети.

Мне пришлось отключить наследование для специальной папки, так как в противном случае было бы невозможно вносить изменения в разрешения пользователя, которые отличались от корня сетевого ресурса; Однако, все вложенные папки и объекты действительно используют наследование для того , чтобы получить разрешение от их родительской папки.

Как только я понял, что именно нужно сделать, это заняло всего пару минут для настройки каждого пользователя. Теперь я уверен, что ключевые сетевые папки не могут быть случайно удалены пользователями.

Развитая система безопасности - это одна из особенностей операционной системы Windows 8.1, Windows 10. И основой этой безопасности служит файловая система NTFS, которая предполагает использование так называемых разрешений.

Под разрешением NTFS понимается правило, связанное с объектом (файлом, папкой) и используемое для управления доступом пользователей к этому объекту. При этом под пользователем понимается не только пользователь-человек как таковой, но и программы, запущенные от его имени (под его учетной записью).

В NTFS, разрешения назначаемые папкам, отличаются от разрешений, назначаемых файлам. Далее будут по отдельности рассмотрены и те и другие. Причем в NTFS предусмотрен как стандартный набор разрешений (для общих случаев), так и специализированный набор - для «тонкой» настройки.

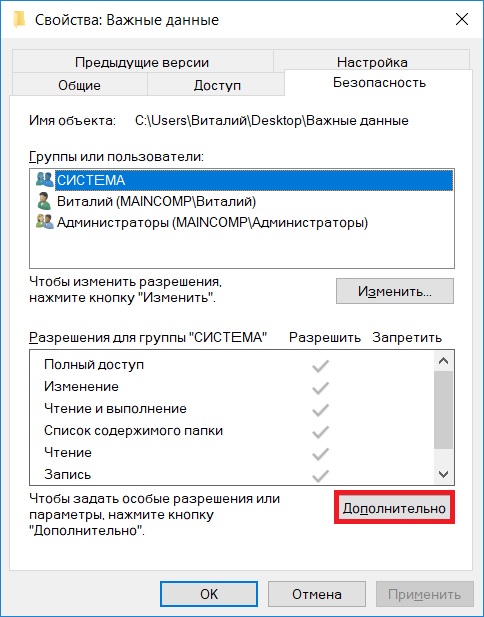

Шаг 3 – Открываем дополнительные параметры безопасности

Затем открываем дополнительные параметры безопасности для настройки особых разрешений, так как в стандартных разрешениях нужного нам, т.е. запрета на удаление, нет.

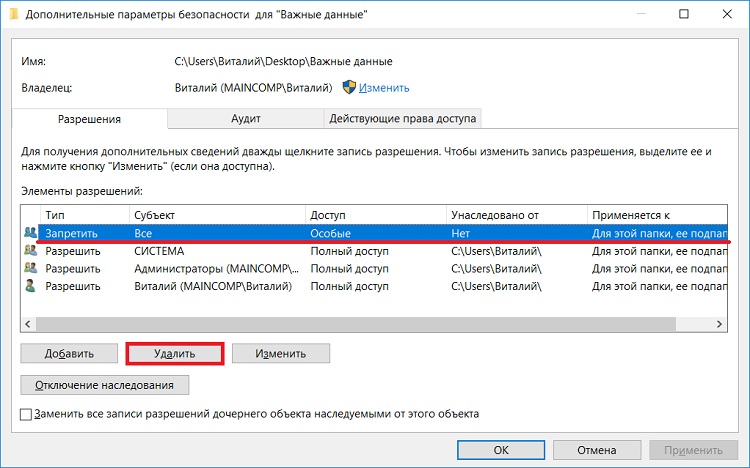

Отмена запрета на удаление

В случае если Вам потребуется переместить файлы или всю папку, а может быть удалить некоторые файлы и папки в этом каталоге, Вам придётся снять запрет на удаление.

Это делается путем простого удаления этого разрешения. Для этого Вам необходимо точно также зайти в дополнительные параметры безопасности, выбрать соответствующий элемент разрешения и нажать «Удалить», а затем «Применить».

Изменение конфигураций системы

Вызываю меню «Конфигурация системы» – можно через строку поиска в панели задач.

Еще я могу открыть утилиту «Выполнить» нажатием на комбинацию клавиш Win + R, ввести в поле запрос msconfig и нажать на кнопку ОК.

В новом открывшемся окне перехожу во вкладку «Загрузка». В нижней части будет небольшой раздел «Параметры загрузки». Ставлю напротив пункта «Безопасный режим» галочку и нажимаю на кнопку «Применить».

Перезагружаю компьютер. При запуске операционная система будет загружена в установленном режиме.

Включаем запрет удаления файлов и папок в Windows 10

Давайте разберем пример, в котором нам нужно запретить удаление всех файлов и папок в определенной, важной для нас папке. При этом нам нужно иметь возможность добавлять новые файлы в эту папку, а также редактировать уже существующие файлы в ней.

Перезагрузка компьютера

Пожалуй, начнем с самого простого способа. Порой для решения многих проблем требуется просто перезагрузить компьютер. В данном случае очень вероятно, что программа, которая занимает эту самую папку, может отключиться. Но и провести перезагрузку нужно правильно, не нажимая на кнопку питания на системном блоке.

Для начала я открою меню «Пуск» – иконка расположена в левой части панели задач. Дальше нажму на кнопку питания и выберу один из двух пунктов – «Завершение работы» или же «Перезагрузка».

Переименование папки

Банально? Вроде да, но иногда этот метод помогает. Неважно, какое это будет имя, выбирать можно произвольно. Нажимаю правой кнопкой мыши по нужной директории и выбираю в списке пункт «Переименовать». Ввожу любое имя, нажимаю на клавишу Enter, затем обязательно перезагружаю компьютер. После загрузки системы пробую стереть папку снова. См. также: как переименовать папку пользователя в Windows 10 .

Если же это папка с текстовыми файлами, можно попробовать стереть их путем внесения любых незначительных изменений в содержимом. Их нужно обязательно сохранить. После этого удаление папки станет вполне возможным.

Программа Unlocker

Unlocker – отличное бесплатное приложение, с помощью которого можно быстро стереть файлы, используемые каким-либо активным процессом. В некоторых антивирусах при ее установке придется отключить защиту в режиме реального времени, так как программа может определяться как вредоносная. Русифицированной версии, к сожалению, нет. Скачивать программу лучше с официального сайта.

После установки можно просто нажать правой кнопкой мыши по папке и выбрать пункт «Unlocker». Утилита выгрузит из памяти ПК процесс, который занимает содержимое директории, даже если он скрыт от глаз пользователя и недоступен для просмотра в диспетчере задач. Далее будет предложены действия, которые нужно совершить с папкой – удалить, переименовать, переместить или не трогать.

Зачем запрещать удаление файлов и папок?

Наверное, у многих на компьютере хранится много различной информации, включая важную информацию, которая была структурирована и разложена по папочкам. И такую информация потерять кране не хочется, но бывает и такое, что файл или целую папку кто-то может удалить, или Вы сами, например, случайно, другими словами, по умолчанию Ваши личные файлы и папки не защищены от удаления.

Однако в операционной системе Windows 10 есть стандартные инструменты, с помощью которых можно запретить удаление файлов и папок.

Таким образом, Вы очень легко можете включить запрет на удаление определённого файла или целой папки, в которой хранятся Ваши личные и важные данные, тем самым защитить их от случайного или даже преднамеренного удаления. В таком случае даже Вы не сможете удалить эти файлы и папки, предварительно не сняв этот запрет (т.е. если действительно Вам потребуется удалить файл или папку, нужно будет снять этот запрет).

Переход в безопасный режим

В безопасном режиме система запускает только самые важные компоненты, поэтому папка не будет заблокирована, и стереть ее гораздо проще. Это отличный способ для удаления неудачно записанных файлов. А вот перейти в безопасный режим можно несколькими способами.

Почему папки не удаляются в Windows 10?

Причин на отказ системы при попытке удаления папки может быть много, и вот несколько основных и часто встречаемых.

- Файлы в этой папке используются на данный момент каким-либо приложением. В таком случае можно просто попробовать закрыть активное окно и вновь провести процедуру.

- Не хватает прав для удаления этих данных, а именно, действие совершается не от имени администратора. Обычно этот пункт касается только системных папок.

- Файлы используются пользователем другого компьютера, подключенного по локальной сети. Тут придется подождать, пока другой пользователь закончит работу с ними, а затем опять повторить попытку.

- Информация записана неправильно или не полностью. Может, это случилось из-за того, что процесс записи на жесткий диск был прерван. В таких случаях система просто не понимает, что делать с поврежденными файлами, поэтому не дает к ним доступа.

- Все данные были добавлены в карантин антивирусной программой. Тут придется сначала вытащить их оттуда, потом попробовать стереть их вновь.

Есть несколько методов удаления подобных папок с жесткого диска компьютера, и задействовать каждый можно в зависимости от типа проблемы.

Отключение связанных программ в «Диспетчере задач»

Если первый способ не помог, тогда, возможно, приложение стоит в автозагрузке. И для удаления привязанной к нему папки потребуется просто отключить его вручную через «Диспетчер задач».

Вызвать этот инструмент в ОС Windows 10 я могу несколькими способами – нажатием на комбинацию клавиш Ctrl + Shift + Esc или классическим Ctrl + Alt + Del. Правда, тут откроется меню с выбором действий, и последним как раз будет пункт «Диспетчер задач».

Еще его можно найти через системный поиск в панели задач, просто введя в строке соответствующий запрос.

Другой способ – вызвать контекстное меню панели задач нажатием по ней правой кнопкой мыши. На предпоследних строках будет располагаться искомый инструмент.

Иду дальше – перехожу во вкладку «Процессы» и ищу ту программу, которая и занимает данную папку. Просто кликаю по ней правой кнопкой мыши и нажимаю на строчку «Снять задачу».

После этого вновь пробую удалить ту самую папку. В большинстве случаев этот способ точно помогает.

Особые варианты загрузки

Сначала я открываю раздел «Параметры» – можно нажатием на комбинацию Win + I, а можно и выбором иконки в панели «Пуск».

В новом окне перехожу к категории «Обновление и безопасность».

Перехожу в раздел «Восстановление». Там будет пункт «Особые варианты перезагрузки». Я нажму на кнопку «Перезагрузить сейчас», расположенную чуть ниже.

После перезагрузки откроется окно с выбором действий. Мне надо перейти к пункту «Поиск и устранение неисправностей»

Откроется раздел «Диагностика», и дальше я перейду в «Дополнительные параметры».

При переходе в них нужного мне раздела не будет видно, поэтому мне нужно нажать на ссылку «Посмотреть другие параметры восстановления».

Тут появится иконка «Параметры загрузки», по которой я и нажму.

Этот параметр представляет собой переход в безопасный режим. В итоге мне нужно кликнуть по кнопке «Перезагрузить», расположенной в правой нижней части окна.

В обоих случаях после загрузки безопасного режима я могу перейти к той самой папке и удалить ее без каких-либо препятствий.

Заключение

Способов удаления папки, которая просто так не стирается, достаточно много. При этом каждый из них может подойти как в одном случае (отсутствие прав админа или использование директории каким-то процессом), так и в нескольких. Для начала нужно использовать самые простые методы и уже затем, если попытка не увенчалась успехом, приступать к другим. В крайнем случае можно воспользоваться сторонними программами, но порой системных инструментов вполне достаточно для удаления злосчастной папки.

Что может быть проще, чем разграничить права на папку в NTFS? Но эта простая задача может превратиться в настоящий кошмар, когда подобных папок сотни, если не тысячи, а изменение прав к одной папке «ломает» права на другие. Чтобы эффективно работать в подобных условиях, требуется определенная договоренность, или стандарт, который бы описывал, как решать подобные задачи. В данной статье мы как раз и рассмотрим один из вариантов подобного стандарта.

Стандарт управления правами доступа к корпоративным файловым информационным ресурсам (далее – Стандарт) регламентирует процессы предоставления доступа к файловым информационным ресурсам, размещенным на компьютерах, работающих под управлением операционных систем семейства Microsoft Windows. Стандарт распространяется на случаи, когда в качестве файловой системы используется NTFS, а в качестве сетевого протокола для совместного доступа к файлам SMB/CIFS.

Информационный ресурс – поименованная совокупность данных, к которой применяются методы и средства обеспечения информационной безопасности (например, разграничение доступа).

Файловый информационный ресурс – совокупность файлов и папок, хранящихся в каталоге файловой системы (который называется корневым каталогом файлового информационного ресурса), доступ к которой разграничивается.

Составной файловый информационный ресурс – это файловый информационный ресурс, содержащий в себе один или несколько вложенных файловых информационных ресурсов, отличающихся от данного ресурса правами доступа.

Вложенный файловый информационный ресурс – это файловый информационный ресурс, входящий в составной информационный ресурс.

Точка входа в файловый информационный ресурс – каталог файловой системы, к которому предоставляется сетевой доступ (shared folder) и который используется для обеспечения доступа к файловому информационному ресурсу. Данный каталог обычно совпадает с корневым каталогом файлового информационного ресурса, но может быть и вышестоящим.

Промежуточный каталог – каталог файловой системы, находящийся на пути от точки входа в файловый информационной ресурс к корневому каталогу файлового информационного ресурса. Если точка входа в файловый информационный ресурс является вышестоящим каталогом по отношению к корневому каталогу файлового информационного ресурса, то она также будет являться промежуточным каталогом.

Группа доступа пользователей – локальная или доменная группа безопасности, содержащая в конечном счете учетные записи пользователей, наделенные одним из вариантов полномочий доступа к файловому информационному ресурсу.

- Доступ разграничивается только на уровне каталогов. Ограничение доступа к отдельным файлам не проводится.

- Назначение прав доступа выполняется на базе групп безопасности. Назначение прав доступа на отдельные учетные записи пользователей не проводится.

- Явно запрещающие полномочия доступа (deny permissions) не применяются.

- Разграничение прав доступа проводится только на уровне файловой системы. На уровне сетевых протоколов SMB/CIFS права не разграничиваются (Группа «Все» – полномочия «Чтение/Запись» / Everyone – Change).

- При настройке сетевого доступа к файловому информационному ресурсу в настройках SMB/CIFS устанавливается опция «Перечисление на основе доступа (Access based enumeration)».

- Создание файловых информационных ресурсов на рабочих станциях пользователей недопустимо.

- Не рекомендуется размещать файловые информационные ресурсы на системных разделах серверов.

- Не рекомендуется создавать несколько точек входа в файловый информационный ресурс.

- Следует по возможности избегать создание вложенных файловых информационных ресурсов, а в случаях, когда имена файлов или каталогов содержат конфиденциальную информацию, это вовсе недопустимо

Доступ пользователей к файловому информационному ресурсу предоставляется путем наделения их одним из вариантов полномочий:

- Доступ «Только на чтение (Read Only)».

- Доступ «Чтение и запись (Read & Write)».

Имена групп доступа пользователей формируются по шаблону:

FILE-Имя файлового информационного ресурса–аббревиатура полномочий

Имя файлового информационного ресурса

должно совпадать с UNC именем ресурса или состоять из имени сервера и локального пути (если сетевой доступ к ресурсу не предоставляется). При необходимости в данном поле допускаются сокращения. Символы «\\» опускаются, а «\» и «:» заменяются на «-».

Аббревиатуры полномочий:

- RO — для варианта доступа «Только на чтение (Read Only)»

- RW — для варианта доступа «Чтение и запись (Read & Write)».

Пример 2

Имя группы доступа пользователей, имеющих полномочия «Чтение и запись» для файлового информационного ресурса, размещенного на сервере TERMSRV по пути D:\UsersData, будет:

FILE-TERMSRV-D-UsersData-RW

Таблица 1 – Шаблон NTFS-прав доступа для корневого каталога файлового информационного ресурса.

| Субъекты | Права | Режим наследования |

| Наследование прав доступа от вышестоящих каталогов отключено | ||

| А) Обязательные права | ||

| Специальная учетная запись: «СИСТЕМА (SYSTEM)» | Полный доступ (Full access) | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

| Локальная группа безопасности: «Администраторы (Administrators)» | Полный доступ (Full access) | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

| Б.1) Полномочия «Только чтение (Read Only)» | ||

| Группа доступа пользователей: «FILE-Имя ресурса-RO» | Базовые права: а) чтение и выполнение (read & execute); б) список содержимого папки (list folder contents); в) чтение (read); | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

| Б.2) Полномочия «Чтение и запись (Read & Write)» | ||

| Группа доступа пользователей: «FILE-Имя ресурса-RW» | Базовые права: а) изменение (modify); б) чтение и выполнение (read & execute); в) список содержимого папки (list folder contents); г) чтение (read); д) запись (write); | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

| Б.3) Другие полномочия при их наличии | ||

| Группа доступа пользователей: «FILE-Имя ресурса-аббревиатура полномочий» | Согласно полномочиям | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

Табилца 2 – Шаблон NTFS-прав доступа для промежуточных каталогов файлового информационного ресурса.

| Субъекты | Права | Режим наследования |

| Наследование прав доступа от вышестоящих каталогов включено, но если данный каталог является вышестоящим по отношению к файловым информационным ресурсам и не входит ни в один другой файловый информационный ресурс, то наследование отключено | ||

| А) Обязательные права | ||

| Специальная учетная запись: «СИСТЕМА (SYSTEM)» | Полный доступ (Full access) | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

| Локальная группа безопасности: «Администраторы» | Полный доступ (Full access) | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

| Б.1) Полномочия «Проход через каталог (TRAVERSE)» | ||

| Группы доступа пользователей информационных ресурсов, для которых этот каталог является промежуточным | Дополнительные параметры безопасности: а) траверс папок / выполнение файлов (travers folder / execute files); б) содержимое папки / чтение данных (list folder / read data); в) чтение атрибутов (read attributes); в) чтение дополнительных атрибутов (read extended attributes); г) чтение разрешений (read permissions); | Только для этой папки (This folder only) |

- Создаются группы доступа пользователей. Если сервер, на котором размещен файловый информационный ресурс, является членом домена, то создаются доменные группы. Если нет, то группы создаются локально на сервере.

- На корневой каталог и промежуточные каталоги файлового информационного ресурса назначаются права доступа согласно шаблонам прав доступа.

- В группы доступа пользователей добавляются учетные записи пользователей в соответствии с их полномочиями.

- При необходимости для файлового информационного ресурса создается сетевая папка (shared folder).

В. Изменение доступа пользователя к файловому информационному ресурсу

Учетная запись пользователя перемещается в другую группу доступа пользователей в зависимости от указанных полномочий.

Г. Блокирование доступа пользователя к файловому информационному ресурсу

Учетная запись пользователя удаляется из групп доступа пользователей файлового информационного ресурса. Если работник увольняется, то членство в группах не меняется, а блокируется учетная запись целиком.

- Регистрируется вложенный файловый информационный ресурс (согласно процессу А)

- В группы доступа пользователей вложенного файлового информационного ресурса добавляются группы доступа пользователей вышестоящего составного файлового информационного ресурса.

- Регистрируется вложенный файловый информационный ресурс (согласно процессу А)

- В группы доступа пользователей создаваемого информационного ресурса помещаются те учетные записи пользователей, которым требуется предоставить доступ.

- Организационными (или техническими, но не связанными с изменением прав доступа к каталогам файловой системы) мерами блокируется доступ пользователей к данному и всем вложенным файловым информационным ресурсам.

- К корневому каталогу файлового информационного ресурса назначаются новые права доступа, при этом заменяются права доступа для всех дочерних объектов (активируется наследие).

- Перенастраиваются права доступа для всех вложенных информационных ресурсов.

- Настраиваются промежуточные каталоги для данного и вложенных информационных ресурсов.

Рассмотрим применение данного стандарта на примере гипотетической организации ООО «ИнфоКриптоСервис», где для централизованного хранения файловых информационных ресурсов выделен сервер с именем «FILESRV». Сервер работает под управлением операционной системы Microsoft Windows Server 2008 R2 и является членом домена Active Directory с FQDN именем «domain.ics» и NetBIOS именем «ICS».

Подготовка файлового сервера

На диске «D:» сервера «FILESRV» создаем каталог «D:\SHARE\». Этот каталог будет единой точкой входа во все файловые информационные ресурсы, размещенные на данном сервере. Организуем сетевой доступ к данной папке (используем апплет «Share and Storage Management»):

|  |

Создание файлового информационного ресурса

Постановка задачи.

Пусть в составе организации ООО «ИнфоКриптоСервис» имеется Отдел разработки информационных систем в составе: начальника отдела Иванова Сергея Леонидовича (SL.Ivanov@domain.ics), специалиста Маркина Льва Борисовича (LB.Markin@domain.ics), и для них нужно организовать файловый информационный ресурс для хранения данных подразделения. Обоим работникам требуется доступ на чтение и запись к данному ресурсу.

- «FILE-FILESRV-SHARE-Отд. разр. ИС-RO»

- «FILE-FILESRV-SHARE-Отд. разр. ИС-RW»

Предоставление доступа пользователю к файловому информационному ресурсу

Постановка задачи.

Предположим, в отдел разработки приняли еще одного работника – специалиста Егорова Михаила Владимировича (MB.Egorov@domain.ics), и ему, как и остальным работникам отдела, требуется доступ на чтение и запись к файловому информационному ресурсу отдела.

Решение.

Учетную запись работника необходимо добавить в группу «FILE-FILESRV-SHARE-Отд. разр. ИС-RW»

Создание вложенного информационного ресурса. Расширение доступа

Постановка задачи.

Предположим, Отдел разработки информационных систем решил улучшить качество взаимодействия с Отделом маркетинга и предоставить руководителю последнего — Кругликовой Наталье Евгеньевне (NE.Kruglikova@domain.ics) — доступ на чтение к актуальной документации на продукты, хранящейся в папке «Документация» файлового информационного ресурса Отдела разработки информационных систем.

Решение.

Для решения данной задачи необходимо сделать вложенный ресурс «\\FILESRV\share\Отдел разработки информационных систем\Документация», доступ к которому на чтение и запись должен быть (остаться) у всех пользователей, имевших доступ к «\\FILESRV\share\Отдел разработки информационных систем\ и добавиться доступ на чтение для пользователя Кругликовой Натальи Евгеньевне (NE.Kruglikova@domain.ics)

- «FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RO»

- «FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RW»

Теперь, если Кругликова Наталья Евгеньевна (NE.Kruglikova@domain.ics) обратится по ссылке «\\FILESRV\share\Отдел разработки информационных систем\Документация», то она сможет попасть в интересующую ее папку, но обращаться по полному пути не всегда удобно, поэтому настроим сквозной проход к данной паке от точки входа «\\FILESRV\share\» («D:\SHARE\»). Для этого настроим права доступа на промежуточные каталоги «D:\SHARE\» и «D:\SHARE\Отдел разработки информационных систем\».

Проведем настройку «D:\SHARE\»:

Дамп NTFS разрешений, полученных командой cacls:

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-RO:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-RW:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RO:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RW:R

NT AUTHORITY\SYSTEM:(OI)(CI)F

BUILTIN\Administrators:(OI)(CI)F

и «D:\SHARE\Отдел разработки информационных систем»:

Дамп NTFS разрешений, полученных командой cacls:

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RO:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RW:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-RO:(OI)(CI)R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-RW:(OI)(CI)C

NT AUTHORITY\SYSTEM:(OI)(CI)F

BUILTIN\Administrators:(OI)(CI)F

Создание вложенного информационного ресурса. Сужение доступа

Постановка задачи

В целях организации резервного копирования наработок Отдела разработки информационных систем начальнику отдела Иванову Сергею Леонидовичу (SL.Ivanov@domain.ics), в рамках файлового информационного ресурса отдела, понадобилась сетевая папка «Архив», доступ к которой был бы только у него.

Решение.

Для решения данной задачи в файловом информационном ресурсе отдела требуется сделать вложенный ресурс «Архив» («\\FILESRV\share\Отдел разработки информационных систем\Архив»), доступ к которому предоставить только начальнику отдела.

Настройка прав владельца

Когда папка не стирается из-за отсутствия прав администратора, необходимо через системные настройки открыть доступ и стать ее владельцем. Для начала открою проводник, найду эту папку и вызову свойства нажатием на правую кнопку мыши.

В новом открытом окне перейду во вкладку «Безопасность», затем нажму на кнопку «Дополнительно».

Откроется еще одно окно с параметрами безопасности этой папки. В ней я кликну по элементу «Добавить».

Дальше будет открыт раздел с добавлением элементов разрешения папке, а именно – новых пользователей и их прав на редактирование. Перейду по ссылке «Выберите субъект», расположенной на первых строках.

В следующем разделе я могу настраивать права одного или нескольких пользователей, выбрав соответствующего в списке. Так как у меня он пуст, кликну по кнопке «Дополнительно».

Дальше нажму на кнопку «Поиск».

После этого список в нижней части пополнится несколькими новыми пользователями. Найду в нем собственное имя и нажму на кнопку ОК.

После выйду на предыдущее окно, где отобразится имя моего аккаунта, и тоже нажму на ОК.

Далее настрою себе разрешения. Тут самое главное, чтобы напротив графы «Полный доступ» обязательно стояла галочка. Потом еще раз кликну по кнопке ОК.

Тут я вновь выйду на дополнительные параметры безопасности. Мое имя обязательно должно отображаться в элементах разрешения под графой «Субъект». Затем меняю владельца папки, нажав на ссылку «Изменить» с иконкой щита.

Здесь все окна будут полностью схожи с предыдущими – мне лишь остается повторить эти же операции. И в результате изменения владельца документа (в графе «Владелец» должен отображаться мой никнейм) понадобится применить все параметры и перезагрузить ПК. После всех подобных действий удаление папки, к которой раньше не было доступа, может пройти успешно.

Шаг 2 – Переходим в настройки безопасности

Далее переходим на вкладку «Безопасность», именно там находятся параметры, отвечающие за разрешения на доступ к данному объекту.

Изменение атрибутов

Из-за неверной установки атрибутов папки и ее содержимого удаление тоже может срываться. Для исправления этой ситуации нужно зайти в свойства папки, в разделе атрибутов убрать галочку со всех пунктов и применить все изменения.

После нажатия на кнопку «Применить» выйдет новое окно для подтверждения действия. Пункт с изменением атрибутов ко всем вложенным файлам и папкам должен быть обязательно отмечен. Напоследок действие подтверждается нажатием на кнопку ОК.

Проверка системы на наличие вирусов

Вирусы и любое другое вредоносное ПО тоже могут препятствовать удалению папки в компьютере. И если вышеперечисленные способы не помогли, не помешало бы провести сканирование антивирусной программой. Я воспользуюсь встроенным защитником Windows Defender . И для начала мне нужно открыть его – перехожу ко скрытым значкам в правой части панели задач и выбираю иконку со щитом.

На экране откроется окно «Центра безопасности Защитника Windows». Мне понадобится перейти в категорию «Защита от вирусов и угроз».

Первым отобразится раздел «Журнал угроз», в котором указывается дата последней быстрой проверки системы и ее результаты. Там же, только ниже, есть кнопка «Выполнить проверку сейчас» – на нее мне и нужно нажать.

Читайте также: