Ospf mikrotik настройка firewall

Firewall на микротик состоит из следующих составляющих, это цепочки (chain) и действия в этих цепочках (Action), а также различные фильтры к трафику который обрабатывается в цепочках.

Нужно разобраться с MikroTik, но не определились с чего начать? В курсе «Настройка оборудования MikroTik» все по порядку. Подойдет и для начала работы с этим оборудованием, и для того, чтобы систематизировать знания. Это видеокурс из 162 уроков и 45 лабораторных работ, построен на официальной программе MTCNA. Проходить можно, когда удобно и пересматривать по необходимости – материалы курса выдаются бессрочно. Также есть 30 дней на личные консультации с автором. На пробу выдают 25 уроков бесплатно, заказать их можно на странице курса.

Примеры настройки firewall

Рассмотрим некоторые примеры по настройки firewall на маршрутизаторе микротик.

Настройка безопасности Микротик

Для начала настроим безопасность на наше маршрутизаторе, Для этого сделаем следующие

1.Запретим пинговать наше устройство

2.Запретим доступ к микротику всем кроме локальной сети и разрешенных ip адресов

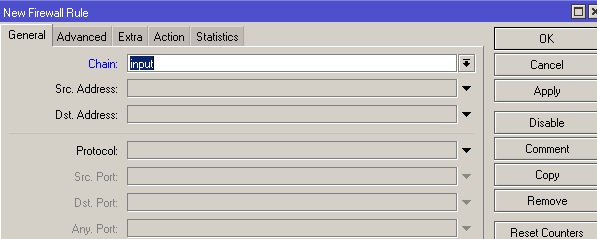

Для настройки подключаемся к роутеру с помощью утилиты winbox и идем в меню IP-Firewall. Вкладка Filter Rules и нажимаем добавить.

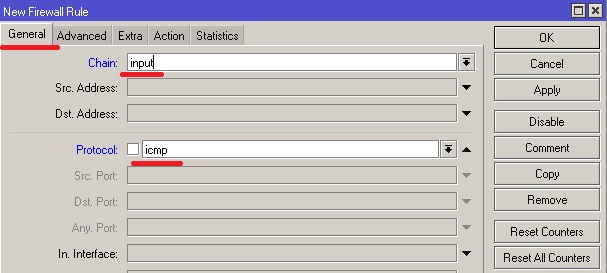

Запрещаем пинги на наше устройство, для этого, на вкладке general, chain выбираем input protocol icmp

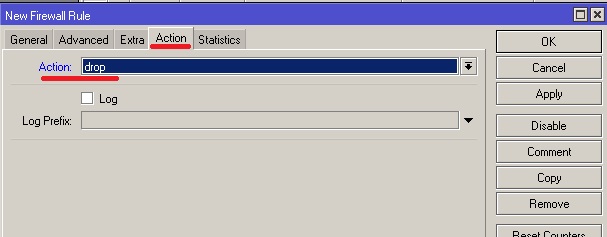

На вкладке Action выбираем drop

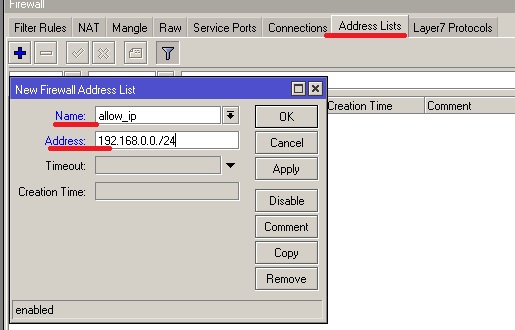

Запрещаем доступ к управлению маршрутизатора. Для начала создаем лист с нашими разрешенными адресами, переходим в IP-Firewall, вкладка Address Lists, добавляем новый лист

Name – название нашего листа

Address – адреса относящиеся к этому листу, можно указывать как отдельные адреса так и сети.

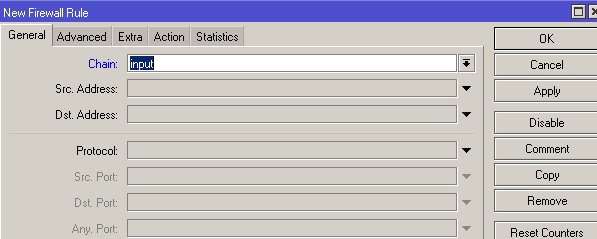

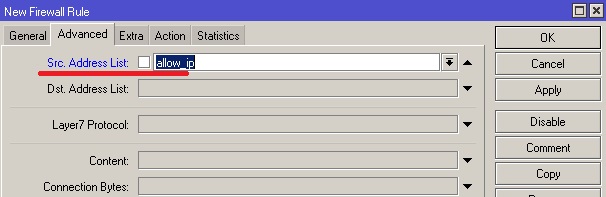

Дальше создаем новое правило, снова переходим в Filter rules и добавляем его

Затем переходим на вкладку Advanced и в качестве Src. List выбираем созданный лист

В действии Action выбираем разрешить accept.

Можно было не создавать лист, а на вкладке General в параметре Src. Address прописать нашу сеть, просто мне удобнее работать со списками адресов, в будущем для добавления нового адреса нужно его просто добавить в лист allow_ip.

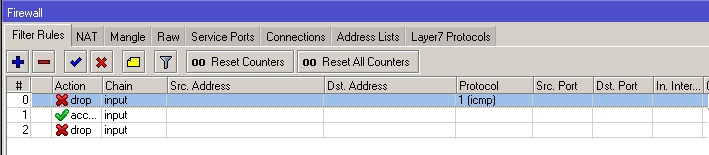

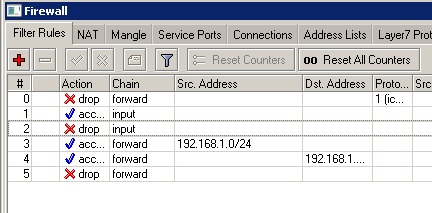

Следующим шагом запрещаем все входящие соединения. Добавляем правило на chain input, и в действии ставим drop. Должно получится следующие

Здесь следует отметить что обработка правил идет сверху вниз, т.е правило запрещающее все подключения должно находится внизу, иначе разрешающие правила не сработают.

Для того что бы поменять местами правило, нужно кликнуть по строке и с зажатой левой кнопкой мыши перетащить его на нужное место.

На самом деле, правило по запрете ping можно было не создавать, т.к последнее правило блокирует все попытки доступа к роутеру, в том числе и пинг.

Доступ пользователей в интернет

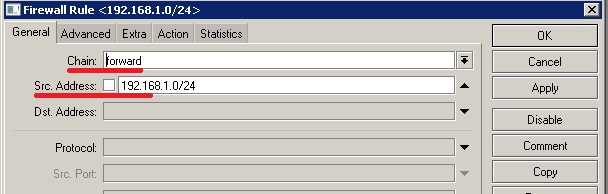

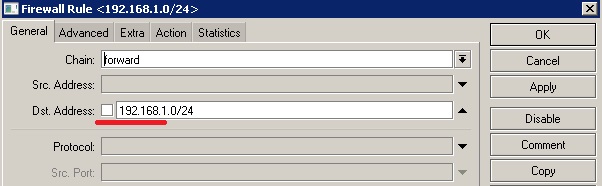

Допустим нам нужно дать доступ в интернет только для определенной сети. Для этого создаем два разрешающих правила в chain forward. Первое правило разрешает исходящий трафик из нашей сети

Action ставим accept. Можно как указать Src. Address, так и использовать Address Lists, как мы это делали выше. Следующим правилом разрешаем прохождение пакетов в нашу сеть.

B следующим правилом запрещаем все остальные сети,

Action выбираем drop. В результате получится следующее

Запрет доступа пользователя в интернет

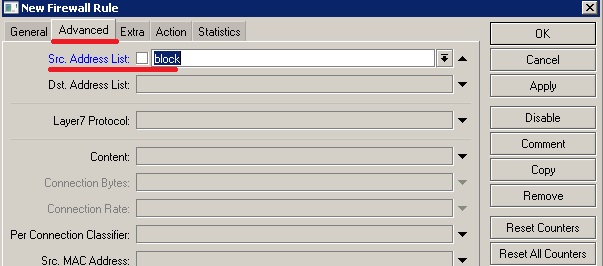

Если нам нужно запретить доступ в интернет определенным пользователям, давайте сделаем это через Address Lists, что бы в дальнейшем проще было добавлять или удалять правила, переходим на вкладку address Lists и создаем список block в который добавим адреса для блокировки.

Создаем запрещающее правило firewall в chain forward, в котором на вкладке Advanced в Src. Address List выбираем наш список для блокировки

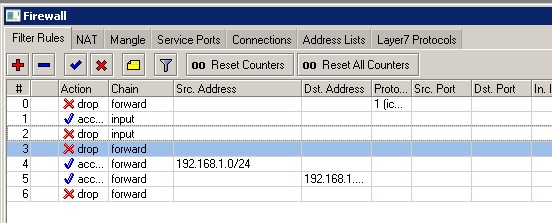

В Action выбираем Drop. Теперь, наше правило нужно поставить выше разрешающего правила, иначе оно не сработает, как это сделать я писал выше, в результате получится следующая картина

Аналогично можно запретить доступ к внешним ресурсам, так же создаем список для блокировки, но в настройка firewall уже указываем его в качестве Dst. Address List. Кроме ip адреса в список можно вносить и доменные имена, например если мы хотим запретить доступ пользователей в соцсети, одноклассники или вконтакте.

Доступ только к сайтам

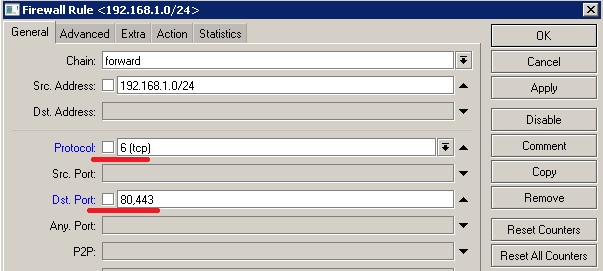

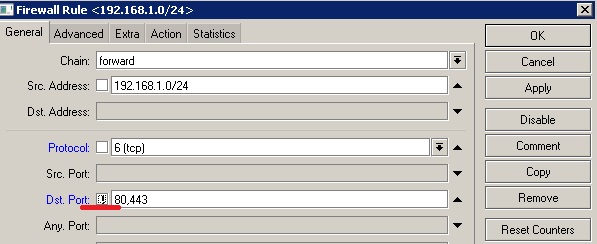

В следующим примере рассмотрим как разрешить пользователям выход в интернет только по 80 и 443 порту и запретить все остальные, для этого создадим разрешающее правило в chain forward, Protocol выбираем tcp и в параметре Dst.Prort указываем разрешенные порты

Тоже самое можно сделать с помощью запрещающего правила, используя оператор отрицания «!», а Action установить drop

Это означает, запретит все порты кроме 80 и 443.

Конечно, все возможности firewall на микротик я показать не смогу, но основные параметры думаю понятны.

Внимание! при настройке firewall на MikroTIK, настоятельно рекомендую проводить их в «Safe Mode» как ее включить описано здесь, в противном случае вы рискуете потерять доступ к маршрутизатору.

Обучающий курс по настройке MikroTik

Нужно разобраться с MikroTik, но не определились с чего начать? В курсе «Настройка оборудования MikroTik» все по порядку. Подойдет и для начала работы с этим оборудованием, и для того, чтобы систематизировать знания. Это видеокурс из 162 уроков и 45 лабораторных работ, построен на официальной программе MTCNA. Проходить можно, когда удобно и пересматривать по необходимости – материалы курса выдаются бессрочно. Также есть 30 дней на личные консультации с автором. На пробу выдают 25 уроков бесплатно, заказать их можно на странице курса.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

В данной статье мы рассмотрим настройку маршрутизации OSPF на роутере MikroTik, а в прошлой статье мы рассмотрели статическую маршрутизацию, выяснили ее плюсы и минусы. Она подойдёт для администрирования небольшого количества сетей, но, а что делать, если у вас их десятки, сотни или тысячи?

Как раз в этом на придёт на помощь протокол динамической маршрутизации OSPF . Используя данную технологию, вам теперь не нужно вручную создавать маршруты на каждом маршрутизаторе, OSPF все сделает за вас. Более того, он выстроит наикратчайший маршрут до пункта назначения с помощью алгоритма Дейкстры. Из особенностей – поддерживает технологию link state, т.е. отслеживает состояние линка, а также:

- использует IP протокол 89;

- относится к IGP протоколам (распространяющие топологическую информацию внутри AS);

- distance 110;

- метка маршрута Dao (Dynamic Active OSPF);

- не более 60 устройств в одной Area.

Если вы хотите углубить свои знания по работе с роутерами MikroTik, то наша команда рекомендует пройти курсы которые сделаны на основе MikroTik Certified Network Associate и расширены автором на основе опыта . Подробно читайте ниже.

Как это все работает?

Каждый маршрутизатор обменивается HELLO пакетами (интервал должен быть у всех одинаковый). После обмена устанавливаются соседские отношения. Каждый роутер собирает состояние всех своих линков:

- Свой id;

- ID соседа;

- Сеть и префикс между ними;

- Тип сети;

- Стоимость линка.

На основе этой информации формируется пакет LSA (Link State Advertisement), который распространяется соседям, а соседи далее своим соседям и так далее. Каждый роутер, получивший LSA, формирует свою локальную базу данных LSDB и обновляет ее на основе этих же пакетов. В итоге, каждый маршрутизатор знает обо всех линках всех роутеров. В рамках одной AS, LSDB будет одинакова.

Фильтрация в firewall

Фильтрация пакетов которые могут попасть в цепочки может осуществляться по

Src.Address – адрес источника

Dst.Address – адрес назначения

Protocol – Протокол(TCP, UDP и т.д)

Src.Port – порт источника

Dst.Port –порт назначения

In.Interface –входящий интерфейс

Out.Interface – исходящий интерфейс

Packet.Mark – метка пакета

Connection.Mark –метка соединения

Routing Mark – метка маршрута

Roting table — адрес получателя которых разрешен в конкретной таблице маршрутизации

Connection Type – тип соединения

Connection State — состояние соединения (установлено, новое и т.д)

Connection NAT State – цепочка NAT (srcnat, dstnat)

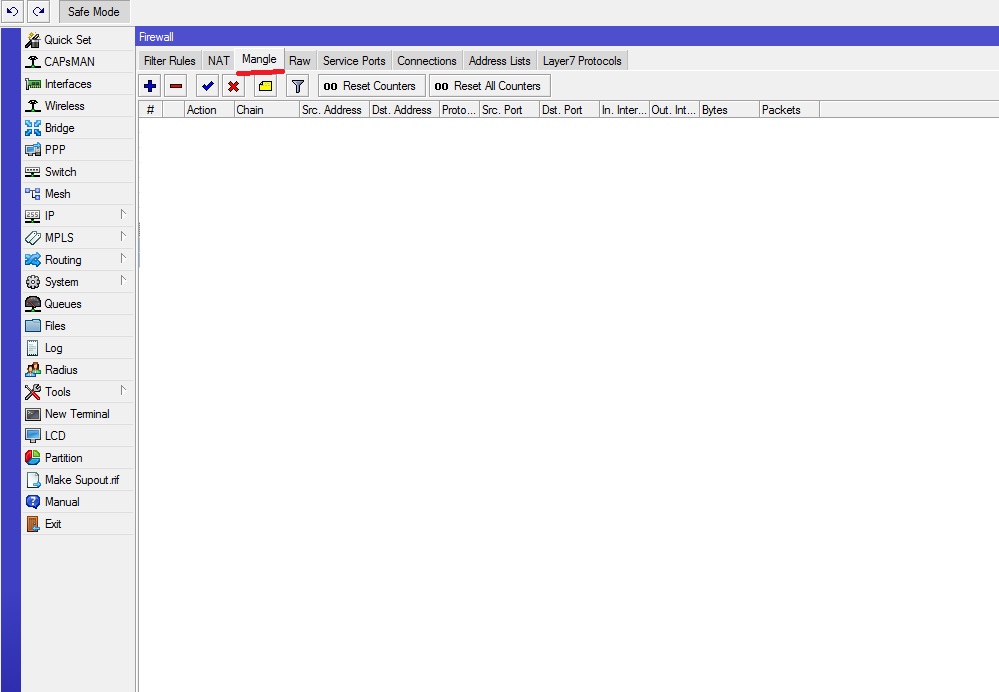

Открыть порт на микротик

Чтобы открыть порт на mikrotik вам нужно перейти в раздел firewall и там явно создать разрешающие правило для этого порта. Отмечу что если у вас раздел IP-> Firewall->Filter Rules пуст как на картинке ниже, то это значит что все порты у вас открыты по умолчанию, так как нет запрещающих правил. И лучше бы вам его настроить ото будут ломать пока не взломают.

Советую вам отключить то, что вы не используете, так как чем больше разрешено, тем больше опасности взлома. Вообще вариаций пробросов портов в mikrotik очень много, все их не опишешь, да и думаю это будет лишнем, главное знать как работает технология, а настройка — это дела практике.

Настройка OSPF в NBMA сетях

NBMA ( Non-Broadcast Multiple Access) сеть с множеством (больше двух) устройств без широковещания, в которой не работает протокол ARP, так как в ней отключена широковещательная передача данных. В таких сетях вместо протокола ARP используется протокол NARP. Примером таких сетей является NBMA — Frame Relay.

Бывают ситуации когда для настройки OSPF предпочтительными являются сети NMBA например

- в беспроводных сетях доставка мультикастовых пакетов не всегда надежна и использование multicast здесь может создать проблемы стабильности OSPF;

- использование мультикастовой передачи может быть неэффективным в сетях с мостовой или ячеистой топологии (т. е. широковещательных доменах с большим уровнем 2)

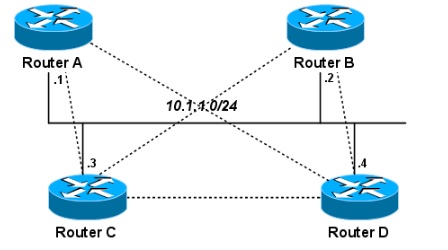

Приступим к настройки по данной схеме

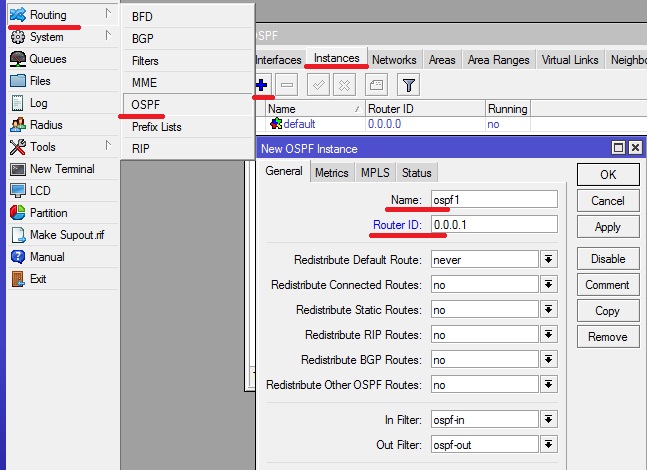

R1. Создаем экземпляр

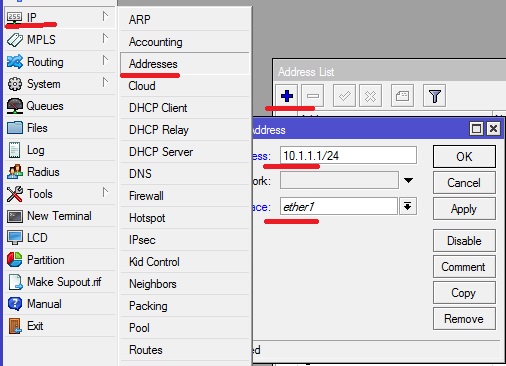

Настраиваем ip адрес на интерфейсе

По аналогии делаем настройки на R2,R3,R4. Только router-id и ip адрес у каждого будет свой.

На R2

router-id=0.0.0.2

ip=10.1.1.2/24

На R3

router-id=0.0.0.3

ip=10.1.1.3/24

На R4

router-id=0.0.0.4

ip=10.1.1.4/24

В примере только маршрутизаторам C и D разрешено назначать маршруты.

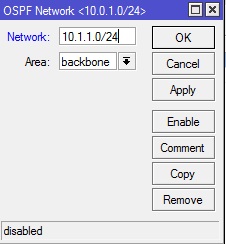

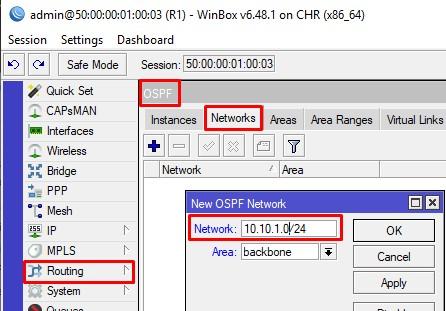

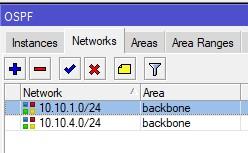

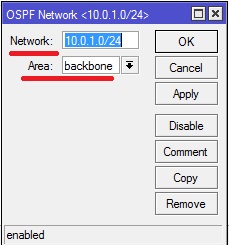

Следующим шагом настраиваем префикс 10.1.1.0/24 в backbone. Заходим на вкладку Networks и нажимаем кнопку добавить, добавляем сеть.

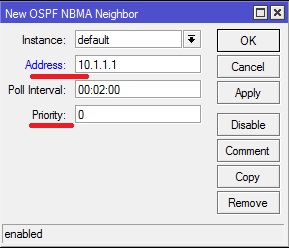

Далее заходим на вкладку NBMA neighbor жмем добавить, и создаем четыре правила

Делаем аналогично для адреса 10.1.1.1 и 10.1.1.2 priority=0, а для адресов 10.1.1.3 и 10.1.1.4 priority=1

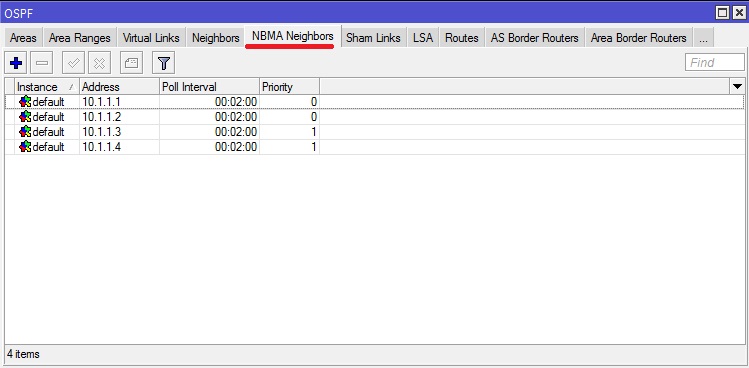

В итоге должно получиться следующее

Обратите внимание, что у адресов 10.1.1.3 и 10.1.1.4, т.е маршрутизаторов R3 и R4 Priority = 1.

То же самое через консоль

Эти же настройки делаем на остальных трех роутерах.

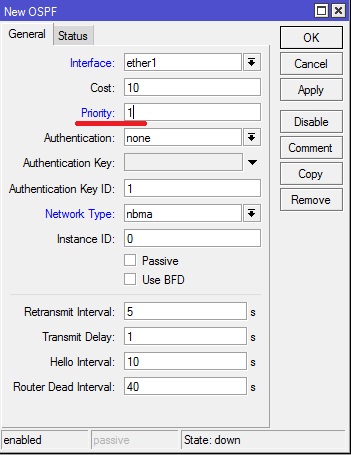

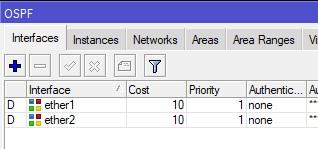

Настраиваем приоритеты на роутерах A и B. Добавляем новый интерфейс

Interface – интерфейс для OSPF

Priority = 0

Network Type ставим nbma

На маршрутизаторах C, D (они могут стать назначенным маршрутизатором):

На этом настройка OSPF завершена.

Обучающий курс по настройке MikroTik

Нужно разобраться с MikroTik, но не определились с чего начать? В курсе «Настройка оборудования MikroTik» все по порядку. Подойдет и для начала работы с этим оборудованием, и для того, чтобы систематизировать знания. Это видеокурс из 162 уроков и 45 лабораторных работ, построен на официальной программе MTCNA. Проходить можно, когда удобно и пересматривать по необходимости – материалы курса выдаются бессрочно. Также есть 30 дней на личные консультации с автором. На пробу выдают 25 уроков бесплатно, заказать их можно на странице курса.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

89 вопросов по настройке MikroTik

Вы хорошо разбираетесь в Микротиках? Или впервые недавно столкнулись с этим оборудованием и не знаете, с какой стороны к нему подступиться? В обоих случаях вы найдете для себя полезную информацию в курсе «Настройка оборудования MikroTik». 162 видеоурока, большая лабораторная работа и 89 вопросов, на каждый из которых вы будете знать ответ. Подробности и доступ к началу курса бесплатно тут.

По умолчанию устройства, работающие за НАТом не доступны из интернета. Проброс портов на маршрутизаторах, нужен для того, что бы получить доступ к ресурсам локальной сети из интернета, например, получить доступ к

- Удаленному рабочему столу по rdp

- К локальному ftp или web серверу

- Для доступа к ip камере

- для доступа к видеорегистратору

- Доступ к другим ресурсам, находящимся внутри сети.

Дополнительно

Что если у вас есть на одном из устройств, маршрут в другую сеть через статический роут? Допустим на R1 у нас есть доступ в 192.168.198.0/24 через 192.168.10.1 и вы хотите эту информацию передать соседям.

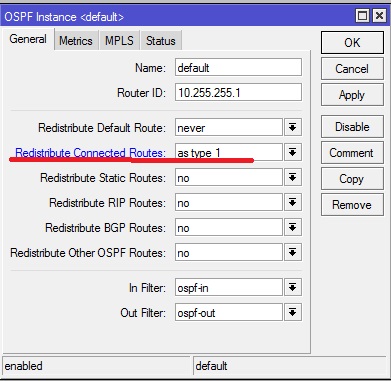

Нам нужен параметр Redistribute Static Routes. Выбираем as type 1.

Но имейте ввиду, что данный параметр добавит абсолютно все статические роуты что есть на текущем участнике. Проверим R2. Для эксперимента я также на R1 добавил 192.168.197.0/24.

Лучше практикой будет добавление необходимых роутов через Networks, иначе все что есть на R1 будет лететь на всех.

Default route так же можно передавать всем участникам.

Так же есть возможность анонса всех static routes и многое другое.

На этом, пожалуй, закончим. Надеюсь, тема по настройке OSPF на роутере MikroTik вам стала немного понятнее.

Firewall Chain

В Mikrotik существуют следующие цепочки

Input – цепочка для обработки пакетов поступающих на маршрутизатор, имеющих в качестве адреса назначение ip самого маршрутизатора.

Forward – в этой цепочки обрабатываются пакеты проходящие через маршрутизатор

Output – цепочка для обработки пакетов созданных маршрутизатором, например когда мы с маршрутизатора пингуем или подключаемся по telnet

Из описания понятно, что для защиты маршрутизатора нужно использовать цепочку input. А для обработки трафика от пользователей и к пользователям использовать chain forward. Использование Output мне не приходилось.

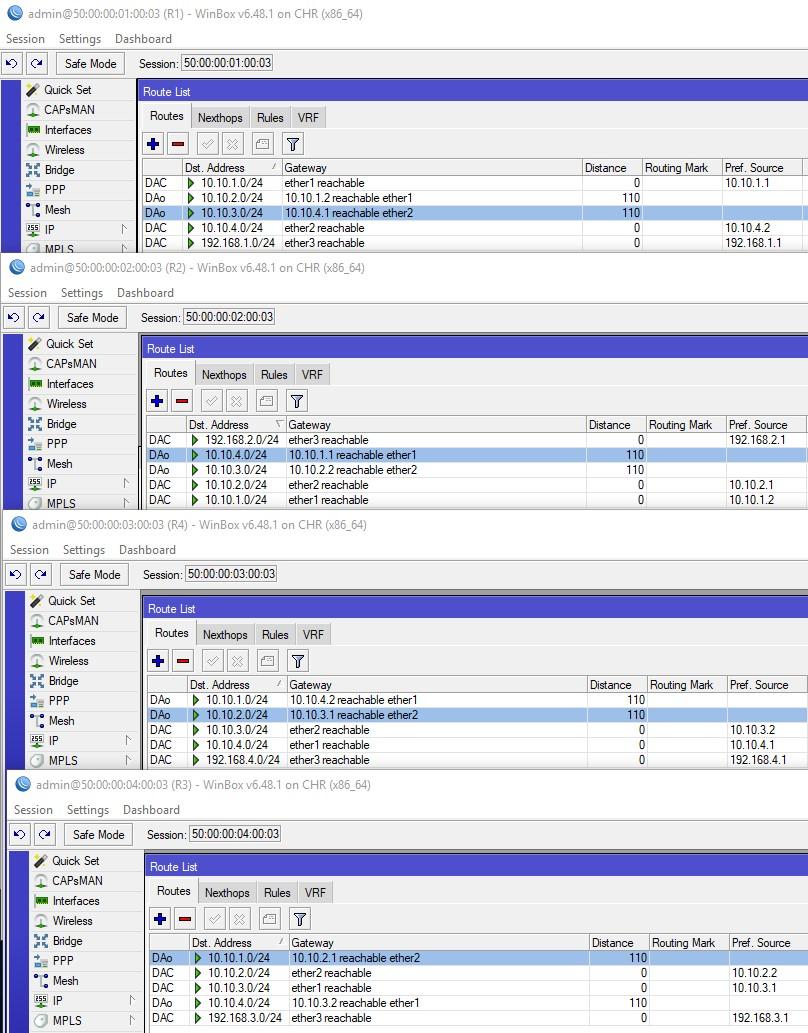

Базовая настройка OSPF. Пример 1

Итак, не смотря на первый взгляд сложности протокола, настройка его куда проще. Для базового функционирования OSPF необходимо прописать линки, на всех маршрутизаторах, адресация которых входит в диапазоны подсетей роутера. На первом этапе анонсируем транзитные сети. Подключаемся к R1 и открываем Routing – OSPF – Networks, создаём линк.

В данном случае мы анонсировали сеть между R1 и R2. Проделаем тоже самое для сети между R1 и R4.

Перейдём в Interfaces и увидим, что Mikrotik автоматически выбрал необходимые интерфейсы. Теперь на этих портах будут отправляться и приниматься HELLO пакеты.

Проделаем аналогичные действия на остальных маршрутизаторах, но указав уже свои линки, адресация которых есть на самих железках.

Создавать линки, адреса которых нет на роутере, можно, но работать не будет, т.к. анонсирование работает только для известных роутеру сетей.

После анонсирования транзитных сетей, каждый Mikrotik будет знать, как добраться до той или иной подсети. Обратите внимание на метрику и состояние.

Предлагаю проверить, как происходит отслеживание состояния линков, в данном протоколе. На R1 отключу ether2, анонсируемая сеть на данном интерфейсе 10.10.4.0/24.

На скриншоте выше, видно, что шлюз до 10.10.4.0/24 сменился с 10.10.1.1 на 10.10.2.2, т.е. трафик пойдёт по кругу, через большее количество хопов. На R4 также произошли изменения, теперь трафик пойдёт через соседний R3.

Теперь анонсируем локальную сеть за R1.

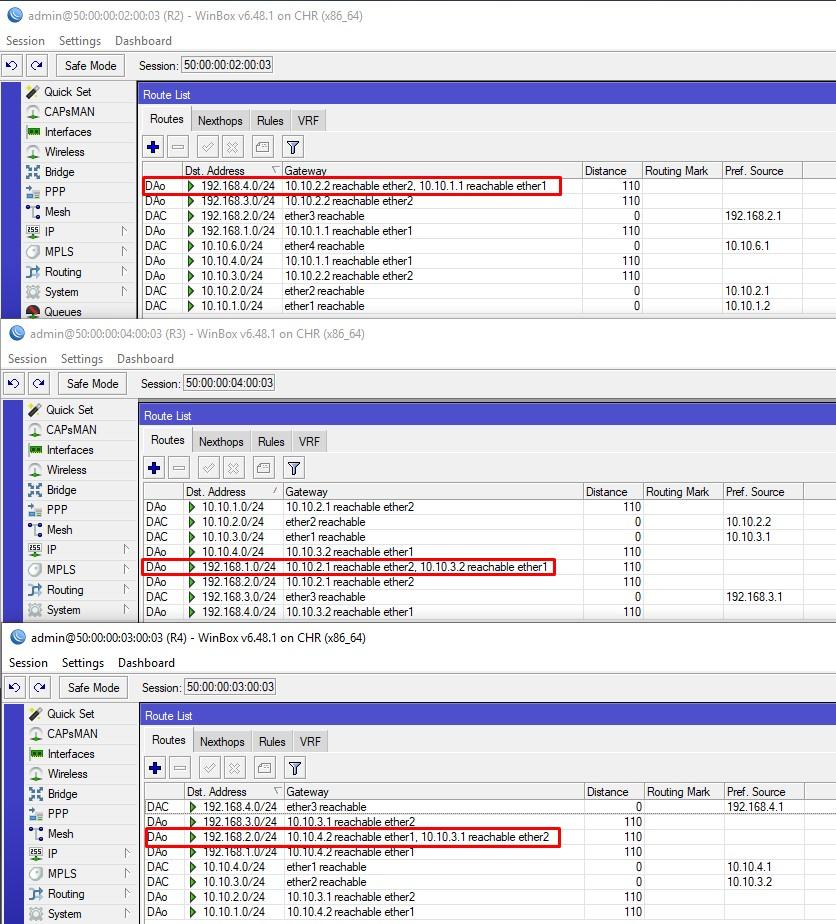

Если сразу взглянуть на R3, то мы увидим, что 192.168.1.0/24 стала доступна сразу через 2 интерфейса. Такое происходит, когда общая стоимость и прыжки равны. В данном случае результат на лицо — ECMP. Т.е. один пакет улетит через одного соседа, второй через второго, но это не значит, что ответы вернутся так же.

После того, как мы проделаем аналогичные действия у всех участников, мы увидим ECMP в сети за роутерами.

Настройка проброса одного порта

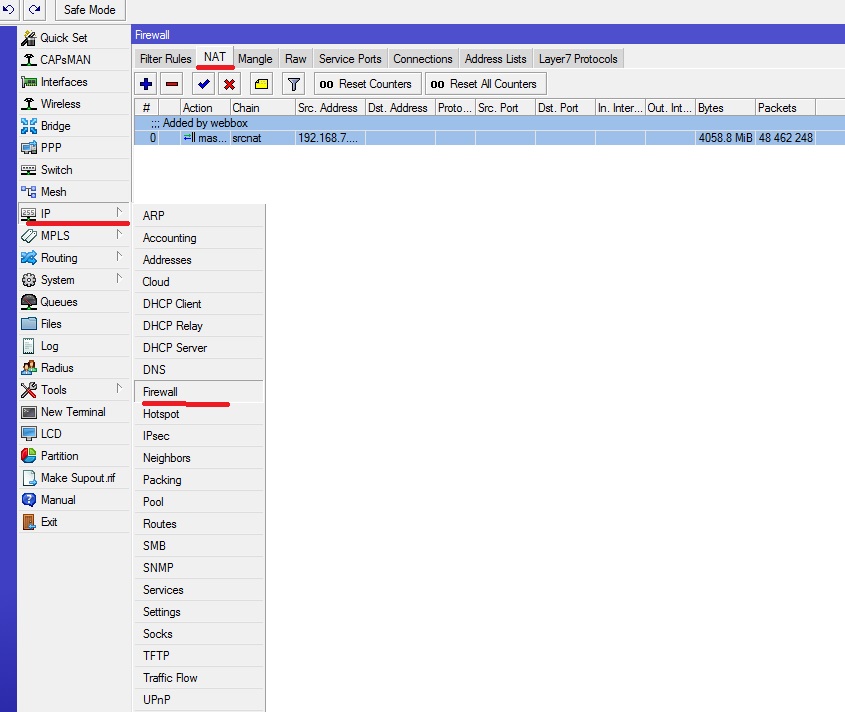

Для начала подключитесь к Mikrotik через winbox. Затем перейдите на вкладку IP-Firewall-NAT

Нужно разобраться с MikroTik, но не определились с чего начать? В курсе «Настройка оборудования MikroTik» все по порядку. Подойдет и для начала работы с этим оборудованием, и для того, чтобы систематизировать знания. Это видеокурс из 162 уроков и 45 лабораторных работ, построен на официальной программе MTCNA. Проходить можно, когда удобно и пересматривать по необходимости – материалы курса выдаются бессрочно. Также есть 30 дней на личные консультации с автором. На пробу выдают 25 уроков бесплатно, заказать их можно на странице курса.

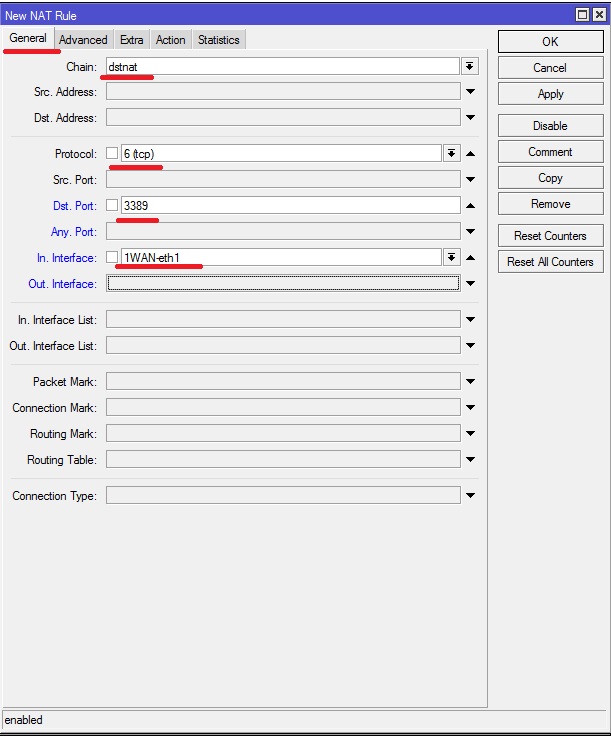

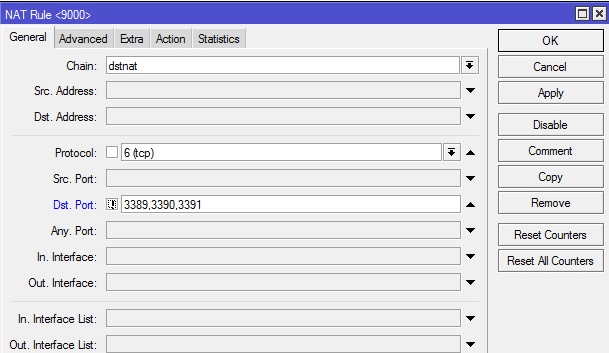

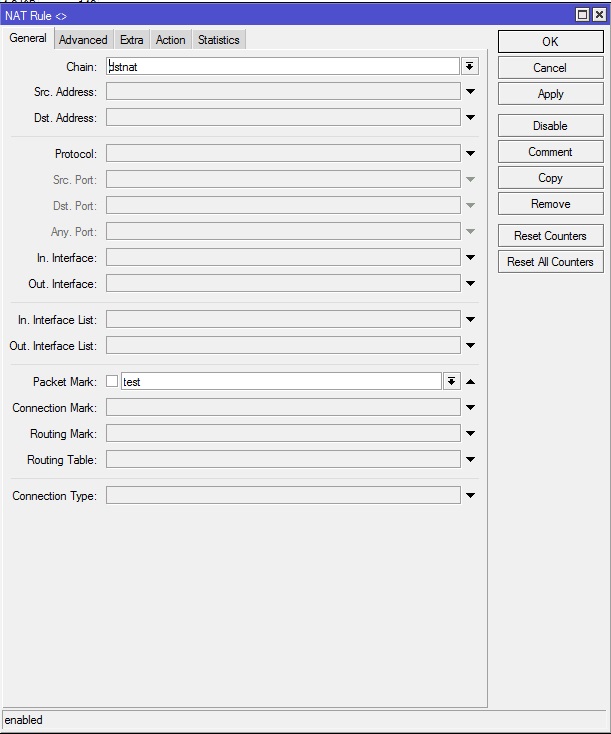

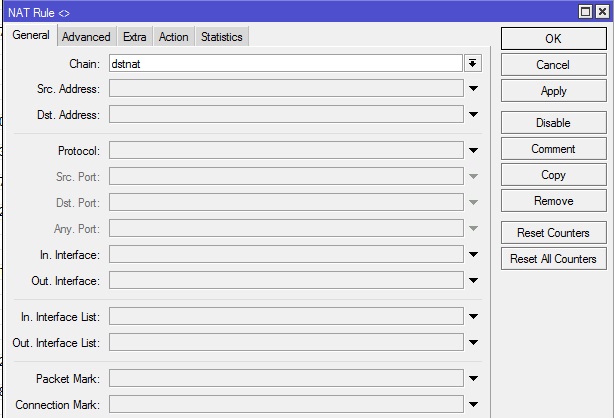

Нажмите на синий плюсик в верхнем меню вкладки. И заполняем необходимые настройки. Первым делом заполняем вкладку General. На рисунке показаны минимальные настройки для проброса одного порта, например, нам нужно настроить подключение к rdp серверу через Mikrotik.

Chain-канал приемник, есть два параметра srcnat-из локальной сети в интернет и dstnat из интернета в локальную сеть. Нам нужно dstanat

Src. Address — адрес с которого принимать запрос, например мы хотим разрешить подключение только с одного адреса, тогда нам нужно прописать в этом поле этот адрес. Если ничего не указано, то запросы будут приниматься со всех адресов

Dst. Address— адрес назначения (всегда ip маршрутизатора).

Src.Port – Порт источника с которого идет запрос, для нас это не важно

Dst.Port— обязательный параметр, указывает на каком порту роутер будет принимать запрос, здесь может быть указан абсолютно любой, например для rdp не обязательно указывать 3389, для безопасности лучше указать другой порт, например 33389.

Any.Port – объединяет два предыдущего параметра, если здесь будет что то указано, то это скажет маршрутизатору что src и dst порт равен указанному.

In.Interface – интерфейс на котором настроен внешний ip адрес Микротика

Out. Interface – интерфейс подключения компьютера, на который идет проброс, заполнять необязательно

Более тонкие настройки, которые редко используются

In.Interface List, Out. Interface List – принимает значение all т.е. использовать любой интерфейс, в принципе то же самое, что если не заполнять поля In и Out Interface

Packet Mark, Connection Mark, Routing Mark – Пробрасывать маркированные пакеты, маркировка происходит на вкладке firewall/mangle.

Connection Type — Пакет относится к определенному типу соединения, включенному на закладке Firewall/Service Ports, sip, ftp и т.д.

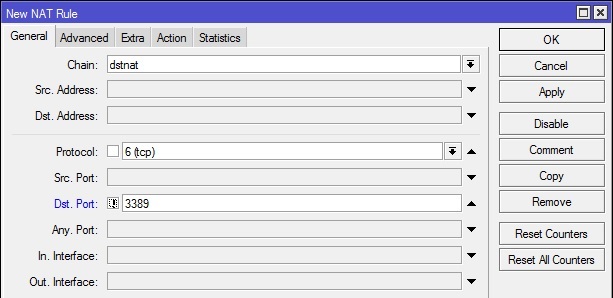

Обратите внимание, что перед полем можно поставить восклицательный знак, это означает отрицание

Данные настройки означают, что будут приниматься запросы на все порты кроме 3389.

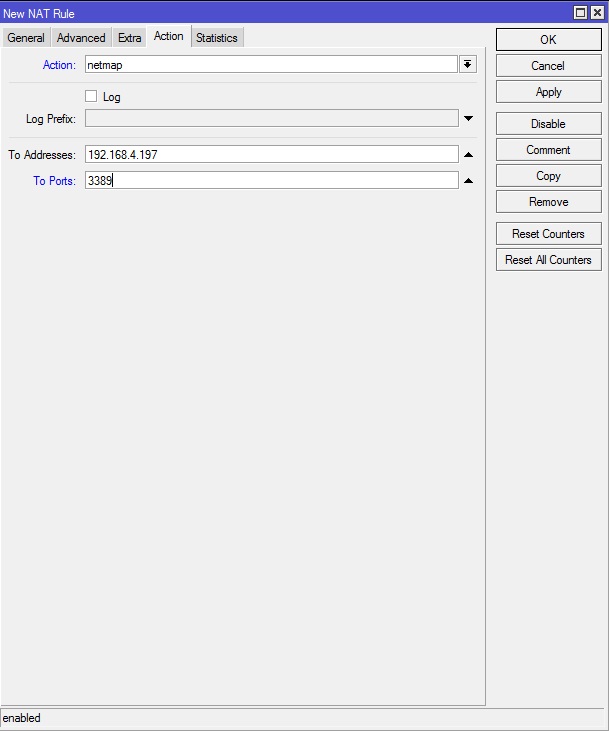

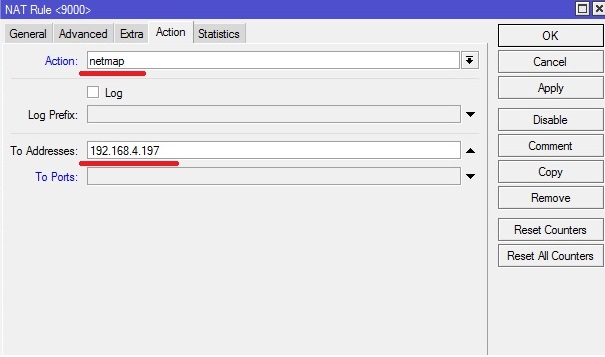

После заполнения всех необходимых полей переходим на вкладку Action.

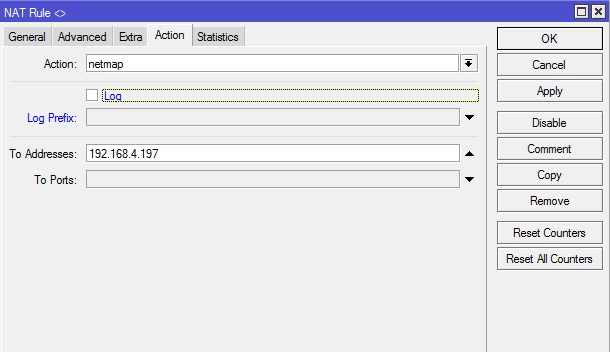

Action – действие которое нужно выполнить, в нашем случае это или dst-nat или netmap, отличие рассмотрим ниже, я ставлю netmap как более новый и улучшенный.

To Address – ip локального компьютера на который идет проброс

To Ports – Порт на котором работает сервис, например для rdp 3389, для ftp 21. Если dst port на вкладке general совпадает с данным параметром, то можно это поле не заполнять

После всех настроек нажимаем кнопку «ОК» И во вкладке NAT появится новое правило, если все сделано правильно, то все должно работать.

Проброс диапазона портов

Если на маршрутизаторе Микротик надо сделать проброс не один, а несколько портов на локальный компьютер, то в качестве Dst.Ports указываем эти значения через запятую.

В этом случае будут приниматься пакеты из диапазона 3389-3391

Можно использовать оператор отрицания

Здесь будут приниматься пакеты в диапазоне с 1 по 3388 и с 3392 по 65536

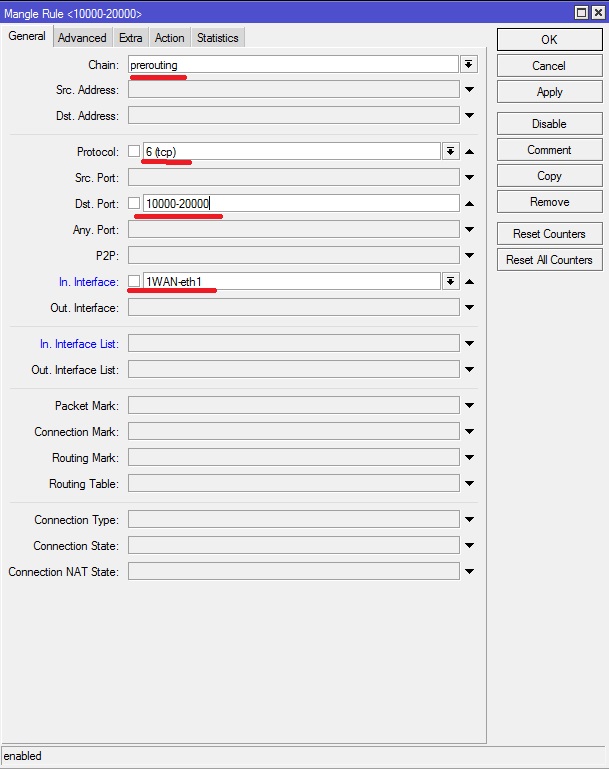

Если же данного инструмента нам недостаточно, например надо пробросить udp для asterisk в диапазоне с 10000 по 20000, что не совсем удобно сделать вышеуказанными способами, то на помощь нам придет маркировка пакетов, переходим на вкладку firewall-Mangle.

нажимаем на плюс добавить правило. И заполняем необходимые поля

Chain – цепочка, может принимать следующие параметры

PREROUTING — Маркирует пакет до принятия решения о маршрутизации.

INPUT — Маркирует пакет, предназначенный самому хосту.

FORWARD — Маркирует транзитные пакеты.

OUTPUT — Маркирует пакеты, исходящие от самого хоста.

POSTROUTING — Маркирует все исходящие пакеты, как сгенерированные самим хостом, так и транзитные.

Нам нужно промаркировать пакет до того как он будет обработан правилами роутера, выбираем prerouting

Все остальные поля идентичны полям из правила NAT, только в Dst.Port уже можно указать диапазон.

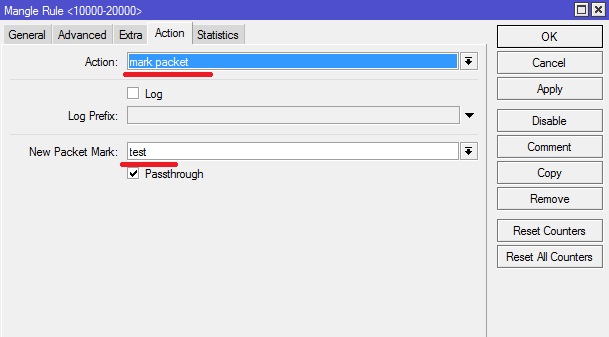

Затем переходим на вкладку Action

Action ставим маркировку пакетов, mark packet

New Packet Mark – название маркировки, вводим удобное имя.

После чего нажимаем кнопку «ОК»

Теперь переходим во вкладку NAT и добавляем новое правило

Выбираем только канал приемник Chain dstnat и пункт Packet Mark, который создали выше. Затем переходим на вкладку Action

Указываем действие netmap или dst-nat

To Adresses — ip локального компьютера

Если хотим перенаправлять диапазон порт в порт, то поле To Ports не заполняем, если нужно перенаправлять с диапазона на один порт, то в To Ports указываем нужное значение.

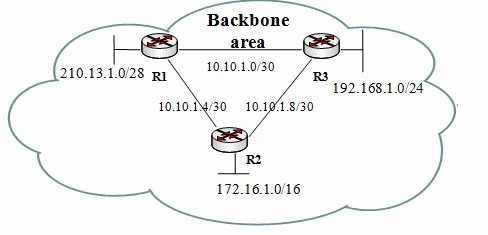

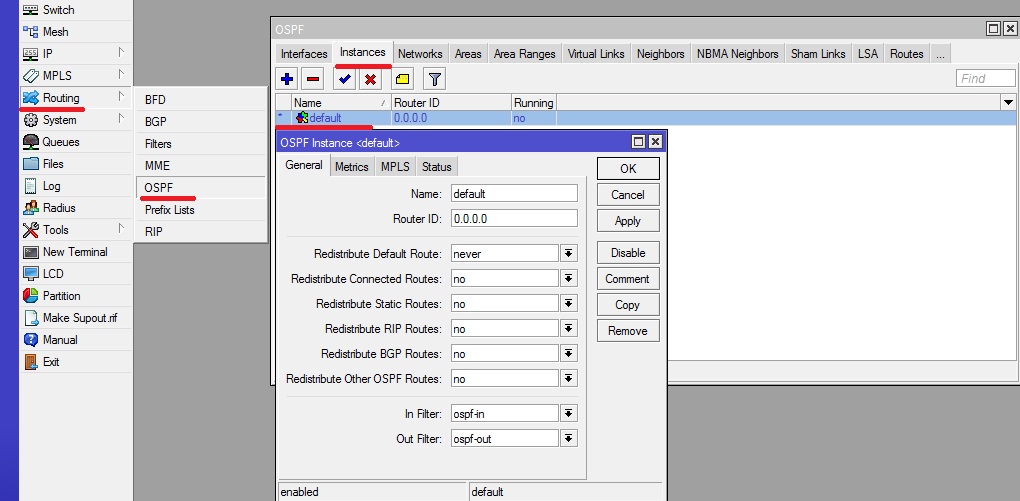

Настройка OSPF c одной областью

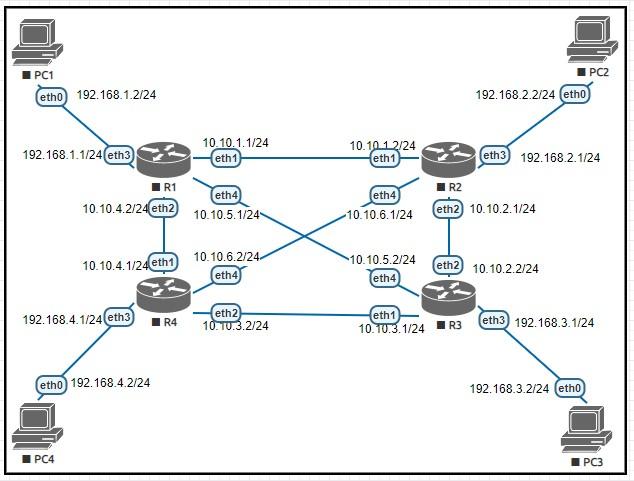

Рассмотрим, как настроить сеть OSPF c одной областью. Предположим, у нас есть следующая схема.

В примере сеть состоит из трех маршрутизаторов mikrotik, соединенных вместе одним адресным пространством 10.10.1.0/24, и каждый маршрутизатор имеет еще по одной подключенной сети.

В этом примере на маршрутизаторах настроены следующие IP-адреса:

Конфигурация OSPF осуществляется следующими основными шагами

- Настроить router-id

- Конфигурация области

- Конфигурация сети

Настройка router-id

Настраиваем маршрутизатор Микротик R1

Переходим в меню Routing – OSPF вкладка Instances. Здесь должен быть уже созданный экземпляр default , если его нет, то создаем.

Аналогично создаем экземпляры на всех остальных маршрутизаторах.

В консоли эти команды такие

Как видно, router-id равен 0.0.0.0, это означает, что маршрутизатор будет использовать один из IP-адресов роутера в качестве идентификатора маршрутизатора. В большинстве случаев рекомендуется настроить loopback интерфейс как идентификатор маршрутизатора. IP-адрес Loopback интерфейса является виртуальным, программным адресом, который используется для идентификации маршрутизатора в сети. Преимущества в том, что loopback-адрес всегда активен и не может быть недоступен как физический интерфейс. Протокол OSPF использует его для связи между маршрутизаторами, идентифицированными router-id.

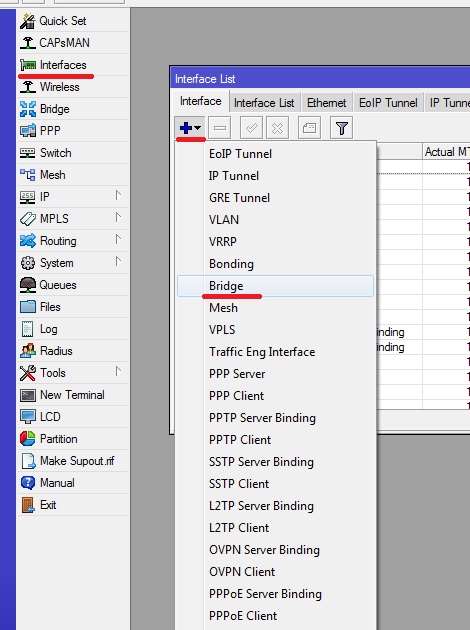

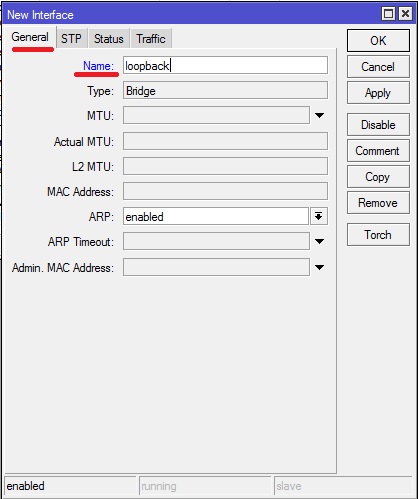

Настроим loopback, для этого заходим в меню interfaces т добавляем новый интерфейс, выбираем bridge

Делаем настройки как показаны на рисунке.

Напишем только имя loopback после чего нажимаем OK.

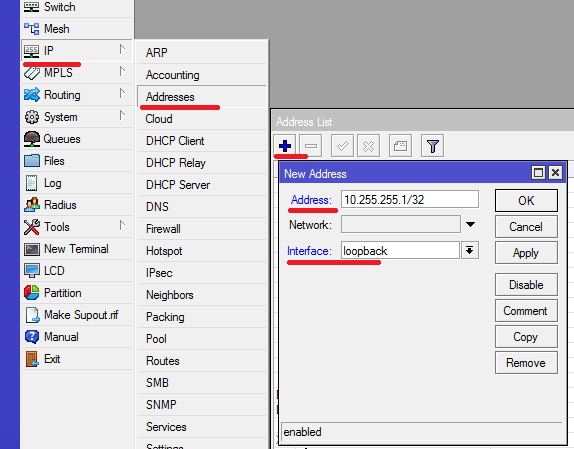

Следующим шагом, настраиваем ip адрес на интерфейсе. Для роутера R1 настроим ip 10.255.255.1/32

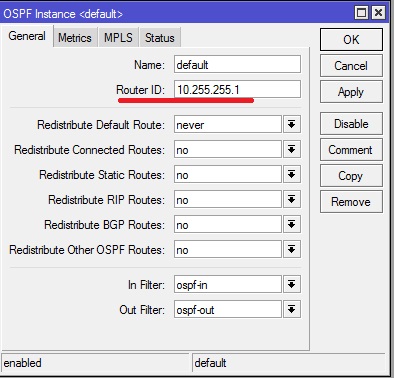

Настраиваем router-id как loopback. Для этого идем в routing — ospf, вкладка instance/ Выбираем наш экземпляр default, В поле router-id, вписываем ip адрес loopback интерфейса, 10.255.255.1

Аналогичные настройки делаем на остальных маршрутизаторах R2 и R3

Схема стенда OSPF

- Имеется 4 шюза;

- 4 ПК;

- Адресация между роутерами 10.10.1.0/24…10.10.4.0/24;

- Локальные адреса клиентов 192.168.1.0/24…192.168.4.0/24;

- RouterOS 6.48.1

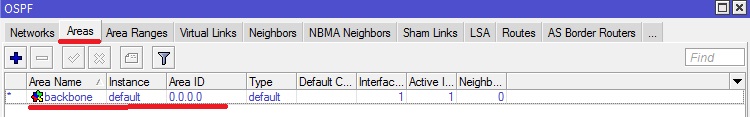

Настройка области OSPF

Переходим к конфигурации области. Область backbone уже создана и дополнительной настройки не требуется.

«Обратите внимание что область backbone area-id должна быть 0.0.0.0»

Настройка Сети

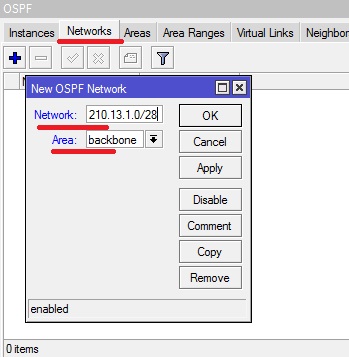

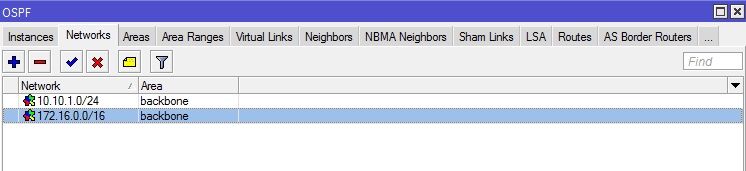

Открываем меню Routing-OSPF вкладка Network, Нажимаем кнопку добавить

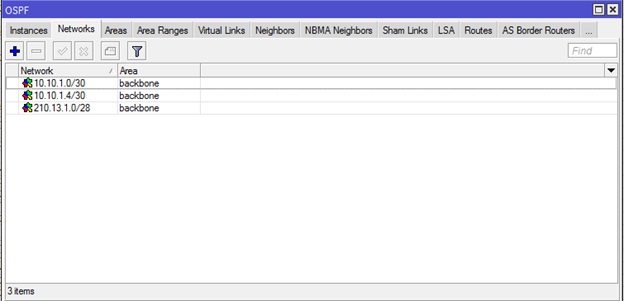

В поле Network, прописываем сеть, Area выбираем backbone. Для роутера R1 прописываем адресацию в соответствии со схемой 10.10.1.0/30, 210.13.1.0/28 и 10.10.1.4/30. В результате должна получиться следующая картина

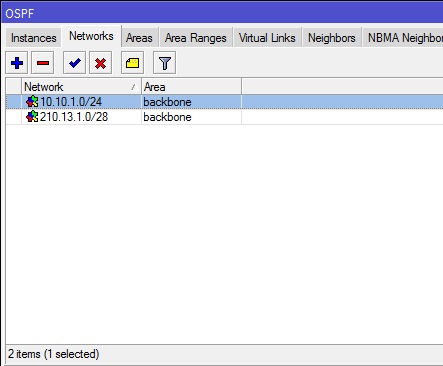

В принципе, для префиксов 10.10.1.0/30 и 10.10.1.4.30 можно было прописать 10.10.1.0/24, тогда получилось бы так

Аналогично настраиваем R2

На этом конфигурация OSPF завершена. Если все сделано правильно, то на вкладке OSPF Interfaces должны появиться интерфейсы, а на вкладке Routes маршруты.

Базовая настройка OSPF — Пример 2

Предлагаю немного изменить схему. Добавим дополнительные связи. Теперь у нас полная связанность, благодаря 10.10.5.1/24, 10.10.6.1/24.

Настроим адреса на интерфейсы согласно схеме и анонсируем новые линки OSPF на микротиках и для всех участниках. Теперь таблица у всех перестроится. Обратите внимание на R2, маршрут к 192.168.4.0/24 через 10.10.6.2. Почему так произошло? Ведь немного странно, было же 2 маршрута, а теперь один. Ответ очевиден – хопов стало меньше. К 192.168.4.0/24 теперь можно добраться на прямую через R4, а не через R3, как это было ранее.

Настройка маршрутов

После настройки всех роутеров проверим таблицу маршрутизации. Подключимся к роутеру R3 и дадим команду в консоли

Как видно, удаленные сети 172.16.0.0/16 и 192.168.2.0/24 не входят в таблицу маршрутизации, поскольку они не распространяются OSPF. Функция перераспределения позволяет различным протоколам маршрутизации обмениваться информацией о маршрутизации, что позволяет, например, перераспределять статические или связанные маршруты в OSPF. В нашей настройке нам необходимо перераспределить подключенную сеть. Нам нужно добавить следующую конфигурацию на маршрутизаторах R1, R2 и R3.

Заходим в меню Routing – OSPF, вкладка instance, кликаем 2 раза экземпляру default b меняем Redistribute Connected Routes на as type 1

Или даем команду в консоли

Теперь проверьте маршрутизатор R3, чтобы узнать, установлены ли в таблице маршрутизации маршруты 192.168.2.0/24 и 172.16.0.0/16.

Firewall Action

В цепочках можно осуществлять следующие действия

| Параметр | Действие |

| Accept | Разрешить |

| add-dst-to-address-list | Добавить ip назначение в список адресов указанный в Address List |

| add-src-to-address-list | Добавить ip источника в список адресов указанный в Address List |

| Drop | запретить |

| fasttrack-connection | Обрабатывать пакеты включив FastTrack т.е пакеты будут проходить по самому быстрому маршруту, минуя остальные правила firewall и обработку в очередях |

| Jump | Прыжок, переход на другую цепочку заданную в Jump target |

| log | Запись в лог |

| passthrough | Перейти к следующему правилу не делая никаких действий(полезно для сбора статистики) |

| Reject | Отбить пакет с причиной указанной в Reject with |

| Return | Вернуть пакет в цепочку из который он пришел |

| tarpit | захватывает и поддерживает TCP-соединения (отвечает с SYN / ACK на входящий пакет TCP SYN) |

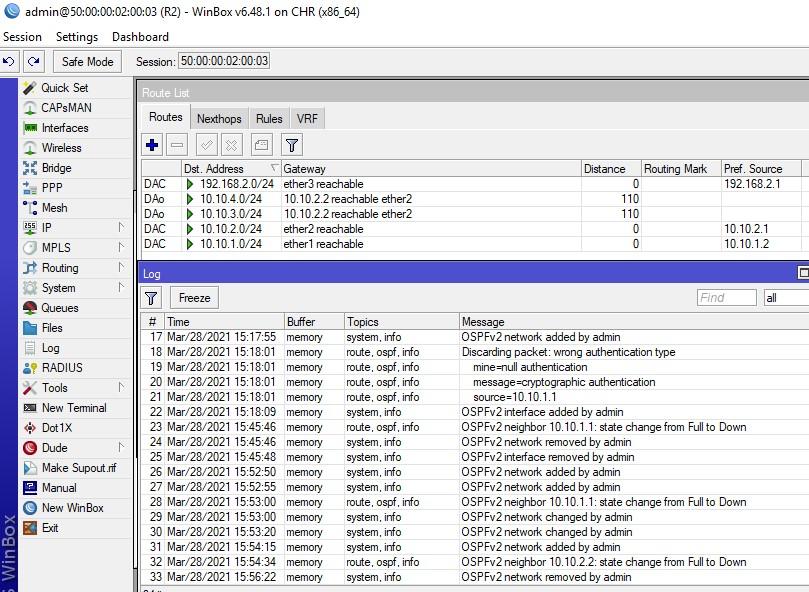

Безопасность

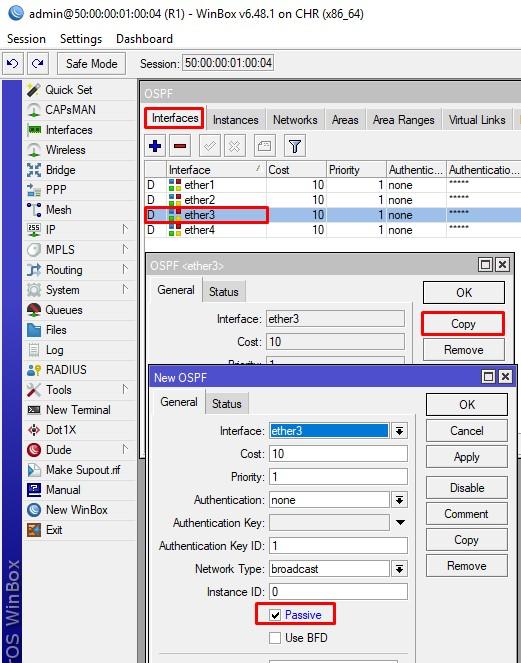

Поговорим немного о безопасности. В прошлых примерах мы указали какие сети хотим анонсировать и Mikrotik автоматически выбирал нужные интерфейсы. Один из них был порт, смотрящий в ЛВС. Это означает, что через него тоже будут отправляться HELLO пакеты. А что делать если мы не хотим анонса через данный порт, но хотим всем соседям сказать, что у нас есть маршрут? Для этого открываем на R1 ether3, жмем Copy и ставим галочку на Passive.

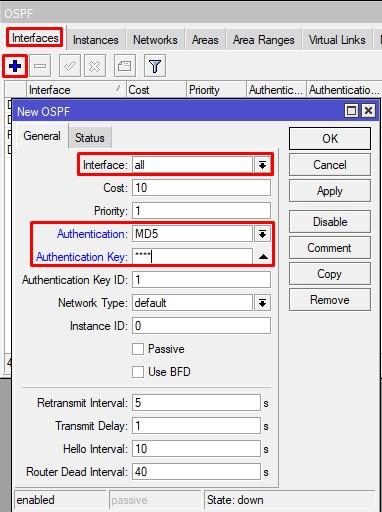

Так же в прошлых примерах мы не использовали аутентификацию участников. Рекомендую настроить. В OSPF – Interfaces создаём новый интерфейс типа all:

Вы можете не задавать пароль на passive интерфейсах. После удачной авторизации, OSPF снова сойдётся.

Перенаправление портов Mikrotik

Все настройки по прокидыванию портов делаются в разделе IP -> Firewall -> Nat. Ниже опишу все параметры и на примере пробросим RDP 3389 на сервер или компьютер.

Стрелочками показано в какой раздел заходить, нажимаем + и создадим новое правило NAT. Итак:

- Chain – здесь выбираем что будем заменять в ip пакете (то есть адрес отправителя или получателя). Для нашего примера с RDP выбираем dstnat.

- Src. Address – можем указать тут конкретный ip с которого нужно осуществлять проброс порта (то есть если здесь указать 2.45.34.77, то при работающем правиле проброс будет работать только при подключении с этого адреса). Нам этого не надо поэтому оставляем пустым.

- Dst. Address – здесь указываем белый ip нашего роутера к которому будет подключаться по RDP а он в свою очередь будет натить на сервер. (Здесь имеет смыслю указывать ip если у вас несколько белых адресов на интерфейсе.) В нашем случае оставляем пустым.

- Protocol – выбираем какой протокол будем пробрасывать (RDP работает по TCP протоколу и порту 3389). Очевидно, выбираем

- Src. Port – Порт с которого будет подключения. Оставляем пустым, для нашего примера он не нужен.

- Dst. Port – вот здесь указываем 3389 как писалось выше.

- Any. Port – бываю случае порты src и dst одинаковые его можно вписать сюда, или когда нужно пробросить все TCP. (оставляем пустым)

- In. Interface – входящий интерфейс микротика, указываем тот на котором висит белый ip. У меня этот.

- Out. Interface – исходящий интерфейс, тут можно указать тот который смотрит в вашу локальную сеть а можно и ничего не указывать, тогда mikrotik сам выберет его по адресу подсети.

- In. Interface list – тут указывается интерфейс лист. То есть, если у вас 2 и более каналов в интернет, их можно все объединить в interface list и указать тут. Тогда не надо будет для каждого провайдера делать правило проброса RDP.

- Out. Interface List – тоже самое что и 10 пункт только исходящий.

Остальные пункты с 12 по 16 вам сейчас не нужны, они используются для более сложных схем, таких как маркировка трафика и отправка его в конкретную таблицу маршрутизации и тд.

Теперь переходим на вкладку Action на которой мы скажем роутеру что делать с полученным пакетом и куда его отправлять.

Здесь настраиваем так:

Вот так просто настраивается проброс портов на mikrotik, дальше приведу еще несколько примеров для различных сервисов.

Проброс всех портов и всех протоколов на локальный ip

Иногда нужно пробросить все порты и все протоколы на локальный ip, в этом случае нужно использовать netmap. По-простому, netmap это маршрутизация сеть в сеть. Работает так же как DMZ на домашних роутерах типа dlink или tplink.

Для настройки также заходим в NAT, Нажимаем добавить правило и заполняем поля как показано на рисунке

Выбираем только канал dstnat, после чего переходим на вкладку Action

Здесь Action ставим netmap и указываем адрес назначения

Все. Теперь все запросы на внешний ip будут перенаправляться на указанный локальный ip.

Обучающий курс по настройке MikroTik

Нужно разобраться с MikroTik, но не определились с чего начать? В курсе «Настройка оборудования MikroTik» все по порядку. Подойдет и для начала работы с этим оборудованием, и для того, чтобы систематизировать знания. Это видеокурс из 162 уроков и 45 лабораторных работ, построен на официальной программе MTCNA. Проходить можно, когда удобно и пересматривать по необходимости – материалы курса выдаются бессрочно. Также есть 30 дней на личные консультации с автором. На пробу выдают 25 уроков бесплатно, заказать их можно на странице курса.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

OSPF (англ. Open Shortest Path First) — протокол динамической маршрутизации, основанный на технологии отслеживания состояния канала (link-state technology) и использующий для нахождения кратчайшего пути алгоритм Дейкстры. В статье подробно рассмотрены различные настройки OSPF на маршрутизаторах Mikrotik. Вся конфигурация будет производится через GUI Winbox.

Нужно разобраться с MikroTik, но не определились с чего начать? В курсе «Настройка оборудования MikroTik» все по порядку. Подойдет и для начала работы с этим оборудованием, и для того, чтобы систематизировать знания. Это видеокурс из 162 уроков и 45 лабораторных работ, построен на официальной программе MTCNA. Проходить можно, когда удобно и пересматривать по необходимости – материалы курса выдаются бессрочно. Также есть 30 дней на личные консультации с автором. На пробу выдают 25 уроков бесплатно, заказать их можно на странице курса.

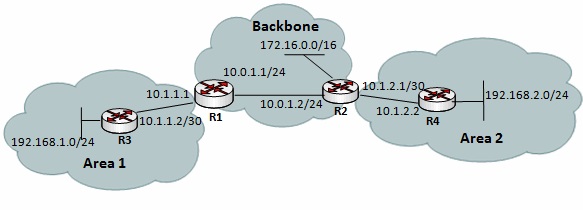

многозонная конфигурация OSPF

Настроим OSPF c несколькими областями как показано на рисунке.

Главной считается корневая (backbone area), имеющая номер 0 именно с ней мы работаем, когда настраиваем OSPF для одной зоны. В случае использования нескольких зон, использование корневой зоны обязательно, остальные же зоны подключаются к ней и называются regular area. Это означает, что мы имеем двухуровневую иерархию: корневая зона и все остальные.

Настраиваем экземпляры и ip адреса как делали это выше. Дальше нам нужно создать области.

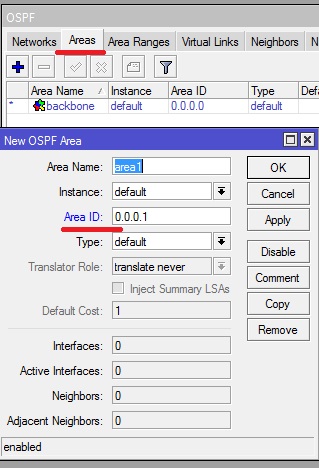

Для маршрутизатора R1. Заходим в Routing-OSPF вкладка Areas, нажимаем кнопку добавить и добавляем новую область area1 c Area ID 0.0.0.1

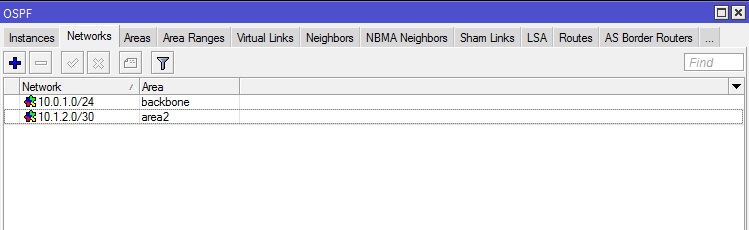

Настраиваем префиксы в соответствии с нашей схемой

Должно получиться следующее

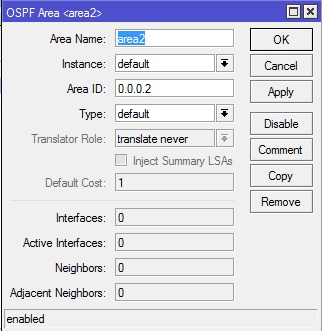

Конфигурация маршрутизатора R2

По такой же схеме настраиваем R3,R4.

89 вопросов по настройке MikroTik

Вы хорошо разбираетесь в Микротиках? Или впервые недавно столкнулись с этим оборудованием и не знаете, с какой стороны к нему подступиться? В обоих случаях вы найдете для себя полезную информацию в курсе «Настройка оборудования MikroTik». 162 видеоурока, большая лабораторная работа и 89 вопросов, на каждый из которых вы будете знать ответ. Подробности и доступ к началу курса бесплатно тут.

Многие начинающие микротиководы задают вопрос, как настроить в mikrotik проброс портов или по-другому перенаправление портов. В данной статье детально, на примерах опишу как настраивать это правильно и что делать, куда смотреть если проброс не работает. Для понимая этого материала вам нужны базовые знания работы NAT, строение ip пакета (то, что в нем есть адрес источника и отправителя) и TCP и UDP протоколы. Также потренироваться все это настраивать можно на эмуляторе eve-ng. Думаю, вы это все знаете, так что давайте начнем.

Если вы хотите углубить свои знания по работе с роутерами MikroTik, то наша команда рекомендует пройти курсы которые сделаны на основе MikroTik Certified Network Associate и расширены автором на основе опыта . Подробно читайте ниже.

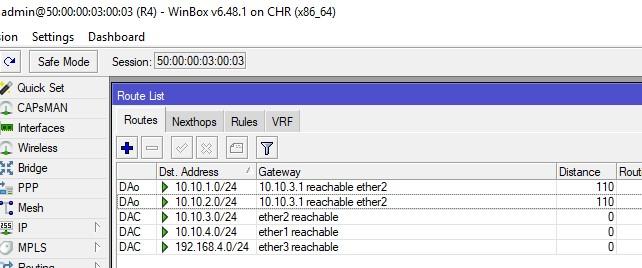

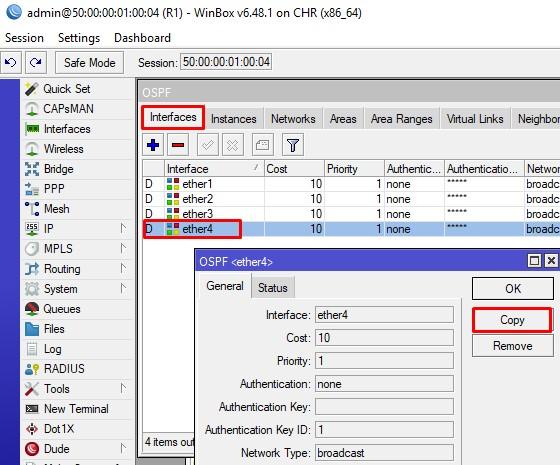

Стоимость линков

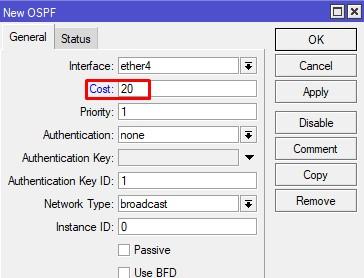

Тут мы и подошли к одному из важных моментов. У каждого интерфейса есть своя стоимость. По умолчанию она равна 10. В прошлых примерах у нас получался ECMP маршрут именно по этой причине. Но вы можете регулировать это значение, тем самым перестраивая таблицы так как вам нужно (разная толщина каналов, разная их загруженность и т.д.). Сделаем маршруты внутри схемы резервными. На R1 сделаем линки ether4 стоимостью 20.

Жмём Copy и выставляем значение Cost в 20.

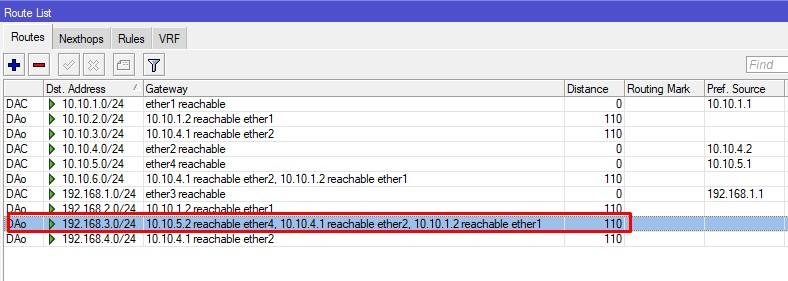

Откроем его таблицу. Обратите внимание, что маршрут к 192.168.3.0/24 изменился. Если сложить прыжки через 10.10.1.2 и 10.10.2.2 будет 20, через 10.10.5.2 тоже будет 20.

Если бы мы выставили стоимость в 30, то была бы другая картина.

Попробуйте ответить сами себе, почему так произошло?

А теперь на R1 выключим первый и второй интерфейс, представим, что оба канала упало.

Но как только связь восстановится, все становится на свои места. Управление стоимостью предоставляет возможность управление топологией. Вы можете настроить отправку через одни интерфейсы, а получение через другие, балансируя нагрузку на каналы связи.

Проброс 80 порта на mikrotik

Бывают ситуации, когда у вас в сети есть веб-сервер с каким-либо сайтом работающем на 80 порту, его можно пробросить точно также как было показано для порта RDP 3389 но лучше сделать по другому.

Как видно из скрина выше и ниже, мы делаем dstnat tcp подключений, приходящих на порт 8080 с интерфейса ether1, на ip 192.168.13.100 порт 80.

Читайте также: