Какое основное средство защиты обязательно используется на периметре сети организации антивирус

Свыше 90% угроз поступают в корпоративную сеть через интернет. Программно-аппаратные SCM-устройства, устанавливаемые на периметре сети, позволяют надежно защитить корпоративную сеть от контентных угроз.

В наши дни интернет-угрозы все чаще и интенсивней наносят вред компаниям. Нежелательная почта создает огромные проблемы для всех предприятий либо в виде угроз безопасности, перегружая сетевые ресурсы и занимая много места на серверах, или снижая продуктивность работы, попадая в огромном количестве в почтовые ящики сотрудников компании.

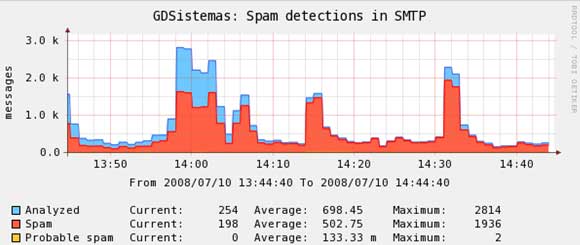

Согласно данным Messaging Anti-Abuse Working Group (MAAWG), 82-87% всей входящей почты следует признать спамом или нежелательной почтой. Объем спама – огромный, и, кроме того, с каждым годом его значение постоянно растет.

Факты о спаме

- 1978 – Спам был разослан по 600 электронным адресам

- 1994 – Первая широкомасштабная волна спама была разослана по 6000 группам новостей, охватывающим несколько миллионов пользователей

- 2005 – (Июнь) 30 миллионов нежелательных писем рассылались ежедневно

- 2006 – (Июль) 55 миллионов нежелательных писем рассылались ежедневно

- 2006 – (Декабрь) 85 миллионов нежелательных писем рассылались ежедневно

- 2007 – (Февраль) 90 миллионов нежелательных писем рассылались ежедневно

- 2008 – До 90% всей входящей корпоративной почты – спам

Направленные интернет-угрозы безопасности встречаются реже, чем спам, но являются более опасными. Подобные угрозы обычно наносят финансовый ущерб.

Многие современные угрозы имеют свое происхождение во внутренней сети, а потому ценная информация, хранящаяся в локальной сети, часто становится объектом атаки для многих компаний. Потеря важных корпоративных данных может значительно навредить организации. Личная или финансовая информация, попавшая за пределы сети компании, способна повлечь за собой колоссальный юридический или экономический ущерб. Подобного ущерба можно избежать в результате внедрения корпоративной политики безопасности при помощи мощного и стратегически правильно выбранного инструмента.

8 секунд до взлома

В одной из статей, опубликованной BBC, был описан эксперимент, в рамках которого компьютер с установленной системой Windows XP подключили к интернету без файервола или какой-либо антивирусной защиты, чтобы определить, сколько времени пройдет до момента, когда данный компьютер будет атакован. И уже в течение восьми секунд незащищенный ПК был атакован червем Sasser – одним из самых быстро распространяющихся червей в интернет-пространстве.

В любом случае выбранное решение безопасности должно гарантировать доставку важной информации, иначе из-за ложных срабатываний при обнаружении спама или потенциально опасного контента оно может причинить дополнительные проблемы, провоцируя потерю важной информации и постоянные задержки в ее доставке.

Кроме того, входящий и исходящий трафик в компаниях ежедневно растет, что делает шлюз уязвимым элементом сети, который нуждается в устройстве безопасности, способное одновременно обеспечить целостность трафика и прозрачность защиты.

Устройства класса SCM

Программно-аппаратные устройства на периметре сети могут осуществлять эффективную защиту от проникновения в корпоративную сеть различных интернет-угроз.

Существуют категории устройств, работающих только с определенным типом вредоносного ПО. Некоторые устройства предлагают защиту от контентных угроз, другие – от сетевых.

Будущее средств защиты

По мнению Gartner, к 2010 году конкурентоспособные аппаратные устройства будут предлагать сканирование входящего и исходящего сетевого трафика во всех протоколах и, таким образом, защищать компании от нежелательного интернет-контента.

Устройства, специализирующиеся на защите от контентных угроз, известны под названием "Устройства класса SCM (Secure Content Management)" или устройства для управления безопасностью контента. Очень мало разработчиков предлагают целый комплекс защиты для специализированной корпоративной ИТ-безопасности. Так, некоторые предоставляют устройства для защиты от какого-либо одного типа интернет-угроз, например спама. Другие компании, в свою очередь, предлагают решения, специализирующиеся на защите разных протоколов. Такие устройства способны сканировать лишь один тип трафика, например, почтовый (SMTP, POP3 или IMAP).

Об установке Panda GateDefender Performa

Анвар Хайдаршин, Начальник отдела информационно-технического обеспечения "УГМК-Холдинг":

Установка Panda GateDefender Performa очень проста, что не требует от нашей компании никаких дополнительных затрат. Это устройство не влияет на производительность и работу сети. Panda GateDefender Performa является самым простым в использовании устройством для защиты периметра сети, так как после установки работает полностью самостоятельно и не требует вмешательства нашего администратора.

Учитывая всю сложность и многообразие контентных интернет-угроз, можно сделать вывод о том, что разработчики ИТ-решений для безопасности периметра сети должны сосредоточиться на создании полноценной комплексной защиты от всевозможных контент-ориентированных угроз, объединенной в едином устройстве.

Среди представленных на рынке SCM-устройств заслуживает внимания решение Panda GateDefender Performa, которое является высокопроизводительным программно-аппаратным устройством для защиты от проникновения в корпоративную сеть контентных интернет-угроз (вредоносное ПО, потенциально опасный контент, спам и нежелательные web-страницы). Устройство сочетает в себе реактивную защиту с превентивным эвристическим обнаружением, что гарантирует защиту даже от новых, еще не изученных и неизвестных интернет-угроз.

Вся линейка устройств Panda GateDefender Performa новой серии 9000 построена на базе серверов SUN.

Первая линия проактивной защиты

Panda GateDefender Performa предлагает компаниям любого размера высоко масштабируемую и полноценную защиту периметра сети от всевозможных контентных угроз.

Защитные модули, входящие в состав Panda GateDefender Performa

| Модули Panda GateDefender Performa | Виды защиты |

| Антивирус | Антивирус |

| Контент-фильтр | |

| Анти-спам | Защита от нежелательной почты |

| Web-фильтрация | Фильтрация P2Pи IM |

| Web-фильтрация |

Источник: Panda, 2009

Благодаря своей модульной структуре, Panda GateDefender Performa предлагает более комплексное решение по сравнению с другими специализированными решениями безопасности: в зависимости от потребностей защиты сети, можно приобрести антивирусный и/или антиспамовый модуль, а также модуль web-фильтрации.

Panda GateDefender Performa способно адаптироваться к потребностям любой компании

Таким образом, устройство способно адаптироваться к потребностям любой компании.

Виды защиты периметра сети

Защита от вредоносных программ. GateDefender Performa обнаруживает и блокирует все типы опасных угроз до их проникновения в корпоративную сеть. Файлы, содержащие неизвестное вредоносное ПО или не поддающиеся лечению, помещаются в специальный карантин, где могут быть обезврежены позже. Подозрительные файлы без вмешательства администратора автоматически отправляются в PandaLabs для их анализа, классификации и последующего лечения.

Данный модуль сканирует и входящий, и исходящий трафик сети. Кроме того, он сочетает проактивный и реактивный анализы и демонстрирует высокую эффективность обнаружения вредоносных программ.

Контент-фильтр. GateDefender Performa позволяет администраторам установить политику безопасности, фильтруя потенциально опасный контент и предотвращая утечку конфиденциальной корпоративной информации.

GateDefender Performa позволяет администраторам установить политику безопасности, фильтруя потенциально опасный контент

Блокировка может работать на двух уровнях: доступ к P2P-серверам и соединения между конечными P2P-пользователями.

Модулем могут блокироваться следующие P2P-протоколы: BitTorrent (Azureus, BitComet, Shareaza, MlDonkey…), eDonkey (eDonkey2000, MlDonkey), FastTrack (Kazaa. Grokster, iMesh, MlDonkey), Gnutella (BearShare, Shareaza, Casbos, LimeWire, MlDonkey…), Gnutella2 (Shareaza, Trustyfiles, Kiwi Alpha, FileScope, MlDonkey…), OpenNap (Napster, Lopster, Teknap, MlDonkey).

Устройство позволяет настроить уровень блокировки, определить баланс между производительностью и безопасностью, а также запланировать время блокировки.

Помимо всего прочего, данное решение позволяет блокировать следующие IM-приложения: ICQ/AOL, IRC, MSN Messenger, Windows Messenger, MSN Messenger File Transfer, MSN Web Messenger, Yahoo! Messenger, Skype, Jabber (Google Talk). Каждое из них может блокироваться независимо от других. Планируемое время для блокировки может устанавливаться администратором.

Веб-фильтрация. Модуль веб-фильтра позволяет сетевым администраторам легко ограничить доступ к веб-страницам, которые содержат не относящийся к работе контент. Для этого достаточно только выбрать соответствующие категории веб-сайтов. При помощи данной опции можно также настраивать белые и черные списки разрешенных или запрещенных веб-страниц соответственно. В результате, устройство позволяет оптимизировать использование ресурсов и повысить производительность сотрудников. Функция ограничивает доступ к нежелательным веб-страницам.

Последние эпидемии вирусов-шифровальщиков Wannacry и Expetya , широко освещавшиеся средствами массовой информации, еще раз показали, что даже в больших корпоративных сетях существуют проблемы недостаточной готовности используемых средств защиты от информационных угроз к вирусным атакам. Еще хуже ситуация в среднем и малом бизнесе, небольших государственных и ведомственных сетях, образовательных учреждениях, бюджеты которых на информационную безопасность зачастую выделялись только на антивирусное ПО для рабочих станций, что уже недостаточно для защиты от современных угроз.

В настоящее время разработчики вредоносных программ повсеместно используют практику предварительного тестирования собственного ПО на обнаружение десятками антивирусов. Поэтому надеяться на эвристические алгоритмы антивирусов и проактивную защиту, как правило, не приходится. А сигнатуры вредоносных программ попадают в базы данных антивирусов лишь через несколько часов после начала крупномасштабных эпидемий. На зараженных же устройствах работа антивирусов к этому времени будет уже заблокирована вирусами или клиентами ботнетов.

Поэтому оценки общего ущерба от интернет-преступности для мировой экономики, которые приводит международная исследовательская компания Allianz Global Corporate & Specialty, не удивляют. За 2016 год она оценила общий ущерб от интернет-преступности для мировой экономики (включая прямые потери, недополученную прибыль и расходы на восстановление систем) в более чем 575 млрд долларов. Это около 1% мирового ВВП.

- Шифровальщики.

- Ботнеты.

- Фишинг.

- Атаки на веб-приложения.

- Уязвимости в популярных операционных системах.

- Уязвимости в прикладном ПО (офисные приложения, браузеры и др.).

- Нецелевые атаки (массовые атаки на уязвимое ПО, обнаруженное сетевыми сканерами или "черными поисковиками").

- Таргетированные (целевые) атаки.

ЭШЕЛОНИРОВАННАЯ ОБОРОНА

Разумным ответом на возрастающие угрозы является усиление защиты на сетевом уровне. Защита периметра сети и сегментирование локальной сети (разделение на несколько подсетей с обязательной фильтрацией межсегментного трафика) позволяет не допустить проникновение вирусов внутрь защищенного контура или предотвратить полное заражение сети и критически важных блоков (компьютеров финансового отдела, бухгалтерии, серверов баз данных, бекапов, систем управления производственными процессами).

ЭВОЛЮЦИЯ СРЕДСТВ ЗАЩИТЫ

Естественно, для борьбы с современными угрозами необходимы современные средства защиты.

Простого межсетевого экрана с возможностью блокировки портов и протоколов сетевого уровня, преобразования сетевых адресов с помощью Network Address Translation (NAT) уже недостаточно.

Вредоносное ПО легко преодолевает периметр с помощью электронной почты, через вредоносные скрипты на веб-сайтах или с помощью эксплойтов в flash, pdf, doc и файлах других форматов.

Дальнейшее же распространение внутри локальной сети вирус Wannacry осуществлял уже через уязвимости в реализации SMB-протокола в операционной системе Windows.

На смену простым роутерам и межсетевым экранам в середине 2000-х пришли многофункциональные интернет-шлюзы (Multi-Service Business Gateway ( MSBG )), имеющие ряд функций безопасности (межсетевой экран, контент-фильтр и другие), но и перегруженные бизнес-функциями, такими как веб-сервер, сервисы телефонии, Jabber, FTP и файловые серверы для сетей Microsoft. Как правило, обилие модулей предоставляет злоумышленникам целый ряд дополнительных векторов атак на данный тип ПО, как DoS, так и прямых взломов, когда через уязвимость веб-сервера злоумышленник может захватить контроль над устройством, и следовательно, над всей корпоративной сетью.

Современные решения безопасности для защиты сетевого периметра сформировались в категории шлюзов безопасности (Unified Threat Management ( UTM )) и межсетевых экранов нового поколения (Next-Generation Firewall ( NGFW )).

КАКИМ ДОЛЖНО БЫТЬ РЕШЕНИЕ ДЛЯ ЗАЩИТЫ ПЕРИМЕТРА

Данный вопрос актуален не только для специалистов, выбирающих подобный тип решений для обеспечения безопасного доступа в интернет и защиты от различного типа угроз, но и для производителей решений в области сетевой безопасности.

- Решение должно быть безопасным .

- Само по себе не предоставлять злоумышленникам дополнительные векторы атак. Не организовывайте на интернет-шлюзе файловый или веб-сервер. Слишком велик риск потери данных и компрометации данного сервиса.

- Оно должно быть современным .

- Не использовать устаревшие технологии, протоколы, подходы. Ни в коем случае не используйте на серверах для выхода в интернет операционную систему Windows: она наиболее уязвима для различного вида атак - и любое ПО, основанное на данной ОС: Microsoft TMG , Traffic Inspector , Usergate Proxy&Firewall , Kerio WinRoute, Traffpro.

- Решение должно быть простым .

- С оптимальными настройками по умолчанию и невозможностью небезопасной настройки. Администратор может не иметь соответствующей квалификации, у него может не быть времени на информационную безопасность, в конце концов, у вас может не быть собственных ИТ-специалистов в штате. Решение должно предусматривать получение современных настроек системы безопасности с обновлениями ПО и автоматически поддерживать высокий уровень собственной защищенности и жесткий уровень фильтрации опасного трафика.

- Оно должно быть комплексным .

- Обеспечивать защиту от широкого спектра устройств. Использование большого количества узкоспециализированного ПО или аппаратных комплексов будет неудобным, даже если они объединены общей консолью управления.

РЕКОМЕНДАЦИИ ПО ЗАЩИТЕ

АНТИВИРУСНАЯ ПРОВЕРКА ВЕБ-ТРАФИКА

Обязательно используйте потоковую проверку трафика на вирусы. Это поможет блокировать вредоносные скрипты на сайтах, зараженные файлы и другие опасные объекты еще до их попадания на пользовательские устройства.

В Ideco ICS для проверки веб-трафика используется антивирус ClamAV или антивирус Касперского, в зависимости от доступного по лицензии. Антивирусный модуль от "Лаборатории Касперского" предоставляет более высокий уровень защиты, а антивирус ClamAV доступен даже в бесплатной редакции Ideco SMB и обеспечивает базовую проверку трафика.

БЛОКИРОВАНИЕ АНОНИМАЙЗЕРОВ И TOR

Клиенты ботнетов, вирусы и шифровальщики часто пытаются обойти системы фильтрации и сохранить анонимность своих командных центров, используя для связи сеть TOR или другие анонимайзеры.

Обязательно заблокируйте эти возможности обхода систем фильтрации и анализа трафика, закрыв способы для удаленного управления злоумышленниками вредоносным ПО.

В Ideco ICS есть все возможности по блокировке данного типа трафика, описанные в соответствующей статье документации .

КОНТЕНТНАЯ ФИЛЬТРАЦИЯ ТРАФИКА

Особую опасность представляют фишинговые ресурсы. Маскируясь под страницы легитимных сайтов: интернет-банков, веб-почты и других - они обманным путем пытаются завладеть учетными данными пользователя. Блокировка подобных доменов на уровне шлюза поможет пользователям сохранить свои учетные данные и предотвратит возможные финансовые и репутационные потери.

- Анонимайзеры (веб-прокси и другие способы обхода системы контентной фильтрации).

- Ботнеты.

- Взлом (веб-сайты, содержащие хакерское ПО и утилиты).

- Тайный сбор информации (блокирует активность adware и шпионского ПО).

- Спам (веб-сайты, рекламируемые при помощи спама, часто пытаются атаковать компьютеры пользователей).

- Центры распространения вредоносного ПО.

- Центры управления и контроля (командные центры ботнетов).

- Фишинг/мошенничество.

- Порнография (зачастую подобные ресурсы содержат опасное содержимое и вредоносные скрипты).

- Шпионское и сомнительное ПО (сайты, содержащие ссылки на шпионское ПО, клавиатурные шпионы).

ПРЕДОТВРАЩЕНИЕ ВТОРЖЕНИЙ

Один из важнейших модулей глубокого анализа трафика, который позволяет заблокировать попытки применения известных эксплойтов с помощью сигнатурного и статистического анализа трафика, также он ведёт журналирование инцидентов безопасности и различных аномалий.

- Блокировку анонимайзеров (плагинов к популярным браузерам, турбо и VPN-режимов браузеров).

- Блокировку телеметрии Windows (сбора информации об использовании ПО и пользовательской активности).

- Блокировку известных IP-адресов злоумышленников, "хакерских" хостингов и зараженных хостов по обновляемой базе IP Reputation.

КОНТРОЛЬ ПРИЛОЖЕНИЙ

Еще один модуль глубокого анализа (DPI) трафика. Администраторам рекомендуется запретить трафик приложений удаленного доступа (TeamViewer, AmmyAdmin) для тех пользователей, у которых нет необходимости в подобном ПО для рабочих целей.

Злоумышленники, применяя методы социальной инженерии (обманным путем), могут заставить пользователя предоставить доступ к хостам внутри сети с помощью подобного программного обеспечения.

Известны случаи проникновения злоумышленников в защищенные банковские сети таким, на первый взгляд, простым способом.

ФИЛЬТРАЦИЯ СПАМА

Email-адреса сотрудников, как правило, можно очень легко найти на сайтах компаний, поэтому электронная почта является наиболее частым вектором атаки злоумышленников. Многоуровневая проверка почтового трафика необходима для предотвращения попадания в сеть вредоносного ПО, фишинга и спама.

- Проверку SPF-записи почтового домена. Она не позволит злоумышленникам выдавать свои письма за письма из налоговой инспекции, банка и с других известных доменов, которым доверяют пользователи.

- Проверку корректности DKIM-подписи. Большинство корпоративных почтовых серверов (у сервера Ideco ICS также есть эта возможность) используют DKIM-подписи для подтверждения сервера отправителя и предотвращения использования домена в фишинговых целях.

- Используйте проверку ссылок в письмах на фишинг (в Ideco ICS такая проверка осуществляется модулем Касперский Антифишинг, входящего в состав Антиспама Касперского).

- Обязательно проверяйте вложения на вирусы на этапе приема их почтовым сервером (в Ideco ICS для этого можно использовать антивирус ClamAV и Антивирус Касперского).

DNS-ФИЛЬТРАЦИЯ

На Ideco ICS включите перехват DNS-запросов в настройках DNS-сервера . И используйте безопасные фильтрующие DNS-сервера: SkyDNS или Яндекс.DNS . Это позволит блокировать обращения к доменам, созданным злоумышленниками, уже на уровне резолвинга DNS-адреса и предотвратит туннелирование и маскировку DNS-трафика вредоносным ПО.

Edward, 21.07.2013 21:31

Способы защиты информации на предприятии, также как и способы ее добычи, постоянно меняются. Регулярно появляются новые предложения от компаний, предоставляющих услуги по защите информации. Панацеи конечно нет, но есть несколько базовых шагов построения защиты информационной системы предприятия, на которые вам обязательно нужно обратить внимание.

Многим наверняка знакома концепция глубокой защиты от взлома информационной сети. Основная ее идея состоит в том, чтобы использовать несколько уровней обороны. Это позволит, как минимум, минимизировать ущерб, связанный с возможным нарушением периметра безопасности вашей информационной системы.

Далее рассмотрим общие аспекты компьютерной безопасности, а также создадим некий чеклист, служащий в качестве основы для построения базовой защиты информационной системы предприятия.

Обзор: Средства защиты информации и бизнеса 2014

Современный уровень угроз и развитие технологий требуют создания комплексных систем информационной безопасности. Защита периметра корпоративной сети в этих условиях остается обязательной процедурой, но ее одной уже явно недостаточно для полноценной защиты информационного пространства. Важно не запрещать работу с информацией вне офиса, а правильно управлять этой работой.

Защита периметра традиционно необходима при подключении корпоративных сетей к сетям общего пользования. Благодаря этому можно предотвратить атаки на ресурсы компании, организовать безопасный доступ офисного персонала к внешним сетям, а удаленных авторизованных пользователей – к внутренним.

Сегодня практически невозможно представить компанию, ИТ-инфраструктура которой не имела бы средств периметральной защиты. Задача защиты периметра остается обязательным процессом на предприятиях практически любого масштаба и включает в себя использование таких средств, как шлюзы безопасности, межсетевые экраны (Firewalls), виртуальные частные сети (VPN), системы обнаружения и предотвращения вторжений (IDS/IPS).

В последнее время наблюдается тенденция по модернизации периметральных подсистем защиты. «Связано это, в первую очередь, с изменением парадигмы защиты периметра. Если классические межсетевые экраны функционируют на уровне «IP-адрес/порт», то более современные уже оперируют на уровне «пользователь/приложение», – объясняет Юрий Черкас, руководитель направления инфраструктурных решений ИБ Центра информационной безопасности компании «Инфосистемы Джет».

| Проект | Заказчик | Исполнитель |

|---|---|---|

| Создание единой защищенной мультисервисной сети | Федеральная антимонопольная служба (ФАС) России | Крок |

| Создание системы защиты информации | «Коммерческий центр» (дочерняя структура Росатома) | Микротест |

| Обеспечение безопасности файловых серверов и рабочих станций от внешних и внутренних киберугроз | Федеральная служба по контролю за оборотом наркотиков (ФСКН) России | Информзащита |

Во многих организациях (по оценке экспертов «Инфосистемы Джет», их количество составляет около 50% от общей массы) до сих пор применяются средства защиты, использующие классические технологии. В ближайшее время следует ожидать уверенного роста спроса на проекты по модернизации систем защиты периметра, связанных как с повышением функциональности и использованием технологий нового поколения, так и с переходом на более высокоскоростные каналы, требующие большей производительности средств защиты.

Виды защиты периметра сети

- Защита от вредоносных программ: GateDefender Performa обнаруживает и блокирует все типы опасных угроз до их проникновения в корпоративную сеть. Файлы, содержащие неизвестное вредоносное ПО или не поддающиеся лечению, помещаются в специальный карантин, где могут быть обезврежены позже. Подозрительные файлы без вмешательства администратора автоматически отправляются в PandaLabs для их анализа, классификации и последующего лечения.

Основные характеристики работы данного модуля:

Блокировка может работать на двух уровнях:

- Доступ к P2P-серверам

- Соединения между конечными P2P-пользователями

«Внедрение SCM-устройств, безусловно, усилило систему управления рисками, т.к. устройство высоко превентивно в обнаружении и лечении неизвестных угроз на периметре абсолютно без вмешательства наших сотрудников. Это устройство производит фильтрацию входящей почты, тем самым удаляя спам из почтовых ящиков, ограничивает использование запрещенных приложений, контролирует веб-контент, благодаря чему увеличивается продуктивность наших сотрудников».

Сергей Мандалака, начальник управления информационных технологий и связи, «Тюменская энергосбытовая компания»

Могут блокироваться следующие P2P-протоколы:

BitTorrent (Azureus, BitComet, Shareaza, MlDonkey…)

eDonkey (eDonkey2000, MlDonkey)

FastTrack (Kazaa. Grokster, iMesh, MlDonkey)

Gnutella (BearShare, Shareaza, Casbos, LimeWire, MlDonkey…)

Gnutella2 (Shareaza, Trustyfiles, Kiwi Alpha, FileScope, MlDonkey…)

OpenNap (Napster, Lopster, Teknap, MlDonkey)

Устройство позволяет настроить уровень блокировки, определить баланс между Производительностью и Безопасностью, а также запланировать время блокировки.

Устройство позволяет блокировать следующие IM-приложения:

- ICQ/AOL

- IRC

- MSN Messenger

- Windows Messenger

- MSN Messenger File Transfer

- MSN Web Messenger

Каждый из них может блокироваться независимо от других. Планируемое время для блокировки может устанавливаться администратором.

- Веб-фильтрация: Модуль веб-фильтра позволяет сетевым администраторам легко ограничить доступ к веб-страницам, которые содержат не относящийся к работе контент. Для этого достаточно только выбрать соответствующие категории веб-сайтов. При помощи данной опции можно также настраивать белые и черные списки разрешенных или запрещенных веб-страниц соответственно. В результате, устройство позволяет оптимизировать использование ресурсов и повысить производительность сотрудников. Функция ограничивает доступ к нежелательным веб-страницам.

- Ежедневно свыше 100 000 сайтов классифицируются по категориям и добавляются в базу веб-сайтов

- Модуль веб-фильтра осуществляет глубокий анализ текстов и изображений. В частности, тексты в картинках идентифицируются с помощью OCR, а изображения анализируются с помощью идентификации следующих объектов:

- лица

- логотипы

- обнаженные части тела

- образы, формы

![]()

Panda GateDefender Performa обеспечивает самую актуальную защиту периметра сети, благодаря автоматическим и не заметным для пользователя обновлениям сигнатурного файла и списком классифицированных URL каждые 90 минут, в то время как обновления в анти-спамовом фильтре происходят постоянно в режиме реального времени, что обеспечивает быстроту реакцию Panda Security на любую новую интернет-угрозу. Кроме того, устройство в своих модулях использует технологии ведущих производителей: антивирусный модуль разработан компанией Panda Security, антиспамовый движок – от Cloudmark, а классификацию веб-сайтов в модуле веб-фильтрации поддерживает компания Cobion.

Panda GateDefender Performa позволяет настраивать профили пользователей для реализации и адаптации политики безопасности к потребностям каждого пользователя или групп пользователей, что делает защиту гибкой, мощной и адекватной каждой конкретной ситуации.

Комплексные требования и опыт

Требования по защите информации определенных видов, например, персональных данных и коммерческой тайны, устанавливаются в рамках федеральных законов и подзаконных актов, а контролируются регуляторами. Они же нормируют деятельность организаций по защите важных информационных ресурсов. Кроме того, существует набор ГОСТов, которые помогают компаниям выполнять эти требования и «говорят», на что нужно ориентироваться. Большая часть этих государственных стандартов ─ адаптация международных «лучших практик», например, стандарты серии 27000. Если говорить об отраслевой специфике, то в большинстве областей есть собственные регуляторы, например, Центральный банк Российской Федерации, Министерство связи и массовых коммуникаций РФ и другие.

Вместе с тем, не стоит забывать про бизнес-требования, которые также накладывают свой отпечаток. «Сегодня многие клиенты уже осознают необходимость четко увязывать построение комплексной системы ИТ и ИБ с требованиями развития бизнеса, его стратегическими целями. Наиболее преуспели в этом клиенты из телекоммуникационной отрасли и организации финансово-кредитной сферы», – говорит Дмитрий Бирюков, руководитель практики аудита и консалтинга компании «Астерос Информационная безопасность» (группа «Астерос»).

Идейно все требования к корпоративной системе защиты сводятся к нахождению компромисса между безопасностью, функциональностью бизнес-систем и удобством их использования. Основная рекомендация специалистов здесь – рассматривать вопросы безопасности уже на этапе проектирования основных бизнес-систем. «К сожалению, этот момент часто упускают, что приводит к проблемам, связанным как с выбором средств защиты, так и со сложностью их интеграции, – комментирует Юрий Черкас. – Достаточно сложно наложить функционал безопасности на уже существующий ИТ-ландшафт, который был разработан без учета требований по безопасности».

В компании «АйТи» рекомендуют своим клиентам строить комплексную систему ИБ, отталкиваясь исключительно от угроз и законодательства. Естественно, затем необходимо построить управление всей инфраструктурой и инцидентами в ИТ и ИБ. Так, в настоящее время «АйТи» работает над созданием центра управления инцидентами для одного из крупнейших банков России. Сбор данных происходит по всей стране с 65 тыс. устройств. В Москве, в едином центре, происходит управление инцидентами и разбор проблемных ситуаций.

Крупные игроки рынка информационной безопасности ежегодно выполняют десятки сложных проектов создания комплексных систем защиты, включая организацию защиты периметра. Например, один из наиболее интересных и масштабных проектов, выполненных компанией «Крок» – построение единой системы информационной безопасности для крупной госкорпорации. Стояла задача унифицировать управление информационной безопасностью в десятках предприятий с несколькими тысячами пользователей и разными типами как открытой, так и конфиденциальной информации. Для этого были разработаны отраслевые стандарты и нормативные документы, реализованы единые методологические и технические подходы к обеспечению ИБ, с учетом соответствия требованиям регуляторов проработана техническая архитектура решений. В центральном аппарате корпорации был внедрен целый перечень средств ИБ, включая системы защиты от утечек конфиденциальной информации и анализа защищенности, анитивирусную защиту и т.д.

Свыше 90% угроз поступают в корпоративную сеть через интернет. Программно-аппаратные SCM-устройства, устанавливаемые на периметре сети, позволяют надежно защитить корпоративную сеть от контентных угроз.

3. Системы обнаружения и предотвращения вторжений (IDS, IPS)

Система обнаружения вторжений (IDS - англ.: Intrusion Detection System) - программное или аппаратное средство, предназначенное для выявления фактов неавторизованного доступа в компьютерную систему (сеть), либо несанкционированного управления такой системой. В простейшем случае такая система помогает обнаружить сканирование сетевых портов вашей системы или попытки войти на сервер. В первом случае это указывает на первоначальную разведку злоумышленником, а во втором попытки взлома вашего сервера. Также можно обнаружить атаки, направленные на повышение привилегий в системе, неавторизованный доступ к важным файлам, а также действия вредоносного программного обеспечения. Продвинутые сетевые коммутаторы позволяют подключить систему обнаружения вторжений, используя зеркалирование портов, или через ответвители трафика.

Система предотвращения вторжений (IPS - англ.: Intrusion Prevention System) -программная или аппаратная система обеспечения безопасности, активно блокирующая вторжения по мере их обнаружения. В случае обнаружения вторжения, подозрительный сетевой трафик может быть автоматически перекрыт, а уведомление об этом немедленно отправлено администратору.

Преимущества использования

Устройство Panda GateDefender Performa выгодно использовать в организации любого размера:

- Обеспечивает простоту использования, так как работает в режиме прозрачного моста и незаметен для пользователей, просто устанавливается и не требует изменения сетевых настроек.

- Повышает производительность сотрудников, потому что блокирует нежелательную почту, приложения IM/P2P и ограничивает доступ к нежелательным веб-страницам.

- Снижает операционные расходы, так как постоянно обновляется в автоматическом режиме, что позволяет устройству после его установки непрерывно и самостоятельно работать.

- Помогает компании реализовать политику безопасности и соответствовать ей, т.к. препятствует утечке ценной конфиденциальной корпоративной информации, а также личной информации каждого пользователя.

- Усиливает систему управления рисками безопасности благодаря своей превентивной способности самостоятельно обнаруживать и обезвреживать неизвестные интернет-угрозы на периметре сети без вмешательства администратора.

- Обеспечивает непрерывность бизнеса, снижая нагрузку на полосу пропускания и блокируя нежелательный интернет-трафик (около 70%) еще до того момента, как он проникнет в сеть.

Сравнение GateDefender Performa с другими решениями безопасности для защиты контента на периметре сети

Panda GateDefender Performa – первая линия проактивной защиты

![]()

Panda GateDefender Performa предлагает компаниям любого размера высоко масштабируемую и полноценную защиту периметра сети от всевозможных контентных угроз.

![]()

Благодаря своей модульной структуре, Panda GateDefender Performa предлагает более комплексное решение по сравнению с другими специализированными решениями безопасности: в зависимости от потребностей защиты сети, можно приобрести Антивирусный и/или Антиспамовый модуль, а также модуль Web-фильтрации. Таким образом, устройство способно адаптироваться к потребностям любой компании.

Модули, входящие в состав Panda GateDefender Performa

Заключение

Дополнительно:

Тестировать:

GateDefender Performa – это высокопроизводительное устройство класса SCM, разработанное компанией Panda Security и предназначенное для защиты периметра сети. Включает мощную и комплексную защиту от любого типа вредоносного ПО. Благодаря защитным модулям, входящих в его состав (Антивирус, Антиспам и Веб-фильтр), устройство отвечает требованиям самых разных компаний, обнаруживая все контентные интернет-угрозы, удаляя нежелательную почту и ограничивая доступ сотрудников к непродуктивным веб-страницам.

Кроме того, устройство проверяет и исходящий трафик, что обеспечивает защиту от утечки важной корпоративной информации и предотвращает рассылку спама или вредоносного ПО с адресов сотрудников, что может являться причиной заражения информационных систем партнеров или клиентов компании.

В дополнение к вышесказанному, в устройстве существует возможность настройки профилей пользователей, что гарантирует гибкое и в то же время строгое соблюдение корпоративной политики безопасности.

7. Поддержка ПО в актуальном состоянии

Своевременное обновление программного обеспечения и применение актуальных заплаток безопасности - важный элемент защиты корпоративной сети от несанкционированного доступа. Производители ПО, как правило, не предоставляют полную информацию о новой найденной дыре в безопасности. Однако злоумышленникам хватает и общего описания уязвимости, чтобы буквально за пару часов после публикации описания новой дыры и заплатки к ней, написать программное обеспечение для эксплуатации этой уязвимости.

На самом деле это достаточно большая проблема для предприятий малого и среднего бизнеса, поскольку обычно используется широкий спектр программных продуктов разных производителей. Часто обновлениям всего парка ПО не уделяется должного внимания, а это практически открытое окно в системе безопасности предприятия. В настоящее время большое количество ПО самостоятельно обновляется с серверов производителя и это снимает часть проблемы. Почему часть? Потому что сервера производителя могут быть взломаны и, под видом легальных обновлений, вы получите свежее вредоносное ПО. А также и сами производители порой выпускают обновления, нарушающие нормальную работу своего ПО. На критически важных участках бизнеса это недопустимо. Для предотвращения подобных инцидентов все получаемые обновления, во-первых, должны быть применены сразу после их выпуска, во-вторых, перед применением они обязательно должны быть тщательно протестированы.Расширение понятия

Вместе с ростом популярности идеи корпоративной мобильности BYOD (Bring Your Own Device, «возьми свое собственное устройство»), распространением удаленного доступа, облачных технологий понятие периметра расширяется. К тому же возникают новые вызовы и угрозы, на которые важно эффективно и оперативно реагировать. Это и направленные атаки, и удаленные подключения, и различные ботнеты и т.д. «Из-за появления новых угроз, используемые базовые средства информационной безопасности пересматривают даже компании с высоким уровнем зрелости», – отмечает Михаил Башлыков, руководитель направления информационной безопасности компании «Крок».

«После появления огромного количества мобильных устройств, которыми пользуются сотрудники, понятие периметра стало исчезать. Периметр переместился за границы офиса», – соглашается Аркадий Прокудин, заместитель руководителя центра компетенций информационной безопасности компании «АйТи». По его словам, очевиден общий тренд: не запрещать сотрудникам возможность работать с информацией вне офиса, а правильно управлять этой работой.

Таким образом, на сегодня защита периметра сети ─ это одна из частных задач, которая должна решаться в рамках создания комплексной системы информационной безопасности, констатируют специалисты.

1. Межсетевой экран (файрвол, брэндмауэр)

Брандмауэр или файрвол - это первая линия обороны, которая встречает непрошенных гостей.

По уровню контроля доступа выделяют следующие типы брэндмауэра:- В простейшем случае фильтрация сетевых пакетов происходит согласно установленных правил, т.е. на основе адресов источника и назначения сетевых пакетов, номеров сетевых портов;

- Брэндмауэр, работающий на сеансовом уровне (stateful). Он отслеживает активные соединения и отбрасывает поддельные пакеты, нарушающие спецификации TCP/IP;

- Файрвол, работающий на прикладном уровне. Производит фильтрацию на основе анализа данных приложения, передаваемых внутри пакета.

Повышенное внимание к сетевой безопасности и развитие электронной коммерции привело к тому, что все большее число пользователей используют для своей защиты шифрование соединений (SSL, VPN). Это достаточно сильно затрудняет анализ трафика проходящего через межсетевые экраны. Как можно догадаться, теми же технологиями пользуются разработчики вредоносного программного обеспечения. Вирусы, использующие шифрование трафика, стали практически не отличимы от легального трафика пользователей.

Дополнительная защита

Поскольку в среде корпоративной информационной безопасности основное внимание клиентов сегодня сосредоточено на создании комплексных систем обеспечения ИБ, то это подразумевает использование целого спектра технических решений. Классическими примерами являются средства антивирусной защиты, межсетевого экранирования, криптографической защиты, обнаружения вторжений, предотвращения утечек информации, защиты от НСД и прочие, более интеллектуальные ─ системы класса SIEM, IT GRC, SOC, также нужно учитывать организационную составляющую. В последнее время появились ряд дополнительных средств защиты и технологии управления. Яркими примерами являются решения классов Breach Detection Systems и Firewall Management.

Breach Detection Systems – это дополнительные рубежи защиты, позволяющие противодействовать атакам, использующим уязвимость «нулевого дня», а также целенаправленным атакам (APT). Решения Breach Detection Systems интегрируются с традиционными средствами защиты периметра и получают от них файлы. Эти файлы запускаются в изолированной среде («песочнице»), эмулирующей рабочие станции пользователей, где производится их динамический и статический анализ. «Только такой анализ способен выявить вредоносную активность новых вирусов («нулевого дня»), сигнатуры для которых еще отсутствуют в средствах защиты. Если по результатам анализа файл признается вредоносным, то «песочница» сообщает об этом, и данный файл будет блокироваться на периметре», – рассказывает Юрий Черкас.

Firewall Management – централизованные и унифицированные средства управления межсетевыми экранами. К преимуществам их использования относятся: возможность управления межсетевыми экранами разных производителей из одной консоли; визуализация политик и правил и фильтрации на карте сети; мониторинг и анализ изменений настроек (в том числе влияние этих изменений на безопасность периметра и анализ на предмет избыточности/оптимальности правил); автоматизация процесса предоставления доступа на уровне сети (интеграция с системами Service Desk).

Основные направления ИБ, связанные с защитой периметра

- Создание системы периметральной защиты с нуля (новые объекты и площадки)

- Модернизация системы защиты (миграция на новые решения)

- Расширение функциональности за счет внедрения новых компонент (Breach Detection Systems, Firewall Management)

- Создание решений по безопасному удаленному и мобильному доступу

На первый план выходят те средства и процедуры, которые учитывают современные подходы к коммуникациям – облачные технологии, инструменты совместной работы, мобильные устройства, а также системы виртуализации и контроля конфигураций и т.д. «Новые базовые средства ИБ должны работать на уровне приложений и быть легкоуправляемыми, в том числе и из единого центра управления», – подчеркивает Михаил Башлыков.

5. Белые списки

Что из себя представляют "белые списки"? Существуют два основных подхода к информационной безопасности. Первый подход предполагает, что в операционной системе по умолчанию разрешен запуск любых приложений, если они ранее не внесены в "черный список". Второй подход, напротив, предполагает, что разрешен запуск только тех программ, которые заранее были внесены в "белый список", а все остальные программы по умолчанию блокируются. Второй подход к безопасности конечно более предпочтителен в корпоративном мире. Белые списки можно создать, как с помощью встроенных средств операционной системы, так и с помощью стороннего ПО. Антивирусное ПО часто предлагает данную функцию в своем составе. Большинство антивирусных приложений, предлагающих фильтрацию по белому списку, позволяют провести первоначальную настройку очень быстро, с минимальным вниманием со стороны пользователя.

Тем не менее, могут возникнуть ситуации, в которых зависимости файлов программы из белого списка не были правильно определены вами или антивирусным ПО. Это приведет к сбоям приложения или к неправильной его установке. Кроме того, белые списки бессильны против атак, использующих уязвимости обработки документов программами из белого списка. Также следует обратить внимание на самое слабое звено в любой защите: сами сотрудники в спешке могут проигнорировать предупреждение антивирусного ПО и добавить в белый список вредоносное программное обеспечение.

8. Физическая безопасность

Физическая безопасность корпоративной сети является одним из важнейших факторов, который сложно переоценить. Имея физический доступ к сетевому устройству злоумышленник, в большинстве случаев, легко получит доступ к вашей сети. Например, если есть физический доступ к коммутатору и в сети не производится фильтрация МАС-адресов. Хотя и фильтрация MAC в этом случае вас не спасет. Еще одной проблемой является кража или небрежное отношение к жестким дискам после замены в сервере или другом устройстве. Учитывая то, что найденные там пароли могут быть расшифрованы, серверные шкафы и комнаты или ящики с оборудованием должны быть всегда надежно ограждены от проникновения посторонних.

Мы затронули лишь некоторые из наиболее распространенных аспектов безопасности. Важно также обратить внимание на обучение пользователей, периодический независимый аудит информационной безопасности, создание и соблюдение надежной политики информационной безопасности.

Обратите внимание на то, что защита корпоративной сети является достаточно сложной темой, которая постоянно меняется. Вы должны быть уверены, что компания не зависит всего лишь от одного-двух рубежей защиты. Всегда старайтесь следить за актуальной информацией и свежими решениями на рынке информационной безопасности.Воспользуйтесь надежной защитой корпоративной сети в рамкам услуги «обслуживание компьютеров организаций» в Новосибирске.

Спецпроекты

![]()

1. Межсетевой экран (файрвол, брэндмауэр)

Брандмауэр или файрвол - это первая линия обороны, которая встречает непрошенных гостей.

По уровню контроля доступа выделяют следующие типы брэндмауэра:- В простейшем случае фильтрация сетевых пакетов происходит согласно установленных правил, т.е. на основе адресов источника и назначения сетевых пакетов, номеров сетевых портов;

- Брэндмауэр, работающий на сеансовом уровне (stateful). Он отслеживает активные соединения и отбрасывает поддельные пакеты, нарушающие спецификации TCP/IP;

- Файрвол, работающий на прикладном уровне. Производит фильтрацию на основе анализа данных приложения, передаваемых внутри пакета.

Повышенное внимание к сетевой безопасности и развитие электронной коммерции привело к тому, что все большее число пользователей используют для своей защиты шифрование соединений (SSL, VPN). Это достаточно сильно затрудняет анализ трафика проходящего через межсетевые экраны. Как можно догадаться, теми же технологиями пользуются разработчики вредоносного программного обеспечения. Вирусы, использующие шифрование трафика, стали практически не отличимы от легального трафика пользователей.

Актуальность защиты периметра сети

В наши дни интернет-угрозы все чаще и интенсивней наносят вред компаниям. Нежелательная почта создает огромные проблемы для всех предприятий либо в виде угроз безопасности, перегружая сетевые ресурсы и занимая много места на серверах, или снижая продуктивность сотрудников, попадая в их почтовые ящики в огромном количестве.

Согласно Messaging Anti-Abuse Working Group (MAAWG), 82-87% всей входящей почты следует признать спамом или нежелательной почтой. Объем спама – огромный, и кроме того, с каждым годом его значение постоянно растет:

- 1978 – Спам был разослан по 600 электронным адресам

- 1994 – Первая широкомасштабная волна спама была разослана по 6000 группам новостей, охватывающим несколько миллионов пользователей

- 2005 – (Июнь) 30 миллионов нежелательных писем рассылались ежедневно

- 2006 – (Июль) 55 миллионов нежелательных писем рассылались ежедневно

- 2006 – (Декабрь) 85 миллионов нежелательных писем рассылались ежедневно

- 2007 – (Февраль) 90 миллионов нежелательных писем рассылались ежедневно

- 2008 – До 90% всей входящей корпоративной почты – спам.

Направленные интернет-угрозы безопасности встречаются реже, чем спам, но являются более опасными. Подобные угрозы обычно наносят финансовый ущерб. В свое время бюро новостей BBC публиковало статью, в которой эта тема была хорошо отражена. В частности, был проведен эксперимент, в рамках которого компьютер с установленной системой Windows XP подключили к интернету без файервола или какой-либо антивирусной защиты, чтобы определить, сколько времени пройдет до момента, когда данный компьютер будет атакован. И уже в течение восьми секунд незащищенный ПК был атакован червем Sasser – одним из самых быстро распространяющихся червей в интернет-пространстве!

Многие современные угрозы имеют свое происхождение во внутренней сети, а потому ценная информация, хранящаяся в локальной сети, может стать объектом атаки для многих компаний. Потеря важной корпоративной информации может значительно навредить организации. Личная или финансовая информация, попавшая за пределы сети компании, может повлечь за собой колоссальный юридический или экономический ущерб. Подобного ущерба можно избежать в результате внедрения корпоративной политики безопасности при помощи мощного и стратегически правильно выбранного инструмента.

С другой стороны, выбранное решение безопасности в любом случае должно гарантировать доставку важной информации, иначе из-за ложных срабатываний при обнаружении спама или потенциально опасного контента подобное решение может причинить дополнительные проблемы, провоцируя потерю важной информации и постоянные задержки в ее доставке.

Кроме того, входящий и исходящий трафик в компаниях ежедневно растет, что делает шлюз уязвимым элементом сети, который нуждается в устройстве безопасности, способное одновременно обеспечить целостность трафика и прозрачность защиты.

“К 2010 году конкурентоспособные аппаратные устройства будут предлагать сканирование входящего и исходящего сетевого трафика во всех протоколах и, таким образом, защищать компании от нежелательного Интернет-контента".

4. Антивирусная защита

Антивирусное программное обеспечение является основным рубежом защиты для большинства современных предприятий. По данным исследовательской компании Gartner, объем рынка антивирусного ПО по итогам 2012 года составил $19,14 млрд. Основные потребители - сегмент среднего и малого бизнеса.

Прежде всего антивирусная защита нацелена на клиентские устройства и рабочие станции. Бизнес-версии антивирусов включают функции централизованного управления для передачи обновлений антивирусных баз клиентские устройства, а также возможность централизованной настройки политики безопасности. В ассортименте антивирусных компаний присутствуют специализированные решения для серверов.

Учитывая то, что большинство заражений вредоносным ПО происходит в результате действий пользователя, антивирусные пакеты предлагают комплексные варианты защиты. Например, защиту программ электронной почты, чатов, проверку посещаемых пользователями сайтов. Кроме того, антивирусные пакеты все чаще включают в себя программный брандмауэр, механизмы проактивной защиты, а также механизмы фильтрации спама.2. Виртуальные частные сети (VPN)

Ситуации, когда сотруднику необходим доступ к ресурсам компании из общественных мест (Wi-Fi в аэропорту или гостинице) или из дома (домашнюю сеть сотрудников не контролируют ваши администраторы), особенно опасны для корпоративной информации. Для их защиты просто необходимо использовать шифрованные туннели VPN. Ни о каком доступе к удаленному рабочему столу (RDP) напрямую без шифрования не может быть и речи. Это же касается использования стороннего ПО: Teamviewer, Aammy Admin и т.д. для доступа к рабочей сети. Трафик через эти программы шифруется, но проходит через неподконтрольные вам сервера разработчиков этого ПО.

К недостаткам VPN можно отнести относительную сложность развертывания, дополнительные расходы на ключи аутентификации и увеличение пропускной способности интернет канала. Ключи аутентификации также могут быть скомпрометированы. Украденные мобильные устройства компании или сотрудников (ноутбуки, планшеты, смартфоны) с предварительно настроенными параметрами подключения VPN могут стать потенциальной дырой для несанкционированного доступа к ресурсам компании.

Основные характеристики устройства

Устройство Panda GateDefender Performa, созданное на базе серверов SUN, представлено в трех моделях. Такой подход обеспечивает гибкость управления угрозами и возможность перехода от одной модели устройства к другой для лучшей адаптации к потребностям различных компаний.

Сравнение четырех моделей Panda GateDefender Performa

Таблица производительности GateDefender

Performa 9100GateDefender

Performa 9500 LiteGateDefender

Performa 9500 Large![]()

![]()

![]()

HTTP (Мбит/сек) 400 500 700 SMTP (сообщ./сек) 220 400 550 Количество параллельных соединений 9800 18000 18000 6. Фильтрация спама

Основные способы фильтрации спама:

- Специализированные поставщики сервисов фильтрации спама;

- ПО для фильтрации спама на собственных почтовых серверах;

- Специализированные хардварные решения, развернутые в корпоративном дата-центре.

Устройства класса SCM (Secure Content Management)

Программно-аппаратные устройства на периметре сети могут осуществлять эффективную защиту от проникновения в корпоративную сеть различных интернет-угроз.

Существуют категории устройств, работающих только с определенным типом вредоносного ПО. Некоторые устройства предлагают защиту от контентных угроз, другие – от сетевых угроз.

Устройства, специализирующиеся на защите от контентных угроз, известны под названием «Устройства класса SCM (Secure Content Management)» или устройства для управления безопасностью контента. Очень мало разработчиков предлагают целый комплекс защит для специализированной корпоративной IT-безопасности.

«Установка Panda GateDefender Performa очень проста, что не требует от нашей компании никаких дополнительных затрат. Это устройство не влияет на производительность и работу сети. Panda GateDefender Performa является самым простым в использовании устройством для защиты периметра сети, так как после установки работает полностью самостоятельно и не требует вмешательства нашего администратора».

Анвар Хайдаршин, начальник отдела информационно-технического обеспечения, "УГМК-Холдинг"

Некоторые разработчики предлагают устройства для защиты от какого-либо одного типа интернет-угроз, например спама. Другие компании предлагают решения, специализирующиеся на защите разных протоколов. Такие устройства способны сканировать лишь один тип трафика, например, почтовый (SMTP, POP3 или IMAP).

Учитывая всю сложность и многообразие конентных интернет-угроз, можно сделать вывод о том, что разработчики ИT-решений для безопасности периметра сети должны сосредоточиться на создании полноценной комплексной защиты от всевозможных контент-ориентированных угроз, объединенной в едином устройстве:

Среди представленных на рынке SCM-устройств заслуживает внимания устройство Panda GateDefender Performa, которое является высокопроизводительным программно-аппаратным устройством для защиты от проникновения в корпоративную сеть контентных Интернет-угроз (вредоносное ПО, потенциально опасный контент, спам и нежелательные web-страницы). Устройство сочетает в себе реактивную защиту с превентивным эвристическим обнаружением, что гарантирует защиту даже от новых, еще не изученных и неизвестных Интернет-угроз.

Вся линейка устройств Panda GateDefender Performa новой серии 9000 построена на базе серверов SUN.

Читайте также: