Какая операционная система наиболее подвержена заражению компьютерными вирусами

Промышленная ассоциация по компьютерным вирусам только за 1988 г. зафиксировала почти 90 тысяч вирусных атак на персональные компьютеры США. Количество инцидентов, связанных с вирусами, вероятно, превосходит опубликованные цифры, поскольку большинство фирм умалчивает о вирусных атаках. Причины молчания: такая информация может повредить репутации фирмы и привлечь внимание хакеров.

С 1987 г. были зафиксированы факты появления компьютерных вирусов и в нашей стране. Масштабы реальных проявлений "вирусных эпидемий" в настоящее время оцениваются сотнями тысяч случаев "заражения" ПК. Хотя некоторые из вирусных программ оказываются вполне безвредными, многие из них имеют разрушительный характер. Особенно опасны вирусы для персональных компьютеров, входящих в состав локальных вычислительных сетей.

Способ функционирования большинства вирусов - это такое изменение системных файлов ПК, чтобы вирус начинал свою деятельность при каждой загрузке персонального компьютера. Некоторые вирусы инфицируют файлы загрузки системы, другие специализируются на различных программных файлах. Всякий раз, когда пользователь копирует файлы на машинный носитель информации или посылает инфицированные файлы по сети, переданная копия вируса пытается установить себя на новый диск .

Некоторые вирусы разрабатываются так, чтобы они появлялись, когда происходит некоторое событие вызова: например, пятница 13-е, 26 апреля, другая дата, определенное число перезагрузок зараженного или какого-то конкретного приложения, процент заполнения винчестера и т. д.

После того как вирус выполнит нужные ему действия, он передает управление той программе, в которой он находится, и ее работа некоторое время не отличается от работы незараженной.

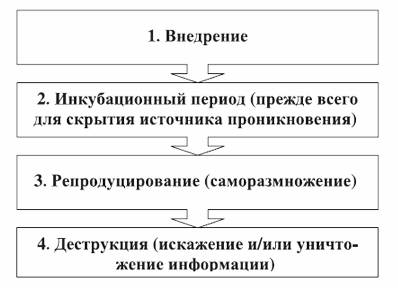

Для анализа действия компьютерных вирусов введено понятие жизненного цикла вируса, который включает четыре основных этапа, представленных на рис. 8.8.

Для реализации каждого из этапов цикла жизни вируса в его структуру включают несколько взаимосвязанных элементов:

- часть вируса, ответственная за внедрение и инкубационный период;

- часть вируса, осуществляющая его копирования и добавление к другим файлам (программам);

- часть вируса, в которой реализуется проверка условия активизации его деятельности;

- часть вируса, содержащая алгоритм деструктивных действий;

- часть вируса, реализующая алгоритм саморазрушения.

Следует отметить, что часто названные части вируса хранятся отдельно друг от друга, что затрудняет борьбу с ними.

Объекты воздействия компьютерных вирусов можно условно разделить на две группы:

- С целью продления своего существования вирусы поражают другие программы, причем не все, а те, которые наиболее часто используются и / или имеют высокий приоритет в информационной технологии (следует отметить, что сами программы, в которых находятся вирусы, с точки зрения реализуемых ими функций, как правило, не портятся).

- Деструктивными целями вирусы воздействуют чаще всего на данные, реже - на программы.

К способам проявления компьютерных вирусов можно отнести:

Следует отметить, что способы проявления необязательно вызываются компьютерными вирусами. Они могут быть следствием некоторых других причин, поэтому вычислительные средства ИТ следует периодически комплексно диагностировать.

В настоящее время существует огромное количество вирусов, которые можно классифицировать по признакам, представленным на рис. 8.9.

По виду среды обитания вирусы классифицируются на следующие виды:

- загрузочные внедряются в загрузочный сектор диска или в сектор, содержащий программу загрузки системного диска;

- файловые внедряются в основном в исполняемые файлы с расширениями .СОМ и .ЕХЕ;

- системные проникают в системные модули и драйверы периферийных устройств, таблицы размещения файлов и таблицы разделов;

- сетевые вирусы обитают в компьютерных сетях;

файлово-загрузочные (многофункциональные) поражают загрузочные секторы дисков и файлы прикладных программ.

По степени воздействия на ресурсы компьютерных систем и сетей, или по деструктивным возможностям, выделяются:

- безвредные вирусы, не оказывающие разрушительного влияния на работу персонального компьютера, но могут переполнять оперативную память в результате своего размножения;

- неопасные вирусы не разрушают файлы, но уменьшают свободную дисковую память, выводят на экран графические эффекты, создают звуковые эффекты и т. д. ;

- опасные вирусы нередко приводят к различным серьезным нарушениям в работе персонального компьютера и всей информационной технологии;

разрушительные приводят к стиранию информации, полному или частичному нарушению работы прикладных программ и пр.

По способу заражения среды обитания вирусы подразделяются на следующие группы:

-

резидентные вирусы при заражении компьютера оставляют в оперативной памяти свою резидентную часть, которая затем перехватывает обращение операционной системы к другим объектам заражения, внедряется в них и выполняет свои разрушительные действия вплоть до выключения или перезагрузки компьютера.

нерезидентные вирусы не заражают оперативную память персонального компьютера и являются активными ограниченное время.

Алгоритмическая особенность построения вирусов оказывает влияние на их проявление и функционирование. Выделяют следующие виды таких вирусов:

Вирусы и другие типы вредоносного кода в основном сосредоточены на программной среде Windows. Задумывались ли вы когда-нибудь насколько уязвимы другие операционные системы?

«Вирусы» могут обнаруживаться в составе приложений, алгоритмов, расширений, надстроек и даже в виде отдельного программного обеспечения, постоянно угрожая банковским данным и личной информации.

Насколько лучше защищены iPad и iPhone?

Мобильная платформа Apple iOS в «айпадах», «айфонах» и «айподах» обладает ещё большими ограничениями, чем Mac и Android. Это самая закрытая операционная система в настоящий момент. Пользователи вынуждены получать свои приложения исключительно из специального сегмента App Store, где разработчики программ проходят строжайшую модерацию.

В отличие от автоматического сканирования приложений в Google Play, компания Apple вручную просматривает и тестирует каждое приложение магазина.

К тому же замкнутая среда iOS значительно затрудняет существование вирусов. Даже если вредоносное приложение может быть установлено на iPad, iPhone или iPod, оно не сможет отслеживать, что вы набрали в своем браузере, и неспособно зафиксировать информацию онлайн-банкинга без глубокой уязвимости системы.

Разумеется устройства iOS не идеальны. Исследователи доказали, что можно создавать вредоносные приложения и скрывать их в процессе просмотра магазина приложений. Однако, если обнаружено вредоносное приложение, Apple вытащит его из магазина и немедленно удалит со всех устройств.

Google и Microsoft тоже имеют способность насильно удалять опасные приложения из экосистемы в Android (через Google Play) и Windows 10 (для программ из Windows Store).

Почему большинство вирусов нацелены на Windows?

В Windows действительно больше вирусов, чем у Mac и Linux. И тому есть несколько причин.

- Популярность платформы — хакеру проще замести следы и достичь большей выгоды из-за огромного числа потенциальных жертв.

- Исторически сложилось так, что Windows никогда не разрабатывалась для серьёзной кибербезопасности в отличие от UNIX-подобных систем.

- Платформа Microsoft имеет культуру установки программного обеспечения путем поиска в Интернете и загрузки его с веб-сайтов, когда как на других платформах есть защищённые магазины приложений.

- Даже Linux имеет централизованную установку программного обеспечения из безопасного источника в виде менеджеров пакетов.

Есть ли вирусы у Mac?

Вирусы на устройствах Apple — явление нечастое. Когда они появляются, то об этом сразу же разносится ошеломляющая новость.

Mac, безусловно, не обладает какой-либо гарантированной защитой от вредоносных программ и тоже может быть заражён вредоносным кодом, написанным специально для экосистемы Apple.

В истории антивируса Dr.WEB зафиксирован случай, как в 2012-м году более 650 000 компьютеров Mac через Java-плагин к Safari заразились трояном Flashback. С тех пор Маки перестали включать Java-скрипты.

Защита программной среды Apple проводится запретными мерами:

- Нельзя устанавливать приложения не из App Store.

- Запрет на ПО без подписки Gatekeeper (проверка на подлинность).

- Барьер в виде чёрного списка XProtect (файловый карантин) для известных вирусов.

Маки не защищены от всех вредоносных программ. В мире фиксируются атаки, когда кто-нибудь пытается скачать пиратские приложения и отключает функции безопасности. В то же время Mac находится в гораздо меньшей опасности перед вредоносным кодом, чем Windows.

Существуют ли вирусы для Linux?

Антивирус в Linux — лишняя служба. Авторы вредоносных программ не склонны ориентироваться на десктопы с такой операционной системой из-за малой распространённости платформы и отсутствия какой-либо явной выгоды взлома. Пользователи настольных компьютеров Linux, скорее всего, будут настолько продвинутыми, что вряд ли поведутся на очевидные уловки.

Как и в случае с Mac, большая часть приложений устанавливается в Linux из единственного источника — менеджера пакетов.

Вместо того, чтобы загружать программы и игры с веб-сайтов, в Linux предусмотрены надёжные поставщики ПО. Вирусы для Windows не работают здесь — исполнительные файлы не поддерживаются.

Локальные атаки крайне редки на Linux, но встречаются. Одна из наиболее известных — троян Hand of Thief («Рука вора»). Он опасен для большинства дистрибутивов Linux и десктопных окружений. Передаётся в качестве вложения к электронным письмам, запускается в фоновом режиме и нацелен на банковскую информацию пользователя.

Как обстоят дела с вирусами на Android?

Нужен ли на Android-телефоне антивирус? В действительности такое приложение поможет вам обезопасить некоторые действия, но Андроид-смартфоны и планшеты с самого начала обладают достаточно мощной защитой.

По умолчанию Android настроена на установку приложений из Google Play Маркет, где автоматически проверяется всё программное обеспечение на наличие вредоносного кода.

Если устанавливать приложение не из Google Play (из сторонних источников), то даже в этом случае Android по-прежнему защищает ваше устройство. Операционная система предложит сканировать загруженные исполнительные файлы при попытке установки.

Пока вы устанавливаете что-то из официального магазина (либо таких источников, как Яндекс.Store, Amazon App Store), ваш телефон и планшет Android находятся в относительной безопасности.

Операционная система. Уязвимости и заплаты

Все программы можно разделить на два типа - прикладные и системные.

Прикладное программное обеспечение (прикладные программы) - это программы, предназначенные для выполнения определенных пользовательских задач и рассчитанные на непосредственное взаимодействие с пользователем. Прикладные программы часто называют приложениями.

Системное программное обеспечение используется для обеспечения работы компьютера самого по себе и выполнения прикладных программ.

В персональном компьютере под прикладными программами понимаются различные текстовые редакторы, игры, почтовые программы, электронные словари. Роль базового системного программного обеспечения играет операционная система .

Операционная система

Операционная система (ОС) - это комплекс программ, который обеспечивает управление физическими устройствами компьютера (мышь, клавиатура, монитор, жесткий диск, оперативная память и др.), доступ к файлам, ввод и вывод данных, выполнение и взаимодействие пользовательских программ.

Работа программного обеспечения построена следующим образом. После включения компьютера происходит загрузка операционной системы. Это фактически означает запуск входящих в нее основных программ и загрузку в оперативную память ряда необходимых в работе программных модулей. При этом на одном компьютере (без применения специальных средств) может быть загружена только одна операционная система

После загрузки ОС управление компьютером передается пользователю - для запуска прикладных программ. В большинстве операционных систем существует возможность указать прикладные программы, которые необходимо всегда запускать после завершения загрузки операционной системы. Это удобно в таких случаях как запуск почтовых, антивирусных, обучающих - таких программ, которые пользователь рассматриваемого компьютера использует очень часто.

Однако наличие автозагрузки дает возможность вредоносным вирусам практически незаметно выполнять свои функции. Для этого во время заражения в список автозагрузки добавляется ссылка на программу, которая загружает вирус в оперативную память при каждой загрузке операционной системы. То есть фактически активация вируса происходит без участия пользователя при каждом включении компьютера.

Поскольку операционная система представляет собой набор программ, то она также подвержена заражению компьютерными вирусами. На сегодняшний день существует ограниченное число операционных систем, в отличие от прикладных программ, количество которых соизмеримо с числом компьютеров. Абсолютным мировым лидером по числу установленных копий являются ОС семейства Microsoft Windows - Microsoft Windows XP, Microsoft Windows 2000, Microsoft Windows 98, Microsoft Windows Me, Microsoft Windows NT. Следовательно, большинство существующих сегодня вирусов предназначено для инфицирования перечисленных выше систем, а также прикладных программ, предназначенных для работы в среде Microsoft Windows.

Уязвимости

Любая программа представляет собой написанную программистом последовательность действий, переведенную в машинный код. Как любой человек, программист может ошибиться или через некоторый промежуток времени могут появиться новые технологии, в свете которых старая программа в ряде ситуаций будет вести себя не так как планировалось. Такие ошибки или погрешности в планировании программ приводят к появлению уязвимостей.

Уязвимость (или брешь в системе безопасности) - это место в программном коде, которое теоретически или реально может быть использовано для несанкционированного доступа к управлению программой

Уязвимости могут появляться как в системном, так и в прикладном программном обеспечении

После обнаружения уязвимости, производители программ обычно стараются как можно скорее выпустить дополнения, которые бы исправляли исходный код и закрывали брешь

Заплата или патч (от англ. patch - латать, ставить заплаты) - это программный код, используемый для модификации используемой программы.

Другими словами заплата - это дополнительная программа, которую следует запустить на выполнение, если в уже используемой программе обнаружилась ошибка или уязвимость. При этом часто можно устанавливать патч без удаления основной программы и даже без завершения ее работы - в первую очередь это касается операционных систем.

В большинстве случаев для каждой уязвимости или ошибки в программе выпускается отдельный патч. Однако иногда целесообразно собрать несколько заплат в один модуль. Такой модуль обычно называется пакетом обновлений. Он может кроме закрывающих уязвимости патчей содержать и новшества, предназначенные для повышения удобства использования программы. Следовательно, если фирмой-производителем используемой программы был выпущен пакет обновлений к ней, настоятельно рекомендуется его установить.

Как говорилось выше, на сегодняшний день наиболее распространенными являются операционные системы семейства Microsoft Windows. Как следствие этого факта, при обнаружении в них новой уязвимости незамедлительно появляются вирусы, использующие для проникновения в систему эту брешь. При этом факт существования большого числа использующих уязвимую программу пользователей, делает возможным возникновение глобальных вирусных эпидемий.

Пример. В январе 2003 года началась эпидемия Slammer, заражающего серверы под управлением Microsoft SQL Server 2000. Вирус использовал брешь в системе безопасности SQL Server, заплата к которой вышла еще в июле 2002. После проникновения Slammer начинал в бесконечном цикле посылать свой код на случайно выбранные адреса в сети - только за первые 10 минут было поражено около 90% (120 000 единиц) всех уязвимых серверов, при этом пять из тринадцати главных серверов Интернет вышли из строя.

Что насчёт «Хромбуков» и онлайн-ОС?

Хромбук (Chromebook) — это ноутбук с интернет-ориентированной операционной системой Chrome OS от корпорации Google. В будущем ожидается значительное увеличение популярности подобных платформ. Они действительно хорошо защищены от вредоносных программ благодаря режиму «песочницы», то есть искусственного ограждения исполнительных файлов от внешнего воздействия.

Фактически Chrome OS — это браузер с интерфейсом классической операционной системы, для которого в настоящий момент не существует ни одного вируса.

Теоретически заразить хромбуки можно, если обмануть пользователя с установкой вредоносного расширения браузера из-за пределов веб-магазина Chrome (тоже самое касается и одноимённого браузера для Windows). Система позволяет исполнять плагины в фоновом режиме, что создаёт угрозу вашим паролям и учётным данным онлайн-банкинга.

Операционных систем для достижения анонимности и безопасности пруд пруди, но действительно стоящих, не так много. Предлагаю разобраться в вопросе выбора лучшей системы готовой решить любые задачи. Поехали!

Tails OS — дистрибутив Linux на основе Debian, создан для обеспечения приватности и анонимности. Является продолжением развития ОС Incognito. Все исходящие соединения заворачиваются в сеть Tor, а все неанонимные блокируются. Система предназначена для загрузки с *LiveCD/LiveUSB и не оставляет следов на машине, на которой использовалась. Проект Tor является главным спонсором TAILS. Операционная система рекомендована к использованию «Фондом свободной прессы», а также использовалась Эдвардом Сноуденом для разоблачения «PRISM». (Раньше данный дистрибутив назывался Amnesia)(wiki).

Для того чтобы разобрать плюсы и минусы Tails, необходимо иметь строгое понятие для каких целей данная ОС и как она должна использоваться.

В основе Tails заложена задача, обеспечить анонимностью и безопасностью пользователя в сети, при этом максимально сохраняя удобство и простоту использования ОС, и как раз таки это у нее получается неплохо. Вся система работает в Live режиме и выгружается в оперативную память, Tails не выгружается на ssd или hdd, это сделано дабы после завершения сессии, нельзя было определить, чем пользователь занимался на компьютере, даже получив доступ к всему устройству.

Данная ОС категорически не рассматривается под установку на жесткий диск в качестве постоянной операционной системы. После выключения или перезагрузки системы все скачанные файлы, история браузера и т.д. — удаляются.

Можно создать Persistent зашифрованный раздел и хранить на нем пароли и файлы различного типа, но эти файлы должны быть с небольшой степенью конфиденциальности.

Для запуска Tails потребуется устройство с не менее 1GB RAM и допотопным процессором. (Оптимальные характеристики устройства для Tails: 8GB RAM и современный 2-х ядерный процессор)

Что касается установки сторонних программ — то это не конёк данной ОС.

Установка приложений в Tails не самое приятное занятие, часто возникают непредвиденные ошибки, даже если все сделано правильно и по инструкции, может быть такое, что после нескольких перезагрузок Ваш установленный софт просто исчезнет. В некоторых случаях, если нужна постоянная робота со сторонним софтом, лучший вариант — это создать сборку под свои нужды.

Задача Tails — не оставлять следов, по этому что-то больше чем доступ к сети Tor и простое хранение файлов, может стать проблемой. Лучше всего использовать Tails для быстрого доступа к сети и некоторым валютным операциям.

Хороший вариант применения Tails — доступ к удаленному web-ресурсу, работа с документами, связь по зашифрованному каналу, работа с криптовалютой.

К примеру, создание криптовалютного кошелька через Tails с сохранением всех данных кошелька в Persistent разделе неплох, в случае если кошелек с небольшой суммой (до 1000$) и часто задействуется. Собственно при необходимости быстро перекинуть валюту — достаточно всунуть флешку в любое устройство с интернетом и через 5 минут творить дела.

На Persistent разделе хранить данные криптовалютного кошелька с парой сотен тысяч долларов не стоит, документы с высшим приоритетом конфиденциальности тоже.

Говорить что Tails подходит как повседневная ОС под все задачи — не стоит.

Теперь плюсы и минусы!

- быстрый доступ к сети (Tor, мессенджеры, онлайн крипто-кошельки)

- встроенный софт для очистки metadata

- встроенные мессенджеры

- генерирование/хранение паролей

- работает на слабом железе

- непростая установка системы (иногда необходимо 2 флешки)

- проблемная установка стороннего софта

- не подходит как постоянная система

- не подходит для хранения файлов с высшим приоритетом конфиденциальности

- не подходит для построения сильнейшем системы анонимности/безопасности

Whonix — дистрибутив Linux на основе Debian, ранее известный как TorBOX. Предназначен для обеспечения анонимности средствами VirtualBox и Tor. Его особенностью является то, что ни вредоносные программы, ни компрометация учётной записи суперпользователя не могут привести к утечкам IP-адреса и DNS. Всё программное обеспечение идущее в комплекте с системой предварительно настроено с учётом требований безопасности.

Система Whonix состоит из двух виртуальных машин, Whonix-Gateway и Whonix-Workstation, соединённых через изолированную сеть, где первая работает исключительно через Tor и выступает в качестве шлюза в сеть, и вторая, находится в полностью изолированной сети.

В данной реализации все сетевые соединения возможны только через Tor. Единственный доступ к сети для рабочей станции – это шлюз. Единственный путь трафика сети из шлюза и обратно – это сеть Tor. Весь трафик, всех приложений и процессов будет идти через Tor.

*Timestamp — это последовательность символов или закодированной информации, показывающей, когда произошло определённое событие. Обычно показывает дату и время (иногда с точностью до долей секунд).

Главный компонент для построения анонимного/защищенного соединения – это шлюз, который можно использовать через любой дистрибутив в VirtualBox и получить почти такой же уровень защиты от отслеживания, но делать этого не стоит, безопасность будет не максимальной.

Хорошие плюсы системы — реализация разных связок Tor + VPN. Можно настроить систему так, что сначала весь трафик идет через VPN, после через Tor и снова через VPN. Разные связки дают хорошую анонимность/безопасность.

Whonix — это система с возможностью модификации и детальной настройкой, что иногда нельзя сделать в Tails. В данной ОС присутствует множество программ и настроек позволяющих построить систему анонимности/безопасности, убирать следы использования файлов, использовать мессенджеры, работать с разными типами файлов и т.д.

Whonix определенно хорошая система для анонимного/защищенного доступа к сети, но использовать ее на постоянно основе будет довольно проблематично. Так как Whonix построена на виртуализации — это влечет некоторые трудности.

К примеру трудности с работой внешних носителей. Если необходимо подключить флешку — то сначала она пройдет через основную ОС, к примеру Windows, после пройдет через VirtualBox и дойдет к Whonix системе, а это уже не безопасно.

Прийдется быть прикованным к устройству на котором установлена система Whonix, нельзя просто вставить флешку и получить доступ в любой момент, как в случае с Tails.

- высокая степень анонимности/безопасности

- большое количество софта для работы

- возможность детальной настройки

- не портативна (привязанность к устройству)

- требует хорошее железо (процессор, видеокарта и оперативная память не ниже среднего)

- привязанность к VirtualBox, что означает большие риски в случае взлома ОС на которой установлен VirtualBox

- не оперативна, требует больше времени для доступа к сети по сравнению с другими ОС (необходимо запустить VirtualBox, Whonix-Gateway, Whonix-Workstation)

Whonix должна использоваться только в крайних случаях. Акцент на ней сделан потому, что это гибкая система, она входит в ТОП самых безопасных систем хоть и со своими минусами, но обойти ее стороной будет крайне не верно.

Linux Kodachi — это операционная система, которая базируется на Debian, предоставляет надежную, контр криминалистическую анонимную/безопасную операционную систему, учитывающую все особенности и тонкости процесса анонимности и безопасности.

Задача Kodachi — обеспечение максимально анонимного и безопасного доступа к сети и защита самой системы. В Kodachi весь трафик принудительно проходит через VPN, затем через сеть Tor с DNS шифрованием. (VPN уже преднастроен и к тому же он бесплатный).

Kodachi позиционируется как anti-forensic-разработка, затрудняющая криминалистический анализ накопителей и оперативной памяти. Kodachi более продумана чем Tails.

В качестве среды рабочего стола для Kodachi была выбрана XFCE, дизайн системы сильно схож на MacOS. Необходимые параметры нагрузки на систему, состояния сетей и т.д. выводятся в режиме реального времени и отображаются прямо на рабочем столе, что в первую очередь позволяет мониторить используемые ресурсы системы и отслеживать работу сети Tor и VPN.

В Kodachi интегрирована поддержка DNScrypt — это протокол и одноименная утилита, шифрующая запросы к серверам *OpenDNS методами эллиптической криптографии. Она устраняет целый ряд типичных проблем, вроде *DNS Leak и оставления следов работы в сети на серверах провайдера.

*OpenDNS — интернет-служба, предоставляющая общедоступные DNS-серверы. Имеет платный и бесплатный режим, может исправлять опечатки в набираемых адресах, фильтровать фишинговые сайты в случае набора неправильных запросов, может предлагать страницу с поиском и рекламой.

*DNS Leak — это утечка IP ближайшего к системе DNS-сервера, которая может происходить при резолвинге. DNS-запросы могут идти в обход Proxy/VPN/TOR-подключения, то есть напрямую к DNS-серверу интернет-провайдера, что приведет к раскрытию реального местонахождения. Утечка DNS может происходить через браузер или дополнения в нем (Flash, Java, WebRTC, Silverlight).

Если потребуется крыть IP-адрес в Р2Р-сетях можно использовать «PeerGuardian», если необходимо поработать с подозрительными процессами, то их можно легко изолировать при помощи встроенной песочницы «Firejail». Приятной опцией в данной ОС является возможность быстро изменять выходные узлы с опцией выбора конкретной страны используя «Multi Tor».

К тому же в Kodachi есть собственный браузер основанный на Tor Browser, в который встроили наилучшее и вырезали проблемные модули.

В общем говоря, Kodachi идеальный инструмент почти для всего. Сразу из коробки Мы получаем огромное количество программ для безопасного/анонимного доступа к сети, связи по зашифрованным каналам через разные программы, софт для заметания следов, тотального шифрования всего потенциально шифруемого и т.д. (Это только малая часть преимуществ Kodachi)

Kodachi сильно сбалансированная система, это мощный инструмент для постройки системы анонимности и безопасности во всех пониманиях. Эту ОС лучше всего использовать в связке с зашифрованными носителями на которых будет храниться информация с высшим приоритетом конфиденциальности.

Именно Kodachi является лучшей системой на данный момент, она позволяет решать любые задачи.

- быстрый старт (то есть быстрый доступ к сети как у Tails)

- большое количество предустановленных программ

- сильная система анонимности/безопасноти

- не сильно требовательна к железу

Есть еще неплохие ОС такие как Subgraph и Qubes.

Qubes OS использует интересный принцип запуска приложения, каждое из них запускается в отдельной виртуальной машине, разделенных на классы в зависимости от уровня важности для ОС. Браузер запускается в одной виртуалке, мессенджер – в другой машине, а для пользователя обе программы будто запущены на одном рабочем пространстве. Изолирование приложение означает, что если будет загружено вредоносное ПО на рабочий компьютер, то личные файлы не будут скомпрометированы. Но Qubes OS работает только после установки на внутренний накопитель, Live-режима у нее нет.

Ключевая идея Subgraph OS — запуск пользовательских приложений в изолированных песочницах. Для этого задействована подсистема «Oz», состоящая из демона(системного сервиса), получающего запросы на создание sandbox’ов, X-сервера Xpra и набора специальных утилит.

Subgraph OS слишком сырая система, поэтому для загрузки доступна только alpha-версия.

Subgraph и Qubes неплохие, но не на столько, что бы их ставить в лидеры. Subgraph OS слишком сырая, Qubes слишком заморочливая в плане настройки.

Итого, победителем становится Kodachi!

Отличная сбалансированная система с большим функционалом, всем необходимым софтом для решения любых задач, довольно гибка в настройке + из коробки преднастроен бесплатный VPN.

Специалисты компании Bitdefender Russia после масштабной атаки вируса WannaCry изучили программное обеспечение и выяснили, какие являются наиболее защищенными, а какие наиболее уязвимыми для вирусов.

Как можно уберечь ПО от получения вирусов, подобных WannaCry?

WannaCry является зловредом, который поражает ОС Windows, а не конкретное ПО. Уязвимость ОС была выявлена еще до начала атаки WannaCry, и специалисты компании Microsoft для защиты своих продуктов выпустили соответствующие обновления.

Также стоит отметить, что при использовании эксплойта ETERNALBLUE достаточно часто устанавливался бэкдор DOUBLESPEAR, что приводит к тому, что даже версия Windows, содержащая последние обновления, может быть атакована WannaCry. Для предотвращения подобной ситуации следует использовать решения в сфере информационной безопасности.

Также одним из ключевых моментов защиты от зловредов типа WannaCry является то, что наибольшую защиту дает проактивная защита, имеющая возможность предотвращать даже неизвестные угрозы, на основании их поведения. Антивирусное решение, для которого будет необходимо обновление для защиты от подобных угроз можно считать полностью уязвимым.

Соответственно, для того чтобы уберечь операционную систему от получения вирусов, подобных WannaCry, необходимо своевременно обновлять как операционную систему, так и все ПО, связанное с информационной безопасностью.

Какое ПО сегодня можно считать наиболее защищенным и наиболее уязвимым для вирусов?

Абсолютно защищенного ПО нет. Если касательно операционных систем, то более защищенными стоит считать Linux и Mac OS по причине меньшего спектра атак и специфики архитектуры данных систем. Также влияние оказывает тот факт, что Windows является наиболее распространённой операционной системой в мире, особенно на машинах конечных пользователей, что делает её наиболее привлекательной для злоумышленников.

Касательно же ПО, наиболее уязвимым естественно являются те его виды, которые имеют выход в интернет. Также злоумышленники могут использовать неосведомленность пользователя, его невнимательность и иные факторы для получения несанкционированного доступа, повышения своих прав.

По некоторым данным следующей целью хакеров могут стать Автоматизированные банковские системы. Какие меры предосторожности предпринимаются в связи с этим?

Какие меры предпринимаются по защите банковских систем, не знает никто лучше, чем сами банки.

Но помимо АБС следует уделять особое внимание защите банкоматов. Как правило они работают под управлением операционных систем Windows Embedded.

В России значительную долю парка машин занимают банкоматы с различными версиями Windows XP. Официально Microsoft прекратила поддержку этой версии ОС. Это означает очень редкий выпуск обновлений от разработчика. В этом случае дополнительным уровнем защиты ОС банкомата будет являться установка современного антивирусного решения включающего в себя также функции файрвола защиту от троянов, руткитов, шифровальщиков и т.д. Такая защита должна осуществляться в комплексе с эффективной защитой периметра организации.

На данный момент идёт тестирование решения Bitdefender GravityZone для банкоматов. По его окончании мы опубликуем результаты.

По материалам Bitdefender Russia

Эта и другие темы будут обсуждаться на нашем Форуме «Дистанционные сервисы, мобильные решения, карты и платежи», который пройдёт в Москве 7-8 июня 2017 года.

Подробная информация и регистрация доступны на нашем официальном сайте.

Будем рады встрече с Вами на Форуме!

Электронная почта 4 Английский термин - e-mail или email, сокращение от electronic mail - это способ передачи информации в компьютерных сетях, основанный на пересылке пакетов данных, называемых электронными письмами.

Суть электронной почты заключается в том, что любой пользователь , работающий за подключенным к компьютерной сети компьютером, может создать почтовый ящик и зарезервировать соответствующий ему адрес электронной почты.

Адрес электронной почты - это имя вида user@domain.ru, где ru - название зоны, в данном случае это Россия, domain - это обозначение компьютера, на котором будет храниться почтовый ящик (доменное имя), user - имя пользователя 5 Символ @ обозначает английское слово at (на). То есть адрес электронной почты Ivan.Petrov@kaspersky.ru читается как "Ivan.Petrov at kaspersky.ru". В русской разговорной речи @ часто называют собачкой или ухом.

Таким образом, пользователь фактически получает некоторое количество памяти на жестком диске удаленного компьютера, который постоянно находится во включенном состоянии. Любой другой человек может написать ему письмо , которое до прочтения адресатом будет храниться на этом сервере.

На сегодняшний день электронная почта выступает основным путем распространения вирусов. Это происходит потому, что время доставки письма очень мало (обычно исчисляется минутами) и практически все пользователи Интернет имеют как минимум один почтовый ящик . При этом для того, чтобы доставить пользователю на компьютер зараженный файл , не нужно его принуждать куда-либо обратиться и скопировать к себе вирус . Достаточно лишь прислать на его электронный адрес инфицированное письмо и заставить адресата его открыть.

Однако вирусописатели для ослабления бдительности нередко используют обманные методы. Например, в параметрах письма в качестве отправителя указывают адрес , очень похожий на настоящий, или завлекающий текст в теме.

Пример. Horillka распространяется через Интернет в виде файлов, прикрепленных к зараженным письмам с такими параметрами: заголовок - "Внимание!", текст:

Выпущено новое vbs обновление для поиска вирусов в памяти ОС Windows! Оно помогает бороться с вирусами, рассылающимися по почте. Антивирусный модуль написан на скрипт-языке, что помогает перехватывать vb и js вирусы, прежде чем они начнут деструктивную деятельность. Достаточно открыть файл и программа по устранению вирусов проведет поиск вредоносных программ в памяти компьютера.

Пример. LoveLetter в мае 2000 года в течение всего нескольких часов заразил миллионы компьютеров по всему миру. Такому успеху способствовала удачно выбранная тема, интригующий текст и имя вложенного файла - "ILOVEYOU", "kindly check the attached LOVELETTER coming from me" и "LOVE-LETTER-FOR-YOU.TXT.vbs. После заражения происходила кража конфиденциальной информации и искажение содержимого некоторых файлов на жестком диске.

Однако часто для инфицирования даже не требуется запускать вложение - существуют методы, позволяющие заражать даже при обычном прочтении письма.

Читайте также: