Fortinet virtual ethernet adapter что это

Что это такое?

Виртуальным сетевым адаптером (ВСА) принято называть технологическую систему, с помощью которой можно выполнить подключение компьютера и иных электронных устройств. После того, как будет выполнено подключение, у устройств появится возможность делиться друг с другом накопленными данными. Такой тип адаптера функционирует на базе специального программного обеспечения. Это может принести практическую пользу сотрудникам крупных компаний и государственных органов, для которых крайне важным аспектом является обеспечение безопасных коммуникаций. Кстати, можно дополнительно защитить свою сеть, скрыв свой IP-адрес. Это позволит зашифровать все передаваемые данные и сохранить анонимность в сети.

Другие функции

Функции

Поддержка нескольких поставщиков — переход с платформ Check Point, Cisco, Juniper, Alcatel-Lucent, Palo Alto Networks и SonicWall. Один инструмент выполняет преобразование конфигураций всех поддерживаемых поставщиков.

Средство просмотра конфигурации FortiOS — помогает администраторам FortiGate выполнять ручной перенос конфигураций из файла конфигурации FortiGate благодаря графическому интерфейсу для просмотра политик и объектов и копирования CLI.

Стандартизированное преобразование конфигурации — преобразование конфигурации выполняется в соответствии с правилами и политиками, возможность просмотра и настройки политик Благодаря этому в процессе переноса удается минимизировать ошибки, связанные с человеческим фактором.

Полная поддержка — действующая лицензия FortiConverter дает пользователям право на получение прямой технической поддержки и закрытых редакций программы для помощи в реализации сложных преобразований.

FortiExplorer

FortiExplorer — это простое в использовании приложение Fortinet для управления устройствами. Оно обеспечивает быстрое выделение ресурсов, развертывание и мониторинг компонентов Security Fabric, включая устройства FortiGate и FortiWiFi, с вашего мобильного устройства. Попробуйте прямо сейчас!

Сбросить беспроводную размещенную сеть

Для этого мы должны выполнить следующие команды:

Netsh WLAN начала hostednetwork

netsh wlan set hostednetwork [mode =] разрешить

Позже нам придется перезагрузить компьютер. Таким образом, он будет восстановлен правильно, и мы сможем увидеть, действительно ли проблема решена или нет.

Типология и классификации ВСА

Сегодня есть множество видов адаптеров, которые по большому счету состоят из физического объекта. К примеру, периферийный компонент адаптера - это устройство небольшого размера, подключаемое к ПК.

Существуют и беспроводные адаптеры, ориентированные на передачу информации и подключение на дальние расстояния. Подобного рода адаптеры способны функционировать, как внешний сетевой адаптер, а значит, они будут оставаться за пределами электронных устройств, либо же будут встраиваться в главное физическое тело устройства.

Отличие традиционного адаптера от виртуального состоит в материальности. Классический вид адаптера – это реальный объект. Виртуальный же функционирует за счет эксклюзивной электронной программы или специального ПО. Обычно подобные устройства применяются для работы виртуальных сетей VPN. VPN-сетями принято называть группу технологических систем, связанных между собой и подчеркивающих частную и безопасную связь.

Подобные VPN довольно часто можно встретить в крупных компаниях. Поэтому сотрудники, работающие в удаленном режиме, будут иметь возможность подключаться к основным компьютерам организации.

Могут применять виртуальные сети и государственные учреждения. Им это может пригодиться при обмене какой-либо секретной информацией или персональными данными. VPN способна не просто устанавливать связь между частными электронными информационными системами, но и может связать пользователей с Интернетом. Причем, сделает это максимально безопасно и анонимно.

Программный клиент FortiFone

Современное средство защиты рабочих станций (конечных точек)

Обновите сетевые драйверы

Это что-то базовое, но оно может решить многие проблемы такого типа. У нас всегда должны быть самые свежие версии, особенно когда речь идет об устройствах, подключенных к сети. Таким образом, мы сможем включить все имеющиеся улучшения в дополнение к решению определенных проблем.

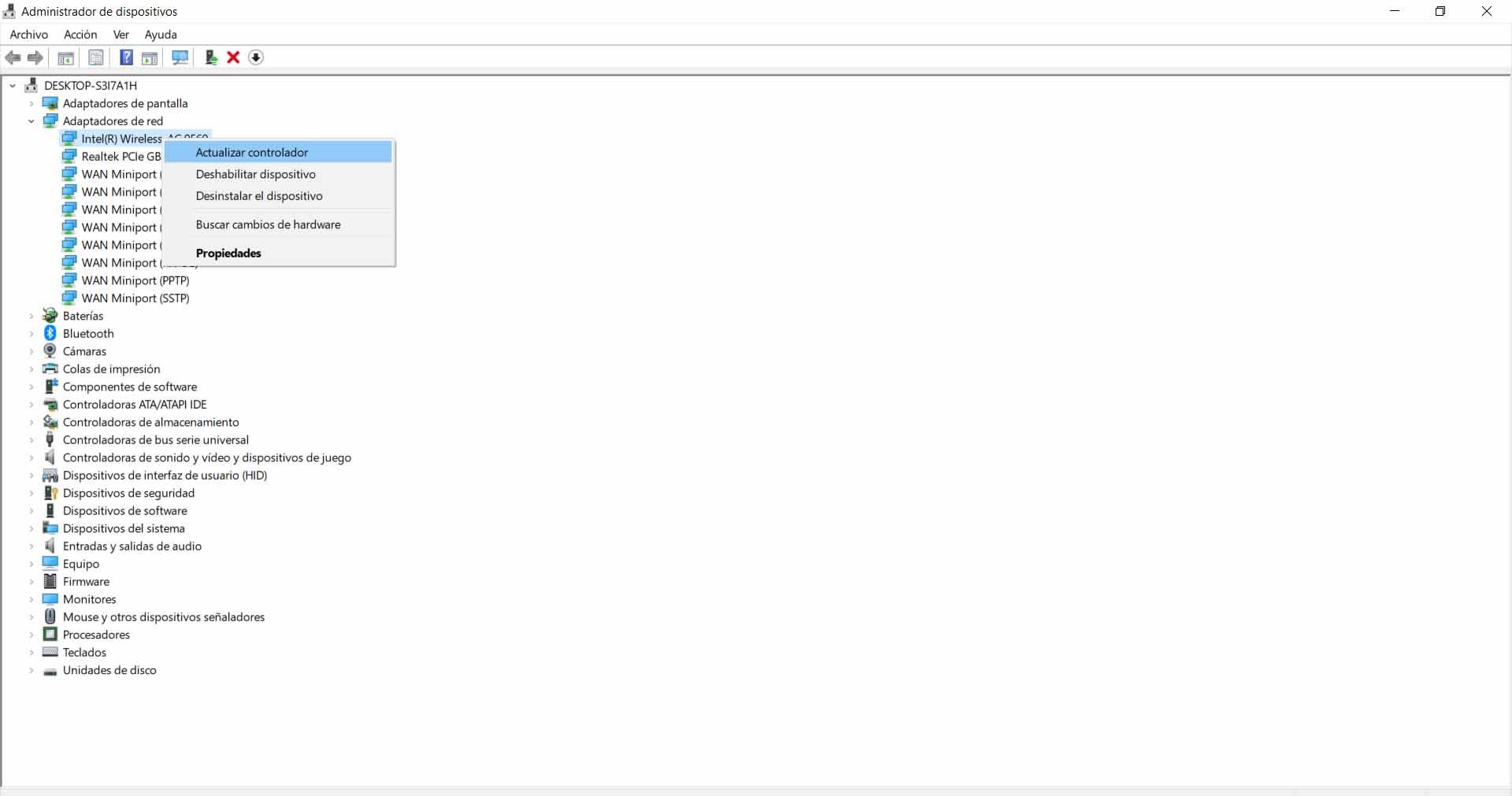

Поэтому первое, что мы сделаем, если увидим, что размещенный сетевой адаптер не появляется или выдает ошибку, - это обновить сетевые драйверы. Для этого мы должны зайти в Пуск, заходим в Диспетчер устройств, заходим в Cеть переходники и там щелкаем на соответствующей сетевой карте, второй кнопкой мыши щелкаем и щелкаем Обновить драйвер .

Удаленный доступ

FortiGate SSL VPN

Решения FortiGate IPsec/SSL VPN содержат высокопроизводительные крипто-VPN для защиты пользователей от угроз, которые могут привести к утечке данных. Технология VPN от Fortinet обеспечивает безопасную связь через Интернет независимо от используемой сети или оконечного устройства. Вне зависимости от того, где находятся сотрудники, от способа подключения к Интернету, технология Fortinet VPN обеспечивает безопасность всей организации.

Используя технологии IPsec и SSL и аппаратное ускорение FortiASIC, виртуальная частная сеть Fortinet достигает максимальной производительности для обеспечения высочайшего уровня конфиденциальности данных.

FortiConverter

Переход на платформы безопасности следующего поколения должен быть максимально беспроблемным. FortiConverter упрощает процесс переноса сложных конфигураций межсетевого экрана на решения Fortinet. С помощью пробной версии FortiConverter вы сможете оценить точность преобразования конфигурации. Решение FortiConverter обеспечивает существенную экономию времени, финансов и трудозатрат.

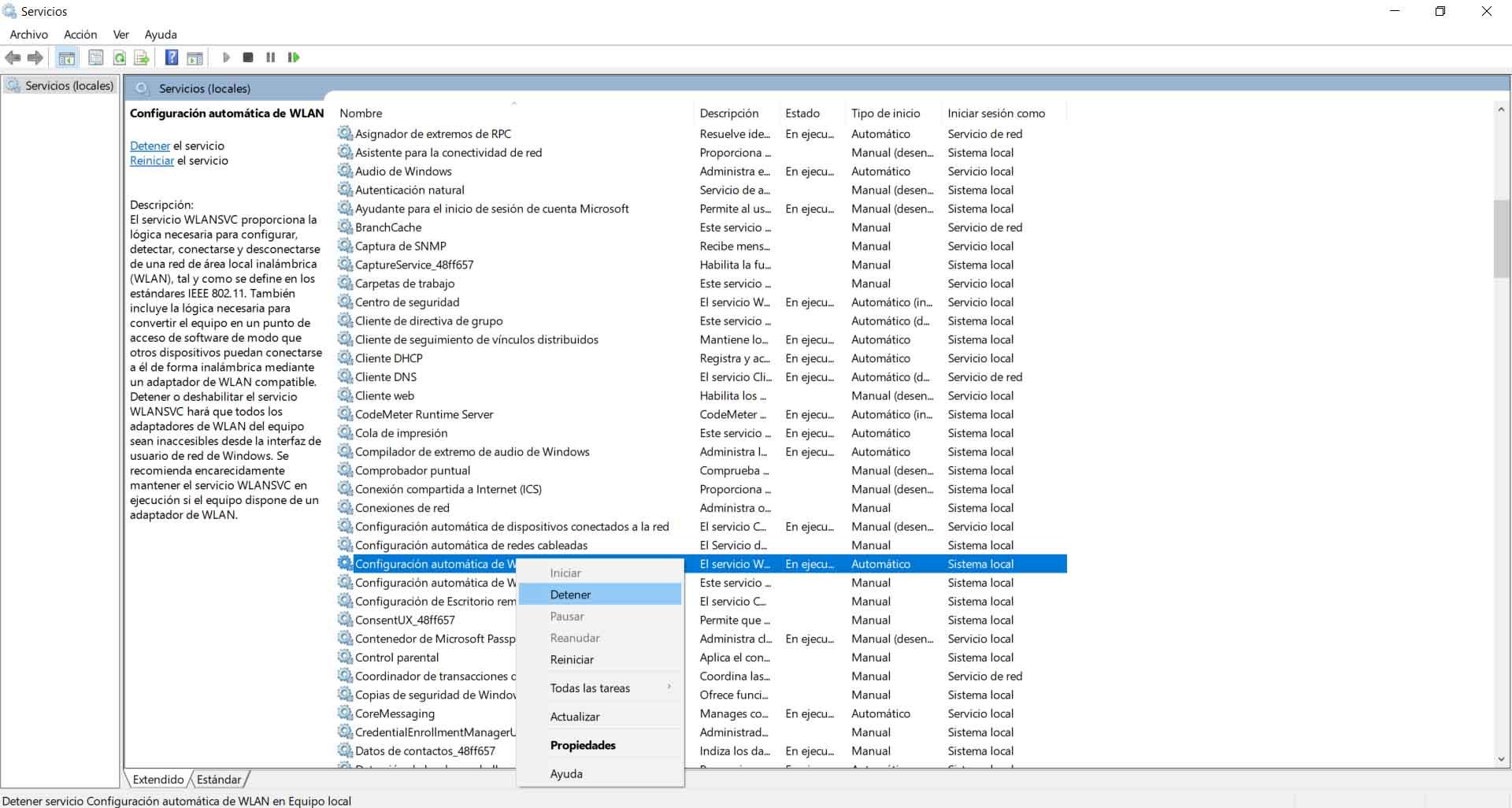

Перезапустите службу автонастройки WLAN.

Автоматическая настройка сервиса WLAN или WLAN автонастройки позволяет установить соединение между вашим компьютером и беспроводной сетью или адаптером. Он связан с виртуальным сетевым адаптером Windows, поэтому он может быть причиной этой проблемы.

Для этого нам нужно перейти в Пуск, найти Службы и там, когда откроется новое окно, мы ищем Автоматическую конфигурацию WLAN. Мы должны щелкнуть правой кнопкой мыши и дать ей Остановить, а затем запустить снова.

Как только это будет сделано, нам снова придется перезагрузить компьютер, чтобы изменения вступили в силу.

Управление и обновления

Убедитесь, что на компьютере нет вредоносных программ.

Конечно, мы также должны убедиться, что на компьютере нет угрозы безопасности. Во многих случаях может быть вредоносных программ это ставит под угрозу правильное функционирование и влияет на устройства и различные функции.

Очень важно, чтобы мы обеспечивали безопасность систем с помощью хорошего антивируса и брандмауэр установлены. Таким образом, мы можем обнаруживать возможные угрозы безопасности и знать, может ли вирус или какое-либо вредоносное ПО вызывать эту сетевую ошибку. У нас есть как бесплатные, так и платные варианты, хотя мы всегда должны выбирать тот, который действительно защищает нас.

Почему SSL VPN важны?

SSL VPN сейчас важнее, чем когда-либо. Поскольку десяткам миллионов человек потребовалось превратить свой дом в рабочее место, сотрудники используют домашний Интернет для доступа в корпоративную сеть каждый день и весь день. То же самое относится и к учащимся, которым, возможно, не потребовалось бы пользоваться Интернетом для выполнения заданий, но теперь они ежедневно полагаются на надежное и безопасное подключение.

По мере того как все больше людей пользуются общедоступным Интернетом для работы и учебы, число случаев мошенничества растет. Одно исследование, основанное на правительственных данных и опубликованное агентством Reuters, показало, что убытки, связанные с COVID-19, составили около 100 млн долларов США. Разумеется, киберпреступники понимают, что все больше людей подключаются к Интернету через потенциально слабые, незащищенные соединения. Таким образом, они используют ряд вредоносных стратегий, чтобы помешать ходу работы или учебы.

Организации должны обеспечить защищенный и безопасный доступ в Интернет для своих сотрудников и студентов. Это означает, что решение VPN должно быть одновременно простым в использовании и масштабируемым. К счастью, SSL VPN могут использоваться лицами, практически не имеющими опыта работы с обработкой корпоративных данных. Они доступны с любого устройства и могут быть настроены так же безопасно и конфиденциально, как протокол IPsec VPN, который предшествовал SSL.

Благодаря VPN предприятия и школы могут спокойно давать сотрудникам и учащимся возможность работать и учиться из дома, одновременно защищая их от кибератак. Кроме того, поскольку Интернет и VPN не зависят от местоположения, очень важно, где люди решают подключиться к Интернету. Таким образом, сотрудники и учащиеся могут безопасно работать в любом месте.

Удаленный доступ

Fabric Agent с защитой рабочих станций (конечных точек) и облачной «песочницей»

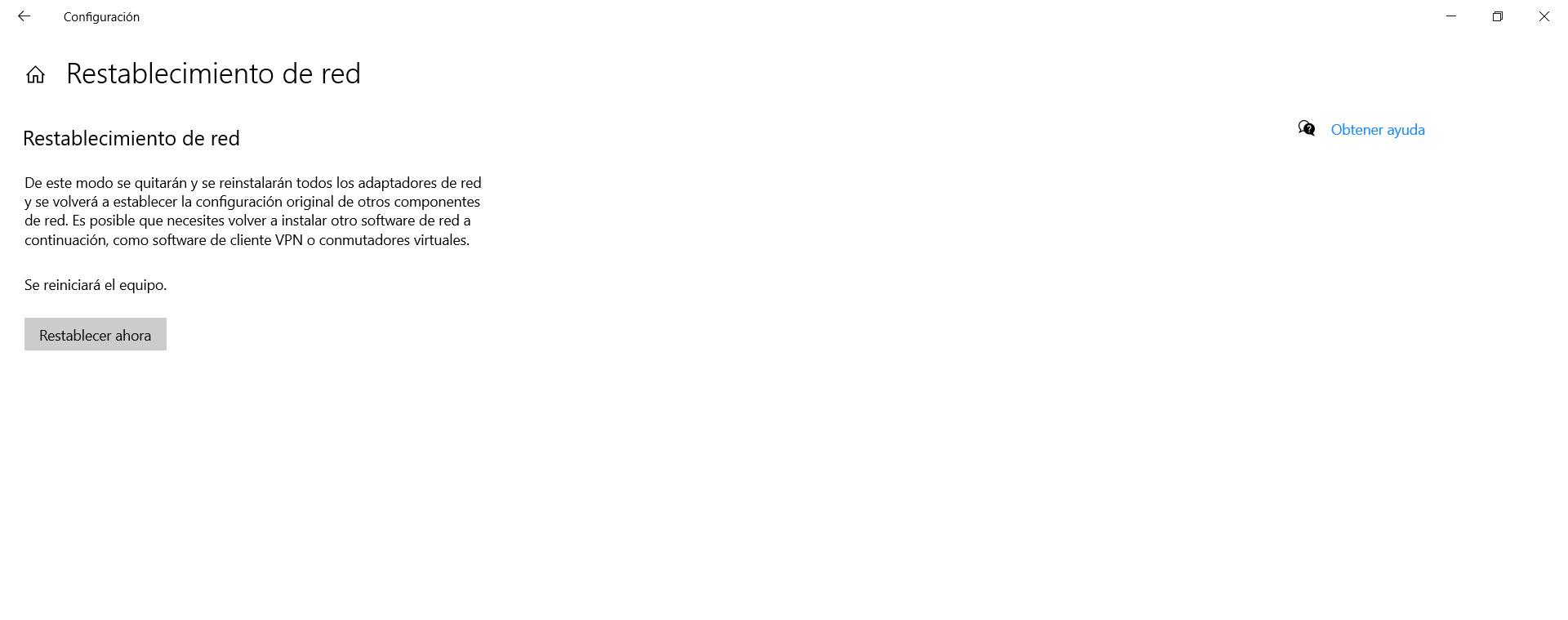

Сбросить сеть Windows

Так же можем учесть возможность сброса настроек сети в Windows. Во многих случаях эта опция может решить возникающие проблемы. Что мы собираемся сделать, так это вернуться к значениям сетевых адаптеров по умолчанию.

Для этого нам нужно перейти в Пуск, войти в Настройки, перейти в Сеть и Интернет, и там мы увидим Сброс сети вариант. Мы должны дать ему следовать и принять. Мы снова перезапустим систему.

VPN с порталом SSL

В этом типе SSL VPN пользователь посещает веб-сайт и вводит учетные данные для запуска безопасного подключения. VPN с порталом SSL допускает единое SSL-подключение к веб-сайту. Кроме того, пользователь может получить доступ к различным конкретным приложениям или услугам частной сети, определяемым организацией.

Пользователи обычно могут войти в шлюз или аппаратное обеспечение в сети, что позволяет передавать данные из одной сети в другую с помощью любого современного веб-браузера, вводя имя пользователя и пароль, предоставленные службой шлюза VPN.

Программный клиент FortiFone для настольных ПК

Интуитивно понятное управление вызовами для удержания, перевода, переключения, объединения вызовов и т. д.

Сравнение SSL VPN и IPsec VPN

В течение многих лет VPN полагались на технологию, известную как протокол IPsec, для туннелирования между двумя оконечными точками. IPsec — это технологический тяжеловес, сочетающий в себе аппаратное и программное обеспечение для имитации качества компьютерного терминала, подключенного к локальной сети (LAN) организации. Это позволяет получить доступ ко всему, что может сделать внутренний компьютер.

Это связано с тем, что протокол IPsec работает на сетевом уровне модели стандарта OSI и должен физически управляться сетевыми инженерами, а не программным обеспечением. Большинство решений VPN с протоколом IPsec требуют установки специального аппаратного и программного обеспечения, чтобы пользователь мог получить доступ к сети.

Основным преимуществом этой настройки является дополнительный уровень безопасности. Когда сеть защищена не только программным обеспечением, но и оборудованием, киберпреступникам сложнее проникнуть в сеть и украсть важные данные.

И наоборот, недостаток IPsec VPN состоит в том, что оборудование и программное обеспечение могут быть дорогими и обременительными для приобретения, установки и обслуживания лицензий. В современной среде работы из дома для этого типа настройки потребуется доставка аппаратного обеспечения IPsec VPN каждому сотруднику, чтобы каждый из них получил инструкции о том, как загрузить программное обеспечение, использовать, обслуживать и обновлять его в будущем. Это представляет высокий уровень ответственности и стресса для организации.

Вместо этого протокол SSL поддерживается большинством современных веб-браузеров и не требует дополнительных установок. Поскольку на большинстве устройств, включая смартфоны и планшеты, уже установлен хотя бы один браузер, у большинства пользователей уже есть «клиентское программное обеспечение», необходимое для подключения к Интернету через SSL VPN.

SSL VPN также имеют еще одно важное преимущество: они обеспечивают туннель к определенным приложениям. Это может быть полезно, когда доступ ко всей сети не требуется. Например, некоторым сотрудникам или подрядчикам может не понадобиться доступ к определенным приложениям, который нужен другим. Технология SSL VPN может гарантировать, что эти лица получат различные права административного доступа в зависимости от их должности.

Простота доступа, обеспечиваемая SSL VPN, обычно означает, что через VPN доступны только веб-приложения. В мире, где приложения «ПО как услуга» (SaaS) являются нормой для всего — от A/B-тестирования до сети с нулевым уровнем доверия — это, вероятно, не вызовет проблем. Однако, чтобы ограничить доступ отдельных приложений для определенных сотрудников, для авторизации доступа необходимо привлечь ИТ-персонал. Это может потребовать дополнительных расходов.

Кроме того, без дополнительного программного или аппаратного обеспечения самая большая угроза безопасности SSL VPN находится в самом браузере. Вредоносные атаки, включая атаки посредника (MITM) и рекламное ПО, обычно нацелены на браузеры. Таким образом, сотрудники должны быть обучены использованию браузера таким образом, чтобы избежать непреднамеренного скачивания вредоносного ПО, предназначенного для шпионажа за их поведением или кражи конфиденциальных данных.

Современное средство защиты рабочих станций (конечных точек)

VPN с туннелем SSL

VPN с туннелем SSL позволяет веб-браузеру безопасно получать доступ к нескольким сетевым службам, которые не только доступны через сеть по туннелю с протоколом SSL. Эти сервисы могут представлять собой собственные сети или программное обеспечение, созданное для корпоративного использования, доступ к которым невозможен напрямую через Интернет. Эта технология туннелирования VPN может потребовать установки браузера с дополнительными приложениями, такими как JavaScript или Flash, для отображения активного контента.

Если организация предпочитает VPN с туннелем SSL, ИТ-отдел должен объяснить сотрудникам, какие загрузки или дополнительные приложения необходимы для правильной работы системы.

Приложение FortiFone Softclient для мобильных устройств

Интуитивно понятное управление вызовами для удержания, перевода, переключения, объединения вызовов и т. д.

Требует Windows 7 (64-разрядная) или более поздней версии

Требует Mac OS 10.10 (Yosemite) или более поздней версии

Требует iOS 11.0

или более поздней версии

Требует Android 5.0

или более поздней версии

FortiClient VPN

Зачем нужен виртуальный сетевой адаптер?

В виде основной функции адаптера выступает подключение электронной системы к сети, представленной в качестве сложного взаимодействия электронных систем разных типов.

Для того, чтобы инициировать сетевые подключения и управлять ими, виртуальный сетевой адаптер использует возможности физического сетевого адаптера хоста. Создать его можно посредством возможностей ОС, либо за счет специальных приложений, а затем использовать для разного рода сетевых служб и программ.

Размещенный сетевой виртуальный адаптер не появляется

Как это часто бывает при возникновении ошибок такого типа, у нас всегда будут разные варианты их решения. Мы увидим несколько простых шагов, которые мы можем принять во внимание и, таким образом, избежать ошибки, указывающей на то, что виртуальный размещенный сетевой адаптер недоступен.

Интеграция с системой сетевой безопасности Security Fabric

Убедитесь, что Windows правильно обновлена

Мы упоминали, что одной из основных причин этой проблемы является ошибка, когда обновление Windows . Возможно, обновление зависло или что в этой версии даже есть ошибка, которая порождает конфликт.

Следовательно, мы должны подтвердить, что Windows была обновлена правильно. Мы можем перейти в Пуск, войти в Настройки и перейти в Обновление и безопасность. Там мы увидим точную версию, которая у нас есть, и проверим, есть ли что-то ожидающее для установки. Важно, чтобы обновление системы прошло успешно, иначе что-то может остаться и вызвать проблемы такого типа.

Особенности установки ВСА

Процесс установки ВСА напрямую зависит от природы системы, которая будет служить первоисточником. У большинства компьютерных ОС имеется раздел, за счет которого можно осуществлять настройку или установку новых системных компонентов. Когда пользователь посещает этот раздел, у него появляется возможность добавления сетевого адаптера. Для этого нужно просто выбрать в меню опцию с одноименным названием. Затем нужно будет добавить информацию о марке и типе адаптера. На электронную систему необходимо установить соответствующее ПО.

После выполнения установки, ВСА нужно подключить в сеть. Сделать это можно через компьютерную систему пользователя. Чтобы настроить СА виртуальной машины, потребуется:

- Зайти в раздел «Edit», перейти в «Virtual Network Settings», перейти в «Host Virtual Adapters».

- Далее кликнуть по клавише «Добавить новый адаптер».

- Выбрать ту виртуальную сеть, в которой планируется применение адаптера.

- Подтвердить действие, нажав «ОК».

- Затем нужно щелкнуть по клавише «Применить».

- Нажать на «ОК» и закрыть редактор виртуальной сети.

Таким образом, при помощи виртуальной сети можно создать связь между компьютерами и серверами. Используя ее, можно получить максимум возможностей от удаленного доступа, найти и устранить существующие неисправности.

Для этих целей может использоваться виртуальный сетевой адаптер, представляющий собой специальную программу, за счет которой компьютер можно подключить к сети. Используется он вместо физического сетевого адаптера. ВСА может быть использован в качестве устройства, отвечающего за подключение каждого ПК к локальной или глобальной сети, а также к совокупности локальных сетей.

На сегодняшний день довольно быстро набирают популярность решения, направленные на контроль и защиту конечных устройств. Сегодня мы хотим показать вам одно из таких решений - FortiClient Enterprise Management Server: рассмотрим системные требования, процесс установки и базовую конфигурацию.

FortiClient Enterprise Management Server — централизованный сервер, предназначенный для управления программами FortiClient, установленными на контролируемых рабочих станциях. Он позволяет распространять необходимые настройки FortiClient (антивируса, веб фильтрации, телеметрии, контроля съемных устройств) на все подключенные к нему рабочие станции.

Для его установки необходимы:

Microsoft Windows Server 2008 R2 или новее (также на сервере должно стоять обновление KB2919355, иначе во время установки будет возникать ошибка);

64 битный двухъядерный процессор 2 Ггц (или 2 vCPU);

4 ГБ RAM (рекомендуется 8 и более);

40 ГБ свободного пространства;

Гигабитный (10/100/1000baseT) Ethernet адаптер;

Доступ к интернету;

Отсутствие других установленных сервисов.

Доступ к интернету необходим во время установки. После успешной установки он необязателен. Во время работы он используется для получения различных обновлений и сигнатур для движков безопасности.

Найти установочный файл можно на сайте технической поддержки Fortinet (необходим аккаунт). Или можете обратиться к нам.

Мы уже развернули Windows Server 2019 и скачали необходимый для установки файл. Запустим его.

Нам предлагают ознакомиться с лицензионным соглашением. Знакомимся, ставим галочку и запускаем установку. Установка происходит от имени администратора, поэтому понадобятся его учетные данные (если вы залогинены на сервере не под административной учетной записью). После этого начнется установка.

Обычно она длится около 15 минут. После успешного завершения установки вы увидите следующее окно:

Запустим установленный EMS. Нам сразу предлагают ввести логин и пароль. По умолчанию логин - admin, пароль отсутствует.

Нас интересуют именно триальные лицензии. Поэтому нажимаем на кнопку Try free. Для получения лицензий необходим действующий аккаунт на ресурсе FortiCloud. Если его нет, можно перейти по ссылке Sign up now и создать его.

После ввода учетных данных и их верификации, у нас появляется информация о полученной триальной лицензии:

После того, как мы активировали триальные лицензии, попадаем на главную страницу. Добавим в инвентарь FortiClient EMS все машины из существующего домена. Для этого перейдем в меню Endpoints -> Domains -> Add a domain и введем необходимые данные:

Теперь перейдем в меню Endpoint Profiles -> Manage Profiles -> Add. Здесь вы увидите множество настроек - антивирус, веб фильтр, сканер уязвимостей, VPN и так далее. Настроим профиль для компьютеров, находящихся в домене:

В настройках Malware мы включили антивирус и контроль съемных носителей. В системных параметрах мы активировали отправку информации о программах, установленных на компьютере. Вы же можете настраивать профили на свое усмотрение, функционал здесь довольно велик.

После того, как создан профиль, необходимо определить к каким компьютерам он будет привязываться. Для этого нужно создать политику конечных узлов. Но перед этим напишем список для телеметрии - в нем укажем адрес FortiGate, это необходимо для того, чтобы FortiClient с конечных узлов передавал различную информацию о состоянии узла на FortiGate. Перейдем в меню Telemetry Gateway Lists -> Manage Telemetry Gateway Lists -> Add. Меню создания выглядит таким образом:

Здесь требуется название листа, текущий адрес EMS и адрес FortiGate в поле Notify FortiGate.

Теперь мы можем настроить политику. Для этого перейдем в поле Endpoint Policy -> Manage Policies -> Add:

Здесь мы выбрали доменную группу компьютеров. В поле Endpoint Profile необходимо указать профиль, созданный ранее. В поле Telemetry Gateway List напишем лист для телеметрии, указанный ранее.

Теперь мы создадим свой установочник с нужным для нас функционалом. В примере я распространю его вручную, но это также можно сделать с помощью групповых политик AD.

Перейдем в поле Manage Installers -> Deployment Packages -> Add. Здесь нас ждет конфигурация установщика, состоящая из пяти пунктов.

На первом этапе следует выбрать тип инсталлера и его версию. Нам подходит официальный инсталлятор и последняя версия из ветки 6.2 (на момент написания статьи 6.2.6). Также поставим галочку напротив опции - Keep updated to the latest patch.

Нажимаем на кнопку Next и переходим на второй этап. Здесь требуется написать имя инсталлера. Назовем его Domain Installer и перейдем к третьему этапу:

Здесь можно выбрать функционал, который будет присутствовать в данном установочнике. Мы оставим галочку на Security Fabric Agent и дополнительно включим антивирус. Нажимаем Next:

Здесь активируем автоматическую регистрацию и перейдем на последний этап:

Последним этапом устанавливаем телеметрию. На этом создание инсталлятора завершено. После этого данный инсталлер появится в меню с указанием ссылки, откуда его можно скачать. При необходимости параметры расположения установщиков можно изменить в меню System Settings -> Server -> EMS Settings:

Перейдем на рабочую машину и кликнем по ссылке, указанной в меню Manage Installers -> Deployment Packages:

Здесь нужно скачать и установить msi файл, подходящий для вашей системы (х64 или х86). После этого запускаем установочник (необходимы права администратора) и устанавливаем FortiClient. Запускаем его и переходим в меню Fabric Telemetry, указывая адрес EMS сервера.

После того, как компьютер соединится с EMS, он отобразится на панели сервера как подключенный, и займет одну из 10 триальных лицензий. Перейдем в меню Endpoints -> All Endpoints и выберем подключенного клиента:

В данном окне можно увидеть информацию о подключенной машине, а также о профилях, которые к ней применяются. С помощью кнопки Scan из меню можно запустить антивирусное сканирование, а также сканирование на уязвимости. После завершения сканирования можно посмотреть на его итоги:

Базовая настройка закончена. Теперь с помощью манипуляций с профилями и другими настройками, вы сможете управлять безопасностью конечных узлов так, как вам нужно. В дополнение покажем, как настраивается Compliance. Данная конфигурация позволяет отправлять данные о конечных узлах на FortiGate и разграничивать им доступ в различные сети на основе их состояний. Переходим в поле Compliance Verification Rules -> Add. Попадаем в меню настройки Compliance. Для начала создадим само правило, для этого нажмем на кнопку Add Rule:

Есть возможность настроить различные правила для Windows, iOS, Mac, Linux, Android. Больше всего правил существует для Windows. Здесь можно проверять установленное антивирусное ПО, версию ОС, наличие запущенного процесса и многое другое:

Для примера мы создадим правило, которое будет определять, выполнен ли вход в домен test.local с подключенной машины. Таким образом, если машина подключена к домену, на FortiGate мы можем дать ей расширенный доступ к сетям, а если нет - минимальный. Пример настройки указан на рисунке ниже:

Нажмем на кнопку Save и вернемся к исходному правилу. Назовем само правило и создадим тег. Для этого нужно ввести его имя в поле Tag Endpoint As:

Сохраняем созданное правило. Вы можете попробовать самостоятельно создать тег, который будет помечать рабочие узлы с определенной версией ОС. Теперь посмотрим на настройки подключенной машины:

Как видим, к машине теперь привязано два тега: indomain и windows10onhost. Второй тег говорит о том, что подключенная машина работает на ОС Windows 10.

Теперь перейдем к настройкам со стороны FortiGate. Первым делом настроим подключение к FortiClient EMS. Для начала необходимо со стороны FG разрешить административное подключение для объектов Security Fabric. Перейдем в меню Network -> Interfaces и выберем порт, через который будет осуществляться подключение к EMS. В нашем случае это port2. Открываем его настройки и в разделе Administrative Access ставим галочку напротив пункта Security Fabric Connection, нажимаем ОК:

Далее перейдем в меню Security Fabric -> Fabric Connectors. В списке коннекторов нужно найти FortiClient EMS. Вводим IP адрес EMS сервера и кликаем Apply & Refresh. Если все прошло успешно, в поле User/Groups должно появиться количество созданных на FortiClient EMS тегов.

Почти готово. Теперь напишем политику, разрешающую пользователям, залогиненым в домене, доступ в Интернет. Для этого перейдем во вкладку Policy & Objects -> IPv4 Policy и создадим новую политику:

Все настройки стандартные, только в поле Source необходимо выбрать диапазон адресов (можно выбрать all), а также группу пользователей, которая будет выходить в Интернет. В нашем случае это группа IN_DOMAIN. Все готово, осталось только настроить необходимые профили безопасности и сохранить политику.

Так работает Compliance между FortiGate и FortiClient EMS. Мы постарались разобрать самые простые примеры, но на самом деле сценариев использования данного решения намного больше.

Если у вас возникли вопросы или требуется помощь в проведении тестирования — пишите нам.

Виртуальная частная сеть (VPN) — это служба, которая позволяет пользователю установить безопасное зашифрованное соединение между общедоступным Интернетом и корпоративной или ведомственной сетью.

VPN с протоколом SSL (SSL VPN) позволяет отдельным пользователям получать доступ к сети организации, приложениям «клиент-сервер» и внутренним сетевым утилитам и каталогам без необходимости использования специализированного программного обеспечения. SSL VPN обеспечивают защищенную и безопасную связь через зашифрованное соединение для всех типов устройств, независимо от того, осуществляется ли доступ к сети через общедоступный Интернет или другую безопасную сеть.

Весь трафик между веб-браузером и устройством SSL VPN шифруется протоколом безопасности SSL или TLS. Отдельным пользователям SSL VPN не нужно решать, какой протокол использовать для работы VPN. Вместо этого SSL VPN автоматически использует новейший, самый обновленный криптографический протокол, установленный в браузере пользователя. Пользователям не нужно беспокоиться об обновлении протокола в своем браузере. При обновлении браузера или операционной системы (ОС) обновляется последняя версия протокола.

Сервер управления конечными точками FortiClient (EMS)

FortiClient EMS помогает централизованно управлять, контролировать, предоставлять, исправлять, помещать в карантин, динамически классифицировать и обеспечивать глубокое отслеживание конечных точек в режиме реального времени.

Для получения лицензии на FortiClient EMS нажмите кнопку "Попробовать сейчас" ниже, чтобы получить пробную версию.

Типы SSL VPN

Давайте рассмотрим два основных типа SSL VPN.

Функции

Требует iOS 11.0 или более поздней версии

Требует Android 5.0 или более поздней версии

Что такое виртуальный размещенный сетевой адаптер

Для того, чтобы пользоваться Интернетом, необходимо иметь серию устройства и инструменты . У нас могут быть разные типы программ, конфигурации и оборудования, которые помогают нам в повседневной жизни. Все это позволит нам нормально ориентироваться. Но, конечно, во многих случаях некоторые из этих факторов могут не работать должным образом, и именно здесь мы не сможем подключиться.

Виртуальный размещенный сетевой адаптер - это Microsoft обслуживание который помогает нам включать или выключать виртуальную беспроводную сеть или сеть Wi-Fi. Может случиться так, что он не появится, что он недоступен, а причины разнообразны, как это обычно бывает в этих случаях.

Обычно это происходит из-за того, что в системе было произведено обновление. Возможно, произошла ошибка, из-за которой подобные службы не появляются. Это довольно распространенное явление, которое может повлиять на работу систем или устройств, которые мы используем в повседневной жизни.

FortiPlanner

Решение FortiPlanner помогает определить идеальное количество беспроводных точек доступа FortiAP для вашего помещения и предоставляет рекомендации по их размещению для оптимальной эффективности.

С помощью этого простого в использовании приложения для Windows можно импортировать план здания и нарисовать стены и другие препятствия, которые могут снижать уровень сигнала беспроводной сети. После этого программа размещает необходимое количество точек доступа на основе типа выбранного приложения для беспроводной сети. Результатом работы этого инструмента является исчерпывающий отчет, который можно использовать для приобретения необходимого количества точек доступа FAP, а также в качестве карты в процессе установки.

В рамках бесплатной загрузки может использоваться до 10 точек доступа. Более подробную информацию и доступ к полной версии можно найти в Fortinet Developer Network. Дополнительную информацию по FNDN можно найти здесь.

Виртуальная сеть: как это работает?

Основная задача виртуальной сети состоит в обеспечении связи между компьютерами, виртуальными машинами, серверами и прочими устройствами в разных офисах и ЦОД. Если при помощи физической сети компьютеры соединены через кабельную проводку и иное оборудование, то виртуальная сеть должна усилить и расширить эти возможности, посредством программного управления, соединив устройства и серверы через Интернет.

После настройки виртуальной сети, зона отправит трафик на внешний хост. Делается это аналогично тому, как происходит в системе без виртуальной сети. Трафик будет проходить через VNIC из зоны к виртуальному коммутатору, а потом пройдет и к физическому интерфейсу, который уже и перешлет данные в сеть.

В качестве основных преимуществ виртуальной сети можно назвать:

- Оптимизация количества сетевого оборудования. То есть, коммутаторов, кабелей и пр. Осуществляется это за счет того, что многие из функций передаются программному обеспечению.

- Сложность и стоимость управления сетевым оборудованием и программным обеспечением за счет централизованного управления будет снижена.

Читайте также: