Как войти в керио через браузер

Сегодня во многих компаниях активно используется электронная почта. И в этом нет абсолютно ничего удивительного — этот сервис позволяет оперативно и дешево обмениваться самой разнообразной информацией. А поэтому он используется как для внутрикорпоративного общения сотрудников компании, так и для их связи с «внешним миром». Однако действительно эффективное использование электронной почты в компании невозможно без организации собственной почтовой системы.

Ключевым элементом корпоративной почтовой системы является почтовый сервер. Именно этот продукт обеспечивает всю необходимую функциональность для обмена письмами. Сегодня на рынке представлено немало почтовых серверов. Однако мы рекомендуем обратить внимание на Kerio Connect, у которого недавно вышла новая, вот уже седьмая версия. Чем хорош этот продукт? С одной стороны, он обладает богатейшими возможностями, а с другой, на удивление прост в администрировании и использовании.

Кстати, называя Kerio Connect почтовым сервером, мы, откровенно говоря, несколько погрешили против истины. Дело в том, что Kerio Connect — больше, чем почтовый сервер. Сегодня его функциональность значительно шире. Он позволяет организовать не только корпоративную почтовую систему, но и обеспечить общий доступ сотрудников компании к адресной книге, календарям, списку задач и пр. То есть, фактически, Kerio Connect можно считать полноценной заменой Microsoft Exchange.

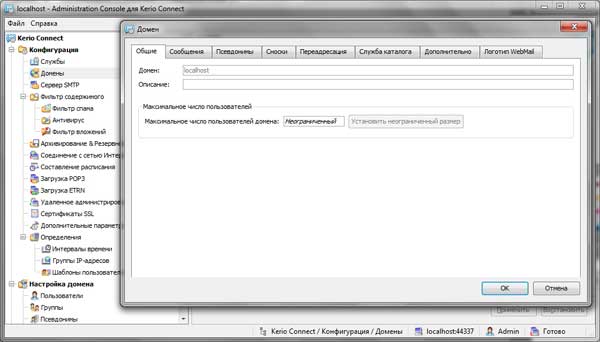

Настройка Kerio Connect

В заключение конфигурирования системы можно установить дополнительные параметры. Так, например, возможно включение выполнения тех или иных действий по расписанию, указать внешние почтовые ящики, с которых будет осуществляться загрузка корреспонденции и ее распределение по корпоративным аккаунтам и т. д. В системе реализовано большое количество дополнительных настроек, подробное описание которых можно найти в справочной системе.

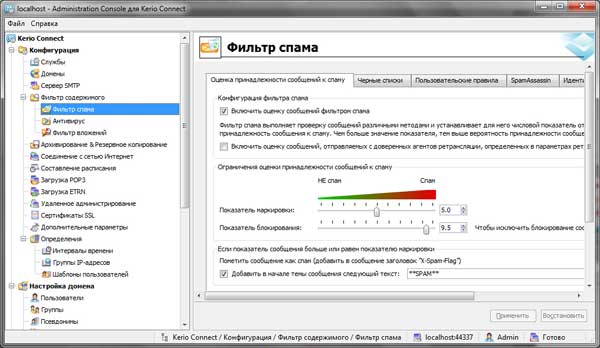

Безопасность в Kerio Connect

Для защиты от вирусов в Kerio Connect используется интегрированная подсистема Sophos. Если, конечно, при приобретении лицензии вы выбрали вариант с интегрированным антивирусом (Kerio Connect может продаваться и без него). В дополнение к ней администратор может подключить еще один из антивирусных модулей: Dr.Web, NOD32, и пр. Естественно, для этого необходимо приобрести соответствующий продукт. При этом проверка входящей корреспонденции может осуществляться как одной подсистемой, так и двумя сразу (поочередно). Дополнительно администратор может активировать фильтр вложений, который позволяет блокировать письма с файлами определенных типов или же удалять вложения и только после этого доставлять письма получателю.

Защита от подмены почтового сервера осуществляется за счет возможности использования защищенных протоколов связи (защищенные POP3, SMTP, IMAP и пр.). Причем в Kerio Connect реализована возможность создания, экспорта и импорта необходимых для их работы сертификатов SSL.

Помимо этого в рассматриваемом продукте реализован ряд дополнительных инструментов безопасности. Среди них есть и достаточно оригинальные, но, безусловно, весьма полезные возможности. Так, например, нельзя не отметить функцию Kerio Smart Wipe. Она позволяет удалять с мобильных устройств важную информацию по беспроводной связи. Это позволяет защитить данные от несанкционированного доступа в случае утери или кражи смартфона у сотрудника предприятия.

Использование почтовой системы

В плане использования корпоративной почты Kerio Connect не может не удивить своей универсальностью. Дело в том, что с его помощью можно построить абсолютно кроссплатформенную систему. Во-первых, данный сервер может работать с большим количеством клиентов для разных операционных систем: Windows, Linux, Mac. Во-вторых, в нем реализована функция Kerio WebMail. Она позволяет организовать доступ к почтовым ящикам через веб-интерфейс. Особенно он удобен для удаленного доступа сотрудников, находящихся в командировке. Веб-интерфейс позволяет им использовать корпоративную почту из любого места земного шара, где есть интернет.

Конечно же, нельзя не сказать о поддержке рассматриваемым продуктом большого количества разнообразных смартфонов, работающих под управлением Windows Mobile, Symbian, Android, iOS и других мобильных операционных систем. Это позволяет компаниям организовать мобильные рабочие места, пользователи которых могут работать с электронной почтой, получать информацию о новых событиях в календарях, обновления адресных книг, задач и пр.

Подводим итоги

Рассмотрев процесс настройки и использования продукта Kerio Connect, можно убедиться, что его функциональные возможности действительно отвечают требованиям самых взыскательных корпоративных пользователей. Кроме того, он отличается простотой внедрения и использования. Для установки, конфигурирования и обслуживания почтового сервера не требуется узкоспециализированных навыков. Купить Kerio Connect можно у партнеров сети «1Софт».

Вы находитесь здесь PC360 » Настройка ПО » Настройка Kerio Control: Удаленный доступ, оповещение по e-mail.

Удаленный доступ.

Заходить при регистрации нужно с ПК, который находится в локальной сети под контролем Kerio.

На странице авторизации выбираем зарегистрироваться – Register.

Заполняем учетные данные. Вводим e-mail, имя пользователя и пароль два раза. Пароль должен содержать буквы разного регистра и цифры. Нажимаем Register.

Далее нажимаем на кнопку – ADD NEW APPLIANCE – добавить новую систему.

Откроется вкладка, на которой сказано, что для добавления нашего Керио нужно зайти в его панель управления и настроить подключение.

Не закрываем эту вкладку, а в соседней вводим IP адрес, по которому расположен Kerio Control в локальной сети.

Браузер предупредит о небезопасном подключении. Выбираем – Перейти на сайт 192.168.1.1 (небезопасно).

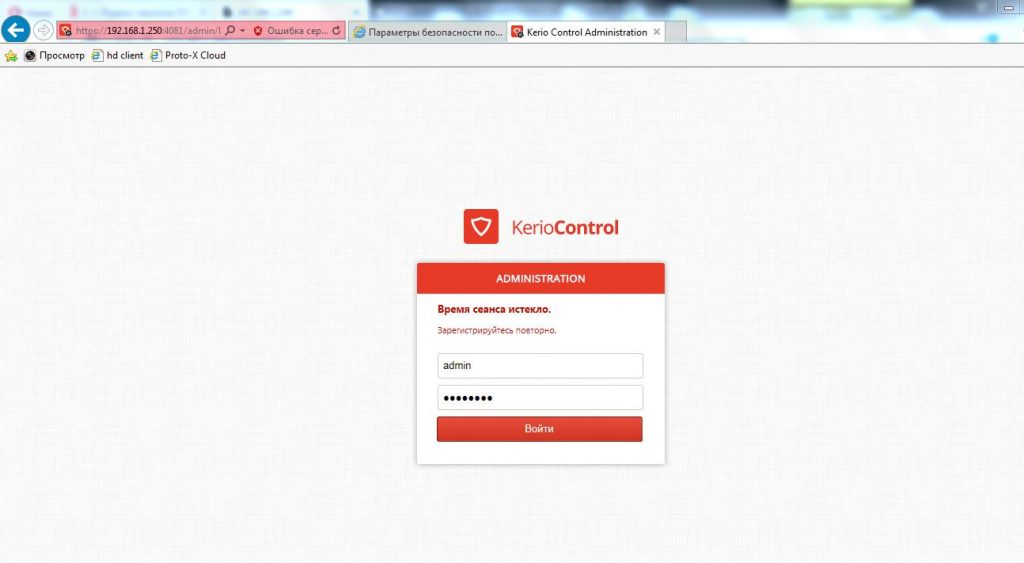

Вводим логин и пароль от администраторской учетной записи.

Выбираем вкладку меню «Удаленные службы». Отмечаем галочку «Включить связь с MyKerio» и немного ниже нажимаем на ссылку «добавить Kerio Control».

После нажатия на ссылку откроется новая вкладка, в которой нужно указать понятное самому себе названия для сервера Керио, чтоб в случае если их несколько можно было разобраться.

Нажимаем ADD и видим, что Керио появился в списке систем.

Выбираем нашу систему, нажав на её название и видим, что открывается почти точно такая же панель управления, как и при доступе через локальную сеть.

В веб версии нет последнего пункта главного мену – статистика.

Удаление из MyKerio происходит по нажатии соответствующей кнопки.

Оповещение не электронную почту.

Рассмотрим еще несколько полезных функций. Для оперативного оповещения о происходящих событиях можно настроить отправку уведомлений на e-mail. Для этого на вкладке «Учет и контроль» добавляем в разделе «Параметры оповещения» свою электронную почту.

Причиной оповещения можно выбрать различные события, например обнаружен вирус или кто-то из пользователей ЛВС пытается зайти в социальную сеть, запрещенную правилом, или кто-то пытается скачать торрент и тп.

Оповещение – это очень удобная функция, позволяющая администраторам быстро реагировать на возникающие проблемы.

Для организации контроля в локальной сети нашей организации был выбран Kerio Control Software Appliance 9.2.4. Раньше эта программа называлась Kerio WinRoute Firewall. Рассматривать плюсы и минусы мы не будем, и почему выбран Керио, тоже, переходим сразу к делу. Программа версии 7 и выше устанавливается на голое железо без какой-либо операционной системы. В связи с этим подготовлен отдельный ПК (не виртуальная машина) со следующими параметрами:

-процессор AMD 3200+;

-HDD 500Гб; (необходимо гораздо меньше)

— Сетевая карта – 2 шт.

Собираем ПК, вставляем 2 сетевых карты.

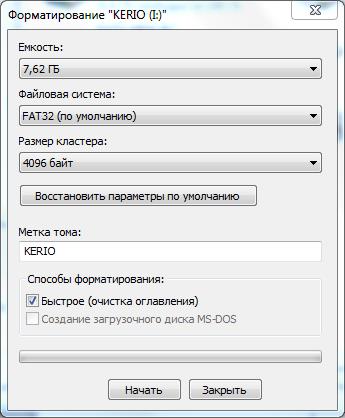

Для установки линукс-подобной системы нужно создать загрузочный носитель – флэшку или диск. В нашем случае флэшка создана с помощью программы UNetbootin.

Скачиваем Kerio Control Software Appliance. (можно купить лицензию или скачивать образ с встроенным активатором)

Объем образа Керио не превышает 300Мб, размер флэшки соответствующий.

Вставляем флэшку в USB разъем ПК или ноут-бука.

Форматируем в FAT32 средствами Windows.

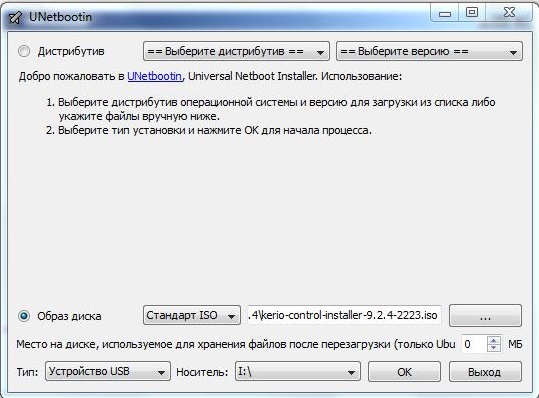

Запускаем UNetbootin и выбираем следующие настройки.

Дистрибутив – не трогаем.

Образ – Стандарт ISO, указываем путь к скаченному образу Керио.

Тип – Устройство USB, выбираем нужную флэшку. ОК.

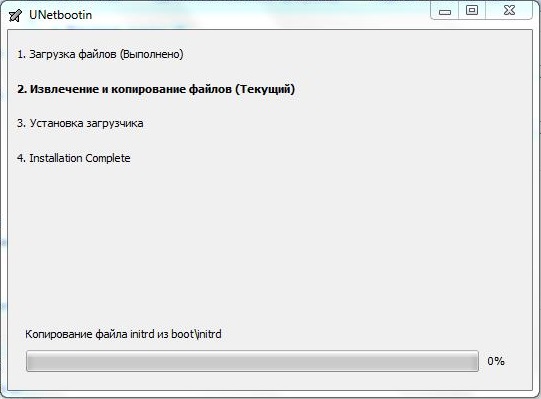

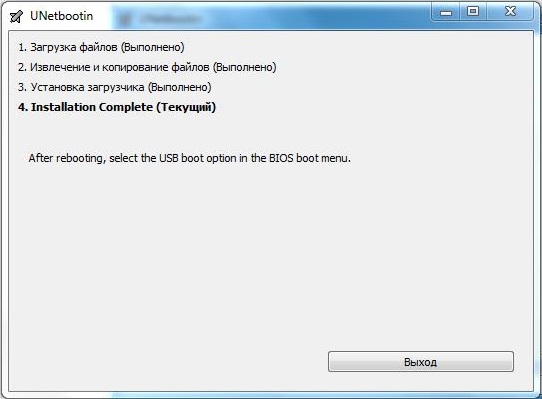

После некоторого времени создания, загрузочная флэшка готова. Жмем выход.

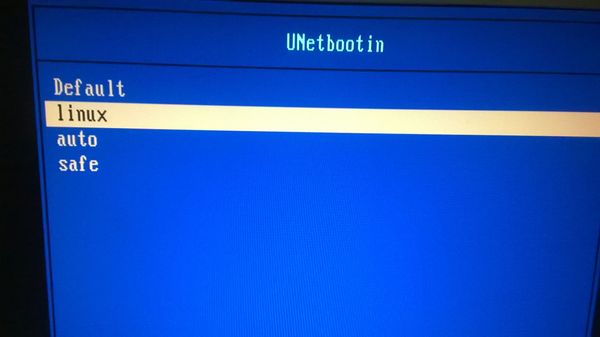

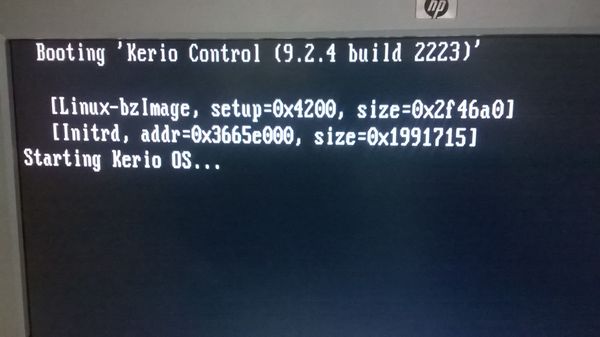

Вставляем загрузочную флэшку в подготовленный ПК, включаем его и в Boot menu выбираем загрузку с USB-HDD. В начавшейся загрузке выбираем linux.

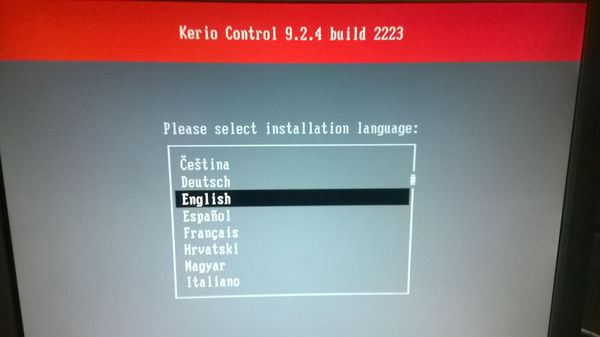

Начнется установка Kerio Control Software Appliance 9.2.4. Выбираем язык.

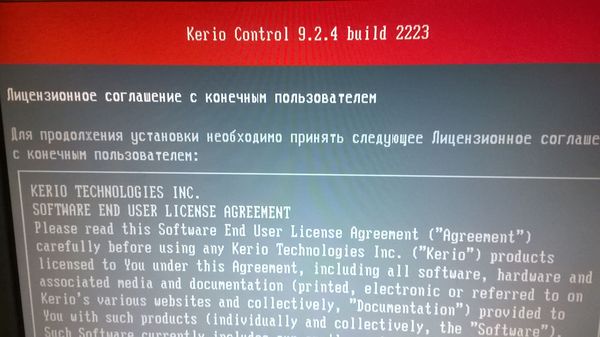

Читаем лицензионное соглашение.

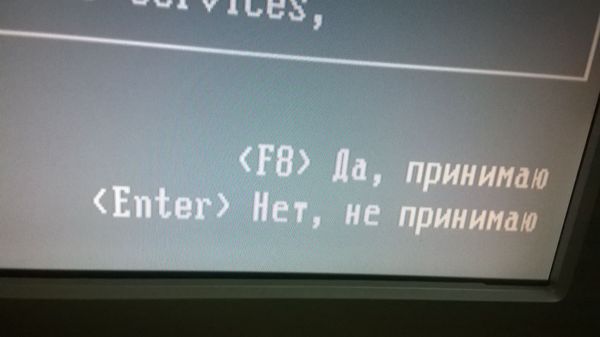

Принимаем его, нажав F8.

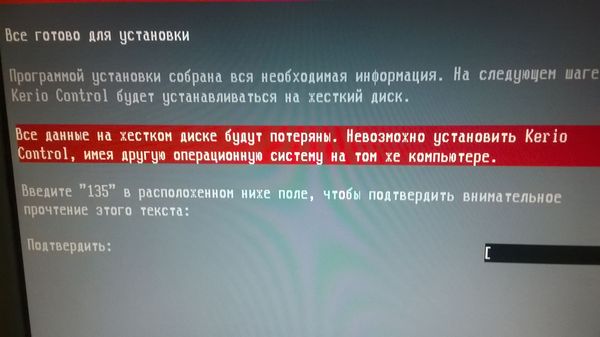

Вводим код 135. Программа предупреждает о том, что жесткий диск будет отформатирован.

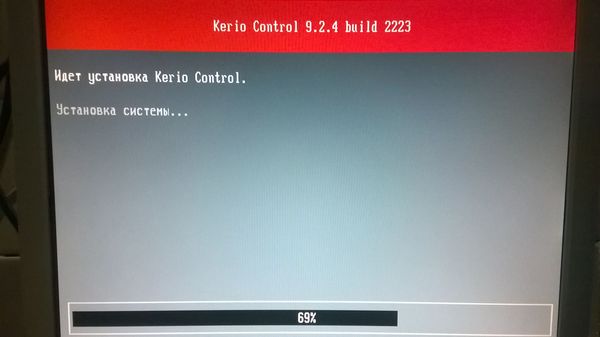

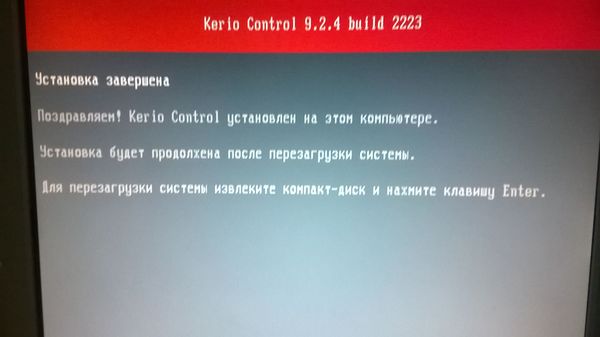

Ждем пока идет установка.

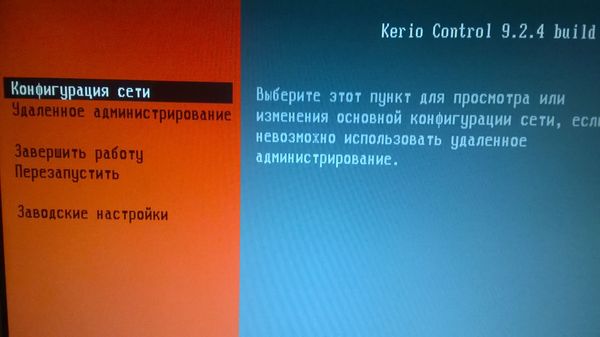

Мы пока этого делать не будем, а переходим в Конфигурацию сети в самом Керио.

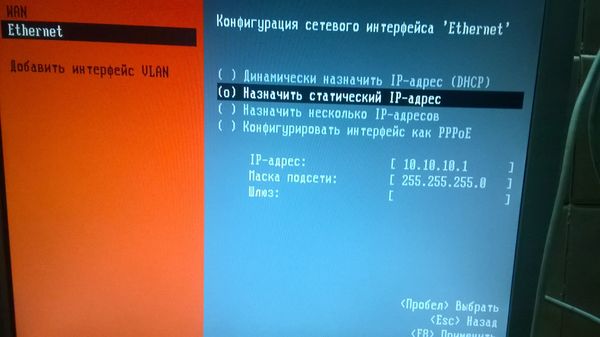

Конфигурация сетевого интерфейса Ethernet. Отмечаем пробелом – Назначить статический IP-адрес.

И назначаем его.

Маска подсети: 255.255.255.0

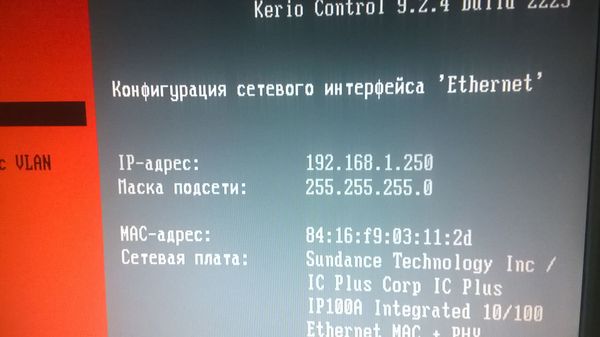

Если до установки ПО в сетевые карты были подключены два необходимых сетевых провода для внешней и внутренней сети, то об этом компьютере можно забыть. Я поставил его в уголок и даже забрал монитор.

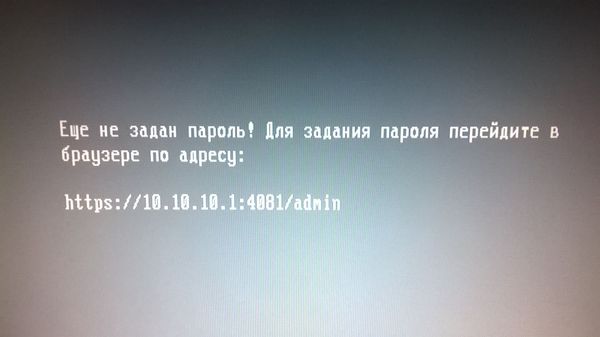

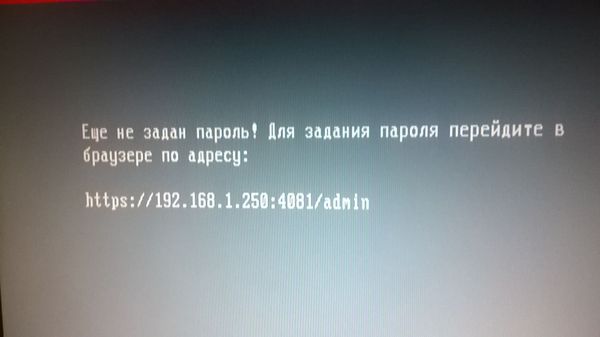

Теперь в браузере того ноут-бука, в котором создавалась загрузочная флэшка, я перехожу по адресу:

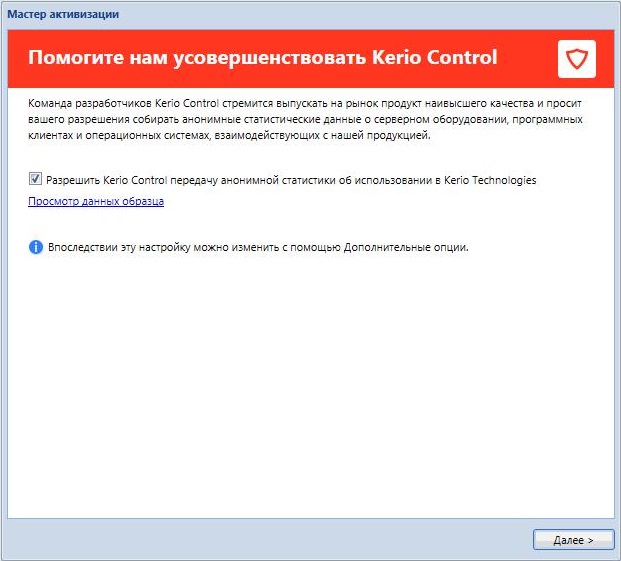

Анонимную статистику, конечно же, не передаем, убираем галочку.

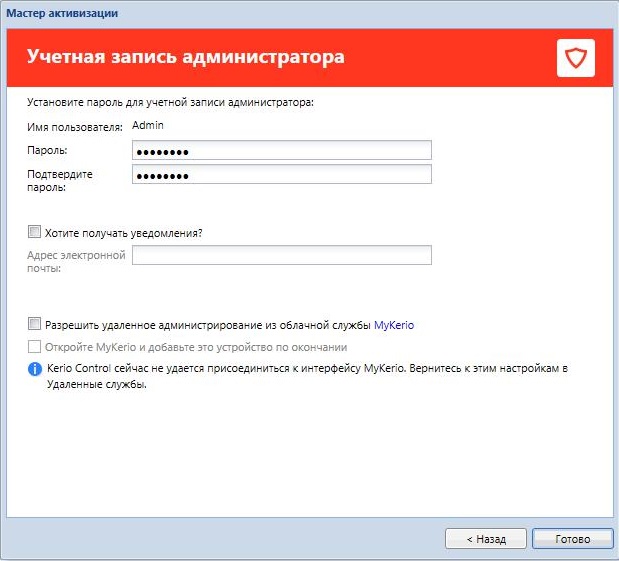

Вводим новый пароль администратора.

Вот и всё. Здравствуй Керио.

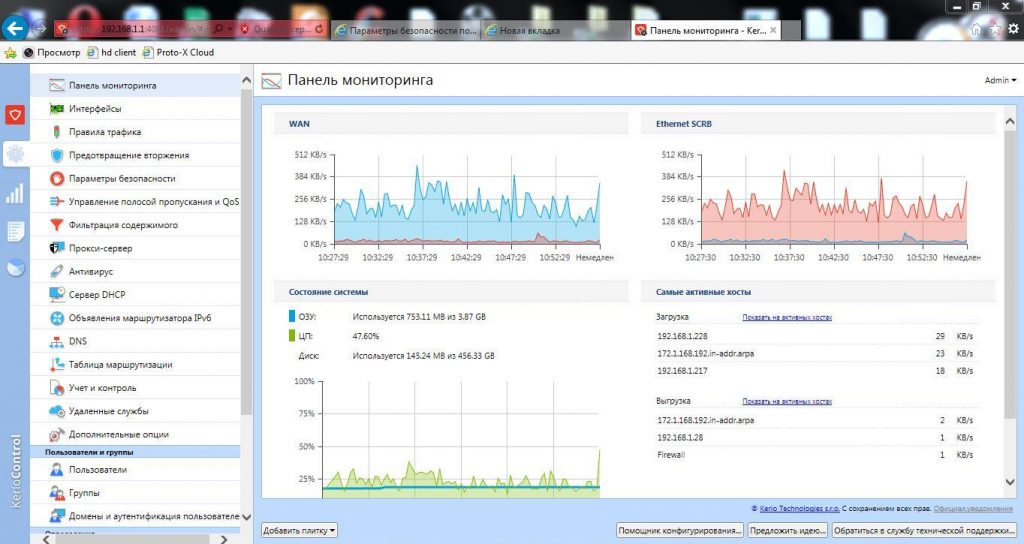

Первоначально, все функции маршрутизации и DNS выполнял модем с IP –адресом 192.168.1.1. При установке Керио модему назначили адрес 192.168.0.1 и он обращается к внешней сетевой карте Керио с адресом 192.168.0.250. Адреса в одной подсети. Внутренняя сетевая карта получила адрес, который раньше был у модема. Всё оборудование в сети со статическими IP-адресами и прописанным шлюзом (а это почти вся наша сеть) увидело новый шлюз как старый и даже, не заподозрило подмены : )

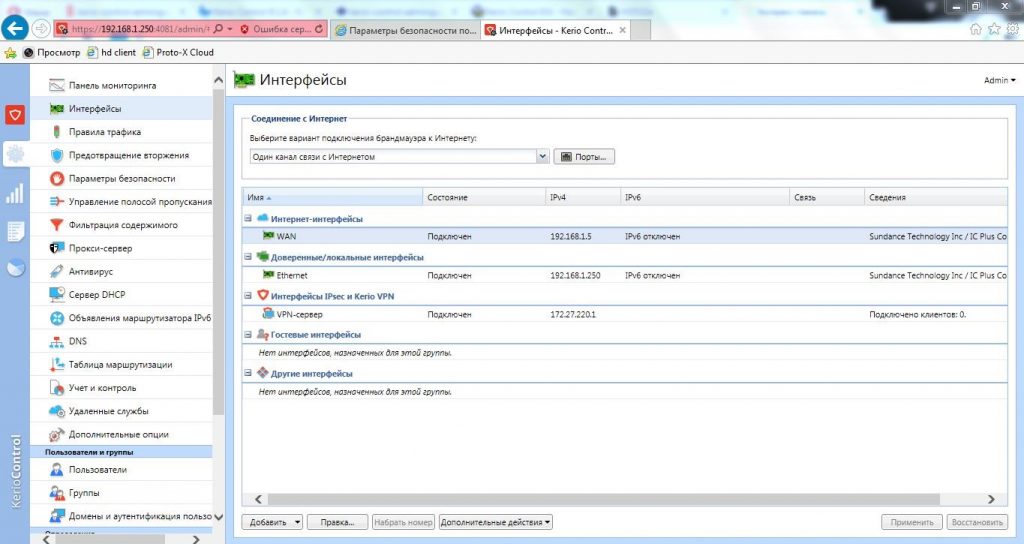

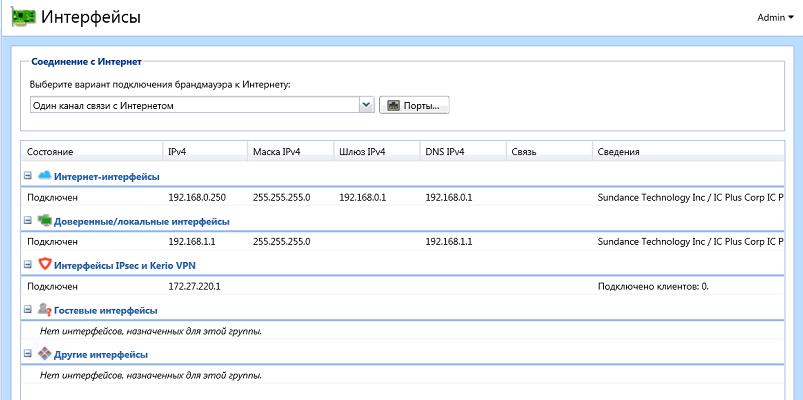

При первом запуске Керио, мастер предлагает настроить интерфейсы. Можно настраивать не через мастера. Рассмотрим подробнее всё, что описано выше.

Во вкладке интерфейсы выбираем пункт Интернет-интерфейсы.

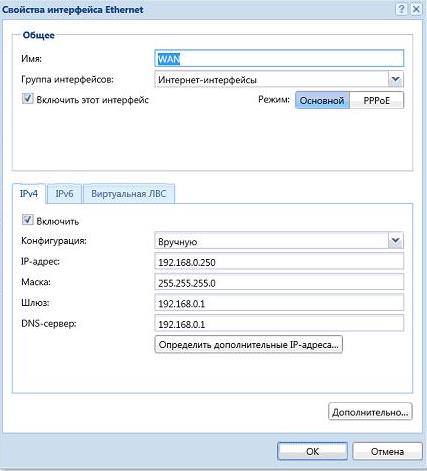

Придумываем название типа Внешняя сеть или Интернет, по умолчанию написано WAN. Вводим вручную данные IP адреса, маску, шлюз и DNS, всё в одной подсети с модемом. ОК.

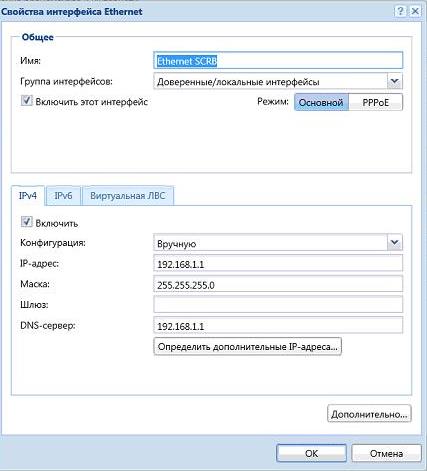

Далее выбираем следующее подключение в пункте Доверенные/локальные интерфейсы – наша внутренняя сеть. Эти пункты в зависимости от версии Керио могут называться по другому. Придумываем имя и вносим данные как на картинке ниже. Внешняя и внутренняя сеть не могут находится в одной подсети. Это не нужно забывать. DNS от Керио. Шлюз не пишем. ОК.

Нажимаем кнопку Применить в нижней правой части экрана, настройки активируются. Проверим подключение к Интернету. Интернет работает.

Можно переходить к созданию правил трафика, фильтрации содержимого, посмотреть, кто скачивает торренты и перегружает сеть, ограничить скорость или заблокировать. Короче, Керео полноценно работает и в нем есть множество настроек. Тут каждый настраивает что кому нужно.

Рассмотрим еще один важный момент – это открытие портов. До установки Керео в модеме были проброшены порты на сервер. Так же изначально необходимые порты были открыты в самом сервере. Без этих портов спец. софт сервера не может нормально работать. Рассмотрим открытие порта 4443.

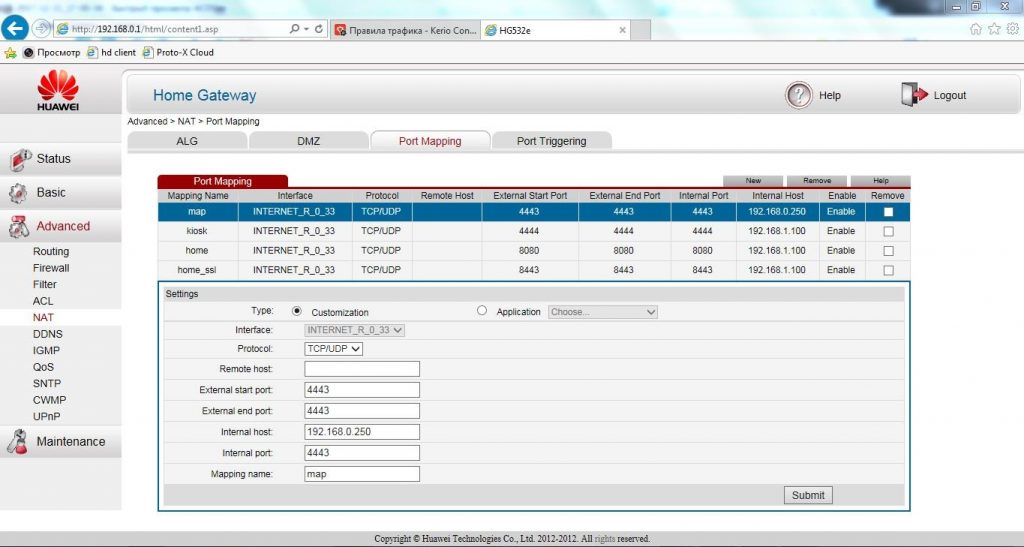

Модем HUAWEI HG532e, заходим в него, для этого в адресной строке браузера вводим 192.168.0.1. Переходим по вкладкам Advanced—>NAT—> Port Mapping и вносим данные как на картинке ниже.

Интерфейс – наше подключение (в режиме роута кстати).

Remote host – ничего.

External start port/end port – 4443 (внешний порт).

Internal host – 192.168.0.250 (адрес внешней сетевой карты Керео).

Internal port – 4443 (внутренний порт).

Mapping name – любое понятное имя.

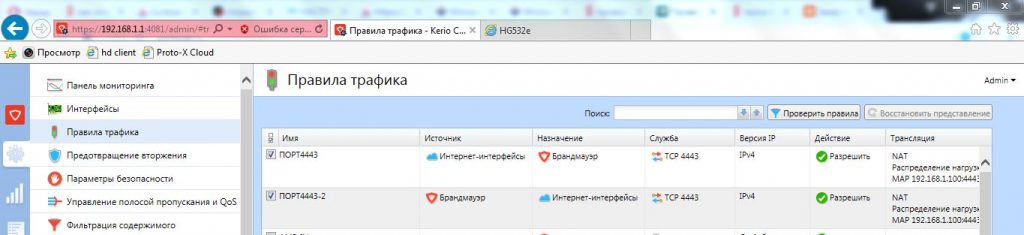

Принцип действия таков, что обращение из интернета на внешний статический IP-адрес к порту 4443 будет переадресовано к внешней сетевой карте Керио. Теперь нужно сделать так, чтоб запрос с внешней сетевой карты перенаправлялся на внутреннюю сетевую карту и далее к нашему серверу на порт 4443. Это делается с помощью создания двух правил. Первое правило разрешает доступ извне, второе правило разрешает доступ изнутри.

Создаем эти два правила на вкладке Правила трафика. Разница в пунктах источник и назначения. Служба – наш порт 4443. см. картинку выше.

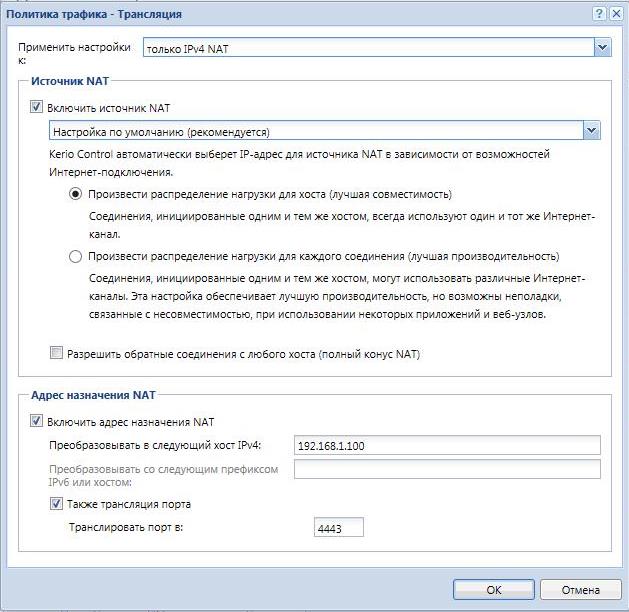

В пункте Трансляция делаем настройки как на картинке ниже. Отмечаем галочкой — Адрес назначения NAT и пишем там IP-адрес сервера назначения и нужный порт. ОК.

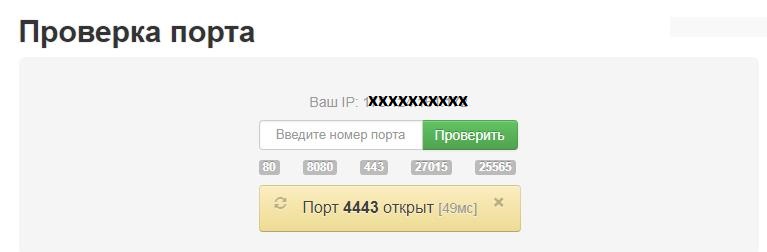

Нажимаем применить. Проверяем, открылся ли порт в он-лайн сервисе. Порт открыт.

Проверяем службы сервера, для которых всё это делалось – они заработали. Аналогичным способом можно открыть любой порт.

О прочих настройках Kerio Control Software Appliance возможно будет написано в других статьях.

Назначением описываемого далее VPN является подключение через Kerio Control пользователей, расположенных за пределами локальной сети организации к серверу в локальной сети для работы со спец. ПО. Все участники схемы подключены в Интернет.

VPN создан с помощью Kerio Control 9.3.5. Керио установлен, настроен и работает. У ЛВС назначен внешний статический IP-адрес. Для VPN использован протокол IPsec (сокращение от IP Security) wiki. Клиенты подключаются через встроенное в Windows приложение для VPN.

Порядок действий.

1.Активация.

Активация VPN-сервера в Kerio Control происходит на вкладке бокового меню «Интерфейсы». Необходимо кликнуть по VPN-серверу мышкой два раза и войти в настройку. Для добавления нового VPN в нижней части окна нажмите на кнопку «Добавить» и выберите желаемый способ из раскрывшегося списка.

2.Настройки VPN-сервера.

Переходим в свойства VPN-сервера и выполняем следующие настройки.

1.Включить сервер IPsec VPN – отмечаем галочкой.

2.VPN-сеть: 192.168.100.0 — удобный IP-адрес для сети VPN.

3.Маска 255.255.255.0 – маска, соответствующая IP.

4.Сертификат первоначально не используем. Когда VPN заработает можно добавить сертификат.

5.Использовать сертификат для клиентов – галочку не ставим.

6.Использовать предопределенный ключ: указываем сложный ключ-пароль из латинских букв разного регистра, цифр и спец.символов.

7.Включить аутентификацию MS-CHAPv2 – отмечаем галочкой.

На вкладках KerioVPN, DNS, WINS настройки не изменялись. Если Керио привязан к домену, в настройках DNS нужно указать IP-адрес DC.

Нажимаем ОК для сохранения настроек. Сервер IPsec VPN начнет работать.

3.Правила трафика.

Для работы VPN понадобятся разрешающие правила трафика. Переходим в боковом меню в раздел «Правила трафика» и создаем новые или редактируем существующие правила. Должно получится 3 правила как на картинке ниже.

Internet access (NAT) – правило позволяет выходить в Интернет. В графе «Источник» должны быть указаны «Клиенты VPN».

Local traffic – правило разрешает локальный трафик. VPN клиенты получают доступ к общим ресурсам в локальной сети.

VPN – правило разрешает подключение из Интернета в Керио по Ipsec и Kerio VPN.

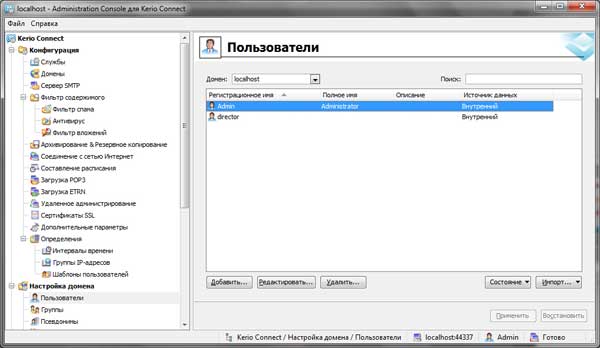

4.Настройка пользователя VPN в сервер.

В разделе пользователей нужно указать кому можно подключатся к VPN. Для этого выбираем пользователя из списка.

Открываем редактирование пользователя и на вкладке права отмечаем галочку «Пользователь может подключ., используя VPN».

На вкладке «Адреса» каждому клиенту можно назначить статический IP-адрес в VPN.

Нажимаем ОК для сохранения введенных параметров.

Настройка VPN подробно расписана в официальном мануале Керио.

5.Настройка VPN-клиента.

Клиентами VPN будут компьютеры с ОС Windows 7 и Windows 10, расположенные вне локальной сети и подключенные к Интернету.

Создадим новое VPN подключение в Центре управления сетями и общим доступом. Для Windows 7-10 этот процесс почти одинаковый.

Выбираем создание нового подключения или сети.

Выбираем вариант подключения – Подключение к рабочему месту.

Если ранее в компьютере уже создавались VPN подключения, то на возникший вопрос – «Использовать имеющееся подключение» выбираем ответ – «Нет, создать новое».

Выбираем «Использовать мое подключение к Интернету (VPN).

В следующем шаге мастера указываем внешний статический IP адрес Керио. Имя указываем любое понятное.

Указываем имя VPN пользователя в Керио и его пароль.

Через некоторое время после нажатия кнопки «Создать» подключение будет готово.

Отредактируем свойства созданного VPN подключения в сетевых соединениях.

На вкладке «Безопасность» вводим следующие настройки.

1.Тип VPN: L2TP Ipsec VPN.

2.Шифрование данных: обязательное (отключится, если нет шифрования).

3.Разрешить следующие протоколы: Протокол Micrsoft CHAP версии 2 (MS-CHAP v2)

На этой же вкладке «Безопасность» переходим в дополнительные свойства.

1.Отмечаем точкой настройку – «Для проверки подлинности использовать предварительный ключ.

2.Вводим ключ-пароль, такой же как в настройках Керио.

3.Нажимаем ОК для сохранения.

Переходим на вкладку «Сеть».

1.Выбираем Протокол Интернета версии 4 (TCP/IP).

Нажимаем кнопку «Свойства».

Переходим в раздел дополнительных свойств.

На вкладке параметры IP есть настройка «Использовать основной шлюз в удаленной сети».

Если галочка стоит, то весь трафик пойдет через Керио. В этом случае его можно контролировать, и он попадает под все правила и настройки Kerio Control. Недостаток в замедлении скорости передачи.

Если галочку убрать, то пользователь VPN будет использовать свой стандартный шлюз для выхода в Интернет, а в Керио будут идти только пакеты для назначенных целей.

В результате тестов установлено, при отсутствии выше названой галочки у клиента VPN отсутствует доступ к внутренним ресурсам сети.

Проблема решается статическим маршрутом на ПК клиента VPN.

1.В командной строке вводим

для уточнения номера соединения. (VPN-KERIO = 65)

При каждом новом создании, пересоздании VPN-соединения номер меняется.

192.168.1.0 mask 255.255.255.0 — сеть назначения с маской

192.168.100.1 – IP-адрес VPN-сервера (VPN шлюз)

metric 1 – метрика

if 65 – номер интерфейса

-p – сохранение маршрута после перезагрузки ПК.

Удаление маршрута (если понадобится).

6.Подключение VPN.

Чтоб активировать VPN, нажимаем на значок компьютера (сеть) в нижней правой части экрана. В раскрывшемся списке выбираем нужное соединение и нажимаем кнопку «Подключение».

В открывшемся подключении вводим логин и пароль учетной записи пользователя VPN. Нажимаем кнопку «Подключение».

Чтоб это окно не появлялось каждый раз можно убрать галочку «Запрашивать имя, пароль, сертификат и т.д.» в свойствах подключения на вкладке «Параметры».

Если все настройки выполнены правильно и нет проблем с Керио, его активацией, дистрибутивом, версией и прочих нюансов, то произойдет VPN подключение.

Можно пробовать пинговать сервер в локальной сети с компьютера VPN клиента. Часто доступу препятствует антивирус. Так же можно проверить доступ к общим папкам в локальной сети или подключение к удаленному рабочему столу сервера.

В меню Kerio Control отобразятся подключенные пользователи в разделе «Клиенты VPN».

7.Автозапуск VPN при включении ПК.

Все действия выполняются на ПК клиента VPN. Автозапуск осуществляется через добавления параметра в реестре.

2.Переходим по ветке каталогов.

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run – автозапуск для всех пользователей.

(HKEY_CURRENT_USER – только для текущего пользователя)

3.Создаем новый строковый параметр со значением rasdial VPN-KERIO admin Password12345.

vpn – любое понятное имя латиницей

rasdial – приложение, которое запускает VPN

VPN-KERIO – название VPN соединения (как при создании)

admin – имя VPN пользователя в Керио

Password12345– пароль VPN пользователя в Керио

Нажимаем ОК и перезагружаем ПК.

Теперь после входа в учетную запись будет появляться командная строка с ходом подключения к VPN.

Only users with appropriate rights can access the Kerio Connect administration interface.

Use only the officially supported browsers

Type server_name/admin and the browser automatically redirects you to the secured connection and port 4040 .

- In the login dialog, type your admin username and password. If your account does not belong to the primary domain, type your email address in the username field.

- Click Login.

Accessing the administration interface remotely

Administrators can access the administration interface:

- From the computer where Kerio Connect is installed

- From remote computers

To allow access to Kerio Connect Administration from a remote computer:

- Go to Configuration > Administration Settings.

- Select Allow administration from remote host.

- (Optional) Specify a group of IP addresses from which administrators can access the administration.

- Click Apply.

Administrator accounts and access rights

Automatic logout

These session security settings apply to both the administration interface and Kerio Connect Client for web.

If Kerio Connect Client for web or the administration interfaces are without any activity, you are automatically disconnected.

To set the period for automatic logout:

- In the administration interface, go to Configuration > Advanced options > Kerio Connect Client.

- In the Session security section, set the timeout.

- Session expiration is the time without any activity in an interface after which Kerio Connect ends the session. The timeout is reset each time user performs an action.

- Maximum session duration is the time after which users are logged out even if they actively use the interface.

- To protect against session hijacking, select Force logout from Kerio Connect Client. . Kerio Connect then logs out users after their IP address changes.

Do not use this option, if your ISP Internet Service Provider - an organization that can provide Internet service. changes IP addresses during the connection (for example, in case of GPRS or WiFi connections).

Читайте также: