Amt intel amt driver это

Удаленное администрирование с помощью технологии Intel® AMT

Intel AMT (Intel Active Management Technology) - технология удаленного администрирования, позволяющая удаленно управлять ПК или ноутбуком, причем, даже в том случае, когда ОС не установлена или неработоспособна, когда отсутствуют драйверы сетевого интерфейса или компьютер вообще выключен.

Удаленное администрирование – штука хорошая в первую очередь из-за экономии времени: сотруднику ИТ-отдела не нужно бегать к чужому рабочему месту (которое может находиться на приличном расстоянии), тратя на это свое и чужое время: можно сразу подключиться к удаленному ПК с рабочего места специалиста по обслуживанию. Удаленное управление (УУ) позволяет решать большое количество проблем с ПО и настройками системы. Однако традиционное УУ работоспособно только в том случае, когда операционная система (ОС) функциональна, драйвер сетевого адаптера работает и, обеспечено подключение к локальной сети. Достаточно сбоя в работе хотя бы одного из этих звеньев и удаленно уже ничего сделать нельзя. Проблемы вне ОС, например, в BIOS, так тоже не устранишь. Как и причины, мешающие загрузке системы. Да, кстати: не забудем, что для традиционного УУ компьютер должен быть включен.

Технология Intel® AMT в этом плане на голову выше: она реализована на аппаратном уровне, поэтому компьютером можно управлять даже при неработоспособной ОС. Можно удаленно запустить систему, настроить параметры BIOS, загрузиться с внешнего накопителя для установки и развертывания ОС и ПО, переустановить сетевые драйверы и т.д. Фактически, с помощью АМТ можно решить любые программные проблемы: если «железо» работает нормально, то все остальное выполнимо.

Немного о технической реализации Intel АМТ

Intel® AMT присутствует в решениях Intel уже почти десять лет (впервые она появилась в 2006 году) и все это время активно развивалась. Начиная с 6-й версии технология предоставляет полноценный KVM (keyboard-video-mouse), то есть удаленный оператор получает картинку с монитора и может управлять удаленным ПК с помощью клавиатуры и мыши, как обычно. Последние версии, кстати говоря, поддерживают передачу картинки с разрешением FullHD и выше. АМТ способна передавать управление с удаленной системы всегда, когда включен компьютер: будь то загрузка ОС, выбор загрузчика, загрузка на уровне BIOS или управление параметрами BIOS.

Правда, у аппаратной реализации есть оборотная сторона: нужно выбирать такоке оборудование, которое поддерживает АМТ. И думать об этом следует при закупке оборудования, а не при возникновении аварийной ситуации. АМТ является частью набора vPro, для поддержки которого требуется специальная версия процессора, платформы и сетевого адаптера. Ее поддерживают некоторые чипсеты Intel профессиональных серий, индексы которых заканчиваются на «7», и некоторые модели процессоров Intel ® Core ™ i5 и i7. Однако проще ориентироваться на наличие логотипа vPro.

С технической точки зрения АМТ работает следующим образом: она создает отдельный, совершенно независимый и изолированный от основного, зашифрованный канал обмена данными по локальной сети. Полноценно технология работает только при проводном подключении к локальной сети. Мобильные устройства могут работать и через беспроводные сети, но с серьезными ограничениями: ОС и драйверы сетевого адаптера должны быть установлены, а подключение к сети быть активным. Все необходимое для работы АМТ ПО находится в особой защищенной зоне внутри BIOS.

Наконец, Intel ® АМТ использует распространенный протокол управления VNC, под который существует много продуктов. В качестве ПО для удаленного рабочего стола можно использовать следующие продукты:

1) TightVNC Viewer (Windows);

2) Real VNC Viewer (Windows);

3) VNC Viewer Plus (Windows);

4) Ultra VNC (Windows);

6) Remmina (Linux);

8) Real VNC Viewer for Android (Android);

9) AndroidVNC Viewer (Android);

10) akRDC Free VNC Viewer (Android);

11) Remote Ripple-VNC (Android);

Как видим, список VNC-клиентов обширен, и важно что поддержана работа в Windows, Linux и Android. Это позволяет осуществлять УУ с любого устройства. То есть технология Intel ® AMT имеет широкую поддержку и не привязана к конкретным ОС.

Основные преимущества

Итак, коротко взглянем на основные преимущества технологии по сравнению с распространенными средствами УУ:

- в отличие от программных средств AMT работает и при нефункциональной ОС, позволяет настраивать BIOS и пр.;

- имеет встроенные средства безопасности и надежные алгоритмы шифрования;

- является бесплатной, тогда как многие программные средства удаленного администрирования - платные. Хотя здесь следует учитывать, что ее стоимость включена в стоимость компонентов с логотипом vPro;

- позволяет включать и выключать компьютер;

- позволяет загрузиться с удаленного носителя, в том числе для установки или развертывания ОС и ПО.

В общем, по совокупности возможностей АМТ далеко обходит программные решения

Сценарии использования

Самый распространенный сценарий - дистанционное решение проблем, возникающих на компьютере пользователя. AMT дает огромный выигрыш во времени. Особенно это выгодно в ситуациях, когда когда ИТ-отдел и пользователи находятся в разных зданиях. К тому же АМТ позволяет решать гораздо более широкий круг проблем; т.е., практически все проблемы кроме отказа аппаратных компонентов.

Появляется возможность удаленно проводить плановое сервисное обслуживание, например, установку обновлений. Специалисту не требуется физический доступ к компьютеру, он может производить любые действия, включая перезагрузку системы, удаленно. Также он может мгновенно переключаться от одной системы к другой, что ускоряет выполнение работы. Это тем более важно, поскольку установка обновлений ОС и ПО в рабочее время нежелательна и эти действия производятся, как правило, после окончания рабочего дня или на выходных.

Следующий выгодный сценарий использования АМТ - возможность обеспечения круглосуточной поддержки. Поскольку для решения большинства технических проблем уже нет необходимости в физическом доступе к компьютеру пользователя, можно использовать ИТ-персонал из других регионов с другими часовыми поясами. Кстати говоря, это позволяет предприятию сэкономить, размещая удаленные ИТ-отделы в регионах, где заработные платы ИТ-персонала ниже.

Развертывание ОС и ПО перестает быть проблемой, т.к. АМТ поддерживает загрузку компьютера с использованием удаленного образа. Если физически компьютер подключен к проводной сети, то специалист может удаленно включить его, загрузиться с помощью технологии IDE-R и произвести установку и настройку системы. Кстати, если необходима эта функция, то нужно внимательно ознакомиться с настройками, так как скорость удаленной загрузки может значительно отличаться от привычной.

Существенно упрощается ситуация в случае заражения системы вирусом. Поскольку канал управления независим от ОС, вирус не может нарушить удаленное управление, а специалист может производить любые нужные действия, вплоть до переустановки ОС и развертывания настроенного образа.

Итоги

Как мы видим, у технологии Intel ® АМТ много преимуществ. Так почему же ее не используют повсеместно? Может быть для ее использования необходимо специфическое и дорогое оборудование?

На самом деле, особо критичных требований у Intel ® АМТ нет. Правда, на этапе закупки техники необходимо обратить внимание на наличие в ней поддержки vPro, а потом правильно все настроить, но и тут особых сложностей не возникает. Проводное соединение не является проблемой, так как ЛВС в современном офисе есть везде. К тому же AMT (при соблюдении некоторых простых условий) работает везде, в том числе, посредством Интернет.

Этот документ содержит информацию о том, как приступить к работе с технологией Intel Active Management (Intel AMT). Здесь содержится обзор возможностей этой технологии, информация о требованиях к системе, конфигурации клиента Intel AMT, а также средства разработки, доступные для создания приложений, поддерживающих Intel AMT.

Intel AMT поддерживает удаленные приложения, работающие под управлением Microsoft Windows * или Linux *. Intel AMT 2.0 или более поздней версии поддерживает только локальные приложения для Windows. Полный перечень требований к системе см. в руководстве по внедрению и справочном руководстве Intel AMT.

Приступая к работе

Для удаленного управления клиентом Intel AMT или для запуска примеров из SDK следует использовать отдельную систему для удаленного управления устройством Intel AMT. Дополнительные сведения см. в руководстве по внедрению и в справочном руководстве Intel AMT, находящемся в папке Docs в пакете Intel AMT SDK.

Что такое Intel Active Management?

Intel AMT входит в состав пакета решений Intel vPro. Если платформа поддерживает Intel AMT, то такими платформами можно удаленно управлять вне зависимости от состояния электропитания и от наличия или отсутствия действующей ОС.

В основе системы Intel AMT находится ядро Converged Security and Manageability Engine (CSME). Intel AMT является компонентом Intel vPro и использует ряд элементов архитектуры платформы Intel vPro. На рис. 1 показаны взаимоотношения между этими элементами.

Рисунок 1. Архитектура технологии Intel Active Management 11

Обратите внимание на сетевое подключение, связанное с Intel Management Engine (Intel ME). Используемый адаптер различается в зависимости от используемой версии Intel AMT.

- Микропрограмма CSME содержит функциональность Intel AMT.

- Во флеш-памяти хранится образ микропрограммы.

- Для поддержки возможностей Intel AMT можно использовать ядро CSME, реализованное ОЕМ-производителем платформы. Удаленное приложение осуществляет установку и настройку корпоративной системы.

- После включения микропрограмма копируется в оперативную память.

- Микропрограмма выполняется на процессоре Intel с Intel ME и использует небольшую часть оперативной памяти (разъем 0) для хранения данных при выполнении. Поэтому для работы микропрограммы необходимо, чтобы в разъеме 0 был установлен модуль оперативной памяти и чтобы этот разъем был включен.

-

Параметры, настраиваемые OEM-производителем:

- Параметры настройки, например пароли, конфигурация сети, сертификаты и списки управления доступом.

- Прочие данные конфигурации, например списки оповещений и политики защиты системы Intel AMT.

- Конфигурация оборудования, определенная в BIOS при запуске компьютера.

- Технологический процесс 14-нм

- Платформа (мобильные устройства и настольные компьютеры)

- Процессор Intel Core 6-го поколения

- ЦП: SkyLake

- Узел контроллера платформы: Sunrise Point

Новые возможности SDK Intel Active Management Technology версии 11.0

Настройка клиента Intel AMT

Подготовка клиента Intel AMT к использованию

На рис. 2 показаны этапы настройки устройства Intel AMT перед его использованием.

Рисунок 2. Ход настройки

Перед настройкой устройства Intel AMT в приложении Setup and Configuration Application (SCA) его необходимо подготовить, получив начальную информацию, и перевести в режим установки. Начальная информация будет различаться в зависимости от доступных компонентов выпуска Intel AMT и от настроек платформы, примененных ОЕМ-производителем. В таблице 1 приведены методики установки и настройки для разных версий Intel AMT.

| Методика установки | Применимость к версиям Intel AMT | Дополнительные сведения |

|---|---|---|

| Традиционный режим | 1.0; версии 2.x и 3.x в традиционном режиме | Установка и настройка в традиционном режиме |

| SMB | 2.x, 3.x, 4.x, 5.x | Установка и настройка в режиме SMB |

| PSK | С версии 2.0 до Intel AMT 10, упразднено в Intel AMT 11 | Установка и настройка с помощью PSK |

| PKI | 2.2, 2.6, 3.0 и более поздних версий | Установка и настройка с помощью PKI (удаленная настройка) |

| Вручную | 6.0 и более поздних версий | Установка и настройка вручную (с версии 6.0) |

| CCM, ACM | 7.0 и более поздних версий | Режим управления клиента и режим управления администратора Настройка клиентов вручную для Intel AMT 7.0 и более поздних версий |

Программное обеспечение Intel Setup and Configuration Software (Intel SCS) 11 можно использовать для подготовки систем ранних версий вплоть до Intel AMT 2.x. Дополнительные сведения о программе Intel SCS и уровнях подготовки, доступных для разных версий Intel AMT, см. на сайте Загрузить последнюю версию службы Intel Setup and Configuration Service (Intel SCS).

Советы по настройке вручную

При настройке платформы вручную, начиная с версии 6.0, нет ограничений по компонентам, но следует учитывать определенные особенности поведения системы.

- Методы API не возвратят состояние PT_STATUS_INVALID_MODE, поскольку доступен только один режим.

- По умолчанию протокол TLS отключен, его необходимо включить при настройке. Так будет всегда при настройке вручную, поскольку невозможно задать параметры TLS локально.

- Локальные часы платформы будут использоваться до тех пор, пока не будет удаленно задано время по сети. Автоматическая настройка не будет успешно выполнена, если не задано сетевое время (а это можно сделать только после настройки TLS или Kerberos *). Включение TLS или Kerberos после настройки не будет работать, если не было задано сетевое время.

- Пользовательский веб-интерфейс включен в системе по умолчанию.

- Система по умолчанию включает SOL и IDE-R.

- Система отключает прослушиватель перенаправления по умолчанию в Intel AMT, начиная с версии 10.

- Если включить KVM локально через CSME, оно все равно не будет работать, пока администратор не активирует его удаленно.

Установка вручную

При включении платформа Intel AMT отображает экран запуска BIOS, затем обрабатывает MEBx. В ходе этого процесса можно получить доступ к Intel MEBX, но такой подход зависит от производителя BIOS. Некоторые возможные методы:

- Большинство производителей BIOS добавляют возможность входа в CSME в меню однократной загрузки. Нажмите соответствующие клавиши (обычно используется сочетание клавиш Ctrl + P) и следуйте подсказкам на экране.

- На некоторых ОЕМ-платформах на экране появляется предложение нажать клавиши после процедуры пусковой самопроверки. При нажатии сочетания клавиш управление переходит в главное меню Intel MEBx (CSME).

- Некоторые ОЕМ-производители встраивают настройку CSME в BIOS (но такой подход применяется относительно редко).

- Некоторые ОЕМ-производители предусматривают в BIOS возможность отобразить или скрыть предложение, нажав , поэтому. если в меню однократной загрузки соответствующая команда отсутствует, проверьте наличие в BIOS возможности включить подсказку.

Режим управления клиента и режим управления администратора

После установки устройства с Intel AMT 7.0 или более поздней версии переходят в один из двух режимов управления.

-

Режим управления клиента. Intel AMT входит в этот режим после проведения простой настройки на базе хоста (см. «Настройка на базе хостов (локальная)»). В этом режиме функциональность Intel AMT ограничена, поскольку для настройки на базе хоста достаточно более низкого уровня доверия.

В режиме управления администратора функциональность Intel AMT не имеет ограничений. Это связано с более высоким уровнем доверия при таком методе установки.

Ограничения режима управления клиента

По завершении простой настройки на основе хоста платформа переходит в режим управления клиента, в котором действуют следующие ограничения.

- Функция защиты системы недоступна.

- Действия перенаправления (IDE-R и KVM, исключая запуск сеанса SOL) и изменения параметров загрузки (включая загрузку SOL) требуют дополнительного согласия пользователя. В этом режиме сотрудники удаленной службы ИТ-поддержки по-прежнему могут устранять неполадки в системах конечных пользователей с помощью Intel AMT.

- Если назначен аудитор, то права аудитора не требуются для отмены подготовки.

- Ряд функций заблокирован, чтобы предотвратить доступ недоверенного пользователя к платформе.

Настройка клиента Intel AMT 11.0 вручную

При использовании эталонной платформы Intel AMT (SDS или SDP) на экране появляется приглашение нажать клавиши . После этого управление переходит в главное меню CSME.

В системах ОЕМ-производителей можно использовать меню однократной загрузки, а вход в CSME обычно является одним из вариантов загрузки в этом меню. Конкретные сочетания клавиш могут различаться в зависимости от ОЕМ-производителя, типа BIOS и модели.

Настройка клиентов Intel AMT 11.0 вручную с подключением только по Wi-Fi

У многих систем уже нет физического разъема для подключения к проводной локальной сети. Можно настроить и активировать Intel ME, затем использовать веб-интерфейс или какой-нибудь другой способ для настройки параметров беспроводного подключения.

-

Измените пароль по умолчанию, задав новое значение (это требуется для продолжения). Новое значение должно быть стойким паролем. Оно должно содержать по крайней мере одну заглавную букву, одну строчную букву, одну цифру и один специальный символ, а его длина должна составлять не менее восьми символов.

- Войдите в CSME при запуске.

- Введите пароль по умолчанию (admin).

- Введите и подтвердите новый пароль.

- Введите имя узла.

- Введите имя домена.

-

По умолчанию задано «Только KVM». Можно выбрать «Нет» или «Все».

Настройка клиентов Intel AMT 11.0 вручную с подключением по локальной сети

Введите пароль CSME по умолчанию (admin).

Измените пароль по умолчанию (требуется для продолжения). Новое значение должно быть стойким паролем. Оно должно содержать по крайней мере одну заглавную букву, одну строчную букву, одну цифру и один специальный символ, а его длина должна составлять не менее восьми символов. С помощью консоли управления можно изменить пароль Intel AMT, не меняя пароль CSME.

- Выберите «Настройка Intel AMT».

- Убедитесь, что установлен флажок «Выбор компонентов управления».

- Выберите «Включить доступ к сети».

- Выберите «Y», чтобы подтвердить включение интерфейса.

- Выберите «Настройка сети».

- Выберите настройку сетевых имен Intel ME.

- Введите имя узла.

- Введите имя домена.

-

По умолчанию задано «Только KVM». Можно выбрать «Нет» или «Все».

Доступ к Intel AMT через веб-интерфейс

Администратор с правами пользователя может устанавливать удаленное подключение к устройству Intel AMT через веб-интерфейс. Для этого нужно ввести URL-адрес устройства. URL-адрес будет различаться в зависимости от того, включен ли протокол TLS.

Требования для поддержки Intel AMT

Помимо правильной настройки BIOS и CSME, требуется совместимый с Intel AMT адаптер беспроводной сети. Для управления ОС хоста с помощью Intel AMT требуются определенные драйверы и службы.

Чтобы убедиться в правильности загрузки драйверов и служб Intel AMT, найдите их в диспетчере устройств и в разделе «Службы» в ОС хоста. Регулярно заходите на сайт ОЕМ-производителя для получения обновленных версий BIOS, микропрограмм и драйверов.

Вот драйверы и службы, которые должны отображаться в ОС хоста.

Примечание. Уровень версии драйверов должен совпадать с уровнем версий микропрограммы и BIOS. Если установлены несовместимые версии, Intel AMT не будет работать с компонентами, которым требуются эти интерфейсы.

Физическое устройство — беспроводное подключение Ethernet

Требуемое программное обеспечение для Windows

Для удаленного управления драйвера устройств не требуются, но они необходимы для локального обмена данными с микропрограммой. Для функций обнаружения и настройки с помощью ОС требуются драйвер Intel MEI, драйвер SOL, служба LMS и приложение Intel Management and Security Status (Intel MSS).

Драйверы устройств — интерфейс Intel Management Engine Interface

Для подключения к микропрограмме требуется Intel MEI. По умолчанию драйвер Intel MEI автоматически устанавливается из Центра обновления Windows. Уровень версии драйвера Intel MEI должен быть таким же, как у Intel MEBX.

Драйвер Intel MEI отображается в диспетчере устройств в разделе «Системные устройства» под названием Intel Management Engine Interface.

Драйверы устройств — драйвер последовательной передачи по локальной сети

Драйвер SOL используется в операции перенаправления IDE при подключении удаленного накопителя для компакт-дисков.

Драйвер SOL отображается в диспетчере устройств в разделе «Порты» под названием «Intel Active Management Technology — SOL (COM3)».

Рисунок 3. Драйвер последовательной передачи по локальной сети

Служба — Intel Active Management Technology LMS Service

Служба Local Manageability Service (LMS) работает локально на устройстве Intel AMT и дает возможность локальным приложениям управления отправлять запросы и получать ответы. Служба LMS отвечает на запросы, отправленные локальному хосту Intel AMT, и отправляет их в Intel ME с помощью драйвера Intel MEI. Установщик службы находится в одном пакете с драйверами Intel MEI на веб-сайтах ОЕМ-производителей.

Обратите внимание, что при установке ОС Windows служба Центра обновления Windows устанавливает только драйвер Intel MEI. Службы IMSS и LMS не устанавливаются. Служба LMS обменивается данными из приложения ОС с драйвером Intel MEI. Если служба LMS не установлена, перейдите на веб-сайт ОЕМ-производителя и загрузите драйвер Intel MEI, который обычно находится в категории драйверов для наборов микросхем.

Рисунок 4. Драйвер интерфейса Intel Management Engine

LMS — это служба Windows, устанавливающаяся на платформу Intel AMT 9.0 или более поздней версии. Ранее, в версиях Intel AMT с 2.5 до 8.1, служба LMS называлась User Notification Service (UNS).

LMS получает набор оповещений от устройства Intel AMT. LMS записывает оповещение в журнал событий приложения Windows. Для просмотра оповещений щелкните правой кнопкой мыши Компьютер и выберите Управление компьютером > Системные программы > Просмотр событий > Приложение.

Приложение — Intel Management and Security Status

Открыть приложение Intel MSS можно с помощью значка в виде синего ключа в области уведомлений Windows.

Рисунок 5. Значок программы Intel Management and Security Status в области уведомлений

Вкладка «Общие»

На вкладке «Общие» в Intel MSS отображаются состояние компонентов Intel vPro, доступных на данной платформе, и журнал событий. На каждой вкладке приводятся дополнительные сведения.

Рисунок 6. Вкладка «Общие» в Intel Management and Security Status

Вкладка Intel AMT

Здесь локальный пользователь может проводить операции KVM и перенаправления носителей, использовать запрос справки и просматривать состояние защиты системы.

Рисунок 7. Вкладка Intel AMT в Intel Management and Security Status

Вкладка «Расширенные»

На вкладке «Расширенные» в Intel MSS отображается более подробная информация о конфигурации и компонентах Intel AMT. На снимке экрана, показанном на рис. 8, видно, что в этой системе настроена технология Intel AMT.

Рисунок 8. Вкладка «Расширенные» в Intel Management and Security Status

Intel Active Management Technology Software Development Kit (SDK)

В пакете Intel AMT Software Development Kit (SDK) доступны низкоуровневые возможности программирования, поэтому разработчики могут создавать приложения для управления, наиболее полно использующие Intel AMT.

Пакет средств для разработки ПО на основе Intel AMT представляет собой образец кода и набор API-интерфейсов, позволяющих разработчикам просто и быстро добавить в приложения поддержку Intel AMT. В состав SDK также входит полный комплект документации в формате HTML.

Пакет SDK представляет собой набор папок, которые можно скопировать в любое расположение. При этом следует копировать всю структуру папок, это обусловлено взаимной зависимостью между компонентами. На верхнем уровне находятся три папки: DOCS (содержит документацию для SDK), а также папки с примерами кода для Linux и Windows. Дополнительные сведения о том, как приступить к работе и использовать SDK, см. в руководстве по внедрению и справочном руководстве Intel AMT.

Дополнительные сведения о требованиях к системе и о сборке примеров кода можно получить, ознакомившись с разделом «Использование Intel AMT SDK» в руководстве по внедрению и справочном руководстве Intel AMT. Документация представлена в сети Intel Software Network: Пакет средств для разработки ПО на основе Intel AMT (последний выпуск).

Технология Intel Active Management Technology (Intel AMT) — один из компонентов технологии Intel vPro2. Платформы, оснащенные Intel AMT, поддерживают удаленное управление, даже если операционная система недоступна или компьютер выключен.

Независимые поставщики ПО получили возможность создавать приложения, эффективно использующие функции Intel AMT, с помощью пакета средств для разработки ПО на основе Intel AMT. В данный пакет входит высокоуровневый API-интерфейс Intel AMT (Intel AMT HLAPI) — очень простой, единообразный API-интерфейс для всех версий AMT и ассортиментных позиций Intel.

Теперь рассмотрим возможности и процедуру настройки Intel AMT более подробно, а в заключении добавим еще несколько слов об AMT SDK.

Чтобы использовать возможности внеполосного управления Intel AMT, необходимо использовать Intel Ethernet или к беспроводной Intel адаптер, поддерживающий подключение к микропрограмме Intel ME.

Обратите внимание, что для использования выпуска Intel AMT 10.0 на платформу необходимо установить 10 версию микропрограммы Intel ME и драйвера. Драйвер 10.0 может быть установлен в системах, изначально использовавших микропрограммы 8.x. 9.x или 10.0. Всегда используйте микропрограмму, предоставленную поставщиком системы.

Intel AMT поддерживает удаленные приложения, выполняемые в ОС Microsoft Windows* или Linux*; в то же время данная технология поддерживает локальные приложения только для ОС Windows.

Новые возможности, представленные в выпуске Intel AMT 10.0

- Самое важное изменение. OpenSSL* теперь используется без флага пульсации. По этой причине в системах, обновленных до выпуска AMT10, необходимо аннулировать и повторно оформить сертификаты, а также изменить пароли.

- В инструмент приложения HLAPI и KVM добавлена функция очистки экрана клиента Intel AMT (при удаленном доступе).

- Обновленные файлы MOF и XSL, как и справочное описание класса, теперь относятся к версии 10.0.25.1048.

- Версия Real VNC* в Linux и KVM обновлена до 1.2.5.

- Connected Standby/InstantGo в ОС Windows поддерживаются для Windows 7 и более поздних версий (также доступны в HLAPI).

- Корректные операции управления питанием поддерживаются на 32-разрядных и 64-разрядных платформах Windows Vista, 7 и 8, включая (в Windows 8) режимы Connected Standby/InstantGo, а также генерирование событий UNS. Эта возможность также добавлена в API-интерфейс HLAPI.

- Теперь поддерживается инициализация в режимах управления для администратора и для клиента с защищенными именами FQDN.

Подготовка клиента Intel AMT к использованию

Процесс настройки (инициализации) клиента AMT включает переключение клиента из режима установки и настройки в рабочий режим. Для перехода в режим настройки необходимо, чтобы поставщик системы настроил первоначальную информацию (которая зависит от версии AMT). Для активации технологии Intel AMT необходимо расширение Intel Manageability Engine BIOS (Intel MEBx), внедренное поставщиком системы. Для установки и настройки можно использовать приложение для удаленного управления. Для разных версий AMT предусмотрены разные способы установки.

| Выпуски AMT | Способ установки |

|---|---|

| 1.x; плюс 2.x, 3.x в старом режиме | Старый |

| 2.x, 3.x, 4.x, 5.x | SMB |

| 2.0 и более поздние версии | PSK |

| 2.2, 2.6, 3.0 и более поздние версии | PKI (удаленно) |

| 6.0 и более поздние версии | Вручную |

| 7.0 и более поздние версии | Режим управления для клиента и режим управления для администратора |

| 10.0 | Теперь поддерживаются безопасные имена FQDN. |

Советы по настройке вручную

- Введите пароль Intel MEBx по умолчанию (admin).

- Замените пароль Intel MEBx по умолчанию новым безопасным паролем (обязательно). Данный пароль должен содержать не менее восьми символов и как минимум одну заглавную букву, одну строчную букву, одну цифру и один специальный символ. Примечание. Приложение консоли управления может изменить пароль Intel AMT, не изменяя пароль Intel MEBx.

- Выберите пункт Intel AMT Configuration (Настройка Intel AMT).

- Выберите Manageability Feature Selection (Выбор функций управления).

- Выберите ENABLED (ВКЛЮЧЕНО), чтобы активировать технологию Intel AMT.

- Выберите SOL/IDE-R/KVM и активируйте все эти функции. Включение режима Legacy Redirection Mode (Режим перенаправления старых устройств) обеспечивает совместимость с консолями управления, созданными для работы со старым режимом SMB, который не оснащен механизмом включения приемника. Обратите внимание, что, если в Intel MEBx не включены функции SOL/IDER/KVM, они будут недоступны для консолей управления.

- Выберите User Consent (Разрешение пользователя). Выберите нужные параметры для операций KVM и Remote IT (Удаленное управление ИТ). Если включен режим разрешения пользователя, каждый раз при удаленном доступе к клиенту Intel AMT необходимо будет получить разрешение пользователя.

- Введите Network Setup (Настройка сети), чтобы задать параметры сети для Intel ME.

- Введите Activate Network Access (Активировать доступ к сети), чтобы включить Intel AMT.

- Вернитесь в главное меню.

- Выберите MEBx Exit (Выйти из MEBx), чтобы продолжить процесс загрузки системы.

Режим управления для клиента и режим управления для администратора

- Функция защиты системы недоступна.

- Для выполнения действий перенаправления (IDE-R и KVM, но не инициирование сеанса SOL) и изменения параметров загрузки (включая загрузку в SOL) необходимо предварительно получить разрешение пользователя. Однако и в этом случае

- ИТ-специалисты могут удаленно решать проблемы конечного пользователя с помощью Intel AMT.

- Если создана учетная запись аудитора, то для отмены инициализации разрешение аудитора не требуется.

- Ряд функций заблокирован, чтобы не позволить ненадежному пользователю управлять платформой.

Доступ к клиентам Intel AMT через веб-интерфейс

Чтобы получить доступ к клиенту Intel AMT по технологии Serial Over LAN (SOL), необходимо установить драйвер SOL.

Службы локального управления (LMS) и уведомления пользователей (UNS) Intel AMT

Служба локального управления (LMS) выполняется локально на устройстве Intel AMT и позволяет локальным приложениям для управления отправлять запросы и принимать ответы устройства. LMS прослушивает и перехватывает запросы, направленные на локальный сервер Intel AMT, чтобы затем передать их в Intel ME через драйвер интерфейса Intel ME.

Обратите внимание, что в Intel AMT 9.0 и более поздних выпусках службы локального управления и уведомления пользователей объединены. UNS регистрируется на устройстве Intel AMT для получения набора оповещений. Получив оповещение, UNS заносит его в журнал событий Windows Application. В качестве источника событий указывается Intel AMT.

Инструмент состояния управления и безопасности Intel (IMSS)

Чтобы получить доступ к инструменту IMSS, воспользуйтесь значком «синего ключа» в области уведомлений Windows.

На вкладке General (Общие) в инструменте IMSS указано состояние служб Intel vPro, доступных на платформе, а также хронология событий. На других вкладках представлены дополнительные сведения.

На вкладке Advanced (Дополнительно) инструмента IMSS представлена более подробная информация о конфигурации и функциях Intel AMT. Представленный ниже снимок экрана подтверждает, что в системе настроена Intel AMT.

Пакет средств для разработки ПО на основе Intel AMT (SDK)

В предыдущей статье был описан ход исследования безопасности прошивок промышленных коммутаторов. Мы показали, что обнаруженные архитектурные недостатки позволяют легко подделывать образы прошивок, обновлять ими свитчи и исполнять свой код на них (а в некоторых случаях — и на подключающихся к свитчам клиентах). В дополнение, мы описали возможности закрепления внедряемого кода на устройствах. Подчеркнули низкое качество кода прошивок и отсутствие механизмов защиты от эксплуатации бинарных уязвимостей.

Мы обещали привести реальный пример сильной модели безопасности прошивок, где модификация исполнимого кода является очень нетривиальной задачей для потенциального злоумышленника.

Встречайте – подсистема Intel Management Engine, самая загадочная составляющая архитектуры современных x86-платформ.

Для начала, основательно разберёмся в предметной области. Что это такое, откуда и зачем появилось?

В 2005 году компания Intel представила Active Management Technology (AMT) версии 1.0 — решение для удалённого администрирования (управление, инвентаризация, обновление, диагностика, устранение неполадок и т.д.) и защиты десткопных компьютерных систем, своего рода аналог технологии Intelligent Platform Management Interface (IPMI), использующейся в серверах.

[рисунок взят отсюда]

- внеполосный (out-of-band) доступ к сетевому интерфейсу (Ethernet), который он разделяет с основным CPU, но, имея собственный контроллер канального уровня, осуществляет мониторинг всего входящего сетевого трафика, из которого «вырезает» (при помощи Packet Filter) пакеты, предназначенные для него. Для ОС (наличие и состояние которой, кстати, на работу AMT никак не влияет) этот трафик уже не виден;

- внутренний веб-сервер с TLS-шифрованием;

- доступ к периферийному оборудованию, получение и хранение в энергонезависимой памяти (там же, где и его прошивка) информации о нём.

А ещё этот микроконтроллер начинает работать при подаче питания на материнскую плату компьютерной системы (т.е. при подключении компьютера к электрической сети, ещё до того, как пользователь нажмёт кнопку Power).

Итак, Management Engine всегда включён, но использование возможностей AMT требует активации (подразумевает задание пароля, сетевых параметров,… ) в BIOS setup, а точнее в MEBx setup:

[скриншот взят отсюда]

Похвально, что дефолтный пароль («admin») при первом входе обязательно требуется изменить на новый, удовлетворяющий определённым требованиям: минимум 8 символов, среди которых должны присутствовать хотя бы одна цифра, одна заглавная буква и один спец. символ.

AMT 1.0 была реализована на интегрированном в южный мост чипсета (Input/Output Controller Hub, ICH) сетевом модуле Intel 82573E series Gigabit Ethernet Controller.

Затем, в 2006 году, начиная с AMT версии 2.0, микроконтроллер перенесли в северный мост чипсета (Graphics and Memory Controller Hub, GMCH). Именно тогда подсистему наименовали в Intel Management Engine (ME) версии 2.0.

Одновременно с этим появился бренд Intel vPro, который обозначал комплекс реализованных на основе Intel ME технологий: AMT, Trusted Execution Technology (TXT) и Virtualization Technology (VT). Позже в этот список вошли Identity Protection Technology (IPT) и Anti-Theft (AT).

Тогда же Intel ME наделили ещё большим количеством впечатляющих возможностей, среди которых — полный доступ ко всему содержимому оперативной памяти компьютера через внутренний DMA-контроллер, а в дальнейшем появилась возможность мониторинга видеопотока, выводящегося на монитор (правда, только в случае использования встроенного графического ядра).

- часть функций Advanced Control and Power Interface (ACPI) и Alert Standard Format (ASF);

- Quiet System Technology (QST);

- Integrated Clock Control (ICC);

- Trusted Platform Module (TPM);

- .

Подробнее про развитие Intel AMT можно почитать здесь.

Тем не менее, из-за высокой стоимости реализации, эта подсистема присутствовала, за несколькими исключениями, только на материнских платах с чипсетами Intel линейки Q:

| GMCH | ICH | ME/AMT version |

|---|---|---|

| Q965 | ICH8 | ME 2.x (AMT 2.x) |

| GM965 / GME965 / GL960 / GLE960 / PM965 | ICH8M | ME 2.5.x (AMT 2.5.x) < — первое появление на ноутбуках |

| Q35 | ICH9 | ME 3.x (AMT 3.x) |

| GM45 / PM45 | ICH9M | ME 4.x (AMT 4.x) < — только на ноутбуках |

| Q45 | ICH10 | ME 5.x (AMT 5.x) |

Тогда к чему вся эта специфика железа с шильдиком vPro, которое мало кто (в РФ) приобретал ввиду высокой стоимости (ну и других причин)?

Дело в том, что, начиная с 2010 года, вместе с переносом части функциональных блоков северного моста (графическое ядро, контроллер памяти, . ) в корпус CPU, подсистему Intel ME стали встраивать во все чипсеты производства Intel. При этом ME-контроллер остался в корпусе чипсета – в Platform Controller Hub (PCH). Это чипсеты 5 серии и выше.

Итак, хронология последующих версий для десктопов и лаптопов:

| PCH | ME/AMT version |

|---|---|

| 5 series chipset | ME 6.x (AMT 6.x) |

| 6 series chipset | ME 7.x (AMT 7.x) |

| 7 series chipset | ME 8.x (AMT 8.x) |

| 8 series chipset | ME 9.x (AMT 9.x) |

| 9 series chipset | ME 9.5.x/10.x (AMT 9.5.x/10.x) |

| 100 series chipset | ME 11.x (AMT 11.x) |

Примечание: функциональность AMT по сей день остаётся доступной только на чипсетах линейки Q, т.е. только на оборудовании с шильдиком vPro.

Думаете только десктопы и ноутбуки? Нет, Intel-а ответ!

В итоге архитектура каждой современной мобильной/лаптопной/дескопной/серверной компьютерной платформы с чипсетом/SoC от Intel включает в себя самую скрытную (от пользователя системы) и привилегированную среду исполнения — подсистему Intel ME. Неудивительно, что разрабатывая эту архитектуру, компания Intel была вынуждена серьёзно поработать над её защитой от компрометации.

Вздохнём и рассмотрим архитектуру этой подсистемы, чтобы разобраться в применённой модели безопасности. Вдруг это поможет успокоиться?

Intel Management Engine (ME) – встроенная в компьютерные платформы подсистема, обеспечивающая аппаратно-программную поддержку различных технологий Intel.

Как уже было сказано, первые версии этой подсистемы были основаны на двухкорпусных чипсетах Intel. Тогда в качестве базовой модели ME-контроллера использовался ARCtangent-A4 со стандартной системой команд ARC32.

[рисунок взят из книги 1]

В однокорпусных чипсетах уже использовались ARCtangent-A5/ARC600 с компактной системой команд ARCompact (ARC16/32).

[рисунок взят из книги 1]

В Intel SoC (там где эта подсистема называется Intel TXE) в качестве базовой модели для ME-контроллера используется SPARC.

ARC-и, SPARC-и какие-то, да? Ревёрсить некомфортно будет!

Ничего страшного, в Intel об этом позаботились: в самых последних платформах (Skylake, чипсеты 100 серии, Intel ME 11.x) ME-контроллер имеет архитектуру… x86!

Да-да, в чипсетах теперь живёт ещё один x86.

- ME-контроллер – встроенный в чипсет 32-разрядный микроконтроллер типа RISC, имеющий внутренние ROM и SRAM;

- Регион ME в SPI флэш-памяти, в котором хранится разработанная и подписанная компанией Intel прошивка ME-контроллера (поэтому, именно Intel ME firmware);

- ME UMA – скрытая ото всех, кроме ME-контроллера, область (16 — 32 МБ) в оперативной памяти компьютера, которой он пользуется в качестве runtime-memory для размещения и запуска прошивки;

- Management Engine Interface (MEI), ранее известный как Host Embedded Controller Interface (HECI), – набор регистров в конфигурационном пространстве PCI и область в MMIO, представляющие собой интерфейс для обмена информацией с ME-контроллером (по сути, единственный канал связи софта, исполняющегося на CPU, с подсистемой Intel ME);

- Отдельный MAC – контроллер канального уровня, предоставляющий ME-контроллеру out-of-band доступ к общему физическому сетевому интерфейсу для удалённого администрирования компьютерной системой;

- Некоторые модули в BIOS, отвечающие за инициализацию платформы и сообщающие о результатах своей работы ME-контроллеру через MEI.

В случае наличия шильдика Intel vPro, в состав подсистемы Intel ME дополнительно входит BIOS-модуль ME BIOS Extenstion (MEBx), предоставляющий графический интерфейс (показан выше), а также осуществляющий включение и конфигурирование AMT через MEI.

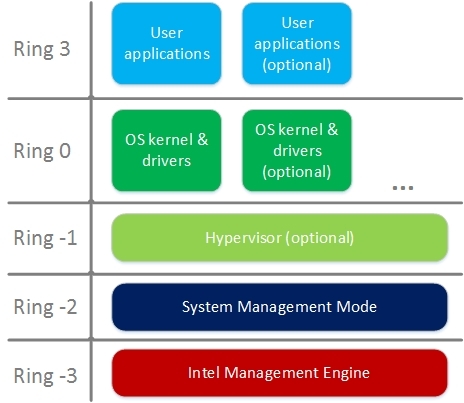

Таким образом, у нас имеется среда исполнения ring -3 (так её условно называют) — 1 штука. Её привилегированность обуславливается способностями, которыми наделён ME-контроллер (о них написано выше), а скрытность — полным отсутствием возможности контроллировать программными (и даже аппаратными, в production-версиях плат) средствами.

- ME ROM – энергонезависимая неперезаписываемая память, в которой хранится стартовый код ME-контроллера;

- ME SRAM – оперативная память используемая ME-контроллером при недоступности ME UMA, например, на ранних этапах работы;

- кэш кода и кэш данных, для повышения производительности при работе с памятью;

- C-Link (Controller Link) – шина, позволяющая ME-контроллеру взаимодействовать с периферийным аппаратным обеспечением в режимах S5 (System shutdown) / S3 (Sleep mode);

- Различные аппаратные блоки:

- высокоточный таймер и WDT;

- контроллер прерываний;

- контроллеры памяти и DMA;

- интерфейс HECI/MEI;

- RNG, акселлератор криптографических функций и функций сжатия.

![]()

[рисунок взят из книги 2]

Самое время разобраться в том, как от модификаций защищён код, который управляет всем этим богатством.- 1.5 МБ, урезанные версии;

- 5 МБ, полные версии.

- Bring Up, первый запускаемый модуль из прошивки;

- Kernel, ядро ОСРВ ThreadX;

- Некоторые драйверы и службы.

Общее описание содержимого Intel ME firmware можно найти в книге 2 из списка литературы, но детальнее со структурами (разобраны аналитическим путём) можно ознакомиться, например, в этом скрипте для распаковки прошивок Intel ME.

Пойдём по порядку.

- Flash Descriptors, в котором хранятся указатели на все остальные регионы, а также read/write привилегии для пользователей этой памяти. Отметим, что обычно этими дескприпторами запрещается перезапись ME региона всем, за исключением самого ME-контроллера;

- GbE (Gigabit Ethernet);

- ME, здесь хранится прошивка ME-контроллера;

- BIOS;

- 3PDS (Third Party Data Storage), опциональный регион.

![]()

[картинка взята отсюда]

Теперь взглянем на сам регион ME, вот пример содержимого из его начала:![]()

Это Flash Partition Table (FPT) — таблица разделов ME firmware. В ней хранятся указатели на различного типа (код, данные, виртуальная область, . ) разделы и их параметры. Целостность этой таблицы контролируется одним байтом чексуммы по смещению 1Bh.

Нас интересуют executable-разделы, т.е. те, что хранят исполнимый код. Их обычно несколько, рассмотрим один из них:

![]()

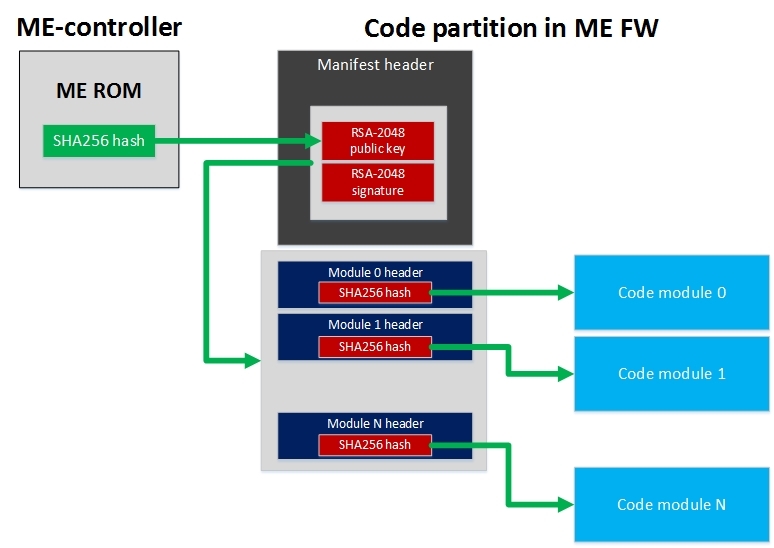

Своим закрытым ключом компания Intel подписывает часть заголовка манифеста и таблицу модулей (см. следующий дамп), прикладывая полученную подпись и открытый ключ для проверки.

А вот и фрагмент таблицы модулей рассматриваемого раздела:

![]()

Эта таблица содержит заголовки модулей, где указаны некоторые параметры и хеш-сумма SHA256 (по смещению 14h внутри заголовка).

Сгенерировать собственную пару ключей RSA-2048 и подписать ими раздел не получится ввиду того, что целостность приложенного открытого ключа проверяется стартовым кодом в ME ROM, в котором хранится хеш-сумма SHA256 открытого ключа компании Intel.

В итоге, схему верификации кодового раздела ME firmware можно обобщить на рисунке:![]()

Каждый кодовый раздел верифицируется по этой схеме.

Этого более чем достаточно для защиты прошивки от подделывания. Программно перезаписать ME регион SPI флеш-памяти нельзя (помним про разрешения в Flash Descriptors), аппаратные средства, конечно позволят обойти это ограничение, но контроль подлинности не выключить.

Напоследок, посмотрим в сторону защиты от бинарных уязвимостей.Мы увидели, что весь исполнимый код ME firmware разбит на модули разного назначения:

![]()

[рисунок взят из книги 1]У ME-контроллера есть два режима работы: привилегированный и пользовательский (аналоги kernel mode и user mode для CPU). Привилегированный режим отличает, прежде всего, возможность доступа к аппаратным ресурсам и возможность обращения по адресам вне отведённого этому модулю диапазона памяти.

Каждый модуль запускается и работает в заданном (в заголовке этого модуля) режиме.

![]()

[рисунок взят из книги 1]Распарсив весь ME регион можно увидеть, что привилегированный режим используется ядром ОСРВ и некоторыми драверами. Службам и прикладными модулям, как и положено, отводится только пользовательский режим.

Мы показали, что подсистема Intel ME является неотъемлемой частью архитектуры современных компьютерных платформ (на основе чипсетов/SoC Intel). Очевидно, что её компрометация предоставляет потенциальному злоумышленнику безграничные возможности контроля над платформой: доступ ко всему содержимому оперативной памяти (системная память, память гипервизора, SMRAM, ACRAM, выделяемая память для графического ядра — GFX UMA), out-of-band доступ к сетевому интерфейсу (мониторинг всего сетевого трафика), удалённый контроль как часть штатной функциональности AMT, перезапись любых регионов SPI флеш-памяти. Бонусом к этому является полное отсутствие возможностей обнаружения.

- запрет на использование дефолтного пароля, принуждение к установке сильного пароля (соответствующего определённым требованиям);

- использование функций шифрования в сетевых протоколах;

- контроль целостности и подлинности всего исполнимого кода прошивки;

- механизмы защиты от эксплуатации бинарных уязвимостей.

Заранее прокомментирую возможные призывы использовать компьютерные платформы на основе CPU и чипсетов от AMD: у них есть очень похожая технология, называется Platform Security Processor (PSP). Представлена не так давно, в 2013 году. Про неё пока известно не много, но кое-что можно почитать здесь.

Список литературы

1. A. Kumar, «Active Platform Management Demystified: Unleashing the Power of Intel VPro (TM) Technology», 2009, Intel Press.

2. Xiaoyu Ruan, «Platform Embedded Security Technology Revealed: Safeguarding the Future of Computing with Intel Embedded Security and Management Engine», 2014, APress.

Комплект Intel® AMT для разработки программного обеспечения (SDK) предоставляет необходимую документацию, API, образцы и библиотеки для использования Intel AMT функций.

Лицензия на использование программного обеспечения Intel

Для скачивания этого файла Intel требует принять лицензионное соглашение. Хотите пересмотреть свое решение?

Файлы, доступные для скачивания

- Размер: 60.7 MB

- SHA1: AF122D17B73ACCE7BAA23FFBD0481E647E71615C

Подробное описание

В этой версии содержатся исправления ошибок следующих модулей:

- Модуль MPS

- Intel® AMT API высокого уровня

- Intel vPro® Technology Module

Новое дополнение к пакету Intel® AMT API высокого уровня: образец удаленного стирания платформы для новой функции удаленного уничтожение платформы, добавленной в amT начиная Intel ME 16. В этом примере представлены потоки и команды функции RPE.

Содержание данной страницы представляет собой сочетание выполненного человеком и компьютерного перевода оригинального содержания на английском языке. Данная информация предоставляется для вашего удобства и в ознакомительных целях и не должна расцениваться как исключительная, либо безошибочная. При обнаружении каких-либо противоречий между версией данной страницы на английском языке и переводом, версия на английском языке будет иметь приоритет и контроль. Посмотреть английскую версию этой страницы.

Для работы технологий Intel может потребоваться специальное оборудование, ПО или активация услуг. // Ни один продукт или компонент не может обеспечить абсолютную защиту. // Ваши расходы и результаты могут отличаться. // Производительность зависит от вида использования, конфигурации и других факторов. // См. наши юридические уведомления и отказ от ответственности. // Корпорация Intel выступает за соблюдение прав человека и избегает причастности к их нарушению. См. Глобальные принципы защиты прав человека в корпорации Intel. Продукция и программное обеспечение Intel предназначены только для использования в приложениях, которые не приводят или не способствуют нарушению всемирно признанных прав человека.

Читайте также: