Вирус форматирует жесткий диск

В компьютерном мире переполох - появился новый вирус, которому все равно на переустановку операционной системы и на форматирование всех разделов жесткого диска. Причем, самого глубокого переформатирования.

Он получил название Moonbounce, сообщают мировые IT-порталы. Его зафиксировали несколько раз, из которых абсолютно доказанным на всей планете является всего один случай. Однако, он есть. И следовательно, наша жизнь прежней уже не будет.

Задачи Moonbounce как у обычного вируса или трояна, но написан он не как вирус. Это очень сложный код, как удалось выяснить, "распотрошив" его. И суть его в том, что он, попав на компьютер жертвы, перепрошивает материнскую плату. Причем так, что пользователь это не замечает.

Дело в том, что материнки имеют собственную память, которая в процессе работы ОС нами напрямую не используется. Она нужна для поддержания функционирования самой материнской платы. В микросхемах содержится некая флеш-память SPI. Она нужна, чтобы запускать служебные программы при пуске компа и при подключении внешнего и внутреннего оборудования.

Судя по метке в коде, данный вирус - он из-за сложности и специфики называется буткит - создала хакерская группировка APT41. Ее авторы явно русские, хотя есть и иные данные: к примеру, CSOOnline уверяет, что это китайцы. Впервые об этой группировке услышали лет 10 назад. Кто это - разумеется, неизвестно. Но это не энтузиаст-одиночка, а, скорее всего, хорошо проплачиваемое преступное сообщество. Хотя, есть и такие упертые одиночки.

Существование буткитов предсказывали и ранее. И к весне 2021 года нашли два таких - MosaicRegressor и LoJax. Но Moonbounce, как отмечает Лаборатория Касперского, более совершенен.

Когда он попадает в Windows, то проникает в среду среду CORE_DXE в прошивке. Его зловредный запуск встраивается в последовательность загрузки UEFI. Встроившись в цепочку последовательности, буткит перехватывает эти функции, далее он проникает в ОС и через интернет связывается с сервером его создателей. Система это за угрозу не считает. И вот далее он скачивает пакет и устанавливает пакет, который блокирует системы оповещения опасности в системе.

Зачем нужен MoonBounce? Эксперты сообщают, что он следит за пользователями, ищет нужные файлы, архивирует их и пересылает на свой сервис. Также собирается информация по сети, если компьютеры соединены в сеть.

Сообщается, что обычным методом обнаружить вирус не удается, так как в обычной практике антивирусные программы опрашивают файлы на предмет их изменения. А данный вирус не трогает файлы, а живет полностью в памяти.

Очистить его с материнки возможно лишь обнулением ее прошивки и ее переустановкой. Также данный буткит не запускается, если зайти в безопасной загрузке (Secure Boot). Кстати, такое возможно по умолчанию в Windows 11 - помните, система требует наличия некоего TPM 2.0? Так вот это он.

Есть вариант защиты от буткита - нужно установить пароль на доступ к UEFI. Так заблокируются нелегитимные, непроверенные обновления прошивки.

Вредоносные программы, которые невозможно стереть с винчестера, все же существуют. Но они так редки и дороги, что вы вряд ли с ними столкнетесь.

17 февраля 2015

Исследование активности кибершпионской группировки Equation, опубликованное командой GReAT «Лаборатории Касперского», описывает несколько чудес техники. Эта давно действующая и очень мощная группа создала серию крайне сложных вредоносных «имплантов», но наиболее интересная находка экспертов — это умение зловреда перепрограммировать жесткие диски жертв шпионажа, благодаря чему «импланты» становятся невидимы и практически неуязвимы.

Это одна из давних страшилок компьютерной безопасности. Неизлечимый вирус, который навсегда остается в компьютерном оборудовании, считался городской легендой последние три десятилетия, но, похоже, кое-кто потратил миллионы долларов, чтобы сделать сказку былью. Некоторые газеты и сайты трактуют эту историю в довольно паническом тоне, заявляя, что хакеры могут «получать таким образом доступ к информации на большинстве компьютеров в мире«. Но нам бы хотелось снизить накал драматизма, поскольку эта возможность, скорее всего, останется такой же редкой, как панды, самостоятельно переходящие дорогу на ближайшем к вам перекрестке.

Давайте прежде всего разберемся, что такое «перепрограммирование прошивки винчестера». Жесткий диск состоит из нескольких компонентов, самыми важными из которых являются собственно носитель информации (магнитные диски для классических винчестеров HDD или чипы флеш-памяти для SSD) и микрочип, который управляет чтением и записью на диск, а также многочисленными сервисными процедурами, например обнаружением и исправлением ошибок.

Как раз этот механизм и научилась эксплуатировать группировка Equation, загружая свою собственную прошивку в жесткие диски 12 различных «категорий» (производителей/моделей). Функции модифицированной прошивки остаются загадкой, но вредоносное ПО на компьютере благодаря ей получает возможность читать и писать данные в специальный подраздел жесткого диска. Мы предполагаем, что этот подраздел становится полностью скрытым как от операционной системы, так и от специальных аналитических программ, работающих с диском на низком уровне. Данные в этой области могут пережить форматирование диска!

Более того, теоретически прошивка способна повторно заражать загрузочную область жесткого диска, делая даже свежеустановленную операционную систему инфицированной. Вопрос дополнительно усложняется тем, что за проверку состояния прошивки и обновление прошивки отвечает… сама прошивка, поэтому никакие программы на компьютере не могут надежно проверить целостность кода прошивки или обновить его с надежным результатом. Иными словами, однажды зараженная прошивка практически недетектируема и неуничтожима. Дешевле и проще выкинуть подозрительный жесткий диск и купить новый.

Впрочем, не бегите за отверткой — мы не ожидаем, что эта предельно мощная возможность инфицирования станет массовой. Даже сама группировка Equation использовала данную функцию всего несколько раз, модуль инфицирования дисков очень редко встречается на компьютерах жертв Equation.

Перепрограммировать жесткий диск гораздо сложнее, чем написать, скажем, программу для Windows. Каждая модель винчестера уникальна, и разработать для нее альтернативную прошивку — долго и дорого. Хакер должен получить внутреннюю документацию производителя (уже очень сложно), купить несколько винчестеров точно такой же модели, разработать и протестировать нужную функциональность, а также запихнуть ее в невеликое свободное место прошивки, сохранив при этом все исходные функции.

Это очень высокоуровневая и профессиональная работа, которая требует месяцев разработки и многомиллионных инвестиций. Поэтому данный тип технологий бессмысленно использовать в криминальных вредоносных программах и даже большинстве целевых атак. Кроме того, разработка прошивок — это «бутиковый» подход ко взломам, который трудно развернуть в широком масштабе. Производители дисков выпускают новые винчестеры и их прошивки чуть ли не каждый месяц, и взламывать каждую из них — трудно и бессмысленно даже группе Equation, не говоря уже обо всех остальных.

Практический вывод из истории прост. Вредоносные программы, заражающие винчестеры, больше не являются легендой, но среднестатистическому пользователю ничего не угрожает. Не крушите винчестер молотком, если только вы не трудитесь над иранской ядерной программой. Больше внимания стоит уделять не столь впечатляющим, но гораздо более вероятным рискам вроде взлома из-за плохого пароля или устаревшего антивируса.

Мы привыкли делить IT-безопасность на две неравные половинки из железа и софта. Железо обычно считается относительно чистым и «безгрешным» — в противоположность софту, напичканному багами и кишащему зловредами.

Долгое время такая система ценностей работала неплохо, но за последние годы начала давать все больше сбоев. Теперь уязвимости нередко находят уже и в микропрограммах, управляющих отдельными «железками». Что самое неприятное, традиционные средства обнаружения угроз в этом случае зачастую бессильны.

Для иллюстрации этой тревожной тенденции рассмотрим пятерку опасных аппаратных уязвимостей, обнаруженных за последнее время в начинке современных компьютеров.

1 место: оперативная память

Первое место безоговорочно занимает проблема с оперативной памятью DDR DRAM, которую принципиально невозможно решить никаким программным патчем. Уязвимость, получившая название Rowhammer, связана… с прогрессом технологий производства чипов.

По мере того как микросхемы становятся компактнее, их соседние элементы все больше влияют друг на друга. В современных чипах памяти это может приводить к редкому эффекту самопроизвольного переключения ячейки памяти под действием электрического импульса от соседей.

До недавних пор предполагалось, что этот феномен практически невозможно использовать в реальной атаке для получения контроля над компьютером. Однако команде исследователей удалось таким образом получить привилегированные права на 15 из 29 тестовых ноутбуков.

Работает эта атака следующим образом. Для обеспечения безопасности изменения в каждый блок оперативной памяти могут вносить только определенная программа или процесс операционной системы. Условно говоря, некий важный процесс работает внутри хорошо защищенного дома, а неблагонадежная программа — на улице, за входной дверью.

Однако выяснилось, что если за входной дверью громко топать (быстро и часто менять содержимое ячеек памяти), то дверной замок с высокой вероятностью ломается. Такие уж замки ненадежные стали нынче делать.

Память более нового стандарта DDR4 и модули с контролем четности (которые стоят существенно дороже) к этой атаке невосприимчивы. И это хорошая новость.

Плохая же состоит в том, что очень многие современные компьютеры взломать таким образом можно. И сделать с этим ничего нельзя, единственное решение — поголовная замена используемых модулей памяти.

1 место: оперативная память

Первое место безоговорочно занимает проблема с оперативной памятью DDR DRAM, которую принципиально невозможно решить никаким программным патчем. Уязвимость, получившая название Rowhammer, связана… с прогрессом технологий производства чипов.

По мере того как микросхемы становятся компактнее, их соседние элементы все больше влияют друг на друга. В современных чипах памяти это может приводить к редкому эффекту самопроизвольного переключения ячейки памяти под действием электрического импульса от соседей.

До недавних пор предполагалось, что этот феномен практически невозможно использовать в реальной атаке для получения контроля над компьютером. Однако команде исследователей удалось таким образом получить привилегированные права на 15 из 29 тестовых ноутбуков.

Работает эта атака следующим образом. Для обеспечения безопасности изменения в каждый блок оперативной памяти могут вносить только определенная программа или процесс операционной системы. Условно говоря, некий важный процесс работает внутри хорошо защищенного дома, а неблагонадежная программа — на улице, за входной дверью.

Однако выяснилось, что если за входной дверью громко топать (быстро и часто менять содержимое ячеек памяти), то дверной замок с высокой вероятностью ломается. Такие уж замки ненадежные стали нынче делать.

Память более нового стандарта DDR4 и модули с контролем четности (которые стоят существенно дороже) к этой атаке невосприимчивы. И это хорошая новость.

Плохая же состоит в том, что очень многие современные компьютеры взломать таким образом можно. И сделать с этим ничего нельзя, единственное решение — поголовная замена используемых модулей памяти.

Сканируем

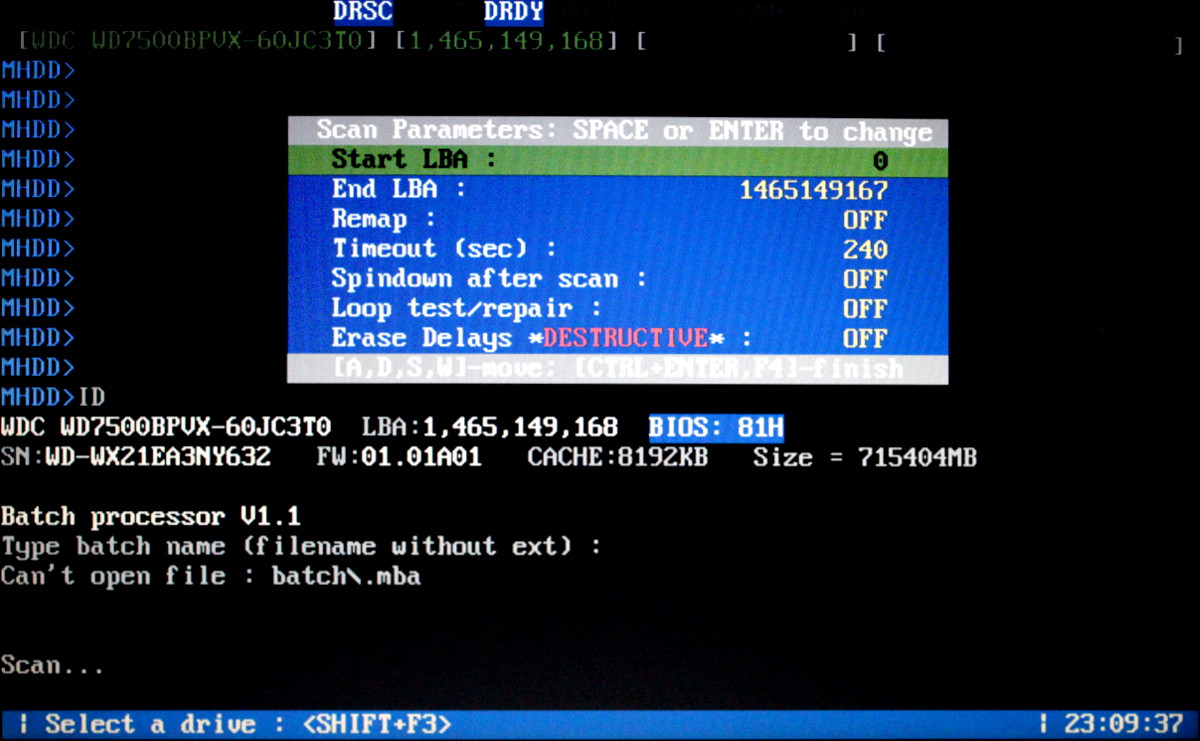

Чтобы выполнить сканирование, набираем SCAN и жмем ENTER или используем F4. Появится меню, из которого можно изменить часть настроек. По умолчанию начальный сектор равен нулю (стартовый сектор). Конечный сектор равен максимально возможному (конец диска). Все деструктивные по отношению к пользовательским данным функции (Remap, Erase Delays) по умолчанию выключены.

Начинаем сканирование

Давай пройдемся по параметрам сканирования.

- Start LBA — начальный сектор для сканирования, по дефолту 0, то есть начало диска.

- End LBA — сектор завершения сканирования, по дефолту конец диска. Иногда удобнее сканировать не всю поверхность (особенно когда объем диска переваливает за несколько терабайт), а только рабочую область, где лежит ОС. К примеру, диск С равен 50 Гбайт, тогда конечная область будет равна 2 * 50 * 1024 * 1024 = 104 857 600-й сектор . Можно посчитать проще: (объем * 2) * 1 000 000 , итого 100 000 000.

- Remap помечает сектор как сбойный в специальной служебной области, после чего диск к нему не обращается.

- Timeout — время задержки на чтение сектора, после которого проверка переходит к следующему сектору.

- Spindown after scan — остановить жесткий диск после сканирования.

- Loop test/repair — проводить сканирование или проверку циклично.

- Erase Delays — стирать сектора, в которых обнаружены задержки чтения.

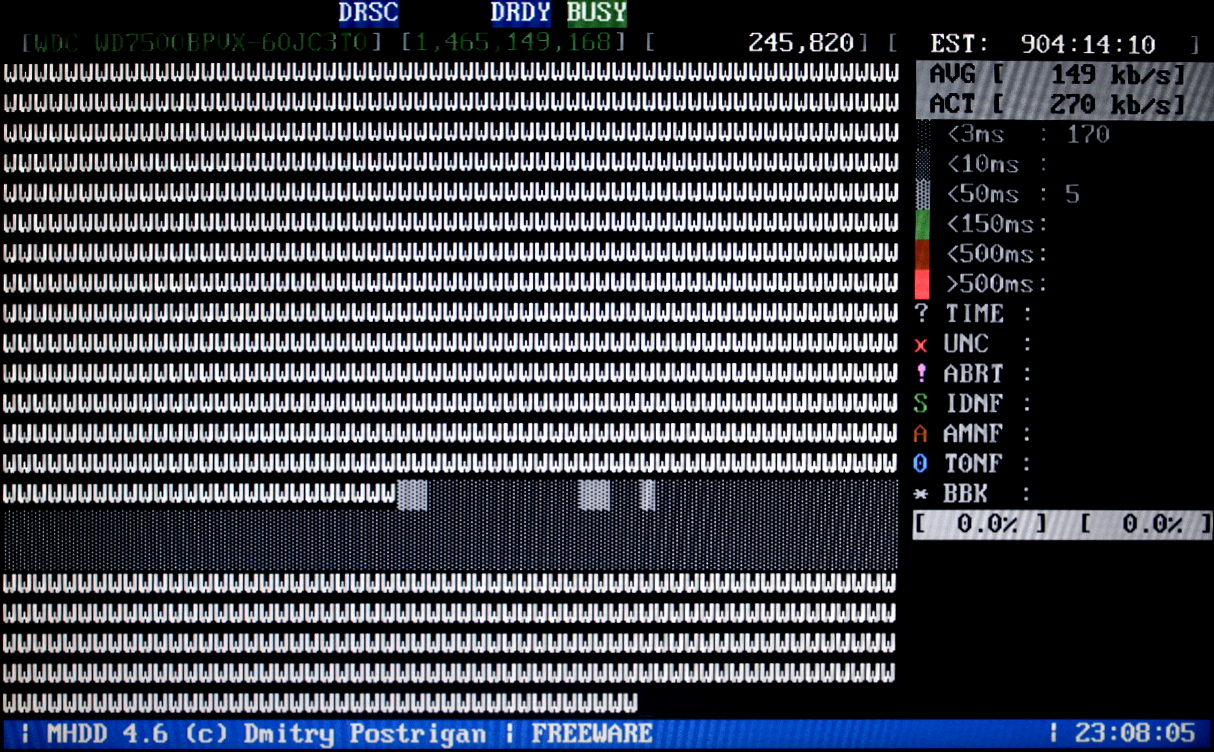

Снова нажимаем F4 для запуска сканирования. MHDD сканирует накопители блоками. Для накопителей IDE/SATA один блок равен 255 секторам (130 560 байт).

Процесс сканирования

Вот как работает сканирование:

- MHDD посылает команду VERIFY SECTORS с номером LBA (номер сектора) и номером секторов в качестве параметров.

- Накопитель поднимает флаг BUSY.

- MHDD запускает таймер.

- После того как накопитель выполнил команду, он опускает флаг BUSY.

- MHDD вычисляет затраченное накопителем время и выводит соответствующий блок на экран. Если встретилась ошибка (bad block), программа выводит букву, которая описывает ошибку.

MHDD повторяет шаги 1–5 до конечного сектора. Если нужен протокол сканирования, его всегда можно найти в файле log/mhdd.log. Во время сканирования ты можешь увидеть много прямоугольников разного цвета. Чтобы ты не сильно пугался, привожу выдержку из справки:

Наличие красных (>500 ms) блоков на полностью здоровом накопителе недопустимо. Если они есть, необходимо произвести стирание (erase) всей поверхности диска и, если это не помогло, избавиться от задержек, можно делать выводы, что данный накопитель перестал быть достаточно надежным. Буквенно-символьные блоки, например x , S и т.п., недопустимы: они говорят о наличии bad-блоков на поверхности.

Первое, что должно быть сделано, — это полная очистка поверхности командой erase. Если это не помогло, то scan с включенной опцией EraseWaits. Если bad-блоки так и не исчезли, следует запустить scan с включенной опцией Remap.

2 место: жесткие диски

Раз уж мы начали с оперативной памяти, было бы несправедливо обойти стороной и жесткие диски. Благодаря недавнему расследованию деятельности хакерской группы Equation, проведенному «Лабораторией Касперского», мы теперь знаем, что прошивка микроконтроллера винчестеров тоже может содержать в себе много интересного.

Например, зловредные модули, перехватывающие управление диском и работающие фактически в «режиме Бога». Вылечить жесткий диск после такого внедрения невозможно: «испорченная» взломщиками микропрограмма винчестера просто скрывает области диска, в которые записывается основная часть вредоносного ПО, и блокирует попытки заменить саму микропрограмму. И форматирование не поможет: все, что можно сделать, — это уничтожить зараженный диск физически.

Хорошая новость состоит в том, что такая атака — крайне трудоемкое и дорогостоящее мероприятие. Поэтому подавляющему большинству пользователей данная опасность не грозит — только особым счастливчикам, чьи данные настолько ценны, что их кража способна окупить расходы.

3 место: интерфейс USB

На третьем месте в нашем хит-параде уже не очень свежая, но по-прежнему актуальная уязвимость интерфейса USB. Совсем недавно новую жизнь в эту тему вдохнула современная компьютерная мода. Дело в том, что последние модели ноутбуков Apple MacBook и Google Pixel оснащены универсальным портом USB, через который в числе прочего подключается и зарядное устройство.

На первый взгляд ничего плохого здесь нет, всего лишь красивая унификация интерфейсов. Проблема в том, что подключение любого устройства через шину USB — дело небезопасное. Мы уже писали о критической уязвимости BadUSB, обнаруженной летом прошлого года.

Она позволяет внедрить вредоносный код непосредственно в микроконтроллер USB-устройства (флешки, клавиатуры и любого другого устройства) — там, где его не обнаружит, увы, ни одна антивирусная программа, даже самая хорошая. Тем, кому есть что терять, эксперты по безопасности советуют на всякий пожарный просто не пользоваться USB-портами. Вот только для новых Макбуков такая рекомендация нереализуема в принципе — зарядку же нужно подключать!

Скептики могут возразить, что в стандартном адаптере питания вредоносный код не запишешь, ибо некуда. Но это беда поправимая: при желании зарядку можно «творчески доработать» (аналогичная задача по инфицированию iPhone через зарядное устройство была решена уже больше двух лет назад).

Дальше остается только стратегически грамотно поместить такое «троянское питание» для публичного использования в каком-нибудь публичном месте. Или подменить зарядку жертвы, если речь идет об адресной атаке.

О чем сигнализируют индикаторы

- BUSY — накопитель занят и на команды не реагирует;

- WRFT — ошибка записи;

- DREQ — накопитель жаждет обменяться данными с внешним миром;

- ERR — возникла ошибка в результате какой-либо операции.

Когда загорается ERR, смотри в правую верхнюю часть экрана: там будет отображен тип последней ошибки:

- AMNF — Address Mark Not Found — обращение к какому-то конкретному сектору не удалось. Скорее всего, означает, что сектор поврежден. Однако сразу после включения накопителя как раз наоборот — свидетельствует об отсутствии проблем и сообщает об успешном выполнении внутренней диагностики;

- T0NF — Track 0 Not Found — не найден нулевой трек;

- ABRT — Abort, команда отвергнута;

- IDNF — Sector ID Not found;

- UNCR — Uncorrectable Error, ошибка, не скорректированная кодом ECC. Скорее всего, в этом месте логический бэд-блок.

Вверху могут появляться еще два индикатора: PWD сигнализирует об установленном аппаратном пароле, HPА появляется в том случае, если размер накопителя был изменен с помощью команды HPA (обычно используется для скрытия бэд-блоков в конце диска).

5 место: BIOS

Когда-то каждый разработчик BIOS для материнских плат ПК использовал собственные рецепты, которые держались в секрете. Разобраться в устройстве таких микропрограмм было очень непросто, а значит, мало какой хакер был способен обнаружить в них баги.

С распространением UEFI изрядная часть кода для разных платформ стала общей, и это здорово облегчило жизнь не только производителям компьютеров и разработчикам BIOS, но и создателям зловредов.

Например, одна из недавних уязвимостей UEFI-систем позволяет перезаписать содержимое BIOS, несмотря на все ухищрения защиты, включая новомодную функцию Secure Boot в Windows 8. Ошибка допущена в реализации стандартной функции, поэтому работает во многих версиях BIOS разных производителей.

Большинство описанных выше угроз пока остаются некой экзотикой, с которой рядовые пользователи едва ли столкнутся. Однако завтра ситуация может в корне измениться — возможно, скоро мы с умилением будем вспоминать старые добрые времена, когда самым надежным способом лечения зараженного компьютера считалось форматирование жесткого диска.

Увидев в ленте новостей упоминание о новом компьютерном вирусе, который не боится форматирования и даже полной замены жесткого диска, сперва решил что это какой-то фейк. Такое возможно только в одном случае, если вирус внедряется в прошивку UEFI (BIOS) компьютера, но ведь её нельзя незаметно модифицировать. или всё-таки можно?

Полазив в сети нашёл первоисточник, откуда была взята инфа о новом вирусе. Как бы предвзято я не относился к «Лаборатории Касперского», но нельзя не признать, что грамотные специалисты там есть.

В общем, в конце января они выложили детальный технический отчёт — «MoonBounce: скрытая угроза в UEFI» , где рассказывается о компрометации системы на уровне прошивки UEFI, что стало известно благодаря изучению журналов Firmware Scanner (один из инструментов защиты «Лаборатории Касперского»).

Из заголовка отчёта понятно, что новый вирус решили обозначить как MoonBounce (Лунный Прыжок. ). Я не очень силён в переводах, так что пусть остаётся как есть.

Злоумышленникам удалось модифицировать цепочку выполнения в UEFI и внедрить вредоносный код во флэш-память SPI, расположенную на материнской плате. Таким образом имплант совершенно не боится, ни переустановки системы, ни форматирования жёсткого диска и может спокойно запускаться даже после его замены.

Проблема вырисовывается весьма серьёзная. Случись обычному пользователю подхватить подобный вирус, придётся либо бежать за новым компьютером или ноутбуком, либо обращаться в сервис для перепрошивки микросхемы UEFI на аппаратном уровне через программатор — иными способами от него, скорее всего, не избавиться.

Предполагается, что заражение происходит в удаленном режиме, но это не точно.

По информации «Лаборатории Касперского», MoonBounce уже не первый буткит UEFI, который встретился их аналитикам, а авторство его предположительно приписывается китайской группировке APT41. Распространение вируса не носит массовый характер, пока это лишь частная проблема одной неназванной транспортной компании. Целью вируса видят вмешательство в цепочки поставок, кражу конфиденциальной информации и персональных данных.

Детальный технический отчет опубликован на сайте «Лаборатории Касперского» (ссылку можно найти чуть выше).

Подписывайтесь на канал и узнавайте первыми о новых материалах, опубликованных на сайте.

ЕСЛИ СЧИТАЕТЕ СТАТЬЮ ПОЛЕЗНОЙ,

НЕ ЛЕНИТЕСЬ СТАВИТЬ ЛАЙКИ И ДЕЛИТЬСЯ С ДРУЗЬЯМИ.

Disk boot failure, insert system disk and press enter. Надпись, от которой по спине начинается шествие легионов мурашек, каждая сама размером с жесткий диск. По закону подлости происходит это, когда ничто не предвещает беды. Но не спеши судорожно перезапускать систему — это игра в русскую рулетку. Лучше загрузиться с другого носителя и взяться за тщательную проверку. Поможет в этом испытанный инструмент — MHDD.

Введение

Если SMART показывает проблемы, чаще всего это означает одно: диск вот-вот начнет сыпаться, и повлиять может даже лишняя загрузка ОС. Следующее, что нужно понять, — это софтверные на нем «бэды» или хардварные. Если хардварных не так много, то диск еще можно попытаться вернуть к жизни.

Думаю, ты слышал о таких продуктах, как MHDD и Victoria. Они незаменимы для низкоуровневой работы с жестким диском и помогут тебе совершить великие подвиги в восстановлении и диагностике. О Victoria «Хакер» уже писал пару выпусков назад, теперь настало время разобраться со второй — архаичной, но по-прежнему мегаполезной утилитой.

MHDD — это небольшая, но мощная бесплатная программа, которая предназначена для работы с накопителями на самом низком уровне (насколько это возможно). Первая версия была выпущена Дмитрием Постриганем в 2000 году. Она могла сканировать поверхность накопителя с интерфейсом IDE в режиме CHS. Сейчас MHDD — это значительно больше, чем диагностика. С MHDD ты можешь делать все что угодно: диагностировать накопители, выполнять чтение и запись произвольных секторов, управлять системой SMART, парольной системой, системой управления шумовыми характеристиками, а также изменять размер накопителя.

Несмотря на то что работа с MHDD возможна и через установленную Windows, я крайне рекомендую записать образ на флешку или внешний (или второй загрузочный) диск и загрузить оттуда голый DOS. Поверь, в хардварном вопросе лучше максимально исключить все звенья цепи, которые могут привести к глюкам или зависанию компьютера во время работы.

Восстанавливаем

Если сканирование выявило ошибки, первое, что необходимо сделать, — скопировать все данные с накопителя (если они, конечно, тебе нужны). В моем случае это было неактуально. Затем нужно полностью очистить поверхность при помощи команды ERASE , которая стирает каждый сектор на накопителе.

Выполнение команды ERASE

Накопитель пересчитает поля ECC для каждого сектора. Это помогает избавиться от так называемых soft-bad-блоков. Если стирание не помогло, запускаем сканирование с включенной опцией REMAP.

Процесс ремапа

Если видишь, что каждый блок содержит ошибку, не пытайся стирать накопитель или сканировать с включенной опцией REMAP. Скорее всего, у накопителя повреждена служебная область, и это не может быть исправлено стандартными командами MHDD.

Внимательный читатель, посмотрев на картинки сканирования диска, вероятно, присвистнул и сокрушенно покачал головой. Да, мой диск, пока я писал статью, умер окончательно. Количество хардварных бэдов превысило все допустимые пределы, и к набиванию последних строк статьи он уже хрустел, как трактор «Беларусь». Это к слову о том, что если диск начинает сыпаться, то доверять ему нельзя, особенно если появляются хардварные бэды. Ремап сможет помочь тогда, когда диск еще не начал активно сыпаться, но на поверхности возникли дефекты. В любом случае, даже если починить удалось, используй такой диск только для некритичных данных и ни в коем случае не как основной.

Ох уж эти интерфейсы

Не каждый интерфейс может корректно распознаваться программой.

Интерфейс SATA. Есть вероятность, что диск не определится в MHDD. Причина может заключаться в режиме работы SATA-контроллера (IDE и AHCI) в BIOS. MHDD, увы, не поддерживает режим AHCI. Необходимо менять настройки BIOS. Хуже всего то, что нынче не все матплаты поддерживают этот режим. Выходом может стать только использование машины с подходящей материнкой или отказ от MHDD.

Интерфейс SCSI. Может не определиться драйвер SCSI-контроллера.

Интерфейс USB. Подключить диск через USB теоретически возможно с помощью дополнительного драйвера и настройки программы. Драйвер эмулирует режим работы через SCSI. Также необходимо отключить все лишние USB-накопители. Целевой диск должен быть подключен до загрузки MHDD. В config.sys потребуется прописать: device=X:\USBASPI.SYS /w /v , где X:\ — путь к диску.

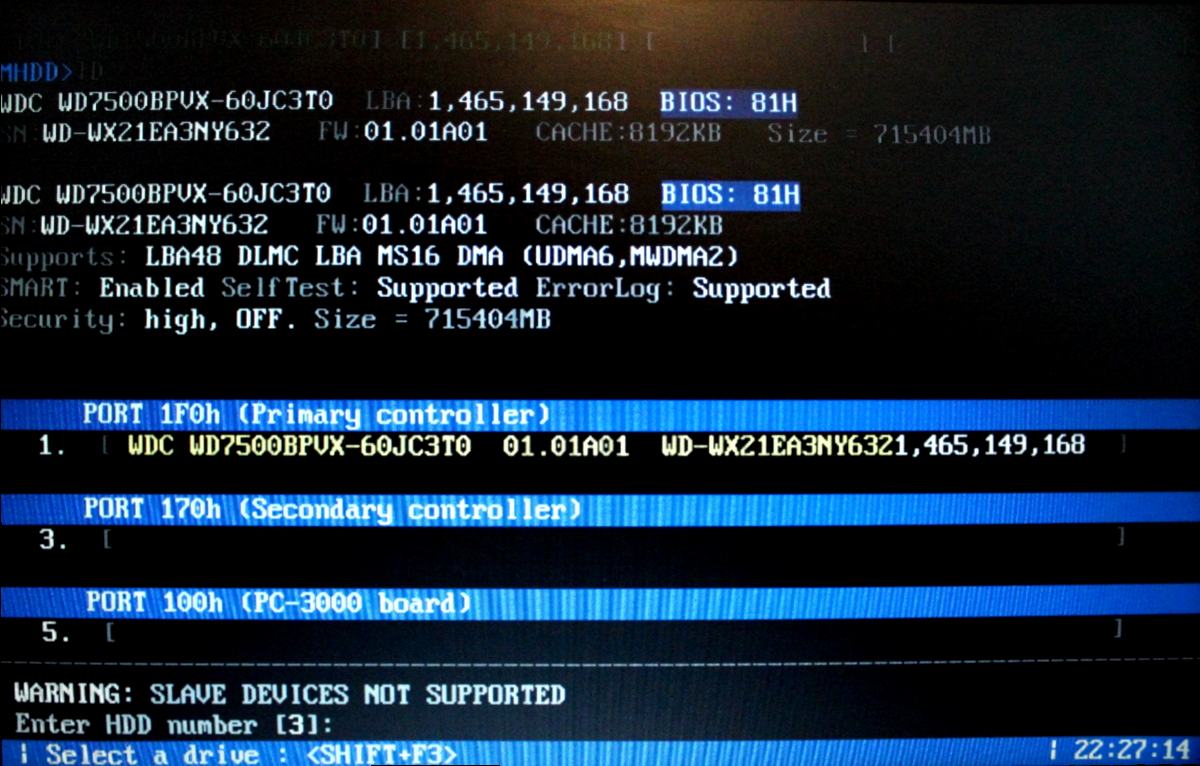

Итак, я беру с полки один из сломанных дисков (я обычно клею на них этикетку broken) и сейчас попробую воскресить его, чтобы показать тебе, как это работает на практике. У меня на руках оказался винт WDC WD7500BPVX-60JC3T0 с винегретом вместо системы и всех файлов на нем.

SMART подопытного диска

Другие статьи в выпуске:

Раз уж ситуация настолько печальна, я могу с чистой совестью форматировать диск вдоль и поперек, что заметно упрощает мою задачу. Но для начала давай разберемся с небольшой теорией и планом восстановления.

4 место: интерфейс Thunderbolt

Четвертое место в чарте занимает тоже «портовая» уязвимость, только связанная с другим интерфейсом — Thunderbolt. Оказывается, подключение через него также весьма небезопасно. Соответствующий сценарий атаки для устройств под управлением Mac OS X продемонстрировал в конце прошлого года исследователь в области безопасности Тремелл Хадсон.

Созданный им буткит Thunderstrike (кстати, первый буткит для яблочной операционной системы) использует функцию загрузки дополнительных модулей прошивки с внешних устройств. Thunderstrike подменяет ключи цифровых подписей в BIOS, которые используются для проверки обновлений, после чего с компьютером можно творить все что заблагорассудится.

После публикации исследования Хадсона Apple заблокировала возможность такой атаки в обновлении операционной системы (OS X 10.10.2). Правда, по словам Хадсона, этот патч — всего лишь временное решение. Принципиальная основа уязвимости по-прежнему остается нетронутой, так что история явно ждет продолжения.

Не убий

Угробить диск значительно проще, чем восстановить его. К примеру, каждому известно (или должно быть известно), что к печальным последствиям ведет отсоединение шлейфа во время работы. Также крайне не рекомендуем бездумно переключать флаги и выполнять команды в MHDD. Внимательно читай документацию и не начинай что-то делать, если до конца не понимаешь, к чему это может привести.

Что ж, можно приступать к делу! Для начала создаем загрузочную флешку. Для этого я рекомендую USB Tools — полная инструкция и сам DOS есть вот здесь. Когда носитель готов, остается только бросить в его корень MHDD, чтобы лишний раз не лазить по директориям из командной строки.

Чтобы диск, подключенный на первый канал, точно отображался, нужно подредактировать конфиг mhdd.cfg, который лежит в папке CFG.

Как я уже говорил, сканирование любого устройства возможно, только если оно определяется командами ID или EID (или нажатием F2).

Определяем наш жесткий диск

Готовимся

Первоначально диск должен инициализироваться программой, что вполне логично. После этого производится сканирование поверхности, которое дает понимание текущего положения дел: MHDD покажет состояние поверхности харда. Затем нужно будет отформатировать диск и провести проверку еще раз. Обычно на этом этапе софт-бэды пропадают, и остаются только хардварные. Далее можно будет выполнить процедуру REMAP, чтобы бэд-блоки переназначить в служебную область.

Главная проблема в том, что служебная область не резиновая, и даже после всех операций за диском нужно смотреть. Если бэд-блоки продолжают появляться, то диск, как ни старайся, уже не жилец. Но в более удачных случаях этот способ должен помочь. Как показывает практика, после ремапа диск может проработать еще очень много времени и даже пережить соседей по корзине. В другие разы он умирает сразу же после перезагрузки — тут уж как повезет, и предсказать эффект практически невозможно.

Читайте также: