Запрет неконтролируемого открытия самораспаковывающихся архивов и исполняемых файлов

В таблице описаны все доступные значения и значения по умолчанию для всех параметров, которые вы можете указать для задачи Защита от файловых угроз.

Параметры задачи Защита от файловых угроз

Включение проверки архивов (включая самораспаковывающиеся архивы SFX). Программа обнаруживает угрозы в архивах, но не лечит их. Поддерживаются следующие типы архивов: .zip; .7z*; .7-z; .rar; .iso; .cab; .jar; .bz;.bz2; .tbz; .tbz2; .gz; .tgz; .arj.

Yes – проверять архивы. Если указано значение FirstAction=Recommended , то в зависимости от типа архива программа удаляет либо зараженный объект, либо целиком весь архив, содержащий угрозу.

No (значение по умолчанию) – не проверять архивы.

Включение проверки только самораспаковывающихся архивов (архивов, имеющих в своем составе исполняемый модуль-распаковщик, self-extracting archives).

Yes – проверять самораспаковывающиеся архивы.

No (значение по умолчанию) – не проверять самораспаковывающиеся архивы.

Включение проверки почтовых баз приложений Microsoft Outlook®, Outlook Express, The Bat и других.

Yes – проверять файлы почтовых баз.

No (значение по умолчанию) – не проверять файлы почтовых баз.

Максимальный размер проверяемого объекта (в мегабайтах). Если размер проверяемого объекта превышает указанное значение, программа пропускает объект при проверке.

0 – программа проверяет объекты любого размера.

Значение по умолчанию: 0 .

Максимальная продолжительность проверки объекта (в секундах). Программа прекращает проверку объекта, если она выполняется дольше, чем указано значением этого параметра.

0 – продолжительность проверки объектов не ограничена.

Значение по умолчанию: 60 .

Выбор первого действия, которое программа будет выполнять над зараженными объектами.

Перед тем как выполнить над объектом выбранное вами действие, Kaspersky Endpoint Security блокирует доступ к этому объекту для программ, которые к нему обращаются.

Disinfect (лечить) – программа пытается вылечить объект, сохранив копию объекта в хранилище. Если лечение невозможно (например, тип объекта или тип угрозы в объекте не предполагает лечения), программа оставляет объект неизменным. Если первым действием выбрано Disinfect , рекомендуется задать второе действие в параметре SecondAction .

Remove (удалять) – программа удаляет зараженный объект, предварительно создав его резервную копию.

Recommended (выполнять рекомендуемое действие) – программа автоматически выбирает и выполняет действие над объектом на основе данных об обнаруженной в объекте угрозе. Например, Kaspersky Endpoint Security сразу удаляет троянские программы, так как они не заражают другие файлы и поэтому не предполагают лечения.

Block (блокировать) – программа блокирует доступ к зараженному объекту. Информация о зараженном объекте сохраняется в журнале.

Значение по умолчанию: Recommended .

Выбор второго действия, которое программа будет выполнять над зараженными объектами. Программа выполняет второе действие, если не удалось выполнить первое действие.

Значения параметра SecondAction такие же, как значения параметра FirstAction .

Если в качестве первого действия выбрано Block (блокировать) или Remove (удалять), то второе действие указывать не нужно. В остальных случаях рекомендуется указывать два действия. Если вы не указали второе действие, программа в качестве второго действия выполняет Block (блокировать).

Значение по умолчанию: Block .

Включение исключения из проверки объектов, указанных параметром ExcludeMasks .

Yes – исключать из проверки объекты, указанные параметром ExcludeMasks .

No (значение по умолчанию) – не исключать из проверки объекты, указанные параметром ExcludeMasks .

Исключение из проверки объектов по именам или маскам. C помощью этого параметра вы можете исключать из указанной области проверки отдельный файл по имени или несколько файлов, используя маски в формате shell.

Значение по умолчанию не задано.

Включение исключения из проверки объектов с угрозами, указанными параметром ExcludeThreats .

Yes – исключать из проверки объекты, которые содержат угрозы, указанные параметром ExcludeThreats .

No (значение по умолчанию) – не исключать из проверки объекты, которые содержат угрозы, указанные параметром ExcludeThreats .

Исключение из проверки объектов по названиям обнаруженных в объектах угроз. Перед тем как указать значения этого параметра, убедитесь, что включен параметр UseExcludeThreats .

Чтобы исключить из проверки один объект, укажите полное название угрозы, обнаруженной в этом объекте, – строку-заключение программы о том, что объект является зараженным.

Например, вы используете одну из утилит для получения информации о сети. Для того чтобы программа не блокировала ее, добавьте полное название угрозы в ней в список угроз, исключаемых из проверки.

Вы можете найти полное название угрозы, обнаруженной в объекте, в журнале программы. Вы также можете найти полное название угрозы на веб-сайте Вирусной энциклопедии. Чтобы найти название угрозы, введите название программы в поле Поиск .

Значение параметра чувствительно к регистру.

Значение по умолчанию не задано.

Включение записи в журнал информации о проверенных объектах, которые программа признала незараженными.

Вы можете включить этот параметр, например, чтобы убедиться в том, что какой-либо объект был проверен программой.

Yes – записывать в журнал информацию о незараженных объектах.

No (значение по умолчанию) – не записывать в журнал информацию о незараженных объектах.

Включение записи в журнал информации о проверенных объектах, которые являются частью составных объектов.

Вы можете включить этот параметр, например, чтобы убедиться в том, что какой-либо объект в составе архива был проверен программой.

Yes – записывать в журнал информацию о проверке объектов в составе архивов.

No (значение по умолчанию) – не записывать в журнал информацию о проверке объектов в составе архивов.

Включение записи в журнал информации об объектах, которые по какой-то причине не были обработаны.

Yes – записывать в журнал информацию о необработанных объектах.

No (значение по умолчанию) – не записывать в журнал информацию о необработанных объектах.

Включение эвристического анализатора.

Эвристический анализ позволяет программе распознавать угрозы еще до того, как они станут известны вирусным аналитикам.

Yes (значение по умолчанию) – включить эвристический анализатор.

No – выключить эвристический анализатор.

Уровень эвристического анализа.

Вы можете задать уровень эвристического анализа. Уровень эвристического анализа обеспечивает баланс между тщательностью поиска угроз, степенью загрузки ресурсов операционной системы и длительностью проверки. Чем выше установленный уровень эвристического анализа, тем больше ресурсов потребует проверка и больше времени займет.

Light – наименее тщательная проверка, минимальная загрузка системы.

Medium – средний уровень эвристического анализа, сбалансированная загрузка системы.

Deep – наиболее тщательная проверка, максимальная загрузка системы.

Recommended (значение по умолчанию) – рекомендуемое значение.

Включение использования технологии iChecker.

Yes (значение по умолчанию) – включить использование технологии iChecker.

No – выключить использование технологии iChecker.

Режим работы задачи Защита от файловых угроз. Параметр ScanByAccessType применяется только в задаче Защита от файловых угроз.

SmartCheck (значение по умолчанию) – проверять файл при попытке открытия, и проверять его повторно при попытке закрытия, если файл был изменен. Если процесс во время своей работы многократно обращается к файлу в течение некоторого времени и изменяет его, повторно проверять файл только при последней попытке закрытия файла этим процессом.

OpenAndModify – проверять файл при попытке открытия и проверять его повторно при попытке закрытия, если файл был изменен.

Open – проверять файл при попытке открытия как на чтение, так и на выполнение или изменение.

Описание области проверки, содержит дополнительную информацию об области проверки. Максимальная длина строки, задаваемой этим параметром: 4096 символов.

Значение по умолчанию: All objects .

AreaDesc="Проверка почтовых баз"

Включение проверки указанной области. Для выполнения задачи требуется включить проверку хотя бы одной области.

Yes (значение по умолчанию) – проверять указанную область.

No – не проверять указанную область.

Ограничение области проверки. В области проверки программа проверяет только файлы, указанные помощью масок в формате shell.

Если параметр не указан, программа проверяет все объекты в области проверки. Вы можете указать несколько значений этого параметра.

Значение по умолчанию: * (проверять все объекты).

Путь к проверяемым объектам.

Значение параметра Path состоит из двух элементов: : . Также он может содержать путь к директории в локальной файловой системе.

– проверять объекты в указанной директории.

Shared:NFS – проверять ресурсы файловой системы компьютера, доступ к которым предоставляется по протоколу NFS.

Shared:SMB – проверять ресурсы файловой системы компьютера, доступ к которым предоставляется по протоколу Samba.

Mounted:NFS – проверять удаленные директории, смонтированные на компьютере по протоколу NFS.

Mounted:SMB – проверять удаленные директории, смонтированные на компьютере по протоколу Samba.

AllRemoteMounted – проверять все удаленные директории, смонтированные на компьютере с помощью протоколов Samba и NFS.

AllShared – проверять все ресурсы файловой системы компьютера, доступ к которым предоставляется по протоколам Samba и NFS.

– проверять все ресурсы указанной файловой системы компьютера.

Описание области исключения из проверки, содержит дополнительную информацию об области исключения.

Значение по умолчанию не задано.

Исключение указанной области из проверки.

Yes (значение по умолчанию) – исключать указанную область.

No – не исключать указанную область.

Путь к исключаемым объектам.

Значение параметра Path состоит из двух элементов: : . Также он может содержать путь к директории в локальной файловой системе.

– исключать из проверки объекты в указанной директории. Для указания пути можно использовать маски.

Вы можете использовать символ * (звездочка) для формирования маски имени файла или директории.

Один символ * можно указать вместо любого набора символов (включая пустой набор), предшествующего символу / в имени файла или директории. Например, /dir/*/file или /dir/*/*/file .

Два последовательно идущих символа * можно указать вместо любого набора символов (включая пустой набор) в имени файла или директории, включающего символ / . Например, /dir/**/file*/ или /dir/file**/ . Маску ** можно использовать в имени директории только один раз. Например, /dir/**/**/file – это неправильная маска.

Shared:NFS – исключать из проверки ресурсы файловой системы компьютера, доступ к которым предоставляется по протоколу NFS.

Shared:SMB – исключать из проверки ресурсы файловой системы компьютера, доступ к которым предоставляется по протоколу Samba.

Mounted:NFS – исключать из проверки удаленные директории, смонтированные на компьютере по протоколу NFS.

Mounted:SMB – исключать из проверки удаленные директории, смонтированные на компьютере по протоколу Samba.

AllRemoteMounted – исключать из проверки все удаленные директории, смонтированные на компьютере с помощью протоколов Samba и NFS.

AllShared – исключать из проверки все ресурсы файловой системы компьютера, доступ к которым предоставляется по протоколам Samba и NFS.

– исключать из проверки все ресурсы указанной файловой системы компьютера.

В этом разделе содержится информация о параметрах, которые вы можете указать для задачи Защита от файловых угроз.

Описаны все доступные значения и значения по умолчанию для каждого параметра.

Включение или отключение проверки архивов (включая самораспаковывающиеся архивы SFX). Kaspersky Endpoint Security обнаруживает угрозы в архивах, но не лечит их. Поддерживаются следующие типы архивов: .zip; .7z*; .7-z; .rar; .iso; .cab; .jar; .bz;.bz2; .tbz; .tbz2; .gz; .tgz; .arj.

Yes – проверять архивы; Если указано значение FirstAction=Recommended , программа удаляет архив, содержащий угрозу.

No – не проверять архивы.

Значение по умолчанию: No

Включение или отключение проверки только самораспаковывающихся архивов (архивов, имеющих в своем составе исполняемый модуль-распаковщик, self-extracting archives).

Yes – проверять самораспаковывающиеся архивы;

No – не проверять самораспаковывающиеся архивы.

Значение по умолчанию: No

Включение или отключение проверки почтовых баз приложений Microsoft Outlook®, Outlook Express, The Bat и других.

Yes – проверять файлы почтовых баз;

No – не проверять файлы почтовых баз.

Значение по умолчанию: No

Значение по умолчанию: No

Максимальный размер проверяемого архива (в мегабайтах).

Если архив больше указанного значения, программа пропускает его при проверке.

0 – Kaspersky Endpoint Security проверяет архивы любого размера.

Значение по умолчанию: 0

Продолжительность проверки отдельного архива (в секундах).

Программа пропускает архивы, проверка которых выполняется дольше указанного времени.

0 – продолжительность проверки архивов не ограничена.

Значение по умолчанию: 60

Выбор первого действия Kaspersky Endpoint Security над зараженными объектами.

В задаче Защита от файловых угроз, перед тем как выполнить над объектом выбранное вами действие, Kaspersky Endpoint Security блокирует доступ к этому объекту для программ, которые к нему обращаются.

Disinfect (лечить) – Kaspersky Endpoint Security пытается вылечить объект, сохранив копию объекта в хранилище. Если лечение невозможно (например, тип объекта или тип угрозы в объекте не предполагает лечения), Kaspersky Endpoint Security оставляет объект неизменным. Если первым действием выбрано Disinfect , рекомендуется задать второе действие в параметре SecondAction .

Remove (удалять) – Kaspersky Endpoint Security удаляет зараженный объект, предварительно создав его резервную копию.

Recommended (выполнять рекомендованное действие) – Kaspersky Endpoint Security автоматически выбирает и выполняет действие над объектом на основе данных об обнаруженной в объекте угрозе. Например, Kaspersky Endpoint Security сразу удаляет троянские программы, так как они не заражают другие файлы и поэтому не предполагают лечения.

Block (блокировать) – Kaspersky Endpoint Security блокирует доступ к зараженному объекту. Информация о зараженном объекте сохраняется в журнале.

Значение по умолчанию: Recommended

Выбор второго действия Kaspersky Endpoint Security над зараженными объектами. Kaspersky Endpoint Security выполняет второе действие, если не удалось выполнить первое действие.

Значения параметра SecondAction такие же, как значения параметра FirstAction .

Если в качестве первого действия выбрано Block (блокировать) или Remove (удалять), то второе действие указывать не нужно. В остальных случаях рекомендуется указывать два действия. Если вы не указали второе действие, Kaspersky Endpoint Security в качестве второго действия применяет Block (блокировать).

Значение по умолчанию: Block

Включает или отключает исключение из проверки объектов, указанных параметром ExcludeMasks .

Yes – исключать объекты, указанные параметром ExcludeMasks .

No – не исключать объекты, указанные параметром ExcludeMasks .

Значение по умолчанию: No

Исключает из проверки объекты по именам или маскам. C помощью этого параметра вы можете исключать из указанной области проверки отдельный файл по имени или несколько файлов, используя маски в формате командной оболочки.

Значение по умолчанию не задано.

Включает или отключает исключение из проверки объектов с угрозами, указанными параметром ExcludeThreats .

Yes – исключать из проверки объекты, которые содержат угрозы, указанные параметром ExcludeThreats ;

No – не исключать из проверки объекты, которые содержат угрозы, указанные параметром ExcludeThreats .

Значение по умолчанию: No

Исключает из проверки объекты по названиям обнаруженных в объектах угроз. Перед тем как указать значения этого параметра, убедитесь, что включен параметр UseExcludeThreats .

Чтобы исключить из проверки один объект, укажите полное название угрозы, обнаруженной в этом объекте, – строку-заключение Kaspersky Endpoint Security о том, что объект является зараженным.

Например, вы используете одну из утилит для получения информации о сети. Для того чтобы Kaspersky Endpoint Security не блокировал ее, добавьте полное название угрозы в ней в список угроз, исключаемых из проверки.

Вы можете найти полное название угрозы, обнаруженной в объекте, в журнале Kaspersky Endpoint Security. Вы также можете найти полное название угрозы на веб-сайте Вирусной энциклопедии. Чтобы найти название угрозы, введите название программы в поле Поиск.

Значение параметра чувствительно к регистру.

Значение по умолчанию не задано.

Включает или отключает запись в журнал информации о проверенных объектах, которые Kaspersky Endpoint Security признал незараженными.

Вы можете включить этот параметр, например, чтобы убедиться в том, что какой-либо объект был проверен Kaspersky Endpoint Security.

Yes – записывать в журнал информацию о незараженных объектах;

No – не записывать в журнал информацию о незараженных объектах.

Значение по умолчанию: No

Включает или отключает запись в журнал информации о проверенных объектах, которые являются частью составных объектов.

Вы можете включить этот параметр, например, чтобы убедиться в том, что какой-либо объект в составе архива был проверен Kaspersky Endpoint Security.

Yes – записывать в журнал информацию о проверке объектов в составе архивов;

No – не записывать в журнал информацию о проверке объектов в составе архивов.

Значение по умолчанию: No

Включает или отключает запись в журнал информации о непроверенных объектах.

Yes – записывать в журнал информацию о непроверенных объектах;

No – не записывать в журнал информацию о непроверенных объектах.

Значение по умолчанию: No

Включает или отключает эвристический анализатор.

Эвристический анализ позволяет программе распознавать угрозы еще до того, как они станут известны вирусным аналитикам.

Yes – включить эвристический анализатор;

No – отключить эвристический анализатор.

Значение по умолчанию: Yes

Уровень эвристического анализа.

Вы можете задать уровень эвристического анализа. Уровень эвристического анализа обеспечивает баланс между тщательностью поиска угроз, степенью загрузки ресурсов операционной системы и длительностью проверки. Чем выше установленный уровень эвристического анализа, тем больше ресурсов потребует проверка и больше времени займет.

Light – наименее тщательная проверка, минимальная загрузка системы;

Medium – средний уровень эвристического анализа, сбалансированная загрузка системы;

Deep – наиболее тщательная проверка, максимальная загрузка системы;

Recommended – рекомендуемое значение.

Значение по умолчанию: Recommended

Включает или отключает использование технологии iChecker.

Yes – включить использование технологии iChecker;

No – отключить использование технологии iChecker.

Значение по умолчанию: Yes

С помощью этого параметра можно указать режим задачи Защита от файловых угроз. Параметр ScanByAccessType применяется только в задаче Защита от файловых угроз.

SmartCheck – проверять файл при попытке открытия, и проверять его повторно при попытке закрытия, если файл был изменен. Если процесс во время своей работы многократно обращается к файлу в течение некоторого времени и изменяет его, повторно проверять файл только при последней попытке закрытия файла этим процессом.

OpenAndModify – проверять файл при попытке открытия и проверять его повторно при попытке закрытия, если файл был изменен.

Open – проверять файл при попытке открытия как на чтение, так и на выполнение или изменение.

Значение по умолчанию: SmartCheck

Описание области проверки; содержит дополнительную информацию об области проверки. Максимальная длина строки, задаваемой этим параметром: 4096 символов.

Значение по умолчанию: All objects

AreaDesc="Scan mail databases"

Этот параметр включает или отключает проверку указанной области. Для выполнения задачи необходимо включить проверку хотя бы одной области.

Yes – проверять указанную область;

No – не проверять указанную область.

Значение по умолчанию: Yes

С помощью этого параметра вы можете ограничивать область проверки.

В области проверки Kaspersky Endpoint Security проверяет только файлы, указанные помощью масок в формате командной оболочки.

Если параметр не указан, Kaspersky Endpoint Security проверяет все объекты в области проверки. Вы можете указать несколько значений этого параметра.

Значение по умолчанию: * (проверять все объекты)

С помощью этого параметра вы можете указать путь к проверяемым объектам.

Значение параметра Path состоит из двух элементов: : . Также он может содержать путь к директории в локальной файловой системе.

– проверять объекты в указанной директории;

Shared:NFS – проверять ресурсы файловой системы компьютера, предоставленные для доступа по протоколу NFS;

Shared:SMB – проверять ресурсы файловой системы компьютера, предоставленные для доступа по протоколу SMB;

AllRemoteMounted – проверять все удаленные директории, смонтированные на компьютере с помощью протоколов SMB и NFS;

AllShared – проверять все ресурсы файловой системы компьютера, предоставленные для доступа по протоколам SMB и NFS.

Описание области исключения из проверки. Содержит дополнительную информацию об области исключения.

Значение по умолчанию не задано.

AreaDesc="Exclude separate SAMBA"

Включает или выключает проверку указанной области.

Yes – исключать указанную область;

No – не исключать указанную область.

Значение по умолчанию: Yes

С помощью этого параметра вы можете указать путь к исключаемым объектам.

Значение параметра Path состоит из двух элементов: : . Также он может содержать путь к директории в локальной файловой системе.

– исключать из проверки объекты в указанной директории; Для указания пути можно использовать маски.

Можно использовать символ * (звездочка) для формирования маски для имени файла или директории. Один символ * можно указать вместо любого набора символов (включая пустой набор), предшествующего символу / в имени файла или директории. Например, /dir/*/file или /dir/*/*/file.

Два последовательно идущих символа * можно указать вместо любого набора символов (включая пустой набор) в имени файла или директории, включающего символ /. Например, /dir/**/file*/ или /dir/file**/.

Маску ** можно использовать в имени директории только один раз. Например, /dir/**/**/file – это неправильная маска.

Shared:NFS – исключать из проверки ресурсы файловой системы компьютера, предоставленные для доступа по протоколу NFS;

Shared:SMB – исключать из проверки ресурсы файловой системы компьютера, предоставленные для доступа по протоколу Samba;

AllRemoteMounted – исключать из проверки все удаленные директории, смонтированные на компьютере с помощью протоколов SMB и NFS;

AllShared – исключать из проверки все ресурсы файловой системы компьютера, предоставленные для доступа по протоколам SMB и NFS.

В этом разделе содержится информация о параметрах, которые вы можете указать для задачи Защита от файловых угроз.

Описаны все доступные значения и значения по умолчанию для каждого параметра.

Включение или отключение проверки архивов (включая самораспаковывающиеся архивы SFX). Kaspersky Endpoint Security обнаруживает угрозы в архивах, но не лечит их. Поддерживаются следующие типы архивов: .zip; .7z*; .7-z; .rar; .iso; .cab; .jar; .bz;.bz2; .tbz; .tbz2; .gz; .tgz; .arj.

Yes – проверять архивы; Если указано значение FirstAction=Recommended , программа удаляет архив, содержащий угрозу.

No – не проверять архивы.

Значение по умолчанию: No

Включение или отключение проверки только самораспаковывающихся архивов (архивов, имеющих в своем составе исполняемый модуль-распаковщик, self-extracting archives).

Yes – проверять самораспаковывающиеся архивы;

No – не проверять самораспаковывающиеся архивы.

Значение по умолчанию: No

Включение или отключение проверки почтовых баз приложений Microsoft Outlook®, Outlook Express, The Bat и других.

Yes – проверять файлы почтовых баз;

No – не проверять файлы почтовых баз.

Значение по умолчанию: No

Значение по умолчанию: No

Максимальный размер проверяемого архива (в мегабайтах).

Если архив больше указанного значения, программа пропускает его при проверке.

0 – Kaspersky Endpoint Security проверяет архивы любого размера.

Значение по умолчанию: 0

Продолжительность проверки отдельного архива (в секундах).

Программа пропускает архивы, проверка которых выполняется дольше указанного времени.

0 – продолжительность проверки архивов не ограничена.

Значение по умолчанию: 60

Выбор первого действия Kaspersky Endpoint Security над зараженными объектами.

В задаче Защита от файловых угроз, перед тем как выполнить над объектом выбранное вами действие, Kaspersky Endpoint Security блокирует доступ к этому объекту для программ, которые к нему обращаются.

Disinfect (лечить) – Kaspersky Endpoint Security пытается вылечить объект, сохранив копию объекта в хранилище. Если лечение невозможно (например, тип объекта или тип угрозы в объекте не предполагает лечения), Kaspersky Endpoint Security оставляет объект неизменным. Если первым действием выбрано Disinfect , рекомендуется задать второе действие в параметре SecondAction .

Remove (удалять) – Kaspersky Endpoint Security удаляет зараженный объект, предварительно создав его резервную копию.

Recommended (выполнять рекомендованное действие) – Kaspersky Endpoint Security автоматически выбирает и выполняет действие над объектом на основе данных об обнаруженной в объекте угрозе. Например, Kaspersky Endpoint Security сразу удаляет троянские программы, так как они не заражают другие файлы и поэтому не предполагают лечения.

Block (блокировать) – Kaspersky Endpoint Security блокирует доступ к зараженному объекту. Информация о зараженном объекте сохраняется в журнале.

Значение по умолчанию: Recommended

Выбор второго действия Kaspersky Endpoint Security над зараженными объектами. Kaspersky Endpoint Security выполняет второе действие, если не удалось выполнить первое действие.

Значения параметра SecondAction такие же, как значения параметра FirstAction .

Если в качестве первого действия выбрано Block (блокировать) или Remove (удалять), то второе действие указывать не нужно. В остальных случаях рекомендуется указывать два действия. Если вы не указали второе действие, Kaspersky Endpoint Security в качестве второго действия применяет Block (блокировать).

Значение по умолчанию: Block

Включает или отключает исключение из проверки объектов, указанных параметром ExcludeMasks .

Yes – исключать объекты, указанные параметром ExcludeMasks .

No – не исключать объекты, указанные параметром ExcludeMasks .

Значение по умолчанию: No

Исключает из проверки объекты по именам или маскам. C помощью этого параметра вы можете исключать из указанной области проверки отдельный файл по имени или несколько файлов, используя маски в формате командной оболочки.

Значение по умолчанию не задано.

Включает или отключает исключение из проверки объектов с угрозами, указанными параметром ExcludeThreats .

Yes – исключать из проверки объекты, которые содержат угрозы, указанные параметром ExcludeThreats ;

No – не исключать из проверки объекты, которые содержат угрозы, указанные параметром ExcludeThreats .

Значение по умолчанию: No

Исключает из проверки объекты по названиям обнаруженных в объектах угроз. Перед тем как указать значения этого параметра, убедитесь, что включен параметр UseExcludeThreats .

Чтобы исключить из проверки один объект, укажите полное название угрозы, обнаруженной в этом объекте, – строку-заключение Kaspersky Endpoint Security о том, что объект является зараженным.

Например, вы используете одну из утилит для получения информации о сети. Для того чтобы Kaspersky Endpoint Security не блокировал ее, добавьте полное название угрозы в ней в список угроз, исключаемых из проверки.

Вы можете найти полное название угрозы, обнаруженной в объекте, в журнале Kaspersky Endpoint Security. Вы также можете найти полное название угрозы на веб-сайте Вирусной энциклопедии. Чтобы найти название угрозы, введите название программы в поле Поиск.

Значение параметра чувствительно к регистру.

Значение по умолчанию не задано.

Включает или отключает запись в журнал информации о проверенных объектах, которые Kaspersky Endpoint Security признал незараженными.

Вы можете включить этот параметр, например, чтобы убедиться в том, что какой-либо объект был проверен Kaspersky Endpoint Security.

Yes – записывать в журнал информацию о незараженных объектах;

No – не записывать в журнал информацию о незараженных объектах.

Значение по умолчанию: No

Включает или отключает запись в журнал информации о проверенных объектах, которые являются частью составных объектов.

Вы можете включить этот параметр, например, чтобы убедиться в том, что какой-либо объект в составе архива был проверен Kaspersky Endpoint Security.

Yes – записывать в журнал информацию о проверке объектов в составе архивов;

No – не записывать в журнал информацию о проверке объектов в составе архивов.

Значение по умолчанию: No

Включает или отключает запись в журнал информации о непроверенных объектах.

Yes – записывать в журнал информацию о непроверенных объектах;

No – не записывать в журнал информацию о непроверенных объектах.

Значение по умолчанию: No

Включает или отключает эвристический анализатор.

Эвристический анализ позволяет программе распознавать угрозы еще до того, как они станут известны вирусным аналитикам.

Yes – включить эвристический анализатор;

No – отключить эвристический анализатор.

Значение по умолчанию: Yes

Уровень эвристического анализа.

Вы можете задать уровень эвристического анализа. Уровень эвристического анализа обеспечивает баланс между тщательностью поиска угроз, степенью загрузки ресурсов операционной системы и длительностью проверки. Чем выше установленный уровень эвристического анализа, тем больше ресурсов потребует проверка и больше времени займет.

Light – наименее тщательная проверка, минимальная загрузка системы.

Medium – средний уровень эвристического анализа, сбалансированная загрузка системы;

Deep – наиболее тщательная проверка, максимальная загрузка системы;

Recommended – рекомендуемое значение.

Значение по умолчанию: Recommended

Включает или отключает использование технологии iChecker.

Yes – включить использование технологии iChecker;

No – отключить использование технологии iChecker.

Значение по умолчанию: Yes

С помощью этого параметра можно указать режим задачи Защита от файловых угроз. Параметр ScanByAccessType применяется только в задаче Защита от файловых угроз.

SmartCheck – проверять файл при попытке открытия, и проверять его повторно при попытке закрытия, если файл был изменен. Если процесс во время своей работы многократно обращается к файлу в течение некоторого времени и изменяет его, повторно проверять файл только при последней попытке закрытия файла этим процессом.

OpenAndModify – проверять файл при попытке открытия и проверять его повторно при попытке закрытия, если файл был изменен.

Open – проверять файл при попытке открытия как на чтение, так и на выполнение или изменение.

Значение по умолчанию: SmartCheck

Описание области проверки; содержит дополнительную информацию об области проверки. Максимальная длина строки, задаваемой этим параметром: 4096 символов.

Значение по умолчанию: All objects

AreaDesc="Scan mail databases"

Этот параметр включает или отключает проверку указанной области. Для выполнения задачи необходимо включить проверку хотя бы одной области.

Yes – проверять указанную область;

No – не проверять указанную область.

Значение по умолчанию: Yes

С помощью этого параметра вы можете ограничивать область проверки.

В области проверки Kaspersky Endpoint Security проверяет только файлы, указанные помощью масок в формате командной оболочки.

Если параметр не указан, Kaspersky Endpoint Security проверяет все объекты в области проверки. Вы можете указать несколько значений этого параметра.

Значение по умолчанию: * (проверять все объекты)

С помощью этого параметра вы можете указать путь к проверяемым объектам.

Значение параметра Path состоит из двух элементов: : . Также он может содержать путь к директории в локальной файловой системе.

– проверять объекты в указанной директории;

Shared:NFS – проверять ресурсы файловой системы компьютера, предоставленные для доступа по протоколу NFS;

Shared:SMB – проверять ресурсы файловой системы компьютера, предоставленные для доступа по протоколу SMB;

AllRemoteMounted – проверять все удаленные директории, смонтированные на компьютере с помощью протоколов SMB и NFS;

AllShared – проверять все ресурсы файловой системы компьютера, предоставленные для доступа по протоколам SMB и NFS.

Описание области исключения из проверки. Содержит дополнительную информацию об области исключения.

Значение по умолчанию не задано.

AreaDesc="Exclude separate SAMBA"

Включает или выключает проверку указанной области.

Yes – исключать указанную область;

No – не исключать указанную область.

Значение по умолчанию: Yes

С помощью этого параметра вы можете указать путь к исключаемым объектам.

Значение параметра Path состоит из двух элементов: : . Также он может содержать путь к директории в локальной файловой системе.

– исключать из проверки объекты в указанной директории; Для указания пути можно использовать маски.

Можно использовать символ * (звездочка) для формирования маски для имени файла или директории. Один символ * можно указать вместо любого набора символов (включая пустой набор), предшествующего символу / в имени файла или директории. Например, /dir/*/file или /dir/*/*/file.

Два последовательно идущих символа * можно указать вместо любого набора символов (включая пустой набор) в имени файла или директории, включающего символ /. Например, /dir/**/file*/ или /dir/file**/.

Маску ** можно использовать в имени директории только один раз. Например, /dir/**/**/file – это неправильная маска.

Shared:NFS – исключать из проверки ресурсы файловой системы компьютера, предоставленные для доступа по протоколу NFS;

Shared:SMB – исключать из проверки ресурсы файловой системы компьютера, предоставленные для доступа по протоколу Samba;

AllRemoteMounted – исключать из проверки все удаленные директории, смонтированные на компьютере с помощью протоколов SMB и NFS;

AllShared – исключать из проверки все ресурсы файловой системы компьютера, предоставленные для доступа по протоколам SMB и NFS.

21.10.2016

itpro

Windows Server 2012 R2

комментариев 50

В этой статье мы разберем методику использования функционала File Server Resource Manager (FSRM) на файловом сервере Windows Server 2012 R2 для детектировании и блокировки работы вирусов-шифровальщиков (троянов-энкодеров, Ransomware или CryptoLocker). В частности, разберемся, как установить службу FSRM, настроить детектирование определенных типов файлов и, в случае детектирования таких файлов, заблокировать доступ пользователя к каталогу на файловом сервере.

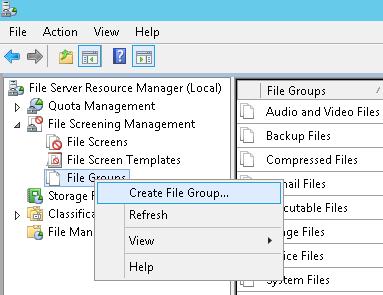

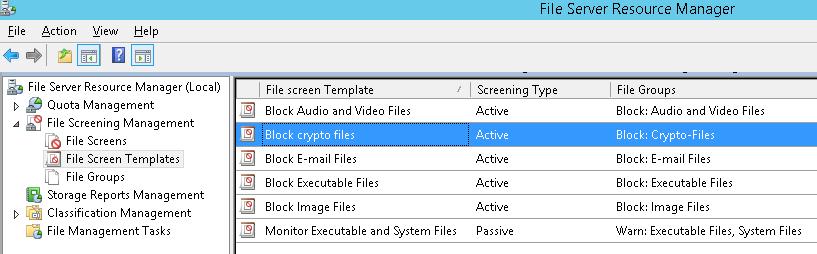

Создание группы расширений файлов, создаваемых шифровальщиками

Следующий шаг – создать группу файлов, в которой будут содержаться известные расширения и имена файлов, которые создают шифровальщики в процессе работы.

Этот список можно задать из консоли FSRM. Для этого разверните раздел File Screening Management -> File Groups и в меню выберите Create File Group.

Нужно указать имя группы (к примеру, Crypto-files) и внести все известные расширения в список с помощью поля Files to include.

Список известных расширений файлов, создаваемых шифровальщиками довольно большой, поэтому намного проще создать его с помощью PowerShell.

В Windows Server 2012 создать группу файлов с помощью PowerShell можно так:

New-FsrmFileGroup -Name "Crypto-files" –IncludePattern @("_Locky_recover_instructions.txt","DECRYPT_INSTRUCTIONS.TXT", "DECRYPT_INSTRUCTION.TXT", "HELP_DECRYPT.TXT", "HELP_DECRYPT.HTML", "DecryptAllFiles.txt", "enc_files.txt", "HowDecrypt.txt", "How_Decrypt.txt", "How_Decrypt.html", "HELP_RESTORE_FILES.txt", , "restore_files*.txt", "restore_files.txt", "RECOVERY_KEY.TXT", "how to decrypt aes files.lnk", "HELP_DECRYPT.PNG", "HELP_DECRYPT.lnk", "DecryptAllFiles*.txt", "Decrypt.exe", "AllFilesAreLocked*.bmp", "MESSAGE.txt","*.locky","*.ezz", "*.ecc", "*.exx", "*.7z.encrypted", "*.ctbl", "*.encrypted", "*.aaa", "*.xtbl", "*.abc", "*.JUST", "*.EnCiPhErEd", "*.cryptolocker","*.micro","*.vvv")

В Windows Server 2008 R2 придется воспользоваться утилитой filescrn.exe:

filescrn.exe filegroup add /filegroup:"Crypto-files" /members:"DECRYPT_INSTRUCTIONS.TXT|DECRYPT_INSTRUCTION.TXT| DecryptAllFiles.txt|enc_files.txt|HowDecrypt.txt|How_Decrypt.txt| How_Decrypt.html|HELP_TO_DECRYPT_YOUR_FILES.txt|HELP_RESTORE_FILES.txt| HELP_TO_SAVE_FILES.txt|restore_files*.txt| restore_files.txt|RECOVERY_KEY.TXT|HELP_DECRYPT.PNG|HELP_DECRYPT.lnk| DecryptAllFiles*.txt|Decrypt.exe|ATTENTION. txt|AllFilesAreLocked*.bmp| MESSAGE.txt|*.locky|*.ezz|*.ecc|*.exx|*.7z.encrypted|*.ctbl| *.encrypted|*.aaa|*.xtbl|*.EnCiPhErEd|*.cryptolocker|*.micro|*.vvv| *.ecc|*.ezz|*.exx|*.zzz|*.xyz|*.aaa|*.abc|*.ccc|*.vvv|*.xxx| *.ttt|*.micro|*.encrypted|*.locked|*.crypto|*_crypt|*.crinf| *.r5a|*.XRNT|*.XTBL|*.crypt|*.R16M01D05|*.pzdc|*.good| *.LOL!|*.OMG!|*.RDM|*.RRK|*.encryptedRSA|*.crjoker| *.LeChiffre|*.keybtc@inbox_com|*.0x0|*.bleep|*.1999| *.vault|*.HA3|*.toxcrypt|*.magic|*.SUPERCRYPT|*.CTBL|*.CTB2|*.locky"

Совет. Список известных расширений файлов различных шифровальщиков можно составить самостоятельно, или воспользоваться готовыми периодически обновляемым списками, ведущимися энтузиастами:

Во втором случае актуальный список расширений файлов для FSRM можно грузить прямо с веб сервера с помощью Invoke-WebRequest

new-FsrmFileGroup -name "Anti-Ransomware File Groups" -IncludePattern @((Invoke-WebRequest -Uri "https://fsrm.experiant.ca/api/v1/combined").content | convertfrom-json | % )

Либо воспользоваться готовым файлом: crypto_extensions.txt. Данный файл можно сохранить на диск и обновить с его помощью созданную группу файлов FSRM:

$ext_list = Get-Content .\crypto_extensions.txt

Set-FsrmFileGroup -Name "Crypto-files" -IncludePattern ($ext_list)

Детектирование шифровальщиков с помощью FSRM

Если компонент File Server Resource Manager еще не установлен на сервере, его можно установить с помощью графической консоли Server Manager или из командной строки PowerShell:

Install-WindowsFeature FS-Resource-Manager -IncludeManagementTools

Проверим, что роль установилась:

Get-WindowsFeature -Name FS-Resource-Manager

После установки компонента сервер нужно перезагрузить.

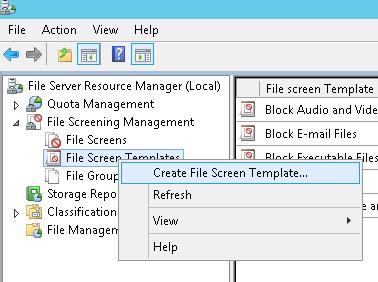

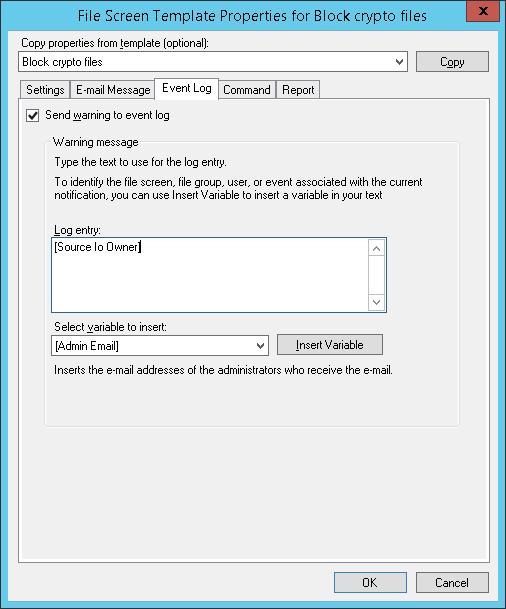

Настройка File Screen Templates

Создадим новый шаблон File Screen Template, в котором определяются действия, которые FSRM должен выполнить при обнаружении указанных файлов. Для этого в консоли FSRM перейдите в раздел File Screen Management -> File Screen Templates. Создадим новый шаблон Create File Screen Template.

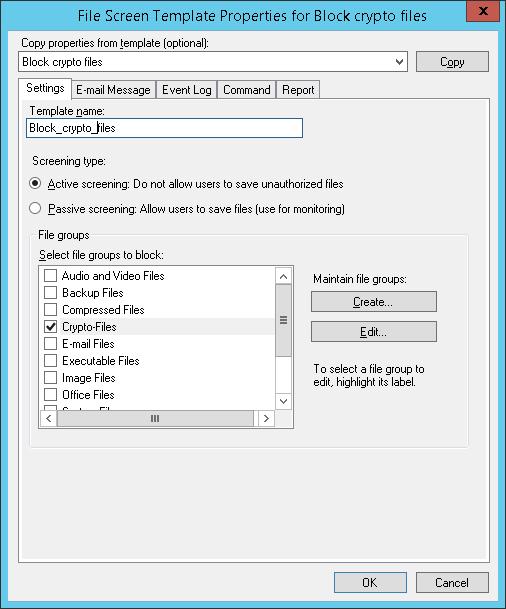

На вкладке настроек укажем имя шаблона “Block_crypto_files”, тип скрининга – Active screening (запрещается создавать указанные типы файлов) и в списке групп файлов выбрать Crypto-Files.

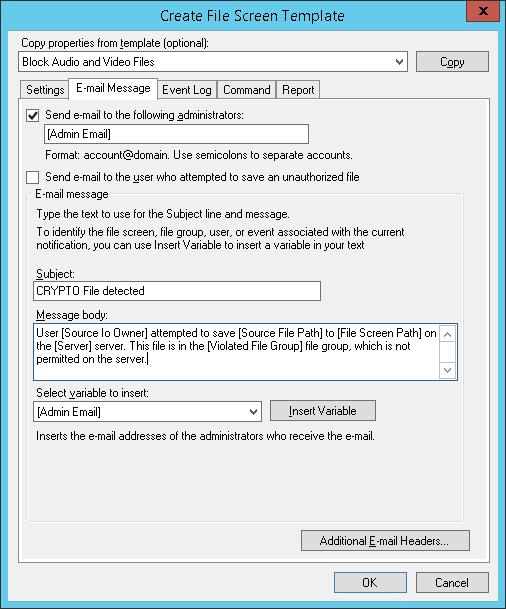

На вкладке E-mail Message включим отправку почтовых уведомлений, настроив текст оповещения по-своему вкусу.

На вкладке Event Log включим запись события в системный журнал. С указанием записывать только имя пользователя: [Source Io Owner]

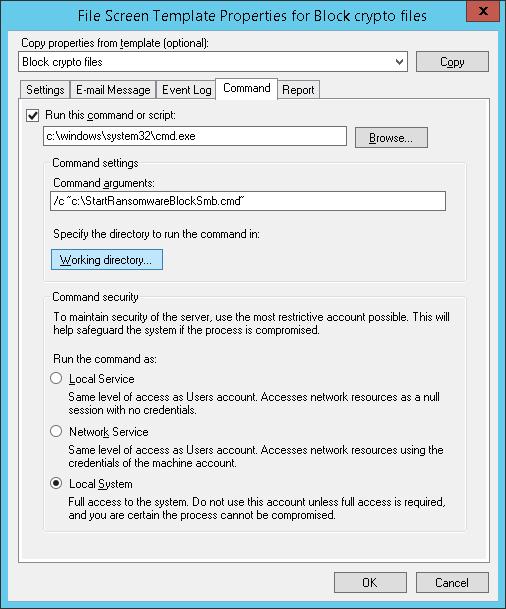

На вкладке Command можно указать действие, которое нужно выполнить при обнаружении такого типа файла. Об этом чуть ниже.

Сохраните изменения. В списке шаблонов должен появится еще один.

Применение шаблона File Screen к диску или папке

Осталось назначить созданный шаблон к диску или сетевой папке на сервере. В консоли FSRM создадим новое правило Create File Screen.

В поле File screen path нужно указать локальный диск или путь к каталогу, для которого мы хотим включить систему защиты от шифровальщика, а в списке шаблонов выбрать созданный ранее шаблон Block_crypto_files.

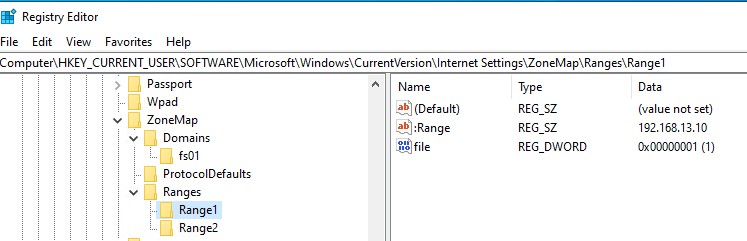

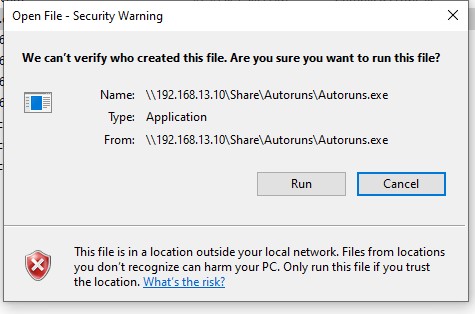

Предупреждение безопасности при запуске приложений из сетевого каталога

Этот вариант, как правило, возникает у корпоративных пользователей, которые работают в сети организации при доступе к ресурсам в другом домена AD или по IP адресу (по-умолчанию родной домен считается доверенным). Окно предупреждения может появится при запуске программы из общего сетевого каталога (сетевой шары) через UNC путь. В этом случае проще всего в настройках обозревателя Internet Explorer добавить имя и/или ip адрес сервера, на котором хранится исполняемый файл в зону Местная интрасеть. Тем самым вы укажете, что данный ресурс является доверенным. Для этого:

Совет. Эти настройки хранятся в реестре в ветке HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap. Доверенные IP адреса указывается в ветке реестра Ranges ; доменные имена – в Domains .

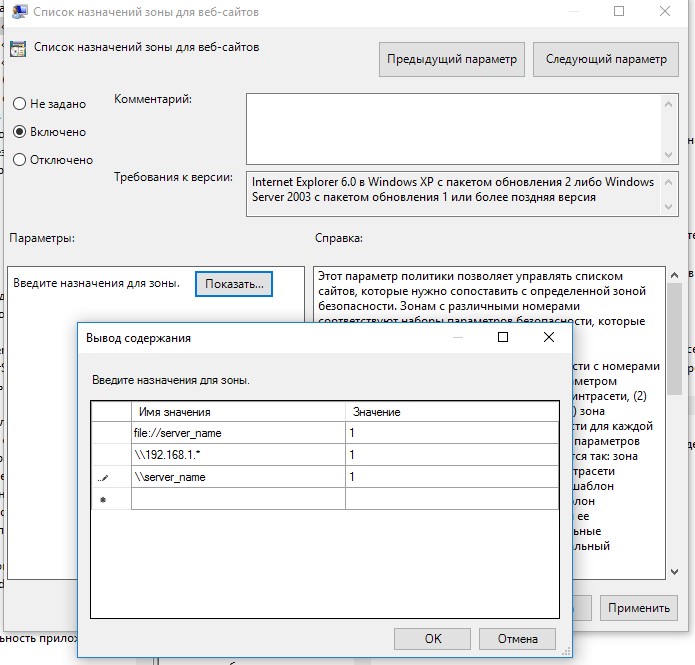

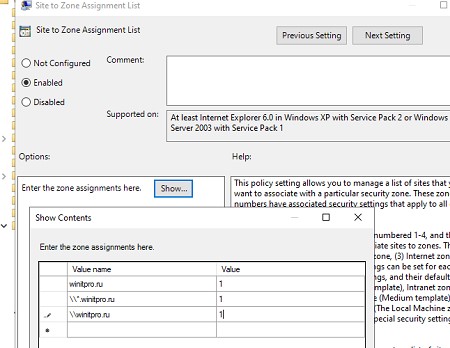

Вы можете добавить адреса и имена удаленных доверенных доменов, хостов и IP адресов в зону Местная интрасеть с помощью групповых политик (GPO). Откройте редактор локальной (gpedit.msc) либо доменной (gpmc.msc) политики. Перейдите в раздел Computer Configuration -> Administrative Templates -> Windows Components -> Internet Explorer -> Internet Control Panel -> Security Page (Конфигурация компьютера -> Административные шаблоны -> Компоненты Windows -> Internet Explorer -> Панель управления браузером -> Вкладка безопасность). Включите политику Site to Zone Assignment List (Список назначений зоны безопасности для веб-сайтов). В настройках политики нужно указать список доверенных серверов в формате:

- Имя сервера (в виде file://server_name , \\server_name , server_name или IP )

- Номер зоны (1 – Для местной интрасети)

Если у вас появляется окно предупреждения при запуске программ с подключенного сетевого диска, добавьте букву диска (например, U:\) или UNC путь в зону местной интрасети.

Сохраните изменения в политике и обновите GPO на клиенте (gpupdate /force). Теперь при запуске их сетевых каталогов на хостах, добавленных в местную интрасеть, не будет появляться предупреждение при открытии исполняемых файлов.

Кроме того, в групповых политиках можно включить следующие настройки в разделе User Configuration -> Administrative Templates -> Windows Components -> Internet Explorer -> Internet Control Panel -> Security Page (Конфигурация пользователя -> Административные шаблоны -> Компоненты Windows -> Internet Explorer -> Панель управления браузером -> Вкладка безопасность). Это оптимальный вариант для пользователей домена:

- Сайты Интрасети: все сайты, не перечисленные в других зонах Intranet Sites: Include all local (intranet) sites not listed in other zones

- Сайты Интрасети: все сетевые пути (UNC) Intranet Sites: Include all network paths (UNCs)

- Включить автоматическое определение интрасети

![]()

Предупреждение системы безопасности Windows при запуске файлов

Такая поведение Windows предназначено для защиты вашего компьютера от запуска потенциально опасных исполняемых файлов, которые вы скачали из Интернета или получили других недоверенных источников, и пытаетесь запустить. Предупреждение системы безопасности при запуске появляется во всех версиях Windows (включая Windows 10, 8.1 и 7).

Если вы устанавливаете или запускаете программы на компьютерах пользователя в фоновом режиме (через скрипты планировщика, групповые политики, задания SCCM и т.д.), это может вызвать проблемы. Дело в том, что в таки случаях предупреждающее окно системы безопасности Windows просто не отображается в сессии пользователя. Соответственно, установка или запуск таких приложений из скриптов становится невозможен.

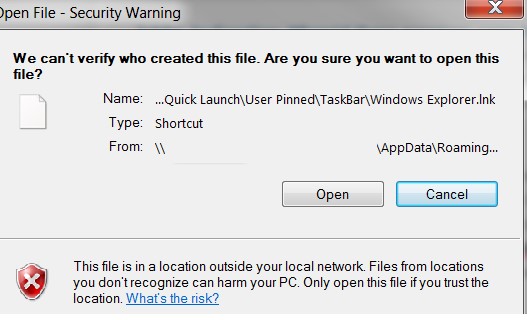

Например, при открытии файла из сетевого каталога окно предупреждения системы безопасности Windows выглядит так:

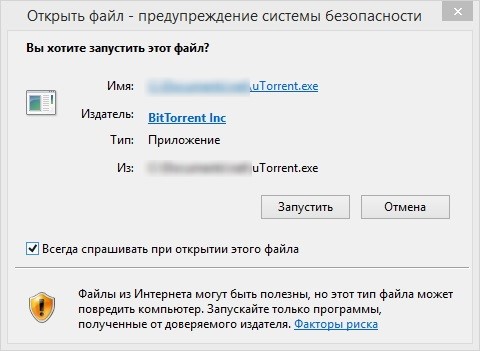

При запуске скачанного их Интернета файла с локального диска (или сетевого каталога, смонтированного через net use) текст предупреждения немного другой:

Если снять галку на опции “Всегда спрашивать при открытии этого файл”, то при следующем запуске этой программы окно безопасности Windows не появится. Но таким образом добавлять программы в исключения придется вручную.

Попробуем разобраться, как убрать предупреждение системы безопасности при запуске исполняемых или установочных файлов в Windows (инструкция применима для всех версий Windows, начиная с XP).

Важно. Отключение данного окна с предупреждением системы безопасности Windows в большинстве случаев не рекомендуется, так как уменьшает уровень защиты компьютера и повышает риск заражения системы пользователем.

Мы предлагаем несколько вариантов отключения окна предупреждения системы безопасности. Выберите подходящий способ в зависимости от требуемого решения (в некоторых случаях предложенные решения приходится комбинировать).

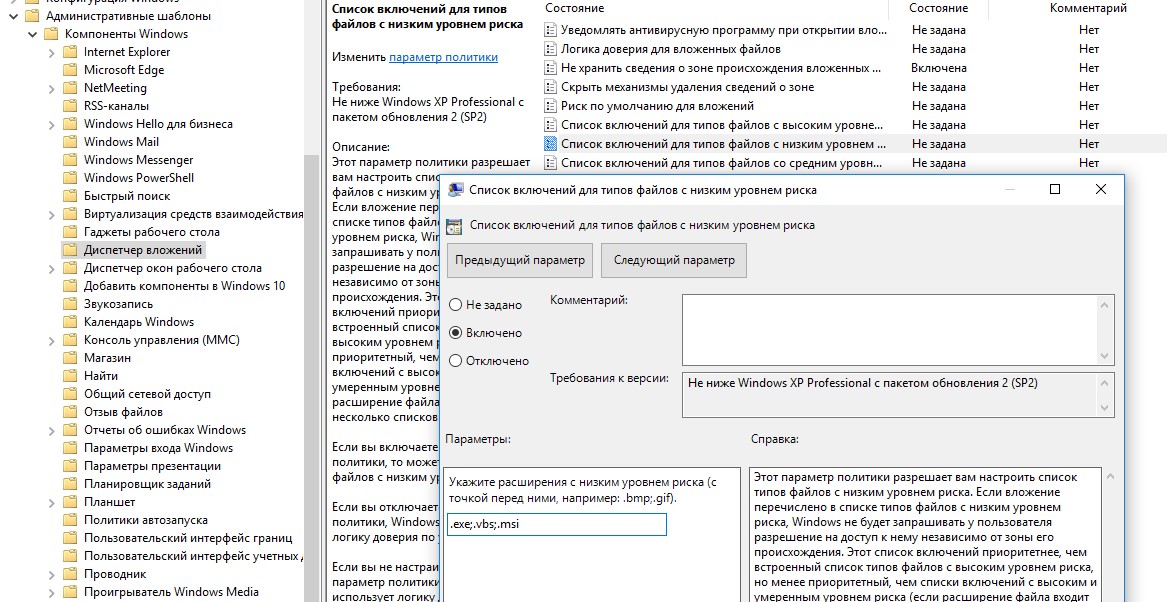

Отключение предупреждение для определенных типов файлов через GPO

В некоторых случаях целесообразно отключить появление предупреждения для определенных типов (расширений) файлов через групповые политики. Хотя, конечно, это не очень безопасно, т.к. пользователь не глядя может запустить что-то вредоносное.

Для этого в редакторе GPO перейдите в раздел User Configuration-> Administrative Templates-> Windows Components-> Attachment Manager (Конфигурация пользователя -> Административные шаблоны -> Компоненты Windows -> Диспетчер вложений).

- Включите политику Не хранить сведения о зоне происхождения вложений (Do not preserve zone information in file attachments). Все скачанные из интернета исполняемые файлы будут запускаться без подтверждения на всех компьютерах.

- Включите политику Список включений для типов файлов с низким риском (Inclusion list for low file types), укажите в ее настройках список расширений файлов, для которых нужно отключить появления окна с предупреждением системы безопасности Windows, например: .exe;.vbs;.msi. Система будет игнорировать метки на файлах с этим расширением, и запускать их без подтверждения.

Примечание. При этом данные расширения файлов добавляются в параметр реестра LowRiskFileTypes: [HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Associations]"LowRiskFileTypes"=".exe;.vbs;.msi;.bat;"

Совет. Для владельцев, Windows 7 Home и Starter, у которых отсутствует редактор политики gpedit.msc, скачать его можно здесь, для Windows 10 Home – тут.

Сохраните политику и примените ее на клиентах, выполнив на них команду gpupdate /force.

Теперь при открытии исполняемых файлов с указанными расширениями не будет появляться окно безопасности (независимо от наличия NTFS атрибута Zone.Identifier).

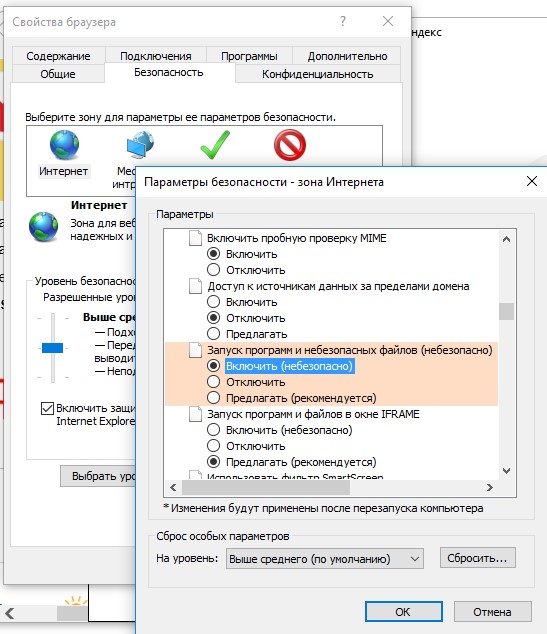

Можно также в параметрах обозревателя для зоны Интернета (Безопасность -> Интернет -> Другой -> Разное -> Запуск программ и небезопасный файлов) разрешить запуск любых файлов из интернета, но это крайне рискованно.

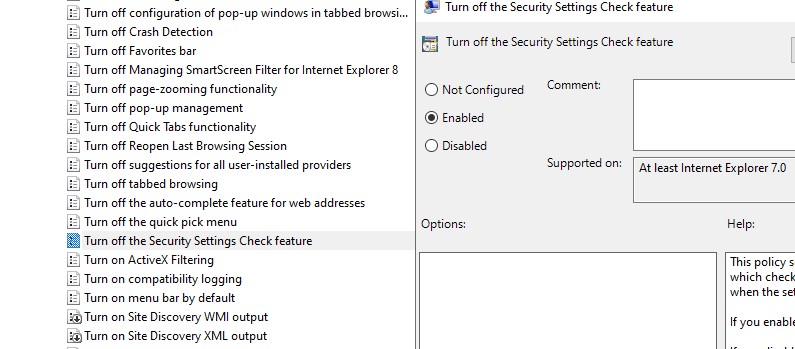

Вы можете полностью отключить вывод окна «Open File — Security Warning» с предупреждением об открытии небезопасных файлов с помощью параметра Turn off the Security Settings Check feature в разделе реестра Computer Configuration -> Administrative Templates -> Windows Components -> Internet Explorer.

Или с помощью следующих команд:

REG ADD "HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3" /V "1806" /T "REG_DWORD" /D "00000000" /F

REG ADD "HKLM\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3" /V "1806" /T "REG_DWORD" /D "00000000" /F

REG ADD "HKLM\SOFTWARE\Policies\Microsoft\Internet Explorer\Security" /V "DisableSecuritySettingsCheck" /T "REG_DWORD" /D "00000001" /F

Перенаправление папки AppData и предупреждение при открытии файлов

Если вы используйте перенаправление папки AppData (в roaming сценариях), пользователи могут столкнуться с окном “Открыть файл – предупреждение системы безопасности” при запуске ярлыков приложений из профиля.

В этом случае нужно добавить ваш сервер (или целиком домен), где хранятся перемещаемые профили в доверенную зону.

Воспользуйтесь параметром GPO: User Configuration -> Policies -> Administrative Templates -> Windows Components -> Internet Explorer -> Internet Control Panel -> Security Page -> Site to Zone Assignment List. Добавьте имя сервера (домена) со значением 1.

Отключение окна предупреждения при запуске файла, скачанного из Интернета

Исполняемые файлы, скачанные из Интернета, автоматически помечаются как потенциально опасные (загруженные из небезопасного источника). Реализуется этот функционал через альтернативные NTFS потоки файлов. Для упрощения, будем считать что это специальная метка файла, которая автоматически назначается скачанному из сети файлу (Как Windows определяет, что файл скачан из Интернета). Чтобы удалить эту метку, нужно разблокировать это приложение. Для этого:

- Откройте свойства исполняемого файла;

- На вкладке Общие (General) нажмите кнопку или установите чекбокс Разблокировать (Unblock). У полученного из интернета файла рядом с кнопкой будет указано такое предупреждение:

Сохраните изменения, нажав на кнопку Ok. Теперь файл разблокирован (NTFS метка снята) и будет запускаться без предупреждающего окна.

Трюк. Чтобы метка автоматически не назначалась файлам, которые вы загружаете из Интернета через браузер, можно сохранять скачанные файлы на диск отформатированный в файловой системе FAT32 или exFAT. На этих файловых системах альтернативные потоки NTFS не работают.

Unblock-File someinstallfile.exe

Или утилиты

streams.exe

- Для Google Chrome и IE нужно создать такой ключ реестра

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Attachments]

“SaveZoneInformation”=dword:00000001 - Для Mozilla Firefox на странице настроек about:config нужно изменить значение browser.download.saveZoneInformation на false.

В Windows можно полностью отключить сохранение информации о зонах в файлах, скачанных из интернета с помощью специально параметра групповых политик “Не хранить сведения о зоне происхождения вложений”/Do note preserve zone information in file attachments (User Configuration -> Administrative Templates -> Windows Components -> Attachment Manager).

Тестирование защиты FSRM

Протестируем, как работает защита FSRM от шифровальщиков. Для чего в защищаемом каталоге создадим файл с произвольным расширением, и попробуем изменить его на запрещенное .locky.

При попытке сохранить запрещенный файл FSRM запишет в журнал событие:

Event ID: 8215

Source: SRMSVC

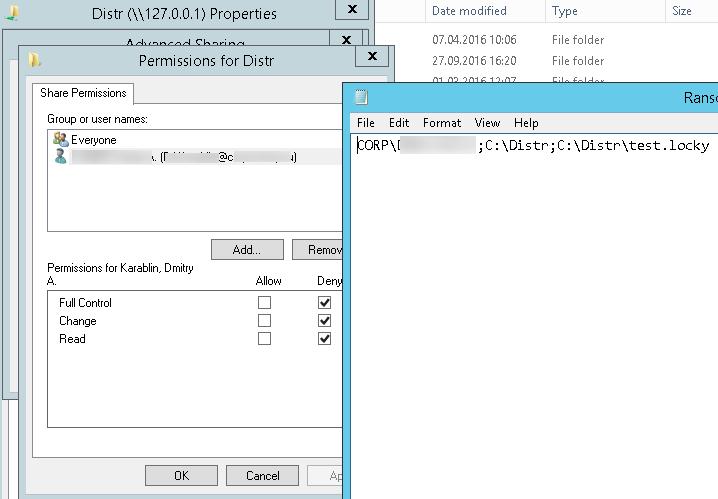

Скрипт RansomwareBlockSmb.ps1на основании данных из события запретит текущему пользователю доступ к данному каталогу, выставив в разрешениях на шару персональный deny:

Защита работает! В корне диска в логе можно посмотреть каталог и пользователя, из-под которого пытался запустится шифровальщик.

Если нужно обеспечить еще более высокий уровень зашиты, можно перейти от черного списка файлов к белому, когда на файловом сервере можно сохранять только файлы разрешенных типов.

Итак, мы рассмотрели, как с помощью FSRM автоматически блокировать доступ к сетевым каталогам пользователям, компьютеры которых заражены вирусом-шифровальщиком. Естественно, использование FSRM в таком режиме не может дать 100% гарантию защиты файлов на серверах от этого класса вирусов, но как один из эшелонов защиты, методика вполне себе пригодна. В следующих статьях мы рассмотрим еще несколько вариантов противодействия вирусам-шифровальщикам:

15.06.2021

itpro

Windows 10, Windows 7, Windows Server 2016, Групповые политики

комментариев 17

В Windows при попытке открыть или запустить исполняемый файл типа exe, vbs, msi, bat, cmd (и других типов файлов) с локального диска или сетевой папки может появиться предупреждение “Открыть файл – предупреждение системы безопасности” (Open file — Security Warning). Для продолжения выполнения программы пользователь должен вручную подтвердить запуск такого файла, нажав кнопку “Запустить” (Run). Такое предупреждение безопасности Windows обычно появляется при открытии файла, скачанного из интернета, или запуске исполняемого файла из общей сетевой папки или подключенного сетевого диска.

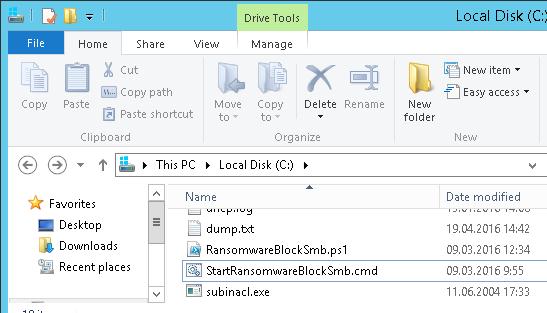

Автоматическая блокировка доступа пользователя, зараженного шифровальщиком

Скачайте указанный скрипт и распакуйте его в корень каталога C:\ на файловом сервере. В эту же папку скопируйте утилиту SubInACL (нужна для изменения разрешений на сетевой каталог). В каталоге должны оказаться следующие файлы:

- RansomwareBlockSmb.ps1

- StartRansomwareBlockSmb.cmd

- subinacl.exe

Примечание. В PS скрипте пришлось изменить строки:

$SubinaclCmd = "C:\subinacl /verbose=1 /share \\127.0.0.1\" + "$SharePart" + " /deny=" + "$BadUser"

if ($Rule -match "Crypto-Files")

Осталось в настройках шаблона “Block crypto files” на вкладке Command указать, что должна запуститься командная строка с аргументом StartRansomwareBlockSmb.cmd:

Run this command or script: c:\windows\system32\cmd.exe

Command arguments: /c “c:\StartRansomwareBlockSmb.cmd”

Команда должна выполняться с правами локальной системы (Local System).

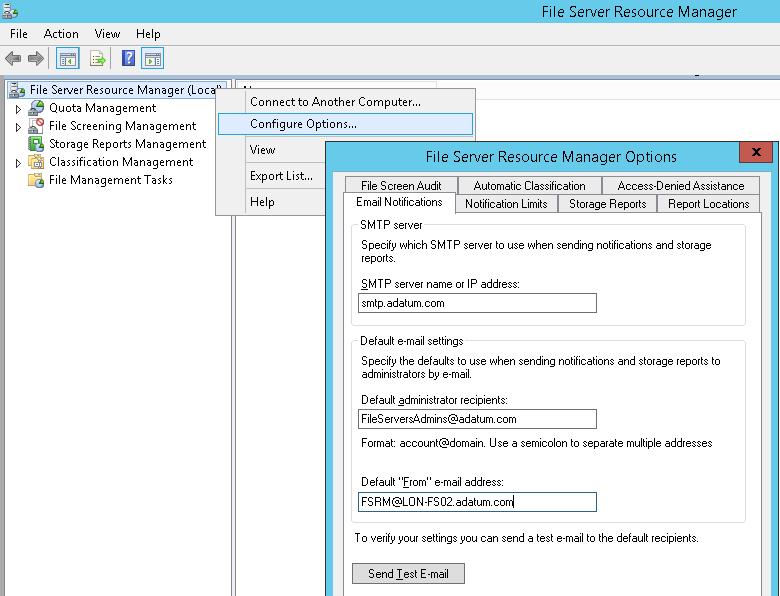

Настройка SMTP параметров FSRM для отправки email уведомлений

Следующий этап — конфигурация SMTP параметров службы FSRM, благодаря которым администратор может настроить отправку email уведомлений на свой ящик. Для этого запустите консоль fsrm.msc, щелкните ПКМ по корню консоли File Server Resource Manager и выберите пункт Configure Options.

Укажите адрес SMTP сервера, почтовый ящик администратора и имя отправителя.

Совет. Если у вас отсутствует внутренний почтовый сервер, можно настроить пересылку через SMTP релей на внешние ящики.

Проверить корректность настройки SMTP сервера можно, отправив тестовое письмо с помощью кнопки Send Test E-mail.

Настроить параметры SMTP службы FSRM также можно выполнить с помощью Powershell:

Set-FsrmSetting -AdminEmailAddress "FileServerAdmins@adatum.com" –smtpserver smtp.adatum.com –FromEmailAddress "FSRM@LON-FS02.adatum.com"

Читайте также: