Выберите организационную единицу где имеются объекты компьютеры

Организационная единица или, как обозначено в русской версии Windows server, подразделение (Organizational Unit) — это субконтейнер в Active Directory, в который можно помещать пользователей, группы, компьютеры и другие объекты AD. Подразделения (OU) управляются администраторами домена. Вы также можете настроить делегирование управления над подразделением с помощью мастера делегирования управления. OU могут быть вложенными, и к ним можно применять групповые политики.

Удаление подразделения AD

Подразделения по умолчанию защищены от случайного удаления. Чтобы удалить его, нам нужно снять флажок Protected from Accidental Deletion в свойствах.

Изменение подразделения с помощью Active Directory Administrative Center

Откройте Active Directory Administrative Center (dsac.exe). Переключитесь в режим просмотра дерева и найдите OU, которую вам нужно изменить.

Щелкните на нем правой кнопкой мыши и выберите "Properties:". Измените свойства, которые вам нужны. Например, вы можете изменить описание или добавить менеджера.

Снимите флажок с параметра "Защищен от случайного удаления" и нажмите OK.

Создание компьютеров при помощи оснастки «Active Directory – пользователи и компьютеры»

Создание учетной записи компьютера перед тем, как учетная запись будет присоединяться к домену, называется предварительным размещением компьютера. Для того чтобы предварительно разместить учетную запись компьютера при помощи оснастки «Active Directory – пользователи и компьютеры», выполните следующие действия:

- Откройте оснастку «Active Directory – пользователи и компьютеры». Для этого вам нужно открыть панель управления, в ней открыть раздел «Система и безопасность», затем «Администрирование» и в появившемся окне открыть оснастку «Active Directory – пользователи и компьютеры». Также вы можете воспользоваться комбинацией клавиш +R для открытия диалога «Выполнить» и в диалоговом окне «Выполнить», в поле «Открыть» ввести dsa.msc, а затем нажать на кнопку «ОК»;

- В дереве оснастки разверните домен, в котором будет создаваться учетная запись компьютера, после чего выберите подразделение. Щелкните на этом подразделении правой кнопкой мыши, выберите команду «Создать», а после чего команду «Компьютер»;

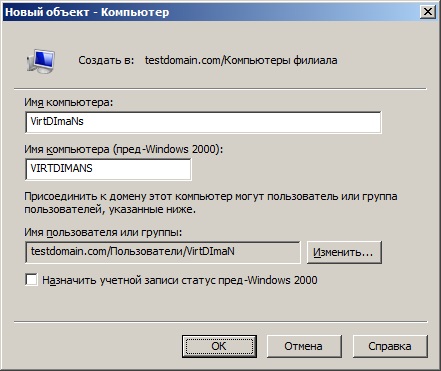

- В отобразившемся диалоговом окне «Новый объект - Компьютер», в текстовых полях «Имя компьютера» и «Имя компьютера (пред-Windows 2000)» введите имя учетной записи компьютера, причем, во избежание возможных проблем, эти имена должны быть одинаковыми. Так как присоединить компьютер к домену могут только определенные пользователи или группы, в поле «Имя пользователи или группы» вы можете указать конкретного пользователя или группу, которым будет разрешено присоединять данный компьютер к домену. Для того чтобы указать такую учетную запись, нажмите на кнопку «Изменить» и в отобразившемся диалоговом окне «Выбор «Пользователь» или «Группа»» укажите имя пользователя или группы, которым будет разрешено присоединить компьютер к домену. После того как вся информация будет задана, нажмите на кнопку «ОК». Диалоговое окно «Новый объект – Компьютер» отображено ниже:

Рис. 1. Добавление учетной записи компьютера при помощи графического интерфейса

Удаление подразделения с помощью командной строки

Для удаления OU с помощью командной строки необходимо использовать инструмент dsrm.exe в cmd, запущенном от имени администратора, со следующим синтаксисом:

dsrm.exe "OU=TestOU,DC=office,DC=local" -subtree

Эта строчка полностью удалит OU с любыми объектами внутри.

Удаление подразделения с помощью Windows PowerShell

Для удаления подразделения нам нужно использовать команду New-ADOrganizationalUnit в PowerShell запущенном от имени администратора:

Import-Module ActiveDirectory

Remove-ADObject -Identity "OU=TestOU,DC=office,DC=local" -Recursive -Confirm:$False

Эта строчка полностью удалит OU TestOU со всеми существующими в ней объектами.

Создание учетной записи компьютера средствами командной строки

В отличие от учетных записей пользователей и групп, вы можете создавать учетные записи компьютеров при помощи двух команд: команды Dsadd и команды Netdom.

Команда Dsadd, как говорилось в статьях, в которых я описывал методы создания пользовательских учетных записей и учетных записей групп требует указания модификатора computer, который задает команду применения параметров для создания учетной записи компьютера. Опять же, как и в предыдущих случаях, после модификатора вам нужно указать отличительное имя компьютера, которое должно быть заключено в кавычки в том случае, если оно содержит пробелы, а также, при необходимости, дополнительные параметры. Синтаксис команды следующий:

где вы можете воспользоваться следующими дополнительными параметрами:

- -samid. Используя данный параметр, вы можете указать имя учетной записи компьютера. Если данный параметр не будет указан, то атрибут samid будет сформирован из имени DN объекта;

- -desc. При помощи этого параметра вы можете указать описания для создаваемого компьютера;

- -loc. Данный параметр отвечает за размещение создаваемой учетной записи;

- -s. Этот параметр задает контроллер домена, к которому будет подключен данный компьютер;

- -d. Данный параметр позволяет подключить компьютер к указанному домену;

- -memberof. Используя этот параметр, вы можете добавить компьютер в одну или несколько групп;

- -uc. При помощи этого параметра вы можете указать форматирование ввода или вывода из канала в Юникод;

- -uco. Этот параметр позволяет задавать форматирование вывода в канал в Юникоде;

- -uci. Данный параметр указывает форматирование ввода из канала в Юникоде;

- -u. Позволяет подключать компьютер к домену от указанной вами учетной записи пользователя;

- -p. Используя этот параметр, вы можете указать пароль для учетной записи пользователя, которая была указана при помощи параметра –u;

- -q. Данный параметр задает создание учетной записи компьютера в тихом режиме.

Рис. 2. Создание компьютеров средствами Dsadd

Команда Netdom в большинстве случаев используется для присоединения компьютера к домену, но вы как администратор при помощи данной команды можете также создавать учетные записи компьютеров. Также как и команда Dsadd computer, текущая команда позволяет создавать учетную запись компьютера в указанном домене, используя учетные данные, которые будут указаны вами. С текущей командой вы можете указать следующие параметры:

- /Domain. При помощи этого параметра вы можете указать домен, в котором будет создана учетная запись компьютера;

- /UserD. Данный параметр указывает учетную запись пользователя, которому разрешается подключить компьютер к домену;

- /PasswordD. Этот параметр позволяет задать пароль для учетной записи, которую вы указали используя параметр UserD;

- /Server. Текущий параметр указывает контроллер домена, который используется для добавления учетной записи компьютера;

- /OU. Данный параметр назначает создание объекта в подразделении, отличительное имя которого указано после этого параметра. В том случае, если вы пропускаете данный параметр, то учетная запись компьютера будет создана в подразделении, которое установлено по умолчанию;

- /DC. Если вы указываете данный параметр, то учётная запись компьютера назначается для контроллера домена, причем в этом случае вы не можете совместно указать параметр OU;

- /SecurePasswordPromt. Данный параметр целесообразно использовать в том случае, если в параметре PasswordD было указано значение * и для авторизации учетных данных вы используете смарт-карты.

Рис. 3. Создание компьютеров средства Netdom

Изменение подразделения с помощью командной строки

Для того чтобы изменить OU, необходимо использовать dsmod.exe в cmd от имени администратора. Но в этом случае вы можете изменить только описание.

dsmod.exe ou "OU=TestOU,DC=office,DC=local" -desc "New Description"

Здесь мы назначаем " New Description " для TestOU.

Изменение подразделения AD

Иногда вам нужно изменить OU. Вот как это сделать тремя различными способами.

Создание подразделения с помощью командной строки

Чтобы создать OU с помощью cmd, запустите dsadd.exe со следующими параметрами:

dsadd.exe ou "OU=testorg,DC=office,DC=local" -desc "TestOU"

Эта строчка создаст TestOU в домене с описанием "TestOU".

Создание учетных записей компьютеров, используя Windows PowerShell

Стоит обратить внимание на то, что при помощи VBScript учетные записи компьютеров создаются также как и учетные записи пользователей. То есть, для начала вам нужно подключиться к контейнеру, затем создать сам объект, а после чего заполнить его атрибуты и подтвердить изменение. Как и в случае с учетными записями пользователей и групп, вы можете создавать учетные записи компьютеров при помощи командлета New-ADComputer. Стоит обратить внимание на то, что при помощи текущего командлета вы можете редактировать почти все доступные атрибуты, вы не можете присоединять компьютер к домену, используя функционал данного командлета. Во всех случаях, данный командлет используется до того как пользователь попробует присоединить компьютер к домену. Также как и в случае с командлетами New-ADUser и New-ADGroup, параметр Path позволяет задавать подразделение, в котором будет размещена учетная запись компьютера. Если вы заранее знаете точную дату выведения компьютера из эксплуатации, вы можете задать дату окончания срока действия учетной записи компьютера при помощи параметра –AccountExpirationDate. Значением этого параметра выступают дата и время в формате DateTime, причем, если значением данного параметра будет указан 0, срок действия учетной записи никогда не истечет. Пароль для текущей учетной записи компьютера вы можете задать, используя параметр -AccountPassword. Длина пароля не должна превышать 240 символов. Параметры –DisplayName и –Description отвечают за имя и описание объекта. В некоторых случаях сразу после создания, учетная запись отключается. Это можно реализовать при помощи параметра –Enabled, указав значение $false. Пользователя или группу, которые управляют этим объектом, задают при помощи параметра –ManagedBy. Синтаксис командлета следующий:

Рис. 4. Создание учетной записи компьютера, используя PowerShell

Создание подразделения с помощью Active Directory Administrative Center

Давайте создадим подразделение с помощью ADAC:

Запустите Active Directory Administrative Center (dsac.exe).

Переключитесь в режим просмотра дерева и разверните домен или подразделение, в котором вы хотите разместить новое.

Щелкните правой кнопкой мыши на OU или домен, выберите «New. », а затем выберите Organizational Unit.

Появится окно создания подразделения:

Введите имя OU и нажмите OK, чтобы его создать.

Изменение подразделения с помощью Windows PowerShell

Команда Set-ADOrganizationalUnit используется для изменения OU. Она очень мощная, в отличие от dsmod.exe. Вы можете легко изменить множество параметров OU, таких как DistinguishedName, LinkedGroupPolicyObjects или ManagedBy. Вот пример того, как изменить параметр ManagedBy в OU:

Import-Module ActiveDirectory

Set-ADOrganizationalUnit -Identity "OU=TestOU,DC=office,DC=local" -ManagedBy "CN=User,CN=Users,DC=office,DC=local"

OU. OU — это минимальная "единица" администрирования, права управления которой можно делегировать некоторому пользователю или группе. С помощью OU можно обеспечить локальное администрирование пользователей (создание, модификация и удаление учетных записей) или ресурсов.

Примечание: Организационные единицы и подразделения — это термины-синонимы; мы будет чаще использовать понятие организационная единица, говоря о структуре каталога Active Directory и его дереве, и подразделение — когда речь идет об администрировании Active Directory, делегировании управления и т. п.

В каталоге Active Directory организационные единицы представляют собой объекты типа "контейнер" и отображаются в окне оснастки Active Directory — пользователи и компьютеры (Active Directory Users and Computers) как папки. Их основное назначение — группирование объектов каталога с целью передачи административных функций отдельным пользователям.

Дерево OU может отображать реальную структуру организации — административную, функциональную и т. п. При этом учитываются иерархия полномочий ответственных работников и необходимые функции управления. Каждый доменов дереве или лесе может иметь свою, совершенно независящую от других структуру организационных единиц.

Организационная единица — минимальная структурная единица, которой можно назначить собственную групповую политику, т. е. определить разрешения на доступ к ней (и подчиненным OU), конфигурационные настройки и т. п. Однако OU не является структурным элементом безопасности (т. е. нельзя, скажем, назначить подразделению некоторые права доступа к определенному объекту), а служит только для группирования объектов каталога. Для назначения полномочий и разрешений доступа к ресурсам следует применять группы безопасности (security groups).

Примечание: Параметры безопасности групповой политики, назначенной некоторому подразделению, позволяют "сужать" область действия этой политики. Предположим, например, что в подразделении имеется несколько групп безопасности. По умолчанию групповая политика распространяется на всех членов подразделения. Однако можно сделать так, что эта политика будет действовать только на определенную группу (группы) и игнорироваться остальными группами подразделения. Подробнее об этом рассказано в главе 27.

Вот рекомендации по выбору решения (организовать ли в сети несколько доменов или делить её на организационные единицы):

- Создавайте несколько доменов, если в организации действует децентрализованное управление, при котором пользователями и ресурсами управляют совершенно независимые администраторы.

- Создавайте несколько доменов, если части сети связаны медленным каналом и совершенно нежелательна полная репликация по этому каналу (если репликация возможна хотя бы иногда, то лучше создавать один домен с несколькими сайтами).

- Разбивайте домен на организационные единицы, чтобы отразить в них структуру организации.

- Разбивайте домен на организационные единицы, если нужно делегировать управление над ограниченными, небольшими группами пользователей и ресурсов; при этом можно делегировать все права администрирования или только некоторые.

- Разбивайте домен на организационные единицы, если их структура соответствует будущим изменениям в организации (компании). Домены же, по возможности, нужно конфигурировать так, чтобы перемещать или делить их приходилось как можно реже.

Двухуровневая иерархия — доменов в дереве доменов и организационных единиц в домене — обеспечивает гибкость администрирования, которое может быть и централизованным, и децентрализованным, и смешанным.

К очередному типу объектов Active Directory относятся объекты компьютеров. В доменных службах Active Directory компьютеры представлены в качестве учетных записей и объектов аналогично пользователям и используются для представления контроллеров доменов, клиентских компьютеров, а также рядовых серверов. Компьютеры входят в сеть домена так же, как и пользователи, проходя проверку подлинности. Также как и пользовательские учетные записи, компьютеры можно заключать в группы, назначать им доступ к сетевым ресурсам, управлять ими средствами групповых политик. У учетных записей компьютеров, аналогично записям пользователей есть атрибут objectClass. Но в отличие от пользовательской учетной записи, учетная запись компьютера состоит из имени с прикрепленным знаком доллара, а также пароля, который присваивается автоматически и автоматически меняется каждые 30 дней. Управление идентификацией компьютеров в качестве объектов учетных записей обусловлено тем, что абсолютно в любой организации компьютеры могут переходить от одного пользователя к другому, могут быть приобретены новые компьютеры, компьютеры могут устаревать и списываться, а также могут выходить из строя и отправляться на ремонт. Помимо создания учетных записей компьютеров, к основным административным задачам, выполняемым во время поддержки учетных записей компьютеров на протяжении их жизненного цикла можно отнести присоединение компьютеров к домену, сброс учетной записи, делегирование разрешения создания компьютеров, а также удаление компьютеров из домена. Стоит помнить, что изначально учетная запись компьютера состоит в рабочей группе и для того, чтобы пользователь смог зайти в доменную сеть под своей учетной записью, нужно присоединить компьютер к домену. Основным недостатком рабочей группы является то, что каждая система поддерживает локальное хранилище объектов идентификации, которое называется базой данных диспетчера безопасности учетных записей (Security Accounts Manager) SAM и при входе пользователя система выполняет проверку подлинности на локальной машине. Причем присоединяемый компьютер должен содержать учетную запись в домене, которая включает в себя имя входа, идентификатор безопасности SID и пароль, указывающие, что данная учетная запись является принципалом безопасности. Перед тем как присоединять компьютер к домену вы должны убедиться, что данных компьютер соответствует следующим требованиям: у вас есть право на присоединение компьютера к домену, объект компьютера создан в домене, а также вы должны войти в присоединяемый компьютер как локальный администратор.

По умолчанию учетные записи компьютеров создаются в контейнере Computers, который является классом container и отличается от подразделения тем, что в данном контейнере вы не можете создавать дочернее подразделение и к нему невозможно привязать объекты групповых политик, что в производственной среде считается крайне неудобным. Поэтому вам перед тем как создавать учетные записи компьютеров, нужно спланировать подразделения, в которых будут храниться учетные записи компьютеров. В этой статье не будут описываться такие моменты, как создание подразделения для учетных записей компьютеров, присоединение компьютеров к домену, смена пароля для учетной записи компьютера, делегирование разрешений на создание учетных записей компьютера и удаление компьютеров. Все эти вопросы будут рассмотрены в одной из следующих статей. Из этой статьи вы узнаете о том, как можно создавать учетные записи компьютеров.

Создание подразделения (OU)

OU можно создать с помощью Active Directory Administrative Center (ADAC), Active Directory Users and Computers (ADUC), командной строки и PowerShell.

Заключение

Из этой статьи вы узнали о пяти методах создания учетных записей компьютеров. Подробно было рассмотрено создание учетных записей компьютеров при помощи графического интерфейса, утилит командной строки Dsadd и Netdom, а также средствами командлета New-ADGroup командной оболочки Windows PowerShell. Вкратце были рассмотрено создание компьютеров средствами утилит CSVDE, LDIFDE и при помощи функционала VBScript.

Организационной единицей (Organizational Unit — OU) называется контейнер административного уровня, подобный показанному на рис. 6.1, который используется для логической организации объектов в AD DS. Концепция организационной единицы происходит от стандарта облегченного протокола доступа к каталогам (Lightweight Directory Access Protocol — LDAP), на основании которого создавалась AD DS, хотя между самим LDAP и AD DS существуют концептуальные различия.

Объекты в Active Directory могут логически помещаться в организационные единицы в соответствии с указаниями администратора. Хотя объекты всех пользователей по умолчанию помещаются в контейнер Users (Пользователи), а объекты всех компьютеров — в контейнер Computers (Компьютеры), они могут перемещаться оттуда в любой момент.

Используемые по умолчанию папки Users (Пользователи) и Computers (Компьютеры) в AD DS с технической точки зрения являются не организационными единицами, а скорее объектами класса Container. Это очень важно понимать, поскольку объекты класса Container ведут себя не так, как организационные единицы. Чтобы получить возможность должным образом использовать службы вроде групповых политик (Group Policies), работа которых зависит от функциональности организационных единиц, объекты пользователей и компьютеров рекомендуется перемещать из стандартных контейнеров в структуру OU.

На каждый объект в структуре AD DS можно ссылаться в запросах LDAP за счет указания конкретного места, в котором он находится в структуре OU. Подобные ссылки будут довольно часто встречаться при написании сценариев для модификации или создания пользователей в AD DS либо просто при выполнении LDAP-запросов к AD DS.

Организационные единицы в основном удовлетворяют потребность в делегировании прав на администрирование различным группам администраторов. Хотя существуют и другие возможные способы применения организационных единиц, делегирование прав на администрирование все-таки является главной причиной для создания OU в среде AD DS.

Всем доброго времени суток, продолжаем наши уроки системного администрирования. Продолжим сегодня разбираться в основных объектах Active Directory. После того, как мы разобрались с планированием Active Directory, первое что нужно создать, это структуру организационных подразделений (OU). Делается это для того, чтобы системный администратор, мог делегировать права на отдельные группы объектов, объединенных по каким-то критериям, применять групповые политики, по тем же соображениям. Если вы организуете себе удобную иерархию, то у вас все будет в AD просто лафа, которая вам сэкономит много времени.

Я создам у себя в AD, структуру такого плана:

- На верху OU территориальной принадлежности. В моем случае это города

- Дальше это OU серверы, пользователи и компьютеры

- Дальше можно уже при необходимости делить на этажи, отделы и все такое, как вашей фантазии придет в голову.

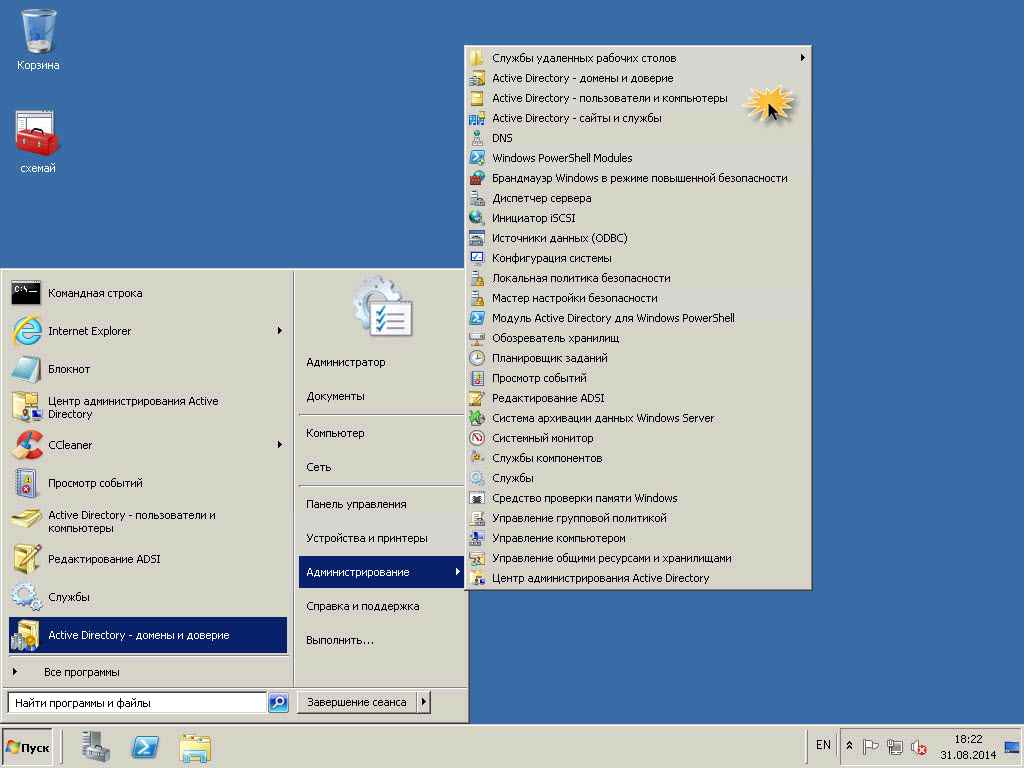

Ну собственно начнем. Открываем Пуск-Администирование-ADUC

Администрирование Active Directory-1 часть. Создание контейнера при помощи оснастки ADUC.-01

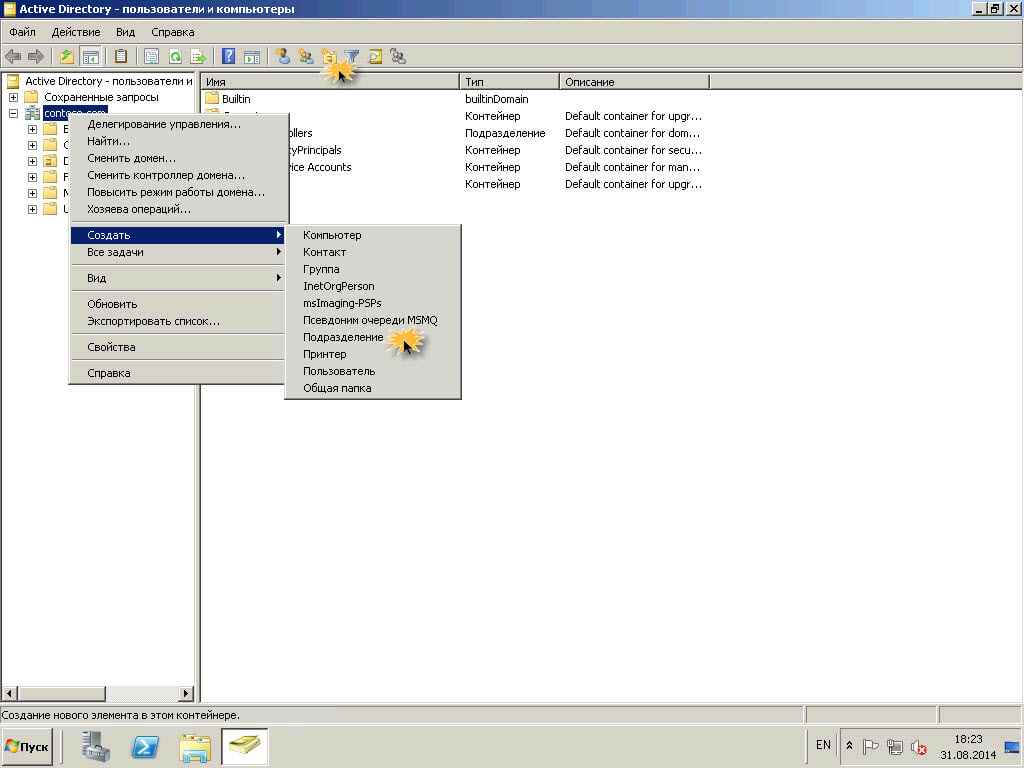

Дальше правым кликом по имени нашего домена, выбрать меню Создать-Подразделение или нажать иконку сверху.

Администрирование Active Directory-1 часть. Создание контейнера при помощи оснастки ADUC.-02

Вводим название OU, в моем случае Город. Дальше подобным образом создаем нужное вам количество OU в нужной вам иерархии.

Администрирование Active Directory-1 часть. Создание контейнера при помощи оснастки ADUC.-03

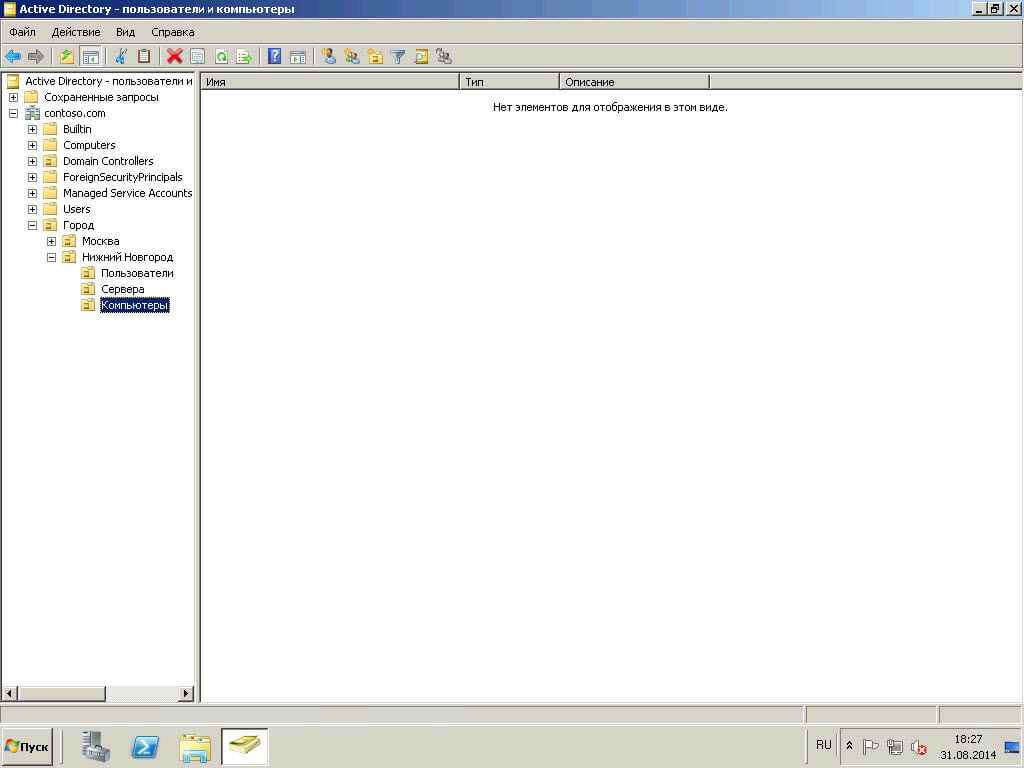

У меня это выглядит вот так. Есть несколько городов, которые содержат в себе дополнительные организационные подразделения:

- Пользователи

- Группы рассылок

- Группы

- Системные учетные записи

- Сервера

- Компьютеры

Администрирование Active Directory-1 часть. Создание контейнера при помощи оснастки ADUC.-04

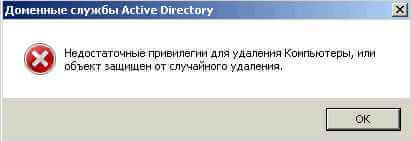

Если вы вдруг создали лишний OU или не в том месте, можете попробовать ее удалить или перенести, делается это правым кликом удалить или крестик сверху. Но увидите что от удаления OU защищен.

Администрирование Active Directory-1 часть. Создание контейнера при помощи оснастки ADUC.-05

Недостаточно привилегий для удаления организационного подразделения, или объект защищен от случайного удаления

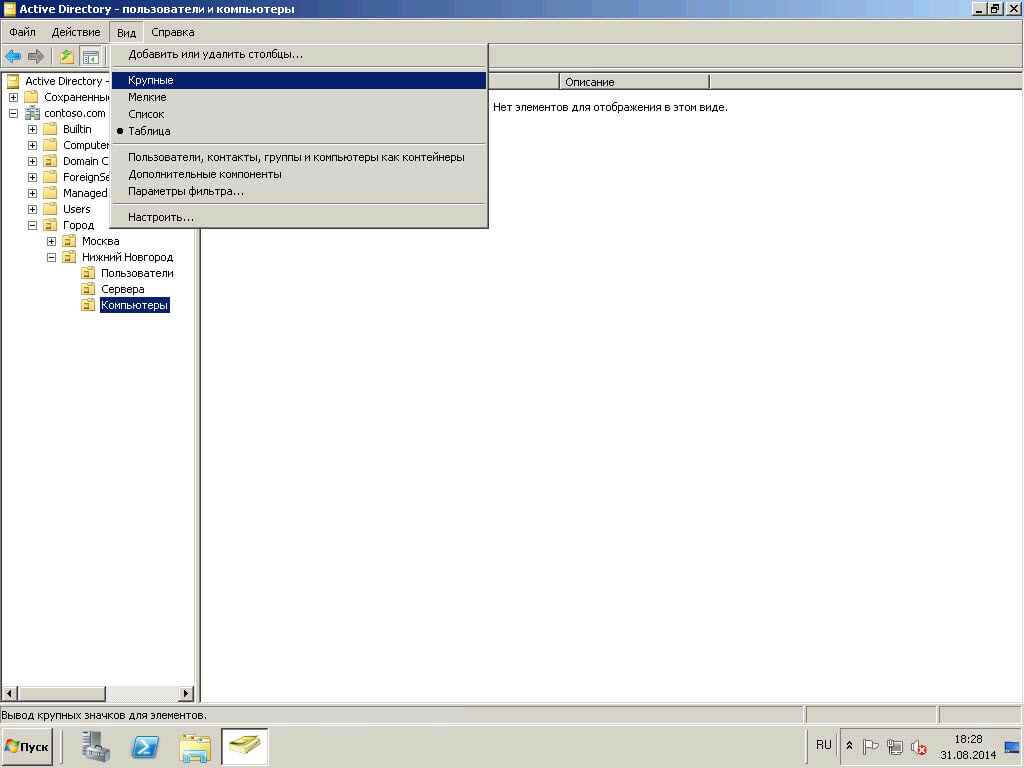

Администрирование Active Directory-1 часть. Создание контейнера при помощи оснастки ADUC.-06

Администрирование Active Directory-1 часть. Создание контейнера при помощи оснастки ADUC.-07

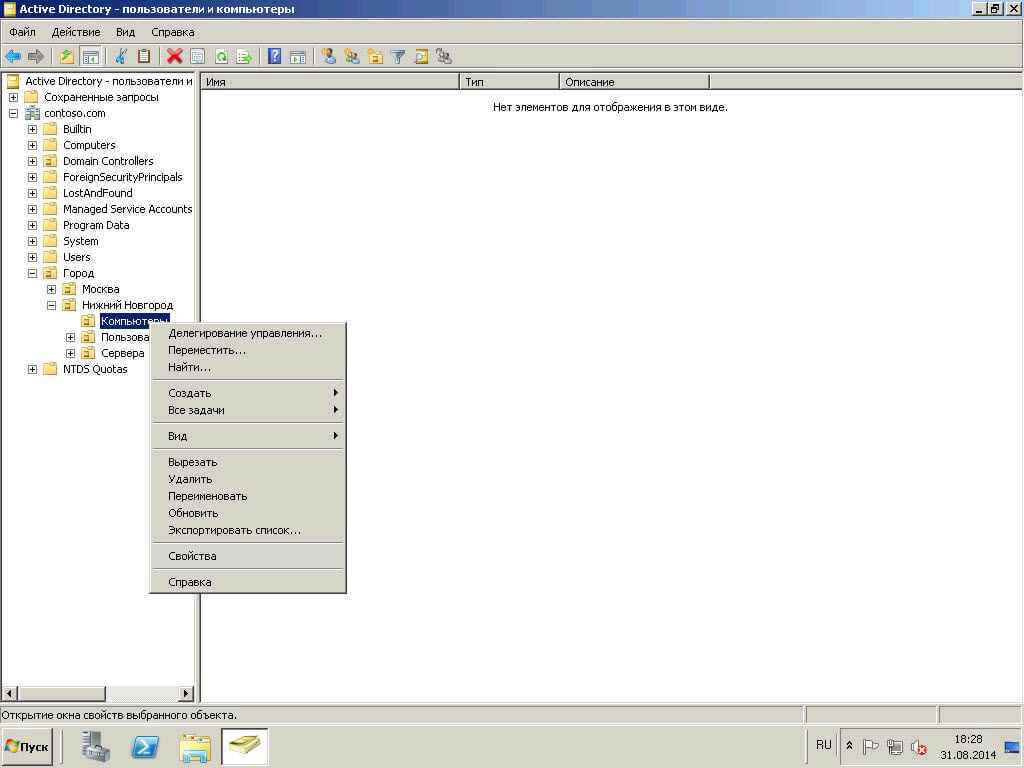

Теперь кликаем правым кликом по нужному OU и выбираем свойства.

Администрирование Active Directory-1 часть. Создание контейнера при помощи оснастки ADUC.-08

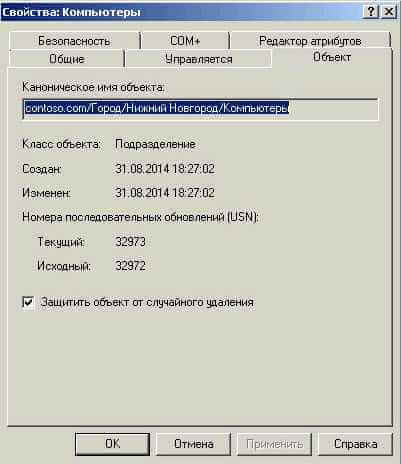

Переходим на вкладку "Объект", и видим эту галочку, которая защищает OU. Сняв ее можно проводить манипуляции, совет как сделаете, что нужно поставьте галчку обратно.

Администрирование Active Directory-1 часть. Создание контейнера при помощи оснастки ADUC.-09

Как видите компания Microsoft сделала процесс создания объектов в Active Directory, очень тривиальным, так как многие вещи, системный администратор просто делегирует, например, на отдел кадров, которые заводят учетные записи. Если остались вопросы, то пишите их в комментариях, рад буду пообщаться.

Создание компьютеров при помощи команд CSVDE и LDIFDE

Утилита командной строки Comma-Separated Values Data Exchange (SCVDE) была подробным образом рассмотрена в статьях, где были описаны способы создания учетных записей компьютеров и групп. Вы уже должны знать о том, что данная команда позволяет импортировать и экспортировать объекты Active Directory из csv-файла. Для этой команды вы можете применять следующие параметры:

- -i. Параметр, который отвечает за режим импорта. Если вы не укажете данный параметр, то эта команда будет использовать по умолчанию режим экспорта;

- -f. Параметр, идентифицирующий имя файла, которое предназначено для импорта или экспорта;

- -k. Параметр, предназначенный для продолжения импорта, пропуская все возможные ошибки;

- -v. Параметр, используя который вы можете вывести подробную информацию;

- -j. Параметр, отвечающий за расположение файла журнала;

- -u. Параметр, позволяющий использовать режим Юникода.

Как вы уже знаете, файлы Lightweight Directory Access Protocol Data Interchange Format (LDIF) также указываются в виде текстовых файлов, где все операции задаются в виде блоков строк, разделенных пустой строкой. В этих файлах каждая новая операция начинается с атрибута DN объекта, после чего идут дополнительные параметры. Как вам уже известно, с этой командой могут применяться следующие параметры:

- -i. Параметр, который отвечает за режим импорта. Если вы не укажете данный параметр, то эта команда будет использовать по умолчанию режим экспорта;

- -f. Параметр, идентифицирующий имя файла, которое предназначено для импорта или экспорта;

- -k. Параметр, предназначенный для продолжения импорта, пропуская все возможные ошибки;

- -v. Параметр, используя который вы можете вывести подробную информацию;

- -j. Параметр, отвечающий за расположение файла журнала;

- -d. Параметр, указывающий корень поиска LDAP;

- -f. Параметр, предназначенный для фильтра поиска LDAP;

- -p. Представляет собой область или глубину поиска;

- -l. Предназначен для указания списка атрибутов с разделительными запятыми, который будет включен в экспорт результирующих объектов;

Удаление подразделения с помощью Active Directory Administrative Center

Откройте Active Directory Administrative Center (dsac.exe).

Переключитесь в режим просмотра дерева, разверните свой домен и найдите OU, которое вы хотите удалить. Щелкните OU правой кнопкой мыши и выберите “Delete”.

Появится окно подтверждение удаления:

Нажмите Yes для подтверждения. Если OU содержит дочерние объекты, нажмите еще раз.

Создание подразделения с помощью Windows PowerShell

Для создания нового подразделения с помощью PowerShell нам нужно использовать команду New-ADOrganizationalUnit. Запустите PowerShell от имени администратора и введите следующее:

Import-Module ActiveDirectory

New-ADOrganizationalUnit "TestOU" -Description "TestOU"

Эта строчка создаст TestOU в домене с описанием "TestOU".

Читайте также: