Виды компьютерных преступлений презентация

4. Часть 1

Описание презентации по отдельным слайдам:

Автор: Шапсигов М.М.

В ЗАВИСИМОСТИ ОТ СПОСОБА ВОЗДЕЙСТВИЯ НА КОМПЬЮТЕРНУЮ СИСТЕМУ СПЕЦИАЛИСТЫ ВЫДЕЛЯЮТ ЧЕТЫРЕ ВИДА КОМПЬЮТЕРНЫХ ПРЕСТУПЛЕНИЙ:

Физические злоупотребления, которые включают в себя разрушение оборудования; уничтожение данных или программ; ввод ложных данных, кражу информации, записанной на различных носителях.

Операционные злоупотребления, представляющие собой: мошенничество (выдача себя за другое лицо или использование прав другого лица); несанкционированное использование различных устройств.

Программные злоупотребления, которые включают в себя: различные способы изменения системы математического обеспечения ("логическая бомба" - введение в программу команды компьютеру проделать в определенный момент какое-либо несанкционированное действие; "троянский конь" - включение в обычную программу своего задания).

Электронные злоупотребления, которые включают в себя схемные и аппаратные изменения, приводящие к тому же результату, что и изменение программы.

ПРИ СОВЕРШЕНИИ РЯДА ПРЕСТУПЛЕНИЙ МОГУТ ИМЕТЬ МЕСТО ВСЕ СПОСОБЫ ИСПОЛЬЗОВАНИЯ КОМПЬЮТЕРА.

Компьютер как объект преступления. Можно выделить две разновидности преступлений, где компьютер является объектом посягательства: а) Изъятие средств компьютерной техники. К этой группе относятся традиционные способы совершения обычных видов преступлений, в которых действия преступника направлены на изъятие чужого имущества. б) Атака на компьютер с целью несанкционированного доступа в целях получения доступа к хранящейся на нем информации (хищения информации), бесплатного использования данной системы (кража услуг) или ее повреждения.

2. Компьютер как орудие преступления. Компьютеры могут использоваться в качестве орудия незаконных действий двояким способом: а) как средство совершения традиционных преступлений (различного рода мошенничества и т.п.); б) как средство атаки на другой компьютер.

3. Компьютер как запоминающее устройство. В данной своей функции компьютер играет в преступной деятельности роль пассивного запоминающего устройства. Часто при этом компьютер является объектом несанкционированного доступа. После взлома системы создается специальная директория для хранения файлов, содержащих программные средства преступника, пароли для других узлов, списки украденных номеров кредитных карточек. Возможности подобного использования компьютера в преступных целях многократно возрастают при использовании сети Интернет.

МЕРЫ КОНТРОЛЯ НАД КОМПЬЮТЕРНОЙ ПРЕСТУПНОСТЬЮ ПОДРАЗДЕЛЯЮТСЯ правовые организационно-тактические программно-технические

К правовым мерам относятся разработка норм, устанавливающих ответственность за совершение компьютерных преступлений, защита авторских прав программистов, а также вопросы контроля за разработчиками компьютерных систем и применение международных договоров об их ограничениях.

К организационно-тактическим мерам относятся охрана вычислительных центров, тщательность подбора персонала, исключение случаев ведения особо важных работ только одним человеком и т п.

К программно-техническим мерам можно отнести защиту от несанкционированного доступа к системе, профилактику от компьютерных вирусов, резервирование особо важных компьютерных подсистем, применение конструктивных мер защит от хищений, саботажа диверсий, взрывов, установку резервных систем электропитания, оснащение помещении кодовыми замками, установку сигнализации и другие меры.

УГОЛОВНО-ПРАВОВОЙ КОНТРОЛЬ НАД КОМПЬЮТЕРНОЙ ПРЕСТУПНОСТЬЮ В РОССИИ.

ПРЕСТУПЛЕНИЯ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ

Статья 272. Неправомерный доступ к компьютерной информации 1. Неправомерный доступ к охраняемой законом компьютерной информации, то есть информации на машинном носителе, в электронно-вычислительной машине (ЭВМ), системе ЭВМ или их сети, если это деяние повлекло уничтожение, блокирование, модификацию либо копирование информации, нарушение работы ЭВМ, системы ЭВМ или их сети, наказывается штрафом в размере до двухсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период до восемнадцати месяцев, либо исправительными работами на срок от шести месяцев до одного года, либо лишением свободы на срок до двух лет. 2. То же деяние, совершенное группой лиц по предварительному сговору или организованной группой либо лицом с использованием своего служебного положения, а равно имеющим доступ к ЭВМ, системе ЭВМ или их сети, наказывается штрафом в размере от ста тысяч до трехсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период от одного года до двух лет, либо исправительными работами на срок от одного года до двух лет, либо арестом на срок от трех до шести месяцев, либо лишением свободы на срок до пяти лет.

Статья 273. Создание, использование и распространение вредоносных программ для ЭВМ Создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ или машинных носителей с такими программами наказываются лишением свободы на срок до трех лет со штрафом в размере до двухсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период до восемнадцати месяцев.

Статья 274. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети 1. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети лицом, имеющим доступ к ЭВМ, системе ЭВМ или их сети, повлекшее уничтожение, блокирование или модификацию охраняемой законом информации ЭВМ, если это деяние причинило существенный вред, -наказывается лишением права занимать определенные должности или заниматься определенной деятельностью на срок до пяти лет, либо обязательными работами на срок от ста восьмидесяти до двухсот сорока часов, либо ограничением свободы на срок до двух лет.

“Нельзя доверять программам, написанным не вами самими. Никакие исследования не защитят вас от использования ненадежного кода. По мере того как уровень языка, на котором написана программа, снижается, находить ошибки становится все труднее и труднее. А хорошо продуманную ошибку в микрокоде найти практически невозможно”. ПРОРОЧЕСТВО ТОМПСОНА

26. Популярность антивирусных программ на предприятиях г. Покачи (по критерию эффективности) :

1. Покупайте только лицензионное ПО.

2.Создайте системную дискету (или диск).

3.Делайте регулярное резервное копирование

наиболее важных файлов.

4.Проверяйте перед использованием все

дискеты, диски и флэшки, принесенные из вне.

5.Ограничьте доступ к ПК.

6. Проверяйте ПК на наличие вирусов

постоянно (не забывайте обновлять антивирусные

программы)

Вы можете изучить и скачать доклад-презентацию на тему Компьютерные преступления и защита от них. Презентация на заданную тему содержит 30 слайдов. Для просмотра воспользуйтесь проигрывателем, если материал оказался полезным для Вас - поделитесь им с друзьями с помощью социальных кнопок и добавьте наш сайт презентаций в закладки!

Цель исследования: Классификация и анализ компьютерных правонарушителей и преступлений; методы противодействия компьютерным правонарушениям. Объект исследования: Правонарушения в компьютерной области, нормативно-правовая база данной сферы, меры защиты информации. Задачи исследования: Изучение научной, учебной литературы по исследуемому предмету. Систематизация и обобщение опыта работ по данной проблеме. Изучение причин и сущности совершения компьютерных преступлений в мировом масштабе, а также нормативно-правовую базу и методы защиты от компьютерных преступлений. Изучение состояния аппаратных и программных средств, а также наиболее серьезных вирусов, причиняющих вред ПК, анализ способов и методов защиты программного обеспечения, применяемых на предприятиях города Покачи.

Содержание работы: Содержание работы: введение; три главы; заключение; приложение; библиография; презентация. Направления в работе:

Компьютерные преступления - это преступления, совершенные с использованием компьютерной информации. При этом, компьютерная информация является предметом и (или) средством совершения преступления Неправомерный доступ к охраняемой законом компьютерной информации. Создание, использование и распространение вредоносных программ для ЭВМ или машинных носителей с такими программами. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети.

Краткое описание документа:

КЛАССИФИКАЦИЯ КОМПЬЮТЕРНЫХ ПРЕСТУПЛЕНИЙ

В ЗАВИСИМОСТИ ОТ СПОСОБА ВОЗДЕЙСТВИЯ НА КОМПЬЮТЕРНУЮ СИСТЕМУ СПЕЦИАЛИСТЫ ВЫДЕЛЯЮТ ЧЕТЫРЕ ВИДА КОМПЬЮТЕРНЫХ ПРЕСТУПЛЕНИЙ:

Физические злоупотребления, которые включают в себя разрушение оборудования; уничтожение данных или программ; ввод ложных данных, кражу информации, записанной на различных носителях.

Операционные злоупотребления, представляющие собой: мошенничество (выдача себя за другое лицо или использование прав другого лица); несанкционированное использование различных устройств.

Цель исследования:

Классификация и анализ компьютерных правонарушителей и

преступлений; методы противодействия компьютерным

правонарушениям.

Объект исследования:

Правонарушения в компьютерной области, нормативно-правовая

база данной сферы, меры защиты информации.

Задачи исследования:

1. Изучение научной, учебной литературы по исследуемому

предмету.

2. Систематизация и обобщение опыта работ по данной проблеме.

3. Изучение причин и сущности совершения компьютерных

преступлений в мировом масштабе, а также нормативно-правовую

базу и методы защиты от компьютерных преступлений.

4. Изучение состояния аппаратных и программных средств, а также

наиболее серьезных вирусов, причиняющих вред ПК, анализ

способов и методов защиты программного обеспечения,

применяемых на предприятиях города Покачи.

Содержание работы:

• введение;

• три главы;

• заключение;

•приложение;

•библиография;

•презентация.

Направления в работе:

24. Часть 3

17. Часть 2

Меры противодействия компьютерным

преступлениям

Технические

Правовые

Защита от

несанкционированного доступа

Создание

Организационные

Совершенствование

Законодательства

резервных копий

Защита авторских

Охрана

компьютерных систем прав

Спецпрограммы

Подбор персонала

безопасности

Другие оргмеры

Информированность

пользователей ПК

О правовой охране программ для ЭВМ и баз данных

О правовой охране топологий интегральных микросхем

Об информации, информатизации и защите информации

Об участии в международном информационном обмене

О государственной тайне

Об авторском праве и смежных правах

Об электронной цифровой подписи

О применении контрольно-кассовой техники при

осуществлении наличных денежных расчетов и (или)

расчетов с использованием платежных карт

Об органах федеральной службы безопасности (ФСБ)

О связи

Об оперативно-розыскной деятельности

О милиции

О Концепции правовой информатизации России

Доктрина информационной безопасности России

Утверждение Положения о Межведомственной комиссии

по защите гос. тайны

Об упорядочении организации и проведения

оперативно-розыскных мероприятий

с использованием технических средств

Об обороте специальных технических средств (СТС),

предназначенных для негласного получения информации

О мерах по соблюдению законности в области оборота

шифровальных средств и предоставления услуг в области

шифрования информации

Соглашение стран СНГ о сотрудничестве в борьбе с

компьютерными преступлениями

5. Компьютерные преступления - это преступления, совершенные с использованием компьютерной информации. При этом, компьютерная информация яв

Компьютерные преступления - это преступления, совершенные с использованием

компьютерной информации. При этом, компьютерная информация является предметом

и (или) средством совершения преступления

Классификация компьютерных преступлений:

@ Неправомерный доступ к охраняемой законом

компьютерной информации.

@ Создание, использование и распространение

вредоносных программ для ЭВМ или машинных

носителей с такими программами.

@ Нарушение правил эксплуатации ЭВМ, системы ЭВМ

или их сети.

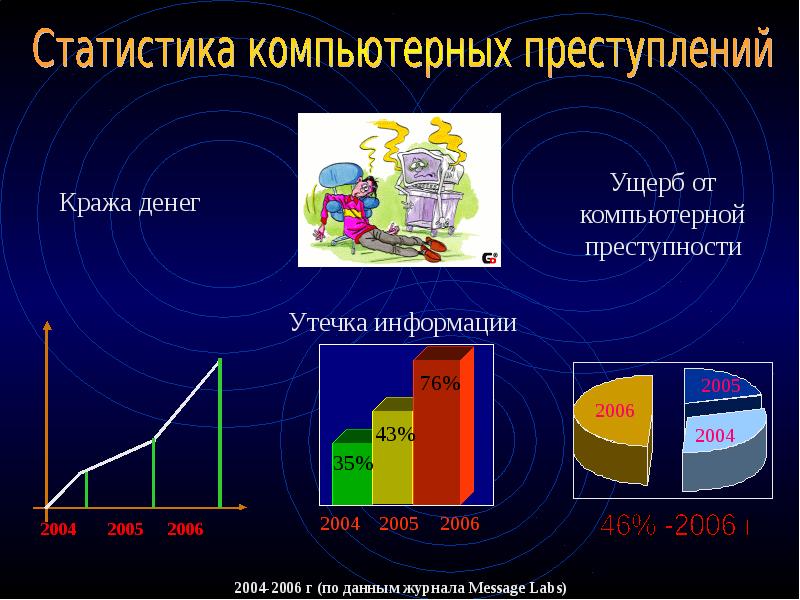

Ущерб от

компьютерной

преступности

Кража денег

Утечка информации

76%

2006

43%

2004

35%

2004

2005

2006

2004 2005

2005

2006

2004-2006 г (по данным журнала Message Labs)

Фрэкеры (phreacker)

Фрэкеры – лица, специализирующиеся на совершении преступлений в области

электросвязи с использованием конфиденциальной вариационной информации и

специальных технических средств разработанных для негласного получения информации с

технических каналов.

Пранки

Боксиры

«ТРОЯНСКИЙ КОНЬ»

Троянский конь заключается в тайном введении в

чужое программное обеспечение

вредоносной программы для ЭВМ,

которая позволяют негласно

осуществлять иные, не

планировавшиеся разработчиком

программы функции. Эти средства

совершения преступления

используют для негласного

добывания конфиденциальных

сведений, например, логина и

пароля доступа в сеть ЭВМ

"Интернет

«ЛОГИЧЕСКАЯ БОМБА»

Логическая

бомба - тайное

встраивание в программу для

ЭВМ потерпевшего вредоносной

программы для ЭВМ

(программного модуля), которая

должна сработать лишь однажды

при наступлении определенных

логических условий. При этом

"бомба" автоматически

ликвидируется при окончании

исполнения заданного

преступником вредоносного

алгоритма.

«КОМПЬЮТЕРНЫЙ ЧЕРВЬ»

Червь- саморазмножающийся и

самораспространяющийся вирус, который

специально создан для функционирования в сети

ЭВМ. Он хранит свои модули на нескольких

компьютерах - рабочих станциях сети. При

уничтожении модулей на соответствующем

числе рабочих станций, она автоматически

воссоздает их после каждого подключения

"вылеченного" компьютера к сети - как

разрезанный на части дождевой червяк

отращивает новые, недостающие участки тела.

Червь, помимо своего оригинального алгоритма,

может являться "средством передвижения"

обычных вирусов, троянских коней, логических

бомб.

25. Вирусы, встречающиеся в программном обеспечении предприятий г.Покачи:

1 место – Компьютерные черви

(TWIKER’s, Worm)

2 место –Троянские кони (Troyan’s)

3 место – Логические бомбы замедленного действия

(Wilkers - Word)

Презентация на тему: " Компьютерная преступность и безопасность. Компьютерные преступления в Уголовном кодексе РФ." — Транскрипт:

1 Компьютерная преступность и безопасность. Компьютерные преступления в Уголовном кодексе РФ.

2 Виды компьютерных преступлений Несанкционированный Ввод логических доступ к информации. бомб. Разработка и распрост- Преступная небреж- ранение вирусов. ность в разработке. Подделка компьютерной Хищение компьютер- информации. ной информации.

3 Известно много мер, направленных на предупреждение преступления: Известно много мер, направленных на предупреждение преступления: Технические Технические Организационные Организационные Правовые Правовые

4 -защита от несанкционированного доступа к системе -резервирование особо важных компьютерных подсистем -организация вычислительных сетей -установка противопожарного оборудования -оснащение замками, сигнализациями

5 -охрана вычислительного центра -тщательный подбор персонала -наличие плана восстановления работоспособности(после выхода из строя) -универсальность средств защиты от всех пользователей

6 -разработка норм, устанавливающих ответственность за компьютерные преступления -защита авторских прав программистов -совершенствование уголовного и гражданского законодательства

7 Классификация сбоев и нарушений: Сбои оборудования. Сбои оборудования. Потеря информации из-за некорректной работы ПО. Потеря информации из-за некорректной работы ПО. Потери, связанные с несанкционированным доступом. Потери, связанные с несанкционированным доступом. Потери, связанные с неправильным хранением архивных данных. Потери, связанные с неправильным хранением архивных данных. Ошибки обслуживающего персонала и пользователей. Ошибки обслуживающего персонала и пользователей.

8 Способы защиты информации: Шифрование. Шифрование. Физическая защита данных.Кабельная система. Физическая защита данных.Кабельная система. Системы электроснабжения. Системы электроснабжения. Системы архивирования и дублирования информации. Системы архивирования и дублирования информации.

9 On-Line O Off-Line (в темпе поступления (автономном) информации) -DES(правительственный стандарт для шифрования цифровой информации) -RSA(стандарт Национального Бюро Стандартов)

10 Физическая защита. Кабельная система. Структурированные кабельные системы. Структурированные кабельные системы. Аппаратные кабельные системы. Аппаратные кабельные системы. Административные подсистемы. Административные подсистемы.

11 Защита от компьютерных вирусов. вирусов. Защита от несанкциони - Защита от несанкциони - рованного доступа рованного доступа Защита информации при удаленном Защита информации при удаленном доступе доступе

12 Защита от компьютерных вирусов. 64% из 451 специалистов испытали «на себе» их действие 64% из 451 специалистов испытали «на себе» их действие новых штаммов ежемесячно новых штаммов ежемесячно Методы защиты - антивирусные программы Методы защиты - антивирусные программы

15 Защита от несанкционированного доступа Обострилась с распространением локальных, глобальных компьютерных сетей. Обострилась с распространением локальных, глобальных компьютерных сетей. Разграничение полномочий пользователя. Разграничение полномочий пользователя. Используют встроенные средства сетевых операционных систем. Используют встроенные средства сетевых операционных систем. Комбинированный подход – пароль +идентификация по персональному ключу. Комбинированный подход – пароль +идентификация по персональному ключу. Смарт – карты. Смарт – карты.

16 Используются кабельные линии и радиоканалы. Используются кабельные линии и радиоканалы. Сегментация пакетов. Сегментация пакетов. Специальные устройства контроля. Специальные устройства контроля. Защита информации от хакеров. Защита информации от хакеров. Защита информации при удалённом доступе

17 «Законодательство в сфере информации» «Законодательство в сфере информации» С 1991 по основных законов: С 1991 по основных законов: -определяются основные термины и понятия. -регулируются вопросы о распространении информации. -охрана авторских прав. -имущественные и неимущественные отношения.

18 Предусматривает уголовную ответственность за создание программ для ЭВМ или их модификацию, приводящие к несанкционированному уничтожению. Предусматривает уголовную ответственность за создание программ для ЭВМ или их модификацию, приводящие к несанкционированному уничтожению. Защищает права владельца. Защищает права владельца. Уголовная ответственность – в результате создания программы. Уголовная ответственность – в результате создания программы. Для привлечения достаточен сам факт создания программ. Для привлечения достаточен сам факт создания программ.

19 Никакие аппаратные, программные решения не смогут гарантировать абсолютную безопасность. Свести риск к минимуму - при комплексном подходе. Позитивность произошедших перемен в правовом поле очевидна.

Обращаем Ваше внимание, что в соответствии с Федеральным законом N 273-ФЗ «Об образовании в Российской Федерации» в организациях, осуществляющих образовательную деятельность, организовывается обучение и воспитание обучающихся с ОВЗ как совместно с другими обучающимися, так и в отдельных классах или группах.

Рабочие листы и материалы для учителей и воспитателей

Более 2 500 дидактических материалов для школьного и домашнего обучения

Столичный центр образовательных технологий г. Москва

Получите квалификацию учитель математики за 2 месяца

от 3 170 руб. 1900 руб.

Количество часов 300 ч. / 600 ч.

Успеть записаться со скидкой

Форма обучения дистанционная

- Онлайн

формат - Диплом

гособразца - Помощь в трудоустройстве

Видеолекции для

профессионалов

- Свидетельства для портфолио

- Вечный доступ за 120 рублей

- 311 видеолекции для каждого

«Как закрыть гештальт: практики и упражнения»

Свидетельство и скидка на обучение каждому участнику

Краткое описание документа:

Тема презентации: "Комьютерная преступность и компьютерная безопасность".

Для обучающихся 1 куса среднего профессионального образования (10 класс).

Цель занятия: углубить и расширить знания обучающихся о компьютерной преступности и безопасности.

Обращаем Ваше внимание, что в соответствии с Федеральным законом N 273-ФЗ «Об образовании в Российской Федерации» в организациях, осуществляющих образовательную деятельность, организовывается обучение и воспитание обучающихся с ОВЗ как совместно с другими обучающимися, так и в отдельных классах или группах.

Рабочие листы и материалы для учителей и воспитателей

Более 2 500 дидактических материалов для школьного и домашнего обучения

Столичный центр образовательных технологий г. Москва

Получите квалификацию учитель математики за 2 месяца

от 3 170 руб. 1900 руб.

Количество часов 300 ч. / 600 ч.

Успеть записаться со скидкой

Форма обучения дистанционная

- Онлайн

формат - Диплом

гособразца - Помощь в трудоустройстве

311 лекций для учителей,

воспитателей и психологов

Получите свидетельство

о просмотре прямо сейчас!

«Как закрыть гештальт: практики и упражнения»

Свидетельство и скидка на обучение каждому участнику

Описание презентации по отдельным слайдам:

Компьютерная преступность и компьютерная безопасность. МИНИСТЕРСТВО ОБРАЗОВАНИЯ И МОЛОДЕЖНОЙ ПОЛИТИКИ СТАВРОПОЛЬСКОГО КРАЯ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ УЧЕРЕЖДЕНИЕ СРЕДНЕГО ПРОФИСИОНАЛЬНОГО ОБРАЗОВАНИЯ «НОВОТРОИЦКИЙ СЕЛЬСКОХОЗЯЙСТВЕННЫЙ ТЕХНИКУМ» Ст. Новотроицкая 2015 год Разработала: Сазонова И.В. преподаватель информатики ГБОУ СПО НСХТ

Содержание: 1. Принципы информационной безопасности; 2. Компьютерная преступность; 3. Предупреждение компьютерных преступлений; 4. Защита данных в компьютерных сетях; 5. Физическая защита данных 6.Программные и программно-аппаратные методы защиты

Существует два базовых принципа информационной безопасности, которая должна обеспечивать: целостность данных - защиту от сбоев, ведущих к потере информации, а также неавторизованного создания или уничтожения данных. конфиденциальность информации и, одновременно, ее доступность для всех авторизованных пользователей. 1

Компьютерная преступность: Существует 2 большие категории преступлений: преступления связанные вмешательством в работу компьютеров; преступления использующие компьютеры как необходимые технические средства. 2

Виды преступлений связанные с вмешательством в работу компьютеров Несанкционированный доступ к информации, хранящейся в компьютере. Ввод в программное обеспечение "логических бомб" Разработка и распространение компьютерных вирусов. Преступная небрежность в разработке, изготовлении и эксплуатации программно-вычислительных комплексов, приведшая к тяжким последствиям. Подделка компьютерной информации.

Несанкционированный доступ к информации, хранящейся в компьютере Несанкционированный доступ осуществляется, как правило, с использованием чужого имени, изменением физических адресов технических устройств, использованием информации оставшейся после решения задач, модификацией программного и информационного обеспечения, хищением носителя информации, установкой аппаратуры записи, подключаемой к каналам передачи данных.

Ввод в программное обеспечение "логических бомб" «Логические бомбы» срабатывают при выполнении определенных условий и частично или полностью выводят из строя компьютерную систему.

Разработка и распространение компьютерных вирусов Вирус - это довольно сложная и изощрённая программа. Попав в компьютер, он может самостоятельно "размножаться". Вирус прикрепляется к рабочим программам, копирует и переносит себя на диски, дискеты, флеш-карты. При этом он нарушает нормальное функционирование компьютера. "Жизненный цикл" и принцип действия вируса представляют собой сложную систему. Все неприятности начинаются с того, что вирус встраивается, вживается в какую-либо программу, загружаемую в компьютер. После запуска этой программы автоматически запускается механизм действия вируса. Сегодня различают следующие типы вирусов: операционные, заражающие операционную систему; прикладные, заражающие прикладные или системные программы; компиляторные, заражающие объектную библиотеку компилятора; драйверные, заражающие драйверы локальной сети.

Преступная небрежность в разработке, изготовлении и эксплуатации программно-вычислительных комплексов, приведшая к тяжким последствиям. Проблема неосторожности в области компьютерной техники сродни неосторожной вине при использовании любого другого вида техники, транспорта и т.п. Особенностью компьютерной неосторожности является то, что безошибочных программ в принципе не бывает. Если проект практически в любой области техники можно выполнить с огромным запасом надежности, то в области программирования такая надежность весьма условна, а в ряде случаев почти не достижима.

Подделка компьютерной информации По-видимому, этот вид компьютерной преступности является одним из наиболее свежих. Он является разновидностью несанкционированного доступа с той разницей, что пользоваться им может, как правило, не посторонний пользователь, а сам разработчик, причем имеющий достаточно высокую квалификацию.

Преступления использующие компьютеры как необходимые технические средства разработку сложных математических моделей, входными данными в которых являются возможные условия проведения преступления, а выходными данными - рекомендации по выбору оптимального варианта действий преступника.

Известно много мер, направленных на предупреждение преступления. Выделим из них: Технические К техническим мерам можно отнести защиту от несанкционированного доступа к системе, резервирование особо важных компьютерных подсистем, организацию вычислительных сетей с возможностью перераспределения ресурсов в случае нарушения работоспособности отдельных звеньев. Организационные К организационным мерам отнесем охрану вычислительного центра, тщательный подбор персонала, исключение случаев ведения особо важных работ только одним человеком. Правовые. К правовым мерам следует отнести: разработку норм, устанавливающих ответственность за компьютерные преступления; защиту авторских прав программистов; совершенствование уголовного и гражданского законодательства, а также судопроизводство. Предупреждение компьютерных преступлений 3

При рассмотрении проблем защиты данных в сети, прежде всего, возникает вопрос о классификации сбоев и нарушений, прав доступа, которые могут привести к уничтожению или нежелательной модификации данных. Среди таких потенциальных "угроз" можно выделить: 1. Сбои оборудования 2. Потери информации из-за некорректной работы персонального оборудования 3. Потери, связанные с несанкционированным доступом 4. Потери информации, связанные с неправильным хранением архивных данных 5. Ошибки обслуживающего персонала и пользователей Защита данных в компьютерных сетях 4

средства физической защиты, включающие средства защиты кабельной системы, систем электропитания, средства архивации, дисковые массивы и т.д. программные средства защиты, в том числе: антивирусные программы, системы разграничения полномочий, программные средства контроля доступа. административные меры защиты, включающие контроль доступа в помещениях, разработку стратегии безопасности фирмы, планов действий в чрезвычайных ситуациях и т.д. Следует отметить, что подобное деление достаточно условно, поскольку современные технологии развиваются в направлении сочетания программных и аппаратных средств защиты. Наибольшее распространение такие программно-аппаратные средства получили, в частности, в области контроля доступа, защиты от вирусов и т.д. В зависимости от возможных видов нарушений работы сети (под нарушением работы я также понимаю и несанкционированный доступ) многочисленные виды защиты информации объединяются в три основных класса:

Физическая защита данных 1. Кабельная система 2. Системы электроснабжения 3.Системы архивирования и дублирования информации 4.Защита от стихийных бедствий 5

Кабельная система Кабельная система остается главной "ахиллесовой пятой" большинства локальных вычислительных сетей: по данным различных исследований, именно кабельная система является причиной более чем половины всех отказов сети. В связи с этим кабельной системе должно уделяться особое внимание с самого момента проектирования сети.

Системы электроснабжения Наиболее надежным средством предотвращения потерь информации при кратковременном отключении электроэнергии в настоящее время является установка источников бесперебойного питания. Различные по своим техническим и потребительским характеристикам, подобные устройства могут обеспечить питание всей локальной сети или отдельного компьютера в течение промежутка времени, достаточного для восстановления подачи напряжения или для сохранения информации на магнитные носители.

Системы архивирования и дублирования информации Организация надежной и эффективной системы архивации данных является одной из важнейших задач по обеспечению сохранности информации в сети. В небольших сетях, где установлены один-два сервера, чаще всего применяется установка системы архивации непосредственно в свободные слоты серверов. В крупных корпоративных сетях наиболее предпочтительно организовать выделенный специализированный архивационный сервер.

Защита от стихийных бедствий Основной и наиболее распространенный метод защиты информации и оборудования от различных стихийных бедствий - пожаров, землетрясений, наводнений и т.д. - состоит в хранении архивных копий информации или в размещении некоторых сетевых устройств, например, серверов баз данных, в специальных защищенных помещениях, расположенных, как правило, в других зданиях или, реже, даже в другом районе города или в другом городе.

Программные и программно-аппаратные методы защиты 1.Защита от компьютерных вирусов 2.Защита от несанкционированного доступа 3.Защита информации при удаленном доступе 6

Защита от компьютерных вирусов В качестве перспективного подхода к защите от компьютерных вирусов в последние годы все чаще применяется сочетание программных и аппаратных методов защиты. Среди аппаратных устройств такого плана можно отметить специальные антивирусные платы, которые вставляются в стандартные слоты расширения компьютера.

Защита от несанкционированного доступа Проблема защиты информации от несанкционированного доступа особо обострилась с широким распространением локальных и, особенно, глобальных компьютерных сетей. Необходимо также отметить, что зачастую ущерб наносится не из-за "злого умысла", а не из-за элементарных ошибок пользователей, которые случайно портят или удаляют жизненно важные данные. В связи с этим, помимо контроля доступа, необходимым элементом защиты информации в компьютерных сетях является разграничение полномочий пользователей.

Защита информации при удаленном доступе По мере расширения деятельности предприятий, роста численности персонала и появления новых филиалов, возникает необходимость доступа удаленных пользователей (или групп пользователей) к вычислительным и информационным ресурсам главного офиса компании. Чаще всего для организации удаленного доступа используются кабельные линии (обычные телефонные или выделенные) и радиоканалы. В связи с этим защита информации, передаваемой по каналам удаленного доступа, требует особого подхода.

Читайте также: