В чем разница между системой обнаружения вторжений на базе хостов hids и межсетевым экраном

Пользователь обращается в службу поддержки с жалобой на то, что приложение, которое было установлено на компьютер, не может подключиться к Интернету. Антивирусное ПО не выдает никаких предупреждений, при этом пользователь свободно открывает интернет-страницы в браузере. Укажите наиболее вероятную причину проблемы.

межсетевой экран

Пользователь предлагает приобрести для организации систему управления обновлениями. Это предложение нужно подкрепить аргументами. Какие преимущества обеспечивает система управления обновлениями? (Выберите три варианта.)

От установки обновлений невозможно отказаться.

Администраторы получают возможность одобрять или отклонять исправления.

Можно незамедлительно запустить обновление систем.

По какой причине алгоритм WEP не рекомендуется к использованию в современных беспроводных сетях?

алгоритм легко взламывается

В чем разница между системой обнаружения вторжений на базе хостов (HIDS) и межсетевым экраном? Это правильный ответ

HIDS отслеживают состояние операционных систем на компьютерах и анализируют операции файловой системы. Межсетевые экраны пропускают или отбрасывают входящий и исходящий трафик между оконечным устройством и другими системами.

Перед руководителем службы поддержки настольных систем стоит следующая задача: нужно сократить время простоя рабочих станций, на которых происходят сбои и возникают другие проблемы программного характера. Назовите три преимущества клонирования дисков. (Выберите три варианта.)

возможно создать полную резервную копию системы

возможно создание «чистой» системы из образа

упрощается развертывание новых компьютеров в организации

В чем преимущество протокола WPA2 перед WPA?

обязательное использование алгоритмов AES

В компании довольно много сотрудников, работающих удаленно. Необходимо обеспечить защищенный канал связи для удаленного доступа этих пользователей к сети компании. Какое решение лучше всего подойдет в такой ситуации?

VPN

Назовите три опасные неполадки электропитания с точки зрения технического специалиста. (Выберите три варианта.)

кратковременное исчезновение напряжения

импульсный бросок напряжения

обесточивание

Назовите три вида вредоносного ПО. (Выберите три варианта.)

вирус

троян

кейлоггер

Пользователь обращается в службу поддержки с жалобой на то, что пароль доступа к беспроводной сети изменен без предварительного уведомления. Пользователю разрешают сменить пароль, однако приблизительно через час повторяется то же самое. Что может являться причиной этого?

неавторизованная точка доступа

Пользователь предлагает внедрить в организации службу управления обновлениями. Нужно обосновать это предложение. Назовите три аргумента, которые пользователь мог бы привести в качестве обоснования. (Выберите три варианта.)

получение отчетов о состоянии систем

пользователи не смогут отказаться от установки обновлений

возможность контролировать время установки обновлений

Пользователю поручили проанализировать текущее состояние операционной системы компьютера. Что является эталоном при проверке операционной системы на наличие потенциальных уязвимостей?

снимок базового состояния

Администратору небольшого центра обработки данных требуется функциональное и безопасное средство, чтобы устанавливать удаленные соединения с серверами. Какой протокол лучше всего подойдет в такой ситуации?

Протокол Secure Shell

Стажер начинает работу в отделе поддержки. Одна из его обязанностей — определение локальной политики паролей для рабочих станций. Какое средство лучше всего подходит для решения этой задачи?

secpol.msc

Какой сервис преобразует веб-адрес в IP-адрес целевого веб-сервера?

DNS

Многие компании имеют несколько оперативных центров, занимающихся различными аспектами ИТ. Какой оперативный центр решает проблемы в сетевой инфраструктуре?

NOC

Руководитель подразделения подозревает, что в нерабочее время кто-то пытается получить доступ к компьютерам. Вам поручили разобраться в ситуации. Назовите журнал, ведение которого нужно включить в такой ситуации.

аудит

В ходе аудита безопасности выяснилось, что в системе присутствует несколько учетных записей с привилегированным доступом к системам и устройствам. Какие три лучшие практики для защиты привилегированных учетных записей следует упомянуть в отчете о результатах аудита? (Выберите три варианта.)

Необходимо применять принцип минимальных прав.

Количество учетных записей с привилегированным доступом должно быть минимальным.

Необходимо обеспечить надежное хранение паролей.

ИТ-директор компании поручает специалистам внедрить шифрование данных на корпоративных ноутбуках. Специалисты приходят к выводу, что лучше всего подойдет шифрование всех жестких дисков с помощью Windows BitLocker. Назовите два элемента, которые необходимы для внедрения такого решения. (Выберите два варианта.)

как минимум два тома

TPM

Новый компьютер распаковали, запустили и подключили к Интернету. Все исправления загружены и установлены. Антивирусное ПО обновлено. Что еще можно сделать для укрепления безопасности операционной системы?

Удалить ненужные программы и службы.

В компании хотят внедрить систему биометрического контроля доступа в центр обработки данных. Однако есть опасения возможных сбоев в работе системы, из-за которых посторонние лица будут ошибочно идентифицированы как сотрудники, имеющие право доступа в центр. К какому типу ошибок относится ошибочное признание?

ошибка второго рода

Под IDS (intrusion detection system – система обнаружения вторжения) подразумевается устройство или программное средство, которое мониторит сеть и систему на предмет подозрительной активности, и нарушении установленных политик.

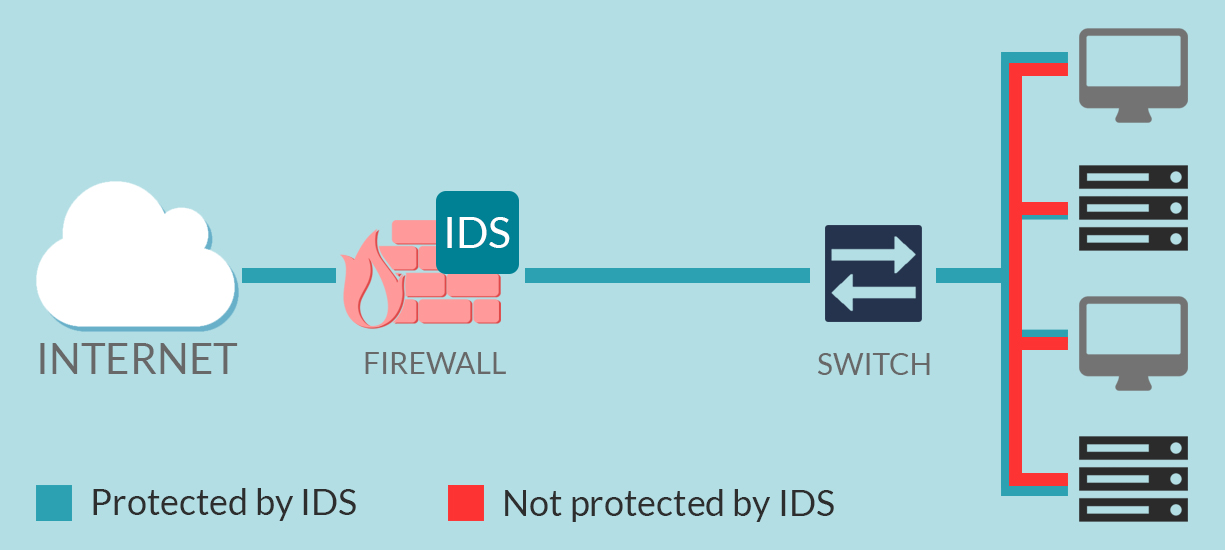

Хотя и файрволл и IDS относятся к комплексу сетевой безопасности, они работают по-разному. Файрволл направлен «наружу», и предназначен для предотвращения внешних угроз. IDS определяет «изнутри» возможное вторжение и сигнализирует об этом. Существуют также и активные системы, которые при определении внешнего вторжения отправляют команду межсетевому экрану блокировать данное соединение. Также IDS способны определять угрозы, возникшие изнутри сети, вне сферы действия межсетевого экрана.

IDS бывают сетевые (NIDS – network-based IDS) и узловые (HIDS – host-based IDS). Сетевая IDS располагается в стратегической точке сети, где она может «слушать» весь проходящий трафик. В этом также бывает и угроза создания «узкого места» в сети, если производительность выбранной IDS низка. Узловая IDS располагается на самих хостах или устройствах в сети, и отслеживает трафик от и к устройству.

Существуют два основных метода работы IDS – вычисление статистических аномалий и отслеживание сигнатур. Первым методом отслеживается “нормальное” состояние сети и в случае каких-то неожиданных скачков сетевой активности IDS пытается вычислить, насколько это подозрительное действие. Вторым методом, как следует из названия, является поиск подозрительных действий по базе сигнатур различных атак.

IaaS – решение, которое позволяет отказаться от использования физического оборудования и значительно сократить расходы компании.

Миграция в облако Xelent – технология, позволяющая адаптировать инфраструктуру к высоким нагрузкам. Понятное управление и администрирование позволяет уменьшать или наоборот увеличивать количество ресурсов, которые вам необходимы в тот или иной момент.

Оптимальные тарифы для облачных решений! Полный аналог «железного» сервера в виртуальной среде. Реализовано на VMware.

В последние годы системы обнаружения и предотвращения вторжений стали практически неотъемлемым элементом защиты от сетевых атак. Их используют в дата-центрах и ЦОДах для выявления любого несанкционированного доступа в сеть и принятия соответствующих мер. Подобные инструменты могут сообщить о факте вторжения, оборвать соединение или произвести перенастройку сетевого экрана для блокировки любых вредоносных действий.

Многие компании по достоинству оценили использование IPS и IDS в сетевой инфраструктуре. Такие системы являются гарантией безопасности сети и могут предотвратить любые возможные атаки на серверы. Давайте разбираться, в чем заключаются основные особенности подобных решений, с какими сложностями можно столкнуться в процессе их эксплуатации и какую технологию стоит выбрать для ИТ-инфраструктуры организации.

Дальнейшее развитие IDS

Suricata

Конкурент Snort на рынке среднего бизнеса — система с открытым исходным кодом Suricata, впервые представлена в 2010 году. Suricata — довольно молодая система, и это ее преимущество. В Suricata нет большого количества legacy-кода,также система использует более новые разработки, чем у конкурентов. Благодаря этому Suricata работает быстрее. Кроме того, разработчики позаботились о совместимости со стандартными утилитами анализа результатов. Это значит, что Suricata поддерживает те же модули, что и Snort. Она способна выявлять угрозы по сигнатурам и подходит для средних и больших компаний.

IDS, основанные на аномалиях

Данная разновидность IDS по принципу работы в чем-то схожа с отслеживанием состояний, только имеет больший охват.

IDS, основанные на аномалиях, используют машинное обучение. Для правильной работы таких систем обнаружения угроз необходим пробный период обучения. Администраторам рекомендуется в течение первых нескольких месяцев полностью отключить сигналы тревоги, чтобы система обучалась. После тестового периода она готова к работе.

Система анализирует работу сети в текущий момент, сравнивает с аналогичным периодом и выявляет аномалии. Аномалии делятся на три категории:

- статистические;

- аномалии протоколов;

- аномалии трафика.

Статистические аномалии выявляются, когда система IDS составляет профиль штатной активности (объем входящего/исходящего трафика, запускаемые приложения и т.д.) и сравнивает его с текущим профилем. Например, для компании характерен рост трафика по будним дням на 90%. Если трафик вдруг возрастет не на 90%, а на 900%, то система оповестит об угрозе.

Также IDS способны выявлять аномалии, любую небезопасную или даже угрожающую активность в сетевом трафике. Рассмотрим, к примеру, случай DoS-атаки. Если попытаться провести такую атаку «в лоб», ее распознает и остановит даже файервол. Креативные злоумышленники могут рассылать пакеты с разных адресов (DDoS), что уже сложнее выявить. Технологии IDS позволяют анализируют сетевой трафик и заблаговременно предотвращают подобные атаки.

Виды IDS по способу действия

Другая классификация Intrusion Detection Systems основана на методе действия. Конечно, все технологии работают по схожему принципу – анализ всего трафика и выявление возможных угроз. Но отличия заключаются в особенностях самого анализа. Выделяют следующие разновидности IDS:

- Сигнатурные. Эти системы очень схожи с антивирусами – во время работы они исследуют сигнатуры и сличают их с базой, которая регулярно обновляется и обеспечивает корректную работу инфраструктуры. Такой принцип действия имеет некоторые недостатки. Например, если база данных в какой-то момент недоступна, то вся система становится уязвимой. Начавшаяся в этот момент атака может остаться необнаруженной в дальнейшем. Если упрощать принцип работы сигнатурных систем, то они работают на отслеживании шаблонов. Шаблоны – это сигнатуры, которые всегда хранятся в базе. За правильную работы системы в этом случае принимается ее начальное состояние. Если это состояние изменяется и сигнатуры не соответствуют начальным, то значит, система подверглась атаке и заражению. При этом IDS не отслеживает конкретные действия, а только состояния.

- Базирующиеся на аномалиях. В этом случае принцип работы похож на сигнатурные IDS, но определение состояния имеет более обширный охват. Применяется машинное обучение, позволяющее в дальнейшем находить угрозы. Минус такой технологии заключается в наличии тестового периода. Система отслеживания угроз анализирует состояние сети в текущий момент и сравнивает его с предшествующим периодом. Выявляются статические аномалии, изменения протоколов и трафика. IDS составляет так называемый профиль штатной активности, включающий сведения об объеме трафика, используемых программах и т. д. Затем изначальный профиль сравнивается с текущим, а полученные данные анализируются. Например, для сайта характерно увеличение трафика в выходные дни на 50%. Если трафик в этот период возрастет на 200%, то система оценит эту аномалию как возможную угрозу безопасности и оповестит о ней. Выявление аномалий в этом случае происходит за счет использования коммуникационных протоколов, приложений и их связи с определенными пользователями. Технология, основанная на аномалиях, часто используется для выявления DoS-атак и любой подозрительной активности в сетевом трафике.

- Базирующиеся на правилах. IDS такого типа для обнаружения угроз применяют правила. По своей структуре они похожи на экспертные системы, то есть предполагают единую работу базы данных и выводов на основе правил. Инструменты анализируют конкретные факты и сопоставляют их с начальным состоянием сети. Угрозой считаются любые аномальные действия (например, использование определенных приложений конкретным пользователем и т. д.), которых быть не должно.

Методы обнаружения вторжений

Системы обнаружения вторжений отличаются не только с точки зрения правоприменения, но и с помощью метода, который они используют для обнаружения попыток вторжения.

Некоторые основаны на сигнатурах, другие – на основе аномалий.

Первые работают, анализируя данные для определенных образцов, которые были связаны с попытками вторжения.

Это похоже на традиционные системы защиты от вирусов, которые опираются на сигнатуры вредоносного ПО.

Обнаружение вторжений на основе сигнатур основывается на сигнатурах вторжений или шаблонах.

Они сравнивают захваченные данные с сигнатурами вторжения для выявления попыток вторжения.

Конечно, они не будут работать до тех пор, пока в программное обеспечение не будет загружена соответствующая сигнатура, что иногда может произойти только после того, как на определенное количество компьютеров было совершено нападение, и издатели сигнатур вторжения успели опубликовать новые пакеты обновлений.

Некоторые поставщики работают довольно быстро, в то время как другие могут реагировать только через несколько дней.

Это основной недостаток этого метода обнаружения.

Обнаружение вторжений на основе аномалий обеспечивает лучшую защиту от атак нулевого дня, тех, которые происходят до того, как какое-либо программное обеспечение для обнаружения вторжений получит возможность получить подходящий файл сигнатур.

Они ищут аномалии вместо того, чтобы пытаться распознать известные схемы вторжения.

Например, кто-то, пытающийся получить доступ к системе с неправильным паролем несколько раз подряд, вызовет предупреждение, поскольку это является общим признаком атаки методом перебора.

Эти системы могут быстро обнаружить любую подозрительную активность в сети.

Каждый метод обнаружения имеет свои преимущества и недостатки, и, как и в случае с двумя типами инструментов, наилучшими инструментами, вероятно, являются те, которые используют комбинацию анализа сигнатур и поведения.

Подробнее о технологиях

Для начала разберемся в общих особенностях систем. Intrusion Detection System – это специальный инструмент для обнаружения любых вторжений в сеть. IPS, или Intrusion Prevention System, – это технология, направленная на предотвращение вторжений. У пользователей часто возникает аналогия с антивирусами или файерволами. Если говорить простым языком, то IDS/IPS работают по тому же принципу, но в отличие от традиционных средств защиты, обеспечивают более высокий уровень безопасности.

Конечно, у систем есть и свои характерные особенности. Например, антивирус при работе анализирует файлы, а файервол – текущие соединения. В отличие от них, IDS и IPS занимаются изучением сетевого поведения и поступающих сведений. Такой анализ системы проводят различными способами – все зависит от типа обнаруживаемых событий, методики работы и т. д.

Помимо мониторинга и предотвращения вторжений, у технологий есть и несколько дополнительных функций:

Однако при очевидных достоинствах, технология IPS не всегда может точно идентифицировать инцидент с системой безопасности, тем самым не обеспечивая 100% защиты системы. Именно поэтому дополнительно применяется IDS – как основная мера для поиска вторжений. Совместное использование технологий IPS и IDS позволяет не только определить, но и успешно блокировать поступающую угрозу. В таком случае функциональность систем несколько выше:

- Приложения блокируют атаку при помощи обрыва сессии или прекращения доступа к определенным файлам, приложениям и хостингам.

- Система изменяет содержание атаки, осуществляя удаление инфицированного файла или работая по типу прокси.

- Дополнительно технология изменяет текущую среду (например, меняет параметры конфигурации устройств и т. д.).

DPI и NGFW

Файервол нового поколения — это следующий виток развития систем сетевой защиты. Если UTM набирали популярность с 2009, то файервол нового поколения — наши дни. Несмотря на то, что появление NGFW датируется тем же 2009 годом, распространялись они медленно. Главные отличия NGFW в том, что они открывают возможность DPI (Deep Packet Inspection) и позволяют выбирать только те функции защиты, которые нужны сейчас.

DPI — это глубокий анализ пакетов. Файервол нового поколения, который читает содержимое пакетов, перехватывает только те, что имеют запрещенное содержимое.

Виды IDS

HIDS и NIDS

Системы обнаружения вторжений бывают двух типов.

Они оба преследуют одинаковую цель – быстро обнаруживать попытки вторжения или подозрительную деятельность, потенциально приводящую к попыткам вторжения, – но они различаются в месте, где находится точка принудительного применения, которая указывает, где выполняется обнаружение.

Каждый тип инструмента обнаружения вторжений имеет свои преимущества и недостатки.

Нет единого мнения о том, какой из них предпочтительнее.

Некоторые клянутся надежность одного типа, в то время как другие доверяют только другому.

Оба, вероятно, правы.

Лучшее решение – или самое безопасное – вероятно, объединяет оба типа.

Open Source проекты и некоторые вендоры на рынке IDS

Snort

Классическая NIDS — Snort. Это система с открытым кодом, созданная еще в 1998 году. Система Snort разрабатывалась как независимое ПО, а в 2008 году ее приобрела компания Cisco, которая теперь является партнером и разработчиком. Snort лучше подходит маленьким и средним компаниям. Утилита включает в себя сниффер пакетов, поддерживает настройку правил и многое другое. Snort — инструмент для тех, кто ищет понятную и функциональную систему предотвращения вторжений.

Сетевые системы обнаружения вторжения (NIDS)

Технология NIDS дает возможность установить систему в стратегически важных местах сети и анализировать входящий/исходящий трафик всех устройств сети. NIDS анализируют трафик на глубоком уровне, «заглядывая» в каждый пакет с канального уровня до уровня приложений.

NIDS отличается от межсетевого экрана, или файервола. Файервол фиксирует только атаки, поступающие снаружи сети, в то время как NIDS способна обнаружить и внутреннюю угрозу.

Сетевые системы обнаружения вторжений контролируют всю сеть, что позволяет не тратиться на дополнительные решения. Но есть недостаток: NIDS отслеживают весь сетевой трафик, потребляя большое количество ресурсов. Чем больше объем трафика, тем выше потребность в ресурсах CPU и RAM. Это приводит к заметным задержкам обмена данными и снижению скорости работы сети. Большой объем информации также может «ошеломить» NIDS, вынудив систему пропускать некоторые пакеты, что делает сеть уязвимой.

IPS и IDPS

IPS, или система предотвращения вторжения, — следующий шаг в развитии систем сетевой защиты. IPS сообщает об угрозе, а также предпринимает самостоятельные действия. Сегодня практически не осталось чистых IPS, рынок предлагает большой выбор IDPS (Intrusion Detection and Prevention Systems). IDPS выявляют атаки и принимают запрограммированные действия: Pass, Alert, Drop, Reject.

Системы обнаружения вторжений (HIDS)

Системы обнаружения вторжений (HIDS) работают на уровне хоста; Вы могли догадаться об этом по их имени.

Они, например, будут отслеживать различные журналы и логи на наличие признаков подозрительной активности.

Другой способ обнаружения попыток вторжения – проверка файлов конфигурации системы на наличие несанкционированных изменений.

Они также могут проверять эти же файлы на наличие определенных известных шаблонов вторжения.

Например, может быть известно, что конкретный способ вторжения работает путем добавления определенного параметра в конкретный файл конфигурации.

Хорошая основанная на хосте система обнаружения вторжений поймает этот инцидент.

Хотя их имя может заставить вас подумать, что все HIDS установлены непосредственно на устройстве, которое они должны защищать, это не всегда так.

Некоторые из них должны быть установлены на всех ваших компьютерах, в то время как другие требуют установки только локального агента.

Некоторые даже делают всю свою работу удаленно без агента.

Независимо от того, как они работают, большинство HIDS имеют централизованную консоль, где вы можете контролировать каждый экземпляр приложения и просматривать все результаты.

Где развернуть защиту?

Если вы решаете установить в сеть защиту, будь то IDS/IPS, UTM или NGFW, встает вопрос, в каком месте ее ставить. В первую очередь это зависит от типа выбранной системы. Так, PIDS не имеет смысла ставить перед файерволом, внутри сети, а NGFW включает сразу все элементы, поэтому ее можно ставить куда угодно.

Система обнаружения вторжений может быть установлена перед файерволом c внутренней стороны сети. В таком случае IDS будет анализировать не весь трафик, а только тот, что не был заблокирован файерволом. Это логично: зачем анализировать данные, которые блокируются. К тому же это снижает нагрузку на систему.

IDS ставят также и на внешней границе сети, после файервола. В таком случае она фильтрует лишний шум глобальной сети, а также защищает от возможности картирования сети извне. При таком расположении система контролирует уровни сети с 4 по 7 и относится к сигнатурному типу. Такое развертывание сокращает число ложноположительных срабатываний.

Другая частая практика — установка нескольких копий системы обнаружения вторжений в критичных местах для защиты сети по приоритету важности. Также допускается установка IDS внутри сети для обнаружения подозрительной активности.

Место установки необходимо выбирать в соответствии с вашими требованиями к IDS, располагаемыми средствами и размерами сети.

Другие разновидности IDS по месту установки

Кроме NIDS и HIDS, доступны также PIDS (Perimeter Intrusion Detection Systems), которые охраняют не всю сеть, а только границы и сигнализируют об их нарушении. Как забор с сигнализацией или «стена Трампа».

Еще одна разновидность — VMIDS (Virtual Machine-based Intrusion Detection Systems). Это разновидность систем обнаружения угрозы на основе технологий виртуализации. Такая IDS позволяет обойтись без развертывания системы обнаружения на отдельном устройстве. Достаточно развернуть защиту на виртуальной машине, которая будет отслеживать любую подозрительную активность.

McAfee Network Security Platform

Если вы — большая компания, располагающая значительным бюджетом, можете рассмотреть McAfee Network Security Platform со стартовой ценой около $10 000. IDS блокирует огромное количество угроз, доступ к вредоносным сайтам, предотвращает DDoS-атаки и т.д. В силу монументальности McAfee Network Security Platform может замедлять работу сети, поэтому тут требуется решить, что более значимо — интеграция с другими сервисами или максимальная безопасность.

Хостовая система обнаружения вторжений (HIDS)

Альтернатива сетевым системам — хостовые. Такие системы устанавливаются на один хост внутри сети и защищают только его. HIDS также анализируют все входящие и исходящие пакеты, но только для одного устройства. Система HIDS работает по принципу создания снапшотов файлов: делает снимок текущей версии и сравнивает его с предыдущей, тем самым выявляя возможные угрозы. HIDS лучше устанавливать на критически важные машины в сети, которые редко меняют конфигурацию.

Проекты на рынке IDS/IPS

Intrusion Prevention Systems достаточно широко представлены на зарубежном рынке. Постепенно системы становятся известными и в нашей стране. Расскажем о популярных вендорах, которые можно использовать для защиты ИТ-инфраструктуры:

- Snort. Универсальная NIDS, появившаяся еще в конце 90-х годов. Изначально разрабатывалась как независимое программное обеспечение, но в 2008 году система была приобретена компанией Cisco. Snort активно используется в звене малого и среднего бизнеса. Отличительная особенность – это наличие сниффер-пакетов, возможность настройки правил и т. д. Инструмент достаточно простой и понятный в использовании, поэтому часто применяется при создании инфраструктуры на собственном оборудовании.

- McAfee Network Security Platform. IDS этой компании блокирует практически все возможные угрозы, предотвращает DDoS-атаки и доступ к вредоносным файлам. Однако программа отличается высокой стартовой стоимостью, поэтому ее использование целесообразно только для крупных организаций. В силу своей масштабности McAfee может несколько замедлять функционирование сети, поэтому чаще всего интегрируется с другими сервисами и приложениями.

- Suricata. Приложение с открытым кодом, появившееся на рынке более 10 лет назад. Плюс такого инструмента в том, что в нем еще нет огромного legacy-кода, также используются последние разработки, позволяющие увеличить скорость работы приложения. Suricata может совмещаться со стандартными приложениями и поддерживает большинство доступных модулей. Работает инструмент по принципу анализа сигнатур, лучше всего подходит для крупных компаний.

- Zeek. Эта IDS распространяется бесплатно и имеет открытый исходный код. Может работать в режиме выявления вредоносных сигнатур и в режиме поиска вторжений. Единственный минус инструмента – это достаточно сложное управление, так как оно происходит за счет функционала.

Как настроить комплексную защиту?

Когда речь заходит о защите своих данных, сайтов и приложений, располагаемых в инфраструктуре облачного провайдера, сложно выбрать одно решение которое решит все возможные проблемы. Но, если вы не хотите переплачивать, разумным решением могут стать комплексные продукты. Современные инструменты — к примеру, межсетевые экраны — включают набор базовых функций и целый список дополнительных инструментов для решения ваших задач.

Один из таких — аппаратный межсетевой экран Fortinet FG-100E, использование которого предлагается для повышения сетевой безопасности выделенных серверов и виртуальных машин в публичном облаке. Межсетевые экраны уже смонтированы в наших дата-центрах соответствующих уровню Tier III, подключены к локальной сети и интернету, Selectel обеспечивает их электропитание и обслуживание. Все, что требуется, — в простом интерфейсе настроить межсетевой экран в несколько кликов. Подробнее — в базе знаний.

Базовые функции Fortinet FG-100E включают Firewall и VPN. Пропускная способность которых ограничена только производительностью оборудования. Кроме того, клиенты Selectel могут «прокачать» функции межсетевого экрана за счет дополнительных подписок. Они позволяют противодействовать актуальным угрозам и оптимизировать траты на инфраструктуру для системы защиты.

Для начала работы с межсетевым экраном необходимо заказать его в панели управления.

Обзоры

Кажется, что в наши дни все больше заботятся о безопасности.

И это имеет смысл при рассмотрении важности киберпреступности.

Организации подвергаются нападениям хакеров, пытающихся украсть их данные или причинить им другие пакости.

Одним из способов защиты ИТ-среды от этих атак является использование правильных инструментов и систем.

Часто первая линия защиты находится по периметру сети в виде сетевых систем обнаружения вторжений или NIDS.

Эти системы анализируют трафик, поступающий в вашу сеть из Интернета, чтобы обнаружить любую подозрительную активность и немедленно предупредить вас.

Виды IDS по месту установки

Два самых распространенных вида IDS по месту установки:

- Network Intrusion Detection System (NIDS),

- Host-based Intrusion Detection System (HIDS).

Первая работает на уровне сети, а вторая — только на уровне отдельно взятого хоста.

Сетевые системы обнаружения вторжений (NIDS)

Первый тип системы обнаружения вторжений называется Сетевой системой обнаружения вторжений или NIDS.

Эти системы работают на границе сети для обеспечения обнаружения подозрительной активности.

Они перехватывают и исследуют сетевой трафик, выискивая подозрительные действия, которые могут указывать на попытку вторжения, а также ищут известные шаблоны вторжения.

Злоумышленники часто пытаются использовать известные уязвимости различных систем, например, отправляя искаженные пакеты хостам, заставляя их реагировать определенным образом, что позволяет им быть взломанными.

Система обнаружения вторжений в сети, скорее всего, обнаружит такую попытку вторжения.

Некоторые утверждают, что сетевые системы обнаружения вторжений лучше, чем их хост-аналог, поскольку они могут обнаруживать атаки даже до того, как они попадут в ваши системы.

Некоторые также предпочитают их, потому что они не требуют установки чего-либо на каждом хосте, чтобы эффективно защитить систему.

С другой стороны, они мало защищают от инсайдерских атак, которые, к сожалению, не редкость.

Чтобы быть обнаруженной, попытка вторжения злоумышленника должна пройти через NIDS, что она редко делает, когда реализована уже изнутри.

Любая технология имеет свои плюсы и минусы, и в конкретном случае ничто не мешает вам использовать оба типа инструментов для максимальной защиты.

Строение IDS и варианты установки

Принцип работы ID-systems построен на определении конкретных угроз посредством анализа трафика. Технология только сообщает администратору об имеющихся инцидентах, последующие действия остаются на усмотрение специалиста.

В зависимости от места установки выделяют несколько разновидностей таких систем:

- NIDS – функционирует на уровне всей сети.

- HIDS – функционирует на уровне конкретного хоста.

NIDS может использоваться в критически важных областях системы. Такая технология анализирует весь входящий и исходящий трафик устройств. Анализируется трафик на всех уровнях, проверяются файлы и каждое вложение.

Многие сравнивают NIDS с межсетевым экраном (файерволом), однако у технологий есть принципиальные различия. Файервол фиксирует только атаки, которые поступают снаружи, тогда как NIDS анализирует и внутренние угрозы безопасности.

Недостаток подобной технологии заключается в высоком потреблении ресурсов. В результате может возникнуть дополнительная потребность в оперативной памяти и CPU. Нередко это провоцирует задержку при обмене файлами и снижение работоспособности всей сети.

Хостовая система – HIDS – является отличной альтернативой сетевой. Особенность инструмента заключается в том, что он устанавливается на отдельный хост и защищает только его. То есть для инфраструктуры из нескольких хостов потребуется устанавливать несколько систем. HIDS также проверяет и входящий, и исходящий трафик, но исключительно для одной машины. Система создает снапшоты каждого файла, то есть анализирует текущую версию, сличает с предыдущей и выявляет возможные риски. Чаще всего HIDS устанавливается на критически важных компонентах инфраструктуры.

Что касается других видов IDS по месту установки, то выделяют такую разновидность системы, как PIDS. Ее особенность – защита только границ сети и сигнализирование о любых нарушениях.

Также стоит упомянуть систему VMIDS. Она основана на методиках виртуализации. Ее плюс заключается в возможности использования без развертывания системы на физической машине – достаточно только виртуального хостинга.

Сигнатурные IDS

IDS этой разновидности работают по схожему с антивирусным программным обеспечением принципу. Они анализируют сигнатуры и сопоставляют их с базой, которая должна постоянно обновляться для обеспечения корректной работы. Соответственно, в этом заключается главный недостаток сигнатурных IDS: если по каким-то причинам база недоступна, сеть становится уязвимой. Также если атака новая и ее сигнатура неизвестна, есть риск того, что угроза не будет обнаружена.

Сигнатурные IDS способны отслеживать шаблоны или состояния. Шаблоны — это те сигнатуры, которые хранятся в постоянно обновляемой базе. Состояния — это любые действия внутри системы.

Начальное состояние системы — нормальная работа, отсутствие атаки. После успешной атаки система переходит в скомпрометированное состояние, то есть заражение прошло успешно. Каждое действие (например, установка соединения по протоколу, не соответствующему политике безопасности компании, активизация ПО и т.д.) способно изменить состояние. Поэтому сигнатурные IDS отслеживают не действия, а состояние системы.

Как можно понять из описания выше, NIDS чаще отслеживают шаблоны, а HIDS — в основном состояния.

Обнаружение или предотвращение?

Некоторые люди, как правило, путаются между системами обнаружения вторжений и предотвращения вторжений.

Хотя они тесно связаны, они не идентичны, хотя некоторые из них частично пересекаются.

Как следует из названия, системы обнаружения вторжений обнаруживают попытки вторжения и подозрительные действия.

Когда они обнаруживают что-то, они обычно вызывают некоторую форму предупреждения или уведомления.

Затем администраторы должны предпринять необходимые шаги, чтобы остановить или заблокировать попытку вторжения.

Системы предотвращения вторжений (IPS) делают еще один шаг вперед и могут полностью предотвратить вторжения.

Системы предотвращения вторжений включают в себя компонент обнаружения, функционально эквивалентный системе обнаружения вторжений, который запускает автоматические корректирующие действия при обнаружении попытки вторжения.

Никакое вмешательство человека не требуется, чтобы остановить попытку вторжения.

Предотвращение вторжений может также относиться ко всему, что делается или внедряется как способ предотвращения вторжений.

Например, усиление пароля или блокировка нарушителя могут рассматриваться как меры предотвращения вторжений.

Anything in here will be replaced on browsers that support the canvas element

Passbolt – это менеджер паролей с открытым исходным кодом, который позволяет безопасно хранить и передавать учетные данные для входа на сайт, пароль роутера, пароль Wi-Fi и т.д. В этом руководстве будет показано, как установить Passbolt Community Edition (CE) на Ubuntu 22.04 с сервером базы данных PostgreSQL, который обычно быстрее, чем сервер базы данных MariaDB/MySQL. Особенности […]

socialscan – это инструмент командной строки для проверки использования электронной почты и имен пользователей социальных сетей на онлайн-платформах. Если задан адрес электронной почты или имя пользователя, socialscan возвращает, доступен ли он, занят или недействителен на онлайн-платформах. Другие подобные инструменты проверяют доступность имени пользователя, запрашивая страницу профиля рассматриваемого имени пользователя и на основе такой информации, как […]

Многие советы по безопасности, как правило, делятся на два лагеря: предназначенные для предприятий с постоянно работающими командами безопасности и инфраструктуры, или быстрая установка инструментов без контекста для одиночных веб-разработчиков. В этой статье мы пойдем по среднему пути и рассмотрим некоторые способы безопасного управления веб-сервером для различных распространенных сценариев развертывания. Цель – обеспечить лучшее понимание инструментария […]

Что такое afrog afrog – это высокопроизводительный, быстрый и стабильный, PoC настраиваемый инструмент для сканирования уязвимостей. PoC включает CVE, CNVD, пароль по умолчанию, утечку информации, идентификацию фингерпринтов, несанкционированный доступ, произвольное чтение файлов, выполнение команд и т.д. Он помогает специалистам по сетевой безопасности быстро проверять и своевременно устранять уязвимости. Особенности Основан на ядре xray, но не […]

Краткое руководство по сканированию портов Сканирование портов – это враждебная техника, часто используемая специалистами по тестированию на проникновение и хакерами для сканирования компьютеров, подключенных к Интернету, и определения того, какие приложения или службы прослушивают сеть, обычно для проведения таргетированных атак. Как правило программное обеспечение безопасности обнаруживает активное сканирование портов и отмечает его как потенциальную угрозу. […]

Архитектура и технология IDS

Принцип работы IDS заключается в определении угроз на основании анализа трафика, но дальнейшие действия остаются за администратором. Системы IDS делят на типы по месту установки и принципу действия.

Zeek (Bro)

Полностью бесплатная IDS с открытым исходным кодом. Поддерживает работу как в стандартном режиме обнаружения вторжений, так и в режиме обнаружения вредоносных сигнатур. Zeek может также обнаруживать события и позволяет задавать собственные скрипты политик. Недостаток Zeek — сложность общения с инструментом, так как разработка ведется с упором на функционал, а не графический интерфейс.

Где и как развернуть защиту

При использовании IDS или IPS систем необходимо решить вопрос, в каком месте сети инструмент будет установлен. Зависит это во многом и от используемой разновидности системы. Например, технологии типа PIDS устанавливаются непосредственно перед файерволом, тогда как другие – подходят для установки с внутренней стороны. Но нужно понимать, что в таком случае IDS будет анализировать только определенную часть трафика.

При установке IDS на внешней границе сети, сразу после файервола, будет фильтроваться лишний шум. В этом случае система сможет контролировать сигнатуры, что позволит предотвратить ложноположительные срабатывания.

Распространенным является использование нескольких копий в критически важных областях. Допустимо развертывание IDS и внутри сети, такой подход позволит сканировать подозрительную активность внутри инфраструктуры.

Что такое IPS/IDS?

IDS расшифровывается как Intrusion Detection System — система обнаружения вторжений. IPS, или Intrusion Prevention System, — система предотвращения вторжений. По сравнению с традиционными средствами защиты — антивирусами, спам-фильтрами, файерволами — IDS/IPS обеспечивают гораздо более высокий уровень защиты сети.

Антивирус анализирует файлы, спам-фильтр анализирует письма, файервол — соединения по IP. IDS/IPS анализируют данные и сетевое поведение. Продолжая аналогию с хранителями правопорядка, файервол, почтовые фильтры и антивирус — это рядовые сотрудники, работающие «в поле», а системы обнаружения и предотвращения вторжений — это старшие по рангу офицеры, которые работают в отделении. Рассмотрим эти системы подробнее.

Виды IDS по принципу действия

Все системы обнаружения атак IDS работают по одному принципу — поиск угрозы путем анализа трафика. Отличия кроются в самом процессе анализа. Существует три основных вида: сигнатурные, основанные на аномалиях и основанные на правилах.

Правила IDPS

IDPS-системы допускают некоторый процент ложных отрицательных (false negative) и ложных положительных (false positive) реакций. Чтобы минимизировать ложные срабатывания, IDPS позволяют задать пороговые значения для реакций — например, установить значение допустимого увеличения трафика в будние дни. Администратор, ответственный за IDS, задает его в консоли управления.

К примеру, если текущий сетевой трафик ниже заданного порога, то он будет пропускаться (pass). Если трафик превышает порог, то на консоль поступит уведомление или тревога (alert). Пакеты, соответствующие заданным условиям (содержат вредоносный скрипт), будут отброшены (drop). Также консоль позволяет задать уровень угрозы— указать, насколько опасна та или иная угроза. Пакет может быть не только отброшен, но и отклонен (reject) с уведомлением адресата и отправителя. Кроме того, IDPS умеют отправлять письма ответственному лицу в случае угрозы.

Вместе с каждым правилом прописывается и дальнейшее действие. Например, не только прекратить дальнейший анализ пакета или отбросить его, но также сделать об этом запись в лог.

UTM — Unified Threat Management

UTM — это универсальный пакет утилит, сочетающий в себе множество мелких модулей защиты, своеобразный полицейский участок внутри сети. UTM бывают программными или аппаратными и, как правило, включают в себя сразу IDS, IPS, файервол, а зачастую и антивирус, прокси-сервер, почтовые фильтры, VPN и т.д. Объединенный контроль угроз — это единая система, поэтому не нужно платить за каждый модуль в отдельности. Вы экономите не только деньги, но и время на установку и настройку ПО — ключевое преимущество UTM.

В этом же заключается недостаток: UTM — единственная точка защиты, хоть и хорошо защищенная. Злоумышленники столкнутся не с несколькими системами, а только с одной, победив которую они получат доступ к сети.

Выводы

В настоящее время активно развивается технология IPS, так как она является следующей «ступенью» эволюции IDS. Помимо обнаружения угроз, она может их блокировать, однако функционал систем пока еще далек от совершенства. Все чаще на рынке можно встретить гибридные инструменты – IDPS (Intrusion Detection and Prevention Systems). Они запрограммированы на обнаружение уязвимостей и выполнение стандартных действий (например, Pass или Alert).

Надеемся, что вы разобрались в разнице технологий и нашли подходящее решение для своей инфраструктуры. А если у вас возникли дополнительные вопросы, то специалисты Xelent всегда готовы ответить на них.

Аренда сервера и СХД необходимой производительности. Все оборудование размещаются в собственном отказоустойчивом ЦОДе с зарезервированными системами энергоснабжения, охлаждения и каналами связи.

Windows Server от Microsoft — самая популярная операционная система в мире для серверного оборудования. Она применяется для организации файловых каталогов, службы DNS, службы веб-приложений и т. д. Мы предлагаем нашим клиентам арендовать виртуальный server VDS/VPS на базе Windows Server.

Каждый элемент в отказоустойчивом облаке подключен к двум независимым линиям питания. Система АВР позволяет корректно переключать нагрузку между основным и резервным питанием.

Сегодня мы расскажем про такие системы, как IPS и IDS. В сетевой инфраструктуре они исполняют роль своего рода полицейских, обнаруживая и предотвращая возможные атаки на серверы.

Читайте также: