Удаление zlock с компьютера

Буква Z, используемая в названии серии программ, разработанных компанией SecurIT, отнюдь не относит их в конец списка программного обеспечения. Скорее наоборот - эта буква в начале названий программных продуктов стала уже широко известной. Предлагаемые компанией программы предназначены для защиты от несанкционированного доступа к дискам, серверам, компьютеру. А программа Zlock, о которой пойдет речь, регламентирует доступ к внешним устройствам.

Что понимается под разграничением доступа и доступ к чему ограничивает программа? Это последовательные и параллельные порты, дисководы гибких дисков и CD/DVD-ROM, USB-устройства и PCMCIA-адаптеры. Разграничение доступа осуществляется по различным сценариям: разрешение или запрет доступа, доступ только на чтение для всех пользователей, а также управление доступом на основе списка контроля доступа (access control list - ACL). Программа работает под управлением операционных систем Windows 2000 и выше.

Zlock состоит из двух частей - клиентского модуля и модуля администрирования. Клиентский модуль должен быть установлен на каждом компьютере, доступ к устройствам которого необходимо контролировать. Модуль администратора устанавливается на одном из них, и с его помощью выполняются управление и настройка клиентских модулей (в том случае, конечно, когда к рабочим местам есть сетевой доступ). Помимо управления, с помощью этого модуля можно производить установку и удаление клиентских модулей, выполнять их мониторинг, просматривать журналы работы, создавать и распространять по сети политики доступа к аппаратным ресурсам.

Если кто-то уже сталкивался с программами компании SecurIT, то ему известна единая консоль управления ими - Zconsole. Модуль администрирования Zlock выполнен в качестве плагина к этой консоли и взаимодействует с клиентской частью через механизм удаленного доступа Zremote. Для подключения к клиентским модулям в консоли управления выполняется настройка доступа - порт, по которому модуль администратора будет получать доступ к клиенту, и имя пользователя, необходимое для выполнения подключения.

Политика доступа определяет правила, по которым группа или отдельные пользователи могут получить доступ к тому или иному устройству. Политики ранжируются по значимости, и если одно и то же устройство попадает в разные политики с различными приоритетами, применяется та, чей приоритет выше. Существует постоянная политика - "Политика по умолчанию", имеющая низший приоритет. Описания правил доступа, записанные в нее, применяются для всех устройств, не попавших в любую иную политику доступа. В ней по умолчанию разрешается полный доступ всем пользователям к любым устройствам.

Количество политик, применяемых в системе, не ограничено. Вы можете в любой момент создать новую политику. При ее описании потребуется выбрать тип доступа (разрешен, запрещен, доступ на чтение либо индивидуальный), установить приоритет и назначить журналирование событий, назначить расписание либо срок действия этой политики и, безусловно, устройство, для которого предназначена данная политика. Фактически вы можете любое имеющееся у вас устройство связать с только для него созданной политикой. По времени доступа предусмотрены ежедневные, еженедельные и ежемесячные политики, действующие только в определенные дни и часы. Также можно создать политики временные, разовые, которые будут действовать до отключения устройства или до выхода пользователя из сети. Для удобства политики могут быть сохранены в виде файла и при необходимости восстановлены из него.

Устройства в системе Zlock могут быть определены различными способами. Например, их можно определить по типу устройств. Таким типом может быть USB-устройство "накопитель", к которому будут относиться все накопители с таким интерфейсом - флешки, фотокамеры и другие. Это могут быть устройства, определяемые по своим отдельным характеристикам - протоколам, названиям, производителями, серийным номерам. Можно определить устройства как физические - к таковым могут быть отнесены устройства, подключенные к компьютеру через внешние порты, SCSI-контроллеры, по шинам PCI, и другие. Используя различные способы определения устройств, можно запретить доступ к флеш-дискам, подключаемым через USB-порт, и разрешить при этом использование USB-ключей.

Выбор типа устройства, связываемого с той или иной политикой, осуществляется через окно "Выбор типа описания устройства". При этом имеется возможность выбора как устройства, подключаемого к локальному компьютеру, так и устройства, работающего на удаленном компьютере, либо выбора устройства из каталога устройств. Последнее полезно в том случае, когда устройство еще не подключалось к компьютеру либо в текущий момент не подключено физически ни к одному из компьютеров сети. Каталог может быть сформирован в автоматическом режиме за счет сканирования контролируемых компьютеров и получения информации обо всех устройствах, когда-либо подключавшихся к ним. В этот каталог могут быть занесены и такие устройства, которые еще не подключались к компьютерам, но характеристики которых известны заранее. Каталог устройств - это файл, в котором хранятся описания любых устройств, и администратор может создавать политики доступа на основе информации из каталога, когда сами устройства отсутствуют или отключены.

Сформированные на локальном компьютере политики доступа к устройствам могут быть переданы на удаленные рабочие станции с использованием единой системы администрирования Zconsole. После того как политика была распространена на другие рабочие станции, появляется возможность синхронного обновления ее при изменении основной политики. Следует иметь в виду, что изменения будут распространены только на те рабочие станции, с которыми на текущий момент установлено соединение. Поэтому перед выполнением синхронизации политик нужно установить через Zconsole соединение с необходимыми рабочими станциями. Аналогично выполняется и удаление политики: установите соединение с рабочими станциями, удалите базовую политику и распространите это удаление по сети.

Кроме возможностей централизованного администрирования, о которых было сказано выше, возможна централизованная установка резидентных модулей Zlock на локальные компьютеры. Выполнение этой задачи несложное - достаточно установить соединение с рабочей станцией и выбрать действие "Установить программу". (Удаление программы с рабочей станции выполняется таким же образом.) После установки клиентской части Zlock требуется перезагрузка удаленного компьютера. Перезагрузку можно выполнить через команду "Завершение работы" в меню "Действия" либо воспользоваться типом установки с перезагрузкой.

С помощью специального модуля службы Zservice, который устанавливается совместно с консолью администратора, можно автоматизировать мониторинг рабочих станций. Через определенные промежутки времени этот модуль собирает информацию с локальных резидентных модулей и выявляет появление таких ситуаций, как изменение конфигурации Zlock, изменение конфигурации обработки уведомлений, настроек безопасности. Изменения считаются несанкционированными, если они выполнены с рабочих станций либо через удаленное управление, но не с консоли администратора, где работает система мониторинга. При наступлении любой из вышеописанных ситуаций модуль мониторинга производит действия, заранее заданные в окне "Обработка событий при мониторинге". Кроме того, в любой момент можно просмотреть текущий статус мониторинга в консоли управления.

И еще несколько слов об управлении рабочими станциями. Если в локальной сети присутствует большое количество компьютеров, их можно разбить на группы и выполнять групповое управление политиками. А если компьютеры в сети работают под управлением домена на основе Windows 2000/2003, то существует возможность автоматически разбить компьютеры по группам, аналогичным существующим организационным единицам (OU) в Active Directory.

Вот вкратце основные возможности нового продукта компании SecurIT, который начинает конкурентную борьбу с уже известным продуктом DeviceLock компании "Смарт Лайн".

В конце октября 2012 года один из лидеров российского DLP-рынка, компания Zecurion, представила на суд общественности новую версию своего продукта Zecurion Zlock. Это решение предназначено для контроля локальных каналов утечки конфиденциальной информации. И сегодня мы предлагаем обзор новых возможностей, появившихся в этом продукте.

Сертификат AM Test Lab

Номер сертификата: 113

Дата выдачи: 26.01.2013

Срок действия: 26.01.2018

Новые возможности Zecurion Zlock 5.0

В Zecurion Zlock были реализованы следующие новые возможности.

Криптопериметр

Одно из главных нововведений новой версии Zecurion Zlock назвали криптопериметром. И это, пожалуй, вполне подходящее наименование для данной функции. Суть ее заключается в том, что при должной настройке данные, удовлетворяющие заданной политике, при копировании на съемный накопитель, будут автоматически зашифровываться. После этого работа с ними может осуществляться на авторизованных компьютерах, причем расшифровка файлов будет осуществляться также в прозрачном режиме. При этом данные будут надежно защищены от несанкционированного доступа к съемным накопителям.

Примечательно, что функция шифрования в рассматриваемом продукте реализована на уровне файлов. Это значит, что при копировании некоторые документы могут сохраняться на флешке в своем первоначальном виде, а другие – в зашифрованном. Способ копирования определяется автоматически на основе заданных политик для каждого объекта в отдельности (на основе типа файла, его содержимого и пр.). В качестве алгоритма шифрования используется технология AES с длиной ключа 256 бит.

Сохранение скриншотов рабочих столов пользователей

В новой версии рассматриваемого продукта появилась такая возможность, как автоматическое сохранение скриншотов рабочих столов пользователей с заданным интервалом. Это позволяет администраторам безопасности обнаруживать и пресекать попытки нецелевого использования компьютеров. А это способствует не только повышению трудовой дисциплины, но и увеличению защиты информации от случайных утечек.

Отключение файловых политик для определенных устройств

В Zecurion Zlock появилась такая интересная возможность, как автоматическое отключение файловых политик для устройств, подпадающих под действие определенной политики. Если говорить простым языком, то с ее помощью можно организовать беспрепятственное копирования любых файлов, например, на какую-то конкретную "флешку". Эта функция нужна не во всех организациях, однако в некоторых случаях она позволяет реализовать более гибкие и удобные политики копирования информации.

Улучшения в системе журналирования

В новой версии были улучшены возможности журналирования. В частности, теперь в журналах сохраняются попытки удаления клиентской части Zlock. Еще одним нововведением в системе журналирования стала фиксация отключения съемных накопителей до окончания анализа файлов.

Обновление сервера журналов

Небольшим доработкам в Zecurion Zlock 5.0 подвергся сервер журналов. В нем появилась достаточно удобная возможность просмотра текста теневых копий файлов, которые пользователи копировании на съемные накопители или распечатывали на локальных или сетевых принтерах.

Доработка сервера конфигураций

Достаточно серьезной переработке подвергся сервер конфигураций. В частности, в нем появилась возможность, хранения ключей шифрования (они необходимы для работы функции "Криптопериметр") и их автоматическая регенерация по расписанию. Также немного изменился интерфейс консоли управления при работе с сервером конфигураций.

Возможность сохранения настроек в файл

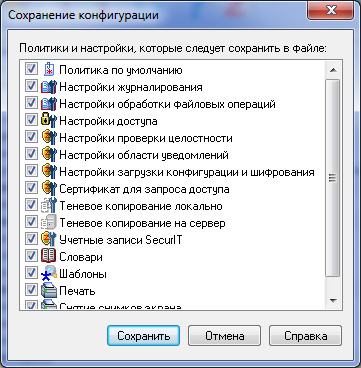

В Zecurion Zlock 5.0 появилась функция сохранения всех настроек сервера конфигураций вместе со всеми ключами шифрования в файл. Эта возможность может использоваться для резервирования критически важных с точки зрения функционирования системы защиты информации участков, для облегчения миграции сервера на другую аппаратную платформу и пр. Примечательно, что сохраняемые настройки могут защищаться паролем, что при корректном использовании (применение криптостойких паролей, надежное хранение паролей и пр.) обеспечивает их защиту от несанкционированного доступа.

Увеличение наглядности консоли управления

В консоли управления Zecurion Zlock 5.0 отображается сводная информация о состоянии клиентских частей и подключенных в данный момент к компьютерам сотрудников устройствам. Это облегчает работу администраторов безопасности, позволяет просматривать актуальную информацию в режиме реального времени.

Системные требования Zecurion Zlock 5.0

Минимальные системные требования приведены в таблице.

Аппаратные и программные средства

Свободный USB-порт (для лицензионного ключа)

Microsoft Windows XP SP3 (32 бита)/2003 SP1 (32 и 64 бита)/Vista SP1 (32 и 64 бита)/2008/Windows 7 (32 и 64 бита)/2008 R2

Желательно Microsoft SQL Server 2000 SP2, 2005 или Oracle Database 10g Release 2 (10.2) Microsoft Windows (32-Bit)

Развертывание и настройка Zecurion Zlock 5.0

Процедура развертывания продукта Zecurion Zlock 5.0 осталась прежней. Сначала на сервер инсталлируются серверные компоненты, после чего с помощью консоли управления или групповых политик Windows на рабочие станции устанавливается агентский модуль. Рассматривать ее еще раз не имеет смысла. Лучше остановимся подробно на тех моментах настройки, которые претерпели изменение в новой версии рассматриваемого решения.

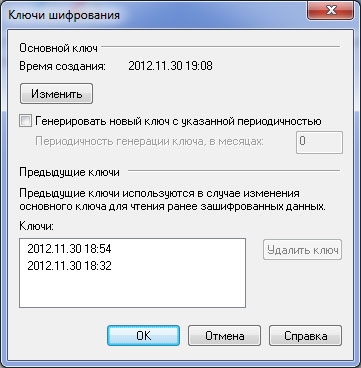

Настройка функции «Криптопериметр». Начать нужно с создания ключа шифрования. Он хранится на сервере конфигураций. Соответственно, сначала необходимо установить к нему подключение. Генерация ключа осуществляется в специальном окне (меню «Сервис», пункт «Ключи шифрования»). Для его создания достаточно нажать на кнопку «Изменить». При необходимости можно включить автоматическую регенерацию ключа с указанным интервалом.

Рисунок 1. Генерация ключа шифрования в Zecurion Zlock 5.0

Старые ключи также остаются в системе, поскольку они необходимы для чтения файлов, зашифрованных до регенерации. Однако, при необходимости, их можно удалить вручную.

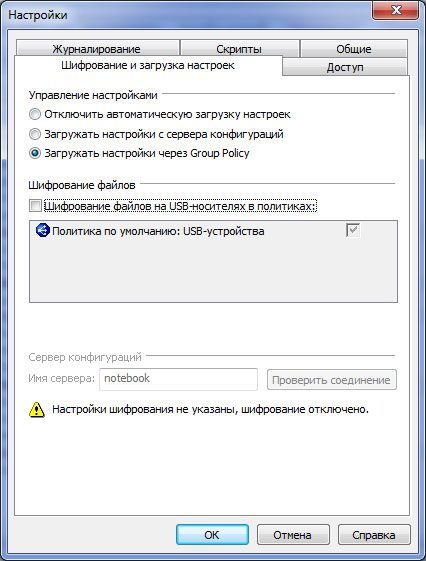

Помимо создания ключей необходимо включить саму функцию шифрования. Сделать это можно в настройках объекта (компьютера, группы или домена). Для включения достаточно открыть окно параметров, перейти на вкладку «Шифрование и загрузка настроек» и включить требуемый флажок.

Также необходимо указать политики, для которых будет осуществляться шифрование и имя сервера конфигураций с ключами. Такой подход достаточно гибок, поскольку позволяет использовать «Криптопериметр» не на всех, а только на нужных компьютерах организации.

Рисунок 2. Генерация ключа шифрования в Zecurion Zlock 5.0

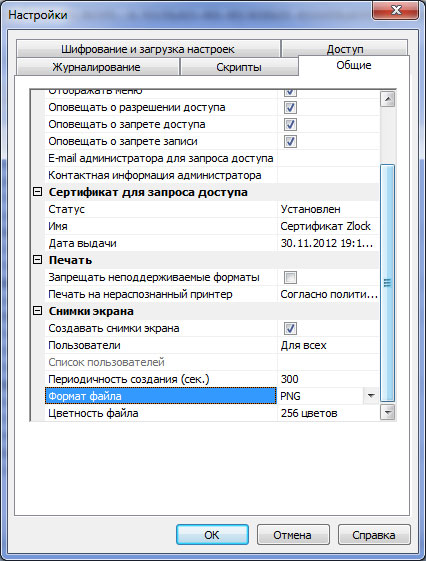

Также настройка необходима для функции автоматического создания скриншотов рабочих столов пользователей. Осуществляется она в свойствах объектов (то есть опять же может настраиваться для отдельных компьютеров, их групп и целых доменов) на вкладке «Общие». Для ее включения достаточно активировать флажок, указать пользователей, для которых функция будет работать (для всех, для всех, кроме указанных, или только для указанных), ввести периодичность создания скриншотов, их формат и качество.

Рисунок 3. Настройка функции автоматического снятия скриншотов с рабочих столов пользователей в Zecurion Zlock 5.0

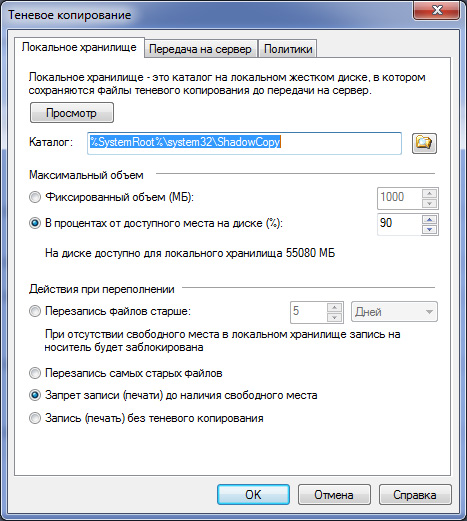

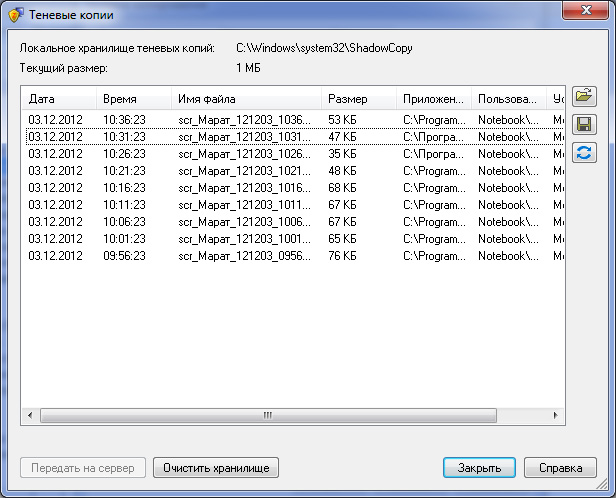

При настройке функции снятия скриншотов желательно проверить параметры теневого копирования. Дело в том, что снимки рабочих столов пользователей сохраняются в ту же папку, что и теневые копии, создаваемые Zecurion Zlock 5.0. Для этого нужно окно настройки теневых копий (пункт «Теневое копирование» в меню «Сервис») и установить значения нужных параметров.

Рисунок 4. Настройка теневого копирования в Zecurion Zlock 5.0

Созданные настройки, включая ключи шифрования, теперь можно сохранить в файл, защитив его, при необходимости, паролем. Для чего это нужно? Действительно, наличие подобной функции можно считать неким послаблением в безопасности в угоду удобству использования. Но, на самом деле, не так все страшно. Во-первых, использовать эту возможность или нет, решают в каждой организации самостоятельно. А, во-вторых, при соблюдении необходимых правил безопасности, она не является сколько-нибудь значимой угрозой.

Так, например, если копирование настроек осуществляется при миграции системы на новую аппаратную платформу, то достаточно проследить, чтобы носитель с файлом находился у доверенного лица и не покидал офиса организации. А, сразу после завершения процесса переноса, файл должен быть уничтожен одним из способов, гарантирующих невозможность его восстановления.

Файл с настройками может использоваться и в качестве резервной копии для восстановления системы защиты при выходе из строя аппаратной платформы. В этом случае необходимо позаботиться об использовании стойкого пароля и хранить накопитель с файлом в надежном месте: в сейфе организации или банковской ячейке, доступ к которым имеют лишь доверенные лица.

Для записи настроек в файл достаточно выбрать в меню «Сервис» пункт «Сохранить конфигурацию», отметить нужные настройки и указать имя файла. Загрузка настроек осуществляется с помощью пункт «Загрузить конфигурацию».

Рисунок 5. Запись настроек Zecurion Zlock 5.0 в файл

Выводы

В последнее время можно наблюдать тенденцию к универсализации DLP-решений, что позволяет существенно расширить область использования этих продуктов. И новая версия Zecurion Zlock показывает, что Zecurion также идет по этому пути. Это показывают две абсолютно новые возможности этого решения – криптография и автоматическое создание скришотов рабочих столов пользователей.

Достоинства

Ключевым отличием Zecurion Zlock 5.0 от предыдущих версий является включение в состав решения криптографических функций. Автоматическое шифрование файлов, выходящих за пределы информационной системы предприятия – весьма полезная функция, которая во многих случаях может существенно повысить степень защищенности конфиденциальных данных.

Что не говори, а добавление криптографического модуля заметно обогатило функциональное наполнение Zecurion Zlock. Наверняка любому администратору безопасности придется по вкусу возможность принудить пользователей зашифровывать файлы с конфиденциальной информацией при копировании на внешние носители. Ну а самим сотрудникам понравится то, что процесс полностью прозрачен. Они могут даже не знать о том, что файлы зашифровываются.

Также весьма значимой в новой версии рассматриваемого продукта является функция автоматического создания скриншотов рабочих столов пользователей через заданный интервал времени. Причем важен даже не только предоставляемые ею возможности (контроль пользователей в плане нецелевого использования компьютеров и связанное с ним повышение степени безопасности ИС компании в целом), но и сам факт ее появления. Вполне возможно, раз начав работу в этом направлении, в дальнейшем разработчики будут расширять функциональные возможности системы мониторинга деятельности пользователей.

Еще одной полезной возможностью, которая может пригодиться в некоторых случаях, является функция экспорта конфигурации системы защиты в файл с последующей загрузкой на этом же или другом сервере.

Отдельно нужно сказать о системе отчетности. В новой версии рассматриваемого продукта она стала весьма удобной. Настраиваемые правила обеспечивают высокую гибкость отбора информации, а возможность их сохранения – удобство просмотра данных именно в том виде, в котором они нужны.

Недостатки

Основные недостатки Zecurion Zlock 5.0 касаются новых функциональных решений. И это, скорее, недоработки, которые часто присущи новым возможностям, нежели какие-то принципиальные огрехи. Что касается шифрования, то здесь хотелось бы видеть возможность выбора алгоритма и ключа шифрования. В идеальном случае – функцию подключения внешних криптопровайдеров, включая и сертифицированные ФСБ России.

Кроме того, было бы неплохо дать возможность использовать шифрование пользователям. Например, разрешить им через агентский модуль зашифровывать произвольные файлы, используя корпоративный ключ. Это позволит защищать переносимую ими на съемных накопителях информацию, которая по каким-то причинам не попала под действие политики шифрования, а также обеспечить ее безопасное хранение и передачу через Интернет.

Что касается автоматического создания скриншотов, то и к реализации этой функции есть пожелание. Было бы логично отделить ее от теневого копирования. Дело в том, что эта возможность может успешно использоваться для повышения трудовой дисциплины. Соответственно, к ней можно дать доступ не только и даже не столько администраторам безопасности, но и некоторым другим сотрудникам, например, руководителям соответствующих отделов.

Ну и в заключении стоит отметить ситуацию с отчетности. На момент написания статьи в ней был целый ряд недостатков, в частности, отсутствие возможности создания графиков и диаграмм. Однако в настоящее время система отчетности в продуктах Zecurion подвергается серьезной переработке. В них появляется новый отчётно-аналитический модуль Zecurion Reports. Он отличается интуитивно-понятным интерфейсом и большим функциональном. В том числе, в нем появились и долгожданные графические отчеты. В настоящее время единственным публичным продуктом, в котором реализован Zecurion Reports, является Zgate (подробнее об этом модуле вы узнаете из ближайшего обзора). Однако разработчики обещают в скором времени добавить его и в Zlock. Таким образом, стоит надеяться, что уже в ближайшем будущем рассматриваемый сегодня продукт избавится от одного из главных своих недостатков.

На сегодняшний день существует два основных канала утечки конфиденциальной информации: устройства, подключенные к компьютеру (всевозможные съемные накопители, включая «флешки», CD/DVD-диски и пр., принтеры) и интернет (электронная почта, ICQ, социальные сети и т. д.). А поэтому, когда компания «созревает» на внедрение системы защиты от них, желательно подходить к решению данной комплексно. Проблема заключается в том, что для перекрытия разных каналов используются различные подходы. В одном случае наиболее эффективным способом защиты будет контроль над использованием съемных накопителей, а во втором — различные варианты контентной фильтрации, позволяющей заблокировать передачу конфиденциальных данных во внешнюю сеть. А поэтому компаниям для защиты от инсайдеров приходится использовать два продукта, которые в сумме образуют комплексную систему безопасности. Естественно, предпочтительней использовать инструменты одного разработчика. В этом случае облегчается процесс их внедрения, администрирования, а также обучения сотрудников. В качестве примера можно привести продукты компании SecurIT: Zlock и Zgate.

Zlock: защита от утечек через съемные накопители

Программа Zlock появилась на рынке уже достаточно давно. И мы уже описывали ее основные возможности. В принципе, повторяться смысла нет. Однако с момента публикации статьи вышла две новых версии Zlock, в которых появился ряд важных функций. Вот о них стоит рассказать, пусть даже и очень кратко.

В первую очередь стоит отметить возможность назначения компьютеру нескольких политик, которые самостоятельно применяются в зависимости от того, подключен ли компьютер к корпоративной сети напрямую, через VPN или же работает автономно. Это позволяет, в частности, автоматически блокировать USB-порты и CD/DVD-приводы при отключении ПК от локальной сети. В целом данная функция увеличивает безопасность информации, размещенной на ноутбуках, которые сотрудники могут выносить из офиса на выезды или для работы дома.

Вторая новая возможность — предоставление работникам компании временного доступа к заблокированным устройствам или даже группам устройств по телефону. Принцип ее работы заключается в обмене генерируемыми программой секретными кодами между пользователем и ответственным за информационную безопасность сотрудником. Примечательно, что разрешение на использование может выдаваться не только постоянное, но и временное (на определенное время или до завершения сеанса работы). Данный инструмент можно считать некоторым послаблением в системе защиты, однако он позволяет повысить оперативность реагирования ИТ-отдела на запросы бизнеса.

Следующим важным нововведением в новых версиях Zlock является контроль над использованием принтеров. После его настройки система защиты будет записывать в специальный журнал все обращения пользователей к печатающим устройствам. Но и это еще не все. В Zlock появилось теневое копирование всех распечатываемых документов. Они записываются в формате PDF и являются полной копией выводимых на печать страниц вне зависимости от того, какой файл был отправлен на принтер. Это позволяет предотвратить утечку конфиденциальной информации на бумажных листах, когда инсайдер распечатывает данные с целью их выноса из офиса. Также в системе защиты появилось теневое копирование информации, записываемой на CD/DVD-диски.

Важным нововведением стало появление серверного компонента Zlock Enterprise Management Server. Он обеспечивает централизованное хранение и распространение политик безопасности и других настроек программы и существенно облегчает администрирование Zlock в крупных и распределенных информационных системах. Также нельзя не упомянуть появление собственной системы аутентификации, которая, при необходимости, позволяет отказаться от использования доменных и локальных пользователей Windows.

Помимо этого, в последней версии Zlock появилось несколько не столь заметных, но тоже достаточно важных функций: контроль целостности клиентского модуля с возможностью блокировки входа пользователя при обнаружении вмешательств, расширенные возможности по внедрении системы защиты, поддержка СУБД Oracle и т. п.

Zgate: защита от утечек через интернет

Вторая часть системы защиты — сервер журналирования. Он используется для сбора информации о событиях с одного или нескольких серверов Zgate, ее обработки и хранения. Этот модуль особенно полезен в крупных и территориально распределенных корпоративных системах, поскольку обеспечивает централизованный доступ ко всем данным. Третья часть — консоль управления. В ее качестве используется стандартная для продуктов компании SecurIT консоль, а поэтому подробно останавливаться на ней мы не будем. Отметим только, что с помощью данного модуля можно управлять системой не только локально, но и удаленно.

Всего в системе предусмотрено 8 типов условий, как говорится, «на все случаи жизни». Первое из них — тип файла вложения. С его помощью можно обнаружить попытки пересылки объектов того или иного формата. Стоит отметить, что анализ ведется не по расширению, а по внутренней структуре файла, причем можно задавать как конкретные типы объектов, так и их группы (например, все архивы, видеозаписи и пр.). Второй тип условий — проверка внешним приложением. В качестве приложения может выступать как обычная программа, запускаемая из командной строки, так и скрипт.

Говоря о словарях, нельзя также не упомянуть об еще одной технологии обнаружения конфиденциальных данных, реализованной в Zgate. Речь идет о цифровых отпечатках. Суть данного метода заключается в следующем. Администратор может указать системе папки, в которых содержатся конфиденциальные данные. Программа проанализирует все документы в них и создаст «цифровые отпечатки» — наборы данных, которые позволяют определить попытку передачи не только всего содержимого файла, но и отдельных его частей. Обратите внимание, что система автоматически отслеживает состояние указанных ей папок и самостоятельно создает «отпечатки» для всех вновь появившихся в них объектов.

Утечки конфиденциальной информации через съемные носители — одна из наиболее актуальных угроз Однако, несмотря на то, что существует целый ряд продуктов, представленных на российском рынке и позволяющих, так или иначе, решить проблему утечки через коммуникационные каналы рабочих станций, большая часть компаний все еще пренебрегает их использованием.

Наиболее опасной угрозой сегодня является утечка корпоративных секретов. Об этом однозначно свидетельствует исследование компании InfoWatch, в ходе которого в конце 2005 года были опрошены более 300 российских предприятий. Именно кража конфиденциальной информации волнует отечественные предприятия больше всего. В пользу такой точки зрения высказались 64 % респондентов, в то время как на вредоносные коды и хакерские атаки указали лишь 49 % и 48 % соответственно.

Наиболее опасные угрозы

Для того чтобы похитить конфиденциальную информацию, в распоряжении инсайдеров есть целый ряд каналов передачи данных: почтовые ресурсы фирмы, выход в интернет чаты, форумы), обычные порты рабочих станций (USB, COM, LPT), беспроводные сети Bluetooth, IrDA). Однако наиболее опасным каналом утечки представители российского бизнеса считают коммуникационные возможности рабочих станций, к которым следует отнести стандартные порты (COM, LPT, USB), различные типы приводов ZIP, Floppy), беспроводные сети и любые другие средства снятия данных с персонального компьютера без использования корпоративной почты и канала интернета. Обеспокоенность руководителей именно этими каналами утечки продиктована, прежде всего, возросшей популярностью мобильных накопителей, которые в течение последнего года стали дешевле и более распространены.

Наиболее популярные каналы утечки данных

Следует отметить, что чувствительные сведения часто оказываются за пределами сетевого периметра не вследствие преднамеренных действий нечистых на руку служащих, а в просто результате безалаберности персонала. Так, некоторые сотрудники предпочитают брать работу на дом или переписывают классифицированные документы на портативный накопитель, чтобы изучить их на своем ноутбуке в командировке. Другими словами, служащими могут двигать благие побуждения, которые на практике могут привести к компрометации торговых или промышленных секретов работодателя.

Ниже рассмотрены основные решения, представленные сегодня на российском рынке и позволяющие организовать контроль над съемными носителями в корпоративной среде: InfoWatch Net, SecurIT Zlock и SmartLine DeviceLock.

InfoWatch Net Monitor

Интегрированная версия InfoWatch Net Monitor с функциональностью Device Monitor позволяет решить следующие проблемы, с которыми сегодня сталкиваются организации. протоколируются операции, производимые с конфиденциальными документами, хранящимися в электронном виде, что позволяет, в случае возникновения инцидента, установить источник утечки. контролируется печать конфиденциальных документов. Как показало исследование «Внутренние в России 2005», одна треть представителей бизнеса обеспокоена использованием печатающих устройств в целях кражи информации. контролируется копирование конфиденциальных документов или их частей на сменные носителей или внешние устройства, подключаемые через разнообразные порты (USB, COM, IrDA и т.д.) и беспроводные сети (Bluetooth, реализован контроль над конфиденциальными документами, выносимыми за пределы компании с помощью ноутбуков.

Схема работы InfoWatch Net Monitor.

Ключевое место в распределенной архитектуре решения занимают программные мониторы, осуществляющие активный контроль над обращением конфиденциальной информации на уровне рабочих станций. InfoWatch Net Monitor является «наборным» решением, и в его состав, по желанию заказчика, могут входить один или несколько мониторов.

Adobe Monitor позволяет контролировать работу пользователей в приложении Adobe Acrobat и отслеживает выполнение следующих операций: открытие и закрытее документа, сохранение документа с указанным именем и под другим именем (Save As), изменение документа и отправку его в очередь на печать.

File System Monitor позволяет контролировать работу пользователей с файлами и отслеживает выполнение следующих операций: создание, удаление, изменение, чтение и переименование файла. При определении правил работы данного монитора указывается не только контролируемая информация (имя или маска файла), но и процесс, выполняющий действие над контролируемой информацией.

Office Monitor позволяет перехватывать действия, выполняемые пользователем в среде Microsoft Office, контролировать работу с документами Word, Excel и PowerPoint и отслеживать выполнение следующих операций: открытие и закрытие документа, открытие документа путем вставки в текущий (Insert), отправка документа в очередь на печать, сохранение документа с указанным именем и под другим именем (Save As), копирование информации в буфер обмена, просмотр и изменение информации в свойствах документа, отправка документа (Send to…).

Print Monitor контролирует работу пользователей с принтерами и отслеживает выполнение операции «Добавление в очередь», то есть помещение документа в очередь на печать процессом с именем, удовлетворяющим заданному условию.

Device Monitor отвечает за перехват обращений пользователей к сменным носителям и внешним устройствам: включая пишущие устройства; дискеты и съемные накопители информации, включая внешние жесткие диски, и т.д.; LPT- и Bluetooth и а также FireWire.

Продукт достаточно расширяем, чтобы использоваться как в малых или средних вычислительных сетях, так и в организациях, использующих десятки тысяч рабочих станций. Развертывание, администрирование и управление в реальном масштабе времени осуществляется через специальную центральную консоль.

Основной особенностью InfoWatch Net Monitor является возможность блокировать утечку именно конфиденциальной информации, а не всех сведений подряд. Хотя администратор, действительно, может свести функционал решения к стандартным сценариям «разрешить только чтение» и «использовать белые/черные списки устройств», на практике намного удобнее определить политики, запрещающие съем только чувствительных документов. В этом случае будет заблокирована только та операция, в результате которой под угрозу могут попасть классифицированные данные. Если Net Monitor зафиксирует запрещенную операцию, то он заблокирует ее в режиме реального времени, оповестит самого пользователя о недопустимости такого действия, сообщит офицеру об инциденте и сохранит весь контекст события в специальный журнал.

Сам же интеллектуальный алгоритм распознавания конфиденциальной информации включает использование уникальной базы контентной фильтрации, специфичной для каждого заказчика. В этом контексте существенно возрастает роль сопроводительных и консалтинговых услуг, оказываемых поставщиком. Среди них стоит выделить анализ и профиля деятельности клиента, помощь в формализации целей и средств создание политики безопасности и соответствующей нормативной базы, а также подстройку решения под специфические требования заказчика.

Продукт Zlock поставляется российской компанией SecurITи позволяет решить проблему несанкционированного использования в корпоративной сети периферийных устройств. Основное назначение системы Zlock — разграничение прав доступа пользователей к портативным устройствам, например, к и внешним накопителям. Для каждого типа периферии программа предполагает возможность настройки прав доступа на основе списков контроля доступа (ACL). Для каждого физического или логического устройства и для каждого пользователя или группы пользователей из Active Directory можно разрешить либо полный доступ, либо чтение, либо вообще запретить доступ.

Подключаемые устройства могут идентифицироваться по любым признакам, таким как класс устройства, код производителя, код устройства, серийный номер и т.д. Это дает возможность назначать разные права доступа к устройствам одного класса, например, запретить использование но при этом разрешить использование для аутентификации пользователей.

Таким образом, продукт позволяет контролировать внешние устройства, подключаемые к а также жесткие диски, дисководы, приводы порты FireWire, COM, LPT, PCMCIA, контроллеры IrDA, Bluetooth, Вдобавок, можно обеспечить контроль над любым физическим или логическим устройством, имеющим символическое имя.

Среди назначаемых прав доступа предусмотрены следующие возможности: запрет доступа для всех пользователей; разрешение полного доступа для всех пользователей; доступ только на чтение для всех пользователей; индивидуальное назначение прав доступа для конкретных пользователей или групп аналогично с доступом к папке или файлу в Windows. Существует также специальный вид политики — политика по умолчанию, в которой задается, что делать с устройствами, не описанными в других политиках.

Администратор может создавать любое количество политик для управления доступом к устройствам для различных пользователей. Каждой политике назначается приоритет, который используется для разрешения конфликта, если одно и тоже устройство соответствует больше чем одной политике. Все политики могут быть сохранены в файл и восстановлены из файла.

Управление системой Zlock осуществляется централизованно, с использованием единой системы администрирования Zconsole. С ее помощью можно устанавливать и удалять Zlock на выбранных компьютерах сети прямо с рабочего места администратора, а также централизованно управлять правами доступа к устройствам.

Централизованная консоль управления продуктом Zlock

Наконец, стоит отметить такую полезную функцию, как ведение журнала. В частности, информация обо всех попытках подключения устройств, в том числе неудачных, записывается в системный журнал, в качестве которого может использоваться, например, текстовый файл.

Следует отметить, что программа Zlock не умеет отличать чувствительные сведения от публичных документов, поэтому в некоторых ситуациях будет определенно затруднять работу служащих. Например, сотрудники отдела маркетинга просто не смогут переписать свою презентацию на а если разрешить им доступ к то вместе с рекламными документами на внешний носитель обязательно попадет конфиденциальная база данных клиентов. Кроме того, неумение Zlock отличить секретный документ от обычного файла приводит к невозможности использования продукта на ноутбуках. Как известно, одно из основных преимуществ мобильных компьютеров состоит именно в богатых коммуникационных возможностях, например, по использованию беспроводных сетей для доступа к интернету вне офиса. Очевидно, что если Zlock оставит открытым хоть один сетевой порт ноутбука, то инсайдер сможет «слить» абсолютно все конфиденциальные файлы. Однако если запретить отсылать данные на эти порты, то вся функциональность или Bluetooth окажется заблокированной. В результате мобильный компьютер станет просто бесполезен.

В заключение заметим, что Zlock является точечным решением и все остальные каналы утечки (принтеры, веб, почта и т.д.) заказчику придется контролировать своими силами.

Продукт DeviceLock поставляется российской компанией SmartLine. Купить его или скачать пробную версию можно в интернете. Лицензия на одну рабочую станцию стоит 1,3 тыс. рублей, на 200 компьютеров — 94 тыс. рублей, на 2 тыс. ПК — 280 тыс. рублей.

указывает, что встроенные механизмы распределения прав доступа и задания политик в операционных системах Windows NT/2000/XP/2003 не позволяют контролировать доступ к и внешним устройствам. Именно этот недостаток исправляет механизм аутентификации встроенный в DeviceLock

Функциональность SmartLine DeviceLock

Кроме доступа к продукт позволяет контролировать дисководы, приводы порты IrDA, FireWire, LPT, COM и беспроводные сети и Bluetooth. Кроме того, программа DeviceLock позволяет назначать права доступа для пользователей и групп пользователей с помощью системы удаленного управления, позволяющей обеспечивать централизованный доступ ко всем агентам, которые развернуты на рабочих станциях.

Решение обладает рядом отличительных особенностей, среди которых: возможность контролировать доступ в зависимости от времени и дня недели; режим «только чтение» для работы со сменными носителями, жесткими дисками и CD; возможность полностью заблокировать доступ к за исключением заранее авторизованных устройств; средства защиты дисков от случайного или преднамеренного форматирования; управление доступом через групповые политики в домене Active Directory и протоколирование обращения пользователей к устройствам. Стоит отдельно отметить, что различные версии DeviceLock умеют работать на рабочих станциях под управлением, как Windows NT/2000/XP/2003, так и Windows 9x/ME.

Таким образом, продукт действительно позволяет предотвратить утечку конфиденциальной информации через коммуникационные каналы рабочей станции. Для этого подходит, например, режим «только чтение». Однако при этом пользователь будет не в состоянии переписать на внешний носитель не только чувствительные данные, но и любые другие сведения (несекретные файлы: презентации, маркетинговые и рекламные документы и т.д.). Другими словами, обесценивается часть положительного функционала персонального компьютера.

Еще одним недостатком DeviceLock является невозможность эффективного контроля над ноутбуками. Поскольку продукт DeviceLock не умеет отличать конфиденциальные данные от публичных материалов, его использование на ноутбуках может привести к изоляции мобильной рабочей станции, которой для связи с останется лишь

Решение не позволяет взять под контроль другие каналы утечки, кроме портов рабочей станции. Другими словами, пользователь компьютера, защищенного DeviceLock, может просто получить доступ к и через интернет «слить» все корпоративные секреты.

Утечки конфиденциальной информации через съемные носители — одна из наиболее актуальных угроз Однако, несмотря на то, что существует целый ряд продуктов, представленных на российском рынке и позволяющих, так или иначе, решить проблему утечки через коммуникационные каналы рабочих станций, большая часть компаний все еще пренебрегает их использованием.

Наиболее опасной угрозой сегодня является утечка корпоративных секретов. Об этом однозначно свидетельствует исследование компании InfoWatch, в ходе которого в конце 2005 года были опрошены более 300 российских предприятий. Именно кража конфиденциальной информации волнует отечественные предприятия больше всего. В пользу такой точки зрения высказались 64 % респондентов, в то время как на вредоносные коды и хакерские атаки указали лишь 49 % и 48 % соответственно.

Наиболее опасные угрозы

Для того чтобы похитить конфиденциальную информацию, в распоряжении инсайдеров есть целый ряд каналов передачи данных: почтовые ресурсы фирмы, выход в интернет чаты, форумы), обычные порты рабочих станций (USB, COM, LPT), беспроводные сети Bluetooth, IrDA). Однако наиболее опасным каналом утечки представители российского бизнеса считают коммуникационные возможности рабочих станций, к которым следует отнести стандартные порты (COM, LPT, USB), различные типы приводов ZIP, Floppy), беспроводные сети и любые другие средства снятия данных с персонального компьютера без использования корпоративной почты и канала интернета. Обеспокоенность руководителей именно этими каналами утечки продиктована, прежде всего, возросшей популярностью мобильных накопителей, которые в течение последнего года стали дешевле и более распространены.

Наиболее популярные каналы утечки данных

Следует отметить, что чувствительные сведения часто оказываются за пределами сетевого периметра не вследствие преднамеренных действий нечистых на руку служащих, а в просто результате безалаберности персонала. Так, некоторые сотрудники предпочитают брать работу на дом или переписывают классифицированные документы на портативный накопитель, чтобы изучить их на своем ноутбуке в командировке. Другими словами, служащими могут двигать благие побуждения, которые на практике могут привести к компрометации торговых или промышленных секретов работодателя.

Ниже рассмотрены основные решения, представленные сегодня на российском рынке и позволяющие организовать контроль над съемными носителями в корпоративной среде: InfoWatch Net, SecurIT Zlock и SmartLine DeviceLock.

InfoWatch Net Monitor

Интегрированная версия InfoWatch Net Monitor с функциональностью Device Monitor позволяет решить следующие проблемы, с которыми сегодня сталкиваются организации. протоколируются операции, производимые с конфиденциальными документами, хранящимися в электронном виде, что позволяет, в случае возникновения инцидента, установить источник утечки. контролируется печать конфиденциальных документов. Как показало исследование «Внутренние в России 2005», одна треть представителей бизнеса обеспокоена использованием печатающих устройств в целях кражи информации. контролируется копирование конфиденциальных документов или их частей на сменные носителей или внешние устройства, подключаемые через разнообразные порты (USB, COM, IrDA и т.д.) и беспроводные сети (Bluetooth, реализован контроль над конфиденциальными документами, выносимыми за пределы компании с помощью ноутбуков.

Схема работы InfoWatch Net Monitor.

Ключевое место в распределенной архитектуре решения занимают программные мониторы, осуществляющие активный контроль над обращением конфиденциальной информации на уровне рабочих станций. InfoWatch Net Monitor является «наборным» решением, и в его состав, по желанию заказчика, могут входить один или несколько мониторов.

Adobe Monitor позволяет контролировать работу пользователей в приложении Adobe Acrobat и отслеживает выполнение следующих операций: открытие и закрытее документа, сохранение документа с указанным именем и под другим именем (Save As), изменение документа и отправку его в очередь на печать.

File System Monitor позволяет контролировать работу пользователей с файлами и отслеживает выполнение следующих операций: создание, удаление, изменение, чтение и переименование файла. При определении правил работы данного монитора указывается не только контролируемая информация (имя или маска файла), но и процесс, выполняющий действие над контролируемой информацией.

Office Monitor позволяет перехватывать действия, выполняемые пользователем в среде Microsoft Office, контролировать работу с документами Word, Excel и PowerPoint и отслеживать выполнение следующих операций: открытие и закрытие документа, открытие документа путем вставки в текущий (Insert), отправка документа в очередь на печать, сохранение документа с указанным именем и под другим именем (Save As), копирование информации в буфер обмена, просмотр и изменение информации в свойствах документа, отправка документа (Send to…).

Print Monitor контролирует работу пользователей с принтерами и отслеживает выполнение операции «Добавление в очередь», то есть помещение документа в очередь на печать процессом с именем, удовлетворяющим заданному условию.

Device Monitor отвечает за перехват обращений пользователей к сменным носителям и внешним устройствам: включая пишущие устройства; дискеты и съемные накопители информации, включая внешние жесткие диски, и т.д.; LPT- и Bluetooth и а также FireWire.

Продукт достаточно расширяем, чтобы использоваться как в малых или средних вычислительных сетях, так и в организациях, использующих десятки тысяч рабочих станций. Развертывание, администрирование и управление в реальном масштабе времени осуществляется через специальную центральную консоль.

Основной особенностью InfoWatch Net Monitor является возможность блокировать утечку именно конфиденциальной информации, а не всех сведений подряд. Хотя администратор, действительно, может свести функционал решения к стандартным сценариям «разрешить только чтение» и «использовать белые/черные списки устройств», на практике намного удобнее определить политики, запрещающие съем только чувствительных документов. В этом случае будет заблокирована только та операция, в результате которой под угрозу могут попасть классифицированные данные. Если Net Monitor зафиксирует запрещенную операцию, то он заблокирует ее в режиме реального времени, оповестит самого пользователя о недопустимости такого действия, сообщит офицеру об инциденте и сохранит весь контекст события в специальный журнал.

Сам же интеллектуальный алгоритм распознавания конфиденциальной информации включает использование уникальной базы контентной фильтрации, специфичной для каждого заказчика. В этом контексте существенно возрастает роль сопроводительных и консалтинговых услуг, оказываемых поставщиком. Среди них стоит выделить анализ и профиля деятельности клиента, помощь в формализации целей и средств создание политики безопасности и соответствующей нормативной базы, а также подстройку решения под специфические требования заказчика.

Продукт Zlock поставляется российской компанией SecurITи позволяет решить проблему несанкционированного использования в корпоративной сети периферийных устройств. Основное назначение системы Zlock — разграничение прав доступа пользователей к портативным устройствам, например, к и внешним накопителям. Для каждого типа периферии программа предполагает возможность настройки прав доступа на основе списков контроля доступа (ACL). Для каждого физического или логического устройства и для каждого пользователя или группы пользователей из Active Directory можно разрешить либо полный доступ, либо чтение, либо вообще запретить доступ.

Подключаемые устройства могут идентифицироваться по любым признакам, таким как класс устройства, код производителя, код устройства, серийный номер и т.д. Это дает возможность назначать разные права доступа к устройствам одного класса, например, запретить использование но при этом разрешить использование для аутентификации пользователей.

Таким образом, продукт позволяет контролировать внешние устройства, подключаемые к а также жесткие диски, дисководы, приводы порты FireWire, COM, LPT, PCMCIA, контроллеры IrDA, Bluetooth, Вдобавок, можно обеспечить контроль над любым физическим или логическим устройством, имеющим символическое имя.

Среди назначаемых прав доступа предусмотрены следующие возможности: запрет доступа для всех пользователей; разрешение полного доступа для всех пользователей; доступ только на чтение для всех пользователей; индивидуальное назначение прав доступа для конкретных пользователей или групп аналогично с доступом к папке или файлу в Windows. Существует также специальный вид политики — политика по умолчанию, в которой задается, что делать с устройствами, не описанными в других политиках.

Администратор может создавать любое количество политик для управления доступом к устройствам для различных пользователей. Каждой политике назначается приоритет, который используется для разрешения конфликта, если одно и тоже устройство соответствует больше чем одной политике. Все политики могут быть сохранены в файл и восстановлены из файла.

Управление системой Zlock осуществляется централизованно, с использованием единой системы администрирования Zconsole. С ее помощью можно устанавливать и удалять Zlock на выбранных компьютерах сети прямо с рабочего места администратора, а также централизованно управлять правами доступа к устройствам.

Централизованная консоль управления продуктом Zlock

Наконец, стоит отметить такую полезную функцию, как ведение журнала. В частности, информация обо всех попытках подключения устройств, в том числе неудачных, записывается в системный журнал, в качестве которого может использоваться, например, текстовый файл.

Следует отметить, что программа Zlock не умеет отличать чувствительные сведения от публичных документов, поэтому в некоторых ситуациях будет определенно затруднять работу служащих. Например, сотрудники отдела маркетинга просто не смогут переписать свою презентацию на а если разрешить им доступ к то вместе с рекламными документами на внешний носитель обязательно попадет конфиденциальная база данных клиентов. Кроме того, неумение Zlock отличить секретный документ от обычного файла приводит к невозможности использования продукта на ноутбуках. Как известно, одно из основных преимуществ мобильных компьютеров состоит именно в богатых коммуникационных возможностях, например, по использованию беспроводных сетей для доступа к интернету вне офиса. Очевидно, что если Zlock оставит открытым хоть один сетевой порт ноутбука, то инсайдер сможет «слить» абсолютно все конфиденциальные файлы. Однако если запретить отсылать данные на эти порты, то вся функциональность или Bluetooth окажется заблокированной. В результате мобильный компьютер станет просто бесполезен.

В заключение заметим, что Zlock является точечным решением и все остальные каналы утечки (принтеры, веб, почта и т.д.) заказчику придется контролировать своими силами.

Продукт DeviceLock поставляется российской компанией SmartLine. Купить его или скачать пробную версию можно в интернете. Лицензия на одну рабочую станцию стоит 1,3 тыс. рублей, на 200 компьютеров — 94 тыс. рублей, на 2 тыс. ПК — 280 тыс. рублей.

указывает, что встроенные механизмы распределения прав доступа и задания политик в операционных системах Windows NT/2000/XP/2003 не позволяют контролировать доступ к и внешним устройствам. Именно этот недостаток исправляет механизм аутентификации встроенный в DeviceLock

Функциональность SmartLine DeviceLock

Кроме доступа к продукт позволяет контролировать дисководы, приводы порты IrDA, FireWire, LPT, COM и беспроводные сети и Bluetooth. Кроме того, программа DeviceLock позволяет назначать права доступа для пользователей и групп пользователей с помощью системы удаленного управления, позволяющей обеспечивать централизованный доступ ко всем агентам, которые развернуты на рабочих станциях.

Решение обладает рядом отличительных особенностей, среди которых: возможность контролировать доступ в зависимости от времени и дня недели; режим «только чтение» для работы со сменными носителями, жесткими дисками и CD; возможность полностью заблокировать доступ к за исключением заранее авторизованных устройств; средства защиты дисков от случайного или преднамеренного форматирования; управление доступом через групповые политики в домене Active Directory и протоколирование обращения пользователей к устройствам. Стоит отдельно отметить, что различные версии DeviceLock умеют работать на рабочих станциях под управлением, как Windows NT/2000/XP/2003, так и Windows 9x/ME.

Таким образом, продукт действительно позволяет предотвратить утечку конфиденциальной информации через коммуникационные каналы рабочей станции. Для этого подходит, например, режим «только чтение». Однако при этом пользователь будет не в состоянии переписать на внешний носитель не только чувствительные данные, но и любые другие сведения (несекретные файлы: презентации, маркетинговые и рекламные документы и т.д.). Другими словами, обесценивается часть положительного функционала персонального компьютера.

Еще одним недостатком DeviceLock является невозможность эффективного контроля над ноутбуками. Поскольку продукт DeviceLock не умеет отличать конфиденциальные данные от публичных материалов, его использование на ноутбуках может привести к изоляции мобильной рабочей станции, которой для связи с останется лишь

Решение не позволяет взять под контроль другие каналы утечки, кроме портов рабочей станции. Другими словами, пользователь компьютера, защищенного DeviceLock, может просто получить доступ к и через интернет «слить» все корпоративные секреты.

Работа с Zecurion Zlock 5.0

В основном работа с новой версией Zecurion Zlock не претерпела никаких изменений. Правда, теперь администраторам безопасности необходимо позаботиться не только о политиках блокирующих или разрешающих запись на съемные накопители, но и политиках, регламентирующих использование функции шифрования.

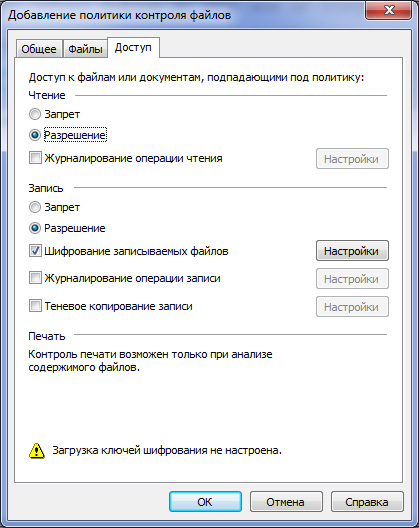

Для этого необходимо создать файловую политику, описать в ней обычным образом правила отбора файлов по типу или по содержимому, перейти на вкладку «Доступ» и включить флажок, разрешающий шифрование.

Рисунок 6. Создание политики шифрования файлов в Zecurion Zlock 5.0

Реализовать в организации «Криптопериметр» можно и на уровне устройств, а не файлов. Например, можно разрешить запись информации только на принадлежащие сотрудникам «флеши», включив обязательное шифрование всех копируемых файлов. Для этого нужно создать обычную политику для устройств с разрешением на запись, заполнить перечень устройств, перейти на вкладку «Контроль файлов и печати» и включить флажок «Шифрование файлов».

Для пользователей процессы шифрования и расшифровывания протекают абсолютно незаметно. Естественно, если съемный накопитель подключен к входящему в состав корпоративной сети компьютеру, на котором установлен агентский модуль Zecurion Zlock 5.0. В противном случае получить доступ получится только к открытым файлам (скопированным на накопитель ранее или не попавшим под действие политики, связанной с шифрованием).

Кстати, тоже самое можно сказать и о функции снятия скриншотов с рабочего стола. Для пользователей она работает абсолютно незаметно.

Администраторы же могут просматривать скриншоты с помощью стандартного для Zecurion Zlock 5.0 интерфейса работы с теневыми копиями. Для этого нужно открыть свойства нужного хранилища теневых копий и нажать на кнопку «Обзор». В окне просмотра отображается список всех скриншотов и теневых копий с возможностью их сохранения на локальном диске или съемных накопителях, передачи на сервер и удаления.

Рисунок 7. Просмотр теневых копий и скриншотов в Zecurion Zlock 5.0

В остальном регулярная работа с Zecurion Zlock 5.0 осуществляется так же, как и с предыдущей версией этого продукта.

Введение

В последний раз продукт Zecurion Zlock обновлялся почти полтора года назад – весной 2011. В тот раз он претерпел значительные, можно даже сказать, знаковые изменения. В частности, в нем появилась возможность контекстного анализа файлов, распечатываемых на принтерах или копируемых на съемные накопители.

В этой версии также есть серьезные изменения, заслуживающие самого пристального внимания.

Особо стоит отметить систему автоматического шифрования файлов, копируемых на съемные накопители. Это достаточно серьезное улучшение, которое позволяет вынести на новый уровень защиту информации в тех случаях, когда полностью отказаться от использования съемных накопителей не удается. Автоматическая криптография, которая работает независимо от желаний пользователей, позволяет беспрепятственно работать на нужных компьютерах, однако надежно защищает данные от несанкционированного доступа третьих лиц.

Другим значительным изменением стало появление в Zecurion Zlock 5.0 функций контроля над использованием компьютеров сотрудниками. В частности, появилась возможность автоматического создания по расписанию и сохранения в архив скриншотов рабочих столов. Эта возможность позволяет повысить трудовую дисциплину пользователей и, тем самым, уменьшить риск случайных утечек конфиденциальной информации.

До сегодняшнего дня мы уже не раз описывали Zecurion Zlock – Обзор SecurIT Zlock в 2010 году и Обзор новых возможностей SecurIT Zlock 4.0 в 2011, – и, поэтому, сегодня мы сконцентрируем свое внимание на новых возможностях этого продукта.

Читайте также: