Total commander поиск вирусов

На днях столкнулся с такой проблемой, перекинул в общем у друга фильмы себе на флешку, прихожу домой, открываю ее, а там. на флешке вместо папок ярлыки! Вот тебе на, но нет. я то знал уже такой трюк. Этот вирус ( Backdoor.win32.ruskill ) скрыл папки на флешке и не более того. Если же с вами случилась такая беда, то не волнуйтесь, эти ваши файлы никуда не делись с флешки, вирус просто включает атрибуты скрытый/системный, что через "Свойства-Скрытый" убрать галочку нельзя. Но можно сделать это через

файловый менеджер "Total Commander" или "FAR", если кто с ними никогда не работал и не понимает, что где, то просто дочитайте этот пост, я в нем изложу все как открыть ваши файлы, как пользоваться тоталом, как удалить вирус. Все по-порядку и по-пунктам.

Конечно, если у вас есть антивирус, то он должен поймать эту заразу, будь то хоть самый последний антивирус на свете, но нет! У меня у друга кончилась лицензия Касперского и он временно поставил бесплатный Nod32, а он уже не увидел этот вирус с флешки. Я вообще антивирусом не пользуюсь больше года и прекрасно себя чувствую:) (. допоры до времени) Нет, вам так рисковать не советую.

В общем, что делать если папки на флешке стали ярлыками? Вам нужно сначала открыть эти файлы с флешки и перекинуть куда нибудь на жесткий диск компьютера. Архиваторы "7-ZIP" и "WinRar" также видят эти файлы, если просто смотреть флешку через них (надеюсь меня понял кто? если нет сейчас объясню) И так.

Нам просто нужно отобразить скрытые папки и файлы, которые не видно или просто стали ярлыками на флешке.

Восстановление информации

После настройки системы и удаления вируса можно приступать к восстановлению утраченных данных. Обычно вирус просто меняет атрибуты файлов, делая их скрытыми. Ваша задача – восстановить атрибуты к исходному состоянию или вовсе их сбросить, чтобы данные отображались в проводнике Windows. Попробуем восстановить атрибуты через командную строку:

- Запустите командную строку (Win+R – cmd, или в меню «Пуск»).

- Введите букву флешки и команду для снятия атрибутов – «X: attrib -s -h -r -a /s /d *.*» . Вместо «X» вы указываете букву, под которой флеш-накопитель определился на компьютере.

Процесс можно автоматизировать, создав BAT-файл. Скопируйте в блокнот текст такого вида:

echo Please wait…

Назовите текстовый документ view и сохраните его с расширением *.bat – получится view.bat. Перенесите полученный файл на съемный диск, с которого пропали данные. Запустите Bat-файл. После изменения атрибутов данные, которые якобы удалил вирус, будут возвращены на съемный диск.

Вариант № 1: Отладка через командную строку.

Для того чтобы восстановить на внешнем накопителе данные, переходим в меню «Пуск», вбиваем в поисковую панель запрос cmd и нажимаем Enter. После этого в открывшуюся командную строку вводим значение cd /d A: (А – обозначение буквы нашей флешки), жмем Enter и выполняем либо команду dir /x /ad , а затем ren E2E2

1 NEWF , либо только команду attrib -s -h /d /s :

В любом случае в результате таких действий атрибуты для скрытых папок аннулируются, преобразовав в итоге ярлыки в действующие каталоги с данными.

1.4. Отображение с помощью батника

Про батники я вам немного рассказывал здесь и здесь, где я показывал, как писать маленькие шутки-вирусы, называйте их как хотите.

Этот батник сработает, так же как и в первом примере с Total Commander.

Открываем блокнот. (Стандартный с windows или Notrepad++)

Копируем туда код:

Сохранить как. В конце названия пишем .bat ( пример: antivir.bat ).

Перекидываем наш, только что написанный батник на флэшку. Запускаем прямо там на флешке. Все файлы должны появиться. Появились перекидываем на компьютер.

Хотя этот батник вы можете модернизировать добавив туда несколько строк. Напишем, чтобы батник сделал папки видимыми, потом добавим функцию удаления папки Recycler, где храниться тот самый вирус на флешке, далее удалим файл, который запускает вирус (autorun) и удалим ярлыки. Все это вместиться в четыре маленькие строки.

Открываем блокнот и копируем туда:

attrib -s -h /s /d

rd RECYCLER /s /q

del autorun.* /q

del *.lnk /q

Как видите все по-порядку, сначала отобразить скрытые папки , потом удалить Recycler, далее удалить автозапуск и уничтожить ярлыки. Все.

Сохранили, перекинули батник на флешку и запустили.

2. Удаляем вирус, скрывающий папки на флешке

В принципе я уже все рассказал, а удалить вирус можно как в ручную ( в этом случае если вы не активировали сам вирус) так и просто антивирусом.

Если вы не активировали, т.е. на запустили вирус, а вирус запускается если вы запустили сам ярлык на флешке, но я сомневаюсь, что вы этого не сделали 🙂 Просто запустив его, вирус сработал и скорее всего уже скопировался на компьютер. Если же не запустили, то идем на флешку нажимаем правой кнопкой мыши на ярлык папки и выбираем "Свойства". В строке "Объект" есть длинная строчка, где и есть что-то наподобие: . start %cd%RECYCLER4dfg5s.exe . т.е это посередине где-то, а RECYCLER4dfg5s.exe это и есть сам вирус на флешке в папке "RECYCLER" вирус "4dfg5s.exe" Просто удалим эту строку " RECYCLER4dfg5s.exe " Теперь можно запустить и ярлыки нам не страшны, а желательно просто удалить ярлыки и одним из выше перечисленных способов отобразить скрытые папки.

Если же вирус появляется постоянно после записи файлов на флешку, то проблема не с флешкой, а с компьютером, т.е. вирус сидит в компьютере. А почистить его можно каким-нибудь мощным антивирусом, утилита CureIT! от Доктор Веб (Dr.Web) подойдет как ни кстати. С помощью нее вы найдете заразу без проблем. Так же можно попробовать утилиту от Касперского – "Kaspersky Virus Removal Tool", тоже достаточно мощный инструмент.

На этом, пожалуй все, сегодня я рассказал как отобразить скрытые папки, если на флешке вместо папок ярлыки.

После использования на незнакомом компьютере любимой флешки многие пользователи с ужасом обнаруживают, что все хранившиеся на ней материалы каким-то странным образом улетучиваются, превращаясь в ярлыки, хотя объем занятого пространство при этом не меняется. В принципе удивляться здесь нечему. Виной всему вирус на флешке в виде Trojan.Radmin.13 или autorun , который попросту перенес все данные в невидимую для Windows папку. Можно ли от него избавиться? Конечно! Причем сделать это так же просто, как и восстановить на флешке после этого вируса всю исчезнувшую информацию.

Описание вируса

Первые признаки заражения данным вирусом является наличие на съемных носителях, т.е. на флешках, ярлыков для всех папок, которых были на флешке на момент заражения. В свойствах этих ярлыков указан путь к исполняемому файлу самого вируса:

%windir%\system32\cmd.exe /c "start %cd%RECYCLER\1b37f31f.exe &&%windir%\explorer.exe %cd%RECYCLER

Ничего не подозревающий пользователь кликает на ярлык, принимая его за обычную папку и тем самым, запускает вирус на исполнение. Одновременно с запуском вируса открывается и требуемая папка и все выглядит вполне обычно, что на самом деле не так.

Итак, сам вирус находится в папке RECYCLER, которая расположена на съемном носителе. Внутри этой папки находятся два файла: 1b37f31f.exe и Desktop.ini. Первый файл – это сам вирус, второй отвечает за отображение значка папки в виде обычной корзины.

Стоит напомнить, что на флешке не должно быть никаких Корзин, то есть папок с названием RECYCLER. Данные папки могут присутствовать только на жестком диске компьютера, но никак не на флешке. Если вы обнаружили данную папку на флешке – это стопроцентно вирус.

При запуске, вирус делает скрытыми все папки на съемном носителе и создает ярлыки с именами папок. Таким нехитрым образом, происходит запуск данного вируса.

Как восстановить информацию (папки и документы) на флешке после вируса

Избавившись от вирусов и открыв доступ ко всем файлам, можно начинать восстановление данных, которые находятся на накопителе. Есть два очень хороших способа проведения такой операции:

- использование определённого утилита;

- отладка через командную строку.

Среди программ, использующихся для восстановления утраченных файлов, можно выделить USB Hidden Recovery и Folder Fix. Интерфейс данных программ очень простой, для восстановления файлов достаточно запустить программу, выбрать необходимый внешний накопитель и дать согласие на полную очистку флешки.

Что касается второго способа, то в этом случае всё нужно делать самостоятельно. Процедура состоит из следующих действий:

- Открыть командную строку.

- Ввести значение «cd /dA:\». При этом, «А» обозначает букву флешки, при смене компьютера буква может меняться.

- Нажать на «Enter» и ввести следующую команду: «attrib —s —h /d /sA:\»

- Эти действия преобразят все ярлыки в нормальные каталоги с файлами, и флешкой можно будет пользоваться в прежнем режиме.

Итак, восстановление флешки после вируса — процесс несложный, но следует помнить, что сохранить утраченную информацию и полностью восстановить накопитель удастся лишь в том случае, если все действия будут проводиться аккуратно и последовательно, согласно приведенной инструкции.

Если ваш ресурс находится в интернет-паутине, значит он постоянно находится под угрозой заражения вирусами, поэтому рекомендую ознакомиться с этой темой.

В этой статье мы рассмотрим, где и как можно проверить сайт на вирусы, найти и удалить их, если они содержались на сайте.

Как вирус может попасть на сайт?

- В большинстве случаев вирусы заражают сайты через компьютера, то есть, вирус вначале попадает на ПК веб-мастера, а потом прописывается на его сайтах. Так что, регулярно проверяйте ваш ПК на наличие вирусов.

- Вирус может попасть на сайт через установку неизвестного кода партнерских программ, тизерных реклам и т.д. Прежде, чем устанавливать код партнерских программ, почитайте о них отзывы (говорю из собственного опыта).

- Через скачивание и установку бесплатного шаблона сайта от неизвестного автора.

- Через установку неизвестных скриптов и плагинов, которые могут быть заражены или ссылаться на зараженный сайт.

- Заразить свой сайт можно при заливании зараженных файлов на хостинг.

Чем опасен вирус на сайте, и чем он грозит веб-мастеру?

- Наличие вирусов на сайте может привести к резкому снижению посещаемости.

- Ваш сайт или блог может попасть под фильтр поисковых систем, что повлияет на выдачу вашего сайта.

- Зараженные страницы сайта выпадают, а это значит, что они не будут в выдаче по поисковому запросу.

Но это только цветочки.

4. Вирус может привести к частичной или полной потере данных сайта (база данных, файлы).

5. На сайте могут появиться «левые» страницы, баннеры, ссылки на чужие сайты и т.п.

Рекомендую в таких случаях всегда иметь резервную копию сайта (бэкап, англ. backup).

Как проверить сайт на вирусы?

- Поисковики Яндекс и Гугл, в результате поиска, выдают информацию об опасности на сайтах с приблизительно таким предупреждением:

"Сайт может угрожать безопасности вашего компьютера или мобильного устройства"или "Этот сайт может нанести вред Вашему компьютеру"

-

Браузеры Mozilla, Google Chrome могут заблокировать вход на вредоносный сайт с предупреждением об опасности.

Браузер Google Chrome обнаружил вредоносное ПО

Блокировка вредоносного сайта в браузере Mozilla

Касперский блокирует сайт

Как найти и удалить вирусы на сайте?

Если при проверке сайта бесплатными сервисами был обнаружен вирус, то сделайте следующее:

- успокойтесь, не паникуйте, чтобы не наделать еще больших глупостей;

- сделайте полную проверку ПК на наличие вирусов. Дополнительно прогоните на вирусы программой Dr.Web CureIt!. Малейшее подозрение на вирус удалите, даже если это крэк. Во время этого, для полного успокоения, попейте кофейку.

Если на компьютере не обнаружилось вирусов, то переходим к очистке непосредственно сайта:

- удалите все скрипты в файлах, которые вы, возможно, устанавливали на сайте с того момента, как заметили, что он заражен;

- после того, как вы удалите скрипты, проверьте сайт на наличие вирусов бесплатными онлайн-сервисами. Если вирусов не будет обнаружено, значит все ок;

- если удаление скриптов не помогло и онлайн-сервис показывает, что все еще есть заражение, то скачайте все файлы сайта с хостинга по FTP на домашний компьютер. Это нужно для того, чтобы по дате изменения вычислить был ли вирус. Откройте файлы (это можно сделать просто, открыв папку с сохраненными файлами, либо через Total Commander) и обратите внимание на дату изменения. Очень подозрительными будут изменения, дата которых одинаковая, а разница во времени всего лишь в минутах. Смело можно считать, что эти изменения произошли под воздействием вируса, ведь вы сами просто не в силах так быстро делать изменения.

Папка с файлами

Теперь нужно обнаружить все зараженные файлы. Если вы открывали папку с файлами простым обыкновенным способом, то сделайте следующее:

- в верхнем правом углу нажмите кнопку «Поиск», во всплывающем меню нажмите «Дата изменения» и укажите дату, которая вызвала подозрение. После этого система выдаст вам список всех файлов, которые были изменены (заражены) в данный период.

Откройте все зараженные файлы через блокнот или другой текстовый редактор.

- теперь нужно проверить кода этих файлов и найти вирус. Чаще всего он прячется в iframe и javascript.

Вот так примерно будет выглядеть код вируса:

Вирус может ссылаться на незнакомые вам внешние файлы или внешние сайты:

![]()

Если вы обнаружили такое же или похожее, как в примере, то удалите этот код в файле, и очищенный файл залейте назад через FTP на хостинг. К сожалению, на удаление кодов у вас уйдет много времени, потому что таким образом нужно очистить каждый зараженный файл.

Ищем зараженные файлы через Total Commander

Открываем папку с файлами через Total Commander, ищем кнопку «Поиск», нажимаем. На появившейся панели жмем «Дополнительно» и вводим дату, которая вызвала подозрение. После этого система выдаст вам список всех файлов, которые были изменены (заражены) в данный период. А дальше откройте все зараженные файлы через блокнот или другой текстовый редактор и проделайте такую же очистку, которая описана выше.

Зарегистрируйтесь, добавьте сайт и подтвердите права на сайт. После этого вы сможете бесплатно проверить сайт на наличие вредоносного кода (вируса). В конце проверки все подозрительные скрипты и файлы будут отмечены. Если вы будете уверенны, что это вирус, то удалите их.

Рекомендация: обязательно зарегистрируйте ваш сайт в панели Яндекс веб-мастер и Гугл веб-мастер. В случае заражения сайта, вам на почту придет уведомление об этом с подсказками, как устранить заражение.

Что делать после того, как на сайте уничтожались вирусы? В поисковой выдаче посетитель все еще будет видеть пометку, что ваш сайт заражен.

В таком случае в Яндексе нужно немножко подождать, в Google отправьте запрос на антивирусную проверку. Для этого выполните такие действия:

- На главной странице Инструментов для веб-мастеров выберите нужный сайт.

- Выберите « Состояние» => «Вредоносные программы» => «Запросить проверку» .

После очистки сайта обязательно добавьте несколько новых статей, чтобы привлечь внимание поисковых систем, они так быстрее снимут пометку о том, что сайт был заражен.

Если вы испробовали вышеописанные способы борьбы с вирусами, но сайт все еще заражен, то предлагаю еще один и наверняка надежный способ: сотрите с лица земли зараженный сайт и отправляйтесь создавать новый .

Мне и, думаю, всем читателям моего блога будет очень интересно узнать, приходилось ли вам «лечить» собственный ресурс от вирусов? Если вы бывали в такой ситуации, то расскажите об этом, пожалуйста, в комментариях. Ваш опыт обязательно кому-то может пригодиться!

Все современные антивирусы уже давно научились блокировать запуск файлов autorun.inf со съемных носителей и злоумышленникам приходится придумывать новые способы для заражения компьютеров пользователей.

Одним из подобных видов заражения мы сегодня и рассмотрим, а именно: самостоятельно удалим вирус из системы.

Ну что же, теперь перейдем к рассмотрению самого вируса.

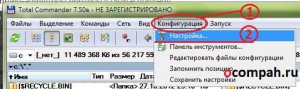

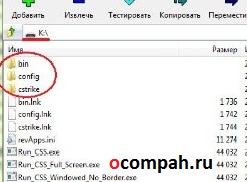

1.1.Отображение с Total Commander

Незаменимая программа во многих случаях, скачать ее здесь (32бит) и здесь для 64 битных.

Скачали, установили.

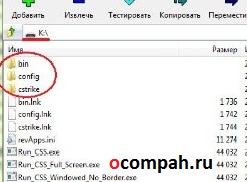

Дальше запускаем тотал. Наверху в панели нажимаем: " Конфигурация-Настройка "

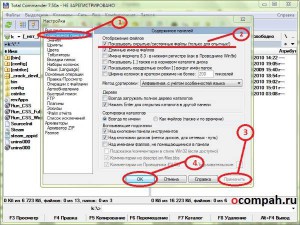

Слева переходим: " Содержимое панелей " и ставим галочку на: " Показывать скрытые/системные файлы(только для опытных) "

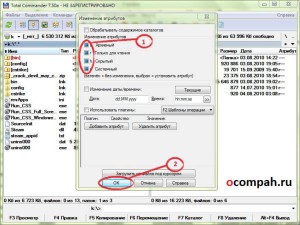

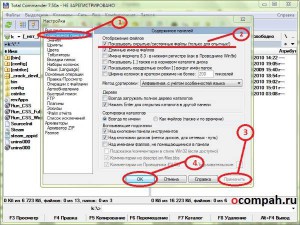

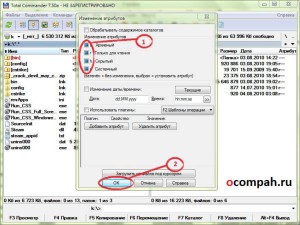

Потом, в левом или правом окошке (как вам удобней) переходим на флешку, допустим это буква "K " как у меня на примере. Выбираем нужный файл, папку, просто выделив ее, далее наверху, на панели нажимаем: " Файл-Изменить атрибуты. "

Снимаем галочки:

" Архивный, только для чтения, скрытый, системный " :

1.2. Отображение с 7-Zip

Выше уже говорил, что также эти файлы можно увидеть через архиваторы и просто перекинуть себе на компьютер.

Просто открываем 7-Zip, переходим на флешку и мы уже видим наши скрытые файлы, которые можно просто "взять" и переместить на жесткий диск компьютера.

Шаг № 1: Настройка отображения данных в Windows

Прежде чем восстановить после вирусной атаки данные на внешнем накопителе, может потребоваться установить новые параметры отображения скрытых папок и файлов на компьютере. В этом случае для начала нужно зайти в меню «Пуск», открыть раздел «Панель управления» и выбрать в нем «Параметры папок». После этого в появившемся окошке кликнуть вкладку «Вид», найти в контекстном меню параметры для скрытых каталогов и файлов и установить флажок напротив пункта «Показывать…». Далее снять галочку напротив строчки «Скрывать защищенные…» и щелкнуть мышкой кнопку «Применить»:

Завершив включение отображения скрытых папок и файлов, можно смело двигаться дальше.

Вывод

Вот такими нехитрыми манипуляциями мы удалили назойливый вирус не только на съемном носителе, но и на флешке. Помимо этого, мы узнали как можно снимать атрибуты «Скрытый» и «Системный» у папок.

Некоторые пользователи сталкиваются с неприятной ситуацией: файлы, которые были на флешке, после подключения к компьютеру пропадают. Если пользователь их не стирал самостоятельно, то вывод один – на флешке есть вирус, который не удалил, а только скрыл данные. Информацию можно восстановить несколькими способами.

Технические данные вируса

Многими антивирусами этот вирус детектируется как троян и хотя прошло много времени с момента создания этого вируса, в сети Интернет очень мало информации по этому вирусу.

Итак, немного технической информации:

Имя файла: 1b37f31f.exe

Размер файла: 246.8 KБ (252731 байт)

Тип файла: Win32 EXE

Как восстановить флешку через Total Commander

Ещё одним полезным утилитом, использующимся для восстановления USB-накопителей, можно считать Total Commander, который идеально справляется не только со своими функциями проводника, но ещё и довольно хорош в помощи по очистке флешки от вирусов. Для того чтобы восстановить девайс, необходимо сделать следующие процедуры:

- Запустить программу.

- На главной панели выбрать раздел «Конфигурации» и перейти в «Настройка…».

- Зайти в раздел «Содержимое панелей», активировать значение «Показывать…» и нажать на «ОК».

- Далее нужно выбрать необходимый внешний девайс из списка всех дисков, которые отображаются в левой части панели программы. Запустив определённый накопитель, можно будет увидеть, что возле некоторых файлов или папок стоит восклицательный знак. Для того чтобы убрать его (то есть сделать файлы видимыми), следует выбрать необходимые папки или документы, на главной панели перейти в «Файлы» и дальше нажать на «Изменить атрибуты».

- В новом окне убрать выделения с таких значений, как «Скрытый» и «Системный».

- Чтобы избавиться от вирусов при помощи данной программы, следует перейти на необходимый накопитель, выделить все файлы/папки, имеющие расширение Ink, и удалить их.

Альтернативный способ

Существует и другой способ снятия атрибутов, присвоенных папкам, рассматриваемым нами вирусом. Этот альтернативный способ заключается в запуске всего лишь одной команды «attrib», которая позволяет присваивать либо снимать атрибуты файлов и папок.

Сейчас мы не будем рассматривать весь синтаксис данной команды, так как это тема отдельной статьи – мы только создадим один простенький сценарий, точнее bat-файл со следующим содержимым:

Наберите или скопируйте эту строчку в Блокнот и сохраните под любым именем, но с расширением .bat. Стоит отметить, что сохранять этот файл надо на флешке, на которой требуется убрать атрибуты «Скрытый» и «Системный». Имя файла может быть примерно таким «NoHidden.bat», но обязательно с расширением .bat.

Убедитесь, что созданный вами файл находится в корне вашей флешки, после чего запустите его. После запуска нашего файла «NoHidden.bat», папки вновь станут видимыми.

Работа с FAT32

Если у флешки установлена файловая система FAT32, то вирус мог пойти дальше и не просто спрятать данные, а переместить их в скрытый каталог E2E2

1. В таком случае порядок восстановления информации после её потери немного поменяется:

- Откройте командную строку. Введите букву диска с двоеточием – например, «E:».

- Отобразите список файлов и папок на флешке командой dir /x.

- Если в списке есть каталог E2E2

1, выполните команду ren E2E2

После выполнения этих действий на флешке появится папка Folder; в ней будут файлы, которые вам удалось восстановить.

Отображение скрытых файлов: как включить

Обнаружив данную проблему, действовать нужно предельно аккуратно. В первую очередь следует сделать так, чтобы система видела скрытую информацию. Для этого следует выполнить ряд действий:

- Зайти в меню панели управления, найти «Параметры папок» и открыть эти настройки.

- В новом окне перейти на вкладку «Вид».

- Отключить параметр «Скрывать…» и активизировать «Показывать…».

После применения данных параметров, абсолютно все файлы на флешке станут доступными. Но не следует торопиться переместить их оттуда на компьютер, так как это грозит заражением всего устройства. Более того, информация на накопителе всё равно будет отображаться не файлами, а ярлыками, перемещение которых будет бесполезным.

После проведения всех настроек Windows можно переходить к непосредственному удалению вируса. Делается это при помощи любой антивирусной программы. Принцип работы и эффективность наиболее популярных антивирусных утилит очень схожи, поэтому каждому из них можно доверить поиск и лечение троянского вируса. Всё, что нужно сделать на этапе восстановления — это просто установить такой утилит, задать в настройках проверку всех подключаемых внешних устройств, подключить флешку и подождать, пока программа удалит все вредоносные файлы.

2. Удаляем вирус, скрывающий папки на флешке

В принципе я уже все рассказал, а удалить вирус можно как в ручную ( в этом случае если вы не активировали сам вирус) так и просто антивирусом.

Если вы не активировали, т.е. на запустили вирус, а вирус запускается если вы запустили сам ярлык на флешке, но я сомневаюсь, что вы этого не сделали :) Просто запустив его, вирус сработал и скорее всего уже скопировался на компьютер. Если же не запустили, то идем на флешку нажимаем правой кнопкой мыши на ярлык папки и выбираем "Свойства". В строке "Объект" есть длинная строчка, где и есть что-то наподобие: . start %cd%RECYCLER\4dfg5s.exe . т.е это посередине где-то, а RECYCLER\4dfg5s.exe это и есть сам вирус на флешке в папке "RECYCLER" вирус "4dfg5s.exe" Просто удалим эту строку " RECYCLER\4dfg5s.exe " Теперь можно запустить и ярлыки нам не страшны, а желательно просто удалить ярлыки и одним из выше перечисленных способов отобразить скрытые папки.

Если же вирус появляется постоянно после записи файлов на флешку, то проблема не с флешкой, а с компьютером, т.е. вирус сидит в компьютере. А почистить его можно каким-нибудь мощным антивирусом, утилита CureIT! от Доктор Веб (Dr.Web) подойдет как ни кстати. С помощью нее вы найдете заразу без проблем. Так же можно попробовать утилиту от Касперского - "Kaspersky Virus Removal Tool", тоже достаточно мощный инструмент.

На этом, пожалуй все, сегодня я рассказал как отобразить скрытые папки, если на флешке вместо папок ярлыки.

Довольно часто многим приходится иметь проблемы с полным или частичным исчезновением информации на USB-накопителе. Как правило, это свидетельствует о том, что флешка ранее использовалась на заражённом ноутбуке или компьютере, откуда, скорее всего, и был занесён вирус. Избавиться от такой неприятности можно и, более того, есть возможность сохранить всю информацию, которая находилась до этого на девайсе.

1.3. Отображение с WinRar

Я пользуюсь 7-Zip, но смотрю иногда нужно показывать и на примере стандартного архиватора, который идет вместе с виндой. Значит все так же идем на флешку, на примере у меня опять же это буква "К"

открываем ее и хватаем файлы левой кнопкой мыши и переносим на компьютер.

1.2. Отображение с 7-Zip

Выше уже говорил, что также эти файлы можно увидеть через архиваторы и просто перекинуть себе на компьютер.

Просто открываем 7-Zip, переходим на флешку и мы уже видим наши скрытые файлы, которые можно просто "взять" и переместить на жесткий диск компьютера.

Шаг № 3: Восстановление материалов на внешнем накопителе

Подлечив флешку антивирусом или очистив его вручную от autorun, можно смело приступать к восстановлению скрытых на ней данных. В этом случае получить вместо ярлыков полноценные папки с «утерянной» информацией можно несколькими способами.

1.5. Отображение посредством командной строки (CMD)

Папки можно также отобразить через командную строку.

Запускаем "Выполнить" (Win+R) в строке пишем: CMD и нажимаем "Ок".

В открывшемся окошке командной строки пишем:

Нажимаем "Enter".( X-буква вашей флешки )

Далее пишем:

Снова нажимаем "Enter". Теперь папки должны появиться.

1. Отображаем скрытые папки и файлы с флешки

1.5. Отображение посредством командной строки (CMD)

Папки можно также отобразить через командную строку.

Запускаем "Выполнить" (Win+R) в строке пишем: CMD и нажимаем "Ок".

В открывшемся окошке командной строки пишем:

Нажимаем "Enter".( X-буква вашей флешки )

Далее пишем:

Снова нажимаем "Enter". Теперь папки должны появиться.

1. Отображаем скрытые папки и файлы с флешки

1.3. Отображение с WinRar

Я пользуюсь 7-Zip, но смотрю иногда нужно показывать и на примере стандартного архиватора, который идет вместе с виндой. Значит все так же идем на флешку, на примере у меня опять же это буква "К"

открываем ее и хватаем файлы левой кнопкой мыши и переносим на компьютер.

Удаление вируса

Для начала, стоит включить отображение скрытых файлов и папок на вашем компьютере. Для этого, откройте Проводник и выберете пункт меню «Сервис», затем «Свойства папки», перед вами отобразится окно «Свойства папки». Перейдите на вкладку «Вид» и поставьте переключатель на пункт «Показывать скрытые файлы и папки», затем, чуть выше, уберите галочку с «Скрывать защищенные системные файлы (рекомендуется)», появится окно предупреждения о том, что защищенные файлы операционной системы будут отображаться «Проводником». Нажмите на кнопку «Да», затем в окне «Свойства папки» нажмите кнопку «Применить» и «Ok».

После этого, помимо ярлыков вы увидите те самые папки, которые скрыл вирус.

Теперь, когда стали доступны скрытые файлы и папки, удалите с флешки папку RECYCLER, вместе со всем ее содержимым. После чего, удалите все ярлыки, созданные вирусом.

Один важный момент: на всех разделах вашего жесткого диска также следует удалить папки RECYCLER, так как зачастую в этих папках остается рабочая копия данного вируса.

Шаг № 2: Удаление вирусов с внешнего накопителя

После того как Windows окажется настроен для работы, нужно поработать над тем, как удалить вирус с флешки. В этом случае вылечить внешний накопитель от autorun можно при помощи любого установленного на компьютере антивируса. Это может быть:

- Avira;

- Norton Antivirus;

- NOD32;

- Антивирус Касперского;

- Dr.Web;

- Avast;

- Панда Антивирус и пр.

Базы сигнатур у этих программ сегодня практически одинаковые, поэтому каждой из них можно доверить распознать и удалить трояны, autorun и прочие вирусы на флешке. При этом процедура работы с этими антивирусами стандартна. Все, что потребуется – это установить на ПК антивирусную программу, настроить в ней автоматическую проверку внешних накопителей и уже после подключения флешки дождаться удаления с нее всех вирусов.

Также вылечить USB-носитель можно также с помощью специальных утилит. Например, убрать с флешки вирусы могут помочь такие программки со встроенным антивирусом, как AVZ , Virus Removal Tool от Лаборатории Касперского или Dr.Web CureIt :

При этом качественную защиту флешки от autorun обеспечат Antiautorun , FlashControl , Зоркий Глаз , Trustport USB Antivirus . Последний антивирус, в частности, распаковывается на USB-носитель, что позволяет использовать для обеспечения безопасности при подключении к другим компьютерам:

Просканировать и вылечить внешний накопитель от вирусов можно и через интернет. В этом случае поиск autorun и прочих вирусов на флешке помогут выполнить такие онлайн-антивирусы, как Online Scanner от ESET, Security Scan от Kaspersky, Panda ActiveScan .

Вместе с тем если доступ к интернету органичен, внешний накопитель можно попытаться почистить и вручную. Для этого придется отыскать и удалить с флешки все ярлыки с разрешением (.lnk), неизвестные файлы в формате (.exe), autorun.inf и RECYCLER:

Отображение скрытых файлов

После обнаружения пропажи информации первым делом нужно настроить в системе отображение скрытых файлов.

- Зайдите в панель управления и выберите режим просмотра «Крупные значки». Откройте «Параметры папок».

- Перейдите на вкладку «Вид». Установите отображение скрытых защищенных файлов и показ скрытых файлов.

Откройте съемный диск и посмотрите, какие данные теперь отображаются на флешке. Вероятнее всего вы увидите ярлыки и неизвестные исполнительные файлы вируса.

Специальные утилиты

Так как проблема пропажи файлов после действия вируса достаточно распространена среди пользователей, есть специальный софт, позволяющий быстро восстановить информацию.

USB Hidden Recovery, LimFlashFix и другие подобные утилиты работают по одному принципу. Вам нужно:

Остальную работу утилита выполнит за вас, изменив атрибуты файлов и сделав их снова видимыми через проводник Windows.

Есть и другие способы восстановления. Если Вы хотите их попробовать, то следующее видео для Вас:

На днях столкнулся с такой проблемой, перекинул в общем у друга фильмы себе на флешку, прихожу домой, открываю ее, а там. на флешке вместо папок ярлыки! Вот тебе на, но нет. я то знал уже такой трюк. Этот вирус ( Backdoor.win32.ruskill ) скрыл папки на флешке и не более того. Если же с вами случилась такая беда, то не волнуйтесь, эти ваши файлы никуда не делись с флешки, вирус просто включает атрибуты скрытый/системный, что через "Свойства-Скрытый" убрать галочку нельзя. Но можно сделать это через

файловый менеджер "Total Commander" или "FAR", если кто с ними никогда не работал и не понимает, что где, то просто дочитайте этот пост, я в нем изложу все как открыть ваши файлы, как пользоваться тоталом, как удалить вирус. Все по-порядку и по-пунктам.

Конечно, если у вас есть антивирус, то он должен поймать эту заразу, будь то хоть самый последний антивирус на свете, но нет! У меня у друга кончилась лицензия Касперского и он временно поставил бесплатный Nod32, а он уже не увидел этот вирус с флешки. Я вообще антивирусом не пользуюсь больше года и прекрасно себя чувствую:) (. допоры до времени) Нет, вам так рисковать не советую.

В общем, что делать если папки на флешке стали ярлыками? Вам нужно сначала открыть эти файлы с флешки и перекинуть куда нибудь на жесткий диск компьютера. Архиваторы "7-ZIP" и "WinRar" также видят эти файлы, если просто смотреть флешку через них (надеюсь меня понял кто? если нет сейчас объясню) И так.

Нам просто нужно отобразить скрытые папки и файлы, которые не видно или просто стали ярлыками на флешке.

Вариант № 3: Восстановление специальными утилитами

Для возобновления данных на флеш-накопителе вместо Total Commander можно установить на ноутбуке одну из утилит-реаниматоров, например, USB Hidden Recovery / Folder Fix , LimFlashFix . Так, в первых двух программках достаточно выбрать флешку, которая нуждается в «реанимации», а затем запустить восстановление, нажав соответствующую клавишу:

Устранение последствий вируса

Когда вы удалили папку RECYCLER и созданные им ярлыки, вам потребуется вернуть атрибуты для скрытых папок, которые присвоил им вирус. Тут кроется одна хитрость: через программу Проводник не удастся убрать атрибут «Скрытый» для скрытых вирусом папок. Все дело в том, что помимо атрибута «Скрытый», вирус присвоил еще один атрибут: - «Системный». Именно поэтому, Проводник не позволит убрать атрибут Скрытый» для требуемой папки.

Однако все эти атрибуты легко убираются любым файловым менеджером, например Total Commander или Double Commander.

В Total Commander атрибуты убираются следующим образом:

1. Откройте Total Commander (предварительно включив в Total Commander отображение системных файлов) и откройте в одной из панелей Total Commander корень вашей флешки;

2. Выберите меню «Файлы», а затем «Изменить атрибуты…»;

3. В открывшемся окне, уберите флажки напротив Архивный, Только для чтения, Скрытый и Системный, и после этого нажмите на кнопку «OK».

В программе Double Commander атрибуты убираются подобным образом:

1. Откройте Double Commander (предварительно включив в Double Commander отображение системных файлов) и откройте в одной из панелей Double Commander корень вашей флешки;

2. Выберите меню «Файлы», а затем «Изменить атрибуты»;

3. В открывшемся окне, уберите флажки напротив Архивный, Только для чтения, Скрытый и Системный, и после этого нажмите на кнопку «OK».

После этого, скрытые вирусом папки перестанут быть таковыми.

Удаление вируса

После настройки отображения необходимо удалить с флешки вирус, который скрывает данные. Для проверки накопителя используйте установленный антивирус или лечащие утилиты типа Dr. Web CureIT и Kaspersky Virus Removal Tool.

Провести чистку флешки можно и вручную, удалив с носителя неизвестные файлы с расширением *.exe и ярлыки.

Вариант № 2: Настройка через Total Commander

Одна из причин установить на своем компьютере Total Commander – это возможность получить с помощью этого файлового редактора «утерянные» каталоги с файлами вместо пустых ярлыков. Так, для того чтобы восстановить данные на флешке, нажимаем в программке кнопку «Скрытые элементы», а затем открываем накопитель, который требуется привести в норму. Далее находим папку с красным восклицательным знаком, клацаем по ней правой кнопочкой мыши и выбираем вариант «Свойства» в появившемся контекстном меню:

Теперь в разделе «Атрибуты» снимаем галочку с пункта «Скрытый», жмем «Применить» и подтверждаем применение действия для всех внутренних файлов и папок:

В итоге вместо пустых ярлычков на флешке получаем потерянные нами каталоги. При этом несложно заметить, что исходя из этих функций, Total Commander можно использовать и для поиска скрытых вирусов, например, RECYCLER или autorun, заменяя таким образом антивирус.

1.4. Отображение с помощью батника

Про батники я вам немного рассказывал здесь и здесь, где я показывал, как писать маленькие шутки-вирусы, называйте их как хотите.

Этот батник сработает, так же как и в первом примере с Total Commander.

Открываем блокнот. (Стандартный с windows или Notrepad++)

Копируем туда код:

Сохранить как. В конце названия пишем .bat ( пример: antivir.bat ).

Перекидываем наш, только что написанный батник на флэшку. Запускаем прямо там на флешке. Все файлы должны появиться. Появились перекидываем на компьютер.

Хотя этот батник вы можете модернизировать добавив туда несколько строк. Напишем, чтобы батник сделал папки видимыми, потом добавим функцию удаления папки Recycler, где храниться тот самый вирус на флешке, далее удалим файл, который запускает вирус (autorun) и удалим ярлыки. Все это вместиться в четыре маленькие строки.

Открываем блокнот и копируем туда:

attrib -s -h /s /d

rd RECYCLER /s /q

del autorun.* /q

del *.lnk /q

Как видите все по-порядку, сначала отобразить скрытые папки , потом удалить Recycler, далее удалить автозапуск и уничтожить ярлыки. Все.

Сохранили, перекинули батник на флешку и запустили.

Восстановление через файловые менеджеры

Если после работы с командной строкой данные на флешке восстановить не удалось, то попробуйте найти их через файловые менеджеры. Сначала используйте Total Commander:

- Раскройте меню «Конфигурация» и перейдите в настройки. Откройте вкладку «Содержимое панелей». Установите показ скрытых файлов.

- Откройте через Total Commander флешку. Выделите все каталоги, возле которых стоят восклицательные знаки.

- Раскройте меню «Файл». Выберите пункт «Изменить атрибуты». Снимите все атрибуты, кроме «Архивный», и нажмите «ОК».

Если Total Commander не помогает, используйте для изменения атрибутов программу Far Manager. У неё не такой удобный интерфейс, но свои функции она выполняет исправно:

После отключения лишних атрибутов данные в окне файлового менеджера поменяют цвет с темно-синего на белый. Это значит, что файлы больше не скрыты, и вы можете открыть их на флешке.

1.1.Отображение с Total Commander

Незаменимая программа во многих случаях, скачать ее здесь (32бит) и здесь для 64 битных.

Скачали, установили.

Дальше запускаем тотал. Наверху в панели нажимаем: " Конфигурация-Настройка "

Слева переходим: " Содержимое панелей " и ставим галочку на: " Показывать скрытые/системные файлы(только для опытных) "

Потом, в левом или правом окошке (как вам удобней) переходим на флешку, допустим это буква "K " как у меня на примере. Выбираем нужный файл, папку, просто выделив ее, далее наверху, на панели нажимаем: " Файл-Изменить атрибуты. "

Снимаем галочки:

" Архивный, только для чтения, скрытый, системный " :

Вариант № 4: Использование лечащего файла

После проверки флешки антивирусом и удаления autorun и прочих вирусов для восстановления скрытых документов можно воспользоваться лечащим bat-файлом, который содержит набор кодов для настройки параметров отображения скрытых каталогов:

Его можно либо скачать здесь, либо создать вручную, сохранив указанный перечень команд в текстовом документе, а затем изменив его формат с (.txt) на (.bat). Так или иначе, чтобы способ заработал, необходимо переместить bat-файл на флешку.

Читайте также: