Tor over vpn что это

Одним из факторов, который больше всего беспокоит пользователей при просмотре веб-страниц, является конфиденциальность. Мы уже знаем, что наши данные имеют большое значение в Интернете и что многие маркетинговые компании могут попытаться получить информацию для включения нас в списки спама, рассылки целевой рекламы или даже продажи ее третьим сторонам. Для решения этой проблемы можно использовать различные инструменты, которые защищают нас. Два примера это использовать VPN Сервисов и использовать Tor , Что произойдет, если мы используем оба? Мы поговорим об этом в этой статье.

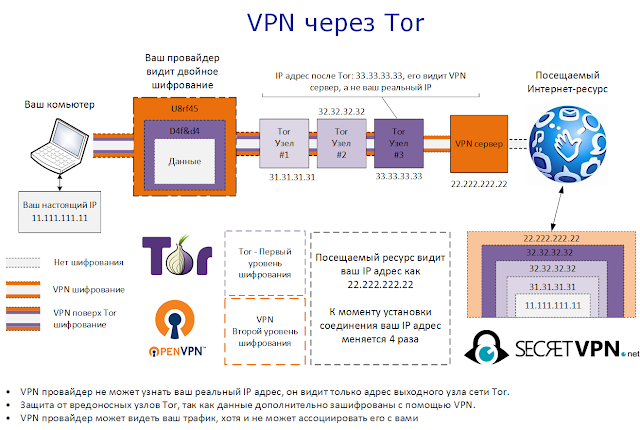

VPN через Tor

Данная конфигурация предполагает сначала соединение с сетью TOR, а потом использование VPN поверх Tor для выхода в сеть.

Цепочка соединений выглядит следующим образом:

Достоинства VPN через Tor:

- Так как вы соединяетесь с VPN сервером через Tor, VPN провайдер не может узнать ваш реальный IP адрес, он видит только адрес выходного узла сети Tor. Настоятельно рекомендуем использовать анонимный метод оплаты (например, пропущенные через миксер биткоины) и Tor для доступа к сайту VPN провайдера в момент приобретения VPN подписки.

- Защита от вредоносных узлов Tor, так как данные дополнительно зашифрованы с помощью VPN.

- Доступ к сайтам которые блокируют соединения из Tor

- Возможность выбора местонахождения сервера

- Весь трафик направляется через Tor

Недостатки VPN через Tor:

- VPN сервис может видеть ваш трафик, хотя и не может ассоциировать его с вами

- Ваш интернет провайдер видит, что трафик направляется в сторону одного из узлов Tor. Это немного повышает риск атаки по времени.

- Использовать стандартный Tor браузер. Недостаток такого подхода заключается в том, что придется запускать и держать постоянно включенным браузер Tor при работе с VPN.

- Установить Tor Expert Bundle как службу Windows. Такая настройка несколько сложнее, но зато вы получите постоянно работающий Tor на вашем компьютере и перед подключением VPN отпадает необходимость запускать Tor браузер

Хостинг

Первым делом нам понадобится сравнительно дешевая VPS-ка, владельцы которой не против, чтобы там крутился TOR (и не русская, разумеется). Лично я использую DigitalOcean. В их ToS не специфицирован запрещенный трафик (хотя если будете качать пиратские торренты прямо с их IP — заблокируют на раз. Ну, собственно, нам для этого и нужен TOR. ). Стоит это 5$ в месяц.

Если Вы знаете лучшие или хотя бы не худшие варианты хостинга под такие цели — пишите в комменты, обновлю статью.

Я не буду описывать конкретную процедуру создания VPS-ки, так как это зависит от хостинга и просто. Давайте предположим, что вы в итоге можете выполнить команду,

и получить shell на VPS-ку. Я буду считать, что на VPS-ке крутится debian 7. По крайней мере, эта статья тестировалась на debian 7. На убунте тоже заработает, наверное.

Есть ли неудобства от его использования?

Мы уже убедились, что сохранение конфиденциальности и анонимности - хороший вариант, поскольку это улучшает нашу конфиденциальность. Один из недостатков VPN заключается в том, что при их использовании мы теряем скорость по сравнению с полосой пропускания, которую мы сократили. Имейте в виду, что при передаче наших зашифрованных данных они будут выше, и мы также будем зависеть от качества нашего VPN-провайдера. По этой причине те, которые обычно предлагают более высокую скорость, являются платежными.

При использовании Onion поверх VPN все становится сложнее, он будет проходить через наш VPN-сервер, а затем через 3 узла сети Tor. Это означает, что он будет проходить через четыре разных сервера, и в зависимости от этого скорость будет более или менее снижена. Очевидно, это означает, что скорость будет снижена значительно больше, чем при использовании простого VPN.

Настройка VPN через Tor с помощью Expert Bundle.

1. Скачайте Expert Bundle c официального страницы загрузки и поместите в выбранную папку. Мы это сделали в папку tor на диске C:.

2. Необходимо установить и запустить Tor в качестве службы Windows. Для этого откройте командную строку с правами администратора, перейдите в папку с tor и выполните команду tor.exe —service install. Проверить, что Tor запущен в качестве службы можно в оснастке services.msc

Что такое Tor и VPN

Это достигается с помощью бесплатного программного обеспечения, которое использует луковая маршрутизация так что информация перемещается из пункта отправления в пункт назначения через серию специальных маршрутизаторов, называемых луковыми маршрутизаторами, что на английском языке будет луковые маршрутизаторы . Если мы хотим получить к нему доступ, проще всего сделать это через браузер Tor, который поддерживается Tor Project. Следует отметить, что он не на 100% безошибочен, и что его недостатком является то, что скорость нашего соединения будет снижена по сравнению с тем, если мы ничего не используем.

A VPN можно определить как виртуальную частную сеть. Это компьютерная сетевая технология, которая позволяет безопасно расширять локальную сеть по общедоступной сети, такой как Интернет. VPN работают, устанавливая виртуальное двухточечное соединение с использованием выделенных соединений, которые зашифрованы или нет. Обычно они зашифрованы, потому что в противном случае мы сильно потеряем безопасность и вряд ли заметим разницу в скорости. Поэтому использование незашифрованных VPN совершенно нецелесообразно.

Лучше всего выбрать платный VPN, потому что бесплатные в большинстве случаев в конечном итоге продают наши данные. Его способ работы таков, как если бы наши данные путешествовали по туннелю, по которому информация передается в зашифрованном виде. Таким образом мы будем защищены от хакеров, нашего интернет-провайдера и компаний, которые собирают у нас информацию.

Установка пакетов

Сначала немного приложений, которые облегчают нам жизнь. Не забудьте поставить ваш любимый редактор, mc если нужно и т.п.

I2P нету в репозитории debian, так что придется добавить новый источник.

Теперь поставим основные пакеты — TOR, VPN и I2P. Также нам пригодится DNS сервер. Я использую unbound.

Настройка VPN

Я буду держать все настройки VPN в /opt/vpn. Для начала следует сгенерировать сертификаты для сервера и клиента.

N.B. Мы будем запускать несколько серверов (один под tor, второй под обычный трафик) и использовать для них один и тот же сертификат. Это не обязательно. Вполне можно (и нужно) генерировать независимый сертификат или даже свою CA для каждого из openvpn серверов.

Теперь сгенерируем новую CA и необходимые сертификаты.

Изучите папку /opt/vpn/rsa/keys. Теперь там есть несколько пар ключ+сертификат.

ca. — certificate authority

server. — ключ сервера

client. — ключ клиента.

Клиенту нужно отдать только ca.crt, client.crt и client.key, остальные файлы должны оставаться только на сервере.

Пора писать конфигурационный файл для сервера. Положите его в /etc/openvpn/00-standard.conf

Попробуйте запустить openVPN

ОК, VPN работает. Самое время подключиться к нему. Для этого на клиенте напишем конфиг-файл:

Теперь попробуйте подключиться

После появления надписи «Initialization Sequence Completed» вы подключены и должны успешно пинговать 10.8.1.1. Интернет пропадет, это нормально.

Вредоносные выходные узлы Tor

Обычно это не вызывает проблем, так как личность пользователя скрыта за двумя или более дополнительными нодами, через которые проходит трафик прежде чем достичь выходного узла. Однако, если не зашифрованный трафик содержит персональную информацию она может быть использована для установления вашей личности.

Бывали случае, что такие вредоносные выходные узлы перенаправляли пользователей на фишинговые сайты, поэтому всегда стоит обращать внимание на подлинность SSL сертификата.

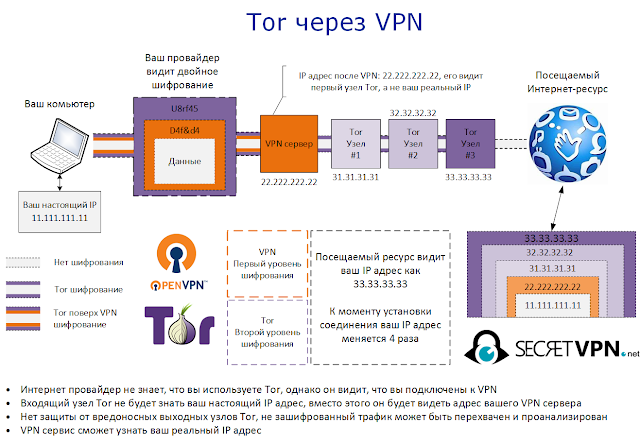

Tor через VPN и VPN через Tor

Однако имейте в виду, что наш оператор может знать, что мы просматриваем с Tor. Когда мы начнем просмотр, узел ввода получит IP-адрес Tor, и поэтому наш оператор получит эту информацию. Теперь есть то, что известно как Tor через VPN Это означает, что мы подключены к этому популярному браузеру через службу VPN.

В этом случае, о котором мы упоминали, наш интернет-оператор получит IP-адрес той VPN, которую мы используем, и он не узнает, что мы подключились от Tor. Поэтому мы можем добавить дополнительную конфиденциальность в этом отношении.

Кроме того, используя VPN вместе с Tor, мы могли бы повысить безопасность от вредоносных узлов входа в систему. Таким образом, это еще один момент в пользу рассмотрения этого варианта.

Другой метод VPN через Tor , Это также включает в себя улучшение с точки зрения конфиденциальности и защиты данных. Это позволяет нам получать доступ к сайтам, которые не разрешают соединения с известных выходных узлов Tor. Он также защищает выходные узлы, которые могут быть вредоносными. Конечно, этот метод требует настройки, и любой сбой в этом процессе может раскрыть наши данные.

Короче говоря, можно сказать, что это возможно использовать VPN вместе с Tor , Это то, что не повредит нашей безопасности и конфиденциальности, но даже в некоторых случаях, как мы видели, это может добавить дополнительный слой. Однако следует отметить, что крайне важно использовать надежный, безопасный VPN-сервис, который ни в коем случае не может поставить под угрозу нашу конфиденциальность. Мы уже знаем, что имеем в своем распоряжении широкий спектр возможностей, но не все из них будут действительно безопасными.

Как мы уже отмечали, конфиденциальность является очень важным фактором для всех пользователей Интернета. При серфинге в Интернете мы можем столкнуться с множеством угроз, которые стремятся получить информацию, украсть данные и получить компромисс. По этой причине мы всегда должны принимать меры, чтобы не поставить под угрозу наши системы. Помимо инструментов, которые мы используем, здравый смысл также будет иметь жизненно важное значение.

Если Вы начали читать данную статью, наверняка, у вас не возникает вопрос зачем пользоваться VPN и Tor. Каждая из этих технологий способна обеспечить приемлемый уровень приватности, а это как минимум скрыть ваш IP адрес и трафик от посторонних глаз. Вместе с тем как VPN, так и Tor помимо ряда очевидных достоинств, обладают недостатками, эксплуатация которых может позволить раскрыть вашу настоящую личность.

Что дальше?

Дальше Вам пора сделать так, чтобы они не конфликтовали. Вместо одного сервера /etc/openvpn/00-standard сделать три: 00-standard для обычного трафика, 01-tor для tor-а, и 02-i2p для i2p. Назначьте им разные подсети (например, 10.8.2.* для tor и 10.8.3.* для i2p). После этого tor и unbound перестанут конфликтовать и вы сможете подключаться к любой из трех одновременно работающих сетей.

А еще можно запилить виртуалку, для которой выкатить tun0, трафик которого идет через TOR, после чего виртуалка не будет знать даже про VPN. А в хосте этой виртуалки прописать роутинг так, чтобы без VPN не подключалось вообще.

А еще надо лимит скорости в I2P поставить. И логи у VPN не ротируются. И веб-морды нет.

А еще… а еще я все это обязательно опишу — в других статьях. Засим — спасибо за внимание!

Анонимность и конфиденциальность — это прекрасные понятия. Но в последнее время создается ощущение, что в сети оба понятия стили недостижимыми. Поэтому даже я, совсем не параноик периодически задумываюсь об инструментах, таких как VPN, Proxy и Tor. Вы наверняка слышали эти слова, а может быть даже регулярно пользуйтесь пользуетесь этими технологиями для сохранения анонимности, обхода блокировок, просмотра американского Netflix или банально для доступа к корпоративной сети.

Но как именно работают эти технологии и чем они отличаются? И правда ли что бесплатный сыр только в мышеловке? Сегодня поговорим о том как защитить себя и свои данные в глобально сети.

Proxy

Среди троицы — VPN, Proxy, Tor — самая простая технология — это именно Proxy. С неё и начнём.

Proxy переводится с английского, как представитель, уполномоченный, посредник. Иными словами, прокси-сервер — это сервер-посредник.

Технология работает также просто как и звучит. Представьте, что ваш трафик в сети — это чемодан. Вы хотите доставить этот чемодан по определенному адресу, но не хотели бы делать это сами, раскрывая свое местоположение и имя. Поэтому вы нанимаете посредника, который сам доставит чемодан по нужному адресу не раскрывая вашу личность и настоящий адрес. Просто и удобно. Более того такие посредники достаточно многофункциональны и пригодятся не только для банального обеспечения конфиденциальности в сети:

- Подменив свое местоположение при помощи Proxy, вы сможете обходить региональные блокировки. Например, именно прокси-серверы позволили Telegram так легко пережить несколько лет официальной блокировки.

- Или вы сможете получить доступ к контенту, доступному только в определенных странах. Например, к американской библиотеке Netflix, которая существенно более обширная, чем наша отечественная.

- Или сможете сэкономить на цене авиабилетов, воспользовавшись региональными ценовыми предложениями или скидками.

- Но может быть и обратная ситуация. Если нужно, при помощи прокси, администраторы сетей могут ограничить доступ к отдельным ресурсам.

- Есть и менее очевидные сценарии использования. Часто прокси-серверы кэшируют данные с популярных сайтов, поэтому загружая данные через прокси-сервер вы сможете ускорить доступ к этим ресурсам.

- Или сможете сэкономить трафик. Потому что прокси-серверы могут сжимать весь запрашиваемый контент. Именно так работают различные турбо- и экономные режимы в браузерах.

Типы Proxy

Во-первых, сама по себе технология очень ограниченная. Прокси-серверы узкоспециализированы, поэтому на каждый тип интернет-соединения нужен свой тип прокси-сервера.

Это серьёзное ограничение, поэтому еще есть отдельный тип прокси-серверов SOCKS-прокси.

Эта вариация протокола умеет работать с разными типами трафика. Но она работает медленнее, поэтому также подходит не для всех.

Безопасность Proxy

Но это половина беды. Все виды прокси объединяет главная, ключевая проблема — проблемы с безопасностью.

Пользоваться прокси-сервером — это всё равно что передавать данные посреднику в чемодане без пароля. Делать такое можно только в случае если 100% доверяете посреднику. И конечно же стоит остерегаться бесплатных прокси-серверов с сомнительной репутацией. Ведь воспользоваться непроверенным бесплатным прокси, это все равно, что доверить доставить мешок бесплатному курьеру по объявлению на автобусной остановке.

Как же здорово, что во время блокировки Telegram мы все дружно пользовались проверенными надежными прокси. Так ведь?

Но есть технология, которая обладает большинством достоинств прокси и лишена большинства недостатков — это VPN или Virtual Private Network — виртуальная частная сеть.

Изначально эта технология задумывалась не как средство анонимизации трафика. Ее задачей было удаленно объединять компьютеры в единую сеть. Например, для доступа к локальной сети головного офиса из регионального филиала или из дома.

Принцип работы VPN похож на прокси. Трафик точно также, прежде чем попасть в интернет, сначала попадает на промежуточный сервер. Это с одной стороны позволяет вам, например, получить доступ к заблокированным ресурсам. Потому как для интернет провайдера, вы направляете запрос на VPN сервер, а не на запрещенный сайт.

С другой стороны, это позволяет вам сохранить анонимность, так как сайт, на который вы попали думает, что запрос пришел с IP-адреса VPN-сервера, а не вашего. Но прокси-серверы, делают по сути тоже самое, так в чем же тогда разница?

Ключевое отличие VPN от Proxy — это сквозное шифрование. Весь трафик проходящий через VPN-сервер защищен на всём пути от точки входа до точки выхода. А всё потому, что при включенном VPN между вашим устройством и VPN-сервером создается зашифрованный канал связи, который защищает все данные от хакерских атак.

Опять же если сравнивать с прокси, в первом случае мы передаем открытый чемодан с информацией посреднику, которого либо могут в любой момент обокрасть, либо он сам украдет данные. В случае VPN мы передаем данные по закрытому туннелю проникнуть в который крайне сложно. Более того VPN работает со всеми типами данных и шифрует вообще весь трафик со всех приложений, а не только трафик вашего браузера.

При этом в отличии от прокси, для работы VPN на вашем устройстве обязательно должен быть установлен VPN-клиент в виде отдельного приложения или расширения браузера.

Впрочем, поставить приложение для рядового пользователя куда проще, чем копаться в настройках прокси где-то в настройках браузера.

Бесплатные VPN-сервисы

Получается, что VPN во всем лучше прокси? Не всегда.

Дело в том, что не все VPN-сервисы одинаково полезны. Как и в случае с прокси, бесплатные VPN-сервисы не раз были пойманы в слежке за пользователями и продаже их данных.

Например, VPN-сервис Betternet, который насчитывал 38 миллионов пользователей использовал целых 14 библиотек для слежки за пользователями.

А сервис Hola продавал IP-адреса бесплатных пользователей злоумышленникам. То есть преступники могли использовать ваш IP-адрес для своих делишек.

SHADOWSOCKS

С другой стороны, не все прокси-сервисы плохие. Например, существует особый тип прокси, который называется Shadowsocks. По сути, это SOCKS-прокси на стероидах.

Тут есть и мощное шифрование, и скрытие трафика, и возможность обходить различные блокировки. Есть клиенты как для компьютера, так и для смартфона, позволяющие оставаться под защитой постоянно. А создана эта штука была нашим дружественным братским китайским народом с целью обхода великого китайского файерволла.

Отсюда и несколько приятных особенностей Shadowsocks. Например, для элегантного обхода блокировок, он умеет выборочно маскировать трафик. Вы сами выбираете что прятать, а что нет.

Например, находитесь вы в Китае и хотите проверь почту на Gmail, или свят-свят — посмотреть YouTube. Благодаря Shadowsocks, вы сможете сделать и это, и одновременно посещать сайты, доступные только из Китая.

В свою очередь, VPN-сервисы зашифровывают весь трафик, поэтому открыть сайты, доступные только в Китае, вы уже не сможете.

И, наконец, самый хардкорный способ анонимизации в сети — Tor. Что это и правда ли, что Tor такой безопасный?

Tor расшифровывается как The Onion Router и он использует так называемую луковую маршрутизацию. Твои данные — это сердцевина луковицы, а их защита — слои вокруг. Что это значит?

Для анонимизации Tor, также как прокси и VPN, пропускает трафик через промежуточные серверы. Но Только в случае с Tor их не один, а три, и называется они узлами.

А вот теперь смотрите, ваш трафик проходит через три узла:

- входной или сторожевой,

- промежуточный,

- выходной.

Во-первых, чтобы скрыть ваш IP-адрес. Каждый узел знает IP-адрес только узла, который стоит в цепочке перед. Поэтому пока ваш трафик дойдет до третьего узла, исходный IP потеяется.

Во-вторых, ваш трафик обернут в три слоя защиты. Поэтому первый и второй узел не видят вашего трафика, они только снимают слои защиты как, как кожуру с луковицы, а вот достает сердцевину и отправляет запрос в интернет только третий выходной узел.

Эти узлы разворачивают сами пользователи сети на своих компах. Чем больше пользователей, тем безопасней и тем быстрее работает сеть.

А доступ к сети осуществляется через специальный браузер Tor Browser, основанный на Firefox. Его улучшили дополнениями, запрещающими сайтам следить за тобой. Например браузер умеет отличать все скрипты на сайтах, фактически запрещая собирать любые данные пользователя, или заставляет сайты принудительно использовать шифрование. Звучит очень безопасно, но на практике, это не так.

Во-первых, Tor очень не любят правоохранительные органы, а сам факт использования Tor легко отследить. Поэтому, просто используя Tor Browser, вы уже можете привлечь лишнее внимание. Иными словами лучше использовать Tor в связке с VPN.

Во-вторых, владельцы выходных узлов очень рискуют. Ведь именно они несут ответственность за все действия, которые совершают пользователи сети.

В-третьих, те же владельцы выходных узлов видят весь ваш трафик, а значит они могут отследить вас по косвенным признакам. Именно поэтому выходные узлы больше всего любят создавать сотрудники правоохранительных органов.

Более того, из-за многослойного шифрования сеть Tor работает очень медленно, половина сайтов прост отказывается корректно работать через Tor Browser.

Итоги

Что в сухом остатке? Если вы беспокоитесь за свою безопасность в сети, то самым оптимальным способом защиты будет VPN. Но не забывайте, что использовать надо только надежные VPN-сервисы с хорошей репутацией. Часто информацию о надёжности того или иного сервиса можно найти в интернете, в специальных статьях. Также помните, что хороший VPN может стоить денег, вернее его создатели могут брать за его использования какую-либо сумму. Ведь бесплатный сыр бывает только в мышеловке.

Предпосылки использовать Tor и VPN одновременно

К фундаментальным проблемам можно отнести централизацию большинства VPN решений. Контроль за VPN сетью находиться в руках её владельца, пользуясь VPN вы должны полностью понимать политику сервиса в области раскрытия данных и хранения логов, внимательно читать соглашение об оказании услуг.

Пример из жизни, в 2011 году ФБР арестовала хакера Cody Kretsinger, который пользовался достаточно известным британским сервисом HideMyAss для взлома Sony. Переписка хакера в IRC попала в руки федералов, даже не смотря на то, что сервис в своём лицензионном соглашении утверждает, что они собирают только общую статистику и не записывают IP-адреса клиентов и их трафик.

Казалось бы, сеть Tor, как более надежное и децентрализованное решение должна помочь избежать подобных ситуаций, но и тут не обошлось без подводных камней. Проблема в том, что каждый может запустить свой выходной узел Tor. Трафик пользователей проходит через такой узел в незашифрованном виде, что позволяет владельцу выходного узла злоупотреблять своим положением и анализировать ту часть трафика которая проходит через подконтрольные ему узлы.

Это не просто теоретические выкладки, в 2016 году ученые из университета Northeastern опубликовали исследование в котором всего за 72 часа нашли 110 вредоносных выходных узлов, шпионящих за пользователями анонимной сети. Логично предположить, что таких узлов на самом деле больше, а учитывая общее небольшое количество узлов (всего около 7000 на июнь 2017) ничто не мешает соответствующим организациям анализировать значительную часть Tor трафика.

Также много шуму наделала недавняя история с эксплойтом для браузера Firefox который ФБР использовала для деанонимизации пользователей Tor. И хотя разработчики активно работают над устранением подобных проблем, никогда нельзя быть уверенным в том, что не существуют уязвимости не известные широкой общественности.

Не смотря на то, что Tor предполагает более высокий уровень анонимности чем VPN, за это приходится платить скоростью соединения, невозможностью использовать p2p сети (Torrent, Gnutella) и проблемы с доступом к некоторым ресурсам интернет, так как часто админы блокируют диапазон IP адресов Tor.

Хорошая новость заключается в том, что можно совместно использовать обе технологии с целью нивелировать недостатки каждой и добавить дополнительный уровень безопасности, конечно за это придется заплатить еще большим снижением скорости. При этом важно понимать, что существует два варианта связки VPN и Tor, подробно остановимся на достоинствах и недостатках каждого.

Почему лучше использовать Onion поверх VPN

Благодаря Onion over VPN мы можем защитить наш общедоступный IP-адрес, чтобы он не был виден узлу доступа Tor, к которому мы собираемся подключиться. Кроме того, использование Onion поверх VPN также не позволяет нашему интернет-провайдеру видеть, что мы подключены к сети Tor. В этом аспекте вы можете видеть только то, что мы подключены к службе VPN.

Наша команда подключится к VPN-серверу, а затем подключится к сети Tor через входной узел. Чтобы сохранить нашу конфиденциальность, программное обеспечение Tor сгруппирует наши данные по трем уровням шифрования. Для этого Tor будет направлять наши данные через три узла, которые являются серверами, установленными добровольцами, прежде чем они будут подключены к сети. Благодаря этому способу работы достигается, что только узел входа Tor знает наш IP-адрес, но это будет IP-адрес нашего поставщика услуг VPN.

Таким образом, Onion over VPN предлагает нам следующие преимущества:

- Несколько уровней шифрования для защиты нашей анонимности.

- Если бы сеть Tor была взломана, наш общедоступный IP-адрес был бы в безопасности.

Заключение

В независимости от того, какую конфигурацию вы выбрали, совместное использование VPN и Tor обязательно улучшит вашу безопасность и анонимность и позволит избавиться от недостатков использования каждой из технологии по отдельности.

Однако если вам нужна очень высокая степень защиты, не забудьте зашифровать ваши данные. Отличная идея — это использовать скрытую операционную систему в VeraCrypt.

Оставляйте свои комментарии и вопросы ниже, а также подписывайтесь на нас в социальных сетях

Интернет-пользователи все больше озабочены защитой своей конфиденциальности. По этой причине пользователи чаще применяют различные альтернативы для защиты своей анонимности. Одними из наиболее часто используемых в настоящее время являются VPN, браузер TOR и прокси. Как правило, те, которые имеют тенденцию давать наилучшие результаты, - это платные VPN потому что бесплатные иногда приводят к утечке ваших данных. Следует также отметить, что, хотя хорошего VPN может быть достаточно, ищутся более сложные альтернативы для дальнейшей защиты нашей конфиденциальности. Часто пытаются объединить VPN с чем-то еще, например, с использованием двойной VPN или VPN с прокси. В этом уроке мы поговорим еще о том, как работает служба Onion over VPN.

Первое, что мы собираемся сделать, это выяснить, что предлагает нам луковый сервис, который тесно связан с Tor. Далее мы кратко объясним, что такое VPN, а затем подробно объясним, что такое Onion over VPN.

Как использовать Onion через VPN

Что касается способов использования Onion через VPN, их будет два. Один из них будет напрямую через нашего поставщика VPN, который предложит нам специальную услугу со всеми преимуществами лукового маршрутизатора (Tor, The Onion Router) вместе с безопасностью туннеля VPN. Примером провайдера, который предлагает это, является NordVPN. Это означает, что если у нас включена эта опция, мы можем использовать любой браузер, и трафик будет проходить через сеть Tor.

Наконец, второй вариант использования Onion поверх VPN - это объединение VPN с обязательным использованием браузера Tor. Если бы мы использовали любой другой браузер, это было бы просто, как если бы мы использовали VPN.

В этой статье будет рассказано, как пробросить весь трафик операционной системы через TOR так, чтобы о наличии TOR-а операционная система даже не подозревала.

Это поможет не думать о бесконечных настройках прокси и onion, перестать бояться на тему «а не сливает ли торрент клиент мой реальный IP адрес, так как не полностью поддерживает прокси?» и, наконец, быть застрахованным от законодательного запрета TOR-а в России.

Когда я говорю «TOR», я подразумеваю «TOR и I2P». По схожей методике сюда можно подключить любой даркнет.

Что же выбрать?

VPN через Tor выглядит более предпочтительным вариантом, который позволяет добиться настоящей анонимности, так как даже ваш VPN сервис не знает кто вы (при условии анонимной оплаты и покупки VPN подписки через Tor). Дополнительно осуществляется защита от вредоносных выходных узлов Tor, а так как ваш видимый IP-адрес при этом не принадлежит сети Tor вы избегаете проблем с блокировкой адресов Tor многими web сайтами.

Tor через VPN не предоставляет защиты от вредоносных узлов Tor и не позволяет обходить блокировки IP-адресов Tor, но в тоже время скрывает ваш трафик от VPN сервиса. Хороший вариант, когда вы не доверяете своему VPN провайдеру, с другой стороны зачем им тогда пользоваться.

Настройка TOR

Если вы прочитали и выполнили предыдущую часть — не забудьте очистить iptables

Теперь допустим, что вы таки хотите VPN через TOR (и предыдущий пункт не выполняли). Тогда:

допишите в конец /etc/tor/torrc следующее:

также изменим наш конфиг-файл сервера /etc/openvpn/00-standard.conf. Измените DNS с гугловского на локальный. Не забудьте перезапустить openvpn.

Наконец, следующая конструкция на bash перенаправит весь входящий трафик vpn через tor

Готово. Подключитесь к VPN. Убедитесь, что у Вас TOR-овский IP-шник. Зайдите на какой-нибудь .onion сайт, чтобы проверить: dns тоже работает.

Tor через VPN

В такой конфигурации вы сначала подключаетесь к VPN серверу, а потом используете сеть Tor поверх VPN соединения.

Это именно то, что происходит, когда вы запускаете Tor браузер или защищенную ОС Whonix (для большей безопасности) в системе с уже подключенным VPN. При этом очевидно, что ваш внешний IP будет принадлежать диапазону сети Tor.

Достоинства Tor через VPN:

Недостатки Tor через VPN:

- Ваш VPN провайдер знает ваш реальный IP адрес.

- Нет защиты от вредоносных выходных узлов Tor, не зашифрованный трафик может быть перехвачен и проанализирован.

- Выходные узлы Tor часто заблокированы по IP.

Важно отметить, что для сокрытия факта использования Tor от глаз провайдера можно использовать не только VPN, но и Obfsproxy.

Настройка I2P

С I2P сложности. У них нет собственного DNS сервера, так что придется делать свой.

Откройте /etc/unbound/unbound.conf и допишите в конец:

После этого любой (!) домен будет раскрываться в заведомо несуществующий IP адрес 10.191.0.1. Осталось «ловить» такой трафик и перенаправлять на localhost:8118 — именно тут слушает I2P.

Кстати говоря, пока что не слушает. Выполните

и выставьте флаг, чтобы стартовал при загрузке.

Остановите tor. Запустите unbound.

Теперь настроим privoxy в связке в I2P. Допишите в конец /etc/privoxy/config

и рестартаните privoxy

Точно так же, как и в случае с TOR, смените DNS на локальный в конфигурации vpn-сервера:

Если вы уже пробовали редиректить TOR — не забудьте почистить iptables:

Осталось выполнить переадресацию:

Знакомо, правда? Единственное отличие — номер порта прокси.

Подключитесь к VPN. Вы в I2P. Откройте epsilon.i2p, убедитесь, что сеть работает.

Используйте VPN и Tor вместе

Прежде всего, следует отметить, что оба варианта улучшить нашу конфиденциальность и безопасность онлайн , С одной стороны, Tor - это браузер, основанный на неприкосновенности частной жизни, на защите наших данных, что позволяет нам работать в интернете анонимно. Это очень интересно для тех пользователей, которые хотят максимально защитить свои данные.

С другой стороны у нас есть VPN услуги , что они делают, это зашифровать наши соединения. Это очень полезно для предотвращения утечки информации, а также для подключения к сети без указания нашего IP-адреса или возможности доступа к службам, которые могут быть географически заблокированы.

Можно сказать, что каждый из них защищает нашу конфиденциальность по-своему. Это означает, что в некоторых случаях пользователи могут использовать Tor тогда как на других лучше использовать VPN. Что если мы используем оба варианта одновременно?

От Tor они указывают, что наше соединение полностью защищено и конфиденциально, когда мы используем их браузер. Они уверяют, что нет необходимости использовать альтернативные инструменты, которые могут защитить нашу информацию. Но, конечно, мы защищаем конфиденциальность, когда используем этот конкретный браузер, а не другие инструменты, которые мы можем использовать для веб-серфинга.

Атака по времени

Это техника, используется для деанонимизации пользователей VPN и Tor путем сопоставления времени их подключения к сети со временем анонимной интернет активности.

И хотя в глобальном масштабе такая атака трудноосуществима, это не значит, что она невозможна. Учитывая, что соответствующие структуры вполне могут иметь достаточное количество выходных узлов Tor под своим контролем.

Совместное использование Tor и VPN добавляет дополнительный уровень безопасности, что позволяет снизить риски подобных атак.

Постановка задачи

1. Мой компьютер должен по нажатию одной кнопки переходить в режим «весь трафик — не русский».

2. По нажатию второй кнопки он должен переходить в режим «весь траффик идет через TOR»

3. Третья кнопка — для I2P.

5. Все это должно работать под linux, windows, android. Заранее: с OS X и iPhone тоже все в порядке, просто у меня их нету, так что протестить не смогу.

Настройка интернета

Допустим, мы не хотим использовать TOR, а просто хотим себе не русский внешний IP. В этом случае при помощи вот этого скрипта:

вы достигнете желаемого. Перепишите это в /etc/rc.local.

Что такое Onion через VPN

Благодаря Лук по VPN мы можем объединить два лучших инструмента обеспечения конфиденциальности и безопасности, которые у нас есть сегодня. Одним из них будет использование службы VPN, а другим - использование сети Onion, которая использует браузер Tor, о котором мы говорили ранее. Просто используя один из них, будь то VPN или сеть Onion, мы достигаем безопасности и конфиденциальности при использовании Интернета.

Когда мы используем Onion поверх VPN, мы объединяем их в том смысле, что наш Интернет-трафик сначала проходит через сервер VPN, а затем проходит через сеть Onion для отправки в Интернет. Таким образом, мы можем быть уверены, что наша онлайн-активность останется анонимной, потому что у нас есть двойная защита. В данном случае концепция предполагает доступ в Интернет с использованием луковой сети через VPN.

Дисклеймер

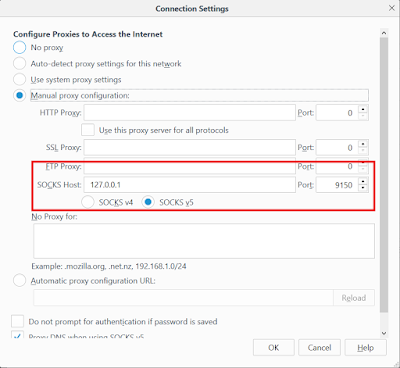

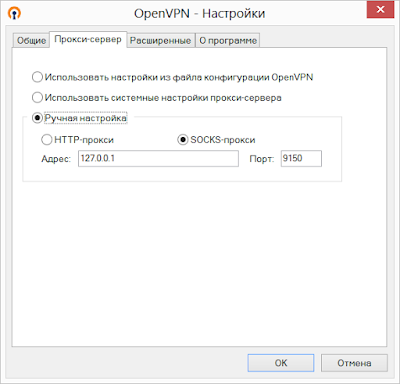

Настройка VPN через Tor с помощью браузера Tor.

1. Запустите Tor браузер, перейдите в меню настроек (Options), далее Advanced -> Network -> Settings. Перед вами откроется окно настроек Прокси. Здесь нет особой необходимости что-то менять. Видно, что пока включен Tor браузер ваш компьютер работает как SOCKS v5 прокси и принимает соединения на порту номер 9150.

2. Далее осталось указать нашему VPN клиенту использовать Tor прокси запущенный на вашем компьютере. В случае с OpenVPN это делается в настройках программы как на снимке экрана. Тоже самое можно сделать в файле конфигурации OpenVPN указав директиву socks-proxy 127.0.0.1 9050

Еще больше Tor и VPN

Отметим, что ничто не мешает расширить схемы описанные выше и использовать Tor поверх VPN поверх Tor. Например, запустив анонимную виртуальную ОС Whonix на компьютере с настроенной конфигурацией VPN через TOR.

Получается следующая схема:

Недостаток такой схемы еще большая потеря скорости соединения по сравнению с предыдущими конфигурациями

Читайте также: