Способы защиты компьютера от возможных угроз

Компьютерный вирус – это небольшая вредоносная программа, которая самостоятельно может создавать свои копии и внедрять их в программы (исполняемые файлы), документы, загрузочные сектора носителей данных.

Компьютерные вирусы разделяют по следующим основным признакам:

- степень воздействия (безвредные, опасные, очень опасные).

В зависимости от среды обитания основными типами компьютерных вирусов являются:

1. Программные (поражают файлы с расширением. СОМ и .ЕХЕ) вирусы.

2. Загрузочные вирусы.

4. Сетевые вирусы.

Программные вирусы – это вредоносный программный код, который внедрен внутрь исполняемых файлов (программ). Вирусный код может воспроизводить себя в теле других программ – этот процесс называется размножением. По прошествии определенного времени, создав достаточное количество копий, программный вирус может перейти к разрушительным действиям – нарушению работы программ и операционной системы, удаляя информации, хранящиеся на жестком диске. Этот процесс называется вирусной атакой.

Загрузочные вирусы – поражают не программные файлы, а загрузочный сектор магнитных носителей (гибких и жестких дисков).

Макровирусы – поражают документы, которые созданы в прикладных программах, имеющих средства для исполнения макрокоманд. К таким документам относятся документы текстового процессора WORD, табличного процессора Excel. Заражение происходит при открытии файла документа в окне программы, если в ней не отключена возможность исполнения макрокоманд.

Сетевые вирусы пересылаются с компьютера на компьютер, используя для своего распространения компьютерные сети, электронную почту и другие каналы.

По алгоритмам работы различают компьютерные вирусы:

1.Черви (пересылаются с компьютера на компьютер через компьютерные сети, электронную почту и другие каналы)

2. Вирусы-невидимки (Стелс-вирусы).

3. Троянские программы.

4. Программы – мутанты.

5. Логические бомбы и др.

В настоящее время к наиболее распространенным видам вредоносных программ, относятся: черви, троянские программы.

Способы защиты от компьютерных вирусов

Одним из основных способов борьбы с вирусами является своевременная профилактика.

Чтобы предотвратить заражение вирусами и атаки троянских коней, необходимо выполнять некоторые рекомендации:

2. Необходимо проверять все внешние диски на наличие вирусов, прежде чем копировать или открывать содержащиеся на них файлы или выполнять загрузку компьютера с таких дисков.

3. Необходимо установить антивирусную программу и регулярно пользоваться ею для проверки компьютеров.

4. Необходимо регулярно сканировать жесткие диски в поисках вирусов.

5. Создавать надежные пароли, чтобы вирусы не могли легко подобрать пароль и получить разрешения администратора. Регулярное архивирование файлов позволит минимизировать ущерб от вирусной атаки

6. Основным средством защиты информации – это резервное копирование ценных данных, которые хранятся на жестких дисках

Существует достаточно много программных средств антивирусной защиты. Современные антивирусные программы состоят из модулей:

- Эвристический модуль – для выявления неизвестных вирусов.

- Монитор – программа, которая постоянно находится в оперативной памяти ПК.

- Устройство управления, которое осуществляет запуск антивирусных программ и обновление вирусной базы данных и компонентов.

-Почтовая программа (проверяет электронную почту).

-Программа сканер – проверяет, обнаруживает и удаляет фиксированный набор известных вирусов в памяти, файлах и системных областях дисков.

- Сетевой экран – защита от хакерских атак.

К наиболее эффективным и популярным антивирусным программам относятся: Антивирус Касперского 7.0, AVAST, Norton AntiVirus и многие другие.

Антивирус Касперского 7.0 Программа состоит из следующих компонентов:

Файловый Антивирус - компонент, контролирующий файловую систему компьютера. Он проверяет все открываемые, запускаемые и сохраняемые файлы на компьютере

Веб-Антивирус – компонент, который перехватывает и блокирует выполнение скрипта, расположенного на веб-сайте, если он представляет угрозу

Проактивная защита - компонент, который позволяет обнаружить новую вредоносную программу еще до того, как она успеет нанести вред. Таким образом, компьютер защищен не только от уже известных вирусов, но и от новых, еще не исследованных. Антивирус Касперского 7.0 – это классическая защита компьютера от вирусов, троянских и шпионских программ, а также от любого другого вредоносного ПО.

Norton AntiVirus . Состоит из одного модуля, который постоянно находится в памяти компьютера и осуществляет такие задачи как мониторинг памяти и сканирование файлов на диске. Доступ к элементам управления и настройкам программы выполняется с помощью соответствующих закладок и кнопок. Автозащита должна быть всегда включенной, чтобы обеспечить защиту ПК от вирусов. Автозащита работает в фоновом режиме, не прерывая работу ПК.

Защита архивов и резервных копий

О том, что резервные копии делать необходимо, говорят все. О том, что их необходимо защищать, обычно не говорят совсем. Подумайте о том, что резервная копия содержит все те файлы и всю ту информацию, которую вы хотели бы защитить на компьютере, но готовы сохранить в виде обычного, незашифрованного файла.

При создании резервных копий используйте следующие рекомендации.

- Сохраняйте резервные копии на устройствах (встроенных или внешних накопителях), защищённых BitLocker. Напомню, что никаких дополнительных неудобств это не несёт: вы можете настроить защиту BitLocker таким образом, чтобы Windows автоматически монтировала накопитель, если вы вошли в систему. Использование BitLocker защитит ваши резервные копии даже если программа резервного копирования не поддерживает шифрования. Обратите внимание : если вам придётся восстанавливать систему из образа резервной копии, Windows 10 корректно смонтирует защищённый BitLocker накопитель. Для монтирования внешних устройств (BitLocker To Go) вам потребуется только пароль, а для доступа к встроенным дискам – длинный двоичный BitLocker Recovery Key (обычно Windows предлагает сохранить его в учётной записи Windows Account при создании зашифрованного тома).

- Если вы используете для создания резервных копий программу, которая поддерживает шифрование – задайте пароль и используйте шифрование. Обратите внимание: утилита, вероятно, сохранит ваш пароль в системе (чтобы не запрашивать пароль каждый раз при создании резервной копии). Не используйте этот пароль повторно для защиты других типов данных.

Одним из распространённых инструментов частичного резервного копирования являются привычные всем утилиты-архиваторы: WinZip, 7Zip, WinRar и подобные. Все эти утилиты предлагают возможность шифрования содержимого резервных копий паролем. Стойкость шифрования у разных утилит различается, но общий уровень защиты достаточно высок. Использование стойкого, уникального пароля, составленного как минимум из 8 символов (желательно использовать буквы, цифры и специальные символы и не использовать слова из словаря) защитит архив в достаточной мере. Если же вы разместите архивы на накопителе, зашифрованном посредством BitLocker, то данные будут надёжно защищены.

Обратите внимание : стойкость шифрования архивов ZIP/7Z/RAR существенно ниже, чем стойкость BitLocker или документов Office 2013 (и более новых). Не используйте один и тот же пароль для шифрования архивов и других типов данных.

Существуют различные способы защиты компьютера от возможных угроз безопасности.

Брандмауэр. Брандмауэр охраняет компьютер, не пропуская хакеров и вредоносных программ.

Защита от вирусов. Антивирусные программы помогут защитить компьютер от вирусов, червей и других потенциальных угроз.

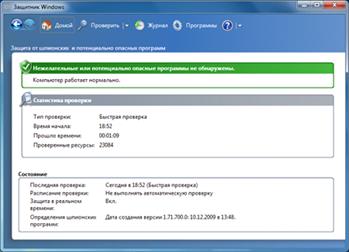

Защита от шпионских и других опасных программ. Антишпионское ПО поможет обезопасить компьютер от шпионских программ и другого программного обеспечения, которое может навредить компьютеру.

Центр обновления. Windows может постоянно проверять наличие обновлений для компьютера и автоматически их устанавливать.

Брандмауэр - это программное или аппаратное обеспечение, проверяющее информацию, поступающую в компьютер из локальной сети или Интернета, и после этого либо отвергает ее, либо пропускает в компьютер, в зависимости от настроек брандмауэра. Таким образом, брандмауэр помогает предотвратить атаки хакеров и вредоносных программ на компьютер.

Брандмауэр встроен в Windows и включается автоматически.

Защита от вирусов

Вирусы, черви, трояны- это программы, созданные хакерами, используют сети и Интернет для заражения компьютеров. Вирусы и черви могут передаваться от компьютера к компьютеру, а троянские кони, загружаясь на компьютер, маскируются под другие приложения. Деструктивные вирусы, черви и троянские программы могут уничтожить информацию с жесткого диска или сделать компьютер нерабочим. Другие приложения не создают прямой угрозы, но ухудшают производительность и стабильную работу компьютера.

Антивирусные программы защищают электронную почту и другие файлы компьютера, проверяют на наличие вирусов, червей и троянских программ. При обнаружении вредоносного кода антивирусная программа либо изолирует вирус, либо полностью удаляет все его компоненты.

Внимание!Если антивирусное ПО не используется, компьютер подвергается опасности заражения вредоносными программами.

С развитием информационных технологий растёт уровень образованности пользователей компьютеров, но также появляются новые угрозы безопасности данных. Злоумышленники, они же хакеры, днём и ночью выискивают новые способы заражения и обмана потенциальных жертв в интернете. В этой статье давайте разберёмся какие есть угрозы и самые актуальные способы защиты компьютера.

Ещё о шифровании: защита внешних накопителей

BitLocker – прекрасное решение для защиты системного раздела, но его роль этим не ограничивается. Если ваша редакция Windows поддерживает BitLocker, то вы сможете использовать его для шифрования других встроенных дисков, а также внешних накопителей USB (флешки, внешние жёсткие диски и т.п.)

Для шифрования внешних устройств предусмотрен режим BitLocker To Go . В отличие от защиты системного раздела, шифрование BitLocker To Go основано на пароле. Вы можете использовать любой пароль (желательно, чтобы он не совпадал ни с одним из используемых вами паролей, особенно – с паролем от учётной записи Windows). Для удобства вы сможете сделать так, что зашифрованные внешние накопители будут монтироваться на вашем компьютере автоматически (без запроса пароля). С одной стороны, это несколько снижает безопасность, когда у злоумышленника есть доступ не только к зашифрованному накопителю, но и к вашему компьютеру. С другой – если речь о зашифрованной флешке, которую вы потеряли в поездке, то данным ничего не угрожает (если пароль стойкий и неизвестен злоумышленнику).

- Доступность :

- Создание зашифрованного накопителя : Windows 10 Professional и выше

- Доступ к уже зашифрованным накопителям : любые редакции Windows 10 без каких-либо ограничений

- Защита от физического доступа к устройству, извлечённому из компьютера : зависит от стойкости выбранного пароля

- Защита от физического доступа к самому компьютеру : аналогично предыдущему разделу

- Другие локальные пользователи компьютера : зависит от того, было ли смонтировано устройство

- Зловредное ПО, вирусы-шифровальщики : зависит от того, было ли смонтировано устройство (отсутствует, если устройство подключено и смонтировано)

- Дистанционный взлом : зависит от того, было ли смонтировано устройство (отсутствует, если устройство подключено и смонтировано)

- Сценарии использования : защита данных на внешних накопителях в случае кражи или потери; мгновенное уничтожение доступа к данным при продаже устройства или отправке в ремонт.

В отличие от защиты системного раздела, BitLocker To Go does не поддерживает многофакторную аутентификацию (TPM+PIN и подобные схемы). Соответственно, модуль TPM не может быть использован для дополнительной защиты.

Шифрование сторонними утилитами

Если ваша редакция Windows не поддерживает BitLocker, вы можете воспользоваться одной из альтернативных утилит. В частности, высочайший уровень защиты обеспечивает бесплатная утилита с открытым исходным кодом VeraCrypt.

- Доступность : все версии Windows 10 (а также более старые ОС)

- Защита от физического доступа к устройству, извлечённому из компьютера : высокая; зависит от стойкости выбранного пароля

- Защита от физического доступа к самому компьютеру : так же или выше, чем у BitLocker (зависит от настроек)

- Другие локальные пользователи компьютера : зависит от того, было ли смонтировано устройство

- Зловредное ПО, вирусы-шифровальщики : зависит от того, было ли смонтировано устройство (отсутствует, если устройство подключено и смонтировано)

- Дистанционный взлом : зависит от того, было ли смонтировано устройство (отсутствует, если устройство подключено и смонтировано)

- Сценарии использования : защита данных в случае извлечения накопителя; мгновенное уничтожение доступа к данным при продаже накопителя или отправке в ремонт.

Правильно настроить VeraCrypt сложнее, чем BitLocker, а обсуждение этих настроек выходит далеко за рамки данной статьи. Я подробно описал особенности защиты VeraCrypt в статье

Как укрепить «Веру». Делаем шифрованные контейнеры VeraCrypt неприступными, опубликованной в журнале «Хакер».

Программные способы защиты компьютера

Когда говорят о защите компьютера, подразумевается ПК под управлением операционной системы Microsoft Windows. Операционки на основе Linux и MacOS почти не чувствительны к заражению вирусами, а остальные ОС настолько мало распространены, что не стоят внимания. Тем не менее, пользователи Linux и MacOS тоже «под прицелом».

Способы защиты можно условно разделить на программное обеспечение и личную бдительность. ПО защищает компьютер от заражения и лечит уже инфицированную систему. Личная грамотность, в отношении безопасности данных, помогает нивелировать недостатки программ.

Основное средство защиты компьютера всегда было и есть – это антивирусы. Компьютер без установленного антивируса сегодня можно использовать, разве что, для работы без интернета и обмена данными с внешним миром через носители информации. Антивирус выполняет несколько функций:

- Следит за файлами, выявляет угрозы

- Лечит или удаляет уже инфицированные файлы

- Обнаруживает опасные приложения

- Фильтрует вредоносный веб-трафик

Большинство современных антивирусов достаточно хороши, чтобы обеспечить базовую безопасность компьютера. Помимо антивирусов обязательно использование брандмауэра (фаервола). Брандмауэр защищает от сетевых атак, использующих уязвимости операционной системы, браузера и другого установленного ПО. Если вирус нужно заставить запуститься на компьютере, то без брандмауэра хакер может получить управление ПК без вашего участия. Так работают «черви», они пролазят через сетевые лазейки прямо в ядро операционной системы.

К счастью, начиная с Windows 7 и выше, в операционную систему встроен брандмауэр, и теперь эта «головная боль» меньше всего волнует среднестатистического пользователя. Но для лучшей защиты рекомендуется иметь двусторонний брандмауэр как в антивирусе Norton Antivirus, полезная информация об этой программе по ссылке. Двусторонний фаервол обеспечивает защиту не только от проникновения извне, но и от утечки данных в интернет. Например, если вирус всё-таки «завёлся», то двусторонний фаервол не позволит ему переслать данные злоумышленнику.

К защите со стороны программного обеспечения относятся обновления безопасности Windows. Microsoft периодически выпускает заплатки для Windows, устраняющие недавно обнаруженные уязвимости. Нельзя отключать автоматическое обновление ОС ради уменьшения системных лагов и лишних перезагрузок, этим вы ставите свои данные «под удар».

Какие данные под прицелом

Ныне модное направление «защиты конфиденциальных данных» означает безопасность любых личных данных пользователя. Это могут быть:

- Логины и пароли от онлайн-сервисов

- Данные банковских карт

- Электронные кошельки

- Приватные кошельки криптовалют

- Важные документы

- Электронная почта

- Мультимедиа материал (фото, видео, записи переговоров и т.д.)

Все эти данные могут быть бесполезными или нести прямую финансовую выгоду злоумышленникам или конечному заказчику. Основным способом получения доступа к конфиденциальным данным является инфицирование компьютера жертвы вирусом, т.е. вредоносным ПО с запрограммированными функциями нанесения вреда. Вирусное ПО незаметно проникает в компьютер и долгое время может работать, не подавая никаких признаков наличия в системе.

Шифрование диска: защита системного раздела BitLocker

Шифрование загрузочного раздела – та самая «неуязвимая защита», которая, по утверждению многих компаний, «надёжно защитит ваши данные от хакеров».

На самом же деле шифрование само по себе не способно защитить ваши данные ни от вирусов, ни от хакеров – по крайней мере, если вы хотя бы время от времени обращаетесь к зашифрованным данным.

И тем не менее, зашифровать загрузочный раздел встроенной в Windows утилитой BitLocker совершенно необходимо; просто защита эта – вовсе не от хакеров и не от вирусов-шифровальщиков. От чего же защитит шифрование диска?

- Доступность : Windows 10 Professional и выше; требуется наличие модуля TPM0, подсистемы Intel PTT или, если нет ни одного из них, редактирование групповых политик Windows. Шифрование device encryption доступно во всех редакциях Windows, работающих на многих субноутбуках и планшетах (к примеру, Microsoft Surface).

- Обратите внимание : Windows 10 Home не может создавать зашифрованные разделы или шифровать диски. В то же время в ней можно монтировать уже зашифрованные диски без каких-либо ограничений.

- Защита от физического доступа к диску, извлечённому из компьютера : максимальная

- Защита от физического доступа к самому компьютеру : зависит от ряда условий

- Другие локальные пользователи компьютера : отсутствует

- Зловредное ПО, вирусы-шифровальщики : отсутствует

- Дистанционный взлом : отсутствует

- Сценарии использования : защита данных в случае кражи жёсткого диска или всего устройства; мгновенное уничтожение доступа к данным при продаже жёсткого диска или его отправке в мастерскую для гарантийного ремонта.

Шифрование – это сложно? Долго? Замедляет доступ к данным? Ответ во всех случаях отрицательный. Чтобы включить шифрование BitLocker, достаточно иметь компьютер с Windows 10 Professional или Enterprise, который будет оборудован или модулем TPM2.0 (они встречаются нечасто), или программным эмулятором Intel Platform Trust Technology (его нужно будет включить в BIOS). Далее откройте Панель управления и запустите апплет BitLocker Drive Encryption.

Детальное исследование BitLocker выходит далеко за рамки этой статьи, поэтому заинтересовавшихся читателей приглашу ознакомиться с нашей статьёй Introduction to BitLocker: Protecting Your System Disk . В этой статье, в частности, рассказывается о том, как включить BitLocker, если нет ни TPM2.0, ни Intel PTT.

Если вы – пользователь ультралёгкого ноутбука, то ваш системный раздел может быть уже зашифрован, даже если на нём установлена Windows 10 Home. Шифрование BitLocker Device Encryption применяется автоматически, если ваша административная учётная запись привязана к учётной записи Microsoft Account (а не создана в качестве локальной).

От чего защитит шифрование системного раздела? В первую очередь – от физического копирования данных при извлечении диска любой природы (HDD, SSD, NVME) из компьютера. Обратите внимание: если диск извлекли из компьютера, то расшифровать защищённый раздел злоумышленнику не удастся, даже если ему известен ваш пароль. Для расшифровки потребуется длинный двоичный ключ BitLocker Recovery Key (который, кстати, может сохраняться в учётной записи Microsoft Account; если злоумышленнику станет известен пароль от неё, то и извлечение этого ключа не составит проблемы).

Во вторую – от несанкционированного доступа к данным, если украден весь компьютер или ноутбук целиком. Стойкость защиты в этом случае зависит от таких факторов, как возможность угадать ваш пароль или извлечь из компьютера образ оперативной памяти. Так, BitLocker уязвим перед следующими векторами атак:

- Снятие образа оперативной памяти и поиск ключей шифрования, в том числе через порты Thunderbolt или посредством атаки cold boot attack .

- Перебор или извлечение пароля от вашей учётной записи Windows (извлечь пароль можно, к примеру, из облака Google account, если вы сохранили в нём пароль от учётной записи Microsoft и использовали её для входа в компьютер).

- Obtaining your BitLocker Recovery Key from your Microsoft Account or Active Directory.

А вот от каких-либо дистанционных или вирусных атак BitLocker не защитит: если вы сумели войти в систему, значит, содержимое зашифрованного раздела уже доступно для чтения и записи. Точно так же BitLocker не защитит и от других пользователей, которым вы разрешили доступ к компьютеру.

Шифрование средствами файловой системы (EFS)

Согласно Википедии , Encrypting File System (EFS) — система шифрования на уровне файлов, предоставляющая возможность «прозрачного шифрования» данных, хранящихся на разделах с файловой системой NTFS, для защиты потенциально конфиденциальных данных от несанкционированного доступа при физическом доступе к компьютеру и дискам.

Описание сколь точное, столь и бесполезное, не объясняющее того, для кого, а главное – в каких ситуациях предназначена EFS, а также от каких именно угроз она способна уберечь.

- Доступность : все версии Windows 10 (а также более старые ОС), за исключением редакции Home

- Защита от физического доступа к устройству, извлечённому из компьютера : высокая; зависит от стойкости пароля к учётной записи Windows

- Защита от физического доступа к самому компьютеру : аналогично предыдущему

- Другие локальные пользователи компьютера : эффективная защита

- Зловредное ПО, вирусы-шифровальщики : данные других пользователей компьютера защищены от извлечения, но не от уничтожения или шифрования; данные текущего пользователя не защищены

- Дистанционный взлом : аналогично предыдущему

- Сценарии использования : защита данных в случае, когда компьютером пользуется несколько человек; защита от кражи информации, если взломана одна из других учётных записей на том же физическом компьютере; эффективный дополнительный уровень защиты от физического доступа, если используется шифрование системного раздела BitLocker.

Как видно из приведённой выше таблицы, шифрование файлов средствами EFS максимально эффективно для защиты файлов и документов между разными пользователями одного и того же компьютера. Даже если у одного из пользователей компьютера есть административные привилегии, он не сможет прочитать зашифрованные данные, даже если сбросит пароль другого пользователя. Впрочем, удалить или зашифровать защищённые EFS файлы ему удастся.

В чём разница между EFS и BitLocker, и какую из этих технологий имеет смысл использовать?

BitLocker защищает целый раздел. Если вашим компьютером пользуется (имеет учётные записи) несколько человек, каждый из них сможет получить доступ к данным. Если один из пользователей имеет административные привилегии, он сможет прочитать любые файлы любого другого пользователя.

EFS защитит только те папки и файлы, для которых пользователь указал соответствующий атрибут. В то же время прочитать зашифрованные файлы сможет только сам пользователь (или тот, кому известен его пароль); другие пользователи, даже администраторы, прочитать зашифрованные файлы не смогут.

В случае кражи устройства или извлечения диска первой линией обороны становится BitLocker. Если злоумышленнику удастся преодолеть этот рубеж, ему придётся взламывать ещё и шифрование EFS. В то же время рассчитывать исключительно на EFS (без BitLocker) в качестве защиты от физического доступа не стоит: BitLocker предлагает защиту длинным и стойким аппаратным ключом (конфигурация TPM/Intel PTT), в то время как файлы, зашифрованные EFS, защищены лишь паролем от учётной записи.

Как включить шифрование EFS? Проще простого. Выберите файл или папку, которую хотите защитить, и кликните по ней правой кнопкой мыши. В меню выберите Properties , затем Advanced во вкладке General . В Advanced Attributes выберите опцию Encrypt contents to secure data и кликните OK .

На том – всё: Windows зашифрует файлы в фоновом режиме.

У использования EFS есть один недостаток. Если вы забудете пароль от учётной записи или вам придётся его сбросить, вы потеряете доступ к зашифрованным файлам. Для восстановления доступа рекомендуем воспользоваться утилитой Elcomsoft Advanced EFS Data Recovery , для работы которой вам потребуется указать тот пароль от учётной записи, который использовался до сброса.

Обратите внимание: менять пароль от учётной записи штатным образом (через соответствующий диалог в Windows) вы можете без ограничений; система автоматически и моментально перешифрует все необходимые ключи.

Что должен уметь антивирус

Раньше основной способ защиты компьютера антивирусом заключался в обнаружении совпадающих сигнатур. Сигнатура вируса – это некий отпечаток, штамм машинного кода, уникальный для каждого вируса. Когда появляется новый вирус, его сигнатура заносится в базу данных. При сканировании файлов ищется совпадение с любой сигнатурой. Если хоть одно совпадение есть, то файл считается заражённым.

Сегодня новые вирусы появляются так часто, что сигнатуры не успевают попасть в базу данных. А когда попадает в базу, значит перед этим кто-то уже успел заразиться вирусом. Поэтому на смену поиска по сигнатурам пришёл эвристический анализ. Новый алгоритм работает умно, он «изучает» структуру кода программ, пытаясь найти злонамеренные функции. Это возможно, потому что большинство вредоносных операций известно, это:

- Изменение системных параметров

- Замена или изменение системных библиотек

- Установка в автозагрузку

- Блокирование редактора реестра

- Изменение загрузочного сектора

- Загрузка или подмена рекламы в браузере и др.

Эвристический анализатор находит подозрительные фрагменты кода и сигнализирует об угрозе. Сейчас всего около 15% угроз обнаруживается по сигнатурам, остальные 85% – с помощью эвристического метода.

Современный антивирус обнаруживает не только вирусы, но и потенциально опасные приложения (PUP). На момент установки это не опасные программы, но они могут вредничать, и менять домашнюю страницу браузера, демонстрировать нежелательную рекламу, следить за действиями пользователя, собирать информацию, использовать ресурсы компьютера. Последующие обновления могут сделать приложение реальной угрозой конфиденциальных данных. Поэтому функцию PUP лучше не отключать.

Системы защиты информации - это совокупность мер и норм, направленных на противодействие угрозам нарушителей с целью сведения до минимума возможного ущерба пользователям владельцам системы.

Программные средства и методы зашиты активнее и шире других применяются для защиты информации в персональных компьютерах и компьютерных сетях.

Они реализуют такие функции защиты, как разграничение и контроль доступа к ресурсам; регистрация и анализ протекающих процессов, событий, пользователей; предотвращение возможных разрушительных воздействий на ресурсы; криптографическая защита информации; идентификация и аутентификация пользователей и процессов и др.

Средства опознания и разграничения доступа к информации

В компьютерных системах сосредоточивается информация, право на пользование которой принадлежит определенным лицам. Чтобы обеспечить безопасность информационных ресурсов, устранить возможность несанкционированного доступа, усилить контроль санкционированного доступа к конфиденциальной либо к подлежащей засекречиванию информации, внедряются различные системы опознавания, установления подлинности и разграничения доступа.

Ключевыми понятиями в этой системе являются "идентификация" и "аутентификация".

Идентификация- это присвоение какому-либо объекту или субъекту уникального имени или образа.

Аутентификация- это установление подлинности, т.е. проверка, является ли объект (субъект) действительно тем, за кого он себя выдает. Метод аутентификации - Пароль - это совокупность символов, определяющая объект (субъект).

Компьютерные вирусы и антивирусные средства

Массовое использование ПК в сетевом режиме, включая выход в глобальную сеть Интернет, породило проблему заражения их компьютерными вирусами.

Способ функционирования большинства вирусов - это такое изменение системных файлов компьютера, чтобы вирус начинал свою деятельность при каждой загрузке. Защитой от вирусов служат антивирусные программы.

Защита компьютера с помощью брандмауэра Windows

Брандмауэр Windows представляет собой защитную границу между компьютером (или комп. сетью) и внешней средой, пользователи или программы которой могут пытаться получить несанкционированный доступ к компьютеру, обеспечивает высокий уровень безопасности, отслеживая обмен данными.

Брандмауэр Windows ограничивает сведения, поступающие на компьютер с других компьютеров. Для обеспечения безопасности компьютера используемый брандмауэр (брандмауэр Windows или какой-либо другой) должен быть включен, а его параметры — обновлены.

По умолчанию брандмауэр Windows включен для всех подключений.

Запуск брандмауэра: (Пуск – Панель управления – Центр обеспечения безопасности).

Работа брандмауэра Windows определяется тремя параметрами:

1. Включить - брандмауэр Windows будет блокировать все непредусмотренные запросы на подключение к компьютеру за исключением тех, которые предназначены для программ или служб, выбранных на вкладке Исключения.

2. Включить, но не разрешать исключения - При установке флажка Не разрешать исключения брандмауэр Windows блокирует все непредусмотренные запросы на подключение к компьютеру, в том числе и те, которые предназначены для программ или служб, выбранных на вкладке Исключения. Этот параметр служит для максимальной защиты компьютера.

3. Выключить - Этот параметр отключает брандмауэр Windows.

4. Альтернативные операционные системы

Тема: Операционные системы семейства UNIX

В основу UNIX легла иерархическая файловая система.

Каждый процесс в UNIX рассматривался как последовательное исполнение программного кода в рамках автономного адресного пространства, а работа с устройствами трактовалась как работа с файлами. В первой же версии, написанной на ассемблере, было реализовано ключевое понятие процесса, позднее появились системные вызовы (fork, wait, exec и exit). В 1972 году за счет введения каналов (pipes) была обеспечена конвейерная обработка данных.

В концу 1970-х годов UNIX из узкого проекта превратилась в довольно популярную операционную систему, чему в немалой степени способствовали льготные условия ее распространения в университетской среде. UNIX портировали на многие аппаратные платформы, начали появляться ее разновидности. С течением времени UNIX стала стандартом не только для профессиональных рабочих станций, но и для крупных корпоративных систем и ответственных комплексов. Надежность и гибкость настроек UNIX снискали ей широкую популярность, особенно среди системных администраторов. Она сыграла активную роль в распространении глобальных сетей, и прежде всего Internet.

Благодаря политике раскрытия исходных текстов получили распространение многочисленные бесплатные диалекты ОС UNIX, работающие прежде всего на платформе Intel х86 (Linux, FreeBSD, NetBSD, OpenBSD). Полный контроль над текстами сделал возможным создание систем с особыми требованиями к производительности и безопасности. UNIX ассимилировала и элементы других операционных систем, в результате чего были выработаны программные интерфейсы POSIX, Х/Ореп.

Существуют две независимо развиваемые ветви UNIX — System V и Berkeley, на основе которых формируются диалекты UNIX и UNIX-подобные системы.

Переносимость UNIX

UNIX получила широкое распространение прежде всего благодаря способности работать на разных аппаратных платформах — переносимости (portability), или мобильности. Проблема мобильности в UNIX была решена путем унификации архитектуры ОС и использования единой языковой среды. Разработанный в AT&T Bell Labs язык С стал связующим звеном между аппаратной платформой и операционной средой.

Многие проблемы переносимости в ОС UNIX были решены за счет единого программного и пользовательского интерфейса.

Микроядерная архитектура UNIX

В основе переносимости UNIX как системы, ориентированной на широкий спектр аппаратных платформ, лежит модульная структура с центральным ядром. Первоначально ядро UNIX содержало обширный набор средств, отвечающих за диспетчеризацию процессов, распределение памяти, работу с файловой системой, поддержку драйверов внешних устройств, сетевых средств и средств обеспечения безопасности.

В дальнейшем путем выделения из традиционного ядра минимально необходимого набора средств сформировалось так называемое микроядро (microkernel). Наиболее известные реализации микроядер UNIX — Amoeba, Chorus (Sun Microsystems), QNX (QNX Software Systems). Микроядро Chorus занимает 60 Кбайт, QNX — 8 Кбайт. На основе QNX разработано 30 Кбайт POSIX-совместимое микроядро Neutrino. В Университете Карнеги — Меллона в 1985 году было разработано микроядро Mach, использованное в NeXT OS (NeXT), MachTen (Mac), OS/2, AIX (для IBM RS/6000), OSF/1, Digital UNIX (для Alpha), Windows NT и BeOS.

UNIX в странах СНГ

В России ОС UNIX применяется в первую очередь как сетевая технология и единая операционная среда для разных компьютерных платформ. На основе UNIX формируется инфраструктура российской Internet.

Будущее UNIX

Несмотря на универсальность ОС UNIX, значительная часть аппаратных средств (в основном ПК) поглощена семейством Windows компании Microsoft. Microsoft ведет политику вытеснения UNIX и в области корпоративных систем, где ее новая ОС Windows NT уже стала реальным конкурентом UNIX. В рамках сотрудничества с Digital Microsoft ведет разработку программы AUConnect for UNIX, а компания Softway Systems на основе исходных текстов ядра Windows NT, предоставленных Microsoft, создает ОС OpenNT, способную обеспечить полноценную совместную работу UNIX- и Windows-приложений.

UNIX по-прежнему сохраняет позиции в области ответственных систем (mission-critical systems) с высокой степенью масштабируемости и отказоустойчивости, где Windows NT заметно уступает. Опираясь на UNIX, продолжают развиваться новые ОС (например, Rhapsody и BeOS). Традиционная ОС UNIX в дальнейшем будет совершенствоваться за счет масштабирования на базе кластеризации, перехода на 64-разрядную архитектуру Merced (IА-64) и повышения надежности. По соглашению, заключенному между Hewlett-Packard, NEC и Hitachi, в новом поколении ОС HP-UX будет использована технология 3DA, обеспечивающая самовосстановление системного ПО после ошибок и сбоев. Основные производители ПО (за исключением IBM, развивающей свою 64-разрядную платформу) ведут подготовку нового поколения диалектов UNIX для платформы Merced.

Возможно, из-за принципиальных различий между Windows NT и UNIX на рынке появятся совершенно новые ОС. В этой связи следует отметить ОС Spring, Grail и BeOS.

Операционные системы семейства UNIX ( на примере Linux)

Linux — 32-разрядная UNIX-подобная операционная система, способная работать на широком спектре компьютерного оборудования и объединяющая функции настольной и серверной операционных систем.

В 1991 финский студент Линус Торвальдс написал для своей дипломной работы ядро UNIX-подобной операционной системы. Ядро получилось настолько удачным, что у Торвальдса возникла идея написания полностью бесплатного варианта UNIX. 17 сентября 1991 года считается днем рождения Linux. Именно в этот день появилось ядро программы с номером версии 0.01. Система сразу приобрела множество поклонников, и многие программисты включились в работу над ней, дописывая нужные им функции или программы. Благодаря этому Linux очень динамично развивается и совершенствуется. Система надежна, доступна и широко поддерживается ведущими компаниями компьютерной отрасли (Intel, Sun, Corel).

Родоначальник Linux Линус Торвальдс создал лишь ядро операционной системы, все остальное — утилиты для подготовки жесткого диска к работе, инсталляции и настройки системы, текстовые и графические оболочки KDE, Gnome — создавались независимыми разработчиками и даже целыми фирмами. Чтобы заставить эти программы работать вместе, разработаны специальные правила и лицензии по созданию и распространению программ. Например, открытая лицензия GNU позволяет переносить программы между различными операционными системами, включая и Windows.

Большое количество независимых разработчиков Linux неизбежно привело к разнообразию ее дистрибутивов. В отличие от Windows даже дистрибутивы с одинаковыми параметрами могут различаться в своих возможностях и удобстве пользования. Наиболее популярными дистрибутивами в России и странах СНГ являются RedHat, Debian, SuSE, Mandrake, KSI, BlackCat и Slackware. Такие популярные в мире дистрибутивы, как CalderaLinux, TurboLinux, из-за неважной поддержки русского языка не получили распространения в России. Вместе с дистрибутивом обычно поставляются сопутствующие программы, исходные тексты. Дистрибутив SuSE содержится на 6 компакт-дисках.

В мире Linux сложились свои традиции и правила, касающиеся не только способов распространения операционной системы и программ для нее, но и документирования программного обеспечения. В частности, большинство программ поставляется с исходными текстами и снабжено авторскими комментариями и так называемыми HOWTO (текстовыми файлами с инструкциями, как использовать программу и как решать возникающие проблемы).

Linux является многопользовательской системой и допускает одновременную работу нескольких пользователей. Их права определяются уровнями доступа. Каждый пользовательский процесс полностью автономен и не мешает другим, поскольку пользователь работает с отдельной консолью. Если вы уже вошли в систему под одним именем, нажатием комбинаций клавиш Ctrl+Alt+F2 можно переключиться на вторую консоль и войти под другим именем (Ctrl+Alt+F3 — на третью). На одной консоли может работать поиск в базе данных, на другой — компьютерная игра, и все вместе они не будут мешать друг другу.

Защита важных документов

Итак, два слоя защиты мы уже рассмотрели: это шифрование загрузочного раздела посредством BitLocker и шифрование папок с файлами или отдельных файлов средствами EFS. Эти уровни отлично защитят от ряда угроз, но совершенно не справятся с другими. И BitLocker, и EFS оказываются бессильными, если на ваш компьютер производится дистанционная атака, устанавливается зловредное программное обеспечение или троян-шифровальщик. Это нормально: описанные выше технологии и не предназначены для защиты от такого рода угроз.

Защититься от кражи конфиденциальной информации как на вашем компьютере, так и в момент пересылки поможет шифрование самих документов средствами Microsoft Office.

- Доступность : все версии Microsoft Office

- Степень защиты : сильная зависимость как от пароля, так и от версии Microsoft Office и формата файла, в котором сохранён документ. Максимальная степень защиты с современными (Office 2013 и более новыми) версиями Office при использовании форматов .DOCX, .XLSX и т.д. (в отличие от старых форматов .DOC, .XLS, степень защиты которых низкая).

- Защита от физического доступа к устройству, извлечённому из компьютера : аналогично предыдущему

- Защита от физического доступа к самому компьютеру : аналогично предыдущему

- Другие локальные пользователи компьютера : аналогично предыдущему

- Зловредное ПО, вирусы-шифровальщики : содержимое документов защищено от несанкционированного доступа, но не от уничтожения или шифрования

- Дистанционный взлом : аналогично предыдущему

- Сценарии использования : защита важных данных, которые хранятся в таблицах и документах Microsoft Office; защита данных не только на компьютере пользователя, но и во время пересылки.

- Как включить шифрование : Защита документов паролем

Что выбрать между шифрованием EFS и защитой документов паролем? Эти виды защиты покрывают разные сценарии использования. EFS – совершенно прозрачная защита всей папки с документами. Стоит вам войти в систему, и вы сможете пользоваться любыми защищёнными документами без ввода дополнительных паролей. Стоит злоумышленнику узнать пароль от вашей учётной записи Windows, и он сможет получить доступ ко всем защищённым EFS файлам.

В то же время шифрование средствами Microsoft Office потребует от вас сознательных усилий. Вам придётся вводить пароль каждый раз при открытии документа. Однако защищённые таким образом документы злоумышленнику потребуется взламывать по одному, а степень защиты у Microsoft Office может быть очень высокой.

Особенности шифрования документов

Шифрование документов в Microsoft Office имеет ряд особенностей, полное описание которых выходит за рамки данной статьи. Однако коротко перечислить все пункты необходимо во избежание ошибок.

Откуда исходит опасность?

Прежде, чем предпринимать какие-либо меры по защите системы и файлов, нужно понять, от каких именно угроз вы собираетесь строить защиту. Защита от зловредного программного обеспечения и вымогателей-шифровальщиков работает не так, как защита файлов в случае кражи компьютера, которая, в свою очередь, недостаточна для защиты действительно важных данных. Однако некоторые меры безопасности необходимо предпринять в любом случае, и речь сейчас совершенно не об установке широко разрекламированного антивируса или не менее разрекламированного сервиса VPN.

Что зависит от пользователя

Но даже самый крутое антивирусное ПО не в силах защитить данные, если вы их сами отдадите мошенникам или собственноручно запустите вредоносное ПО. Ниже вы получите несколько важных советов, которые помогут не попасть «впросак».

Не скачивайте программы с неофициальных сайтов, файлообменников и торрентов, если не уверены в своих действиях. Сегодня это излюбленная фишка хакеров. Они дают ссылки на скачивание лицензионного софта бесплатно. В итоге, программа оказывается с уже встроенным вирусом, либо «таблетка» для взлома программы содержит в себе угрозу. Антивирусы ловят таких «гостей», но 100% гарантии никто не даст.

Бывает, что программа не популярная, а официальный сайт автора «стрёмный». Может быть программа даже не работает, но так преподносится, что хочется её скачать. В любом случае, скачали ли вы софт с файлообменников или решили установить редкое ПО, рекомендуется проверить запускаемый файл (.exe) на сервисе VirusTotal. Этот онлайн-сервис проверяет сайты и файлы около 60-ю антивирусами. Т.е., даже если ваш антивирус не обнаружил ничего подозрительного, а проверка показала, что один или несколько других антивирусов что-то нашли, то стоит задуматься. Если всего несколько антивирусов показали угрозу, не всегда это означает, что файл опасный, нужно читать описание. Может быть в программу встроен модуль показа рекламы, за счёт которой существует проект, тогда опасения напрасны.

Второй совет относится к электронной почте. Стоит с особым вниманием переходить по ссылкам в письмах. Один из любимых способов взлома аккаунтов заключается в подделывании официальных сайтов, и это называется фишингом. Мошенники копируют внешний вид официального сайта и создают очень похожее название с отличием в одну букву с похожим написанием. Затем вам приходит письмо, похожее на официальное письмо организации, с какой-то акцией или подарком, и волшебной ссылочкой. Перейдя по ссылке, пользователь пытается авторизоваться, введя свои настоящие логин и пароль. Естественно, никто в личный кабинет не попадает, ну а мошенники получают ваши данные для входа.

Радикальным способом защиты от фишинговых атак я считаю использование менеджера паролей. Менеджер паролей шифрует и хранит все ваши учётные данные. Он работает так, что перейдя на нужный ресурс, появляется возможность заполнить поля логина и паролей. Если сайт фишинговый, то его название будет отличаться, и менеджер паролей просто не отобразит возможность заполнения полей для входа.

Читайте также: