Process explorer virustotal не работает

В этом уроке из «Серии уроков по пакету утилит SysInternals» рассматривается Process Explorer, возможно, наиболее часто используемое и полезное приложение в наборе инструментов SysInternals. Но насколько хорошо вы действительно знаете эту утилиту?

Process Explorer, диспетчер задач и приложение для мониторинга системы, существует с 2001 года, и хотя раньше оно работало даже в Windows 9x, современные версии поддерживают только XP и выше, и они постоянно пополняются новыми функциями для современных версий Windows. Фактически, эта программа стала стандартом для устранения неполадок.

Если вы скачали полный пакет SysInternals, то для запуска Process Explorer дважды кликните на файл procexp64.exe или на файл procexp.exe (для 64- и 32-битных систем соответственно.

Действия над процессами

Вы можете быстро принять меры к любому процессу, щёлкнув его правой кнопкой мыши и выбрав один из вариантов или, если хотите, используя сочетания клавиш. Эти варианты включают:

- Window — Окно — содержит ряд опций, в том числе Bring to Front («На передний план»), которые могут быть полезны для определения окна, связанного с процессом. Если для этого процесса нет окон, то данный параметр будет недоступен.

- Set Priority — Установить приоритет — вы можете использовать это для настройки приоритета процесса. Это в основном полезно для укрощения беглого процесса, который вы не хотите убивать.

- Kill Process — Убить процесс — как вы понимаете, данная опция быстро убивает указанный процесс.

- Kill Process Tree — Убить дерево процессов — убивает не только элемент в списке, но и дочерние элементы этого родительского процесса.

- Restart — Перезагрузка — очень полезно при тестировании, это просто убивает процесс, а затем перезапускает его. Стоит отметить, что завершение процессов может привести к потере данных.

- Suspend — Приостановить — этот удобный вариант отлично подходит для устранения неполадок, когда процесс выходит из-под контроля. Вы можете просто приостановить процесс, а не убить его, и проверить, что именно не в порядке.

- Check VirusTotal — Проверить по VirusTotal — это новая опция, о которой мы расскажем дальше. Это действительно очень удобно, так как она проверяет процесс на вирусы.

- Search Online — Искать в Интернете — эта опция просто будет искать в Интернете название процесса.

И, очевидно, если вы откроете Properties (Свойства), это приведёт вас к ещё более полезной информации о процессе, многое из чего мы рассмотрим в следующем уроке.

Conduit захватывает новую вкладку … Но как?

Взлом вашей поисковой и домашней страницы является тривиальным для любого вредоносного ПО. Именно здесь Conduit усиливает зло и каким-то образом переписывает страницу «Новая вкладка», чтобы заставить ее отображать Conduit, даже если вы меняете все настройки.

Вы можете удалить все свои браузеры или даже установить браузер, который вы не устанавливали ранее, например Firefox или Chrome, и Conduit все равно сможет захватить страницу «Новая вкладка».

С точки зрения навыков гиков не требуется больших усилий, чтобы в конечном итоге сделать вывод, что проблема заключается в приложении Search Protect, запущенном в системном трее. Завершите этот процесс, и вдруг ваши новые вкладки откроются именно так, как задумал создатель браузера.

Но как именно это происходит? В любом из браузеров не установлены надстройки или расширения. Там нет никаких плагинов. Реестр чистый. Как они это делают?

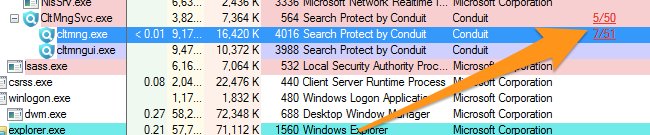

Здесь мы обращаемся к Process Explorer, чтобы провести некоторое исследование. Во-первых, мы найдем процесс Search Protect в списке, который достаточно прост, потому что он имеет правильное имя, но если вы не уверены, вы всегда можете открыть окно и использовать маленький значок «бычий глаз» рядом с бинокль, чтобы выяснить, какой процесс принадлежит окну.

Теперь вы можете просто выбрать соответствующий процесс, который в данном случае был одним из трех, которые автоматически запускаются службой Windows, которую устанавливает Conduit. Как я узнал, что служба Windows перезапускает ее? Потому что цвет этой строки розовый, конечно. Вооружившись этим знанием, я всегда мог остановить или удалить службу (хотя в данном конкретном случае вы можете просто удалить ее из раздела «Удаление программ» на панели управления).

Теперь, когда вы выбрали процесс, вы можете использовать сочетания клавиш CTRL + H или CTRL + D, чтобы открыть представление «Ручки» или представление DLL, или вы можете использовать меню «Вид» -> «Вид нижней панели», чтобы сделать это.

Примечание: в мире Windows «дескриптор» — это целочисленное значение, которое используется для уникальной идентификации ресурса в памяти, такого как окно, открытый файл, процесс или многие другие вещи. Каждое открытое окно приложения на вашем компьютере имеет, например, уникальный «дескриптор окна», который можно использовать для ссылки на него.

Библиотеки DLL, или библиотеки динамических ссылок, являются общими частями скомпилированного кода, которые хранятся в отдельном файле для совместного использования несколькими приложениями. Например, вместо того, чтобы каждое приложение записывало свои собственные диалоги открытия / сохранения файлов, все приложения могут просто использовать общий код диалога, предоставленный Windows в файле comdlg32.dll.

Просмотр списка маркеров в течение нескольких минут приблизил нас к тому, что происходило, потому что мы нашли маркеры для Internet Explorer и Chrome, которые в настоящее время открыты в тестовой системе. Мы определенно подтвердили, что Search Protect что-то делает с нашими открытыми окнами браузера, но нам нужно еще немного изучить, чтобы выяснить, что именно.

Следующее, что нужно сделать, — это дважды щелкнуть процесс в списке, чтобы открыть представление сведений, а затем перейти на вкладку «Изображение», которая предоставит вам информацию о полном пути к исполняемому файлу, командной строке и даже рабочая папка. Мы нажмем кнопку «Исследовать», чтобы взглянуть на папку установки и посмотреть, что там еще скрывается.

Интересный! Мы нашли здесь несколько DLL-файлов, но по какой-то странной причине ни один из этих DLL-файлов не был указан в представлении DLL для процесса Search Protect, когда мы рассматривали его ранее. Это может быть проблемой.

В любое время, когда вы захотите узнать, используется ли файл DLL в настоящее время каким-либо приложением в вашей системе, вы можете открыть панель поиска, перейдя в меню «Поиск», нажав сочетание клавиш CTRL + F или просто щелкнув значок бинокля на панели инструментов. Теперь введите часть имени DLL или даже полное имя, если хотите.

Мы решили искать только начало, «SPVC», так как это была общая связь между ними, и, конечно же, похоже, что эти DLL загружаются непосредственно в каждый из процессов браузера, запущенных на нашем компьютере.

Нажав на один из пунктов в списке и переключившись на страницу «Темы», мы подтвердили то, что нас беспокоило. И в Chrome, и в Internet Explorer были запущены потоки с использованием файлов SPVC32.dll или SPVC64.dll из вредоносной программы Search Protect, и именно так они угоняли нашу новую вкладку — не изменяя настройки, а угоняя браузер изнутри.

Примечание. В Windows поток — это то, что операционная система выделяет для загрузки времени процессора. Процесс в Windows — это то, о чем мы привыкли думать как гики и системные администраторы, но технически потоки — это единственное, что работает в Windows, а не процессы. Некоторые процессы могут иметь только один поток выполнения, но другие могут иметь много потоков, которые все работают отдельно друг от друга, обычно взаимодействуя с каким-то внутрипроцессным механизмом связи.

Вы также можете дважды щелкнуть по любому из потоков, чтобы увидеть полный стек выполнения, что может быть полезно, чтобы увидеть, какие функции вызываются, и попытаться выяснить, в чем проблема.

Вам может быть интересно, как приложению Search Protect удалось заставить Google Chrome загружать эту DLL, и ответ заключается в том, что Windows предоставляет функцию под названием DLL Injection. Процесс может внедрить DLL в другой процесс, а затем перехватить определенные функции API. Вот как определенные приложения переопределяют функции Windows или функции других приложений. Это очень сложная тема, в которую мы определенно не можем войти в этот урок, но если вы действительно хотите прочитать больше, вы можете проверить это руководство .

Стоит также отметить, что вы можете увидеть загрузку ЦП для каждого потока, углубившись в этот уровень детализации, что может быть очень полезно при устранении неполадок в приложении с плагинами. Вы можете использовать это, чтобы выяснить, что определенный файл DLL занимает слишком много процессорного времени, а затем провести некоторое исследование того, к чему принадлежит этот компонент.

Исследование вредоносного ПО

Примером рекламного и нежелательного ПО является Conduit — раздражающая и стойкая к удалению программа, поразившая многие компьютеры. Она пряталась в установщиках с бесплатными программами, причём даже если отказаться, эта программа всё равно иногда устанавливалась.

Conduit устанавливает то, что они называют «Search Protect», которая, по их утверждению, предотвращает внесение вредоносными программами изменений в ваш браузер. О чем они не упоминают, так это о том, что это также не позволяет вам вносить какие-либо изменения в браузер, если вы не используете их панель Search Protect для внесения этих изменений, о которой большинство людей не узнает, поскольку она скрыта в панели задач.

Conduit не только перенаправит все ваши поисковые запросы на свою собственную страницу Bing, но и установит её в качестве вашей домашней страницы. Можно было бы предположить, что Microsoft платит им за весь этот трафик в Bing, поскольку они также передают в строке запроса некоторые аргументы типа?pc=conduit.

Забавный факт: компания, стоящая за этим куском мусора, стоит 1,5 миллиарда долларов, и JP Morgan вложил в неё 100 миллионов долларов. Быть злом выгодно.

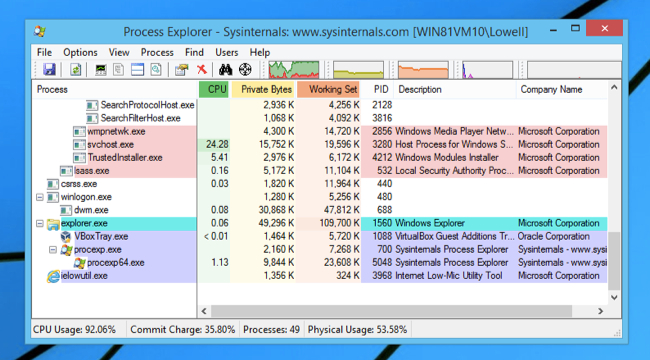

Понимание древовидного представления процессов

Когда вы запускаете Process Explorer, вам сразу же предоставляется множество визуальных данных — по умолчанию показывается иерархическое древовидное представление процессов, запущенных на вашем компьютере, среди прочего для каждого процесса показывается использование ЦП и ОЗУ. В верхней части панели инструментов есть несколько небольших мини-графиков, показывающих использование ЦП, которые можно щёлкнуть для отображения в отдельном окне.

Определённо много чего происходит, и при первом взгляде происходящее на экране может ошеломить.

Давайте начнём разбираться с каждым из элементов того, что показывает Process Explorer.

На начальном экране отображается набор столбцов, в который входят:

- Process — имя исполняемого файла вместе со значком, если он существует.

- CPU — процент процессорного времени за последнюю секунду (или независимо от установленной скорости обновления)

- Private Bytes — объем памяти, выделенный только этой программе.

- Working Set — фактический объем оперативной памяти, выделенной этой программе Windows.

- PID — идентификатор процесса.

- Description — описание, если оно есть в приложении.

- Company Name — это полезнее, чем вы думаете. Если что-то не так, начните с поиска процессов, которые не принадлежат Microsoft.

Вы можете настроить эти столбцы и добавить множество других параметров, или вы можете просто щёлкнуть любой из столбцов для сортировки по этому полю. Если вы когда-либо использовали Диспетчер задач раньше, вы, вероятно, сортировали по памяти или ЦП, и вы также можете сделать это здесь.

При нажатии на «Process» выполняется переключение между сортировкой по имени процесса или возвратом к древовидному представлению, которое мы видим по умолчанию, что очень полезно, когда вы к этому привыкнете.

Выводимая информация обновляется один раз в секунду, но вы можете перейти в меню View → Update Speed и настроить частоту обновления: минимальное значение составляет 0,5 секунды, а верхний уровень — 10 секунд. Если вы используете его для устранения неполадок, значение по умолчанию, вероятно, подойдёт, но если вы хотите использовать его в качестве монитора ЦП, находящегося на панели задач, то чтобы программа потребляла меньше процессорного времени, то можно выбрать частоту обновления в 5 или 10 секунд.

Вы также можете приостановить просмотр в том же подменю или просто нажав клавишу пробел. Это заморозит экран программы и вы получите моментальный снимок, что может быть полезно, если вы пытаетесь определить процесс, который запускается и быстро умирает, или если вы решили отсортировать по загрузке ЦП, а все строки продолжают прыгать.

Для запущенного процесса можно открыть подробное представление и детально изучить все столбцы. Вам нужно знать, что если вы нажали на паузу и экран не обновляется, то хоть вы и сможете видеть процесс, который завершил свою работу, в подробном представлении для завершённых процессов не показывается дополнительная информация. По этой причине следует заранее добавить дополнительные столбцы в окно программы, если вы отлавливаете и изучаете процесс, который быстро завершает свою работу.

Работа с заблокированными файлами или папками

Поскольку маловероятно, что вы будете постоянно исследовать вредоносное ПО, также полезно использовать Process Explorer для других задач, например, для работы с теми «Используемыми» диалоговыми окнами, которые вы можете в любое время пытаться удалить, переместить или изменить файл или папка, которая используется другим процессом, особенно если вы не уверены, какой процесс его блокирует.

Вы очень быстро увидите процесс в списке, в котором открыт файл или папка, и вы можете дважды щелкнуть по нему, чтобы идентифицировать процесс в списке.

Ваша немедленная реакция может заключаться в том, чтобы просто закрыть этот процесс, но вам не обязательно делать это. Вы также можете щелкнуть правой кнопкой мыши файл или папку в списке дескрипторов (используйте опцию CTRL + H, чтобы вызвать список дескрипторов) и выбрать опцию «Закрыть дескриптор». Этот ресурс теперь разблокирован!

Примечание. Если вы что-то удаляете, это идеальный вариант, но если вы просто пытаетесь отредактировать или переместить этот элемент, вам, вероятно, следует открыть приложение-нарушитель и разобраться с ним там, чтобы не потерять данные.

Использование Process Explorer для быстрого поиска по VirusTotal

Если вы работаете на проблемном ПК и хотите выяснить, является ли процесс вирусом, вы можете сэкономить время, используя Process Explorer версии 16 или выше, потому что они добавили интеграцию VirusTotal непосредственно в приложение. Просто щёлкните что-либо в списке правой кнопкой мыши, чтобы увидеть этот параметр.

При первом запуске вам будет предложено принять условия использования VirusTotal, но после этого вы увидите, что результаты VirusTotal появятся прямо в списке.

Вы можете нажать на результат, чтобы перейти к VirusTotal и просмотреть подробности. Это отличное дополнение к одной из лучших утилит на свете.

Исследование вредоносного ПО для поиска в кабелепроводе

Как мы уже упоминали, поисковик-угонщик Conduit — это одна из самых стойких, ужасных и ужасных вещей, которые почти каждый из ваших родственников, вероятно, имеет на своем компьютере. Они связывают свое программное обеспечение неясными способами с любым бесплатным программным обеспечением, которое они могут, и во многих случаях, даже если вы решите отказаться, угонщик все равно будет установлен.

Conduit устанавливает то, что они называют «Search Protect», что, по их утверждению, не позволяет вредоносным программам вносить изменения в ваш браузер. Чего они не упоминают, так это того, что он также не позволяет вам вносить какие-либо изменения в их браузер, если вы не используете их панель Search Protect для внесения этих изменений, о которых большинство людей не узнают, так как они находятся в системном трее.

Conduit не только перенаправит все ваши поиски на собственную страницу Bing, но и сделает ее домашней страницей. Можно предположить, что Microsoft платит им за весь этот трафик Bing, так как они также передают в строке запроса аргументы типа ?

Интересный факт: компания, стоящая за этим куском мусора, стоит 1,5 миллиарда долларов, а JP Morgan вложил в них 100 миллионов долларов. Быть злом выгодно.

Проверка идентичности приложения

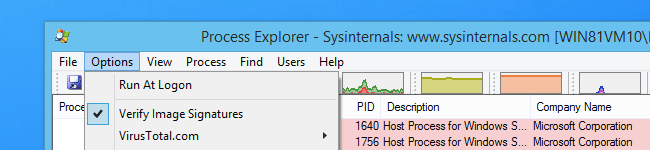

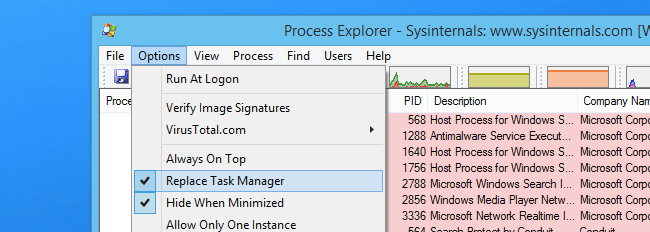

Один действительно полезный параметр, который, к нашему удивлению, не включён по умолчанию, находится в разделе Options → Verify Image Signatures (Проверить подписи образа).

Эта опция проверяет цифровую подпись для каждого исполняемого файла в списке, что является неоценимым инструментом для устранения неполадок, когда вы смотрите на какое-то работающее подозрительное приложение этом в списке.

На данном этапе подавляющее большинство программного обеспечения с хорошей репутацией должно иметь цифровую подпись. Если что-то не так, вам следует очень внимательно подумать, следует ли вам его использовать.

Далее

Оставайтесь с нами завтра, чтобы еще больше узнать о SysInternals, поскольку мы покажем вам, как использовать утилиту Process Monitor для отслеживания того, что приложения на самом деле делают за кулисами. Это откроет глаза.

Запуск от имени администратора

Хотя вам совершенно не обязательно запускать Process Explorer от имени администратора, без этого многие полезные функции не будут работать, и вы не сможете увидеть так много информации о каждом процессе, как запустив программу с повышенными привилегиями.

Если вы работаете в Windows XP или 2003, вам нужно будет работать под учётной записью с полными правами администратора для использования большинства функций. Вероятно, это не проблема для большинства людей, потому что XP в любом случае предоставляет дефолтной учётной записи полные права, но если вы пытаетесь использовать программу на работе без прав администратора, это не сработает.

Чтобы запустить приложение в качестве администратор просто щёлкните правой кнопкой мыши и выберите нужный вариант в меню.

Интересный факт: Process Explorer на самом деле использует привилегию Debug Programs, которая во многом объясняет, почему она настолько эффективна.

Изучение процессов, которые выглядят безопасными, но такими не являются

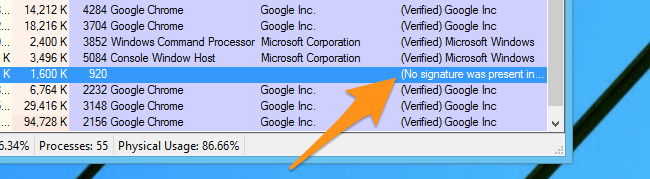

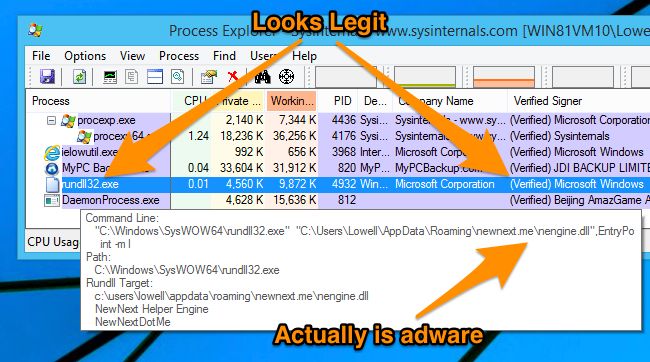

В ходе нашего исследования вредоносного ПО мы обнаружили ещё одну проблему, которая становится все более распространённой, поэтому разумно следить за ней в будущем. Что это за проблема? Вредоносное ПО скрывается за легитимными процессами Windows и хорошо справляется с этой задачей.

Проблема заключается в утилите Windows rundll32.exe, которую можно использовать для произвольного запуска функций из файлов DLL. Поскольку эта утилита подписана Microsoft, она отображается в списке как полностью законный процесс, но на самом деле они просто перемещают весь свой вредоносный/рекламный код в файл .DLL вместо файла .EXE, а затем вместо этого загружается вредоносное ПО с помощью rundll32.exe. Фактически, если вы видите, что rundll32.exe запущен как «собственный процесс» и обозначен голубым цветом, показанным ниже, это почти всегда что-то, что не должно выполняться.

В приведённом ниже примере вы можете видеть, что, хотя мы использовали функцию Verified Signer для проверки этого элемента, когда мы наводим на него курсор и смотрим на полный путь, на самом деле загружается DLL, которая оказывается частью adware (рекламного ПО).

Примечание: прежде чем вы начнёте кричать о запуске антивирусной проверки, отметим, что мы это сделали, и она ни чего не нашла. Большая часть этого нежелательного, рекламного и шпионского ПО игнорируется антивирусными утилитами.

Двойной щелчок, чтобы открыть подробную информацию, продолжает раскрывать информацию о данной проблемы, и мы также можем увидеть каталог из которого запущено вредоносное ПО, эту информацию мы будем использовать для дальнейшего исследования.

Внутри этого каталога мы обнаружили ряд файлов, которые постоянно обновлялись в фоновом режиме.

Остальная часть расследования привела к некоторым другим инструментам, которые не входят в набор SysInternals, и которые мы, вероятно, рассмотрим позже, но достаточно сказать, что это просто вредоносная программа, которая работала вместе с другим нежелательным ПО.

Важным моментом здесь является то, что вредоносное ПО способно прятаться за законными исполняемыми файлами Windows, поэтому обязательно следите за чем-либо подобным.

Использование Process Explorer для замены диспетчера задач

Process Explorer долгое время использовался в качестве мощной замены ранее анемичного встроенного Диспетчера задач — если вы хотите получить реальную мощь в своих руках, он справится с этой задачей.

Примечание. Диспетчер задач Windows 10 значительно улучшен по сравнению с предыдущими версиями. Он все ещё не такой мощный, как Process Explorer, но, вероятно, его проще использовать обычным людям. Так что не меняйте в компьютере мамы Диспетчер задач на Process Explorer.

Чтобы заставить Process Explorer заменить диспетчер задач, все, что вам нужно сделать, это выбрать в меню Options → Replace Task Manager. Всё готово.

Как только вы это сделаете, сочетание клавиш CTRL+SHIFT+ESC или щелчок правой кнопкой мыши по панели задач запустит Process Explorer, а не диспетчер задач. Легко, правда?

Предупреждение: если вы все же замените Диспетчер задач, убедитесь, что вы поместили Process Explorer в такое место, где вы случайно не переместите и не удалите файл. В противном случае вы застрянете с системой, которая не сможет запускать диспетчер задач.

В следующей части

Понимание того, как работают диалоги и параметры Process Explorer, — все хорошо, но как насчет того, чтобы использовать его для какого-то фактического устранения неполадок или для диагностики проблемы? Сегодняшний урок Geek School поможет вам научиться делать именно это.

- Что такое инструменты SysInternals и как вы их используете?

- Понимание Process Explorer

- Использование Process Explorer для устранения неполадок и диагностики

- Понимание Process Monitor

- Использование Process Monitor для устранения неполадок и поиска взломов реестра

- Использование автозапуска для работы с процессами запуска и вредоносными программами

- Использование BgInfo для отображения системной информации на рабочем столе

- Использование PsTools для управления другими ПК из командной строки

- Анализ и управление вашими файлами, папками и дисками

- Заключение и совместное использование инструментов

Не так давно мы начали исследовать все виды вредоносного и программного обеспечения, которое устанавливается автоматически каждый раз, когда вы не обращаете внимания при установке программного обеспечения. Почти все бесплатные программные продукты на рынке, включая «авторитетные», включают в себя панели инструментов, ужасный поиск или рекламное ПО, и некоторые из них трудно устранить.

Мы видели много компьютеров от людей, которые, как мы знаем, установили столько шпионского и рекламного ПО, что ПК даже почти не загружается. В частности, попытка загрузить веб-браузер практически невозможна, поскольку все рекламное и отслеживающее программное обеспечение конкурирует за ресурсы, позволяющие украсть вашу личную информацию и продать ее тем, кто предложит самую высокую цену.

Естественно, мы хотели провести небольшое исследование того, как некоторые из них работают, и нет лучшего места для начала, чем вредоносная программа Conduit Search, которая унесла сотни миллионов компьютеров по всему миру. Этот гнусный ужас захватывает вашу поисковую систему в вашем браузере, меняет вашу домашнюю страницу, и, что самое неприятное, она захватывает вашу страницу новой вкладки, независимо от того, какой браузер установлен.

Мы начнем с рассмотрения этого, а затем покажем, как использовать Process Explorer для устранения ошибок, связанных с заблокированными файлами и папками, которые используются.

И затем мы закончим с другим взглядом на то, как некоторые рекламные программы в наши дни прячутся за процессами Microsoft, поэтому они выглядят законными в Process Explorer или Task Manager, хотя на самом деле это не так.

Итак, что может сделать Process Explorer?

Некоторые из лучших функций включают следующие, хотя это ни в коем случае не исчерпывающий список. Это приложение имеет множество функций, и многие из них скрыты глубоко внутри интерфейса. Удивительно, но это всё помещается в маленький файл.

- Древовидное представление по умолчанию показывает иерархические родительские отношения между процессами и отображает их с использованием цветов, чтобы легко понять процессы с первого взгляда.

- Очень точное отслеживание использования ЦП для процессов.

- Может использоваться для замены диспетчера задач, что особенно полезно в XP, Vista и Windows 7.

- Можно добавить несколько значков на панели задач для мониторинга ЦП, диска, графического процессора, сети и т. д.

- Выясните, какой процесс загрузил файл DLL.

- Выясните, какой процесс запускает открытое окно.

- Выясните, в каком процессе файл или папка открыты и заблокированы для удаления и переименования.

- Просматривайте полные данные о любом процессе, включая потоки, использование памяти, дескрипторы, объекты и многое другое, что нужно знать.

- Может убить все дерево процессов, включая любые процессы, запущенные тем, что вы решили убить.

- Может приостановить процесс, заморозив все его потоки, чтобы они ничего не делали.

- Можно увидеть, какой поток в процессе фактически загружает процессор.

- Последняя версия (v16) интегрирует VirusTotal в свой интерфейс, поэтому вы можете проверять процесс на вирусы, не выходя из Process Explorer.

Каждый раз, когда у вас возникает проблема с приложением, или что-то продолжает зависать на вашем компьютере, или, может быть, вы пытаетесь выяснить, для чего используется конкретный файл DLL, Process Explorer — это инструмент как раз для этой работы.

Как сделать так, чтобы Process Explorer всегда запускался от имени администратора

Если вы хотите, чтобы Process Explorer всегда открывался с правами администратора без необходимости открывать контекстное меню, то в контекстном меню откройте Свойства файла procexp64.exe (или procxp.exe), перейдите на вкладку «Совместимость», а затем выберите параметр «Запускать эту программу от имени администратора».

Работа с заблокированными файлами или папками

Поскольку маловероятно, что вы будете постоянно анализировать вредоносные программы, также полезно использовать Process Explorer для других задач. К примеру, вы можете определить, какая программа открыла файл, в результате чего вы не можете удалить, переместить или переименовать файл или папку.

Когда вы получаете ошибку «уже используется», просто перейдите в Process Explorer, откройте поиск с помощью CTRL+F или значка, а затем введите имя проблемной папки или файла (или полный путь, если имя очень расплывчатое).

Вы очень быстро увидите в списке процесс, в котором открыт ваш файл или папка, и можете дважды щёлкнуть по нему, чтобы идентифицировать процесс в списке.

В первую очередь на ум приходит просто закрыть этот процесс, но делать это не обязательно. Вы также можете щёлкнуть правой кнопкой мыши файл или папку в списке дескрипторов (используйте сочетание клавиш CTRL+H, чтобы открыть список дескрипторов) и выбрать опцию «Закрыть дескриптор». Этот ресурс теперь разблокирован!

Примечание. Если вы что-то удаляете, это отличный вариант, но если вы просто пытаетесь отредактировать или переместить этот элемент, вам, вероятно, следует открыть проблемное приложение и разобраться с ним там, чтобы не потерять никаких данных.

Следующий урок: Использование Process Explorer для устранения неполадок и диагностики

В следующем уроке нашей серии мы собираемся более подробно рассказать о том, как использовать Process Explorer в некоторых реальных сценариях для устранения распространённых проблем, таких как вредоносное и проблемное ПО. Следите за обновлениями до конца серии.

Бесплатный инструмент Process Explorer от Microsoft теперь имеет поддержку VirusTotal, бесплатного сервиса от Google. Новая версия продвинутой альтернативы Диспетчера задач Windows уже доступна для загрузки

Последняя версия Process Explorer, одного из самых популярных инструментов пакета утилит Sysinternals Suite, теперь имеет поддержку не менее популярного сервиса для анализа подозрительных файлов от Google – VirusTotal.

Утилиты Sysinternals были разработаны Марком Руссиновичем и Брайсом Когсвеллом за долго до того, как их компания была приобретена Microsoft. Руссинович продолжает разрабатывать утилиты и по сей день, параллельно работая над платформой облачных сервисов Windows Azure от Microsoft.

Цитата из раздела "Что нового" на сайте Microsoft:

Благодаря сотрудничеству с командой VirusTotal, Process Explorer теперь полностью поддерживает этот бесплатный сервис антивирусного анализа. При включении данной функции, Process Eхplorer отправляет хеш-коды изображений, библиотек DLL и файлов, задействованных в процессах напрямую в VirusTotal. В случае, если файл уже был просканирован сервисом, VirusTotal выводит отчет о количестве движков, которые признали его потенциально вредоносным. Ссылки в отчете перенаправляют пользователя на соответствующие страницы портала VirusTotal. Доступно также добавление файлов вручную для проведения анализа.

VirusTotal был создан испанской компанией Hispasec Sistemas, занимающейся консалтингом в сфере компьютерной безопасности. За годы своей работы сервис стал очень популярным и потребовал серьезной облачной инфраструктуры для своего развития, которую мог предоставить Google. Компания из силиконовой долины приобрела VirusTotal в 2007 году.

Как показано на изображении, когда пользователь вызывает контекстное меню отдельного процесса, в списке появилась новая опция «Проверить на VirusTotal» (Check VirusTotal). При первом вызове данной функции нужно будет принять пользовательское соглашение для использования сервиса. При выборе проверки для процесса верхнего уровня, анализу на VirusTotal будут подлежать все программные файлы, связанные с процессом. Также опционально пользователь может выбирать отдельные библиотеки DLL и другие файлы.

Для просмотра результатов пользователь должен повторно выбрать запись в списке процессов, щелкнуть правой кнопкой мыши и выбрать опцию «Свойства» (Properties). Вы можете посмотреть выводимую информацию на изображении.

VirusTotal показывает два значения, на скриншоте это 1/50. Это означает, что один из 50 антивирусных движков, а именно Anity-AVL обнаружил в анализируемом файле вредоносную активность - Trojan/Win32.Agent2.

Ложное срабатывание в данном конкретном примере не относится к VirusTotal, а к движку Anity-AVL. Пользователь может сообщить об ошибочном срабатывании сервису.

Эти сканирования отражают актуальную на момент проверки информацию. При обновлении движков или сигнатурных баз результаты могут поменяться. Вы можете повторно проверить файл и заметить изменения. На самом деле, VirusTotal является одним из любимых сервисов разработчиков ПО, которые проверяют, будут ли антивирусные движки блокировать их творение.

Как VirusTotal, так и инструменты из пакета Sysinternals Suite является примером очень качественных бесплатных инструментов для IT-инженеров и разработчиков. Особенно приятно видеть, что Google и Microsoft объединяют усилия для совершенствования продуктов.

so i was running process explorer virustotal and i saw some programs that had 1 and 2 's there was one called issass.exe that just said unknown should i be worried.

This thread is locked. You can follow the question or vote as helpful, but you cannot reply to this thread.

Report abuse

Harassment is any behavior intended to disturb or upset a person or group of people. Threats include any threat of suicide, violence, or harm to another. Any content of an adult theme or inappropriate to a community web site. Any image, link, or discussion of nudity. Any behavior that is insulting, rude, vulgar, desecrating, or showing disrespect. Any behavior that appears to violate End user license agreements, including providing product keys or links to pirated software. Unsolicited bulk mail or bulk advertising. Any link to or advocacy of virus, spyware, malware, or phishing sites. Any other inappropriate content or behavior as defined by the Terms of Use or Code of Conduct. Any image, link, or discussion related to child pornography, child nudity, or other child abuse or exploitation.

Good day! This is Jhakesong an Independent Advisor and I will be happy to assist you with this.

I am sorry to hear about the inconvenience. The file could be a potential threat specially if it is not located in this path:

c:\windows\system32 or c:\winnt\system32

If that is the case, I suggest running a virus scan to prevent these threat from causing issues with your computer. You may use a free version of malwarebytes.

Let me know how it goes. Have a great day!

____________________________________________________________

Standard Disclaimer: These are links to non-Microsoft websites. The pages appear to be providing accurate, safe information. Watch out for ads on the sites that may advertise products often classified as a PUP (Potentially Unwanted Products). Thoroughly research any product advertised on the sites before you decide to download and install it. We strongly suggest not to install or purchase anything from the link.

Report abuse

Harassment is any behavior intended to disturb or upset a person or group of people. Threats include any threat of suicide, violence, or harm to another. Any content of an adult theme or inappropriate to a community web site. Any image, link, or discussion of nudity. Any behavior that is insulting, rude, vulgar, desecrating, or showing disrespect. Any behavior that appears to violate End user license agreements, including providing product keys or links to pirated software. Unsolicited bulk mail or bulk advertising. Any link to or advocacy of virus, spyware, malware, or phishing sites. Any other inappropriate content or behavior as defined by the Terms of Use or Code of Conduct. Any image, link, or discussion related to child pornography, child nudity, or other child abuse or exploitation.

Понимание того, как работают диалоговые окна и параметры Process Explorer, - это прекрасно, но как насчёт их использования для реального устранения неполадок или диагностики проблемы? Сегодняшний урок попытается помочь вам узнать, как это сделать.

Не так давно мы начали исследовать всевозможные вредоносные и нежелательные программы, которые могут установиться случайно, если вы не обращаете внимания на галочки при установке программного обеспечения. Многие бесплатные программы во время своей установке могут дополнительно установить стороннее ПО, которое может добавлять панели инструментов в ваши веб браузеры, показывают рекламу или делают другие неприятные вещи. И от этих программ не так просто избавиться.

Мы видели много компьютеров от известных нам людей, на которых установлено так много шпионского и рекламного ПО, что компьютер еле работает. В частности, попытка загрузить веб-браузер практически невозможна, поскольку все рекламное ПО и программное обеспечение для слежения за пользователем конкурируют за ресурсы, чтобы украсть вашу личную информацию и продать её тому, кто предложит самую высокую цену.

Поэтому, естественно, мы хотели провести небольшое расследование того, как некоторые из них работают. Данная статья написана на примере одной из них.

Мы начнём с этого, а затем покажем вам, как использовать Process Explorer для устранения ошибок, связанных с заблокированными файлами и папками, которые используются.

А затем мы завершим это ещё одним взглядом на то, как некоторые рекламные программы в наши дни прячутся за процессами Microsoft, чтобы они выглядели легитимными в Process Explorer или диспетчере задач, хотя на самом деле таковыми не являются.

Исследование процессов, которые выглядят безопасными, но не являются

В ходе нашего исследования вредоносных программ мы заметили еще одну проблему, которая становится все более распространенной, поэтому целесообразно следить за ней в будущем. Что это за проблема? Вредоносное ПО скрывается за законными процессами Windows и хорошо работает.

Проблема заключается в служебной программе Windows rundll32.exe, которую можно использовать для произвольного запуска функций из файлов DLL. Поскольку эта утилита подписана Microsoft, она отображается в списке как совершенно законный процесс, но в действительности они просто переносят весь свой код вредоносного / рекламного ПО в файл .DLL вместо файла .EXE, а затем вместо этого загрузите вредоносную программу с помощью rundll32.exe. На самом деле, если вы видите, что rundll32.exe работает как «собственный процесс» в голубом цвете, показанном ниже, это почти всегда то, что не должно выполняться.

В приведенном ниже примере вы можете видеть, что, хотя мы использовали функцию Verified Signer для проверки этого элемента, когда мы наводим указатель мыши на него и просматриваем полный путь, он фактически загружает DLL, которая оказывается частью рекламного ПО. продукт.

Примечание: прежде чем вы начнете кричать о запуске антивирусной проверки, мы заметим, что мы сделали, и ничего не получилось. Многие из этих программных, рекламных и шпионских программ игнорируются антивирусными утилитами.

Двойной щелчок, чтобы открыть подробности, показывает еще одну проблему, и мы также можем увидеть каталог, в котором заканчивается вредоносное ПО, которое мы будем использовать для дальнейшего изучения.

Внутри этого каталога мы нашли несколько файлов, которые постоянно обновлялись в фоновом режиме.

Остальное расследование привело к появлению некоторых других инструментов, которые не были SysInternals, и о которых мы, вероятно, расскажем позже, но достаточно сказать, что это всего лишь часть вредоносного ПО, работавшего в сочетании с другим приложением для работы с программным обеспечением. ,

Важным моментом здесь является то, что вредоносные программы могут скрываться за легитимными исполняемыми файлами Windows, поэтому не забывайте следить за чем-либо подобным.

Conduit захватывает страницу новой вкладки… Но как?

Взлом вашей поисковой и домашней страницы тривиален для любого вредоносного ПО — именно здесь Conduit вступает в бой и каким-то образом переписывает страницу новой вкладки, чтобы заставить её отображать Conduit, даже если вы измените все настройки.

Вы можете удалить все свои браузеры или даже установить браузер, который у вас не был установлен раньше, например Firefox или Chrome, и Conduit все равно сможет захватить страницу быстрого доступа.

Кто-то должен сидеть в тюрьме, но он наверняка на яхте.

С точки зрения компьютерных навыков не требуется много усилий, чтобы в конечном итоге сделать вывод, что проблема заключается в запущенном на панели задач приложении Search Protect. Завершите этот процесс, и внезапно ваши новые вкладки откроются именно так, как задумал создатель браузера.

Но как именно он это делает? Ни в один из браузеров не установлены надстройки или расширения. Нет никаких плагинов. Реестр чистый. Как они это делают?

Здесь мы обращаемся к Process Explorer, чтобы провести некоторое расследование. Во-первых, мы найдём в списке процесс Search Protect, который достаточно прост, потому что он правильно назван, но если вы не уверены, вы всегда можете открыть окно и использовать маленький значок в виде яблочка рядом с биноклем, чтобы выяснить, какой процесс принадлежит окну.

Теперь вы можете просто выбрать соответствующий процесс, который в данном случае был одним из трёх, автоматически запускаемых службой Windows, устанавливаемой Conduit. Как я узнал, что этот процесс перезапускается как служба Windows? По цвету — как мы узнали в предыдущем уроке, розовый цвет имеют службы. Вооружившись этими знаниями, я всегда мог остановить или удалить службу (хотя в этом конкретном случае вы можете просто удалить её в окне «Удаление программ» в Панели управления).

Теперь, когда вы выбрали процесс, вы можете использовать сочетания клавиш CTRL+H или CTRL+D, чтобы открыть представление Handles или представление DLLs, или вы можете использовать для этого меню View → Lower Pane View.

Примечание: в мире Windows Handle — это целочисленное значение, которое используется для уникальной идентификации ресурса в памяти, такого как окно, открытый файл, процесс или многие другие вещи. Каждое открытое окно приложения на вашем компьютере имеет, например, уникальный «дескриптор окна», который можно использовать для ссылки на него.

DLL или библиотеки динамической компоновки — это общие части скомпилированного кода, которые хранятся в отдельном файле для совместного использования несколькими приложениями. Например, вместо того, чтобы каждое приложение создавало свои собственные диалоговые окна открытия/сохранения файла, все приложения могут просто использовать общий код диалогового окна, предоставленный Windows в файле comdlg32.dll.

Просмотр списка дескрипторов в течение нескольких минут немного приблизил нас к тому, что происходит, потому что мы нашли дескрипторы для Internet Explorer и Chrome, которые в настоящее время открыты в тестовой системе. Мы определённо подтвердили, что Search Protect что-то делает с открытыми окнами браузера, но нам нужно провести дополнительное исследование, чтобы точно выяснить, что именно.

Следующее, что нужно сделать, это дважды щёлкнуть процесс в списке, чтобы открыть подробный вид, а затем перейти на вкладку Image, которая предоставит вам информацию о полном пути к исполняемому файлу, строке команды и даже рабочей папке. Мы нажмём кнопку Explore, чтобы взглянуть на папку установки и увидеть, что ещё там скрывается.

Интересно! Мы обнаружили здесь несколько DLL-файлов, но по какой-то странной причине ни один из этих DLL-файлов не был указан в представлении DLL для процесса Search Protect, когда мы просматривали его ранее. Может быть они и являются причиной проблемы.

Каждый раз, когда вы хотите узнать, используется ли файл DLL в настоящее время каким-либо приложением в вашей системе воспользуйтесь поиском. Чтобы открыть панель поиска, перейдите в меню Find («Поиск»), нажав CTR+F или просто кликните значок бинокля на панели инструментов. Теперь введите часть имени DLL или даже полное имя, если хотите.

Мы выбрали для поиска только начало, «SPVC», поскольку это общая часть строки для всех найденных файлов, и, конечно же, похоже, что эти библиотеки DLL загружаются непосредственно в каждый из процессов браузера, запущенных на нашем компьютере.

Щелчок по одному из элементов в списке и переход на страницу Threads («Потоки») подтвердили наши опасения. И Chrome, и Internet Explorer запускали потоки с использованием файлов SPVC32.dll или SPVC64.dll из вредоносного ПО Search Protect, и именно так они захватывали нашу новую вкладку — не путём изменения настроек, а путём перехвата браузера изнутри.

Примечание. В Windows thread (поток) — это то, для чего операционная система выделяет процессорное время. Обычно мы думаем о процессах, но технически в Windows работают только потоки, а не процессы. У некоторых процессов может быть только один поток выполнения, но у других может быть много потоков, которые все работают отдельно друг от друга, обычно управлясь с каким-либо механизмом межпроцессного взаимодействия.

Вы также можете дважды щёлкнуть любой из потоков, чтобы увидеть полный стек выполнения, что может быть полезно, чтобы увидеть, какие функции вызываются, и попытаться выяснить, в чем проблема.

Вам может быть интересно, как приложению Search Protect удалось заставить Google Chrome загрузить эту DLL, и ответ заключается в том, что Windows предоставляет функцию под названием DLL Injection. Процесс может внедрить DLL в другой процесс, а затем перехватить определённые функции API. Таким образом некоторые приложения переопределяют функции Windows или функции других приложений. Это очень сложный предмет, который мы определённо не сможем раскрыть на этом уроке, но если вы действительно хотите узнать больше, вы можете ознакомиться с этим руководством.

Также стоит отметить, что вы можете увидеть использование ЦП на поток, углубившись в детали этого уровня, что может быть очень полезно при устранении неполадок в приложении, в котором есть плагины. Вы можете использовать это, чтобы выяснить, какой конкретный файл DLL занимает слишком много времени процессора, а затем провести некоторое исследование того, к чему этот компонент принадлежит.

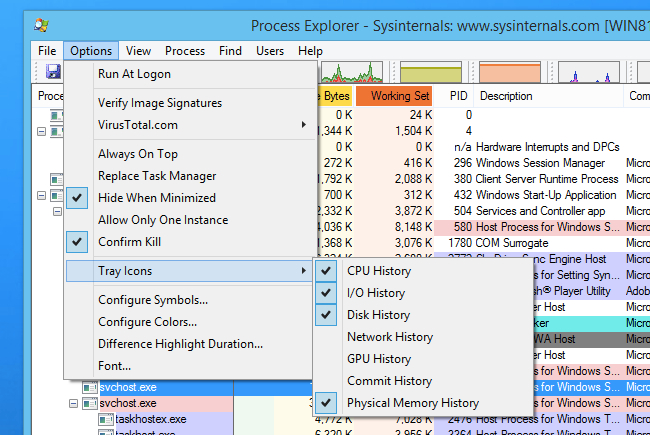

Использование Process Explorer для добавления отличных значков монитора системы в трей

Одной из лучших функций Process Explorer является возможность сворачивать его в системный лоток, но вместо одного значка он может сворачиваться в полный набор значков, которые могут контролировать ЦП, ввод-вывод, диск, сеть, графический процессор и RAM, или любое их сочетание. Вы можете настроить их отображение отдельно или не отображать вовсе, если хотите.

Чтобы настроить это, откройте меню «Options», перейдите в раздел Tray Icons, а затем щёлкните, чтобы включить все значки, которые вы хотели бы видеть на панели задач.

Вы можете просто запускать Process Explorer каждый раз при запуске компьютера, а затем свернуть его в системный лоток, чтобы он всегда был рядом с вами. И, конечно же, если вы использовали вариант замены диспетчера задач, вы можете быстро получить к нему доступ в любое время с помощью сочетания клавиш — хотя вы можете использовать параметр Allow Only One Instance («Разрешить только один экземпляр»), чтобы убедиться, что вы не открываете кучу окон с Process Explorer.

Что означают цвета в Process Explorer

В типичном списке Process Explorer определённо много цветов, что может немного сбивать с толку начинающего компьютерщика. Очень важно узнать, что означают все эти цвета, потому что они предназначены не только для красоты — каждый из них имеет своё значение.

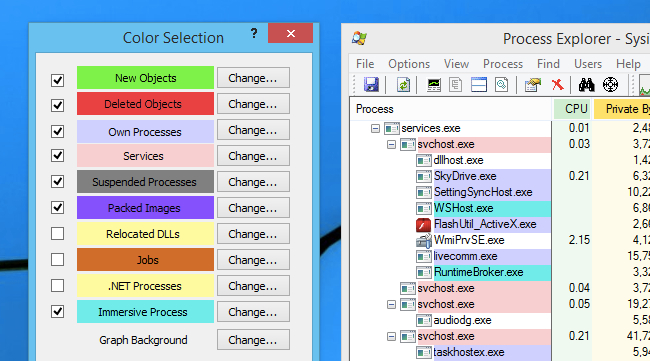

Если вы не можете вспомнить, что означает один из цветов, вы можете перейти в меню Options → Configure Colors, чтобы открыть диалоговое окно «Color Selection». По сути, это краткая шпаргалка что какой цвет означает. Продолжайте читать, так как мы собираемся объяснить здесь значение всех цветов Process Explorer.

Основываясь на цветах на картинке выше, вот что означает каждый из выбранных элементов (остальные на самом деле не важны).

- New Objects — Новые объекты (ярко-зеленый) — когда новый процесс появляется в Process Explorer, он начинается с ярко-зеленого цвета.

- Deleted Objects — Удалённые объекты (красный) — когда процесс завершается или закрывается, он обычно мигает красным прямо перед удалением.

- Own Processes — Собственные процессы (светло-голубой) — процессы, выполняемые под той же учётной записью, что и Process Explorer.

- Services — Службы (светло-розовый) — процессы служб Windows, хотя стоит отметить, что у них могут быть дочерние процессы, которые запускаются от имени другого пользователя, и они могут быть другого цвета.

- Suspended Processes — Приостановленные процессы (тёмно-серый) — когда процесс приостановлен, он ничего не может сделать. Вы можете легко использовать Process Explorer, чтобы приостановить приложение. Иногда сбойные приложения на короткое время отображаются серым цветом, пока Windows обрабатывает сбой.

- Immersive Process — Иммерсивный процесс (ярко-синий) — это просто причудливый способ сказать, что процесс представляет собой приложение Windows 8, использующее новые API. На скриншоте ранее вы могли заметить WSHost.exe, который представляет собой процесс «Windows Store Host», который запускает приложения Metro. По какой-то причине Explorer.exe и диспетчер задач также будут отображаться как иммерсивные.

- Packed Images — Упакованные образы (фиолетовый) — эти процессы могут содержать скрытый сжатый код, или, по крайней мере, Process Explorer считает, что они содержат, используя эвристику. Если вы видите пурпурный процесс, обязательно выполните сканирование на наличие вредоносных программ!

Поскольку, очевидно, что один и тот же процесс может иметь свойства более чем одной описанной группы, цвета будут применяться в порядке приоритета. Если процесс является сервисом и приостановлен, он будет отображаться тёмно-серым цветом, поскольку этот цвет более важен.

Порядок приоритета процессов, который нам удалось составить во время исследования программы: Suspended → Packed → Immersive → Services → Own Processes (то есть Приостановлено → Упаковано → Иммерсивное → Службы → Собственные процессы).

Читайте также: