Порты tcp необходимые для доменных служб active directory уже используются на этом компьютере

Q. Как быстро выполнить очистку метаданных (clean up metadata) при удалении контроллера домена?

A. В Windows Server 2008 и позднее, если вы удаляете контроллер домена в консоле Active Directory Sites and Services, все связанные с этим контроллером домена метаданные также удаляются. Однако, в ранних версиях Windows Server этого не происходит.

Для ранних версий Windows Server, Microsoft предлагает использовать скрипт с графическим интерфейсом.

Q. Какие службы необходимы для нормальной работы Active Directory Domain Services?

A. Для нормального функционирования AD DS необходима работа следующих служб:

- Active Directory Domain Services

- DNS Client

- NetLogon

- TCP/IP NetBIOS Helper

- Windows Time

- Workstation

- Distributed File System

- DNS Server

- File Replication Service

- Remoute Procedure Call (RPC) Locator

- Intersite Messaging

- Kerberos Key Distribution Center

Q. Не выполняется команда adprep из Windows Server 2008 R2 на 32-х битных контроллерах домена, в чем ошибка?

A. Windows Server 2008 R2 использует только 64-битную платформу, команда adprep выполняется только в 64-х разрядных средах. Выполните команду adprep32, находящуюся в той же папке, для работы в 32-х битной среде.

Q. Контроллеры домена с ролью RODC могут быть использованы в качестве серверов глобального каталога?

A. Контроллеры домена с ролью RODC могут быть использованы как серверы глобального каталога, если во всех доменах леса выполнена команда adprep /domainprep и используются контроллеры с Windows Server 2008 и выше.

В. Как создать список пользователей определенной группы?

О. Наиболее быстрый способ это экспортировать список пользователей группы в текстовый файл, используя команду

Net group “Name_Group” /domain >listusers.txt

В. Как найти все заблокированные учетные записи в домене?

О. Что бы найти всех заблокированных пользователей в Active Directory необходимо воспользоваться PowerShell

Search-ADAccount -accountdisabled | FL SamAccountName

Групповая политика

Q. Что такое предпочтения групповой политики (Group Policy Preferences)?

Предпочтения групповой политики (новая функция в операционной системе Windows Server 2008) включают в себя более двадцати новых расширений групповой политики, увеличивающих диапазон настраиваемых параметров в объекте групповой политики (GPO). Предпочтения групповой политики обеспечивают более точную настройку благодаря режимам действий и воздействию на уровне элементов. Помимо этого, пользовательские интерфейсы с расширенной функциональностью и XML-конфигурации на основе стандартов предоставляют больше возможностей и обеспечивают большую гибкость при работе с управляемыми компьютерами через администрирование объектов групповой политики.

Q. Какие возможности представляет расширение Group Policy Preferences?

A, Всего в набор Group Policy Preferences входит 21 функция. Основные из них:

Windows Server 2008 and later versions

Windows Server 2008 newer versions of Windows Server have increased the dynamic client port range for outgoing connections. The new default start port is 49152, and the default end port is 65535. Therefore, you must increase the RPC port range in your firewalls. This change was made to comply with Internet Assigned Numbers Authority (IANA) recommendations. This differs from a mixed-mode domain that consists of Windows Server 2003 domain controllers, Windows 2000 Server-based domain controllers, or legacy clients, where the default dynamic port range is 1025 through 5000.

For more information about the dynamic port range change in Windows Server 2008, Windows Server 2012 and Windows Server 2012 R2, see the following resources:

RPC Endpoint Mapper

Kerberos password change

RPC for LSA, SAM, Netlogon (*)

53, 49152 -65535/TCP/UDP

NETBIOS ports as listed for Windows NT are also required for Windows 2000 and Server 2003 when trusts to domains are configured that support only NETBIOS-based communication. Examples are Windows NT-based operating systems or third-party Domain Controllers that are based on Samba.

(*) For information about how to define RPC server ports that are used by the LSA RPC services, see the following Microsoft Knowledge Base articles:

(**) For the operation of the trust this port is not required, it is used for trust creation only.

Note: External trust 123/UDP is only needed if you have manually configured the Windows Time Service to Sync with a server across the external trust.

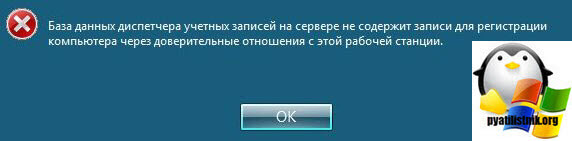

Описание проблемы с вводом в домен

По идее присоединение компьютера к Active Directory это простое действие, но как оказалось даже оно может принести сложности. У меня была старая виртуальная машина на Hyper-V, поступила задача ее переустановить для тестовых служб. По идее старая учетная запись этого компьютера лежала в нужно OU и к ней применялись нужные политики доступа, логично, что я воспользовался механизмом переустановки учетной записи, доступный через правый клик по ней. Это является правильной практикой, которую советует сама Microsoft

После выполнения данной процедуры, можно спокойно присоединять, вашу виртуальную машину с тем же именем, и она попадет в базе Active Directory именно в ту OU, где лежала предшественница. Все вроде круто, но в момент ввода в домен, выскочила ошибка:

"Не удалось изменить DNS-имя основного контроллера домена на "" для этого компьютера. Будет использоваться прежнее имя: contoso.com. Убедитесь, что имя "" является допустимым для текущего домена. Ошибка: При изменении имени узла DNS для объекта невозможно синхронизировать значения имени субъекта службы"

Обычно такая ошибка выскакивает, когда были разорваны доверительные отношения или компьютер давно не проходил аутентификацию на контроллере домена, но это не наш случай, мы то только, что добавились в него.

Active Directory

In Windows 2000 and Windows XP, the Internet Control Message Protocol (ICMP) must be allowed through the firewall from the clients to the domain controllers so that the Active Directory Group Policy client can function correctly through a firewall. ICMP is used to determine whether the link is a slow link or a fast link.

In Windows Server 2008 and later versions, the Network Location Awareness Service provides the bandwidth estimate based on traffic with other stations on the network. There is no traffic generated for the estimate.

The Windows Redirector also uses ICMP Ping messages to verify that a server IP is resolved by the DNS service before a connection is made, and when a server is located by using DFS.

If you want to minimize ICMP traffic, you can use the following sample firewall rule:

Unlike the TCP protocol layer and the UDP protocol layer, ICMP does not have a port number. This is because ICMP is directly hosted by the IP layer.

By default, Windows Server 2003 and Windows 2000 Server DNS servers use ephemeral client-side ports when they query other DNS servers. However, this behavior may be changed by a specific registry setting. For more information, see Microsoft Knowledge Base article 260186: SendPort DNS registry key does not work as expected

Or, you can establish a trust through the Point-to-Point Tunneling Protocol (PPTP) compulsory tunnel. This limits the number of ports that the firewall has to open. For PPTP, the following ports must be enabled.

In addition, you would have to enable IP PROTOCOL 47 (GRE).

Notes: When you add permissions to a resource on a trusting domain for users in a trusted domain, there are some differences between the Windows 2000 and Windows NT 4.0 behavior. If the computer cannot display a list of the remote domain's users, consider the following behavior:

Windows NT 4.0 tries to resolve manually-typed names by contacting the PDC for the remote user's domain (UDP 138). If that communication fails, a Windows NT 4.0-based computer contacts its own PDC, and then asks for resolution of the name.

Windows 2000 and Windows Server 2003 also try to contact the remote user's PDC for resolution over UDP 138. However, they do not rely on using their own PDC. Make sure that all Windows 2000-based member servers and Windows Server 2003-based member servers that will be granting access to resources have UDP 138 connectivity to the remote PDC.

Управление энергопитанием

Настройки Group Policy Preferences Power Options располагаются в разделах Computer Configuration и User Configuration папки PreferencesControl Panel SettingsPower Options. Эти настройки дают возможность использовать в настольных системах новые средства управления электропитанием на базе групповых политик.

Обслуживание реестра

Данный элемент конфигурации позволяет размещать параметры реестра практически в любой его области.

More information

The two domain controllers are both in the same forest, or the two domain controllers are both in a separate forest. Also, the trusts in the forest are Windows Server 2003 trusts or later version trusts.

| Client Port(s) | Server Port | Service |

|---|---|---|

| 1024-65535/TCP | 135/TCP | RPC Endpoint Mapper |

| 1024-65535/TCP | 1024-65535/TCP | RPC for LSA, SAM, NetLogon (*) |

| 1024-65535/TCP/UDP | 389/TCP/UDP | LDAP |

| 1024-65535/TCP | 636/TCP | LDAP SSL |

| 1024-65535/TCP | 3268/TCP | LDAP GC |

| 1024-65535/TCP | 3269/TCP | LDAP GC SSL |

| 53,1024-65535/TCP/UDP | 53/TCP/UDP | DNS |

| 1024-65535/TCP/UDP | 88/TCP/UDP | Kerberos |

| 1024-65535/TCP | 445/TCP | SMB |

| 1024-65535/TCP | 1024-65535/TCP | FRS RPC (*) |

NetBIOS ports as listed for Windows NT are also required for Windows 2000 and Windows Server 2003 when trusts to domains are configured that support only NetBIOS-based communication. Examples are Windows NT-based operating systems or third-party Domain Controllers that are based on Samba.

For more information about how to define RPC server ports that are used by the LSA RPC services, see:

-

.

- The Domain controllers and Active Directory section in Service overview and network port requirements for Windows.

Настройка служб

Настройки Group Policy Preferences Services (Computer ConfigurationPreferencesControl Panel SettingsServices) позволяют изменять пароль локальной системной учетной записи, изменять параметры восстановления в случае сбоя службы, назначать другую программу, выполняемую в случае отказа службы, или предусматривать перезапуск компьютера при сбое.

Windows Server 2008 and later versions

Windows Server 2008 newer versions of Windows Server have increased the dynamic client port range for outgoing connections. The new default start port is 49152, and the default end port is 65535. Therefore, you must increase the RPC port range in your firewalls. This change was made to comply with Internet Assigned Numbers Authority (IANA) recommendations. This differs from a mixed-mode domain that consists of Windows Server 2003 domain controllers, Windows 2000 server-based domain controllers, or legacy clients, where the default dynamic port range is 1025 through 5000.

For more information about the dynamic port range change in Windows Server 2012 and Windows Server 2012 R2, see:

NetBIOS ports as listed for Windows NT are also required for Windows 2000 and Server 2003 when trusts to domains are configured that support only NetBIOS-based communication. Examples are Windows NT-based operating systems or third-party Domain Controllers that are based on Samba.

(*) For information about how to define RPC server ports that are used by the LSA RPC services, see:

-

.

- The Domain controllers and Active Directory section in Service overview and network port requirements for Windows.

(**) For the operation of the trust this port is not required, it is used for trust creation only.

External trust 123/UDP is only needed if you have manually configured the Windows Time Service to Sync with a server across the external trust.

Reference

832017: Service overview and network port requirements for the Windows Server system is a valuable resource outlining the required network ports, protocols, and services that are used by Microsoft client and server operating systems, server-based programs, and their subcomponents in the Microsoft Windows Server system. Administrators and support professionals may use this Microsoft Knowledge Base article as a roadmap to determine which ports and protocols Microsoft operating systems and programs require for network connectivity in a segmented network.

You should not use the port information in KB article 832017 to configure Windows Firewall. For information about how to configure Windows Firewall, see the following Microsoft website:

Развертывание принтеров

Данная функция дает возможность развертывать принтеры TCP/IP и локальные принтеры (для пользователя или для компьютера) либо совместно используемые принтеры (только для пользователя).

Управление файлами

С помощью расширения Group Policy Preferences Files, расположенного в разделе Computer ConfigurationPreferencesWindows SettingsFiles можно доставить на клиентскую систему файл или несколько файлов. А с помощью настроек политики Group Policy File Security, расположенных в разделе Computer ConfigurationPoliciesWindows SettingsSecurity Settings File System, можно применить к этим файлам список управления доступом.

More Information

Note: The two domain controllers are both in the same forest, or the two domain controllers are both in a separate forest. Also, the trusts in the forest are Windows Server 2003 trusts or later version trusts.

RPC Endpoint Mapper

RPC for LSA, SAM, Netlogon (*)

NETBIOS ports as listed for Windows NT are also required for Windows 2000 and Windows Server 2003 when trusts to domains are configured that support only NETBIOS-based communication. Examples are Windows NT-based operating systems or third-party Domain Controllers that are based on Samba.

(*) For information about how to define RPC server ports that are used by the LSA RPC services, see the following Microsoft Knowledge Base articles:

Чистим старые хвосты в Active Directory

Сразу хочу отметить, что данный способ у меня отработал сразу. Я полностью удалил учетную запись компьютера, с которым были проблемы. После чего снова добавил нужный сервер в домен, и он уже не выдавал ошибку "Не удалось изменить DNS-имя основного контроллера домена на "" для этого компьютера". Учетная запись появилась в привычном контейнере "Computers"

Настройка меню Start

настройки Group Policy Preferences Start Menu в разделе User ConfigurationPreferencesControl Panel SettingsStart Menu, представляют собой предпочтительные установки, их можно рассматривать скорее как рекомендации для пользователя. Если пользователям не нравятся предложенные настройки меню Start, он может их изменить. Существует возможность запрета изменения настроек пользователем через параметр Apply once and do not reapply соответствующего элемента Group Policy Preferences.

Q. Требования к системе и установка для использования предпочтений групповой политики

A. Чтобы использовать предпочтения групповой политики, выполните следующие действия.

Q.Просмотр предпочтений групповой политики

A. Откройте консоль управления групповой политикой. Чтобы открыть консоль управления групповыми политиками, нажмите кнопку Пуск и последовательно выберите пункты Администрирование и Управление групповой политикой.

В дереве консоли управления групповыми политиками разверните узел Объекты групповой политики в лесу и домене, содержащих изменяемый объект групповой политики.

Щелкните правой кнопкой мыши объект групповой политики, который нужно изменить, и выберите команду Изменить.

В дереве консоли разверните узел Конфигурация компьютера или Конфигурация пользователя, затем разверните узел Предпочтения, а затем разверните или выберите элементы по необходимости. В дереве консоли выберите элемент, чтобы просмотреть связанные с ним параметры в области сведений.

Q. Возможности Fine Grained Password Policy

A. Функция гранулированной настройки парольных политик (Fine Grained Password Policy) - новая возможность в Windows 2008, позволяет использовать различные политики паролей для пользователей и групп. Данная возможность снимает гораничение прошлых версий Windows, раньше было возможно настраивать только одну парольную политику в каждом домене. Теперь их можно настраивать несколько.

Q. Какие утилиты используются для создания объектов параметров паролей?

А. Существует два способа создания объектов параметров паролей (Password Settings Object - PSO):

с помощью редактора ADSI;

с помощью команды ldifde.

Q. Какие существуют особенности использования Fine Grained Password Policy

А. Чтобы обеспечить правильную работу детальных политик блокировки учетных записей и паролей в конкретном домене, необходимо

Установить для режима работы этого домена значение Windows Server 2008.

Для хранения подробных политик паролей в Windows Server 2008 используются два новых класса объектов в схеме доменных служб Active Directory (AD DS):

контейнер параметров паролей (Password Settings Container - PSC);

параметры пароля (Password Settings Object - PSO).

Класс объекта Контейнер параметров паролей создается по умолчанию в системном контейнере домена. В нем хранятся объекты параметров паролей для этого домена. Этот контейнер невозможно переименовать, переместить или удалить.

Если пользователи объединены в подразделения, можно создать для этих подразделений "теневые" группы, к которым затем применить созданные детальные политики блокировки учетных записей и паролей. Теневая группа - это глобальная группа безопасности, которая логически ставится в соответствие подразделению для введения в действие детальной политики блокировки учетных записей и паролей. После добавления пользователей или членов подразделения во вновь созданную теневую группу к ней можно применить детальную политику блокировки учетных записей и паролей. При перемещении пользователя из одного подразделения в другое необходимо обновить его членство в соответствующих теневых группах.

К объекту пользователя или группы может быть привязано несколько объектов параметров паролей.

Для разрешения конфликтов политики паролей используется приоритет

Меньшее значение атрибута приоритета указывает на то, что данный объект параметров паролей имеет более высокий приоритет.

Объект параметров паролей PSO свзанный с пользователем, имеет приоритет над PSO группы этого пользователя.

Пошаговое руководство по детальной настройке политик блокировки учетных записей и паролей.

Q: При использовании fine-grained password policies, как определить какая политика применяется к конкретному пользователю?

A: Новая возможность Fine-grained password policies появилась в Windows Server 2008. Она позволяет использовать различные политики паролей и блокировки пользователей для групп, вместо применения политики ко всему домену.

Для проверки, какая политика паролей применяется к пользователю, используйте следующую команду на контроллере домена:

dsquery user -samid | dsget user -effectivepso

Q. Что такое software restriction policy?

A. Software restriction policy (политика ограниченного использования программ) - это основанный на политике механизм, который идентифицирует и контролирует использование программного обеспечения на клиентских компьютерах. Software restriction policy использует правила для определения возможности запуска программного обеспечения.

Q. Какие способы использует Software restriction policy для определения возможности запуска программного обеспечения?

A. Software restriction policy поддерживает следующие возможности идентификации программного обеспечения:

Hash—хэш файла.

Certificate— подпись файла цифровым сертификатом.

Path— локальный или сетевой ресурс, где расположен файл.

Zone— Зона интернет.

В. Почему консоль Server Manager (консоль Диспетчер сервера) не подключается к удаленному компьютеру?

О. В Windows Server 2008 консоль Server Manager (консоль Диспетчер сервера) существует непонятное ограничение. Вы можете использовать ее только для управления локальным компьютером. Для удаленного управления компьютерами приходилось использовать старую консоль Computer Management (Управление компьютером).

Однако, в Windows Server 2008 R2 появилась возможность управлять другими Windows Server 2008 R2 компьютерами с помощью Server Manager. Для этого на сервере необходимо разрешить remote management.

Откройте консоль Server Manager, щелкните на Configure Server Manager Remote Management (Настроить удаленное управление с помощью диспетчера серверов).

Установите чекбокс, разрешающий удаленное подключение консоли Server Manager.

В. Что представляет собой корзина Active Directory?

О. Корзина Active Directory помогает уменьшить время простоя службы каталогов, улучшая таким образом возможность сохранения и восстановления случайно удаленных объектов Active Directory без необходимости восстановления данных Active Directory из архивов, перезапуска доменных служб Active Directory (AD DS) или перезагрузки контроллеров домена.

Если корзина Active Directory включена, все ссылочные и нессылочные атрибуты удаленных объектов сохраняются, а объекты полностью восстанавливаются в том же логически согласованном состоянии, в котором они находились непосредственно перед удалением. Например, восстановленные учетные записи пользователя автоматически восстанавливают все членства в группах и соответствующие права доступа, которыми они обладали внутри и вне доменов в момент перед удалением.

Корзина Active Directory работает как для среды доменных служб Active Directory, так и для среды служб Active Directory облегченного доступа к каталогам (AD LDS).

В. Какие условия необходимы для включения корзины Active Directory?

О. По умолчанию в Windows Server 2008 R2 корзина Active Directory отключена. Для включения корзины Active Directory среда должна удовлетворять требованиям:

- все контроллеры домена в лесе Active Directory работают под управлением Windows Server 2008 R2.

- режим работы леса Active Directory - Windows Server 2008 R2

В командной строке Active Directory module for Windows PowerShell введите следующую команду и нажмите клавишу ВВОД:

Различающееся имя (DN) корзины Active Directory — CN=Recycle Bin Feature,CN=Optional Features,CN=Directory Service,CN=Windows NT,CN=Services,CN=Configuration, DC=,DC=, где и представляют имя корневого домена соответствующего леса среды доменных служб Active Directory (AD DS).

В командной строке Active Directory module for Windows PowerShell введите следующую команду и нажмите клавишу ВВОД:

Get-ADObject -Filter -IncludeDeletedObjects | Restore-ADObject

Например, чтобы восстановить случайно удаленный объект — пользователя с отображаемым именем Elen, введите следующую команду и нажмите клавишу ВВОД:

Get-ADObject -Filter -IncludeDeletedObjects | Restore-ADObject

Для получения дополнительных сведений о командлетах Get-ADObject и Restore-ADObject в командной строке Active Directory module for Windows PowerShell введите Get-Help Get-ADObject или Get-Help Restore-ADObject и нажмите клавишу ВВОД.

- Откройте консоль Adsiedit.msc.

- В меню выберите подключиться к DC=DomainDnsZones,DC=,DC=.

- Откройте свойства объекта Infrastructure.

- Проверьте атрибут fSMORoleOwner.

Значение должно быть такого вида:

CN=NTDS Settings,CN=,CN=Servers,CN=,CN=Sites,CN=Configuration,DC=,DC=

Проверьте значение данного атрибута подключившись к DC=ForestDnsZones,DC=,DC=.

В этой статье описывается настройка брандмауэра для доменов и трастов Active Directory.

Применяется к: Windows Server 2019, Windows Server 2016, Windows Server 2012 R2 Standard, Windows Server 2012 Standard

Исходный номер КБ: 179442

Не все порты, перечисленные в таблицах, требуются во всех сценариях. Например, если брандмауэр разделяет членов и DCs, вам не нужно открывать порты FRS или DFSR. Кроме того, если вы знаете, что клиенты не используют LDAP с SSL/TLS, вам не нужно открывать порты 636 и 3269.

Active Directory

The Microsoft LDAP client uses ICMP ping when a LDAP request is pending for extended time and it waits for a response. It sends ping requests to verify the server is still on the network. If it does not receive ping responses, it fails the LDAP request with LDAP_TIMEOUT.

The Windows Redirector also uses ICMP Ping messages to verify that a server IP is resolved by the DNS service before a connection is made, and when a server is located by using DFS. If you want to minimize ICMP traffic, you can use the following sample firewall rule:

Unlike the TCP protocol layer and the UDP protocol layer, ICMP does not have a port number. This is because ICMP is directly hosted by the IP layer.

By default, Windows Server 2003 and Windows 2000 Server DNS servers use ephemeral client-side ports when they query other DNS servers. However, this behavior may be changed by a specific registry setting. Or, you can establish a trust through the Point-to-Point Tunneling Protocol (PPTP) compulsory tunnel. This limits the number of ports that the firewall has to open. For PPTP, the following ports must be enabled.

| Client Ports | Server Port | Protocol |

|---|---|---|

| 1024-65535/TCP | 1723/TCP | PPTP |

In addition, you would have to enable IP PROTOCOL 47 (GRE).

When you add permissions to a resource on a trusting domain for users in a trusted domain, there are some differences between the Windows 2000 and Windows NT 4.0 behavior. If the computer cannot display a list of the remote domain's users, consider the following behavior:

- Windows NT 4.0 tries to resolve manually typed names by contacting the PDC for the remote user's domain (UDP 138). If that communication fails, a Windows NT 4.0-based computer contacts its own PDC, and then asks for resolution of the name.

- Windows 2000 and Windows Server 2003 also try to contact the remote user's PDC for resolution over UDP 138. However, they do not rely on using their own PDC. Make sure that all Windows 2000-based member servers and Windows Server 2003-based member servers that will be granting access to resources have UDP 138 connectivity to the remote PDC.

Дополнительные сведения

Два контроллера домена находятся в одном лесу или два контроллера домена находятся в отдельном лесу. Кроме того, трастами в лесу являются Windows Server 2003 или более поздние версии.

| Клиентский порт (s) | Порт сервера | Служба |

|---|---|---|

| 1024-65535/TCP | 135/TCP | Картограф конечной точки RPC |

| 1024-65535/TCP | 1024-65535/TCP | RPC для LSA, SAM, NetLogon (*) |

| 1024-65535/TCP/UDP | 389/TCP/UDP | LDAP |

| 1024-65535/TCP | 636/TCP | LDAP SSL |

| 1024-65535/TCP | 3268/TCP | LDAP GC |

| 1024-65535/TCP | 3269/TCP | LDAP GC SSL |

| 53,1024-65535/TCP/UDP | 53/TCP/UDP | DNS |

| 1024-65535/TCP/UDP | 88/TCP/UDP | Kerberos; |

| 1024-65535/TCP | 445/TCP | SMB |

| 1024-65535/TCP | 1024-65535/TCP | RPC FRS (*) |

Порты NetBIOS Windows NT перечисленные для Windows NT, также необходимы для Windows 2000 и Windows Server 2003, когда настраиваются доверия к доменам, которые поддерживают только связь на основе NetBIOS. Примерами являются Windows NT операционные системы или сторонние контроллеры домена, основанные на Samba.

Дополнительные сведения о том, как определить порты серверов RPC, используемые службами RPC LSA, см. в.

-

.

- Контроллеры домена и раздел Active Directory в обзоре службы и требования к сетевому порту для Windows.

Active Directory

Клиент Microsoft LDAP использует icMP-инг, когда запрос LDAP ожидается в течение продолжительного времени и ожидает ответа. Он отправляет запросы на ping, чтобы убедиться, что сервер по-прежнему находится в сети. Если он не получает ответы на запросы ping, он сбой запроса LDAP с LDAP_TIMEOUT.

В отличие от уровня протокола TCP и уровня протокола UDP, у ICMP нет номера порта. Это связано с тем, что ICMP непосредственно находится на уровне IP.

По умолчанию серверы Windows Server 2003 и Windows 2000 Сервер DNS используют эфемерные клиентские порты при запросе других DNS-серверов. Однако это поведение может быть изменено определенным параметром реестра. Или можно установить доверие через обязательный туннель с точкой на точку (PPTP). Это ограничивает количество портов, которые должен открыть брандмауэр. Для PPTP необходимо включить следующие порты.

| Клиентские порты | Порт сервера | Протокол |

|---|---|---|

| 1024-65535/TCP | 1723/TCP | PPTP |

Кроме того, необходимо включить ПРОТОКОЛ IP 47 (GRE).

При добавлении разрешений к ресурсу в доверяемом домене для пользователей доверенного домена существуют некоторые различия между поведением Windows 2000 и Windows NT 4.0. Если компьютер не может отображать список пользователей удаленного домена, рассмотрите следующее поведение:

Причины ошибки "Не удалось изменить DNS-имя основного контроллера домена"

Рассмотрим причины, по которым ваш компьютер не может пройти аутентификацию на DC и не содержится в его базе.

- Остались хвосты от предыдущей учетной записи с тем же именем

- Проблема в отключенном NetBIOS в TCP/IP

- Режет пакеты Firewall

- На контроллере закрыт UDP-порт 137

- Отсутствует PTR запись на dns имя этой учетной записи компьютера

Управление браузером IE

Установки Group Policy Preferences подобны настройкам IE Maintenance групповой политики. Настройки Internet Settings набора Group Policy Preferences несколько расширяют возможности групповой политики. Настройки IE размещаются в папке User ConfigurationPreferencesControl Panel SettingsInternet Settings. Указание установок (preferences) означает следующее: администратор задает первоначальные настройки, но пользователи могут изменять их.

Работа с пользователями и группами

Параметр Group Policy Preferences Local Users and Groups размещается в двух узлах — Users и Computer — в разделе PreferencesControl Panel SettingsLocal Users and Groups. С помощью расширения Local Users and Groups можно удалять локальные группы и указывать для удаления из групп тех или иных пользователей; например, исключить из группы локальных администраторов одного пользователя.

Ссылка

Обзор службы и требования к сетевому порту для Windows — это ценный ресурс с описанием необходимых сетевых портов, протоколов и служб, используемых операционными системами клиента и сервера Майкрософт, серверными программами и их субкомпонентами в системе Microsoft Windows Server. Администраторы и специалисты по поддержке могут использовать статью в качестве дорожной карты для определения портов и протоколов операционных систем и программ Майкрософт для подключения к сети в сегментной сети.

Не следует использовать сведения о порте в обзоре службы и требования к сетевому порту для Windows для настройки Windows брандмауэра. Сведения о настройке брандмауэра Windows см. в Windows брандмауэра с расширенным обеспечением безопасности.

This article describes how to configure a firewall for Active Directory domains and trusts.

Applies to: Windows Server 2019, Windows Server 2016, Windows Server 2012 R2 Standard, Windows Server 2012 Standard

Original KB number: 179442

Not all the ports that are listed in the tables here are required in all scenarios. For example, if the firewall separates members and DCs, you don't have to open the FRS or DFSR ports. Also, if you know that no clients use LDAP with SSL/TLS, you don't have to open ports 636 and 3269.

Убедитесь, что включен NetBIOS через TCP/IP

Нажмите WIN+R и введите ncpa.cpl, у вас откроется окно "Панель управления\Все элементы панели управления\Сетевые подключения". Выберите ваш сетевой интерфейс, который смотрит в туже сеть, что и DC его аутентифицирующий. Перейдите в свойства сетевого интерфейса, выберите "Протокол Интернета версии 4 (TCP/IPv4)", далее кнопка "Дополнительно". На вкладке WINS, вам необходимо выбрать пункт "Включить NetBIOS" через TCP/IPv4 и сохранить настройки.

Так же на вкладке DNS, вы можете прописать дополнительные DNS суффиксы (полное имя домена), нажмите ок.

В принципе этого достаточно, чтобы избавится от ошибки ""Не удалось изменить DNS-имя основного контроллера домена на "" для этого компьютера. Будет использоваться прежнее имя: contoso.com. Убедитесь, что имя "" является допустимым для текущего домена. Ошибка: При изменении имени узла DNS для объекта невозможно синхронизировать значения имени субъекта службы""

Если вам не помогли манипуляции, то ставьте варшарк и смотрите трафик и доступность портов, не блокирует ли у вас то-то.

Windows Server 2008 и более поздних версий

Windows Server 2008 более новые версии Windows Server увеличили динамический диапазон клиентских портов для исходяющих подключений. Новый порт запуска по умолчанию — 49152, а конечный порт по умолчанию — 65535. Поэтому необходимо увеличить диапазон порта RPC в брандмауэрах. Это изменение было сделано в соответствии с рекомендациями управления номерами, заданными в Интернете (IANA). Это отличается от домена смешанного режима, состоящего из контроллеров домена Windows Server 2003, контроллеров доменов на основе сервера Windows 2000 или устаревших клиентов, где динамический диапазон порта по умолчанию составляет от 1025 до 5000.

Дополнительные сведения о динамическом изменении диапазона портов в Windows Server 2012 и Windows Server 2012 R2 см.:

Порты NetBIOS, указанные в Windows NT, также необходимы для Windows 2000 и Server 2003, когда настраиваются доверия к доменам, которые поддерживают только связь на основе NetBIOS. Примерами являются Windows NT операционные системы или сторонние контроллеры домена, основанные на Samba.

(*) Сведения о том, как определить порты серверов RPC, используемые службами RPC LSA, см. в.

-

.

- Контроллеры домена и раздел Active Directory в обзоре службы и требования к сетевому порту для Windows.

(**) Для работы доверия этот порт не требуется, он используется только для создания доверия.

Внешнее доверие 123/UDP необходимо только в том случае, если вы вручную настроили службу Windows времени для синхронизации с сервером во внешнем доверии.

Reference

Service overview and network port requirements for Windows is a valuable resource outlining the required network ports, protocols, and services that are used by Microsoft client and server operating systems, server-based programs, and their subcomponents in the Microsoft Windows Server system. Administrators and support professionals may use the article as a roadmap to determine which ports and protocols Microsoft operating systems and programs require for network connectivity in a segmented network.

You should not use the port information in Service overview and network port requirements for Windows to configure Windows Firewall. For information about how to configure Windows Firewall, see Windows Firewall with Advanced Security.

Note: Not all the ports that are listed in the tables here are required in all scenarios. For example, if the firewall separates members and DCs, you don't have to open the FRS or DFSR ports. Also, if you know that no clients use LDAP with SSL/TLS, you don't have to open ports 636 and 3269.

Ограничение на использование устройств

Механизм действия расширения Group Policy Preferences Devices отключает устройство или порт. Однако, пользователи обладающие правами локального администратора могут включить устройство в Device Manager.

Читайте также: