Почему антивирус ругается на сайт

Олег хотел скачать пиратскую копию игры, а скачал зловреда. Последнее время это частая история — рассказываем, что произошло.

15 февраля 2019

Разработчики компьютерных игр, конечно, тоже не дураки и напридумывали всяких способов борьбы с пиратством. Но на каждого хитрого разработчика наверняка найдется добрый хакер, который сумеет это как-нибудь обойти и выложит «таблетку» для игры в Интернет — чтобы и другие могли поиграть бесплатно.

Олег даже знал, как называется нужный кряк для той игры, в которую ему сейчас хотелось поиграть, так что в Google он вбивал сразу и название игры, и название кряка.

Google не подвел и выдал приличное количество результатов. Среди них, правда, не оказалось ни одного известного сайта, промышлявшего распространением пиратских копий игр и «таблеток» для них, но какая Олегу разница — главное, что где-то нужный хак есть.

Олег мысленно говорит спасибо этому пользователю, переходит на указанную страницу и действительно обнаруживает там ссылку на загрузку игры с подходящим «кряком». Олег все скачивает, устанавливает игру из предварительно загруженного образа и, как и написано в инструкции, запускает «таблЭтку». «Таблетка» вроде ставится, но игра почему-то все равно требует активации. Олег, ругаясь, отправляется искать новое «лекарство» для игры, а тем временем шифровальщик, загруженный под видом «таблетки», тихонечко блокирует файлы у Олега на жестком диске и готовится потребовать выкуп.

Как настроить список доверенных сайтов в Kaspersky Internet Security или Kaspersky Security Cloud

Защитное решение проверяет веб-страницы и сайты, чтобы оценить их безопасность. Если вам регулярно нужно обращаться к сайту, который антивирус считает небезопасным, вы можете добавить его в список доверенных и исключить из этой проверки раз и навсегда (или пока не передумаете).

- В настройках программы Kaspersky Internet Security (или Kaspersky Security Cloud) выберите раздел Защита, а затем пункт Веб-Антивирус.

Настройки Kaspersky Internet Security или Kaspersky Security Cloud

- В окне настройки Веб-Антивируса нажмите Расширенная настройка.

Параметры веб-антивируса в Kaspersky Internet Security или Kaspersky Security Cloud

- Прокрутите вниз до самого конца и нажмите Доверенные веб-адреса.

Список расширенных настроек веб-антивируса в Kaspersky Internet Security или Kaspersky Security Cloud

- Чтобы внести веб-адрес в исключения, нажмите Добавить. На этой же странице вы сможете управлять списком доверенных сайтов, например удалять их.

Окно для добавления доверенных сайтов

- Введите URL ресурса, трафик которого будет исключен из проверки на наличие угроз.

Добавление доверенного веб-адреса

- Убедитесь, что напротив пункта Не проверять веб-трафик с доверенных веб-адресов стоит галочка.

Отключение проверки трафика с доверенного сайта

Dr.Web

В настройках SpiDer Guard / Spider Gate зайдите в раздел «Исключения»>«Веб-сайты» («Сайты» в SpiDer Guard). Введите в текстовое поле адрес нужной страницы и подтвердите ввод нажатием на кнопку «+».

Данный материал является частной записью члена сообщества Club.CNews.

Редакция CNews не несет ответственности за его содержание.

Avast

Зайдите в общие настройки. Прокрутите страницу вниз до пункта «Исключения» и перейдите на вкладку «URL-адреса». Введите в текстовое поле нужную страницу. Если не добились желаемого эффекта, зайдите на вкладку «Компоненты» и кликните «Настройки» возле пункта «Веб-экран». Здесь тоже есть раздел «Исключения», где можно прописать нужный сайт.

ESET NOD32

Вирус в «кряке», и почему это особенно актуально именно сейчас

Нарваться на зловреда при использовании пиратской продукции можно было всегда. Те, кто предпочитал не платить за софт во времена, когда его не так уж сильно и защищали, помнят, как антивирус регулярно ругался на тот или иной троян при попытке запустить «таблетку».

Надо же хакерам, ломающим игры, чем-то зарабатывать — вот они и промышляли тем, что превращали компьютеры пользователей в ботов или устраивали на них рассадник банковских троянов. Шансов бесплатно скачать игры без вирусов и тогда было немного. Но в последнее время вырос шанс загрузить какой-нибудь злобный вирус даже не вместе с кряком, а вместо него.

Согласно сведениям сайта Torrentfreak, пишущего про распространение файлов и копирайт, в последнее время мошенники развернули масштабную кампанию по раскрутке сайтов со зловредами.

Выглядит это так. Мошенники активно распространяют ссылки на зловредные сайты при помощи общедоступных и широко известных площадок — как раз таких, как «Google Группы», Facebook, Zendesk и так далее. Там они оставляют ссылки на загрузку якобы кряков или собственно «пираток» и пишут руководства, как ими пользоваться.

Ссылка ведет на сайт-файлохранилище, вот только скачается оттуда не «таблетка» для игры, а установщик зловреда. Ну а поскольку пользователи привыкли, что при установке игры антивирус может находить троян, то они не обратят внимание на предупреждение или даже отключат его, чтобы спокойно загрузить и запустить файл.

Kaspersky Internet Security/Security Cloud

«Плохие» пираты банят «хороших» в Google

Что еще интереснее, мошенники начали массово отправлять жалобы в Google по установленной DMCA (Digital Millennium Copyright Act) схеме на незловредные сайты с пиратскими играми. Причем это не обычные жалобы на то, что кто-то где-то нарушает копирайт, а на то, что на этих сайтах обходится DRM-защита.

Для таких жалоб в DMCA предусмотрен отдельный параграф, а важно здесь то, что, в отличие от обычных, они не подразумевают обжалования со стороны сайтов, на которые жалуются. Мошенники прикидываются известными издателями вроде Valve или Ubisoft.

Следуя правилам, Google убирает из поисковой выдачи сайты «хороших» пиратов — и в результате сайты злоумышленников, которые распространяют зловредов под видом тех же самых пиратских игр и кряков к ним, оказываются выше в поисковой выдаче. Это значит, что на них чаще попадают люди — и чаще скачивают вирусы под видом кряков.

Заключение

Помните, что злоумышленники могут взломать даже известные сайты — и использовать их в своих целях. Кроме того, киберпреступники часто маскируют вредоносные страницы под легальные веб-ресурсы. Когда антивирус сигнализирует об угрозе, лучше перестраховаться и не заходить на сайт, даже если вы ему доверяете. Но если вам очень нужно перейти по ссылке, то минимизируйте риски — не отключайте защиту полностью, а добавьте сайт в исключения.

У любого антивируса случаются ложные срабатывания. Эвристический анализ не идеален, защитные программы время от времени «находят» вредоносный код там, где его в помине нет. Разберемся, что делать, если антивирус не дает открыть нужный сайт, но вы уверены в его надежности.

Первым делом не помешает убедиться, что срабатывание действительно ложное. Для этого вводим в поисковую строку браузера (без кавычек) «проверить ссылку на вирусы». В топе выдачи у нас окажутся VirusTotal, Dr. Web, антивирусные сервисы 2ip и XSEO. Проверяем нужную страницу любыми службами, кроме онлайн-сервиса вашего антивируса (может произойти то же ложное срабатывание, так как используется один и тот же алгоритм).

Если антивирус не дает открыть сайт, а вы в нем уверены — добавьте его адрес в исключения, но не отключайте программу

Самое простое решение напрашивается сразу: любой антивирус можно отключить, но делать этого не стоит. Незачем оставлять систему без защиты. К счастью, в любой антивирусной программе можно отключить проверку определенных интернет-ресурсов. Обычно эта опция находится в разделе настроек «Исключения» или «Доверенные сайты». Разберемся, как это сделать, на примере популярных антивирусов.

Остановлен переход на недоверенный сайт — что делать

Это можно сделать прямо из браузера, даже не заходя в настройки. Антивирус не запомнит ваш выбор и в следующий раз опять предупредит вас — чтобы вы могли принять обоснованное решение.

- На странице с предупреждением нажмите Показать детали. Вы увидите причину, по которой антивирус считает веб-ресурс небезопасным, а также дату, когда он попал в список неблагонадежных.

- Еще раз взвесив все риски, кликните Перейти на сайт, и страница загрузится.

Разовая разблокировка сайта

Если же вы планируете часто заходить на сайт, лучше добавить его в список доверенных ресурсов.

Если нужно углубиться в настройки

Более подробно о настройке веб-антивируса, в том числе о составлении списка доверенных сайтов в Kaspersky Internet Security, можно прочитать в Базе знаний «Лаборатории Касперского». Для пользователей Kaspersky Security Cloud также есть подробная статья по проверке веб-страниц.

Как избежать заражения

В данном случае очень напрашивается один-единственный совет:

- Не пользуйтесь пиратским программным обеспечением. Покупайте игры и софт — причем только в официальных магазинах. Если очень хочется сэкономить — дождитесь распродажи в каком-нибудь из магазинов, скидки там бывают под 90%.

Но что-то мне подсказывает, что тот же Олег этому совету не последует, так что вот парочка рекомендаций для тех, кто не готов отказаться от пиратского ПО:

- Избегайте малоизвестных пиратских сайтов. На крупном торрент-трекере с большим количеством модераторов вероятность подцепить заразу хотя бы ниже, чем на малоизвестном ресурсе, появившемся полгода назад.

- Установите надежный антивирус и никогда (слышите, НИКОГДА) не отключайте его. Он не просто так ругается на «кряки» — 100-процентной вероятности скачать бесплатно игры без вирусов не может быть просто ни на одном пиратском ресурсе.

И да, антивирус не обязательно воровать — у нас есть отличный бесплатный Kaspersky Free. А то со скачиванием «спираченного» антивируса совсем смешно получается — хотели антивирус, а получили троян.

В этой заметке я хочу рассказать о том, как решалась проблема ложного срабатывания антивирусов на наш продукт.

Если у вас таких проблем нет, но вы планируете защищать свое ПО с помощью протектора — рекомендую ознакомиться с материалом, так как скорее всего вам предстоит пройти то же самое.

Шаг 1. Сode signing

Самый эффективный способ — это подписать свои исполняемые файлы, если этого не сделать то антивирусы будут сканировать их с особым пристрастием.

Для того, чтобы убедить в важности данного шага, Александр (Rouse_) Багель любезно поделился наглядным примером. В испытуемом приложении не используется протектор, нет обращения в интернет, оно выполняет только одну функцию — считает CRC32 файлов. Сравним отчеты подписанного и неподписанного файлов:

Думаю это достаточный аргумент в пользу подписи.

Техническую сторону получения сертификата и подписывания файла описывать не буду. Я получал сертификат в startssl (подкупили ценой и русскоязычным саппортом) на физ лицо Class 1 за 100$ на два года без всякой волокиты. Для получения сертификата на ООО (Class 2) были сложности в том, том что бы найти в Москве нотариуса-адвоката который бы отправил свое мнение по электронной почте подписанное цифровой подписью Класса 2…

Одобрение антивирусов является лишь побочным плюсом подписанного ПО, основные же прелести — это повышение доверия клиентов, мол «Есть ЦП — значит не колхоз!». Так же антивирусы, файрволлы и UAC не будут предупреждать о повышенной угрозе.

Шаг 2. Гневные письма

Подписан файл или нет, но если на вирустотале (далее VT) кто-то ругается — пора писать письма. Узнать куда слать жалобы о ложном срабатывании помогают специальные списки:

Будьте готовы, что реакция вирлабовцев на обращение занимает пару недель.

Шаг 3. Автоматическая проверка VirusTotal'ом на билд сервере

Если не используется навесных защит то все просто, собрал релиз, залил на VT, отписал жалобы и все. Но в случае использования протекторов есть вариант сократить количество ложных срабатываний без отправки абуз.

Немного теории. При повторной компиляции одних и тех же исходников содержимое exe файла не меняется (кроме временных меток в заголовках). Поэтому пересборка и повторная отправка на VT ситуацию с фальшпозитивами не решит: кто ругался тот снова ругнется.

Совсем другое дело при использовании протектора (в моем случае VMProtect), который при каждой обработке файла формирует уникальную виртуальную машину (инструкции, обработчики) и соответствующий ей виртуализированный код. Эти уникальные данные могут как содержать сигнатуры какого-либо вируса, так и нет, отсюда появляется вероятность, что после повторной перезащиты антивирусы пропустят файл.

Перезащита занимает меньше времени чем ожидание ответа от вирлабовцев, но руками приходится проделывать поистине адовую рутину, ведь перезащитить 20 раз в ожидании чуда это вполне рабочий сценарий. Для автоматизации сего процесса была написана утилита VirusTotalScan, о которой пойдет речь дальше.

Используем VirusTotalScan

Интеграцию в билд сервер приведу на своем примере, для сборки используется .bat скрипт:

Из примера должно быть все понятно. По иронии, на саму программу получил одно ложное срабатывание, отписал жалобу — теперь жду пару недель решения.

Заключение

В заключении хочу поблагодарить Александра, с подачи которого началась статья, и предупредить — не всегда удается решить вопрос с вирлабовцами.

С темой майнеров лично я столкнулся после заявления Германа Клименко о том, что огромное количество серверов Москвы поражены майнерами. До этого майнеры были лично для меня лишь одним из видов вредоносных программ. Времени с тех пор прошлом не так уж и много, но количество желающих заработать на чужих компьютерах растет и думаю настала пора поговорить об этом явлении.

Кому интересно сколько майнеров создается в день, как они распространяются и (самое главное) как относятся к ним антивирусы — прошу под кат!

Начнем с последней заявленной темы — об отношении антивирусов и майнеров. Для ответа на этот вопрос нужно понимать, что есть вредоносная программа с точки зрения антивируса.

Вредоносная программа — это программа, устанавливаемая на компьютер без ведома пользователя или выполняющая на компьютере пользователя несанкционированные действия. Определение не идеальное, но очень близкое к истине.

Проблема для жертвы заключается в том, что ее компьютер, зараженный криптомайнером, работает значительно медленнее обычного…

… продвинутые зловреды прекращают работу во время запуска на ПК «тяжелых» приложений вроде игр.

Однозначно вредоносное поведение, делающие майнеров законной добычей антивирусов (и иных систем защиты, ибо не антивирусами едиными).

Но может ли антивирус поймать майнер?

Майнеров довольно много, а сложность их детектирования заключается в том, что сам по себе майнинг — стандартный процесс. Это не попытки стирать или модифицировать файлы, изменять содержимое загрузочного сектора жесткого диска и т.п. Нет, майнинг в обычном случае не будет определяться антивирусом. Поэтому разработчикам антивирусов приходится искать новые способы определения наличия таких программ на компьютерах жертв

Не совсем так. В приведенной выше цитате речь идет о поведенческом анализаторе (или его разновидности — облачном антивирусе). Эти компоненты антивируса действительно отслеживают поведение. И если бы вредоносная программа занималась чисто майнингом, то действительно решить, что это вредоносная программа или нет — было бы невозможно. Поэтому предлагаю посмотреть какие бывают майнеры.

Грубо говоря разновидностей две. Первая реализует майнинг самонаписанным компонентом. И тут все понятно — сигнатуры антивирусных баз не дадут даже запуститься майнеру, как бы он не проник на машину. Упомянутая статья утверждает, что «cервера в сети злоумышленники заражают, эксплуатируя уязвимость вроде EternalBlue». Точно также распространялся Wanna Cry. Но при этом запуститься он мог не всегда. Так один из антивирусов отлавливал его эвристиком, другой при наличии включенного облака — его компонентами.

Майнер Trojan.BtcMine.1259 скачивается на компьютер троянцем-загрузчиком Trojan.DownLoader24.64313, который, в свою очередь, распространяется с помощью бэкдора DoublePulsar. Сразу после старта Trojan.BtcMine.1259 проверяет, не запущена ли на инфицированном компьютере его копия. Затем он определяет количество ядер процессора, и, если оно больше или равно указанному в конфигурации троянца числу потоков, расшифровывает и загружает в память хранящуюся в его теле библиотеку. Эта библиотека представляет собой модифицированную версию системы удаленного администрирования с открытым исходным кодом, известной под наименованием Gh0st RAT (детектируется Антивирусом Dr.Web под именем BackDoor.Farfli.96). Затем Trojan.BtcMine.1259 сохраняет на диск свою копию и запускает ее в качестве системной службы. После успешного запуска троянец пытается скачать с управляющего сервера, адрес которого указан в конфигурационном файле, свое обновление.

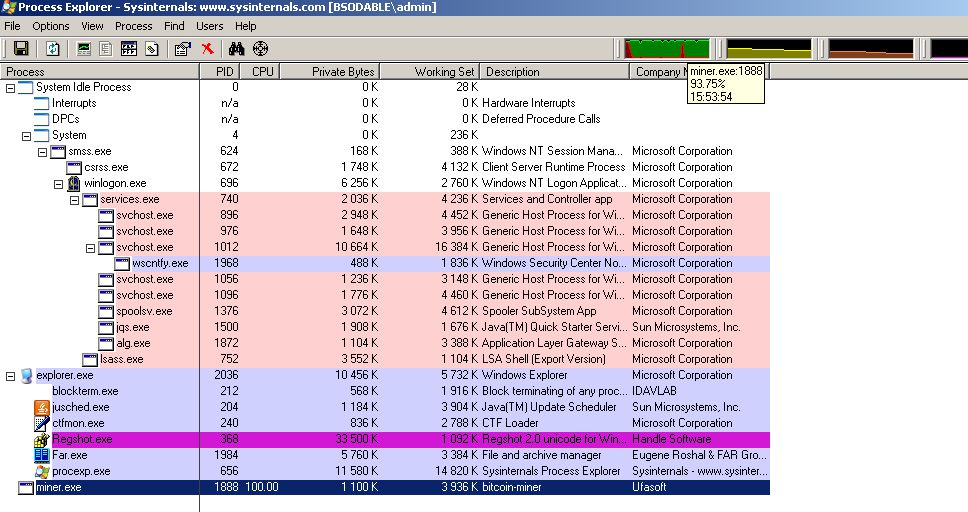

Второй вариант — использование обычного майнера.

Trojan.BtcMine.1, использует две легитимные программы для майнинга, с помощью которых задействует вычислительные ресурсы компьютера жертвы с целью «добычи» виртуальных монет. Будучи запущенным в системе ничего не подозревающим пользователем, Trojan.BtcMine.1 сохраняет себя во временную папку под именем udpconmain.exe. Затем он прописывает путь к исполняемому файлу в отвечающем за автозагрузку приложений ключе реестра. Потом вредоносная программа скачивает из Интернета и размещает во временной папке под именем miner.exe второй «майнер» с целью максимально загрузить компьютер расчетами. После этого троянские программы подключаются к одному из пулов платежной системы и начинают вести расчеты, зарабатывая для злоумышленников соответствующее вознаграждение. На иллюстрации можно увидеть нагрузку на процессор, которую создает программа-майнер, запущенная троянцем Trojan.BtcMine.1.

В данном случае для запуска легитимного майнера его надо сначала доставить на машину, запустить и желательно скрыть присутствие процесса в системе/значка в трее. А значит есть вредоносные компоненты, которые опять же могут быть обнаружены или по сигнатурам или по поведению

В общем — будет сигнатура — майнер не пройдет. Не будет сигнатуры, майнер обнаружат по выросшей загрузке машин и сигнатура появится.

Android-майнеры Android.CoinMine.1.origin и Android.CoinMine.2.origin, предназначенные для добычи виртуальных валют Litecoin, Dogecoin и Casinocoin распространялись злоумышленниками в модифицированных ими популярных приложениях и активизировались в те промежутки времени, когда мобильное устройство не использовалось его владельцем. Т. к. данные вредоносные программы активно задействовали аппаратные ресурсы зараженных смартфонов и планшетов, это могло стать причиной их перегрева, ускоренного разряда аккумулятора и даже обернуться финансовыми потерями для пользователей вследствие чрезмерного потребления троянцами интернет-трафика. А уже в апреле 2014 года появились новые версии данных троянцев, которые были обнаружены в каталоге Google Play и предназначались для добычи криптовалюты Bitcoin. Эти вредоносные приложения скрывались в безобидных «живых обоях» и также начинали свою противоправную деятельность, если зараженное мобильное устройство не использовалось определенное время.

Пример майнера для Линукс можно посмотреть здесь.

Как распространяются майнеры?

Всеми путями распространения вредоносных программ. Пара примеров

Trojan.BtcMine.737 перечисляет доступные в сетевом окружении компьютеры и пытается подключиться к ним, перебирая логины и пароли с использованием имеющегося в его распоряжении специального списка. Помимо этого, вредоносная программа пытается подобрать пароль к локальной учетной записи пользователя Windows. Если это удается, Trojan.BtcMine.737 при наличии соответствующего оборудования запускает на инфицированном компьютере открытую точку доступа WiFi. Если вредоносной программе удалось получить доступ к одному из компьютеров в локальной сети, предпринимается попытка сохранить и запустить на нем копию троянца либо с использованием инструментария Windows Management Instrumentation (WMI), либо при помощи планировщика заданий

Суммарно майнеры составят порядка 0.3 от всех пойманных за месяц. Не каждый месяц, но периодически майнеры попадают в топ самых распространенных вредоносных программ.

- Майнеры — законная цель антивирусов и при наличии сигнатур и правил они могут удаляться и удаляются

- Любые вредоносные программы находятся и удаляются антивирусом только при наличии правил/сигнатур. Поскольку майнеры любят создавать ботнеты, то в руки аналитиков они попадают гарантированно

- Антивирус — не панацея и не золотая пуля. Поэтому не стоит пренебрегать иными методами защиты, тем же ограничением прав

- Обновите антивирус и проверьте систему. Смешно кажется, но у огромного количества народа базы устаревшие

- Если базы свежие — скачайте иной антивирус и проверьтесь им

- Проверьте наличие неизвестных процессов им системных служб. Как правило майнер не затрудняет себя маскировкой и службы/процессы видны. Пример

Update2. Есть ли майнеры, процессов которых не видно? Мало, но есть.… Майнер выбирает в netsvcs существующую системную службу, заменяет файл службы, восстанавливает аттрибуты времени и и запускает службу… Но нет в мире совершенства — обнаружены по загрузке процессора

Тут кроме поведенческого анализатора изменений мер защиты вряд-ли придумаешь. Плюс конечно контроль всего, что запускается нового

Если антивирус не дает открыть нужный сайт, не стоит отключать защиту. Рассказываем, как настроить список доверенных ресурсов.

13 сентября 2021

Иногда бывает так, что вы пытаетесь открыть ссылку, но антивирус блокирует переход на сайт, выдав предупреждение об опасности. Один из вариантов решения этой проблемы — временно отключить защиту. Но делать этого не стоит — вы рискуете поставить под удар всю систему. Чаще всего антивирус не бьет тревогу просто так, а действительно старается уберечь вас от проблем.

Это происходит очень редко, но иногда у защитных решений случаются ложные срабатывания — и вполне безобидный ресурс вызывает подозрение. Если вы уверены в надежности сайта, а защита не пускает, то эту проблему можно решить, не отключая защиту. Разберем, как это сделать на примере Kaspersky Internet Security и Kaspersky Security Cloud.

Вирус в «кряке», и почему это особенно актуально именно сейчас

Нарваться на зловреда при использовании пиратской продукции можно было всегда. Те, кто предпочитал не платить за софт во времена, когда его не так уж сильно и защищали, помнят, как антивирус регулярно ругался на тот или иной троян при попытке запустить «таблетку».

Надо же хакерам, ломающим игры, чем-то зарабатывать — вот они и промышляли тем, что превращали компьютеры пользователей в ботов или устраивали на них рассадник банковских троянов. Шансов бесплатно скачать игры без вирусов и тогда было немного. Но в последнее время вырос шанс загрузить какой-нибудь злобный вирус даже не вместе с кряком, а вместо него.

Согласно сведениям сайта Torrentfreak, пишущего про распространение файлов и копирайт, в последнее время мошенники развернули масштабную кампанию по раскрутке сайтов со зловредами.

Выглядит это так. Мошенники активно распространяют ссылки на зловредные сайты при помощи общедоступных и широко известных площадок — как раз таких, как «Google Группы», Facebook, Zendesk и так далее. Там они оставляют ссылки на загрузку якобы кряков или собственно «пираток» и пишут руководства, как ими пользоваться.

Ссылка ведет на сайт-файлохранилище, вот только скачается оттуда не «таблетка» для игры, а установщик зловреда. Ну а поскольку пользователи привыкли, что при установке игры антивирус может находить троян, то они не обратят внимание на предупреждение или даже отключат его, чтобы спокойно загрузить и запустить файл.

Читайте также: