Открыть доступ к usb в домене

10.02.2021

itpro

Windows 10, Windows Server 2016

комментариев 12

Административные общие ресурсы (шары) используются в Windows для удаленного доступа и управления компьютером. Если открыть консоль управления компьютером ( compmgmt.msc ), развернуть секцию System Tools -> Shared Folders -> Share (Общие папки -> Общие ресурсы) или выполнить команду net share , вы увидите список административных общих папок (эти папки скрыты в сетевом окружении и доступ к ним ограничен).

По-умолчанию Windows создает следующие админ шары:

-

Admin$ — Remote admin (это каталог %SystemRoot%)

Если на компьютере имеются другие разделы, которым назначена буква диска, они также автоматически публикуются в виде административных шар ( D$ , E$ и т.д.). Если вы предоставляете общий доступ к принтеру, то должна быть шара Print$ или FAX$ — при использовании факс-сервера.

Обратите внимание, что имена общих административных шар заканчиваются знаком $. Этот знак заставляет службу LanmanServer скрывать данные SMB ресурсы при доступе по сети (конкретные файлы и папки в общем сетевом каталоге можно скрыть с помощью Access-Based Enumeration). Если вы попытаетесь в проводнике отобразить список доступных на компьютере сетевых папок ( \\computername ), вы не увидите их в списке доступных общих SMB каталогов.

Можно получить список доступных административных шар на удаленном компьютере с помощью команды:

net view \\computername /all

В большинстве сторонних файловых менеджеров для Windows доступна опция, позволяющая автоматически показывать доступные административные ресурсы на удаленных компьютерах.

Чтобы открыть содержимое административной шары из File Explorer, нужно указать ее полное имя. Например, \\computername\c$ . Данная команда откроет содержимое локального диска C и позволит вам получить полноценный доступ к файловой системе системного диска удаленного компьютера.

Получить доступ к административным шарам могут только члены локальной группы администраторов компьютера (и группы Backup Operators) при условии, что у вас включен SMB протокол, общий доступ (Turn on file and printer sharing) и доступ по 445 порту TCP не блокируется Windows Defender Firewall.

Разрешаем удаленный доступ к административным шарам Windows 10

При работе с административными шарами Windows на компьютере, который не добавлен в домен Active Directory (состоит в рабочей группе) есть одна важная особенность. Windows 10 блокирует удаленный доступ к дефолтным административным шарам под пользователем, входящим в группу локальных администраторов. Причем под учетной записью встроенного локального администратора (по умолчанию она отключена) такой доступ работает.

Немного подробнее как выглядит проблема. Я пытаюсь с удаленного компьютера обратится к встроенным административным ресурсам компьютера Windows 10, состоящего в рабочей группе (при отключенном файерволе) таким образом:

- \ \win10_pc\C$

- \\win10_pc\IPC$

- \\win10_pc\Admin$

В окно авторизации ввожу имя и пароль учетной записи, состоящей в группе локальных администраторов Windows 10, на что появляется ошибка доступа (Access is denied). При этом доступ к общим сетевым каталогам и принтерам на Windows 10 работает нормально (компьютер виден в сетевом окружении). Доступ под встроенной учетной записью administrator к административным ресурсам при этом тоже работает. Если же этот компьютер включить в домен Active Directory, то под доменными аккаунтами с правами администратора доступ к админским шарам также не блокируется.

Дело в еще одном аспекте политики безопасности, появившемся в UAC – так называемом Remote UAC (контроль учетных записей для удаленных подключений), который фильтрует токены доступа локальных записей и аккаунтов Microsoft, блокируя удаленный административный доступ под такими учеткам. При доступе под доменным аккаунтом такое ограничение не применяется.

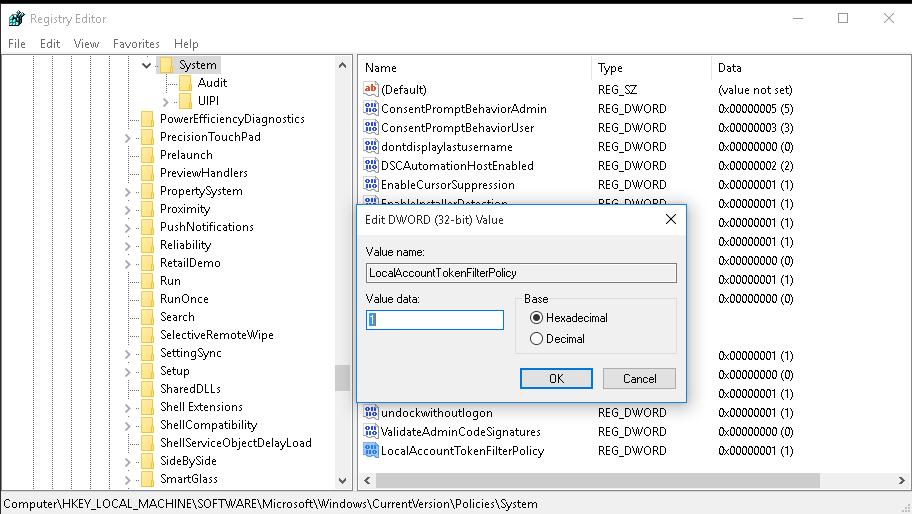

Отключить Remote UAC можно путем создания в системном реестре параметра LocalAccountTokenFilterPolicy

- Откройте редактор реестра (regedit.exe);

- Перейдите в ветку реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System ;

- Создайте новый параметр типа DWORD (32-bit) с именем LocalAccountTokenFilterPolicy;

- Установите значение параметра LocalAccountTokenFilterPolicy равным 1;

- Для применения изменений потребуется перезагрузить компьютер

reg add "HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System" /v "LocalAccountTokenFilterPolicy" /t REG_DWORD /d 1 /f

Примечание. После этого станет доступен и другой функционал удаленного управления Windows 10. В том числе теперь можно удаленно подключиться к компьютеру с помощью оснастки Computer Management (Управление компьютером) и другими стандартными консолями.

Итак, мы разобрались как с помощью параметра LocalAccountTokenFilterPolicy разрешить удаленный доступ к скрытым админ-ресурсам для всех локальных администраторов компьютера Windows. Инструкция применима также к Windows 8.1, 7 и Windows Server.

03.09.2020

itpro

Active Directory, Windows 10, Windows Server 2016, Групповые политики

комментария 32

При подключении нового USB устройства к компьютеру, Windows автоматически определяет устройство и устанавливает подходящий драйвер. В результате пользователь практически сразу может использовать подключенное USB устройство или накопитель. В некоторых организациях для предотвращения утечки конфиденциальных данных и заражения компьютеров вирусами, возможность использования переносных USB накопителей (флешки, USB HDD, SD-карты и т.п) блокируют из соображений безопасности. В этой статье мы покажем, как с помощью групповых политик (GPO) заблокировать возможность использования внешних USB накопителей в Windows, запретить запись данных на подключенные флешки и запуск исполняемых файлов.

Локальные политики анонимного доступа

На сервере (компьютере), к которому вы хотите предоставить общий доступ неавторизованным пользователям нужно открыть редактор локальной групповой политики – gpedit.msc.

Перейдите в раздел Конфигурация компьютера -> Конфигурация Windows -> Параметры безопасности -> Локальные политики -> Параметры безопасности (Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> Security Options)

Настройте следующие политики:

- Учетные записи: Состояние учётной записи ‘Гость’ (Accounts: Guest Account Status): Включен (Enabled);

- Сетевой доступ: разрешить применение разрешений “Для всех” к анонимным пользователям (Network access: Let Everyone permissions apply to anonymous users): Включен (Enabled);

- Сетевой доступ: Не разрешать перечисление учетных записей SAM и общих ресурсов (Network access: Do not allow anonymous enumeration of SAM accounts and shares): Отключен (Disabled).

В целях безопасности желательно также открыть политику “Запретить локальный вход” (Deny log on locally) в разделе Локальные политики -> Назначение прав пользователя и убедиться, что в политике указана учетная запись “Гость”.

Затем проверьте, что в этом же разделе в политике “Доступ к компьютеру из сети” (Access this computer from network) присутствует запись Гость, а в политике “Отказать в доступе к этому компьютеру из сети” (Deny access to this computer from the network) учетка Гость не должна быть указана.

Также убедитесь, что включен общий доступ к сетевым папкам в разделе Параметры -> Сеть и Интернет -> Ваше_сетевое_подключение (Ethernet или Wi-Fi) -> Изменение расширенных параметров общего доступа (Settings -> Network & Internet -> Ethernet -> Change advanced sharing options). В секции “Все сети” должен быть выбрана настройка “Включить общий доступ, чтобы сетевые пользователи могли читать и записывать файлы в общих папках” и выбрать “Отключить парольную защиту (если вы доверяете всем устройствам в вашей сети)” (см. статью о проблемах обнаружения компьютеров в рабочих группах).

Как отключить/включить административные шары в Windows 10?

Административные шары Windows удобны для удаленного администрирования компьютера, но несут дополнительные риски безопасности (Как минимум не стоит использовать одинаковый пароль локального администратора на всех компьютерах. Чтобы сделать пароли уникальными, используйте LAPS). Вы можете полностью запретить Windows создавать эти скрытые ресурсы.

Самый простой способ – щелкнуть правой кнопкой мыши по имени административного ресурса в оснастке управления компьютером и выбрать Stop sharing (или использовать команду net share IPC$ /delete ). Однако после перезагрузки Windows она пересоздастся автоматически.

Чтобы запретить Windows публиковать административные шары, нужно открыть редактор реестра regedit.exe, перейти в ветку реестра HKLM\System\CurrentControlSet\Services\LanmanServer\Parameters и добавить Dword параметр с именем AutoShareWks (для десктопных версий Windows) или AutoShareServer (для Windows Server) и значением 0.

Можно создать это параметр реестра вручную, из командной строки reg add или через PowerShell:

reg add HKLM\SYSTEM\CurrentControlSet\Services\lanmanserver\parameters /f /v AutoShareWks /t REG_DWORD /d 0

New-ItemProperty -Name AutoShareWks -Path HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters -Type DWORD -Value 0

Теперь после перезагрузки административные шары не будут создаваться. При этом перестанут работать утилиты удаленного управления компьютером, в том числе psexec.

Если вы хотите включить админские шары, нужно изменить значение параметра на 1 или удалить его.

Set-ItemProperty -Name AutoShareWks -Path HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters -Value 1

Чтобы Windows пересоздала административные шары, достаточно перезапустить службу Server командой:

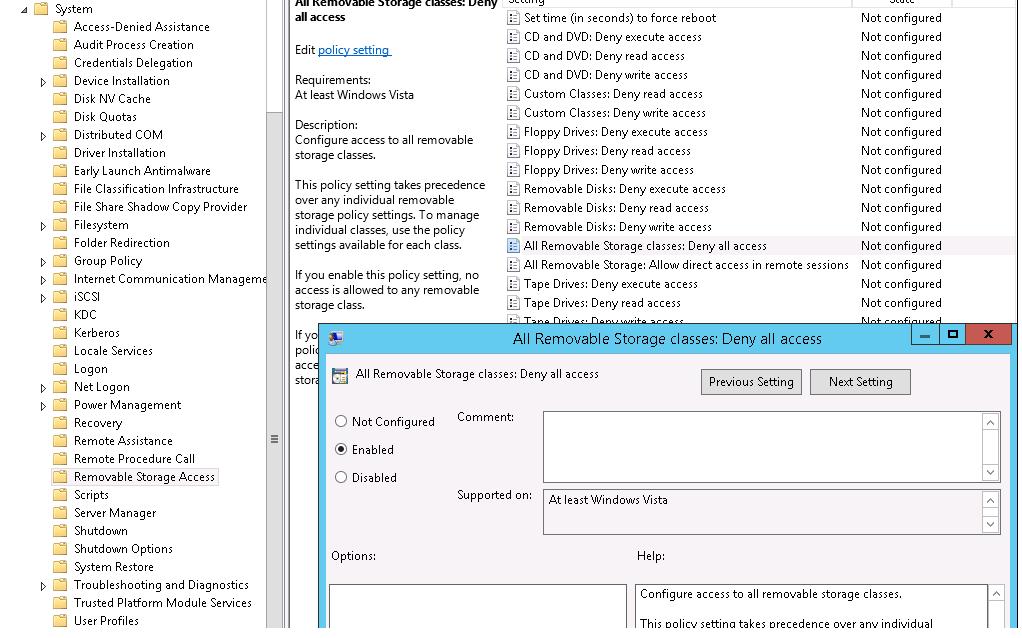

Настройка групповых политик управления доступом к внешним USB носителям в Windows

Во всех версиях Windows, начиная с Windows 7, вы можете гибко управлять доступом к внешним накопителям (USB, CD / DVD и др.) с помощью групповых политик (мы не рассматриваем радикальный способ отключения USB портов через настройки BIOS). Возможно программное запретить использование только USB накопителей. При этом вы можете использовать другие USB устройства такие как мышь, клавиатура, принтер и т.д, которые не определяются как съемный диск.

Групповые политики блокировки USB устройств будут работать, если инфраструктура вашего домена Active Directory соответствует следующим требованиям:

Примечание. Набор политик, позволяющий полноценно управлять установкой и использованием съемных носителей в Windows, появился только в этой версии AD (версия схемы 44).

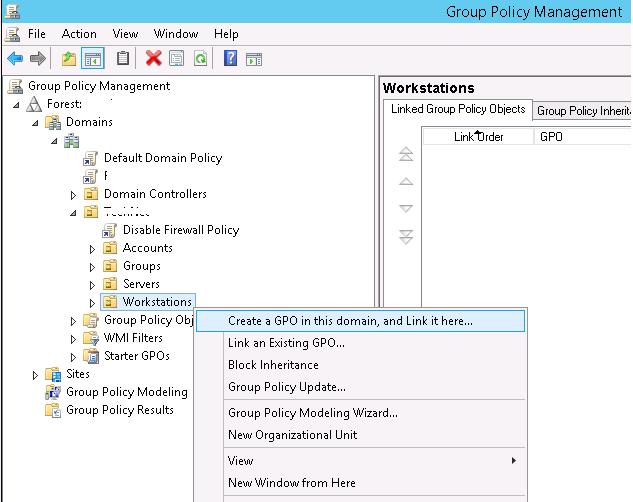

Итак, мы планируем запретить использование USB накопителей на всех компьютерах в определенном контейнере (OU) домена (можно применить политику запрета использования USB ко всему домену, но это затронет в том числе сервера и другие технологические устройства). Предположим, мы хотим распространить действие политики на OU с именем Workstations. Для этого, откройте консоль управления доменными GPO (gpmc.msc) и, щелкнув ПКМ по OU Workstations, создайте новую политику (Create a GPO in this domain and Link it here).

Совет. Политика ограничения использования USB портов на отдельно стоящем компьютере (домашний компьютер или компьютер в рабочей группе) может быть настроена с помощью локального редактора групповых политик – gpedit.msc. В домашних редакция Windows локальный редактор групповых отсутствует, но это можно установить.

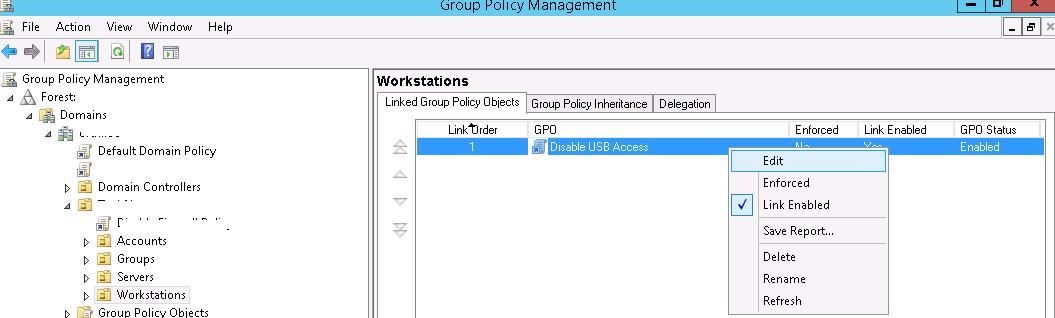

Задайте имя политики — Disable USB Access.

Перейдите в режим редактирования GPO (Edit).

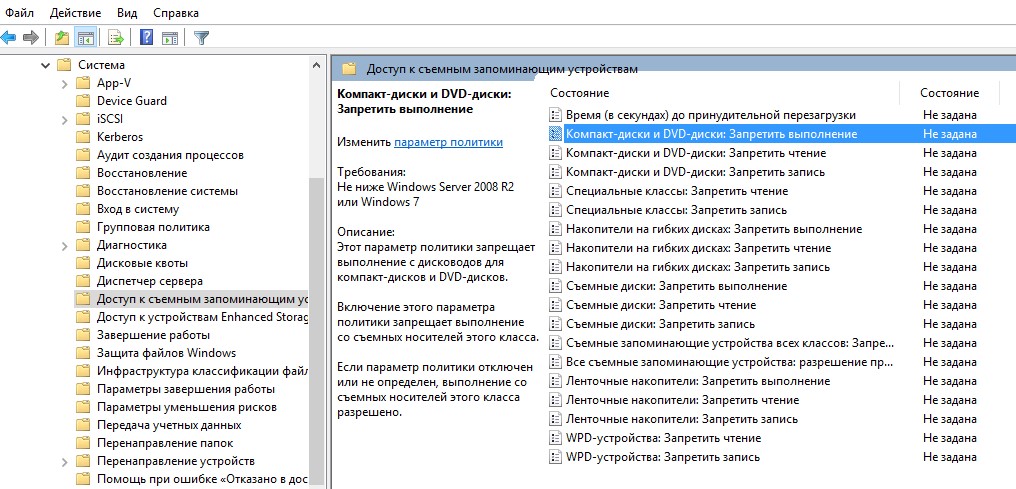

Настройки блокировки внешних запоминающих устройства есть как в пользовательском, так и в компьютерных разделах GPO:

- UserConfiguration-> Policies-> AdministrativeTemplates-> System->RemovableStorageAccess (Конфигурация пользователя -> Административные шаблоны -> Система ->Доступ к съемным запоминающим устройствам);

- ComputerConfiguration-> Policies-> AdministrativeTemplates-> System-> RemovableStorageAccess (Конфигурация компьютера-> Административные шаблоны -> Система ->Доступ к съемным запоминающим устройствам).

Если нужно заблокировать USB накопители для всех пользователей компьютера, нужно настроить параметры в разделе “Конфигурация компьютера”.

В разделе “Доступ к съемным запоминающим устройствам” (Removable Storage Access) есть несколько политик, позволяющих отключить возможность использования различных классов устройств хранения: CD/DVD дисков, флоппи дисков (FDD), USB устройств, ленты и т.д.

- Компакт-диски и DVD-диски: Запретить выполнение (CD and DVD: Deny execute access).

- Компакт-диски и DVD-диски: Запретить чтение (CD and DVD: Deny read access).

- Компакт-диски и DVD-диски: Запретить запись (CD and DVD: Deny write access).

- Специальные классы: Запретить чтение (Custom Classes: Deny read access).

- Специальные классы: Запретить запись (Custom Classes: Deny write access).

- Накопители на гибких дисках: Запретить выполнение (Floppy Drives: Deny execute access).

- Накопители на гибких дисках: Запретить чтение (Floppy Drives: Deny read access).

- Накопители на гибких дисках: Запретить запись (Floppy Drives: Deny write access).

- Съемные диски: Запретить выполнение (Removable Disks: Deny execute access).

- Съемные диски: Запретить чтение (Removable Disks: Deny read access).

- Съемные диски: Запретить запись (Removable Disks: Deny write access).

- Съемные запоминающие устройства всех классов: Запретить любой доступ (All Removable Storage classes: Deny all access).

- Все съемные запоминающие устройства: разрешение прямого доступа в удаленных сеансах (All Removable Storage: Allow direct access in remote sessions).

- Ленточные накопители: Запретить выполнение (Tape Drives: Deny execute access).

- Ленточные накопители: Запретить чтение (Tape Drives: Deny read access).

- Ленточные накопители: Запретить запись (Tape Drives: Deny write access).

- WPD-устройства: Запретить чтение (WPD Devices: Deny read access) – это класс портативных устройств (Windows Portable Device). Включает в себя смартфоны, планшеты, плееры и т.д.

- WPD-устройства: Запретить запись (WPD Devices: Deny write access).

Как вы видите, для каждого класса устройств вы можете запретить запуск исполняемых файлов (защита от вирусов), запретить чтение данных и запись/редактирование информации на внешнем носителе.

Максимальная ограничительная политика — All Removable Storage Classes: Deny All Access (Съемные запоминающие устройства всех классов: Запретить любой доступ) – позволяет полностью заблокировать доступ с компьютера к любым типам внешних устройств хранения. Чтобы включить эту политику, откройте ее и переведите в состояние Enable.

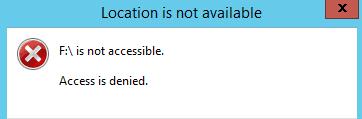

После активации политики и обновления ее на клиентах (gpupdate /force) внешние подключаемые устройства (не только USB устройства, но и любые внешние накопители) будут определять ОС, но при попытке их открыть появится ошибка доступа:

Совет. Аналогичное ограничение можно задать, через реестр, создав в ветке HKEY_CURRENT_USER (или ветке HKEY_LOCAL_MACHINE) \Software\Policies\Microsoft\Windows\RemovableStorageDevices ключ Deny_All типа Dword со значением 00000001 .

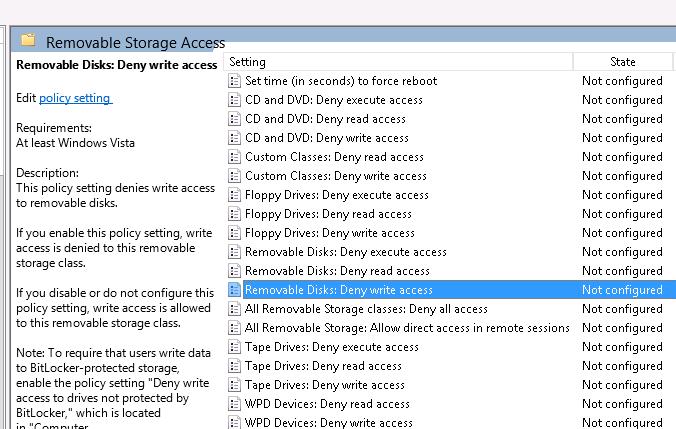

В этом же разделе политик можно настроить более гибкие ограничения на использование внешних USB накопителей.

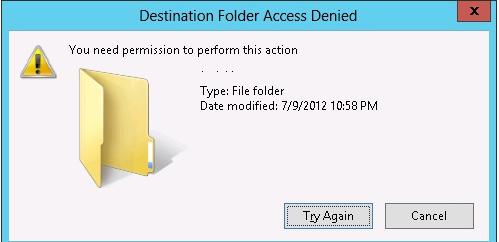

К примеру, чтобы запретить запись данных на USB флешки, и другие типы USB накопителей, достаточно включить политику Removable Disk: Deny write access (Съемные диски: Запретить запись).

В этом случае пользователи смогут читать данные с флешки, но при попытке записать на нее информацию, получат ошибку доступа:

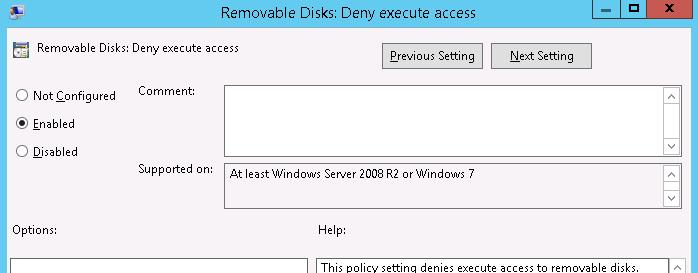

С помощью политики Removable Disks: Deny execute access (Съемные диски: Запретить выполнение) можно запретить запуск с USB дисков исполняемых файлов и файлов сценариев.

Предоставление анонимного доступа к общему сетевому принтеру

Чтобы разрешить анонимный доступ к сетевому принтеру на вашем компьютере, нужно открыть свойства общего принтера в Панели управления (Панель управления\Оборудование и звук\Устройства и принтеры). На вкладке доступа отметьте опцию “Прорисовка задания печати на клиентских компьютерах” (Render print jobs on client computers).

Затем на вкладке безопасность для группы “Все” отметить все галки.

После выполнения этих действий вы сможете подключаться к общей папке (\\servername\share) и принтеру на доменном компьютере с компьютеров рабочей группы без ввода имени пользователя и пароля, т.е. анонимно.

В Windows 10 1709 и выше по умолчанию блокируется сетевой доступ к общим папкам по протоколу SMBv2 под гостевой учетной записью с ошибкой “Вы не можете получить доступ к удаленному компьютеру из-за того, что политики безопасности вашей организации могут блокировать доступ без проверки подлинности”. См. статью.

К несомненным достоинствам подхода, применяемого Microsoft, стоит отнести простоту настройки и использования, интеграцию с Active Directory, а также то, что такой подход не требует установки ПО сторонних производителей.

Перемещение информации через границы охраняемого периметра локальной сети компании является, пожалуй, наибольшей головной болью службы информационной безопасности. С каждым годом эта головная боль только растет, а решение проблемы становится все более и более актуальным. Ведь за последнее время резко увеличилось число всевозможных USB-устройств, которые могут использоваться в качестве накопителей. При этом объем информации, который может быть записан с помощью таких устройств, уже догнал объем винчестеров. Сегодня USB-диски с объемом в 4 Гб уже давно не редкость, объем жестких дисков переносных MP3 плейеров превысил 80Гб, а ведь кроме этого есть еще и фотоаппараты, мобильные телефоны, КПК с большим объемом памяти и т.д. Объем рынка таких устройств показывает экспоненциальный рост: физические размеры все меньше и меньше, а производительность и объем все больше и больше.

Постоянно увеличиваются инвестиции в межсетевые экраны, используются все новые и более надежные алгоритмы шифрования, другие средства и технологии контроля для защиты данных от хищения через Интернет. Однако не стоит забывать, что большинство хищений сегодня происходит по вине собственных сотрудников, которые посредством использования различных типов USB-устройств скачивают конфиденциальную информацию. Все технологии по защите вашей сети от внешних злоумышленников не могут воспрепятствовать обиженным сотрудникам, которые вполне могут использовать USB-устройства для загрузки злонамеренного ПО в сеть компании или для хищения информации из этой сети.

При этом мы прекрасно понимаем, что наибольшую опасность для информационной безопасности будут представлять именно злоумышленники из числа обиженных внутренних сотрудников. Это практически будет сводить к нулю эффективность административных мер по защите информации в этой области.

Все вышеперечисленное привело к тому, что был разработан целый класс программного обеспечения для контроля сменных носителей. Типичными примерами данного ПО являются DeviceLock, которое с 1996 года разрабатывает компания Смарт Лайн Инк (SmartLine Inc), Sanctuary Device Control от люксембургской компании «SecureWave S.A.», ZLock от российской компании ЗАО «СекьюрИТ», GFI EndPointSecurity от мальтийской компании «GFI Software» и многое другое ПО.

Вместе с тем в ближайшее время компания Microsoft представит на рынок серверных операционных систем свою новую серверную платформу Windows Server 2008, в которую будет встроен контроль за использованием сменных носителей на уровне групповых политик как в случае использования отдельного сервера, так и в случае использования домена в составе Windows Server 2008 в качестве доменного контроллера и Windows Vista в качестве рабочих станций.

Анализу данного ПО и будет посвящена наша статья. Для написания статьи использовалось программное обеспечение English Windows Server 2008 RC0 Enterprise Datacenter Standardx86.

Настройка анонимного доступа к общей папке

Теперь нужно настроить разрешения доступа на общей папке, к который вы хотите предоставить общий доступ. Откройте свойства папки в настройках NTFS разрешений (вкладка Безопасность) предоставьте права чтения (и, если нужно, изменения) для локальной группы «Все» («Everyone»). Для этого нажмите кнопку Изменить -> Добавить -> Все и выберите необходимые привилегии анонимных пользователей. Я предоставил доступ только на чтение.

Также на вкладке Доступ нужно предоставить права анонимным пользователям на доступ к шаре (Доступ -> Расширенная настройка -> Разрешения). Проверьте, что у группы Все есть право на Изменение и Чтение.

Теперь в редакторе локальных политик в секции Локальные политики -> Параметры безопасности нужно в политике “Сетевой доступ: разрешать анонимный доступ к общим ресурсам” (Network access: Shares that can be accessed anonymous) указать имя сетевой папки, к которой вы хотите предоставить анонимный доступ (в моем примере имя сетевой папки – Share).

Установка контроля над использованием сменных носителей в Windows Server 2008

Для использования режима контроля над использованием внешних носителей в Windows Vista администратор должен использовать групповые (локальные) политики. При помощи групповых политик администратор может указать конкретные устройства, использование которых разрешено на данном компьютере. Предположим, что сотруднику приказом выделен флеш-диск А, но из дома он может принести еще флеш-диск В. Средствами групповых политик в Windows Vista можно сделать так, что флеш-диск А работать будет, а при включении флеш-диска В сотрудник получит извещение о том, что он нарушает политику безопасности. Давайте рассмотрим подробнее, как это сделать.

Каждое устройство, использующее USB-порт, обладает так называемым уникальным цифровым идентификатором. То есть, для создания списка разрешенных устройств нам вначале нужно получить так называемые идентификаторы (ID) этих устройств.

Разрешить подключение только определенной USB флешки

С помощью определённой настройки реестра можно разрешить подключение только определённой (одобренной) USB флешки к компьютеру. Вкратце рассмотрим, как это можно настроить.

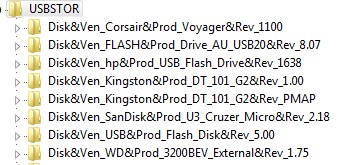

При подключении любого USB накопителя к компьютеру, драйвер USBSTOR устанавливает устройство и создает в ветке реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\USBSTOR отдельную ветку. в которой содержится информация о накопителе (например, Disk&Ven_Kingstom&Prod_DT_1010_G2&Rev_1.00 ).

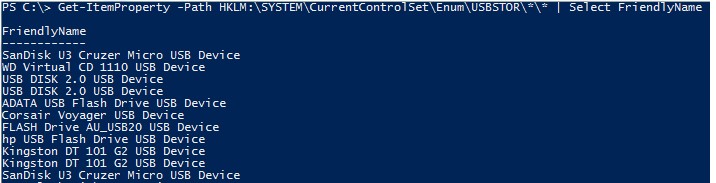

Вы можете вывести список USB накопителей, которые когда-либо подключались к вашему компьютеру следующей PowerShell командой:

Get-ItemProperty –Path HKLM:\SYSTEM\CurrentControlSet\Enum\USBSTOR\*\*| select FriendlyName

Вы можете удалить все разделы реестра для подключенных ранее USB флешек, кроме тех, которые вам нужны.

Затем нужно изменить разрешения на ветку реестра USBSTOR так, чтобы у всех (в том числе (SYSTEM и администраторов) были только права на чтение. В результате при подключении любой USB накопителя, кроме разрешенного, Windows не сможет установить устройство.

24.11.2020

itpro

Windows 10, Windows Server 2016

комментариев 13

По умолчанию, при доступе к общей сетевой папке на сервере, включенном в домен Active Directory, с компьютеров из рабочей группы (не добавленных в домен) у пользователя появляется запрос на ввод пароля доменной учетной записи. Попробуем разобраться, как разрешить анонимный доступ к общим сетевым папкам и принтерам на доменном сервере с компьютеров рабочей группы без авторизации на примере Windows 10 / Windows Server 2016.

С точки зрения безопасности не рекомендуется открывать анонимный сетевой доступ для гостевого аккаунта. Тем более нельзя включать анонимный доступ на контроллерах домена. Поэтому перед включением анонимного доступа попробуйте выбрать более правильный путь – включение компьютеров рабочей группы в домен, или создайте для всех пользователей рабочей группы персональные учётные записи в домене. Это гораздо правильнее с точки зрения предоставления и управления доступом.

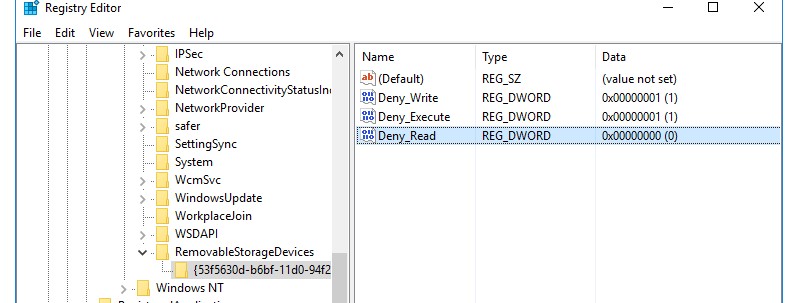

Гибкое управление доступом к USB накопителям через реестр и GPO

Более гибко управлять доступом к внешним устройствам можно с помощью настройки параметров реестра, которые задаются рассмотренными выше политиками через механизм Group Policy Preferences (GPP). Всем указанным выше политикам соответствуют определенные ключи реестра в ветке HKLM (или HKCU) \SOFTWARE\Policies\Microsoft\Windows\RemovableStorageDevices (по умолчанию этого раздела в реестре нет).

Чтобы включить ту или иную политику нужно создать в указанном ключе новую ветку с именем класса устройств, доступ к которым нужно заблокировать (столбец 2) и параметром REG_DWORD с типом ограничения Deny_Read (запрет чтения), Deny_Write (запрет записи) или Deny_Execute (запрет выполнения).

Если значение параметра равно 1— ограничение активно, если 0 – запрет использования данного класса устройств не действует.

| Имя политики | Подветка с именем Device Class GUID | Имя параметра реестра |

| Floppy Drives: Deny read access | Deny_Read | |

| Floppy Drives: Deny write access | Deny_Write | |

| CD and DVD: Deny read access | Deny_Read | |

| CD and DVD: Deny write access | Deny_Write | |

| Removable Disks: Deny read access | Deny_Read | |

| Removable Disks: Deny write access | Deny_Write | |

| Tape Drives: Deny read access | Deny_Read | |

| Tape Drives: Deny write access | Deny_Write | |

| WPD Devices: Deny read access | | Deny_Read |

| WPD Devices: Deny write access | | Deny_Write |

Указанные ключи реестра и параметры можно создать вручную. На скриншоте ниже я создал ключ RemovableStorageDevices, а в нем подраздел с именем . С помощью REG_DWORD параметров я запретил запись и запуск исполняемых файлов с USB накопителей.

Запрет использования USB накопителей вступит в силу немедленно после применения политики (не нужно перезагружать компьютер). Если USB флешка подключена к компьютеру, она будет доступна до тех пор, пока ее не переподключат.

С помощью данных ключей реестра и возможностями нацеливания политик GPP с помощью Item-level targeting вы сможете гибко применять политики, ограничивающие использование внешних устройств хранения. Вы можете применять политики к определённым группам безопасности AD, сайтам, версиям ОС, OU и другим характеристикам компьютеров (вплоть до возможности выборки компьютеров через WMI фильтры). Например, можно создать доменную группу Storage-Devices-Restrict и добавьте в нее учетные записи компьютеров, на которых нужно ограничить исопльзование USB накопителей. Эта группа указывается в вашей политике GPP в секции Item Level Targeting -> Security Group с опцией Computer in Group. В результате политика блокировки USB будет применяться к компьютерам, добавленным в эту группу AD.

Примечание. Аналогичным образом вы можете создать собственные политики для классов устройств, которые в данном списке не перечислены. Узнать идентификатор класса устройства можно в свойствах драйвера в значении атрибута Device Class GUID.

Настройка групповых политик

Все действия, перечисленные ниже, должны проводиться под управлением ученой записи с правами Администратора.

Для настройки локальных политик необходимо запустить режим командной строки из-под учетной записи администратора. Для этого выберите Start-Run-cmd.

В появившемся окне командной строки наберите gpedit.msc.

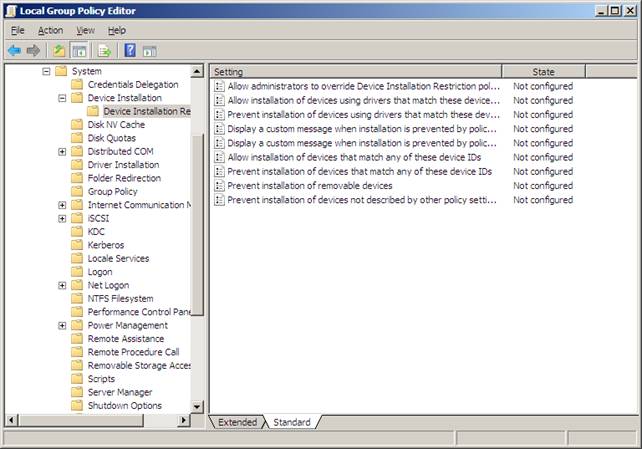

В появившемся окне редактора групповых политик (Local Group Policy Editor) выберите Administrative Templates-System-Device Installation (рис.4).

Рисунок 4 Ограничения на установку устройства

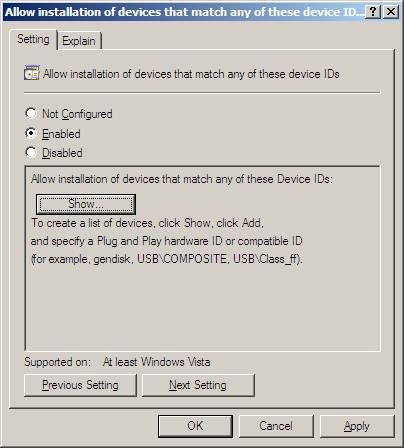

Далее выберите Allow installation of devices that match any of these device IDs (рис.5).

Рисунок 5 Разрешить установку устройств, соответствующих какому-либо из этих кодов устройств

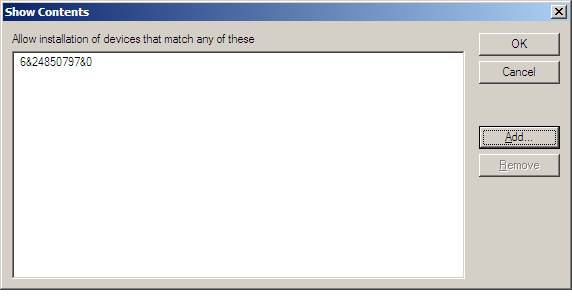

Для создания соответствующего списка устройств нажмите на кнопку Show. В полученном окне (рис. 6) введите коды разрешенных устройств

Рисунок 6 Разрешить установку устройств, соответствующих какому-либо из этих кодов

В получено окне можно как добавить, так и удалить коды устройств с помощью соответствующих кнопок.

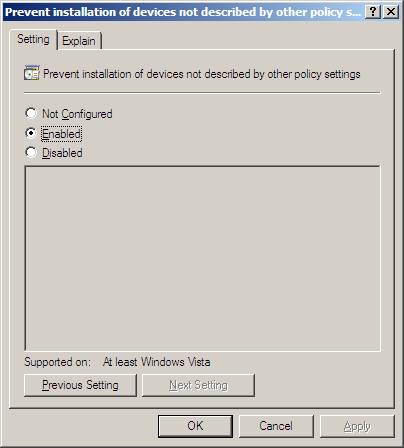

После создания данного списка устройств, необходимо запретить установку устройств, не описанных другими правилами политики. Для этого выберите пункт политики Prevent installation of devices not described by other policy settings (рис.7).

Рисунок 7 Запретить установку устройств, не описанных другими правилами политики

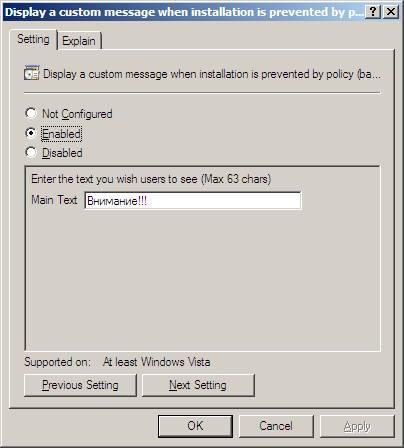

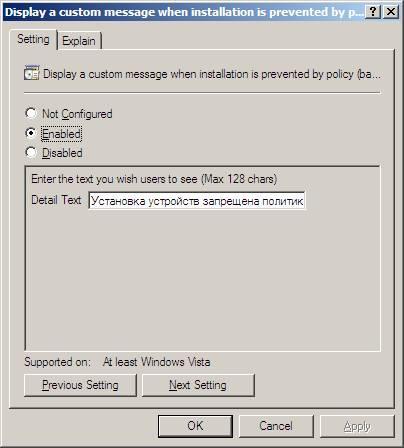

В случае если пользователь все же решит использовать устройство, не описанное в групповой политике, он получит уведомление, заголовок которого вы сможете указать с помощью пункта Display a custom message when installation is prevented by policy setting (рис. 8).

Основной текст, отображаемый при этом во всплывающем окне, вы также можете задать при помощи пункта групповой политики (рис.9).

Для окончательного запрета установки устройств выберите пункт Prevent installation of devices not described by other policy setting (Запретить установку устройств, не описанных другими параметрами политики).

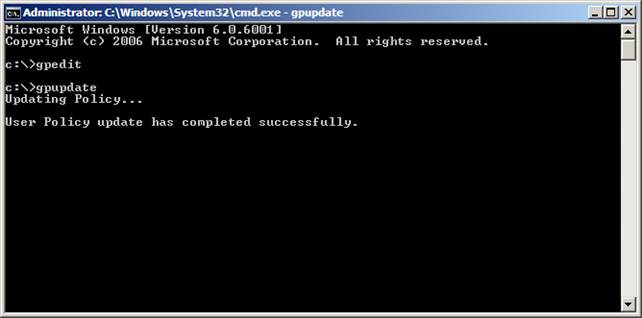

Окончательно параметры, описанные в групповой политике, будут введены в действие после ввода в командной строке команды gpupdate.exe (рис.10).

Рисунок 10 Обновление групповой политики

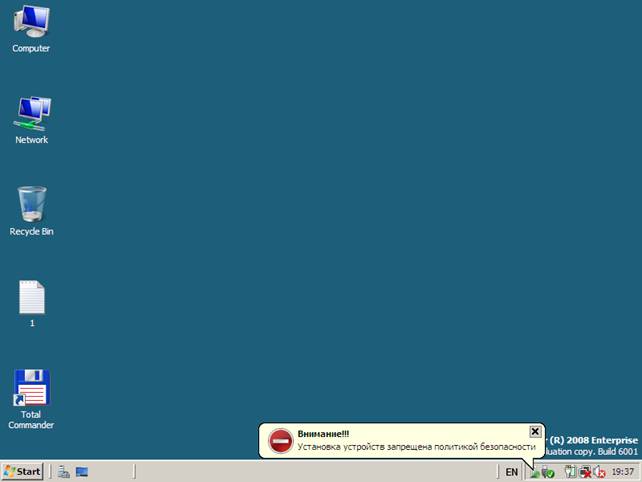

После применения политики при попытке подключения USB-устройства, не описанного в правилах, появится следующая надпись (рис.11).

Рисунок 11 Попытка подключения устройства несанкционированного политикой

К несомненным достоинствам подхода, применяемого Microsoft, стоит отнести простоту настройки и использования, интеграцию с Active Directory, а также то, что такой подход не требует установки ПО сторонних производителей.

Что же касается недостатков, то их, увы, гораздо больше. Данный подход не позволяет контролировать, что же именно пользователь записывает (считывает) с внешнего носителя, так как логи операций записи/считывания просто не ведутся. По способу организации контроля над внешними носителями данное ПО может быть отнесено к ПО контроля за внешними устройствами начального уровня. Однако не стоит забывать и о том, что в данный момент времени не существует другого ПО, способного выполнять аналогичные задачи под управлением Windows Server 2008 и Windows Vista.

Один хакер может причинить столько же вреда, сколько 10 000 солдат! Подпишись на наш Телеграм канал, чтобы узнать первым, как выжить в цифровом кошмаре!

В настоящее время большинство системных администраторов блокируют USB порты на компьютерах, это делается в целях безопасности, да и неплохая защита от вирусов. В первую очередь отключают порты на лицевой крышке, путем отсоединения шлейфа от материнской платы, затем блокируют изменением определенного ключа в реестре,так-же меняют групповые политики, и напоследок отключают в BIOS. В данном посте приведены самые распространённые методы блокировки USB портов. Пример включения буду приводить на Windows 7, на XP все идентично. Первым делом узнаем как отключены usb порты, а для этого делаем по инструкции ниже:

Внимание! Требуются права Администратора.

1. Вставьте рабочую флешку в USB разъем (на компьютере вставляем сзади, на случай отключения портов на передней крышке)

2. Откройте Компьютер .

3. В открывшемся окне Компьютер смотрим как отображается наша флешка, если нет тогда делаем по Варианту 2 . Если флешка отображается тогда пробуем ее открыть.

При возникновении ошибки Отказано в доступе делаем по варианту 1 .

Вариант 1:

В окне Выполнить (клавиши WIN+R) открыть редактор групповых политик gpedit.msc

Откроется окно редактора групповых политик, в котором необходимо открыть раздел Политика “Локальный компьютер” –> Конфигурация компьютера –>Административные шаблоны –>Система –> Доступ к съемным запоминающим устройствам.

В правой колонке обращаем внимание на Состояние Включена (на примере включена политика Съемные диски: Запретить чтение), двойным нажатием кликаем по включённой политике.

В открывшемся окне Отключаем или ставим на Не задано .

Вариант 2:

1) Делаем следующие: нажимаем правой кнопкой мыши на Компьютер , в открывшемся окне нажимаем С войства .

2) В запущенном окне нажимаем на Диспетчер устройств .

3) В запустившемся Диспетчер устройств кликаем на вкладку Контроллеры USB .

4) Тут мы применим заготовленную флешку, вставляем ее в рабочий USB порт. Если порты отключены в реестре произойдет следующее:

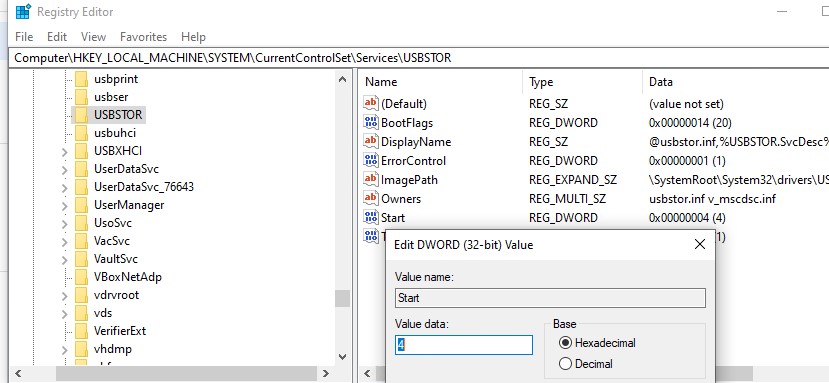

Теперь включаем USB порты, для этого открываем редактор реестра ( "Пуск"->"Все программы"->"Стандартные"->"Выполнить" или сочетанием клавиш Windows+R )в запустившемся окне вводим regedit и нажимаем ОК .

Теперь двигаемся по ветке HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\USBSTOR напротив значения Start мы должны увидеть значение 4.

Затем двойным нажатием по Start меняем значение на 3 и жмем ОК .

3 включить USB

4 отключить USB

Если не хочется лезть в реестр тогда можно создать скрипт. Для этого нужно создать файл с именем Enable_USBSTOR.bat и открыв его в блокноте, а затем скопировать следующий код:

rename c:\WINDOWS\inf\usbstor.inf.bak usbstor.inf

rename c:\WINDOWS\inf\usbstor.pnf.bak usbstor.pnf

reg add "HKLM\SYSTEM\CurrentControlSet\Services\USBSTOR" /v Start /t reg_dword /d 3 /f

Комментарии

Никогда не думал что нужна будет такая мелочь, как отключение портов на пк, но в итоге пригодилось.

Спасибо автору, все чётко и по делу!

Получение ID USB-устройств

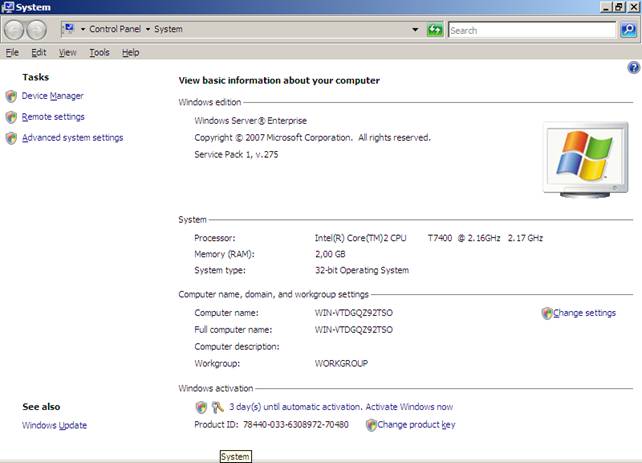

Для получения соответствующего идентификатора устройства необходимо подсоединить это устройство к USB-порту, дождаться пока система опознает его, и войти в Drive Manager (для этого нажмите правой клавишей мыши на значке My Computer) и из выпадающего меню выберите пункт Properties. Вы получите картинку, изображенную на рисунке 1.

Рисунок 1 Просмотр сведений о вашем компьютере

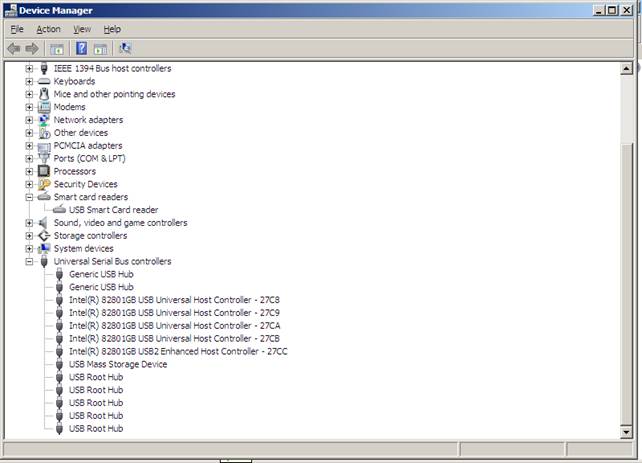

Затем из меню Tasks выберите Device Manager. В появившемся списке устройств откройте пункт Universal Serial Bus controllers (рис.2).

Рисунок 2 Device Manager

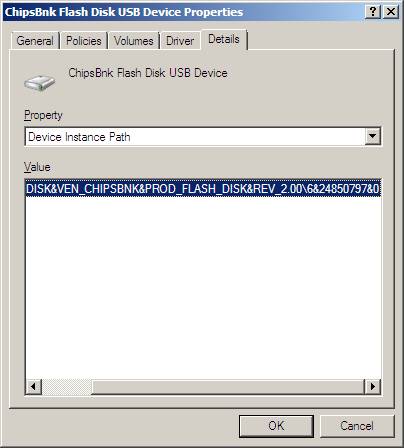

В полученном списке выберите USB Mass Storage Device. Нажмите правую клавишу мыши и в контекстном меню выберите Properties. Потом выберите вкладку Details. Выберите пункт Device Instance Path (рис.3).

Скопируйте значение этого пункта меню в текстовый редактор (например, MS Word).

Вы получите приблизительно такую строку USBSTOR\Disk&Ven_JetFlash&Prod_TS2GJFV30&Rev_8.07\BX1D3DGC&0

Из полученной строки выделите подстроку типа BX1D3DGC (набор символов от последнего символа \ до &) – это и будет искомое ID устройства.

В случае если вы получите строку, подобную USBSTOR\Disk&Ven_ChipsBnk&Prod_Flash_Disk&Rev_2.00\6&1c912e9b&0, то имя устройства будет 6&1c912e9b .

После того, как вы получили уникальный ID устройства, нужно переходить к настройкам групповых политик.

Полное отключение USB Storage Driver через реестр

Вы можете полностью отключить драйвер USBSTOR (USB Mass Storage Driver), который необходим для корректного определения и монтирования USB устройств хранения.

На отдельно стоящем компьютере вы можете отключить этот драйвер, изменив значение параметра Start (тип запуска) с 3 на 4. Можно это сделать через PowerShell командой:

Set-ItemProperty "HKLM:\SYSTEM\CurrentControlSet\services\USBSTOR" -name Start -Value 4

Перезагрузите компьютер и попробуйте подключить USB накопитель. Теперь он не должен появиться в проводнике или консоли управления дисками, а в диспетчере устройств вы увидите ошибку установки драйвера устройства.

Примечание. Это единственный способ отключения USB накопителей в снятых с поддержки Windows XP /Windows Server 2003, т.к. в этих версиях нет отдельных настроек груповых политик для ограничения доступа к внешним USB устройствам.

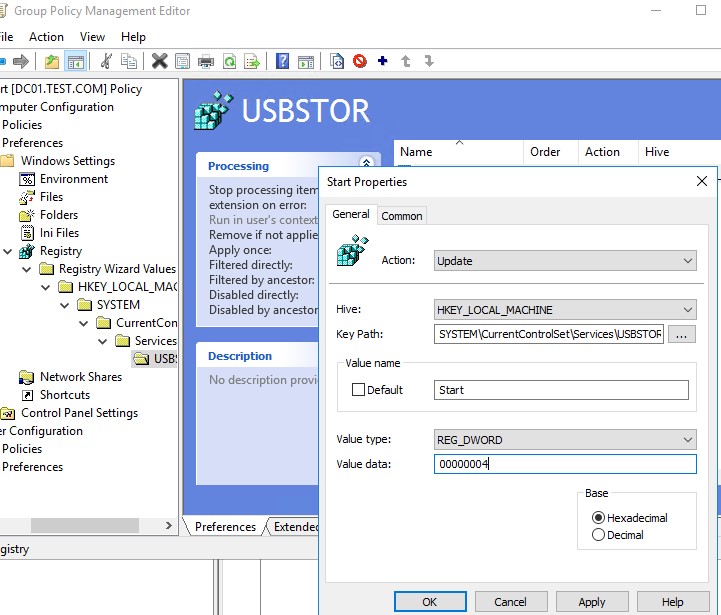

С помощью Group Policy Preferences вы можете отключить запуск драйвера USBSTOR на компьютерах домена. Для этого нужно внести изменения в реестр через GPO.

Эти настройки можно распространить на все компьютеры. Создайте новую групповую политику, назначьте ее на OU с компьютерами и в разделе Computer Configuration -> Preferences -> Windows Settings -> Registry создайте новый параметр со значениями:

- Action: Update

- Hive: HKEY_LOCAK_MACHINE

- Key path: SYSTEM\CurrentControlSet\Services\USBSTOR

- Value name: Start

- Value type: REG_DWORD

- Value data: 00000004

Как заблокировать USB накопители только определенным пользователям?

Довольно часто необходимо запретить использовать USB диски всем пользователям компьютера, кроме администраторов (или другие исключения в политики блокировки USB накопителей).

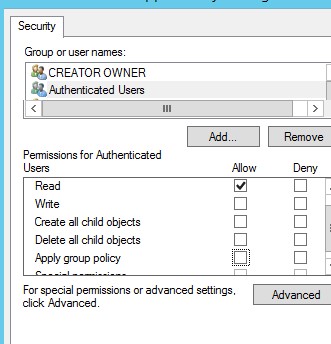

Проще всего это реализуется с помощью использования Security Filtering в GPO. Например, запретить применять политику блокировки USB к группе администраторов домена.

Может быть другая задача — нужно разрешить использование внешних USB накопителей всем, кроме определённой группы пользователей. Создайте группу безопасности “Deny USB” и в настройках безопасности политики добавить эту группу. Для этой группы выставите разрешения на чтение и применение GPO, а у группы Authenticated Users или Domain Computers оставить только разрешение на чтение (сняв галку у пункта Apply group policy).

Читайте также: