Не видит opc сервер на удаленном компьютере

Windows XP давно не поддерживается Microsoft, но на производстве иногда бывает крайне тяжело (или лень) отказаться от использования данной ОС. Поэтому нужно иметь шпаргалку и на этот случай. Настройка DCOM в XP похожа на настройку 7-ки, но есть некоторые моменты ради которых я не поленился и отскринил всю процедуру.

3. Настройка брандмауэра Windows 2008 и Windows 7 для разрешения работы DCOM и OPC

Технология DCOM, на базе которой работает технология OPC, использует в своей работе системный зарезервированный порт 135. Для того чтобы серверы и клиенты функционировали без проблем необходимо разрешить эти соединения в вашем брандмауэре. Если клиент и сервер расположены на разных компьютерах, то настройка брандмауэра обязательна. Ниже приведен пример настройки стандартного брандмауэра Windows 2008. Если клиент и сервер будут использоваться на одном компьютере, то настройку брандмауэра можно не производить.

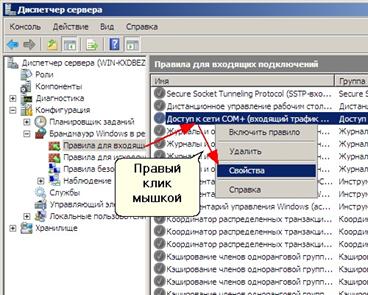

Рис. 11 Доступ к консоли управления компьютером или сервером

Пользователям Windows 7. Для того чтобы открыть консоль управления брандмауэром необходимо выполнить "Пуск" - "Панель управления" - "Система и безопасность" - "Брандмауэр Windows" - "Расширенные настройки" или запустить из командной строки используя команду "".

3.2 Создание правил для каждого OPC сервера

Необходимо разрешить работу для каждого OPC сервера, который будет работать на данном компьютере. Также необходимо разрешить работу в сети системной службе OpcEnum, которая позволяет удаленным клиентам получать список серверов с данного компьютера.

Ниже приведен пример создания правила для OpcEnum. Создание правил для других приложений выполняется аналогичным образом.

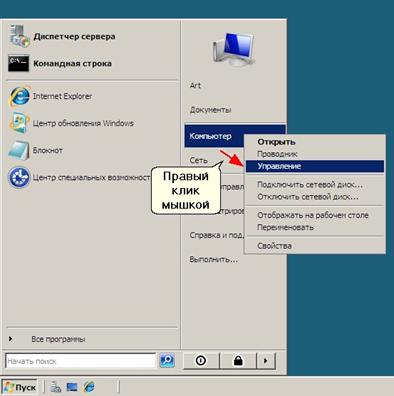

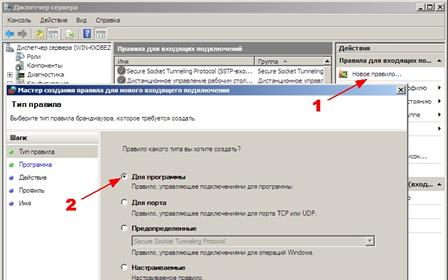

Рис. 14 Добавление индивидуального привила

- Выберите действие "Новое правило";

- Выберите тип правила "Для программы";

- Кликните по кнопке "Дальше".

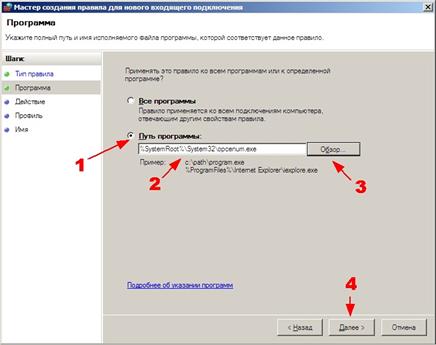

Рис. 15 Выбор файла

- Выберите опцию "Путь программы";

- Укажите полный путь и имя фала программы;

- Вы можете выбрать программу на диске, с помощью кнопки "Обзор";

- Кликните по кнопке "Дальше".

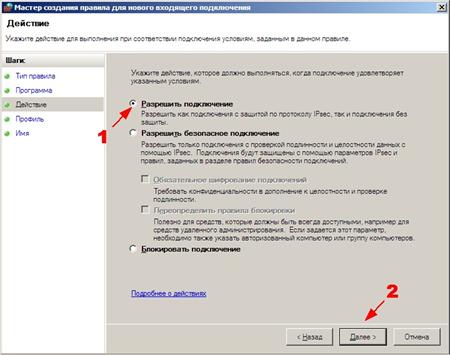

Рис. 16 Параметры правила

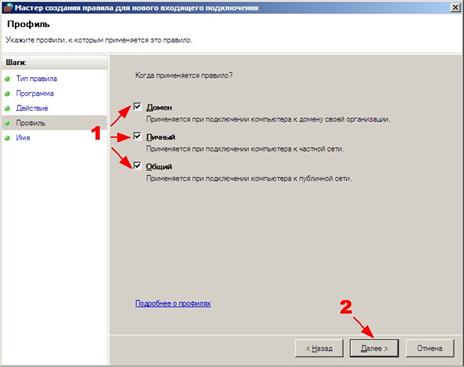

Рис. 17 Активные профили

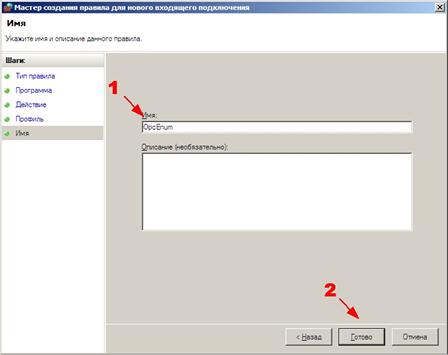

Рис. 18 Имя правила

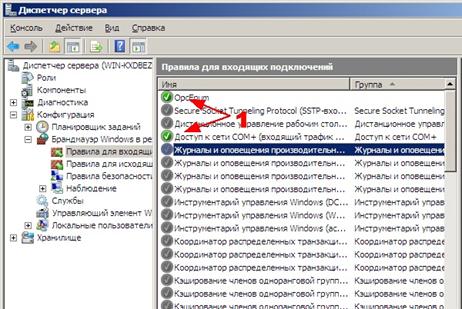

Рис. 19 Действующие правила

Данные шаги создания правила необходимо повторить для каждого OPC сервера.

Не могу понять почему коммуникатор выдает хотя установлены два сервера и Lectus и Insat и эти серверы замечательно видны другой SCADA системой…

что можно сделать? куда смотреть?

пробовал решение для известной проблемы «не удаётся получить данные от OPC-сервера, при этом в свойствах КП требуемый OPC-сервер доступен.»

они не помогли, но проблема получается неизвестная т.к. в свойствах КП требуемый сервер недоступен.

P.S. что такое КП?

Попробуйте открыть список OPC серверов этой утилитой. Она работает по аналогии с Коммуникатором и удобна для проверки.

КП — контролируемый пункт. Чаще всего это какое-либо устройство. Для одного OPC сервера оптимально создать один КП.

да кстати. эту утилиту уже скачивал. после ее запуска проходило несколько минут без каких либо действий а потом выходила ошибка связанная с заполнением списка OPC серверов. При этом в коммуникаторе выходила такая ошибка.

После этого я переустановил Lectus и ошибка такая перестала появляться, но ОРС все равно не виден. Я скачал демонстрационный Инсат и проверил в другой скаде — видны и лектус и инсат. В коммуникаторе опять Сейчас я решил попробовать установить все заново на в вин7 на виртуал бокс.

Установил на другом компе — все норм. Lectus виден. Странно что же там мешает?…

Исправил. Похоже проблема была в том, что на компе были установлены разные версии OPC Core. Удалил все и поставил одну последнюю версию. Переустановил RapidScada и Lectus OPC . теперь сервера отображаются норм.

Спасибо за информацию. С OPC DA сейчас больше всего проблем.

Даже как-то переписывались с разработчиком одного известного OPC-сервера. Ему пришлось добавить поддержку определенных функций, которые нужны были для работы библиотек.

Надеюсь, что рано или поздно все перейдут на OPC UA.

А зачем Вам Lectus? Протокол Modbus поддерживается напрямую.

просто с лектусом уже экспериментировал — там конфигурации наработаны, алгоритм опроса ясен, а тут надо заново экспериментировать с модбас опросом — как получить значимые биты из регистра в переменную? как поменять порядок байт в регистре? порядок регистров в 4х байтовой переменной? как будет делаться запрос если нужны 1й, 6, 10 регистры — одним запросом как положено или будет 3 запроса? Если опрашивать несколько устройств, то как они будут по очереди опрашиваться? сколько модбас драйвер будет ждать ответа? если связь потерялась с устройством, то через какое время модбас драйвер попытается повторно до него достучаться? в общем пока так тестирую, а появится время — попробую модбас библиотеку.

Сейчас просто ищу возможность создать именно распределенную систему где будет несколько объектов со своими серверами , которые будут передавать информацию на центральный сервер.

1-й, 6-й и 10-й регистры НИКОГДА не будут одним запросом, если вы не читаете с 1-ого по 10-й и просто не обрабатываете те, что ненужны.

Lectus опрашивает каждый регистр отдельным запросом. Это понятнее при настройке, но в разы медленнее. Зачастую это критично.

Думаю, что на Ваши вопросы Вы легко найдёте ответы, попробовав настроить Modbus драйвер Rapid SCADA. Если не найдёте сами, то поможем здесь.

Если только запросить с 1 по 10, но лишние регистры не привязывать к входным каналам.

«1-й, 6-й и 10-й регистры НИКОГДА не будут одним запросом, если вы не читаете с 1-ого по 10-й и просто не обрабатываете те, что ненужны.»

да, так. Читается с 1го по 10й и обрабатываются нужные. И это делается автоматически.

пользователю нужно просто указать какие регистры ему нужны, и в опциях узла допустимое количество незначимых регистров в групповом запросе.

«Lectus опрашивает каждый регистр отдельным запросом. »

нет. это не так. там поведение как я выше написал.

Мне нужно реализовать OPC-сервер в Windows XP. Я загружаю библиотеку OPC и OPC-клиент (приложение не библиотека). Я понимаю мой OPC-сервер, когда я использую клиент на своей машине, все работает нормально. Но когда я подключаюсь с удаленного компьютера, я не вижу свой сервер. Я понимаю, что технология dkom потенциально опасна. Я получил это руководство и сделал все на нем, но ничего не изменилось. Я отключу брандмауэр Windows, добавьте 135 порт в исключение firewall windowsds. В dcomcnfg предоставляется локальный и удаленный доступ к “анонимным” и “всем” группам, предоставляет локальный и удаленный запуск и активацию для “администраторов” и “всех” групп. И ничего не изменилось, я не дал права на мой компонент DCOM, потому что я подумал следующее: я получаю список серверов, которые не работают с ними. В моей сети microsoft нет домена и активного каталога, могу ли я достичь желаемого результата в этом случае?

Есть несколько вещей, которые могут пойти не так с OPC DA над DCOM. С вершины головы вы можете попробовать следующее:

- Проверьте, запущена ли служба OPCEnum на сервере. Эта служба предоставляет список серверов OPC для потенциальных клиентов. Это часть фонда OPC, распространяемая.

- Убедитесь, что любые изменения dcomcnfg, которые вы применяли, выполняются как на сервере, так и на клиентском компьютере.

- Если вы используете только локальных пользователей, попробуйте создать выделенного пользователя для доступа OPC на сервере и на клиентском компьютере, например. назовите его “opc”. Затем предоставите все права этого пользователя в разделе “Безопасность COM” dcomcnfg. Запустите сервер и клиент как “opc”. Убедитесь, что локальные пользователи аутентифицируются как сами (см. “Параметры безопасности” в локальных политиках).

- Если все остальное не удается, обходным путем может быть развертывание сервера на клиентском компьютере, его регистрация и удаление. Работал для меня один раз.

Самая распространенная ошибка: DCOM не настроены должным образом. Я считаю, что это руководство очень полезно:

Также это другое руководство дает вам большое представление о дистанционном OPC DA:

2.1 Домены и рабочие группы При работе в рабочей группе каждый пользователь должен быть создан локально на каждом компьютере, подключение. Кроме того, каждая учетная запись пользователя должна иметь один и тот же пароль для аутентификации. Пустой пароль недействителен в большинство случаев. Поскольку, возможно, потребуется внести изменения в местную безопасность политики на каждом компьютере, удаленная связь внутри рабочей группы потенциал быть наименее защищенным соединением. Чтобы получить больше информации, см. “Локальные политики безопасности”. При работе в домене пользователи и группы не должны добавляться на каждый компьютер. домен использует центральную базу данных, содержащую учетные записи пользователей и информация о безопасности. Если предпочтительнее работать в домене, сетевому администратору, возможно, придется выполнить изменения. смешивание доменам и рабочим группам требуется, чтобы оба компьютера аутентифицировались с меньшим из двух вариантов. Это означает, что домен компьютер будет иметь такую же конфигурацию, как если бы он был включен рабочая группа. Локальные учетные записи пользователей должны быть добавлены на компьютер домена.

Важно! Выделение тегов, групп тегов осуществляется нажатием правой кнопки мыши. Выделение нескольких тегов, групп тегов – "Ctrl" + "ПКМ".

Важно помнить, что каждая переменная в редакторе переменных должна иметь уникальное имя, поэтому при совпадении имен, импортируемой переменной будет добавлен префикс. Например, при импорте уже существующей переменной "Variable" импортируемая переменная добавится с именем "Variable_1".

При нажатии кнопки импорта переменных с OPC DA сервера, справа появится панель OPC-серверов с параметрами импорта:

1. IP-адрес компьютера – компьютер, на котором будет произведен поиск OPC-серверов ("localhost" - компьютер, на котором сейчас запущен редактор). После ввода IP-адреса удаленного компьютера будет произведен поиск доступных OPC-серверов, которые отобразятся в списке ниже.

2. Сортировка по доступу – можно отсортировать теги по правам доступа:

• Все теги – показывать все теги не зависимо от прав доступа.

• Теги для чтения – показать только теги доступные для чтения.

• Теги для записи – показать только теги доступные для записи.

• Теги для чтения и записи – показать теги доступные для чтения и записи.

3. Сортировка по типу – можно отсортировать теги по типу данных:

• Все типы – показать все теги не зависимо от типа.

• Все типы (даже неопределенные) – может быть ситуация, когда OPC-сервер не предоставляет скада-системе сведения о типе данных. Такие теги будут не видны, пока пользователь не выберет данную опцию.

• Другие варианты – Boolean, Word, LongWord, SmalInt, LongInt, Int32, UInt32, Int64, UInt64, Currency, Decimal, Single, Double, Date, String, Char, UChar, PChar, PWideChar, Pointer, Variant, User Defined.

4. Панель OPC-серверов – здесь отображается список OPC-серверов. Кликнув по нужному OPC-серверу можно просмотреть доступные теги.

5. Префикс – сюда можно ввести символы, которые при импорте будут добавляться перед именем тега. Это нужно в случае, когда в разных группах OPC-сервера имеются переменные с одинаковыми именами. Каждая переменная в редакторе переменных должна иметь уникальное имя, поэтому для удобного импорта тегов с одинаковыми именами можно использовать данный параметр.

6. Кнопка "Импортировать" - при нажатии, происходит импорт тегов с OPC-сервера в активную группу редактора переменных. "Shift" + "Импортировать" - при импорте к имени тега добавляется полный путь к переменной.

Общий план работ

Чтобы настройка не была головной болью, нужно соблюдать определенную последовательность действий.

- Введение.

- Проверка OPC локально — OPC-клиент на сервере должен без проблем получать данные с локального OPC-сервера.

- Отключение брандмауэра — по-началу это упрощает настройку, пока еще нет четкого понимания что нужно разрешать.

- Настройка пользователей — связка логин/пароль должна быть одинаковой на обоих компьютерах.

- Отключение простого доступа к файлам — если эта настройка включена, то каждый удаленный пользователь будет авторизован как Гость, что нам крайне не подходит.

- Настройка DCOM — общие настройки, обеспечивающие работоспособность DCOM на компьютерах.

- Настройка OpcEnum для работы через DCOM — служба, которая отображает OPC-сервера компьютера на котором она запущена.

- Настройка целевого OPC-сервера для работы через DCOM — в моем случае это CoDeSysOPCDA.

- Настройка локальных параметров безопасности — необходимо снять ограничения на запуск DCOM.

- Включение брандмауэра и создание правил — с отключенным брандмауэром жить не комфортно! Здесь же и проверим как данные летают

Отключение простого доступа к файлам

- Открываем окно Мой компьютер или любое другое окно приложения explorer. В меню Сервис выбираем пункт Свойства папки.

- Выбираем вкладку Вид и в списке Дополнительные параметры снимаем галку Использовать простой общий доступ к файлам (рекомендуется).

Внимание! Эти действия следует выполнить как на сервере, так и на клиенте.

Настройка пользователей

На обоих компьютерах должны быть пользователи с одинаковыми логинами и паролями, причем пароль должен быть не пустым. В домене можно использовать одну учетную запись. Для теста я выбрал логин opc и пароль opc — конечно же, не рекомендую использовать такую простую связку в продакшне 🙂

Итак, переходим к настройке пользователей. Текстовую последовательность я снабдил скриншотами, которые помогут проще ориентироваться в тексте. Конечно же, опытный пользователь может создать/настроить юзера так как ему будет угодно, тем не менее я предлагаю такой вариант.

- Запускаем компонент управления учетными записями пользователей control userpasswords2.

- В окне нажимаем кнопку Добавить для добавления нового пользователя в систему.

- В следующем окне задаем логин opc (поле Пользователь), и имя с описанием по желанию и жмем кнопку Далее.

- Задаем пароль opc и подтверждение, жмем Далее.

- Далее выбираем уровень доступа «Другой» и в списке выбираем группу Администраторы (или другую, которая позволит запускать OPC-сервер) и жмем кнопку Готово.

- Пользователь создан и появляется в списке Пользователи этого компьютера. Для включения автологина, нужно выделить юзера в этом списке и снять галку Требовать ввод имени пользователя и пароля. Решать вам, нужен автологин или нет. Затем нужно сделать две вещи. Добавить юзера в группу Пользователи DCOM (таким образом всю настройку мы сможем выполнять для группы, а не для конкретного пользователя — это может быть полезно в будущем при смене пароля для opc или изменении пользователя) и настроить запрет смены пароля юзером (это на всякий случай). Для этого переходим на вкладку Дополнительно. В секции Дополнительное управление пользователями нажимаем кнопки Дополнительно (уж простите Майкрософт за тавтологию …).

- В появившемся окне слева выбираем Группы, справа в контекстном меню выбираем пункт Создать группу.

- В окне Новая группа вписываем имя «DCOM» и описание (по желанию). Под списком Члены группы жмем на кнопку Добавить.

- В поле для ввода пишем логин opc и жмем кнопку OK, если все хорошо, то окно закроется …

- … а в следующем окне в списке Члены группы появится наш opc. Теперь можно закрыть окно.

- Убедимся, что группа DCOM создана.

- Далее слева выбираем пункт Пользователи и дважды кликнем на нашего opc.

- В появившемся окне ставим галки Запретить смену пароля пользователем и Срок действия не ограничен, подтверждаем кнопкой OK и закрываем окно настройки пользователей и групп.

- Также подтверждаем настройки кнопкой OK в оставшемся окне. Но окно не закроется, а выскочит просьба ввести логин и пароль пользователя для автологина. Введем данные нашего юзера и подтвердим кнопкой OK.

Внимание! Эти действия необходимо провести как на сервере, так и на клиенте.

Настройка DCOM

В данном разделе нужно настроить свойства DCOM по умолчанию на сервере, чтобы «все работало». Приступим.

- Запустим окно настройки DCOM командой dcomcnfg .

- Откроется окно Службы компонентов, в котором нужно будет раскрыть список Службы компонентов, а затем и список Компьютеры, где мы увидим еще один вложенный список Мой компьютер

- Правой кнопкой мыши кликаем на Мой компьютер и выбираем пункт меню Свойства.

- В появившемся окне свойств выбираем вкладку Свойства по умолчанию и устанавливаем следующие настройки:

- Галка Разрешить использование DCOM на этом компьютере — без нее DCOM работать не будет.

- В Уровень проверки подлинности по умолчанию выбираем Подключение.

- В Уровень олицетворения по умолчанию выбираем Идентификация.

- Затем выбираем вкладку Протоколы по умолчанию.

Те же настройки необходимо провести и на клиенте за исключением пунктов 3.2 и 3.3 — они не повлияют на работу, но и не повредят. Самое главное, чтобы DCOM был разрешен.

Введение

Как всегда, у меня есть отдельные требования для настройки:

- доступ к OPC-серверу будет осуществляться по логину и паролю

- доступ будет осуществляться только к тому OPC-серверу, который мы укажем

Вариант где все для всех разрешено описывать не буду, т.к. это крайне не безопасно.

- Условный сервер (так и будем его далее называть) – этот компьютер связывается с контроллером. В моем случае это виртуальная машина с Windows XP Professional SP3 с последними обновлениями и CoDeSys 3.4. Виртуалка имеет имя XP-DCOM-3.

- В качестве контроллера выступает софтовый PLC от CoDeSys.

- Условный клиент – компьютер с OPC DA клиентом — в моем случае это еще одна виртуалка с Windows XP Professional SP3 с последними обновлениями, в качестве OPC-клиента я выбрал продукт от kassl.de. Виртуалка имеет имя XP-DCOM-4.

- Обе виртуалки находятся в рабочей группе, домен отсутствует, связь между ними есть.

Настройка OpcEnum для работы через DCOM

Служба OpcEnum отвечает за отображение OPC-серверов. Если ее настроить некорректно, то при браузинге серверов, вы не увидите ничего, кроме ошибок. Эту службу нужно настроить на сервере.

- В окне Служба компонентов должно уже быть открыто дерево до Настройка DCOM. Нужно выбрать этот элемент в левой части окна, и после этого в правой найти OpcEnum, кликнуть на него правой кнопкой мышки и выбрать пункт меню Свойства.

- Откроется окно свойств, и во вкладке Общие в списке Уровень проверки подлинности выбрать Подключение.

- Во вкладке Расположение должен быть выбран пункт Запустить приложение на данном компьютере. Остальные галки должны быть сняты.

- Далее переходим к вкладке Безопасность, где будем раздавать права на удаленный запуск, доступ и изменение настроек OpcEnum. Во всех трех случаях выбираем пункт Настроить, т.е. у нас должны быть активны три кнопки Изменить.

- Начнем с Разрешение на запуск и активацию. Нам нужно добавить нашу группу с необходимыми разрешениями, поэтому кликаем на кнопку Добавить.

- Вписываем (или ищем) группу DCOM, жмем OK — группа должна добавиться.

- Итак, группа в списке, теперь надо проставить галки под словом Разрешить. (На скриншоте) Я поставил все галки, но для того чтобы служба работала по сети нам нужно лишь Удаленный запуск и Удаленная активация. После проставления галок жмем OK и открываем следующее окно — Права доступа.

- Точно так же добавляем нашу группу и разрешаем ей все, либо только Удаленный доступ, жмем OK и открываем окошко Разрешение на изменение настроек.

- В этом окне точно так же добавляем группу и разрешаем ей Полный доступ и Чтение — они ставятся одновременно и снимаются так же. Жмем OK и переходим ко вкладке Удостоверение окна свойств OpcEnum.

- Для службы OpcEnum возможно два варианта запуска:

- Системная учетная запись (только службы) — OPC-сервер будет запущен под системной учетной записью независимо от входа в систему. Данный вариант нам подходит и его советуют как более предпочтительный.

- Указанный пользователь — при данной настройке OPC-сервер будет запущен от имени указанного нами пользователя в одном экземпляре, в независимости от того под какой учетной записью совершен вход. Этот вариант нравится мне больше, т.к. я люблю определенность, ведь в данном случае я сам указываю пользователя.

Общий план работ

Чтобы настройка не была головной болью, нужно соблюдать определенную последовательность действий.

- Введение.

- Проверка OPC локально — OPC-клиент на сервере должен без проблем получать данные с локального OPC-сервера.

- Отключение брандмауэра — по-началу это упрощает настройку, пока еще нет четкого понимания что нужно разрешать.

- Настройка пользователей — связка логин/пароль должна быть одинаковой на обоих компьютерах.

- Отключение простого доступа к файлам — если эта настройка включена, то каждый удаленный пользователь будет авторизован как Гость, что нам крайне не подходит.

- Настройка DCOM — общие настройки, обеспечивающие работоспособность DCOM на компьютерах.

- Настройка OpcEnum для работы через DCOM — служба, которая отображает OPC-сервера компьютера на котором она запущена.

- Настройка целевого OPC-сервера для работы через DCOM — в моем случае это CoDeSysOPCDA.

- Настройка локальных параметров безопасности — необходимо снять ограничения на запуск DCOM.

- Включение брандмауэра и создание правил — с отключенным брандмауэром жить не комфортно! Здесь же и проверим как данные летают

Включение брандмауэра и создание правил

Конечно же, нельзя забывать об отключенной в самом начале защите. Но если включить фаервол без предварительно созданных правил, то клиент не сможет достучаться до сервера. Я рассматриваю брандмауэр Windows, т.к. он идет по умолчанию и есть у всех, кто настраивает DCOM. Опытный пользователь без труда настроит другое ПО по аналогии. Подробно текстом описывать не буду (скриншоты смотрите ниже), но вот необходимые правила:

- Разрешение на доступ извне для службы OpcEnum.

- Разрешение на доступ извне по 135-му TCP-порту.

- Разрешение на доступ извне для CoDeSysOCPDA.

Рекомендую следующую последовательность действий:

- Включить брандмауэр.

- Убедиться, что данные не проходят.

- Создать правила.

- Убедиться, что данные проходят.

Вот и все. Как видите, ничего сложного в пробросе OPC-тегов через DCOM нет. Самое главное, чтобы были необходимые права на выполнение всех манипуляций. Если вам необходимо настроить на Windows 7 OPC-сервер, то воспользуйтесь этой статьей.

Настройка целевого OPC-сервера для работы через DCOM

Итак, мы вплотную подобрались к настройке ПО, которое будет выдавать нам теги на клиенте. Настройка не сильно отличается от процедуры, описанной в предыдущем разделе.

- В Настройка DCOM ищем необходимый OPC-сервер (в данном случае — CoDeSysOPCDA), тыкаем правой кнопкой мыши и выбираем Свойства.

- На вкладке Общие в списке Уровень проверки подлинности выбираем Подключение.

- На вкладке Расположение должен быть выбран только пункт Запустить приложение на данном компьютере.

- На вкладке Безопасность группе DCOM даем права на удаленный запуск, доступ и изменение настроек как и в случае с OpcEnum (ниже будут скриншоты).

- На вкладке Удостоверение у нас есть 4 варианта:

- Текущий пользователь — в этом случае OPC-сервер будет запускаться от имени вошедшего в систему пользователя. Можно использовать данный вариант, но необходимо на сервере авторизовываться под учетной записью opc, что может быть не всегда удобно. Но тем не менее можно выбрать этот вариант при условии, что сервер всегда будет запущен под учеткой opc. Я выбираю этот вариант.

- Запускающий пользователь — при авторизации пользователя будет запущен экземпляр OPC-сервера. Если к серверу будет подключено два клиента, то будет запущено два OPC-сервера. В одном случае это будет отжирать ресурсы, в другом — все кроме первого клиенты не будут видеть данных.

- Указанный пользователь — как и в случае с OpcEnum этот вариант предпочтительный потому, что при такой настройке будет запущен один экземпляр под необходимой учетной записью.

- Системная учетная запись (только службы) — для CoDeSysOPCDA этот вариант недоступен, поэтому не рассматриваем.

Проверка OPC локально

Для проверки я запустил OPC-клиент, подключился к предварительно настроенному OPC-серверу на сервере. После того как есть 100%-ая уверенность в работоспособности OPC-сервера локально можно приступать к настройке DCOM.

Отключение брандмауэра

Наша цель — настроить OPC через DCOM, а по-началу брандмауэр может в этом помешать. Поэтому сперва с отключенной защитой мы настраиваем наше ПО и убеждаемся, что все настроено и работает, а в конце подключаем защиту. Так проще искать ошибки в процессе.

3.1 Разрешение функционирования DCOM

По умолчанию, подключения с других компьютеров заблокированы в брандмауэре Windows. Для того чтобы OPC клиенты могли подсоединяться к OPC серверам на данном компьютере необходимо активировать соответствующее правило.

![Свойства правила брандмауэра]()

Рис. 12 Свойства правила брандмауэра

![Разрешение функционирования DCOM]()

Рис. 13 Разрешение функционирования DCOM

Пользователям Windows 7. Если в списке правил отсутствует правило "Доступ к сети COM+", то необходимо создать два правила типа "Для порта".

- Правило для порта 135, для протокола TCP;

- Правило для порта 135, для протокола UDP.

Настройка локальных параметров безопасности

- Запустим приложение secpol.msc для настройки параметров

- В окне в списке слева переходим в список Параметры безопасности (находится в Локальные политики) и справа кликаем правой кнопкой мыши на DCOM: Ограничения компьютера на доступ в синтаксисе SDDL … и выбираем Свойства.

- В окошке жмем на кнопку Изменить безопасность…

- Далее нужно добавить нашу группу в Разрешения, поэтому жмем Добавить.

- Вписываем группу DCOM в поле для ввода и подтверждаем кнопкой OK.

- Выбираем в списке Группу и пользователи нашу группу и в списке ниже ставим галку Удаленный доступ (Локальный доступ не повредит, хоть и не обязателен), подтверждаем изменения кнопкой ОК.

- В оставшемся окне жмем ОК для применения настроек.

- Далее кликаем правой кнопкой мыши на DCOM: Ограничения компьютера на запуск в синтаксисе SDDL … и выбираем Свойства.

- В окошке жмем на кнопку Изменить безопасность…

- Далее нужно добавить нашу группу в Разрешения, поэтому жмем Добавить, вписываем группу DCOM в поле для ввода и подтверждаем кнопкой OK.

- Выбираем в списке Группу и пользователи нашу группу и в списке ниже ставим галку Удаленный запуск и Удаленная активация (Локальные запуск и активация не обязательные), подтверждаем изменения кнопкой ОК.

- В оставшемся окне жмем ОК для применения настроек.

- После этого окно Локальные параметры безопасности можно закрыть.

Читайте также: