Не перечислять подключенных пользователей на компьютерах подключенных к домену

Применяется к: Windows Server 2016, Windows Server 2012 R2

Оригинальный номер базы знаний: 4341920

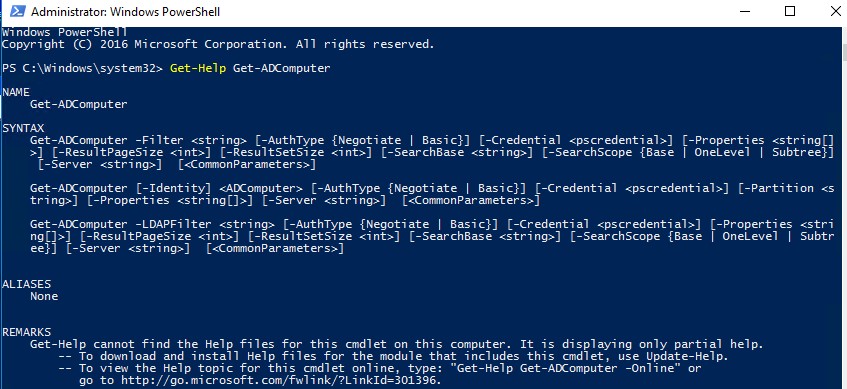

Основы синтаксиса и использование командлета Get-ADComputer

Справка о параметрах командлета Get-ADComputer вызывается стандартно с помощью Get-Help:

Для получения информации из AD с помощью командлетов модуля AD for Powershell не обязательно иметь права администратора домена, достаточно чтобы учетная запись под которой запускается командлет входила в группу пользователей домена (Authenticated Users / Domain Users).

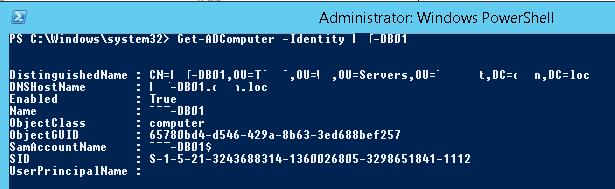

Чтобы получить информацию о доменной учетной записи конкретного компьютера или сервера, укажите его имя в качестве аргумента параметра —Identity:

Get-ADComputer -Identity SRV-DB01

Командлет вернул только базовые свойства объекта Computer из AD. Нас интересует время последней регистрации компьютера в домене AD, но этой информация в выводе команды нет. Выведем все доступные свойства данного компьютера из Active Directory:

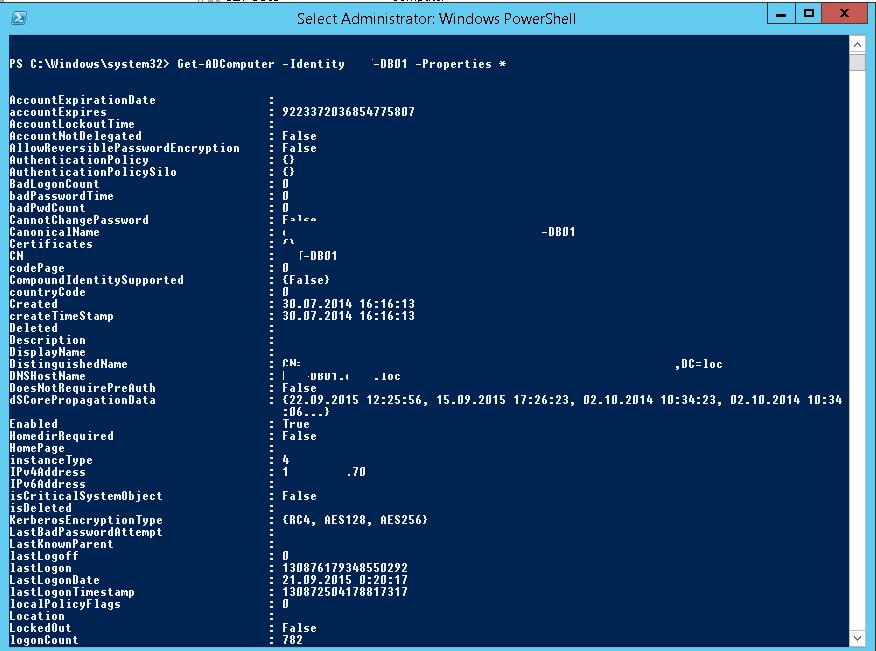

Get-ADComputer -Identity SRV-DB01 -Properties *

Get-ADComputer -Filter * -Properties * | Get-Member

Как вы видите, время последнего входа данного компьютера в сеть указано в атрибуте компьютера LastLogonDate – 21.09.2015 0:20:17.

Командлет Get-ADComputer позволяет вывести в результатах команды любые из свойств компьютера. Уберем всю лишнюю информацию, оставив в выводе только значения полей Name и LastLogonDate.

Get-ADComputer -identity SRV-DB01 -Properties * | FT Name, LastLogonDate -Autosize

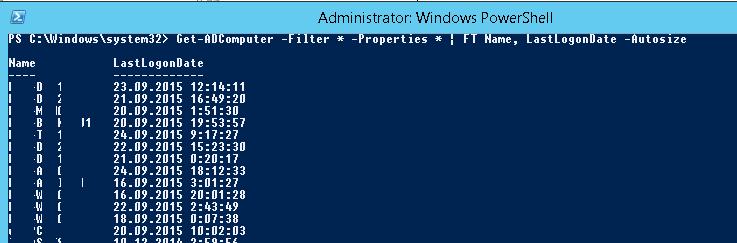

Итак, мы получили данные о последнем времени регистрации в домене для одного компьютера. Теперь нам нужно изменить команду так, чтобы она возвращала информацию о времени последней регистрации в сети для всех компьютеров домена. Для этого заменим параметр –Identity на —Filter:

Get-ADComputer -Filter * -Properties * | FT Name, LastLogonDate -Autosize

Мы получили таблицу, которая содержит только 2 поля: имя компьютера и дата LastLogonData. Вы можете добавить в эту таблицу другие поля объекта Computer из AD. Чтобы вывести данные о компьютерах в определенном контейнере домена (OU), воспользуйтесь параметром SearchBase:

Get-ADComputer -SearchBase ‘OU=Moscow,DC=winitpro,DC=loc’ -Filter * -Properties * | FT Name, LastLogonDate -Autosize

Отсортируем результаты запроса по времени последнего логина в сеть (поле LastLogonDate) с помощью команды Sort:

Get-ADComputer -Filter * -Properties * | Sort LastLogonDate | FT Name, LastLogonDate -Autosize

Итак, мы получили список компьютеров домена и время их последнего входа в сеть Active Directory. Теперь мы хотим заблокировать учетные записи компьютеров, которые не использовались более 120 дней.

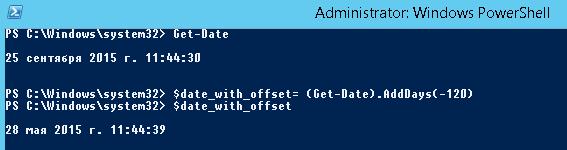

С помощью Get-Date получим в переменной значение текущей даты и вычтем из текущей даты 120 дней:

Полученную переменную с датой можно использовать в качестве фильтра запроса Get-ADComputer по полю LastLogonDate

Get-ADComputer -Properties LastLogonDate -Filter | Sort LastLogonDate | FT Name, LastLogonDate -Autosize

Таким образом, мы получили список неактивных компьютеров, не регистрировавшихся в сети более 120 дней. С помощью командлета Set-ADComputer или Disable-ADAccount вы можете отключить эти учетные записи.

Совет. В первый раз лучше протестировать результаты команды с помощью переключателя –WhatIf, благодаря которому команда не вносит никаких изменений, показывая, что произойдет при ее выполнении.

Get-ADComputer -Properties LastLogonDate -Filter | Set-ADComputer -Enabled $false -whatif

Теперь можно заблокировать все полученные учетные записи компьютеров:

Get-ADComputer -Properties LastLogonDate -Filter | Set-ADComputer -Enabled $false

Совет. Список заблокированных, отключенных и неактивных компьютеров и пользователей домена можно получить также с помощью отдельного командлета Search-ADAccount.

Ошибка 3

Решение

Убедитесь, что у вас есть разрешения на добавление компьютеров в домен. Чтобы присоединить компьютер к домену, учетной записи пользователя необходимо предоставить разрешение на создание объекта-компьютера в Active Directory.

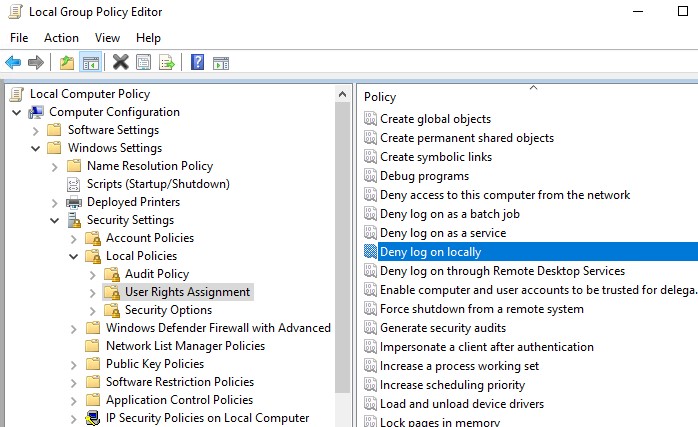

Кроме того, убедитесь, что указанной учетной записи пользователя разрешено осуществлять локальный вход на клиентский компьютер. Для этого настройте параметр Локальный вход в систему в групповой политике в разделе Конфигурация компьютера > Конфигурация Windows > Параметры безопасности > Локальные политики > Назначение прав пользователя.

Ошибка 6

Дополнительные подключения к этому удаленному компьютеру в настоящее время невозможны, поскольку число подключений к компьютеру достигло предела.

Решение

Перед присоединением компьютера к домену убедитесь, что вы удалили все подключения к любым дискам.

Перезапустите компьютер, который вы пытаетесь присоединить к домену, чтобы убедиться в том, что нет никаких скрытых подключений к серверам домена.

При вводе доменного имени убедитесь, что вы вводите DNS-имя, а не NetBIOS-имя.

Ошибка может быть временной. Повторите попытку позже. Если проблема повторяется, проверьте состояние контроллера домена, к которому подключается клиент (активные подключения, подключение к сети и т. д.). Если проблема повторяется, может потребоваться перезапустить контроллер домена.

Где найти файл Netsetup.log

Клиенты Windows записывают сведения об операциях присоединения к домену в файл %windir%\debug\Netsetup.log.

Ошибка 4

Решение

Убедитесь, что вы используете правильное имя пользователя и пароль существующей учетной записи пользователя Active Directory при запросе учетных данных для добавления компьютера в домен.

Ошибка 10

Не удалось изменить DNS-имя основного контроллера домена на "" для этого компьютера. Будет использоваться прежнее имя: ".". Указанный сервер не может выполнить операцию.

Решение

Эта ошибка возникает при использовании пользовательского интерфейса присоединения к домену при присоединении компьютера рабочей группы Windows 7 или Windows Server 2008 R2 к домену Active Directory путем указания целевого домена DNS. Чтобы устранить эту ошибку, см. раздел 2018583 При присоединении к домену Windows 7 или Windows 2008 R2 отображается ошибка «Не удалось изменить DNS-имя основного контроллера домена на "" для этого компьютера».

Ошибка 8

Служба каталогов исчерпала пул относительных идентификаторов.

Решение

Убедитесь, что контроллер домена, на котором размещается хозяин RID, доступен и работает. Дополнительные сведения см. в разделе Код события 16650: не удалось инициализировать распределитель идентификаторов учетных записей в Windows Server.

Можно использовать команду netdom query fsmo , чтобы определить, какому контроллеру домена присвоена основная роль RID.

Убедитесь, что Active Directory реплицируется между всеми контроллерами домена. Для обнаружения ошибок можно использовать следующую команду:

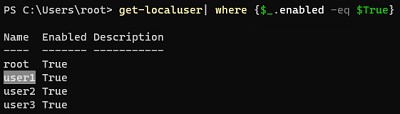

Показать список всех локальных пользователей на экране входа в Windows

По умолчанию современные версии Windows (проверено на Windows 11 21H2 и Windows 10 21H1) всегда показывают список включенных локальных пользователей в левом нижнем углу. Не отображаются только скрытые (см. ниже) или отключенные пользователи.

Чтобы авторизоваться на компьютере, пользователю достаточно лишь щелкнуть по нужной учетной записи и указать ее пароль. Это работает только на компьютерах, не включенных в домен Active Directory.

Если для учетной записи пользователя не задан пароль, то будет выполнен автоматический вход систему, даже если не настроен автологон.

Совет. Вместо стандартных иконок пользователей можно показывать их фотографии-аватары из Active Directory.

Если список локальных пользователей не отображается на экране входа компьютере, проверьте настройки следующих локальных политик (в редакторе локальной GPO gpedit.msc должны быть заданы следующие политики).

В некоторых старых билдах Windows 10 (от 1609 до 1903), была другая проблема с отображением всех локальных пользователей на экране приветствия Windows.

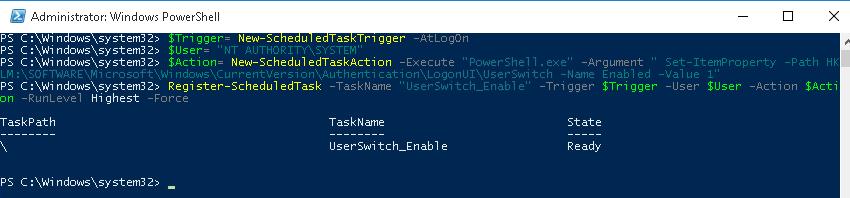

Чтобы показать список пользователей нужно в ветке реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Authentication\LogonUI\UserSwitch изменить значение параметра Enabled на 1. Эта опция разрешает сменить текущего пользователя на экране приветствия Windows 10. Однако при каждом входе Windows меняла значение этого параметра на 0.

$Trigger= New-ScheduledTaskTrigger -AtLogOn

$User= "NT AUTHORITY\SYSTEM"

$Action= New-ScheduledTaskAction -Execute "PowerShell.exe" -Argument "Set-ItemProperty -Path HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Authentication\LogonUI\UserSwitch -Name Enabled -Value 1"

Register-ScheduledTask -TaskName "UserSwitch_Enable" -Trigger $Trigger -User $User -Action $Action -RunLevel Highest –Force

Убедитесь, что новое задание появилось в планировщике Windows ( taskschd.msc ).

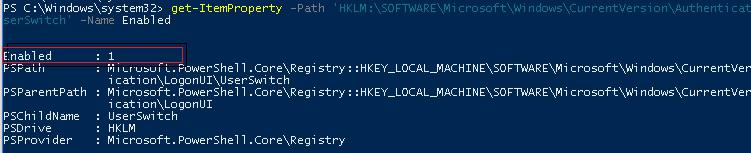

Перезайдите под пользователем. Задание должно автоматически запуститься и изменить значение параметра реестра Enabled на 1. С помощью Get-ItemProperty проверьте текущее значение параметра. Как вы видите, оно равно единице:

get-ItemProperty -Path 'HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Authentication\LogonUI\UserSwitch' -Name Enabled

Ошибка 4

Множественное подключение к серверу или к общим ресурсам одним пользователем с использованием более одного имени пользователя не разрешено. Отключите все предыдущие подключения к серверу или общим ресурсам и повторите попытку.

Решение

Перезапустите компьютер, который вы пытаетесь присоединить к домену, чтобы убедиться в том, что нет никаких скрытых подключений к серверам домена.

При вводе доменного имени убедитесь, что вы вводите DNS-имя, а не NetBIOS-имя.

Ошибка 1

Не удается разрешить DNS-имя контроллера домена в присоединяемом домене. Убедитесь, что настройки данного клиента обеспечивают доступ к DNS-серверу, который может выполнять разрешение DNS-имен в целевом домене.

Решение

При вводе доменного имени убедитесь, что вы вводите имя службы доменных имен (DNS), а не NetBIOS-имя. Например, если DNS-именем целевого домена является contoso.com , убедитесь, что вы вводите contoso.com вместо "contoso", доменного имени NetBIOS.

Кроме того, убедитесь, что компьютер может связаться с DNS-сервером, на котором размещена зона DNS целевого домена, или разрешить DNS-имена в этом домене. Убедитесь, что правильно указанный DNS-сервер настроен на этом клиенте как предпочтительный DNS-сервер и что клиент имеет подключение к этому серверу. Для этого воспользуйтесь одной из следующих команд:

Как скрыть имя последнего пользователя на экране приветствия Windows?

Конечным пользователям удобно, когда на экране входа в Windows отображается имя учетной записи и его не нужно набирать вручную. Но это облегчает задачу злоумышленнику, получившему доступ к компьютеру. Для входа в систему ему нужно только подобрать правильный пароль. Для этого есть различные способы социальной инженерии, брутфорса или банального приклеенного листочка с паролем на мониторе.

Вы можете отключить отображение имени последнего пользователя на экране входа Windows через GPO. Откройте редактор доменных (gpmc.msc ) или локальных политик (gpedit.msc) и перейдите в раздел Конфигурация компьютера -> Конфигурация Windows -> Параметры безопасности -> Локальные политики -> Параметры безопасности (Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> Security Options). Включите политику “Интерактивный вход в систему: Не отображать учетные данные последнего пользователя” (Interactive logon: Do not display last user name). По умолчанию эта политика отключена.

Вы можете скрыть имя последнего пользователя на экране входа через реестр. Для этого в ветке HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System создайте параметр dontdisplaylastusername типа DWORD и значением 1.

Имя пользователя также отображается на компьютере, если его экран заблокирован (нажатием Win+L или через GPO блокировки экрана). Вы можете скрыть имя пользователя на заблокированном компьютере. Для этого в этом же разделе GPO нужно включить политику “Интерактивный вход в систему: отображать сведения о пользователе, если сеанс заблокирован” (Interactive logon: Display user information when the session is locked) и выбрать значение “Не отображать сведения о пользователе” (Do not display user information).

Этой политике соответствует ключ реестра в той же ветке DontDisplayLockedUserId со значением 3.

- 1 — показывать отображаемое имя, домен и имя пользователя;

- 2 — показывать только отображаемое имя;

Теперь на экране входа в компьютер и на экране блокировки Windows отображаются пустые поля для ввода имени пользователя и пароля.

Ошибка 2

Решение

Ошибка 2

Не удается разрешить DNS-имя контроллера домена в присоединяемом домене. Убедитесь, что этот клиент настроен для связи с DNS-сервером, который может разрешать DNS-имена в целевом домене.

Решение

При вводе доменного имени убедитесь, что вы вводите DNS-имя, а не NetBIOS-имя.

Кроме того, убедитесь, что компьютер может связаться с DNS-сервером, на котором размещена зона DNS целевого домена, или разрешить DNS-имена в этом домене. Убедитесь, что правильно указанный DNS-сервер настроен на этом клиенте как предпочтительный DNS-сервер и что клиент имеет подключение к этому серверу. Для этого воспользуйтесь одной из следующих команд:

Примеры использования командлета Get-ADComputer

Ниже представлены еще несколько полезных примеров команд с использованием командлета Get-ADComputer, которые можно использовать для выборки и поиска компьютеров домена по определенными критериям.

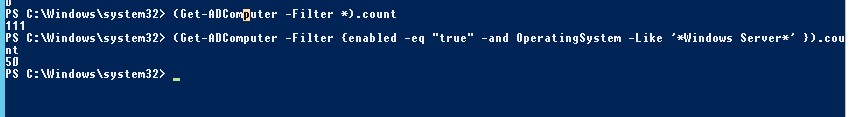

Получить общее количество активных (незаблокированных) компьютеров в Active Directory:

Посчитать количество серверов с Windows Server в домене:

Получить список компьютеров в определенном OU, имена которых начинаются с BuhPC:

Get-ADComputer -Filter -SearchBase ‘OU=Moscow,DC=winitpro,DC=loc’ -Properties IPv4Address | Format-table Name,DNSHostName,IPv4Address | ft -Wrap –Auto

При поиске по OU вы можете использовать дополнительный параметр -SearchScope 1, который означает, что нужно искать только в корневом разделе. Параметр -SearchScope 2 означает рекурсивный поиск компьютеров во всех вложенных OU.

Выбрать все рабочие станции с ОС Windows 10:

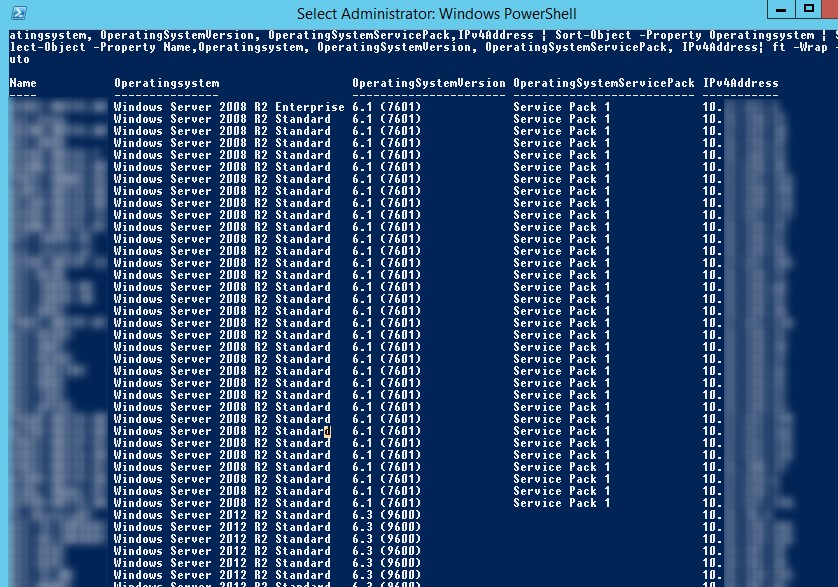

Получить список серверов в домене с версией ОС, IP адресом и установленным Service Pack:

Get-ADComputer -Filter 'operatingsystem -like "*Windows server*" -and enabled -eq "true"' -Properties Name,Operatingsystem, OperatingSystemVersion, OperatingSystemServicePack,IPv4Address | Sort-Object -Property Operatingsystem | Select-Object -Property Name,Operatingsystem, OperatingSystemVersion, OperatingSystemServicePack, IPv4Address| ft -Wrap –Auto

На выходе получили такую красивую таблицу со списком Windows Server в AD.

Атрибут -LDAPFilter позволяет использовать в качестве параметра командлета Get-ADComputer различные LDAP запросы, например:

Get-ADComputer -LDAPFilter "(name=*db*)"|ft

Выбрать заблокированные компьютеры в определенном OU:

Get-ADComputer -filter * -SearchBase ‘OU=Computers, dc=winitpro,dc=loc’ | Where-Object

Чтобы удалить все аккаунты компьютеров в домене, не авторизовавшиеся в домене более 6 месяцев, можете воспользоваться командой:

get-adcomputer -properties lastLogonDate -filter * | where < $_.lastLogonDate -lt (get-date).addmonths(-6) >| Remove-ADComputer

Результат выполнения команды Get-ADComputer можно выгрузить в текстовый файл:

Get-ADComputer -Filter < OperatingSystem -Like '*Windows Server 2008*' >-Properties OperatingSystem | Select DNSHostName, OperatingSystem | Format-Table -AutoSize C:\Script\server_system.txt

Также вы можете получить выборку компьютеров и экспортировать его в CSV файл:

Get-ADComputer -Filter * -Property * | Select-Object Name,OperatingSystem,OperatingSystemServicePack | Export-CSV All-Windows.csv -NoTypeInformation -Encoding UTF8

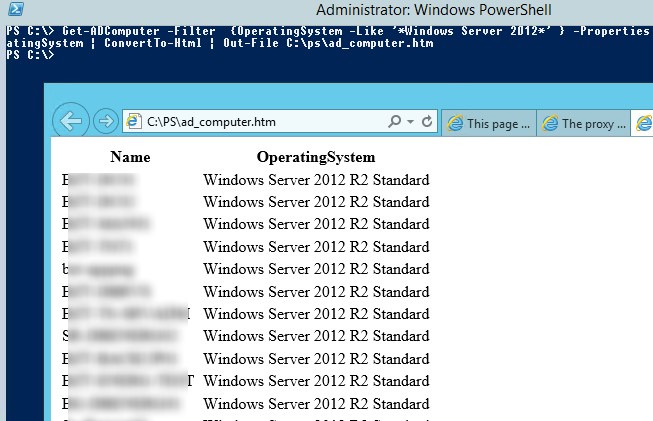

Или получить HTML файл отчета со списком компьютеров и нужных атрибутов компьютера:

Get-ADComputer -Filter -Properties * | Select-Object Name,OperatingSystem | ConvertTo-Html | Out-File C:\ps\ad_computer.html

Чтобы выполнить определенной действие со всеми компьютерами из полученного списка нужно использовать цикл Foreach. В этом примере мы хотим получить список серверов в домене с моделью и производителем:

$Computers = Get-ADComputer -Filter

Foreach ($Computer in $Computers)

$Hostname = $Computer.Name

$ComputerInfo = (Get-WmiObject -Computername $Hostname Win32_ComputerSystem)

$Manufacturer = $Computer.Manufacturer

$Model = $Computer.Model

Write-Host "Name: $Hostname"

Write-Host "Manufacturer: $Manufacturer"

Write-Host "Model: $Model"

Write-Host " "

$Content = "$Hostname;$Manufacturer;$Model"

Add-Content -Value $Content -Path "C:\PS\ServersInfo.txt"

>

Либо можно использовать более короткий синтаксис цикла. Допустим нам нужно выполнить определенную команду на всех компьютерах в определенном OU (в этом примере мы хотим запустить на всех серверах команду обновления настроек групповых политик):

С помощью Get-AdComputer и логон скрипта PowerShell вы можете контролировать различные параметры компьютера. Я, например, контролирую состояние агента SCCM на компьютерах пользователей. При загрузке каждого компьютера на нем отрабатывает логон скрипт, который с помощью Set-ADComputer сохраняет состояние службы ccmexec в свободный атрибут компьютера — extensionAttribute10.

Затем с помощью следующей команды я могу найти компьютеры, на которых отсутствует или не запушена служба CCMExec:

get-adcomputer -filter -SearchBase “OU=Computers,OU=MSK,DC=winitpro,DC=ru” -properties dNSHostName,extensionAttribute10,LastLogonDate |select-object dNSHostName,extensionAttribute10,LastLogonDate

По умолчанию устройства с Windows 10 присоединены к домену Active Directory Службы (AD) не отображают учетные записи локальных пользователей на экране входа. Если вы хотите изменить настройки по умолчанию и отобразить локальные учетные записи пользователей на экране входа в систему, вы можете использовать два метода.

Домен Windows можно описать как тип компьютерной сети, в которой специальный сервер, называемый «контроллером домена», поддерживает базу данных со всеми учетными записями пользователей, именами компьютеров, общими принтерами, разрешениями и метаданными. Контроллер домена выполняет аутентификацию пользователей для компьютеров, присоединенных к домену. Компьютеры, которые присоединились к домену, называются «рабочими станциями» или «клиентами домена». «Active Directory» — это специальный компонент, созданный для помощи системным администраторам в обслуживании доменов. Это набор различных инструментов, позволяющих контролировать каждый аспект сети домена Windows.

По умолчанию локальные учетные записи пользователей в Windows 10 не отображаются на экране входа в систему, если текущий компьютер является компьютером, присоединенным к домену. На экране входа будут отображаться только учетные записи домена. Это может показаться вам неудобным. К счастью, это поведение можно изменить.

Вы можете использовать редактор локальной групповой политики или настройку реестра. Приложение «Редактор локальной групповой политики» доступно только в выпусках Windows 10 Pro, Enterprise или Education. Настройка реестра работает в любом выпуске Windows 10.

Примечание. Чтобы продолжить, вы должны войти в систему с учетной записью администратора.

Ошибка 5

Именам пользователей не сопоставлены идентификаторы безопасности (SID).

Решение

Эта ошибка, скорее всего, является временной. Она регистрируется, когда присоединяемый домен ищет целевой домен, чтобы определить, была ли уже создана соответствующая учетная запись компьютера или же в результате операции присоединения должна быть динамически создана учетная запись компьютера в целевом домене.

Как скрыть пользователя на экране приветствия Windows?

На экране входа в Windows всегда отображаются пользователи, которые входят в одну из следующих локальных групп: Администраторы, Пользователи, Опытные пользователи, Гости.

Однако вы можете скрыть определенных пользователей в списке на экране входа в систему через реестр. Для этого нужно создать ветку реестра HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\SpecialAccounts\UserList . Для каждого пользователя, которого вы хотите скрыть нужно создать DWORD параметр с именем пользователя и значением 0.

Чтобы скрыть определенного пользователя на экране приветствия Windows 11 или 10 (например, user1), выполните команду:

reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\SpecialAccounts\UserList" /t REG_DWORD /f /d 0 /v user1

Если нужно опять показать пользователя на экране входа, нужно удалить это параметр реестра или изменить его значение на 1.

Если на компьютере включен аккаунт встроенного администратора Windows, и это не единственный аккаунт с правами локального администратора на компьютере (. ), вы можете скрыть его:

reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\SpecialAccounts\UserList" /t REG_DWORD /f /d 0 /v administrator

Если вы хотите скрыть всех пользователи, кроме последнего вошедшего на компьютер, настройте следующие параметры GPO в разделе Computer Configuration -> Administrative Templates -> System -> Logon:

28.09.2021

itpro

Active Directory, Windows 10, Windows Server 2016, Групповые политики

комментариев 8

Использование локальных учетных записей (в том числе локального администратора) для доступа по сети в средах Active Directory нежелательно по ряду причин. Зачастую на многих компьютерах используются одинаковые имя и пароль локального администратора, что может поставить под угрозу множество систем при компрометации одного компьютера (угроза атаки Pass-the-hash). Кроме того, доступ под локальными учетными записями по сети трудно персонифицировать и централизованно отследить, т.к. подобные события не регистрируются на контроллерах домена AD.

Для снижения рисков, администраторы могут изменить имя стандартной локальной учетной записи администратора Windows (Administrator). Для регулярной смены пароля локального администратора на всех компьютерах в домене можно использовать MS LAPS (Local Administrator Password Solution). Но этими решениями не удастся решить проблему ограничения сетевого доступа под локальными учетными записями, т.к. на компьютерах может быть больше одной локальной учетки.

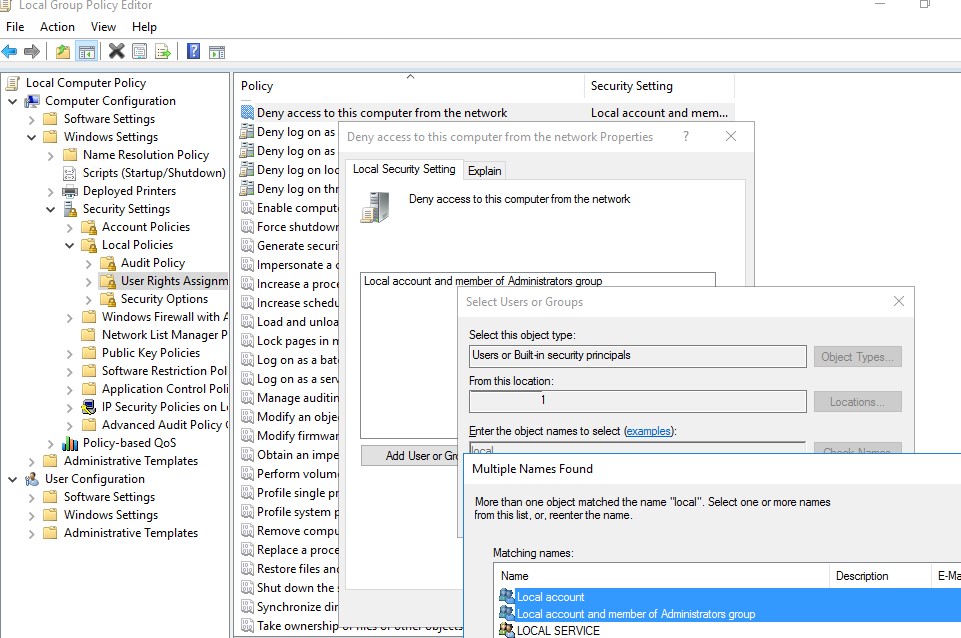

Ограничить сетевой доступ для локальных учетных записей можно с помощью политики Deny access to this computer from the network. Но проблема в том, что в данной политике придется явно перечислить все имена учетных записей, которым нужно запретить сетевой доступ к компьютеру.

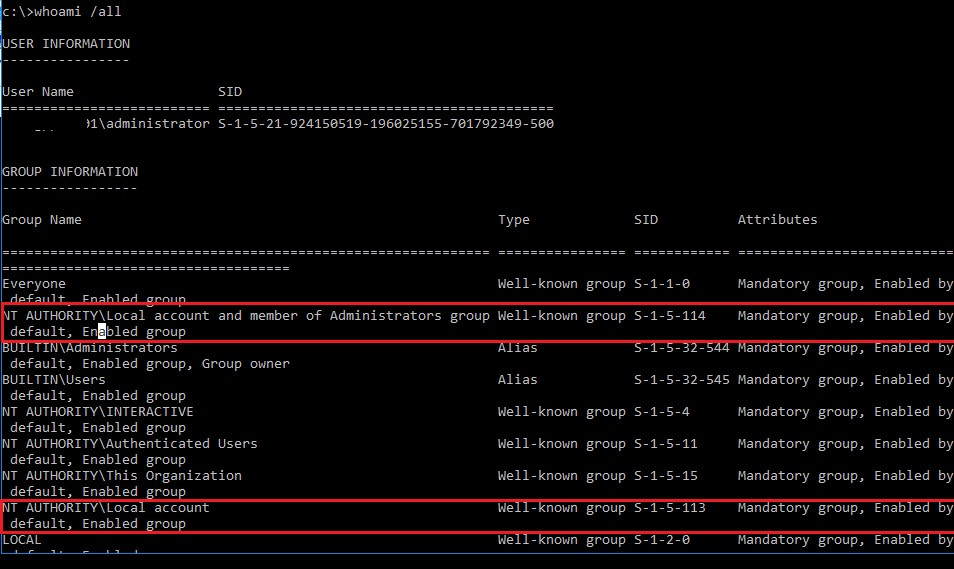

В Windows 8.1 and Windows Server 2012 R2 появилась две новые группы безопасности (Well-known group) с известными SID. Одна включает в себя всех локальных пользователей, а вторая всех локальных администраторов.

Теперь для ограничения доступа локальным учетным записям не нужно перечислять все возможные варианты SID локальных учёток, а использовать их общий SID.

Данные группы добавляются в токен доступа пользователя при входе в систему под локальной учетной записью.

Чтобы убедится, что в Windows 10/Windows Server 2016 локальной учетной записи присвоены две новый группы NT AUTHORITY\Local account (SID S-1-5-113) и NT AUTHORITY\Local account and member of Administrators group (SID S-1-5-114) , выполните команду:

Эти встроенные группы безопасности можно исопльзовать и в Windows 7, Windows 8, Windows Server 2008 R2 и Windows Server 2012, установив обновление KB 2871997 ( обновление от июня 2014 г.).

Проверить, имеются ли данные группы безопасности в вашей Windows можно по их SID так:

$objSID = New-Object System.Security.Principal.SecurityIdentifier ("S-1-5-113")

$objAccount = $objSID.Translate([System.Security.Principal.NTAccount])

$objAccount.Value

Если скрипт возвращает NT Authority\Local account, значит данная локальная группа (с этим SID) имеется.

Чтобы запретить сетевой доступ под локальным учетным записями, с этими SID-ами в токене, можно воспользоваться политиками из раздела GPO Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> User Rights Assignment.

Ошибка 7

Формат указанного сетевого имени недействителен.

Решение

Убедитесь, что компьютер может связаться с DNS-сервером, на котором размещена зона DNS целевого домена, или разрешить DNS-имена в этом домене. Убедитесь, что правильный DNS-сервер настроен на этом клиенте как предпочтительный DNS-сервер и что клиент имеет подключение к этому серверу. Для этого воспользуйтесь одной из следующих команд:

При вводе доменного имени убедитесь, что вы вводите DNS-имя, а не NetBIOS-имя. Убедитесь, что для сетевого адаптера на клиентском компьютере установлены самые последние драйверы. Проверьте подключение между присоединяемым клиентом и целевым контроллером домена через необходимые порты и протоколы. Отключите функцию разгрузки TCP Chimney и службу разгрузки IP-подключения.

Вывести список доменных пользователей на экране входа в Windows

Если одним компьютером пользуется несколько пользователей, вы можете отобразить на экране приветствия список пользователей с активными сессиями. Активная сессия подразумевает, что пользователи выполнили вход на компьютер. Это может быть общий компьютера (работает в режиме переключения пользователей), кассы, киоски, Windows Server RDS хосты или его аналоги на десктопных версия Windows 11 и 10).

Проверьте, что в разделе GPO Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> Security Options отключены политики:

- Interactive logon: Don’t display last signed-in: Disabled

- Interactive logon: Don’t display username at sign in: Disabled

Затем отключите политики в разделе Computer Configuration -> Administrative Templates -> System -> Logon:

- Block user from showing account details on sign-in: Disabled

- Do not enumerate connected users on domain-joined computer: Disabled

После этого на экране приветствия будет отображаться список пользователей, которые выполнили вход в систему. Здесь будут отображаться как активные сессии, так и сессии пользователей со статусом disconnected (например по RDP таймауту). Пользователю достаточно один раз выполнить вход, а после этого просто выбрать учетную запись из списка и ввести пароль.

Обратите внимание, что на доменных компьютерах настройками групповых политик могут управлять администраторы домена. Если к компьютеру не применяется один из параметров локальной GPO, проверьте, возможно она переопределена доменными GPO. Для получения результирующих настроек групповых политик используйте rsop.msc или gpresult.

Ошибка 3

Попытка выполнить операцию для несуществующего сетевого подключения.

Решение

При вводе доменного имени убедитесь, что вы вводите DNS-имя, а не NetBIOS-имя. Кроме того, перезапустите компьютер, прежде чем пытаться присоединить компьютер к домену.

Чтобы включить отображение локальных пользователей при входе -на экране в домене, присоединенном к Windows 10,

- Нажмите вместе клавиши Win + R на клавиатуре введите: gpedit.msc и нажмите Enter.

- Откроется редактор групповой политики. Перейдите в Computer Configuration Administrative Templates System Logon .

- Дважды щелкните параметр политики Перечислить локальных пользователей на компьютерах, присоединенных к домену справа.

- Установите для него значение Включено .

Вы может потребоваться перезагрузка компьютера, чтобы изменения вступили в силу. Вы также можете принудительно обновить активные групповые политики.

Альтернативный способ настройки этой функции — применить настройку реестра. Давайте рассмотрим его.

Ошибка 6

Недостаточно памяти для завершения операции.

Решение

Ошибка 9

Сбой при удаленном вызове процедуры. Вызов не произведен.

Решение

Убедитесь, что для сетевого адаптера на клиентском компьютере установлены самые последние драйверы. Проверьте подключение между присоединяемым клиентом и целевым контроллером домена через необходимые порты и протоколы. Отключите функцию разгрузки TCP Chimney и службу разгрузки IP-подключения.

Подобная проблема может возникать по одной из следующих причин:

- Сетевое устройство (маршрутизатор, брандмауэр или VPN-устройство) блокирует подключение через порты и протоколы, используемые протоколом MSRPC.

- Сетевое устройство (маршрутизатор, брандмауэр или VPN-устройство) отклоняет сетевые пакеты между присоединяемым клиентом и контроллером домена.

Запретить локальный вход в Windows

С помощью политики Deny log on locally (Запретить локальных вход) вы можете запретить и интерактивный вход на компьютер/сервер под локальными учетными записями. Перейдите в секцию GPO User Rights Assignment, отредактируйте политику Deny log on locally. Добавьте в нее нужную локальную группу безопасности.

Будьте особо внимательны с запрещающими политиками. При некорректной настройке, вы можете потерять доступ к компьютерам. В крайнем случае сбросить настройки локальной GPO можно так.

Таким образом, вы можете ограничить доступ под локальными учетными записями на компьютеры и сервера домена, увеличить защищенность корпоративной сети.

Предыдущая статья Следующая статья

Get-ADUser: получение информации о пользователях Active Directory из PowerShell

LAPS: управление паролями локальных администраторов на компьютерах домена

Настройка параметров прокси-сервера в Windows с помощью групповых политик

Настройка синхронизации времени по NTP с помощью групповых политик

Вот за это я предпочитаю ставить английские версии серверного ПО…

Пробовали руками добавить группу в GPO? В окне добавления выберите:

1. местоположение (имя_сервера)

2. Кнопка дополнительно

3. Найти сейчас

4. В списке групп и учеток выбрать «Локальная учетная запись и член группы «Администраторы»»

5. Ок

Пробовал — не получается также. Через GPO никак не получилось.

Работает только вариант настройки через оснастку gpedit.msc, ее кавычки при добавлении группы не смущают. Но это означает ручной труд на каждой машине.

Попробуйте в доменную GPO добавить непосредственно SID-ы групп: S-1-5-113, S-1-5-114

Нашел каталог с политикой в \\sysvol\имя домена\Policies

Внес руками следующие настройки

[Privilege Rights]

SeDenyNetworkLogonRight = *S-1-5-113,*S-1-5-114

На компьютере под этой политикой запустил rsop.msc, увидел, что ошибки при применении политики.

Смотрю лог C:\Windows\security\logs\winlogon.log и что там вижу: .

Волшебным образом на клиенте ищется группа с названием Локальная учетная запись и член группы Администраторы без кавычек в названии. Естественно ее нет, т.к. запуск powershell — скрипта

$objSID = New-Object System.Security.Principal.SecurityIdentifier («S-1-5-114»)

$objAccount = $objSID.Translate([System.Security.Principal.NTAccount])

$objAccount.Value

возвращает значение с кавычками

NT AUTHORITY\Локальная учетная запись и член группы «Администраторы»

Мне это напомнило лажу с *S-1-5-33 или ЗАПИСЬ ОГРАНИЧЕНА — ругается, что такого пользователя нет!

— Как нет? У кого тогда разрешено TRACELOG_LOG_EVENT?

Ну и как настроить его в «Поставщиках отслеживания» (perfmon.msc: «Группы сборщиков данных\Сеасны отслеживания событий запуска» – выбираем журнал и видим вкладку с этим названием, ищем «поставщика» и жмём кнопку Безопасность…)? В HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\WINEVT далеко не всё доступно для настройки…

Ещё бесит, что любой «ныне отсутствующий» SID через GUI-шное окошко ввода имени пользователя/группы добавить нельзя!

А вот то, что винда почему-то делает лишнюю работу, преобразуя SID`ы в локализированные имена (т.е. «самой-себе-не-понятные») там, где это не должно быть предусмотрено – с другой стороны это даже мило =)

Здравствуйте. Есть домен и сервер 2003. Сейчас к нему подключаюсь по RDP для работы то от лок. администратора, то от доменной уч. записи администратора. Пользователи не могут войти на сервер. Вопрос: под кем тогда подключаться по RDP лучше всего? Если лок. админа нужно ограничить, а под доменным администратором нельзя. Спасибо.

22.09.2021

itpro

PowerShell

комментариев 47

PowerShell командлет Get-ADComputer можно использовать для получения различных сведений об учётных записях компьютеров (серверах и рабочих станциях) в домене Active Directory. Это один из наиболее полезных командлетов для выборки и поиска компьютеров по разным критериям в домене AD ( для получения информации об учетных записях пользователей AD используется другой командлет — Get-ADUser).

Допустим, ваша задача – найти в Active Directory все неактивные компьютеры, которые не регистрировались в домене более 120 дней и заблокировать учетные записи этих компьютеров.

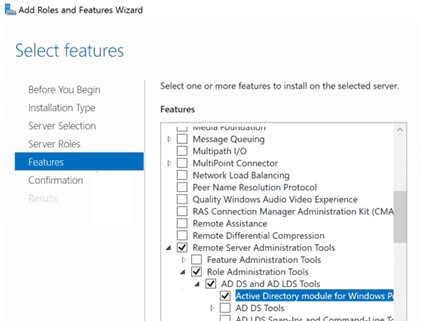

Прежде чем приступить к работе с командлетом Get-ADComputer, необходимо подключить модуль Active Directory Module for Windows PowerShell.

Совет. В PowerShell 3.0 (представлен в Windows Server 2012) и выше этот модуль подключается по умолчанию при установке компонента Remote Server Administration Tools -> Role Administration Tools -> AD DS and AD LDS Tools -> Active Directory модуль для Windows PowerShell. Чтобы использовать командлет Get-ADComputer в клиентских Windows 10,8.1 и Windows 7 нужно скачать и установить RSAT для вашей версии ОС и включить модуль AD-PowerShell из панели управления или командой:

Enable-WindowsOptionalFeature -Online -FeatureName RSATClient-Roles-AD-Powershell

Ошибка 8

Учетная запись, указанная для этой службы, отличается от учетной записи, указанной для других служб в этом же процессе.

Решение

Убедитесь, что в домене контроллера, через который вы пытаетесь присоединиться к домену, запущена служба времени Windows.

18.11.2021

itpro

Windows 10, Windows 11, Windows Server 2019

комментариев 18

В Windows 10/11 и Windows Server 2019/2016/2012R2 на экране входа в систему (logon screen, экран приветствия) по-умолчанию отображается только учетная запись последнего пользователя, который логинился на компьютере. Вы можете настроить различное поведение этой функции на экране приветствия: можно показать имя пользователя, скрыть его или даже вывести список всех локальных или активных доменных пользователей компьютера (сервера).

Включить отображение локальных пользователей на экране входа в систему на компьютере, присоединенном к домену, в реестре

- Откройте приложение редактора реестра.

- Перейдите к следующему разделу реестра.

HKEY_LOCAL_MACHINE SOFTWARE Policies Microsoft Windows System

Посмотрите, как перейти к Ключ реестра в один клик. - Справа измените или создайте новое 32-битное значение DWORD EnumerateLocalUsers .

Примечание: даже если вы используете 64-битную Windows вы все равно должны создать 32-битное значение DWORD. - Установите для него значение 1, чтобы включить политику.

- Перезагрузите Windows 10., чтобы изменения, внесенные настройкой реестра, вступили в силу.

Ошибка 7

Решение

Запрет сетевого доступа к компьютеру по сети

Вы можете запретить сетевой доступ к компьютеру под локальными учетными данными с помощью политики Deny access to this computer from the network (Отказать в доступе к этому компьютеру из сети).

Добавьте в политику Deny access to this computer from the network локальные группы Local account и Local account and member of Administrators group. Также стоит всегда запрещать анонимный доступ и доступ под гостевым аккаунтом.

Для доменной среды рекомендуется с помощью этой политики полностью запретить доступ к рабочим станциям и рядовым серверам домена под учетными записями из групп Domain Admins и Enterprise Administrators. Эти аккаунты должны использоваться только для доступа к контроллерам доменам. Тем самым вы уменьшите риски перехвата хэша административных аккаунтов и эскалации привилегий.

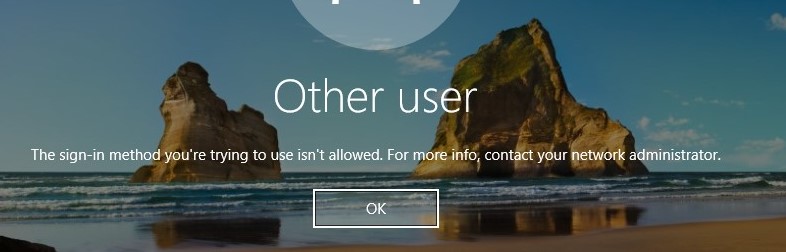

После применения политики вы не сможете удаленно подключиться к этому компьютеру по сети под любой локальной учетной записью. При попытке подключиться к сетевой папке или подключить сетевой диск с этого компьютера под локальной учетной записью, появится ошибка:

Важно. Если вы примените эту политику к компьютеру, который находится в рабочей группе (не присоединен к домену Active Directory), вы сможете войти на такой компьютер только локально.

Ошибка 1

Вы превысили максимальное количество учетных записей компьютеров, которые вы можете создать в этом домене.

Решение

Убедитесь, что у вас есть разрешения на добавление компьютеров в домен и что квота, определяемая администратором домена, не превышена.

Чтобы присоединить компьютер к домену, учетной записи пользователя необходимо предоставить разрешения на создание объекта-компьютера в Active Directory.

По умолчанию пользователь без прав администратора может присоединить к домену Active Directory не более 10 компьютеров.

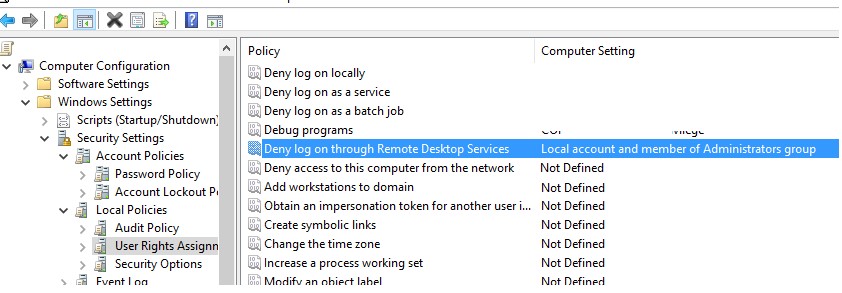

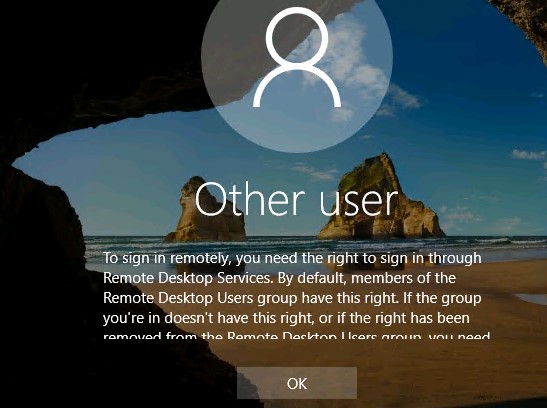

Запрет на вход через RDP для локальных пользователей и администратора

Политика Deny log on through Remote Desktop Services (Запретить вход в систему через службу с удаленного рабочего стола) позволяет указать пользователей и группы, которым явно запрещен удаленный вход на компьютер через RDP. Вы можете запретить RDP доступ к компьютеру для локальных или доменных учетных записей.

По умолчанию RDP доступ в Windows разрешён администраторам и членам локальной группы Remote Desktop Users.

Если вы хотите запретить RDP подключения только локальных пользователей (в том числе локальных администраторов), откройте локальной редактор GPO gpedit.msc (если вы хотите применить эти настройка на компьютерах в домене AD, используйте редактор доменных политик – gpmc.msc ). Перейдите в указанную выше секцию GPO и отредактируйте политику Deny log on through Remote Desktop Services.

Добавьте в политику встроенные локальные группу безопасности Local account and member of Administrators group и Local account. Обновите настройки локальных политик с помощью команды: gpupdate /force.

Запрещающая политика имеет приоритет над политикой Allow log on through Remote Desktop Services (Разрешить вход в систему через службу удаленных рабочих столов). Если пользователь или группа будет добавлен в обоих политиках, RDP доступ для него будет запрещен.

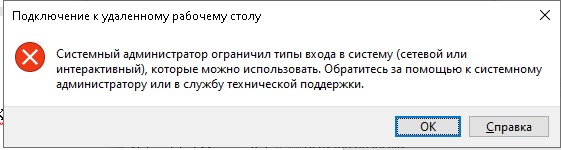

Теперь, если вы попытаетесь подключиться к компьютеру по RDP, появится ошибка:

Ошибка 5

Решение

Убедитесь, что компьютер может связаться с DNS-сервером, на котором размещена зона DNS целевого домена, или разрешить DNS-имена в этом домене. Убедитесь, что правильный DNS-сервер настроен на этом клиенте как предпочтительный DNS-сервер и что клиент имеет подключение к этому серверу. Для этого воспользуйтесь одной из следующих команд:

При вводе доменного имени убедитесь, что вы вводите DNS-имя, а не NetBIOS-имя.

Кроме того, можно обновить драйвер сетевого адаптера.

Читайте также: