Nat это и есть firewall

В решении Traffic Inspector Next Generation используется межсетевой экран Packet Filter.

Межсетевой экран решает множество задач. Вот лишь некоторые из них:

Защита устройства TING и компьютеров внутренней сети от несанкционированного доступа со стороны Интернета

Трансляция сетевых адресов (Network Address Translation)

Публикация внутренних служб (проброс портов)

Контроль доступа внутренних пользователей к компьютерам в сети Интернет

Перехват пакетов и их перенаправление на само устройство TING (как часть прозрачного проксирования и функционала SSL Bump)

Обработка пакетов межсетевым экраном осуществляется в соответствии с директивами и правилами, содержащимися в конфигурационном файле /tmp/rules.debug. Не стоит вручную менять содержимое данного файла, так как он генерируется автоматически, в соответствии с настройками, задаными в веб-интерфейсе устройства TING.

Настройка межсетевого экрана должна осуществляться через веб-интерфейс устройства TING.

Для удобства, в веб-интерфейсе правила межсетевого экрана задаются отдельно для каждого из адаптеров, настроенных в системе. Правила располагаются в виде списка. Сетевой пакет проверяется на совпадение с критериями правил по порядку, сверху вниз.

Если сетевой пакет удовлетворяет критериям правила, то к пакету применяется действие, заданное в правиле. Если к пакету применено правило, то обработка пакета сетевым экраном прекращается. Такой пакет далее не будет сверяться с оставшимися правилами в списке.

Действия блокировать (block) и отклонить (reject) предполагают блокирование пакета межсетевым экраном (причем в первом случае, удаленная сторона никак не оповещается о свершившейся блокировке). Действие пропустить (pass) разрешает прохождение пакета через межсетевой экран и приводит к созданию состояния.

Если сетевой пакет не удовлетворяет критериям ни одного правила, то пакет блокируется (т.е. отбрасывается без индикации удаленной стороне).

Порядок правил в списке, имеет значение и им можно управлять.

Межсетевой экран в Traffic Inspector Next Generation поддерживает контекстную инспекцию пакетов - режим работы, обозначаемый в англоязычной литературе термином stateful packet inspection. Это означает, что межсетевой экран может может рассматривать не каждый пакет в отдельности, а вместо этого усматривает существование соединений, т.е. последовательности пакетов тесно связанных между собой и составляющих сеанс взаимодействия между парой хостов.

Если обрабатываемый пакет может быть соотнесен с существующим соединением (т.е. существует соответствующая запись о состоянии), то такой пакет не будет сверяться с правилами фильтрации, что значительно ускоряет обработку пакетов для установленных соединений.

Ниже приводится упрощенная блок-схема, позволяющая составить общее представление о логике работы межсетевого экрана. На схеме, квадраты, границы которых изображены пунктирными линиями, обозначают опциональные действия, которые будут иметь место, если были сделаны соотвествующие настройки.

Опционально, в правиле межсетевого экрана может быть настроена опция журналирования, что приведет к добавлению информации о пакете и результатах его обработки в журнал межсетевого экрана.

С помощью правил межсетевого экрана также осуществляется перенаправление пакетов (redirect) и трансляция сетевых адресов (NAT).

Функционал трансляции сетевых адресов (network address translation) более известен как механизм, позволяющий «раздать Интернет на пользователей внутренней сети». В наиболее общем сценарии, организации выделяется один «белый» IP-адрес, который присваивается WAN-адаптеру шлюза Traffic Inspector Next Generation. Компьютеры внутренней сети настраиваются с использованием диапазона «серых» IP-адресов (IP-адреса из диапазонов, описанных в RFC 1918). Для того, чтобы работать в Интернете, компьютеры внутренней сети должны иметь «белые» IP-адреса. Компьютеры внутренней сети таких адресов не имеют и, если нужно взаимодействовать с компьютерами в Интернете, отсылают свой трафик через шлюз Traffic Inspector Next Generation. Шлюз не только маршрутизируют пакеты, но еще и переписывает адрес источника (и, если необходимо, порт источника) в этих пакетах. За счет подобной обработки пакетов, компьютеры внутренней сети, фактически, работают в Интернете под «белым» IP-адресом WAN-адаптера шлюза. Сам шлюз также сохраняет возможность работать с этого адреса. Устройство Traffic Inspector Next Generation отслеживает соединения и осуществляет все необходимые прямые и обратные преобразования адресов в пакетах.

Что такое NAT и как он работает?

NAT расшифровывается как «преобразование сетевых адресов». Он был изобретен для того, чтобы решить проблемы нехватки IP-адресов IPv4. Еще несколько лет назад, основатели протокола IPv4 считали, что 4,3 миллиарда IP-адресов будет достаточно для всех устройств, подключенных к интернету. Но учитывая, что в мире насчитывается более 7 миллиардов человек и многие из нас имеют более одного устройства, очевидно, что их стало недостаточно.

Вашему роутеру, который подключается к интернету, присваивается один публичный IP-адрес. Он виден в глобальной сети и необходим для связи с серверами. Любые устройства, подключенные к роутеру локально, имеют частные IP-адреса, которые не позволяют им напрямую «общаться» с серверами. Именно здесь в игру вступает NAT — он направляет трафик туда и обратно.

Вот как работает NAT:

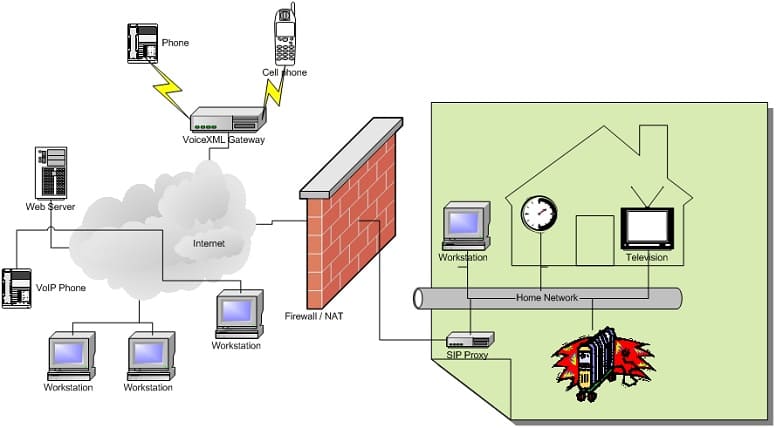

Соединение между межсетевым экраном NAT и VPN?

Как упомянуто выше, функциональность VPN зависит от того, маскирует ли он IP-адрес своих пользователей. Несмотря на это, большинство провайдеров VPN указывают на наличие межсетевого экрана NAT и используют его для рекламы своих VPN.

Виртуальная частная сеть, сокращенно VPN, шифрует всю онлайн-связь, то есть интернет-трафик устройства, и вместо отправки ее через маршрутизатор по умолчанию использует промежуточный сервер в местоположении, выбранном пользователем.

Когда включена VPN, весь трафик, проходящий через сеть, подвергается шифрованию, что не позволяет брандмауэру NAT различать запрашиваемую информацию, поскольку все выглядит одинаково. Процесс шифрования, столь критичный для функционирования VPN, делает межсетевой экран NAT бесполезным, поскольку он не может отделить нежелательный трафик от запрошенных данных.

По этой причине многие VPN включают в себя межсетевые экраны NAT. Вместо того, чтобы маршрутизатор Wi-Fi по умолчанию выполнял сортировку данных, как правило, с помощью межсетевого экрана NAT, сервер VPN отфильтровывает неоправданный трафик. В большинстве случаев брандмауэры NAT встроены в VPN по умолчанию, в других случаях они предлагаются в качестве бонуса.

Как вы можете быть уверены, что на вашем маршрутизаторе включена NAT?

На большинстве маршрутизаторов Wi-Fi уже включен брандмауэр NAT, но если вы сомневаетесь в том, включен ли NAT на вашем маршрутизаторе, у нас есть простое решение.

Во-первых, убедитесь, что у вас есть как минимум два устройства в одной сети Wi-Fi. После подключения обоих устройств выполните поиск в Google на обоих устройствах и задайте вопрос «Какой у меня IP-адрес?»

Если результаты поиска показывают одинаковые результаты для обоих устройств, возможно, ваш маршрутизатор имеет включенный межсетевой экран NAT. Причина того, что оба устройства имеют одинаковый IP-адрес, состоит в том, что они имеют общий публичный IP-адрес, но имеют уникальный частный IP-адрес.

Однако, прежде чем выполнять поиск в Google, убедитесь, что у вас отключено программное обеспечение VPN. Поскольку VPN работает в первую очередь, скрывая ваш фактический IP-адрес с IP-адресом одного из его серверов, однако после некоторого интенсивного поиска вы можете найти свой реальный IP-адрес в записях вашего провайдера VPN. Но если у них строгая политика отсутствия регистрации, к сожалению, вам может не повезти.

Настройка NAT

Ну и наконец-то мы дошли до самой настройки NAT.

Для внедрения NAT нужно определиться какие порты будут внешними(outside), а какие внутренними(inside).

рис 7

Статичный NAT сопоставляет внутренний и внешний адреса один к одному, поэтому настроим Serv2 таким образом, чтобы любой компьютер мог подключиться к серверу, а сервер к компьютеру - нет. Для этого необходимо прописать следующие команды (рис 7):

По итогу, любой компьютер, находящийся во 2 VLAN'е может пинговать сервер провайдера, а обратно - нет (рис 8). Аналогично проделываем для Serv1, находящимся во VLAN 3.

рис 8 рис 9

А теперь, на финал, внедрим NAT Overload на R0.

Для этого создадим ACL и пропишем там сети, которые должны "натиться" (показано синим на рис 9) и, показав что нужно "натить", активируем лист (показано красным на рис 9).

Таким образом, реализовав статическую и динамическую (типа PAT) настройку NAT, мы смогли защитить небольшую сеть от подключения извне.

Чтобы понять, что такое брандмауэр NAT, сначала нужно разобраться, что такое брандмауэр и что он делает. Когда вы серфите в интернете, вы отправляете запросы на получение информации на определенные серверы сайта. Брандмауэр находится между вашей локальной сетью и более широкой сетью. Брандмауэр сравнивает возвращаемую информацию с той, которую вы запросили – и все, что совпадает, он пропускает, а все, что он не может распознать, отбрасывает. Так брандмауэр защищает от вредоносного трафика, который может нанести вред системе.

Существуют различные типы брандмауэров, которые делятся на три категории — программные, аппаратные и облачные. Они применяют различные методы фильтрации, что делает их очень надежными.

Нехватка IP адресов. Технология NAT

В 80х годах ХХ века заложили основу IPv4, позволяющую создавать ~4.3 млрд. адресов, но никто не предполагал, что этот запас так быстро иссякнет. С каждым годом появлялось все больше и больше пользователей и с 25 ноября 2019г. в России и в Европе официально закончились IP адреса. Лимит исчерпан.

Для решения этой проблемы было придумано несколько способов:

Первый способ заключается в усилении контроля за IP адресами.

Пусть существует некоторый сайт N с IPv4 xxx.xxx.xxx.xxx, и его хост решил прекратить его поддержание данного сайта. Сайт заброшен, а IP продолжает числиться как занятый и таких случаев может быть очень много. То бишь необходимо провести "инвентаризацию" IP адресов и изъять неиспользуемые/заброшенные.

Второй способ - в массовом использовании системы IPv6.

Протокол IPv6 разработан как преемник протокола IPv4. Основные преимущества IPv6 над IPv4 заключаются в увеличенном адресном пространстве (IPv4 имел 32 бита, что равнялось 2 32 адресам, а IPv6 имел 128 бит, что равнялось 2 128 адресам), 6 версия протокола стала безопаснее (т.к. в v4 не предусматривались многие аспекты безопасности, ибо расчет был на сторонние ПО, а в v6 появились контрольные суммы и шифрование пакетов), однако это далеко не все преимущества IPv6 над IPv4.

Проблема, казалось бы, решена, однако перейти с протокола IPv4 на IPv6 вызывает трудности, потому что эти протоколы несовместимы. И изюминкой причины тяжелого перехода на 6 версию протокола является денежная стоимость. Многие кампании не готовы вложить достаточное кол-во средств для перехода, хоть и стоит отметить, что процесс перехода с 4 на 6 версию постепенно идет.

И третий способ - использование технологии трансляции сетевых адресов - NAT.

Cогласно документу RFC 1918, IANA зарезервировала 3 блока адресов для частных IP (серых) (рис 1), остальные же IP адреса носят название публичных адресов (белых).

рис.1

Network Address Translation - это механизм в сетях TCP/IP, позволяющий изменять IP адрес в заголовке пакета, проходящего через устройство маршрутизации трафика.

Принимая пакет от локального компьютера, маршрутизатор смотрит на IP-адрес назначения. Если это локальный адрес, то пакет пересылается другому локальному компьютеру. Если нет, то пакет надо переслать наружу в интернет.

Маршрутизатор подменяет обратный IP-адрес пакета на свой внешний (видимый из интернета) IP-адрес и меняет номер порта (чтобы различать ответные пакеты, адресованные разным локальным компьютерам). Комбинацию, нужную для обратной подстановки, маршрутизатор сохраняет у себя во временной таблице. Через некоторое время после того, как клиент и сервер закончат обмениваться пакетами, маршрутизатор сотрет у себя в таблице запись об n-ом порте за сроком давности.

Основная функция NAT - сохранение публичных адресов, однако дополнительной функцией является конфиденциальность сети, путем скрытия внутренних IPv4 адресов от внешней.

Существует множество типов технологии NAT, однако основными принято считать: Статический NAT (Static Network Address Translation), Динамический NAT (Dynamic Network Address Translation) и Перегруженный NAT (Network Address Translation Overload).

рис 2

Статический NAT используется чаще всего в корпоративных сетях, когда необходимо, чтобы какой-либо IP адрес всегда был доступен из глобальной сети. Зачастую статическим IP наделяют сервера и помещают их в DМZ (рис 2).

Подготовка компьютерной сети

Логическая схема топологии сети будет выглядеть как показано на изображении (рис 3)

рис 4

Отнесем PC - станции во VLAN 2, а сервер во VLAN 3. Для этого нужно настроить коммутатор S0 (рис 4). Для того, чтобы определить PC пользователей в отдельный VLAN, необходимо создать VLAN 2 и в 3 запихнуть сам сервер (удобства ради еще и обзовем VLAN'ы именами) (показано синим на рис 4), определить область портов коммутатора, которые будут входить во VLAN 2,3 и прописать соответствующие команды (показано красным на рис 4). Следующая задача – определить один порт типа trunk, для взаимодействия с маршрутизатором (показано зеленым рис 4). Таким образом, коммутатор выступает в роли "посредника" между оконечными устройствами и маршрутизатором.

рис 5

Теперь нужно настроить непосредственно маршрутизатор. Технология sub-interface позволяет объединять несколько виртуальных интерфейсов в один и подключить их к физическому интерфейсу (на маршрутизаторе выбран физический интерфейс fa0/0). Необходимо дать для каждого VLAN'а свой под-интерфейс (показано красным на рис 5) и выдать им IP адрес (показано зеленым на рис 5).

Таким образом, в будущем мы будем NAT'ить трафик.

Дальше я бы посоветовал бы настроить протокол динамической выдачи IP адреса - DHCP, ибо прописывать каждому PC свой адрес - то еще "удовольствие".

Дадим серверу статичный IP 192.168.3.2, а остальных оставим для динамического распределения адресов.

После настройки DHCP, нужно прописать на каждом саб-интерфейсе в R0 команду "ip helper-address 192.168.3.2", тем самым указывая, куда стоит обращаться для получения IP адреса.

После данной команды, устройства получат запрашиваемые IP адреса.

рис 6

Пингуем с рандомного ПК сам сервер (1 пинг) и шлюзы маршрутизатора (2- 3 пинг) (рис 6).

Дальше для удобства будем эмулировать подключение к провайдеру, путем создания в программе-симуляторе РС провайдера, сервера Serv2 с IP 213.234.60.2 (эмулирующий остальную сеть интернет) и роутера R3.

NAT и VPN

Некоторые пользователи утверждают, что VPN не должен использоваться с NAT. Почему? VPN шифрует ваш трафик, прежде чем он достигнет интернета, что делает его неразборчивым. NAT должен знать хоть какую-то информацию о трафике, чтобы выполнять свою работу. Устаревшие протоколы VPN (PPTP и IPSec) не дают достаточно информации для NAT и могут быть в результате заблокированы. Чтобы решить эту проблему, вашему роутеру нужен будет VPN passthrough.

Большинство роутеров имеют встроенный VPN passthroughs. Даже если это не так, то основная масса популярных провайдеров VPN предлагают продвинутые протоколы, которые не требуют passthroughs.

Человеку, впервые подключающемуся к Всемирной паутине, может показаться простым просмотр веб-страниц, а доступ к Интернету связан со сложностями и сложностями, названия которых могут показаться бессмысленным для неосведомленного непрофессионала.

Проще говоря, доступ к Интернету зависит от сложной взаимосвязи между защищенной локальной сетью (локальной сетью), которая может быть чем угодно, начиная с настройки Wi-Fi в офисе и гораздо менее защищенного Интернета.

Подключение маршрутизатора к Интернету подвержено множеству уязвимостей, и для обеспечения безопасного просмотра необходима линия защиты. Брандмауэр – это линия безопасности, которая работает, охраняя и отслеживая обмен данными между локальной сетью и Интернетом.

Брандмауэр NAT является в основном модифицированной версией стандартного брандмауэра и усиливает безопасность пользователя при просмотре метки. Чтобы помочь нашим читателям понять, как работает брандмауэр NAT, мы составили статью, в которой рассказывается обо всем, что вы, возможно, захотите узнать, в том числе о том, почему без него может быть глупым решение.

Как работает NAT Firewall?

Как указано выше, основной принцип брандмауэра NAT заключается в изменении существующей информации IP в пакетах данных, отправляемых с устройства. Брандмауэр NAT, также известный как «Трансляция сетевых адресов», обеспечивает сетевой метод, посредством которого несколько устройств в одной сети имеют доступ к сети через общий шлюз.

Устройства под межсетевым экраном NAT совместно используют один и тот же общедоступный IP-адрес, в то время как все устройства имеют выделенный частный IP-адрес, который уникален для каждого из устройств.

До этого момента мы довольно часто упоминали фразу «пакеты данных», и если вы новичок в сфере информационных технологий, последствия могут быть расплывчатыми. Ну, вы можете думать об этих пакетах данных как о валюте, через которую происходят все транзакции в Интернете.

Всякий раз, когда вы вводите имя веб-сайта или делаете простой поиск в Google, вы запрашиваете отправку информации, отправляя бесчисленное количество этих пакетов данных. Чтобы получить точную информацию, которую вы запрашивали, эти пакеты данных должны быть помечены IP-адресом.

Каждому устройству, которое подключается к Интернету, присваивается уникальный IP-адрес, который позволяет интернет-провайдерам (провайдеру интернет-услуг) знать о конкретной информации, которая должна быть отправлена на каждое устройство. Поскольку в большинстве сетей имеется арсенал устройств, подключенных к одной локальной сети, маршрутизатор просматривает пакеты данных и сортирует их соответствующим образом.

На протяжении всего процесса сортировки маршрутизатор создает внутренний IP-адрес для каждого устройства в сети, в отличие от одного общего IP-адреса, назначенного провайдером. Внутренний IP-адрес, назначенный маршрутизатором, помогает маршрутизатору доставлять точную информацию устройству, которое запросило ее, организованным способом.

Что касается брандмауэров, маршрутизатор использует брандмауэр NAT для изменения информации об IP-адресе, отмеченном в пакетах данных. Последующим результатом всей этой сортировки является то, что все нераспознанные пакеты данных выбрасываются из микса, а брандмауэр NAT гарантирует, что только трафик, запрошенный пользователями, может достичь своего конечного пункта назначения.

Использование брандмауэра NAT делает невозможным вставку в вашу сеть через устройство большинства угроз, таких как вредоносные и шпионские программы, поскольку он не позволяет хакерам и другим киберпреступникам выйти из сети и разрешает вход только запрошенному трафику.

Как NAT защищает?

Более изощренные атаки все-таки могут обойти защиту NAT, особенно те, в которых используются методы фишинга или социальной инженерии. Однако это не означает, что вы не должны его использовать. Без NAT любому хакеру-любителю было бы легко получить доступ к вашему компьютеру.

Создание правил¶

Создание правил может потребоваться, если нужно:

открыть доступ на устройство TING со стороны сети Интернет

запретить пользователям внутренней сети обращаться в сеть Интернет по IP-адресу / протоколу / порту

предоставить доступ из Интернета к службам, выполняемым на хостах во внутренней LAN-сети (проброс портов)

Доступ на устройство TING со стороны сети Интернет

Для примера, разрешим подключение к шлюзу Traffic Inspector Next Generation со стороны WAN-адаптера по протоколу SSH.

Пройдите в раздел Межсетевой экран -> Правила, вкладка WAN. Кликните на значок + Добавить для создания нового правила. Cоздайте правило со следующими настройками:

Посмотрите на рисунок. Вот так конфигурируется классический NAT на маршрутизаторе Cisco, допустим там больше ничего не сконфигурировано. А теперь ответьте сами себе на вопрос. Может ли при определенных условиях кто-либо обратиться извне на RDP порт (TCP 3389) супер секретного сервера 192.168.0.250 и попытаться подобать пароль к нему. Уточним, что сервер стоит одиноко в сети и никуда сам не обращается (имеется в виду, что на нем нет никаких троянов, автоматических обновлений и прочих прелестей).

Считаете — нет? Вспомним анекдот.

Лекция по филологии. Старый профессор рассказывает:

— В некоторых языках мира двойное отрицание означает согласие. В других, двойное отрицание так и остается отрицанием. Но, нет ни одного языка в мире, в котором двойное согласие означает отрицание. Голос с задней парты:

— Ну да, конечно, профессор.

Почему нет

Толковый сетевой инженер с уровнем CCNP сразу же ответит – нет, и обоснует это следующим образом. Для того, чтобы обмениваться данными с хостом за NAT необходимо чтобы в NAT создалась трансляция. Создание трансляции инициируется хостами из внутренней, с точки зрения NAT, сети. Серверное приложение на порту TCP 3389 само никуда не обратится, на то оно и серверное, поэтому трансляция не будет создана никогда, и никто во внутрь не пролезет. Инженер будет прав. Однако он не учитывает того, что обратиться к хосту за NAT извне при такой конфигурации можно, а уже после этого будет создана трансляция, через которую сервер будет передавать данные.

Почему да

А вот тут возникают сложности. Они связаны с тем, что пакет уходит на IP адрес 192.168.0.250 порт 3389, а возвращаются с адреса 2.2.2.2 и порта не обязательно 3389. Вы можете мне не верить, но при наличии у атакующего FreeBSD с его divert socket-ами, perl-а, воображения и понимания как работают протоколы TCP/IP, нет ничего не возможного и можно получить доступ на терминал атакуемого сервера в течение одного дня.

Еще немного поговорим об этом

Когда я рассказывал о такой атаке знакомому, работающему у провайдера, он мне задал резонный вопрос — а вот ты мне назови хоть одного провайдера, который будет заниматься подобными вещами? Я сам раньше работал у провайдера и знаю, что никакой, но ответил вопросом – а ты знаешь, что такое маршрутизация от источника, и то, что по умолчанию она не отключена на маршрутизаторах Сisco? Ты ее отключаешь?

При использовании маршрутизации от источника атака не сильно усложняется, достаточно добавить, на сколько я помню, 5 байт в опциях IP пакета.

Заключение

Может быть, пост и провокационный, но я знаю, что большинство сетевиков не знают о подобной атаке и никогда не конфигурируют firewall в случае, когда используют NAT. Возможно, после прочтения этого поста кто-то и начнет следовать всем рекомендациям по защите сети, поверьте, они не просто так пишутся…

Данная статья будет полезна как новичкам в IT сфере, так и неопытным системным администраторам/ сетевым инженерам. Здесь затрагиваются понятия и принцип работы технологии NAT, ее значение в наше время, виды и создание с конфигурированием в программе-симуляторе Cisco Packet Tracer.

Какие типы брандмауэров NAT?

Использование брандмауэра NAT зависит от потребностей компании или отдельного лица, поэтому существует три типа брандмауэров NAT:

Этот тип сервера NAT используется там, где необходимо постоянно использовать брандмауэр для одного IP-адреса. Следовательно, имя «Статический NAT» используется в методе NATTING.

Благодаря статическому NAT устройству назначен арсенал общедоступных IP-адресов. Затем частные IP-адреса прикрепляются к любому из доступных общедоступных адресов.

Кроме того, каждому серверу назначен один и тот же общедоступный IP-адрес, что позволяет отличить сервер B от сервера B, поскольку оба они имеют разные IP-адреса.

При использовании динамического межсетевого экрана NAT аналогичный пул общедоступных IP-адресов доступен для выбора устройства. Единственная разница заключается в том, что в этом методе NATTING устройство заимствует IP-адрес и возвращает его после использования.

Чтобы объяснить это, давайте рассмотрим устройство X. Если устройству X нужен публичный IP-адрес, оно заимствует один из арсенала общедоступных IP-адресов, а затем возвращает его после использования. В следующий раз устройству X понадобится публичный IP-адрес; ему будет назначен один, отличный от того, который они использовали ранее.

Причина, по которой устройству X назначен другой IP-адрес, заключается в том, что ранее выделенный IP-адрес уже будет использоваться каким-либо другим устройством, где и возникает имя «Динамический».

Типы псевдонимов¶

TING предлагает следующие типы псевдонимов:

Адреса сетей в формате IPv4 или IPv6 (к примеру, 192.0.0.0/24 )

Номер порта или диапазон портов, разделенный двоеточием ( 2000:3000 )

Список IP адресов, загружаемый единожды с указанного URL

Список IP адресов, загружаемый с указанного URL c заданным интервалом

Страна либо целый регион

Внешний псевдоним ( только объявление )

Каждый псевдоним может содержать от одного, до нескольких значений

Флаг Статистические данные позволяет в дальнейшем просмотреть статистические данные по использованию данного псевдонима в разделе диагностики pfTables

Хосты¶

Хосты могут вводиться как одиночными IP адресами, так и доменными именами в формате FQDN. При использовании доменного имени происходит периодический его резолвинг (по умолчанию каждые 300с.)

К примеру, одиночная запись псевдонима хоста с использованием доменного имени будет выглядеть следующим образом:

Сети указываются в формате CIDR. Используются списки сетей IPv4 и IPv6. Сети с масками /32 и /128 соответствуют одиночным хостам соответственно.

Порты¶

Указываются одиночные порты, либо диапазоны портов, разделенные двоеточием, к примеру 2000:3000 будет соответствовать диапазону портов от 2000 до 3000.

URL / Таблицы URL¶

Списки IP адресов, загружаемые с удаленных сайтов. Вариант URL загружает список IP однократно, Таблицы URL будет загружать списки IP адресов с заданным интервалом.

GeoIP¶

Данный вид псевдонимов предназначен для создания правил межсетевого экрана на основе принадлежности адреса отправителя или получателя конкретной стране или региону.

В создании данного вида псевдонимов используется внешний ресурс, с которого ТИНГ берет актуальные базы соответствия IP адресов странам.

Для того, чтобы воспользоваться этими базами, необходимо выполнить регистрацию на этом ресурсе и настроить плагин соответствующим образом.

Для это выполние следующие шаги:

Перейдите на страницу внешнего ресурса и выполните регистрацию. В процессе регистрации используйте действительный адрес электронной почты.

Сгенерируйте ключ лицензии:

После успешной регистрации перейдите в раздел Services ‣ My License Key.

Нажмите Generate new license key и выполните шаги по генерированию ключа лицензии.

Примечание

Сохраните ключ лицензии в безопасном месте, потому что в дальнейшем он не отображается.

Совет

Правильность полученной ссылки можно проверить, вставив ее в обычный браузер. Должно открыть окно загрузки файла.

На странице Межсетевой экран ‣ Псевдонимы перейдите на закладку Настройки GeoIP.

В поле URL впишите ссылку с лицензионным ключом, созданную в п.3

Нажмите Применить

Теперь для создания псевдонима GeoIP вам необходимо всего лишь выбрать данный тип псевдонима и указать нужный регион и страну.

Внешние пвевдонимы¶

Содержимое Внешних псевдонимов не изменяется посредством WEB интерфейса. В данном разделе выполняется только объявление псевдонима для дальнейшего использования его в правилах межсетевого экрана. Наполнение содержимого данного псевдонима предполагается внешними скриптами.

Группировка псевдонимов¶

Для псевдонимов типа Хост и Сети допускается группировка в отдельные псевдонимы. Выполнение группировки облегчает управление псевдонимами и написание правил межсетевого экрана.

К примеру, у вас есть два пула серверов к которым должны применяться разные правила на одном этапе и одно общее правило на другом. В таком случае удобно сгрупировать сервера в псевдонимы следующим образом:

для индивидуального применения создать отдельные пулы:

для общего применения создать общий пул:

Использование псевдонимов в правилах межсетевого экрана¶

Созданные псевдонимы вы можете использовать в качестве Отправителя либо Получателя при создании правил фильтрования, NAT, преадресации портов.

Импорт/Экспорт¶

Данный функционал позволяет сохранить имеющиеся псевдонимы на локальный диск в формате json и в дальнейшем восстановить их, либо перенести на другую систему.

Что такое NAT Firewall?

Прежде чем мы перейдем к тому, что такое брандмауэр NAT и как он работает, может быть важно понять, что такое брандмауэр. Проще говоря, брандмауэр – это инструмент сетевой безопасности, который отслеживает и отслеживает входящие и исходящие пакеты данных на основе некоторых ранее определенных правил.

Основываясь на этих заранее определенных правилах безопасности, межсетевой экран выбирает блокировку и разрешает определенные пакеты данных, поступающие из внешнего источника, такого как Интернет. Брандмауэр может быть аппаратным сетевым устройством или программным обеспечением, которое часто называют «персональным брандмауэром». В большинстве операционных систем в наши дни встроен персональный брандмауэр.

Брандмауэр NAT, с другой стороны, работает путем изменения информации IP, чтобы пакеты данных могли достигать своего требуемого места назначения. Чтобы лучше понять различия между стандартным межсетевым экраном и межсетевым экраном NAT, давайте посмотрим, как работает межсетевой экран NAT.

№ 3 – ПАТ:

Проще говоря, PAT или преобразование адресов портов – это расширенная версия брандмауэра NAT. PAT выполняет функции, назначая один публичный IP-адрес группе устройств, подключенных к одной сети LAN.

В отличие от типов NAT, упомянутых выше, PAT работает для сохранения IP-адресов. В основном используемые в небольших установках, таких как дома и офисы, интернет-провайдеры назначают один IP-адрес используемому маршрутизатору. Позже, маршрутизатор работает, распределяя IP-адрес дальше вместе с сетью.

Введение

Интернет - всемирная система, состоящая из объединенных компьютерных сетей на базе протокола TCP/IP.

Сейчас интернет - это не просто сеть, а целая информационная вселенная, подчиняющаяся техническим, социальным и государственным законам в различных ее частях. В современном мире люди не обходятся без доступа во всемирную паутину. Интернет открывает множество возможностей получения информации из любой точки мира.

На данный момент в интернете больше всего распространены IP адреса версии - IPv4. Это позволяет создать 4.3 млрд. IP-адресов. Однако этого, казалось бы, большого количества критично не хватает. Чтобы решить эту проблему - был создан механизм преобразования сетевых адресов - NAT.

С задачей объединения устройств в единую сеть помогают различные компании, занимающиеся разработкой и внедрением сетевого оборудования.На сей момент на рынке сетевого оборудования доминируют компании Cisco Systems и Huawei. В данной статье будем вести работу с оборудованием Cisco.

Cisco Systems разработала собственную специальную межсетевую ОС для работы с оборудованием под названием IOS (Internet Operating System). IOS - многозадачная операционная система, выполняющая функции сетевой организации, маршрутизации, коммутации и передачи данных. ОС IOS представляет собой сложную операционную систему реального времени, состоящую из нескольких подсистем и имеющую множество возможных параметров конфигурирования.

В операционной системе IOS представлен специфичный интерфейс командой строки CLI (Command Line Interface). В этом интерфейсе возможно использовать некоторое количество команд. Количество зависит от выбранного режима и от уровня привилегий пользователя (пользовательский, привилегированный, глобальной конфигурации и специфической конфигурации).

Преднастроенные правила¶

По умолчанию, межсетевой экран преднастроен таким образом, что:

блокирует любое несанкционированное обращение со стороны Интернета к самому устройству TING и любой машине во внутренней сети

разрешает пользователям внутренней сети беспрепятственно обращаться к компьютерам в Интернет

обеспечивает раздачу Интернета на пользователей внутренней сети (функционал NAT)

защищает пользователя от самоблокировки при доступе по веб-интерфейсу или SSH

За (1) отвечает отсутствие разрешающих правил в разделе Межсетевой экран -> Правила на вкладке WAN.

За (2) отвечают преднастроенные правила

в разделе Межсетевой экран -> Правила на вкладке LAN , благодаря которым, из внутренней сети разрешен любой доступ как на сам шлюз (LAN-адаптер шлюза), так и в Интернет. Любой ответный трафик из Интернета также свободно пропускается межсетевым экраном.

За (3) отвечают автоматически создаваемые правила в разделе Межсетевой экран -> NAT -> Исходящий.

За (4) отвечает преднастроенное Правило антиблокировки в разделе Межсетевой экран -> Правила на вкладке LAN.

Данное правило располагается в сгруппированном Автоматически сгенерированном блоке правил, вверху списка, который можно развернуть.

Это значит, что любое запрещающее правило на данные порты, расположенное ниже преднастроенного правила, не будет иметь силы и не заблокирует доступ к функциям администрирования устройства TING.

Также, Другое преднастроенное Правило антиблокировки находится в разделе Межсетевой экран -> NAT -> Переадресация портов.

Это значит, что любое правило на редирект для данных портов, расположенное ниже преднастроенного правила, не будет иметь силы и не заблокирует доступ к функциям администрирования устройства TING.

Итак, что вы делаете здесь?

В конце статьи мы можем только надеяться, что утолили жажду знания брандмауэров NAT и того, как они работают.

При этом мы можем только напомнить вам в самом конце, чтобы убедиться, что используемый маршрутизатор поддерживает NAT, поскольку брандмауэр играет решающую роль в вашей безопасности в Интернете. Если вы планируете инвестировать в VPN в ближайшее время, убедитесь, что вы выбрали один с брандмауэром NAT, чтобы защитить вредоносные программы от повреждения ваших устройств.

Псевдонимы¶

Псевдонимы - это удобный механизм именования списка хостов, сетей, портов для использования в написании правил межсетевого экрана. Использоваине псевдонимов уменьшает колличество вносимых изменений в правила межсетевого экрана в случае изменения исходных данных.

Дополнительные преимущества использования NAT Firewall:

Помимо того, что NAT является важной частью линии защиты, которую предлагает большинство операционных систем, NAT предлагает и другие преимущества:

- Брандмауэр NAT помогает сохранить IP-адреса.

- Делает сети более переносимыми, так как будет переадресован только маршрутизатор вместо всех устройств в сети.

- Протокол IPv4 работает в тандеме с устройствами, поддерживающими NAT, и является причиной, по которой Интернет работает и работает, так как без протокола мы бы забивали глобальное воздушное пространство.

Читайте также: