Настройка sfp на mikrotik

MikroTik RouterOS supports various types of Ethernet interfaces - ranging from 10Mbps to 10Gbps Ethernet over copper twisted pair, 1Gbps and 10Gbps SFP/SFP+ interfaces and 40Gbps QSFP interface. Certain RouterBoard devices are equipped with a combo interface that simultaneously contains two interface types (e.g. 1Gbps Ethernet over twisted pair and SFP interface) allowing to select the most suitable option or creating a physical link failover. Through RouterOS, it is possible to control different Ethernet related properties like link speed, auto-negotiation, duplex mode, etc, monitor a transceiver diagnostic information and see a wide range of Ethernet related statistics.

Настраиваем

Предположим, что все уже куплено, что провод уже воткнут в переходник, а переходник воткнут в SFP. Дело осталось за малым.

PoE out

Sub-menu: /interface ethernet poe

Многие, уже наверняка обратили внимание на тот факт, что компания Mikrotik последнее время, стала оснащать некоторые свои последние модели маршрутизаторов, портом для CCR1036 установки SF CCR1016-12G модулей. И это не удивительно, ведь производитель держит руку на пульсе и старается не отставать от постоянно развивающейся отрасли телекоммуникаций. Которая в свою очередь, уделяет все больше внимания широкополосным каналам связи, а именно оптоволоконным линиям.

На сегодняшний день, возможность работы с SFP модулями, и как следствие с оптическими каналами, без дополнительных устройств преобразования среды, имеют модели маршрутизаторов Mikrotik CCR1036-12G-4S, RB2011UAS-RM, RB2011UAS-IN, RB2011UAS-2HnD-IN, RB2011LS-IN и даже коммутатор RB260GS. И в этой статье, мы попробуем самостоятельно создать такое соединение, между двумя устройствами из этого списка и наглядно все продемонстрировать.

Начнем с того, что все устройства Mikrotik поддерживают только 1.25Gb модули, 100Mb и 10Gb модули, работать в этих устройствах, попросту не будут! В выборе всех остальных параметров SFP, вы совершенно вольны.

Так, учитывая тот факт, что большинство известных нам операторов связи (провайдеров) используют технологию спектрального уплотнения каналов (WDM) для передачи данных по одному оптическому волокну на разных несущих частотах, мы остановили свой выбор на одномодовых SFP модулях с оптическим разъемом формата SC. А создавать соединение мы будем между маршрутизаторами Mikrotik CCR1036-12G-4S и Mikrotik RB2011UAS-2HnD-IN.

Хочу заметить, что в подобных случаях, SFP модули должны быть парными. То есть, например, один должен иметь передатчик с длинной волны 1550nm, приемник - 1310nm, а другой наоборот.

Один модуль мы установили в первый SFP порт маршрутизатора Mikrotik CCR1036-12G-4S, а второй в в единственный порт маршрутизатора Mikrotik RB2011UAS-2HnD-IN. Оба модуля соединили между собой патч-кордом Single Mode SC/UPC - SC/UPC 9/125 3mm и длиной в 3м.

В принципе, на этом какие либо основные различия между уже привычными для нас кабельными связями и оптоволоконными линиями и заканчиваются, в том числе и в отношении дальнейшей настойки. Как и в случае с обычным Ethernet соединением, при правильном подключении кабеля, сразу же загораются индикаторы соединения на обоих устройствах.

Так как в стандартной конфигурации интерфейс sfp не имеет своего IP адреса, то изначально нам нужно подключиться к каждому из маршрутизаторов обычным кабелем чтобы его задать. Сделать это можно через меню IP - Addresses, или же воспользоваться функцией DHCP клиента в разделе IP - DHCP Client. Мы прибегли ко второму способу во избежании конфликтов адресов в нашей локальной сети. А чтобы избежать путаницы с адресами устройств, мы сперва объединим в мост sfp и ethernet порты.

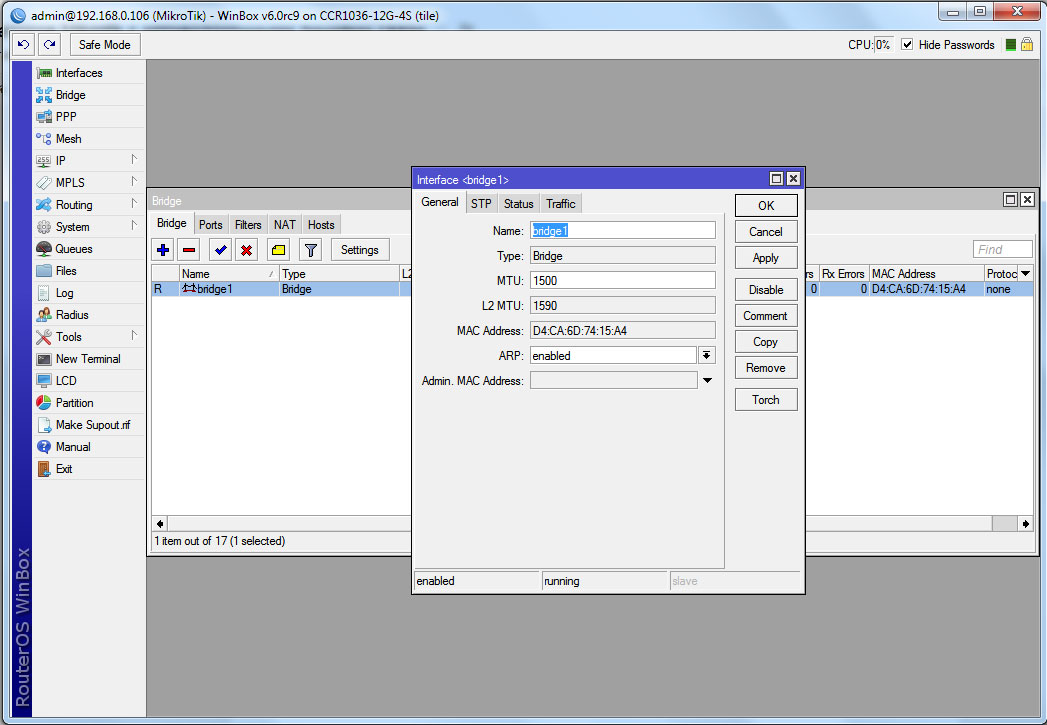

Для это мы запускаем утилиту Winbox и подключаемся к одному из маршрутизаторов. Для начала, это будет Mikrotik CCR1036-12G-4S. В разделе Bridge мы создаем новый мост.

Кнопкой “+” добавляем новую запись и не внося никаких изменений, сохраняем его кнопкой Ok.

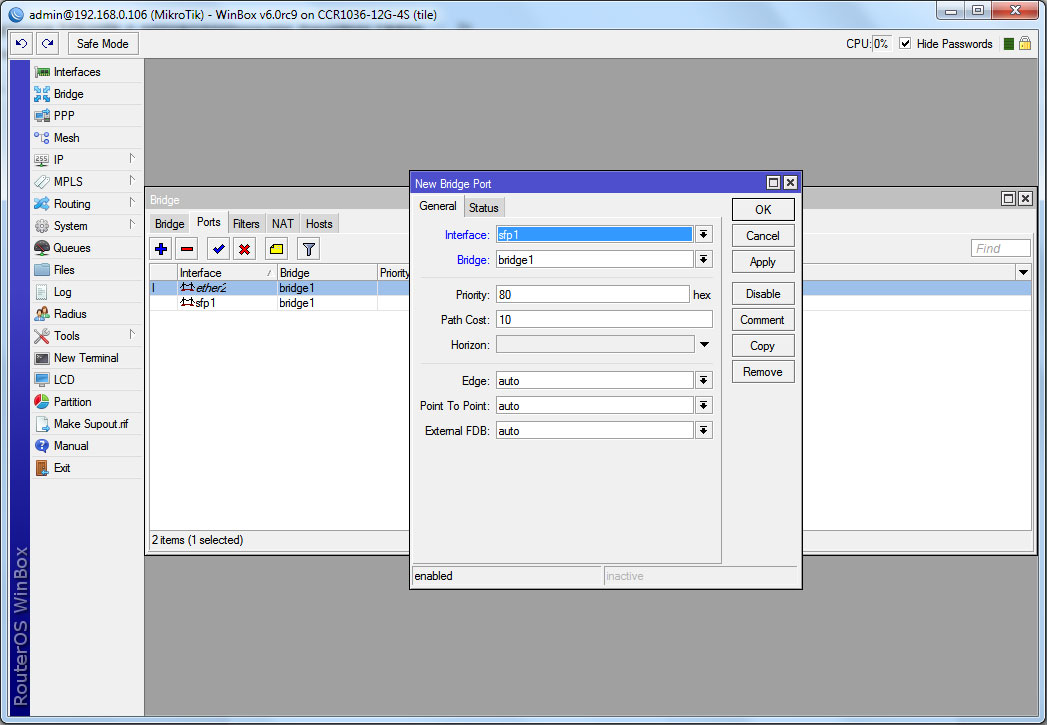

Переходим на вкладку Ports окна Bridge и опять таки, кнопкой “+” добавляем в созданный мост bridge1 порты sfp1 и ethernet (в нашем случае, это ether2), по очереди.

На вкладке General в открывшемся окне, выбираем Interface - sfp1 и Bridge выбираем созданный ранее bridge1. Сохраняем все кнопкой OK.

Повторяем тоже самое для ethernet порта, где соответственно, в качестве Interface выбираем нужный нам порт, например, ether2, а в качестве Brige - bridge1.

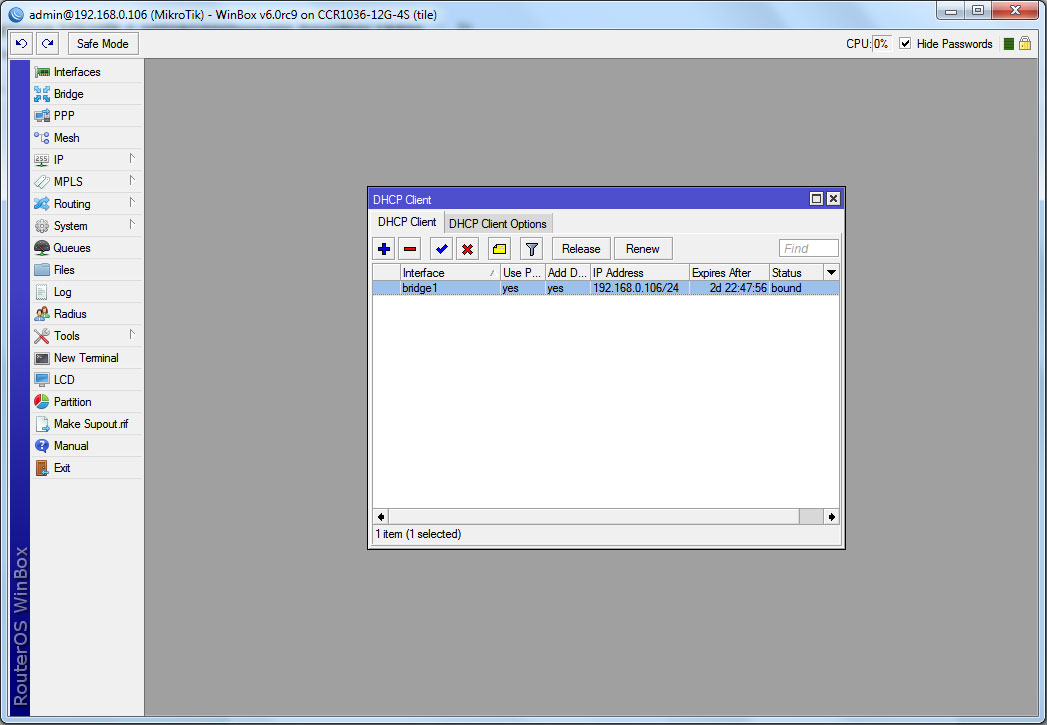

Теперь наши интерфейсы объединены мостом. Далее, мы должны задать IP адрес этому мосту. Как я уже говорил, мы прибегнем к помощи DHCP клиента. Делаем это для того, чтобы наш маршрутизатор, не зависимо от того, подключены мы к нему по Ethernet или через оптоволоконное соединение, имел постоянно один и тот же адрес.

Переходим в раздел меню IP - DHCP Client, где добавляем новую запись. И в качестве Interface мы выбираем наш мост bridge1. После чего сохраняем запись кнопкой OK и видим что IP адрес присвоен автоматически.

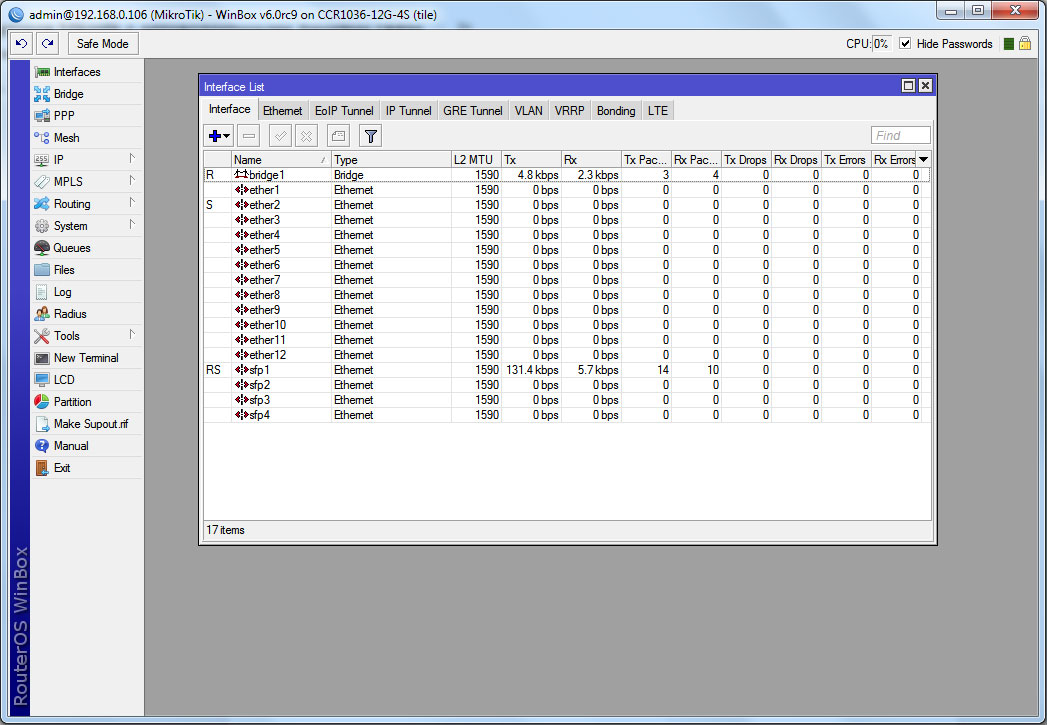

Все те же действия, нужно в точности повторить и для второго маршрутизатора. После чего, все соединяющие оба устройства кабеля, кроме оптоволоконного, мы отключаем. И видим, что связь между ними установлена, только по оптоволоконному соединению. Об этом нам говорит буква R возле sfp1 интерфейса.

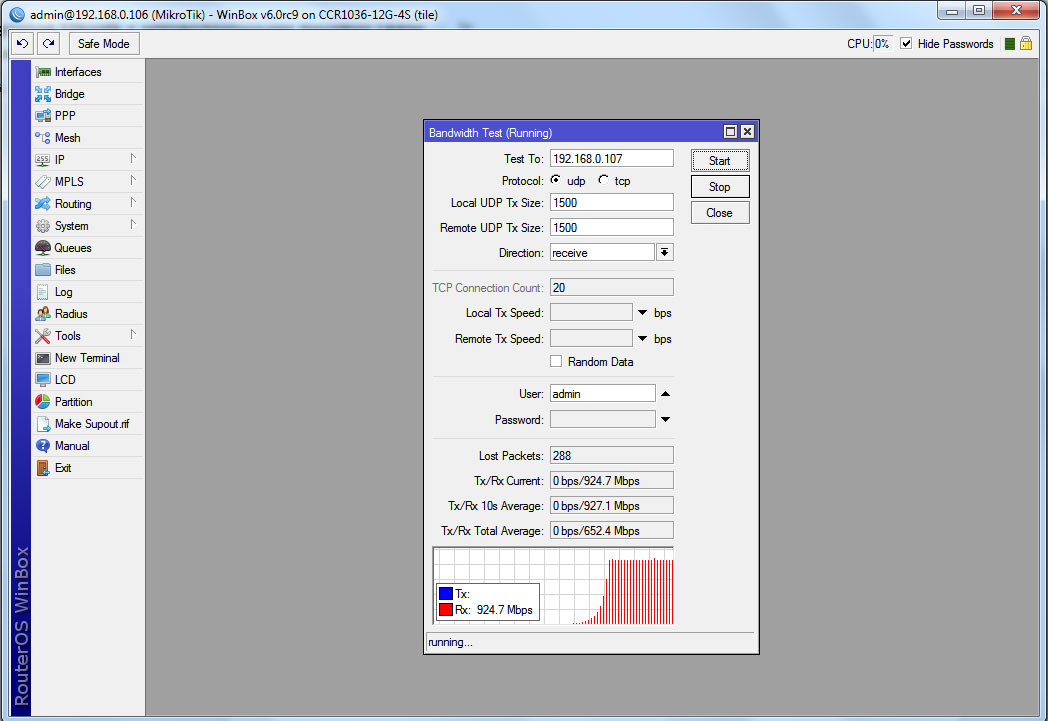

Теперь, как и полагается, нужно протестировать наше соединение на пропускную способность.

Как видно из этого теста, скорость равна 925Mbps, что вполне соответствует гигабитному соединению.

Что же, все оказалось довольно просто. За исключением разных по своим параметрам модулей и соответственно кабелям и разъемам для них, в плане настройки, никакой разницы между кабельными и оптическими интерфейсами нет. Интерфейсы sfp в сетевой операционной системе Mikrotik RouterOS подчиняются все там же законам, что и ethernet. Их так же можно добавлять в качестве шлюзов или интерфейсов для правил Firewall, NAT или Queues, присваивать им адреса, объединять в Bridge, создавать туннельные соединения (PPPoE, PPTP и т.д.) и многое другое.

Остается только надеяться, что компания Mikrotik в скором будущем начнет выпускать устройства с поддержкой 10Gb модулей.

100 мегабит в секунду от предыдущего провайдера начал сильно замедлять рабочий процесс, поэтому я начал искать провайдера с нормальной скоростью. В моем доме, из быстрых был только МГТС, на чем я и остановился. Провели интернет быстро, два дня между заявкой и кабелем в квартире, оставили большую бухту оптики, за что спасибо…

Switch

Sub-menu: /interface ethernet switch

This submenu allows configuration of certain RouterBoard switch chip features. Read more >>.

1. Перегрев

На ощупь модуль горячий, замеры температуры на поверхности корпуса инфракрасным термометром показывали температуру около 55 градусов по цельсию при комнатной температуре в 25 градусов.

Летом он действительно может намертво зависать, модуль целиком выключится и не поднимется сам. Я не замечал проблем с перегревом в зимнее время года, когда температура окружающей среды составляла от -10 до +10 градусов.

Установка радиатора от NVME накопителя прямо на корпус без термопрокладок и термопасты решило проблему перегрева.

Detect Cable Problems

Cable test can detect problems or measure the approximate cable length if the cable is unplugged on the other end and there is therefore, "no-link". RouterOS will show:

- which cable pair is damaged

- the distance to the problem

- how exactly the cable is broken - short-circuited or open-circuited

This also works if the other end is simply unplugged - in that case, the total cable length will be shown.

Here is example output:

In the above example, the cable is not shorted but “open” at 4 meters distance, all cable pairs equally faulty at the same distance from the switch chip.

Currently cable-test is implemented on the following devices:

- CCR series devices

- CRS1xx series devices

- CRS2xx series devices

- OmniTIK series devices

- RB450G series devices

- RB951 series devices

- RB2011 series devices

- RB4011 series devices

- RB750Gr2

- RB750UPr2

- RB751U-2HnD

- RB850Gx2

- RB931-2nD

- RB941-2nD

- RB952Ui-5ac2nD

- RB962UiGS-5HacT2HnT

- RB1100AHx2

- RB1100x4

- RBD52G-5HacD2HnD

- RBcAPGi-5acD2nD

- RBmAP2n

- RBmAP2nD

- RBwsAP-5Hac2nD

- RB3011UiAS-RM

- RBMetal 2SHPn

- RBDynaDishG-5HacD

- RBLDFG-5acD

- RBLHGG-5acD

Note: Currently cable-test is not supported on Combo ports.

▍Переходники

Про разъемы. Они бывают либо SC/UPC (синие), либо SC/APC (зеленые). Все абонентское оборудование во всем мире поставляется с синими UPC коннекторами, а головное с зелеными, поэтому, если у вас дома проведен зеленый коннектор, вам потребуется адаптер SC/APC Female на SC/UPC Male.

Кулибины, которые с помощью подтачивания вставляли UPC в APC тоже встречались, но они рапортовали о проблемах, поэтому, купите переходник на алиэкспрессе.

Properties

- disabled - the interface will not use ARP

- enabled - the interface will use ARP

- local-proxy-arp - the router performs proxy ARP on the interface and sends replies to the same interface

- proxy-arp - the router performs proxy ARP on the interface and sends replies to other interfaces

- reply-only - the interface will only reply to requests originated from matching IP address/MAC address combinations which are entered as static entries in the ARP table. No dynamic entries will be automatically stored in the ARP table. Therefore for communications to be successful, a valid static entry must already exist.

- Note1: Auto-negotiation should not be disabled on one end only, otherwise Ethernet Interfaces may not work properly.

- Note2: Gigabit Ethernet and NBASE-T Ethernet links cannot work with auto-negotiation disabled.

Read-only properties

| Property | Description |

|---|---|

| running (yes | no) | Whether interface is running. Note that some interface does not have running check and they are always reported as "running" |

| slave (yes | no) | Whether interface is configured as a slave of another interface (for example Bonding) |

| switch (integer) | ID to which switch chip interface belongs to. |

Проблемы и решения

Этот модуль я эксплуатирую уже без малого, год как, поэтому, о проблемах тоже расскажу.

Проводим пользоваться

А ниже по тексту я расскажу о том, как заменить провайдерское оборудование на свое. Расскажу обо всем, что хотел бы знать тогда, когда мне мешал мой старый роутер.

Но сначала нам понадобятся:

Monitor

To print out a current link rate, duplex mode, and other Ethernet related properties or to see detailed diagnostics information for transceivers, use /interface ethernet monitor command. The provided information can differ for different interface types (e.g. Ethernet over twisted pair or SFP interface) or for different transceivers (e.g. SFP and QSFP).

- disabled - negotiation disabled

- done - negotiation completed

- failed - negotiation failed

- incomplete - negotiation not completed yet

- short - support short cables

- standard - support standard cables

- link-ok - the card is connected to the network

- no-link - the card is not connected to the network

- unknown - the connection is not recognized (if the card does not report connection status)

Example output of an Ethernet status:

Example output of a SFP status:

2.1. Вешаем DHCP клиент на интерфейс SFP1

Открываем Winbox, переходим в IP → DHCP Client и вешаем DHCP клиент на интерфейс sfp1, все как на картинке.

Это позволит нам пользоваться интернетом сразу, как только он появится.

Это же самое командой:

1. Вынимаем данные авторизации

В последний раз входим по адресу веб интерфейса старого роутера и входим в традиционный китайский интерфейс под логином/паролем mgts/mtsoao, переходим в раздел: Configure → GPON.

Выписываем эти два значения и навсегда прощаемся с этой коробкой.

Не беспокойтесь, МГТС не скрывают эти данные от вас, это (почти) ваш роутер, только не спрашивайте эти данные у сотрудников МГТС, они сами не знают.

2. Настраиваем Mikrotik

Модуль из коробки стоит в бридже. Несмотря на то, что интернет, телефония и все прочее у МГТС распиханы по отдельным VLAN’ам, пакеты через бридж доходят без тэга. Поэтому, осталось сделать всего ничего.

3. Настраиваем SFP

Как только назначили IP на интерфейс, входим в стандартную китайскую народную вебморду под традиционным admin/admin и переходим в раздел: Network → PON → SN

Там вводим те данные, что мы получили из роутера, предоставленного провайдером.

Жмем Submit и перезагружаем модуль.

Теперь нужно проверить, авторизовала ли вас головная станция. Посмотреть это нужно в разделе: Status → PON Inform.

Если авторизация прошла успешно, то поздравляю. Головная станция сначала авторизует, а потом выдаст интернет, ожидание займет не более 5 минут.

Stats

Using /interface ethernet print stats command, it is possible to see a wide range of Ethernet related statistics. The list of statistics can differ between RouterBoard devices due to different Ethernet drivers. The list below contains all available counters across all RouterBoard devices. Most of the Ethernet statistics can be remotely monitored using SNMP and MIKROTIK-MIB.

For example, output of Ethernet stats on hAP ac2 device:

2. Падение линка

Прошивка DFP-34G-2C2, как и другая традиционная китайская прошивка имеет те же самые проблемы, что и sercomm rv6699. Примерно раз в месяц-два что SFP модуль что и sercomm теряли соединение с интернетом, но получали адрес по DHCP и были доступны по веб интерфейсу.

Происходит это ночью, поэтому предполагаю, что это связано с работами головной станции. Если есть специалисты, которые могут пояснить подробнее, буду рад прочитать ответ.

Штатно перезагрузить SFP помощью Netwatch мы не можем, в нем нет SSH, только Telnet, но у нас есть Watchdog, который перезагрузит все.

Мониторить доступность наш Watchdog будет с помощью ICMP на IP адрес роутера провайдера. Делаем трассировку до любого места в интернете и останавливаемся на втором хопе. Второй хоп и будем мониторить.

В Winbox’e переходим в: System → Watchdog

и вписываем IP адрес второго хопа, как на картинке. Если указанный IP адрес перестал отвечать на ICMP, то роутер вместе с SFP модулем перезагрузится.

Данная статья является калькой с написанной мной собственноручно внутренней инструкции, по которой мы настраиваем новые маршрутизаторы в фирме. Пункты будут расположены в более-менее хронологическом порядке, но каждый из них является самостоятельной мини-инструкцией к одному из используемых в нашей компании сервисов.

1. Включение, начальная настройка

Первым делом надо подключиться к устройству. По умолчанию, конфигурация на маршрутизаторе настроена на подсеть 192.168.88.0/24 . Открываем в браузере адрес, скачиваем и сохраняем на компьютере, Winbox.exe .

Запускаем Winbox , Напротив Connect to нажимаем кнопку "…" , и спустя несколько секунд должен появится в списке ваш маршрутизатор.

Два раза щелкаем мышкой по МАС-адресу и подключаемся с именем admin без пароля.

При первом входе, система предупредит что был запущен автоматический скрипт настройки маршрутизатора. Нажимаем кнопку Remove Configuration :

После этого дожидаемся, пока консоль Winbox закроется, и спустя несколько секунд опять запускаем Winbox (от туда куда вы её сохранили) и опять подключаемся по MAC-адресу.

Подключившись, выбираем слева Interfaces и удаляем лишние интерфейсы — VLAN, Bridge . Заходим в настройки каждого интерфейса (на роутере компании их всего 5) и отключем Master-port и proxy-arp , приводя настройки к следующему виду:

2. Выдача IP

Заходим в IP — Addresses . Выдаем нужным интерфейсам нужные адреса. В случае использования роутера в сети Эскорт, к нему подключаются 2 интернет-провайдера и внутренняя сеть. Вторая внутренняя сеть формируется через VPN. Указываем каждому интерфейсу нужный IP.

3. Маршрутизация

3.1. Создание ведущего и ведомого маршрутов

Заходим в IP — Routes . По умолчанию, вместо хостов для маршрутизации используются интерфейсы. Рекомендуется удалить все статические маршруты, а динамические после смены статики изменятся сами. Внимание: чтобы все безболезненно удалять, необходимо подключаться к роутеру по локальной сети, без использования маршрутов, иначе при удалении основного связь прервется. Далее создаем новые маршруты: в поле Dst.Address указываем 0.0.0.0/0, в поле Gateway прописываем IP основного шлюза. Не забываем про дистанцию — у какого маршрута она короче, тот будет основным. В целом настройки маршрута должны выглядеть вот так:

Для внешних интерфейсов в качестве шлюзов указываем 11.11.11.11 с дистанцией 4 и 22.22.22.22 с дистанцией 3.

После добавления трех маршрутов (2 для внешних каналов и 1 для внутренней сети) роутер можно включать в сеть и подключаться по IP 192.168.3.101, используя внутренний IP.

3.2. Создание табличной маршрутизации

Созданная выше конфигурация позволяет создать 2 внешних интерфейса, из которых в единицу времени может работать только один — то есть постоянно работает тот, у которого дистанция меньше, а у которого она больше — будет работать лишь тогда, когда из первого интерфейса выдернут кабель. Нас это по понятным причинам не устраивает — нам нужна одновременная работа двух шлюзов. Для этого нужно научить роутер возвращать трафик на тот интерфейс, с которого пришел запрос. Делается это созданием двух дополнительных маршрутов и настройкой файерволла. Для начала создадим необходимые маршруты. Созданные ранее маршруты тоже пригодятся, но их можно склонировать, т.к. изменяться они будут незначительно. Для этого щелкаем на созданный ранее маршрут, жмем кнопку Copy и добавляем Routing Mark — маркируем маршруты именем интерфейса соответственно. Я назвал их to_ISP1 и to_ISP2

Далее заходим в

Эти действия нужно повторить дважды — для 2 внешних интерфейсов (марки ISP1_conn и ISP2_conn соответственно).

Далее нужно создать еще 2 правила, которые будут направлять исходящий трафик с пометками ISP1_conn и ISP2_conn на помеченные выше маршруты. Создаем правило:

4. Балансировка маршрутов в режиме Master-Slave

Итак, мы добились наличия двух одновременно работающих шлюзов, один из которых имеет высший приоритет, нежели второй. Проблема данной настройки в том, что переключение между шлюзами будет осуществляться исключительно при падении физического линка на интерфейсе устройства. Но бывают и другие ситуации: кончились деньги на счете, проблемы на стороне провайдера и прочее — ситуации, при которых даже основной шлюз доступен, но дальше него трафик не идет и штатно в этом случае переключение основного шлюза осуществлено не будет. Для автопереключения необходимо использовать функцию Netwatch , которая следит за наличием трафика на интерфейсах и переключает трафик в зависимости от правил. Настройка данного функционала состоит из 3 этапов.

4.1. Создаем скрипты переключения

Заходим в System — Scripts . Создаем 4 скрипта с именами ISP1-DOWN, ISP1-UP, ISP2-DOWN, ISP2-UP . Всем скриптам выдаем максимальные права.

4.2. Создаем правила Netwatch

Заходим в Tools — Netwatch

Создаем новое правило:

4.3. Создаем постоянные независимые маршруты

До каждого из хостов (8.8.8.8 и 8.8.4.4) прописываем уникальный маршрут с пониженной дистанцией через разные шлюзы (11.11.11.11 и 22.22.22.22).

Проверить работу netwatch можно, разорвав логический (не физический) линк на одном из внешних интерфейсов. В моей фирме для этого использовался управляемый коммутатор, на котором тушился несмежный с роутером порт. Таким образом, пинг до хоста 8.8.8.8 обрывался, но физический линк был активен. После прекращения пинга Netwatch тушил необходимые маршруты и внутренняя сеть получала доступ в интернет через резервный интерфейс.

5. Создаем NAT

Заходим в IP — Firewall , переходим на вкладку NAT

Создаем 2 правила для каждого из внешних интерфейсов:

Проверить NAT можно, пустив ping на один из сайтов в интернете с компьютера, подключенного к внутреннему интерфейсу роутера. Если отключать одно из двух правил NAT на роутере, можно увидеть, как меняется трассировка до выбранного хоста в интернете.

6. Создаем VPN-сервер

6.1. Создаем нужный нам пул IP-адресов.

В сети фирмы было решено использовать подсеть 192.168.168.0/22, с адресацией клиентов, начинающейся со 192.168.170.2 и адресом шлюза (самого роутера) 192.168.170.1

Заходим в IP — Pool и создаем новый пул vpn-pool с диапазоном 192.168.170.2-192.168.171.254:

6.2. Включаем PPTP-сервер

Заходим в пункт меню PPP , далее на вкладке Interfaces находим кнопку PPTP Server . Ставим галки Enabled, mschap2 и выбираем Default Profile: default-encoding .

6.3. Настраиваем шифрование

Переходим на вкладку PPP Profile . На вкладке General указываем Local Address: 192.168.170.1 , Remote Address: vpn-pool . На вкладке Protocols на опции Use Encryption ставим вариант ответа Yes .

6.4. Создаем аккаунты

Переходим на вкладку Secrets . Создаем пользователя:

6.5. Пакетное создание учетных записей

Для пакетного создания секретов (учетных записецй) VPN можно использовать скрипт.

Необходимо зайти в System — Scripts , нажать «создать новый» и вставить туда нужный нам текст скрипта.

После создания скрипта достаточно создать файл, в котором придерживаться следующего синтаксиса:

Прошу обратить внимание, что последняя строка пустая. Если ее не оставить пустой, то последняя заполненная строка не будет обработана.

Далее нужно открыть пункт меню Files . Cозданный файл необходимо перетащить мышью в полученное окно. Файл обязан называться vpnusers.txt , иначе скрипт не сработает.

После этих приготовлений можно заходить в System — Scripts , выделять мышью нужный нам скрипт и нажимать Run Script :

Как результат работы скрипта, в PPP — Secrets можно видеть добавившиеся учетные записи

7. Настройка SSTP

Для работы SSTP требуются сертификаты. Я использовал самоподписанные сертификаты, выданные оснасткой OpenVPN. Для получения сертификатов не нужно ставить все компоненты,

Далее, запускаем cmd от имени администратора и переходим в каталог c:\Program Files\OpenVPN\easy-rsa\ (либо Program Files (x86) , если вы поставили 32-битную версию OpenVPN на 64-битную Windows). Открываем для редактирования файл vars.bat . Если его нет, то переименовываем vars.bat.sample в vars.bat и приводим его к виду:

После этого запускаем в такой последовательности:

На вопросы последней команды в можно просто нажимать enter (будут использоваться введенные в файл vars.bat данные), а можно вводить новые данные. В общем, как удобно.

В Winbox роутера щелкаем кнопку Files и получившиеся файлы из папки копируем туда методом Drag'n'Drop.

Далее в Winbox переходим в System — Certificates . Жмем Import , выбираем сначала один файл, затем второй:

Заходим в PPP — Profile , открываем созданный ранее default-encryption , жмем Copy и на вкладке Protocol меняем значение поля Use Encryption с Yes на Required :

В качестве названия профиля указываем SSTPprofile .

Затем, в System — PPP переходим на вкладку Interface и нажимаем там кнопку SSTP-Server . Ставим галку Enabled , выбираем SSTPProfile в качестве Default Profile и указываем необходимый нам сертификат. В качестве метода аутентификации выбираем только mschap2 .

Поскольку при создании секретов (логинов/паролей) для PPP мы изначально тип сервиса указывали Any , то сейчас нам не нужно дополнительно ничего создавать. Подключение готово.

Ввиду того, что данная статья о настройке роутера, а не клиента, указывать способы импорта этого сертификата в различные ОС и настройку клиентского SSTP-соединения рассматривать в данной статье я не буду. Упомяну лишь, что полученный сертификат необходимо добавить в доверенные корневые центры сертификации.

Подскажите, в чём может быть дело: есть коммутатор HP1920-24G и роутер Mikrotik hAP AC. В HP воткнут SFP-модуль J4859A, в Mikrotik S-31DLC20D. Оба модуля 1310нм, оба родных производителей для своего устройства. Оба принимаются устройствами, в логах ошибок нет. Но линк не поднимается. При этом, если подключать через витую пару, линк стабильный. В чём может быть дело?

P.S. SFP-интерфейс в Mikrotik'е в мосту, мосту присвоен IP веб-морды.

Средний 2 комментария

Wexter, да, действительно rx/tx перепутал; в обоих направлениях длина волны 1310нм, вот только не подумал что цеплять надо коннекторы наоборот, rx одного модуля к tx другого.. Мда :)

> Оба модуля 1310нм

а сколько жил воткнуто в модуль? ежели одна, то это wdm-модули, и в этом случае один должен быть на 1310 нм, а второй - на 1550 нм.

хотя вот гугл говорит, что модули двухжильные. тогда проверяйте tx/rx, смотрите диагностику по модулям.

Жилы две, одномодовые, с одинаковой длиной волны. Перепутал tx/rx: поменял коннекторы местами на одном из модулей и всё завелось.

Далее прилагаю логи системы(до смены коннекторов местами):

HP:

GigabitEthernet1/0/25 current state: DOWN

IP Packet Frame Type: PKTFMT_ETHNT_2, Hardware Address: 2c23-3acf-4db8

Description: Hometec-main

Loopback is not set

Media type is optical fiber, Port hardware type is 1000_BASE_LX_SFP

Unknown-speed mode, unknown-duplex mode

Link speed type is autonegotiation, link duplex type is autonegotiation

Flow-control is not enabled

The Maximum Frame Length is 9600

Broadcast MAX-ratio: 100%

Unicast MAX-ratio: 100%

Multicast MAX-ratio: 100%

PVID: 1

Port link-type: access

Tagged VLAN ID : none

Untagged VLAN ID : 1

Port priority: 0

Last clearing of counters: Never

Peak value of input: 0 bytes/sec, at 00-00-00 00:00:00

Peak value of output: 0 bytes/sec, at 00-00-00 00:00:00

Last 300 seconds input: 0 packets/sec 0 bytes/sec -%

Last 300 seconds output: 0 packets/sec 0 bytes/sec -%

Input (total): 0 packets, 0 bytes

0 unicasts, 0 broadcasts, 0 multicasts, 0 pauses

Input (normal): 0 packets, 0 bytes

0 unicasts, 0 broadcasts, 0 multicasts, 0 pauses

Input: 0 input errors, 0 runts, - giants, - throttles

0 CRC, - frame, 0 overruns, 0 aborts

- ignored, - parity errors

Output (total): 0 packets, 0 bytes

0 unicasts, 0 broadcasts, 0 multicasts, 0 pauses

Output (normal): 0 packets, 0 bytes

0 unicasts, 0 broadcasts, 0 multicasts, 0 pauses

Output: 0 output errors, - underruns, - buffer failures

0 aborts, 0 deferred, 0 collisions, - late collisions

- lost carrier, - no carrier

GigabitEthernet1/0/25: The transceiver is 1000_BASE_LX_SFP.

%Apr 26 12:00:24:800 2000 Hometec-HP-switch OPTMOD/4/MODULE_IN:

GigabitEthernet1/0/25: The transceiver is 1000_BASE_LX_SFP.

----[Port25(GigabitEthernet1/0/25)][DOWN]----

Port Protocol :enabled

Port Role :CIST Disabled Port

Port Priority :128

Port Cost(Legacy) :Config=auto / Active=200000

Desg. Bridge/Port :32768.2c23-3acf-4d9e / 128.25

Port Edged :Config=enabled / Active=enabled

Point-to-point :Config=auto / Active=false

Transmit Limit :10 packets/hello-time

Protection Type :None

MST BPDU Format :Config=auto / Active=legacy

Port Config-

Digest-Snooping :disabled

Num of Vlans Mapped :1

PortTimes :Hello 2s MaxAge 20s FwDly 15s MsgAge 0s RemHop 20

BPDU Sent :0

TCN: 0, Config: 0, RST: 0, MST: 0

BPDU Received :0

TCN: 0, Config: 0, RST: 0, MST: 0

1. Сброс настроек — только удаленно

Свой любимый Mikrotik RB3011 я использую для разблокировки интернета, для доступа по VPN к корпоративным ресурсам и всему такому. Чтобы выкинуть провайдерский роутер из головы, поставил его в бридж. Как и на других китайских роутерах это делается с помощью отключения функции роутера. Перезагрузил, все завелось, Mikrotik получил адрес от провайдера по DHCP, все хорошо.

На утро следующего дня встаю и вижу, что интернет не работает. Бридж не доступен по веб интерфейсу, микротик по DHCP адрес не получает. Перезагрузка не помогает.

Пришлось звонить на горячую линию, меня попросили на глазах у оператора горячей линии дважды перезагружать роутер, объяснять, что такое бридж, потом ждать ответа старшего оператора, потом звонок сорвался…

Цирковую эпопею, происходившую в тот день я опущу. В конце концов мне сбросили настройки роутера по TR-069, но 2 часа рабочего времени уже были потеряны.

Такой уровень зависимости от провайдера абсолютно неприемлем, факт того, что сбросить настройки роутера кнопкой нельзя просто ужасает.

Menu specific commands

| Property | Description |

|---|---|

| blink ([id, name]) | Blink Ethernet leds |

| monitor ([id, name]) | Monitor ethernet status. Read more>> |

| reset-counters ([id, name]) | Reset stats counters. Read more>> |

| reset-mac-address ([id, name]) | Reset MAC address to manufacturers default. |

| cable-test (string) | Shows detected problems with cable pairs. Read More >> |

3. Ограничение на сканирование портов

В традиционной китайской прошивке есть фаерволл, который почему-то работает даже в отключенном состоянии. Причем работает и туда и сюда. Сканировать сеть нельзя ни с того, ни с другого конца NAT.

Когда я начал пентестить свои серверы, начал сканировать порты, меня внезапно отключило от интернета. Я уже был знаком с закидонами этого роутера и начал проверять, есть ли сеть на других машинах. И оказалось, что есть.

Злая коробка не дает сканировать порты, но она не блэкхолит конкретный IP адрес, она сразу отключает тебя от интернета.

▍SFP-модуль

На выбор предлагаю два варианта, которые все еще находятся в производстве и на которых можно поменять SN, и PLOAM пароль.

- SFP GPON ONU Stick

- C-Data FD511GX-RM0

Найти этот GPON ONU Stick можно на алиэкспрессе по количеству покупок. Это самый популярный лот. Еще его можно найти по названию модели — DFP-34G-2C2.

2.2. Назначаем IP адрес на интерфейс SFP1

Далее, в разделе IP → Addresses нужно добавить новый IP адрес. Делаем как на картинке.

Таким образом мы получим доступ к веб интерфейсу SFP модуля по его IP адресу.

То же самое, только командой:

2. Ограничения на загрузку файлов

У меня есть сервер на тарифе «Большой диск», там у меня лежат все бэкапы и файловая помойка и контроллер домена. Все на одном гиге оперативки и Windows Server Core.

Подключается тут

На большой диск я часто бэкапирую виртуалки, которые кручу у себя дома. Приятно видеть, как большие файлы улетают в облако на скорости 100 мегабайт в секунду, жаль, что не долго. Когда я начал бэкапировать свои файлы на гигабитной скорости, маршрут до моего сервера начал выглядеть так:

Да! Залить куда-то больше 10 гигабайт на скорости, за которую ты заплатил нельзя, иначе блэкхол. Проблема не встречается на скоростях ниже, только на постоянном гигабите и лечится только перезагрузкой роутера. То есть в дни, когда сеть не нагружена залить большой файл куда либо не представляется возможным.

Вот так и получается, что гигабит провели, а пользоваться не провели.

Больше, чем просто роутер

А в подарок дали роутер — Sercomm rv6699. Начал тестировать. Гигабит действительно есть.

Зашел в свою любимую игру – а там пинг на целую миллисекунду меньше, чем раньше. Моему счастью не было предела, но продлилось оно только до первого рабочего дня.

Читайте также: