Настройка прав доступа к папкам и файлам в домене

В средах рабочей группы или в доменах, не являющихся доверенными, доступ на основе групп в Windows Admin Center не поддерживается.

Дальнейшие действия

Теперь, когда вы назначили разрешения на уровне общего ресурса, вы должны настроить разрешения на уровне каталога и файла. Переходите к следующей статье.

Все знают, что очень важно защищать ресурсы в сети. Ресурсы, которые необходимо защищать, включают в себя папки и содержащиеся в них файлы, а также некоторые ключи реестра (Registry keys), которые размещаются на серверах и рабочих станциях по всей корпорации. Мы не должны забывать о тех объектах Active Directory, которые размещаются на контроллерах доменов (domain controller). Все эти ресурсы необходимо охранять таким образом, чтобы доступ к ним имели лишь те пользователи, которые должны его иметь. Для контроля прав к этим ресурсам у вас есть несколько вариантов. Некоторые их этих вариантов более привлекательны, чем другие, но необходимо рассмотреть все варианты.

Задачи для папок сервера на панели мониторинга

| Имя задачи | Описание |

|---|---|

| Открыть папку | Отображение содержимого выбранной папки в проводнике (в предыдущих версиях Windows — проводник Windows). |

| Удалить папку | Позволяет удалить папку, созданную пользователем. Эта задача недоступна для папок по умолчанию, которые создаются при установке сервера. |

| Переместить папку | Открывает мастер, который позволяет переместить папку сервера в новое расположение. |

| Остановить общий доступ к папке | Прекращение общего доступа к выбранной папке, при этом папка не удаляется. Если к папке не предоставляется общий доступ, она не отображается на панели мониторинга. Эта задача недоступна для папок по умолчанию, которые создаются при установке сервера. |

| Просмотр свойств папки | Отображение свойств выбранной папки. Вы можете: |

-Изменить имена папок, созданных пользователем.

-Изменить описание для выбранной папки.

— Просмотр размера папки.

— Открыть выбранную папку в проводнике.

— Укажите разрешения на доступ к учетной записи пользователя для выбранной папки.

-Скрыть выбранную папку из удаленных Веб-доступ и приложений веб-служб.

Управление доступом к папкам сервера

Windows Server Essentials позволяет сохранить файлы, расположенные на клиентских компьютерах, в центральном расположении с помощью папок сервера. Хранение файлов в папках сервера гарантирует, что файлы всегда будут безопасно доступны с каждого клиента.

Используя папки сервера для хранения файлов, вы сможете:

создавать резервную копию папки сервера с помощью службы резервного копирования и восстановления сервера для защиты от сбоев сервера;

получать доступ к файлам, которые хранятся в папке сервера, из любого расположения с помощью браузера (удаленный веб-доступ) или с помощью приложений My Server для Windows Phone и Windows 8;

получать доступ к папке сервера с любого клиентского компьютера.

Вы можете управлять доступом к любым папкам сервера с помощью задач на вкладке Папки сервера панели мониторинга. В следующей таблице перечислены папки сервера, создаваемые по умолчанию при установке Windows Server Essentials или при включении потоковой передачи мультимедиа на сервере.

Сведения о том, как скрыть или задать разрешения для папок сервера или изменить свойства папки сервера, см. в следующих разделах:

Скрытие папок сервера

Сетевой администратор может скрыть любую папку сервера, после чего они не будут отображаться на веб-сайте удаленного веб-доступа или в приложениях веб-служб (таких как My Server).

Для выполнения этой процедуры необходимо быть сетевым администратором.

Скрытие папок сервера с веб-сайта в удаленного веб-доступа

Откройте панель мониторинга Windows Server Essentials.

В представлении списка выберите папку сервера, свойства которой требуется просмотреть или изменить.

В области задачи Серверфолдер > щелкните >.

В свойствах папки имя_папки >щелкните >, выберите Скрыть эту папку от удаленного веб-доступ и приложений веб-службы, а затем нажмите кнопку Применить.

Проверка подлинности смарт-карты

Вы можете принудительно применить проверку подлинности смарт-карты, указав дополнительную необходимую группу для групп безопасности на основе смарт-карты. После добавления группы безопасности на основе смарт-карты пользователь может получить доступ к службе Windows Admin Center, только если он является членом любой группы безопасности и группы смарт-карты, включенной в список пользователей.

На вкладке Администраторы можно указать пользователя, которому нужно предоставить доступ к Windows Admin Center в качестве администратора шлюза. Локальная группа администраторов на компьютере всегда будет иметь полный доступ администратора и ее не можно удалить из списка. Добавляя группы безопасности, вы даете членам этих групп разрешения на изменение параметров шлюза Windows Admin Center. Список администраторов поддерживает проверку подлинности смарт-карты такую же, как и для списка пользователей: с условием AND и для группы безопасности и для группы смарт-карт.

Определения ролей доступа к шлюзу

Существует две роли для доступа к службе шлюза Windows Admin Center.

Пользователи шлюза могут подключаться к службе шлюза Windows Admin Center, чтобы через него управлять серверами, но не могут изменять разрешения доступа и механизм проверки подлинности, используемый для аутентификации шлюза.

Администраторы шлюза могут настраивать доступ, а также способ выполнения проверки подлинности для пользователей на шлюзе. Просматривать и настраивать параметры доступа в Windows Admin Center могут только администраторы шлюза. Локальные администраторы на компьютере шлюза всегда являются администраторами службы шлюза Windows Admin Center.

Доступ к шлюзу не подразумевает доступ к управляемым серверам, отображаемым шлюзом. Для управления целевым сервером подключающийся пользователь должен использовать учетные данные (через переданные учетные данные Windows или учетные данные, предоставленные в сеансе Windows Admin Center с помощью действия Управлять как) с административным доступом к этому целевому серверу.

Просмотр и изменение свойств папки сервера

Вы можете изменить имя папки сервера, ее описание и определить, у каких учетных записей есть доступ к ней, с помощью задачи Просмотреть свойства папки на вкладке Папки сервера панели мониторинга.

в Windows server essentials и Windows Server 2012 R2 с установленной ролью Windows Server essentials можно также изменить квоту папки.

Просмотр и изменение свойств папки

Откройте панель мониторинга Windows Server Essentials.

В представлении списка выберите папку сервера, свойства которой требуется просмотреть или изменить.

В области задачи Серверфолдер > щелкните >.

В свойствах имя_папки >на вкладке > просмотрите или измените имя и описание папки сервера.

Резюме

Контроль над сетевыми ресурсами и правами очень важен для защиты ресурсов вашей компании. Если вам нужно контролировать файлы HR, секреты компании, группы, организационные единицы или любые другие ресурсы, то вы должны установить права на каждый такой ресурс. В вашем распоряжении много возможностей, но этот выбор может сильно повлиять на эффективность и управляемость вашей сети. Ручные методы не очень просты и эффективны, но более точны и перегружают компьютеры в рабочее время. Политики группы (Group Policy) – это другой вариант, но убедитесь, но лучше ограничиться использованием его лишь для нескольких файлов и папок, так как применение этих прав может занять долгое время. Сценарии – это еще один вариант, но помните, что на написание и отладку сценария может уйти гораздо больше времени, чем на ручную установку прав.

Этот пост February 15, 2008 at 11:08 am опубликовал molse в категории администрирование Windows. Желающие могут оформить RSS подписку на комменты. Both comments and trackbacks are currently closed.

Разрешения на уровне общей папки для конкретных пользователей или групп Azure AD

Чтобы разрешения на уровне общего доступа работали, необходимо выполнить следующие действия:

- Синхронизировать пользователей и группы из локальной среды AD с Azure AD с помощью синхронизации Azure AD Connect.

- Добавить синхронизированные группы AD в роль RBAC для доступа к учетной записи хранения.

Разрешения на уровне общего ресурса должны быть назначены удостоверению Azure AD, представляющему того же пользователя или группу в AD DS, для поддержки аутентификации AD DS в вашем файловом ресурсе Azure. Аутентификация и авторизация с использованием удостоверений, которые существуют только в Azure AD, например управляемых удостоверений Azure (MSI), не поддерживаются при проверке подлинности AD DS.

Вы можете использовать портал Azure, модуль Azure PowerShell или Azure CLI для назначения встроенных ролей удостоверению пользователя Azure AD для предоставления разрешений на уровне общего ресурса.

Разрешения на уровне общего доступ вступают в силу в течение трех часов после настройки. Дождитесь синхронизации разрешений перед попыткой подключения к файлу с настроенными учетными данными.

Чтобы назначить роль Azure удостоверению Azure AD на портале Azure, выполните следующие действия:

- На портале Azure перейдите в общую папку или создайте общую папку.

- Выберите Управление доступом (IAM) .

- Выберите Добавить назначение роли

- В колонке Добавление назначения роли выберите соответствующую встроенную роль из списка Роль.

- Читатель общей папки файловых данных хранилища SMB

- Участник общей папки файловых данных хранилища SMB

- Участник общих папок данных SMB службы хранилища с повышенными правами

В следующем примере PowerShell показано, как назначить роль Azure удостоверению Azure AD на основе имени для входа. Дополнительные сведения о назначении ролей Azure с помощью PowerShell см. в разделе Добавление и удаление назначений ролей Azure с помощью модуля Azure PowerShell.

Перед запуском следующего примера сценария замените значения заполнителей, включая скобки, своими значениями.

Следующая команда CLI 2.0 назначает роль Azure удостоверению Azure AD на основе имени для входа. Дополнительные сведения о назначении ролей Azure с помощью Azure CLI см. в разделе Добавление и удаление назначений ролей Azure с помощью Azure CLI.

Перед запуском следующего примера сценария не забудьте заменить значения заполнителей, включая скобки, своими собственными значениями.

Применение управления доступом на основе ролей к нескольким компьютерам

При развертывании на крупном предприятии вы можете использовать существующие средства автоматизации для распространения функции управления доступом на основе ролей на компьютеры, скачав пакет конфигурации со шлюза Windows Admin Center. Пакет конфигурации предназначен для использования с Desired State Configuration PowerShell, но его можно адаптировать для работы с предпочтительным решением для автоматизации.

Скачивание конфигурации управления доступом на основе ролей

Чтобы загрузить пакет конфигурации управления доступом на основе ролей, необходимо иметь доступ к Windows Admin Center и командной строке PowerShell.

Если вы используете шлюз Windows Admin Center в Windows Server в режиме службы, используйте следующую команду, чтобы скачать пакет конфигурации. Не забудьте обновить адрес шлюза, указав подходящий для своей среды.

Если вы используете шлюз Windows Admin Center на компьютере с Windows 10, выполните следующую команду:

При развертывании ZIP-архива вы увидите следующую структуру папок:

- InstallJeaFeatures.ps1

- JustEnoughAdministration (каталог)

- Модули (каталог)

- Microsoft.SME.* (каталоги)

- WindowsAdminCenter.Jea (каталог)

Чтобы настроить поддержку управления доступом на основе ролей на узле, необходимо выполнить следующие действия.

- Скопируйте JustEnoughAdministration, Microsoft.SME.* и модули WindowsAdminCenter.Jea в каталог модуля PowerShell на целевом компьютере. Как правило, они расположены в C:\Program Files\WindowsPowerShell\Modules .

- Обновите файл InstallJeaFeature.ps1 в соответствии с требуемой конфигурацией для конечной точки RBAC.

- Запустите InstallJeaFeature.ps1, чтобы скомпилировать ресурс DSC.

- Разверните конфигурацию DSC на всех компьютерах, чтобы применить ее.

В следующем разделе объясняется, как это сделать с помощью удаленного взаимодействия PowerShell.

Развертывание на нескольких компьютерах

Чтобы развернуть конфигурацию, загруженную на несколько компьютеров, необходимо обновить скрипт InstallJeaFeatures.ps1, чтобы включить соответствующие группы безопасности для среды, скопировать файлы на каждый из компьютеров и вызвать скрипты конфигурации. Для этого можно использовать предпочтительные средства автоматизации, однако в этой статье основное внимание уделяется чистому подходу на основе PowerShell.

По умолчанию скрипт конфигурации будет создавать локальные группы безопасности на компьютере, чтобы управлять доступом к каждой из ролей. Это подходит для компьютеров, присоединенных к рабочей группе и доменам, но если развертывание выполняется в среде только для домена, вам может потребоваться напрямую связать группу безопасности домена с каждой ролью. Чтобы обновить конфигурацию для использования групп безопасности домена, откройте InstallJeaFeatures.ps1 и внесите следующие изменения:

- Удалите из файла 3 ресурсы группы:

- "Группа MS-Readers-Group"

- "Группа MS-Hyper-V-Administrators-Group"

- "Группа MS-Administrators-Group"

- "[Group]MS-Readers-Group"

- "[Group]MS-Hyper-V-Administrators-Group"

- "[Group]MS-Administrators-Group"

- '$env:COMPUTERNAME\Windows Admin Center Administrators'

- '$env:COMPUTERNAME\Windows Admin Center Hyper-V Administrators'

- '$env:COMPUTERNAME\Windows Admin Center Readers'

Обязательно используйте уникальные группы безопасности для каждой роли. Если одна и та же группа безопасности назначена нескольким ролям, настройка завершится ошибкой.

Затем в конце файла InstallJeaFeatures.ps1 добавьте в нижнюю часть скрипта следующие строки PowerShell:

Наконец, вы можете скопировать папку с модулями, ресурсом DSC и конфигурацией на каждый целевой узел и запустить скрипт InstallJeaFeature.ps1. Чтобы сделать это удаленно с рабочей станции администратора, можно выполнить следующие команды:

![]()

Что может быть проще, чем разграничить права на папку в NTFS? Но эта простая задача может превратиться в настоящий кошмар, когда подобных папок сотни, если не тысячи, а изменение прав к одной папке «ломает» права на другие. Чтобы эффективно работать в подобных условиях, требуется определенная договоренность, или стандарт, который бы описывал, как решать подобные задачи. В данной статье мы как раз и рассмотрим один из вариантов подобного стандарта.

Стандарт управления правами доступа к корпоративным файловым информационным ресурсам (далее – Стандарт) регламентирует процессы предоставления доступа к файловым информационным ресурсам, размещенным на компьютерах, работающих под управлением операционных систем семейства Microsoft Windows. Стандарт распространяется на случаи, когда в качестве файловой системы используется NTFS, а в качестве сетевого протокола для совместного доступа к файлам SMB/CIFS.

Информационный ресурс – поименованная совокупность данных, к которой применяются методы и средства обеспечения информационной безопасности (например, разграничение доступа).

Файловый информационный ресурс – совокупность файлов и папок, хранящихся в каталоге файловой системы (который называется корневым каталогом файлового информационного ресурса), доступ к которой разграничивается.

Составной файловый информационный ресурс – это файловый информационный ресурс, содержащий в себе один или несколько вложенных файловых информационных ресурсов, отличающихся от данного ресурса правами доступа.

Вложенный файловый информационный ресурс – это файловый информационный ресурс, входящий в составной информационный ресурс.

Точка входа в файловый информационный ресурс – каталог файловой системы, к которому предоставляется сетевой доступ (shared folder) и который используется для обеспечения доступа к файловому информационному ресурсу. Данный каталог обычно совпадает с корневым каталогом файлового информационного ресурса, но может быть и вышестоящим.

Промежуточный каталог – каталог файловой системы, находящийся на пути от точки входа в файловый информационной ресурс к корневому каталогу файлового информационного ресурса. Если точка входа в файловый информационный ресурс является вышестоящим каталогом по отношению к корневому каталогу файлового информационного ресурса, то она также будет являться промежуточным каталогом.

Группа доступа пользователей – локальная или доменная группа безопасности, содержащая в конечном счете учетные записи пользователей, наделенные одним из вариантов полномочий доступа к файловому информационному ресурсу.- Доступ разграничивается только на уровне каталогов. Ограничение доступа к отдельным файлам не проводится.

- Назначение прав доступа выполняется на базе групп безопасности. Назначение прав доступа на отдельные учетные записи пользователей не проводится.

- Явно запрещающие полномочия доступа (deny permissions) не применяются.

- Разграничение прав доступа проводится только на уровне файловой системы. На уровне сетевых протоколов SMB/CIFS права не разграничиваются (Группа «Все» – полномочия «Чтение/Запись» / Everyone – Change).

- При настройке сетевого доступа к файловому информационному ресурсу в настройках SMB/CIFS устанавливается опция «Перечисление на основе доступа (Access based enumeration)».

- Создание файловых информационных ресурсов на рабочих станциях пользователей недопустимо.

- Не рекомендуется размещать файловые информационные ресурсы на системных разделах серверов.

- Не рекомендуется создавать несколько точек входа в файловый информационный ресурс.

- Следует по возможности избегать создание вложенных файловых информационных ресурсов, а в случаях, когда имена файлов или каталогов содержат конфиденциальную информацию, это вовсе недопустимо

Доступ пользователей к файловому информационному ресурсу предоставляется путем наделения их одним из вариантов полномочий:

- Доступ «Только на чтение (Read Only)».

- Доступ «Чтение и запись (Read & Write)».

Имена групп доступа пользователей формируются по шаблону:

FILE-Имя файлового информационного ресурса–аббревиатура полномочий

Имя файлового информационного ресурса

должно совпадать с UNC именем ресурса или состоять из имени сервера и локального пути (если сетевой доступ к ресурсу не предоставляется). При необходимости в данном поле допускаются сокращения. Символы «\\» опускаются, а «\» и «:» заменяются на «-».Аббревиатуры полномочий:

- RO — для варианта доступа «Только на чтение (Read Only)»

- RW — для варианта доступа «Чтение и запись (Read & Write)».

Пример 2

Имя группы доступа пользователей, имеющих полномочия «Чтение и запись» для файлового информационного ресурса, размещенного на сервере TERMSRV по пути D:\UsersData, будет:

FILE-TERMSRV-D-UsersData-RWТаблица 1 – Шаблон NTFS-прав доступа для корневого каталога файлового информационного ресурса.

Субъекты Права Режим наследования Наследование прав доступа от вышестоящих каталогов отключено А) Обязательные права Специальная учетная запись:

«СИСТЕМА (SYSTEM)»Полный доступ (Full access) Для этой папки, ее подпапок и файлов (This folder, subfolders and files) Локальная группа безопасности:

«Администраторы (Administrators)»Полный доступ (Full access) Для этой папки, ее подпапок и файлов (This folder, subfolders and files) Б.1) Полномочия «Только чтение (Read Only)» Группа доступа пользователей:

«FILE-Имя ресурса-RO»Базовые права:

а) чтение и выполнение (read & execute);

б) список содержимого папки (list folder contents);

в) чтение (read);Для этой папки, ее подпапок и файлов (This folder, subfolders and files) Б.2) Полномочия «Чтение и запись (Read & Write)» Группа доступа пользователей:

«FILE-Имя ресурса-RW»Базовые права:

а) изменение (modify);

б) чтение и выполнение (read & execute);

в) список содержимого папки (list folder contents);

г) чтение (read);

д) запись (write);Для этой папки, ее подпапок и файлов (This folder, subfolders and files) Б.3) Другие полномочия при их наличии Группа доступа пользователей:

«FILE-Имя ресурса-аббревиатура полномочий»Согласно полномочиям Для этой папки, ее подпапок и файлов (This folder, subfolders and files)

Табилца 2 – Шаблон NTFS-прав доступа для промежуточных каталогов файлового информационного ресурса.

Субъекты Права Режим наследования Наследование прав доступа от вышестоящих каталогов включено, но если данный каталог является вышестоящим по отношению к файловым информационным ресурсам и не входит ни в один другой файловый информационный ресурс, то наследование отключено А) Обязательные права Специальная учетная запись:

«СИСТЕМА (SYSTEM)»Полный доступ (Full access) Для этой папки, ее подпапок и файлов (This folder, subfolders and files) Локальная группа безопасности:

«Администраторы»Полный доступ (Full access) Для этой папки, ее подпапок и файлов (This folder, subfolders and files) Б.1) Полномочия «Проход через каталог (TRAVERSE)» Группы доступа пользователей информационных ресурсов, для которых этот каталог является промежуточным Дополнительные параметры безопасности:

а) траверс папок / выполнение файлов (travers folder / execute files);

б) содержимое папки / чтение данных (list folder / read data);

в) чтение атрибутов (read attributes);

в) чтение дополнительных атрибутов (read extended attributes);

г) чтение разрешений (read permissions);Только для этой папки (This folder only)

- Создаются группы доступа пользователей. Если сервер, на котором размещен файловый информационный ресурс, является членом домена, то создаются доменные группы. Если нет, то группы создаются локально на сервере.

- На корневой каталог и промежуточные каталоги файлового информационного ресурса назначаются права доступа согласно шаблонам прав доступа.

- В группы доступа пользователей добавляются учетные записи пользователей в соответствии с их полномочиями.

- При необходимости для файлового информационного ресурса создается сетевая папка (shared folder).

В. Изменение доступа пользователя к файловому информационному ресурсу

Учетная запись пользователя перемещается в другую группу доступа пользователей в зависимости от указанных полномочий.Г. Блокирование доступа пользователя к файловому информационному ресурсу

Учетная запись пользователя удаляется из групп доступа пользователей файлового информационного ресурса. Если работник увольняется, то членство в группах не меняется, а блокируется учетная запись целиком.- Регистрируется вложенный файловый информационный ресурс (согласно процессу А)

- В группы доступа пользователей вложенного файлового информационного ресурса добавляются группы доступа пользователей вышестоящего составного файлового информационного ресурса.

- Регистрируется вложенный файловый информационный ресурс (согласно процессу А)

- В группы доступа пользователей создаваемого информационного ресурса помещаются те учетные записи пользователей, которым требуется предоставить доступ.

- Организационными (или техническими, но не связанными с изменением прав доступа к каталогам файловой системы) мерами блокируется доступ пользователей к данному и всем вложенным файловым информационным ресурсам.

- К корневому каталогу файлового информационного ресурса назначаются новые права доступа, при этом заменяются права доступа для всех дочерних объектов (активируется наследие).

- Перенастраиваются права доступа для всех вложенных информационных ресурсов.

- Настраиваются промежуточные каталоги для данного и вложенных информационных ресурсов.

Рассмотрим применение данного стандарта на примере гипотетической организации ООО «ИнфоКриптоСервис», где для централизованного хранения файловых информационных ресурсов выделен сервер с именем «FILESRV». Сервер работает под управлением операционной системы Microsoft Windows Server 2008 R2 и является членом домена Active Directory с FQDN именем «domain.ics» и NetBIOS именем «ICS».

Подготовка файлового сервера

На диске «D:» сервера «FILESRV» создаем каталог «D:\SHARE\». Этот каталог будет единой точкой входа во все файловые информационные ресурсы, размещенные на данном сервере. Организуем сетевой доступ к данной папке (используем апплет «Share and Storage Management»):

![]()

![]()

Создание файлового информационного ресурса

Постановка задачи.

Пусть в составе организации ООО «ИнфоКриптоСервис» имеется Отдел разработки информационных систем в составе: начальника отдела Иванова Сергея Леонидовича (SL.Ivanov@domain.ics), специалиста Маркина Льва Борисовича (LB.Markin@domain.ics), и для них нужно организовать файловый информационный ресурс для хранения данных подразделения. Обоим работникам требуется доступ на чтение и запись к данному ресурсу.- «FILE-FILESRV-SHARE-Отд. разр. ИС-RO»

- «FILE-FILESRV-SHARE-Отд. разр. ИС-RW»

Предоставление доступа пользователю к файловому информационному ресурсу

Постановка задачи.

Предположим, в отдел разработки приняли еще одного работника – специалиста Егорова Михаила Владимировича (MB.Egorov@domain.ics), и ему, как и остальным работникам отдела, требуется доступ на чтение и запись к файловому информационному ресурсу отдела.Решение.

Учетную запись работника необходимо добавить в группу «FILE-FILESRV-SHARE-Отд. разр. ИС-RW»Создание вложенного информационного ресурса. Расширение доступа

Постановка задачи.

Предположим, Отдел разработки информационных систем решил улучшить качество взаимодействия с Отделом маркетинга и предоставить руководителю последнего — Кругликовой Наталье Евгеньевне (NE.Kruglikova@domain.ics) — доступ на чтение к актуальной документации на продукты, хранящейся в папке «Документация» файлового информационного ресурса Отдела разработки информационных систем.Решение.

Для решения данной задачи необходимо сделать вложенный ресурс «\\FILESRV\share\Отдел разработки информационных систем\Документация», доступ к которому на чтение и запись должен быть (остаться) у всех пользователей, имевших доступ к «\\FILESRV\share\Отдел разработки информационных систем\ и добавиться доступ на чтение для пользователя Кругликовой Натальи Евгеньевне (NE.Kruglikova@domain.ics)- «FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RO»

- «FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RW»

Теперь, если Кругликова Наталья Евгеньевна (NE.Kruglikova@domain.ics) обратится по ссылке «\\FILESRV\share\Отдел разработки информационных систем\Документация», то она сможет попасть в интересующую ее папку, но обращаться по полному пути не всегда удобно, поэтому настроим сквозной проход к данной паке от точки входа «\\FILESRV\share\» («D:\SHARE\»). Для этого настроим права доступа на промежуточные каталоги «D:\SHARE\» и «D:\SHARE\Отдел разработки информационных систем\».

Проведем настройку «D:\SHARE\»:

Дамп NTFS разрешений, полученных командой cacls:

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-RO:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-RW:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RO:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RW:R

NT AUTHORITY\SYSTEM:(OI)(CI)F

BUILTIN\Administrators:(OI)(CI)F

и «D:\SHARE\Отдел разработки информационных систем»:

Дамп NTFS разрешений, полученных командой cacls:

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RO:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RW:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-RO:(OI)(CI)R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-RW:(OI)(CI)C

NT AUTHORITY\SYSTEM:(OI)(CI)F

BUILTIN\Administrators:(OI)(CI)F

Создание вложенного информационного ресурса. Сужение доступа

Постановка задачи

В целях организации резервного копирования наработок Отдела разработки информационных систем начальнику отдела Иванову Сергею Леонидовичу (SL.Ivanov@domain.ics), в рамках файлового информационного ресурса отдела, понадобилась сетевая папка «Архив», доступ к которой был бы только у него.Решение.

Для решения данной задачи в файловом информационном ресурсе отдела требуется сделать вложенный ресурс «Архив» («\\FILESRV\share\Отдел разработки информационных систем\Архив»), доступ к которому предоставить только начальнику отдела.администратор сервера может управлять доступом к любым папкам сервера (таким как общие папки при доступе к панели запуска, удаленному Веб-доступ, моему серверному приложению для Windows Phone или моему серверному приложению для Windows 8) на сервере с помощью задач на вкладке « папки сервера » панели мониторинга, что позволяет пользователям менять уровни доступа к различным файлам.

В следующих разделах приводятся сведения, которые помогут вам, как создавать папки сервера и управлять ими.

Разрешения на уровне общей папки для всех удостоверений, прошедших проверку подлинности

Вы можете добавить разрешение на уровне общей папки по умолчанию для учетной записи хранения, а не настраивать разрешения на уровне общей папки для пользователей или групп Azure AD. Разрешения на уровне общей папки по умолчанию, назначенные вашей учетной записи хранения, применяются ко всем общим папкам, содержащимся в учетной записи хранения.

Если задано разрешение на уровне общей папки по умолчанию, все прошедшие проверку пользователи и группы будут иметь одно и то же разрешение. Прошедшие проверку подлинности пользователи или группы идентифицируются, поскольку удостоверение может пройти проверку подлинности в локальных AD DS, с которыми связана учетная запись хранения. Для разрешения на уровне общей папки по умолчанию указано Нет при инициализации, то есть доступ не разрешен к файлам и каталогам в общей папке Azure.

Сейчас вы не можете назначить разрешения учетной записи хранения с помощью портала Azure. Вместо этого используйте модуль Azure PowerShell или Azure CLI.

Для настройки разрешений на уровне общей папки по умолчанию в учетной записи хранения можно использовать следующий скрипт. Разрешение на уровне общей папки по умолчанию можно включить только для учетных записей хранения, связанных с проверкой подлинности файлов в службе каталогов.

Перед выполнением следующего скрипта убедитесь, что используется модуль Az.Storage версии 3.7.0 или более поздней.

Для настройки разрешений на уровне общей папки по умолчанию в учетной записи хранения можно использовать следующий скрипт. Разрешение на уровне общей папки по умолчанию можно включить только для учетных записей хранения, связанных с проверкой подлинности файлов в службе каталогов.

Перед выполнением следующего скрипта убедитесь, что используется Azure CLI версии 2.24.1 или более поздней.

Настройка проверки подлинности Azure Active Directory для Windows Admin Center (Предварительная версия)

В Windows Admin Center последовательно выберите Параметры > Доступ и используйте выключатель, чтобы включить параметр "Use Azure Active Directory to add a layer of security to the gateway" (Использовать Azure Active Directory для добавления уровня безопасности в шлюз). Если вы не зарегистрировали шлюз в Azure, вам будет предложено сделать это в данный момент.

По умолчанию все участники клиента Azure AD имеют доступ пользователей к службе шлюза Windows Admin Center. Доступ администратора к шлюзу Windows Admin Center имеют только локальные администраторы на компьютере шлюза. Обратите внимание, что права локальных администраторов на компьютере шлюза нельзя ограничить. Локальные администраторы могут выполнять любые действия независимо от того, используется ли Azure AD для проверки подлинности или нет.

Если вы хотите предоставить доступ к службе Windows Admin Center определенным пользователям Azure AD, группам пользователей шлюза или администраторам шлюза, необходимо выполнить следующие действия.

- Перейдите в приложение Azure AD Windows Admin Center на портале Azure, используя гиперссылку, указанную в Параметрах доступа. Примечание. Эта гиперссылка доступна, только если включена проверка подлинности Azure Active Directory.

- Приложение также можно найти на портале Azure, перейдя в Azure Active Directory >Корпоративные приложения >Все приложения и выполнив поиск по фразе WindowsAdminCenter (приложение Azure AD будет называться WindowsAdminCenter-). Если поиск не дает результатов, убедитесь, что для Показать задано значение Все приложения, а для Состояние приложения, а — Любой и нажмите кнопку "Применить", а затем повторите поиск. Найдя приложение, перейдите в раздел Пользователи и группы

- На вкладке "Свойства" задайте для параметра Требуется назначение пользователей значение "Да". После этого доступ к шлюзу Windows Admin Center смогут получить только участники, перечисленные на вкладке Пользователи и группы.

- На вкладке "Пользователи и группы" выберите Добавить пользователя. Для каждого добавляемого пользователя или группы необходимо назначить роль пользователя или администратора шлюза.

После включения проверки подлинности Azure AD служба шлюза перезапустится и вам потребуется обновить браузер. Вы можете в любое время обновить доступ пользователя к приложению SME Azure AD на портале Azure.

При попытке доступа к URL-адресу шлюза Windows Admin Center пользователям будет предложено войти, используя удостоверение Azure Active Directory. Помните, что пользователи также должны быть членами локальных "Пользователей" на сервере шлюза для доступа к центру администрирования Windows Admin Center.

Пользователи и администраторы могут просматривать текущую учетную запись, с которой они совершили вход, а также выйти из этой учетной записи Azure AD с вкладки Учетная запись в параметрах Windows Admin Center.

Настройка прав для ресурсов с помощью сценариев

После долгих исследований и анализа, я обнаружил, что использование сценариев для установки прав для ресурсов – это очень неэффективный способ установки прав, как для файлов и папок, так и для объектов Active Directory. Однако, я хочу упомянуть некоторые инструменты, которые могут помочь, если вы решите использовать сценарии.

Для установки прав для файлов и папок с помощью сценариев, вы можете использовать CACLS. CACLS позволяет вам задать и получать права для файлов и папок. Это бесплатный инструмент от компании Microsoft, который может использоваться отдельно или совместно с VB или другим языком для написания сценариев.

Для установки прав на объекты Active Directory вы можете использовать новые возможности PowerShell. PowerShell – это новинка, и доступна лишь для Windows XP и более поздних версий. PowerShell имеет мощь для управления правами Active Directory и многое другое.

Я разговаривал со специалистами по написанию сценариев и по PowerShell, и они сообщили мне, что хотя и существует такая возможность, гораздо более проще и эффективнее использовать стандартные метода для установки прав.

One Comment

Спасибо, напомнили. А то уже и подзабыл, как эти права устанавливаются, а вот потребность появилась в связи с последними вирусами против WebMoney. Попробую немного ужесточить доступ.

Управление доступом на основе ролей

Управление доступом на основе ролей позволяет предоставлять пользователям ограниченный доступ к компьютеру, не делая их полными локальными администраторами. Role-based access control (Управление доступом на основе ролей)

Настройка RBAC состоит из 2 шагов: включения поддержки на целевых компьютерах и назначения пользователям соответствующих ролей.

Убедитесь, что у вас есть права локального администратора на компьютерах, для которых вы настраиваете поддержку управления доступом на основе ролей.

Какую конфигурацию следует использовать

Большинству пользователей следует назначать разрешения на уровне общего доступа конкретным пользователям или группам Azure AD, а затем использовать Windows ACL для детализированного контроля доступа на уровне каталога и файлов. Это самая строгая и безопасная конфигурация.

Существует три сценария, в которых вместо этого рекомендуется использовать разрешения на уровне общей папки по умолчанию, назначенные всем удостоверениям, прошедшим проверку подлинности:

- Если вы не можете синхронизировать локальные AD DS с Azure AD, можно также использовать разрешение на уровне общей папки по умолчанию. Назначение разрешения на уровне общей папки по умолчанию позволяет обойти требования к синхронизации, так как вам не нужно указывать разрешения для удостоверений в Azure AD. Затем можно использовать Windows ACL для детализированного применения разрешений к файлам и каталогам.

- Удостоверения, привязанные к AD, но не синхронизированные с Azure AD DS, также могут использовать разрешение на уровне общего ресурса по умолчанию. К ним могут относиться автономные управляемые учетные записи служб (sMSA), групповые управляемые учетные записи служб (gMSA) и учетные записи службы компьютера.

- Это типично при управлении средой с несколькими клиентами. Использование разрешения на уровне общей папки по умолчанию позволяет обходить требования для гибридного удостоверения Azure AD. Вы по-прежнему можете использовать Windows ACL для файлов и каталогов, чтобы обеспечить детализированное применение разрешений.

Доступ к Windows Admin Center при включенной проверке подлинности Azure AD

В зависимости от используемого браузера некоторые пользователи, обращающиеся к Windows Admin Center с настроенной проверкой подлинности Azure AD, получат дополнительный запрос из браузера, в котором нужно будет указать данные учетной записи Windows для компьютера, на котором установлен Windows Admin Center. После ввода этих данных пользователи увидят дополнительный запрос на проверку подлинности Azure Active Directory, для которого требуются учетные данные учетной записи Azure, которой предоставлен доступ к приложению Azure AD в Azure.

Пользователи, учетная запись Windows которых имеет права администратора на компьютере шлюза, не будут получать запрос на проверку подлинности Azure AD.

Права на ресурсы 101

Прежде чем перейти к рассказу о правах на ресурсы, я должен объяснить, о каких ресурсах идет речь, а также как защищать ресурсы при помощи прав. Существует огромное число ресурсов в каждой сети, поэтому я не смогу перечислить все из них. Однако, я расскажу об основных ресурсах, которые вы захотите контролировать.

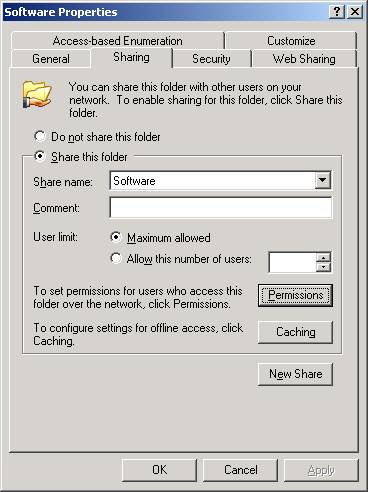

Перед тем, как я приведу список ресурсов, я хочу пояснить кое-что, что смущает даже опытных администраторов. Существует два типа прав, которые можно настроить на ресурсе. Есть NTFS права, а также права на общий доступ (share permission). Мы будем обсуждать права NTFS. Права на общий доступ в действительности не обеспечивают должной безопасности ресурса, т.к. эти ресурсы контролируют лишь доступ в общую папку (shared folder), вместо обеспечения последовательного доступа к дочерним папкам и файлам, которые в ней содержаться. Чтобы пояснить, где настраиваются каждые из этих прав, то права на общий доступ настраиваются с помощью закладки Share (Доступ), как показано на Рисунке 1.

![0.jpg]()

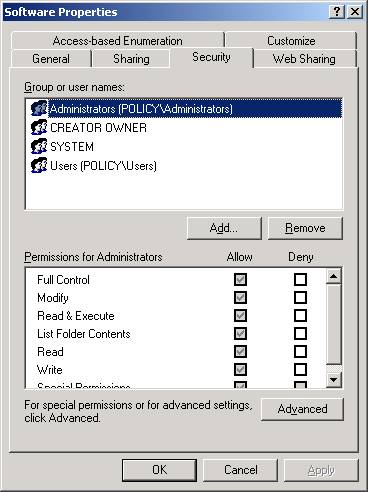

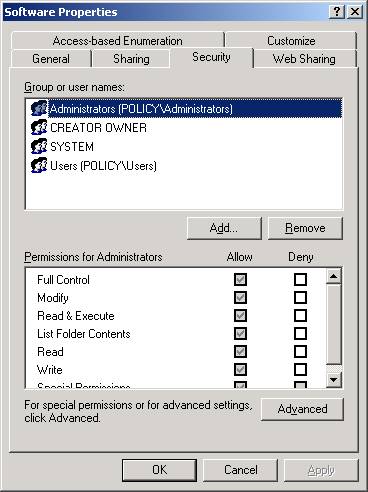

Рисунок 1: Права на общий доступ контролируют вход к общей папки из сетиПрава NTFS задаются в закладке Security (безопасность), как показано на рисунке 2.

![1.jpg]()

Рисунок 2: Права NTFS размещаются и задаются в закладке Security (безопасность)Примечание: Закладка Security (безопасность) не доступна для компьютеров, на которых не настроена тома NTFS. Эти тома, которые не являются NTFS, настроены в файловых системах FAT или FAT32.

Ресурсы, с которыми связаны права NTFS, включают в себя:

- Папки

- Файлы

- Ключи реестра

- Принтеры

- Объекты Active Directory

Этот список ресурсов очень важен, т.к. только эти ресурсы могут иметь список контроля доступа Access Control List (ACL) в системе Windows. В этой статье мы сфокусируемся на том, как модифицировать права для папок, файлов и объектов Active Directory.

Azure Active Directory

Если ваша организация использует Azure Active Directory (Azure AD), вы можете добавить дополнительный уровень безопасности в Windows Admin Center, требуя для доступа к шлюзу проверку подлинности Azure AD. Чтобы обеспечить доступ к Windows Admin Center, учетной записи Windows пользователя также следует предоставить доступ к серверу шлюза (даже при использовании проверки подлинности Azure AD). При использовании Azure AD управление правами доступа пользователя и администратора Windows Admin Center осуществляется на портале Azure, а не из пользовательского интерфейса Windows Admin Center.

Установка разрешений для папок сервера

Для любой папки сервера, добавленной на сервер с помощью панели мониторинга, можно выбрать три разных параметра доступа:

Чтение и запись

Выберите этот параметр, чтобы разрешить этому пользователю создание, изменение и удаление всех файлов в папке сервера.

Только для чтения

Выберите этот параметр, чтобы разрешить этому пользователю только чтение файлов в папке сервера. Пользователи с доступом только для чтения не могут создавать, изменять или удалять файлы в папке сервера.

Нет доступа

Выберите этот параметр, если требуется запретить доступ к файлам в папке сервера этому пользователю.

Разрешения, которые отображаются в диалоговом окне свойств папки, представляют только пользователей, которыми управляет панель мониторинга. В них не входят разрешения пользователей, например групп или учетных записей служб, или разрешения, которые можно установить для папки с помощью других стандартных средств, а также пользователей, которые не были добавлены через панель мониторинга.

Для выполнения этой процедуры необходимо быть сетевым администратором.

Установка разрешений для папки сервера

Откройте панель мониторинга Windows Server Essentials.

В представлении списка выберите папку сервера, свойства которой требуется просмотреть или изменить.

В области задачи Серверфолдер > щелкните >.

В свойствах имя_папки >щелкните >и выберите соответствующий уровень доступа пользователя для перечисленных учетных записей пользователей, а затем нажмите кнопку Применить.

По умолчанию при добавлении учетной записи пользователя в сети для нее создается вложенная папка в папке Пользователи на сервере. Доступ к этой вложенной папке может получить только пользователь или администратор с компьютера, подключенного сети. Разрешения задаются для каждой вложенной папки в папке Пользователи, поэтому для папки Пользователи нет общих разрешений доступа.

Разрешения общего доступа для папок сервера Архивы журналов файлов, Перенаправление папок и Пользователи не могут быть изменены. Следовательно, в окнах свойств этих папок сервера вкладка Общий доступ отсутствует.

Что происходит при использовании обеих конфигураций

Вы также можете назначить разрешения всем пользователям Azure AD, прошедшим проверку подлинности, и конкретным пользователям или группам Azure AD. В такой конфигурации определенный пользователь или группа будет иметь расширение самого высокого уровня среди разрешений на уровне общей папки и назначение RBAC. Иными словами предположим, что вы предоставили пользователю роль читателя SMB данных файлов хранилища для целевой общей папки. Вы также предоставили разрешение на уровне общей папки по умолчанию участник с повышенными правами для SMB данных файлов хранилища всем пользователям, прошедшим проверку подлинности. В этой конфигурации у конкретного пользователя будет роль участник с повышенными правами для SMB данных файлов хранилища для доступа к общей папке. Разрешения более высокого уровня всегда имеют приоритет.

Разрешения на уровне общего ресурса

В следующей таблице перечислены разрешения на уровне общей папки и их соответствие встроенным ролям RBAC:

Поддерживаемые встроенные роли Описание Читатель общей папки файловых данных хранилища SMB Разрешает доступ на чтение файлов и каталогов в общих папках Azure. Эта роль аналогична ACL общей папки для чтения данных на файловых серверах Windows. Подробнее. Участник общей папки файловых данных хранилища SMB Разрешает доступ на чтение, запись и удаление файлов и каталогов в общих папках Azure. Подробнее. Участник общих папок данных SMB службы хранилища с повышенными правами Разрешает доступ на чтение, запись, удаление и изменение списков управления доступом для файлов и каталогов в общих папках Azure. Эта роль аналогична ACL общей папки для изменения данных на файловых серверах Windows. Подробнее. Условный доступ и многофакторная проверка подлинности

Одним из преимуществ использования Azure AD в качестве дополнительного уровня безопасности для контроля доступа к шлюзу Windows Admin Center является то, что вы можете использовать эффективные функции безопасности Azure AD, такие как условный доступ и многофакторная проверка подлинности.

Ручная настройка прав для ресурсов для фалов и папок

Как я уже говорил ранее, вы можете перейти к закладке Security (безопасность) для файла или папки, чтобы получить доступ к списку прав. Есть несколько ключевых моментов, о которых необходимо помнить, при ручной настройке прав для этих ресурсов.

Во-первых, когда вы настраиваете права для файлов и папок, то лучше всего задавать права для групп, а не для отдельных пользователей. Во-вторых, вы должны задать уровень доступа для файла или для папки. Как показано на рисунке 3, существуют некоторые стандартные ресурсы, которые можно задать, не касаясь дополнительных прав для учетной записи.

![2.jpg]()

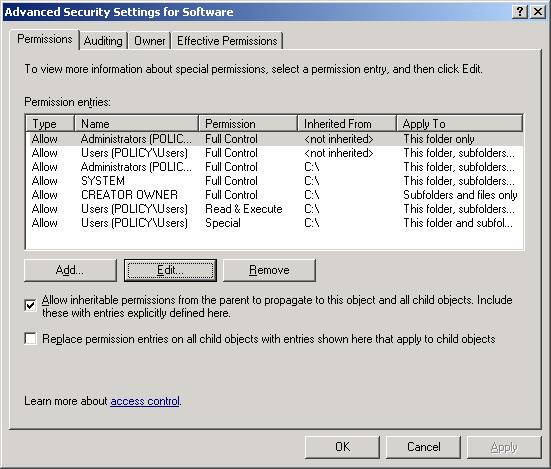

Рисунок 3: Стандартные права для ресурса можно задать для каждой учетной записиРисунок 4 показывает, что вы также можете использовать дополнительные права (Advanced permission), и задать очень подробный уровень прав для каждого ресурса.

![3.jpg]()

Рисунок 4: Дополнительные права позволяют настроить более четкий уровень доступа к ресурсуПримечание:Нажав на кнопку Edit (редактировать), изображенную на рисунке 4, вы сможете увидеть полный список дополнительных прав. Это не лучший способ для управления ресурсами, т.к. приводит к дополнительным накладным расходам при настройке, управлении и отладке доступа к ресурсам.

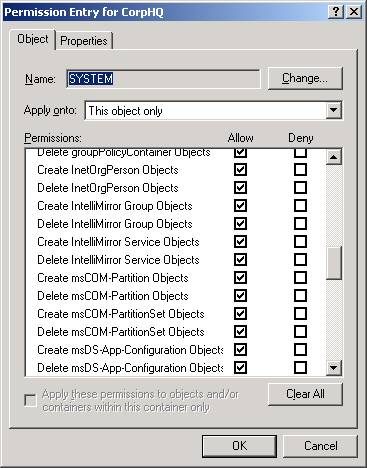

Ручная настройка прав для ресурсов для объектов Active Directory

Процесс ручной настройки объектов Active Directory аналогичен, но существует мастер (Wizard), который может значительно облегчить настройку. Это очень удобный мастер, т.к. существует свыше 1000 персональных прав на некоторые объекты Active Directory, такие как организационные единицы, изображенные на рисунке 5.

![4.jpg]()

Рисунок 5: Частичный список прав для организационной единицыДля доступа к мастеру просто нажмите правой кнопкой мыши на узел, который хотите настроить. Появится меню Delegate Control. После его выбора появится диалоговое окно мастера Delegation of Control Wizard. Этот мастер позволяет вам задать “кто” (пользователь или группа) будет иметь “этот” уровень доступа (эти права) для объектов в Active Directory.

Примечание: Можно использовать закладку Security (безопасности) для объектов Active Directory, точно также, как для настройки прав для файлов или папок. Однако, это очень унылое занятие, которое может озадачить даже самых опытных администраторов.

Настройте единый вход

Единый вход при развертывании в качестве службы в Windows Server

После установки Windows Admin Center в Windows 10 все готово к использованию единого входа. Однако если вы собираетесь использовать Windows Admin Center в Windows Server, то перед использованием единого входа необходимо настроить в среде некоторую форму делегирования Kerberos. Делегирование настраивает компьютер шлюза как доверенный для делегирования к целевому узлу.

Чтобы удалить эту связь, выполните следующий командлет:

Active Directory или группы локальных компьютеров

По умолчанию для управления доступом к шлюзу используются Active Directory или группы локальных компьютеров. При наличии домена Active Directory доступом пользователей и администраторов шлюза можно управлять из интерфейса Windows Admin Center.

На вкладке Пользователи можно указать пользователя, которому нужно предоставить доступ к Windows Admin Center в качестве пользователя шлюза. По умолчанию, и если не указать группу безопасности, доступ будет иметь любой пользователь, обращающийся к URL-адресу шлюза. После добавления одной или нескольких групп безопасности в список пользователей доступ будет ограничен членами этих групп.

Если в вашей среде не используется домен Active Directory, доступ контролируется локальными группами Users и Administrators на компьютере шлюза Windows Admin Center.

Применение управления доступом на основе ролей к одному компьютеру

Модель развертывания на одном компьютере идеально подходит для простых сред, в которых управление нужно представить только нескольким компьютерам. Настройка компьютера с поддержкой управления доступом на основе ролей приведет к следующим изменениям:

Чтобы включить поддержку управления доступом на основе ролей на одном компьютере, выполните следующие действия.

- Откройте Windows Admin Center и подключитесь к компьютеру, который нужно настроить для управления доступом на основе ролей, используя на целевом компьютере учетную запись с правами локального администратора.

- В инструменте Обзор щелкните Настройки >Контроль доступа на основе ролей.

- Щелкните Применить в нижней части страницы, чтобы включить на целевом компьютере поддержку управления доступом на основе ролей. Процесс приложения включает копирование скриптов PowerShell и вызов конфигурации (с помощью Desired State Configuration PowerShell) на целевом компьютере. Выполнение может занять до 10 минут, и приведет к перезапуску WinRM. Это приведет к временному отключению пользователей Windows Admin Center, PowerShell и WMI.

- Обновите страницу, чтобы проверить состояние управления доступом на основе ролей. Когда оно будет готово к использованию, состояние изменится на Применено.

После применения конфигурации вы можете назначить пользователям приведенные ниже роли.

Вы также можете последовательно заполнять эти группы по всему домену, настраивая объект групповой политики с помощью параметра Restricted Groups Policy Setting (Настройка политики групп с ограниченным доступом).

Применяется к

Тип общей папки SMB NFS Стандартные общие папки (GPv2), LRS/ZRS Стандартные общие папки (GPv2), GRS/GZRS Общие папки уровня "Премиум" (FileStorage), LRS/ZRS Настройка проверки подлинности Azure Active Directory для Windows Admin Center

Чтобы настроить проверку подлинности Azure AD, необходимо сначала зарегистрировать шлюз в Azure (это необходимо сделать только один раз для шлюза Windows Admin Center). На этом этапе создается приложение Azure AD, с помощью которого вы можете управлять доступом пользователей шлюза и администраторов шлюза.

Если вы хотите предоставить доступ к службе Windows Admin Center определенным пользователям Azure AD, группам пользователей шлюза или администраторам шлюза, необходимо выполнить следующие действия.

- Перейдите к приложению SME Azure AD на портале Azure.

- Если щелкнуть Изменить контроль доступа, а затем выбрать Azure Active Directory из раздела параметров доступа Windows Admin Center, можно использовать гиперссылку, предоставленную в пользовательском интерфейсе, для доступа к приложению Azure AD на портале Azure. Эта гиперссылка также доступна в параметрах доступа после нажатия кнопки "Сохранить" и выбора Azure AD в качестве поставщика удостоверений управления доступом.

- Приложение также можно найти на портале Azure, перейдя в Azure Active Directory >Корпоративные приложения >Все приложения и выполнив поиск по фразе SME (приложение Azure AD будет называться SME-). Если поиск не дает результатов, убедитесь, что для Показать задано значение Все приложения, а для Состояние приложения, а — Любой и нажмите кнопку "Применить", а затем повторите поиск. Найдя приложение, перейдите в раздел Пользователи и группы

- На вкладке "Свойства" задайте для параметра Требуется назначение пользователей значение "Да". После этого доступ к шлюзу Windows Admin Center смогут получить только участники, перечисленные на вкладке Пользователи и группы.

- На вкладке "Пользователи и группы" выберите Добавить пользователя. Для каждого добавляемого пользователя или группы необходимо назначить роль пользователя или администратора шлюза.

Как только вы сохраните контроль доступа Azure AD в панели Изменить контроль доступа, служба шлюза перезапустится и вам потребуется обновить свой браузер. Вы можете в любое время обновить доступ пользователя к приложению Windows Admin Center Azure AD на портале Azure.

При попытке доступа к URL-адресу шлюза Windows Admin Center пользователям будет предложено войти, используя удостоверение Azure Active Directory. Помните, что пользователи также должны быть членами локальных "Пользователей" на сервере шлюза для доступа к центру администрирования Windows Admin Center.

Используя вкладку Azure в общих параметрах Windows Admin Center, пользователи и администраторы могут просматривать текущую учетную запись, с которой они совершили вход, а также выйти из этой учетной записи Azure AD.

Управление папками сервера с помощью панели мониторинга

Windows Server Essentials позволяет выполнять общие задачи администрирования с помощью панели мониторинга. На странице Папки сервера панели мониторинга представлены следующие сведения.

Список папок сервера, где отображаются:

объем свободного пространства, которое будет доступно в папке;

краткое описание всех задач, которые выполняются с папкой; поле Состояние пусто, если папка исправна и никакие задачи не выполняются;

область сведений, где может быть представлена дополнительная информация о выбранной папке;

область задач, которая включает в себя набор административных задач, связанных с папкой.

В следующей таблице описаны различные задачи папок сервера, доступные на панели мониторинга Windows Server Essentials. Большинство задач зависят от папки и отображаются только при выборе папки в списке.

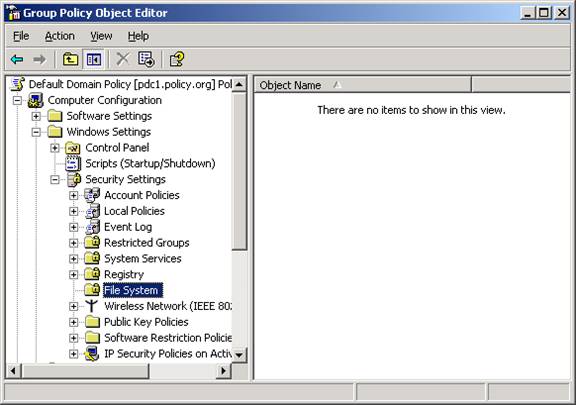

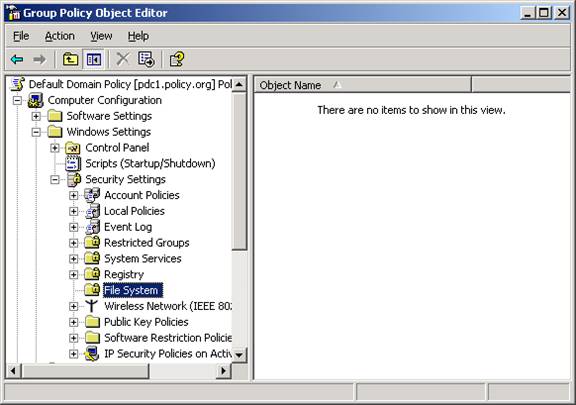

Настройка прав для ресурсов с помощью политики групп (Group Policy)

Когда дело доходит до управления правами на ресурсы с помощью политик групп (Group Policy), то с ее помощью вы можете управлять лишь файлами и папками, но не объектами Active Directory. (Ключами реестра также можно управлять с помощью политик групп Group Policy). Настройки для управления этими правами расположены в разделе Computer Configuration (конфигурация компьютера) Group Policy, как показано на рисунке 7.

![6.jpg]()

Рисунок 7: В узле File System (файловая система) можно настроить права на файлы и папки с помощью политики групп Group PolicyЧтобы воспользоваться этой возможностью вы должны создать объект политики группы Group Policy Object (GPO) и связать его с узлом, который содержит учетную запись компьютера, которую вы хотите настроить. После этого отредактируйте GPO и щелкните правой кнопкой на узле File System (файловая система). После выбора пункта меню Add File (добавить файл), вы сможете указать путь к файлу и/или папке, для которой вы хотите установить права. После того, как вы зададите путь, вы увидите закладку Security (безопасность) для этого ресурса, что видно на рисунке 8.

![7.jpg]()

Рисунок 8: Права на безопасность можно задать для файлов и папок с помощью GPOХотя это и возможно, но не рекомендуется использовать политику групп Group Policy для редактирования или установки прав на эти ресурсы из-за производительности приложения. Доказано, что если слишком много прав задать с помощью политики групп Group Policy, то существенно замедляется начальный вход, а также работа системы из-за регулярного интервала обновления. Если используется эти настройки, то их следует использовать отдельно для нескольких ресурсов.

Добавление или перемещение папки сервера

Вы можете добавить дополнительные папки сервера для хранения файлов на сервере, в дополнение к папкам сервера по умолчанию, которые создаются во время установки. Папки сервера можно добавить на основном или рядовом сервере под управлением Windows Server Essentials.

При необходимости вы можете переместить папку сервера, которая находится на основном сервере под управлением Windows Server Essentials и отображается на вкладке Папки сервера панели мониторинга, на другой жесткий диск с помощью мастера перемещения папки. Папку сервера можно переместить в другое расположение на жестком диске, если:

На жестком диске недостаточно места для хранения данных.

Вы хотите изменить место хранения по умолчанию. Для более быстрой операции переместите папку сервера, когда она не содержит данных.

Требуется удалить существующий жесткий диск без потери папок, расположенных на нем.

Перед перемещением папки необходимо убедиться в следующем:

Создана резервная копия сервера.

Все операции резервного копирования клиента остановлены, если планируется переместить папку архивации клиентских компьютеров. При перемещении папки архивации клиентских компьютеров сервер не сможет создать резервную копию всех клиентских компьютеров до завершения перемещения папки.

Сервер не выполняет каких-либо важных системных операций. Рекомендуется завершить все выполняемые обновления или операции резервного копирования, перед началом перемещения папки, иначе процесс займет больше времени.

Ни один из файлов в перемещаемой папке не используется. Вы не сможете получить доступ к папке сервера при ее перемещении.

Перемещение папки из файловой системы NTFS в ReFS не поддерживается, если файлы в папках сервера реализуют следующие технологии:

Перед тем как начать эту статью, убедитесь, что вы выполнили предыдущую статью Включение аутентификации AD DS для своей учетной записи.

После того как вы включили аутентификацию доменных служб Active Directory (AD DS) в своей учетной записи хранения, вы должны настроить разрешения на уровне общего ресурса, чтобы получить доступ к общим файловым ресурсам. Существует два способа назначения разрешений на уровне общего ресурса. Их можно назначить конкретным пользователям или группам пользователей Azure AD, а также всем удостоверениям, прошедшим проверку подлинности, как разрешение уровня общего ресурса по умолчанию.

Полный административный контроль над файловым ресурсом, включая возможность стать владельцем файла, требует использования ключа учетной записи хранения. Административный элемент управления не поддерживается при использовании учетных данных Azure AD.

Читайте также: