На каком уровне сетевой модели osi не работает межсетевой экран

Аббревиатура OSI (Open Standards Interconnection) — сетевая модель (стандарт) разработана международной организацией по стандартизации.

Сетевая модель OSI — стандарт, который позволяет безошибочно взаимодействовать ЭВМ различной конструкции и с различными операционными системами.

OSI разбивает сетевые функции на семь уровней:

физический уровень (нижний уровень);

уровень представления данных;

прикладной уровень (верхний уровень).

Физический уровень имеет дело с передачей битов по физическим каналам связи (коаксиальный кабель, витая пара, оптоволоконный кабель, спутниковый канал связи).

На этом уровне физические среды передачи данных описываются следующими характеристиками: полоса пропускания, помехозащищенность, волновое сопротивление и др.

На этом же уровне определяются характеристики электрических сигналов, передающих дискретную информацию: крутизна фронтов импульсов, уровни напряжения и тока, тип кодирования, скорость передачи сигналов.

На этом уровне биты группируются в наборы, называемые кадрами. Размер кадра от нескольких сот до нескольких тысяч байт.

В начале и в конце кадра размещается специальная последовательность бит (служебная информация), которая служит для выделения кадра. Кадры содержат служебную информацию, которая позволяет проверить целостность принятой информации. Так называемая контрольная сумма характеризует содержимое кадра (всю переданную информацию).

Предположим, что передается слово «Рай».

В соответствии с таблицей СР-1251 в линию будут отправлены десятичные числа: 208 — 224 — 233.

Следует уточнить предыдущее предложение: фактически в линию будут отправлены двоичные числа: 1101 0000 — 1110 0000 — 1110 1001.

Контрольная сумма вычисляется по правилу ИСКЛЮЧАЮЩЕЕ ИЛИ. В данном случае контрольная сумма равна: 1101 1001. Контрольная сумма передается вместе с текстовой информацией. На приемной стороне принятые байты (текст) суммируют по правилу ИКЛАЧАЮЩЕЕ ИЛИ. Полученный результат сравниваю с контрольной суммой. Если вычисленная контрольная сумма не совпадает с контрольной суммой, то делается запрос на повторную передачу искаженного кадра.

Канальный уровень обеспечивает доставку кадра между любыми двумя узлами (ЭВМ) локальной сети. Но это можно осуществить только в сетях с совершенно определенной структурой (топологией): общая шина, звезда.

Сети соединяются между собой специальными устройствами — маршрутизаторами.

Маршрут представляет собой последовательность (перечень) маршрутизаторов, через которые проходит пакет.

На рисунке показаны четыре ЛВС, связанные маршрутизаторами (1,2 и 3) [3].

Между узлами А и В данной сети существуют два маршрута: первый маршрут проходит через маршрутизаторы 1 и 3, а второй путь — через маршрутизаторы 1, 2 и 3.

При выборе пути передачи пакетов существуют определенные проблемы, которые заключаются в следующем. Порой геометрически самый короткий путь не является лучшим.

Часто критерием при выборе маршрута является время передачи данных по этому маршруту. Оно зависит от пропускной способности каналов связи (полосы пропускания) и интенсивности трафика, которая может изменяться со временем.

Некоторые алгоритмы маршрутизации пытаются приспособиться к изменению нагрузки в сети. Эти алгоритмы выбирают не одни и те же маршруты, а подбирают такой путь передачи пакетов, в котором затраченное на передачу время будет минимальным (они ищут обходные пути).

Другие алгоритмы маршрутизации принимают решения на основании средних показателей за длительное время.

Выбор маршрута может осуществляться и с помощью критерия, который учитывает надежность передачи пакетов.

При организации доставки пакетов на сетевом уровне используется также понятие «номер сети». Адрес каждого пакета состоит из старшей части — номера сети и младшей части — номера узла (ЭВМ) в сети.

Все узлы одной сети должны иметь одну и ту же старшую часть адреса.

Термину «сеть» на сетевом уровне можно дать такое определение: сеть — это совокупность компьютеров, сетевой адрес которых содержит один и тот же номер сети.

На сетевом уровне решаются вопросы тарификации (стоимости передачи или приема информации). Этот уровень обеспечивает возможность подсчета числа переданных или принятых пакетов (а значит и подсчет объема информации, выраженного в битах).

На пути от отправителя к получателю пакеты могут быть искажены или утеряны. Некоторые приложения имеют собственные средства обработки ошибок.

Транспортный уровень обеспечивает приложениям или верхним уровням модели (прикладному, представительному и сеансовому) передачу данных с той степенью надежности, которая им требуется.

Модель OSI определяет несколько классов сервиса, предоставляемых транспортным уровнем. Эти виды сервиса отличаются качеством предоставляемых услуг: срочностью; возможностью восстановления прерванной связи; способностью к обнаружению и исправлению ошибок передачи, таких как искажение, потеря и дублирование пакетов.

Примером транспортного протокола является TCP.

Остальные три (верхних) уровня решают задачи предоставления прикладных сервисов на основании имеющейся транспортной подсистемы.

Важной функцией транспортного уровня является ранжирование пакетов, которые могли прийти в произвольном порядке (так как в принципе пакеты могут идти разными маршрутами).

Сеансовый уровень обеспечивает управление диалогом: фиксирует, какая из сторон является активной в настоящий момент времени. Он предоставляет средства синхронизации работы (поочередная передача и прием информации).

Этот уровень позволяет вставлять контрольные точки в длинные передаваемые файлы.

В случае сбоя этот уровень позволяет вернуться назад к последней контрольной точке, а не начинать передачу файла с самого начала. Наглядным примером действия этого уровня являются программы Flash Get, ReGet, GetRight.

Представительный и прикладной уровни

Он отвечает за способ кодирования данных. Данные преобразуются в необходимый для передачи стандартный формат. Не все компьютерные системы используют одну и ту же схему (таблицу) кодирования данных. На этот уровень возложены обязанности по преобразованию несовместимых схем кодирования данных. Например, ASCII и Unicode, дополнительный и обратный коды и т.д.

Этот уровень используется для выполнения задач шифрования и дешифрования.

Прикладной уровень — набор разнообразных протоколов, с помощью которых пользователи получают доступ к разделяемым ресурсам (файлам, принтерам, Web-страницам, электронной почте).

Сетезависимые и сетенезависимые уровни

Функции всех уровней модели OSI могут быть описаны с помощью двух групп уровней:

— группа уровней, которая зависит от технической реализации сети (зависит от «железа», структуры ЛВС и т.д.);

— группа уровней, которая ориентирована лишь на работу с приложениями (прикладными программами, например, с браузером).

Три нижних уровня (физический, канальный и сетевой) являются сетезависимыми. Протоколы этих уровней тесно связаны с технической реализацией сети и используемым коммутационным оборудованием.

Три верхних уровня (прикладной, представительный и сеансовый) ориентированы на приложения и мало зависят от конструкционных особенностей данной сети.

В семиуровневой модели (стандарте) OSI считается, что каждый уровень непосредственно соединяется с одноименным уровнем. Для достижения такой логической связанности каждый уровень передающего компьютера. Добавляет к пакету данных свой заголовок, который распознается и используется одноименным уровнем на принимающем компьютере.

Браузеры

Браузераминазываются программы, которые считывают данные (документы) с удаленных (далеко расположенных) компьютеров-серверов, а затем демонстрируют их на компьютерах-клиентах.

Термин «браузер» происходит от английского слова browse, означающего «просматривать книгу». Русскими словами, которые могли бы заменить этот термин, являются: навигатор, просмотрщик, исследователь, средство доступа, бредень. Последний термин нужно воспринимать с легким чувством юмора.

Число различных типов браузеров велико. Наибольшее распространение имеют Internet Explorer (IE) и Netscape Navigator (NN). Большинство пользователей (95 %) в настоящее время работают с IE. Однако еще в 1996 г. все было наоборот: 90% отдельных пользователей и фирм применяли NN. Изменение соотношения в использовании браузеров происходило в условиях жесточайшей конкуренции, и процесс перераспределения рынка получил название «война браузеров». Тонкий коммерческий ход фирмы Microsoft (обязательное включение IE в состав операционной системы Windows) заставил многих пользователей автоматически перейти к работе с этим браузером.

Первым текстовым браузером был LineMode,выпущенный в 1991 г. По сравнению с современными навигаторами он чрезвычайно прост.

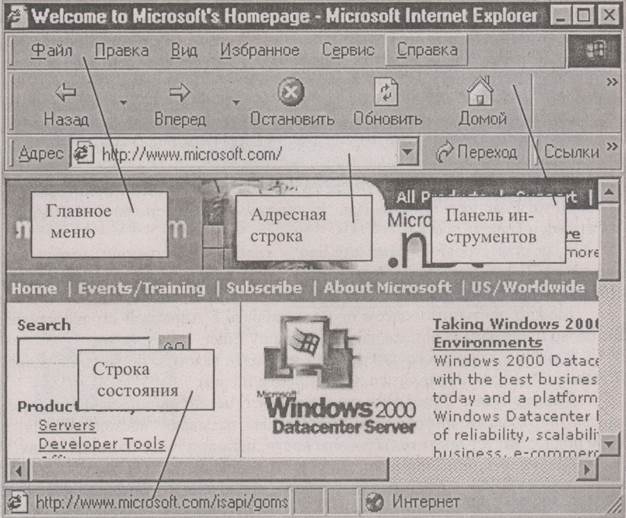

Главное меню браузера содержит пункты: Файл, Правка, Вид, Избранное, Сервис, Справка.

У каждого пользователя есть любимая страница, с которой он чаще всего работает (как правило, это поисковые системы или порталы). Щелчок по кнопке Домой загружает любимую страницу, адрес которой был предварительно указан браузеру. С помощью кнопки Поискможно получить доступ к многочисленным информационно-поисковым службам. Кнопка Избранноепозволяет использовать заранее подготовленные ссылки на интересные места в Интернете, а также самостоятельно создавать ссылки на понравившиеся страницы. С помощью кнопки Журналможно посмотреть, какие сайты пользователь посещал в последнее время. Для начала работы с почтой и новостями используется кнопка Почта.Увеличить или уменьшить размер шрифта на просматриваемой странице можно с помощью кнопки Размер.Наконец, кнопка Печатьдает возможность работать с принтером.

Ниже Главного меню и Панели инструментов располагаются Адресная строка и Панель ссылок.

Адресная строка служит для ввода адреса Web-страницы, сайта или сервера (URL). С помощью Адресной строки можно искать информацию, набрав команды find, go,или ? и слово, которое нужно найти.

Можно поступить совсем просто: набрать в Адресной строке ключевое слово и для начала поиска нажать клавишу Enter.

Многие узлы Интернета защищены от несанкционированного просмотра проходящей информации. Такие узлы называют «безопасными», а IE5.0 поддерживает протоколы безопасности, используемые на таких узлах.

При посещении защищенной Web-страницы она автоматически посылает браузеру свой сертификат, а в строке состояния обозревателя Internet Explorer отображается значок замка.

Сертификатомназывают документ, гарантирующий подлинность какого-либо лица или безопасность просматриваемого Web-узла (сайта).

Internet Explorer позволяет контролировать содержание материалов, размещенных в Интернете, и при необходимости ограничить доступ к ним. После включения ограничения доступа можно просматривать только тот материал, содержание которого соответствует установленным требованиям. Этим исключается получение материала, содержащего ненормативную лексику, описание насилия, порнографию и т. д.

Ближайшим конкурентом фирмы Microsoft является фирма America Online, которая в 1999 г. приобрела корпорацию Netscape Communications, a значит, и авторские права на разработку браузеров с именем Netscape.

Кратко рассмотрим браузер Netscape 8.0. В развернутом виде программа занимает на диске 29 Мбайт. Нужно заметить, что эта версия не русифицирована. И это, конечно, создает определенные неудобства для пользователей России.

Главное меню содержит пункты File (Файл), Edit (Правка), View (Вид), Go (Переход), Bookmarks (Ссылки, Избранное), Tools (Инструменты), Help (Помощь, Справка).

Даже по составу пунктов меню и названию кнопок заметно сходство между IE и NN. В процессе конкурентной борьбы разработчики вынуждены были заимствовать лучшие свойства всех браузеров, и поэтому особенности программ постепенно нивелируются, хотя алгоритмы обработки информации и языки программирования остаются разными. Одни и те же Web-страницы отображаются разными браузерами нередко по-разному. Различие в их работе проявляется, например, в том, что NN не воспроизводит музыку в формате mid, которая должна звучать в фоновом режиме.

Опубликованный в печати код браузера NN был использован программистами при создании браузера Mozilla и его последующих версий.

Семейства браузеров IE и NN далеко опередили по известности аналогичные программы. Тем не менее, в Сети используются и другие средства навигации. Представляет определенный интерес браузер Opera.

Браузер Opera был разработан в 1994 г. группой исследователей, которые работали в Норвежской телекоммуникационной компании (Norwegian Telecommunication company — Telenor). Авторские права на браузер сейчас принадлежат компании Opera Software AS, которая находится в Осло (Норвегия).

На предыдущем рисунке показан внешний вид браузера Opera 9.00 (в развернутом виде он занимает на диске почти 12 Мбайт).

Главное меню содержит следующие пункты: Файл, Правка, Вид, Закладки, Виджеты, Инструменты, Справка. На главной панели помещены кнопки: Открыть, Сохранить, Печать, Найти, Домой, Панели, Мозаика, Каскад, Голос.

Назначение кнопок и пунктов меню стандартное. Необходимы комментарии лишь к пункту Виджеты и кнопке Голос.

Данным браузером можно управлять с помощью современных способов ввода информации: путем подачи голосовых команд. Для инициализации голосовых команд необходимо загрузить соответствующую библиотеку объемом 10,5 Мбайт.

Кнопка Жезл дает возможность настроить пользовательский интерфейс браузера. На Панели адреса располагаются поля для ввода доменных адресов и проведения поиска информации в Сети. Снизу экран ограничивает Панель состояния.

Порой используют другое написание термина «браузер» — броузер. По состоянию на август 2006 г. поисковая система Rambler находила около 26 миллионов ссылок на документы, содержащие термин «браузер», и примерно 2,2 миллиона ссылок на документы с термином «броузер».

2) по уровню фильтрации, соответствующему эталонной модели OSI ISO.

Говоря о внешних и внутренних сетевых экранах, необходимо отметить следующее. Внешние обычно имеют дело только с протоколом TCP/IP метасети Интернет. Для внутренних сетевых экранов может иметь место многопротокольность. Например, при использовании сетевой ОС Novell Netware, следует принимать во внимание протокол SPX/IPX.

Работа всех межсетевых экранов основана на использовании информации разных уровней модели OSI (табл.8.4).

Как правило, чем выше уровень модели OSI, на котором межсетевой экран фильтрует пакеты, тем выше обеспечиваемый им уровень защиты.

По уровню фильтрации межсетевые экраны разделяют на четыре типа:

1) межсетевые экраны с фильтрацией пакетов;

2) шлюзы сеансового уровня;

3) шлюзы прикладного уровня;

4) межсетевые экраны экспертного уровня.

1. Межсетевые экраны с фильтрацией пакетов (packet-filtering firewall) представляют собой маршрутизаторы или работающие на сервере программы, сконфигурированные таким образом, чтобы фильтровать входящие и исходящие пакеты. Поэтому такие экраны называют иногда пакетными фильтрами. Фильтрация осуществляется путем анализа IP-адреса источника и приемника, а также портов входящих TCP- и UDP-пакетов и сравнением их со сконфигурированной таблицей правил. Данные системы просты в использовании, дешевы, оказывают минимальное влияние на производительность АС. Основным их недостатком является уязвимость для IP-спуфинга – замены адресов IP. Кроме того, они сложны при конфигурировании: для их установки требуется знание сетевых, транспортных и прикладных протоколов.

2. Шлюзы сеансового уровня (circuit-level gateway) контролируют допустимость сеанса связи. Они следят за подтверждением (квитированием) связи между авторизованным клиентом и внешним хостом (и наоборот), определяя, является ли запрашиваемый сеанс связи допустимым. При фильтрации пакетов шлюз сеансового уровня основывается на информации, содержащейся в заголовках пакетов сеансового уровня протокола TCP, т.е. функционирует на два уровня выше, чем межсетевой экран с фильтрацией пакетов. Кроме того, указанные системы обычно имеют функции трансляции сетевых адресов, которая скрывает внутренние IP-адреса, т.е. исключают

IP-спуфинг. Однако, так как системы контролируют пакеты только на сеансовом уровне, то и отсутствует контроль содержимого пакетов, генерируемых различными службами. Для исключения указанного недостатка применяются шлюзы прикладного уровня.

4. Межсетевые экраны экспертного уровня (stateful inspection firewall) сочетают в себе элементы всех трех описанных выше категорий. Как и межсетевые экраны с фильтрацией пакетов, они работают на сетевом уровне модели OSI, фильтруя входящие и исходящие пакеты на основе проверки IP-адресов и номеров портов. Межсетевые экраны экспертного уровня также выполняют функции шлюза сеансового уровня, определяя, относятся ли пакеты к соответствующему сеансу. И наконец, они берут на себя функции шлюза прикладного уровня, оценивая содержимое каждого пакета в соответствии с политикой безопасности, выработанной в конкретной организации.

Специфика указанных межсетевых экранов состоит в том, что для обеспечения защиты они перехватывают и анализируют каждый пакет на прикладном уровне модели OSI. Вместо применения связанных с приложениями программ-посредников, брандмауэры экспертного уровня используют специальные алгоритмы распознавания и обработки данных на уровне приложений. С помощью этих алгоритмов пакеты сравниваются с известными шаблонами данных, что должно обеспечить более эффективную фильтрацию пакетов.

Поскольку брандмауэры экспертного уровня допускают прямое соединение между авторизованным клиентом и внешним хостом, то они оказывают меньшее влияние на производительность, чем шлюзы прикладного уровня.

МЭ поддерживают безопасность межсетевого взаимодействия на различных уровнях модели OSI. При этом функции защиты, выполняемые на разных уровнях эталонной модели, существенно отличаются друг от друга. Поэтому комплексный МЭ удобно представить в виде совокупности неделимых экранов, каждый из которых ориентирован на отдельный уровень модели OSI.

Чаще всего комплексный экран функционирует на сетевом, сеансовом и прикладном уровнях эталонной модели. Соответственно различают такие неделимые МЭ (рис. 9.5), как:

• экранирующий маршрутизатор;

• шлюз сеансового уровня (экранирующий транспорт);

• шлюз прикладного уровня (экранирующий шлюз).

МЭ указанных типов имеют свои достоинства и недостатки. Многие из используемых МЭ являются либо прикладными шлюзами, либо экранирующими маршрутизаторами, не обеспечивая полную безопасность межсетевого взаимодействия. Надежную защиту обеспечивают только комплексные межсетевые экраны, каждый из которых объединяет экранирующий маршрутизатор, шлюз сеансового уровня, а также прикладной шлюз.

Рассмотрим более детально особенности их функционирования.

Пятый уровень, сеансовый (session layer, L5)

Пятый уровень оперирует чистыми данными; помимо пятого, чистые данные используются также на шестом и седьмом уровне. Сеансовый уровень отвечает за поддержку сеанса или сессии связи. Пятый уровень оказывает услугу следующему: управляет взаимодействием между приложениями, открывает возможности синхронизации задач, завершения сеанса, обмена информации.

Службы сеансового уровня зачастую применяются в средах приложений, требующих удаленного вызова процедур, т.е. чтобы запрашивать выполнение действий на удаленных компьютерах или независимых системах на одном устройстве (при наличии нескольких ОС).

Примером работы пятого уровня может служить видеозвонок по сети. Во время видеосвязи необходимо, чтобы два потока данных (аудио и видео) шли синхронно. Когда к разговору двоих человек прибавится третий — получится уже конференция. Задача пятого уровня — сделать так, чтобы собеседники могли понять, кто сейчас говорит.

Третий уровень, сетевой (network layer, L3)

На третьем уровне появляется новое понятие — маршрутизация. Для этой задачи были созданы устройства третьего уровня — маршрутизаторы (их еще называют роутерами). Маршрутизаторы получают MAC-адрес от коммутаторов с предыдущего уровня и занимаются построением маршрута от одного устройства к другому с учетом всех потенциальных неполадок в сети.

На сетевом уровне активно используется протокол ARP (Address Resolution Protocol — протокол определения адреса). С помощью него 64-битные MAC-адреса преобразуются в 32-битные IP-адреса и наоборот, тем самым обеспечивается инкапсуляция и декапсуляция данных.

Седьмой уровень, прикладной (application layer)

Седьмой уровень иногда еще называют уровень приложений, но чтобы не запутаться можно использовать оригинальное название — application layer. Прикладной уровень — это то, с чем взаимодействуют пользователи, своего рода графический интерфейс всей модели OSI, с другими он взаимодействует по минимуму.

Все услуги, получаемые седьмым уровнем от других, используются для доставки данных до пользователя. Протоколам седьмого уровня не требуется обеспечивать маршрутизацию или гарантировать доставку данных, когда об этом уже позаботились предыдущие шесть. Задача седьмого уровня — использовать свои протоколы, чтобы пользователь увидел данные в понятном ему виде.

Правила МЭ

Сетевой трафик, проходящий через брандмауэр, сопоставляется с правилами, чтобы определить, пропускать его или нет.

Правило межсетевого экрана состоит из условия (IP-адрес, порт) и действия, которое необходимо применить к пакетами, подходящим под заданное условие. К действиям относятся команды разрешить (accept), отклонить (reject) и отбросить (drop). Эти условия указывают МЭ, что именно нужно совершить с трафиком:

Для лучшего понимания рассмотрим пример. Допустим, у нас есть три правила:

- Разрешить доступ всем IP-адресам, которые принадлежат отделу маркетинга, на 80-й порт.

- Разрешить доступ всем IP-адресам, которые принадлежат отделу системного администрирования.

- Отклонить доступ всем остальным.

Так выглядит правило разрешить доступ на 80-й порт всем сотрудникам отдела маркетинга на устройстве FortiGate.

Использование прокси в качестве межсетевого экрана

Прокси-сервер контролирует трафик на последнем уровне стека TCP\IP, поэтому иногда его называют шлюзом приложений. Принцип работы заключается в фильтрации данных на основании полей заголовков, содержимого поля полезной нагрузки и их размеров (помимо этого, задаются дополнительные параметры фильтрации).

Прокси-серверы осуществляют фильтрацию одного или нескольких протоколов. Например, наиболее распространенным прокси-сервером является веб-прокси, предназначенный для обработки веб-трафика.

Такие серверы используются для следующих целей:

- обеспечение безопасности — например, для защиты вашего веб-сайта или пользователей от посещения сторонних сайтов,

- повышение производительности сети,

- ускорение доступа к некоторым ресурсам в интернете и др.

Поскольку прокси-серверы предназначены для определенных протоколов/портов, они, как правило, имеют более глубокие и сложные средства управления, чем общие правила безопасности межсетевого экрана.

Помимо веб-прокси, существуют такие прокси-серверы, как DNS, FTP, telnet, SSH, SSL, и другие протоколы.

Основной функцией классического брандмауэра является отслеживание и фильтрация трафика на сетевом и транспортном уровнях модели OSI. В отличие от него прокси-сервер устанавливает связь между клиентом и сервером, тем самым позволяя производить проверку на прикладном уровне, фильтровать запросы на подключение и так далее.

Чаще всего прокси-сервер является дополнением к стандартному межсетевому экрану, а межсетевые экраны нового поколения уже включают в себя все функции прокси-сервера.

Основные функции Next-generation firewall

Расскажем про основные функции безопасности для всех NGFW.

Deep Packet Inspection (DPI) – технология, выполняющая детальный анализ пакетов. В отличие от правил классического межсетевого экрана данная технология позволяет выполнять анализ пакета на верхних уровнях модели OSI. Помимо этого, DPI выполняет поведенческий анализ трафика, что позволяет распознавать приложения, которые не используют заранее известные заголовки и структуры данных.

Intrusion Detection System/ Intrusion Prevention System (IDS/IPS) — система обнаружения и предотвращения вторжений. Межсетевой экран блокирует и фильтрует трафик, в то время как IPS/IDS обнаруживает вторжение и предупреждает системного администратора или предотвращает атаку в соответствии с конфигурацией.

Антивирус. Обеспечивает защиту от вирусов и шпионского ПО в реальном времени, определяет и нейтрализует вредонос на различных платформах

Фильтрация по URL, или веб-фильтр, — возможность блокировки доступа к сайтам или другим веб-приложениям по ключевому слову в адресе.

Инспектирование SSL. Позволяет межсетевому экрану нового поколения устанавливать SSL-сессию с клиентом и сервером. Благодаря этому существует возможность просматривать шифрованный трафик и применять к нему политики безопасности.

Антиспам — функция, которая позволяет защитить корпоративных пользователей от фишинговых и нежелательных писем

Application Control. Используется для ограничения доступа к приложениям, их функциям или к целым категориям приложений. Все это задействует функции отслеживания состояния приложений, запущенных пользователем, в режиме реального времени.

Web Application Firewall — совокупность правил и политик, направленных на предотвращение атак на веб-приложения

Аутентификация пользователей — возможность настраивать индивидуальные правила под каждого пользователя или группу.

Sandboxing. Метод, при котором файл автоматически помещается в изолированную среду для тестирования, или так называемую песочницу. В ней можно инициализировать выполнение подозрительной программы или переход по URL, который злоумышленник может прикрепить к письму. Песочница создает безопасное место для установки и выполнения программы, не подвергая опасности остальную часть системы.

Изолированная защита очень эффективна в работе с так называемыми угрозами нулевого дня. Это угрозы, которые ранее не были замечены или не соответствуют ни одному известному вредоносному ПО. Несмотря на то, что обычные фильтры электронной почты могут сканировать электронные письма для обнаружения вредоносных отправителей, типов файлов и URL-адресов, угрозы нулевого дня появляются постоянно. Традиционные средства фильтрации могут их пропустить.

Функции межсетевого экрана

Шестой уровень, представления данных (presentation layer, L6)

О задачах уровня представления вновь говорит его название. Шестой уровень занимается тем, что представляет данные (которые все еще являются PDU) в понятном человеку и машине виде. Например, когда одно устройство умеет отображать текст только в кодировке ASCII, а другое только в UTF-8, перевод текста из одной кодировки в другую происходит на шестом уровне.

Шестой уровень также занимается представлением картинок (в JPEG, GIF и т.д.), а также видео-аудио (в MPEG, QuickTime). Помимо перечисленного, шестой уровень занимается шифрованием данных, когда при передаче их необходимо защитить.

Типы межсетевых экранов

МЭ делятся на два основных типа: аппаратные и программные.

Первый, физический уровень (physical layer, L1)

Начнем с самого нижнего уровня. Он отвечает за обмен физическими сигналами между физическими устройствами, «железом». Компьютерное железо не понимает, что такое картинка или что на ней изображено, железу картинка понятна только в виде набора нулей и единиц, то есть бит. В данном случае бит является блоком данных протокола, сокращенно PDU (Protocol Data Unit).

Каждый уровень имеет свои PDU, представляемые в той форме, которая будет понятна на данном уровне и, возможно, на следующем до преобразования. Работа с чистыми данными происходит только на уровнях с пятого по седьмой.

Устройства физического уровня оперируют битами. Они передаются по проводам (например, через оптоволокно) или без проводов (например, через Bluetooth или IRDA, Wi-Fi, GSM, 4G и так далее).

Программный межсетевой экран

Программный МЭ – это программное обеспечение, которое устанавливается на устройств, реальное или виртуальное.

Через такой межсетевой экран перенаправляется весь трафик внутрь рабочей сети. К программным относятся брандмауэр в Windows и iptables в Linux.

Программные МЭ, как правило, дешевле и могут устанавливаться не только на границах сети, но и на рабочих станциях пользователей. Из основных недостатков — более низкая пропускная способность и сложность настройки в ряде случаев.

Принцип устройства сетевой модели

Сетевая модель OSI имеет семь уровней, иерархически расположенных от большего к меньшему. То есть, самым верхним является седьмой (прикладной), а самым нижним — первый (физический). Модель OSI разрабатывалась еще в 1970-х годах, чтобы описать архитектуру и принципы работы сетей передачи данных. Важно помнить, что данные передаются не только по сети интернет, но и в локальных сетях с помощью проводных или беспроводных соединений.

На седьмом уровне информация представляется в виде данных, на первом — в виде бит. Процесс, когда информация отправляется и переходит из данных в биты, называется инкапсуляцией. Обратный процесс, когда информация, полученная в битах на первом уровне, переходит в данные на седьмом, называется декапсуляцией. На каждом из семи уровней информация представляется в виде блоков данных протокола — PDU (Protocol Data Unit).

Рассмотрим на примере: пользователь 1 отправляет картинку, которая обрабатывается на седьмом уровне в виде данных, данные должны пройти все уровни до самого нижнего (первого), где будут представлены как биты. Этот процесс называется инкапсуляцией. Компьютер пользователя 2 принимает биты, которые должны снова стать данными. Этот обратный процесс называется декапсуляция. Что происходит с информацией на каждом из семи уровней, как и где биты переходят в данные мы разберем в этой статье.

Аппаратный межсетевой экран

Аппаратный МЭ – это, как правило, специальное оборудование, составляющие которого (процессоры, платы и т.п.) спроектированы специально для обработки трафика.

Работает они на специальном ПО — это необходимо для увеличения производительности оборудования. Примерами аппаратного межсетевого экрана выступают такие устройства, как Cisco ASA, FortiGate, Cisco FirePower, UserGate и другие.

Аппаратные МЭ более мощные по сравнению с программными, однако это влияет на стоимость решений. Нередко она в разы выше, чем у программных аналогов.

Заключение

В данной статье мы рассмотрели, что такое межсетевой экран, для чего он используется и каких видов бывает. В современном мире в аппаратной реализации чаще всего можно встретить межсетевые экраны нового поколения. Подобные решения можно арендовать в Selectel.

Открытая сетевая модель OSI (Open Systems Interconnection model) состоит из семи уровней. Что это за уровни, как устроена модель и какова ее роль при построении сетей — в статье.

Модель OSI является эталонной. Эталонная она потому, что полное название модели выглядит как «Basic Reference Model Open Systems Interconnection model», где Basic Reference Model означает «эталонная модель». Вначале рассмотрим общую информацию, а потом перейдем к частным аспектам.

Для чего нужен межсетевой экран и как он работает

Главная задача МЭ – это фильтрация трафика между зонами сети. Он может использоваться для разграничения прав доступа в сеть, защиты от сканирования сети компании, проведения сетевых атак. Проще говоря, межсетевой экран – это одно из устройств, при помощи которого обеспечивается сетевая безопасность компании.

Аренда межсетевого экрана

Критика модели OSI

Семиуровневая модель была принята в качестве стандарта ISO/IEC 7498, действующего по сей день, однако, модель имеет свои недостатки. Среди основных недостатков говорят о неподходящем времени, плохой технологии, поздней имплементации, неудачной политике.

Первый недостаток — это неподходящее время. На разработку модели было потрачено неоправданно большое количество времени, но разработчики не уделили достаточное внимание существующим в то время стандартам. В связи с этим модель обвиняют в том, что она не отражает действительность. В таких утверждениях есть доля истины, ведь уже на момент появления OSI другие компании были больше готовы работать с получившей широкое распространение моделью TCP/IP.

Вторым недостатком называют плохую технологию. Как основной довод в пользу того, что OSI — это плохая технология, приводят распространенность стека TCP/IP. Протоколы OSI часто дублируют другу друга, функции распределены по уровням неравнозначно, а одни и те же задачи могут быть решены на разных уровнях.

Разделение на семь уровней было скорее политическим, чем техническим. При построении сетей в реальности редко используют уровни 5 и 6, а часто можно обойтись только первыми четырьмя. Даже изначальное описание архитектуры в распечатанном виде имеет толщину в один метр.

Кроме того, в отличие от TCP/IP, OSI никогда не ассоциировалась с UNIX. Добиться широкого распространения OSI не получилось потому, что она проектировалась как закрытая модель, продвигаемая Европейскими телекоммуникационными компаниями и правительством США. Стек протоколов TCP/IP изначально был открыт для всех, что позволило ему набрать популярность среди сторонников открытого программного кода.

Даже несмотря на то, что основные проблемы архитектуры OSI были политическими, репутация была запятнана и модель не получила распространения. Тем не менее, в сетевых технологиях, при работе с коммутацией даже сегодня обычно используют модель OSI.

Контроль состояния сеансов на уровне МЭ

Межсетевой экран с контролем состояния сеансов анализирует всю активность пользователей от начала и до конца — каждой установленной пользовательской сессии. На основе этих данных он определяет типичное и нетипичное поведение пользователя. Если поведение в рамках сессии показалась ему нетипичной, МЭ может заблокировать трафик.

Получается, решение об одобрении или блокировке входящего трафика принимается не только на основании заданных администратором правил, но и с учетом контекста — сведений, полученных из предыдущих сессий. Брандмауэры с отслеживанием состояния сеансов считаются гораздо более гибкими, чем классические межсетевые экраны.

Второй уровень, канальный (data link layer, L2)

Когда два пользователя находятся в одной сети, состоящей только из двух устройств — это идеальный случай. Но что если этих устройств больше?

У канального уровня есть два подуровня — это MAC и LLC. MAC (Media Access Control, контроль доступа к среде) отвечает за присвоение физических MAC-адресов, а LLC (Logical Link Control, контроль логической связи) занимается проверкой и исправлением данных, управляет их передачей.

На втором уровне OSI работают коммутаторы, их задача — передать сформированные кадры от одного устройства к другому, используя в качестве адресов только физические MAC-адреса.

Межсетевой экран следующего поколения (NGFW)

Next-generation firewall (NGFW) – файрвол следующего поколения. Его ключевая особенность в том, что он может производить фильтрацию не только на уровне протоколов и портов, но и на уровне приложений и их функций. Это позволяет успешнее отражать атаки и блокировать вредоносную активность.

Также, в отличие от межсетевого экрана типа Unified threat management, у NGFW есть более детальная настройка политик безопасности и решения для крупного бизнеса.

Четвертый уровень, транспортный (transport layer, L4)

Все семь уровней модели OSI можно условно разделить на две группы:

- Media layers (уровни среды),

- Host layers (уровни хоста).

Уровни группы Media Layers (L1, L2, L3) занимаются передачей информации (по кабелю или беспроводной сети), используются сетевыми устройствами, такими как коммутаторы, маршрутизаторы и т.п. Уровни группы Host Layers (L4, L5, L6, L7) используются непосредственно на устройствах, будь то стационарные компьютеры или портативные мобильные устройства.

Четвертый уровень — это посредник между Host Layers и Media Layers, относящийся скорее к первым, чем к последним, его главной задачей является транспортировка пакетов. Естественно, при транспортировке возможны потери, но некоторые типы данных более чувствительны к потерям, чем другие. Например, если в тексте потеряются гласные, то будет сложно понять смысл, а если из видеопотока пропадет пара кадров, то это практически никак не скажется на конечном пользователе. Поэтому, при передаче данных, наиболее чувствительных к потерям на транспортном уровне используется протокол TCP, контролирующий целостность доставленной информации.

Для мультимедийных файлов небольшие потери не так важны, гораздо критичнее будет задержка. Для передачи таких данных, наиболее чувствительных к задержкам, используется протокол UDP, позволяющий организовать связь без установки соединения.

При передаче по протоколу TCP, данные делятся на сегменты. Сегмент — это часть пакета. Когда приходит пакет данных, который превышает пропускную способность сети, пакет делится на сегменты допустимого размера. Сегментация пакетов также требуется в ненадежных сетях, когда существует большая вероятность того, что большой пакет будет потерян или отправлен не тому адресату. При передаче данных по протоколу UDP, пакеты данных делятся уже на датаграммы. Датаграмма (datagram) — это тоже часть пакета, но ее нельзя путать с сегментом.

Главное отличие датаграмм в автономности. Каждая датаграмма содержит все необходимые заголовки, чтобы дойти до конечного адресата, поэтому они не зависят от сети, могут доставляться разными маршрутами и в разном порядке. Датаграмма и сегмент — это два PDU транспортного уровня модели OSI. При потере датаграмм или сегментов получаются «битые» куски данных, которые не получится корректно обработать.

Первые четыре уровня — специализация сетевых инженеров, но с последними тремя они не так часто сталкиваются, потому что пятым, шестым и седьмым занимаются разработчики.

Прикладной шлюз

Прикладной шлюз перехватывает с помощью соответствующих экранирующих агентов входящие и исходящие пакеты, копирует и перенаправляет информацию, т. е. функционирует в качестве сервера-посредника, исключая прямые соединения между внутренней и внешней сетью (рис. 9.6).

Шлюз прикладного уровня обладает следующими достоинствами:

• обеспечивает высокий уровень защиты локальной сети благодаря возможности выполнения большинства функций посредничества;

• защита на уровне приложений позволяет осуществлять большое число дополнительных проверок, уменьшая тем самым вероятность проведения успешных атак, возможных из-за недостатков программного обеспечения;

• при нарушении его работоспособности блокируется сквозное прохождение пакетов между разделяемыми сетями, в результате чего безопасность защищаемой сети не снижается из-за возникновения отказов.

К недостаткам прикладного шлюза относятся:

• высокие требования к производительности и ресурсоемко-сти компьютерной платформы;

• отсутствие «прозрачности» для пользователей и снижение пропускной способности при реализации межсетевых взаимодействий.

Вывод, роль модели OSI при построении сетей

В статье мы рассмотрели принципы построения сетевой модели OSI. На каждом из семи уровней модели выполняется своя задача. В действительности архитектура OSI сложнее, чем мы описали. Существуют и другие уровни, например, сервисный, который встречается в интеллектуальных или сотовых сетях, или восьмой — так называют самого пользователя.

Как мы упоминали выше, оригинальное описание всех принципов построения сетей в рамках этой модели, если его распечатать, будет иметь толщину в один метр. Но компании активно используют OSI как эталон. Мы перечислили только основную структуру словами, понятными начинающим.

Модель OSI служит инструментом при диагностике сетей. Если в сети что-то не работает, то гораздо проще определить уровень, на котором произошла неполадка, чем пытаться перестроить всю сеть заново.

Зная архитектуру сети, гораздо проще ее строить и диагностировать. Как нельзя построить дом, не зная его архитектуры, так невозможно построить сеть, не зная модели OSI. При проектировании важно учитывать все. Важно учесть взаимодействие каждого уровня с другими, насколько обеспечивается безопасность, шифрование данных внутри сети, какой прирост пользователей выдержит сеть без обрушения, будет ли возможно перенести сеть на другую машину и т.д. Каждый из перечисленных критериев укладывается в функции одного из семи уровней.

Unified threat management, или универсальный шлюз безопасности

Такие межсетевые экраны включают в себя антивирус, брандмауэр, спамфильтр, VPN и систему IDS/IPS (системы обнаружения и предотвращения вторжений), контроль сеансов.

Основное преимущество данной технологии в том, что администратор работает не с парком различных устройств, а использует единое решение. Это удобно, так как производитель предусматривает централизованный интерфейс управления службами, политиками, правилами, а также дает возможность более «тонкой» настройки оборудования.

Архитектура UTM.

В UTM-устройство входят несколько видов процессоров:

- процессор общего назначения, или центральный процессор,

- процессор обработки данных,

- сетевой процессор,

- процессор обработки политик безопасности.

Процессор общего назначения похож на процессор, установленный в обычном ПК. Он выполняет основные операции на межсетевом экране. Остальные виды процессоров призваны снизить нагрузку на него.

Процессор данных отвечает за обработку подозрительного трафика и сравнения его с изученными угрозами. Он ускоряет вычисления, происходящие на уровне приложений, а также выполняет задачи антивируса и служб предотвращения вторжений.

Сетевой процессор предназначен для высокоскоростной обработки сетевых потоков. Основная задача заключается в анализе пакетов и блоков данных, трансляции сетевых адресов, маршрутизации сетевого трафика и его шифровании.

Процессор обработки политик безопасности отвечает за выполнение задач антивируса и служб предотвращения вторжений. Также он разгружает процессор общего назначения, обрабатывая сложные вычислительные задачи.

Что такое межсетевой экран

Межсетевой экран (МЭ, брандмауэр или Firewall) представляет собой программно-аппаратный или программный комплекс, который отслеживает сетевые пакеты, блокирует или разрешает их прохождение. В фильтрации трафика брандмауэр опирается на установленные параметры — чаще всего их называют правилами МЭ.

Современные межсетевые экраны располагаются на периферии сети, ограничивают транзит трафика, установку нежелательных соединений и подобные действия за счет средств фильтрации и аутентификации.

Принцип работы межсетевого экрана

Варианты исполнения МЭ

Существует два основных варианта исполнения МЭ — программный и программно-аппаратный. В свою очередь программно-аппаратный вариант имеет две разновидности — в виде специализированного устройства и в виде модуля в маршрутизаторе или коммутаторе.

В настоящее время чаще используется программное решение, которое на первый взгляд выглядит более привлекательным. Это связано с тем, что для его применения достаточно, казалось бы, только приобрести программное обеспечение (ПО) МЭ и установить на любой компьютер, имеющийся в организации. Однако на практике далеко не всегда в организации находится свободный компьютер, удовлетворяющий достаточно высоким требованиям по системным ресурсам. Поэтому одновременно с приобретением ПО приобретается и компьютер для его установки. Затем следует процесс установки на компьютер операционной системы (ОС) и ее настройка, что также требует времени и оплаты работы установщиков. И только после этого устанавливается и настраивается ПО системы обнаружения атак. Нетрудно заметить, что использование обычного персонального компьютера далеко не так просто, как кажется на первый взгляд.

Поэтому в последние годы значительно возрос интерес к программно-аппаратным решениям, которые постепенно вытесняют «чисто» программные системы. Широкое распространение стали получать специализированные программно-аппаратные решения, называемые security appliance. Программно-аппаратный комплекс межсетевого экранирования обычно состоит из компьютера, а также функционирующих на нем ОС и специального ПО. Следует отметить, что это специальное ПО часто называют firewall. Используемый компьютер должен быть достаточно мощным и физически защищенным, например находиться в специально отведенном и охраняемом помещении. Кроме того, он должен иметь средства защиты от загрузки ОС с несанкционированного носителя. Программно-аппаратные комплексы используют специализированные или обычные ПО (как правило, на базе FreeBSD, Linux или MicrosoftWindows NT (2000)), «урезанные» для выполнения заданных функций и удовлетворяющие ряду требований:

• иметь средства разграничения доступа к ресурсам системы;

• блокировать доступ к компьютерным ресурсам в обход предоставляемого программного интерфейса;

• запрещать привилегированный доступ к своим ресурсам из локальной сети;

• содержать средства мониторинга/аудита любых административных действий.

Достоинства специализированных программно-аппаратных решений:

• простота внедрения в технологию обработки информации. Такие средства поставляются с заранее установленной и настроенной ОС и защитными механизмами, поэтому необходимо только подключить их к сети, что выполняется в течение нескольких минут;

• простота управления. Данные средства могут управляться с любой рабочей станции Windows 9х, NT, 2000 или Unix. Взаимодействие консоли управления с устройством осуществляется либо по стандартным протоколам, например Telnet или SNMP, либо при помощи специализированных или защищенных протоколов, например SSH или SSL;

• отказоустойчивость и высокая доступность. Исполнение МЭ в виде специализированного программно-аппаратного комплекса позволяет реализовать механизмы обеспечения не только программной, но и аппаратной отказоустойчивости и высокой доступности;

• высокая производительность и надежность. За счет исключения из ОС всех «ненужных» сервисов и подсистем, программно-аппаратный комплекс работает более эффективно с точки зрения производительности и надежности;

• специализация на защите. Решение только задач обеспечения сетевой безопасности не приводит к затратам ресурсов на выполнение других функций, например маршрутизации и т.п.

Эта статья была опубликована Пятница, 11 сентября, 2009 at 14:44 в рубрике Технологии межсетевых экранов. Вы можете следить за ответами через RSS 2.0 feed.

В тексте определим базовое понятие межсетевого экрана и на примерах рассмотрим его функции и виды.

Читайте также: