Может ли быть вирус в usb модеме

Как правило, большинство пентестов проводятся по довольно простой схеме. Сначала при помощи социальной инженерии обеспечивается доступ к целевой среде или ее отдельному звену, а затем производится ее заражение техническими средствами. Вариации проведения атаки могут быть разными, однако обычно классический пентест — это сплав технической части и социальной инженерии в самых различных пропорциях. Недостаток классического пентеста заключается в том, что надо «нащупать» того самого сотрудника и после этого переходить к следующему этапу. Если бы можно было автоматизировать процесс поиска слабого звена и его дальнейшую эксплуатацию, то это могло бы ускорить процесс пентестинга и значительно повысить конечные шансы на успех.

Как происходит заражение?

Маршрутизатор раздает интернет всем гаджетам, подключаемым к нему. Это означает, что все устройства действуют в одной локальной сети. Вирус использует это: он проникает в компьютер через сайт или загруженный файл, далее по сети попадает в роутер, в котором производит вредоносные действия.

Серьезность ситуации зависит от версии вирусной программы, к примеру, некоторые вредители ведут себя скрытно и начинают активно действовать, только оказавшись в роутере, другие наоборот, могут попутно повредить и операционную систему.

WARNING!

Вся информация предоставлена исключительно в ознакомительных целях. Ни автор, ни редакция не несут ответственности за любой возможный вред, причиненный материалами данной статьи.

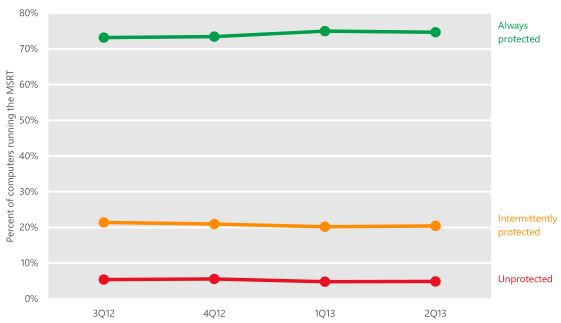

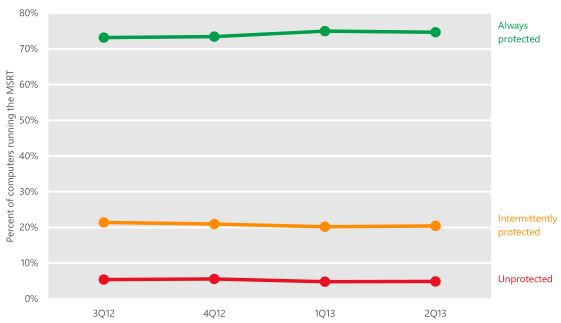

Согласно известной статистике, приведенной антивирусными компаниями, около 30% пользователей не пользуются антивирусами, попросту отключают их или не обновляют базы. Отталкиваясь от этого, можно утверждать, что в любой среднестатистической компании найдется определенная группа людей, которая очень пренебрежительно относится к информационной безопасности, и, в свою очередь, именно этих людей целесообразно использовать для проведения атаки. Кроме того, любая функционирующая система может быть подвержена влиянию целого ряда случайных факторов, которые также могут временно парализовать систему безопасности:

- слетели настройки прокси-сервера, из-за чего антивирусные базы не были обновлены;

- закончился срок лицензии антивируса, а о ее продлении руководство вовремя не позаботилось;

- сбой работы сети сделал невозможным удаленную распечатку файлов, из-за чего все сотрудники были вынуждены скопировать документы на флешку и распечатать их в другом отделе.

Достаточно только включить воображение, и можно добавить еще десяток вариантов развития событий. Резюмируя сказанное, можно утверждать, что в любой среднестатистической организации есть потенциально ненадежные сотрудники и иногда возникают обстоятельства, которые могут нарушить привычную работу и парализовать защиту. Поэтому если ударить в нужном месте в нужное время, то атака будет успешна.

Процентное соотношения компьютеров на наличие real-time защиты

Другие статьи в выпуске:

На деле задача сводится к следующему: определить, что в данный момент произошло одно из случайных событий, которое привело к снижению безопасности, а после этого воспользоваться данной ситуацией в качестве маскировки и незаметно осуществить атаку.

Фактически задача сводится к тому, чтобы найти человека, который забивает на безопасность, и почему бы не использовать для этого флешки?

Многие вирусописатели очень полюбили флеш-носители, так как они позволяют легко и быстро заражать компьютеры и даже самый элементарный USB-вирус имеет неплохие шансы на успех. Бум autorun-вирусов, который пришелся на 2008 год, спустя пять лет не сбавляет оборотов, более того, USB-вирусы стали еще наглее и порой даже не скрывают своего присутствия. И в то же время зараженная флешка — это универсальный индикатор грамотности ее владельца в вопросе элементарной ИБ. К примеру, если собрать десять флешек у различных людей, то наверняка у троих-четверых из них будут на флешках вирусы. Если спустя неделю повторно взять у этих людей флешки, то у двоих-троих вирусы останутся. Исходя из этого, можно утверждать, что на компьютерах, с которыми работают с данной флешки, не стоит даже самая элементарная защита или она по каким-то причинам отключена или не работает вовсе. Таким образом, даже если распространять самый заурядный вирус, который успешно детектится всеми антивирусами, только среди данной группы людей, то он сможет заразить большое количество компьютеров, прежде чем будет обнаружен. А раз эти компьютеры не имеют защиты, то также он долго сможет оставаться работоспособным.

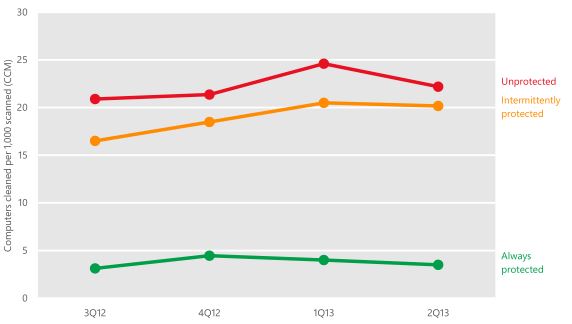

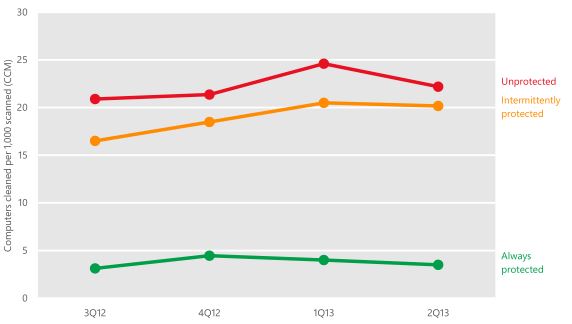

Подверженность компьютерным угрозам исходя из наличия real-time защиты

На определенный компьютер, к которому периодически подключают флешки, устанавливаем специальную программу, работающую по следующему алгоритму. При подключении очередной флешки программа пытается определить, заражена ли она. Так как нельзя учесть все многообразие USB-вирусов, то имеет смысл использовать эвристический подход определения заражения на основе следующих критериев:

- наличие файла autorun.inf;

- атрибуты файлов RHS;

- малый размер подозрительного файла;

- файловая система не NTFS;

- отсутствие папки c именем autorun.inf;

- наличие файлов ярлыков.

Если данная флешка заражена, то программа записывает ее в базу с указанием серийного номера и хеша подозрительного файла. Если спустя несколько дней флешка повторно подключается к этому компьютеру (а такое происходит почти всегда) и на ней все так же остаются подозрительные файлы, то производится ее заражение нашим «вирусом»; если же подозрительного файла не осталось, то программа удаляет из базы серийный номер этой флешки. Когда же заражается новый компьютер, вирус запоминает серийный номер материнской флешки и никогда ее не заражает и не анализирует, чтобы спустя время не выдать себя, если владелец флешки «поумнеет».

Для получения серийного номера напишем следующую функцию на основе API GetVolumeInformation:

Надо отметить, что функция GetFlashSerial получает не статичный уникальный кодификатор устройства, а лишь серийный номер тома. Этот номер задается случайным числом и, как правило, меняется каждый раз при форматировании устройства. В наших же целях достаточно только серийного номера флешки, так как задача жесткой привязки не стоит, а форматирование подразумевает полное уничтожение информации, фактически приравнивая отформатированную флешку к новой.

Теперь приступим к реализации самой эвристики.

Алгоритм эвристической функции достаточно прост. Сначала мы отсеиваем все устройства с файловой системой NTFS и те, которые не содержат файл autorun.inf. Как правило, все флешки по умолчанию идут с файловой системой FAT32 (реже FAT и еще реже exFAT), однако иногда системные администраторы или другие сотрудники IT-отдела форматируют их в систему NTFS для своих нужд. «Умники» нам не нужны, их мы сразу исключаем. Следующим этапом проверяем файл autorun.inf на атрибуты «скрытый» и «системный». Файл autorun.inf может принадлежать и совершенно законной программе, но если в нем присутствуют данные атрибуты, то можно с очень большой вероятностью утверждать, что флешка заражена вирусом.

Сейчас многие вирусописатели стали реже использовать файл autorun.inf для заражения машин. Причин сразу несколько: во-первых, почти все антивирусы или пользователи отключают опцию автозапуска; во-вторых, на компьютере может быть несколько вирусов, использующих одинаковый способ распространения, и каждый из них перезаписывает файл на свой лад. Поэтому все чаще начал использоваться способ заражения через создание ярлыков и скрытие оригинальных папок. Чтобы не оставить и эти флешки без внимания, мы проверяем наличие файла ярлыка и наличие папки с таким же именем в корне тома. Если при этом папка также имеет атрибуты «скрытый» и «системный», то помечаем эту флешку как зараженную.

Конечно, эвристика имеет свои погрешности и нюансы, поэтому есть смысл ее тщательно проработать к конкретной задаче, однако в нашем случае можно со 100%-й вероятностью утверждать ее корректность.

Если с эвристическим анализом флешки все в целом ясно, то с «заражением» возможны нюансы. Например, можно попросту перезаписать старый вирус нашим без каких-либо поправок в файл autorun.inf, файлы, ярлыки и прочее. Таким образом, наш «вирус» получит управление на новом компьютере, но предварительно лучше также сделать старую копию вируса и сохранить в том же каталоге с чуть отличающимся именем. Если по каким-то причинам на другом компьютере будет работать антивирус, то он обнаружит старый вирус, удалит его, выдаст пользователю предупреждение об успешном уничтожении угрозы — и тем самым обеспечит ложное чувство безопасности у пользователя, а наш «вирус» останется незамеченным.

Кроме этого, в декабрьском выпуске «Хакера» мы также писали об уязвимостях DLL hijacking в различном ПО и о его эффективном применении. Поэтому если предполагается, что на флешках могут находиться такие программы, как менеджеры паролей или портативные версии различного ПО, то имеет смысл использовать данную уязвимость и тем самым расширить спектр пораженных машин и ценность полученных данных для пентеста.

Кстати, не всегда имеет смысл прибегать к заражению флешек. К примеру, если у ИБ-отдела стоит задача просто периодического мониторинга сотрудников на наличие «ненадежных людей», то разумнее установить данную программу на несколько машин и просто записывать серийные номера флешек и время создания вредоносного файла для сбора статистики. Тем самым не требуется буквальным образом обыскивать всех сотрудников, и при этом сохраняется конфиденциальность данных на флешках, а на основе полученных данных можно судить также о возможном заражении домашних компьютеров пользователей и состояния ИБ в целом. Ведь, как мы уже писали ранее, любая система подвержена случайным факторам и не исключен риск появления угроз.

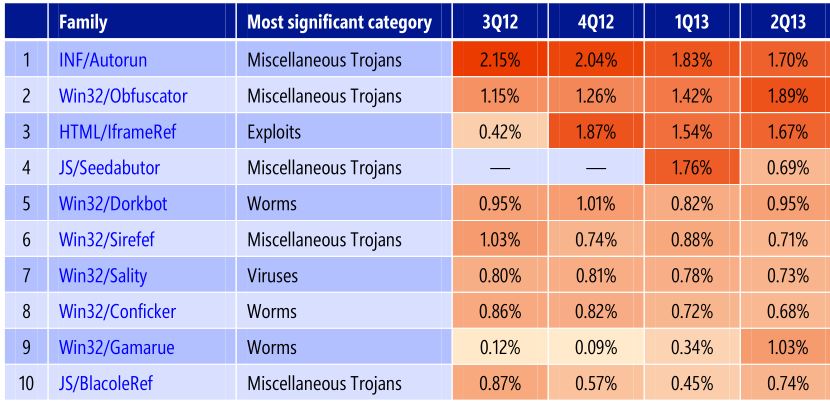

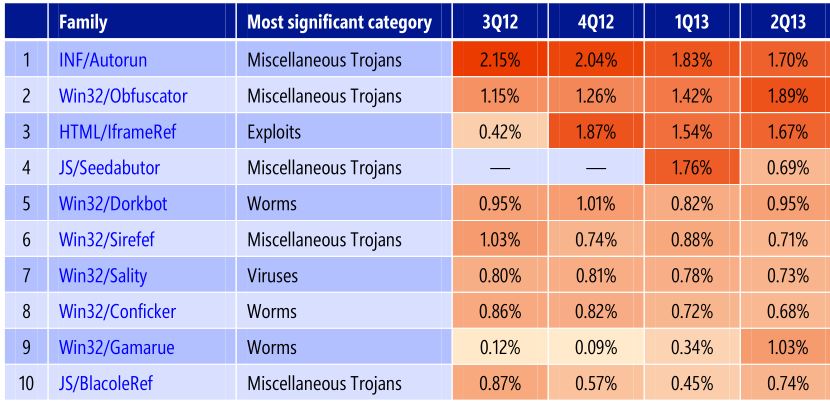

Значения самых популярных угроз

Развернув программу в относительно средней по масштабу сети, уже через неделю мы получили достаточно красноречивые данные. Более 20% всех подключенных флешек были инфицированы каким-либо вирусом или трояном, и более 15% по-прежнему оставались инфицированными при повторном подключении спустя пару дней. Надо также отметить, что на многих компьютерах стояла антивирусная защита, которая периодически исполняла свои обязанности. Однако то привычное равнодушие к выскакивающему предупреждению антивируса, к которому уже давно привыкли пользователи при подключении флешки, не позволяла им предположить, что они имеют дело с совершенно иной угрозой. Ложное чувство безопасности позволяло пользователям без смущения подключать флешку к различным компьютерам, а нашей программе успешно делать свое дело.

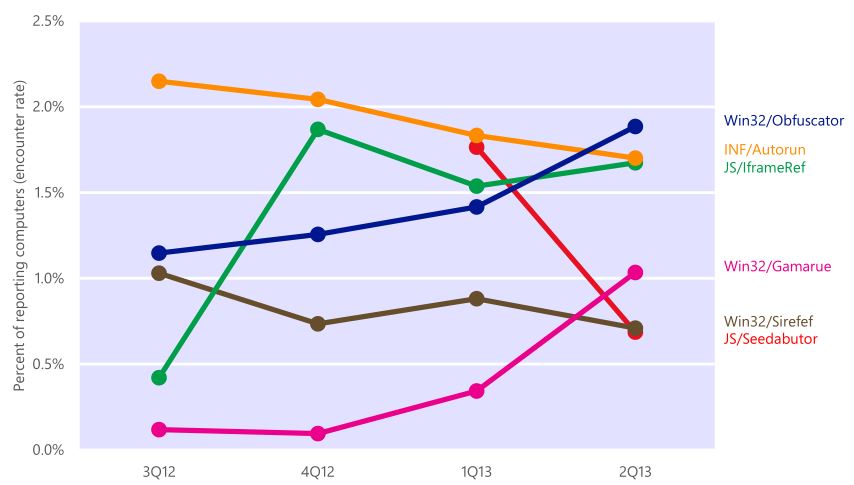

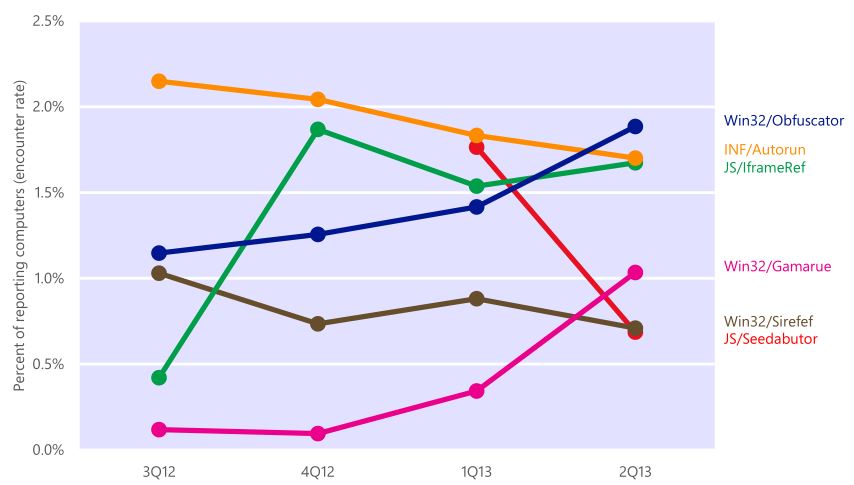

Графическое сравнение самых популярных угроз

- Устанавливаем нашу программу на компьютеры в компании.

- Сканируем подключаемые флешки на наличие признаков зараженности.

- «Заражаем» флешки пользователей нашим тестовым «вирусом» или переписываем их номера для статистики.

- Докладываем начальству, наказываем пользователей-раздолбаев, держим, не пущаем и запрещаем.

Подводя черту, можно сказать, что главный недостаток этого метода — его неопределенность. Никто не знает, когда именно к компьютеру будет подключена та самая «подходящая» флешка, поскольку это сильно зависит от среды, в которой развернута программа. Однако этот недостаток не умаляет главного преимущества метода. Можно очень долго оставаться незамеченными и, растворяясь среди других угроз, поражать все новые и новые машины полностью в автоматическом режиме. Несложно заметить, что такая методика имеет определенный эффект масштаба. Чем больше сотрудников работает в организации и чем разнообразнее внутренние коммуникации, тем больший будет результат. Хотя этот подход будет отлично работать в структуре совершенно любого масштаба, ведь его основная задача сводится не к массовому поражению системы, а к целевому удару по самому слабому звену — человеку. ][

Здравствуйте. Принесли мне сегодня модем, который гоняли на зараженном компе. На данный момент просканировал компьютер Cureit`ом и вытащил порядка 10 разновидностей. Вся эта "радость" налетела из модема (больше неоткуда). Возможно ли "почистить" сам модем. Не отразится ли это на работе самого модема? модем huawey e-150.

PS С компьютером проблем нет, ибо есть образ, сделанный Акронисом буквально вчера. Вопрос именно по модему. Возможно ли его почистить и если да, то как?

PSS Собственно лог, сделанный после быстрой проверки (до этого компьютер был чист) CureIt.log 267,09К 85 Скачано раз

Здравствуйте. Принесли мне сегодня модем, который гоняли на зараженном компе. На данный момент просканировал компьютер Cureit`ом и вытащил порядка 10 разновидностей. Вся эта "радость" налетела из модема (больше неоткуда). Возможно ли "почистить" сам модем. Не отразится ли это на работе самого модема? модем huawey e-150.

--

меня вот что возмутило. что даже не начинают толком диалог сразу дампы. © alehas777

Сталкивался с различными модемами. Файлики там на флеш чипе есть, но сам раздел доступен "только чтение". Ситуация записи вирусов на модем кажется крайне фантастичной - на модемовской флкшпамяти нет свободного места.

Есть два типа пользователей: те, кто делает бэкапы и те, кто пока ещё не делает бэкапы.

А тут можно сделать много удачных покупок!

Сталкивался с различными модемами. Файлики там на флеш чипе есть, но сам раздел доступен "только чтение".

Отвечу сразу всем.

Дело в том, что (как я понимаю) модем имеет в своем составе встроенную память (флешку). Причем поделена она на 2 части: 1 часть под системные данные (она скрыта и ее просто так не увидеть); 2 часть доступна для чтения и на ней находится установщик драйверов и программы коннекта. 2 часть чистая, а вот первую я проверить не могу. Есть подозрение, что вирусы прописались в системной части, иначе им на свежеустановленной винде взяться негде.

С момента установки системы (система ставилась на чистый винт) кроме дисков с драйверами ничего не включалось. Опции автозапуска отключены, вместо проводника использую TC. Модем определился как виртуальный диск и с него была запущена установка программы МТС Коннект.

PS Подобная ситуация возникала с телефонами. Там я мог с помощью программ влезть в системную память и, сохранив дамп, почистить. С модемами же я не сталкивался, но предполагаю, что возможно такая же ситуация.

PSS Флешка, скорее всего, вшита и заблокирована в модеме и просто так к ней доступ не получить.

Для отключения данного рекламного блока вам необходимо зарегистрироваться или войти с учетной записью социальной сети.

| Конфигурация компьютера | |

| Процессор: AMD Athlon(tm) 64 X2 Dual Core Processor 4800+ 2.51 ГГц | |

| Материнская плата: NFORCE4M-A Ver 1.21 09/23/2006 | |

| Память: Kingston 99U5316-010A00LF 1Gb DIMM DDR2 | |

| HDD: MAXTOR STM3160215AS 149Gb SATA | |

| Видеокарта: NVIDIA GeForce 210 | |

| Звук: Realtek AC97 Audio | |

| Блок питания: RealPower CG-350W R11 | |

| CD/DVD: NEC CDRW/DVD CB1100B HL-DT-ST DVDRAM GH20NS10 | |

| Монитор: SyncMaster 920NW 19.3 | |

| ОС: Windows XP Professional SP3 X86,Windows7 Ultimate 64-bit,Linux Mint 19.1 Tessa | |

| Прочее: 3G USB модем Мegafon |

Если вирус авторан, заражающий и передающийся через флешки, то конечно возможно.

Или какой-нибудь вариант Sality заражающий exe файлы.

Chekm, спасибо. А можете поподробнее рассказать, что зничит вирус авторан? Какие они еще могут быть? Что значит Sality? Или где можно почитать о вирусах?

Ирга, поисковики тебе всё расскажут.

-------

RadioActive - and therefore harmful, cynical and the extremely dangerous.

На модеме этом перенести вирус нельзя.

Там используется образ СД, запись в него невозможна.

В том числе и вирусов.

Вирус должен полностью даташит перешить. Таких нет.

Не модем-флешка, а USB-модем.

В эти модемы есть возможность вставить флеш-накопитель, но вы же этим не пользуетесь?

-------

Просьба обращаться на "ты".

Посты на абракадарском языке в игноре .

| На модеме этом перенести вирус нельзя. Там используется образ СД, запись в него невозможна. В том числе и вирусов. Вирус должен полностью даташит перешить. Таких нет. » |

Chekm,

Запиши туда что-нибудь в эту папку.

Это подмонтированный образ CD, запись туда невозможна. Ну и заражение соответсвенно.

Придется извлечь этот образ, внедрить туда вирус, после заменить полностью прошивку модема.

Какой вирус это делает? Именно под конкретную модель модема.

-------

Просьба обращаться на "ты".

Посты на абракадарском языке в игноре .

Образ находится в папке Huawei Modem, там действительно образ.

А остальные это установочные файлы, не образ, чтобы модем воткнутый первый раз в комп смог установиться автоматом.

Эти файлы могут быть заражены (имхо). Общего доступа к этой папке нет, но зловреды преодолевают такие препятствия.

Во время раздачи интернета по Wi-Fi через роутер могут появляться различные проблемы. Например, торможения и высокий пинг могут происходить из-за заражения раздающего оборудования вирусами. Рассмотрим подробнее, как почистить роутер самостоятельно.

Как выполнить перепрошивку?

Бывает, что вирусная программа изменяет прошивку на роутере. Нейтрализовать зараженную версию можно с помощью перепрошивки.

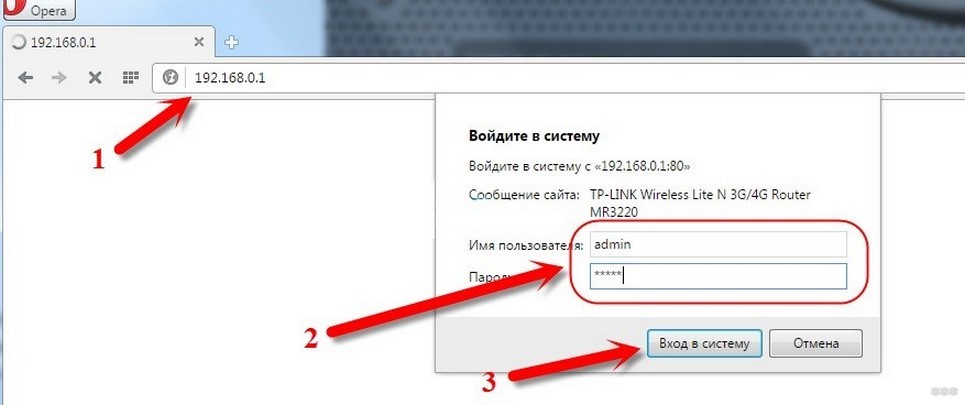

Подсоедините компьютер к маршрутизатору через LAN провод. Он должен быть в комплекте к любому роутеру. Если его нет, то можно использовать Wi-Fi соединение. Однако, кабельный способ подключения будет предпочтительнее.

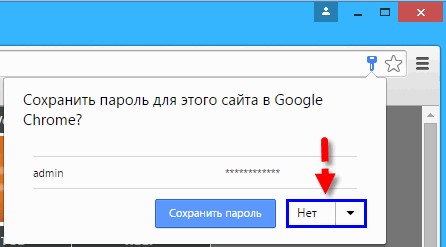

После присоединения к маршрутизатору запускаем браузер и вписываем в адресное поле значение 192.168.1.1 (или другой, указанный на самом устройстве), далее потребуется ввести пароль и логин для открытия настроек роутера. По умолчанию логин и пароль – admin. Если зайти в настройки не получается, то необходимо узнать действующие реквизиты для входа, возможно после последней установки их сменили.

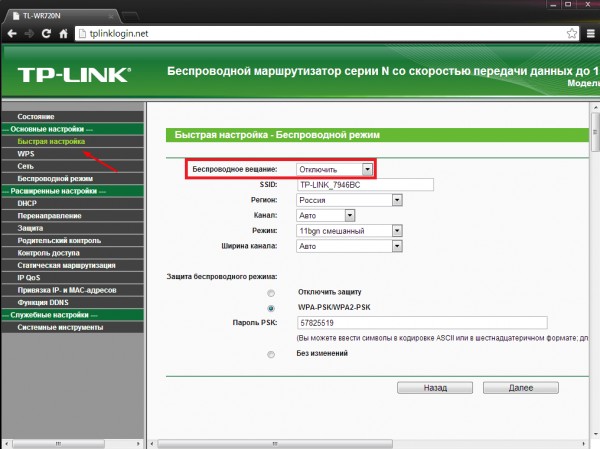

Загрузите новую версию прошивки с сайта производителя и, перейдя в настройки маршрутизатора, выберите ее на диске компьютера. Процесс прошивки для всех роутеров идентичен.

WARNING!

Вся информация предоставлена исключительно в ознакомительных целях. Ни автор, ни редакция не несут ответственности за любой возможный вред, причиненный материалами данной статьи.

Согласно известной статистике, приведенной антивирусными компаниями, около 30% пользователей не пользуются антивирусами, попросту отключают их или не обновляют базы. Отталкиваясь от этого, можно утверждать, что в любой среднестатистической компании найдется определенная группа людей, которая очень пренебрежительно относится к информационной безопасности, и, в свою очередь, именно этих людей целесообразно использовать для проведения атаки. Кроме того, любая функционирующая система может быть подвержена влиянию целого ряда случайных факторов, которые также могут временно парализовать систему безопасности:

- слетели настройки прокси-сервера, из-за чего антивирусные базы не были обновлены;

- закончился срок лицензии антивируса, а о ее продлении руководство вовремя не позаботилось;

- сбой работы сети сделал невозможным удаленную распечатку файлов, из-за чего все сотрудники были вынуждены скопировать документы на флешку и распечатать их в другом отделе.

Достаточно только включить воображение, и можно добавить еще десяток вариантов развития событий. Резюмируя сказанное, можно утверждать, что в любой среднестатистической организации есть потенциально ненадежные сотрудники и иногда возникают обстоятельства, которые могут нарушить привычную работу и парализовать защиту. Поэтому если ударить в нужном месте в нужное время, то атака будет успешна.

Процентное соотношения компьютеров на наличие real-time защиты

Другие статьи в выпуске:

На деле задача сводится к следующему: определить, что в данный момент произошло одно из случайных событий, которое привело к снижению безопасности, а после этого воспользоваться данной ситуацией в качестве маскировки и незаметно осуществить атаку.

Фактически задача сводится к тому, чтобы найти человека, который забивает на безопасность, и почему бы не использовать для этого флешки?

Многие вирусописатели очень полюбили флеш-носители, так как они позволяют легко и быстро заражать компьютеры и даже самый элементарный USB-вирус имеет неплохие шансы на успех. Бум autorun-вирусов, который пришелся на 2008 год, спустя пять лет не сбавляет оборотов, более того, USB-вирусы стали еще наглее и порой даже не скрывают своего присутствия. И в то же время зараженная флешка — это универсальный индикатор грамотности ее владельца в вопросе элементарной ИБ. К примеру, если собрать десять флешек у различных людей, то наверняка у троих-четверых из них будут на флешках вирусы. Если спустя неделю повторно взять у этих людей флешки, то у двоих-троих вирусы останутся. Исходя из этого, можно утверждать, что на компьютерах, с которыми работают с данной флешки, не стоит даже самая элементарная защита или она по каким-то причинам отключена или не работает вовсе. Таким образом, даже если распространять самый заурядный вирус, который успешно детектится всеми антивирусами, только среди данной группы людей, то он сможет заразить большое количество компьютеров, прежде чем будет обнаружен. А раз эти компьютеры не имеют защиты, то также он долго сможет оставаться работоспособным.

Подверженность компьютерным угрозам исходя из наличия real-time защиты

На определенный компьютер, к которому периодически подключают флешки, устанавливаем специальную программу, работающую по следующему алгоритму. При подключении очередной флешки программа пытается определить, заражена ли она. Так как нельзя учесть все многообразие USB-вирусов, то имеет смысл использовать эвристический подход определения заражения на основе следующих критериев:

- наличие файла autorun.inf;

- атрибуты файлов RHS;

- малый размер подозрительного файла;

- файловая система не NTFS;

- отсутствие папки c именем autorun.inf;

- наличие файлов ярлыков.

Если данная флешка заражена, то программа записывает ее в базу с указанием серийного номера и хеша подозрительного файла. Если спустя несколько дней флешка повторно подключается к этому компьютеру (а такое происходит почти всегда) и на ней все так же остаются подозрительные файлы, то производится ее заражение нашим «вирусом»; если же подозрительного файла не осталось, то программа удаляет из базы серийный номер этой флешки. Когда же заражается новый компьютер, вирус запоминает серийный номер материнской флешки и никогда ее не заражает и не анализирует, чтобы спустя время не выдать себя, если владелец флешки «поумнеет».

Для получения серийного номера напишем следующую функцию на основе API GetVolumeInformation:

Надо отметить, что функция GetFlashSerial получает не статичный уникальный кодификатор устройства, а лишь серийный номер тома. Этот номер задается случайным числом и, как правило, меняется каждый раз при форматировании устройства. В наших же целях достаточно только серийного номера флешки, так как задача жесткой привязки не стоит, а форматирование подразумевает полное уничтожение информации, фактически приравнивая отформатированную флешку к новой.

Теперь приступим к реализации самой эвристики.

Алгоритм эвристической функции достаточно прост. Сначала мы отсеиваем все устройства с файловой системой NTFS и те, которые не содержат файл autorun.inf. Как правило, все флешки по умолчанию идут с файловой системой FAT32 (реже FAT и еще реже exFAT), однако иногда системные администраторы или другие сотрудники IT-отдела форматируют их в систему NTFS для своих нужд. «Умники» нам не нужны, их мы сразу исключаем. Следующим этапом проверяем файл autorun.inf на атрибуты «скрытый» и «системный». Файл autorun.inf может принадлежать и совершенно законной программе, но если в нем присутствуют данные атрибуты, то можно с очень большой вероятностью утверждать, что флешка заражена вирусом.

Сейчас многие вирусописатели стали реже использовать файл autorun.inf для заражения машин. Причин сразу несколько: во-первых, почти все антивирусы или пользователи отключают опцию автозапуска; во-вторых, на компьютере может быть несколько вирусов, использующих одинаковый способ распространения, и каждый из них перезаписывает файл на свой лад. Поэтому все чаще начал использоваться способ заражения через создание ярлыков и скрытие оригинальных папок. Чтобы не оставить и эти флешки без внимания, мы проверяем наличие файла ярлыка и наличие папки с таким же именем в корне тома. Если при этом папка также имеет атрибуты «скрытый» и «системный», то помечаем эту флешку как зараженную.

Конечно, эвристика имеет свои погрешности и нюансы, поэтому есть смысл ее тщательно проработать к конкретной задаче, однако в нашем случае можно со 100%-й вероятностью утверждать ее корректность.

Если с эвристическим анализом флешки все в целом ясно, то с «заражением» возможны нюансы. Например, можно попросту перезаписать старый вирус нашим без каких-либо поправок в файл autorun.inf, файлы, ярлыки и прочее. Таким образом, наш «вирус» получит управление на новом компьютере, но предварительно лучше также сделать старую копию вируса и сохранить в том же каталоге с чуть отличающимся именем. Если по каким-то причинам на другом компьютере будет работать антивирус, то он обнаружит старый вирус, удалит его, выдаст пользователю предупреждение об успешном уничтожении угрозы — и тем самым обеспечит ложное чувство безопасности у пользователя, а наш «вирус» останется незамеченным.

Кроме этого, в декабрьском выпуске «Хакера» мы также писали об уязвимостях DLL hijacking в различном ПО и о его эффективном применении. Поэтому если предполагается, что на флешках могут находиться такие программы, как менеджеры паролей или портативные версии различного ПО, то имеет смысл использовать данную уязвимость и тем самым расширить спектр пораженных машин и ценность полученных данных для пентеста.

Кстати, не всегда имеет смысл прибегать к заражению флешек. К примеру, если у ИБ-отдела стоит задача просто периодического мониторинга сотрудников на наличие «ненадежных людей», то разумнее установить данную программу на несколько машин и просто записывать серийные номера флешек и время создания вредоносного файла для сбора статистики. Тем самым не требуется буквальным образом обыскивать всех сотрудников, и при этом сохраняется конфиденциальность данных на флешках, а на основе полученных данных можно судить также о возможном заражении домашних компьютеров пользователей и состояния ИБ в целом. Ведь, как мы уже писали ранее, любая система подвержена случайным факторам и не исключен риск появления угроз.

Значения самых популярных угроз

Развернув программу в относительно средней по масштабу сети, уже через неделю мы получили достаточно красноречивые данные. Более 20% всех подключенных флешек были инфицированы каким-либо вирусом или трояном, и более 15% по-прежнему оставались инфицированными при повторном подключении спустя пару дней. Надо также отметить, что на многих компьютерах стояла антивирусная защита, которая периодически исполняла свои обязанности. Однако то привычное равнодушие к выскакивающему предупреждению антивируса, к которому уже давно привыкли пользователи при подключении флешки, не позволяла им предположить, что они имеют дело с совершенно иной угрозой. Ложное чувство безопасности позволяло пользователям без смущения подключать флешку к различным компьютерам, а нашей программе успешно делать свое дело.

Графическое сравнение самых популярных угроз

- Устанавливаем нашу программу на компьютеры в компании.

- Сканируем подключаемые флешки на наличие признаков зараженности.

- «Заражаем» флешки пользователей нашим тестовым «вирусом» или переписываем их номера для статистики.

- Докладываем начальству, наказываем пользователей-раздолбаев, держим, не пущаем и запрещаем.

Подводя черту, можно сказать, что главный недостаток этого метода — его неопределенность. Никто не знает, когда именно к компьютеру будет подключена та самая «подходящая» флешка, поскольку это сильно зависит от среды, в которой развернута программа. Однако этот недостаток не умаляет главного преимущества метода. Можно очень долго оставаться незамеченными и, растворяясь среди других угроз, поражать все новые и новые машины полностью в автоматическом режиме. Несложно заметить, что такая методика имеет определенный эффект масштаба. Чем больше сотрудников работает в организации и чем разнообразнее внутренние коммуникации, тем больший будет результат. Хотя этот подход будет отлично работать в структуре совершенно любого масштаба, ведь его основная задача сводится не к массовому поражению системы, а к целевому удару по самому слабому звену — человеку. ][

Здравствуйте. Принесли мне сегодня модем, который гоняли на зараженном компе. На данный момент просканировал компьютер Cureit`ом и вытащил порядка 10 разновидностей. Вся эта "радость" налетела из модема (больше неоткуда). Возможно ли "почистить" сам модем. Не отразится ли это на работе самого модема? модем huawey e-150.

PS С компьютером проблем нет, ибо есть образ, сделанный Акронисом буквально вчера. Вопрос именно по модему. Возможно ли его почистить и если да, то как?

PSS Собственно лог, сделанный после быстрой проверки (до этого компьютер был чист) CureIt.log 267,09К 85 Скачано раз

Здравствуйте. Принесли мне сегодня модем, который гоняли на зараженном компе. На данный момент просканировал компьютер Cureit`ом и вытащил порядка 10 разновидностей. Вся эта "радость" налетела из модема (больше неоткуда). Возможно ли "почистить" сам модем. Не отразится ли это на работе самого модема? модем huawey e-150.

--

меня вот что возмутило. что даже не начинают толком диалог сразу дампы. © alehas777

Сталкивался с различными модемами. Файлики там на флеш чипе есть, но сам раздел доступен "только чтение". Ситуация записи вирусов на модем кажется крайне фантастичной - на модемовской флкшпамяти нет свободного места.

Есть два типа пользователей: те, кто делает бэкапы и те, кто пока ещё не делает бэкапы.

А тут можно сделать много удачных покупок!

Сталкивался с различными модемами. Файлики там на флеш чипе есть, но сам раздел доступен "только чтение".

Отвечу сразу всем.

Дело в том, что (как я понимаю) модем имеет в своем составе встроенную память (флешку). Причем поделена она на 2 части: 1 часть под системные данные (она скрыта и ее просто так не увидеть); 2 часть доступна для чтения и на ней находится установщик драйверов и программы коннекта. 2 часть чистая, а вот первую я проверить не могу. Есть подозрение, что вирусы прописались в системной части, иначе им на свежеустановленной винде взяться негде.

С момента установки системы (система ставилась на чистый винт) кроме дисков с драйверами ничего не включалось. Опции автозапуска отключены, вместо проводника использую TC. Модем определился как виртуальный диск и с него была запущена установка программы МТС Коннект.

PS Подобная ситуация возникала с телефонами. Там я мог с помощью программ влезть в системную память и, сохранив дамп, почистить. С модемами же я не сталкивался, но предполагаю, что возможно такая же ситуация.

PSS Флешка, скорее всего, вшита и заблокирована в модеме и просто так к ней доступ не получить.

Для отключения данного рекламного блока вам необходимо зарегистрироваться или войти с учетной записью социальной сети.

| Конфигурация компьютера | |

| Процессор: AMD Athlon(tm) 64 X2 Dual Core Processor 4800+ 2.51 ГГц | |

| Материнская плата: NFORCE4M-A Ver 1.21 09/23/2006 | |

| Память: Kingston 99U5316-010A00LF 1Gb DIMM DDR2 | |

| HDD: MAXTOR STM3160215AS 149Gb SATA | |

| Видеокарта: NVIDIA GeForce 210 | |

| Звук: Realtek AC97 Audio | |

| Блок питания: RealPower CG-350W R11 | |

| CD/DVD: NEC CDRW/DVD CB1100B HL-DT-ST DVDRAM GH20NS10 | |

| Монитор: SyncMaster 920NW 19.3 | |

| ОС: Windows XP Professional SP3 X86,Windows7 Ultimate 64-bit,Linux Mint 19.1 Tessa | |

| Прочее: 3G USB модем Мegafon |

Если вирус авторан, заражающий и передающийся через флешки, то конечно возможно.

Или какой-нибудь вариант Sality заражающий exe файлы.

Chekm, спасибо. А можете поподробнее рассказать, что зничит вирус авторан? Какие они еще могут быть? Что значит Sality? Или где можно почитать о вирусах?

Ирга, поисковики тебе всё расскажут.

-------

RadioActive - and therefore harmful, cynical and the extremely dangerous.

На модеме этом перенести вирус нельзя.

Там используется образ СД, запись в него невозможна.

В том числе и вирусов.

Вирус должен полностью даташит перешить. Таких нет.

Не модем-флешка, а USB-модем.

В эти модемы есть возможность вставить флеш-накопитель, но вы же этим не пользуетесь?

-------

Просьба обращаться на "ты".

Посты на абракадарском языке в игноре .

| На модеме этом перенести вирус нельзя. Там используется образ СД, запись в него невозможна. В том числе и вирусов. Вирус должен полностью даташит перешить. Таких нет. » |

Chekm,

Запиши туда что-нибудь в эту папку.

Это подмонтированный образ CD, запись туда невозможна. Ну и заражение соответсвенно.

Придется извлечь этот образ, внедрить туда вирус, после заменить полностью прошивку модема.

Какой вирус это делает? Именно под конкретную модель модема.

-------

Просьба обращаться на "ты".

Посты на абракадарском языке в игноре .

Образ находится в папке Huawei Modem, там действительно образ.

А остальные это установочные файлы, не образ, чтобы модем воткнутый первый раз в комп смог установиться автоматом.

Эти файлы могут быть заражены (имхо). Общего доступа к этой папке нет, но зловреды преодолевают такие препятствия.

Во время раздачи интернета по Wi-Fi через роутер могут появляться различные проблемы. Например, торможения и высокий пинг могут происходить из-за заражения раздающего оборудования вирусами. Рассмотрим подробнее, как почистить роутер самостоятельно.

Проверка сетевого оборудования на заражение

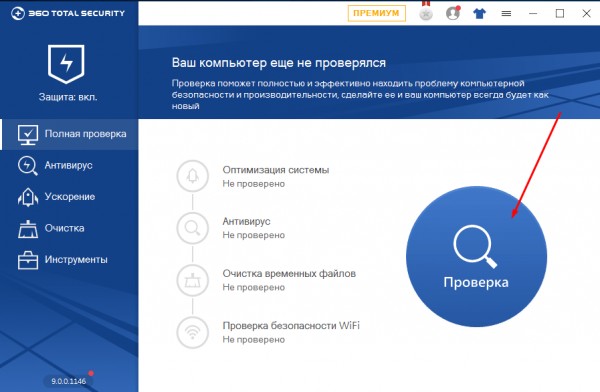

Перед очисткой оборудования от вирусов, необходимо проверить роутер на их наличие. Чтобы это сделать, нужно подключить интернет-кабель к порту компьютера напрямую. Вытащить провод WLAN из маршрутизатора и подсоединить его к компьютеру, а далее произвести такие манипуляции:

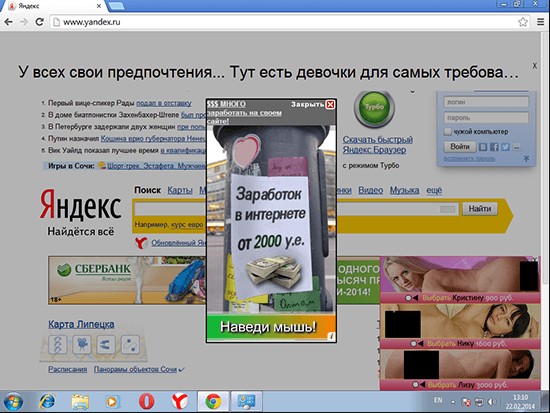

- Запустите браузер и пооткрывайте несколько сайтов. Удостоверьтесь в их правильном содержании и отсутствии подмены сайтов, рекламных блоков. С целью проверки лучше выбирать ресурсы, в которых присутствия рекламы не может быть.

- Запустите сканирование компьютера антивирусной программой. Это нужно, чтобы определить путь заражения – от компьютера или с маршрутизатора. Имейте ввиду, что вирусов может быть несколько, и они могут присутствовать как в системе, так и в сетевом оборудовании.

Сброс параметров

Чтобы почистить маршрутизатор, нужно сбросить его настройки:

- В задней части устройства найдите кнопку Reset. Зачастую она выделяется на фоне других. Зажмите ее и держите до того момента, когда роутер сбросит параметры и будет перезагружаться. Помните, что при перезагрузке все настройки слетят, а маршрутизатор нужно будет настроить заново.

- Для настройки роутера необходимо с помощью кабеля подсоединить его к компьютеру, далее запустить браузер и набрать адрес 192.168.0.1. Он может быть другим и указывается на самом роутере или в документах к нему, в инструкции. При входе в настройки зачастую вводят логин admin, а пароль такой же или 12345. Если войти не получилось, то стоит заглянуть в инструкцию к сетевому оборудованию.

- Найдите параметры быстрой настройки. Выберите все подходящие пункты. Также можете сменить пароль и наименование сети. Осуществив процесс настройки, сохраните их и перезагрузите маршрутизатор.

Проделав все описанные действия, проверьте, удалось ли избавиться от проблемы. Если не получилось, то понадобится перепрошивка сетевого оборудования.

Симптомы

Оборудование может быть заражено следующими типами вирусов:

- замедляющими скорость передачи данных. К примеру, вирус способен сбивать настройки, будет низкая скорость, потеря сигнала и т. п.;

- подменяющими адреса сайтов. Происходит это так: человек переходит на ресурс, а вредоносная программа меняет DNS, и пользователь перенаправляется на сайт с рекламой или ему становятся видны рекламные блоки, которые разместили владельцы сайтов. Данный вирус является опасным еще и по той причине, что он способен перенаправлять на ресурс, в котором содержится другой вредоносный контент.

Во всяком случае при нестабильной работе роутера необходимо провести его проверку на вирусы, убрать которые достаточно легко.

Удаление вируса

Видео про заражение роутера вирусами смотрите тут:

Для удаления вредоносной программы, нужно сбросить настройки до первоначальных. В случае, если вирусная программа уже нанесла вред прошивке, ее будет необходимо поставить заново.

Защита сетевого оборудования от вирусов

Для защиты своего маршрутизатора от заражения можно воспользоваться следующими рекомендациями:

- Сделать обновление прошивки до последней версии. Посетите сайт изготовителя, впишите в поиск свою модель и загрузите самую последнюю прошивку.

- Установить многозначное значение пароля на веб-интерфейс. Не во всех роутерах можно менять логин. Однако, если вы поставите сложный пароль, взломать веб-интерфейс уже будет непросто.

- Установить оффлайн вход в настройки роутера.

- Поменять IP-адрес маршрутизатора в локальном доступе. В процессе взлома вирус сразу будет обращаться к таким адресам, как 192.168.0.1 и 192.168.1.1. Исходя из этого, лучше поменять третий и четвертый октет IP-адреса локальной сети.

- Поставить надежную антивирусную программу на ПК. Если вирус сперва попытается проникнуть в компьютер, он будет сразу удален, что не позволит ему нанести вред маршрутизатору.

- Не храните пароли в браузере.

Как видите, проверить роутер на вирусы и почистить его несложно. Но лучше следовать простым советам по профилактике заражения. Но если уж такое случилось, вы знаете, что нужно делать.

В исследовании также описан наиболее полный набор векторов атак на клиентов телекома, использующих данные модемы — это может быть идентификация устройств, внедрение кода, заражение пользовательского компьютера, к которому подключен модем, подделка SIM-карты и перехват данных, определение местоположения абонента и доступ к его личному кабинету на портале оператора, а также целевые атаки (APT). Слайды презентации данного исследования с ZeroNights 2015 представлены здесь.

Оборудование

Было рассмотрено 8 модемов следующих производителей:

- Huawei (2 разных модема и 1 роутер),

- Gemtek (1 модем и 1 роутер),

- Quanta (2 модема),

- ZTE (1 модем).

Далее для удобства все сетевое оборудование — и модемы, и роутеры — будут называться «модемы».

Статистика по уязвимым модемам

Найденные уязвимости

Во всех рассмотренных моделях присутствовали те или иные критически опасные уязвимости, которые приводили к полной компрометации системы. Практически все из них можно было эксплуатировать удаленно (см. общую таблицу по модемам). Описание найденных уязвимостей, ранжированных по степени опасности:

1. Удаленное выполнение кода в веб-сценариях, 5 устройств (RCE)

Все рассмотренные веб-серверы на модемах работают на базе простых CGI-скриптов, которые практически нигде не проходили должную фильтрацию (кроме модемов Huawei, и то спустя несколько обновлений после оглашения уязвимостей).

И конечно же все модемы работают с файловой системой: им необходимо отправлять AT-команды, читать и писать смс, настраивать правила на фаерволе и т. п.

Кроме того, практически нигде не использовалась защита от атак класса CSRF, что позволяло выполнять код удаленно с помощью методов социальной инженерии и удаленной отправки запросов через зловредный сайт. Для некоторых модемов возможно проведение атаки XSS.

Сочетание этих трех факторов дает неутешительный результат: более 60% модемов уязвимы к удаленному выполнению кода. Причем обновленную прошивку без этой уязвимости можно получить только для модемов Huawei (есть публичные описания уязвимостей): остальные уязвимости пока считаются 0-days.

2. Произвольная модификация прошивки, 6 устройств (Integrity attacks)

Только три модема имели криптографическую защиту прошивок от модификации. Два модема работали по одинаковому алгоритму с помощью асимметрично зашифрованного RSA в режиме digital signature контрольной суммы SHA1, третий модем шифровал содержимое прошивки с помощью потокового шифра RC4.

На все реализации криптоалгоритмов удалось совершить атаки, приводящие к нарушению целостности и конфиденциальности: в первом случае мы можем модифицировать прошивку, внедряя в нее произвольный код, во втором случае из-за слабостей реализации алгоритма удалось извлечь ключ и определить алгоритм шифрования, что также приводит к возможности произвольно изменять содержимое прошивки.

Еще три модема не имели защиты от модификации прошивок, однако для обновления прошивки необходим локальный доступ к интерфейсам COM.

В оставшихся двух модемах предусматривалась возможность обновления только через сеть оператора c помощью технологии FOTA (Firmware Over-The-Air).

3. Межсайтовая подделка запросов, 5 устройств (CSRF)

Атаки CSRF можно использовать для разных задач, но в первую очередь — для удаленной загрузки модифицированной прошивки и внедрения произвольного кода. Эффективной защитой от этой атаки является использование уникальных токенов для каждого запроса.

4. Межсайтовое выполнение сценариев, 4 устройства (XSS)

Поверхность применения данных атак также достаточно широка — от инфицирования узла до перехвата чужих СМС, однако в нашем исследовании основное их применение — это также загрузка модифицированных прошивок в обход проверок antiCSRF и Same-Origin Policy.

Векторы атак

1. Идентификация

Для проведения успешной атаки на модем необходимо его идентифицировать. Конечно же, можно отправлять все возможные запросы для эксплуатации уязвимостей RCE или пытаться загрузить все возможные версии прошивок по всем возможным адресам, однако это представляется неэффективным и может быть заметно для атакуемого пользователя. Кроме того, в реальных, нелабораторных условиях, которые рассматриваются в этом исследовании, достаточно важным является время заражения — от момента обнаружения пользователя до момента внедрения кода, изменения настроек модема.

Именно поэтому на первоначальном этапе необходимо правильно определить атакуемое устройство. Для этого используется простой набор адресов изображений, наличие которых говорит о той или иной версии модема. Таким образом нам удалось определить все рассматриваемые модемы со 100%-ной точностью. Пример кода ниже:

2. Внедрение кода

Данный этап уже подробно описан в предыдущем разделе, в пунктах 1 и 2. Внедрить код можно либо через уязвимость выполнения произвольного кода в веб-сценариях, либо через обновление на зараженную прошивку. Первым способом мы смогли проникнуть на 5 модемов.

Опишем подробно векторы для реализации второго способа.

В двух модемах использовался одинаковый алгоритм обеспечения целостности прошивки: шифрование асимметричным ключом RSA хеш-суммы SHA1 осуществлялось с помощью библиотеки openssl. Проверка проводилась некорректно: загрузив прошивку, являющуюся по сути архивом, веб-сервер извлекал из нее два основных файла — файл, указывающий на размер проверяемых данных, и файл с подписанной хеш-суммой этих данных. Далее, взяв с файловой системы публичный ключ, сценарий проверки обращался к функциям библиотеки openssl для дешифровки подписи и в дальнейшем сравнивал хеш-суммы, и в случае совпадения прошивка устанавливалась. Алгоритм сжатия прошивки обладал особенностью: к существующему архиву возможно было добавить дополнительные файлы с теми же именами, при этом никак не изменились бы начальные байты архива, а при распаковке прошивки произошла замена более поздним файлом более раннего. Благодаря этому можно очень просто изменить содержимое прошивки, никак не изменив целостность проверяемых данных.

В третьем модеме прошивки были зашифрованы по алгоритму RC4 c константной гаммой. Так как в интернете было доступно три разных версии этой прошивки, можно получить несколько байт plain-text — в тех местах, где в одном из файлов незашифрованной прошивки располагаются байты 0x00.

Дальнейшее извлечение ISO-образа виртуального CD-ROM позволяло извлечь частично бинарный файл с алгоритмом шифрования образов прошивки и адрес, по которому располагался ключ шифрования. Дальнейший XOR двух прошивок давал возможность получить plain-text именно по адресу ключа шифрования и успешно его извлечь.

Поддержку и помощь в атаках на криптопротоколы обеспечивал Дмитрий Скляров, заслуженный криптоаналитик и reverse engineer компании Positive Technologies

В дальнейшем для удаленной загрузки можно использовать атаку CSRF и функций HTML5 для передачи multipart/form-data либо атаку XSS, если приложение защищено от CSRF (для модема Huawei). От CSRF были защищены только три модема Huawei, и именно в них можно было эксплуатировать XSS для обхода этой защиты. Во всех остальных случаях загрузку можно было осуществить с помощью HTML5-кода, размещенного на специальной странице.

Однако надеяться, что тот же производитель, который некорректно проверяет целостность при загрузке на модемы, хорошо защищает целостность прошивок — не стоит.

3. Перехват данных

Рассматриваемые модемы были двух типов — поддерживающие работу с СМС и не поддерживающие. В первых обнаружить возможность чтения СМС через AT-команды так же не удалось. Во втором возможно чтение с использованием межсайтового выполнения сценариев. СМС обычно хранятся на файловой системе, поэтому несложно получить к ним доступ, чтобы читать а так же отправлять СМС и USSD-запросы.

Перехват трафика — более интересная вещь. Ее можно реализовать несколькими путями: через изменение настроек DNS-сервера на модеме, а также через изменение шлюза на модеме на Wi-Fi-интерфейс и подключение к заранее включенной точке доступа. Первый путь, конечно, проще, поменять настройки это дело на 10 секунд: они, как правило, тоже находятся на файловой системе; везде, кроме одного модема, это удалось. Второй вариант рассматривался чисто теоретически: задача была изменить режим сетевой карты с ad hoc на активную, подключится к посторонней точке доступа, а также поменять маршрутизацию на модеме.

4. Подделка SIM-карты и перехват 2G-трафика

Переводим модем в диагностический режим

Сценарий PowerShell для отправки бинарной СМС

Следующий вектор атаки, который может быть использован в сочетании с точной геолокацией атакуемого, – использование FakeBTS. Если мы знаем достаточно точно местоположение жертвы, а также его IMSI, мы можем использовать поддельную базовую станцию в непосредственной близости и ждать, пока он подключится к нам, либо, если мы можем, принудительно задать базовую станцию (такая возможность доступна для 5 устройств). В случае успеха отправлять бинарные СМС можно на атакуемую сим-карту без ограничений со стороны оператора.

5. Заражение рабочих станций

Проникнув на модем, мы ограничены в векторах атак на телеком-абонента, но если мы инфицируем компьютер, к которому подключен модем, то сразу получаем неограниченные возможности по хищению и перехвату данных в пределах этого компьютера.

Ранее описывался основной вектор заражения — bad USB. Однако, если использовать методы социальной инженерии, возможны еще несколько вариантов:

- Virtual CD-ROM. Практически все модемы имеют образ виртуального диска, который подключается на первом этапе для установки драйверов. Необходимо подменить этот образ и заставить его смонтироваться принудительно.

- VBS, drive-by-download. Внедрение исполняемого кода в тело HTML-страницы либо принудительная загрузка исполняемых файлов под видом «обновлений» или диагностических утилит.

- Browser 0-days. В качестве примера использовался Adobe Flash 0-day, найденный в архивах Hacking Team.

- Уязвимое клиентское ПО. Один из операторов поставлял вместе с модемом уязвимое диагностическое ПО, позволяющее выполнять произвольный код на компьютере под управлением OS X и Windows. Reference: за нахождение этой уязвимости отдельное спасибо Михаилу Фирстову из HeadLight Security.

Выполнение произвольного кода на клиентском ПО модема

6. Целевые атаки (APT)

Инфицировав модем и хост, необходимо как-то закрепиться в системах. В модеме необходимо сохраниться в автозагрузке даже после выключения модема и предотвращать дальнейшее обновление прошивок. В зараженном компьютере полезно будем определять и заражать другие уязвимые модемы, как только они будут подключены к компьютеру. Помимо всего прочего, заразить большинство устройств можно прямо в салоне связи, в процессе «проверки» устройства.

Еще одна возможность, которую, к сожалению, не удалось реализовать, — доступ в модем из сети оператора. Поскольку большинство уязвимых веб-серверов слушают на *:80, есть вероятность того, что веб-сервер модема будет доступен из сети оператора, однако, эта возможность оказалась не слишком актуальна. Хотя, только некоторые модемы принудительно запрещают входящие соединения из сети оператора либо конкретно указывают адрес для listen 192.168.0.1:80.

7. Дополнительно

Результат эксплуатации XSS

Резюме

Что посоветовать клиентам, которые постоянно работают с такими устройствами? Самыми защищенными на сегодняшний день являются модемы Huawei, при условии что установлена последняя версия прошивки. Это единственная компания, которая сама поставляет прошивки (операторам дается возможность только добавлять визуальные элементы и отключать тот или иной набор функций). Кроме того, в отличии от других, компания Huawei регулярно исправляет уязвимости, которые находят в ее ПО.

Раскрытие информации

Хотя 90 дней с момента извещения телеком-операторов уже давно прошли, множество уязвимостей так и остались незакрытыми. Важный момент: уязвимости, найденные в процессе исследования необязательно принадлежат производителям модемов. Они могут добавляться в процессе кастомизации программного обеспечения телеком-провайдерами.

Автор: Тимур Юнусов, Positive Technologies

Благодарности за помощь и участие в исследовании: Алексей Осипов, Дмитрий Скляров, Кирилл Нестеров, Михаил Фирстов, SCADA Strangelove team

Читайте также: