Мониторинг подключения usb накопителей

Как определить, что у компьютера есть еще и «другая жизнь», о которой владелец не знает?

Любое устройство, подключаемое к системе – оставляет свои следы в реестре и лог файлах.

Существует несколько способов определить — какие USB-Flash-накопители подключались к устройству:

1) С использованием специальных программ

Если нужно знать, что именно копировалось с/на компьютер – используем этот способ. При условии соблюдения политик безопасности и с помощью специального софта можно не только отследить, что в компьютер вставлялся USB flash диск, но и логгировать имена файлов, которые копировались с/на диск, и содержимое этих копируемых файлов.

С помощью специальных программ можно проконтролировать доступ не только к USB flash-дискам, но и ко всему спектру съемных устройств, принтеров и сканеров.

Специализированного софта по данной теме можно перечислить много, например – SecureWave Sanctuary Device Control / Lumension Device Control, DeviceLock, GFi EndPointSecurity, InfoWatch Device Monitor и т.п. Выбор конкретного софта зависит от конкретных условий применения.

2) Ручной – самостоятельно просматриваем реестр

Все данные о подключениях USB хранятся в реестре в этих ветках:

В первой (USBSTOR) отображаются устройства-носители (как правило флеш-накопители), во- второй (USB) – телефоны, камеры, мышки и т.д.

Рис.1 – Редактор реестра. Информация о флеш-накопителях

Для того, чтобы узнать дату и время подключения можно экспортировав нужный раздел в файл с расширением txt.

Рис.2 – Редактор реестра. Экспорт USBTOR

Рис.3 – Редактор реестра. Результат экспорта

В данном примере флешка была вставлена в USB порт 29.10.2019 - 13:21.

Так же можно экспортировать раздел USBSTOR в файл с расширением txt.

Рис.4 – Редактор реестра. Экспорт USB

Затем запускаем поиск устройств MTP (латинскими).

Рис.5 – Редактор реестра. Экспорт USB

Находим дату и время подключения мобильного телефона (в данном примере) к USB компьютера. Так же по поиску устройств MTP могут находиться фотоаппараты и планшеты.

Из практики:

Те, кто хоть как-то связан с кибербезопасностью, наверняка не раз слышали поучительную истории о флешках, разбросанных по парковкам. Это был обычный эксперимент, проведенный в студенческом кампусе Университета штата Иллинойс, с несколькими сотнями утерянных флешек, на которых был записан безобидный скрипт, сообщающий о подключении USB-накопителя к компьютеру. Итог – 45% утерянных флешек были подключены в течении 10 часов после начала эксперимента.

Еще одно событие, произошедшее в прошлом году. В изолированную сеть атомной электростанции попало вредоносное ПО. Причина – сотрудник, для решения задач предприятия, использовал USB со скачанным для семейного просмотра фильмом.

Помните, что даже личные накопители сотрудников (флешки, карты памяти) способны нанести компании урон не меньший, чем внешняя атака.

В рамках погружения в одну из дисциплин (в процессе обучения по специальности компбеза) я работал над одним занимательным проектом, который бы мне не хотелось просто похоронить в недрах папки «Универ» на внешнем винчестере.

Сей проект носит название usbrip и представляет собой небольшую консольную опенсорс утилиту для Linux-форензики, а именно для работы с историей подключений USB-устройств. Программа написана на чистом Python 3 (с использованием некоторых сторонних модулей) и не требует зависимостей помимо Python 3.x интерпретатора и пары строк из requirements.txt, разрешающихся одной строкой с помощью pip.

В этом посте я опишу некоторые возможности данного софта и оставлю краткий мануал со ссылкой на источник загрузки.

Снято! (… в смысле Cut!)

Примечание. Описываемый в статье функционал актуален для первой версии утилиты. За последней версией с множеством новых плюшек предлагаю перейти в репозиторий.

Настройка групповых политик

Все действия, перечисленные ниже, должны проводиться под управлением ученой записи с правами Администратора.

Для настройки локальных политик необходимо запустить режим командной строки из-под учетной записи администратора. Для этого выберите Start-Run-cmd.

В появившемся окне командной строки наберите gpedit.msc.

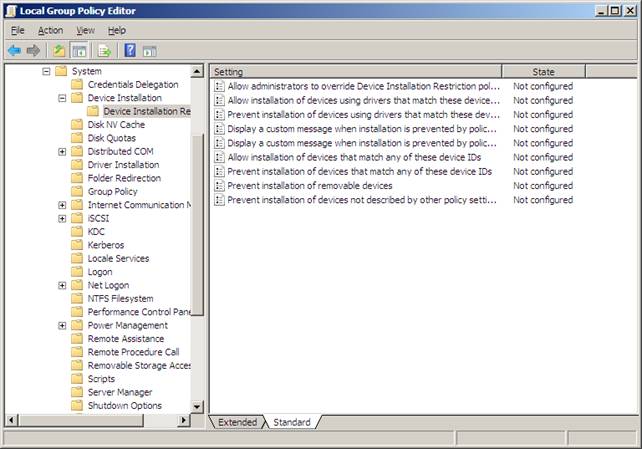

В появившемся окне редактора групповых политик (Local Group Policy Editor) выберите Administrative Templates-System-Device Installation (рис.4).

Рисунок 4 Ограничения на установку устройства

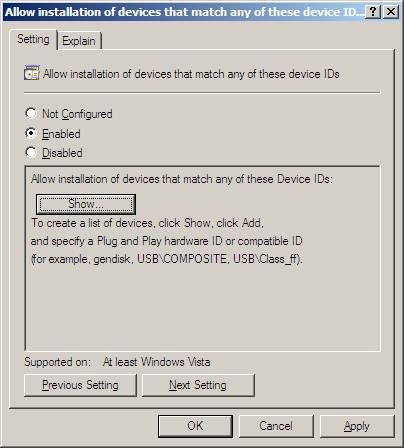

Далее выберите Allow installation of devices that match any of these device IDs (рис.5).

Рисунок 5 Разрешить установку устройств, соответствующих какому-либо из этих кодов устройств

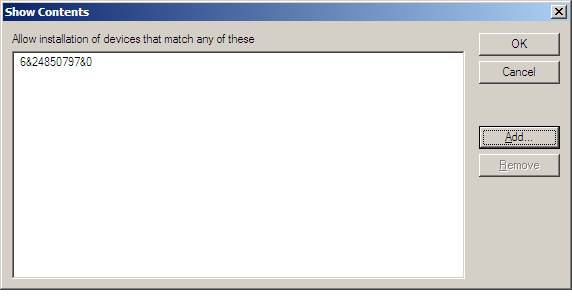

Для создания соответствующего списка устройств нажмите на кнопку Show. В полученном окне (рис. 6) введите коды разрешенных устройств

Рисунок 6 Разрешить установку устройств, соответствующих какому-либо из этих кодов

В получено окне можно как добавить, так и удалить коды устройств с помощью соответствующих кнопок.

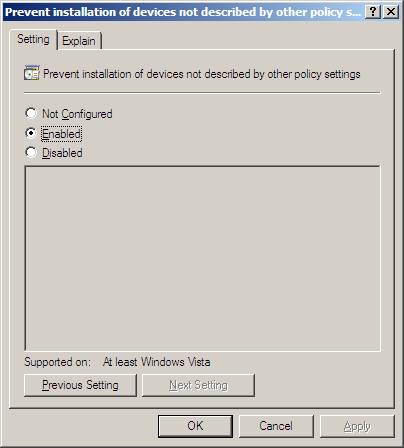

После создания данного списка устройств, необходимо запретить установку устройств, не описанных другими правилами политики. Для этого выберите пункт политики Prevent installation of devices not described by other policy settings (рис.7).

Рисунок 7 Запретить установку устройств, не описанных другими правилами политики

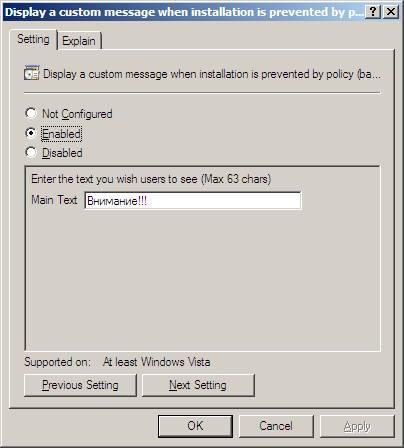

В случае если пользователь все же решит использовать устройство, не описанное в групповой политике, он получит уведомление, заголовок которого вы сможете указать с помощью пункта Display a custom message when installation is prevented by policy setting (рис. 8).

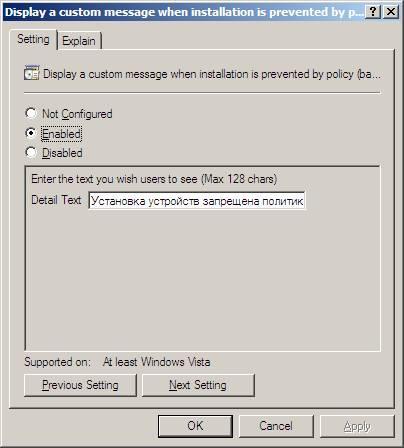

Основной текст, отображаемый при этом во всплывающем окне, вы также можете задать при помощи пункта групповой политики (рис.9).

Для окончательного запрета установки устройств выберите пункт Prevent installation of devices not described by other policy setting (Запретить установку устройств, не описанных другими параметрами политики).

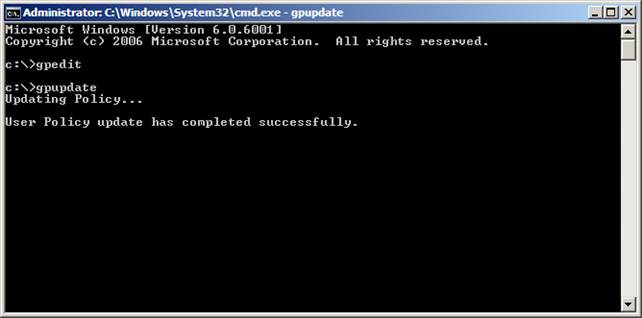

Окончательно параметры, описанные в групповой политике, будут введены в действие после ввода в командной строке команды gpupdate.exe (рис.10).

Рисунок 10 Обновление групповой политики

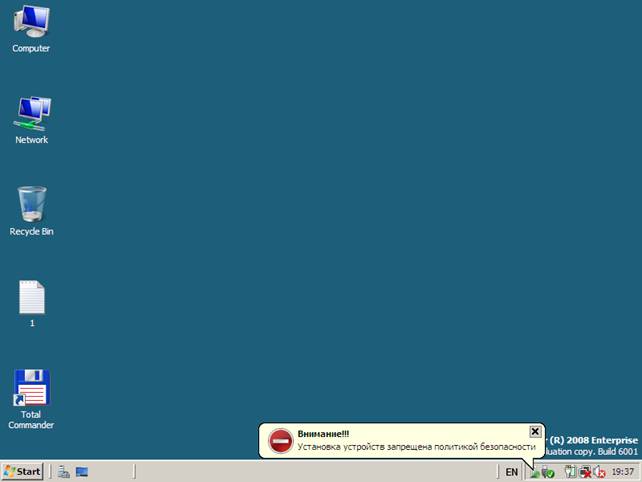

После применения политики при попытке подключения USB-устройства, не описанного в правилах, появится следующая надпись (рис.11).

Рисунок 11 Попытка подключения устройства несанкционированного политикой

К несомненным достоинствам подхода, применяемого Microsoft, стоит отнести простоту настройки и использования, интеграцию с Active Directory, а также то, что такой подход не требует установки ПО сторонних производителей.

Что же касается недостатков, то их, увы, гораздо больше. Данный подход не позволяет контролировать, что же именно пользователь записывает (считывает) с внешнего носителя, так как логи операций записи/считывания просто не ведутся. По способу организации контроля над внешними носителями данное ПО может быть отнесено к ПО контроля за внешними устройствами начального уровня. Однако не стоит забывать и о том, что в данный момент времени не существует другого ПО, способного выполнять аналогичные задачи под управлением Windows Server 2008 и Windows Vista.

Один хакер может причинить столько же вреда, сколько 10 000 солдат! Подпишись на наш Телеграм канал, чтобы узнать первым, как выжить в цифровом кошмаре!

Опции

Скриншоты

Получение истории подключений съёмных USB-устройств:

Поиск дополнительной информации о USB-устройстве по идентификатору модели (PID'у):

Ссылки и постскриптум

Забрать утилиту можно с Гитхаба, все зависимости для запуска и корректной работы указаны в requirements.txt.

Благодарю за внимание!

UPD 13.06.2018. Появилось расследование реального (?) кейса с участием моей утилиты от человека с Codeby (сам в шоке, если честно).

В этом разделе для ИТ-специалистов описывается, как отслеживать попытки использования съемных устройств хранения для доступа к сетевым ресурсам. В нем описывается, как использовать расширенные параметры аудита безопасности для мониторинга динамических объектов управления доступом.

Если этот параметр политики настроен, событие аудита создается каждый раз, когда пользователь пытается скопировать, переместить или сохранить ресурс на съемное устройство хранения.

Используйте следующие процедуры, чтобы отслеживать использование съемных устройств хранения и проверять, отслеживаются ли устройства.

Сервер может работать по-разному в зависимости от установленной версии и выпуска операционной системы, разрешений учетной записи и параметров меню.

При отправке политики аудита съемного хранилища на компьютер необходимо применить новый дескриптор безопасности ко всем съемным устройствам хранения с параметрами аудита. Дескриптор безопасности для устройства можно настроить либо при установке устройства, либо путем настройки свойств устройства в реестре, что делается путем вызова функции установки устройства. Для применения нового дескриптора безопасности может потребоваться перезапуск устройства.

Настройка параметров для мониторинга съемных устройств хранения

После настройки параметров для мониторинга съемных устройств хранения выполните следующую процедуру, чтобы убедиться, что параметры активны.

Проверка отслеживания съемных устройств хранения

Войдите на компьютер, на котором размещены ресурсы, которые требуется отслеживать. Нажмите клавиши Windows +R, а затем введите командную строку, чтобы открыть окно командной строки.

Если откроется диалоговое окно Контроль учетных записей , убедитесь, что в нем указано требуемое действие, а затем нажмите кнопку Да.

Введите gpupdate /force и нажмите клавишу ВВОД.

Подключение съемное устройство хранения на целевой компьютер и попытайтесь скопировать файл, защищенный с помощью политики аудита служба хранилища съемных устройств.

В диспетчер сервера нажмите кнопку "Сервис" и выберите Просмотр событий.

Разверните Windows журналов и нажмите кнопку "Безопасность".

Найдите событие 4663, которое регистрирует успешные попытки записи в съемное устройство хранения или чтения из нее. Сбои регистрирует событие 4656. Оба события включают категорию задач = съемные служба хранилища устройства.

Ключевые сведения для поиска включают имя и домен учетной записи пользователя, пытавшегося получить доступ к файлу, объект, к которому пользователь пытается получить доступ, атрибуты ресурса и тип доступа, к которому была предпринята попытка.

Даже после настройки параметров для мониторинга съемных устройств хранения в некоторых версиях Windows 10 может потребоваться установитьHKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Storage\HotPlugSecureOpenреестра значение 1, чтобы ** ** начать ведение журнала событий аудита съемного хранилища.

Не рекомендуется включить эту категорию на файловом сервере, на котором размещены общие папки на съемных устройствах хранения. При настройке служба хранилища аудита съемных носителей любая попытка доступа к съемным устройствам хранения приведет к возникновению события аудита.

Допустим, что необходимо предотвратить подключение к USB-устройству хранения данных, которое подключено к компьютеру под управлением Windows XP, Windows Server 2003 или Windows 2000. В данной статье описаны соответствующие два метода.

Способ

Чтобы предотвратить использование USB-устройств хранения данных пользователями, используйте одну из следующих процедур, соответствующих вашей ситуации, или несколько.

Если USB-устройство хранения данных уже подключено к компьютеру

Если USB-устройство хранения данных уже подключено к компьютеру, можно изменить реестр, чтобы оно не работало, когда пользователь подключается к компьютеру.

РешениеВнимание! В этом разделе, описании метода или задачи содержатся сведения о внесении изменений в реестр. Но его неправильное изменение может привести к возникновению серьезных проблем. Поэтому такие действия необходимо выполнять с осторожностью. В качестве дополнительной защитной меры перед изменением реестра необходимо создать его архивную копию. Это позволит восстановить реестр при возникновении неполадок. Дополнительные сведения об архивации и восстановлении реестра см. в следующей статье базы знаний Майкрософт:

322756 Как создать резервную копию и восстановить реестр в Windows Если USB-устройство хранения данных уже установлено на компьютере, присвойте параметру Start значение 4 в следующем разделе реестра:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\UsbStor После этого USB-устройства хранения данных не будут работать при подключении к компьютеру. Чтобы изменить значение параметра Start, выполните следующие действия.

В поле Открыть введите команду regedit и нажмите кнопку ОК.

Найдите и выделите следующий раздел реестра:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\UsbStor

Дважды щелкните в области сведений параметр Start.

В поле Значение введите 4, выберите Шестнадцатеричная (если этот вариант не выбран) и нажмите кнопку OK.

Закройте редактор реестра.

Проблема устранена?

Проверьте, устранена ли проблема. Если это так, пропустите дальнейшие сведения, приведенные в статье. Если нет, обратитесь в службу технической поддержки.

Установка контроля над использованием сменных носителей в Windows Server 2008

Для использования режима контроля над использованием внешних носителей в Windows Vista администратор должен использовать групповые (локальные) политики. При помощи групповых политик администратор может указать конкретные устройства, использование которых разрешено на данном компьютере. Предположим, что сотруднику приказом выделен флеш-диск А, но из дома он может принести еще флеш-диск В. Средствами групповых политик в Windows Vista можно сделать так, что флеш-диск А работать будет, а при включении флеш-диска В сотрудник получит извещение о том, что он нарушает политику безопасности. Давайте рассмотрим подробнее, как это сделать.

Каждое устройство, использующее USB-порт, обладает так называемым уникальным цифровым идентификатором. То есть, для создания списка разрешенных устройств нам вначале нужно получить так называемые идентификаторы (ID) этих устройств.

Справка

Получить список доступных модулей:

Получить список доступных подмодулей для конкретного модуля:

Получить список доступных опций для конкретного подмодуля:

Примеры использования

Показать историю подключений съёмных USB-устройств ( -e, --external ), сформировав вывод в форме таблицы с полями (столбцами) «Connected», «VID», «PID», «Disconnected» и «Serial Number» ( -c СТОЛБЕЦ [СТОЛБЕЦ . ], --column СТОЛБЕЦ [СТОЛБЕЦ . ] ), отфильтровав поиск по датам ( -d ДАТА [ДАТА . ], --date ДАТА [ДАТА . ] ), взяв при этом информацию из внешних лог-файлов ( -f ЛОГ_ФАЙЛ [ЛОГ_ФАЙЛ . ], --file ЛОГ_ФАЙЛ [ЛОГ_ФАЙЛ . ] ):

Примечание: избавиться от спец. символов, отвечающих за цвет можно и в том случае, если вывод уже был направлен в stdout. Для этого необходимо скопировать полученные данные в новый файл usbrip.txt и добавить еще одну awk -инструкцию:

Создать список доверенных устройств в виде JSON-файла ( trusted/auth.json ), содержащего поля «VID» и «PID» первых трех устройств, подключенных 26-го сентября:

Найти среди истории подключений съёмных USB-устройств «события-нарушители» на основе списка доверенных устройств ( trusted/auth.json ) по полю «PID» и сформировать вывод в виде таблицы с полями «Connected», «VID» и «PID»:

Найти дополнительную информацию о USB-устройстве на основе его VID'а и PID'а:

Загрузить/обновить базу данных идентификаторов USB-устройств (источник здесь):

Получение ID USB-устройств

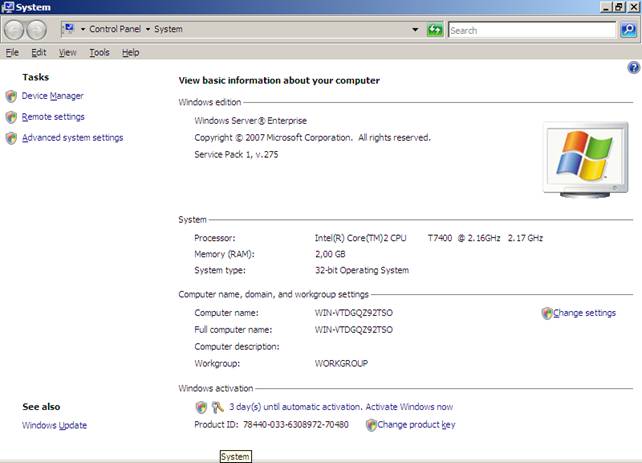

Для получения соответствующего идентификатора устройства необходимо подсоединить это устройство к USB-порту, дождаться пока система опознает его, и войти в Drive Manager (для этого нажмите правой клавишей мыши на значке My Computer) и из выпадающего меню выберите пункт Properties. Вы получите картинку, изображенную на рисунке 1.

Рисунок 1 Просмотр сведений о вашем компьютере

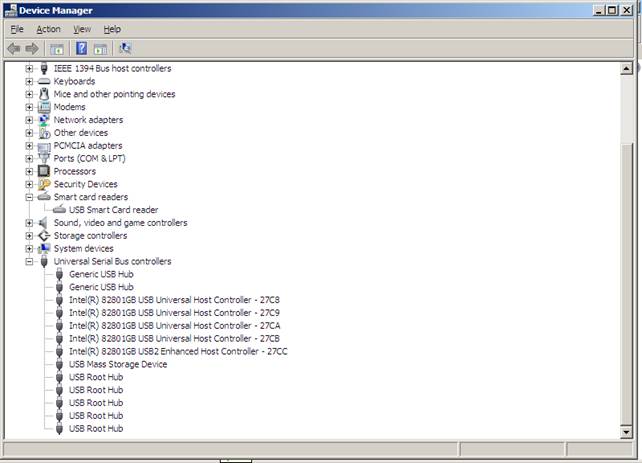

Затем из меню Tasks выберите Device Manager. В появившемся списке устройств откройте пункт Universal Serial Bus controllers (рис.2).

Рисунок 2 Device Manager

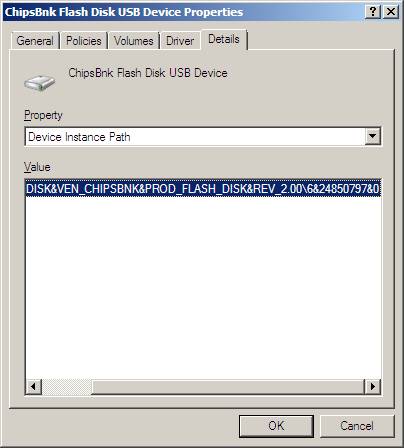

В полученном списке выберите USB Mass Storage Device. Нажмите правую клавишу мыши и в контекстном меню выберите Properties. Потом выберите вкладку Details. Выберите пункт Device Instance Path (рис.3).

Скопируйте значение этого пункта меню в текстовый редактор (например, MS Word).

Вы получите приблизительно такую строку USBSTOR\Disk&Ven_JetFlash&Prod_TS2GJFV30&Rev_8.07\BX1D3DGC&0

Из полученной строки выделите подстроку типа BX1D3DGC (набор символов от последнего символа \ до &) – это и будет искомое ID устройства.

В случае если вы получите строку, подобную USBSTOR\Disk&Ven_ChipsBnk&Prod_Flash_Disk&Rev_2.00\6&1c912e9b&0, то имя устройства будет 6&1c912e9b .

После того, как вы получили уникальный ID устройства, нужно переходить к настройкам групповых политик.

Дополнительные сведения

Для получения сведений о наличии новых драйверов обратитесь к поставщику USB-устройства. Сведения об изготовителях оборудования см. на веб-сайте корпорации Майкрософт по следующему адресу:

К несомненным достоинствам подхода, применяемого Microsoft, стоит отнести простоту настройки и использования, интеграцию с Active Directory, а также то, что такой подход не требует установки ПО сторонних производителей.

Перемещение информации через границы охраняемого периметра локальной сети компании является, пожалуй, наибольшей головной болью службы информационной безопасности. С каждым годом эта головная боль только растет, а решение проблемы становится все более и более актуальным. Ведь за последнее время резко увеличилось число всевозможных USB-устройств, которые могут использоваться в качестве накопителей. При этом объем информации, который может быть записан с помощью таких устройств, уже догнал объем винчестеров. Сегодня USB-диски с объемом в 4 Гб уже давно не редкость, объем жестких дисков переносных MP3 плейеров превысил 80Гб, а ведь кроме этого есть еще и фотоаппараты, мобильные телефоны, КПК с большим объемом памяти и т.д. Объем рынка таких устройств показывает экспоненциальный рост: физические размеры все меньше и меньше, а производительность и объем все больше и больше.

Постоянно увеличиваются инвестиции в межсетевые экраны, используются все новые и более надежные алгоритмы шифрования, другие средства и технологии контроля для защиты данных от хищения через Интернет. Однако не стоит забывать, что большинство хищений сегодня происходит по вине собственных сотрудников, которые посредством использования различных типов USB-устройств скачивают конфиденциальную информацию. Все технологии по защите вашей сети от внешних злоумышленников не могут воспрепятствовать обиженным сотрудникам, которые вполне могут использовать USB-устройства для загрузки злонамеренного ПО в сеть компании или для хищения информации из этой сети.

При этом мы прекрасно понимаем, что наибольшую опасность для информационной безопасности будут представлять именно злоумышленники из числа обиженных внутренних сотрудников. Это практически будет сводить к нулю эффективность административных мер по защите информации в этой области.

Все вышеперечисленное привело к тому, что был разработан целый класс программного обеспечения для контроля сменных носителей. Типичными примерами данного ПО являются DeviceLock, которое с 1996 года разрабатывает компания Смарт Лайн Инк (SmartLine Inc), Sanctuary Device Control от люксембургской компании «SecureWave S.A.», ZLock от российской компании ЗАО «СекьюрИТ», GFI EndPointSecurity от мальтийской компании «GFI Software» и многое другое ПО.

Вместе с тем в ближайшее время компания Microsoft представит на рынок серверных операционных систем свою новую серверную платформу Windows Server 2008, в которую будет встроен контроль за использованием сменных носителей на уровне групповых политик как в случае использования отдельного сервера, так и в случае использования домена в составе Windows Server 2008 в качестве доменного контроллера и Windows Vista в качестве рабочих станций.

Анализу данного ПО и будет посвящена наша статья. Для написания статьи использовалось программное обеспечение English Windows Server 2008 RC0 Enterprise Datacenter Standardx86.

Синтаксис

Описание

Как известно, операционные системы на базе GNU/Linux очень трепетно относятся к логированию разного рода событий, и подключение/отключение USB-устройств не является исключением. В совокупности с одним из пунктов UNIX-философии о «текстовых потоках, как универсальных интерфейсах» информацию об артефактах таких событий (с разной степенью подробности) в зависимости от дистрибутива можно обнаружить в одном или нескольких из следующих текстовых файлов:

- /var/log/kern.log* ;

- /var/log/syslog* ;

- /var/log/messages* ;

- /var/log/dmesg* ;

- /var/log/daemon.log* .

Для своей работы usbrip находит универсальные для всех сборок Linux, основанных на Debian (Ubuntu, Linux Mint и др.) и RPM (CentOS, Fedora, openSUSE и др.), лог-файлы, а именно: /var/log/syslog* или /var/log/messages* , парсит их в поисках нужной информации и обликает найденные следы подключений USB-устройств в красивые таблички (или списки — как угодно).

Также usbrip умеет:

- создавать списки авторизированных (доверенных) устройств в виде JSON-файлов;

- искать «события-нарушителей» на основе списка доверенных устройств: такие события (подключение/отключение USB), в которых участвовали USB-устройства, не отмеченные как доверенные;

- искать дополнительную информацию о USB-устройстве по его VID (Vendor ID) и/или PID (Product ID).

Скриншоты

Получение истории подключений съёмных USB-устройств:

Поиск дополнительной информации о USB-устройстве по идентификатору модели (PID'у):

USB-устройство хранения данных еще не установлено на компьютере

Если USB-устройство хранения данных еще не установлено на компьютере, назначьте разрешения Запретить для пользователя или группы и локальной учетной записи SYSTEM в следующих файлах:

После этого пользователи не смогут установить USB-устройство хранения данных в компьютер. Чтобы назначить пользователю или группе запрещающие разрешения на файлы Usbstor.pnf и Usbstor.inf, выполните следующие действия.

Запустите проводник Windows и найдите папку %SystemRoot%\Inf.

Щелкните правой кнопкой мыши файл Usbstor.pnf и выберите пункт Свойства.

Откройте вкладку Безопасность.

В списке Группы или пользователи добавьте пользователя или группу, для которых необходимо установить разрешения Запретить.

В списке Разрешения для имя_пользователя или имя_группы установите флажок Запретить напротив пункта Полный доступ.

Примечание. Также добавьте в список Запретить учетную запись System.

В списке Группы или пользователи выберите учетную запись SYSTEM.

В списке Разрешения для имя_пользователя или имя_группы установите флажок Запретить напротив пункта Полный доступ и нажмите кнопку ОК.

Щелкните правой кнопкой мыши файл Usbstor.inf и выберите пункт Свойства.

Откройте вкладку Безопасность.

В списке Группы или пользователи добавьте пользователя или группу, для которых необходимо установить разрешения Запретить.

В списке Разрешения для имя_пользователя или имя_группы установите флажок Запретить напротив пункта Полный доступ.

В списке Группы или пользователи выберите учетную запись SYSTEM.

В списке Разрешения для имя_пользователя или имя_группы установите флажок Запретить напротив пункта Полный доступ и нажмите кнопку ОК.

Читайте также:

- Паджеро 4 настройка бортового компьютера

- Компьютерные игры развитие или деградация

- Сотрудников одной из организаций попросили указать в анкетах какие виды компьютерной техники решение

- Укажите правильно записанный ip адрес в компьютерной сети

- Фильтру файловой системы cfrmd не удалось подключиться к тому