Могут ли воровать интернет с модема

Современные роутеры достаточно хорошо защищены. Однако ситуация, когда в вашей Wi‑Fi‑сети появляется незваный гость, не так уж невероятна. Злоупотреблять вашим соединением могут соседи, которым вы однажды сказали пароль. Или особенно упорные любители халявы, подобравшие нужную комбинацию с помощью набора приложений Aircrack‑ng.

Поэтому, если ваш интернет стал неприлично медленным и вы подозреваете, что им пользуется кто‑то помимо вас, стоит попробовать вот что.

Как защититься от возможного взлома

2. Загляните в админку

Административная панель, в простонародье «админка» — это веб-страница, через которую управляют роутером. Доступы к ней выдают при подписании договора с провайдером. Проверьте там, но что делать, если документы потерялись?

Попробуйте простые пары логин/пароль, например admin/password. Если сходу не получается, обратитесь в техподдержку провайдера.

Перед тем, как залогиниться, не забудьте отключить от Wi-Fi все устройства в доме, кроме того, признаки взлома которого вы ищете, иначе рискуете запутаться.

Чтобы перейти к панели управления, вбейте в адресную строку браузера IP-адрес роутера. Скорее всего, адрес доступа к админпанели 192.168.1.1 или 192.168.0.1.

Если ни один не подходит, «айпишник» можно посмотреть на самом роутере. Часто IP-адрес написан на нижней крышке устройства.

Если вдруг ни один способ не сработал, узнать IP-адрес можно через настройки операционной системы. Вот короткие инструкции, как это сделать на Windows, iOS и на Android.

Windows

- Одновременно нажмите клавиши Win и R на клавиатуре. На экране появится командная строка

- В командную строку введите ncpa.cpl и нажмите кнопку OK. Эта команда вызывает на экран меню сетевых подключений

- Выберите тип подключения (для Wi-Fi это «Беспроводная сеть») и кликните по нему правой кнопкой мыши

- В выпадающем меню выберите пункт «Состояние», а в открывшемся окне — «Сведения»; в строке «Шлюз по умолчанию IP» вы найдете нужную информацию.

Android

- Зайдите в приложение «Настройки» и там откройте раздел Wi-Fi

- Подключившись к точке доступа, долгим касанием откройте меню подключения и выберите пункт «Изменить сеть»

- Поставьте галочку возле «Расширенных настроек»

- Найдите пункт меню «Настройки iPv4» и в нем выберите опцию «Пользовательские»: в строке «Шлюз» отобразится IP-адрес роутера.

iOS

- Зайдите в «Настройки», выберите пункт «Wi-Fi» и затем свою беспроводную сеть. Нажмите на кнопку с буквой i напротив соединения.

- В разделе «IP-адрес» найдите пункт «Роутер» или «Маршрутизатор» — IP указан напротив него.

После входа в админпанель, найдите список устройств, подключенных к этому роутеру. Иногда их советуют искать в перечне DHCP-клиентов, но не все устройства подключаются к компьютеру с использованием DHCP (это специальный сетевой протокол, определяющий способ передачи данных).

Посмотреть подключенные через Wi-Fi гаджеты можно через пункт меню «Беспроводная сеть» («Wireless»). Ищите в разделе, который называется «Статистика беспроводного режима» или «Активные устройства». Еще можно в основном меню поискать пункты типа «Список устройств», «Клиенты», «Доступные устройства» или «Подключенные устройства».

Как взламывают Wi-Fi?

При помощи специальных программ для взлома или проще — подбором пароля.

Программы-взломщики преступники либо скачивают в интернете, либо пишут сами. Для подбора пароля не требуется специальных навыков, кроме соображалки и умения гуглить.

Часто пользователи не удосуживаются поменять выставленные производителем пароли, либо меняют их на нечто до безобразия простое, типа 11111 или password.

Делитесь Wi‑Fi посредством QR‑кода

Вместо того чтобы диктовать пароль от сети своим гостям, показывайте им QR‑код. Так они не смогут запомнить пароль и потом втихаря подключаться к вашему интернету. Конечно, более продвинутые пользователи смогут извлечь пароль из QR‑кода, но не особо подкованных халявщиков это отсечёт.

Устройства Xiaomi, например, могут делиться Wi‑Fi через встроенную функцию. Зайдите в настройки, нажмите Wi‑Fi и коснитесь сети, к которой вы подключены. MIUI покажет QR‑код.

Кроме того, создать такой элемент на любом устройстве можно с помощью сервиса QiFi.

Вам понадобится ввести имя сети и пароль, а также указать тип шифрования. Затем нажмите на кнопку Generate и распечатайте QR‑код либо сохраните где‑нибудь.

Как определить, что кто-то крадет ваш интернет?

Настройте гостевой режим

Не нужно давать гостям и знакомым доступ к своей основной сети Wi‑Fi — создайте гостевую с ограниченной скоростью. Таким образом вы сбережёте скорость интернета для себя и не дадите посторонним возможности просматривать ваши файлы в локальной сети.

Зайдите в настройки роутера и найдите там пункт «Гостевая сеть» (Guest Mode). Введите её имя, придумайте пароль, установите ограничения скорости и нажмите «Сохранить». Теперь гости не смогут злоупотреблять вашей щедростью.

Используйте специальное приложение

Специальные программы для смартфонов умеют определять, сколько устройств подключено к вашей сети Wi‑Fi и что это за девайсы. Самое простое и удобное приложение для этой цели — Fing. Оно работает на Android и iOS.

Пользоваться Fing проще простого. Установите, откройте и увидите список своих девайсов. Проверьте его на предмет посторонних пунктов — все ли устройства в перечне вам знакомы.

Для Windows 10 можно воспользоваться простеньким приложением Wireless Network Watcher. Оно даже не требует установки.

Откройте домашнюю страницу приложения, прокрутите её вниз до конца и найдёте ссылку на загрузку в архиве ZIP. Скачайте, разархивируйте, запустите и через минуту увидите все подключённые к роутеру устройства.

Посмотрите на светодиоды роутера

Самый простой, но не самый надёжный метод. Отключите все беспроводные устройства в доме, затем посмотрите на Wi‑Fi‑индикатор роутера. Если он продолжает мигать, значит, в сети есть посторонние девайсы.

Впрочем, у вас может быть много всяких устройств с Wi‑Fi помимо смартфона и компьютера — например, телевизор или игровая консоль. Отключать их все долго. Поэтому лучше обратиться к другому способу.

2. Выберите протокол шифрования

Протокол шифрования — особая защита, которая не позволяет посторонним подключиться к устройству. IT-специалисты не рекомендуют использовать протоколы WEP и WPA, а также алгоритм шифрования TKIP. Чтобы обеспечить устройству нормальную защиту, используйте WPA2 с алгоритмом AES.

Выбрать протокол можно в меню беспроводного соединения: найдите там раздел «Защита» или «Шифрование».

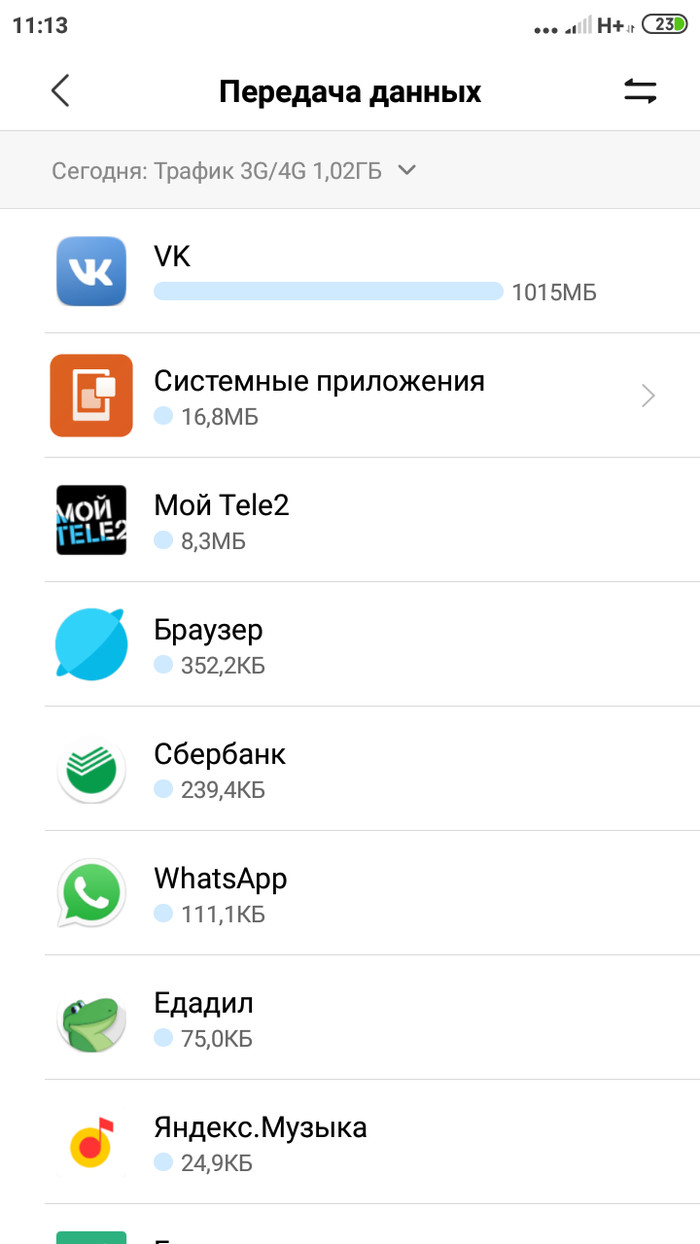

Сегодня получила смс, что интернет на номере закончился и надо докупить, по цене 50р за 500мб. При том что мой тариф с 10Гб стоит 150р в месяц!

Поскольку ежемесячно использую не более половины из предоставляемых 10Гб, и пользовалась как обычно и в этом месяце, начала разбираться.

Так же за 10 дней на выключенную точку доступа ушло 6Гб интернета. Как??

Операторы Теле2, услышав вопрос, просто переводили меня в режим удержания. Потом присылали смс - Как жаль, связь прервалась по техническим причинам, но вы пишите нам в чат в приложении, мы обязательно поможем.

В чате внаглую глумились - а мы откуда должны знать почему у вас ушел этот трафик, это же вы пользуетесь интернетом. Детализации по трафику наша компания не предоставляет. Если нет других вопросов, я с вами прощаюсь - пишет оператор Иван.

Таким образом за 10 дней Теле 2 просто снял с номера весь трафик, все обязательства с себя так же снял, ведь это я использую интернет, и ждёт, что я куплю новые мегабайты по цене трёх моих тарифов.

Теле2 придумал более изощрённый способ воровства, чем мегафоновские подписки. Проще украсть интернет, сказать пользователю, что он сам виноват, но детализацию мы не даём, и купи ка ты новые мегабайты по втрое наглозавышенной стоимости.

Факт номер 1: приложение VK - маилрушечное вирусное говно. С этим не надо спорить, это так и есть.

Факт номер 2: вирусные прилаги в фоне гоняют траффик.

Факт номер 3: вирусные прилаги в активе гняют трафик в 10 раз больше, чем в фоне.

Основываясь на этих трех фактах несложно догадаться, куда исчез трафик, если даже маилрушечное вирусное говно прямо говорит, что это оно скачало. Ты думаешь, что просто слушал музыку? А следить за тобой кто будет и сливать инфу о каждом шаге, чтобы впарить рекламу. То-то же.

Я может сейчас выскажусь как динозавр, но чем вас не устраивает шикарнейший формат MP3?

Телефон говорит что приложение вк съело 1гб трафика, и по-твоему хакеры теле2 взломали приложение вк на твоем телефоне и заставили его расходовать трафик?

Что у людей вообще в голове творится?

Твой телефон тебе показывает твой расход, а виноваты теле 2? Серьёзно?

ВК используешь - качаешь просто ппц как много рекламы. Впрочем, к остальным это тоже относится.

Такая же фигня с теле2 , что у меня, что у жены. 12 ГБ по тарифу всегда хватало на месяц, даже оставалось, сейчас едва на полмесяца хватает, что за наебалово?

Поверьте телефон на вирусы и не валите с больной головы на здоровую.

Меньше будешь порно смотреть в маршрутке

такая же проблема кто то решил?

заказал детализацию и там просто ровно каждый час списывает по 0.5-1гб на протяжении всего дня

Такая же беда,закончился трафик,за несколько лет в первые. дома и на работе вай-фай, просто шок! после звонка оператора теле2 с навязчивым предложением переключить меня на более дорогой тариф и разумеется моим отказом, ВНЕЗАПНО трафик закончился. и вот вопрос, нежели у меня одной такая ситуация. а нет)я не одинока!

В коментах дерьмо какое-то пишут. Причём тут вк, приложения разные и телефоны? Решил затестить. Есть билайн и теле2. Пользовался всегда билайном, потому был не в курсе. Есть плейлист в вк на пол часа. Раздал вайфай на комп, пол часа на одной симке, потом все тоже самое на другой. И получилось, что билайн, израсходовал трафика в половину меньше. Я не знаю каким образом теле2 это делает, но по факту.

А что за браузер такой? первый раз вижу логотипчик.

Очередной брендированный клон хрома? Хотя все браузеры сейчас его клоны.

У меня почти так же с пчелайном. Пишет израсходовано 30 смс (по факту 3). В отчете 13, включая присланные ими же!

*надеваем шапочку из фольги*

Это вк слил содержимое телефона в фсбшное облако.

*снимаем шапочку из фольги*

В сети много видосов как настроить телефон . Суть их в том что вы заходите в настройки соцсетей в раздел трафик и убираете все предзагрузки видео и гиф

А можно узнать что за тариф за 150р в месяц? Или это индивидуальный какой-то?

У меня на тарифе теле2 не считают трафик который идёт через соц.сети, а потом в один момент раз и списали пару гб за просмотр фильма в вк:( обратился в тех.поддержку теле2- говорят значит фильм был на другом ресурсе. Сделал запрос в тех.поддержку вк - там подтвердили, что фильм именно в вк был, а не на стороннем сайте. В теле2 ответили на это что все у них норм, это я дурачёк. Воть.

Ваще иногда ведроид сам на свои какие-то внутренние службы сливает траф, даже на пикабу не раз были посты, притом, он не пишет в расходе трафика эту инфу

Тоже самое заметил и я. Раньше 15гб хватало на месяц и еще оставалось, а сейчас приходится еще и докупать

Как узнать, что у вас воруют интернет

Есть несколько способов определить, что к вашему wi-fi кто-то подключился:

Убедитесь, что используете надёжную защиту

Загляните в настройки роутера и проверьте, какой протокол безопасности вы применяете. На самых старых роутерах это могут быть устаревшие WEP и WPA, однако они довольно небезопасны. Переключитесь на современный WPA2 и убедитесь, что вы используете WPA2‑AES (вместо менее надёжного WPA2‑TKIP). Для этого зайдите в тот же раздел настроек, где устанавливали пароль Wi‑Fi, и выберите нужный протокол из выпадающего списка.

Кроме того, стоит отключить WPS. Эта функция предназначена для удобного подсоединения к маршрутизатору: активируете Wi‑Fi в интерфейсе вашего устройства, затем жмёте кнопку на роутере, и девайс подключается к сети. Если на маршрутизаторе нет кнопки WPS, он предложит вместо этого ввести восьмизначный PIN‑код. Проблема в том, что этот код можно взломать.

«Мой Wi-Fi — моя крепость»: так хотел бы сказать каждый из нас. Рассказываем, как в эту крепость попадают посторонние, чем это чревато, как избежать взлома, обнаружить цифрового вора и остановить его.

Как обнаружить посторонние устройства

Что делать, если вас взломали?

2. Сбросьте настройки роутера

При использовании этого способа настройки роутера поменяются на заводские. Пока воришка будет думать, что случилось, меняйте пароль на маршрутизаторе.

Прежде чем сбрасывать настройки, проверьте, какие логин и пароль стояли на вашей модели роутера по умолчанию.

Восстановить настройки по умолчанию можно и через админпанель. Для этого найдите пункт «Система», «Системные настройки», «Конфигурация» или «Администрирование», а в нем раздел «Заводские настройки»: здесь поищите кнопку или пункт меню «Восстановить».

Кому и зачем нужен ваш Wi-Fi?

Самый безобидный вариант — соседи, которые не хотят платить за интернет. В эпоху безлимитных тарифов лишние мегабайты трафика никто не заметит.

Хуже что взломать роутер могут и для кражи личных данных. Подобрав пароль или отыскав уязвимость в гаджетах, которые подключены к сети, злоумышленник легко получит доступ к вашим перепискам или банковским картам. Человек, не разбирающийся в технических тонкостях защиты роутера, — подарок для хакеров.

1. С интернетом проблемы

Но это не точно: скорость могла упасть из-за проблем у провайдера и неполадок в работе ПК или смартфона. Подозрительный трафик часто регистрируется из-за того, что на какой-то сайт через один и тот же прокси-сервер заходят пользователи одного провайдера.

Подобные признаки — повод проверить защиту роутера, но не повод истерить.

Что делать, если к вам кто-то подключился?

1. Можно внести MAC-адрес взломщика в черный список. Каким образом это можно сделать для разных систем, вы без проблем найдете в интернете. Это обезопасит вас на какое-то время, если злоумышленник не догадается сменить или замаскировать свой адрес, то навсегда.

2. Сбросьте настройки роутера. Они сбросятся до заводских, злоумышленник будет отключен, а за это время вы можете поменять пароль на маршрутизаторе.

Важно! Заранее узнайте заводские логин и пароль для вашего роутера. Они вам понадобятся.

После этого вы можете настроить его заново, уже с такими параметрами, чтобы к вам было сложнее подключиться.

И, наконец, рассмотрим еще один вопрос. Можно ли привлечь нарушителя к ответственности?

Если говорить об ответственности за пользование чужим интернетом, то ситуация двоякая. Закон предусматривает ответственность за несанкционированный доступ к охраняемой компьютерной информации (ст. 272, 273, 274 УК РФ). Чаще всего о какой-то реальной ответственности речь идет в том случае, если действие злоумышленника повлекло за собой уничтожение, блокирование, модификацию или копирование информации. Если вор ничего подобного не делал, только пользовался вашим интернетом, ему нельзя будет ничего по этим статьям предъявить.

Впрочем, есть ответственность за создание, распространение или использование программ, заведомо предназначенных для уничтожения, блокирования, модификации, копирования данных. Но опять же, если вы не сможете доказать, что злоумышленники преследовали именно эти цели, с большой долей вероятности не удастся доказать, что они причинили существенный ущерб, ответственности они не будут нести.

Однако есть вот такой нюанс: если действия злоумышленника повлекли за собой имущественные потери (пришлось переплачивать провайдеру, заказывать дополнительный трафик, и так далее), то судиться можно по статье 165 УК РФ (за причинение имущественного ущерба собственнику или иному владельцу имуществом). Но! Пикантный нюанс в том, что эту статью можно применять только в том случае, если ущерб причинен на сумму свыше 250000 рублей.

Так что гораздо эффективнее защищать свое интернет-соединение, чтобы никто не мог причинить вреда , а не ввязываться в судебные споры с сомнительным исходом.

В исследовании также описан наиболее полный набор векторов атак на клиентов телекома, использующих данные модемы — это может быть идентификация устройств, внедрение кода, заражение пользовательского компьютера, к которому подключен модем, подделка SIM-карты и перехват данных, определение местоположения абонента и доступ к его личному кабинету на портале оператора, а также целевые атаки (APT). Слайды презентации данного исследования с ZeroNights 2015 представлены здесь.

Оборудование

Было рассмотрено 8 модемов следующих производителей:

- Huawei (2 разных модема и 1 роутер),

- Gemtek (1 модем и 1 роутер),

- Quanta (2 модема),

- ZTE (1 модем).

Далее для удобства все сетевое оборудование — и модемы, и роутеры — будут называться «модемы».

Статистика по уязвимым модемам

Найденные уязвимости

Во всех рассмотренных моделях присутствовали те или иные критически опасные уязвимости, которые приводили к полной компрометации системы. Практически все из них можно было эксплуатировать удаленно (см. общую таблицу по модемам). Описание найденных уязвимостей, ранжированных по степени опасности:

1. Удаленное выполнение кода в веб-сценариях, 5 устройств (RCE)

Все рассмотренные веб-серверы на модемах работают на базе простых CGI-скриптов, которые практически нигде не проходили должную фильтрацию (кроме модемов Huawei, и то спустя несколько обновлений после оглашения уязвимостей).

И конечно же все модемы работают с файловой системой: им необходимо отправлять AT-команды, читать и писать смс, настраивать правила на фаерволе и т. п.

Кроме того, практически нигде не использовалась защита от атак класса CSRF, что позволяло выполнять код удаленно с помощью методов социальной инженерии и удаленной отправки запросов через зловредный сайт. Для некоторых модемов возможно проведение атаки XSS.

Сочетание этих трех факторов дает неутешительный результат: более 60% модемов уязвимы к удаленному выполнению кода. Причем обновленную прошивку без этой уязвимости можно получить только для модемов Huawei (есть публичные описания уязвимостей): остальные уязвимости пока считаются 0-days.

2. Произвольная модификация прошивки, 6 устройств (Integrity attacks)

Только три модема имели криптографическую защиту прошивок от модификации. Два модема работали по одинаковому алгоритму с помощью асимметрично зашифрованного RSA в режиме digital signature контрольной суммы SHA1, третий модем шифровал содержимое прошивки с помощью потокового шифра RC4.

На все реализации криптоалгоритмов удалось совершить атаки, приводящие к нарушению целостности и конфиденциальности: в первом случае мы можем модифицировать прошивку, внедряя в нее произвольный код, во втором случае из-за слабостей реализации алгоритма удалось извлечь ключ и определить алгоритм шифрования, что также приводит к возможности произвольно изменять содержимое прошивки.

Еще три модема не имели защиты от модификации прошивок, однако для обновления прошивки необходим локальный доступ к интерфейсам COM.

В оставшихся двух модемах предусматривалась возможность обновления только через сеть оператора c помощью технологии FOTA (Firmware Over-The-Air).

3. Межсайтовая подделка запросов, 5 устройств (CSRF)

Атаки CSRF можно использовать для разных задач, но в первую очередь — для удаленной загрузки модифицированной прошивки и внедрения произвольного кода. Эффективной защитой от этой атаки является использование уникальных токенов для каждого запроса.

4. Межсайтовое выполнение сценариев, 4 устройства (XSS)

Поверхность применения данных атак также достаточно широка — от инфицирования узла до перехвата чужих СМС, однако в нашем исследовании основное их применение — это также загрузка модифицированных прошивок в обход проверок antiCSRF и Same-Origin Policy.

Векторы атак

1. Идентификация

Для проведения успешной атаки на модем необходимо его идентифицировать. Конечно же, можно отправлять все возможные запросы для эксплуатации уязвимостей RCE или пытаться загрузить все возможные версии прошивок по всем возможным адресам, однако это представляется неэффективным и может быть заметно для атакуемого пользователя. Кроме того, в реальных, нелабораторных условиях, которые рассматриваются в этом исследовании, достаточно важным является время заражения — от момента обнаружения пользователя до момента внедрения кода, изменения настроек модема.

Именно поэтому на первоначальном этапе необходимо правильно определить атакуемое устройство. Для этого используется простой набор адресов изображений, наличие которых говорит о той или иной версии модема. Таким образом нам удалось определить все рассматриваемые модемы со 100%-ной точностью. Пример кода ниже:

2. Внедрение кода

Данный этап уже подробно описан в предыдущем разделе, в пунктах 1 и 2. Внедрить код можно либо через уязвимость выполнения произвольного кода в веб-сценариях, либо через обновление на зараженную прошивку. Первым способом мы смогли проникнуть на 5 модемов.

Опишем подробно векторы для реализации второго способа.

В двух модемах использовался одинаковый алгоритм обеспечения целостности прошивки: шифрование асимметричным ключом RSA хеш-суммы SHA1 осуществлялось с помощью библиотеки openssl. Проверка проводилась некорректно: загрузив прошивку, являющуюся по сути архивом, веб-сервер извлекал из нее два основных файла — файл, указывающий на размер проверяемых данных, и файл с подписанной хеш-суммой этих данных. Далее, взяв с файловой системы публичный ключ, сценарий проверки обращался к функциям библиотеки openssl для дешифровки подписи и в дальнейшем сравнивал хеш-суммы, и в случае совпадения прошивка устанавливалась. Алгоритм сжатия прошивки обладал особенностью: к существующему архиву возможно было добавить дополнительные файлы с теми же именами, при этом никак не изменились бы начальные байты архива, а при распаковке прошивки произошла замена более поздним файлом более раннего. Благодаря этому можно очень просто изменить содержимое прошивки, никак не изменив целостность проверяемых данных.

В третьем модеме прошивки были зашифрованы по алгоритму RC4 c константной гаммой. Так как в интернете было доступно три разных версии этой прошивки, можно получить несколько байт plain-text — в тех местах, где в одном из файлов незашифрованной прошивки располагаются байты 0x00.

Дальнейшее извлечение ISO-образа виртуального CD-ROM позволяло извлечь частично бинарный файл с алгоритмом шифрования образов прошивки и адрес, по которому располагался ключ шифрования. Дальнейший XOR двух прошивок давал возможность получить plain-text именно по адресу ключа шифрования и успешно его извлечь.

Поддержку и помощь в атаках на криптопротоколы обеспечивал Дмитрий Скляров, заслуженный криптоаналитик и reverse engineer компании Positive Technologies

В дальнейшем для удаленной загрузки можно использовать атаку CSRF и функций HTML5 для передачи multipart/form-data либо атаку XSS, если приложение защищено от CSRF (для модема Huawei). От CSRF были защищены только три модема Huawei, и именно в них можно было эксплуатировать XSS для обхода этой защиты. Во всех остальных случаях загрузку можно было осуществить с помощью HTML5-кода, размещенного на специальной странице.

Однако надеяться, что тот же производитель, который некорректно проверяет целостность при загрузке на модемы, хорошо защищает целостность прошивок — не стоит.

3. Перехват данных

Рассматриваемые модемы были двух типов — поддерживающие работу с СМС и не поддерживающие. В первых обнаружить возможность чтения СМС через AT-команды так же не удалось. Во втором возможно чтение с использованием межсайтового выполнения сценариев. СМС обычно хранятся на файловой системе, поэтому несложно получить к ним доступ, чтобы читать а так же отправлять СМС и USSD-запросы.

Перехват трафика — более интересная вещь. Ее можно реализовать несколькими путями: через изменение настроек DNS-сервера на модеме, а также через изменение шлюза на модеме на Wi-Fi-интерфейс и подключение к заранее включенной точке доступа. Первый путь, конечно, проще, поменять настройки это дело на 10 секунд: они, как правило, тоже находятся на файловой системе; везде, кроме одного модема, это удалось. Второй вариант рассматривался чисто теоретически: задача была изменить режим сетевой карты с ad hoc на активную, подключится к посторонней точке доступа, а также поменять маршрутизацию на модеме.

4. Подделка SIM-карты и перехват 2G-трафика

Переводим модем в диагностический режим

Сценарий PowerShell для отправки бинарной СМС

Следующий вектор атаки, который может быть использован в сочетании с точной геолокацией атакуемого, – использование FakeBTS. Если мы знаем достаточно точно местоположение жертвы, а также его IMSI, мы можем использовать поддельную базовую станцию в непосредственной близости и ждать, пока он подключится к нам, либо, если мы можем, принудительно задать базовую станцию (такая возможность доступна для 5 устройств). В случае успеха отправлять бинарные СМС можно на атакуемую сим-карту без ограничений со стороны оператора.

5. Заражение рабочих станций

Проникнув на модем, мы ограничены в векторах атак на телеком-абонента, но если мы инфицируем компьютер, к которому подключен модем, то сразу получаем неограниченные возможности по хищению и перехвату данных в пределах этого компьютера.

Ранее описывался основной вектор заражения — bad USB. Однако, если использовать методы социальной инженерии, возможны еще несколько вариантов:

- Virtual CD-ROM. Практически все модемы имеют образ виртуального диска, который подключается на первом этапе для установки драйверов. Необходимо подменить этот образ и заставить его смонтироваться принудительно.

- VBS, drive-by-download. Внедрение исполняемого кода в тело HTML-страницы либо принудительная загрузка исполняемых файлов под видом «обновлений» или диагностических утилит.

- Browser 0-days. В качестве примера использовался Adobe Flash 0-day, найденный в архивах Hacking Team.

- Уязвимое клиентское ПО. Один из операторов поставлял вместе с модемом уязвимое диагностическое ПО, позволяющее выполнять произвольный код на компьютере под управлением OS X и Windows. Reference: за нахождение этой уязвимости отдельное спасибо Михаилу Фирстову из HeadLight Security.

Выполнение произвольного кода на клиентском ПО модема

6. Целевые атаки (APT)

Инфицировав модем и хост, необходимо как-то закрепиться в системах. В модеме необходимо сохраниться в автозагрузке даже после выключения модема и предотвращать дальнейшее обновление прошивок. В зараженном компьютере полезно будем определять и заражать другие уязвимые модемы, как только они будут подключены к компьютеру. Помимо всего прочего, заразить большинство устройств можно прямо в салоне связи, в процессе «проверки» устройства.

Еще одна возможность, которую, к сожалению, не удалось реализовать, — доступ в модем из сети оператора. Поскольку большинство уязвимых веб-серверов слушают на *:80, есть вероятность того, что веб-сервер модема будет доступен из сети оператора, однако, эта возможность оказалась не слишком актуальна. Хотя, только некоторые модемы принудительно запрещают входящие соединения из сети оператора либо конкретно указывают адрес для listen 192.168.0.1:80.

7. Дополнительно

Результат эксплуатации XSS

Резюме

Что посоветовать клиентам, которые постоянно работают с такими устройствами? Самыми защищенными на сегодняшний день являются модемы Huawei, при условии что установлена последняя версия прошивки. Это единственная компания, которая сама поставляет прошивки (операторам дается возможность только добавлять визуальные элементы и отключать тот или иной набор функций). Кроме того, в отличии от других, компания Huawei регулярно исправляет уязвимости, которые находят в ее ПО.

Раскрытие информации

Хотя 90 дней с момента извещения телеком-операторов уже давно прошли, множество уязвимостей так и остались незакрытыми. Важный момент: уязвимости, найденные в процессе исследования необязательно принадлежат производителям модемов. Они могут добавляться в процессе кастомизации программного обеспечения телеком-провайдерами.

Автор: Тимур Юнусов, Positive Technologies

Благодарности за помощь и участие в исследовании: Алексей Осипов, Дмитрий Скляров, Кирилл Нестеров, Михаил Фирстов, SCADA Strangelove team

Посмотрите в журнале роутера

Наконец, способ для тех, кто не ищет лёгких путей или не хочет ничего устанавливать. Зайдите в настройки роутера, набрав в браузере его адрес. Обычно это 192.168.0.1 или 192.168.1.1. Введите ваши логин и пароль — как правило, и там и там это слово admin. Если для вашего роутера это не так, загляните в прилагающееся к нему руководство или на наклейку на корпусе.

Теперь перейдите в раздел DHCP. Найдите там «Список клиентов DHCP» или пункт с похожим названием.

Откройте его и увидите устройства, подключённые к вашей сети.

Учтите, однако, такой нюанс. В списке будут отображаться только те устройства, что получили IP‑адрес от роутера. Если же хакер установит в настройках своего гаджета статичный адрес, он не будет виден.

Как закрыть доступ к своей сети

1. Смените стандартный пароль

Если вы после покупки роутера так и не сменили выставленные по умолчанию admin и password, делайте это скорее. Выберите сложный, но реальный для запоминания пароль, иначе потом придется взламывать собственный роутер.

Не обязательно выбирать замысловатый набор символов и букв разного регистра, типа k4gA$+9. Подойдет комбинация из нескольких коротких слов, разделенных пробелами: легко запомнить и сложно взломать. Например, Dead man can dance — только не используйте ее, раз уж мы «спалили».

И снова "ГИБДД" разводит на "коньяк".

Он - " как я вам ведомственные деньги отправлю?! Расчитаемся на месте, и т.д" Я дала понять что денег у меня нет, так что, сорян, ни чём помочь не могу.) Так мне ехать с сертификатами? Он - бросает трубу. Я звоню директору, она говорит, ну доедь до ГИБДД, интересно, есть там такой начальник или нет)) Пока с таксистом ехали, он очень смеялся над нами. ) Доехали до ГИБДД,звоню "главнюку", труба занята, директор звонит, тоже занято.)) На КПП спросила про такого, дежурный тоже заулыбался, говорит, "мошенники это". Ну я не расстроилась, поехала дальше по делам, а такси мне на работе конечно оплатили. Так что наш урон -300руб.

Дома нашла пост об этих мошенниках, потом, кто на коньяк соглашается, "главнюк" просит денег ещё на сим-карту генералу закинуть через терминал в этом же магазине, это и есть цель развода))

А теперь вопрос к правительству РФ, до каких пор эти "шутники" с зоны так развлекаться будут, это по всей стране уже масштабы бедствия принимает! На Авито объявление только подашь, или резюме на сайт, первыми эти утырки звонят, безнаказанно! Может пора петицию составлять, или как с этим бороться? Есть идеи?

Интернет в России не очень дорогой, и вариантов подключения — великое множество, особенно для жителей крупных городов. Мы не мудрствуем лукаво и покупаем пакеты с безлимитным трафиком, чтобы не отвлекаться на отслеживание просмотренного и скачанного контента. Но даже при таких условиях обидно, если этот оплаченный своими кровными интернет воруют. И еще нужно учесть, что «несанкционированные» подключения ухудшают качество вашей связи. В общем, в любом случае злоумышленников хотелось бы отвадить. Как это сделать и обезопасить себя?

3. Воспользоваться специальной программой

Ну, и наконец поймать Wi-Fi-щипача можно при помощи отдельного ПО, которое ищет подключенные по Wi-Fi устройства.

Таких программ множество, например Who Is On My WiFi или Wireless Network Watcher. Они выведут на экран необходимые данные: имя устройства, IP и MAC-адрес, активность каждого девайса.

Как обезопасить свой интернет?

Чтобы к вам не подключались легко, пользуйтесь простыми правилами.

1. Используйте сложные логин и пароль. Совет самый банальный, тем не менее он работает. Многие злоумышленники подключаются к чужим сетям, просто подбирая пароль. Не всегда это делается вручную, чаще для этого используются специальные программы. Но чем проще пароль, тем легче его подобрать.

2. Выберите протокол шифрования. Сделать это можно в меню беспроводного соединения в разделе «Защита» или «Шифрование».

3. Создайте белый список MAC-адресов. Это те адреса, которые могут подключаться к вашей сети, остальным будет отказано в доступе. Но имейте в виду, что сделать это достаточно непросто, и потребуется как следует изучить вопрос, попросить кого-то о помощи или предпочесть другой способ.

1. Внесите MAC-адрес взломщика в черный список

MAC-адрес — цифровой идентификатор устройства в сети. Каждый MAC-адрес уникален, что позволяет запретить любому гаджету доступ к вашей сети. Ищите этот идентификатор в списке подключенных через Wi-Fi устройств о котором мы писали выше: MAC-адрес указан в данных каждого подключения.

Черный список MAC-адресов составляется в уже упомянутом пункте меню «Беспроводная сеть» в разделе для фильтрации MAC-адресов. Однако перед тем, как внести нарушителя в список перепроверьте идентификаторы собственных устройств, чтобы не забанить самого себя.

Итак, короткая инструкция: как определять собственный MAC-адрес устройства.

Windows

- Одновременно нажмите клавиши Win и R на клавиатуре для вызова командной строки

- В командную строку введите команду ipconfig /all и нажмите кнопку OK — на экране появится список сетевых подключений

- Найдите пункт «Физический адрес» — там указан MAC-адрес устройства.

Android

- Зайдите в «Настройки» и выберите пункт «О телефоне» / «О планшете»

- Найдите раздел «Сведения об аппаратном оборудовании» или «Общая информация»

- Нужная вам информация в строке «MAC-адрес Wi-Fi».

iOS

- Идите в «Настройки» и выбирайте пункт «Основные»;

- Найдите раздел «Об устройстве»;

- MAC-адрес указан в строке «Адрес Wi-Fi»

Измените пароль Wi‑Fi

Это первое, что нужно сделать. Зайдите в настройки роутера, отыщите раздел «Сеть Wi‑Fi» или «Беспроводная сеть» (Wireless) и откройте его. Вы увидите поле с паролем беспроводной сети. Если там его нет, значит, оно расположено в подпункте «Безопасность» или «Защита беспроводной сети» (Security) — на разных роутерах настройки немного отличаются.

Измените пароль и нажмите «Сохранить». Вам придётся заново зайти в сеть Wi‑Fi на всех ваших устройствах.

Читайте также: