Mfgstat zip что за файл

Этот служебный файл автоматически создается на флешке и других мобильных накопителях при подключении к телевизорам, которые используют операционную систему, базирующуюся на Unix-платформе (например, Samsung).

Файл текстовый, хотя и не имеет расширения. Внутри вы найдете одну строчку с текстом типа: CM_DEV_ID|987042733. Считается, что в этих цифрах зашифрована информации о времени, на котором пользователь остановил просмотр видеофайла с флешки. Благодаря файлу вы сможете продолжить просмотр при последующем включении видео.

Размер файла — около 20 байт. Файл можно удалять, тем более, что на флешке порой остается старая версия файла, которая ни на что не влияет.

Может ли под этим именем скрываться вирус? Да. Создатели зловредного ПО могут специально спрятать троян под этим именем. Если на флешке имеется только этот файл, включите отображение скрытых и служебных файлов.

Как устроен zip-архив

Что же такое zip-архив? Zip-архив – это, в первую очередь, файл с определенной структурой. На изображении приведен пример строения типичного архива.

Структура типичного zip-архива

В типичном архиве есть три заголовка: local file header, central directory file header и end of central directory. В local file хранится информация о размере, дате изменения, а также имени файла. Кроме того, здесь находится непосредственно сам файл. В central dir содержится информация о различных атрибутах файла, о размере и имени файла, но в него не входит сам сжатый файл. В третьем заголовке можно найти информацию о количестве файлов внутри архива и их размере.

Я надеюсь, многие так и представляли себе zip-архив. Как можно заметить, имя файла дублируется в local file и в central dir. Это важно, но для начала вспомним, какие же существуют самые популярные уязвимости zip-архивов.

Autorun.inf

Файл автозапуска, который запускает программу при подключении компакт-диска или флешки к компьютеру (если на ПК не отключен автозапуск). В 2000-е годы вирусописатели часто подменяли этот файл для автозапуска вирусов и троянов. Подобные файлы с флешек лучше удалять, но перед этим посмотрите его содержимое текстовым редактором. Там будет указан путь к запускаемому приложению.

Publicaciones principales de Kudoed

Por favor, inicia sesión para darle «Me gusta » en esta publicación.

Zip-symlink

Пример структуры архива, содержащего символьную ссылку.

Principios de la Comunidad

Por favor revise nuestras Pautas antes de publicar.

Тесты на распаковку

Интересно, какое название будет у файла test после распаковки каждого архива на разных платформах? Я протестировал архивы в macOS 11, Windows 10 и Debian 9. Для распаковки я использовал стандартные методы, однако в Debian для удобства я использовал консольную утилиту unzip. Так, на первом изображении показан результат распаковки в Windows. Как можно заметить, Windows при разархивации смотрит на имя файла, которое указано в структуре central dir.

Распаковка на Windows.

На втором изображении показан результат распаковки в Debian. Как видим, Debian разархивировал тестовые архивы точно так же, как и Windows, отдав предпочтение имени, указанному в central dir.

Распаковка на Debian.

На третьем изображении показан результат распаковки в macOS. Ого, что-то новое. Расширения магическим образом поменялись! Получается, что стандартная утилита для работы с архивами в macOS при распаковке подобных архивов смотрит на имя файла, указанное в local file.

Распаковка на macOS.

Интересно, что во всех остальных популярных архиваторах, а также во всех популярных библиотеках к основным языкам программирования названия файлов архива берутся именно из central dir.

Replies (5)

What kind of files are they? Are they something like password protected Word or PowerPoint files?

Report abuse

Harassment is any behavior intended to disturb or upset a person or group of people. Threats include any threat of suicide, violence, or harm to another. Any content of an adult theme or inappropriate to a community web site. Any image, link, or discussion of nudity. Any behavior that is insulting, rude, vulgar, desecrating, or showing disrespect. Any behavior that appears to violate End user license agreements, including providing product keys or links to pirated software. Unsolicited bulk mail or bulk advertising. Any link to or advocacy of virus, spyware, malware, or phishing sites. Any other inappropriate content or behavior as defined by the Terms of Use or Code of Conduct. Any image, link, or discussion related to child pornography, child nudity, or other child abuse or exploitation.

Was this reply helpful?

Sorry this didn't help.

Great! Thanks for your feedback.

How satisfied are you with this reply?

Thanks for your feedback, it helps us improve the site.

How satisfied are you with this reply?

Thanks for your feedback.

Reran the BitDefender scan, and got the following extensions: MOP; SCP; TXT; BAT; DAT; LOG; XMC; ZIP; ADD; and CMD. No Word or Powerpoint extensions, although have a few TXT files. Any advise?

Report abuse

Harassment is any behavior intended to disturb or upset a person or group of people. Threats include any threat of suicide, violence, or harm to another. Any content of an adult theme or inappropriate to a community web site. Any image, link, or discussion of nudity. Any behavior that is insulting, rude, vulgar, desecrating, or showing disrespect. Any behavior that appears to violate End user license agreements, including providing product keys or links to pirated software. Unsolicited bulk mail or bulk advertising. Any link to or advocacy of virus, spyware, malware, or phishing sites. Any other inappropriate content or behavior as defined by the Terms of Use or Code of Conduct. Any image, link, or discussion related to child pornography, child nudity, or other child abuse or exploitation.

1 person found this reply helpful

Was this reply helpful?

Sorry this didn't help.

Great! Thanks for your feedback.

How satisfied are you with this reply?

Thanks for your feedback, it helps us improve the site.

How satisfied are you with this reply?

Thanks for your feedback.

No not at all unfortunately. Of those that I recognize, many support no concept of "password protection" (BAT, TXT, DAT, LOG, CMD). ZIP files can support password protection though.

Can you determine where these inaccessible files are located?

Report abuse

Harassment is any behavior intended to disturb or upset a person or group of people. Threats include any threat of suicide, violence, or harm to another. Any content of an adult theme or inappropriate to a community web site. Any image, link, or discussion of nudity. Any behavior that is insulting, rude, vulgar, desecrating, or showing disrespect. Any behavior that appears to violate End user license agreements, including providing product keys or links to pirated software. Unsolicited bulk mail or bulk advertising. Any link to or advocacy of virus, spyware, malware, or phishing sites. Any other inappropriate content or behavior as defined by the Terms of Use or Code of Conduct. Any image, link, or discussion related to child pornography, child nudity, or other child abuse or exploitation.

Was this reply helpful?

Sorry this didn't help.

Great! Thanks for your feedback.

How satisfied are you with this reply?

Thanks for your feedback, it helps us improve the site.

How satisfied are you with this reply?

Thanks for your feedback.

In looking closer at the locations, most appear to be part of the "MFGSTAT.zip" file, with some other files (such as the "ioloSOCI.dll" file) thrown in. Here are a few of the lines in my malware program log. Maybe the real question is what is the "MFGSTAT.zip" file. Thoughts?

| File: C:\Windows\MFGSTAT.zip=>drvnum.add | Password-protected | Not scanned (file was password-protected) |

| File: C:\Windows\MFGSTAT.zip=>removeq.scp | Password-protected | Not scanned (file was password-protected) |

| File: C:\Program Files (x86)\iolo\Common\Lib\ioloSOCI.dll=>(ZIP Sfx r)=>ioloSOCI.xml | Password-protected | Not scanned (file was password-protected) |

| File: C:\Windows\MFGSTAT.zip=>DATETIME.DAT | Password-protected | Not scanned (file was password-protected) |

| File: C:\Windows\MFGSTAT.zip=>GPTAG.BAT | Password-protected | Not scanned (file was password-protected) |

| File: C:\Windows\MFGSTAT.zip=>uniprocs.dat | Password-protected | Not scanned (file was password-protected) |

| File: C:\Windows\MFGSTAT.zip=>boottype.dat | Password-protected | Not scanned (file was password-protected) |

Report abuse

Harassment is any behavior intended to disturb or upset a person or group of people. Threats include any threat of suicide, violence, or harm to another. Any content of an adult theme or inappropriate to a community web site. Any image, link, or discussion of nudity. Any behavior that is insulting, rude, vulgar, desecrating, or showing disrespect. Any behavior that appears to violate End user license agreements, including providing product keys or links to pirated software. Unsolicited bulk mail or bulk advertising. Any link to or advocacy of virus, spyware, malware, or phishing sites. Any other inappropriate content or behavior as defined by the Terms of Use or Code of Conduct. Any image, link, or discussion related to child pornography, child nudity, or other child abuse or exploitation.

Sobre la confianza en el Antivirus Defender de Windows 10, es infundada, esta al nivel del resto, te dejo una comparativa, mira las puntuaciones:

Defender, al estar incrustado en Windows, no consume tantos recursos en segundo plano como los de terceros, tu mismo.

Colaborador Pro Bono

No trabajo ni hablo en nombre de Lenovo

WIMVP

94773 Páginas vistas

Hola si, pertenece a McAFee, los programas y especialmente los antivirus, siempre dejan rastros, para eliminar correctamente McAFee debes utilizar su herramienta:

Solo comentarte que Windows 10 incorpora su propio antivirus y no es necesarios el uso de antivirus de terceros.

Colaborador Pro Bono

No trabajo ni hablo en nombre de Lenovo

WIMVP

Gracias amigo. Efectivamente, esa herramienta es MCPR.exe, con la que desinstalé el McAffe que traía de serie el ordenador. Pero no ha borrado este archivo, a pesar de que la he pasado 2 veces.

Por eso pregunto si es posible borrarlo manualmente, sin tener problemas.

Probé un tiempo a tener solo el antivirus de Windows, pero no tengo en el la misma confianza. Gracias.

94773 Páginas vistas

Lo puedes eliminar a mano.

Sobre la confianza en el Antivirus Defender de Windows 10, es infundada, esta al nivel del resto, te dejo una comparativa, mira las puntuaciones:

Defender, al estar incrustado en Windows, no consume tantos recursos en segundo plano como los de terceros, tu mismo.

Colaborador Pro Bono

No trabajo ni hablo en nombre de Lenovo

WIMVP

0 la persona encontró útil esta solución.

Так-так, а zip64 – это кто?

Действительно, не многие помнят, что существует множество разных реализаций формата zip. Второй по популярности – zip64 – создан как модернизированная версия обычного zip. Он позволяет хранить значительно больше данных, практически исключая ситуацию, когда пользователь не может заархивировать свою петабайтную коллекцию котиков из-за огромного количества объектов. Основные отличия zip от zip64 представлены в таблице:

Основные отличия zip от zip64.

Thumbs.db

Этот служебный файл использовался в старых версиях Windows для хранения эксизов изображений при просмотре в режиме «Эскизы страниц». Благодаря этому при повторном обращении к фотографиям и картинкам они открывались быстрее. Раньше подобные файлы создавались в каждой папке, где вы открывали изображения. В Windows 10 эти файлы хранятся в одной папке — СИСТЕМНЫЙ ДИСК\Users\ИМЯ ПОЛЬЗОВАТЕЛЯ\AppData\Local\Microsoft\Windows\Explorer.

В файлах Thumbs.db хрпнчтмч уменьшенные копии изображений популярных форматов: PNG, JPG, BMP, GIF, TIF, PDF и HTML. Каждый файл имеет определенную структуру, которую можно расшифровать с помощью таких программ, как Thumbnail Database Viewer и Thumbcache Viewer, поэтому с флешек такие файлы лучше удалять, если вы не хотите, чтобы эта информация попала к другим людям.

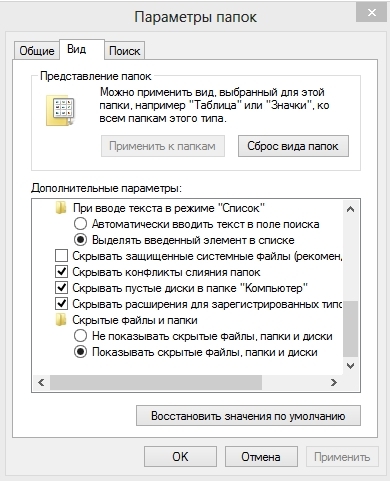

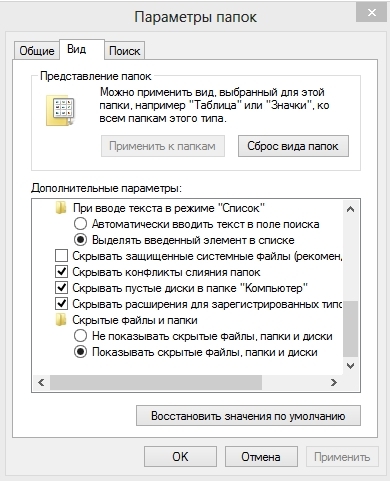

Данный файл имеет атрибут «скрытый». Чтобы его увидеть, включите в Проводнике или файловом менеджере отображение скрытых и служебных файлов. В предыдущих версиях Windows автоматическое создание Thumbs.db можно было отключить. В Windows 10 штатными средствами это сделать не получится.

Тотальная очистка диска/тома (c:)

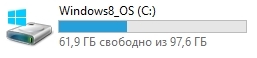

Более года меня мучила проблема полного отсутствия памяти на диске «с» (97гб всего).

Доступа к ней конечно же у нас нету. И что бы увидеть что там происходит нужно в параметрах папок снять галочку с пункта «скрывать защищенные системные файлы» и естественно поставить галочку на пункте «показывать скрытые файлы и папки’.

Которых у меня было более 200 тысяч. По очереди прописываем их в поиск, дожидаемся полной загрузки, выделяем сразу все сочетанием ctrl+a и смело удаляем. те файлы которые не удаляются просто пропускаем с пометкой для всех. Я таким образом удалил более 200 тысяч файлов и освободил 60гб памяти.

p.s скорее всего эти файлы и дальше будут плодиться со временем, чем вызвана такая проблема я понятия не имею.

К тому ж там «посоветовали» использовать wmfix.

проверить размер содержимого папки для ЛЛ:

1) выделяем ниже строчку и жмем Ctrl + C для копирования пути:

2) жмем Win + R и затем Ctrl + V и подтверждаем Enter

2.1) если выскочит окно «У вас нет прав доступа» жмем кнопку предоставить права

3) в открывшейся папке выделяем всё Ctrl + A и проверяем размер выделенного Alt + Enter

какой вес для нее нормальный? у меня 4гб

Комп от вирусов почисть, и драйвера на всякий случай скачай с оф сайтов. У меня вообще 250 мб весит папка.

$RECYCLE.BIN

Если включить отображение скрытых и служебных файлов, то вы увидите папку $RECYCLE.BIN. Это «Корзина». Можете эту папку удалять. Windows ее создаст автоматически.

только сильно не смейтесь

я, конечно, понимаю, вопрос ламерский и глупый. но честно, понятия не имею, что это за файлы, для чего нужны и как появились (предположительно появились после установки игры Сегун2 Тотальная Война, но не уверен)

это дата-диск (не системный), соответственно на нем таких файлов быть не должно. хочу удалить их, но не знаю не испорчу ли чего

А зачем было в корень диска что-либо вообще устанавливать? А то это не вопрос ламерский, а действия изначально. Почему бы не в папочку отдельную для каждой софтинки утанавливать, как все нормальные люди?

Добавлено через 53 секунды

FeyFre

Оно их в корень диска само НЕ распаковывает при установке, это можно только вручную сделать

Штандартенфюрер СС, это баг инсталлятора vcredist_x86_2008.exe! Инсталлятор самораспаковывается не во временную папку, а куда-нибудь а пальцем мимо. Там очередной какой-нибудь багнутый SFX-ZIP, который должен был распаковать во временную папку пакет Windows Installer, и пнуть его. Между прочим, этот пакет при установке какраз и не спрашивает куда устанавливаться, ибо выбора всё-равно нет - только в WinSxS да и всё тут. Мелкомягки позже исправили это, но было уже поздно.

Так что не нужно человека учить зря, он никакими своими действиями не смог повлиять на это. (Не каждый юзер является нахватавшимся знаний что-бы заставить компоненты винды плясать под свою дудку).

Вот список файлов которые оно могло оставить и которые можно спокойно тереть.

Нередко в корне диска С или D клиентских компов вижу эти файлы, и думал - во дураки )) Как оказалось не те дураки, а другие

Ни разу в корне диска такое не видел, у меня всегда ЭТО лежит в папках с именами типа v49d74fhq374f7if747 в корне, которые бывает сами не удаляются после установки и вручную их приходится подтирать.

Штандартенфюрер СС, да, Мелкомягкие баги иногда исправляют(о чудо!). У меня тоже ЭТО уже ложится в подобные директории(и тоже не затираются иногда), ибо я всё-таки нашел нормальный установщик.

Штандартенфюрер СС

всегда указываю пути куда что распаковать или установить. оно само так сделалось

Добавлено через 15 секунд

большое спасибо! удалю

Copyright © 2000-2017 3DNews. All Rights Reserved.

Администрация 3DNews требует соблюдения на форуме правил и законов РФ

Серверы размещены в Hostkey

I have Windows 8. My malware program says I have 55 password protected files which it cannot check. These files are slowly growing over time (more files are being added). I have never asked for such files, and have never encountered them when I download and open files. I am not sure how to handle them. Do I just delete them? Would my computer password open them? Do I even want to open them since I do not know what they are? Any help appreciated.

This thread is locked. You can follow the question or vote as helpful, but you cannot reply to this thread.

Report abuse

Harassment is any behavior intended to disturb or upset a person or group of people. Threats include any threat of suicide, violence, or harm to another. Any content of an adult theme or inappropriate to a community web site. Any image, link, or discussion of nudity. Any behavior that is insulting, rude, vulgar, desecrating, or showing disrespect. Any behavior that appears to violate End user license agreements, including providing product keys or links to pirated software. Unsolicited bulk mail or bulk advertising. Any link to or advocacy of virus, spyware, malware, or phishing sites. Any other inappropriate content or behavior as defined by the Terms of Use or Code of Conduct. Any image, link, or discussion related to child pornography, child nudity, or other child abuse or exploitation.

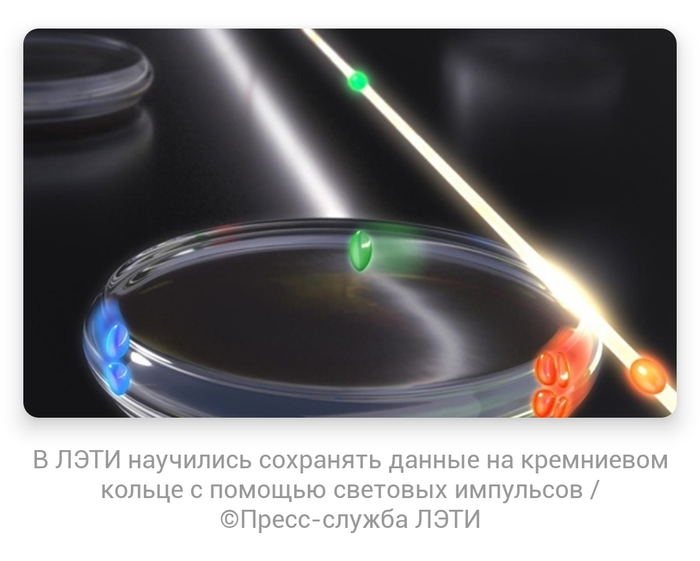

Быстродействующие модули памяти для оптических компьютеров будущего

Эффект, благодаря которому возможна запись информации в кремниевом кольцевом микрорезонаторе с помощью импульсов света разной интенсивности, впервые описан учеными ЛЭТИ. Он открывает большие возможности по созданию быстродействующих модулей памяти для оптических компьютеров будущего.

Современные электронные вычислительные машины подходят к пределу своих возможностей по соотношению производительности к энергозатратам. Поэтому научные группы по всему миру разрабатывают логические интегральные схемы на альтернативных принципах, которые будут более компактными, энергоэффективными и быстродействующими. Один из видов таких схем — фотонная интегральная схема, в которой передача, хранение и обработка информации производится с помощью света.

«Мы впервые показали, что в миниатюрных кремниевых кольцевых микрорезонаторах (диаметр около 0,2 миллиметра), существуют стабильные нелинейные эффекты, которые позволяют записывать данные с помощью оптических импульсов. Это стало возможно благодаря существующему в данной структуре эффекту бистабильности», – поясняет доцент кафедры физической электроники и технологии СПбГЭТУ «ЛЭТИ» Андрей Никитин.

Кремниевые кольцевые микрорезонаторы выполнены по широко распространенной технологии изготовления компонентов для полупроводниковых приборов – кремний на изоляторе. Для переключения выходного состояния используются оптические импульсы различной интенсивности: низкая кодирует «0», высокая – «1». Таким образом записывается информация. Результаты экспериментов, изложенные в статье в научном журнале Optics Communications, показали, что система может находиться в таком состоянии до следующего информационного сигнала.

«Получается очень простой принцип работы, при этом без использования классической электроники. В дальнейшем, мы планируем использовать этот принцип для создания оптической ячейки памяти. Совокупность таких ячеек является основой для создания быстродействующих оптических запоминающих устройств. Понимание таких нелинейных эффектов – это важный шаг в направлении создания фотонных интегральных схем», – поясняет Андрей Никитин.

Проект находится в русле многолетних работ, проводимых на кафедре физической электроники и технологии по исследованию новых физических эффектов в твердом теле, имеющих большие перспективы для создания устройств хранения и обработки информации. В частности, в 2020 году ЛЭТИ получил мегагрант Правительства Российской Федерации на проведение разработок в области резервуарных вычислений на принципах магноники.

Thumbs.db

Этот служебный файл использовался в старых версиях Windows для хранения эксизов изображений при просмотре в режиме «Эскизы страниц». Благодаря этому при повторном обращении к фотографиям и картинкам они открывались быстрее. Раньше подобные файлы создавались в каждой папке, где вы открывали изображения. В Windows 10 эти файлы хранятся в одной папке — СИСТЕМНЫЙ ДИСК\Users\ИМЯ ПОЛЬЗОВАТЕЛЯ\AppData\Local\Microsoft\Windows\Explorer.

В файлах Thumbs.db хрпнчтмч уменьшенные копии изображений популярных форматов: PNG, JPG, BMP, GIF, TIF, PDF и HTML. Каждый файл имеет определенную структуру, которую можно расшифровать с помощью таких программ, как Thumbnail Database Viewer и Thumbcache Viewer, поэтому с флешек такие файлы лучше удалять, если вы не хотите, чтобы эта информация попала к другим людям.

Данный файл имеет атрибут «скрытый». Чтобы его увидеть, включите в Проводнике или файловом менеджере отображение скрытых и служебных файлов. В предыдущих версиях Windows автоматическое создание Thumbs.db можно было отключить. В Windows 10 штатными средствами это сделать не получится.

Welcome to Ideation!

Ideation sections have been created for customers to engage with us by discussing and promoting ideas and improvements relating to Lenovo’s products and services.

As a reminder, your participation in Ideation is governed by Lenovo’s website Terms of Use and by Lenovo’s Forums Community Guidelines. Additional terms governing the Ideation Program are included in the Ideation Terms and may be found here. For your convenience, here’s a

Quick summary of the highlights:

By clicking on “Yes” below you certify that you have read and agree to the Community Guidelines and the Ideation Terms, and acknowledge that by submitting any ideas, material, or information on the Ideation site you grant Lenovo the right to use any such submissions by you in any way without acknowledging, notifying, or compensating you, as described in those documents.

Шикарный 0-day (нет)

В процессе исследования мне стало интересно: неужели ни один исследователь не попробовал такой простой трюк за столько лет существования стандарта zip? Оказывается, что подобная уязвимость была найдена еще в 2009 году израильским экспертом Danor Cohen. Старая версия WinRAR позволяла выполнять произвольный код во время открытия файла из архива. Виной всему была точно такая же подмена имени файла в local file архива.

Пример эксплуатации RCE в WinRAR

Zip-bomb

Этот тип атак основан на возможностях алгоритмов сжатия внутри архива. При распаковке файлы или занимают очень много места на диске, или бесконечно рекурсивно распаковываются, в то время как сам архив занимает считанные байты.

Zip-slip

Пример структуры архива, созданного для эксплуатации Zip-Slip.

Echa un vistazo a las ofertas actuales!

Эээксперементы

Первые два архива версии zip 1

На втором изображении показан архив zip64 с замененным именем файла в central dir.

Архив zip64 с замененным именем файла в central dir.

На третьем изображении показан архив zip64 с замененным именем файла в local file.

Архив zip64 с замененным именем файла в local file.

fssort.ini

Этот файл создает менеджер изображений FastStone Image Viewer для автоматического переименования файлов. Файл текстовый, внутри список файлов-изображений, с которыми вы работали. Можно смело удалять.

Предисловие

Схема работы защищенной системы хранения

В итоге я нашел способ обхода, однако был один нюанс: найденная проблема была не в самой системе хранения и не в ее функции проверки расширений. Всё дело было в самом zip. Казалось бы, столько статей написано про zip-архивы, что сложно удивить разбирающегося человека чем-то новым. Структура архива давно известна, написаны сотни документаций, выпущено несколько версий формата zip. Но все становится интереснее, если работа идет за ноутбуком производства Apple. В этой статье я хочу обсудить одну неочевидную особенность стандартной программы по созданию zip-архивов в macOS.

Реальный импакт уязвимости

Казалось бы, точно такая же уязвимость, как и 12 лет назад, отличный 0-day(4425-day). Однако само устройство стандартной утилиты для работы с архивами в macOS не позволяет в полной мере раскрыть потенциал уязвимости, так как:

Пользователь не видит содержимое архива до распаковки – соответственно, он изначально не знает, с каким расширением его ждет файл после нее.

Во время распаковки архива не происходит мгновенное выполнение файла – вместо этого он сразу сохраняется в текущую директорию файловой системы.

Не высвечивается окошечко PWNED, а значит и возможности эксплуатации сводятся к минимуму.

Быстродействующие модули памяти для оптических компьютеров будущего

Эффект, благодаря которому возможна запись информации в кремниевом кольцевом микрорезонаторе с помощью импульсов света разной интенсивности, впервые описан учеными ЛЭТИ. Он открывает большие возможности по созданию быстродействующих модулей памяти для оптических компьютеров будущего.

Современные электронные вычислительные машины подходят к пределу своих возможностей по соотношению производительности к энергозатратам. Поэтому научные группы по всему миру разрабатывают логические интегральные схемы на альтернативных принципах, которые будут более компактными, энергоэффективными и быстродействующими. Один из видов таких схем — фотонная интегральная схема, в которой передача, хранение и обработка информации производится с помощью света.

«Мы впервые показали, что в миниатюрных кремниевых кольцевых микрорезонаторах (диаметр около 0,2 миллиметра), существуют стабильные нелинейные эффекты, которые позволяют записывать данные с помощью оптических импульсов. Это стало возможно благодаря существующему в данной структуре эффекту бистабильности», – поясняет доцент кафедры физической электроники и технологии СПбГЭТУ «ЛЭТИ» Андрей Никитин.

Кремниевые кольцевые микрорезонаторы выполнены по широко распространенной технологии изготовления компонентов для полупроводниковых приборов – кремний на изоляторе. Для переключения выходного состояния используются оптические импульсы различной интенсивности: низкая кодирует «0», высокая – «1». Таким образом записывается информация. Результаты экспериментов, изложенные в статье в научном журнале Optics Communications, показали, что система может находиться в таком состоянии до следующего информационного сигнала.

«Получается очень простой принцип работы, при этом без использования классической электроники. В дальнейшем, мы планируем использовать этот принцип для создания оптической ячейки памяти. Совокупность таких ячеек является основой для создания быстродействующих оптических запоминающих устройств. Понимание таких нелинейных эффектов – это важный шаг в направлении создания фотонных интегральных схем», – поясняет Андрей Никитин.

Проект находится в русле многолетних работ, проводимых на кафедре физической электроники и технологии по исследованию новых физических эффектов в твердом теле, имеющих большие перспективы для создания устройств хранения и обработки информации. В частности, в 2020 году ЛЭТИ получил мегагрант Правительства Российской Федерации на проведение разработок в области резервуарных вычислений на принципах магноники.

Бага не в стандарте, а в macOS

С полученными знаниями систему хранения на схеме можно представить иначе.

В результате, код модуля системы, которая отвечает за проверку расширений файлов внутри архива, пропустит специальным образом модифицированный архив, а пользователь macOS, который этот архив получит и разархивирует, может столкнуться с появлением файла с любым названием и расширением – даже таким, которое запрещено в этой системе хранения.

Сценарии атак

Несмотря на то, что уязвимость кажется серьезной, придумать реальные сценарии атаки с ее использованием оказалось нетривиальной задачей. Я смог найти ей реальное применение в нескольких сценариях, которые расположил в порядке увеличения импакта.

Другое расширение файла. Непосредственная возможность сохранения zip-архивов, содержащих опасные файлы, в защищенном контуре, минуя системы проверки расширения файла внутри архива. Так как контур защищенный, пользователи всецело доверяют находящимся в нем файлам. При распаковке такого архива на macOS пользователь может получить вредоносный файл, который пользователям других систем будет отображаться в виде простого текстового файла с непонятным содержимым.

Полиглоты. Существуют такие файлы, которые содержат в себе свойства нескольких типов файлов. Например, такой полиглот можно открыть как html-страничку и как pdf-документ, не меняя структуру файла, а лишь программу, которая отображает его содержимое. Использование полиглотов для эксплуатации данной уязвимости открывает большие возможности: можно сделать так, что на macOS полиглот распаковывается с расширением html, а на других платформах – с pdf. Таким образом, если добавить в html и pdf разные ссылки на подконтрольный злоумышленнику сервер, можно отслеживать, на какой платформе и в какое время был открыт вредоносный архив, и так собирать информацию об использовании устройств на базе macOS в конкретной компании. Возможности полиглотов безграничны, подробнее о них можно почитать, например, тут.

Известные уязвимости ZIP

Реакция Apple

Данная особенность была найдена еще в марте, было написано письмо в команду Apple, но специалисты корпорации не нашли в ней ничего опасного. Однако, они не исключили возможность исправления уязвимости когда-то в будущем. Прошло уже больше полугода, архиватор не починили, и я решил рассказать сообществу об этой находке, которая, как я все еще считаю, может потенциально нести в себе угрозу для конечных пользователей. Однако, самое интересное еще впереди, так как на этом проблемы macOS не заканчиваются, но о них я расскажу в другой раз.

Скажу сразу что данная проблема редкая как выяснилось, так что не надо сразу выполнять данный метод сначала разберитесь.

Более года меня мучила проблема полного отсутствия памяти на диске "с" (97гб всего).

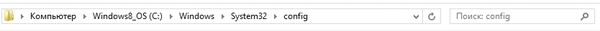

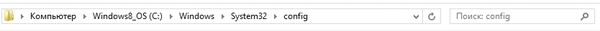

С 80гб свободного пространства до полного нуля ситуация скатилась всего за пол года. Ни ручная чистка ни какие утилиты мне не помогали освободить память более чем на 5гб, которые снова пропадали в течении нескольких часов. Я с этим смирился но в последние пару месяцев мне это стало причинять неудобства, пропали эскизы файлов и ярлыков, программы и игры не запускались, браузер жутко тормозил. Облазил весь интернет и перепробовал кучу действий и советов но не помогало ничего, до сегодняшнего дня. Наткнулся я на совет воспользоваться очередной программой очистки "Glary Utilities" которая так же мне не чем не помогла пока я не зашел в раздел "анализатор дискового пространства" где я увидел что что папка по пути "локальный диск (с:) - Windows - System32 - config" весит 60гб.

Доступа к ней конечно же у нас нету. И что бы увидеть что там происходит нужно в параметрах папок снять галочку с пункта "скрывать защищенные системные файлы" и естественно поставить галочку на пункте "показывать скрытые файлы и папки'.

Далее заходим по адресу "локальный диск (с:) - Windows - System32 - config" и недоумеваем от того что там происходит. Нам нужны файлы regtrans-ms и blf

Которых у меня было более 200 тысяч. По очереди прописываем их в поиск, дожидаемся полной загрузки, выделяем сразу все сочетанием ctrl+a и смело удаляем. те файлы которые не удаляются просто пропускаем с пометкой для всех. Я таким образом удалил более 200 тысяч файлов и освободил 60гб памяти.

p.s скорее всего эти файлы и дальше будут плодиться со временем, чем вызвана такая проблема я понятия не имею.

"regtrans-ms ---Журнал изменений реестра Windows

blf ---Файл журнала Common Log File System (CLFS)

К тому ж там "посоветовали" использовать wmfix.

Время ли времени делаю очистку через запущенную командную строку от имени администратора командой

Dism.exe /Online /Cleanup-Image /StartComponentCleanup /ResetBase

проверить размер содержимого папки для ЛЛ:

1) выделяем ниже строчку и жмем Ctrl + C для копирования пути:

2) жмем Win + R и затем Ctrl + V и подтверждаем Enter

2.1) если выскочит окно "У вас нет прав доступа" жмем кнопку предоставить права

3) в открывшейся папке выделяем всё Ctrl + A и проверяем размер выделенного Alt + Enter

какой вес для нее нормальный? у меня 4гб

Комп от вирусов почисть, и драйвера на всякий случай скачай с оф сайтов. У меня вообще 250 мб весит папка.

desktop.ini

Еще один служебный файл, который применялся в старых версиях Windows. В этом файле хранились параметры для отображения папки и ее свойств (вид иконок, имя, свойства доступа и т. п.). Можно удалять.

Вернемся к защищенной системе хранения

Что же делать, если ни к чему из вышеперечисленного сервис не уязвим? Как хакать? Для этого еще раз внимательно посмотрим, как устроен zip-архив. Как я заметил выше, имя файла внутри архива дублируется в local file и в central dir. Зачем это сделано, ведь можно просто сохранять имя файла один раз? Для проверки целостности? Возможно.

Я решил, что до меня никто не пробовал проделать настолько простой трюк и написал в эти поля разные имена. Результат был неожиданным. Я получил ситуацию, при которой пользователь отправляет архивом файл с одним именем, а при разархивации на macOS получает файл с совершенно другим. В то же время система проверки расширений пропускает такой архив как безопасный.

Неочевидные возможности ZIP на macOS

В сентябре, во время соревнований VolgaCTF, проходила конференция, на которой я впервые рассказал о своем исследовании стандартной программы по работе с архивами в macOS. Сегодня я представляю текстовую версию своего доклада.

Скрипт для создания подобных архивов

Читайте также: