Компьютеры не авторизуются на контроллере домена в сайте

Создана следующая схема:

Сервер 1: Является виртуальным: на нем крутится Контроллер домена.

Сам сервер 1 вогнан в домен.

Сервер 2: Является дополнительным контроллером домена и виртуальным, на него прилетают репликации с первого сервака, еще он является почтовым сервером.

Так же имеется лес подчиненных серверов

Имеется такая проблема, при отключении Сервера 1, клиенты не могут залогинится на подчиненные сервера. зайти на него под доменным администратором я не могу! не пускает. ( Отсутствуют серверы, которые могли бы обработать запрос на вход в сеть)

Хотя в тоже время в сети есть второй контроллер домена, который является Глобальным каталогом.

Соответственно вопрос, почему так, и что надо дополнительно настроить, чтобы авторизация пользователей проходила и при отключенным первым контроллером домена?

На всех компьютерах, в настройках DNS серверов, указаны адреса 1 контроллера домена и второго

Настройка протокола IP для Windows

Ethernet adapter Подключение по локальной сети 3:

Туннельный адаптер Teredo Tunneling Pseudo-Interface:

Состояние среды. . . . . . . . : Среда передачи недоступна.

Туннельный адаптер isatap.<****>:

Состояние среды. . . . . . . . : Среда передачи недоступна.

Настройка протокола IP для Windows

Ethernet adapter Подключение по локальной сети:

NetBios через TCP/IP. . . . . . . . : Включен

Туннельный адаптер isatap.<****>:

Состояние среды. . . . . . . . : Среда передачи недоступна.

DNS-суффикс подключения . . . . . :

Описание. . . . . . . . . . . . . : Адаптер Microsoft

Физический адрес. . . . . . . . . : ****

DHCP включен. . . . . . . . . . . : Нет

Автонастройка включена. . . . . . : Да

Туннельный адаптер Teredo Tunneling Pseudo-Interface:

Состояние среды. . . . . . . . : Среда передачи недоступна.

DNS-суффикс подключения . . . . . :

Описание. . . . . . . . . . . . . : Teredo Tunneling Pseudo-Interface

Физический адрес. . . . . . . . . : ****

DHCP включен. . . . . . . . . . . : Нет

Автонастройка включена. . . . . . : Да

Туннельный адаптер 6TO4 Adapter:

DNS-суффикс подключения . . . . . :

Описание. . . . . . . . . . . . . : Адаптер Microsoft 6to4

Физический адрес. . . . . . . . . : ****

DHCP включен. . . . . . . . . . . : Нет

Автонастройка включена. . . . . . : Да

IPv6-адрес. . . . . . . . . . . . : 2002:d997:8c8f::d997:8c8f(Основной)

Основной шлюз. . . . . . . . . :

DNS-серверы. . . . . . . . . . . : 10.48.1.14

10.48.1.18

NetBios через TCP/IP. . . . . . . . : Отключен

Где найти файл Netsetup.log

Клиенты Windows записывают сведения об операциях присоединения к домену в файл %windir%\debug\Netsetup.log.

Метод 5. Исправление области Kerberos (подтверждение совпадения ключа реестра PolAcDmN и ключа реестра PolPrDmN)

Этот метод действителен только для Windows 2000 Server.

В этот раздел, описание метода или задачи включены действия, содержащие указания по изменению параметров реестра. Однако неправильное изменение параметров реестра может привести к возникновению серьезных проблем. Поэтому следует в точности выполнять приведенные инструкции. Для дополнительной защиты создайте резервную копию реестра, прежде чем редактировать его. Так вы сможете восстановить реестр, если возникнет проблема. Дополнительные сведения о том, как создать и восстановить реестр, щелкните следующий номер статьи, чтобы просмотреть статью в базе знаний Майкрософт:

322756 Создание резервной копии и восстановление реестра Windows

- Начните редактор реестра.

- В левой области расширьте безопасность.

- В меню Безопасность щелкните Разрешения, чтобы предоставить локальной группе Администраторов полный контроль над ульем SECURITY и его детскими контейнерами и объектами.

- Найдите HKEY_LOCAL_MACHINE\SECURITY\Policy\PolPrDmN ключ.

- В правой области редактора реестра нажмите кнопку : REG_NONE один раз.

- В меню Просмотр щелкните Отображение двоичных данных. В разделе Формат диалоговое окно щелкните Byte.

- Доменное имя отображается в качестве строки в правой части диалогового окна Двоичные данные. Доменное имя такое же, как и область Kerberos.

- Найдите HKEY_LOCAL_MACHINE\SECURITY\Policy\PolACDmN ключ реестра.

- В правой области редактора реестра дважды щелкните запись : REG_NONE.

- В диалоговом окне Двоичный редактор вклейте значение от PolPrDmN. (Значение от PolPrDmN будет доменное имя NetBIOS).

- Перезапустите контроллер домена.

Компьютеры не авторизуются на контроллере домена в сайте

Добрый вечер.

Продолжаю экспериментировать с Server 2012 в виртуальной среде.

Имеется сконфигурированный по умолчанию контроллер домена и введенный в этот домен Windows 7.

Cenmm проблемы:

При выключенном контроллере домена, на клиент с Windows 7 можно без проблем залогиниться от любого пользователя домена. Даже под пользователем который ранее не заходил на клиент Windows 7.

Я так понимаю, Windows 7 каким то образом закешировал структуру Active Directory. Как же так получилось?

Насколько я помню, в предыдущих версиях Active Directory на базе Server 2008/R2 такого не было. И при недоступности службы Active Directory, авторизоваться в системе было нельзя.

Метод 4. Убедитесь, что атрибут userAccountControl контроллера домена — 532480

Ошибка 6

Недостаточно памяти для завершения операции.

Решение

Ошибка 4

Множественное подключение к серверу или к общим ресурсам одним пользователем с использованием более одного имени пользователя не разрешено. Отключите все предыдущие подключения к серверу или общим ресурсам и повторите попытку.

Решение

Перезапустите компьютер, который вы пытаетесь присоединить к домену, чтобы убедиться в том, что нет никаких скрытых подключений к серверам домена.

При вводе доменного имени убедитесь, что вы вводите DNS-имя, а не NetBIOS-имя.

Ошибка 4

Решение

Убедитесь, что вы используете правильное имя пользователя и пароль существующей учетной записи пользователя Active Directory при запросе учетных данных для добавления компьютера в домен.

Ошибка 9

Сбой при удаленном вызове процедуры. Вызов не произведен.

Решение

Убедитесь, что для сетевого адаптера на клиентском компьютере установлены самые последние драйверы. Проверьте подключение между присоединяемым клиентом и целевым контроллером домена через необходимые порты и протоколы. Отключите функцию разгрузки TCP Chimney и службу разгрузки IP-подключения.

Подобная проблема может возникать по одной из следующих причин:

- Сетевое устройство (маршрутизатор, брандмауэр или VPN-устройство) блокирует подключение через порты и протоколы, используемые протоколом MSRPC.

- Сетевое устройство (маршрутизатор, брандмауэр или VPN-устройство) отклоняет сетевые пакеты между присоединяемым клиентом и контроллером домена.

Решение

Существует несколько решений для этих симптомов. Ниже приводится список методов, которые следует попробовать. За списком следуют действия для выполнения каждого метода. Попробуйте каждый метод, пока проблема не будет решена. Статьи базы знаний Майкрософт, описывая менее распространенные исправления для этих симптомов, перечислены позже.

- Метод 1. Исправление ошибок системы доменных имен (DNS).

- Метод 2. Синхронизация времени между компьютерами.

- Метод 3. Проверьте доступ к этому компьютеру с помощью прав пользователей сети.

- Метод 4. Убедитесь, что атрибут userAccountControl контроллера домена — 532480.

- Метод 5. Исправление области Kerberos (подтверждение совпадения ключа реестра PolAcDmN и ключа реестра PolPrDmN).

- Метод 6. Сброс пароля учетной записи машины и получение нового билета Kerberos.

Способ 4. Установка значения 532480 для атрибута userAccountControl на контроллере домена

В меню Пуск выберите команду Выполнить и введите adsiedit.msc.

Разверните узлы Domain NC, DC=domain и OU=Domain Controllers.

Щелкните правой кнопкой мыши контроллер домена и выберите пункт Свойства.

На компьютере под управлением Windows Server 2003 установите на вкладке Редактор атрибутов флажки Отображать обязательные атрибуты и Отображать дополнительные атрибуты. На компьютере под управлением Windows 2000 Server выберите в списке Выберите тип свойств для просмотра значение Оба.

На компьютере под управлением Windows Server 2003 выберите в списке Атрибуты атрибут userAccountControl. На компьютере под управлением Windows 2000 Server выберите в списке Выберите тип свойств для просмотра атрибут userAccountControl.

Если значение атрибута не равно 532480, в поле Изменить атрибут введите 532480 и последовательно нажмите кнопки Задать, Применить и ОК.

Закройте редактор ADSI.

Командлет PowerShell 3.0

В отличие от утилиты Netdom, PowerShell 3.0 входит в состав системы начиная с Windows 8 / Server 2012, для более старых систем его можно установить вручную, поддерживаются Windows 7, Server 2008 и Server 2008 R2. В качестве зависимости требуется Net Framework не ниже 4.0.

Точно также войдите на системе, для которой нужно восстановить доверительные отношения, локальным администратором, запустите консоль PowerShell и выполните команду:

- Server — имя любого контроллера домена

- Credential — имя домена / учетной записи администратора домена

При выполнении этой команды появится окно авторизации в котором вы должны будете ввести пароль для указанной вами учетной записи администратора домена.

Как видим, восстановить доверительные отношения в домене довольно просто, главное — правильно установить причину возникновения данной проблемы, так как в разных случаях потребуются разные методы. Поэтому мы не устаем повторять: при возникновении любой неполадки сначала нужно выявить причину, а только потом принимать меры к ее исправлению, вместо того чтобы бездумно повторять первую найденную в сети инструкцию.

Ошибка 2

Не удается разрешить DNS-имя контроллера домена в присоединяемом домене. Убедитесь, что этот клиент настроен для связи с DNS-сервером, который может разрешать DNS-имена в целевом домене.

Решение

При вводе доменного имени убедитесь, что вы вводите DNS-имя, а не NetBIOS-имя.

Кроме того, убедитесь, что компьютер может связаться с DNS-сервером, на котором размещена зона DNS целевого домена, или разрешить DNS-имена в этом домене. Убедитесь, что правильно указанный DNS-сервер настроен на этом клиенте как предпочтительный DNS-сервер и что клиент имеет подключение к этому серверу. Для этого воспользуйтесь одной из следующих команд:

Проблема

Ниже представлен список некоторых способов решения этих проблем. После него приводятся действия, подлежащие выполнению для каждого решения. Используйте способы по очереди, пока проблема не будет устранена. В конце статьи приводится перечень статей базы знаний Майкрософт, в которых описаны менее распространенные способы устранения подобных проблем.

Способ 1. Исправление ошибок в службе доменных имен (DNS).

Способ 2. Синхронизация времени компьютеров.

Способ 3. Проверка наличия права Доступ к компьютеру из сети.

Способ 4. Установка значения 532480 для атрибута userAccountControl на контроллере домена.

Способ 5. Исправление сферы Kerberos (разделы реестра PolAcDmN и PolPrDmN должны совпадать).

Способ 6. Сброс пароля учетной записи компьютера и получение нового билета Kerberos.

Способ 5. Исправление сферы Kerberos (разделы реестра PolAcDmN и PolPrDmN должны совпадать)

Примечание. Этот способ применим только к Windows 2000 Server.

Внимание! Неправильное использование редактора реестра может привести к серьезным проблемам, для решения которых может потребоваться переустановка операционной системы. Корпорация Майкрософт не гарантирует возможность решения проблем, вызванных неправильным использованием редактора реестра. Ответственность за изменение реестра несет пользователь.

Откройте редактор реестра.

На левой панели разверните узел Security.

В меню Security выберите пункт Разрешения, чтобы предоставить локальной группе "Administrators" полный доступ к кусту SECURITY, а также дочерним контейнерам и объектам.

Найдите раздел HKEY_LOCAL_MACHINE\SECURITY\Policy\PolPrDmN.

На правой панели редактора реестра один раз щелкните запись : REG_NONE.

В меню Вид выберите Вывод двоичных данных. В разделе Формат выберите 1 байт.

В правой части диалогового окна Двоичные данные отобразится имя домена в виде строки. Имя домена является сферой Kerberos.

Найдите раздел HKEY_LOCAL_MACHINE\SECURITY\Policy\PolACDmN.

На правой панели двойным щелчком выберите : REG_NONE.

В диалоговом окне Редактор двоичных данных вставьте значение из раздела PolPrDmN. (Значение из раздела PolPrDmN — это NetBIOS-имя домена.)

Перезагрузите контроллер домена.

Способ 1. Исправление ошибок в DNS

Введите в командной строке команду netdiag -v. В папке, в которой был выполнен запуск, эта команда создает файл Netdiag.log.

Перед тем как перейти к выполнению дальнейших действий, устраните все ошибки DNS, содержащиеся в файле Netdiag.log. Средство Netdiag входит в состав средств поддержки Windows 2000 Server на компакт-диске Windows 2000 Server. Кроме того, средства поддержки Windows 2000 Server можно загрузить с веб-узла корпорации Майкрософт по следующему адресу:

Проверьте конфигурацию DNS. Одна из наиболее распространенных ошибок DNS заключается в том, что контроллер домена указывает для разрешения DNS-имен на сервер поставщика услуг Интернета, а не на самого себя или на другой DNS-сервер, поддерживающий динамическое обновление и SRV-записи. Оптимальной является конфигурация, при которой контроллер домена указывает на самого себя или на другой DNS-сервер, поддерживающий динамическое обновление и SRV-записи. Рекомендуется настроить серверы пересылки на разрешение имен в Интернете через поставщика услуг Интернета

Дополнительные сведения о настройке DNS для службы каталогов Active Directory см. в следующих статьях базы знаний Майкрософт:

291382 Вопросы и ответы о службе DNS в Windows 2000 и Windows Server 2003

237675 Настройка службы доменных имен (DNS) для Active Directory

254680 Планирование пространства DNS-имен (Эта ссылка может указывать на содержимое полностью или частично на английском языке)

255248 Создание дочернего домена в Active Directory и делегация пространства DNS-имен (Эта ссылка может указывать на содержимое полностью или частично на английском языке)

Ошибка 7

Решение

Компьютеры не авторизуются на контроллере домена в сайте

Как добавить пользователя или группу пользователей на контроллер домена/ AD? Многие ответят- Да очень просто, зайти в «Диспетчер сервера- Конфигурация- Локальные пользователи- Пользователи удаленного рабочего стола» и добавить необходимого пользователя или группу пользователей. И будут НЕ ПРАВЫ поскольку на контролере домена отсутствует группа Локальные пользователи. По умолчанию только Доменный администраторы имеют терминальный доступ на контролер домена.

|  |

| НЕ КОНТРОЛЛЕР ДОМЕНА | КОНТРОЛЛЕР ДОМЕН |

Как же это обойти? Да очень просто, с помощью групповых политик. Создаем или изменяем политику для контроллера домена. Для этого заходим в групповые политики «Пуск-Администрирование- Управление групповой политикой»/ «Start- (Programs)-Administrative Tools- Group Police Management». В данном примере я создаю новую политику Terminal access to users on AD. Нажимем на ней правой кнопкой мыши –«Изменить»/ «Edit». Заходим «Конфигурация компьютера- Политики -Конфигурация Windows — Параметры безопасности — Локальные политики — Назначение прав пользователя» в параметре «Разрешить вход в систему через службу удаленных рабочих столов» / «Computer Configuration- Policies- Windows Settings- Security Setting- Local Policies-User Rights Assignment » в параметре «Allow log on through Remote Desktop Services» добавляем пользователя/ группу пользователей которым необходим терминальный доступ на котроллер домена.

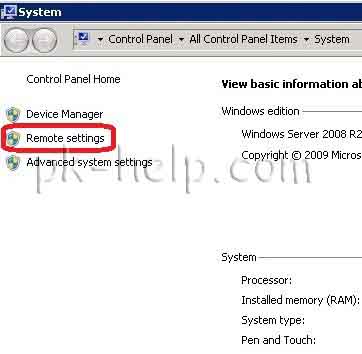

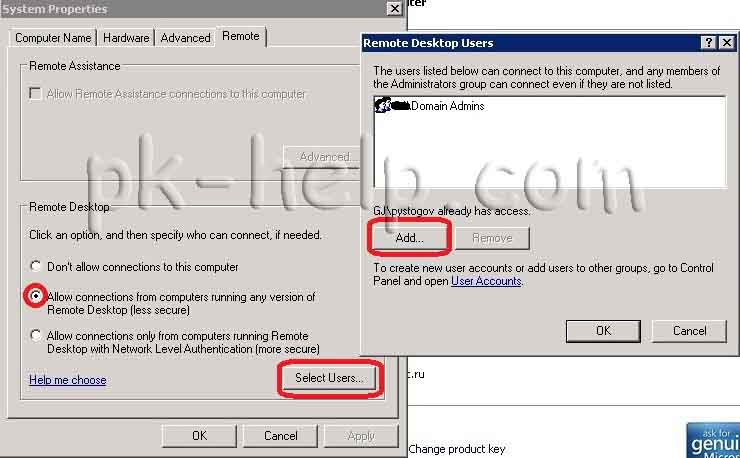

После того как создана политика необходимо добавить этого же пользователя/ группу пользователей в терминальный доступ на контроллере домена. Нажимаем правой кнопкой мыши на ярлыке «Мой компьютер» выбираем «Свойства- Удавленное подключение» / «Properties- Remote Setting».

Далее указываем необходимого пользователя/ группу пользователей и нажимаем «ОК».

После всех этих шагов пользователь/ группа пользователей будут иметь терминальный доступ на контроллер домена/ AD.

Метод 6. Сброс пароля учетной записи машины и получение нового билета Kerberos

Остановите службу Центра рассылки ключей Kerberos, а затем установите значение запуска вручную.

Для сброса пароля учетной записи компьютера контроллера домена используйте средство Netdom из средств поддержки Windows 2000 серверов или средств поддержки Windows Server 2003:

Убедитесь, что netdom команда возвращается успешно. Если это не так, команда не работает. Для домена Contoso, где затронутым контроллером домена является DC1, а рабочим контроллером домена — DC2, вы запустите следующую команду из netdom консоли DC1:

Перезапустите затронутый контроллер домена.

Запустите службу Центра рассылки ключей Kerberos, а затем установите параметр запуска автоматическим.

Дополнительные сведения об этой проблеме щелкните следующие номера статей, чтобы просмотреть статьи в базе знаний Майкрософт:

323542 Вы не можете запустить средство Active Directory Users and Computers, так как сервер не работает

Бывает такая ситуация, что компьютер не может пройти проверку подлинности в домене. Вот несколько примеров:

- После переустановки ОС на рабочей станции машина не может пройти проверку подлинности даже с использованием того же имени компьютера. Поскольку в процессе новой установки ОС генерируется SID-идентификатор и компьютер не знает пароль учетной записи объекта компьютера в домене, он не принадлежит к домену и не может пройти проверку подлинности в домене.

- Компьютер полностью восстановлен из резервной копии и не может пройти проверку подлинности. Возможно, после архивации объект компьютера изменил свой пароль в домене. Компьютеры изменяют свои пароли каждые 30 дней, а структура Active Directory помнит текущий и предыдущий пароль. Если была восстановлена резервная копия компьютера с давно устаревшим паролем, компьютер не сможет пройти проверку подлинности.

- Секрет LSA компьютера давно не синхронизировался с паролем, известным домену. Т.е. компьютер не забыл пароль — просто этот пароль не соответствует реальному паролю в домене. В таком случае компьютер не может пройти проверку подлинности и безопасный канал не будет создан.

Основные признаки возможных неполадок учетной записи компьютера:

Необходимо переустановить учетную запись компьютера. В сети есть рекомендации по такой переустановки: удалить компьютер из домена, чтобы потом повторно присоединить его. Да, это работает, но данный вариант не рекомендуется делать по причине того, что теряется SID-идентификатор и членство компьютера в рабочей группе.

Поэтому необходимо сделать так :

Открыть оснастку Active Directory, выбрать «Пользователи и компьютеры», щелкнуть объект компьютера правой кнопкой мыши и применить команду «Переустановить учетную запись». После этого компьютер следует заново присоединить к домену и перезагрузиться.

Чтобы перезагрузка после сброса безопасного канала не требовалось, нужно использовать либо команду Netdom, либо Nltest.

C помощью учетной записи, относящейся к локальной группе «Администраторы»:

netdom reset Имя_машины /domain Имя_домена /Usero Имя_пользователя /Passwordo

Ошибка 1

Не удается разрешить DNS-имя контроллера домена в присоединяемом домене. Убедитесь, что настройки данного клиента обеспечивают доступ к DNS-серверу, который может выполнять разрешение DNS-имен в целевом домене.

Решение

При вводе доменного имени убедитесь, что вы вводите имя службы доменных имен (DNS), а не NetBIOS-имя. Например, если DNS-именем целевого домена является contoso.com , убедитесь, что вы вводите contoso.com вместо "contoso", доменного имени NetBIOS.

Кроме того, убедитесь, что компьютер может связаться с DNS-сервером, на котором размещена зона DNS целевого домена, или разрешить DNS-имена в этом домене. Убедитесь, что правильно указанный DNS-сервер настроен на этом клиенте как предпочтительный DNS-сервер и что клиент имеет подключение к этому серверу. Для этого воспользуйтесь одной из следующих команд:

Ошибка 8

Служба каталогов исчерпала пул относительных идентификаторов.

Решение

Убедитесь, что контроллер домена, на котором размещается хозяин RID, доступен и работает. Дополнительные сведения см. в разделе Код события 16650: не удалось инициализировать распределитель идентификаторов учетных записей в Windows Server.

Можно использовать команду netdom query fsmo , чтобы определить, какому контроллеру домена присвоена основная роль RID.

Убедитесь, что Active Directory реплицируется между всеми контроллерами домена. Для обнаружения ошибок можно использовать следующую команду:

Метод 1. Исправление ошибок DNS

- В командной подсказке запустите netdiag -v команду. Эта команда создает файл Netdiag.log в папке, где была запускана команда.

- Устранение ошибок DNS в файле Netdiag.log перед продолжением. Средство Netdiag находится в Windows 2000 средств поддержки сервера на Windows 2000 Server CD-ROM или в качестве загрузки.

- Убедитесь, что DNS настроен правильно. Одной из наиболее распространенных ошибок DNS является указать контроллер домена поставщику интернет-служб (ISP) для DNS вместо того, чтобы указать DNS на себя или на другой DNS-сервер, который поддерживает динамические обновления и записи SRV. Рекомендуется указать контроллер домена себе или другому DNS-серверу, который поддерживает динамические обновления и записи SRV. Рекомендуется настроить переадверители в интернет-провайдер для разрешения имен в Интернете.

Дополнительные сведения о настройке службы каталогов DNS для Active Directory щелкните следующие номера статей, чтобы просмотреть статьи в базе знаний Майкрософт:

Планирование пространства имен DNS 254680

Все ответы

Посмотрите, что показывает dcdiag /q из командной строки в режиме администратора на dc2 (прямо сейчас, при включенном DC1)

Microsoft Windows [Version 6.1.7601]

(c) Корпорация Майкрософт (Microsoft Corporation), 2009. Все права защищены.

Применяется к: Windows Server 2016, Windows Server 2012 R2

Оригинальный номер базы знаний: 4341920

Ошибка 5

Именам пользователей не сопоставлены идентификаторы безопасности (SID).

Решение

Эта ошибка, скорее всего, является временной. Она регистрируется, когда присоединяемый домен ищет целевой домен, чтобы определить, была ли уже создана соответствующая учетная запись компьютера или же в результате операции присоединения должна быть динамически создана учетная запись компьютера в целевом домене.

Ошибка 8

Учетная запись, указанная для этой службы, отличается от учетной записи, указанной для других служб в этом же процессе.

Решение

Убедитесь, что в домене контроллера, через который вы пытаетесь присоединиться к домену, запущена служба времени Windows.

Внимание! Эта статья содержит решения, связанные с изменениями реестра. Перед внесением изменений в реестр рекомендуется создать его резервную копию и изучить процедуру его восстановления в случае возникновения проблем. Сведения о создании резервной копии, восстановлении и изменении реестра см. в следующей статье базы знаний Майкрософт:

256986 Описание реестра Microsoft Windows

Диагностика контроллера домена

Выполнение начальной настройки:

[DC1] Сбой привязки LDAP с ошибкой 31

[D:\nt\private\ds\src\util\repadmin\repinfo.c, 389] Ошибка LDAP 82 (Локальная ошибка).

Последняя попытка в ГГГГ-ММ-ДД ЧЧ:ММ.СС завершилась с ошибкой, результат 1753: В системе отображения конечных точек не осталось доступных конечных точек.

Последняя попытка в ГГГГ-ММ-ДД ЧЧ:ММ.СС завершилась с ошибкой, результат 5: Отказано в доступе.

Нет доступных серверов входа (c000005e = "STATUS_NO_LOGON_SERVERS")

Не удалось найти сведения об именах по следующей причине: Невозможно обратиться за проверкой подлинности в орган сертификации. Обратитесь к администратору и проверьте правильность настройки домена и что домен работает.

Не удалось найти сведения об именах по следующей причине: Конечная учетная запись указана неверно. Обратитесь к администратору и проверьте правильность настройки домена и что домен работает.

Клиенты Microsoft Outlook, подключенные к компьютерам с Microsoft Exchange Server, которые использует данные контроллеры домена для проверки подлинности, могут получить запрос на ввод учетных данных, даже если проверка подлинности входа в систему на других контроллерах домена прошла успешно.

DC list test . . . . . . . . . . . : Сбой

[ПРЕДУПРЕЖДЕНИЕ] Не удается вызвать DsBind для . (). [ERROR_DOMAIN_CONTROLLER_NOT_FOUND]

Kerberos test. . . . . . . . . . . : Сбой

[FATAL] Kerberos does not have a ticket for krbtgt/.

[FATAL] Kerberos does not have a ticket for .

LDAP test. . . . . . . . . . . . . : Успешно

[ПРЕДУПРЕЖДЕНИЕ] Failed to query SPN registration on DC \

Ошибка 3

Попытка выполнить операцию для несуществующего сетевого подключения.

Решение

При вводе доменного имени убедитесь, что вы вводите DNS-имя, а не NetBIOS-имя. Кроме того, перезапустите компьютер, прежде чем пытаться присоединить компьютер к домену.

Заходим на сервер когда отсутствует связь с сервером

Сразу отмечу, что данный метод будет работать только если вы до этого логинились на данный сервер, когда вы до этого входили в систему, то ваши данные были помещены в хэш локального компьютера, это поможет обойти проблему, при которой вы получили отсутствуют серверы которые могли бы обработать запрос и позволит войти. Хочу отметить, что в хэш кладется не сам логин и пароль, а результат их проверки, а если совсем точно, то хэш пароля, обработанный специальным методом salt. salt генерируется на основе имени пользователя. Сами данные лежат в ветке реестра HKLMSECURITYCache к которому имеет доступ только система.

В WIndows за кэширование отвечает параметр реестра CashedLogonsCount, найти его можно по пути

Смысл данного параметра, очень простой, все сводится к тому, что он задает количество уникальных пользователей, у которых данные можно хранить локально. По дефолту, это значение 10. Простой пример если у вас уже залогинилось 10 человек, то их хэши будут храниться локально, если 11 залогиниться то он пере затрет первого и так далее.

Все, что вам нужно, это вытащить сетевой шнурок из вашего компьютера и сервера, после этого нужно просто авторизоваться благодаря локальному кэшу, после чего вы можете восстанавливать уже доверительные отношения

Если есть необходимость, поменять это значение, то групповая политика нам в помощь. Переходим в оснастку групповой политики, создаем либо новую или меняем ну уровне домена

Я для примера хочу ее распространить на весь домен, а по умолчанию в AD создается Default Domain Policy политика, правым кликом по ней и выбираем изменить.

Переходим в раздел

Конфигурация компьютера > Политики > Конфигурация Windows > Параметры безопасности > Локальные политики > Параметры безопасности

Тут вам нужно найти параметр Интерактивный вход в систему: количество предыдущих подключений к кэшу, по сути это и есть CashedLogonsCount, Сам параметр можно задать от 0 до 50. Если выставите 0, то полностью запретите локальное кэширование, это правильно с точки зрения безопасности. но не даст вам войти на компьютер при отсутствии доступа к контроллеру и покажет вам отсутствуют серверы которые могли бы обработать запрос.

В английской версии это

Computer ConfigurationPoliciesWindows SettingsSecurity SettingsLocal PoliciesSecurity Options и найти параметр Interactive logon: Number of previous logons to cache (in case domain controller is not available)

Метод 2. Синхронизация времени между компьютерами

Убедитесь, что время правильно синхронизируется между контроллерами домена. Кроме того, убедитесь, что время правильно синхронизируется между клиентские компьютеры и контроллеры домена.

Способ 6. Сброс пароля учетной записи компьютера и получение нового билета Kerberos

Остановите службу центра распространения ключей Kerberos и выберите для нее тип запуска "Вручную".

С помощью средства Netdom (входит в состав средств поддержки Windows 2000 Server и Windows Server 2003) выполните для контроллера домена сброс пароля учетной записи компьютера:

netdom resetpwd /server:другой контроллер домена /userd:domain\administrator /passwordd:пароль администратора

netdom resetpwd /server:DC2 /userd:contoso\administrator /passwordd:пароль администратора

Перезагрузите контроллер домена, подверженный ошибкам.

Запустите службу центра распространения ключей Kerberos и выберите для нее тип запуска Авто.

Дополнительные сведения об этой проблеме см. в следующей статье базы знаний Майкрософт:

257623 После обновления операционной системы основного контроллера домена Windows NT 4.0 до Windows 2000 DNS-суффикс контроллера домена не соответствует имени домена

257346 После отмены права "Доступ к компьютеру из сети" перестают работать некоторые средства (Эта ссылка может указывать на содержимое полностью или частично на английском языке)

316710 Определенные службы Exchange не запускаются, если отключена служба центра распространения ключей Kerberos

323542 Не удается запустить оснастку "Active Directory — пользователи и компьютеры", так как сервер неработоспособен (Эта ссылка может указывать на содержимое полностью или частично на английском языке)

329887 Не удается воспользоваться оснастками Active Directory из состава консоли управления MMC (Эта ссылка может указывать на содержимое полностью или частично на английском языке)

325465 Для использования средств администрирования Windows 2003 Server на контроллере домена Windows 2000 требуется пакет обновления 3 (SP3) или более поздняя версия (Эта ссылка может указывать на содержимое полностью или частично на английском языке)

322267 Удаление клиента для сетей Майкрософт приводит к удалению других служб (Эта ссылка может указывать на содержимое полностью или частично на английском языке)

297234 Разница во времени между клиентским компьютером и сервером (Эта ссылка может указывать на содержимое полностью или частично на английском языке)

280833 Если в прокси-клиенте указаны не все зоны DNS, в службе DNS возникают ошибки, которые трудно обнаружить (Эта ссылка может указывать на содержимое полностью или частично на английском языке)

322307 После установки пакета обновления 2 (SP2) для Windows 2000 не удается запустить службы Exchange и оснастки Active Directory (Эта ссылка может указывать на содержимое полностью или частично на английском языке)

В этой статье данная статья содержит общие решения проблемы, из-за которой контроллер домена не функционирует правильно.

Применяется к: Windows Server 2012 R2

Исходный номер КБ: 837513

Способ 3. Проверка наличия права "Доступ к компьютеру из сети"

Проверьте файл Gpttmpl.inf и убедитесь, что соответствующие пользователи имеют право Доступ к компьютеру из сети на контроллере домена. Для этого выполните указанные ниже действия.

Внесите изменения в файл Gpttmpl.inf используемой по умолчанию политики контроллеров домена. По умолчанию права пользователей на контроллере домена определяются используемой по умолчанию политикой контроллеров домена. По умолчанию файл Gpttmpl.inf используемой по умолчанию политики контроллеров домена расположен в указанной ниже папке.

Примечание. Папка Sysvol может иметь другое расположение, однако путь к файлу Gpttmpl.inf остается неизменным.

Контроллеры домена под управлением Windows Server 2003:

Контроллеры домена под управлением Windows 2000 Server:

Справа напротив записи SeNetworkLogonRight добавьте идентификаторы безопасности групп "Администраторы", "Прошедшие проверку" и "Все". См. перечисленные ниже примеры.

Контроллеры домена под управлением Windows Server 2003:

SeNetworkLogonRight = *S-1-5-32-554,*S-1-5-9,*S-1-5-32-544,*S-1-1-0

Контроллеры домена под управлением Windows 2000 Server:

SeNetworkLogonRight = *S-1-5-11,*S-1-5-32-544,*S-1-1-0

Примечание. Группы "Администраторы" (S-1-5-32-544), "Прошедшие проверку" (S-1-5-11), "Все" (S-1-1-0) и "Контроллеры предприятия" (S-1-5-9) имеют хорошо известные, одинаковые для любого домена идентификаторы безопасности.

Удалите все данные справа от записи SeDenyNetworkLogonRight ("Отказ в доступе к компьютеру из сети"). См. следующий пример:

Примечание. Этот пример применим как к Windows 2000 Server, так и к Windows Server 2003.

По умолчанию на компьютере под управлением Windows 2000 Server запись SeDenyNetworkLogonRight не содержит данных, а на компьютере под управлением Windows Server 2003 в ней указана только учетная запись Support_произвольная_строка. (Учетная запись Support_произвольная_строка используется удаленным помощником.) Так как учетная запись Support_произвольная_строка имеет в каждом домене уникальный идентификатор безопасности, ее сложно отличить по идентификатору от обычной учетной записи пользователя. Скопируйте ИД безопасности в текстовый файл, а затем удалите его из записи SeDenyNetworkLogonRight (таким образом его можно будет скопировать обратно после устранения проблемы).

Свойства SeNetworkLogonRight и SeDenyNetworkLogonRight могут быть определены в составе любой политики. Если описанные выше действия не приводят к устранению проблемы, проверьте файл Gpttmpl.inf для других политик в папке Sysvol и убедитесь, что права пользователей не определены где-нибудь еще. Если в файле Gpttmpl.inf нет ссылок на свойства SeNetworkLogonRight и SeDenyNetworkLogonRight, значит они не определены с помощью политики и, следовательно, описанные проблемы не могут быть вызваны данной политикой. Если же такие записи существуют, убедитесь, что они соответствуют формату, который был приведен выше для используемой по умолчанию политики контроллеров домена.

Ошибка 1

Вы превысили максимальное количество учетных записей компьютеров, которые вы можете создать в этом домене.

Решение

Убедитесь, что у вас есть разрешения на добавление компьютеров в домен и что квота, определяемая администратором домена, не превышена.

Чтобы присоединить компьютер к домену, учетной записи пользователя необходимо предоставить разрешения на создание объекта-компьютера в Active Directory.

По умолчанию пользователь без прав администратора может присоединить к домену Active Directory не более 10 компьютеров.

Ошибка 3

Решение

Убедитесь, что у вас есть разрешения на добавление компьютеров в домен. Чтобы присоединить компьютер к домену, учетной записи пользователя необходимо предоставить разрешение на создание объекта-компьютера в Active Directory.

Кроме того, убедитесь, что указанной учетной записи пользователя разрешено осуществлять локальный вход на клиентский компьютер. Для этого настройте параметр Локальный вход в систему в групповой политике в разделе Конфигурация компьютера > Конфигурация Windows > Параметры безопасности > Локальные политики > Назначение прав пользователя.

Симптомы

Диагностика DC

Выполнение начальной установки:

[DC1] Сбой привязки LDAP с ошибкой 31

[D: \ nt \ private \ ds \ src \ util \ \ repadmin repinfo.c, 389] LDAP error 82 (Local Error).

Последняя попытка @ yyyy-mm-dd hh:mm.ss не удалась, результат 1753: конечные точки больше не доступны из конечной карты.

Последняя попытка @ yyy-mm-dd hh:mm.ss не удалась, результат 5. Доступ отказано.

Нет серверов с логотипами (c000005e = "STATUS_NO_LOGON_SERVERS")

Данные именования не могут быть расположены, так как. Для проверки подлинности не удалось связаться с никакими полномочиями. Свяжитесь с системным администратором, чтобы убедиться, что домен правильно настроен и в настоящее время находится в сети.

Данные именования не могут быть расположены, так как: имя целевой учетной записи неверно. Свяжитесь с системным администратором, чтобы убедиться, что домен правильно настроен и в настоящее время находится в сети.

Клиенты Outlook Майкрософт, подключенные к компьютерам Microsoft Exchange Server, использующим затронутые контроллеры домена для проверки подлинности, могут быть вызваны для проверки подлинности, несмотря на успешную проверку подлинности логотипов от других контроллеров домена.

Тест списка DC . . . . . . . . . . . : Не удалось

[WARNING] Не удается вызвать DsBind на . (). [ERROR_DOMAIN_CONTROLLER_NOT_FOUND]

Тест Kerberos. . . . . . . . . . . : Не удалось

[FATAL] Kerberos не имеет билета для krbtgt/ .

[FATAL] Kerberos не имеет билета на .

Тест LDAP. . . . . . . . . . . . . : Пройдено

[WARNING] Не удалось запросить регистрацию SPN в DC

Следующее событие может быть в журнале событий системы затронутого контроллера домена:

Метод 3. Проверка прав пользователя "Доступ к этому компьютеру из сети"

Измените файл Gpttmpl.inf, чтобы подтвердить, что соответствующие пользователи имеют доступ к этому компьютеру от сетевого пользователя прямо на контроллере домена. Для этого выполните следующие действия:

Измените файл Gpttmpl.inf для политики контроллеров домена по умолчанию. По умолчанию политика контроллеров домена по умолчанию определяет права пользователей для контроллера домена. По умолчанию файл Gpttmpl.inf для политики контроллеров домена по умолчанию расположен в следующей папке.

Sysvol может быть в другом расположении, но путь для файла Gpttmpl.inf будет одинаковым.

Для Windows контроллеров домена Server 2003:

C: \ WINDOWS \ Sysvol \ Sysvol \ \ Policies \ < 6AC1786C-016F-11D2-945F-00C04fB984F9>\ MACHINE Microsoft Windows NT \ \ \ SecEdit \ GptTmpl.inf

Для Windows контроллеров домена Server 2000:

C. \ WINNT \ \ Sysvol Sysvol \ \ Policies \ < 6AC1786C-016F-11D2-945F-00C04fB984F9>\ MACHINE Microsoft Windows NT \ \ \ SecEdit \ GptTmpl.inf

Справа от записи SeNetworkLogonRight добавьте идентификаторы безопасности для администраторов, для пользователей с проверкой подлинности и для всех. См. следующие примеры.

Для Windows контроллеров домена Server 2003:

SeNetworkLogonRight = * S-1-5-32-554, * S-1-5-9, * S-1-5-32-544, * S-1-1-0

Для Windows контроллеров домена Server 2000:

SeNetworkLogonRight = * S-1-5-11, * S-1-5-32-544, * S-1-1-0

Администраторы (S-1-5-32-544), пользователи с проверкой подлинности (S-1-5-11), Все (S-1-1-0) и контроллеры Enterprise (S-1-5-9) используют известные идентификаторы безопасности, одинаковые в каждом домене.

Удалите все записи справа от записи SeDenyNetworkLogonRight (запретить доступ к этому компьютеру из сети), чтобы соответствовать следующему примеру.

Пример такой же для Windows 2000 и Windows Server 2003.

По умолчанию Windows 2000 Server не имеет записей в записи SeDenyNetworkLogonRight. По умолчанию Windows Server 2003 имеет только Support_random строку в записи SeDenyNetworkLogonRight. (Учетная запись Support_random строки используется удаленной помощью.) Поскольку учетная запись Support_random строки использует другой идентификатор безопасности (SID) в каждом домене, учетная запись не легко отличить от обычной учетной записи пользователя, просто глядя на SID. Может потребоваться скопировать SID в другой текстовый файл, а затем удалить SID из записи SeDenyNetworkLogonRight. Таким образом, вы можете положить его обратно, когда вы закончите устранение проблемы.

SeNetworkLogonRight и SeDenyNetworkLogonRight можно определить в любой политике. Если предыдущие действия не уладили проблему, проверьте файл Gpttmpl.inf в других политиках в Sysvol, чтобы подтвердить, что права пользователей там также не определены. Если файл Gpttmpl.inf не содержит ссылок на SeNetworkLogonRight или SeDenyNetworkLogonRight, эти параметры не определены в политике, и эта политика не вызывает эту проблему. Если эти записи действительно существуют, убедитесь, что они соответствуют настройкам, перечисленным ранее для политики контроллера домена по умолчанию.

Ошибка 5

Решение

Убедитесь, что компьютер может связаться с DNS-сервером, на котором размещена зона DNS целевого домена, или разрешить DNS-имена в этом домене. Убедитесь, что правильный DNS-сервер настроен на этом клиенте как предпочтительный DNS-сервер и что клиент имеет подключение к этому серверу. Для этого воспользуйтесь одной из следующих команд:

При вводе доменного имени убедитесь, что вы вводите DNS-имя, а не NetBIOS-имя.

Кроме того, можно обновить драйвер сетевого адаптера.

Способ 2. Синхронизация времени компьютеров

Убедитесь, что время правильно синхронизировано между контроллерами домена, а также между клиентскими компьютерами и контроллерами домена.

Дополнительные сведения о настройке службы времени Windows см. в следующих статьях базы знаний Майкрософт:

258059 Как синхронизировать время на компьютерах под управлением Microsoft Windows 2000 в домене Microsoft Windows NT 4.0

216734 Настройка основного сервера времени в Windows 2000

Ошибка 6

Дополнительные подключения к этому удаленному компьютеру в настоящее время невозможны, поскольку число подключений к компьютеру достигло предела.

Решение

Перед присоединением компьютера к домену убедитесь, что вы удалили все подключения к любым дискам.

Перезапустите компьютер, который вы пытаетесь присоединить к домену, чтобы убедиться в том, что нет никаких скрытых подключений к серверам домена.

При вводе доменного имени убедитесь, что вы вводите DNS-имя, а не NetBIOS-имя.

Ошибка может быть временной. Повторите попытку позже. Если проблема повторяется, проверьте состояние контроллера домена, к которому подключается клиент (активные подключения, подключение к сети и т. д.). Если проблема повторяется, может потребоваться перезапустить контроллер домена.

Ошибка 10

Не удалось изменить DNS-имя основного контроллера домена на "" для этого компьютера. Будет использоваться прежнее имя: ".". Указанный сервер не может выполнить операцию.

Решение

Эта ошибка возникает при использовании пользовательского интерфейса присоединения к домену при присоединении компьютера рабочей группы Windows 7 или Windows Server 2008 R2 к домену Active Directory путем указания целевого домена DNS. Чтобы устранить эту ошибку, см. раздел 2018583 При присоединении к домену Windows 7 или Windows 2008 R2 отображается ошибка «Не удалось изменить DNS-имя основного контроллера домена на "" для этого компьютера».

Все ответы

Посмотрите, что показывает dcdiag /q из командной строки в режиме администратора на dc2 (прямо сейчас, при включенном DC1)

Microsoft Windows [Version 6.1.7601]

(c) Корпорация Майкрософт (Microsoft Corporation), 2009. Все права защищены.

Применяется к: Windows Server 2016, Windows Server 2012 R2

Оригинальный номер базы знаний: 4341920

Компьютеры не авторизуются на контроллере домена в сайте

Проблема такая: есть роутер на линуксе, его установил провайдер, 2 сетевухи — одна от него, другая в свич 10.10.12.254. Я могу прописывать там IP-шники своих машин для досупа в ИНЕТ, локалка состоит из 13 машин + контроллер домена и 6 машин не в домене, с теми что не в домене проблем нет — ИНЕТ работает нормально и загружаются нормально, а вот с теми что в домене проблемы — грузятся(авторизуются) долго, минут 5 не зависимо включился комп или уже кто то работал. Проблема возникла после того когда провайдер поменял у себя адресацию и я в своей локалке поменял IP-шники с 192.168.0.Х на 10.10.12.Х раньше прописывал адрес шлюза(192.168.0.254), DNS основной(192.168.0.33 IP-шник контроллера домена) и дополнительный (192.168.0.254 IP-шник роутера), сейчас адрес шлюза(10.10.12.254), DNS основной(10.10.12.254 IP-шник роутера) и дополнительный (10.10.12.33 IP-шник контроллера домена) думал может так долго изза объязательного профиля (man), но если под пользователем который не имеет оного — картина та же :quest: если поменять местами IP-шник роутера и IP-шник контроллера то авторизация быстро (секунд 15-20) но нет ИНЕТа 🙁

посоветуйте что может быть и как вылечить

может проблемы не будет если поднять на 2003, но вот не знаю потянет ли машина (duron 1.6 + 512 -8 int video)

Забегая вперёд скажу, что zss прав.

может проблемы не будет если поднять на 2003А сейчас домен на чём тогда?

Если хочешь показывать провайдеру и своим соседям, висящим на том же роутере, свою локалку — пожалуйста. Обычно всё же создают свой шлюз, который можно контролировать самостоятельно. И локалку сажают за него.

Попробуй с любого клиента разрешить имя сервера в IP?

nslookup имя_сервера

Почему ты видишь такой странный ответ? А кто знает правильный? Только твой сервер. Ты его спросил? Нет, ты полез к провайдеру зачем-то.

Практическая проблемка маленькая, но за ней чёрный провал в теории. Учи матчасть.

zss,

PLAstic,

в том то и дело когда ставлю первым IP-шник свой в DNS — авторизация отличная, а вот Инета тогда нету.

роутер только мой и на нем только моя локалка.

ЗЫ счас на 2000 домен стоит

Конечно нету. Мы сейчас дадим тебе халявный ответ, что надо настраивать форвардинг DNS-запросов на роутер, а потом кто в режиме аврала тебе поможет? Полное незнание теории кто закрывать будет?

Лучше день потерять, чтоб за час долететь (с) М/ф «Крылья, ноги и хвосты». Садись и читай книги про DNS.

Ещё одна цитата хорошая: благодаря таким специалистам как ты, у меня такая высокая зарплата. Спасибо.

PLAstic, да читал я про форвардинг. правда туго как то :(. НО как тогда объяснить что раньше все работало как часики (в первом посте написал как было) и тогд аникакого форвардинга не было, это я счас уже о нем прочитал, может не правильно понимаю: надо прописать в своем DNS-е IP-шник роутера?

посоветуйте книгу, пожалуйста

. Ещё одна цитата хорошая: благодаря таким специалистам как ты, у меня такая высокая зарплата. Спасибо.

ну я специалист совсем в другой области, причем хороший, а это для себя, что б проблем меньше было у меня же. а вот цитата согласиТЕсь НЕ КСТАТИ, я пришел за помощью, а не за унижением

есть цитата «. если хочешь помочь новичку — сделай вместе с ним. » без обид

надо настраивать форвардинг DNS-запросов на роутер

да читал я про форвардинг. правда туго как тоЭто показывает лень. Лень разбираться, дайте мне готовый ответ. Какое желание помогать при виде лени? В любой области.

Позволю напомнить банальную истину. Некомпетенция сотрудников способна сильно навредить фирме. Некомпетенция сисадмина — особенно. Вплоть до развала конторы из-за утечки бухгалтерских баз, списков клиентов, утраты данных из-за неумения их защитить. Наймите стороннего профессионала, если у вас нет своего. Дешевле выйдет.

Это показывает лень. Лень разбираться, дайте мне готовый ответ. Какое желание помогать при виде лени? В любой области.

Позволю напомнить банальную истину. Некомпетенция сотрудников способна сильно навредить фирме. Некомпетенция сисадмина — особенно. Вплоть до развала конторы из-за утечки бухгалтерских баз, списков клиентов, утраты данных из-за неумения их защитить. Наймите стороннего профессионала, если у вас нет своего. Дешевле выйдет.

не лень, а простая банальная нехватка времени. а домен поднял что б был порядок, а сейчас вот столкнулся с проблемой и решу ее, уже нашел ХОРОШУЮ(надо будет заказать гдет обумажный оригинал — намного лучше) книгу в електронном варианте, а по поводу форвардинга — если завтра не успею настроить (прочитал и в принципе ничего сложного.. но есть пока нехватка опыта) то буду в воскресенье копаться. по ходу вопрос. если конешно можно: в имени домена насколько критично одно имя без суффикса (не помню термин)?

а по поводу лени — время ответа думаю скажет само за себя 🙂 а по поводу разбиаться — решение надо «на вчера» а время будет только в воскресенье

Ты мог бы указать второй DNS-сервер в настройках клиентов, но с форвардингом чуток быстрее. Твой DNS будет самостоятельно запрашивать новые имена и кешировать запросы. Клиентам не придётся ждать ответа от первого DNS-сервера, мол «я не знаю такого имени».

вот именно, что так не работает ИНЕТ и не пойму почему, про кеширование тоже читал, и самое главное что так и было: первый — контроллер, второй роутер, а после смены IP-шников перестало работать, никакие настройки не менял.

это я просто попробовать то прописал первым роутер, а вторым контроллер — то долго авторизуется. но ИНЕТ есть

и еще спросить: 512 мозгов хватит для работы КД на 2003 (счас 2000), я знаю минимальные системные требования (256) но просто из практики как будет работать если он будет только как контроллер домена и все, ничего больше на нем не будет из приложений, кроме антивируса

uglubka, на контроллере домена ставь форвардинг на реальный адрес DNS провайдера (можно посмотреть в настройках роутера), при этом шлюз по умолчанию должен быть роутер (10.10.12.254), тогда запросы пройдут. На компьютерах домена ставь DNS только основной на контроллер (10.10.12.33) и шлюз на роутер (10.10.12.254).

Ошибка 7

Формат указанного сетевого имени недействителен.

Решение

Убедитесь, что компьютер может связаться с DNS-сервером, на котором размещена зона DNS целевого домена, или разрешить DNS-имена в этом домене. Убедитесь, что правильный DNS-сервер настроен на этом клиенте как предпочтительный DNS-сервер и что клиент имеет подключение к этому серверу. Для этого воспользуйтесь одной из следующих команд:

При вводе доменного имени убедитесь, что вы вводите DNS-имя, а не NetBIOS-имя. Убедитесь, что для сетевого адаптера на клиентском компьютере установлены самые последние драйверы. Проверьте подключение между присоединяемым клиентом и целевым контроллером домена через необходимые порты и протоколы. Отключите функцию разгрузки TCP Chimney и службу разгрузки IP-подключения.

Ошибка 2

Решение

Читайте также: