Категорированный компьютер что значит

Статья 7. Категорирование объектов критической информационной инфраструктуры

1. Категорирование объекта критической информационной инфраструктуры представляет собой установление соответствия объекта критической информационной инфраструктуры критериям значимости и показателям их значений, присвоение ему одной из категорий значимости, проверку сведений о результатах ее присвоения.

2. Категорирование осуществляется исходя из:

1) социальной значимости, выражающейся в оценке возможного ущерба, причиняемого жизни или здоровью людей, возможности прекращения или нарушения функционирования объектов обеспечения жизнедеятельности населения, транспортной инфраструктуры, сетей связи, а также максимальном времени отсутствия доступа к государственной услуге для получателей такой услуги;

2) политической значимости, выражающейся в оценке возможного причинения ущерба интересам Российской Федерации в вопросах внутренней и внешней политики;

3) экономической значимости, выражающейся в оценке возможного причинения прямого и косвенного ущерба субъектам критической информационной инфраструктуры и (или) бюджетам Российской Федерации;

4) экологической значимости, выражающейся в оценке уровня воздействия на окружающую среду;

5) значимости объекта критической информационной инфраструктуры для обеспечения обороны страны, безопасности государства и правопорядка.

3. Устанавливаются три категории значимости объектов критической информационной инфраструктуры - первая, вторая и третья.

4. Субъекты критической информационной инфраструктуры в соответствии с критериями значимости и показателями их значений, а также порядком осуществления категорирования присваивают одну из категорий значимости принадлежащим им на праве собственности, аренды или ином законном основании объектам критической информационной инфраструктуры. Если объект критической информационной инфраструктуры не соответствует критериям значимости, показателям этих критериев и их значениям, ему не присваивается ни одна из таких категорий.

5. Сведения о результатах присвоения объекту критической информационной инфраструктуры одной из категорий значимости либо об отсутствии необходимости присвоения ему одной из таких категорий субъекты критической информационной инфраструктуры в письменном виде в десятидневный срок со дня принятия ими соответствующего решения направляют в федеральный орган исполнительной власти, уполномоченный в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации, по утвержденной им форме.

6. Федеральный орган исполнительной власти, уполномоченный в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации, в тридцатидневный срок со дня получения сведений, указанных в части 5 настоящей статьи, проверяет соблюдение порядка осуществления категорирования и правильность присвоения объекту критической информационной инфраструктуры одной из категорий значимости либо неприсвоения ему ни одной из таких категорий.

7. В случае, если субъектом критической информационной инфраструктуры соблюден порядок осуществления категорирования и принадлежащему ему на праве собственности, аренды или ином законном основании объекту критической информационной инфраструктуры правильно присвоена одна из категорий значимости, федеральный орган исполнительной власти, уполномоченный в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации, вносит сведения о таком объекте критической информационной инфраструктуры в реестр значимых объектов критической информационной инфраструктуры, о чем в десятидневный срок уведомляется субъект критической информационной инфраструктуры.

8. В случае, если федеральным органом исполнительной власти, уполномоченным в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации, выявлены нарушения порядка осуществления категорирования и (или) объекту критической информационной инфраструктуры, принадлежащему на праве собственности, аренды или ином законном основании субъекту критической информационной инфраструктуры, неправильно присвоена одна из категорий значимости и (или) необоснованно не присвоена ни одна из таких категорий и (или) субъектом критической информационной инфраструктуры представлены неполные и (или) недостоверные сведения о результатах присвоения такому объекту критической информационной инфраструктуры одной из категорий значимости либо об отсутствии необходимости присвоения ему одной из таких категорий, федеральный орган исполнительной власти, уполномоченный в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации, в десятидневный срок со дня поступления представленных сведений возвращает их в письменном виде субъекту критической информационной инфраструктуры с мотивированным обоснованием причин возврата.

9. Субъект критической информационной инфраструктуры после получения мотивированного обоснования причин возврата сведений, указанных в части 5 настоящей статьи, не более чем в десятидневный срок устраняет отмеченные недостатки и повторно направляет такие сведения в федеральный орган исполнительной власти, уполномоченный в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации.

10. Сведения об отсутствии необходимости присвоения объекту критической информационной инфраструктуры одной из категорий значимости после их проверки направляются федеральным органом исполнительной власти, уполномоченным в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации, в государственную систему обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации, о чем в десятидневный срок уведомляется субъект критической информационной инфраструктуры.

11. В случае непредставления субъектом критической информационной инфраструктуры сведений, указанных в части 5 настоящей статьи, федеральный орган исполнительной власти, уполномоченный в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации, направляет в адрес указанного субъекта требование о необходимости соблюдения положений настоящей статьи.

12. Категория значимости, к которой отнесен значимый объект критической информационной инфраструктуры, может быть изменена в порядке, предусмотренном для категорирования, в следующих случаях:

1) по мотивированному решению федерального органа исполнительной власти, уполномоченного в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации, принятому по результатам проверки, проведенной в рамках осуществления государственного контроля в области обеспечения безопасности значимых объектов критической информационной инфраструктуры;

2) в случае изменения значимого объекта критической информационной инфраструктуры, в результате которого такой объект перестал соответствовать критериям значимости и показателям их значений, на основании которых ему была присвоена определенная категория значимости;

3) в связи с ликвидацией, реорганизацией субъекта критической информационной инфраструктуры и (или) изменением его организационно-правовой формы, в результате которых были изменены либо утрачены признаки субъекта критической информационной инфраструктуры.

Прежде чем приступить к категорированию объектов КИИ, нужно определиться с основными понятиями, которые разъясняются в Федеральном законе от 26.07.2017 № 187-ФЗ «О безопасности критической информационной инфраструктуры Российской Федерации»:

Критическая информационная инфраструктура — объекты критической информационной инфраструктуры, а также сети электросвязи, используемые для организации взаимодействия таких объектов.

Объекты критической информационной инфраструктуры — информационные системы, информационно-телекоммуникационные сети, автоматизированные системы управления субъектов критической информационной инфраструктуры.

Субъекты критической информационной инфраструктуры — государственные органы, государственные учреждения, российские юридические лица и (или) индивидуальные предприниматели, которым на праве собственности, аренды или на ином законном основании принадлежат информационные системы (ИС), информационно-телекоммуникационные сети (ИТС), автоматизированные системы управления (АСУ), функционирующие в сфере здравоохранения, науки, транспорта, связи, энергетики, банковской сфере и иных сферах финансового рынка, топливно-энергетического комплекса, в области атомной энергии, оборонной, ракетно-космической, горнодобывающей, металлургической и химической промышленности, российские юридические лица и (или) индивидуальные предприниматели, которые обеспечивают взаимодействие указанных систем или сетей.

Значимый объект критической информационной инфраструктуры — объект критической информационной инфраструктуры, которому присвоена одна из категорий значимости и который включен в реестр значимых объектов критической информационной инфраструктуры.

Компьютерный инцидент — факт нарушения и (или) прекращения функционирования объекта критической информационной инфраструктуры, сети электросвязи, используемой для организации взаимодействия таких объектов, и (или) нарушения безопасности обрабатываемой таким объектом информации, в том числе произошедший в результате компьютерной атаки.

Исходя из этих определений, появляется ясность, что такое КИИ, что является «объектом КИИ», а что «субъектом», и в каких именно отраслях функционируют объекты и субъекты КИИ.

ПРАКТИЧЕСКИЕ ПРИМЕРЫ ПО КОНКРЕТНЫМ ОТРАСЛЯМ И ОРГАНИЗАЦИЯМ

Изучив НПА и алгоритм категорирования объектов КИИ (см. выше) можно непосредственно приступить к практике. Здесь хотелось бы дать ряд советов и показать практические кейсы для организаций финансовой и банковской сферы.

Изначально решаем вопрос: «Является ли наша организация субъектом КИИ»? В определении субъектов КИИ указаны организации финансовой и банковской сферы. Любой ли банк является субъектом КИИ? Если внимательно изучить таблицу в ПП №127 в части экономических критериев значимости, то напрашивается следующие выводы о том, что субъектами КИИ могут быть:

- Системно значимые кредитные организации (см. перечень ЦБ РФ, это 11 организаций);

- Финансовые организации с участием государства;

- Системно значимые инфраструктурные организации финансового рынка (например, депозитарии);

- Операторы услуг платежной инфраструктуры системно и (или) социально значимых ПС.

Это говорит о том, что не каждый банк или финансовая структура вообще подпадает под законодательство о КИИ. Надо помнить, что категорируем мы не субъект, а объект КИИ, для каждого объекта КИИ будет присвоена своя категория, оценку последствий инцидента надо делать для каждого объекта.

Формирование комиссии:

На начальном этапе нужно сформировать комиссию. Подробнее об этом можно прочитать по ссылке: Этап 1. Создание комиссии по категорированию объектов КИИ (там же и образец «Приказа о создании комиссии по категорированию КИИ»).

Определение процессов:

Затем необходимо определиться с процессами, которые есть в организации, составить их полный перечень. На этом этапе нам не обойтись без помощи специалистов и руководителей различных подразделений. Рассмотрим, как действовать, на примере банка. Как правило, основные виды деятельности организации уже задокументированы, специалисту ИБ надо внимательно изучить учредительные и др. документы (лицензии, сертификаты), для банков опираемся на Федеральный закон от 02.12.1990 N 395-1 «О банках и банковской деятельности» и нормативные документы Центрального Банка РФ.

Виды деятельности банка по Код ОКВЭД 64: «Деятельность по предоставлению финансовых услуг, кроме услуг по страхованию и пенсионному обеспечению». Затем, исходя из видов деятельности, необходимо прописать бизнес-процессы в финансовой организации. Есть различные классификации бизнес-процессов в банковской сфере (в конкретном банке они, как правило, уже задокументированы).

Рассмотрим типовой пример (источник):

Основные бизнес-процессы банка:

- Создание продукта (услуги), представляющего ценность для внешнего клиента.

- Получение добавленной стоимости.

- Получение прибыли, как цель коммерческой деятельности.

Обеспечивающие бизнес-процессы банка:

- Процессы, клиентами которых являются основные процессы.

- Процессы, которые создают и поддерживают инфраструктуру банка.

Управляющие бизнес-процессы банка:

- Процессы, основной целью которых является управление деятельностью банка.

- Процессы, которые обеспечивают развитие банка и регулируют его текущую деятельность.

Рис.1. Бизнес-процессы банка (типовой пример)

Переходим от процессов к критическим процессам:

Для начала ответим на важный вопрос: нарушение (или остановка) каких процессов в банке приведет негативным экономическим последствиям, согласно ПП №127? Т.е. другими словами, в ходе категорирования мы попытаемся решить, попадают ли возможные последствия от компьютерных инцидентов на объекте КИИ (ИС, ИТС, АСУ) в категории значимости (ПП 127).

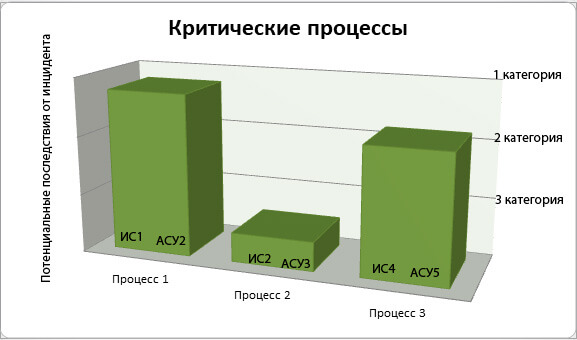

Как выделить из всех процессов именно критические и связать с ними объекты КИИ видно на рис 2. Например, Процесс 2 не критический.

Рис 2. Выявление критических процессов

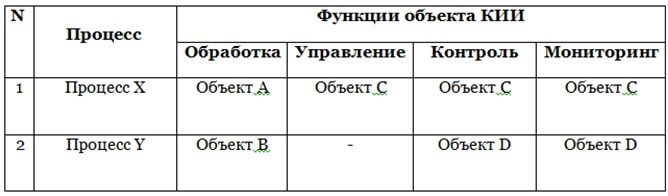

Далее переходим от процессов к объектам КИИ:

Выделяем объекты КИИ, которые обрабатывают информацию, необходимую для обеспечения выполнения критических процессов, т.е. осуществляют управление, контроль, мониторинг критических процессов.

Для соответствия процессов и объектов можно составить такую простую таблицу:

Таблица 1. Объекты КИИ и процессы

Например, в качестве объектов КИИ в банке есть:

- Система дистанционного банковского обслуживания (СДБО);

- Процессинговая система;

- Антифрод система;

- Автоматизированная банковская система (АБС) и др.

На этом этапе уже можно занести объекты КИИ в «Перечень объектов КИИ».

Принимаем решение о значимости объекта КИИ: перечень объектов у нас есть, также построена взаимосвязь объектов с процессами (Таблица 1).

Далее оцениваем:

- действия нарушителей;

- уязвимости и потенциальные угрозы;

- масштаб возможных последствий (оценим по таблице из ПП 127).

Для этой работы нам потребуется: «Модель угроз», «Модель нарушителя», а также статистика по компьютерным инцидентам. Как правило, в банках есть свои службы ИБ, у которых имеются политики безопасности и др. документы по ИБ, поэтому, думаем, что проблем с такими данными не должно быть. В помощь службам ИБ: методические документы ФСТЭК России и «Основные положения базовой модели угроз и нарушителей безопасности информации» прил. А ГОСТ Р 57580.1-2017.

Как оценивать?

- Нужно рассмотреть потенциальные действия нарушителей в отношении объектов КИИ, также иные источники угроз ИБ (в противном случае, кратко обосновать невозможность реализовать угрозы ИБ нарушителем).

- Провести анализ угроз ИБ и уязвимостей, которые могут привести к возникновению компьютерных инцидентов на объектах КИИ (или обосновать их неактуальность).

- Оценить в соответствии с перечнем показателей критериев значимости масштаб возможных последствий, в случае возникновения компьютерных инцидентов на объектах КИИ, (или кратко обосновать невозможность наступления компьютерных инцидентов).

Для более точной оценки при категорировании объектов КИИ, мы составили небольшой опросник. На вопросы желательно отвечать точно: «да» или «нет».

- Уровень процесса выше нижней границы значения для III категории? (см. рис. 2 для наглядности).

- Масштаб объекта КИИ выше нижней границы значения для III категории?

- Есть ли источники угроз ИБ?

- Существуют ли актуальные угрозы ИБ?

- Возможны ли инциденты ИБ на объекте, например, вследствие целенаправленных компьютерных атак?

- Возможно ли причинение ущерба вследствие инцидентов ИБ?

- Какие возможные последствия от инцидента? Превышает ли их величина нижнюю границу значения показателя для 3 категории?

Таким образом, процесс принятия решения о категорировании объектов КИИ проходит на основании «моделирования угроз». Для финансовых расчетов возможных потерь и убытков согласно табл. ПП 127 п. 8,9,10. желательно привлечь специалистов из экономических подразделений банка.

После проведения категорирования объектов КИИ составляется «Акт категорирования объектов КИИ», который отправляется во ФСТЭК в установленные законом сроки.

Информационная безопасность — комплекс мер, среди которых нельзя выделить более важные. Информационную безопасность нельзя воспринимать иначе как комплекс. Здесь важно все! Нужно соблюдать меры защиты во всех точках сети, при любой работе любых субъектов с вашей информацией (под субъектом в данном случае понимается пользователь системы, процесс, компьютер или программное обеспечение для обработки информации). Каждый информационный ресурс, будь то компьютер пользователя, сервер организации или сетевое оборудование, должен быть защищен от всевозможных угроз. Защищены должны быть файловые системы, сеть и т.д. Способы реализации защиты мы в этой статье рассматривать не будем ввиду их огромного разнообразия.

Однако следует понимать, что обеспечить стопроцентную защиту невозможно. Вместе с тем нужно помнить: чем выше уровень защищенности, тем дороже система, тем более неудобной в использовании она получается для пользователя, что соответственно ведет к ухудшению защиты от человеческого фактора. Как пример вспомним, что чрезмерное усложнение пароля ведет к тому, что пользователь вынужден записывать его на бумажку, которую приклеивает к монитору, клавиатуре и пр.

Существует широкий спектр программного обеспечения, направленного на решение задач защиты информации. Это антивирусные программы, брандмауэры, встроенные средства операционных систем и многое другое. Однако стоит помнить, что самым уязвимым звеном в защите всегда остается человек! Ведь работоспособность любого программного обеспечения зависит от качества его написания и грамотности администратора, который настраивает то или иное средство защиты.

Многие организации в связи с этим создают службы (отделы) защиты информации или ставят соответствующие задачи перед своими ИТ-отделами. Вместе с тем нужно понимать, что нельзя взваливать на службу ИТ несвойственные ей функции. Об этом не раз уже говорилось и писалось. Итак, предположим, в вашей организации создан отдел информационной безопасности. Что делать дальше? С чего начать?

Начинать нужно с обучения сотрудников! И в дальнейшем сделать этот процесс регулярным. Обучение персонала основам защиты информации должно стать постоянной задачей отдела защиты информации. И делать это нужно не реже двух раз в год.

Многие руководители пытаются сразу же получить от отдела защиты информации документ под названием «Политика безопасности организации». Правильно ли это? На мой взгляд — нет. Перед тем как вы сядете писать этот огромный труд, вам нужно определиться со следующими вопросами:

- какую информацию вы обрабатываете?

- как ее классифицировать по свойствам?

- какими ресурсами вы обладаете?

- как распределена обработка информации по ресурсам?

- как классифицировать ресурсы?

КАК ОПРЕДЕЛИТЬСЯ ПО СРОКАМ?

- Максимальный срок категорирования не должен превышать одного года со дня утверждения субъектом КИИ перечня объектов.

- Перечень объектов КИИ надо подать во ФСТЭК в течение 5 дней после утверждения.

- Акт категорирования объектов КИИ подается в течение 10 дней со дня утверждения Акта.

- Пересмотр категории объекта КИИ проводится не реже 1 раз в 5 лет.

Категорирование информации

Категорирование информации состоит из нескольких этапов:

- Категорирование всех видов информации, используемой при решении задач на конкретных компьютерах (установка категорий конфиденциальности, целостности и доступности конкретных видов информации).

- Категорирование всех задач, которые решаются на данном компьютере.

- Исходя из максимальных категорий обрабатываемой информации устанавливается категория компьютера, на котором она обрабатывается.

После категорирования информации необходимо провести инвентаризацию ресурсов.

Категории защищаемой информации

Исходя из необходимости обеспечения различных уровней защиты информации (не содержащих сведений, составляющих государственную тайну), хранимой и обрабатываемой в организации, назовем несколько категорий конфиденциальности и целостности защищаемой информации.

Категории конфиденциальности защищаемой информации

- совершенно конфиденциально — информация, признанная конфиденциальной в соответствии с требованиями закона, или информация, ограничение на распространение которой введено решением руководства вследствие того, что ее разглашение может привести к тяжелым финансово-экономическим последствиям для организации вплоть до банкротства;

- конфиденциально — в данную категорию входит информация, не отнесенная к категории «совершенно конфиденциально», ограничения на распространение которой введены решением руководства в соответствии с предоставленными ему как собственнику информации действующим законодательством правами вследствие того, что ее разглашение может привести к значительным убыткам и утрате конкурентоспособности организации (нанесению существенного ущерба интересам его клиентов, партнеров или сотрудников);

- открытая — к данной категории относится информация, обеспечение конфиденциальности которой не требуется.

Категории целостности защищаемой информации

- высокая — информация, несанкционированная модификация или подделка которой может привести к нанесению значительного ущерба организации;

- низкая — к данной категории относится информация, несанкционированная модификация которой может привести к нанесению незначительного ущерба организации, ее клиентам, партнерам или сотрудникам;

- нет требований — к данной категории относится информация, к обеспечению целостности и аутентичности которой требований не предъявляется.

Категории функциональных задач

По степени доступности введем четыре категории в зависимости от периодичности решения функциональных задач и максимально допустимой задержки получения результатов их решения:

- реальное время — доступ к задаче должен обеспечиваться в любое время;

- час — доступ к задаче должен осуществляться без существенных временных задержек (задача решается каждый день, задержка не превышает несколько часов);

- день — доступ к задаче может обеспечиваться с существенными временными задержками (задача решается раз в несколько дней);

- неделя — временные задержки при доступе к задаче не установлены (период решения задачи составляет несколько недель или месяцев, допустимая задержка получения результата — несколько недель).

Инвентаризация ресурсов

Прежде чем говорить о защите информации в организации, нужно понять, что вы собираетесь защищать и какими ресурсами обладаете. Для этого необходимо провести работы по инвентаризации и анализу всех ресурсов автоматизированной системы организации, подлежащих защите:

- Для проведения инвентаризации и категорирования ресурсов, подлежащих защите, формируется специальная рабочая группа. В ее состав включаются специалисты подразделения компьютерной безопасности и других подразделений организации, которые могут оказать помощь при рассмотрении вопросов технологии автоматизированной обработки информации в организации.

- Для того чтобы созданная группа обладала необходимым организационно-правовым статусом, издается соответствующее распоряжение руководства организации, в котором указывается, что все руководители соответствующих подразделений организации должны оказывать содействие и необходимую помощь рабочей группе в анализе ресурсов всех компьютеров.

- Для оказания помощи на время работы группы в подразделениях их руководителями должны выделяться сотрудники, владеющие детальной информацией по вопросам автоматизированной обработки информации в данных подразделениях.

- Данное распоряжение доводится под роспись всем руководителям соответствующих подразделений.

- В ходе обследования (анализа) организации и автоматизированных подсистем выявляются и описываются все функциональные задачи, решаемые с применением компьютеров, а также все виды информации, используемые для решения этих задач в подразделениях.

- По окончании обследования составляется формуляр задач, решаемых в организации. Следует понимать, что одна и та же задача в разных подразделениях может называться по-разному и, наоборот, различные задачи могут иметь одно и то же название. Одновременно с этим ведется учет программных средств, применяемых при решении функциональных задач подразделения.

Следует учесть, что в ходе обследования выявляются все виды информации (входящая, исходящая, хранимая, обрабатываемая и т.д.). Необходимо учитывать, что выявлять необходимо не только конфиденциальную информацию, но и ту, нарушение целостности или доступности которой может нанести ощутимый ущерб организации.

При анализе информации, обрабатываемой в организации, необходимо оценивать серьезность последствий, которые могут быть вызваны нарушением ее свойств. Для этого нужно проводить опросы (тестирование, анкетирование) работающих с ней специалистов. При этом в первую очередь стоит выяснить, кому выгодно незаконно использовать или воздействовать на эту информацию. Если не получается провести количественную оценку возможного ущерба, следует дать ему качественную оценку (низкий, высокий, очень высокий).

Для понимания категорий доступности при анализе задач, решаемых в организации, необходимо выявлять максимально допустимое время задержки результатов, периодичность их решения и серьезность последствий при нарушении их доступности (блокировании задач).

В ходе анализа каждый из видов информации должен быть отнесен к определенной степени (грифу) конфиденциальности (на основании требований действующего законодательства и предоставленных организации прав).

При этом для оценки категории конфиденциальности конкретных видов информации у руководителей (ведущих специалистов) структурного подразделения выясняются личные оценки вероятного ущерба от нарушения свойств конфиденциальности и целостности информации.

По окончании анализа составляется «Список информационных ресурсов, подлежащих защите».

Затем данный список согласовывается с руководителями отделов подразделений ИТ и компьютерной безопасности и выдвигается на рассмотрение руководства организации.

По окончании данного этапа необходимо провести категорирование функциональных задач. На основе требований по доступности, предъявляемых руководителями подразделений организации и согласованных со службой ИТ, категорируются (в плане доступности) все прикладные задачи, решаемые в подразделениях.

Информация о категориях прикладных задач заносится в формуляры задач. Следует учесть, что нельзя проводить категорирование системных задач и программных средств вне привязки к конкретным компьютерам и прикладным задачам.

В дальнейшем с помощью специалистов службы ИТ и подразделения защиты информации необходимо уточнить состав ресурсов (информационных, программных) каждой задачи и внести в формуляр (конкретной задачи) сведения по группам пользователей данной задачи и указания по настройке применяемых при ее решении средств защиты (например, полномочия доступа групп пользователей к перечисленным ресурсам задачи). В дальнейшем на основании этих сведений будет производиться настройка средств защиты компьютеров, на которых будет решаться данная задача.

На следующем этапе происходит категорирование компьютеров. Категория компьютера устанавливается исходя из максимальной категории задач, решаемых на нем, и максимальных категорий конфиденциальности и целостности информации, используемой при решении этих задач. Информация о категории компьютера заносится в его формуляр.

В понятие инвентаризации ресурсов входит не только сверка имеющихся активных и пассивных сетевых ресурсов со списком оборудования (и его комплектности), закупленного организацией. Эта процедура реализуется с помощью соответствующего программного обеспечения, например Microsoft Sysytems Management Server. Сюда же можно отнести создание карты сети с описанием всех возможных точек подключения, составление списка используемого программного обеспечения, формирование фонда эталонов лицензионного программного обеспечения, используемого в организации, создание фонда алгоритмов и программ собственной разработки.

Следует учесть, что программное обеспечение может быть допущено к работе лишь после его проверки отделом защиты информации на соответствие поставленным задачам и отсутствие всевозможных закладок и «логических бомб».

В связи с этим хотелось бы отдельно упомянуть о тенденции к использованию в нашей стране программного кода Open Source. Не спорю, это обеспечивает существенную экономию ресурсов. Однако, на мой взгляд, в таком случае проблема безопасности становится вопросом доверия уже не только к разработчику системы, но и к вашему администратору. А если вспомнить, сколько он получает, то нетрудно сделать вывод, что купить ваши секреты в данном случае намного проще и дешевле, чем осуществлять прямую внешнюю атаку. Стоит напомнить и о том, что большую часть успешных атак осуществили инсайдеры, то есть свои же сотрудники компании.

На мой взгляд, применять свободно распространяемое программное обеспечение при наличии потенциальной возможности нанесения серьезного ущерба можно лишь в случае, если оно будет поставляться вам в откомпилированном виде и с цифровой подписью организации, гарантирующей отсутствие в нем логических бомб, всяческого рода закладок и «черных ходов». Причем организация-гарант должна нести материальную ответственность за свою гарантию, что, по-моему, невозможно. Однако выбор за вами.

После проверки эталонное программное обеспечение заносится в фонд алгоритмов и программ (эталонная копия должна сопровождаться файлом контрольной суммы, а лучше всего — электронной подписью разработчика). В дальнейшем при смене версий и появлении обновлений проверка программного обеспечения производится в обычном порядке.

В дальнейшем в формуляр каждого компьютера заносятся сведения об установленном программном обеспечении, дате установки, цели, решаемых с помощью данного обеспечения задачах, фамилии и подписи лица, производившего установку и настройку программ. После создания подобных формуляров служба информационной безопасности должна обеспечивать регулярную проверку соответствия реального положения формуляру.

Следующим этапом в построении службы защиты информации является анализ рисков организации, который должен стать основой для создания политики безопасности.

Статья 7. Категорирование объектов критической информационной инфраструктуры

1. Категорирование объекта критической информационной инфраструктуры представляет собой установление соответствия объекта критической информационной инфраструктуры критериям значимости и показателям их значений, присвоение ему одной из категорий значимости, проверку сведений о результатах ее присвоения.

2. Категорирование осуществляется исходя из:

1) социальной значимости, выражающейся в оценке возможного ущерба, причиняемого жизни или здоровью людей, возможности прекращения или нарушения функционирования объектов обеспечения жизнедеятельности населения, транспортной инфраструктуры, сетей связи, а также максимальном времени отсутствия доступа к государственной услуге для получателей такой услуги;

2) политической значимости, выражающейся в оценке возможного причинения ущерба интересам Российской Федерации в вопросах внутренней и внешней политики;

3) экономической значимости, выражающейся в оценке возможного причинения прямого и косвенного ущерба субъектам критической информационной инфраструктуры и (или) бюджетам Российской Федерации;

4) экологической значимости, выражающейся в оценке уровня воздействия на окружающую среду;

5) значимости объекта критической информационной инфраструктуры для обеспечения обороны страны, безопасности государства и правопорядка.

3. Устанавливаются три категории значимости объектов критической информационной инфраструктуры - первая, вторая и третья.

4. Субъекты критической информационной инфраструктуры в соответствии с критериями значимости и показателями их значений, а также порядком осуществления категорирования присваивают одну из категорий значимости принадлежащим им на праве собственности, аренды или ином законном основании объектам критической информационной инфраструктуры. Если объект критической информационной инфраструктуры не соответствует критериям значимости, показателям этих критериев и их значениям, ему не присваивается ни одна из таких категорий.

5. Сведения о результатах присвоения объекту критической информационной инфраструктуры одной из категорий значимости либо об отсутствии необходимости присвоения ему одной из таких категорий субъекты критической информационной инфраструктуры в письменном виде в десятидневный срок со дня принятия ими соответствующего решения направляют в федеральный орган исполнительной власти, уполномоченный в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации, по утвержденной им форме.

6. Федеральный орган исполнительной власти, уполномоченный в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации, в тридцатидневный срок со дня получения сведений, указанных в части 5 настоящей статьи, проверяет соблюдение порядка осуществления категорирования и правильность присвоения объекту критической информационной инфраструктуры одной из категорий значимости либо неприсвоения ему ни одной из таких категорий.

7. В случае, если субъектом критической информационной инфраструктуры соблюден порядок осуществления категорирования и принадлежащему ему на праве собственности, аренды или ином законном основании объекту критической информационной инфраструктуры правильно присвоена одна из категорий значимости, федеральный орган исполнительной власти, уполномоченный в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации, вносит сведения о таком объекте критической информационной инфраструктуры в реестр значимых объектов критической информационной инфраструктуры, о чем в десятидневный срок уведомляется субъект критической информационной инфраструктуры.

8. В случае, если федеральным органом исполнительной власти, уполномоченным в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации, выявлены нарушения порядка осуществления категорирования и (или) объекту критической информационной инфраструктуры, принадлежащему на праве собственности, аренды или ином законном основании субъекту критической информационной инфраструктуры, неправильно присвоена одна из категорий значимости и (или) необоснованно не присвоена ни одна из таких категорий и (или) субъектом критической информационной инфраструктуры представлены неполные и (или) недостоверные сведения о результатах присвоения такому объекту критической информационной инфраструктуры одной из категорий значимости либо об отсутствии необходимости присвоения ему одной из таких категорий, федеральный орган исполнительной власти, уполномоченный в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации, в десятидневный срок со дня поступления представленных сведений возвращает их в письменном виде субъекту критической информационной инфраструктуры с мотивированным обоснованием причин возврата.

9. Субъект критической информационной инфраструктуры после получения мотивированного обоснования причин возврата сведений, указанных в части 5 настоящей статьи, не более чем в десятидневный срок устраняет отмеченные недостатки и повторно направляет такие сведения в федеральный орган исполнительной власти, уполномоченный в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации.

10. Сведения об отсутствии необходимости присвоения объекту критической информационной инфраструктуры одной из категорий значимости после их проверки направляются федеральным органом исполнительной власти, уполномоченным в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации, в государственную систему обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации, о чем в десятидневный срок уведомляется субъект критической информационной инфраструктуры.

11. В случае непредставления субъектом критической информационной инфраструктуры сведений, указанных в части 5 настоящей статьи, федеральный орган исполнительной власти, уполномоченный в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации, направляет в адрес указанного субъекта требование о необходимости соблюдения положений настоящей статьи.

12. Категория значимости, к которой отнесен значимый объект критической информационной инфраструктуры, может быть изменена в порядке, предусмотренном для категорирования, в следующих случаях:

1) по мотивированному решению федерального органа исполнительной власти, уполномоченного в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации, принятому по результатам проверки, проведенной в рамках осуществления государственного контроля в области обеспечения безопасности значимых объектов критической информационной инфраструктуры;

2) в случае изменения значимого объекта критической информационной инфраструктуры, в результате которого такой объект перестал соответствовать критериям значимости и показателям их значений, на основании которых ему была присвоена определенная категория значимости;

3) в связи с ликвидацией, реорганизацией субъекта критической информационной инфраструктуры и (или) изменением его организационно-правовой формы, в результате которых были изменены либо утрачены признаки субъекта критической информационной инфраструктуры.

Статья 6. Категорирование объектов транспортной инфраструктуры

(в ред. Федерального закона от 02.08.2019 N 270-ФЗ)

(см. текст в предыдущей редакции)

(в ред. Федерального закона от 03.02.2014 N 15-ФЗ)

(см. текст в предыдущей редакции)

1. Объекты транспортной инфраструктуры подлежат обязательному категорированию в соответствии с порядком и количеством категорий, установленных Правительством Российской Федерации, за исключением случаев, предусмотренных настоящим Федеральным законом.

(часть 1 в ред. Федерального закона от 02.08.2019 N 270-ФЗ)

(см. текст в предыдущей редакции)

2. Критерии категорирования объектов транспортной инфраструктуры устанавливаются в порядке, определяемом федеральным органом исполнительной власти, осуществляющим функции по выработке государственной политики и нормативно-правовому регулированию в сфере транспорта, по согласованию с федеральным органом исполнительной власти в области обеспечения безопасности Российской Федерации и федеральным органом исполнительной власти, осуществляющим функции по выработке государственной политики и нормативно-правовому регулированию в сфере внутренних дел.

(часть 2 в ред. Федерального закона от 02.08.2019 N 270-ФЗ)

(см. текст в предыдущей редакции)

3. Категорирование объектов транспортной инфраструктуры осуществляется компетентными органами в области обеспечения транспортной безопасности.

(в ред. Федерального закона от 02.08.2019 N 270-ФЗ)

(см. текст в предыдущей редакции)

4. Категорированные и не подлежащие категорированию объекты транспортной инфраструктуры, а также транспортные средства включаются (исключаются) в реестр объектов транспортной инфраструктуры и транспортных средств, ведение которого осуществляют компетентные органы в области обеспечения транспортной безопасности в порядке, устанавливаемом федеральным органом исполнительной власти, осуществляющим функции по выработке государственной политики и нормативно-правовому регулированию в сфере транспорта.

(часть 4 в ред. Федерального закона от 02.08.2019 N 270-ФЗ)

(см. текст в предыдущей редакции)

5. Объекты транспортной инфраструктуры, не подлежащие категорированию по видам транспорта, определяет федеральный орган исполнительной власти, осуществляющий функции по выработке государственной политики и нормативно-правовому регулированию в сфере транспорта, по согласованию с федеральным органом исполнительной власти в области обеспечения безопасности Российской Федерации и федеральным органом исполнительной власти, осуществляющим функции по выработке государственной политики и нормативно-правовому регулированию в сфере внутренних дел.

КАТЕГОРИРОВАНИЕ ОБЪЕКТОВ КИИ: РАБОЧИЙ АЛГОРИТМ

Если вы не специалист в области ИБ и комплаенса (compliance), то просто прочитав ПП №127, вам будет непросто самостоятельно выполнить работы в области категорирования объектов КИИ, поэтому лучше обратиться за консультацией к профессионалам, а также желательно изучить практические рекомендации по этому вопросу.

Первое, что нужно сделать – это составить для себя алгоритм категорирования объектов КИИ:

- Отвечаем на вопрос, является ли наша организация субъектом КИИ (согласно № 187-ФЗ, см. выше, определены конкретные отрасли).

- Определяем все процессы в нашей организации и составляем их полный перечень (процессы могут быть управленческие, технологические, финансово-экономические, производственные и т.д.).

- Выявляем из всех процессов именно критические процессы.

- Выделяем объекты, которые обрабатывают информацию, необходимую для обеспечения выполнения критических процессов и (или) осуществляют управление, контроль или мониторинг критических процессов.

- Смотрим ПП №127 и оцениваем, исходя из перечня показателей критериев значимости и учитывая дополнительные исходные данные, к какой категории относятся объекты КИИ.

- Готовим Акт категорирования объектов КИИ для отправки во ФСТЭК.

Для того чтобы было понятно, как выполнять работы на этапе 5, расскажем подробней про показатели критериев значимости (они есть в таблицах ПП №127).

Все ИС, ИТС и АСУ субъекта КИИ — это объекты КИИ.

ИС – совокупность содержащейся в базах данных информации и обеспечивающих ее обработку информационных технологий и технических средств.

ИТС – технологическая система, предназначенная для передачи по линиям связи информации, доступ к которой осуществляется с использованием средств вычислительной техники.

АСУ – комплекс программных и программно-аппаратных средств, предназначенных для контроля за технологическим и (или) производственным оборудованием (исполнительными устройствами) и производимыми ими процессами, а также для управления такими оборудованием и процессами.

Какие же объекты КИИ подлежат категорированию? На этот вопрос есть ответ в Постановлении Правительства РФ от 08.02.2018 № 127 «Об утверждении Правил категорирования объектов критической информационной инфраструктуры, а также перечня показателей критериев значимости объектов критической информационной инфраструктуры Российской Федерации и их значений» (ПП №127). В данном постановлении четко определено:

«Категорированию подлежат объекты критической информационной инфраструктуры, которые обеспечивают управленческие, технологические, производственные, финансово-экономические и (или) иные процессы в рамках выполнения функций (полномочий) или осуществления видов деятельности субъектов критической информационной инфраструктуры».

Прежде чем перейти непосредственно к детальному разбору методики категорирования объектов КИИ (согласно ПП №127) советуем Вам внимательно изучить наши предыдущие статьи по данной теме:

Там вы найдете полный перечень базовых понятий по КИИ, основные НПА в этой сфере и образцы документов, а также описание этапов работ по категорированию КИИ. В этой статье мы не будем повторять материал из наших предыдущих публикаций, а сразу перейдем к разъяснению, как именно работать с Постановлением Правительства РФ от 08.02.2018 № 127.

КАКАЯ ИНФОРМАЦИЯ ПОНАДОБИТСЯ ДЛЯ ПОДАЧИ ВО ФСТЭК?

- Сведения о субъекте КИИ;

- Сведения об объекте КИИ;

- Сведения о взаимодействии объекта КИИ и сетей электросвязи;

- Сведения о лице, эксплуатирующем объект КИИ;

- Сведения о ИС, ИТС, АСУ;

- Анализ угроз и категории нарушителей;

- Оценка возможных последствий инцидента;

- Акт категорирования объектов КИИ.

Классификация информации

Исторически сложилось так, что как только поднимается вопрос о классификации информации (в первую очередь это относится к информации, принадлежащей государству), ее сразу же начинают классифицировать по уровню секретности (конфиденциальности). О требованиях по обеспечению доступности, целостности, наблюдаемости если и вспоминают, то вскользь, в ряду общих требований к системам обработки информации.

Если такой взгляд еще можно как-то оправдать необходимостью обеспечения государственной тайны, то перенос его в другую предметную область выглядит просто нелепо. Например, согласно требованиям украинского законодательства, собственник информации сам определяет уровень ее конфиденциальности (в случае, если эта информация не принадлежит государству).

Во многих областях доля конфиденциальной информации сравнительно мала. Для открытой информации, ущерб от разглашения которой невелик, важнейшими могут быть такие свойства, как доступность, целостность или защищенность от неправомерного копирования. Рассмотрим в качестве примера веб-сайт интернет-издания. На первом месте будет стоять, на мой взгляд, доступность и целостность информации, а не ее конфиденциальность. Оценивать и классифицировать информацию только с позиции и секретности по меньшей мере непродуктивно.

И объяснить это можно только узостью традиционного подхода к защите информации, отсутствием опыта в плане обеспечения доступности, целостности и наблюдаемости информации, которая не является секретной (конфиденциальной).

Все ИС, ИТС и АСУ субъекта КИИ — это объекты КИИ.

ИС – совокупность содержащейся в базах данных информации и обеспечивающих ее обработку информационных технологий и технических средств.

ИТС – технологическая система, предназначенная для передачи по линиям связи информации, доступ к которой осуществляется с использованием средств вычислительной техники.

АСУ – комплекс программных и программно-аппаратных средств, предназначенных для контроля за технологическим и (или) производственным оборудованием (исполнительными устройствами) и производимыми ими процессами, а также для управления такими оборудованием и процессами.

Какие же объекты КИИ подлежат категорированию? На этот вопрос есть ответ в Постановлении Правительства РФ от 08.02.2018 № 127 «Об утверждении Правил категорирования объектов критической информационной инфраструктуры, а также перечня показателей критериев значимости объектов критической информационной инфраструктуры Российской Федерации и их значений» (ПП №127). В данном постановлении четко определено:

«Категорированию подлежат объекты критической информационной инфраструктуры, которые обеспечивают управленческие, технологические, производственные, финансово-экономические и (или) иные процессы в рамках выполнения функций (полномочий) или осуществления видов деятельности субъектов критической информационной инфраструктуры».

Прежде чем перейти непосредственно к детальному разбору методики категорирования объектов КИИ (согласно ПП №127) советуем Вам внимательно изучить наши предыдущие статьи по данной теме:

Там вы найдете полный перечень базовых понятий по КИИ, основные НПА в этой сфере и образцы документов, а также описание этапов работ по категорированию КИИ. В этой статье мы не будем повторять материал из наших предыдущих публикаций, а сразу перейдем к разъяснению, как именно работать с Постановлением Правительства РФ от 08.02.2018 № 127.

ПЕРЕЧЕНЬ ПОКАЗАТЕЛЕЙ КРИТЕРИЕВ ЗНАЧИМОСТИ

- Социальная

- Политическая

- Экономическая

- Экологическая

- Значимость для обеспечения обороны страны, безопасности государства и правопорядка.

В таблице ПП №127 детально расписаны эти показатели. Например, по «социальному критерию» идет подразделение на «причинение ущерба жизни и здоровью людей», «прекращение или нарушение функционирования объектов обеспечения жизнедеятельности населения» и т.д. Потенциальный ущерб учитывается по охваченной территории и по количеству пострадавших людей, детальную информацию по всем показателям можно найти в данной таблице. Устанавливаются 3 категории значимости. Самая высокая категория — первая, самая низкая – третья, а также объекту КИИ может быть вообще не присвоена категория (т.е. «без категории»).

Исходя из нормативных документов, организации (субъекты КИИ) будут сами составлять перечень процессов (управленческие, технологические, финансово-экономические, производственные и др. процессы) и сами оценивать их критичность. Таким образом, количество объектов КИИ, которые войдут в перечень, зависит от решения самих организаций.

Важное примечание: может получиться так, что у субъекта КИИ вообще не будет объектов КИИ, подлежащих категорированию (т.е. они будут обозначены, как «без категории»). Однако надо учитывать, что «Перечень объектов КИИ» согласовывается с отраслевым регулятором (например, с Министерством энергетики, Банком России и пр.) и перечень объектов КИИ отправляется во ФСТЭК.

Какие именно исходные данные понадобятся для категорирования объектов КИИ, можно посмотреть здесь: Этап 5. Сбор исходных данных для категорирования объектов КИИ.

Читайте также: