Какое средство позволяет принудительно применять шифрование smb на файловом сервере

В качестве меры глубокой защиты можно использовать методы сегментации и изоляции для защиты трафика SMB и снижения угроз между устройствами в сети.

SMB используется для совместного использования файлов, печати и межпроцессного взаимодействия, например именованных каналов и RPC. она также используется в качестве структуры данных сети для таких технологий, как Локальные дисковые пространства, служба хранилища реплики, динамическая миграция Hyper-V и общих томов кластера. Следующие разделы содержат сведения о настройке сегментации трафика SMB и изоляции конечных точек для предотвращения исходящих и бокового смещения сетевых соединений.

Отключить SMB Server, если не используется

Windows клиенты и некоторые серверы Windows в сети могут не требовать запуска службы сервера SMB. Если служба SMB Server не требуется, службу можно отключить. Прежде чем отключать службу SMB Server, убедитесь, что на компьютере нет приложений и процессов, требующих службы.

вы можете использовать параметры групповая политика, чтобы отключить службу на большом количестве компьютеров, когда все будет готово к реализации. дополнительные сведения о настройке параметров групповая политика см. в разделе настройка элемента службы.

Функции, добавленные в SMB 3.0 с Windows Server 2012 и Windows 8

| Компонент или функция | Новинка или обновление | Сводка |

|---|---|---|

| Прозрачная отказоустойчивость SMB | Создать | Позволяет администраторам обслуживать аппаратное и программное обеспечение узлов кластерного файлового сервера, не прерывая работу приложений сервера, хранящих данные в этих файловых ресурсах. Кроме того, при сбое оборудования или программного обеспечения в узле кластера клиенты SMB подключатся к другому узлу кластера, не прерывая работу приложений сервера, хранящих данные в этих файловых ресурсах. |

| Масштабирование SMB | Создать | Поддержка нескольких экземпляров SMB на масштабируемом файловом сервере. С помощью версии 2 общих томов кластера (CSV) администраторы могут создавать файловые ресурсы, предоставляющие одновременный доступ к файлам данных с прямыми операциями ввода-вывода через все узлы кластера файлового сервера. Это улучшает использование пропускной способности сети и балансировку нагрузки клиентов файлового сервера, а также оптимизирует производительность серверных приложений. |

| Технология SMB Multichannel | Создать | Обеспечивает агрегирование пропускной способности и отказоустойчивости сети, если доступно несколько путей между клиентом SMB и сервером. Это позволяет приложениям сервера использовать всю доступную пропускную способность сети и быть устойчивыми к сетевым сбоям. |

В SMB 3 реализация SMB в Windows изменена для улучшения поведения кэширования на клиенте, а также увеличения пропускной способности.

Возможности, добавленные в SMB 3.02 с Windows Server 2012 R2 и Windows 8.1

| Компонент или функция | Новинка или обновление | Сводка |

|---|---|---|

| Автоматическая повторная балансировка клиентов масштабируемого файлового сервера | Создать | Увеличивает масштабируемость и управляемость масштабируемых файловых серверов. Клиентские подключения SMB отслеживаются для каждого общего файлового ресурса (а не для каждого сервера), после чего клиенты перенаправляются в узел кластера с оптимальным доступом к тому, используемому общим файловым ресурсом. Это повышает производительность, снижая трафик перенаправления между узлами файлового сервера. Клиенты перенаправляются после начального подключения при перенастройке системы хранения данных кластера. |

| Производительность в глобальной сети | Обновлено | В Windows 8.1 и Windows 10 улучшена работа CopyFile SRV_COPYCHUNK благодаря поддержке SMB при использовании проводника для удаленного копирования из одного расположения на удаленном компьютере в другую копию на том же сервере. Вы скопируете только небольшой объем метаданных через сеть (передается 1/2 КиБ на 16 МиБ данных файла). Это приводит к значительному увеличению производительности. Для SMB — это различие на уровне операционной системы и проводника. |

| SMB Direct | Обновлено | Улучшает производительность нагрузок малого ввода-вывода, повышая эффективность при размещении нагрузок с малыми вводами-выводами (например, база данных оперативной обработки транзакций (OLTP) в виртуальной машине). Эти улучшения заметны при использовании более быстрых сетевых интерфейсов, таких как Ethernet 40 Гбит/с и InfiniBand 56 Гбит/с. |

| Ограничения пропускной способности SMB | Создать | Теперь можно использовать Set-SmbBandwidthLimit, чтобы задать ограничения пропускной способности в трех категориях: VirtualMachine (трафик Hyper-V по протоколу SMB), LiveMigration (трафик динамической миграции Hyper-V по протоколу SMB) или по умолчанию (все остальные типы трафика SMB). |

Дополнительные сведения о новых и измененных функциях SMB в Windows Server 2012 R2 см. в статье What's New in SMB in Windows Server (Новые возможности SMB в Windows Server).

Включение шифрования SMB

Вы можете включить шифрование SMB для всего файлового сервера или только для определенных общих папок. Чтобы включить шифрование SMB, используйте одну из приведенных ниже процедур.

Версии протокола SMB в Windows

Есть несколько версии протокола SMB (диалектов), которые последовательно появлялись в новых версиях Windows:

Для реализации протокола SMB в Linux/Unix системах используется samba. В скобках мы указали в каких версиях samba поддерживается каждый диалект SMB.

- CIFS — Windows NT 4.0;

- SMB 1.0 — Windows 2000;

- SMB 2.0 — Windows Server 2008 и Windows Vista SP1 (поддерживается в Samba 3.6);

- SMB 2.1 — Windows Server 2008 R2 и Windows 7 (поддерживается в Samba 4.0);

- SMB 3.0 — Windows Server 2012 и Windows 8 (поддерживается в Samba 4.2);

- SMB 3.02 — Windows Server 2012 R2 и Windows 8. 1 (не поддерживается в Samba);

- SMB 3.1.1 – Windows Server 2016 и Windows 10 (не поддерживается в Samba).

При сетевом взаимодействии по протоколу SMB между клиентом и сервером используется максимальная версия протокола, поддерживаемая одновременно и клиентом, и сервером.

Ниже представлена сводная таблица, по которой можно определить версию протокола SMB, которая выбирается при взаимодействии разных версий Windows:

К примеру, при подключении клиентского компьютера с Windows 8.1 к файловому серверу с Windows Server 2016 будет использоваться протокол SMB 3.0.2.

Согласно таблице Windows XP, Windows Server 2003 для доступа к общим файлам и папкам на сервере могут использовать только SMB 1.0, который в новых версиях Windows Server (2012 R2 / 2016) может быть отключен. Таким образом, если в вашей инфраструктуре одновременно используются компьютеры с Windows XP (снятой с поддержки), Windows Server 2003/R2 и сервера с Windows Server 2012 R2/2016/2019, устаревшие клиенты не смогут получить доступ к файлам и папкам на файловом сервере с новой ОС.

Если Windows Server 2016/2012 R2 с отключенным SMB v1.0 используется в качестве контроллера домена, значить клиенты на Windows XP/Server 2003 не смогут получить доступ к каталогам SYSVOL и NETLOGON на контроллерах домена и авторизоваться в AD.

На старых клиентах при попытке подключиться к ресурсу на файловом сервере с отключенным SMB v1 появляется ошибка:

Требования к оборудованию

Для обеспечения прозрачной отказоустойчивости SMB необходимо соблюдать следующие требования.

- Отказоустойчивый кластер под управлением Windows Server 2012 или Windows Server 2016 по крайней мере с двумя настроенными узлами. Кластер должен пройти проверочный тест для кластеров, входящий в состав мастера проверки.

- Файловые ресурсы должны быть созданы со свойством "Постоянная доступность" (CA), что является настройкой по умолчанию.

- Файловые ресурсы нужно создавать на путях к тому CSV, чтобы обеспечить масштабирование SMB.

- Клиентские компьютеры должны работать под управлением Windows® 8 или Windows Server 2012, которые содержат обновленный клиент SMB, поддерживающий постоянную доступность.

Клиенты нижнего уровня могут подключаться к общим папкам со свойством "Постоянная доступность", но для таких клиентов прозрачная отказоустойчивость не поддерживается.

Для поддержки многоканальности SMB необходимо соблюдать следующие требования.

- Требуются по меньшей мере два компьютера под управлением Windows Server 2012. Установки дополнительных компонентов не требуется — эта технология включена по умолчанию.

- Сведения о рекомендуемых сетевых настройках см. в подразделе "Дополнительные сведения" в конце этого раздела.

Для поддержки прямой технологии SMB необходимо соблюдать следующие требования.

- Требуются по меньшей мере два компьютера под управлением Windows Server 2012. Установки дополнительных компонентов не требуется — эта технология включена по умолчанию.

- Сетевые адаптеры с поддержкой RDMA. На данный момент существует три типа таких адаптеров: iWARP, Infiniband и RoCE (RDMA over Converged Ethernet).

Функции, добавленные в Windows Server версии 1709 и Windows 10 версии 1709

| Компонент или функция | Новинка или обновление | Сводка |

|---|---|---|

| Гостевой доступ к общим папкам отключен | Создать | Клиент SMB больше не разрешает следующие действия: доступ учетной записи гостя к удаленному серверу; откат к учетной записи гостя после ввода недопустимых учетных данных. Дополнительные сведения см. в статье Гостевой доступ в SMB2 отключен по умолчанию в Windows. |

| Глобальное сопоставление SMB | Создать | Сопоставляет удаленную общую папку SMB с буквой диска, доступного всем пользователям на локальном узле, включая контейнеры. Это необходимо, чтобы включить операции ввода-вывода для контейнера в томе данных для прохода через удаленную точку подключения. Учтите, что при использовании глобального сопоставления SMB для контейнеров всем пользователям на узле контейнера предоставляется доступ к удаленной общей папке. Все приложения, работающие на узле контейнера, также получат доступ к сопоставленной удаленной общей папке. Дополнительные сведения см. в статье Container Storage Support with Cluster Shared Volumes (CSV), Storage Spaces Direct, SMB Global Mapping (Поддержка контейнера хранилища с общими томами кластера (CSV), Локальными дисковыми пространствами и глобальным сопоставлением SMB). |

| Управление диалектом SMB | Создать | Теперь можно задать значения реестра, чтобы управлять минимальной (диалектом) и максимальной версией SMB. Дополнительные сведения см. в статье Controlling SMB Dialects (Управление диалектами SMB). |

Дополнительные сведения

Следующий список содержит дополнительные ресурсы со сведениями о работе в сети по протоколу SMB и связанным технологиям в Windows Server 2012 R2, Windows Server 2012 и Windows Server 2016.

22.09.2021

itpro

Windows 10, Windows 7, Windows Server 2012 R2, Windows Server 2016

комментариев 7

Сетевой протокол SMB (Server Message Block) используется для предоставления совместного удаленного доступа к файлам, принтерам и другим устройствам через порт TCP 445. В этой статье мы рассмотрим: какие версии (диалекты) протокола SMB доступны в различных версиях Windows (и как они соотносятся с версиями samba в Linux); как определить версию SMB на вашем компьютере; и как включить/отключить клиент и сервер SMBv1, SMBv2 и SMBv3.

Включение шифрования SMB с помощью Windows PowerShell

Чтобы включить шифрование SMB для отдельной общей папки, введите следующий скрипт на сервере:

Чтобы включить шифрование SMB для всего файлового сервера, введите следующий скрипт на сервере:

Чтобы создать общую папку SMB с включенным шифрованием SMB, введите следующий скрипт:

Об опасности использования SMBv1

Последние несколько лет Microsoft из соображений безопасности планомерно отключает устаревший протокол SMB 1.0. Связано это с большим количеством критических уязвимостей в этом протоколе (вспомните историю с эпидемиями вирусов-шифровальщиков wannacrypt и petya, которые использовали уязвимость именно в протоколе SMBv1). Microsoft и другие IT компании настоятельно рекомендуют отказаться от его использования.

Однако отключение SMBv1 может вызвать проблемы с доступом к общий файлам и папкам на новых версиях Windows 10 (Windows Server 2016/2019) с устаревших версий клиентов (Windows XP, Server 2003), сторонних ОС (Mac OSX 10.8 Mountain Lion, Snow Leopard, Mavericks, старые версии Linux), различных старых NAS устройствах.

Если в вашей сети не осталось legacy устройств с поддержкой только SMBv1, обязательно отключайте эту версию диалекта в Windows.

В том случае, если в вашей сети остались клиенты с Windows XP, Windows Server 2003 или другие устройства, которые поддерживают только SMBv1, их нужно как можно скорее обновить или тщательно изолировать.

Включение и отключение SMBv1, SMBv2 и SMBv3 в Windows

Рассмотрим способы включения, отключения различных версий SMB в Windows. Мы рассматриваем отдельно включение клиента и сервера SMB (это разные компоненты).

Windows 10, 8.1, Windows Server 2019/2016/2012R2:

Отключить клиент и сервер SMBv1:

Disable-WindowsOptionalFeature -Online -FeatureName smb1protocol

Отключить только SMBv1 сервер:

Set-SmbServerConfiguration -EnableSMB1Protocol $false

Включить клиент и сервер SMBv1:

Enable-WindowsOptionalFeature -Online -FeatureName smb1protocol

Включить только SMBv1 сервер:

Set-SmbServerConfiguration -EnableSMB1Protocol $true

Отключить сервер SMBv2 и SMBv3:

Set-SmbServerConfiguration -EnableSMB2Protocol $false

Включить сервер SMBv2 и SMBv3:

Set-SmbServerConfiguration -EnableSMB2Protocol $true

Windows 7, Vista, Windows Server 2008 R2/2008:

Отключить SMBv1 сервер:

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB1 -Type DWORD -Value 0 –Force

Включить SMBv1 сервер:

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB1 -Type DWORD -Value 1 –Force

Отключить SMBv1 клиент:

sc.exe config lanmanworkstation depend= bowser/mrxsmb20/nsi

sc.exe config mrxsmb10 start= disabled

Включить SMBv1 клиент:

sc.exe config lanmanworkstation depend= bowser/mrxsmb10/mrxsmb20/nsi

sc.exe config mrxsmb10 start= auto

Отключить SMBv2 сервер:

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB2 -Type DWORD -Value 0 -Force

Включить SMBv2 сервер

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB2 -Type DWORD -Value 1 –Force

Отключить SMBv2 клиент:

sc.exe config lanmanworkstation depend= bowser/mrxsmb10/nsi

sc.exe config mrxsmb20 start= disabled

Включить SMBv2 клиент:

sc.exe config lanmanworkstation depend= bowser/mrxsmb10/mrxsmb20/nsi

sc.exe config mrxsmb20 start= auto

Для отключения сервера SMBv1 на всех компьютерах независимо от версии Windows можно распространить параметр реестра типа REG_DWORD с именем SMB1 и значением 0 (HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters)на через GPO.

Для отключения SMBv2 нужно в этой же ветке установить параметр SMB2=0.

Для отключения SMBv1 клиента нужно распространить такой параметр реестра:

- Key: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\mrxsmb10

- Name: Start

- Type: REG_DWORD

- Value: 4

При отключении SMB 1.0/CIFS File Sharing Support в Windows вы можете столкнуться с ошибкой “0x80070035, не найден сетевой путь”, ошибкой при доступе к общим папкам, и проблемами обнаружения компьютеров в сетевом окружении. В этом случае вместо служба обозревателя компьютеров (Computer Browser) нужно использовать службы обнаружения (линк).

21.02.2017

itpro

Windows Server 2012 R2, Windows Server 2016

Комментариев пока нет

В версии протокола Server Message Block (SMB) 3.0, представленном в Windows Server 2012 / Windows 8, появилась возможность шифровать данные, передаваемые по сети между файловым сервером SMB и клиентом. Шифрование SMB трафика позволяет защитить от перехвата и модификации данные, передаваемые по недоверенной или открытой сети. Шифрование данных выполняется прозрачно с точки зрения клиента и не требует существенных организационных и ресурсных затрат, как при внедрении VPN, IPSec и PKI инфраструктуры. В последней версии протокола SMB 3.1.1 (представлен в Windows 10 и Windows Server 2016) используется тип шифрования AES 128 GCM, а производительность алгоритма шифрования существенно увеличена. Кроме того осуществляется автоматическое подписывание и проверка целостности данных.

Разберемся в особенностях внедрения шифрования SMB в Windows Server 2012. В первую очередь нужно понять, что в том случае, если клиент и сервер поддерживают разные версии протокола SMB, то при установлении подключения между сервером и клиентом, для взаимодействия выбирается самая высокая версия SMB, поддерживаемая одновременно клиентом и сервером. Это означает, что все клиенты с ОС ниже Windows 8 / Server 2012, не смогут взаимодействовать с сетевым каталогом, для которого включено шифрование SMB.

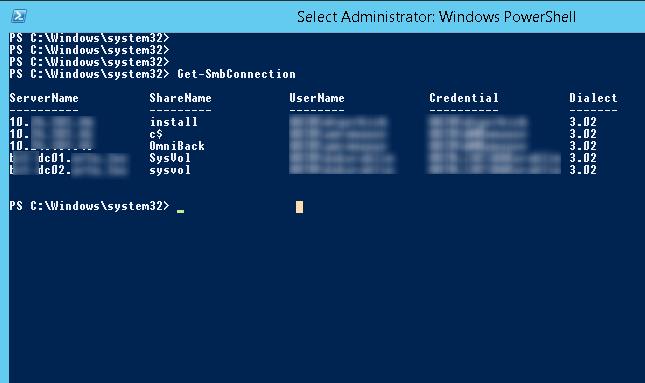

На файловом сервере можно получить версию протокола SMB используемого тем или иным клиентом (версия используемого протокола выбранного в рамках соединения указаны в столбце Dialect):

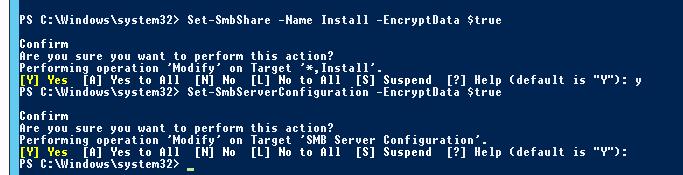

По-умолчанию, на файловом сервера Windows Server 2012 шифрование для передачи SMB трафика отключено. Включить шифрование можно как индивидуально для каждой SMB шары, так и для всего сервера целиком.

Если нужно включить шифрование на конкретного каталога, на сервере откройте консоль Server Manager и перейдите в раздел File and Storage Services –> Shares. Выберите нужную общую папку и откройте ее свойства. Затем перейдите на вкладку Settings, где включите опцию Encrypt Data Access. Сохраните изменения.

Кроме того, включить SMB шифрование можно из консоли PowerShell. Включаем шифрование для одной папки:

Set-SmbShare –Name Install -EncryptData $true

Либо для всех SMB подключений к серверу (будь то общие папки или административные ресурсы):

Set-SmbServerConfiguration –EncryptData $true

После включения SMB шифрования для общей сетевой папки, все устаревшие клиенты (до Windows 8), не смогут подключаться к данному каталогу, т.к. не поддерживают версию протокола SMB 3.0. Чтобы разрешить доступ таким Windows клиентам (как правило, такой доступ организуется временно, иначе теряется смысл от включения шифрования), можно разрешить подключаться к серверу без шифрования:

Set-SmbServerConfiguration –RejectUnencryptedAccess $false

Совет. После включения данного режима, подключающийся клиент в процессе согласования поддерживаемой версии протокола сможет переключится на совсем устаревшую версию SMB 1.0, что не безопасно (в Windows Server 2012 R2 протокол SMB 1.0 по умолчанию уже отключен). В этом случае, чтобы хотя бы частично обезопасить сервер, желательно отключить поддержку SMB 1.0:

Функции, добавленные в Windows Server 2019 и Windows 10 версии 1809

Как проверить поддерживаемые версии SMB в Windows?

Рассмотрим, как определить, какие версии протокола SMB поддерживаются на вашем компьютере Windows.

В Windows 10, 8.1 и Windows Server 2019/2016/2012R2 вы можете проверить состояние различных диалектов SMB протокола с помощью PowerShell:

Get-SmbServerConfiguration | select EnableSMB1Protocol,EnableSMB2Protocol

Данная команда вернула, что протокол SMB1 отключен ( EnableSMB1Protocol=False ), а протоколы SMB2 и SMB3 включены ( EnableSMB1Protocol=True ).

Обратите внимание, что протоколы SMBv3 и SMBv2 тесно связаны между собой. Нельзя отключить или включить отдельно SMBv3 или SMBv2. Они всегда включаются/отключаются только совместно, т.к. используют один стек.

В Windows 7, Vista, Windows Server 2008 R2/2008:

Get-Item HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters | ForEach-Object

Если в данной ветке реестра нет параметров с именами SMB1 или SMB2, значить протоколы SMB1 и SMB2 по умолчанию включены.

Также в этих версиях Windows вы можете проверить, какие диалекты SMB разрешено использовать в качестве клиентов с помощью команд:

sc.exe query mrxsmb10

sc.exe query mrxsmb20

В обоих случаях службы запущены ( STATE=4 Running ). Значит Windows может подключаться как к SMBv1, так и к SMBv2 серверам.

Дальнейшие действия

просмотрите сеанс конференции Ignite джессика пайне, посвященный брандмауэру Windows

В этой статье описаны улучшения системы безопасности SMB в Windows Server.

Блокировать исходящий доступ по протоколу SMB

Блокировать TCP-порт 445 для исходящего трафика в Интернете в корпоративном брандмауэре. Блокирование исходящего трафика SMB не позволяет устройствам в сети отправлять данные с помощью SMB в Интернет.

Маловероятно, что вам нужно разрешить любой исходящий трафик SMB через TCP-порт 445 в Интернет, если он не требуется в рамках общедоступного облачного предложения. к основным сценариям относятся Файлы Azure и Office 365.

если вы используете Файлы Azure SMB, используйте vpn для исходящего трафика vpn. Используя VPN, исходящий трафик ограничивается требуемыми диапазонами IP-адресов служб. дополнительные сведения о облаке Azure и Office 365 диапазонах IP-адресов см. в следующих статьях:

с Windows 11 и Windows Server 2022 datacenter: Azure Edition вы можете использовать SMB over QUIC для подключения к файловым серверам в Azure. В этом случае по умолчанию используется UDP-порт 443 и обеспечивается шифрование TLS 1,3, например VPN для трафика SMB. Дополнительные сведения см. в статье SMB over QUIC.

Инвентаризация использования SMB и общих папок

Выполнив инвентаризацию трафика SMB сети, вы получите представление о возникающем трафике и можете определить, требуется ли он. Используйте следующий контрольный список вопросов, чтобы определить ненужный трафик SMB.

Для конечных точек сервера:

- Для каких конечных точек сервера требуется входящий доступ по протоколу SMB для их роли? Требуется ли для них входящий доступ от всех клиентов, определенных сетей или определенных узлов?

- Из оставшихся конечных точек сервера является ли необходим входящий доступ к SMB?

Для конечных точек клиента:

- какие конечные точки клиента (например, Windows 10) требуются для входящего доступа по протоколу SMB? Требуется ли для них входящий доступ от всех клиентов, определенных сетей или определенных узлов?

- Из оставшихся клиентских конечных точек — необходим входящий доступ к SMB?

- Какие из оставшихся клиентских конечных точек должны запускать службу SMB Server?

Для всех конечных точек определите, разрешается ли исходящий трафик SMB в наиболее надежном и минимальном порядке.

Проверьте встроенные роли и компоненты сервера, для которых требуется входящий трафик SMB. Например, для роли файловых серверов и контроллеров домена требуется SMB inbound. Дополнительные сведения о встроенных ролях и требованиях к сетевым портам см. в статье Обзор служб и требования к сетевым портам для Windows.

Проверьте серверы, к которым необходимо получить доступ из сети. Например, контроллеры домена и файловые серверы, скорее всего, должны быть доступны в любом месте сети. Однако доступ к серверу приложений может быть ограничен набором других серверов приложений в той же подсети. Для инвентаризации доступа по протоколу SMB можно использовать следующие средства и функции.

- Используйте сценарий Get-общие папки для проверки общих папок на серверах и клиентах.

- Включите журнал аудита для входящего доступа SMB с помощью раздела Security Settings\Advanced Audit Policy Configuration\Audit Policies\Object Access\File Share реестра. Так как количество событий может быть большим, рассмотрите возможность включения в течение указанного периода времени или использования Azure Monitor.

Изучение журналов SMB позволяет узнать, какие узлы взаимодействуют с конечными точками по протоколу SMB. Можно определить, используются ли общие ресурсы конечной точки, и понять, какие из них существуют.

Новые и измененные функции

В следующих разделах описываются функциональные возможности, добавленные в SMB 3, и последующие обновления.

Практическое применение

В этом подразделе описан ряд способов использования нового протокола SMB 3.0.

- Хранилище файлов для виртуализации (Hyper-V™ через SMB) . С помощью протокола SMB 3.0 Hyper-V может хранить в файловых ресурсах общего доступа файлы виртуального компьютера, например файлы конфигурации, файлы виртуального жесткого диска (VHD) и снимки. Этот способ может использоваться как для изолированных файловых серверов, так и для кластерных файловых серверов, которые используют Hyper-V вместе с общедоступным хранилищем файлов для кластера.

- Microsoft SQL Server через SMB. SQL Server может хранить файлы базы данных пользователей в файловых ресурсах SMB. Сейчас эта возможность поддерживается SQL Server 2008 R2 для изолированных серверов SQL. В будущих версиях SQL Server будет добавлена поддержка кластерных серверов SQL и системных баз данных.

- Традиционное хранение данных пользователя. Протокол SMB 3.0 предоставляет дополнительные возможности для рабочих нагрузок клиентов или сотрудников, работающих с информацией. Эти возможности включают сокращение задержек приложений при получении пользователями филиала доступа к данным через глобальную сеть и защиту данных от перехвата злоумышленниками.

Если вам нужно сэкономить дисковое пространство в общем файловом ресурсе SMB, рассмотрите возможность использования Синхронизации файлов Azure с включенным распределением по уровням облака. Благодаря этому вы сможете кэшировать часто используемые файлы локально и распределять редко используемые файлы по уровням облака, сохраняя пространство в локальном хранилище и поддерживая производительность. Дополнительные сведения см. в статье Планирование развертывания Синхронизации файлов Azure.

Рекомендации по развертыванию шифрования SMB

По умолчанию, если для общей папки или сервера включено шифрование SMB, доступ к указанным общим папкам разрешен только клиентам SMB 3.0, 3.02 и 3.1.1. Это вынуждает администратора защитить данные для всех клиентов с доступом к общим папкам. Тем не менее при некоторых обстоятельствах администратору может потребоваться разрешить незашифрованный доступ для клиентов, не поддерживающих SMB 3.x (например, в течение периода перехода, когда в клиентах используются смешанные версии операционной системы). Чтобы разрешить незашифрованный доступ для клиентов, не поддерживающих SMB 3.x, введите следующий скрипт в Windows PowerShell:

- Разрешать незашифрованный доступ при развернутом шифровании не рекомендуется. Вместо этого рекомендуется обновить клиенты, чтобы они поддерживали шифрование.

Возможность обеспечения целостности предварительной проверки подлинности, описанная в следующем разделе, предотвращает атаки методом перехвата, которые могут понизить уровень подключения с SMB 3.1.1 до SMB 2.x (где используется незашифрованный доступ). Тем не менее она не предотвращает понижение на уровень более ранней версии SMB 1.0, что также приводит к незашифрованному доступу. Чтобы клиенты SMB 3.1.1 всегда использовали шифрование SMB для доступа к зашифрованным общим папкам, необходимо отключить сервер SMB 1.0. чтобы получить инструкции, подключитесь к серверу с помощью Windows центра администрирования и откройте расширение общего доступа к файлам файлов , а затем перейдите на вкладку общие папки , чтобы получить запрос на удаление или обнаружение, включение и отключение SMBv1, smb и SMBv3 в Windows. Если для параметра –RejectUnencryptedAccess оставить значение по умолчанию $true, доступ к общим папкам будет разрешен только клиентам SMB 3.x с поддержкой шифрования (а клиенты SMB 1.0 также будут отклоняться).

Блокировать входящий доступ по протоколу SMB

Блокировка TCP-порта 445, входящего из Интернета, в брандмауэре корпоративного оборудования. Блокирование входящего трафика SMB защищает устройства внутри сети, предотвращая доступ из Интернета.

Если вы хотите, чтобы пользователи могли получать доступ к своим файлам, входящим на границе сети, вы можете использовать SMB через QUIC. В этом случае по умолчанию используется UDP-порт 443 и обеспечивается шифрование TLS 1,3, например VPN-трафик для трафика SMB. для решения требуется Windows 11 и Windows Server 2022 datacenter: файловые серверы выпуска Azure, работающие на Azure Stack хЦи. Дополнительные сведения см. в статье SMB over QUIC.

Тестирование и развертывание с помощью политики

Начните с тестирования с использованием небольших, ручных развертываний на выбранных серверах и клиентах. Для внесения этих изменений используйте поэтапное развертывания групповой политики. Например, начните с самого интенсивного пользователя SMB, такого как собственная ИТ – группа. Если Ноутбуки, приложения и доступ к файловому ресурсу команды хорошо работают после развертывания правил брандмауэра для входящих и исходящих подключений, создайте групповую политику тестирования в обширных средах тестирования и контроля качества. На основе результатов запустите выборку для некоторых компьютеров отделов, а затем разверните узел.

Включение шифрования SMB с помощью усиления защиты UNC

Усиление защиты UNC позволяет настроить клиенты SMB на обязательное шифрование, независимо от параметров шифрования сервера. Данная возможность используется для предотвращения атак методом перехвата. Чтобы настроить усиление защиты UNC, ознакомьтесь с документом MS15-011. Уязвимость в групповой политике делает возможным удаленное выполнение кода. Дополнительные сведения о защите от атак методом перехвата см. в статье Как защищать пользователей от атак методом перехвата с помощью защиты SMB-клиентов.

Отключение SMB 1.0

SMB 1.0 не устанавливается по умолчанию, начиная с Windows Server, версия 1709, и Windows 10, версия 1709. чтобы получить инструкции по удалению протокола smb1, подключитесь к серверу с помощью Windows центра администрирования и откройте расширение общего доступа к файлам файлов , а затем перейдите на вкладку общие папки , чтобы получить запрос на удаление , включение и отключение SMBv1, smb и SMBv3 в Windows необходимо немедленно отключить SMB1. Дополнительные сведения об обнаружении SMB 1.0 и его отключении см. в статье Прекращение использования SMB1. Дополнительные сведения о программном обеспечении, для которого раньше или сейчас требуется SMB 1.0, см. в статье По-прежнему требуется SMB1.

Вывести используемые версии SMB с помощью Get-SMBConnection

Как мы говорили раньше, компьютеры при взаимодействии по протоколу SMB используют максимальную версию, поддерживаемую как клиентом, так и сервером. Для определения версии SMB, используемой для доступа к удаленному компьютеру можно использовать командлет PowerShell Get-SMBConnection :

Версия SMB, используемая для подключения к удаленному серверу (ServerName) указана в столбце Dialect.

Можно вывести информацию о версиях SMB, используемых для доступа к конкретному серверу:

Get-SmbConnection -ServerName servername

Если нужно отобразить, используется ли SMB шифрование (появилось в SMB 3.0), выполните:

Get-SmbConnection | ft ServerName,ShareName,Dialect,Encrypted,UserName

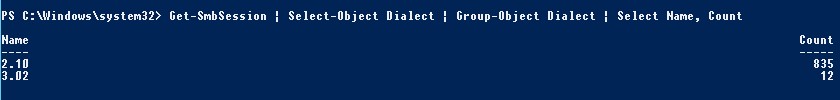

Чтобы на стороне сервера вывести список используемых клиентами версий протокола SMB и количество клиентов, используемых ту или иную версию протокола SMB, выполните команду:

Get-SmbSession | Select-Object -ExpandProperty Dialect | Sort-Object -Unique

В нашем примере имеется 825 клиентов, подключенных к серверу с помощью SMB 2.1 (Windows 7/Windows Server 2008 R2) и 12 клиентов SMB 3.02.

С помощью PowerShell можно включить аудит версий SMB, используемых для подключения:

Set-SmbServerConfiguration –AuditSmb1Access $true

События подключения затем можно извлечь из журналов Event Viewer:

Get-WinEvent -LogName Microsoft-Windows-SMBServer/Audit

Описание компонента

Протокол SMB — это сетевой протокол для общего доступа к файлам, который позволяет приложениям компьютера читать и записывать файлы, а также запрашивать службы серверных программ в компьютерной сети. Протокол SMB может использоваться поверх протокола TCP/IP или других сетевых протоколов. С помощью протокола SMB приложение (или использующий его пользователь) может получать доступ к файлам и другим ресурсам удаленного сервера. Это позволяет приложениям читать, создавать и обновлять файлы на удаленном сервере. SMB может также обмениваться данными с любой серверной программой, которая настроена на получение клиентских запросов SMB. SMB — это протокол структуры, который используется вычислительными технологиями программно-определяемых центров обработки данных (SDDC), такими как Локальные дисковые пространства и реплики хранилища. Дополнительные сведения см. в статье Windows Server software-defined datacenter (Программно-определяемый центр обработки данных Windows Server).

Новый алгоритм подписывания

Дополнительные сведения

Ниже приведены некоторые дополнительные ресурсы по SMB и связанным технологиям в Windows Server 2012.

В этой статье описывается функция SMB 3 в Windows Server 2019, Windows Server 2016, Windows Server 2012 R2 и Windows Server 2012, а также практическое применение совершенно новой или обновленной функциональной возможности этой версии по сравнению с предыдущими, а также требования к оборудованию. SMB также является протоколом структуры для решений программно-определяемого центра обработки данных (SDDC), например для Локальных дисковых пространств, реплик хранилища и др. SMB версии 3.0 появился в Windows Server 2012 и постепенно улучшался в последующих выпусках.

Функции, добавленные в SMB 3.11 с Windows Server 2016 и Windows 10 версии 1607

Дополнительные сведения см. в статье What’s new in SMB 3.1.1 in the Windows Server 2016 Technical Preview 2 (Новые возможности SMB 3.1.1 в Windows Server 2016 (техническая версия 2)).

Целостность предварительной проверки подлинности

Включение шифрования SMB с помощью Windows Admin Center

- Скачайте и установите Windows Admin Center.

- Подключитесь к файловому серверу.

- Щелкните файлы общий доступ кфайлам.

- Перейдите на вкладку Общие папки.

- Чтобы затребовать шифрование в общей папке, щелкните имя общей папки и выберите Включить шифрование SMB.

- Чтобы затребовать шифрование на сервере, нажмите кнопку *Параметры файлового сервера, а затем в разделе "Шифрование SMB 3" установите флажок Требуется для всех клиентов (другие отклоняются) и нажмите кнопку Сохранить.

настройка брандмауэра Защитник Windows

Сведения о правилах брандмауэра SMB, которые необходимо задать для входящих и исходящих подключений, см. в статье о поддержке, препятствующей трафику SMB от бокового смещения подключений и вводе илиотсоединении сети.

Статья технической поддержки включает в себя шаблоны для:

- Правила для входящего трафика, основанные на любом типе сетевого профиля.

- Правила исходящего трафика для частных и доменных (доверенных) сетей.

- Правила исходящего трафика для гостевых или общедоступных (недоверенных) сетей. Этот шаблон важен для принудительного применения на мобильных устройствах и домашних пользователей, которые не находятся за брандмауэром, блокирующем исходящий трафик. Применение этих правил на ноутбуках снижает вероятность фишинговых атак, отправляющих пользователей на вредоносные серверы для сбора учетных данных или выполнения кода атаки.

- Правила исходящего трафика, которые содержат переопределение разрешенных для контроллеров домена и файловых серверов, — Разрешение подключения, если оно защищено.

Чтобы использовать проверку подлинности NULL с инкапсуляцией по протоколу IPSEC, необходимо создать правило подключения безопасности на всех компьютерах в сети, которые участвуют в правилах. В противном случае исключения брандмауэра не будут работать, и вы будете только заблокировать их произвольно.

Перед широким развертыванием следует протестировать правило подключения безопасности. Неправильное правило может препятствовать доступу пользователей к своим данным.

чтобы создать правило безопасности подключения , используйте Защитник Windows брандмауэр с расширенной безопасностью или оснасткой.

- в Защитник Windows брандмауэре выберите правила безопасности подключения и выберите новое правило.

- В списке тип правилавыберите изоляция , а затем нажмите кнопку Далее.

- В списке требованиявыберите запрос проверки подлинности для входящих и исходящих соединений, а затем нажмите кнопку Далее.

- В окне метод проверки подлинностивыберите компьютер и пользователь (Kerberos V5), а затем нажмите кнопку Далее.

- В профилепроверьте все профили (домен, частный, общедоступный) и нажмите кнопку Далее.

- Введите имя правила, а затем нажмите кнопку Готово.

Помните, что правило безопасности подключения должно быть создано на всех клиентах и серверах, участвующих в правилах входящих и исходящих подключений, либо они будут заблокированы для исходящего трафика SMB. Эти правила могут быть уже доступны из-за других действий по обеспечению безопасности в вашей среде, и, как правило, правила для входящих и исходящих подключений брандмауэра могут быть развернуты с помощью групповой политики.

При настройке правил, основанных на шаблонах в предотвращении трафика SMB из бокового смещения подключений и вводе или прекращении поддержки сети, установите следующие параметры, чтобы Разрешить подключение в случае безопасных действий:

- На шаге действие установите флажок Разрешить подключение, если оно защищено , а затем выберите настроить.

- в окне настройка разрешить в случае безопасного Параметрыустановите флажок разрешить соединению использовать инкапсуляцию null.

Параметр Разрешить подключение, если он защищен , позволяет переопределить глобальное правило блокировки. Можно использовать простой, но минимальный уровень безопасности Разрешить подключению использовать инкапсуляцию NULL с помощью * переопределить правила блокировки, которые используют Kerberos и членство в домене для проверки подлинности. Защитник Windows брандмауэр обеспечивает более безопасные параметры, такие как IPSEC.

Шифрование SMB

Шифрование по протоколу SMB обеспечивает сквозное шифрование данных SMB и защищает их от перехвата в ненадежных сетях. Вы можете развернуть шифрование SMB с минимальными усилиями, но могут потребоваться незначительные дополнительные затраты на специализированное оборудование или программное обеспечение. Требования в отношении ускорителей IPsec или глобальной сети (WAN) отсутствуют. Шифрование SMB можно настроить для отдельных общих папок или всего файлового сервера и включить для ряда сценариев, при которых данные проходят через ненадежные сети.

Шифрование SMB не охватывает безопасность неактивных данных, которые обычно обрабатываются с помощью шифрования диска BitLocker.

Шифрование SMB следует рассматривать в любом сценарии, в котором конфиденциальные данные должны быть защищены от атак перехвата. Вот возможные сценарии.

- Конфиденциальные данные информационного работника перемещаются с использованием протокола SMB. Шифрование SMB обеспечивает комплексную конфиденциальность и целостность данных между файловым сервером и клиентом независимо от прохождения сетей, например, для подключений WAN, поддерживаемых сторонними поставщиками.

- Протокол SMB 3.0 позволяет файловым серверам обеспечивать постоянное доступное хранилище для серверных приложений, таких как SQL Server или Hyper-V. Включение шифрования SMB позволяет защитить эту информацию от атак. Шифрование SMB проще использовать, чем выделяемые аппаратные решения, необходимые для большинства сетей хранения данных (SAN).

Windows Server 2022 и Windows 11 SMB Direct теперь поддерживает шифрование. Раньше при включении шифрования SMB функция прямого размещения данных отключалась, что уменьшало производительность RDMA до уровня TCP. Теперь шифрование данных выполняется до размещения, благодаря чему происходит относительно небольшое снижение производительности при добавлении конфиденциальности пакетов, защищаемых с помощью AES-128 и AES-256. Чтобы включить шифрование, можно использовать Windows Admin Center, Set-SmbServerConfiguration или групповую политику усиления защиты UNC. Кроме того, отказоустойчивые кластеры Windows Server теперь поддерживают гибкий контроль над шифрованием обмена данными внутри узлов для общих томов кластера (CSV) и уровня шины хранилища (SBL). Это означает, что при использовании локальных дисковых пространств и SMB Direct вы можете шифровать обмен данными в направлении с востока на запад в самом кластере для повышения безопасности.

Обратите внимание, что при любой сквозной защите шифрования существуют значительные эксплуатационные затраты в сравнении с использованием незашифрованных данных.

Читайте также: