Интерактивный вход в систему на данном компьютере запрещен локальной политикой что делать

Локализованная политика этой системы не позволяет в интерактивном режиме использовать для работы с данными веб-сайт.

Введение

Основными и наиболее востребованными видами компьютерных устройств, которые бесспорно можно назвать основополагающими представителями данного класса, безоговорочно являются настольные персональные компьютеры и ноутбуки широкого вариативного ряда. Обладая сверх скоростными и высоко производительными внутренними комплектующими, означенные образцы компьютерных устройств способны мгновенно исполнять большой объем единовременных высоко затратных процессов, освобождая пользователей от трудоемких действий, значительно упрощая общее взаимодействие последних как между собой, так и с разнообразными видами информационных материалов, в последнее время регулярно и в огромных количествах используемыми пользователями в своей ежедневной деятельности.

Полноценно решать поставленные задачи и максимально использовать заложенные производителями возможности компьютеров помогает современное программное обеспечение, основное усилие которого направлено на увеличение общего уровня производительности, снижение трудоемкости обслуживаемых процессов и повышение удобства каждодневного использования устройств.

Одним из таких, массово представленных на рынке программных продуктов, неоспоримо является операционная система «Windows» производства корпорации «Microsoft». Обладая существенными и многочисленными преимуществами, система «Windows» значительно опередила схожие программные оболочки других производителей, и как следствие, представлена на подавляющем количестве пользовательских компьютеров в мире.

Операционная система «Windows», особенно новейшая ее версия «Windows 10», уделяет повышенное внимание обеспечению серьезного уровня безопасности как информационных материалов, хранящихся на персональных компьютерах или обрабатываемых посредством возможностей системы и установленных в ней приложениях, так и непосредственно защите компьютера, проверяя и контролируя доступ к нему при помощи доступных встроенных системных инструментов.

Это означает, что пользователи могут дополнительно укрепить защиту своего персонального компьютера, на базе самой целевой операционной системы на планете «Windows 10», и на соответствующем безопасном уровне полноценно обеспечить себе защиту как при взаимодействии по сети, так и в автономном режиме. И далее в нашем руководстве показано, как включить или отключить такой инструмент защиты, как безопасный вход в систему «Windows 10».

Безопасный вход является дополнительным компонентом, который присутствует на экране входа в «Windows 10». К сожалению, данный инструмент не способен помешать кому-либо получить доступ к пользовательскому компьютеру, если сторонний человек обладает корректными учетными данными конкретного пользователя для успешного входа в систему. Однако, встроенный инструмент скрывает стандартные поля для ввода данных, пока пользователь не наберет ключевую комбинацию символов. Лишь после верного исполнения, поля для ввода «ПИН-кода» или данных учетной записи становиться доступны для использования в обычном режиме.

Инструмент безопасного входа направлен на предотвращение зловредных действий вредоносных программ. Вредоносный код может находиться на компьютере пользователя, функционировать в фоновом режиме и подделывать экран входа в «Windows 10», чтобы захватывать учетные данные пользователя для дальнейшей передачи злоумышленнику. Поскольку приложения и программы, как правило, не имеют доступа к команде «Ctrl + Alt + Delete», пользователи могут обойти ложный экран входа в систему с помощью безопасного входа, который активируется путем ввода данной команды из трех клавиш, и быть полноценно уверенными, что вводят свои данные действительно в стандартные системные поля.

Активировать инструмент безопасного входа можно разными способами, и далее мы подробнее на них остановимся.

Способ 1. Включить или отключить инструмент безопасного входа в настройках учетных записей пользователей

При использовании данного способа пользователям потребуется запустить панель «Учетные записи пользователей», воспользовавшись специальным исполняемым системным приложением «Netplwiz», активирующимся соответствующей одноименной командой.

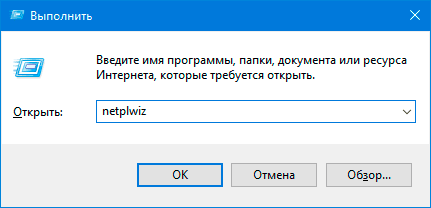

Для отображения панели пользователям необходимо задействовать возможности диалогового окна «Выполнить», открыть которое можно путем совместного нажатия комбинации клавиш «Windows + R». В текстовом поле «Открыть» запущенного окна введите команду «netplwiz» (без граничных кавычек), а затем нажмите на кнопку «ОК» или клавишу «Ввод» на клавиатуре для непосредственного исполнения.

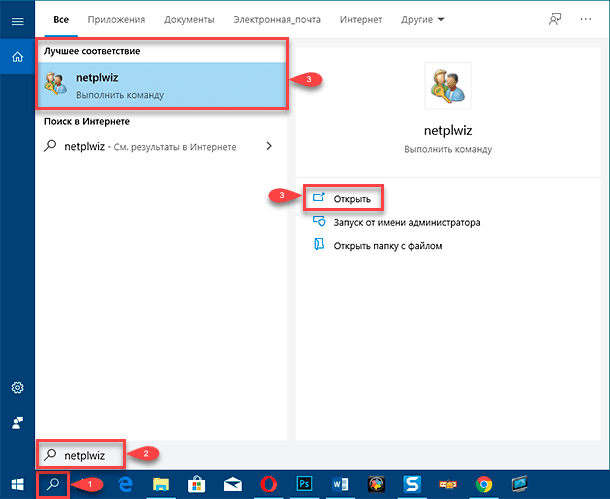

Кроме того, пользователи могут получить доступ к панели «Учетные записи пользователей» и другим способом. Например, нажмите на «Панели задач» в нижнем левом углу рабочего стола на кнопку «Поиск», выполненную в виде значка с изображением лупы, и откройте поисковую панель. В поле ввода запроса наберите фразу «netplwiz». Система мгновенно произведет поиск подходящих вариантов, и в поле «Лучшее соответствие» представит итоговый результат. Щелкните его левой кнопкой мыши или нажмите в боковом меню поисковой панели на кнопку «Открыть» для мгновенного отображения востребованной панели «Учетные записи пользователей».

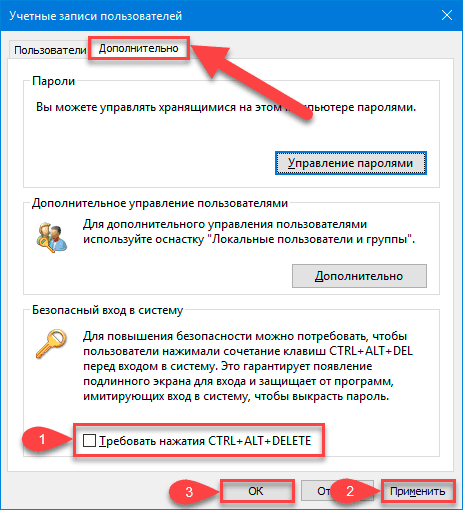

Искомая панель настроек учетных записей появится на экране. Перейдите на вкладку «Дополнительно» (если она не загружается сразу напрямую по умолчанию). В нижней части панели в разделе «Безопасный вход в систему» отыщите параметр «Требовать нажатия CTRL + ALT + DELETE». Установите или снимите индикатор выбора («галочку») в связанной ячейке означенной строки параметра, чтобы соответственно включить или отключить инструмент безопасности на экране входа в «Windows 10».

Нажмите на кнопку «Применить», а затем на кнопку «ОК» для завершения и сохранения установленных изменений настроек экрана доступа в систему.

Решение

Если вы хотите ограничить это право, создайте группу специально для клиентов терминалов серверов и найдите у этой группы право на локальное вход. Затем можно удалить группу Everyone, ограничив права логотипа консоли для группы клиентов и администратора.

Заключение

Вопросы обеспечения общей безопасности как персональных компьютерных устройств, так и разнообразных информационных материалов, тем или иным способом хранящихся на компьютерах или задействованных в различных сферах деятельности пользователей, требуют ответственного подхода и наличия действенных инструментов защиты.

Операционная система «Windows», массово представленная на подавляющем количестве персональных компьютеров в мире, обладает встроенными инструментами безопасности, установленными по умолчанию, как непосредственно сразу активными после первичной установки системы, так и требующими дополнительного включения при соответствующем желании пользователей.

Для исключения непредвиденной кражи пользовательских данных учетной записи, позволяющих осуществлять беспрепятственный доступ в систему, в «Windows 10», новейшей версии операционной системы корпорации «Microsoft» присутствует защитный инструмент безопасного доступа на экране входа. Применяя описанные в данном руководстве способы, пользователи могут быстро включить или, при соответствующей необходимости, отключить доступный инструмент безопасности любым из предложенных вариантов.

Полную версию статьи со всеми дополнительными видео уроками читайте в нашем блоге.

Помощь в решении проблемы

Введите учетную запись пользователя в поле "Пользователи" во время установки решения Fix it.

Чтобы добавить учетную запись пользователя домена в локализованную группу "Пользователи удаленного рабочего стола", используйте следующий формат:

Domain\Username

Чтобы добавить учетную запись локального пользователя в локализованную группу "Пользователи удаленного рабочего стола", используйте следующий формат:

Username или .\Username.

Чтобы добавить несколько учетных записей пользователей в локализованную группу "Пользователи удаленного рабочего стола", используйте точки с заточкими (;) в качестве в качестве вехи. Например:

Username1; Имя пользователя2

Возможно, мастер доступен только на английском языке. При этом автоматическое исправление подходит для любых языковых версий Windows.

Если вы не используете компьютер, на котором возникла проблема, решение Fix It можно сохранить на устройстве флэш-памяти или компакт-диске, а затем запустить на нужном компьютере.

интерактивный вход в систему

Доброго времени суток

При входе в виндовс не могу зайти под гостем появляется окошко -->

Интерактивный вход в систему на данном компьютере запрещен локальной политикой

Под другой учеткой админской входить можно (т.е всего две учетки)

1 Windows xp

2. В локальных политиках ничего не запрещалось

3. Встроенный админ и гость отключены

В администрировании->локальной политике пробовал включать ничего не поменялось

На всякий случай создал еще одного пользователя с правами гостя тоже никакого результата

Все это началась после того как удалил пользователей( т е в группе пользователей ) там были какие встроенные пользователи в виде цифр

Посмотрите, что в локальных политиках насчёт Разрешить локальный вход и Отклонить локальный вход. Больше ничего в голову не приходит. Разве что: поосторожнее надо было со встроенными пользователями. Хотя встроенные, по-моему, так просто не удаляются.

С этим я уже пробовал, но все равно спасибо

После этого единственное что поменялось не возникает окошко

Интерактивный вход в систему на данном компьютере запрещен локальной политикой

но войти под выбранным пользователем нельзя(возникает загрузка параметров но все этим и заканчивается и возврат к окну с перечнем пользователей)

Уф.

Зато элементарно отключаются (в т.ч. политиками и нек-рыми секур-твикерами)

Ничем подобным не пользовался

через консоль ммс влез в пользователей что то удалил (сейчас не знаю что какие-то цифры и буквы)

Действительно надо быть аккуратные

Всем откликнувшимся Спасибо

С этим я уже пробовал, .

После этого единственное что поменялось не возникает окошко

Интерактивный вход в систему на данном компьютере запрещен локальной политикой

но войти под выбранным пользователем нельзя(возникает загрузка параметров но все этим и заканчивается и возврат к окну с перечнем пользователей)

Ага, политики, кажись, выправились (любопытно, что там было и что стало). Теперь я бы автозагрузку этого пользователя глянул. Для начала можно лог HijackThis под администратором сделать, он все автозагрузки показывает.

Здравствуйте, не хочу плодить темы, у меня примерно такая же проблема, в общем понятно что делать, но мне нужно знать куда залезть в реестре.

Ситуация такая: была сетка с сервером 2003, её разделили на две независимые, вторая сетка одноранговая и сервера нет, мне нужно её обслуживать, но сколько я не просил админа до этого вывести отключенные компы от домена - он ничего не стал делать, ему тупо было лень и он просто повыдёргивал кабели, и с концами, типа сам выведешь.

Локальный вход в систему запрещён для компов целиком, создавать левых админов с загрузочного диска безполезно, залогиниться под ними нельзя, как нельзя залогиниться под рутом (встроинный админ), прав админа на компах нет вообще. Кто знает где в реестре находитятся параметры "Разрешить локальный вход" и "Отклонить локальный вход" для компа и до кучи на всякий случай для пользователя? На компах стоит Вин хп сп3

Способ 3. Включить или отключить инструмент безопасного входа в систему посредством возможностей приложения «Редактор реестра»

Данный вариант предполагает наличие у пользователей определенных знаний и навыков, позволяющих им производить процедуру редактирования реестра операционной системы «Windows 10», и подходит для уверенных опытных пользователей. Однако стоит помнить, что неосторожные или необдуманные действия, связанные с внесением пользователями изменений в реестр, могут привести к развитию разнообразных ошибок, возможному отказу отдельных приложений или даже полному краху операционной системы.

Откройте диалоговое окно «Выполнить», воспользовавшись одновременным нажатием комбинации клавиш «Windows + R». Введите команду «regedit» (опустив внешние кавычки) в текстовое поле «Открыть» и нажмите на кнопку «ОК» или щелкните на клавиатуре клавишу «Ввод» для продолжения.

Как и в первых двух предыдущих вариантах, пользователи могут получить доступ к «Редактору реестра» из поисковой панели, открывающейся нажатием на кнопку «Поиск» на «Панели задач» в левом нижнем углу рабочего стола, набрав в соответствующем текстовом поле запрос «regedit» или «редактор реестра» и щелкнув, представленный в разделе «Лучшее соответствие», итоговой результат, или нажав на кнопку «Открыть» в боковом меню панели поиска.

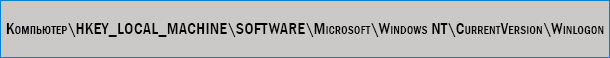

В окне приложения «Редактор реестра» осуществите пошаговый последовательный переход и разверните вложенные папки в следующем порядке:

Компьютер\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

После выбора окончательной папки из предложенного ряда «Winlogon», в правой панели окна будут отображены ее вложенные записи, управляющие определенными заданными параметрами. Отыщите в представленном списке запись реестра «DisableCad» и дважды щелкните ее левой кнопкой мыши, чтобы осуществить запуск всплывающего окна, ответственного за смену установленных настроек.

В представленном окне «Изменение параметра DWORD (32 бита)» установите в текстовом поле «Значение» один из двух числовых коэффициентов, каждый из которых задает определенное действие:

Затем нажмите на кнопку «ОК» для завершения редактирования параметров отмеченной записи реестра и сохранения установленных разрешений. Потом перезагрузите компьютер, чтобы заданные изменения вступили в силу.

Примечание. Если в настройках директории «Winlogon» запись реестра «DisableCad» не отображена, то щелкните правой кнопкой мыши по названию «Winlogon» в левой панели окна и во всплывающем контекстном меню наведите курсор на раздел «Создать». Мгновенно будет отображено новое скрытое вложенное меню, в котором из представленных вариантов выберите раздел «Параметр DWORD (32 бита)». Новый параметр появиться в правой панели окна. Присвойте ему название «DisableCAD» (без ограничивающих кавычек) и измените его значение в соответствии с ранее описанным способом.

Симптомы

По умолчанию группа под названием Everyone имеет право войти на локальном сервере терминала. Это означает, что любой пользователь должен иметь возможность входа на консоль Terminal Server. Он отличается от обычного Windows NT Server, где по умолчанию только администратор может войти в систему локально. Когда клиенты подключаются к терминалу, они фактически используют консоль Terminal Server. Это является причиной разного права по умолчанию.

Способ 2. Включить или отключить интерактивный вход в систему, используя приложение «Локальная политика безопасности»

В данном способе управления инструментом безопасного входа в операционную систему «Windows 10» пользователям потребуется использовать возможности приложения «Локальная политика безопасности», который несколько более трудоемкий, чем простое следование инструкциям, представленным в предыдущем разделе.

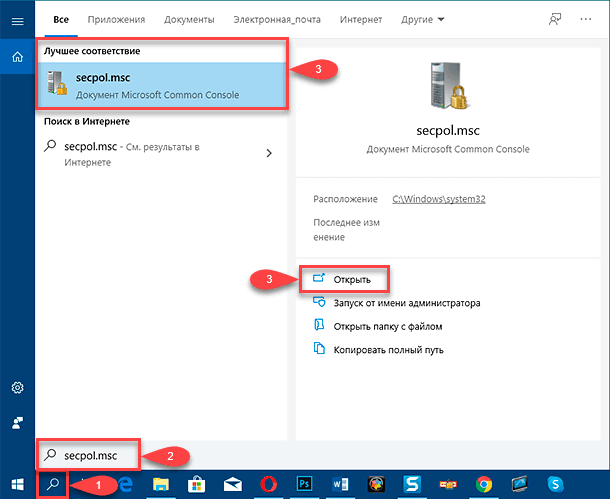

Запустите диалоговое окно «Выполнить», одновременно нажав комбинацию клавиш «Windows + R». В открывшемся окне в текстовом поле набора запроса «Открыть» введите команду «secpol.msc» (без учета наружных кавычек), а затем нажмите клавишу «Ввод» на клавиатуре или на кнопку «ОК» для выполнения.

Как и в ранее представленном «Способе 1», пользователи также могут получить доступ к приложению «Локальная политика безопасности», осуществив набор фразы «secpol.msc» в поле запроса поисковой панели, добиться отображения которой следует путем нажатия на кнопку «Поиск» на «Панели задач» в левом нижнем углу рабочего стола, и щелкнув итоговый результат, представленный в разделе «Лучшее соответствие», или нажав на кнопку «Открыть» в боковом правом меню поисковой панели.

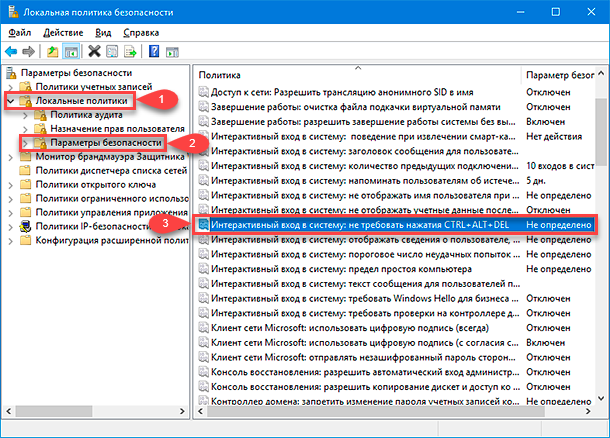

В открывшемся, по результатам исполненных действий, окне приложения «Локальная политика безопасности» разверните в левой боковой панели раздел «Локальные политики», выбрав требуемый из перечисленных вариантов доступных разделов параметров безопасности, нажав на схематическую стрелку «вправо» в строке соответствующего раздела, а потом, из списка вложенных директорий, выберите подпапку «Параметры безопасности». Теперь в связанной правой панели окна, используя стандартные методы перемещения посредством колеса управления компьютерной мыши или ползунка полосы прокрутки, отыщите и дважды щелкните левой кнопкой мыши строку записи политики «Интерактивный вход в систему: не требовать нажатия CTRL + ALT + DEL».

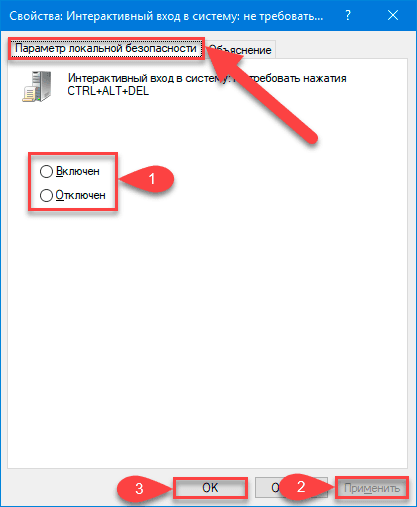

Всплывающая панель свойств выбранной записи политики мгновенно будет отображена на экране, и по умолчанию представлена вкладкой «Параметр локальной безопасности». Установите в связанной ячейке строки «Включен» или «Отключен» индикатор выбора (точку), чтобы соответственно включить или отключить данную функцию. Завершите настройку и сохраните внесенные изменения, нажав на кнопку «Применить», а затем на кнопку «ОК».

Решение

Чтобы решить эту проблему за вас, перейдите в раздел"Исправление для меня". Чтобы устранить проблему самостоятельно, перейдите к разделу «Самостоятельное решение проблемы».

Проблема устранена?

Проверьте, устранена ли проблема. Если устранена, пропустите дальнейшие инструкции, приведенные в этом разделе. Если нет, обратитесь в службу технической поддержки.

28.09.2021

itpro

Windows 10, Windows Server 2019, Групповые политики

Комментариев пока нет

Если при входе в Windows вы получаете ошибку “Этот метод входа запрещено использовать”, значит результирующие настройки групповых политик на компьютере запрещают локальный вход под этим пользователем. Чаще всего такая ошибка появляется, если вы пытаетесь войти под гостевой учетной записью на обычный компьютер, или под пользователем без прав администратора домена на контроллер домена. Но бывают и другие нюансы.

Список пользователей и групп, которым разрешен интерактивный локальный вход на компьютер задается через групповую политику.

- Откройте редактор локальной групповой политики ( gpedit.msc );

- Перейдите в раздел Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> User Rights Assignment;

- Найдите в списке политику Allow log on locally (Локальный вход в систему);

- В этой политике содержится список групп, которым разрешен локальный вход на этот компьютер;

В зависимости от операционной системы и роли компьютера список групп, которым разрешен локальный вход может отличаться.Например, на рабочих станциях с Windows 10 и рядовых серверах на Windows Server 2022,2019,2016 локальный вход разрешен для следующих групп:

- Administrators

- Backup Operators

- Users

На серверах Windows Server с ролью контроллера домена Active Directory интерактивный вход разрешен для таких локальных и доменных групп:

- Account Operators

- Administrators

- Backup Operators

- Print Operators

- Server Operators

Также обратите внимание, что в этой же секции GPO есть еще одна политика, позволяющая принудительно запретить локальный интерактивной вход на консоль Windows. Политика называется Deny log on locally (Запретить локальных вход). В моем случае на компьютер запрещен анонимный локальный вход под учетной записью Гостя.

Вы можете запретить определенной группе (или пользователю) локальный вход на компьютер, добавив группу в эту политику. Т.к. запрещающая политика Deny log on locally имеет более высокий приоритет, чем разрешающая (Allow log on locally), пользователи не смогут зайти на этот компьютер с ошибкой:

Одной из best practice по обеспечению безопасности аккаунтов администраторов в домене Windows является принудительный запрет на локальных вход на рабочие станции и рядовые сервера под администраторами домена. Для этого нужно распространить политику Deny log on locally с группой Domain Admins на все OU, кроме Domain Controllers. Аналогично нужно запретить вход под локальными учетными записями.

В доменной среде на компьютер может действовать несколько GPO. Поэтому, чтобы узнать примененные политики, назначающих права на локальный вход, нужно проверить результирующие настройки политик. Для получения результирующих настроек GPO на компьютере можно использовать консоль rsop.msc или утилиту gpresult.

Обратите внимание, что пользователи могут использовать интерактивные RDP сессии для подключения к устройству с Windows (если на нем включен RDP вход) несмотря на запрет локального входа. Список пользователей, которым разрешен вход по RDP задается в этом же разделе GPO с помощью параметра Allow logon through Remote Desktop Services.

Еще одной из причин, из-за которой вы можете встретить ошибку “ The sign-in method you are trying to use isn’t allowed ”, если в атрибуте LogonWorkstations у пользователя в AD задан список компьютеров, на которые ему разрешено входить (подробно описано в статье по ссылке). С помощью PowerShell командлета Get-ADUser вы можете вывести список компьютеров, на которых разрешено логиниться пользователю (по умолчанию список должен быть пустым):

(Get-ADUser kbuldogov -Properties LogonWorkstations).LogonWorkstations

В некоторых случаях (как правило в филиалах) вы можете разрешить определенному пользователю локальный и/или RDP вход на контроллер домена/локальный сервер. Вам достаточно добавить учетную запись пользователя в локальную политику Allow log on locally на сервере. В любом случае это будет лучше, чем добавлять пользователя в группу локальных администраторов. Хотя в целях безопасности еще лучше использовать RODC контроллер домена.

Также вы можете предоставить права на локальный вход с помощью утилиты ntrights (утилита входила в какую-то древнюю версию Admin Pack). Например, чтобы разрешить локальный вход, выполните команду:

В этой статье содержится решение проблемы, из-за которой локализованная политика не позволяет входить в систему в интерактивном режиме.

Применяется к: Windows Server 2012 R2

Исходный номер КБ: 186529

Самостоятельное решение проблемы

Чтобы устранить эту проблему, добавьте пользователей, разрешенных в список "Пользователи удаленного рабочего стола":

Дважды щелкните "Система", а затем на вкладке "Удаленный" выберите "Выбор удаленных пользователей".

Щелкните "Добавить тип" в имени учетной записи пользователя и нажмите кнопку "ОК".

Если вы добавляете несколько имен пользователей, разделять их имена можно с помощью точки с за semicolon.

Примечание. Чтобы добавить пользователей в группу удаленных рабочих стола, необходимо войти в систему с помощью учетной записи администратора.

Кроме того, убедитесь, что у группы "Пользователи удаленного рабочего стола" есть достаточные разрешения для входа в службы терминалов. Для этого выполните следующие действия:

Раз развернуть локальные политикии щелкнуть "Назначение прав пользователя".

В правой области дважды щелкните "Разрешить эмблему через службы терминалов". Убедитесь, что в списке указана группа "Пользователи удаленного рабочего стола".

В правой области дважды щелкните "Запретить логотип через службы терминалов". Убедитесь, что группы "Пользователи удаленного рабочего стола" нет в списке, и нажмите кнопку "ОК".

Закроем оснастку "Локальные параметры безопасности".

Причина

Эта проблема возникает, потому что учетная запись пользователя не входит в локализованную группу "Пользователи удаленного рабочего стола".

Если клиент или пользователь консоли получает ошибку

Локализованная политика этой системы не позволяет входить в систему в интерактивном режиме, чтобы пользователь не мог войти в систему локально.

Чтобы предоставить или удалить право на локальное вход, выполните следующие действия:

- Запуск диспетчера пользователей для доменов.

- Щелкните Политики, а затем нажмите кнопку Права пользователя.

- В поле Права выберите Журнал Локально.

- В поле Grant To выберите пользователей и/или группы, которые должны иметь это право.

Вы также увидите эту ошибку, если измените конфигурацию пользователя в диспетчере пользователей, отобрав почтовый ящик Allow Logon to Terminal Server.

Если вы установите терминал Server в качестве контроллера домена резервного копирования, а политика текущего основного контроллера домена за установлена таким образом, что пользователи не имеют права на локальное вход, новый терминал Server наследует эту политику. В результате клиенты не смогут подключиться к терминалу Server. Если терминальный сервер является контроллером домена, весь домен должен использовать политику, позволяющую пользователям войти в систему локально.

Но особенно большое внимание ей стали уделять после стремительного развития огромного множества различных вариантов образцов персональных компьютерных устройств, представленных в стационарном и мобильном исполнении.

Читайте также: