Где хранятся расширения chromium gost

Изначально в Гугл Хроме довольно ограниченное количество функций. И, скорее всего, браузер не стал бы таким популярным, если бы его нельзя было расширить путем установки различных плагинов. С течением времени их общее число значительно увеличивается, если пользователь часто пользуется веб-обозревателем. Лучше всего знать, как просмотреть весь список установленных расширений в Chrome и где они хранятся. Разберемся с этими вопросами.

Что нужно для работы с КЭП под macOS:

- КЭП на USB-токене Рутокен Lite или Рутокен ЭЦП

- криптоконтейнер в формате КриптоПро

- со встроенной лицензией на КриптоПро CSP

- открытый сертификат должен храниться в контейнере закрытого ключа

Поддержка eToken и JaCarta в связке с КриптоПро под macOS под вопросом. Носитель Рутокен Lite – оптимальный выбор, стоит недорого, шустро работает и позволяет хранить до 15 ключей.

Криптопровайдеры VipNet, Signal-COM и ЛИССИ в macOS не поддерживаются. Преобразовать контейнеры никак не получится. КриптоПро – оптимальный выбор, стоимость сертификата в себестоимости от 500= руб. Можно выпустить сертификат с встроенной лицензией на КриптоПро CSP, это удобно и выгодно. Если лицензия не зашита, то необходимо купить и активировать полноценную лицензию на КриптоПро CSP.

Обычно открытый сертификат хранится в контейнере закрытого ключа, но это нужно уточнить при выпуске КЭП и попросить сделать как нужно. Если не получается, то импортировать открытый ключ в закрытый контейнер можно самостоятельно средствами КриптоПро CSP под Windows.

Принцип работы

Оригинальная реализация Chromium при установке защищённых соединений использует библиотеку BoringSSL, которая не поддерживает криптографические алгоритмы ГОСТ. Для обеспечения работы ГОСТ-алгоритмов используется интерфейс msspi, который может поддерживать соответствующие алгоритмы, используя установленный в систему криптопровайдер.

При запуске браузера определяется наличие технической возможности работы криптографических алгоритмов ГОСТ через интерфейс msspi. В случае успеха при установке очередного защищённого соединения помимо оригинальных идентификаторов алгоритмов в пакете будут отправлены идентификаторы алгоритмов ГОСТ.

Если сайт поддерживает работу по ГОСТ, он может отреагировать на наличие этих идентификаторов предложением работы на ГОСТ-алгоритмах. Тогда защищённое соединение в рамках BoringSSL установлено не будет, так как BoringSSL не поддерживает ГОСТ, но поступит сигнал о соответствующей ошибке.

В случае возникновения подобного сигнала для данного сайта происходит переключение в режим работы интерфейса msspi. Если защищённое соединение успешно устанавливается через интерфейс msspi, сайт отмечается поддерживающим алгоритмы ГОСТ и все последующие с ним соединения будут использовать интерфейс msspi.

Для пользователя данный алгоритм работы остаётся прозрачен, так как Chromium автоматически устанавливает повторное соединение через интерфейс msspi.

Выполнив чистую переустановку Chrome и произведя синхронизацию путем авторизации в аккаунте Google , вы можете обнаружить, что некоторые из ваших любимых расширений не восстановились. Вы идете в Магазин Chrome и с огромной для себя досадой обнаруживаете, что эти расширения были из него удалены. Хорошо, если у вас в закладках лежит ссылка на сайт разработчика плагина, тогда его можно скачать и установить в автономном режиме, если же нет…

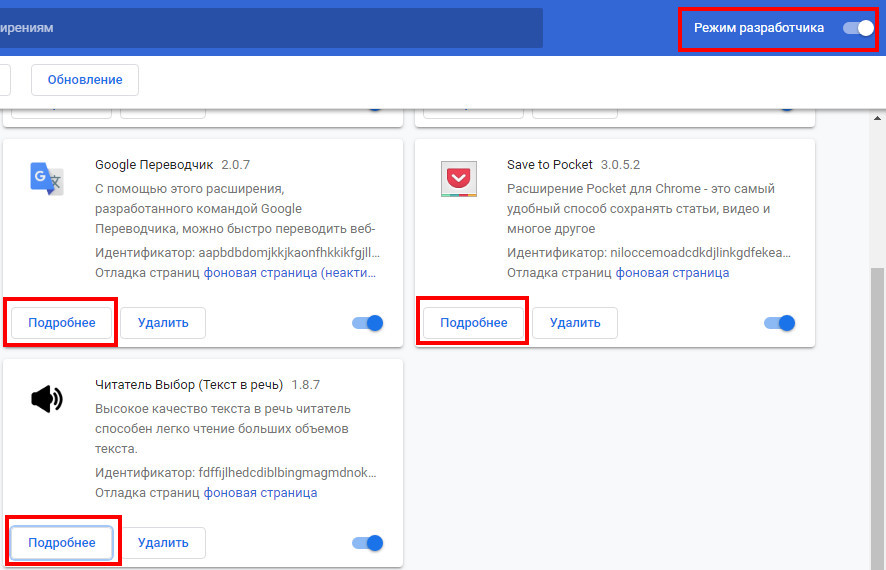

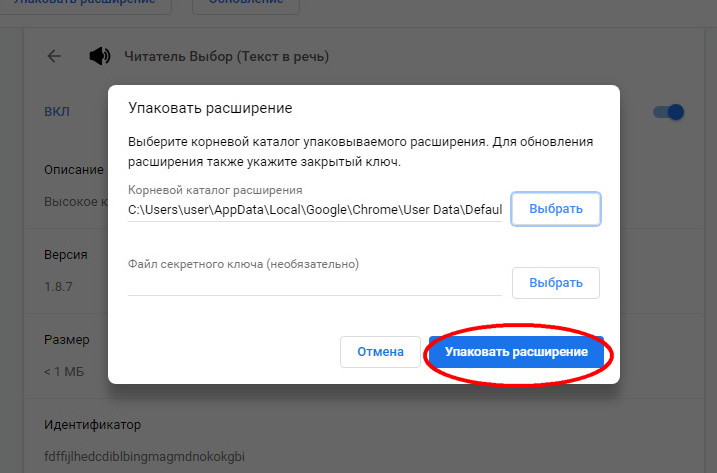

Так вот, чтобы не попадать в такую малоприятную ситуацию, нужно делать резервные копии установленных расширений. Это несложно, нужно зайти на страницу chrome://extensions , включить режим разработчика, выбрать нужное расширение.

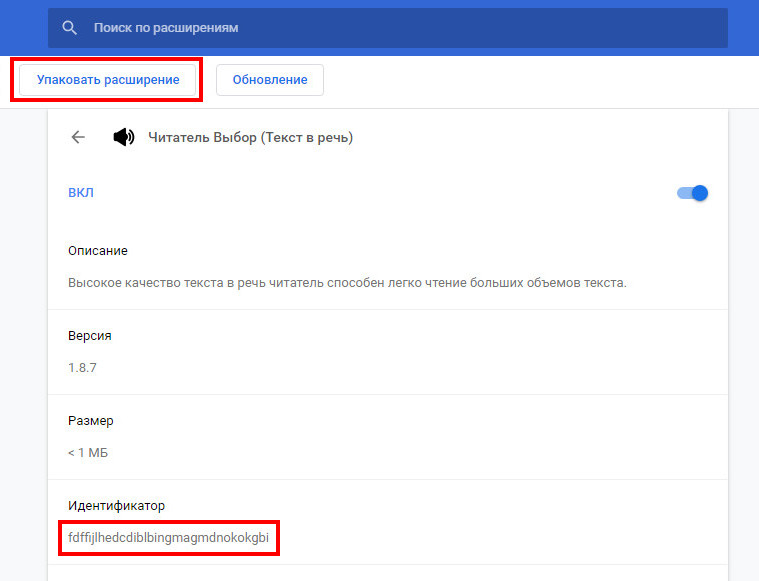

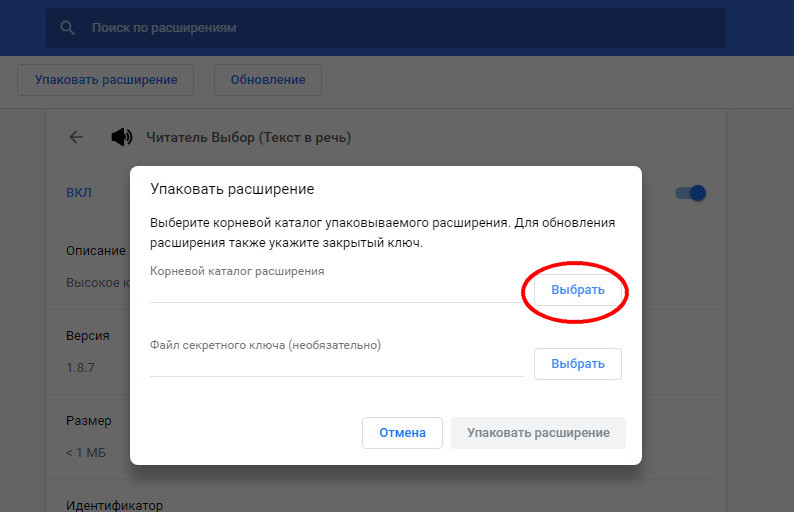

И нажать на странице с его подробным описанием кнопку «Упаковать расширение».

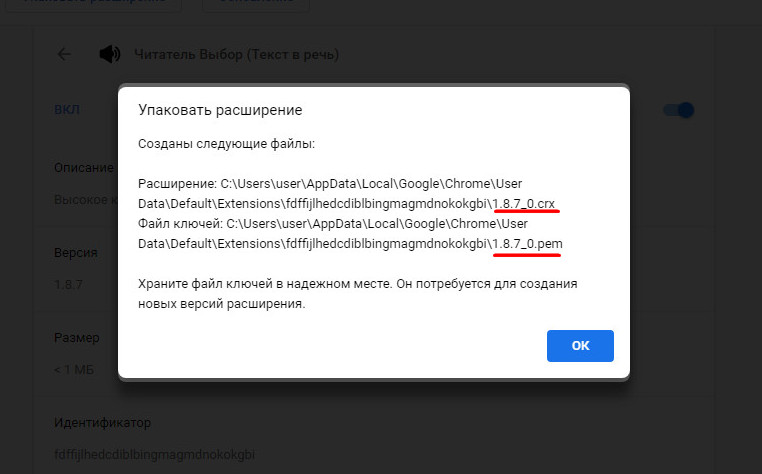

Мастер запакует плагин в CRX -архив (тот же ZIP) , из которого вы затем сможете его установить.

Единственная трудность, с которой могут столкнуться начинающие пользователи, это определение пути к сохраняемому плагину. Дело в том, что мастер-упаковщик не показывает корневой каталог расширения, путь к нему пользователь должен указать сам.

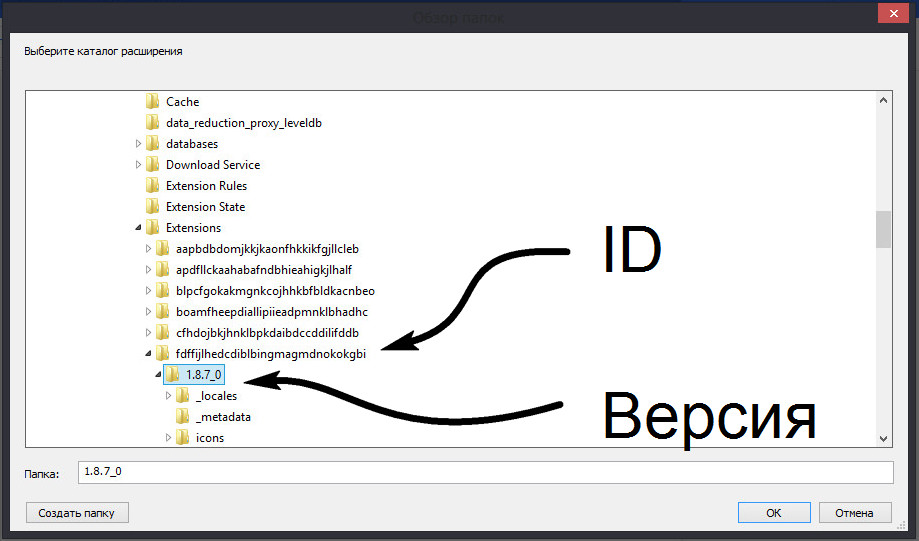

Расширения Chrome хранятся по пути %userprofile%\AppData\LocalGoogle\Chrome\User Data\Default\Extensions в папках с длинными, ничего не говорящими на первый взгляд именами, так что определить в какой директории лежит какое расширение можно лишь просмотрев его код.

На самом деле это не нужно, определить папку нужного вам расширения очень просто, достаточно лишь посмотреть его идентификатор на странице с описанием. Этот же ID можно видеть в адресной строке браузера. Идентификаторы расширений в Chrome совпадают с именами папок, в которых хранятся их служебные файлы.

Паковать нужно, однако, не папку с именем идентификатора, а вложенный в нее каталог с индексом версии расширения. В него же сохраняются файл ключа PEM и файл резервной копии CRX , установить который можно, перетащив его на окно браузера на странице управления расширениями.

Требования к системе

Для работы с алгоритмами ГОСТ требуется наличие в системе криптопровайдера, поддерживающего работу с российской криптографией.

В качестве криптопровайдера мы рекомендуем использовать КриптоПро CSP. Для работы с защищёнными соединениями не требуется покупка лицензии КриптоПро CSP, кроме того КриптоПро CSP имеет ознакомительный период с работой всех функций программы, включая работу с долговременными ключами и подписями на их основе. Для скачивания КриптоПро CSP достаточно пройти простую процедуру регистрации на сайте.

2. Подпись файла командой из terminal

В terminal переходим в каталог с файлом для подписания и выполняем команду:

где ХХХХ. – хэш сертификата, полученный на шаге 1, а FILE – имя файла для подписания (со всеми расширениями, но без пути).

Команда должна вернуть:

Будет создан файл электронной подписи с расширением *.sgn – это отсоединенная подпись в формате CMS с кодировкой DER.

Recommend Org

Проверка работоспособности

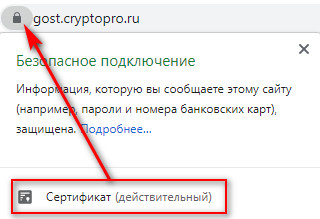

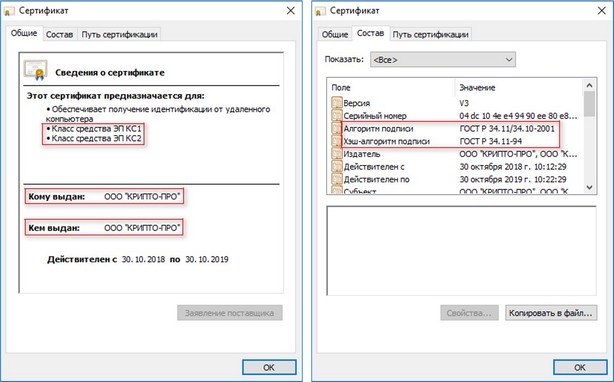

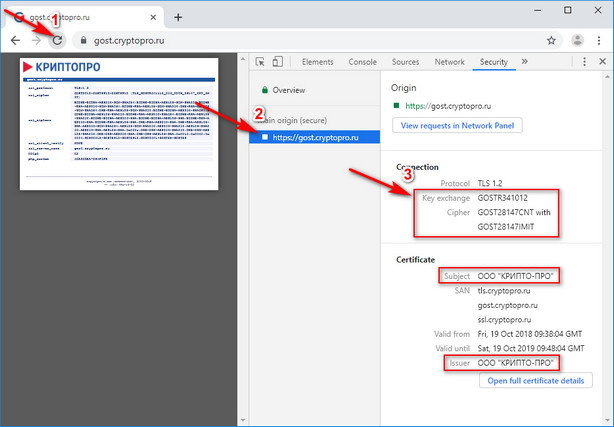

Сертификат сайта должен выглядеть следующим образом, что подтверждает установку защищённого соединения по алгоритмам ГОСТ:

Альтернативный вариант проверки — через панель разработчика:

- Находясь в браузере, нажмите F12, откроется панель разработчика браузера

- Перейдите на вкладку Security

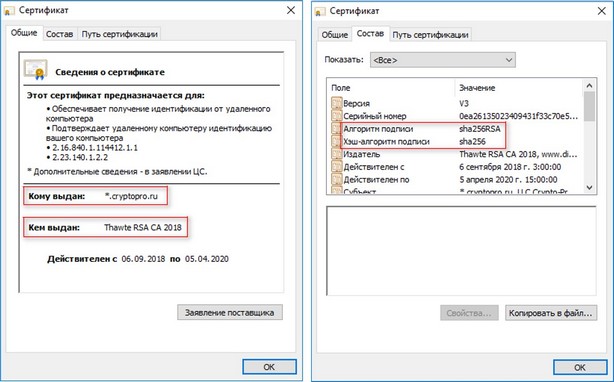

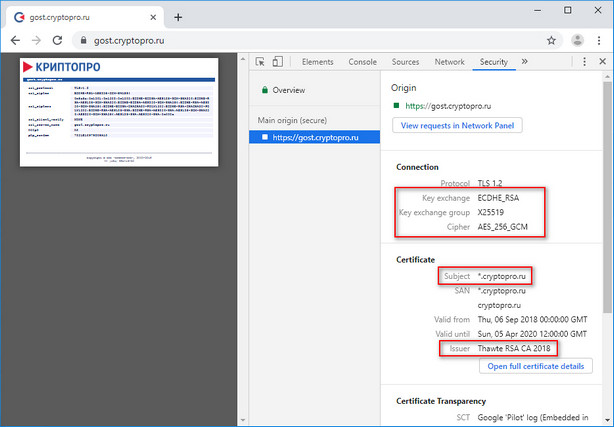

Если у вас показывается другой сертификат (примеры ниже), то попробуйте переустановить криптопровайдер и перезапустить браузер chromium-gost.

Или в альтернативном варианте проверки — если соединение не по ГОСТ:

6. Проверяем что все работает

6.1. Заходим на тестовую страницу КриптоПро

В адресной строке Chromium-Gost набираем:

Должно выводиться “Плагин загружен”, а в списке ниже присутствовать ваш сертификат.

Выбираем сертификат из списка и жмем “Подписать”. Будет запрошен PIN-код сертификата. В итоге должно отобразиться

6.3. Заходим на Госуслуги

Comments (11)

Вряд ли такое будет, и вряд ли такое возможно (применительно к Linux). Я, как системный адиминистратор, регулярно выкладываю в местный репозиторий новые версии и на машины юзеров разлетается уже автоматически. Напоминалка для юзеров ни к чему не приведет т.к. по уму у них не должно быть прав ставить софт.

deemru commented on September 14, 2020

Основная проблема, отсутствие широкого предрелизного тестирования.

Без тестирования нет возможности ответить на вопрос, сломается ли что-то у пользователей или нет, поэтому и включать автообновления в текущем варианте скорее зло, чем добро.

Пока нас устраивает передача основной ответственности за тестирование и распространение на дальнейших внедренцев, зато имеем очень короткий цикл разработки.

arkinform commented on September 14, 2020

@deemru проблема в том, что в случае с обычными пользователями (некорпоративными) нет никакого "внедренца", который бы имел доступ к компьютерам этих пользователей. Текущие реалии заставляют крупные коммерческие облачные проекты (например, медицинские) проводить аттестацию своих портальных информационных систем, при этом аттестация без защиты канала связи по ГОСТ невозможна. Если обязательства по защите конечных устройств пользователей еще можно переложить на самих пользователей, то защиту канала по ГОСТ нужно прописывать в модели угроз самой облачной информационной системы. При этом TLS ГОСТ в браузере - это самый простой способ обеспечить массовому пользователю защищенное подключение по ГОСТ (в отличие от VPN и т.п.). Есть Яндекс.Браузер и Спутник с поддержкой TLS ГОСТ, но в них TLS ГОСТ поддерживается только в Windows. Если бы в Яндекс.Браузер или Спутник была поддержка TLS ГОСТ на Mac и Linux, то я бы не писал подобные вопросы в трекер Chromium GOST :)

leonty commented on September 16, 2020

Компромиссом может быть уведомление о наличии новой версии (релиза в терминах гитхаба) без автоматической установки. Решение остаётся за пользователями.

alex-eri commented on September 16, 2020

Если "облачному сервису" нужна новая версия браузера - пусть вывесит банер в пол экрана и надоедает пользователю пока тот не скачает и обновит его. Если не нужна - "работает - не трогай". Тут очень много всего что может сломаться, в особенности плагины вроде сбис, госуслуг, банков.

leonty commented on September 16, 2020

"работает - не трогай" - так было 20 лет назад. Но сейчас это не тот подход, который можно применять к браузерам. Очень много уязвимостей закрывается, появляются новые атаки, да и вообще содержимое компьютера сейчас ценнее, чем когда так можно было говорить. Именно потому что "госуслуг, банков" и т.д. Для обычного пользователя обновления очень актуальны, хоть и не все пользователи это знают. Поэтому обычная уведомлялка как в хроме/файрфоксе была бы не лишней.

(говорю от имени обычного пользователя, не админа и не облака))

arkinform commented on September 17, 2020

Тут очень много всего что может сломаться, в особенности плагины вроде сбис, госуслуг, банков.

Если рассматривать эти риски, то как сейчас работают обычные сайты, не требующие TLS ГОСТ, но использующие различные плагины для электронной подписи и т.п.? Пользователи работают с этими сайтами через обычные браузеры, которые регулярно автоматически обновляются (Google Chrome, Firefox, Microsoft Edge, Yandex Browser и т.п. - все обновляются автоматически). Современная Web разработка обязана поддерживать совместимость со всеми актуальными версиями браузеров.

Если "облачному сервису" нужна новая версия браузера - пусть вывесит банер в пол экрана и надоедает пользователю пока тот не скачает и обновит его.

В целом это неплохой вариант, если сам Chromium GOST не готов предоставить встроенный механизм автоматического обновления. Я понимаю доводы и опасения, о которых написал @deemru. Но сходу есть несколько проблем на примере Windows и Mac:

deemru commented on September 17, 2020

Всё так, одно уточнение, сборки для MacOS на самом деле подписаны, так как без подписи они вообще не могли бы запуститься на Каталине и выше:

arkinform commented on September 18, 2020

Я попробовал на примере Яндекс.Браузер, он устанавливается на Mac из dmg файла без необходимости изменения каких-либо системных настроек MacOS:

При первом запуске после копирования в Applications нужно только один раз нажать кнопку "Открыть":

Желательно, чтобы установка Chromium GOST была такой же простой для пользователя как в других браузерах.

@deemru Планируются ли какие-то изменения для упрощения установки Chromium GOST на Windows и Mac?

deemru commented on September 18, 2020

@deemru Планируются ли какие-то изменения для упрощения установки Chromium GOST на Windows и Mac?

Планируются, но скорее всего это будет в рамках другого проекта с другим названием, а данный проект останется технической основой.

necros2k7 commented on January 24, 2022

Согласен что хотя бы информирование о выходе новой версии было бы уже супер, в идеале автообновление по клику юзера в notification bar типа)

Подпись файлов в macOS

В macOS файлы можно подписывать в ПО КриптоАрм (стоимость лицензии 2500= руб.), или несложной командой через terminal – бесплатно.

3. Устанавливаем сертификаты

3.1. Удаляем все старые ГОСТовские сертификаты

Если ранее были попытки запустить КЭП под macOS, то необходимо почистить все ранее установленные сертификаты. Данные команды в terminal удалят только сертификаты КриптоПро и не затронут обычные сертификаты из Keychain в macOS.

В ответе каждой команды должно быть:

3.2. Устанавливаем корневые сертификаты

Корневые сертификаты являются общими для всех КЭП, выданных любым удостоверяющим центром. Скачиваем со страницы загрузок УФО Минкомсвязи:

Устанавливаем командами в terminal:

Каждая команда должна возвращать:

3.3. Скачиваем сертификаты удостоверяющего центра

Далее нужно установить сертификаты удостоверяющего центра, в котором вы выпускали КЭП. Обычно корневые сертификаты каждого УЦ находятся на его сайте в разделе загрузок.

Альтернативно, сертификаты любого УЦ можно скачать с сайта УФО Минкомсвязи. Для этого в форме поиска нужно найти УЦ по названию, перейти на страницу с сертификатами и скачать все действующие сертификаты – то есть те, у которых в поле 'Действует' вторая дата еще не наступила. Скачивать по ссылке из поля 'Отпечаток'.

На примере УЦ Корус-Консалтинг: нужно скачать 4 сертификата со страницы загрузок:

Скачанные сертификаты УЦ устанавливаем командами из terminal:

где после ~/Downloads/ идут имена скачанных файлов, для каждого УЦ они будут свои.

Каждая команда должна возвращать:

3.4. Устанавливаем сертификат с Рутокен

Команда в terminal:

Команда должна вернуть:

3.5. Конфигурируем CryptoPro для работы ссертификатами ГОСТ Р 34.10-2012

Команды в terminal:

Команды ничего не возвращают.

1. Выясняем название контейнера КЭП

На usb-токене и в других хранилищах может храниться несколько сертификатов, и нужно выбрать правильный. При вставленном usb-токене получаем список всех контейнеров в системе командой в terminal:

Команда должна вывести минимум 1 контейнер и вернуть

Нужный нам контейнер имеет вид

Если таких контейнеров выводится несколько – значит значит на токене записано несколько сертификатов, и вы в курсе какой именно вам нужен. Значение XXXXXXXX после слэша нужно скопировать и подставить в команду ниже.

React

A declarative, efficient, and flexible JavaScript library for building user interfaces.

Visualization

Some thing interesting about visualization, use data art

Some thing interesting about game, make everyone happy.

3. Установка Apple Automator Script

Чтобы каждый раз не работать с терминалом, можно один раз установить Automator Script, с помощью которого подписывать документы можно будет из контекстного меню Finder. Для этого скачиваем архив – скачать.

- Распаковываем архив ‘Sign with CryptoPro.zip’

- Запускаем Automator

- Находим и открываем распакованный файл ‘Sign with CryptoPro.workflow’

- В блоке Run Shell Script меняем текст ХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХ на значение параметра SHA1 Hash сертификата КЭП, полученное выше.

- Сохраняем скрипт: ⌘Command + S

- Запускаем файл ‘Sign with CryptoPro.workflow’ и подтверждаем установку.

- Идем в System Preferences —> Extensions —> Finder и проверяем, что Sign with CryptoPro quick action отмечено.

- В Finder вызываем контекстное меню любого файла, и в разделе Quick Actions и/или Services выбрать пункт Sign with CryptoPro

- В появившемся диалоге КриптоПро ввести PIN-код пользователя от КЭП

- В текущем каталоге появится файл с расширением *.sgn – отсоединенная подпись в формате CMS с кодировкой DER.

Окно Apple Automator:

System Preferences:

Если рассматривать установку Chromium GOST браузера в корпоративной инфраструктуре, то за актуальностью и обновлением браузера может следить системный администратор. Но если Chromium GOST устанавливают обычные пользователи (например, для подключения к какому-то облачному сервису, защищенному GOST TLS), то это становится большой проблемой. Никаких уведомлений и даже механизма ручного обновления в Chromium GOST нет (либо я не нашел), в результате обычные пользователи так и будут продолжать использовать старую версию, которую они когда-то установили. Это плохо как с точки зрения безопасности, так и с точки зрения использования новых функций из новых версий браузера.

Будет очень полезно, если в Chromium GOST появится встроенный механизм обновления по аналогии с Google Chrome и прочими Chromium браузерами. Наличие новых версий можно, например, проверять непосредственно по репозиторию chromium-gost на GitHub.

Related Issues (20)

Django

The Web framework for perfectionists with deadlines.

We are working to build community through open source technology. NB: members must have two-factor auth.

Браузер chromium-gost — веб-браузер с открытым исходным кодом на основе Chromium с поддержкой криптографических алгоритмов ГОСТ (в соответствии с методическими рекомендациями ТК 26) при установке защищённых соединений через интерфейс msspi.

Основной задачей проекта является техническая демонстрация возможности встраивания ГОСТ в браузер с открытым исходным кодом Chromium. Данное технологическое решение может помочь разработчикам адаптировать браузер при встраивании поддержки ГОСТ.

Компания КриптоПро не является правообладателем браузера chromium-gost и не отвечает за его функционирование и поддержку на регулярной основе, продукт развивает и поддерживает сообщество разработчиков на безвозмездной и добровольной основе, среди которых важную роль составляют специалисты КриптоПро.

Браузер chromium-gost доступен для операционных систем Windows, Linux и MacOS.

5. Устанавливаем расширения для браузера

5.1 КриптоПро ЭЦП Browser plug-in

Со страницы загрузок на сайте КриптоПро скачиваем и устанавливаем КриптоПро ЭЦП Browser plug-in версия 2.0 для пользователей – скачать.

5.2. Плагин для Госуслуг

Со страницы загрузок на портале Госуслуг скачиваем и устанавливаем Плагин для работы с порталом государственных услуг (версия для macOS) – скачать.

5.3. Настраиваем плагин для Госуслуг

Скачиваем корректный конфигурационный файл для расширения Госуслуг для поддержки macOS и новых ЭЦП в стандарте ГОСТ2012 – скачать.

Выполняем команды в terminal:

5.4. Активируем расширения

Запускаем браузер Chromium-Gost и в адресной строке набираем:

Включаем оба установленных расширения:

- CryptoPro Extension for CAdES Browser Plug-in

- Расширение для плагина Госуслуг

5.5. Настраиваем расширение КриптоПро ЭЦП Browser plug-in

В адресной строке Chromium-Gost набираем:

На появившейся странице в список доверенных узлов по-очереди добавляем сайты:

Жмем “Сохранить”. Должна появиться зеленая плашка:

Подробности

Просмотреть все загруженные плагины проще всего непосредственно из окошка браузера. Но также стоит понимать, что они при этом занимают место в памяти компьютера, поскольку хранятся в отдельном каталоге. Остановимся на обоих вариантах более детально.

Вариант №2: Просмотр в отдельном каталоге на компьютере

Так в какой же папке находятся расширения от Google Chrome? Изначально она скрыта от глаз пользователя. Но существует простой способ, как до нее добраться. Выполните следующие шаги:

В результате откроется папка Extensions. Именно здесь появляются все дополнения, которые в настоящий момент присутствует в интернет-обозревателе от Гугл. Они для внутреннего удобства (то есть не для пользователей) именуются набором букв и цифр. Выглядит это следующим образом:

В предыдущей папке Default находятся хранилища под названием Extension State и Extension Rules. Туда записываются пользовательские настройки, вносимые для удобства.

FYI. Статья написана в далеком 2019 году, но актуальна и на ноябрь 2021.

Каждый предприниматель и руководитель ООО пользуется электронной подписью. Помимо КЭП для ЕГАИС и облачных КЭП для сдачи отчетности, выдаваемых банками и бухгалтерскими сервисами, особый интерес представляют универсальные УКЭП на защищенных токенах. Такие сертификаты позволяют только логиниться на гос.порталы и подписывать любые документы, делая их юридически значимыми.

Представленный ниже мануал поможет работать с КЭП под macOS – без изучения форумов КриптоПро и установки виртуальной машины с Windows.

Что нужно для работы с КЭП под macOS:

Устанавливаем и настраиваем КЭП под macOS

Смена PIN-кода контейнера

- Выясняем название контейнера КЭП

- Смена PIN командой из terminal

Подпись файлов в macOS

- Выясняем хэш сертификата КЭП

- Подпись файла командой из terminal

- Установка Apple Automator Script

Проверить подпись на документе

2. Устанавливаем драйверы Рутокен

На сайте написано что это опционально, но лучше поставить. Со страницы загрузок на сайте Рутокен скачиваем и устанавливаем Модуль поддержки Связки Ключей (KeyChain) – скачать.

Далее подключаем usb-токен, запускаем terminal и выполняем команду:

В ответе должно быть:

4. Устанавливаем специальный браузер Chromium-GOST

Для работы с гос.порталами потребуется специальная сборка браузера сhromium – Chromium-GOST скачать.

Исходный код проекта открыт, ссылка на репозиторий на GitHub приводится на сайте КриптоПро. По опыту, другие браузеры CryptoFox и Яндекс.Браузер для работы с гос.порталами под macOS не годятся.

Скачиваем, устанавливаем копированием или drag&drop в каталог Applications. После установки принудительно закрываем Chromium-Gost командой из terminal и пока не открываем (работаем из Safari):

Recommend Topics

TensorFlow

An Open Source Machine Learning Framework for Everyone

1. Устанавливаем КриптоПро CSP

Регистрируемся на сайте КриптоПро и со страницы загрузок скачиваем и устанавливаем версию КриптоПро CSP 4.0 R4 для macOS – скачать.

javascript

JavaScript (JS) is a lightweight interpreted programming language with first-class functions.

Some thing interesting about web. New door for the world.

Recommend Projects

2. Смена PIN командой из terminal

где XXXXXXXX – название контейнера, полученное на шаге 1 (обязательно в кавычках).

Появится диалог КриптоПро с запросом старого PIN-кода для доступа к сертификату, затем еще один диалог для ввода нового PIN-кода. Готово.

server

A server is a program made to process requests and deliver data to clients.

Смена PIN-кода контейнера

Пользовательский PIN-код на Рутокен по-умолчанию 12345678, и оставлять его в таком виде никак нельзя. Требования к PIN-коду Рутокен: 16 символов max., может содержать латинские буквы и цифры.

7. Что делать, если перестало работать

Переподключаем usb-токен и проверяем что он виден с помощью команды в terminal:

Очищаем кеш браузера за все время, для чего в адресной строке Chromium-Gost набираем:

Переустанавливаем сертификат КЭП с помощью команды в terminal:

Если команды Cryptopro не отрабатывают (csptest и csptestf превратились в corrupted) – нужно переустановить Cryptopro.

Laravel

A PHP framework for web artisans

Bring data to life with SVG, Canvas and HTML. 📊📈🎉

1. Выясняем хэш сертификата КЭП

На токене и в других хранилищах может быть несколько сертификатов. Нужно однозначно идентифицировать тот, которым будем впредь подписывать документы. Делается один раз.

Токен должен быть вставлен. Получаем список сертификатов в хранилищах командой из terminal:

Команда должна вывести минимум 1 сертификат вида:

У нужного нам сертификата в параметре Container должно быть значение вида SCARD\rutoken. . Если сертификатов с такими значениями несколько, то значит на токене записано несколько сертификатов, и вы в курсе какой именно вам нужен. Значение параметра SHA1 Hash (40 символов) нужно скопировать и подставить в команду ниже.

Устанавливаем и настраиваем КЭП под macOS

- все загружаемые файлы скачиваются в каталог по-умолчанию: ~/Downloads/;

- во всех установщиках ничего не меняем, все оставляем по-умолчанию;

- если macOS выводит предупреждение, что запускаемое ПО от неустановленного разработчика – нужно подтвердить запуск в системных настройках: System Preferences —> Security & Privacy —> Open Anyway;

- если macOS запрашивает пароль пользователя и разрешение на управление компьютером – нужно ввести пароль и со всем согласиться.

Вариант №1: Просмотр непосредственно в Гугл Хроме

Для начала посмотрим, где находятся расширения в самом Google Chrome. Для претворения задуманного в жизнь отлично подойдет следующая пошаговая инструкция:

Именно здесь уютно расположились наши плагины. На этой же страничке можно их удалять, отключать и вносить правки в настройки. Попасть на нее можно и другим путем:

Vue.js

🖖 Vue.js is a progressive, incrementally-adoptable JavaScript framework for building UI on the web.

Typescript

TypeScript is a superset of JavaScript that compiles to clean JavaScript output.

Machine learning

Machine learning is a way of modeling and interpreting data that allows a piece of software to respond intelligently.

Читайте также: