Facedetect что за файл

За последние годы компьютерное зрение набрало популярность и выделилось в отдельное направление. Разработчики создают новые приложения, которыми пользуются по всему миру.

В этом направлении меня привлекает концепция открытого исходного кода. Даже технологические гиганты готовы делиться новыми открытиями и инновациями со всеми, чтобы технологии не оставались привилегией богатых.

Одна из таких технологий — распознавание лиц. При правильном и этичном использовании эта технология может применяться во многих сферах жизни.

В этой статье я покажу вам, как создать эффективный алгоритм распознавания лиц, используя инструменты с открытым исходным кодом. Прежде чем перейти к этой информации, хочу, чтобы вы подготовились и испытали вдохновение, посмотрев это видео:

Обновлено май 2022 г .:

Мы рекомендуем вам попробовать этот новый инструмент. Он исправляет множество компьютерных ошибок, а также защищает от таких вещей, как потеря файлов, вредоносное ПО, сбои оборудования и оптимизирует ваш компьютер для максимальной производительности. Это исправило наш компьютер быстрее, чем делать это вручную:

(опциональное предложение для Reimage - Cайт | Лицензионное соглашение | Политика конфиденциальности | Удалить)

Если FaceDetect.dll отсутствует или поврежден, это может повлиять на многие приложения, включая операционную систему, что может помешать вам выполнять свою работу или использовать критические функции в критически важных программах.

Запустить SFC

Самый безопасный способ восстановить отсутствующий или поврежденный файл FaceDetect.dll, вызванный вашей операционной системой Windows, - запустить встроенную проверку системных файлов, которая заменяет отсутствующие или поврежденные системные файлы.

Для этого щелкните правой кнопкой мыши кнопку «Пуск» на компьютере Windows 10, чтобы открыть меню WinX, и щелкните ссылку «Командная строка (администратор)».

В окне CMD скопируйте следующую команду и нажмите Enter:

Сканирование может занять 10 минут, и если оно успешно завершено, вы должны перезагрузить компьютер. Запуск sfc / scannow в безопасном режиме или при запуске может дать лучшие результаты.

Загрузите или переустановите FaceDetect.dll

В большинстве учебников и руководств авторы предупреждают своих читателей, чтобы они не загружали недостающие файлы FaceDetect.dll со случайных и непригодных для использования веб-сайтов, которые могли бы предоставить им вредоносное ПО. Это не без причины, конечно. Правда в том, что в Интернете полно сайтов, которые обещают пользователям решить их проблемы, открыв определенные приложения или программы как можно скорее. К сожалению, очень немногие могут действительно оправдать ваши ожидания.

Хотя эта проблема встречается реже, потенциально гораздо более серьезная проблема заключается в том, что библиотеки DLL, которые вы загружаете из источников, отличных от поставщика, иногда могут быть загружены вирусами или другими вредоносными программами, которые могут заразить ваш компьютер. Это особенно верно для веб-сайтов, которые не слишком заботятся о том, откуда берутся их файлы. И это не так, как будто эти сайты сделают что-нибудь, чтобы рассказать вам о своих источниках высокого риска.

К счастью, процесс установки FaceDetect.dll довольно прост. Короче говоря, все, что вам нужно сделать, это скопировать оригинальный файл DLL в C: \ Windows \ System32. Как только .DLL будет скопирован, выполните следующую команду: regsvr32 FaceDetect.dll, и ваш .DLL будет успешно установлен.

Единственный способ убедиться, что вы получаете стабильную, актуальную и чистую программу FaceDetect.dll, - это получить ее из источника, из которого она поступает.

Контрольная сумма VS ключевые точки

Разработав два кардинально разных подхода к поиску дублей и заново использовав их в нескольких проверках, мы пришли к выводу, что для наших данных контрольная сумма даёт более ощутимый результат в более короткие сроки. Поэтому если у нас есть достаточного времени на проверку, то мы делаем сравнение и по ключевым точкам.

Библиотека "facedetect.dll" безопасная или опасная?

Нет комментариев для "facedetect.dll" с определёнными атрибутами. Если вы хотите проверить сумму MD5 файла через базу VirusTotal, нажмите .

Наша окончательная оценка этого файла: Безопасный . Окончательная оценка основана на комментариях, дате обнаружения, частоте инцидентов и результатах антивирусных проверок.

Вызывает ли Библиотека у вас подозрения? Ваш компьютер стал работать медленнее? Замечаете ли вы какое-либо подозрительное поведение ПК? Рекомендуем вам проверить компьютер с помощью нашей бесплатной утилиты .

Настройка системы: требования к аппаратному и программному обеспечению

Рассмотрим, как мы можем использовать технологию распознавания лиц, обратившись к доступным нам инструментам с открытым исходным кодом.

Я использовал следующие инструменты, которые рекомендую вам:

- Веб-камера (Logitech C920) для построения модели распознавания лиц в реальном времени на ноутбуке Lenovo E470 ThinkPad (Core i5 7th Gen). Вы также можете использовать встроенную камеру своего ноутбука или видеокамеру с любой подходящей системой для анализа видео в режиме реального времени вместо тех, которые использовал я.

- Предпочтительно использовать графический процессор для более быстрой обработки видео.

- Мы использовали операционную систему Ubuntu 18.04 со всем необходимым ПО.

Пошаговое руководство

Создайте файл face_detector.py и затем скопируйте приведенный ниже код:

Затем запустите этот файл Python, напечатав:

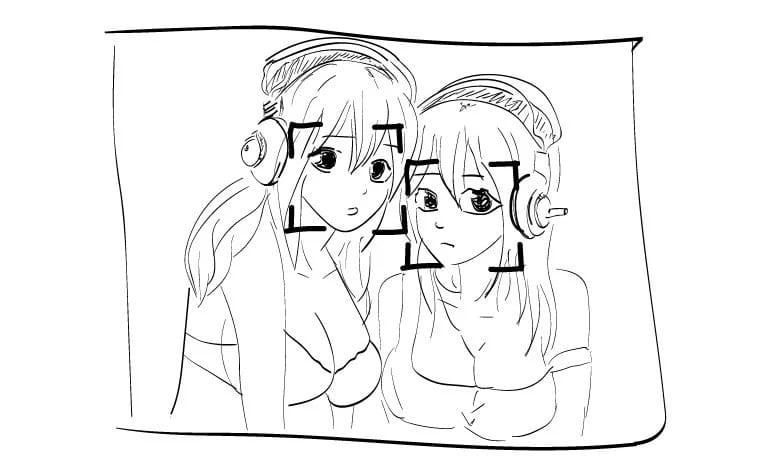

Если все работает правильно, откроется новое окно с запущенным режимом распознавания лиц в реальном времени.

Подведем итоги и объясним, что сделал наш код:

- Сначала мы указали аппаратное обеспечение, на котором будет производиться анализ видео.

- Далее сделали захват видео в реальном времени кадр за кадром.

- Затем обработали каждый кадр и извлекли местонахождение всех лиц на изображении.

- В итоге, воспроизвели эти кадры в форме видео вместе с указанием на то, где расположены лица.

Ключевые точки (компьютерное зрение)

Несмотря на положительный результат работы метода контрольных сумм, мы отлично понимали, что в случае изменения хотя бы одного пикселя в изображении его контрольная сумма получится кардинально другой. Как логическое развитие первой гипотезы, мы предположили, что изображение могло быть изменено по битовой структуре: подвергнуться пересохранению (то есть повторная компрессия jpg), изменению размера, обрезке или повороту.

Для демонстрации обрежем края по красному контуру и повернем Мону Лизу вправо на 90 градусов.

В таком случае дубликаты необходимо искать по визуальному контенту изображения. Для этого мы решили использовать библиотеку OpenCV, метод построения ключевых точек изображения и поиска расстояния между ключевыми точками. На практике ключевыми точками могут быть углы, градиенты цвета или изломы поверхностей. Для наших целей подошел один из самых простых методов — Brute-Force Matching. Для измерения расстояния между ключевыми точками изображения мы использовали расстояние Хэмминга. На картинке ниже результат поиска ключевых точек на исходном и измененном изображениях (отрисованы 20 наиболее близких по расстоянию ключевых точек изображений).

Важно отметить, что мы анализируем изображения в черно-белом фильтре, так как это оптимизирует время работы скрипта и дает более однозначную интерпретируемость ключевых точек. Если одно изображение будет с фильтром «сепия», а другое — в цветном оригинале, то, когда мы приведем их к черно-белому фильтру, ключевые точки будут идентифицированы независимо от цветовой обработки и фильтров.

Пример кода для сравнения двух изображений*

В ходе тестирования результатов мы осознали, что в случае зеркального отображения изображения (flip) порядок пикселей в рамках ключевой точки меняется и такие изображения не идентифицируются как одинаковые. В качестве компенсирующей меры можно самостоятельно сделать зеркальное отображение каждого изображения и анализировать двойной объем (или даже тройной), что гораздо более затратно с точки зрения вычислительной мощности.

Данный алгоритм имеет высокую вычислительную сложность, а наибольшую нагрузку создает операция вычисления расстояния между точками. Так как нам приходится каждое изображение сравнивать с каждым, то, как вы понимаете, вычисление такого декартова множества требует большого количество вычислительных циклов. В одной из аудиторских проверок подобное вычисление заняло больше месяца.

Ещё одной проблемой данного подхода оказалась плохая интерпретируемость результатов теста. Мы получаем коэффициент расстояний между ключевыми точками изображений, и возникает вопрос: «Какой порог данного коэффициента выбрать достаточным, чтобы считать изображения дублирующимся?».

С использованием компьютерного зрения нам удалось найти случаи, не покрытые первым тестом с контрольными суммами. На практике это оказались пересохраненные jpg-файлы. Более сложных случаев изменения изображений в анализируемом датасете мы не выявили.

Распознавание лиц: потенциальные сферы применения

Приведу несколько потенциальных сфер применения технологии распознавания лиц.

Распознавание лиц в соцсетях. Facebook заменил присвоение тегов изображениям вручную на автоматически генерируемые предложения тегов для каждого изображения, загружаемого на платформу. Facebook использует простой алгоритм распознавания лиц для анализа пикселей на изображении и сравнения его с соответствующими пользователями.

Распознавание лиц в сфере безопасности. Простой пример использования технологии распознавания лиц для защиты личных данных — разблокировка смартфона «по лицу». Такую технологию можно внедрить и в пропускную систему: человек смотрит в камеру, а она определяет разрешить ему войти или нет.

Распознавание лиц для подсчета количества людей. Технологию распознавания лиц можно использовать при подсчете количества людей, посещающих какое-либо мероприятие (например, конференцию или концерт). Вместо того чтобы вручную подсчитывать участников, мы устанавливаем камеру, которая может захватывать изображения лиц участников и выдавать общее количество посетителей. Это поможет автоматизировать процесс и сэкономить время.

Заключение

Приведенные гипотезы и подходы к тестированию демонстрируют, что с абсолютно любым набором данных можно выполнять интересные тесты и искать аномалии. Cейчас многие аудиторы пытаются развивать подобные практики, поэтому я хотел показать практические примеры использования компьютерного зрения и машинного обучения.

Отдельно хочу добавить, что как следующую гипотезу для тестирования мы рассматривали сравнение лиц (Face Recognition), но пока данные и специфика процессов не дают разумного основания для использования этой технологии в наших проверках.

В целом это все, что я хотел бы рассказать про наш путь в тестировании фотографий.

Желаю вам хорошей аналитики и размеченных данных!

В нашей базе содержится 4 разных файлов с именем facedetect.dll Эта страница содержит информацию об одном файле с конкретными атрибутами. Если вы хотите ознакомиться с общими сведениями о facedetect.dll, посетите страницу с общей информацией . You can also check most distributed file variants with name facedetect.dll. Этот файл принадлежит продукту facedetect Dynamic Link Library. Описание этого файла - facedetect DLL. Этот файл - динамически подключаемая библиотека. Такая библиотека может загружаться и выполняться любым работающим процессом.

Продукт: facedetect Dynamic Link Library Компания: (Пустое значение) Описание: facedetect DLL Версия: 1.0.1.20 MD5: b6c2522b0fb3d3e0a331cf3b43fa3ae0 SHA1: 03052028f05568eb27784f57ecfbac22ea60f025 SHA256: 016d5ee115d0ac5330318a3f81be3dd0fbd385689ae4e3488f4956875f9ccd31 Размер: 254023 Папка: %PROGRAMFILES%\Program DJ\Smart Watchdog ОС: Windows XP Частота: Низкая

System Explorer это наша бесплатная, удостоенная наград программа для быстрой проверки всех работающих процессов с помощью нашей базы данных. Эта программа поможет вам держать систему под контролем.

Добавить комментарий для "facedetect.dll" с определёнными выше параметрами

(*) Пожалуйста, пишите комментарии на РУССКОМ языке. Если вы хотите использовать иной язык, перейдите на страницы с этим языком. Отправляя сведения, вы обязуетесь не публиковать материалы, защищённые авторскими правами, содержащие секретные данные или как-то иначе нарушающие права сторонних владельцев, если только вы не владелец таких прав или не имеете разрешение от соответствующих владельцев на публикацию.

Комментарии пользователей для "facedetect.dll"

Этот файл не имеет подтверждённых комментариев. Если вы знаете этот файл, то можете добавить свой комментарий .

Есть ли лицо на фото? (Face Detection)

Итак, мы уже протестировали с разных сторон наш датасет и, продолжая развивать сложность тестирования, мы переходим к следующей гипотезе: а есть ли на фото лицо предполагаемого клиента? Наша задача научиться определять лица на картинках, дать функции на вход картинку и получить на выходе количество лиц.

Шаг 1: Предобработка

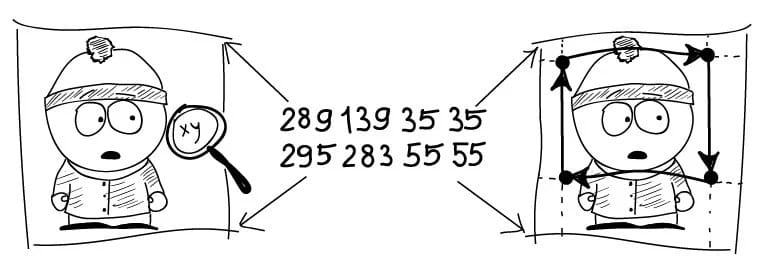

Первое действие, которое делает MTCNN, это создание множества размеров нашей фотографии.

MTCNN будет пытаться распознать лица внутри квадрата фиксированного размера на каждой фотографии. Использование такого распознавания на одной и той же фотографии разных размеров увеличит наши шансы на верное распознавание всех лиц на фотографии.

Лицо может не распознаться при нормальном размере изображения, но может быть распознано на изображении другого размера в квадрате фиксированного размера. Этот шаг выполняется алгоритмически без нейронной сети.

Шаг 2: P-Net

После создания разных копий нашей фотографии в ход вступает первая нейронная сеть – P-Net. Эта сеть используя ядро 12х12 (блок), которое будет сканировать все фотографии (копии одного фото, но разного размера), начиная с верхнего левого угла, и двигаться вдоль картины, используя шаг размером в 2 пикселя.

После сканирования всех картинок разного размера MTCNN снова стандартизирует каждую фотографию и пересчитывает координаты блоков.

P-Net дает координаты блоков и уровни доверия (насколько точно это именно лицо) относительно содержащегося в нем лица для каждого блока. Оставлять блоки с определенным уровнем доверия можно с помощью параметра порогового значения.

При этом мы не можем просто выбрать блоки с максимальным уровнем доверия, потому что картина может содержать несколько лиц.

Если один блок перекрывает другой и покрывает почти такую же область, то этот блок удаляется. Эти параметром можно управлять при инициализации сети.

В данном примере желтый блок будет удален. В основном, результатом работы P-Net являются блоки с низкой точностью. На примере ниже представлены реальные результаты работы P-Net:

Шаг 3: R-Net

R-Net выполняет отбор наиболее подходящих блоков, сформированных в результате работы P-Net, которые в группе наиболее вероятно являются лицом. R-Net имеет похожую на P-Net архитектуру. На этом этапе формируются полносвязные слои. Выходные данные R-Net также схожи с выходными данными из P-Net.

Шаг 4: O-Net

O-Net сеть — последняя часть MTCNN сети. В дополнение к последним двум сетям она формирует пять точек для каждого лица (глаза, нос, углы губ). Если эти точки полностью попадают в блок, то он определяется как наиболее вероятно содержащий лицо. Дополнительные точки отмечены синим:

В результате мы получаем финальный блок с указанием точности факта, что это – лицо. Если лицо не найдено, то мы получим нулевое количество блоков с лицом.

В среднем обработка такой сетью 1000 фотографий занимает на нашем сервере 6 минут.

Эту нейронную сеть мы неоднократно использовали в проверках, и она помогла нам в автоматическом режиме выявить аномалии среди фотографий наших клиентов.

Про использование FaceNet хотелось бы добавить, что если вместо Мона Лизы вы станете анализировать полотна Рембрандта, то результаты будут примерно как на изображении ниже, и вам придется разбирать весь список идентифицированных лиц:

Введение

Перед нами стояла задача проанализировать фотографии (портреты) клиентов, сделанные сотрудниками банка во время оформления банковского продукта. Наша цель – выявить ранее непокрытые риски, исходя из этих фотографий. Для выявления риска мы генерируем и тестируем набор гипотез. В этой статье я опишу какие гипотезы мы придумали и как мы их тестировали. Для упрощения восприятия материала буду использовать Мону Лизу – эталон портретного жанра.

Внедрение

После настройки системы переходим к внедрению. Для начала, мы создадим программу, а затем объясним, что сделали.

Что такое среда компьютерных расследований (CAINE) Компьютерная криминалистика Live Linux Distro 7.0

CAINE (Computer Aided Investigative Environment) - это основанный на Ubuntu дистрибутив GNU / Linux, созданный как проект цифровой криминалистики. Он предлагает полную криминалистическую среду, которая организована для интеграции существующих программных инструментов в виде программных модулей и обеспечения удобного графического интерфейса.

Хабр, привет! Сегодня я расскажу, как мы делали аудит изображений, используя компьютерное зрение, сверточную нейронную сеть FaceNet, а также про кластеризацию гистограмм с целью поиска аномальных изображений.

Пример применения технологии распознавания лиц

На этом все самое интересное не заканчивается. Мы сделаем еще одну классную вещь: создадим полноценный пример применения на основе кода, приведенного выше. Внесем небольшие изменения в код, и все будет готово.

Предположим, что вы хотите создать автоматизированную систему с использованием видеокамеры для отслеживания, где спикер находится в данный момент времени. В зависимости от его положения, система поворачивает камеру так, что спикер всегда остается в центре кадра.

Первый шаг — создайте систему, которая идентифицирует человека или людей на видео и фокусируется на местонахождении спикера.

Разберем, как это сделать. В качестве примера я выбрал видео на YouTube с выступлением спикеров конференции «DataHack Summit 2017».

Сначала импортируем необходимые библиотеки:

Затем считываем видео и устанавливаем длину:

После этого создаем файл вывода с необходимым разрешением и скоростью передачи кадров, аналогичной той, что была в файле ввода.

Загружаем изображение спикера в качестве образца для распознания его на видео:

Определение лиц используется в соцсетях, фото-редакторах, видеочатах, умной капче, time tracking программах — можно придумать еще множество применений этой функции.

Вариант №1

Неплохое решение для определения лиц — FaceDetector на PHP, использует OpenCV. FaceDetector стабильно работает с разными оттенками кожи, фотографиями низкого качества, большим количеством лиц и людьми в очках.

Алгоритм работы

Распознавание лиц здесь основано на методе Виолы-Джонса, каскадах Хаара (прямоугольные примитивы) и алгоритме обучения AdaBoost. Примитивы — белые и черные прямоугольники разного размера — накладываются на изображение, после чего считывается их свертка с картинкой. Подробно почитать об использовании каскадов Хаара можно тут и тут.

Установка FaceDetector

Вначале нужно установить пакеты:

Обязательно убедиться, что в php.ini есть:

Применение

FaceDetector имеет две основные функции: face_count и face_detect для подсчета и определения лиц соответственно. Файл haarcascade_frontalface_alt.xml нужно переместить из /usr/share/opencv/haarcascades/haarcascade_frontalface_alt.xml в папку проекта.

Пример кода — обводит лица розовым квадратиком:

Вариант №2

Вариант без использования OpenCV. Библиотека PHP FaceDetection находит только одно лицо на фотографии. Для использования нужно скачать PHP-скрипт и вставить его в свой код.

Пример использования кода — обводит одно лицо зеленым квадратиком:

Лицо можно найти и сразу вырезать с помощью функции cropFace():

Вариант №3

Еще одна библиотека на основе OpenCV. Python-скрипт для определения лиц.

Для начала нужно скачать и установить все нужные пакеты (Python, Python OpenCV, OpenCV data files):

И установить библиотеку FaceDetect:

Проверка на наличие лица на фотке. Возвращает 0, если лицо есть, и 2 — если нет:

Пример использования библиотеки FaceDetect в PHP:

На входе — картинка image.jpg, а на выходе картинка test.jpg с выделенным в квадрат лицом.

Попробовать этот способ определения лиц можно тут. Алгоритм показывает хорошие результаты даже на фотографиях с множеством лиц. Хотя иногда и выдает удивительные вещи. Например, здесь он определил у Сэмюэля Л. Джексона два лица. А вот здесь — два лица у Памелы Андерсон.

FaceDetect.dll это файл библиотеки динамических ссылок, который является частью Среда компьютерных расследований (CAINE) Компьютерная криминалистика Live Linux Distro 7.0 разработанный Нанни Бассетти, Версия программного обеспечения для Windows: 1.0.0.0 обычно 875008 по размеру, но версия у вас может отличаться. Файлы DLL - это формат файлов для динамических библиотек, который используется для хранения нескольких кодов и процедур для программ Windows. Файлы DLL были созданы, чтобы позволить нескольким программам использовать их информацию одновременно, тем самым сохраняя память. Это также позволяет пользователю изменять кодировку нескольких приложений одновременно, не изменяя сами приложения. Библиотеки DLL могут быть преобразованы в статические библиотеки с помощью дизассемблирования MSIL или DLL в Lib 3.00. Формат файла .exe файлов аналогичен формату DLL. Файлы DLL, и оба типа файлов содержат код, данные и ресурсы.

Наиболее важные факты о FaceDetect.dll:

- Имя: FaceDetect.dll

- Программного обеспечения: Среда компьютерных расследований (CAINE) Компьютерная криминалистика Live Linux Distro 7.0

- Издатель: Нанни Бассетти

- SHA1: A2B29E0728C95B08EF43D7038F60310517911C7C

- SHA256:

- MD5: F7F10655AE291748624E73260772EFC0

- Известно, что до 875008 по размеру на большинстве окон;

Проверьте свой ПК с помощью нашей бесплатной программы

System Explorer это наша бесплатная, удостоенная наград программа для быстрой проверки всех работающих процессов с помощью нашей базы данных. Эта программа поможет вам держать систему под контролем. Программа действительно бесплатная, без рекламы и дополнительных включений, она доступна в виде установщика и как переносное приложение. Её рекомендуют много пользователей.

Поиск аномальных изображений

Проанализировав результаты выполнения теста по ключевым точкам, мы заметили, что фотографии, сделанные одним сотрудником, имеют примерно похожее число близких ключевых точек. И это логично, ведь если он общается с клиентами у себя на рабочем месте и делает снимки в одном и том же помещении, то фон на всех его фото будет совпадать. Это наблюдение привело нас к мысли, что мы можем найти фотографии-исключения непохожие на остальные фотографии этого сотрудника, которые, возможно, сделаны вне офиса.

Возвращаясь к примеру с Моной Лизой, получается, что на этом же фоне будут появляться другие люди. Но, к сожалению, таких примеров у нас не нашлось, поэтому в этом разделе мы покажем метрики данных без примеров. Для увеличения скорости вычисления в рамках тестирования этой гипотезы мы решили отказать от ключевых точек, а использовать гистограммы.

Первый шаг состоит в переводе картинки в объект (гистограмму), который мы можем измерить для того, чтобы сравнить картинки по расстоянию между их гистограммами. По сути гистограмма — это график, который дает общее представление об изображении. Это график со значениями пикселей по оси абсцисс (оси X) и соответствующим количеством пикселей в изображении по оси ординат (оси Y). Гистограмма — простой способ интерпретации и анализа изображения. С помощью гистограммы картинки можно получить интуитивное представление о контрасте, яркости, распределении интенсивности и так далее.

Для каждой картинки мы создаем гистограмму с помощью функции calcHist из OpenCV.

В приведенных примерах для трех изображений мы описали их с помощью 256 факторов по горизонтальной оси (все типы пикселей). Но также мы можем перегруппировать пиксели. Наша команда не делала много тестов в этой части, так как результат был довольно хорошим при использовании 256 факторов. Если нужно, мы можем поменять этот параметр напрямую в функции calcHist.

После того, как мы создали гистограммы для каждой картинки, мы можем просто обучить модель DBSCAN по изображениям для каждого сотрудника, который сфотографировал клиента. Технический момент здесь состоит в подборе параметров DBSCAN (epsilon и min_samples) для нашей задачи.

После использования DBSCAN мы можем сделать кластеризацию изображений, а после применить метод PCA для визуализации полученных кластеров.

Как видно из распределения анализируемых изображений, у нас есть два ярко выраженных кластера синего цвета. Как оказалось, в разные дни сотрудник может работать в разных кабинетах – фотографии, сделанные в одном из кабинетов, создают отдельный кластер.

В то время как зеленые точки – это фотографии исключения, где фон отличается от этих кластеров.

При детальном анализе фотографий мы обнаружили много ошибочно негативных фото. Самые частые случаи — это засвеченные фотографии или фотографии, на которых большой процент площади занимает лицо клиента. Получается, что этот метод анализа требует обязательного человеческого вмешательства для валидации полученных результатов.

С помощью данного подхода можно найти интересные аномалии в фото, но при этом потребуется инвестиции времени в ручной разбор результатов. По этим причинам мы редко выполняем подобные тесты в рамках проверок.

Антивирусный отчёт сообщества System Explorer

| Антивирус | Дата проверки |

|---|---|

| Norton 360 Online | 2014-12-06 06:36:46 |

| Avira Desktop | 2014-11-09 21:35:36 |

| avast! Antivirus | 2014-10-07 15:01:44 |

| Norton AntiVirus | 2014-09-26 16:44:48 |

| Windows Defender | 2014-09-10 08:26:20 |

| Kaspersky CRYSTAL | 2014-07-31 20:45:04 |

| Microsoft Security Essentials | 2014-07-20 14:47:22 |

| AVG Internet Security 2014 | 2014-07-20 14:47:22 |

| AVG AntiVirus 2014 | 2014-07-18 17:35:22 |

| McAfee Anti-Virus and Anti-Spyware | 2014-03-12 18:33:07 |

Обновить драйверы

Обновите драйверы вашего устройства, чтобы увидеть, решит ли это проблему.

Контрольная сумма

Сперва мы использовали подход без машинного обучения и компьютерного зрения, просто сравнивая контрольные суммы файлов. Для их формирования мы взяли широко распространённый алгоритм md5 из библиотеки hashlib.

Реализация на Python*:

При формировании контрольной суммы мы сразу проверяем наличие дублей с помощью словаря.

Этот алгоритм невероятно прост с точки зрения вычислительной нагрузки: на нашем сервере 1000 изображений обрабатывается не более 3 секунд.

Такой алгоритм помог нам выявить дубли фото среди наших данных, и как следствие найти места для потенциального улучшения бизнес-процесса банка.

Шаг 2: Настройка программного обеспечения

Шаг 2.1: Установка Python

Код, указанный в данной статье, написан с использованием Python (версия 3.5). Для установки Python рекомендую использовать Anaconda – популярный дистрибутив Python для обработки и анализа данных.

Шаг 2.2: Установка OpenCV

OpenCV – библиотека с открытым кодом, которая предназначена для создания приложений компьютерного зрения. Установка OpenCV производится с помощью pip :

Шаг 2.3: Установите face_recognition API

Мы будем использовать face_recognition API , который считается самым простым API для распознавания лиц на Python во всем мире. Для установки используйте:

Шаг 1: Настройка аппаратного обеспечения

Проверьте, правильно ли настроена камера. С Ubuntu это сделать просто: посмотрите, опознано ли устройство операционной системой. Для этого выполните следующие шаги:

- Прежде чем подключить веб-камеру к ноутбуку, проверьте все подключенные видео устройства, напечатав в командной строке ls /dev/video* . В результате выйдет список всех видео устройств, подключенных к системе.

- Подключите веб-камеру и задайте команду снова. Если веб-камера подключена правильно, новое устройство будет отражено в результате выполнения команды.

- Также вы можете использовать ПО веб-камеры для проверки ее корректной работы. В Ubuntu для этого можно использовать программу «Сheese».

Могу ли я удалить или удалить FaceDetect.dll?

Программные программы хранят файлы DLL в одной или нескольких папках во время установки. Эти файлы содержат код, который объясняет работу программ.

Если вы планируете удалить FaceDetect.dll, лучше оставить его в покое. Причина этой логики заключается в том, что некоторые программы совместно используют эти файлы, поэтому удаление определенного файла DLL может непреднамеренно вызвать проблемы. Это означает, что удаление FaceDetect.dll может привести к прекращению работы одной или нескольких других программ или только в ограниченной степени.

Некоторые программы также могут устанавливать файлы DLL в несколько папок вне папки Program Files (где установлено большинство программ). Поиск этих DLL-файлов может быть очень трудным, а удаление их может быть опасным.

Как уже упоминалось выше, если вы не уверены, что FaceDetect.dll используется другой программой, мы рекомендуем оставить ее в покое. Однако, если вам нужно удалить файл, мы рекомендуем сначала сделать копию. Если после этого у вас возникнут проблемы с другой программой, требующей использования недавно удаленного DLL-файла, вы можете восстановить файл из резервной копии.

- Не удалось запустить приложение, так как FaceDetect.dll не был найден. Переустановка приложения может решить проблему.

- FaceDetect.dll не найден

- FaceDetect.dll отсутствует

- Обязательная DLL-библиотека FaceDetect.dll не найдена

- Приложение или FaceDetect.dll не является допустимым образом Windows

- FaceDetect.dll отсутствует или поврежден

- Не удается найти FaceDetect.dll

- Невозможно запустить компьютерную среду расследования (CAINE). Компьютерная криминалистика Live Linux Distro 7.0. Отсутствует необходимый компонент: FaceDetect.dll. Пожалуйста, установите компьютерную исследовательскую среду (CAINE) компьютерная криминалистика Live Linux Distro 7.0 снова.

Восстановление при загрузке

Восстановление при загрузке - это еще один способ восстановить все файлы .dll, такие как FaceDetect.dll, до их первоначального рабочего состояния. Однако это исправление может вызвать проблемы в других программах, особенно если программа обновила файлы DLL.

FaceDetect.dll безопасен, или это вирус или вредоносная программа?

Ответ - нет, сам по себе FaceDetect.dll не должен повредить ваш компьютер.

В отличие от исполняемых программ, таких как программы с расширением EXE, файлы DLL не могут быть выполнены напрямую, но должны вызываться другим кодом, который уже выполнен. Тем не менее, DLL имеют тот же формат, что и EXE, и некоторые могут даже использовать расширение .EXE. В то время как большинство динамических библиотек заканчиваются расширением .DLL, другие могут использовать .OCX, .CPL или .DRV.

Файлы DLL полезны, потому что они позволяют программе разделять свои различные компоненты на отдельные модули, которые затем могут быть добавлены или удалены для включения или исключения определенных функций. Если программное обеспечение работает таким образом с библиотеками DLL, программа может использовать меньше памяти, поскольку ей не нужно загружать все одновременно.

С другой стороны, если файл .dll прикреплен к исполняемому файлу, который предназначен для повреждения вашего компьютера, возможно, это опасно. Мы рекомендуем вам запустить сканирование вашей системы с инструмент, подобный этому это может помочь выявить любые проблемы, которые могут существовать.

Вот почему обычно, когда вы видите новый файл .dll на вашем компьютере, где-то будет файл .exe.

Убедитесь, что вы сканируете оба вместе, чтобы вам не пришлось беспокоиться о заражении вашего компьютера чем-то плохим.

Самоидентификация

Меня зовут Александр, я развиваю направление аналитики данных и технологий для целей внутреннего аудита группы Росбанк. Мы с командой используем машинное обучение и нейронные сети для выявления рисков в рамках проверок внутреннего аудита. В нашем арсенале сервер ~300 GB RAM и 4 процессора по 10 ядер. Для алгоритмического программирования или моделирования мы используем Python.

Читайте также: