Dr web запрос на расшифровку

Dr.Web CureIt (Доктор Веб КуреЙт) – это бесплатная лечащая утилита, которая не требует установки и может применяться уже на заражённой системе. Каждый компьютер нуждается в защите от вирусов, но к сожалению, штатные антивирусы не дают 100% гарантии защиты. К тому же, практика показывает, что идеального антивируса не существует, нет такой программы, которая смогла бы защитить компьютер от всех возможных угроз. Даже пользуясь серьезным, на ваш взгляд, антивирусным программным обеспечением, всегда есть вероятность появления неполадок и странностей в работе ОС или различных программ.

Сегодня все чаще в поле зрения пользователей попадает информация о появлении новых вирусов и троянов, которые могут нанести существенный вред компьютеру. Данная портативная версия (можно запустить даже с usb флешки) бесплатного антивируса от Dr.Web находит и удаляет различные опасные программные обеспечения. Программа бесплатно скачивается с официального сайта и после чистки компьютера удаляется, при этом не вступая в конфликт с уже установленным на компьютере антивирусом.

Что делать, если все важные данные зашифрованы

Для начала, некоторая общая информация для столкнувшихся с шифрованием важных файлов на своем компьютере. Если важные данные на вашем компьютере были зашифрованы, то прежде всего не стоит паниковать.

Если у вас есть такая возможность, с диска компьютера на котором появился вирус-шифровальщик (ransomware) скопируйте куда-то на внешний накопитель (флешку) пример файла с текстовым запросом злоумышленника по расшифровке, плюс какой-либо экземпляр зашифрованного файла, а потом, по возможности, выключите компьютер, чтобы вирус не мог продолжить шифрование данных, а остальные действия производите на другом компьютере.

Как именно выяснить? Сделать это можно с помощью Google, найдя обсуждения или тип шифровальщика по расширению файла. Также начали появляться сервисы для определения типа ransomware.

Недостатки данной утилиты

- Файлы, копируемые на ПК, автоматически проверяются на наличие вирусов, а потому процесс копирования значительно замедляется.

- Возможны подвисания, когда интерфейс компьютера «замораживается» (явление довольно редкое, но вполне реальное).

- Рассчитана на одноразовое использование. Поскольку его антивирусная база автоматически не обновляется. Чтобы проверить компьютер самой последней версией, необходимо будет каждый раз снова скачивать.

Комментариев: 4

Честно говоря, не знаком с системами шифрования, но мне кажется что зловредная программа-шифровщик должна содержать в себе метод шифрования.

В том и проблема, что без ключа вы вряд-ли дешифруете файлы. Как такового вирусного кода там нет, пользователь практически всегда самостоятельно запускает шифровальщика. Кроме того, после выполнения, сама программа в большинстве случаев удаляется с компьютера.

| Лев Леопардович Тигренко

Лицензионный Dr.Web Security Space 11 (самый мощный из предлагаемых)

2015 год - НЕ ПРЕДОТВРАТИЛ заражение более 70 000 файлов рабочего ПК.

От помощи вежли отказали, сказали цитата - "Обратитесь в полицию"(. )

За кой хрен этим мега-компаниям платить бешеные деньги за софт.

В Dr.Web SS 11 Есть инструмент "Защита от потери данных", которая как раз создана для этих случаев, и прекрасно справляется со своей задачей. По сути шифрование (как и писали выше) - это не всегда зловредная операция, и однозначно определить что данные шифрует вирус, а не вы сами - не совсем просто. А примерно 100р в месяц (1200р лицензия на год) ИМХО не тянет на определение "бешеные деньги". ;) Только софтом еще пользоваться нужно уметь

Основные преимущества программы

- Присутствует возможность установки на уже зараженное вирусом устройство.

- Обнаружение вирусных программ даже тогда, когда они отсутствуют в базе данных.

- Функция сканирования архивных файлов множества различных форматов.

- Потребляет небольшое количество ресурсов компьютера.

- Программа портативная, не нужно устанавливать на ПК.

- Бесплатное использование на домашних компьютерах.

Файлы зашифрованы better_call_saul

Если окажется, что вы нашли способ расшифровки (т.е. он был где-то выложен, а я не уследил), прошу поделиться в комментариях информацией.

Файлы на компьютере зашифрованы в xtbl

Один из последних вариантов вируса-вымогателя шифрует файлы, заменяя их на файлы с расширением .xtbl и именем, состоящим из случайного набора символов.

К сожалению, способа расшифровать .xtbl на данный момент нет (как только он появится, инструкция будет обновлена). Некоторые пользователи, у которых на компьютере была действительно важная информация, сообщают на антивирусных форумах, что отправили авторам вируса 5000 рублей или другую требуемую сумму и получили дешифратор, однако это очень рискованно: вы можете ничего не получить.

Что делать, если файлы были зашифрованы в .xtbl? Мои рекомендации выглядят следующим образом (но они отличаются от тех, что есть на многих других тематических сайтах, где, например, рекомендуют немедленно выключить компьютер из электросети или не удалять вирус. На мой взгляд — это лишнее, а при некотором стечении обстоятельств может быть даже вредным, однако решать вам.):

Чего делать не следует:

- Переименовывать зашифрованные файлы, менять расширение и удалять их, если они вам важны.

Это, пожалуй, всё, что я могу сказать по поводу зашифрованных файлов с расширением .xtbl на данный момент времени.

Или расшифраторы для конкретного типа зашифрованных файлов, которые находятся в конце данной статьи.

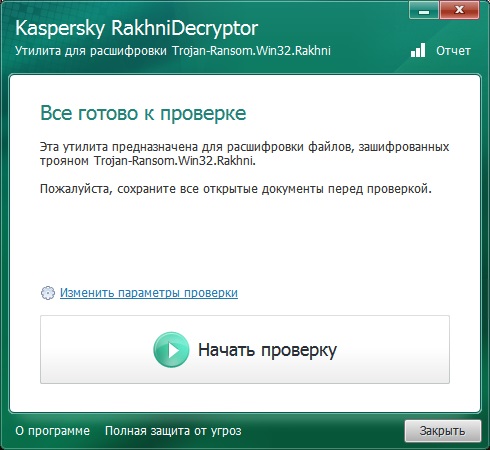

2. Сначала будем пробовать расшифровать файлы с помощью программы от Kaspersky:

2.1. Запускаем программу декриптор Касперского, если просит какие-то действия, например разрешения на запуск - запускаем, если просит обновиться - обновляем, это увеличит шансы вернуть зашифрованные данные

2.2. В появившемся окне программы для расшифровки файлов видим несколько кнопок. Настройка дополнительных параметров и начать проверку.

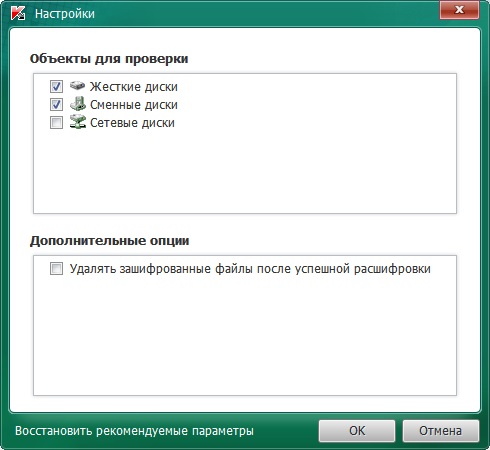

2.3. Если нужно выбираем дополнительные параметры и указываем места поиска зашифрованных файлов и если нужно - удалять после расшифровки, не советую выбирать эту опцию, не всегда файлы расшифровываются правильно!

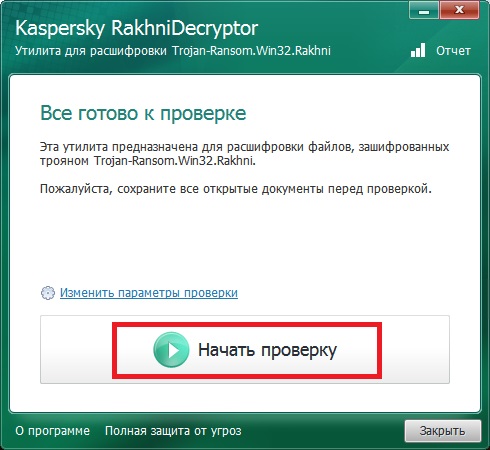

2.4. Запускаем проверку и ждём расшифровки наших зашифрованных вирусом данных.

3. Если с помощью первого метода не получилось. Пробуем расшифровать файлы с помощью программы от Dr. WEB

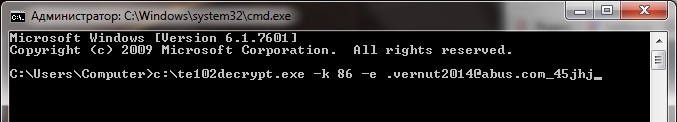

3.1. После того как вы скачали приложение для расшифровки, положите его например в корень диска "С:", таким образом файл "te102decrypt.exe" должен быть доступен по адресу "c:\te102decrypt.exe"

3.2. Теперь заходим в командную строку (Пуск-Поиск-Вводим "CMD" без кавычек-запускаем нажатием Ентер)

3.4. Жмём Ентер и ждём расшифровки файлов, которые были зашифрованы, в некоторых случаях создаётся несколько копий расшифрованных файлов, пробуете запустить их, ту копию расшифрованного файла, которая откроется нормально - сохраняете, остальное можно удалить.

Внимание: обязательно сохраните копию зашифрованных файлов на внешнем носителе или другом ПК. Представленные ниже дешифраторы могут не расшифровать файлы, а только испортить их!

Лучше всего запускать дешифратор на виртуальной машине или на специально подготовленном компьютере, предварительно загрузив на них несколько файлов.

Представленные ниже дешифраторы работают следующим образом: Например, ваши файлы зашифрованы шифратором amba и файлы приняли вид на подобии "Договор.doc.amba" или "Счёт.xls.amba", тогда скачиваем дешифратор для файлов амба и просто запускаем, он сам найдёт все файлы с этим расширением и расшифрует, но повторюсь, обезопасьте себя и предварительно сделайте копию зашифрованных файлов, в противном случае вы можете потерять неправильно расшифрованные данные навсегда!

Если вы не хотите рисковать, то отправьте несколько файлов нам, предварительно связавшись с нами по форме обратной связи, мы запустим дешифратор на специально подготовленном компьютере, изолированным от интернета.

Представленные файлы были проверены антивирусом Касперского последней версии и с последними обновлениями баз.

Одна из самых проблемных вредоносных программ сегодня — это троян или вирус, шифрующий файлы на диске пользователя. Некоторые из этих файлов расшифровать возможно, а некоторые — пока нет. В руководстве приведены возможные алгоритмы действий в обоих ситуациях, способы определить конкретный тип шифрования на сервисах No More Ransom и ID Ransomware, а также краткий обзор программ для защиты от вирусов-шифровальщиков (ransomware).

Особенности данного антивируса

- Сканирование ПК на наличие вредоносных элементов можно как в плановом режиме, так и в экстренных ситуациях — при обнаружении неполадок в его работе;

- Поддержка компьютера в чистоте и порядке, поскольку обнаруживает и удаляет то, что другие антивирусные программы не видят;

- Проверка как целиком так и выбор объектов для проверки;

- Присутствует справка где подробно описан процесс работы с программой;

- Запуск из командной строки, позволит задать дополнительные настройки для проверки;

- Менеджер карантина с возможностью удалить, восстановить по умолчанию, так и в заданную папку;

- Режим защиты работы сканера во время проверки;

- Возможность добавить файлы в исключения в настройках;

- Поддержка большого количества языков интерфейса программы.

1. Качаем утилиты для расшифровки файлов по ссылкам: Kaspersky и Dr.WEB

Вывод

На сегодня Доктор Веб КуреЙт является одним из лучших решений чтобы быстро проверить компьютер на вирусы, трояны и прочую нечисть при этом не устанавливая на ПК. Есть конечно и аналоги от других компаний, но как показал опыт использования данный продукт справляется со своей задачей прекрасно.

На этой странице можно получить ключ для расшифровки данных, указав ID (он же код) вида ABCDEF0123456789ABCD|1|2|3. Ключей может быть несколько.

Введите в поле "ID" строку из файла, оставленного шифровщиком и содержащего требования злоумышленников. Такие файлы, созданные шифровщиком на пострадавшем компьютере, как правило в нескольких копиях, имеют имена вида README1.txt, README2.txt и т.д. .. README10.txt и содержат строку, сообщающую об индивидуальном "коде", необходимом для расшифровки. В файле "требований" этот код выглядит как строка вида ABCDEF0123456789ABCD|0 возможен также вариант строки "кода" вида ABCDEF0123456789ABCD|NN|M|K Эту строку и нужно ввести в нашу форму поиска ключа.

Если оставленный шифровщиком файл "требований" утрачен, в некоторых случаях нужный код присутствует в измененных шифровщиком именах зашифрованных файлов В именах зашифрованнных файлов соответствующая строка "кода" находится в позиции *.ТОТ_САМЫЙ_КОД.дополнительное_расширение_добавленное_шифровщиком

Если вы получили несколько возможных вариантов файла-ключа (в виде набора файлов te225pass(1), te225pass(2), т.д.), дальнейшие действия нужно проделать последовательно для каждого ключа-кандидата, всякий раз давая проверяемому файлу ключа имя "te225pass"

В любую папку скопировать файлы "te225decrypt.exe" и файл ключа "te225pass" Запустить te225decrypt.exe

На первом шаге утилита запросит показать ей один зашифрованный файл (он нужен для проверки правильности расшифровки).

После успешной проверки ключа начнется расшифровка всех зашифрованных файлов на доступных дисках.

Если требуется провести расшифровку файлов только в определенной папке или на определенном диске, нужно запустить te225decrypt с параметром командной строки -path :

te225decrypt.exe -path "D:\Path"

- расшифровывать файлы только в указанной папке и вложенных в нее папках ("D:\Path" заменить на полное имя нужной папки).

te225decrypt.exe -path D:

- расшифровывать файлы только на указанном диске ( D: ) Использование кавычек, если имя папки содержит пробелы, обязательно. Указывать завершающий символ "\" ("бэкслэш") в имени папки нельзя : "D:\Path" - правильно, "D:\Path\" - неправильно.

Расшифровка идет в новые файлы; по принципу : "измененное_шифовальщиком_имя_файла" (зашифрованный) => "оригинальное_имя _файла" (расшифрованный) Соответственно, потребуется достаточное свободное место на диске. Зашифрованные исходные данные останутся на диске и никак не будут затронуты при расшифровке.

Наша принципиальная позиция - при расшифровке нельзя выполнять необратимых действий с исходными данными.

Мы недавно писали о том, что в сети распространяются новые угрозы - вирусы шифровальщики или более развёрнуто вирусы шифрующие файлы, более подробно можно почитать о них на нашем сайте, по этой ссылке.

В этой теме мы расскажем, как можно вернуть зашифрованные вирусом данные, для этого будем использовать два дешифратора, от антивирусов "Касперского" и "доктора Веб", это самые эффективные методы возвращения зашифрованной информации.

No More Ransom

No More Ransom — активно развивающийся ресурс, поддерживаемый разработчиками средств безопасности и доступный в версии на русском языке, направленный на борьбу с вирусами шифровальщиками (троянцами-вымогателями).

При удаче, No More Ransom может помочь расшифровать ваши документы, базы данных, фотографии и другую информацию, скачать необходимые программы для расшифровки, а также получить информацию, которая поможет избежать таких угроз в будущем.

На No More Ransom можно попробовать расшифровать ваши файлы и определить тип вируса-шифровальщика следующим образом:

Дополнительно, на сайте доступны полезные разделы:

На сегодня, No More Ransom — наверное, самый актуальный и полезный ресурс, связанный с расшифровкой файлов для русскоязычного пользователя, рекомендую.

Защита от вирусов шифровальщиков или ransomware

- Malwarebytes Anti-Ransomware

- BitDefender Anti-Ransomware

- WinAntiRansom

Но: эти программы не предназначены для расшифровки, а только лишь для предотвращения шифрования важных файлов на компьютере. Да и вообще, мне кажется, эти функции должны быть реализованы в антивирусных продуктах, иначе получается странная ситуация: пользователю необходимо держать на компьютере антивирус, средство борьбы с AdWare и Malware, а теперь еще и утилиту Anti-ransomware, плюс на всякий случай Anti-exploit.

Кстати, если вдруг окажется, что вам есть что добавить (потому как я могу не успевать мониторить то, что происходит со способами дешифровки), сообщайте в комментариях, эта информация будет полезна другим пользователям, столкнувшимся с проблемой.

Сейчас, когда данный вид вымогательства стал сильно популярен, любителям кликать по всем ссылкам без разбора остается только пожелать удачи. Впрочем, только безвозвратно потеряв важные файлы и можно научить людей делать резервные копии и думать, прежде чем открыть очередной мега-ускоритель-интернета, узнать секретный способ сказочного обогащения не отрывая жопы от стула или скачать супер-сжигатель жира с беспроигрышного интернет-казино.

Буквально месяц назад писал об одном из способов распространения данной заразы с помощью поддельных писем из арбитражного суда. Прошло чуть более года с того момента когда я впервые столкнулся с вирусами шифровальщиками и на тот момент не было вообще никаких инструментов, дающих хоть какой-то шанс на восстановление данных.

Сейчас уже есть некоторые позитивные сдвиги в борьбе с вымогателями, однако это всё-равно большая лотерея. Компания DrWeb продолжает оказывать бесплатные услуги по расшифровке (если есть возможность), однако с 19 июня 2013 года к рассмотрению принимаются только заявки от владельцев коммерческих лицензий на продукты Dr.Web. Привожу ссылку, по которой можно подать заявку:

Один мой знакомый попросил помочь ему в расшифровке файлов, зашифрованных накануне. Вот и решил проверить работу службу DrWeb, надо сказать что ответ пришел довольно быстро (буквально через пару часов) правда и не утешительный:

Добрый день!

Благодарим за обращение в техническую поддержку "Доктор Веб".

Файлы зашифрованы одним из новых вариантов троянской программы Trojan.Encoder.293

На данный момент у нас нет способа их расшифровать. Также, увы, нет никакой надежды, что кто-либо сможет подобрать/вычислить ключ для расшифровки - эффективных алгоритмов факторизации для шифра RSA современной науке не известно.

Ключ для расшифровки данных, зашифрованных Encoder.102, можно получить/изъять только у автора троянца.

Таким образом, основная рекомендация: обратитесь с заявлением в территориальное управление "К" МВД РФ по факту несанкционированного доступа к компьютеру, распространения вредоносных программ и вымогательства.

Возможно, в результате полицейской акции поймают автора/"хозяина" троянца и выяснят у него шифроключ.

Существует возможность частичного восстановления (реконструкции) некоторых файлов, зашифрованных encoder.293, без их расшифровки (расшифровка без приватной половины ключевой пары невозможна). Только некоторых, и только частично.

Фактически такой подход основывается на том, что шифровщик типа Encoder.102/293 вносит в файл относительно немного изменений. И т.к. в данные внесено относительно немного изменений, локализованных в известных местах файла, то на это можно посмотреть просто как на повреждение файла, которое, возможно, поддается исправлению. При этом следует иметь в виду, что реконструированный файл никогда не возвращается в исходное, как было до зашифровки, состояние.

Особенно актуально для офисных doc/xls, в которых после реконструкции могут измениться данные на первых страницах. Было написано 100, а станет 500 - такое запросто может случиться.

Наша утилита, которая кое-что умеет делать в этом плане:

- так деятельность реконструктора ограничится только тем, что найдется в указанном каталоге D:\Path

Результаты сохраняются в новые файлы по принципу:

"документ.doc.SOS@AUSI.COM_FG177" (зашифрованный) => "документ.doc" (реконструированный)

С учетом этого требуется дополнительное свободное место на диске. В лучшем случае te102decrypt сможет восстановить кое-что из файлов формата jpg/doc/xls/dbf (часть данных может быть потеряна, но количество потерь сведено к минимуму). Не более того.

Что касается зашифрованных zip-архивов. То, что можно из них вытащить без расшифровки, способен вытащить архиватор 7zip. Непосредственно распаковать прямо из зашифрованных. В данном случае должно быть возможно вытащить из зашифрованного zip-архива все файлы, кроме первого, и, быть может, еще нескольких из начала архива. Пока это всё, чем мы можем вам помочь.

С уважением, служба технической поддержки компании "Доктор Веб".

Список известных шифровальщиков можно посмотреть на форуме DrWeb (постоянно дополняется). Так что есть шанс, что ваш шифровальщик уже известен и к нему имеется дешифратор:

Если считаете статью полезной,

не ленитесь ставить лайки и делиться с друзьями.

Как удалить trojan.carberp.30 (klpclst.dat) Универсальный ключ для домофонов — правда или обман? CCleaner следит за тобой Вы взломаны, даю вам последний шанс. я нашёл хакера, рассылавшего устрашающие письма СУДЕБНОЕ РАЗБИРАТЕЛЬСТВО! Внимание! Поддельные письма из арбитражного суда с вирусом-шифровальщиком Ваш компьютер заблокирован за рассылку спама

ID Ransomware

К сожалению, все это не всегда помогает и не всегда есть работающие расшифровщики файлов. В этом случае сценарии бывают разными: многие платят злоумышленникам, поощраяя их продолжать эту деятельность. Некоторым пользователям помогают программы для восстановления данных на компьютере (так как вирус, делая зашифрованный файл, удаляет обычный важный файл, который теоретически можно восстановить).

Trojan-Ransom.Win32.Aura и Trojan-Ransom.Win32.Rakhni

Следующий троян, шифрующий файлы и устанавливающий им расширения из этого списка:

- .locked

- .crypto

- .kraken

- .AES256 (не обязательно этот троян, есть и другие, устанавливающие это же расширение).

- .codercsu@gmail_com

- .enc

- .oshit

- И другие.

Там же присутствует и подробная инструкция по применению данной утилиты, показывающая, как восстановить зашифрованные файлы, из которой я бы, на всякий случай убрал пункт «Удалять зашифрованные файлы после успешной расшифровки» (хотя, думаю и с установленной опцией все будет в порядке).

Еще варианты вируса-шифровальщика

Реже, но также встречаются следующие трояны, шифрующие файлы и требующие деньги за расшифровку. По приведенным ссылкам есть не только утилиты для возврата ваших файлов, но и описание признаков, которые помогут определить, что у вас именно этот вирус. Хотя вообще, оптимальный путь: с помощью антивируса Касперского просканировать систему, узнать имя трояна по классификации этой компании, а потом искать утилиту по этому имени.

Обновление программы

Dr.Web CureIt! — Лечащая утилита сможет вылечить систему однократно и не является постоянным средством для борьбы компьютера с вирусами. Чтобы обновить данную утилиту, нужно будет скачать по новой по ссылке ниже, так базы обновляются один или несколько раз в час.

Установка Dr.Web CureIt

Доктор Веб КуреЙт не нуждается в установке, так как является портативной версией. Запускаем двойным нажатием скачанный файл по ссылке ниже, ставим галочку (соглашаемся с условиями использования) жмём кнопку «Продолжить» и запускаем проверку. Так же можно выбрать объекты для проверки и настройки по желанию, ничего сложного в этом нет.

Читайте также: