Dns cloak что это

Средств защиты трафика от слежки со стороны провайдеров интернета, владельцев сайтов, а также встроенных в приложения рекламных SDK существует множество. Защищённые узлы DNS, многочисленные провайдеры VPN, прокси-серверы, а также средства безопасности, анонсированные в 15-й версии мобильной операционной системы iOS, предоставляют желающим защитить свою частную жизнь от подглядывания широкий выбор. Насколько действительно безопасны популярные решения, какими из них стоит воспользоваться и от чего конкретно способны защитить те или иные инструменты? Сегодня мы рассмотрим те сервисы, за которые не нужно платить: шифрование DNS, маскировку IP-адреса в iOS 15 и защиту, предоставляемую браузером Tor. О платных и бесплатных сервисах VPN, прокси-серверах и новой услуге Apple Private Relay мы поговорим в следующей статье.

Насколько реальна угроза? Все провайдеры связи собирают и хранят информацию о посещаемых их пользователями веб-узлах; многие из них продают эти данные на сторону; многие были замечены ( 1 , 2 ) в перехвате и подмене DNS-запросов. Более того, провайдеры активно противодействуют внедрению защищённого протокола DNS, который делает эти практики невозможными.

От чего защищает : использование шифрованных DNS способно защитить от утечек информации о запрашиваемых именах хостов через DNS-серверы провайдеров, атак через «посредника» и подмены DNS-трафика, особенно при использовании публичных сетей Wi-Fi. Шифрование трафика DNS способно помочь в обходе блокировок, реализованных на основе DNS.

От чего не защищает : шифрование трафика DNS не поможет в обходе блокировок, реализованных на основе таблицы IP адресов, а тем более — на уровне DPI. Шифрование DNS не защитит передаваемые данные, не скроет IP адрес пользователя ни от посредников, ни от владельцев посещаемых ресурсов.

Стоимость услуги : сервисы защищённых DNS бесплатны.

Насколько это безопасно : передавая обработку своих DNS запросов на сторону, пользователь надёжно защитит запросы от перехвата и от собственного интернет-провайдера, одновременно полностью доверяя эти данные выбранному сервису. Правильный выбор защищённого сервиса DNS, таким образом, критически важен .

Как использовать : для Windows использование безопасных серверов DNS можно настроить средствами браузера Microsoft Edge. В сторонних браузерах (например, Chrome, Mozilla Firefox) шифрование DNS включается похожим образом.

Какой сервис выбрать?

Существует множество защищённых DNS сервисов. Чаще всего упоминаются такие провайдеры, как Cloudflare, Google, OpenDNS, NextDNS, а также AdGuard, созданный отечественными разработчиками.

Cloudflare — открытый в 2018 сервис, использующий проприетарную технологию WARP, по заявлениям производителя обеспечивающую более высокую степень безопасности в сравнении с другими провайдерами. Политика конфиденциальности: журнал запросов не ведётся, данные на сторону не передаются и не продаются (см. Privacy Policy — Public DNS Resolver Users).

Google Public DNS — открытый сервис шифрования DNS компании Google. Политика конфиденциальности: Google собирает, обрабатывает и использует данные из всех источников, до которых технически может дотянуться. Сбор и обработка данных осуществляются в соответствие с официальной политикой конфиденциальности (см. Privacy Policy ).

NextDNS делает упор на отсутствие журналирования ( zero logging policy ) для всех пользователей по умолчанию. Пользователи, желающие сохранить журнал своих запросов, могут создать учётную запись и хранить данные до 3 месяцев.

AdGuard также предлагает политику zero-logging . Помимо собственно обработки запросов DNS, AdGuard DNS может опционально отфильтровывать запросы к доменным именам, использующимся сервисами для сбора информации и отслеживания пользователей.

LibreDNS был открыт компанией LibreOps, пропагандирующей свободу слова, противодействие государственной цензуре и технологии с открытым исходным кодом. Журналы запросов не ведутся; владельцы сервиса уточняют, что журналирование отключено на уровне сервиса DNS (DNS daemon). Кроме того, компания ведёт локальный реестр узлов, используя OpenNIC в качестве Tier 1.

Настройка защищённого DNS в iOS 14 и более новых версиях

Начиная с iOS 14, Apple поддерживает зашифрованный DNS на уровне системы. Однако соответствующей настройки в системе нет; нет даже упоминаний об этой возможности. Поддержка есть, настройки — нет. Чтобы использовать безопасный DNS-сервер, необходимо или установить приложение из App Store, или установить соответствующий профиль конфигурации.

В App Store присутствует множество приложений, предлагающих шифрование DNS: Cloudflare , AdGuard , NextDNS и другие. Если вы предпочитаете установить профиль вручную, то сгенерировать его можно на сайте NextDNS , либо можно скачать готовый профиль со страницы paulmillr/encrypted-dns :

Подводим итоги :

Как использовать новый сервис?

Гораздо интереснее работа с новыми режимами, в которых запрос улетает на сервер по шифрованному соединению (собственно, ответ возвращается по нему же), упомянутыми DNS-over-TLS и DNS-over-HTTPS. К сожалению, "из коробки" они не поддерживаются (авторы верят, что это "пока"), но организовать в своем ПО (либо даже на своей железке) их работу несложно:

Примеры запросов, прямо из документации:

GET-запрос в формате DNS Wireformat

POST-запрос в формате DNS Wireformat

То же, но с использованием JSON

Очевидно, что редкий (если вообще хоть один) домашний роутер умеет так работать с DNS, но это не означает, что поддержка не появится завтра — причем, что интересно, здесь мы вполне можем реализовать работу с DNS в своем приложении (как уже собирается сделать Mozilla, как раз на серверах Cloudflare).

Amazing app! Best one out there

Besides the VPN routing, the DNS part of this seems to be dnscrypt-proxy, but running on iOS. Which is amazing! And unlike dnscrypt-proxy, this app has a very simple and powerful UI! Getting logging setup on DNSCloak is easier than setting it up on a desktop machine.

If you’re the techie type you can even modify the dnscrypt toml config file directly for ultimate power.

Overall, very impressed that a free iOS app built on top of a rather techie-centric open source tool has such a slick and easy to use GUI! Plenty of iOS ports of popular OSS projects are user interface train wrecks. DNS Cloak is a pleasant exception!

Smart people make wonderful things

I’m smart enough to know how smart the people are who made this.

And I am smart enough to know how much I love it.

I just wanted a system wide ad blocker. This is it. I use the adguard-dns-doh server. In the settings: connect on demand, show vpn icon. Boom, done.

The only thing I am not smart enough to figure out is how to whitelist a specific website in my default browser, Firefox.

Oh, and thanks for the iOS 15.1 fix. I was worried for a few days.

Браузер Tor

Пользователи браузера Tor могут посещать сетевые ресурсы в зашифрованном и полностью конфиденциальном режиме. Протокол Onion направляет зашифрованный трафик через три независимых узла, что делает перехват трафика теоретически невозможным даже в случаях, если один из узлов скомпрометирован. В реальной жизни защита Tor не настолько непробиваема, но для обеспечения приватности её более чем достаточно.

Разработчики Tor рекомендуют приложение для iOS под названием Onion Browser, которое использует маршрутизацию Tor. По словам разработчиков, Apple требует, чтобы браузеры на iOS использовали Webkit, что не позволяет Onion Browser добиться того уровня защиты, доступного в Tor.

Есть ли смысл в использовании браузера Tor в контексте защиты конфиденциальности? С одной стороны, для достижения задекларированной цели (защиты от слежки) это явный перебор. С другой — использование Tor попросту неудобно, а страницы в этом браузере открываются в разы (иногда — во много раз) медленнее, чем в обычном браузере. Отсутствует синхронизация с облаком, как нет и многих других привычных и удобных функций, которые можно ожидать от современного веб-браузера. Постоянное использование Tor с единственной целью защиты от слежки со стороны интернет-провайдера, пожалуй, не имеет большого смысла.

От чего защищает : от любой слежки со стороны провайдера и третьих лиц; от отслеживания трекерами; от определения реального IP-адреса владельцами сайтов и сервисов (если пользователь не авторизовался в них ранее с реального IP). Использование Tor позволяет игнорировать блокировки, работающие на любых известных принципах. При должной настройке Tor может использоваться даже в Китае .

От чего не защищает : если пользователь авторизуется на сайте, на котором ранее авторизовался с реального IP, то инкогнито будет раскрыто. Не защищается трафик сторонних приложений.

Стоимость услуги : бесплатно.

Насколько это безопасно : в целом Tor безопасен. Время от времени в браузере обнаруживаются уязвимости, приводящие к утечке реального IP-адреса. С точки зрения повседневной защиты от отслеживания эти уязвимости критического значения не имеют.

Подводим итоги :

- Полноценная защита, но — только в конкретном приложении (браузер Tor на настольных компьютерах, браузер Onion в iOS)

- Интернет-провайдер не получит информации о посещаемых сайтах, включая IP-адреса

- Владельцы веб-сайтов и трекеры не получат реальный IP-адрес

- Сквозное шифрование трафика, пропускаемого через три независимых узла

- Низкая скорость работы в силу особенностей технологии

- Отсутствие облачной синхронизации

- Меньшая степень защиты (и то же неудобство использования ) в iOS

Update: very upset

Once I understood.

. the concept of DNS- more specifically its role and importance in maintaining any semblance of privacy online, the Quad9 app along with information on Quad9’s site are invaluable. Subject/topic is a bit overwhelming at first (at least for me), but once I put my head down, had a glass of wine AND an energy drink, it all came together. The app was easy peasy, and I was able to add/config the VPN for my iPhone without too much panic or fanfare. 😁

Great concept for content filtering, but still too easy to bypass

The app freezes on a blank grey page after entering a 4-digit app unlock password on iPhone 6.

I was impressed by the app password feature, which prevents tampering and acts as a Parental Control option. Unfortunately, the “Connect on Demand” VPN feature (auto-reconnect) can be easily disabled by going to Settings > General > VPN > selecting DNS Cloak profile and unselecting “Connect on Demand.”

Заключение

В первой части статьи мы рассмотрели лишь бесплатные средства защиты конфиденциальности. Стоит ли их использовать? Шифрование DNS стоит активировать, выбрав для себя подходящего провайдера. Не повредит и функция маскировки IP-адреса от трекеров; в то же время польза от этой функции в режиме «трекеры и веб-сайты» сомнительна. Использовать ли бесплатный VPN и какой именно? На этот вопрос однозначного ответа нет. Наконец, использовать браузер Tor на постоянной основе попросту медленно и неудобно, да и защищены будут только открытые в этом браузере сайты — но не данные приложений.

Статья будет полезна всем любителям данной игры . Как же сложно там копить алмазы , а так же чашки которые заканчиваются на самом интересном месте . Разработчики недавно обновили игру , чтобы читателям было немного проще подкопить алмазы ( если не заходить в игру какое-то долгое время то будут давать алмазы , самое большое год до 1000 алмазов) но ни кто же не хочет сидеть год и ждать когда тебе упадут алмазы ? ведь там уже будут написаны новые истории .

Предлагаю вам решение , проверено лично и за него я ручаюсь!

И так , мной был обнаружен очень хороший мод , а самое главное что мод с самой низкой ценой 69 рублей ! Я не скачиваю подозрительные бесплатные моды , попробовав этот уже пользуюсь достаточно долгое время . Тем более алмазы и чашки в игре стоят очень дорого и их предлагают мало , за 69 рублей вы можете обзавестись бесконечными ресурсами игры . Хорошая и оперативная служба поддержки на сайте мода , ребята вам помогут , если у вас будут трудности закачкой мода .

Сложного ничего нет , принципе на их сайте все четко прописано и есть видео . Напишу вам гайд по установки как на андроид так и на айфон . Внимание ! если вы не оформите подписку через их сайт , то мод работать не будет !

Первым делом заходим на сайт Iroke club .

Два слова пояснений, о чём разговор

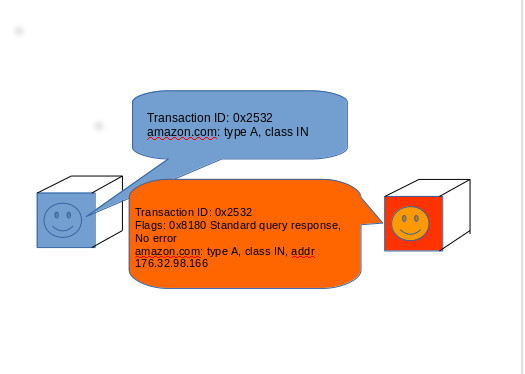

В свою очередь, сервер DNS, получив запрос "какой IP-адрес у хоста с именем habrahabr.ru?", определяет, знает ли он что-либо об указанном хосте. Если нет, он делает запрос к другим серверам DNS в мире, и, шаг за шагом, пробует выяснить ответ на заданный вопрос. В итоге, по нахождению итогового ответа, найденные данные отправляются всё ещё ждучему их клиенту, плюс сохраняются в кеше самого DNS-сервера, что позволит в следующий раз ответить на подобный вопрос гораздо быстрее.

Можно вполне понять компанию Cloudflare, создателя сервиса: они зарабатывают свой хлеб, поддерживая и развивая одну из самых популярных CDN-сетей в мире (среди функций которой — не только раздача контента, но и хостинг DNS-зон), и, в силу желания тех, кто не очень разбирается, учить тех, кого они не знают, тому, куда ходить в глобальной сети, достаточно часто страдает от блокировок адресов своих серверов со стороны не будем говорить кого — так что наличие DNS, не подверженного влиянию "окриков, свистков и писулек", для компании означает меньший вред их бизнесу. А технические плюсы (мелочь, а приятно: в частности, для клиентов бесплатного DNS Cloudflare обновление DNS-записей ресуров, размещенных на DNS-серверах компании, будет мгновенным) делают пользование описываемого в посте сервиса еще более интересным.

Маскировка IP-адреса в iOS 15: Hide IP Address

Одноимённая настройка доступна в браузере Safari начиная с iOS 15. Она является частью программы Apple’s Intelligent Tracking Prevention. Не перепутайте: эта настройка не имеет ничего общего с другим (платным) сервисом Apple Private Relay, также анонсированным в iOS 15 и являющимся частью подписки iCloud+.

Новая функция добавляет параметр в настройках Safari под названием «Скрыть IP-адрес» с выбором между «Только трекеры» и «Трекеры и веб-сайты». Активировав эту настройку, пользователь получит возможность замаскировать (скрыть) реальный IP-адрес от многочисленных счётчиков, рекламных трекеров и скриптов аналитики, которые загружаются в составе страниц. Смысл этой функции заключается в ограничении доступа к данным реального местоположения пользователя, которые можно отследить по IP-адресам.

Поскольку iOS 15 все еще находится в стадии бета-тестирования, об этой функции известно немногое.

От чего защищает : подмена IP-адреса пользователя в Safari способна скрыть реальный адрес и точное местоположение пользователя от рекламных и аналитических трекеров, а также (при включении защиты на уровне трекеров + веб-сайтов) и от владельцев посещаемых сайтов, а также от слежки со стороны интернет-провайдера (на уровне IP-адресов).

От чего не защищает : подмена IP-адреса в Safari не защитит от слежки со стороны провайдера на уровне DNS запросов, а также не зашифрует трафик. Также данная настройка не работает за пределами браузера Safari, так что запросы приложений будут по-прежнему отслеживаться. Данный вид защиты не защитит от анализа методом DPI и не поможет в обходе блокировок. Обратите внимание: ранее установленные cookie и авторизованные сессии, ранее открытые с реального IP-адреса, позволят сайтам и трекерам идентифицировать пользователя несмотря на защиту.

Стоимость услуги : бесплатно; требуется iOS 15.

Насколько это безопасно : включая маскировку IP-адресов от трекеров, вы ничем не рискуете и ничего не теряете. Активация защиты от трекеров и веб-сайтов способна замедлить доступ к ресурсам; насколько именно — можно будет сказать лишь после официального выхода iOS 15. Обратите внимание, что ни запросы DNS, ни сам трафик не будут дополнительно шифроваться.

- Бесплатный сервис; только для Safari в iOS 15

- Шифрование трафика: неизвестно

- Шифрование DNS: неизвестно (но маловероятно)

- Ограниченная защита конфиденциальности только в Safari

Best DNS Changer App!

After trying every other device-wide adblocking app in the App Store, I was discouraged, thinking I’d never find one that was simple to use and worked without stopping. This isn’t an adblocker app by definition; but the AdGuard DNS servers work great, and are one of the (many!) options in this app.

It’s been several days since I installed this app, and I’ve restarted the device several times, without the DNS ever stopping. It works perfectly. Thanks for the awesome app, and to everyone else looking for a good adblocker or simply a good DNS app, your search has ended. 😄

Гайд по установке мода на iOS через DNSCloak

- Первым делом скачиваем, устанавливаем и доверяем сертификат для iOS. "Основные" -> "Профиль" -> "Сертификат" Сертификат

- Подтверждаем доверие нашему сертификату как корневому. "Настройки" -> "Основные" -> "Об устройстве" -> "Доверие сертификатам" Устанавливаем приложение DNSCloak из App Store DNSCloak

- Заходим в приложение DNSCloak и нажимаем на желтую иконку карандаша с блокнотом сверху. Стираем весь код из DNS Cloak и вставляем код с нашего сайта. Чтобы скопировать нужный код достаточно нажать на фиолетовый блок с кодом, он автоматически скопируется:

Сохраняем скопированный код в DNS Cloak'е, выходим из редактора кода. На главном экране в DNS Cloak должен появиться один единственный сервер "iroke". Нажимаем на иконку треугольника сверху чтобы включить DNS Cloak.Проверяем включен ли DNSCloak, сверху должен быть желтый квадратик, а не треугольник. Если после этого DNS-сервер не заработал или выдал ошибку нажмите на поле "iroke" по центру и "Stop using this server", а далее на "Use this server"После выполненных действий можно выходить из DNSCloak и заходить в приложение "Клуб Романтики" Заходим внутри приложения в Настройки -> Инструменты Видим параметр UID, переписываем/ скриншотим его. Важно: сохраняем его на тот случай, если слетит прогресс Переписываем UID который мы записали ранее в поле привязки аккаунта в личном кабинете и нажимаем "Сохранить". ВАЖНО, ЭТО НАДО СДЕЛАТЬ ПОСЛЕ ПРИВЯЗКИ UID НА САЙТЕ. Заходим в игру и сразу выходим из игры через кнопку выхода (снизу слева в главном меню)Оплачиваем подписку, если она не оплачена. После этого можно мод должен будет работать без проблем.

Более подробно смотрите на их сайте , если будет не понятно там есть и видео , а если и тут будет тяжело то служба поддержки вам поможет ) Наслаждайтесь прочтением ваших любимых историй .

DNSCloak is a rare find these days on the app store - a true open source tool that is free and well maintained. Sadly it is incompatible with at least the default vpn config nord uses, but I still find the software useful as a sort of VPN lite. VPNs can be slow and masking your ip isn’t always desirable. And DNS is a privacy/security hole many people overlook but it’s a big one. This is a highly configurable, inobtrusive solution, I wish Apple would tweak their network settings model to allow this and a vpn to coexist more gracefully but I can toggle between them with Siri Shortcuts in the meantime.

Anyway tl;dr: good free software that makes your internet more secure and private and they won’t ask for your money or harvest your data.

Until I can remove vpn from the status bar

Great app works with the host file I used in the old app as of 15.2 the old app won't work so if u want to use a host and block ads your forced to this new one & you can't hide the VPN bar status no longer I have no idea who decided to remove that feature ..

But until it's back I'm knocking stars also knocking stars for the forced portait mode as I use landscape, the old app is landscape but they made the new one forced portrait.

Шифрование трафика между вашим устройством и DNS-сервисом помешает посторонним лицам отслеживать трафик или подменить адрес

Смерть сетевого нейтралитета и ослабление правил для интернет-провайдеров по обработке сетевого трафика вызвали немало опасений по поводу конфиденциальности. У провайдеров (и других посторонних лиц, которые наблюдают за проходящим трафиком) уже давно есть инструмент, позволяющий легко отслеживать поведение людей в интернете: это их серверы доменных имен (DNS). Даже если они до сих пор не монетизировали эти данные (или не подменяли трафик), то наверняка скоро начнут.

«Открытые» DNS-сервисы позволяют обходить сервисы провайдеров ради конфиденциальности и безопасности, а кое в каких странах — уклоняться от фильтрации контента, слежки и цензуры. 1 апреля (не шутка) компания Cloudflare запустила свой новый, бесплатный и высокопроизводительный DNS-сервис, предназначенный для повышения конфиденциальности пользователей в интернете. Он также обещает полностью скрыть DNS-трафик от посторонних глаз, используя шифрование.

Названный по своему IP-адресу, сервис 1.1.1.1 — это результат партнёрства с исследовательской группой APNIC, Азиатско-Тихоокеанским сетевым информационным центром, одним из пяти региональных интернет-регистраторов. Хотя он также доступен как «открытый» обычный DNS-резолвер (и очень быстрый), но Cloudflare ещё поддерживает два протокола шифрования DNS.

Хотя и разработанный с некоторыми уникальными «плюшками» от Cloudflare, но 1.1.1.1 — никак не первый DNS-сервис с шифрованием. Успешно работают Quad9, OpenDNS от Cisco, сервис 8.8.8.8 от Google и множество более мелких сервисов с поддержкой различных схем полного шифрования DNS-запросов. Но шифрование не обязательно означает, что ваш трафик невидим: некоторые службы DNS с шифрованием всё равно записывают ваши запросы в лог для различных целей.

Cloudflare пообещал не журналировать DNS-трафик и нанял стороннюю фирму для аудита. Джефф Хастон из APNIC сообщил, что APNIC собирается использовать данные в исследовательских целях: диапазоны 1.0.0.0/24 и 1.1.1.0/24 изначально были сконфигурированы как адреса для «чёрного» трафика. Но APNIC не получит доступ к зашифрованному трафику DNS.

Для пользователей подключить DNS-шифрование не так просто, как изменить адрес в настройках сети. В настоящее время ни одна ОС напрямую не поддерживает шифрование DNS без дополнительного программного обеспечения. И не все сервисы одинаковы с точки зрения софта и производительности.

Как работает DNS

Есть много причин для лучшей защиты DNS-трафика. Хотя веб-трафик и другие коммуникации могут быть защищены криптографическими протоколами, такими как Transport Layer Security (TLS), но почти весь трафик DNS передаётся незашифрованным. Это означает, что ваш провайдер (или кто-то другой между вами и интернетом) может регистрировать посещаемые сайты даже при работе через сторонний DNS — и использовать эти данных в своих интересах, включая фильтрацию контента и сбор данных в рекламных целях.

Как выглядит типичный обмен данными между устройством и DNS-резолвером

«У нас есть проблема “последней мили” в DNS, — говорил Крикет Лю, главный архитектор DNS в компании Infoblox, которая занимается информационной безопасностью. — Большинство наших механизмов безопасности решают вопросы коммуникаций между серверами. Но есть проблема с суррогатами резолверов на различных операционных системах. В реальности мы не можем их защитить». Проблема особенно заметна в странах, где власти более враждебно относятся к интернету.

Наиболее очевидный способ уклонения от слежки — использование VPN. Но хотя VPN скрывают содержимое вашего трафика, для подключения к VPN может потребоваться запрос DNS. И в ходе VPN-сеанса запросы DNS тоже могут иногда направляться веб-браузерами или другим софтом за пределы VPN-тоннеля, создавая «утечки DNS», которые раскрывают посещённые сайты.

Однако эта опция защиты недоступна массовому пользователю. Ни один из этих протоколов нативно не поддерживается ни одним DNS-резолвером, который идёт в комплекте с ОС. Все они требуют установки (и, вероятно, компиляции) клиентского приложения, которое действует как локальный «сервер» DNS, ретранслируя запросы, сделанные браузерами и другими приложениями вверх по течению к безопасному провайдеру DNS по вашему выбору. И хотя две из трёх данных технологий предлагаются на роль стандартов, ни один из проверенных нами вариантов пока не представлен в окончательном виде.

Поэтому если хотите погрузиться в шифрование DNS, то лучше взять для DNS-сервера в домашней сети Raspberry Pi или другое отдельное устройство. Потому что вы наверняка обнаружите, что настройка одного из перечисленных клиентов — это уже достаточно хакерства, чтобы не захотеть повторять процесс заново. Проще запросить настройки DHCP по локальной сети — и указать всем компьютерам на одну успешную установку DNS-сервера. Я много раз повторял себе это во время тестирования, наблюдая падение одного за другим клиентов под Windows и погружение в спячку клиентов под MacOS.

Сообщество DNSCrypt пыталось сделать доступный инструмент для тех, кто не обладает навыками работы в командной строке, выпустив программы DNSCloak (слева) под iOS и Simple DNSCrypt (справа) под Windows

Для полноты картины в исторической перспективе начнём обзор с самой первой технологии шифрования DNS — DNSCrypt. Впервые представленный в 2008 году на BSD Unix, инструмент DNSCrypt изначально предназначался для защиты не от прослушки, а от DNS-спуфинга. Тем не менее, его можно использовать как часть системы обеспечения конфиденциальности — особенно в сочетании с DNS-сервером без логов. Как отметил разработчик DNSCrypt Фрэнк Денис, гораздо больше серверов поддерживают DNSCrypt, чем любой другой вид шифрования DNS.

«DNSCrypt — это немного больше, чем просто протокол, — говорит Фрэнк Денис. — Сейчас сообщество и активные проекты характеризуют его гораздо лучше, чем мой изначальный протокол, разработанный в выходные». Сообщество DNSCrypt создало простые в использовании клиенты, такие как Simple DNSCrypt для Windows и клиент для Apple iOS под названием DNS Cloak, что делает шифрование DNS доступнее для нетехнических людей. Другие активисты подняли независимую сеть приватных DNS-серверов на основе протокола, помогающего пользователям уклониться от использования корпоративных DNS-систем.

«DNSCrypt — это не подключение к серверам конкретной компании, — сказал Денис. — Мы призываем всех поднимать собственные сервера. Сделать это очень дёшево и легко. Теперь, когда у нас есть безопасные резолверы, я пытаюсь решить задачу фильтрации контента с учётом конфиденциальности».

Для тех, кто хочет запустить DNS-сервер с поддержкой DNSCrypt для всей своей сети, лучшим клиентом будет DNSCrypt Proxy 2. Старая версия DNSCrypt Proxy по-прежнему доступна как пакет для большинства основных дистрибутивов Linux, но лучше загрузить бинарник новой версии непосредственно с официального репозитория на GitHub. Есть версии для Windows, MacOS, BSD и Android.

Опыт сообщества DNSCrypt по защите конфиденциальности воплощён в DNSCrypt Proxy. Программа легко настраивается, поддерживает ограничения по времени доступа, шаблоны для доменов и чёрный список IP-адресов, журнал запросов и другие функции довольно мощного локального DNS-сервера. Но для начала работы достаточно самой базовой конфигурации. Есть пример файла конфигурации в формате TOML (Tom's Obvious Minimal Language, созданный соучредителем GitHub Томом Престоном-Вернером). Можете просто переименовать его перед запуском DNSCrypt Proxy — и он станет рабочим файлом конфигурации.

По умолчанию прокси-сервер использует открытый DNS-резолвер Quad9 для поиска и получения с GitHub курируемого списка открытых DNS-сервисов. Затем подключается к серверу с самым быстрым откликом. При необходимости можно изменить конфигурацию и выбрать конкретный сервис. Информация о серверах в списке кодируется как «штамп сервера». Он содержит IP-адрес поставщика, открытый ключ, информацию, поддерживает ли сервер DNSSEC, хранит ли провайдер логи и блокирует ли какие-нибудь домены. (Если не хотите зависеть от удалённого файла при установке, то можно запустить «калькулятор штампов» на JavaScript — и сгенерировать собственный локальный статичный список серверов в этом формате).

Для своего тестирования DNSCrypt я использовал OpenDNS от Cisco в качестве удалённого DNS-сервиса. При первых запросах производительность DNSCrypt оказалась немного хуже, чем у обычного DNS, но затем DNSCrypt Proxy кэширует результаты. Самые медленные запросы обрабатывались в районе 200 мс, в то время как средние — примерно за 30 мс. (У вас результаты могут отличаться в зависимости от провайдера, рекурсии при поиске домена и других факторов). В целом, я не заметил замедления скорости при просмотре веб-страниц.

С другой стороны, DNSCrypt для шифрования не полагается на доверенные центры сертификации — клиент должен доверять открытому ключу подписи, выданному провайдером. Этот ключ подписи используется для проверки сертификатов, которые извлекаются с помощью обычных (нешифрованных) DNS-запросов и используются для обмена ключами с использованием алгоритма обмена ключами X25519. В некоторых (более старых) реализациях DNSCrypt есть условие для сертификата на стороне клиента, который может использоваться в качестве схемы управления доступом. Это позволяет им журналировать ваш трафик независимо от того, с какой IP-адреса вы пришли, и связывать его с вашим аккаунтом. Такая схема не используется в DNSCrypt 2.

С точки зрения разработчика немного сложно работать с DNSCrypt. «DNSCrypt не особенно хорошо документирован, и не так много его реализаций», — говорит Крикет Лю из Infoblox. На самом деле мы смогли найти только единственный клиент в активной разработке — это DNSCrypt Proxy, а OpenDNS прекратил поддерживать его разработку.

Интересный выбор криптографии в DNSCrypt может напугать некоторых разработчиков. Протокол использует Curve25519 (RFC 8032), X25519 (RFC 8031) и Chacha20Poly1305 (RFC 7539). Одна реализация алгоритма X24419 в криптографических библиотеках Pyca Python помечена как «криптографически опасная», потому что с ней очень легко ошибиться в настройках. Но основной используемый криптографический алгоритм Curve25519, является «одной из самых простых эллиптических кривых для безопасного использования», — сказал Денис.

Разработчик говорит, что DNSCrypt никогда не считался стандартом IETF, потому что был создан добровольцами без корпоративной «крыши». Представление его в качестве стандарта «потребовало бы времени, а также защиты на заседаниях IETF», — сказал он. «Я не могу себе этого позволить, как и другие разработчики, которые работают над ним в свободное время. Практически все ратифицированные спецификации, связанные с DNS, фактически написаны людьми из одних и тех же нескольких компаний, из года в год. Если ваш бизнес не связан с DNS, то действительно тяжело получить право голоса».

TLS стал приоритетом для CloudFlare, когда понадобилось усилить шифрование веб-трафика для защиты от слежки

У DNS по TLS (Transport Layer Security) несколько преимуществ перед DNSCrypt. Во-первых, это предлагаемый стандарт IETF. Также он довольно просто работает по своей сути — принимает запросы стандартного формата DNS и инкапсулирует их в зашифрованный TCP-трафик. Кроме шифрования на основе TLS, это по существу то же самое, что и отправка DNS по TCP/IP вместо UDP.

Существует несколько рабочих клиентов для DNS по TLS. Самый лучший вариант, который я нашел, называется Stubby, он разработан в рамках проекта DNS Privacy Project. Stubby распространяется в составе пакета Linux, но есть также версия для MacOS (устанавливается с помощью Homebrew) и версия для Windows, хотя работа над последней ещё не завершена.

Хотя мне удалось стабильно запускать Stubby на Debian после сражения с некоторыми зависимостями, этот клиент регулярно падал в Windows 10 и имеет тенденцию зависать на MacOS. Если вы ищете хорошее руководство по установке Stubby на Linux, то лучшая найденная мной документация — это пост Фрэнка Сантосо на Reddit. Он также написал shell скрипт для установки на Raspberry Pi.

Положительный момент в том, что Stubby допускает конфигурации с использованием нескольких служб на основе DNS по TLS. Файл конфигурации на YAML позволяет настроить несколько служб IPv4 и IPv6 и включает в себя настройки для SURFNet, Quad9 и других сервисов. Однако реализация YAML, используемая Stubby, чувствительна к пробелам, поэтому будьте осторожны при добавлении новой службы (например, Cloudflare). Сначала я использовал табы — и всё поломал.

Клиенты DNS по TLS при подключении к серверу DNS осуществляют аутентификацию с помощью простой инфраструктуры открытых ключей (Simple Public Key Infrastructure, SPKI). SPKI использует локальный криптографический хэш сертификата провайдера, обычно на алгоритме SHA256. В Stubby этот хэш хранится как часть описания сервера в файле конфигурации YAML, как показано ниже:

После установления TCP-соединения клиента с сервером через порт 853 сервер представляет свой сертификат, а клиент сверяет его с хэшем. Если всё в порядке, то клиент и сервер производят рукопожатие TLS, обмениваются ключами и запускают зашифрованный сеанс связи. С этого момента данные в зашифрованной сессии следуют тем же правилам, что и в DNS по TCP.

После успешного запуска Stubby я изменил сетевые настройки сети DNS, чтобы направлять запросы на 127.0.0.1 (localhost). Сниффер Wireshark хорошо показывает этот момент переключения, когда трафик DNS становится невидимым.

Переключаемся с обычного трафика DNS на шифрование TLS

Хотя DNS по TLS может работать как DNS по TCP, но шифрование TLS немного сказывается на производительности. Запросы dig к Cloudflare через Stubby у меня выполнялись в среднем около 50 миллисекунд (у вас результат может отличаться), в то время как простые DNS-запросы к Cloudflare получают ответ менее чем за 20 мс.

Здесь тоже имеется проблема с управлением сертификатами. Если провайдер удалит сертификат и начнёт использовать новый, то в настоящее время нет чистого способа обновления данных SPKI на клиентах, кроме вырезания старого и вставки нового сертификата в файл конфигурации. Прежде чем с этим разберутся, было бы полезно использовать какую-то схему управления ключами. И поскольку сервис работает на редком порту 853, то с высокой вероятностью DNS по TLS могут заблокировать на файрволе.

Google и Cloudflare, похоже, одинаково видят будущее зашифрованного DNS

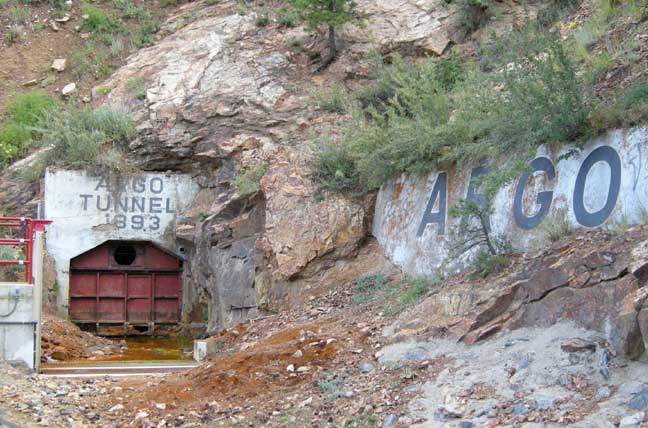

Как Cloudflare, мы считаем, что туннели иллюстрируют операцию «Арго» лучше, чем Бен Аффлек

Дабы убедиться, что проблема именно в протоколе DoH, а не в программистах Cloudflare, я испытал два других инструмента. Во-первых, прокси-сервер от Google под названием Dingo. Его написал Павел Форемски, интернет-исследователь из Института теоретической и прикладной информатики Академии наук Польши. Dingo работает только с реализацией DoH от Google, но его можно настроить на ближайшую службу Google DNS. Это хорошо, потому что без такой оптимизации Dingo сожрал всю производительность DNS. Запросы dig в среднем выполнялись более 100 миллисекунд.

Это сократило время отклика примерно на 20%, то есть примерно до того показателя, как у Argo.

А оптимальную производительность DoH неожиданно показал DNSCrypt Proxy 2. После недавнего добавления DoH Cloudflare в курируемый список публичных DNS-сервисов DNSCrypt Proxy почти всегда по умолчанию подключается к Cloudflare из-за низкой задержки этого сервера. Чтобы убедиться, я даже вручную сконфигурировал его под резолвер Cloudflare для DoH, прежде чем запустить батарею dig-запросов.

Все запросы обрабатывались менее чем за 45 миллисекунд — это быстрее, чем собственный клиент Cloudflare, причём с большим отрывом. С сервисом DoH от Google производительность оказалась похуже: запросы обрабатывались в среднем около 80 миллисекунд. Это показатель без оптимизации на ближайший DNS-сервер от Google.

Я не Бэтмен, но моя модель угроз всё равно немного сложнее, чем у большинства людей

Я профессиональный параноик. Моя модель угроз отличается от вашей, и я предпочел бы сохранить в безопасности как можно больше своих действий в онлайне. Но учитывая количество нынешних угроз приватности и безопасности из-за манипуляций с трафиком DNS, у многих людей есть веские основания использовать какую-либо форму шифрования DNS. Я с удовольствием обнаружил, что некоторые реализации всех трёх протоколов не оказывают сильно негативного влияния на скорость передачи трафика.

Другая проблема в том, что, хотя прекрасные ребята из сообщества DNSCrypt проделали большую работу, но такая приватность по-прежнему слишком сложна для обычных людей. Хотя некоторые из этих DNS-клиентов для шифрования оказалось относительно легко настроить, но ни один из них нельзя назвать гарантированно простым для нормальных пользователей. Чтобы эти услуги стали действительно полезными, их следует плотнее интегрировать в железо и софт, который покупают люди — домашние маршрутизаторы, операционные системы для персональных компьютеров и мобильных устройств.

Интернет-провайдеры наверняка постараются активнее монетизировать обычный DNS-трафик, и никуда не исчезнут государственные агентства и преступники, которые стремятся использовать его во вред пользователю. Но маловероятно, что крупные разработчики ОС стремятся надёжно защитить DNS доступным для большинства людей способом, потому что они часто заинтересованы в монетизации, как и интернет-провайдеры. Кроме того, эти разработчики могут столкнуться с сопротивлением изменениям со стороны некоторых правительств, которые хотят сохранить возможности мониторинга DNS.

Так что в ближайшее время эти протоколы останутся инструментом для тех немногих людей, кто реально заботится о конфиденциальности своих данных и готов для этого немного потрудиться. Надеюсь, сообщество вокруг DNSCrypt продолжит свою активность и продвинет ситуацию вперёд.

Компания Cloudflare представила публичные ДНС на адресах:

- 1.1.1.1

- 1.0.0.1

- 2606:4700:4700::1111

- 2606:4700:4700::1001

Утверждается, что используется политика "Privacy first", так что пользователи могут быть спокойны за содержание своих запросов.

Сервис интересен тем, что кроме обычного DNS предоставляет возможность использовать технологий DNS-over-TLS и DNS-over-HTTPS, что здорово помешает провайдерам по пути запросов подслушивать ваши запросы — и собирать статистику, следить, управлять рекламой. Cloudflare утверждает, что дата анонса (1 апреля 2018, или 04/01 в американской нотации) была выбрана не случайно: в какой еще день года представить "четыре единицы"?

Поскольку аудитория Хабра технически подкована, традиционный раздел "зачем нужен DNS?" я помещу под конец поста, а здесь изложу более практически полезные вещи:

Explaining how good it is, and wondering.

Hello, I just wanted to inform you that this app is the best app ever. That's in my opinion obv. But just saying that this app helped me with ad-blocking and VPN. But the thing is I just have one question, it isn't bad I'm just wondering how this all makes money, I don't understand all the stuff that happens there, but there's no ads in the app. This is confusing, but if the app adds ads then I would still be using this.

Гайд по установке мода на Android

Бесплатные сервисы VPN

Подробно о защите, которую предоставляют сервисы VPN, мы поговорим в следующей части статьи. Здесь же отметим следующие пункты.

При использовании VPN создаётся защищённый туннель между устройством пользователя и удалённым сервером. Все данные проходят через туннель; с точки зрения стороннего наблюдателя видно лишь соединение между устройством и сервером VPN. Ни расшифровать трафик, ни даже определить ресурсы, к которым обращается устройство, со стороны невозможно.

Со стороны — невозможно, но вполне возможно на стороне провайдера VPN. Открывая соединение VPN, пользователь доверяет свой трафик стороннему сервису. И если многие платные сервисы VPN зарабатывают, получая деньги за предоставленную конечным пользователям услугу, то многочисленные бесплатные VPN (таких приложений в App Store доступны многие сотни) зарабатывают ровно на том, от чего мы пытаемся защититься: на перепродаже информации о пользователе любым желающим. Исключения — бесплатные пробные или ограниченные пакеты от известных платных сервисов.

От чего защищает : полноценная защита всего трафика устройства, включая приложения; подмена реального IP-адреса адресом сервера VPN защитит точное местоположение пользователя от владельцев посещаемых сайтов (обратите внимание: ранее установленные cookie и авторизованные сессии, открытые с реального IP-адреса, позволят сайтам и трекерам идентифицировать пользователя несмотря на защиту). Использование даже бесплатного VPN может помочь в обходе блокировок как по таблицам IP-адресов, так и на основе анализа DPI.

От чего не защищает : от слежки со стороны VPN-провайдера. Владельцам сервиса доступна реальная информация об установленных пользователем соединениях. Многие бесплатные провайдеры VPN торгуют этой информацией.

Стоимость услуги : зависит от условий конкретного провайдера.

Насколько это безопасно : пуская, по сути, весь трафик с устройства через единственный сервер, пользователь передаёт информацию о своих действиях в сети стороннему сервису, который может оказаться не настолько достойным доверия, как полагает пользователь. Именно бесплатные провайдеры VPN часто обеспечивают лишь иллюзию безопасности, защищая пользователя от любых угроз, кроме самих себя. Правильный выбор провайдера VPN критически важен.

Подводим итоги :

- Использовать бесплатный сервис VPN на постоянной основе — не лучшая идея

- Возможно периодическое или ограниченное использование бесплатных «пробных» пакетов известных сервисов

- Необходимо тщательно изучить провайдера VPN и его политику конфиденциальности

Great when it works, but unreliable and no updates in three years

This app works great to reduce ads and trackers (depending on which dns servers you pick) but the developers haven’t updated info n three years and it tends to randomly stop working, requiring “jiggling the handle” of either the service, your network, or a complete reboot of the phone, which just gets very tiresome after a while.

Given the app isn’t free, it’s disappointing they’re taking people’s money with no effort made to improve reliability or enhance features (such as more graceful failover when one dns server times out.)

DNS over TLS

Установление связи и работа по протоколу происходит примерно так:

Пример запроса через DNS over TLS:

Этот вариант, похоже, лучше подойдет для локальных DNS-серверов, обслуживающих нужды локальной сети либо одного пользователя. Правда, с поддержкой стандарта не очень хорошо, но — будем надеяться!

Читайте также: