Dc в компьютере что это

Для того чтобы починить ЖК монитор своими руками, необходимо в первую очередь понимать, из каких основных электронных узлов и блоков состоит данное устройство и за что отвечает каждый элемент электронной схемы. Начинающие радиомеханики в начале своей практики считают, что успех в ремонте любого прибора заключается в наличии принципиальной схемы конкретного аппарата. Но на самом деле, это ошибочное мнение и принципиальная схема нужна не всегда.

Итак, вскроем крышку первого попавшегося под руку ЖК монитора и на практике разберёмся в его устройстве.

ЖК монитор. Основные функциональные блоки.

Жидкокристаллический монитор состоит из нескольких функциональных блоков, а именно:

Жидкокристаллическая панель представляет собой завершённое устройство. Сборкой ЖК-панели, как правило, занимается конкретный производитель, который кроме самой жидкокристаллической матрицы встраивает в ЖК-панель люминесцентные лампы подсветки, матовое стекло, поляризационные цветовые фильтры и электронную плату дешифраторов, формирующих из цифровых сигналов RGB напряжения для управления затворами тонкоплёночных транзисторов (TFT).

Рассмотрим состав ЖК-панели компьютерного монитора ACER AL1716. ЖК-панель является завершённым функциональным устройством и, как правило, при ремонте разбирать её не надо, за исключением замены вышедших из строя ламп подсветки.

Маркировка ЖК-панели: CHUNGHWA CLAA170EA

На тыльной стороне ЖК-панели расположена довольно большая печатная плата, к которой от основной платы управления подключен многоконтактный шлейф. Сама печатная плата скрыта под металлической планкой.

ЖК-панель компьютерного монитора Acer AL1716

На печатной плате установлена многовыводная микросхема NT7168F-00010. Данная микросхема подключается к TFT матрице и участвует в формировании изображения на дисплее. От микросхемы NT7168F-00010 отходит множество выводов, которые сформированы в десять шлейфов под обозначением S1-S10. Эти шлейфы довольно тонкие и на вид как бы приклеены к печатной плате, на которой находиться микросхема NT7168F.

Печатная плата ЖК-панели и её элементы

Микропроцессор SM5964 выполняет довольно небольшое число функций. К нему подключена кнопочная панель и индикатор работы монитора. Этот процессор управляет включением/выключением монитора, запуском инвертора ламп подсветки. Для сохранения пользовательских настроек к микроконтроллеру по шине I2C подключена микросхема памяти. Обычно, это восьмивыводные микросхемы энергонезависимой памяти серии 24LCxx.

Основная плата (Main board) ЖК-монитора.

Вторым микропроцессором на плате управления является так называемый мониторный скалер (контроллер ЖКИ) TSU16AK. Задач у данной микросхемы много. Она выполняет большинство функций, связанных с преобразованием и обработкой аналогового видеосигнала и подготовке его к подаче на панель ЖКИ.

В отношении жидкокристаллического монитора нужно понимать, что это по своей сути цифровое устройство, в котором всё управление пикселями ЖК-дисплея происходит в цифровом виде. Сигнал, приходящий с видеокарты компьютера является аналоговым и для его корректного отображения на ЖК матрице необходимо произвести множество преобразований. Для этого и предназначен графический контроллер, а по-другому мониторный скалер или контроллер ЖКИ.

Мониторный скалер TSU16AK взаимодействует с управляющим микроконтроллером SM5964 по цифровой шине. Для работы ЖК-панели графический контроллер формирует сигналы синхронизации, тактовой частоты и сигналы инициализации матрицы.

Микроконтроллер TSU16AK через шлейф связан с микросхемой NT7168F-00010 на плате ЖК-панели.

При неисправностях графического контроллера у монитора, как правило появляются дефекты, связанные с правильным отображением картинки на дисплее (на экране могут появляться полосы и т.п). В некоторых случаях дефект можно устранить пропайкой выводов скалера. Особенно это актуально для мониторов, которые работают круглосуточно в жёстких условиях.

При длительной работе происходит нагрев, что плохо сказывается на качестве пайки. Это может привести к неисправностям. Дефекты, связанные с качеством пайки нередки и встречаются и у других аппаратов, например, DVD плееров. Причиной неисправности служит деградация либо некачественная пайка многовыводных планарных микросхем.

Блок питания и инвертор ламп подсветки.

Наиболее интересным в плане изучения является блок питания монитора, так как назначение элементов и схемотехника легче в понимании. Кроме того, по статистике неисправности блоков питания, особенно импульсных, занимают лидирующие позиции среди всех остальных. Поэтому практические знания устройства, элементной базы и схемотехники блоков питания непременно будут полезны в практике ремонта радиоаппаратуры.

Блок питания ЖК монитора состоит из двух. Первый – это AC/DC адаптер или по-другому сетевой импульсный блок питания (импульсник). Второй – DC/AC инвертор. По сути это два преобразователя. AC/DC адаптер служит для преобразования переменного напряжения сети 220 В в постоянное напряжение небольшой величины. Обычно на выходе импульсного блока питания формируются напряжения от 3,3 до 12 вольт.

Инвертор DC/AC наоборот преобразует постоянное напряжение (DC) в переменное (AC) величиной около 600 — 700 В и частотой около 50 кГц. Переменное напряжение подаётся на электроды люминесцентных ламп, встроенных в ЖК-панель.

Вначале рассмотрим AC/DC адаптер. Большинство импульсных блоков питания строится на базе специализированных микросхем контроллеров (за исключением дешёвых зарядников для мобильного, например).

Так в блоке питания ЖК монитора Acer AL1716 применена микросхема TOP245Y. Документацию (datasheet) по данной микросхеме легко найти из открытых источников.

В документации на микросхему TOP245Y можно найти типовые примеры принципиальных схем блоков питания. Это можно использовать при ремонте блоков питания ЖК мониторов, так как схемы во многом соответствуют типовым, которые указаны в описании микросхемы.

Вот несколько примеров принципиальных схем блоков питания на базе микросхем серии TOP242-249.

Рис 1 .Пример принципиальной схемы блока питания

В следующей схеме применены сдвоенные диоды с барьером Шоттки (MBR20100). Аналогичные диодные сборки (SRF5-04) применены в рассматриваемом нами блоке монитора Acer AL1716.

Рис 2. Принципиальная схема блока питания на базе микросхемы из серии TOP242-249

Заметим, что приведённые принципиальные схемы являются примерами. Реальные схемы импульсных блоков могут несколько отличаться.

Микросхема TOP245Y представляет собой законченный функциональный прибор, в корпусе которого имеется ШИМ – контроллер и мощный полевой транзистор, который переключается с огромной частотой от десятков до сотен килогерц. Отсюда и название — импульсный блок питания.

Блок питания ЖК монитора (AC/DC адаптер)

Схема работы импульсного блока питания сводится к следующему:

Выпрямление переменного сетевого напряжения 220В.

Эту операцию выполняет диодный мост и фильтрующий конденсатор. После выпрямления на конденсаторе напряжение чуть больше чем сетевое. На фото показан диодный мост, а рядом фильтрующий электролитический конденсатор (82 мкФ 450 В) – синий бочонок.

Преобразование напряжения и его понижение с помощью трансформатора.

Коммутация с частотой в несколько десятков – сотен килогерц постоянного напряжения (>220 B) через обмотку высокочастотного импульсного трансформатора. Эту операцию выполняет микросхема TOP245Y. Импульсный трансформатор выполняет ту же роль, что и трансформатор в обычных сетевых адаптерах, за одним исключением. Работает он на более высоких частотах, во много раз больше, чем 50 герц.

Поэтому для изготовления его обмоток требуется меньшее число витков, а, следовательно, и меди. Но необходим сердечник из феррита, а не из трансформаторной стали как у трансформаторов на 50 герц. Те, кто не знает, что такое трансформатор и зачем он применяется, сперва ознакомьтесь со статьёй про трансформатор.

В результате трансформатор получается очень компактным. Также стоит отметить, что импульсные блоки питания очень экономичны, у них высокий КПД.

Выпрямление пониженного трансформатором переменного напряжения.

Эту функцию выполняют мощные выпрямительные диоды. В данном случае применены диодные сборки с маркировкой SRF5-04.

Для выпрямления токов высокой частоты используют диоды Шоттки и обычные силовые диоды с p-n переходом. Обычные низкочастотные диоды для выпрямления токов высокой частоты менее предпочтительны, но используются для выпрямления больших напряжений (20 – 50 вольт). Это нужно учитывать при замене дефектных диодов.

У диодов Шоттки есть некоторые особенности, которые нужно знать. Во-первых, эти диоды имеют малую ёмкость перехода и способны быстро переключаться – переходить из открытого состояния в закрытое. Это свойство и используется для работы на высоких частотах. Диоды Шоттки имеют малое падения напряжения около 0,2-0,4 вольт, против 0,6 – 0,7 вольт у обычных диодов. Это свойство повышает их КПД.

Есть у диодов с барьером Шоттки и нежелательные свойства, которые затрудняют их более широкое использование в электронике. Они очень чувствительны к превышению обратного напряжения. При превышении обратного напряжения диод Шоттки необратимо выходит из строя.

Обычный же диод переходит в режим обратимого пробоя и может восстановиться после превышения допустимого значения обратного напряжения. Именно это обстоятельство и является ахиллесовой пятой, которое служит причиной выгорания диодов Шоттки в выпрямительных цепях всевозможных импульсных блоках питания. Это стоит учитывать в проведении диагностики и ремонте.

Для устранения опасных для диодов Шоттки всплесков напряжения, образующихся в обмотках трансформатора на фронтах импульсов, применяются так называемые демпфирующие цепи. На схеме обозначена как R15C14 (см.рис.1).

При анализе схемотехники блока питания ЖК монитора Acer AL1716 на печатной плате также обнаружены демпфирующие цепи, состоящие из smd резистора номиналом 10 Ом (R802, R806) и конденсатора (C802, C811). Они защищают диоды Шоттки (D803, D805).

Демпфирующие цепи на плате блока питания

Также стоит отметить, что диоды Шоттки используются в низковольтных цепях с обратным напряжением, ограниченным единицами – несколькими десятками вольт. Поэтому, если требуется получение напряжения в несколько десятков вольт (20-50), то применяются диоды на основе p-n перехода. Это можно заметить, если просмотреть datasheet на микросхему TOP245, где приводятся несколько типовых схем блоков питания с разными выходными напряжениями (3,3 B; 5 В; 12 В; 19 В; 48 В).

Диоды Шоттки чувствительны к перегреву. В связи с этим их, как правило, устанавливают на алюминиевый радиатор для отвода тепла.

Отличить диод на основе p-n перехода от диода на барьере Шоттки можно по условному графическому обозначению на схеме.

Условное обозначение диода с барьером Шоттки.

Условное обозначение диода на основе p-n перехода.

После выпрямительных диодов ставятся электролитические конденсаторы, служащие для сглаживания пульсаций напряжения. Далее с помощью полученных напряжений 12 В; 5 В; 3,3 В запитываются все блоки LCD монитора.

По своему назначению инвертор схож с электронными пуско-регулирующими аппаратами (ЭПРА), которые нашли широкое применение в осветительной технике для питания бытовых осветительных люминесцентных ламп. Но, между ЭПРА и инвертором ЖК монитора есть существенные различия.

Инвертор ЖК монитора, как правило, построен на специализированной микросхеме, что расширяет набор функций и повышает надёжность. Так, например, инвертор ламп подсветки ЖК монитора Acer AL1716 построен на базе ШИМ контроллера OZ9910G. Микросхема контроллера смонтирована на печатной плате планарным монтажом.

Микросхема контроллера OZ9910G

Инвертор преобразует постоянное напряжение, значение которого составляет 12 вольт (зависит от схемотехники) в переменное 600-700 вольт и частотой 50 кГц.

Контроллер инвертора способен изменять яркость люминесцентных ламп. Сигналы для изменения яркости ламп поступают от контроллера ЖКИ. К микросхеме-контроллеру подключены полевые транзисторы или их сборки. В данном случае к контроллеру OZ9910G подключены две сборки комплементарных полевых транзисторов AP4501SD (На корпусе микросхемы указано только 4501S).

Сборка полевых транзисторов AP4501SD и её цоколёвка

Также на плате блока питания установлено два высокочастотных трансформатора, служащих для повышения переменного напряжения и подачи его на электроды люминесцентных ламп. Кроме основных элементов, на плате установлены всевозможные радиоэлементы, служащие для защиты от короткого замыкания и неисправности ламп.

Плата инвертора и её элементы

Информацию по ремонту ЖК мониторов можно найти в специализированных журналах по ремонту. Так, например, в журнале “Ремонт и сервис электронной техники” №1 2005 года (стр.35 – 40), подробно рассмотрено устройство и принципиальная схема LCD-монитора “Rover Scan Optima 153”.

Среди неисправностей мониторов довольно часто встречаются такие, которые легко устранить своими руками за несколько минут. Например, уже упомянутый ЖК монитор Acer AL1716 пришёл на стол ремонта по причине нарушения контакта вывода розетки для подключения сетевого шнура. В результате монитор самопроизвольно выключался.

После разборки ЖК монитора было обнаружено, что на месте плохого контакта образовывалась мощная искра, следы которой легко обнаружить на печатной плате блока питания. Мощная искра образовывалась ещё и потому, что в момент контакта заряжается электролитический конденсатор в фильтре выпрямителя. Причина неисправности — деградация пайки.

Деградация пайки, вызвавщая неисправность монитора

Также стоит заметить, что порой причиной неисправности может служить пробой диодов выпрямительного диодного моста.

DC++ - это клиент для сети Direct Connect («прямое соединение»), который используется для поиска и обмена музыкой, фильмами, программами и вообще любой информацией. Используя DC++, можно не только очень быстро отыскать нужные файлы, но и найти для себя что-то новое по интересующей теме.

Если же вы ищете что-то конкретное, например, определенную песню или фильм, можно воспользоваться поиском, который будет произведен у всех пользователей, находящихся на хабе.

Хабов бывает очень много, начиная от огромных, с тысячами пользователей, на которых можно найти самые разные файлы, и заканчивая теми, которые специализируются на какой-то узкой теме, например, классической музыке определенного периода. На большинстве хабов, чтобы что-то загружать, нужно «расшарить» (т. е. предложить для скачивания, от англ. share) что-то самому.

Особенности.

Direct Connect — не единственная сеть для обмена файлами, поэтому стоит рассмотреть, чем же она отличается от других подобных сетей.

1. Четкое деление сети на хабы. То есть поиск у всех пользователей, подключенных к сети, невозможен. Недостаток это или преимущество, решать вам. С одной стороны, деление уменьшает количество пользователей, доступных для поиска, но с другой — обеспечивает подбор файлов именно по определенной теме, то есть способствует повышению качества.

2. Определенные требования, предъявляемые к пользователям. Требования касаются как размера, так и качества файлов. Например, если вы заходите на хаб, посвященный документальным фильмам, у вас должно быть определенное количество фильмов, причем чаще всего упорядоченных определенным образом. Это, конечно, требует некоторого времени, но зато найти информацию становится гораздо проще.

3. Чат. Это действительно значительное удобство — зайдя на хаб, можно узнать мнение пользователей о том или ином файле, прежде чем его загружать, спросить совета или просто пообщаться с людьми, разделяющими ваши интересы.

4. Возможность просмотра списков файлов отдельных пользователей. Вряд ли это можно назвать преимуществом, но, исследуя списки файлов, всегда можно найти что-нибудь новое и интересное для себя.

Руководство к действию.

Сначала нужно загрузить и установить себе клиент. Можно выбрать официальный клиент, StrongDC++, ApexDC++ либо попробовать какой-нибудь менее известный. Для пользователей Unix-подобных систем существует LinuxDC++. Лично мне больше всего нравится ApexDC++, но, по большому счету, клиенты различаются лишь дополнительными функциями, основа у них всех общая.

После установки клиента нужно его настроить. Это совсем не сложно. При первом запуске должно сразу же появиться окошко Settings; если этого не произошло, выберите в меню File — Settings. В Personal information укажите свой ник и, при желании, адрес электронной почты и свое описание. В Downloads установите папки, где будут храниться еще не до конца загруженные файлы, и куда они будут перемещаться после загрузки. И, наконец, в Sharing с помощью кнопки Add folder выберите папки, которые вы хотите «расшарить». Этот процесс может занять некоторое время. Там же нужно установить количество ваших слотов (upload slots). Это число пользователей, которые могут одновременно загружать ваши файлы. Не обязательно ставить очень большое число, но и не нужно жадничать, к тому же на многих хабах определено минимальное число слотов.

Подключившись, наконец, к хабу, попробуйте посмотреть несколько списков файлов (щелкните правой кнопкой на имени пользователя и выберите get file list) или воспользуйтесь поиском. И, отыскав что-то интересное для себя, начинайте загрузку!

Что делать, если не получается скачать ни одного файла.

Такая проблема может возникнуть, если ваш провайдер не поддерживает прямое соединение. В таком случае выберите File — Settings, затем Connection settings и Firewall (passive, last resort). Должно помочь.

Судя по письмам, которые я получаю, многие пользователи не совсем ясно представляют себе, какую роль играют контроллеры доменов (DC) на предприятии и в какой степени администраторы могут контролировать их функции. Мне бы хотелось дать четкое объяснение ролей DC с практической точки зрения.

Разъем H/P Head/Phones (Out)

H/P Head/Phones (Out) — монитор может получать звуковой по цифровым входам HDMI или DisplayPort, а если возникнет необходимость можно вывести звук на наушники тогда они подключаются к этому порту.

Перемещение ролей DC

Для перемещения ролей с одного контроллера домена на другой используется оснастка Active Directory консоли Microsoft Management Console (MMC). Можно работать на том DC, который в данный момент исполняет роль, или на том DC, на который требуется эту роль переместить. Первоначальным держателем роли считается DC, созданный первым в первом лесу.

Мастер схемы

Члены группы Schema Admins могут перемещать роль мастера схемы с любого DC в лесу. Все остальные, прежде чем приступать к выполнению задачи, должны добавить себя в группу Schema Admins. Для работы с этой ролью нужно установить оснастку MMC Active Directory Schema. Для загрузки и регистрации данной оснастки следует открыть командную строку и ввести:

Мастер именования домена

Для того чтобы переместить роль мастера именования домена на другой DC, можно работать на текущем держателе роли или на DC, на который требуется переместить роль. Если используется DC, выполняющий в данный момент роль мастера именования домена, необходимо сделать следующее:

Если используется тот DC, на который необходимо переместить роль, для перемещения роли требуется выполнить меньше шагов:

RID-мастер, эмулятор PDC и мастер инфраструктуры

Роли RID-мастера, эмулятора PDC и мастера инфраструктуры перемещаются одинаково. Для перемещения одной из этих доменных ролей, используя текущий исполнитель роли, нужно выполнить следующие шаги:

Если работа выполняется на DC, который должен принять на себя функции какой-либо доменной роли, для перемещения роли от DC, выполняющего роль в данный момент, нужно сделать следующее:

Аутентификация — это незаменимая процедура для каждого пользователя, компьютера и служебной учетной записи Windows, но ее механизм не изучается системными администраторами досконально. Каждый знает, что для регистрации в компьютере необходимо указать верный пароль, но многим ли известно, что происходит потом? Аутентификация Windows и связанные с ней протоколы активизируются каждый раз, когда пользователь, компьютер или служба регистрируются локально или на контроллере домена (DC). В данной статье речь пойдет сначала об основных принципах аутентификации Windows, а затем о связанных с ней протоколах. В заключение приводятся краткие рекомендации по повышению надежности процедуры аутентификации в сети Windows.

Аутентификация: общие принципы

Аутентификация представляет собой один из компонентов любой компьютерной системы управления доступом. Как показано на экране 1, системы управления доступом обеспечивают идентификацию, аутентификацию, авторизацию и отчетность.

Аутентификация или проверка подлинности (authentication). После того как субъект безопасности вводит с клавиатуры или иным способом предоставляет необходимую для идентификации информацию (например, имя пользователя, маркер безопасности), он должен ввести с клавиатуры или представить частную информацию для аутентификации (например, пароль и PIN-код). В Windows субъект безопасности вводит эту информацию на экране регистрации с помощью программ Microsoft Graphical Identification and Authentication DLL (msgina.dll) и Winlogon.exe. Протокол аутентификации и механизм системы кодируют представленную информацию на настольном компьютере и передают запрос аутентификации. Служба аутентификации Windows может быть базой данных SAM или AD. База данных SAM обслуживает локальные процедуры регистрации и регистрацию на контроллерах домена Windows NT 4.0. AD аутентифицирует запросы в Windows 2000 или доменах более поздних версий этой операционной системы. Протокол аутентификации (например, LAN Manager, NT LAN Manager, NTLM, NTLMv2, Kerberos) используется для транспортировки запросов аутентификации и последующих транзакций между экраном регистрации и службой аутентификации. Чуть ниже каждый протокол аутентификации будет рассмотрен отдельно.

Авторизация (authorization). Если служба аутентификации удостоверяет комбинацию идентификатора и «секретных» данных аутентификации, то подлинность субъекта безопасности считается успешно подтвержденной. Затем система собирает информацию о членстве субъекта безопасности (т. е. пользователя) в группах. Нередко пользователь принадлежит к нескольким точно определенным группам — локальным (local), доменным (domain local), глобальным (global) и универсальным (universal) — в результате обычных процедур назначения членства. Система сверяет локальные группы с локальной базой данных SAM и проверяет локальные и глобальные группы на контроллерах DC в домашнем домене пользователя, а также универсальные группы на DC, который содержит глобальный каталог Global Catalog. Прямо или косвенно система собирает все сведения о членстве в группах, чтобы получить информацию о разрешениях безопасности.

Сразу после аутентификации система собирает идентификаторы SID учетной записи и сведения о членстве в группах в объекте, называемом маркером доступа (access token). Возможно, пользователю придется выйти и вновь зарегистрироваться в системе, чтобы новые разрешения безопасности вступили в силу. Если пользователю нужно получить доступ к объекту (например, файлу, папке, принтеру, разделу реестра), защищенному разрешениями NTFS, то процесс (например, Windows Explorer), выступающий от имени пользователя, предоставляет свой маркер доступа. Каждый объект NTFS располагает списком элементов управления доступом (access control entry, ACE), которые, в сущности, представляют собой знакомые разрешения NTFS (например, Allow Read, Allow Write). Набор элементов ACE, назначенных пользователям и группам, составляет список управления доступом (ACL) данного объекта. Примечательно, что ACL объекта представлен разрешениями безопасности, которые можно просмотреть в Windows Explorer.

Маркер доступа, содержащий учетную запись и группы, с которыми связан пользователь, определяет эффективные разрешения пользователя. Процесс авторизации заключается в разрешении или отказе в доступе к определенному объекту на основе сравнения маркера доступа с ACL объекта. Авторизацию обеспечивает Security Reference Monitor системы Windows (экран 1). В примере, показанном на экране 1, пользователь имеет разрешения Read, Write и Modify. Однако группа Everyone, к которой принадлежит пользователь, не имеет разрешения Modify. Члены других групп располагают разрешениями Read и Modify, но разрешение Deny группы Everyone отменяет разрешение Modify. Объект также располагает списками ACL, которые отказывают в разрешении Full Control группе HR, но пользователь к этой группе не принадлежит. Таким образом, эффективные разрешения пользователя по отношению к объекту на экране 2 — Read и Write.

Отчетность (accounting). Если в Windows режим аудита активизирован, то система сохраняет событие аутентификации в журнале Security, и это последний компонент системы управления доступом — отчетность. Большинство сложных событий начальной регистрации и последующей авторизации происходят за несколько секунд и скрыты от пользователя. Все сложные операции возлагаются на протокол аутентификации.

NTLMv2

Порт DC-IN 19V (Power)

DC-IN 19V (Power) — вход для подключения источника питания монитора. Как правило для мониторов применяют внешние источники питания, с внешним источником питания монитор меньше греется и можно сделать меньше толщину монитора.

Порт DP-IN — DisplayPort

DP-IN — DisplayPort, цифровой вход аналогичный порту HDMI, но в этом стандарте другая кодировка, разъём применяется для подключения к монитору устройств имеющих Display Port. Современные ноутбуки выше cреднего уровня как правило имеют DisplayPort с поддержкой преобразования сигнала в стандарт HDMI.

Обязанности пользователей

Благодаря NTLMv2, Kerberos и смарт-картам Windows располагает надежными механизмами аутентификации, устойчивыми к подслушиванию и атакам с применением метода перебора. Но оптимальные процедуры и надежные протоколы аутентификации не помогут, если пользователи назначают слабые пароли. Необходимо научить пользователей правильно выбирать пароли и добиться, чтобы пароли были сложными и надежными.

В современных мониторах устанавливается довольно много разъёмов, имея большие размеры экрана до 34 дюймов, возможно подключить к монитору сигнал от нескольких источников сигнала (нескольких компьютеров).

Поэтому в мониторах устанавливают следующие разъёмы.

Смарт-карты

Надежность паролей и других методов аутентификации на основе одного параметра быстро снижается. Электронная коммерция проникает в повседневную жизнь и возрастает как число способов кражи личных данных (спам, мошенничество с URL), так и вероятность злоупотреблений паролями. Многие специалисты считают, что аутентификация с двумя параметрами — в форме смарт-карт, USB-устройств или других криптографических устройств — в будущем станет обычным явлением для транзакций в Internet. Разработчики Microsoft встраивают в свои решения функции для работы с цифровыми сертификатами и смарт-картами. Для использования смарт-карт необходимо установить службу Certificate Services и распространить сертификаты смарт-карт. Конечно, нужны также физические смарт-карты, устройства считывания и программное обеспечение поставщика. Затем при необходимости пользователи могут вставлять свои смарт-карты в локальные устройства чтения для доступа к компьютеру Windows. При грамотном использовании смарт-карты могут существенно повысить надежность аутентификации.

Переназначение ролей

Когда устанавливается первый контроллер Windows 2003 или Windows 2000 Server и создаются первые лес и домен, этот DC содержит все роли леса и домена. По мере добавления контроллеров роли на другие DC автоматически не перемещаются. Если администратор добавляет домены в лес, первый DC в домене выполняет все доменные роли, и добавление в лес DC ситуации не меняет. Следует выполнить переназначение ролей вручную и можно как угодно распределить роли между DC. Инструкции по перемещению ролей среди DC приведены во врезке «Перемещение ролей DC».

Продуманное назначение ролей позволяет сохранить производительность сети на самом высоком уровне. Роли нужно переназначать, только когда это необходимо. Вообще рекомендую придерживаться основных принципов администратора: «Чем проще, тем лучше» и «Не пытайся чинить то, что не сломалось». Если из-за наличия нескольких ролей производительность DC заметно падает, можно переместить одну или несколько его ролей на другие DC. Или, если большинство администраторов предприятия находятся на одном узле, а роли леса расположены на DC в другом узле, следует переместить роли леса на ближайший к администраторам DC, так чтобы им не приходилось работать через WAN.

Задачи протокола

Протокол аутентификации должен выполнять по крайней мере две задачи. Во-первых, он должен безопасно передавать транзакции от запросчика в базу данных аутентификации и на любой другой компьютер, на котором размещен соответствующий ресурс. Во-вторых, он должен безопасно и надежно хранить пароль или маркер. Последнее представляет особый интерес для взломщиков паролей. Протокол аутентификации должен защитить введенную пользователем информацию при пересылке в базу данных аутентификации (т. е. SAM или AD). Для этого протокол подписывает, скрывает или шифрует транзакцию. Кроме того, ей присваивается временная метка, чтобы взломщик не мог воспользоваться учетными данными в будущем. Чтобы не позволить немедленно извлечь пароль пользователя из базы данных, протокол должен обеспечить скрытное хранение паролей в базе данных аутентификации.

В течение более чем десяти лет протоколы аутентификации в основном обеспечивали защиту путем сохранения паролей в скрытой форме (обычно хешированной) в базе данных аутентификации и полного запрета на передачу паролей между запросчиком и базой данных аутентификации простым текстом (даже в скрытой форме). Процесс запрос—ответ выглядит следующим образом:

- Компьютер получает данные для идентификации и аутентификации от пользователя и запрашивает аутентификацию на соответствующем сервере.

- Сервер аутентификации генерирует случайное произвольное значение (называемое запросом - challenge) и посылает его запросчику.

- Запросчик получает запрос и производит над ним и скрытой формой пароля математические операции, а затем передает результат (называемый ответом - response) серверу аутентификации.

- Сервер аутентификации также выполняет математические манипуляции с запросом методом, идентичным используемому на рабочей станции, и сравнивает результат с полученным ответом. Если результаты совпадают, то запросчик считается успешно аутентифицированным.

В протоколах аутентификации используется процесс запрос—ответ, поэтому пароль никогда не передается через сеть.

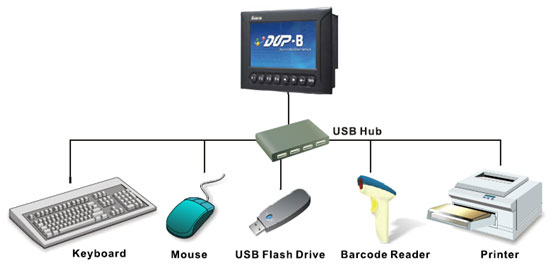

Порт USB

USB — стандартный разъём стоит во многих устройствах, в мониторах могут быть USB порты USB Up-Stream и Down-Stream отличие между ними в том, что пользователю возможно потребуется большее число портов для передачи или получения информации с компьютера. Сами по себе порты на мониторе никак не связаны с компьютером и в таком случае их можно использовать только для зарядки телефона или другого устройства. Поэтому в монитор встраивают USB концентратор к порту Up-Stream подключают компьютер, это как правило первый порт, к остальным можно подключить различные устройства и обмениваться с ними информацией. Если порт может выдать ток большей величины чем оговорено в стандарте рядом с портом указывается максимальный ток.

Kerberos

Компания Microsoft приняла Kerberos в качестве выбираемого по умолчанию протокола доменной аутентификации для доменов Windows 2000, а затем и AD. Kerberos — открытый стандарт, пригодный для взаимодействия с инородными доменами (называемыми областями — realm — в UNIX и Linux). Каждый DC в доменах AD играет роль сервера распределения (Kerberos Distribution Server, KDC) и может участвовать в процедуре аутентификации. Безопасность повышается благодаря следующим характеристикам Kerberos:

- взаимная аутентификация между клиентом и сервером;

- надежная защита пароля, так как Windows пересылает пароль только при начальном обращении, а не в каждом событии аутентификации и все сеансы связи шифруются;

- последовательность запрос-ответ с меткой времени не позволяет взломщику использовать перехваченный пароль по прошествии определенного времени;

- серверный процесс может обращаться к удаленному ресурсу от имени пользователя;

- интероперабельность.

Краткое описание работы Kerberos:

- После успешной обычной аутентификации компьютер пользователя запрашивает билет безопасности из сервера Kerberos (DC) для будущих запросов аутентификации.

- Сервер Kerberos выдает запросчику билет для участия в будущих событиях аутентификации и авторизации без повторного предъявления первоначальных учетных данных аутентификации.

- Когда запросчику нужно обратиться к ресурсу сервера-участника, он получает другой билет доступа от сервера Kerberos и предъявляет его серверу ресурса для проверки.

- Первоначальные учетные данные аутентификации не передаются по сетевым каналам ни в одном из последующих сеансов аутентификации (до тех пор, пока не истечет срок действия билета, выданного на этапе 2).

Следует обратить внимание, что, хотя принцип работы Kerberos напоминает инфраструктуру с частным открытым ключом (public key infrastructure, PKI), вся информация защищается с использованием симметричных ключей (в отличие от асимметричных ключей, применяемых в большинстве служб аутентификации).

Защита протокола аутентификации

В некоторых статьях ошибочно утверждается, что взломать механизм аутентификации Microsoft по-прежнему просто. В действительности из 20 существующих инструментов взлома пароля только два работают с NTLMv2 и лишь один — с Kerberos. Но, предприняв несколько простых шагов, можно отвести и эту угрозу. Для предотвращения попыток разгадывания и сброса пароля нужно принять следующие меры (большинство параметров можно настроить локально или с помощью Group Policy).

Порт Thunderbolt v2

Thunderbolt v2 — порт разработанный Apple и Intel предназначен для подключения устройств имеющих такой порт, это как правило устройства от Apple. Не вдаваясь в технические параметры это аналог HDMI и DisplayPort.

Роли и репликация

Назначение конкретным DC определенных ролей обеспечивает более эффективную репликацию. Каждый DC с назначенной ролью может выполнять репликацию своих данных Active Directory (AD), когда эти данные нужны другому DC, вместо того чтобы реплицировать всю базу данных AD предприятия.

В сетях Windows NT используется довольно неуклюжая модель репликации с одним основным контроллером PDC. Сеть NT имеет один PDC и сколь угодно много резервных BDC. После того как PDC реплицирует базу данных SAM на все BDC, пользователи могут входить в систему и проходить процедуру аутентификации в домене через BDC. Если от PDC вас отделяют каналы глобальной сети WAN, то изменение доменных объектов в лучшем случае происходит медленно, а если WAN отключена — не происходит вообще. Это может вызывать проблемы, когда администратор добавляет пользователей, компьютеры и группы в домен или когда пользователи пытаются менять свои пароли.

Выпуская Windows 2000, Microsoft придавала большое значение тому обстоятельству, что парадигма PDC/BDC из NT перестала быть определяющим фактором жизни администратора. Нам не раз приходилось слышать, что в Windows 2000 все DC равноправны. Но на самом деле все DC не могут быть равны. Они могут быть наделены индивидуальными ролями, что позволяет более эффективно управлять предприятием через AD.

Прежде чем говорить о ролях, давайте уточним терминологию. Правильное название ролей — роли мастеров операций (Operations Master roles), но администраторы, устанавливавшие Windows 2000 во время бета-тестирования, предпочитают использовать оригинальное название — роли Flexible Single-Master Operation (FSMO) roles. Microsoft сменила этот термин на Operations Master roles, но многие по привычке называют их по-старому. В этой статье я буду применять короткий термин роли.

Парадигма Windows Server 2003/2000 состоит из репликации с несколькими главными контроллерами: поскольку любой DC может производить изменения, вносимые в доменную структуру и объекты домена, каждый DC является главным и реплицирует свои изменения на все остальные контроллеры домена. Такой подход соответствует идее изначального равноправия DC. Но домен, в котором все без исключения DC являются главными, неэффективен — слишком много ресурсов процессора и передачи данных требуется каждому компьютеру для репликации всего и вся. Более того, представьте себе, что два члена одного и того же отдела, работающие на разных DC, создают новый объект с одним и тем же именем, но разной конфигурацией. Несмотря на то что действует правило «кто первый записал, тот и прав», второй администратор может иметь более веские причины использовать новое имя объекта.

Для обеспечения большей эффективности парадигмы нескольких главных DC необходимо назначить DC индивидуальные роли. Поэтому, даже если все DC более или менее равны, по отношению к конкретной роли один из DC имеет приоритет. В соответствии с этой ролью один DC отвечает за репликацию, поэтому фактически Windows 2000 имеет модель репликации с несколькими особыми главными DC.

Поддержка леса и одного или нескольких доменов требует исполнения пяти ролей. Можно назначить свою роль каждому DC, а можно назначить несколько ролей одному или нескольким DC.

Мастер схемы Schema master (роль в рамках леса). Мастер схемы отвечает за все обновления и изменения в схеме AD. Схему можно представить как определения полей базы данных AD. Лес содержит только один контроллер-мастер схемы — по умолчанию таковым является первый установленный на предприятии DC.

Мастер именования домена Domain naming master (роль в рамках леса). Мастер именования домена отвечает за добавление доменов и удаление их из леса. Лес может содержать только один контроллер, исполняющий роль мастера именования домена. Хотя пользователь вправе создавать и удалять домены на любом DC, принять или отклонить предложенные изменения — задача мастера именования домена, поскольку он является хранителем имен доменов. Когда два администратора, работающие на разных DC, создают новый домен с одним и тем же именем, но с разными конфигурациями, мастер именования домена принимает первый домен и отклоняет второй. Поскольку создание новых доменов происходит нечасто и не занимает много времени, DC, выполняющему эту роль, можно назначить несколько ролей.

В Windows 2000 мастер именования домена должен также поддерживать глобальный каталог Global Catalog (GC). Однако в Windows 2003 GC можно разместить на любом контроллере и на любом количестве DC.

Мастер относительных идентификаторов RID (доменная роль). Этот DC, обычно называемый RID-мастером, хранит набор уникальных записей SID. Когда кто-нибудь создает на DC новый объект, RID-мастер назначает этому объекту SID, состоящий из двух частей:

- набор идентификаторов, связанных с данным доменом (все объекты в домене имеют одни и те же доменные идентификаторы);

- уникальный, генерируемый случайным образом набор идентификаторов, связанных с новым объектом, называемый относительным идентификатором (Relative Identifier, RID).

Для того чтобы записи SID всех объектов гарантированно имели уникальные RID, нужен единый источник RID, то есть RID-мастер. RID-мастер не принимает участия в создании отдельных объектов; вместо этого он раздает наборы по 500 RID каждому DC. Когда у DC заканчиваются RID, он запрашивает новую порцию. Поскольку подзарядка идентификаторами RID не занимает много времени и использует сетевые ресурсы не так интенсивно, RID-мастер является подходящим кандидатом на выполнение нескольких ролей.

Эмулятор PDC (доменная роль). В каждом домене может быть только один эмулятор PDC. Роль эмулятора PDC наполняют различные обязанности в зависимости от версии Windows, управляющей DC. Если не все DC работают под Windows 2003 или Windows 2000, то DC, назначенный на роль эмулятора PDC, выполняет функции PDC и действует так, как будто он является частью сети NT. В сети NT изменения учетных данных, вносимые администраторами и пользователями, производят не BDC — их должен реализовать PDC. Следовательно, BDC в сети NT всегда требует доступа к PDC, когда ему нужно обновить SAM. И если попытаться установить доверительные отношения с доменом NT, тот не станет контактировать ни с одним компьютером, не являющимся PDC.

Однако потребность в эмуляторе PDC сохраняется даже после того, как администратор удалил из сети все контроллеры доменов NT. Клиентским компьютерам иногда требуются службы PDC. Например, папка «Моя сеть» использует функции просмотра, которые требуют выбора главного браузера — компьютера, отслеживающего имена всех компьютеров сети. Поскольку PDC является главным браузером по умолчанию, наличие эмулятора PDC упрощает эту задачу.

Эмулятор PDC также выполняет функцию мгновенной репликации. Несмотря на то что AD реплицирует большинство изменений с регулярным настраиваемым интервалом, изменения пароля пользователя каталог AD должен реплицировать немедленно. Как только кто-нибудь меняет пароль на любом DC предприятия, DC, принимающий изменение пароля, связывается с контроллером — эмулятором PDC — и записывает изменение. Сам по себе эмулятор PDC не будет выполнять репликацию немедленно, он сделает это в течение следующей запланированной репликации. Поэтому, если пользователь предпринимает попытку ввести новый пароль для регистрации на контроллере, отличном от DC, на котором изменения были приняты, изменения пароля могут быть еще не реплицированы на этот DC. В таком случае DC не отказывает пользователю в праве войти в систему. Он спрашивает эмулятор PDC: «Эта учетная запись изменилась?» И эмулятор PDC отвечает: «У этой учетной записи новый пароль, вот он».

Кроме того, эмулятор PDC синхронизирует время в лесу. По умолчанию компьютеры, работающие под управлением Windows 2003, Windows XP и Windows 2000 Server, периодически сверяют свое время с сервером времени, чтобы обеспечить синхронный ход часов. Определяющим сервером времени для леса является эмулятор PDC. Ввиду широкого спектра обязанностей контроллера — эмулятора PDC его следует поместить на DC, не имеющий других ролей.

Мастер инфраструктуры Infrastructure master (доменная роль). Мастер инфраструктуры отслеживает объекты в своем домене и предоставляет эту информацию остальным контроллерам домена. Для того чтобы отслеживать объекты, мастер инфраструктуры сравнивает их данные с данными в GC, который получает регулярные обновления через репликацию. Когда данные не совпадают, мастер инфраструктуры запрашивает у GC обновление.

По существу, данные, хранимые мастером инфраструктуры, являются доменным каталогом. И здесь как раз кроется потенциальная проблема. Поскольку GC имеет преимущество перед мастером инфраструктуры, если он расположен на DC, выполняющем функции мастера инфраструктуры, данные этого домена никогда не реплицируются на другие DC. Поэтому, распределяя роли среди DC, не следует помещать копию GC на DC, выполняющий функции мастера инфраструктуры. Эта проблема не возникает, если в сети только один домен и в домене только один DC, потому что в таком случае GC является доменным каталогом. И еще, если все контроллеры домена содержат GC, то все DC будут иметь текущие данные, поэтому неважно, какому именно DC назначена роль мастера инфраструктуры.

Локальная и доменная регистрация

При регистрации пользователя одна из первых задач Windows — определить, относится ли процедура только к локальной машине или к учетной записи домена. Пользователи, регистрирующиеся от имени локальной учетной записи, имеют доступ только к ресурсам своего компьютера и только если информация об учетной записи пользователя содержится в локальной базе данных SAM. Если пользователям нужно обратиться к ресурсам на удаленном компьютере без аутентификации в домене, то их учетные записи должны быть продублированы в локальной базе данных SAM каждого доступного компьютера. Учетные записи в каждом компьютере-участнике должны быть синхронизированы (одинаковые имена регистрации, пароли и сроки действия учетных данных на всех машинах). В противном случае положение значительно усложняется. Трудно обслуживать одноранговые (P2P) сети средних размеров, в которых применяются только локальные процедуры регистрации.

Протоколы аутентификации Windows

Как отмечалось выше, в Windows применяется четыре основных протокола аутентификации: LAN Manager, NTLM, NTLMv2 и Kerberos. LAN Manager появился во времена DOS и продолжал использоваться с первыми версиями Windows. NTLM был выпущен вместе с NT. Новшеством пакета обновлений NT Server 4.0 Service Pack 4 (SP4) стал NTLMv2, а Windows 2000 привнесла Kerberos. По умолчанию все компьютеры с Windows 2000 и более новыми операционными системами совместимы со всеми четырьмя протоколами аутентификации. Передавая в эти системы соответствующие команды, другие рабочие станции и серверы могут выбирать протокол для обработки запроса аутентификации. Системы Windows 9x и более поздние с полным набором программных исправлений совместимы с LM, NTLM и NTLMv2. На платформе Microsoft Kerberos может использоваться только клиентами Windows 2000 (или более новыми) при обращениях в домены Windows 2000 (и выше). Компьютер с Windows 2000 или более новой версией операционной системы должен иметь Kerberos и по крайней мере еще один из протоколов аутентификации.

Исследования в области безопасности показали, что более старые протоколы (LM и NTLM) уязвимы в случае прослушивания и атак с разгадыванием пароля.

Поэтому, если возможно, рекомендуется использовать только Kerberos и NTLMv2. Чтобы убедиться в правильности этого совета, следует оценить возможности каждого протокола.

Роли и репликация

Назначение конкретным DC определенных ролей обеспечивает более эффективную репликацию. Каждый DC с назначенной ролью может выполнять репликацию своих данных Active Directory (AD), когда эти данные нужны другому DC, вместо того чтобы реплицировать всю базу данных AD предприятия.

В сетях Windows NT используется довольно неуклюжая модель репликации с одним основным контроллером PDC. Сеть NT имеет один PDC и сколь угодно много резервных BDC. После того как PDC реплицирует базу данных SAM на все BDC, пользователи могут входить в систему и проходить процедуру аутентификации в домене через BDC. Если от PDC вас отделяют каналы глобальной сети WAN, то изменение доменных объектов в лучшем случае происходит медленно, а если WAN отключена — не происходит вообще. Это может вызывать проблемы, когда администратор добавляет пользователей, компьютеры и группы в домен или когда пользователи пытаются менять свои пароли.

Выпуская Windows 2000, Microsoft придавала большое значение тому обстоятельству, что парадигма PDC/BDC из NT перестала быть определяющим фактором жизни администратора. Нам не раз приходилось слышать, что в Windows 2000 все DC равноправны. Но на самом деле все DC не могут быть равны. Они могут быть наделены индивидуальными ролями, что позволяет более эффективно управлять предприятием через AD.

Прежде чем говорить о ролях, давайте уточним терминологию. Правильное название ролей — роли мастеров операций (Operations Master roles), но администраторы, устанавливавшие Windows 2000 во время бета-тестирования, предпочитают использовать оригинальное название — роли Flexible Single-Master Operation (FSMO) roles. Microsoft сменила этот термин на Operations Master roles, но многие по привычке называют их по-старому. В этой статье я буду применять короткий термин роли.

Парадигма Windows Server 2003/2000 состоит из репликации с несколькими главными контроллерами: поскольку любой DC может производить изменения, вносимые в доменную структуру и объекты домена, каждый DC является главным и реплицирует свои изменения на все остальные контроллеры домена. Такой подход соответствует идее изначального равноправия DC. Но домен, в котором все без исключения DC являются главными, неэффективен — слишком много ресурсов процессора и передачи данных требуется каждому компьютеру для репликации всего и вся. Более того, представьте себе, что два члена одного и того же отдела, работающие на разных DC, создают новый объект с одним и тем же именем, но разной конфигурацией. Несмотря на то что действует правило «кто первый записал, тот и прав», второй администратор может иметь более веские причины использовать новое имя объекта.

Для обеспечения большей эффективности парадигмы нескольких главных DC необходимо назначить DC индивидуальные роли. Поэтому, даже если все DC более или менее равны, по отношению к конкретной роли один из DC имеет приоритет. В соответствии с этой ролью один DC отвечает за репликацию, поэтому фактически Windows 2000 имеет модель репликации с несколькими особыми главными DC.

Поддержка леса и одного или нескольких доменов требует исполнения пяти ролей. Можно назначить свою роль каждому DC, а можно назначить несколько ролей одному или нескольким DC.

Мастер схемы Schema master (роль в рамках леса). Мастер схемы отвечает за все обновления и изменения в схеме AD. Схему можно представить как определения полей базы данных AD. Лес содержит только один контроллер-мастер схемы — по умолчанию таковым является первый установленный на предприятии DC.

Мастер именования домена Domain naming master (роль в рамках леса). Мастер именования домена отвечает за добавление доменов и удаление их из леса. Лес может содержать только один контроллер, исполняющий роль мастера именования домена. Хотя пользователь вправе создавать и удалять домены на любом DC, принять или отклонить предложенные изменения — задача мастера именования домена, поскольку он является хранителем имен доменов. Когда два администратора, работающие на разных DC, создают новый домен с одним и тем же именем, но с разными конфигурациями, мастер именования домена принимает первый домен и отклоняет второй. Поскольку создание новых доменов происходит нечасто и не занимает много времени, DC, выполняющему эту роль, можно назначить несколько ролей.

В Windows 2000 мастер именования домена должен также поддерживать глобальный каталог Global Catalog (GC). Однако в Windows 2003 GC можно разместить на любом контроллере и на любом количестве DC.

Мастер относительных идентификаторов RID (доменная роль). Этот DC, обычно называемый RID-мастером, хранит набор уникальных записей SID. Когда кто-нибудь создает на DC новый объект, RID-мастер назначает этому объекту SID, состоящий из двух частей:

- набор идентификаторов, связанных с данным доменом (все объекты в домене имеют одни и те же доменные идентификаторы);

- уникальный, генерируемый случайным образом набор идентификаторов, связанных с новым объектом, называемый относительным идентификатором (Relative Identifier, RID).

Для того чтобы записи SID всех объектов гарантированно имели уникальные RID, нужен единый источник RID, то есть RID-мастер. RID-мастер не принимает участия в создании отдельных объектов; вместо этого он раздает наборы по 500 RID каждому DC. Когда у DC заканчиваются RID, он запрашивает новую порцию. Поскольку подзарядка идентификаторами RID не занимает много времени и использует сетевые ресурсы не так интенсивно, RID-мастер является подходящим кандидатом на выполнение нескольких ролей.

Эмулятор PDC (доменная роль). В каждом домене может быть только один эмулятор PDC. Роль эмулятора PDC наполняют различные обязанности в зависимости от версии Windows, управляющей DC. Если не все DC работают под Windows 2003 или Windows 2000, то DC, назначенный на роль эмулятора PDC, выполняет функции PDC и действует так, как будто он является частью сети NT. В сети NT изменения учетных данных, вносимые администраторами и пользователями, производят не BDC — их должен реализовать PDC. Следовательно, BDC в сети NT всегда требует доступа к PDC, когда ему нужно обновить SAM. И если попытаться установить доверительные отношения с доменом NT, тот не станет контактировать ни с одним компьютером, не являющимся PDC.

Однако потребность в эмуляторе PDC сохраняется даже после того, как администратор удалил из сети все контроллеры доменов NT. Клиентским компьютерам иногда требуются службы PDC. Например, папка «Моя сеть» использует функции просмотра, которые требуют выбора главного браузера — компьютера, отслеживающего имена всех компьютеров сети. Поскольку PDC является главным браузером по умолчанию, наличие эмулятора PDC упрощает эту задачу.

Эмулятор PDC также выполняет функцию мгновенной репликации. Несмотря на то что AD реплицирует большинство изменений с регулярным настраиваемым интервалом, изменения пароля пользователя каталог AD должен реплицировать немедленно. Как только кто-нибудь меняет пароль на любом DC предприятия, DC, принимающий изменение пароля, связывается с контроллером — эмулятором PDC — и записывает изменение. Сам по себе эмулятор PDC не будет выполнять репликацию немедленно, он сделает это в течение следующей запланированной репликации. Поэтому, если пользователь предпринимает попытку ввести новый пароль для регистрации на контроллере, отличном от DC, на котором изменения были приняты, изменения пароля могут быть еще не реплицированы на этот DC. В таком случае DC не отказывает пользователю в праве войти в систему. Он спрашивает эмулятор PDC: «Эта учетная запись изменилась?» И эмулятор PDC отвечает: «У этой учетной записи новый пароль, вот он».

Кроме того, эмулятор PDC синхронизирует время в лесу. По умолчанию компьютеры, работающие под управлением Windows 2003, Windows XP и Windows 2000 Server, периодически сверяют свое время с сервером времени, чтобы обеспечить синхронный ход часов. Определяющим сервером времени для леса является эмулятор PDC. Ввиду широкого спектра обязанностей контроллера — эмулятора PDC его следует поместить на DC, не имеющий других ролей.

Мастер инфраструктуры Infrastructure master (доменная роль). Мастер инфраструктуры отслеживает объекты в своем домене и предоставляет эту информацию остальным контроллерам домена. Для того чтобы отслеживать объекты, мастер инфраструктуры сравнивает их данные с данными в GC, который получает регулярные обновления через репликацию. Когда данные не совпадают, мастер инфраструктуры запрашивает у GC обновление.

По существу, данные, хранимые мастером инфраструктуры, являются доменным каталогом. И здесь как раз кроется потенциальная проблема. Поскольку GC имеет преимущество перед мастером инфраструктуры, если он расположен на DC, выполняющем функции мастера инфраструктуры, данные этого домена никогда не реплицируются на другие DC. Поэтому, распределяя роли среди DC, не следует помещать копию GC на DC, выполняющий функции мастера инфраструктуры. Эта проблема не возникает, если в сети только один домен и в домене только один DC, потому что в таком случае GC является доменным каталогом. И еще, если все контроллеры домена содержат GC, то все DC будут иметь текущие данные, поэтому неважно, какому именно DC назначена роль мастера инфраструктуры.

Порт HDMI IN1, HDMI IN2

HDMI IN1, HDMI IN2 — цифровые входы предназначены для подключения компьютера или другого устройства имеющего выход HDMI, это может быть компьютер, плеер и т.д. По этому разъёму можно принять цифровой сигнал в отличном качестве, также передаётся по этому разъёму и звук.

LAN Manager

Компания IBM разработала протокол LAN Manager, применив его в ранних версиях Windows и сетях Windows. Как все протоколы аутентификации Microsoft, LAN Manager генерирует хеш паролей (LM hash), который хранится и используется отправителем и получателем в процессе аутентификации. LAN Manager формирует LM-хеши, изменяя все буквы пароля на верхний регистр, разбивая пароль на две 7-символьные половины, а затем шифруя. В дальнейшем LM-хеш используется в нескольких последовательных операциях, аналогичных процессу запрос—ответ, описанному выше.

Если раньше LAN Manager был вполне приемлем, то сейчас он считается очень ненадежным. С помощью специальных инструментов пароли, зашифрованные методом хеширования LAN Manager, можно всего за несколько секунд преобразовать в простой текст. LM-хешам свойственны принципиальные недостатки, а также имеется ряд уязвимых мест:

- пароли могут состоять из ограниченной последовательности 128 символов ASCII;

- длина пароля не превышает 14 символов;

- если пароль содержит менее 14 символов, то отсутствующие символы заменяются легко угадываемой хешированной формой, что позволяет точно определить длину пароля;

- перед кэшированием LAN Manager преобразует все буквенные символы пароля в верхний регистр.

Почему LAN Manager до сих пор не вышел из употребления? В целях обратной совместимости он активен по умолчанию во всех компьютерах Windows, в том числе Windows Server 2003. В новейших базах данных аутентификации Windows слабый LM-хеш хранится наряду с более надежными просто на случай, если придется выполнить транзакцию LAN Manager. Если на предприятии не используются другие приложения, требующие аутентификации LAN Manager, то можно (и нужно) LAN Manager отключить.

Читайте также: