Что за файл sparkraw

Скажу сразу что данная проблема редкая как выяснилось, так что не надо сразу выполнять данный метод сначала разберитесь.

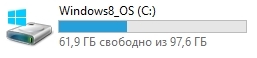

Более года меня мучила проблема полного отсутствия памяти на диске "с" (97гб всего).

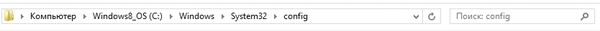

С 80гб свободного пространства до полного нуля ситуация скатилась всего за пол года. Ни ручная чистка ни какие утилиты мне не помогали освободить память более чем на 5гб, которые снова пропадали в течении нескольких часов. Я с этим смирился но в последние пару месяцев мне это стало причинять неудобства, пропали эскизы файлов и ярлыков, программы и игры не запускались, браузер жутко тормозил. Облазил весь интернет и перепробовал кучу действий и советов но не помогало ничего, до сегодняшнего дня. Наткнулся я на совет воспользоваться очередной программой очистки "Glary Utilities" которая так же мне не чем не помогла пока я не зашел в раздел "анализатор дискового пространства" где я увидел что что папка по пути "локальный диск (с:) - Windows - System32 - config" весит 60гб.

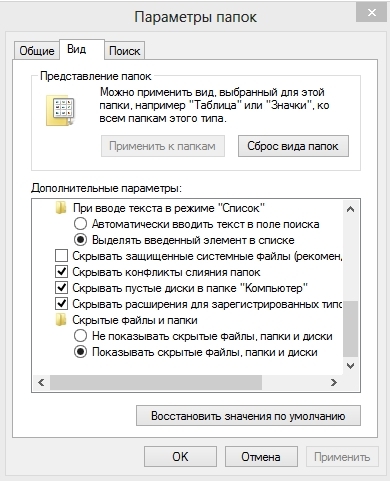

Доступа к ней конечно же у нас нету. И что бы увидеть что там происходит нужно в параметрах папок снять галочку с пункта "скрывать защищенные системные файлы" и естественно поставить галочку на пункте "показывать скрытые файлы и папки'.

Далее заходим по адресу "локальный диск (с:) - Windows - System32 - config" и недоумеваем от того что там происходит. Нам нужны файлы regtrans-ms и blf

Которых у меня было более 200 тысяч. По очереди прописываем их в поиск, дожидаемся полной загрузки, выделяем сразу все сочетанием ctrl+a и смело удаляем. те файлы которые не удаляются просто пропускаем с пометкой для всех. Я таким образом удалил более 200 тысяч файлов и освободил 60гб памяти.

p.s скорее всего эти файлы и дальше будут плодиться со временем, чем вызвана такая проблема я понятия не имею.

"regtrans-ms ---Журнал изменений реестра Windows

blf ---Файл журнала Common Log File System (CLFS)

К тому ж там "посоветовали" использовать wmfix.

Время ли времени делаю очистку через запущенную командную строку от имени администратора командой

Dism.exe /Online /Cleanup-Image /StartComponentCleanup /ResetBase

проверить размер содержимого папки для ЛЛ:

1) выделяем ниже строчку и жмем Ctrl + C для копирования пути:

2) жмем Win + R и затем Ctrl + V и подтверждаем Enter

2.1) если выскочит окно "У вас нет прав доступа" жмем кнопку предоставить права

3) в открывшейся папке выделяем всё Ctrl + A и проверяем размер выделенного Alt + Enter

какой вес для нее нормальный? у меня 4гб

Комп от вирусов почисть, и драйвера на всякий случай скачай с оф сайтов. У меня вообще 250 мб весит папка.

Важное дополнение

В дополнение считаю необходимым отметить, что описанный мной алгоритм проверки не позволяет сделать однозначного вывода о наличии в программе зловредного функционала, ведь существуют способы внедрения в ехе-файл на более низком уровне, поэтому не следует пренебрегать также и анализом возможного сетевого трафика после запуска в "песочнице", и более детальным исследованием собственно исполняемого кода, однако это требует какой-никакой квалификации и опыта, а описанный мной алгоритм вполне доступен даже неподготовленному и далекому от реверса пользователю.

Исследуем программу

Итак, имеется файл MD5_Hash_Changer.exe, который мы подозреваем в наличии каких то скрытых функций. Для начала, посмотрим его с помощью PEiD:

PEiD

Смотрим программу в dotPeek

Для начала следует посмотреть раздел Metadata, в котором первым делом необходимо обратить внимание на используемые строки, в которых могут попасться интересные имена, пути, IP-адреса и прочее.

Строковые ресурсы в dotPeek

При необходимости можно сразу посмотреть, где конкретно используется интересная строка, если такая окажется. В моем случае ничего подозрительного не обнаружилось и я перешел к разделу с кодом. Как выяснилось, исходный код программы содержит два класса, Program и MainForm, при этом класс Program вполне стандартный и содержит лишь код запуска главного окна приложения:

Класс MainForm будет поразвесистее, и на нем следует остановиться подробнее:

Код приложения

Как видно, при запуске формы запускается функция InitializeComponent(), но в ней ничего интересного не происходит, обычная настройка интерфейса, задание шрифтов и названий кнопок и прочая рутина. Пришлось смотреть весь код целиком, однако каких-либо намеков на сетевую активность или попыток доступа к "ненужным" для программы файлам не обнаружено, все весьма прозрачно и наивно. Что ж, раз зловредного функционала обнаружить не удалось, то хотя бы взглянем на сам алгоритм, чтобы понять, каким образом программа изменяет файлы.

За это отвечает функция

На вход функция получает список файлов, которые следует обработать, и в цикле пробегает по нему. Для каждого файла генерируется буфер случайной длины в интервале от 2 до 7 байт и заполняется нулями:

Затем этот буфер просто дописывается в конец файла

и снова вычисляется MD5-хэш уже для измененного файла:

Все, больше ничего интересного тут не происходит. Как видим, программа весьма тривиальна и такого рода "уникализация" конечно формально изменяет хэш файла, но. Судить вам, насколько она пригодна для решения ваших задач.

Ну и напоследок, наверное, следует проверить на практике, что же происходит с файлами. Возьмем для примера первую картинку из данной статьи и натравим на нее программу, а затем сравним файлы до обработки и после.

Сравниваем файлы

Во первых, размер файла после обработки увеличился на 6 байт, во вторых, как видно из скриншота, в конце файла появились 6 нулевых байт. Очевидно, это соответствует установленному в ходе изучения исходного кода алгоритму.

Типы логов и где их найти

Месторасположение логов зависит от используемого ПО, настроек, прописанного админом пути. Чаще всего server logs сохраняются в var/log/. Однако, не все сервисы помещают файлы регистрации в эту директорию. В любом случае, можно уточнить такую информацию у веб-хостера.

У дистрибутивов Linux CentOS или Fedora логи серверной машины лежат в /var/log/. Там можно найти:

- файл регистрации ошибок error.log;

- данные о доступах log;

- основной системный журнал syslog;

- файл загрузки ОС dmesg;

- журнал nginx.

Лог ошибок MySQL ($hostname.err) хранится в /var/lib/mysql/. Для Debian или Ubuntu местоположение логов аналогично, за исключением log file ошибок MySQL: /mysql/error.log. А также – логи веб сервера Apache сохраняются по пути /var/log/apache2.

У ОС Windows дружной метод структурирования log-файлов. События делятся на несколько уровней:

- предупреждение – Warning;

- подробности (System и EventData);

- ошибка – Error;

- сведения – Information;

- критический – Critical.

Их можно отсортировать или отфильтровать и выбрать необходимое.

Запуск и отключение логов осуществляется с административной панели. Как правило, доступ через раздел «журнал» или «логи». При этом стоит учитывать, что файлы не сохраняются годами. Поэтому, при необходимости посмотреть log, это нужно сделать своевременно.

Быстродействующие модули памяти для оптических компьютеров будущего

Эффект, благодаря которому возможна запись информации в кремниевом кольцевом микрорезонаторе с помощью импульсов света разной интенсивности, впервые описан учеными ЛЭТИ. Он открывает большие возможности по созданию быстродействующих модулей памяти для оптических компьютеров будущего.

Современные электронные вычислительные машины подходят к пределу своих возможностей по соотношению производительности к энергозатратам. Поэтому научные группы по всему миру разрабатывают логические интегральные схемы на альтернативных принципах, которые будут более компактными, энергоэффективными и быстродействующими. Один из видов таких схем — фотонная интегральная схема, в которой передача, хранение и обработка информации производится с помощью света.

«Мы впервые показали, что в миниатюрных кремниевых кольцевых микрорезонаторах (диаметр около 0,2 миллиметра), существуют стабильные нелинейные эффекты, которые позволяют записывать данные с помощью оптических импульсов. Это стало возможно благодаря существующему в данной структуре эффекту бистабильности», – поясняет доцент кафедры физической электроники и технологии СПбГЭТУ «ЛЭТИ» Андрей Никитин.

Кремниевые кольцевые микрорезонаторы выполнены по широко распространенной технологии изготовления компонентов для полупроводниковых приборов – кремний на изоляторе. Для переключения выходного состояния используются оптические импульсы различной интенсивности: низкая кодирует «0», высокая – «1». Таким образом записывается информация. Результаты экспериментов, изложенные в статье в научном журнале Optics Communications, показали, что система может находиться в таком состоянии до следующего информационного сигнала.

«Получается очень простой принцип работы, при этом без использования классической электроники. В дальнейшем, мы планируем использовать этот принцип для создания оптической ячейки памяти. Совокупность таких ячеек является основой для создания быстродействующих оптических запоминающих устройств. Понимание таких нелинейных эффектов – это важный шаг в направлении создания фотонных интегральных схем», – поясняет Андрей Никитин.

Проект находится в русле многолетних работ, проводимых на кафедре физической электроники и технологии по исследованию новых физических эффектов в твердом теле, имеющих большие перспективы для создания устройств хранения и обработки информации. В частности, в 2020 году ЛЭТИ получил мегагрант Правительства Российской Федерации на проведение разработок в области резервуарных вычислений на принципах магноники.

только сильно не смейтесь

я, конечно, понимаю, вопрос ламерский и глупый. но честно, понятия не имею, что это за файлы, для чего нужны и как появились (предположительно появились после установки игры Сегун2 Тотальная Война, но не уверен)

это дата-диск (не системный), соответственно на нем таких файлов быть не должно. хочу удалить их, но не знаю не испорчу ли чего

А зачем было в корень диска что-либо вообще устанавливать? А то это не вопрос ламерский, а действия изначально. Почему бы не в папочку отдельную для каждой софтинки утанавливать, как все нормальные люди?

Добавлено через 53 секунды

FeyFre

Оно их в корень диска само НЕ распаковывает при установке, это можно только вручную сделать

Штандартенфюрер СС, это баг инсталлятора vcredist_x86_2008.exe! Инсталлятор самораспаковывается не во временную папку, а куда-нибудь а пальцем мимо. Там очередной какой-нибудь багнутый SFX-ZIP, который должен был распаковать во временную папку пакет Windows Installer, и пнуть его. Между прочим, этот пакет при установке какраз и не спрашивает куда устанавливаться, ибо выбора всё-равно нет - только в WinSxS да и всё тут. Мелкомягки позже исправили это, но было уже поздно.

Так что не нужно человека учить зря, он никакими своими действиями не смог повлиять на это. (Не каждый юзер является нахватавшимся знаний что-бы заставить компоненты винды плясать под свою дудку).

Вот список файлов которые оно могло оставить и которые можно спокойно тереть.

Нередко в корне диска С или D клиентских компов вижу эти файлы, и думал - во дураки )) Как оказалось не те дураки, а другие

Ни разу в корне диска такое не видел, у меня всегда ЭТО лежит в папках с именами типа v49d74fhq374f7if747 в корне, которые бывает сами не удаляются после установки и вручную их приходится подтирать.

Штандартенфюрер СС, да, Мелкомягкие баги иногда исправляют(о чудо!). У меня тоже ЭТО уже ложится в подобные директории(и тоже не затираются иногда), ибо я всё-таки нашел нормальный установщик.

Штандартенфюрер СС

всегда указываю пути куда что распаковать или установить. оно само так сделалось

Добавлено через 15 секунд

большое спасибо! удалю

Copyright © 2000-2017 3DNews. All Rights Reserved.

Администрация 3DNews требует соблюдения на форуме правил и законов РФ

Серверы размещены в Hostkey

Логи – это инструмент, при помощи которого можно отслеживать рабочий процесс сервера или сайта. Поэтому знать, как читать логи это полезное умение для выявления сбоев в работе ПО, быстрого и результативного реагирования на другие проблемы (выявление злонамеренных действий), эффективного анализа рабочий процесс, противодействия DDoS-атакам.

Содержание:

Какая информация хранится в логах и как ее интерпретировать?

Для большинства пользователей содержимое log-файлов это бессмысленный набор символов. Как читать логи, чтобы понять, что в них зашифровано?

Строка access.log сервера содержит:

- адрес ресурса;

- IP-адрес пользователя;

- дата и время посещения, часовой пояс;

- GET/POST – запрос на получение или отправку данных;

- к какой странице обращались;

- протокол пользователя (как зашел на ресурс);

- код отклика сервера;

- число переданных байтов;

- информация о посетителе (боте) – устройство, ОС, другие данные.

Как правило, такой информации достаточно, чтобы проанализировать ситуацию и сделать нужные выводы. Например, заблокировать бота, который создал чрезмерную нагрузку на сайт.

Файл ошибок (error.log) регистрирует моменты, когда что-то пошло не так. Из них можно узнать:

Конечно, даже после расшифровки, данных логов еще нужно проанализировать. Для этого существует различное ПО, которое помогает отрабатывать данные из логов – Weblog Expert, WebAlyzer, Analog, Webtrends, Awstats, SpyLOG Flexolyzer и другие платные и бесплатные программы.

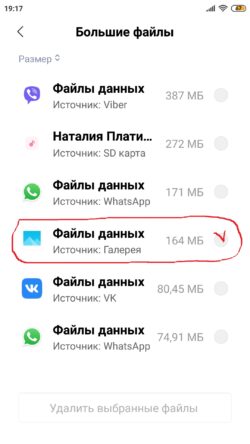

В этой статье я остановлюсь на работе лишь одного приложения на смартфонах Xiaomi, это — «Галерея».

Как и любое другое, «Галерея» в процессе работы формирует различные файлы. Со временем они разрастаются и могут в объеме достигать многих сотен мегабайт. И этот объем может значительно превосходить объем хранимых фотографий.

Что это за файлы и нужны ли они вам? Найти их можно, выполнив задачу «Глубокая очистка», в результате которой будут показаны программы, данные которых занимают в долговременной памяти значительное место. Среди них выбираем «Галерею», а в ней – «Файлы данных» – «Просмотреть в папке».

Здесь мы увидим ряд файлов, имеющих названия photo_blob.0; photo_blob.1; micro_thumbnail_blob.0; thumbnail_blob.0 и подобные.

Эти файлы вы не увидите, если зайдёте в:

«Настройки» —> Моё устройство —> Хранилище

Они попадаю в раздел «Другие», а это означает, что система не может их распознать. Следовательно, к работе MIUI они отношения не имеют.

Обратим внимание на то, а в какой папке лежат эти файлы. Вот путь к ним:

В эту папку можно попасть и с помощью файлового менеджера, например, Total Commander. И он позволит дополнительно увидеть, что в этой папке лежит еще один файл — .nomedia, наличие которого определяет, что эти файлы не будут показаны в системе как мультимедийные.

Название папки говорит о том, что здесь размещены файлы, связанные с файлами, отправленными в ваш личный кабинет в «облако» Xiaomi (даже если вы этот кабинет и не создавали!). И они нужны для того, чтобы уменьшить время доступа для их просмотра (за счет кэширования). Возможно, что эти файлы могут использоваться и для просмотра изображений в Галерее. А большой объем файлов связан с тем, что система не удаляет из них сохраненные данные даже для тех изображений, которые вы удалили со своего смартфона.

Удаление этих файлов не сказалось на быстродействии устройства, а вот свободного места стало существенно больше. Понятно, что в процессе использования файлы в этой папке появятся снова, но вы уже знаете, что с ними можно делать.

Поводом для написания данной статьи послужил диалог в одном телеграмном чате. Кто-то выложил программу для "уникализации" файлов путем изменения хэша MD5, а другой бдительный участник чата проверил ее на Virustotal и из-за двух положительных (и 68 отрицательных) результатов обвинил программу в наличии недекларированных функций, в том числе даже в краже паролей от различных аккаунтов, а всех установивших ее - в "излишках" ума. Увещевания его и рассказ о возможных ложноположительных срабатываниях не дали желаемого результата, беседа перестала быть конструктивной и затухла.

Virustotal

Но я (как один из участников того диспута) потерял покой, сон и аппетит, ведь с одной стороны, если антивирус ругается, то нет повода ему не верить и стоит быть осторожным. С другой - два не самых популярных антивируса, было бы из-за чего беспокоиться. Но самое главное - а если вообще было бы 0 детектов, дает ли это основания быть уверенным в программе? И как быть в таком случае? Ну и еще в довесок было интересно - а как, собственно, меняется MD5, просто добавлением лишних байтов (самый очевидный способ) или как-то по умному?

Решил проверить, а заодно и рассказать алгоритм своих размышлений и действий, быть может, кому-то это пригодится. На экспертность не претендую, чисто на бытовом уровне поковыряемся.

Что такое логи и зачем они нужны

Логи (log) – это специальные текстовые файлы, в которых в хронологическом порядке фиксируется информация обо всех действиях программы или пользователей. Проще говоря, это журнал регистрации всех событий происходивших в системе:

- ошибки сервера (сбои), возникающие при обращении к некоторым функциям сайта или задачам;

- данные о доступе – запись о подключении (или попытке входа) каждого пользователя, откуда и как он попал на сайт;

- прочие, записывающие информацию о работе компонентов сервера.

Логи доступа указывают на уязвимые места сайта (в случае взлома), помогают собирать статистику посещаемости, узнавать откуда проводились запросы и какие ресурсы ссылаются на этот сайт, оценивать популярность страниц. По файлам ошибок проще найти источник проблемы и оперативно устранить баги и сбои. Журналы сервера (server logs) облегчают контроль рабочего процесса серверной машины.

В файлах логов записывается и отслеживается история работы всего программного комплекса. Поэтому специалисты рекомендуют периодически просматривать их, даже если никаких подозрительных моментов не произошло. И тем более немедленно обратиться к ним, если резко возросло количество ошибок, посыпался спам или заметно увеличилась нагрузка на сервер.

Читайте также: