Что такое впн прокси на компьютере

Эта технология поможет вам получить доступ к заблокированным ресурсам и обеспечит анонимность в Сети.

Статью можно послушать. Если вам так удобнее, включайте подкаст.

Чем приходится платить за безопасность в Интернете?

Низкая скорость интернета. На дополнительное шифрование требуется время. Также часто трафик проходит большее расстояние, что связано с удаленностью расположения VPN-сервера.

Периодический разрыв VPN-подключения, внезапный выход трафика в публичную сеть. Часто можно не заметить разрыв подключения и утечку данных, также VPN-соединение может не восстанавливаться автоматически, что не удобно. Во современных ОС на базе Windows предусмотрена функция VPN Reconnect. Если ее нет, то придется использовать особые программы или специальные настройки маршрутизации, которые контролируют VPN-соединение и в случае его разрыва сначала блокируют передаваемую информацию, закрывают приложения, потом обновляют VPN-подключение.

К сожалению, IPv6 почти никогда не поддерживается VPN. Следовательно, когда в публичной сети используется IPv6, и в интернет-ресурсе он также поддерживается, трафик пойдет по умолчанию по открытой IPv6 сети. Чтобы такого не произошло можно просто отключить IPv6 в ОС.

DNS-протечки: на практике часто DNS-запросы обрабатываются DNS-серверами публичной сети (а не виртуальной, защищенной). В случае их некорректного ответа можно получить поддельный адрес запрашиваемого домена. Так, ничего не подозревающие пользователи могут быть перенаправлены, например, на сайты мошеннических онлайн-банков. Также по DNS-серверам можно определить примерную геолокацию и интернет-провайдера пользователя.

Присутствуют также разнообразные юридические аспекты. Во-первых, это отличия в законодательстве разных государств. VPN-клиент и VPN-сервер часто находятся в разных странах. Также трафик может проходить через третью страну транзитом. Таким образом существует возможность сохранить себе копию передаваемых данных для дальнейшей расшифровки и изучения.

Существует не только вопрос что шифровать, но и как. Далеко не все криптографические средства разрешены. Из-за этого производители сетевого оборудования (в том числе для организаций VPN) при экспорте в другие страны вынуждены отключать в своей продукции ряд алгоритмов шифрования, а также уменьшать максимально возможную длину ключа.

Проблема кроется еще и в том, что сами мировые стандарты шифрования могут быть уязвимыми. Так, в 2013 году NIST (The National Institute of Standards and Technology – организация, утверждающая стандарты шифрования в США) обвинили в том, что он разрешил включить в новый стандарт уязвимую версию генератора псевдослучайных чисел. Это позволило сильно упростить расшифровку информации, защищенной с применением этого генератора. Более того, составителей стандартов нередко обвиняют в сознательном усложнении описаний стандартов.

А законно ли вообще использовать VPN в России? В России действует закон Яровой, направленный против терроризма и экстремизма. С другой стороны его можно рассматривать как шаг в сторону регулирования и контролирования интернета, потому что этот закон обязует операторов связи хранить всю информацию о деятельности в интернете . Но если провайдер не сохраняет логи, то штрафовать будут его, а не конечных пользователей. Поэтому сейчас существует довольно много VPN-провайдеров, в том числе и бесплатных.

Как настроить прокси‑сервер в Windows 10 и Windows 8

- Откройте раздел «Пуск» → «Параметры» (иконка в виде шестерёнки) → «Сеть и Интернет» → «Прокси‑сервер».

- Найдите блок «Настройка прокси вручную», активируйте в нём опцию «Использовать прокси вручную».

- Введите адрес и порт, после чего нажмите «Сохранить».

- Чтобы отключить прокси, просто деактивируйте опцию «Использовать прокси‑сервер».

Особенности obfs4

В спецификации протокола obfs4 есть места, которые вызывают вопросы. В рукопожатии со стороны клиента используется номер часа от начала эпохи UNIX, который потом участвует в HMAC-подписи. Сервер, принимая такой пакет от клиента проверяет его, подставляя номер часа по своему времени. Если всё верно, то отвечает своей частью рукопожатия. Для борьбы с разбросом часов сервер должен ещё проверять предыдущий и следующий час.

Зная такое характерное поведение, можно проверить сервер на границе следующего и послеследующего часа, воспроизведя одно из прошлых записанных рукопожатий со стороны клиента. Если сервер перестанет отвечать своей частью рукопожатия в это самое время, то это достаточное основание, чтобы судить, что сервер обслуживает протокол obfs4.

Судя по всему, автор со временем осознал эту проблему и в коде obfs4 реализована защита от обнаружения через воспроизведение. В спецификации она нигде не описана.

Следующий момент, вызывающий сомнения это формат «кадра» с данными. Выглядит он следующий образом:

Первые два байта каждого кадра это длина пакета, гаммированная с ключом, который вычисляется от предыдущих ключей. Как он вычисляется ключ не столь важно, главное, что настоящая длина пакета подвергается операции побитового исключающего ИЛИ каким-то ключом. Это значит, что можно инвертировать бит в этой части данных и подмена не будет сразу замечена. Если инвертировать младший значащий бит этого поля, то длина кадра станет либо на единицу меньше истинной, либо на единицу больше. В первом случае это приведёт к сбросу соединения через небольшое случайное время из-за ошибки распаковки NaCl secretbox.

Второй случай более интересный: сервер будет ждать ещё один байт для того, чтобы начать распаковку криптобокса. Получив ещё ровно один байт он также сбросит соединение из-за ошибки распаковки криптобокса. Это поведение можно считать специфичным для obfs4 и можно судить, что мы с высокой вероятностью имеем дело с ним. Таким образом, удачно разрушив одно из соединений клиента, можно с примерно 50%-ным шансом обнаружить obfs4.

Ну и последняя особенность заключается в том, что сам по себе протокол внешне не похож ни на один из общепринятых. Он спроектирован с предположением, что DPI играет по правилам и незнакомые протоколы просто не трогает. Суровая реальность может показать, что это не так.

По всем этим соображениям я воздержался от использования obfs4.

Как пользоваться прокси‑сервером

CGI‑прокси несложно найти в интернете с помощью любого поисковика — периодически провайдеры блокируют их, но появляются новые. Вы можете попробовать отыскать подходящий вам вариант на ресурсах вроде GetProxi. Как сказано выше, вам не понадобятся никакие настройки — достаточно открыть сайт прокси‑сервера и ввести адрес сайта в соответствующее поле.

Но, чтобы использовать прокси‑сервер любого другого типа, его нужно сначала привязать к устройству. Для этого достаточно узнать IP‑адрес и порт прокси, а затем внести эти данные в настройки операционной системы.

Списки прокси с их адресами и портами можно найти на ресурсах вроде FoxTools или Free Proxy List. Многие серверы доступны бесплатно, но среди них будут попадаться медленные и совсем нерабочие — будьте к этому готовы.

Выбрав сервер любой страны из списка, скопируйте его IP‑адрес и порт. Затем просто вставьте эти данные по одной из инструкций.

Усиление конфиденциальности

Теоретически, “VPN в виде прокси” не нужно быть анонимными, но на практике почти всех из подобных служб таковыми являются.

Самая большая разница между защищенными веб-прокси и “VPN в виде прокси” заключается в том, что VPN может захватывать весь соответствующий трафик, а не только трафик, инициированный браузером. VPN также может захватывать DNS, OCSP, CRL и любой другой случайный трафик, создаваемый браузером, который может быть связан с подключением к веб-сайту. В некоторых случаях браузер может уменьшить количество этих данных при использовании защищенного веб-прокси, например, сделав свои собственные DNS-запросы, но есть и исключения. В любом случае сервисы “VPN в виде прокси” лучше, чем защищенный веб-прокси, претендующий на роль VPN.

В чём различие между VPN и прокси?

VPN — это общее название технологий для объединения внутренних сетей на уровне сетевых пакетов или кадров через соединение, установленное поверх другой сети (чаще всего публичной).

Прокси — это серверное приложение, осуществляющее соединения или запросы от своего имени и сетевого адреса в пользу подключившегося к нему клиента, пересылая в результате ему все полученные данные.

VPN осуществляет пересылку полезной нагрузки, находящейся на третьем или втором уровне сетевой модели OSI. Прокси осуществляют пересылку полезной нагрузки между четвёртым и седьмым уровнями сетевой модели OSI включительно.

Основные типы прокси‑серверов

TLS и SSH в качестве криптографического транспорта

Разумно было бы воспользоваться стандартными защищёнными сетевыми протоколами вроде TLS или SSH для обёртывания соединений с прокси. Действительно, к таким протоколам обычно не возникает претензий со стороны DPI, потому что ими может быть зашифрован легетимный трафик. Что же касается активных проб со стороны DPI, этот вопрос можно решить в частном порядке, в зависимости от конкретного протокола прокси.

Ниже будут представлены несколько готовых решений на базе этих протоколов, пригодных для повседневной постоянной защиты трафика.

Заключение

VPN – комплекс технологий, позволяющих создать логическую сеть поверх физической. Используется для обеспечения защиты трафика от перехвата злоумышленниками и безопасной деятельности в интернете. VPN открывает доступ к заблокированным ресурсам, так что многие готовы мириться с более низкой скоростью интернета и возможными логами программ. Хотя VPN использует довольно надежные алгоритмы шифрования, включение VPN-клиента на вашем ПК не гарантирует 100% сохранности конфиденциальной информации, поэтому следует внимательно отнестись к выбору VPN-провайдера.

В интернете есть достаточное количество информации по теме шифрования и защиты трафика от вмешательств, однако сложился некоторый перекос в сторону различных VPN-технологий. Возможно, отчасти он вызван статьями VPN-сервисов, которые так или иначе утверждают о строгом превосходстве VPN-решений перед прокси. При этом многие решения тех же VPN-провайдеров, не смотря на маркетинговое позиционирование в качестве VPN, технически являются прокси.

На практике прокси больше подходят для повседневной защиты веб-трафика, не создавая при этом неудобств в виде заметной потери скорости и неизбирательности туннелирования. То есть при использовании хорошего прокси не стоит необходимость его отключать для комфортного пользования интернетом.

В этой статье расказано о преимуществах защищённого прокси перед VPN и предложены различные реализации, готовые к использованию.

Как настроить прокси‑сервер в Windows 7 и более старых версиях

- Откройте «Панель управления», нажмите «Сеть и Интернет» → «Свойства браузера». Или воспользуйтесь комбинацией Win + R, введите команду Inetcpl.cpl и нажмите Enter.

- В открывшемся меню перейдите на вкладку «Подключения» и нажмите «Настройка сети».

- Отметьте опцию «Использовать прокси‑сервер…».

- Введите адрес сервера и порт, затем кликните ОК.

- Чтобы отключить прокси, снимите отметку «Использовать прокси‑сервер…».

VPN службы

Использование VPN при веб-серфинге позволяет решить две основные задачи:

- Скрыть сетевое общение от других пользователей локальной сети, Интернет-провайдера или государственного органа.

- Скрыть IP-адрес от сайта по соображениям конфиденциальности или для доступа к локально заблокированному контенту.

Любой, кто отслеживает другую часть соединения по пути, не может видеть отправляемые данные и информацию о том, к какому компьютеру в целевой сети вы подключались.

Как настроить прокси‑сервер в macOS

- Откройте меню Apple и перейдите в раздел «Системные настройки» → «Сеть».

- Выделите активное подключение и нажмите «Дополнительно».

- Откройте вкладку «Прокси» и отметьте на левой панели один или несколько типов прокси‑серверов, которые вы собираетесь использовать.

- Введите адрес сервера и порт для каждого выбранного типа и кликните ОК.

- Чтобы отключить прокси‑сервер, снимите отметки возле типов прокси.

Как можно пользоваться VPN?

Итак, мы поняли, что VPN – полезный сервис, но как именно можно его включить? Если Вы работаете за компьютером и хотите посетить заблокированный сайт, используя браузер, то можно или установить специальную программу на ПК (так называемый VPN-клиент), или добавить расширение для браузера, или использовать встроенный в Opera VPN. Все эти способы просты в исполнении, но имеют некоторые недостатки. Так, VPN-клиент выдает случайный IP-адрес, то есть нет возможности выбрать страну. Еще один неудобство заключается в необходимости постоянного запуска программы, однако, существуют программы, которые запускаются одновременно с ОС. Теперь рассмотрим следующий способ – добавление расширения для браузера через Webstore. Нужно будет зарегистрироваться, после чего одним кликом можно выбрать страну, к VPN-серверу которой Вы хотите подключиться.

Использование VPN на смартфонах и айфонах реализуется через мобильные приложения. Самые популярные из них – это OpenVPN для Android и Cloak для iOS.

О плюсах VPN и о том, как его можно установить уже Вы прочитали. Самое время поговорить о минусах.

Небезопасные подключения

При небезопасном подключении любой, кто контролирует или разделяет какую-либо часть подключения получает возможность просмотреть отправляемые данные: другой пользователь компьютера, домашней сети, ваш Интернет-провайдер, операторы различных сегментов Интернета, ваше правительство или правительства других государств, через которые проходит ваш трафик, а также хостинг-провайдер или владелец сайта на том же хосте.

Безопасные подключения

Звучит несложно, а как на самом деле? Здесь есть нюансы. Чтобы установить соединение, браузер должен обнаружить IP-адрес сайта, используя службу DNS, которая обычно предоставляется Интернет-провайдером. Это означает, что при наблюдении за подключением можно увидеть домен в DNS запросе и раскрыть целевой URL-адрес, даже если отправляемые данные являются невидимыми.

Даже если вы используете безопасную DNS-службу, то при наблюдении за подключением можно увидеть целевой IP-адрес и использовать обратный запрос DNS с целью выявления посещаемого сайта.

Прокси-серверы

Прокси - это служба, которая делает запросы к веб-сайтам от имени вашего компьютера. Браузер настроен для подключения через прокси. Когда браузер начинает загружать веб-сайт, он подключается к прокси-серверу таким же основным способом и делает свой запрос. Затем прокси-сервер отправляет запрос на веб-сайт от имени браузера, и когда веб-сайт отвечает, он отправляет ответ обратно в браузер.

Прокси обеспечивает повышенный уровень конфиденциальности, не позволяя веб-сайту видеть ваш IP-адрес, но многие прокси на самом деле отправляют ваш IP-адрес сайту используя заголовок X-Forwarded-For. В конце концов, владельцы прокси не хотят нести ответственность, если вы запланируете провести атаку на веб-сайт. В этом случае владельцы веб-сайтов узнают IP-адрес источника атаки.

Конечно, вы также можете добавить поддельный заголовок X-Forwarded-For в свои запросы, чтобы повесить вину на кого-то еще, но веб-сайты могут использовать список известных и доверенных прокси-адресов, чтобы определить, является ли ваш заголовок X-Forwarded-For фальшивым.

Что такое прокси‑сервер

Когда вы используете интернет в обычном режиме, ваше устройство подключается к серверам приложений и сайтов напрямую. В результате они распознают ваш IP‑адрес, местоположение и прочие данные — то есть вы теряете анонимность в Сети. Кроме того, владельцы приложений и сайтов или провайдер могут блокировать вам доступ к интересующим материалам.

К счастью, вместо прямого подключения можно использовать прокси — сервер‑посредник, который обеспечивает обмен данными между устройством и серверами интернет‑ресурсов. Он маскирует ваши данные от владельцев приложений и сайтов, которые вы посещаете, что мешает им блокировать вас по IP. Кроме того, опосредованное подключение позволяет обходить ограничения, наложенные самим провайдером.

Однако прокси‑серверы обеспечивают только относительную анонимность в интернете.

При наличии специального оборудования и навыков заинтересованные лица смогут вас отследить. Тем не менее с помощью прокси можно получить доступ ко многим заблокированным сайтам и спрятать от них свой IP.

Зачем нужен VPN?

Для удаленной работы. Например, вы работаете из дома. По VPN вы можете получить доступ к сервисам и документации своей организации, при этом соединение будет более безопасным, данные будет сложно перехватить и расшифровать.

Чтобы объединить разные части одной компании. Офисы могут быть удалены друг от друга на любое расстояние.

Внутри компаний – для объединения и изоляции отделов.

При подключении к Wi-fi в кафе, метро и т.д., чтобы хакеры не могли украсть ваши данные. При пользовании публичной сетью безопасно, разве что просматривать сайты в браузере. А вот если использовать соц.сети, злоумышленник может не только перехватить вашу конфиденциальную информацию, но и использовать ее в своих целях, авторизовавшись в этой самой соц.сети от Вашего имени. Еще хуже, если ему удастся взломать почту. Тогда атаке подвергнутся все приложения, привязанные к этому почтовому ящику. Но самой неприятной может оказаться утечка данных вашей банковской карты, если вы решили перевести кому-то деньги, подключившись к бесплатному Wi-fi.

Для получения доступа к сайтам, которые заблокированы на определенной территории. Приведем пример: Teen Spirit снимает передачу “Орёл и Решка” и продает ее двум телеканалам: российской “Пятнице” и украинскому “Интеру”. Обычно телеканалы на следующий день после выхода премьеры по телевидению, выкладывают выпуск на свой ютуб-канал, чтобы те, кто не успел посмотреть передачу по телевизору, имели возможность сделать это в интернете и, конечно же, для того, чтобы заработать дополнительно на встроенной в ютуб рекламе. На Украине выпуски выходят на день раньше, чем в России. Соответственно, “Интер” выкладывает видео на ютуб, когда по “Пятнице” передачу еще не показали. Поэтому в России в этот день запрещен доступ к этому видео.

Для обеспечения анонимности. Нельзя вычислить, какие сайты вы посещали, каким браузером пользуетесь, где находитесь и т.д. Надобность скрыть свою геолокацию может может возникнуть в путешествиях. Например, в Турции запрещен YouTube и WhatsApp. Значит, просто так зайти в привычные соц.сети не получится, а с VPN это сделать вполне возможно.

Чтобы в браузере оставалась история поиска, на основе которой создается таргетированная реклама

Чтобы сэкономить, например, при покупке авиабилетов. Авиакомпании устанавливают разные цены на одни и те же билеты для покупателей из разных регионов. А VPN позволяет изменить информацию о геолокации.

VPN в браузере

Если браузер предлагает встроенную функцию VPN или расширение, которое предлагает VPN для отдельного приложения, то это характерный признак того, что вместо VPN вы столкнетесь с анонимным защищенным веб-прокси. В этом нет ничего плохого, но это значит, что могут существовать определенные ограничения, которые мешают захватить весь трафик, связанный с соединением. Встроенный в браузер VPN может не захватывать весь DNS-трафик и не может принимать проверки отзыва сертификатов, сделанные системой. В итоге хотя браузерный VPN может скрыть большую часть трафика, некоторые данные все равно будут проходить вне прокси, и в случае мониторинга сети постороннее лицо может получить доступ к информации о посещаемых сайтах.

В этом случае “VPN в виде прокси” сработает намного лучше, поскольку подобная служба захватывает весь трафик с компьютера.

Тем не менее, как анонимный “VPN в виде прокси” , так и анонимный защищенный веб-прокси могут быть достаточно эффективными для скрытия вашего IP-адреса для веб-сайта.

Требования к прокси

Выбирая для себя реализацию защищённого прокси-сервера, я отметил несколько критериев, которым она должна удовлетворять:

| Наименование | Резюме |

|---|---|

| OpenSSH dynamic port forwarding ( ssh -ND 1080 ) | Использует мультиплексирование: низкая скорость, задержки |

| shadowsocks | Провал DPI |

| obfs4 | По внешнему виду он удовлетворяет всем требованиям, но есть моменты, вызывающие сомнения |

Заключение

Я пользуюсь этими решениями уже один год и в итоге они мне полностью заменили VPN, вместе с этим сняв все проблемы, с которыми сопряжено его использование.

Надеюсь, что эта статья добавит к арсеналу читателей новые подходы к защите трафика и будет им полезной.

P.S. Если вам важна анонимность вашего адреса в интернете, не забудьте выключить WebRTC в своём браузере. Провериться на утечки IP-адреса можно здесь.

Обычно подключение между браузером и веб-сайтом проходит из браузера на компьютер, от компьютера до беспроводной сети или домашней сети, от вашей домашней сети до вашего Интернет-провайдера, от провайдера к национальному Интернет-оператору, от национального оператора к национальному оператору хостера веб-сайта, от национального оператора хостера к хостинг-провайдеру и, наконец, от хостинг-провайдера к сайту.

Слишком много шагов! На самом деле трафик может проходить и через другие страны, в зависимости от вашего фактического расположения.

SOCKS5 внутри SSH

Вариант с использованием функции dynamic port forwarding у OpenSSH рассматривался выше, но он имеет большие проблемы со скоростью. Единственный способ избавиться от мультиплексирования соединений — это использовать альтернативную реализацию клиента SSH, который обеспечивал бы каждое проксируемое соединение отдельной SSH-сессией.

Я проделал такую работу и реализовал его: Rapid SSH Proxy. Эта реализация обеспечивает каждое проксируемое соединение отдельной SSH-сессией, поддерживая пул подготовленных SSH-сессий для удовлетворения поступающих запросов подключения с минимальной задержкой.

Порядок работы с ним такой же, как у ssh -ND 1080 : на стороне клиента запускается локальный SOCKS5-прокси, принимающий соединения и напрявляющий их в туннель через SSH-сервер.

Следует особо отметить ключевую особенность: никакого стороннего ПО не нужно устанавливать на сервер — rsp работает как ssh-клиент с обычным сервером OpenSSH. Сервером может быть любая unix-подобная операционная система, а так же Windows и Windows Server (в новых версиях OpenSSH теперь доступен в компонентах системы).

Приведу сравнение скорости через сервер в США:

| OpenSSH | rsp |

|---|---|

|  |

Защищенные веб-прокси

Для надежности защищенный веб-прокси также использует сертификаты для подтверждения своей подлинности, поэтому вы можете знать, что вы подключаетесь к действительно защищенному веб-прокси - в противном случае постороннее лицо может перехватить ваше прокси-соединение и представить поддельный защищенный веб-прокси, чтобы получить контроль над соединением с ним.

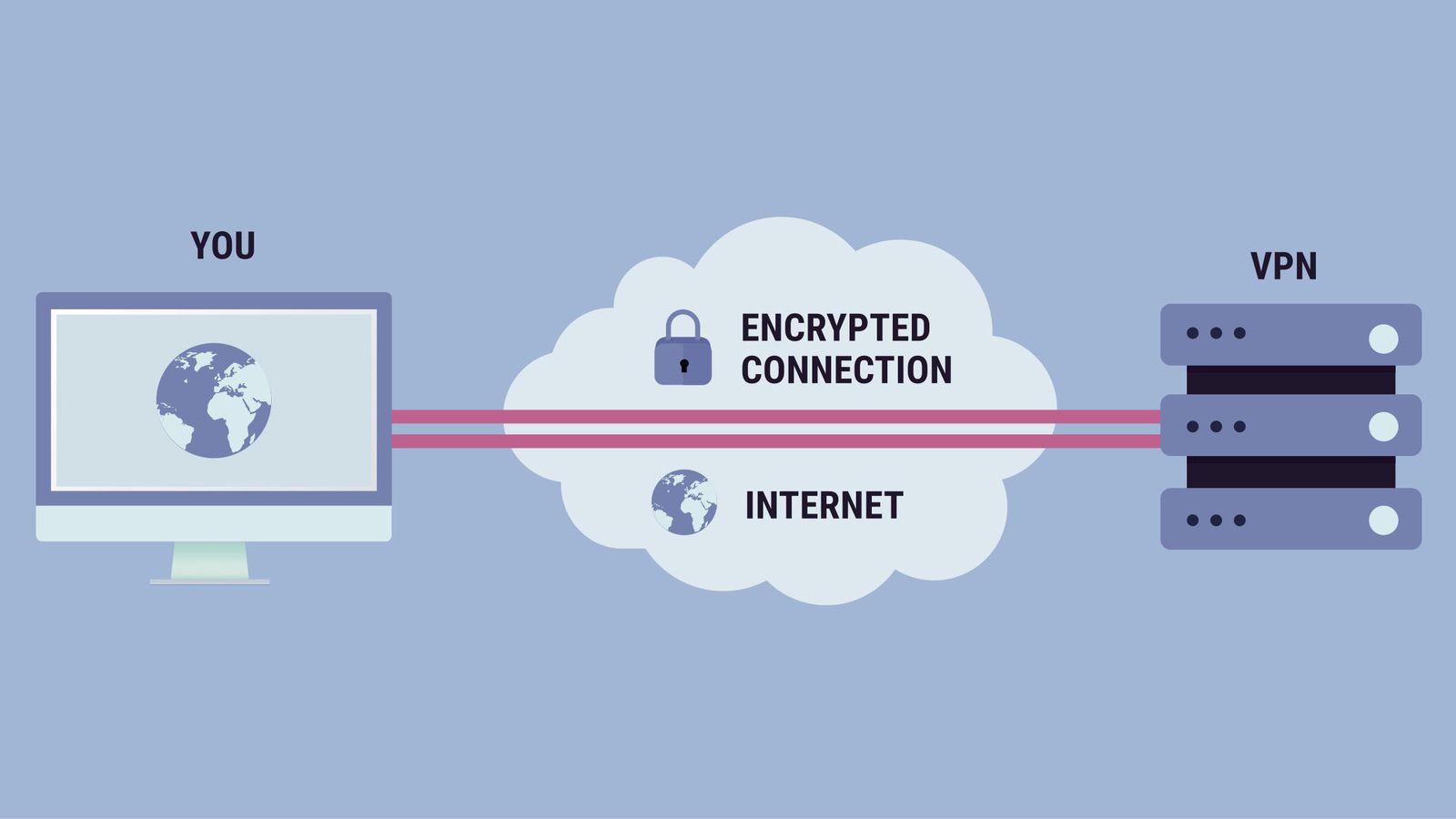

Что такое VPN?

VPN – Virtual Private Network – виртуальная частная сеть.

Это совокупность технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например, Интернет).

Расшифровка названия: сеть – объединение нескольких устройств каким-либо видом связи, позволяющее обмениваться информацией. Виртуальная – неосязаемая, не физическая, то есть не важно, по каким именно каналам связи она проложена. Физическая и логическая топологии могут как совпадать, так и отличаться. Частная – в эту сеть не может войти посторонний пользователь, там находятся только те, кому разрешили доступ. В частной сети надо маркировать участников и их трафик, чтобы отличить его от остальной, чужой информации. Также в такой сети обеспечивается защита данных криптографическими средствами, попросту говоря, шифруется.

Приведем еще одно определение: VPN – это сервис, позволяющий защитить приватные данные при пользовании Интернетом.

Как настроить прокси‑сервер

В большинстве случаев прокси‑сервер, активированный на уровне ОС, применяется для всех программ, пользующихся соединением. Исключение — Windows 7, где настройки задаются только для Internet Explorer.

Чем прокси‑сервер отличается от VPN

Обе технологии помогают обходить блокировки и защищают приватность пользователя. Но VPN более совершенна в техническом плане.

Если вы не против установки дополнительного ПО и готовы платить больше за повышение скорости процессов и степени анонимности, а также хотите максимально защитить передаваемые данные, выбирайте именно VPN.

Если вам нужен только анонимайзер, не предусматривающий надёжное сохранение данных, то будет достаточно настроить прокси‑сервер. Для этого не потребуется специального софта. Плюс в большинстве случаев платные прокси дешевле платных VPN. Но если вам нужен качественный сервис без ограничений, то в обоих случаях придётся платить.

Как настроить прокси‑сервер в Android

Интерфейс Android различается на разных устройствах, но примерный порядок действий для большинства из них будет таким:

Анонимность и конфиденциальность — это прекрасные понятия. Но в последнее время создается ощущение, что в сети оба понятия стили недостижимыми. Поэтому даже я, совсем не параноик периодически задумываюсь об инструментах, таких как VPN, Proxy и Tor. Вы наверняка слышали эти слова, а может быть даже регулярно пользуйтесь пользуетесь этими технологиями для сохранения анонимности, обхода блокировок, просмотра американского Netflix или банально для доступа к корпоративной сети.

Но как именно работают эти технологии и чем они отличаются? И правда ли что бесплатный сыр только в мышеловке? Сегодня поговорим о том как защитить себя и свои данные в глобально сети.

Proxy

Среди троицы — VPN, Proxy, Tor — самая простая технология — это именно Proxy. С неё и начнём.

Proxy переводится с английского, как представитель, уполномоченный, посредник. Иными словами, прокси-сервер — это сервер-посредник.

Технология работает также просто как и звучит. Представьте, что ваш трафик в сети — это чемодан. Вы хотите доставить этот чемодан по определенному адресу, но не хотели бы делать это сами, раскрывая свое местоположение и имя. Поэтому вы нанимаете посредника, который сам доставит чемодан по нужному адресу не раскрывая вашу личность и настоящий адрес. Просто и удобно. Более того такие посредники достаточно многофункциональны и пригодятся не только для банального обеспечения конфиденциальности в сети:

- Подменив свое местоположение при помощи Proxy, вы сможете обходить региональные блокировки. Например, именно прокси-серверы позволили Telegram так легко пережить несколько лет официальной блокировки.

- Или вы сможете получить доступ к контенту, доступному только в определенных странах. Например, к американской библиотеке Netflix, которая существенно более обширная, чем наша отечественная.

- Или сможете сэкономить на цене авиабилетов, воспользовавшись региональными ценовыми предложениями или скидками.

- Но может быть и обратная ситуация. Если нужно, при помощи прокси, администраторы сетей могут ограничить доступ к отдельным ресурсам.

- Есть и менее очевидные сценарии использования. Часто прокси-серверы кэшируют данные с популярных сайтов, поэтому загружая данные через прокси-сервер вы сможете ускорить доступ к этим ресурсам.

- Или сможете сэкономить трафик. Потому что прокси-серверы могут сжимать весь запрашиваемый контент. Именно так работают различные турбо- и экономные режимы в браузерах.

Типы Proxy

Во-первых, сама по себе технология очень ограниченная. Прокси-серверы узкоспециализированы, поэтому на каждый тип интернет-соединения нужен свой тип прокси-сервера.

Это серьёзное ограничение, поэтому еще есть отдельный тип прокси-серверов SOCKS-прокси.

Эта вариация протокола умеет работать с разными типами трафика. Но она работает медленнее, поэтому также подходит не для всех.

Безопасность Proxy

Но это половина беды. Все виды прокси объединяет главная, ключевая проблема — проблемы с безопасностью.

Пользоваться прокси-сервером — это всё равно что передавать данные посреднику в чемодане без пароля. Делать такое можно только в случае если 100% доверяете посреднику. И конечно же стоит остерегаться бесплатных прокси-серверов с сомнительной репутацией. Ведь воспользоваться непроверенным бесплатным прокси, это все равно, что доверить доставить мешок бесплатному курьеру по объявлению на автобусной остановке.

Как же здорово, что во время блокировки Telegram мы все дружно пользовались проверенными надежными прокси. Так ведь?

Но есть технология, которая обладает большинством достоинств прокси и лишена большинства недостатков — это VPN или Virtual Private Network — виртуальная частная сеть.

Изначально эта технология задумывалась не как средство анонимизации трафика. Ее задачей было удаленно объединять компьютеры в единую сеть. Например, для доступа к локальной сети головного офиса из регионального филиала или из дома.

Принцип работы VPN похож на прокси. Трафик точно также, прежде чем попасть в интернет, сначала попадает на промежуточный сервер. Это с одной стороны позволяет вам, например, получить доступ к заблокированным ресурсам. Потому как для интернет провайдера, вы направляете запрос на VPN сервер, а не на запрещенный сайт.

С другой стороны, это позволяет вам сохранить анонимность, так как сайт, на который вы попали думает, что запрос пришел с IP-адреса VPN-сервера, а не вашего. Но прокси-серверы, делают по сути тоже самое, так в чем же тогда разница?

Ключевое отличие VPN от Proxy — это сквозное шифрование. Весь трафик проходящий через VPN-сервер защищен на всём пути от точки входа до точки выхода. А всё потому, что при включенном VPN между вашим устройством и VPN-сервером создается зашифрованный канал связи, который защищает все данные от хакерских атак.

Опять же если сравнивать с прокси, в первом случае мы передаем открытый чемодан с информацией посреднику, которого либо могут в любой момент обокрасть, либо он сам украдет данные. В случае VPN мы передаем данные по закрытому туннелю проникнуть в который крайне сложно. Более того VPN работает со всеми типами данных и шифрует вообще весь трафик со всех приложений, а не только трафик вашего браузера.

При этом в отличии от прокси, для работы VPN на вашем устройстве обязательно должен быть установлен VPN-клиент в виде отдельного приложения или расширения браузера.

Впрочем, поставить приложение для рядового пользователя куда проще, чем копаться в настройках прокси где-то в настройках браузера.

Бесплатные VPN-сервисы

Получается, что VPN во всем лучше прокси? Не всегда.

Дело в том, что не все VPN-сервисы одинаково полезны. Как и в случае с прокси, бесплатные VPN-сервисы не раз были пойманы в слежке за пользователями и продаже их данных.

Например, VPN-сервис Betternet, который насчитывал 38 миллионов пользователей использовал целых 14 библиотек для слежки за пользователями.

А сервис Hola продавал IP-адреса бесплатных пользователей злоумышленникам. То есть преступники могли использовать ваш IP-адрес для своих делишек.

SHADOWSOCKS

С другой стороны, не все прокси-сервисы плохие. Например, существует особый тип прокси, который называется Shadowsocks. По сути, это SOCKS-прокси на стероидах.

Тут есть и мощное шифрование, и скрытие трафика, и возможность обходить различные блокировки. Есть клиенты как для компьютера, так и для смартфона, позволяющие оставаться под защитой постоянно. А создана эта штука была нашим дружественным братским китайским народом с целью обхода великого китайского файерволла.

Отсюда и несколько приятных особенностей Shadowsocks. Например, для элегантного обхода блокировок, он умеет выборочно маскировать трафик. Вы сами выбираете что прятать, а что нет.

Например, находитесь вы в Китае и хотите проверь почту на Gmail, или свят-свят — посмотреть YouTube. Благодаря Shadowsocks, вы сможете сделать и это, и одновременно посещать сайты, доступные только из Китая.

В свою очередь, VPN-сервисы зашифровывают весь трафик, поэтому открыть сайты, доступные только в Китае, вы уже не сможете.

И, наконец, самый хардкорный способ анонимизации в сети — Tor. Что это и правда ли, что Tor такой безопасный?

Tor расшифровывается как The Onion Router и он использует так называемую луковую маршрутизацию. Твои данные — это сердцевина луковицы, а их защита — слои вокруг. Что это значит?

Для анонимизации Tor, также как прокси и VPN, пропускает трафик через промежуточные серверы. Но Только в случае с Tor их не один, а три, и называется они узлами.

А вот теперь смотрите, ваш трафик проходит через три узла:

- входной или сторожевой,

- промежуточный,

- выходной.

Во-первых, чтобы скрыть ваш IP-адрес. Каждый узел знает IP-адрес только узла, который стоит в цепочке перед. Поэтому пока ваш трафик дойдет до третьего узла, исходный IP потеяется.

Во-вторых, ваш трафик обернут в три слоя защиты. Поэтому первый и второй узел не видят вашего трафика, они только снимают слои защиты как, как кожуру с луковицы, а вот достает сердцевину и отправляет запрос в интернет только третий выходной узел.

Эти узлы разворачивают сами пользователи сети на своих компах. Чем больше пользователей, тем безопасней и тем быстрее работает сеть.

А доступ к сети осуществляется через специальный браузер Tor Browser, основанный на Firefox. Его улучшили дополнениями, запрещающими сайтам следить за тобой. Например браузер умеет отличать все скрипты на сайтах, фактически запрещая собирать любые данные пользователя, или заставляет сайты принудительно использовать шифрование. Звучит очень безопасно, но на практике, это не так.

Во-первых, Tor очень не любят правоохранительные органы, а сам факт использования Tor легко отследить. Поэтому, просто используя Tor Browser, вы уже можете привлечь лишнее внимание. Иными словами лучше использовать Tor в связке с VPN.

Во-вторых, владельцы выходных узлов очень рискуют. Ведь именно они несут ответственность за все действия, которые совершают пользователи сети.

В-третьих, те же владельцы выходных узлов видят весь ваш трафик, а значит они могут отследить вас по косвенным признакам. Именно поэтому выходные узлы больше всего любят создавать сотрудники правоохранительных органов.

Более того, из-за многослойного шифрования сеть Tor работает очень медленно, половина сайтов прост отказывается корректно работать через Tor Browser.

Итоги

Что в сухом остатке? Если вы беспокоитесь за свою безопасность в сети, то самым оптимальным способом защиты будет VPN. Но не забывайте, что использовать надо только надежные VPN-сервисы с хорошей репутацией. Часто информацию о надёжности того или иного сервиса можно найти в интернете, в специальных статьях. Также помните, что хороший VPN может стоить денег, вернее его создатели могут брать за его использования какую-либо сумму. Ведь бесплатный сыр бывает только в мышеловке.

Вы сталкивались с ошибкой “Это видео не доступно для просмотра в Вашей стране”? Пробовали заходить на LinkedIn? Подобные ограничения можно обойти с помощью включения VPN на своем девайсе. В последнее время огромное количество людей было вынуждено перейти на дистанционный формат работы и многие работодатели обязали своих сотрудников пользоваться VPN для защищенного доступа к корпоративным сервисам. Сегодня мы постараемся разобраться в том, что такое VPN и как это работает.

Disclaimer: я искала на Хабре базовую статью о VPN, но нашла из базы только часть цикла "Сети для самых маленьких". Это очень крутая работа, но она сразу не выпадает. Поэтому я решила обобщить все собранные мной определения, знания и структуры, а в начале дать ссылку на "Сети". Надеюсь, это поможет другим пользователям Хабра.

Ну и немного освежила тему - в нашем 2020 VPN многим пригодился.

На что обратить внимание при выборе VPN

В большинстве случаев VPN сервисы - это не что иное, как анонимный защищенный веб-прокси, который позиционируется как “VPN”. Подобные сервисы часто обещают “защиту подключения к сайтам” или “шифрование соединений с сайтом”. Хотя ни то, ни другое не соответствует действительности, многие компании прибегают к данным маркетинговым уловкам в рамках конкуренции. Служба VPN такого типа не может обеспечить безопасное подключение к веб-сайту, поскольку она контролирует только часть этого соединения.

Как работает VPN?

Соединение VPN – это, так называемый, “туннель” между компьютером пользователя и компьютером-сервером. Каждый узел шифрует данные до их попадания в “туннель”.

Вы подключаетесь к VPN, система идентифицирует вашу сеть и начинает аутентификацию (сравнивает введенный пароль с паролем в своей базе данных).

Далее сервер Вас авторизует, то есть предоставляет право на выполнение определенных действий: чтение почты, интернет-серфинг и т.д. После установления соединения весь трафик передается между вашим ПК и сервером в зашифрованном виде. Ваш ПК имеет IP-адрес, предоставленный интернет-провайдером. Этот IP блокирует доступ к некоторым сайтам. VPN сервер меняет ваш IP на свой. Уже с VPN-сервера все данные передаются к внешним ресурсам, которые вы запрашиваете. Теперь можно просматривать любые ресурсы и не быть отслеженным.

Однако, следует помнить, что не вся информация шифруется. У разных VPN-провайдеров могут отличаться такие характеристики как степень шифрования, сокрытие факта подключения к серверу, хранение логов (журнал, в который сохраняется информация о посещаемых сайтах, реальный IP адреси т.п.) и сотрудничество при выдаче информации третьим лицам.

Если VPN-провайдер вообще не записывает логи, то передавать третьим лицам просто нечего. А сокрытие факта подключения к серверу – уже более редкая услуга. При некорректном подключении или резком разрыве соединения может произойти утечка части данных. Решить проблему поможет технология Multihop VPN, которая предполагает соединение с сайтом сразу через несколько серверов.

Рассмотрим популярные VPN:

PPTP – Point-to-Point Tunneling Protocol

+ поддерживается всеми ОС

+ не требует много вычислительных мощностей

- плохая защищенность. Методы шифрования устарели, плохая архитектура, есть ошибки в реализации протокола от Microsoft. Нет шифрования по умолчанию, на взлом требуется менее суток.

Используется, когда защита данных не очень важна или когда нет других вариантов.

L2TP – Layer 2 Tunneling Protocol

+ более эффективен для построения виртуальных сетей

- более требователен к вычислительным ресурсам

- не предполагает шифрования по умолчанию

Работает совместно с другими протоколами, чаще всего IPSec.

Используется интернет-провайдерами и корпоративными пользователями.

IPSec – Internet Protocol Security – группа протоколов и стандартов для безопасных соединений.

- сложен в настройке (следовательно, снижение защиты, если настроить неправильно)

- требует много вычислительных ресурсов

+ этот недостаток компенсируется путем аппаратного ускорения алгоритма шифрования АЕС

Часто используется совместно с другими технологиями.

SSL – Secure Sockets Layer & TLS – Transport Layer Security – группа методов, включающая в себя протоколы SSL и TLS и другие методы защиты.

+ беспрепятственно пропускаются большинством публичных сетей

- довольно низкая производительность

- сложность в настройке, необходимость установки дополнительного ПО

некоторые реализации: OpenVPN, Microsoft SSTP.

+ OpenVPN имеет открытый код, реализован практически для всех платформ, считается очень надежным.

Преимущества прокси

Анонимные прокси-серверы

Анонимный прокси - прокси-сервер или защищенный прокси, который не отправляет заголовок X-Forwarded-For при подключении к веб-сайтам. Таким образом, веб-сайт не может видеть ваш IP-адрес, что делает вас анонимными для веб-сайта.

Некоторые службы также предлагают возможность перехвата страницы для удаления JavaScript и другого нежелательного контента, но в этом случае вы также должны предоставить владельцу прокси-сервера любые логины, а владелец прокси-сервера может видеть, что вы делаете, даже на защищенных веб-сайтах , Это просто сводит к минимуму один риск конфиденциальности и резко повышает другой риск конфиденциальности.

Получается, что анонимный защищенный веб-прокси позволяет решить обе проблемы сразу, но на самом деле не все так просто - есть много вещей, которые следует учитывать, например, как настроена ваша сеть и ваш компьютер. Ваш компьютер также может отправлять DNS-запросы при подключении к веб-сайту, запросы CRL и OCSP при использовании сертификатов веб-сайта. Кроме того, браузер может отправлять другие типы запросов, такие как запросы списка блокировки вредоносного ПО или запросы эскизов. В этих случаях некоторые VPN службы будут работать лучше, чем прокси (но далеко не все!).

Это также означает, что, если пользователь использует прокси для запуска атаки, обвинения будут предъявляться службе прокси. Чтобы этого избежать, владельцы прокси-сервера могут принудительно дросселировать соединения или требовать входа в систему, а также будут вести журналы соединений, чтобы можно было привлечь к ответственности истинного виновника. В этом случае все усилия по повышению уровня конфиденциальности сводятся на нет.

SOCKS5 внутри TLS

В случае с TLS очевидным решением было бы использовать stunnel или аналогичную TLS-обёртку для TCP-соединений с SOCKS5-сервером. Это действительно вполне хорошо работает, но возникает следующая проблема: рукопожатие TLS для каждого нового соединения занимает дополнительное время и появляется заметная на глаз задержка при установлении новых соединений из браузера. Это несколько ухудшает комфорт при веб-серфинге.

Для того, чтобы скрыть эту задержку, я подготовил специализированную замену stunnel на клиенте, которая поддерживает пул уже установленных, готовых к запросу TLS-соединений. Даже целых два — первый из них послужил прототипом:

Ключевой особенностью получившегося решения является то, что современные браузеры (Firefox и семейство Chrome, включая новый MS Edge) могут работать с ним без какого-либо дополнительного ПО на клиенте (см. руководство по настройке клиентов).

Первый способ заключается в том, чтобы использовать аутентификацию клиентов по сертификатам ещё на этапе TLS-рукопожатия. Это самый стойкий метод, и это действительно корректная причина, по которой любой обычный веб-сервер мог бы отвергнуть клиента.

Второй способ заключается в том, чтобы скрыть от неавторизованных клиентов код ответа 407, возвращая вместо него любой другой ответ с ошибкой. Это вызывает другую проблему: браузеры не смогут понять, что для прокси требуется авторизация. Даже если браузер имеет сохранённый логин и пароль для этого прокси, ответ 407 важен для определения схемы авторизации, по которой эти учётные данные должны быть отправлены (Basic, Digest и т. д.). Для этого нужно позволить прокси генерировать ответ 407 на секретный запрос, чтобы браузер мог запомнить схему авторизации. В качестве такого секретного запроса используется настраиваемый секретный домен (не обязательно реально существующий). По умолчанию этот режим выключен. Подробности можно посмотреть в разделе об аутентификации.

Читайте также: