Что такое дроппер dr web

Троянец, созданный китайскими вирусописателями и предназначенный для организации DDoS-атак. Является Windows-совместимой версией вредоносной программы семейства Linux.DnsAmp.

Дроппер

Читает 0x90 байт с конца файла, после чего расшифровывает их с помощью алгоритма RC4 с ключом . Расшифрованные данные имеют следующую структуру:

Данные файлов располагаются по смещениям: "dwSecondDropData - dwFirstDropData" и "Filesize + 0x90 – dwSecondDropData". Далее дроппер расшифровывает файлы с помощью алгоритма RC4 с ключом для первого файла и ключом для второго. Файлы сохраняются в папку %TEMP%, после чего запускаются.

Один из файлов является троянцем Trojan.DnsAmp.1

Установка

Устанавливает себя в систему под видом автоматически запускающейся службы с именем Windows Test My Test Server 1.0, создает собственную копию в папке %System32% под именем vmware-vmx.exe. После запуска проверяет текущую дату: если она ранее 2013-02-21, троянец бездействует.

Вредоносный функционал

Установив соединение с двумя командными серверами, отправляет туда собранную информацию о системе. Если на инфицированном компьютере используется ОС Windows 7 или Windows NT, то отправляемые данные будут иметь вид структуры PC_INFO_WIN7, для остальных версий ОС Windows данные будут иметь вид структуры PC_INFO.

Значение szOSVersion может являться одной из следующих строк:

Отдельным потоком отправляет на сервер информацию о количестве переданных байтов через сетевые интерфейсы. Данные, отправляемые этим потоком, имеют вид:

Может загружать и запускать другие вредоносные приложения. После отправки данных троянец ожидает поступления команд от управляющего сервера. Принимаемые пакеты имеют вид:

Возможны три команды:

| Cmd | Команда | Комментарий |

|---|---|---|

| 0x88 | Начать DDoS | |

| 0x99 | Остановить DDoS | Сбрасывается флаг DDoS |

| 0x77798 | Загрузить и запустить на исполнение файл |

При поступлении команды начать DDoS-атаку троянец проверяет текущее состояние соответствующего флага: если атака уже идет, команда игнорируется.

Формат параметра для DDoS команды имеет следующий вид:

Поддерживаемый тип атак

Загрузка файлов

Для скачивания файлов троянец загружает в память библиотеку urlmon.dll и получает адрес функции URLDownloadToFileA. Ссылка на скачивание файла находится по нулевому смещению параметра Parameter структуры CMD_PACKET.

Файл скачивается в папку %TEMP%, при этом имя файла формируется следующим образом:

Интересное это слово дроппер (dropper). Им

обозначают и выводящего наличность из

банковского учета, и троянскую программу

для установки на компьютер жертвы другой

вредоносной программы.

Дропам - преступникам, выводящим «грязные» деньги, мы уже посвящали один выпуск. Но однокоренным словом «дроппер» называют еще и программу. Причем она занимается отнюдь не выводом денежных средств. Ее задача - обеспечить проникновение вредоносных программ на компьютеры и прочие устройства.

Типичный дроппер использовался, например, в составе WannaCry.

Дроппер червя WannaCry содержит большой защищенный паролем ZIP-архив, в котором хранится зашифрованный файл с троянцем-энкодером, обои Рабочего стола Windows с требованиями злоумышленников, файл с адресами onion-серверов и именем кошелька для приема биткойнов, а также архив с программами для работы в сети Tor.

Дроппер запускается из тела червя, устанавливается в систему, после чего пытается запустить свою копию в виде системной службы со случайным именем. Если это не удается, он выполняется, как обычная программа. Основная задача дроппера — сохранить на диск содержимое архива, а также расшифровать и запустить шифровальщик.

Дро́пперы (англ. Dropper — «бомбосбрасыватель») — вредоносные программы, назначением которых служит несанкционированная и скрытая от пользователя установка (запись на диск) на компьютер других вредоносных программ (или других частей вредоносного комплекса), содержащихся в самом теле дроппера.

Бэкдор распространяется с помощью дроппера, представленного в виде документа Microsoft Excel, в который встроен специальный макрос.

Макрос собирает по байтам и запускает самораспаковывающийся архив. В архиве, в свою очередь, содержится исполняемый файл, позаимствованный злоумышленниками из комплекта поставки популярного продукта корпорации Symantec. Этот файл имеет действительную цифровую подпись Symantec и в момент своего запуска загружает в память компьютера динамическую библиотеку, где и реализованы основные вредоносные функции троянца.

Именно способ доставки «полезной нагрузки» отличает дроппер от другой вредоносной программы – загрузчика, который загружает вредоносные компоненты по сети.

Вот однодневный «улов»:

И это только одно семейство – MulDrop!

Как правило, дроппер – это троянская программа. Сама по себе она никого заразить не может – ее кто-то должен доставить на компьютер и запустить.

Trojan.MulDrop6.48664, устанавливает на атакуемый компьютер уже известную вредоносную программу BackDoor.TeamViewer.49. На сей раз злоумышленники замаскировали дроппера под приложение-опросник, распространяющийся якобы от имени одной из известных российских авиакомпаний.

Как и прочие троянские программы, дроппер можно «получить» по электронной почте, через браузер, сменный носитель, либо же в результате взлома компьютера.

При этом он может быть частью другой вредоносной программы, которая запускает его для записи данных на диск. Вот пример такого дроппера.

Дропперы предусмотрены для любых ОС, в том числе Windows, Linux и Android.

Дроппер написан с использованием открытой среды разработки Lazarus для компилятора Free Pascal и при запуске демонстрирует следующее диалоговое окно, в котором содержится упоминание устройств, предназначенных для выполнения операций с криптовалютой Bitcoin:

В теле данного дроппера в незашифрованном виде хранится второй компонент троянца — бэкдор.

Дропперы могут заражать не только операционные системы, но и конкретные приложения.

1C.Drop.1 написан с использованием кириллицы на встроенном языке программирования для приложений 1С.

Опасность дропперов – в том, что непосредственно вредоносной деятельностью (если не считать таковой установку других программ) они не занимаются. И потому могут незаметно выполнить свою задачу и самоудалиться.

В первую очередь на атакуемом компьютере запускается дроппер, который сохраняет на диск и запускает программу-установщик. Одновременно с этим на зараженной машине запускается .bat-файл, предназначенный для удаления дроппера.

Киберпреступники используют трояны для нанесения максимального ущерба

- Emotet считается одной из самых разрушительных и опасных троянских программ.

- Пока неизвестно, кто стоит за Emotet.

- Ущерб, нанесенный Emotet, исчисляется миллионами.

- Основными целями Emotet являются компании. Частные пользователи также могут пострадать, если Emotet получит их адреса электронной почты из адресных книг и добавит их в свою огромную базу.

- Чтобы предотвратить заражение, помимо использования новейшего программного обеспечения, следует отключить макросы в Word и Excel и не открывать вложения из писем от неизвестных отправителей.

BackDoor.RMS.181

Исследованный образец представляет собой MSI-пакет с заранее настроенными параметрами удаленного управления, созданный с помощью MSI-конфигуратора из состава Remote Utilities Viewer. Распространялся в составе самораспаковывающегося 7z-дроппера (52c3841141d0fe291d8ae336012efe5766ec5616).

- host6.3_mod.msi (заранее настроенный MSI-пакет);

- installer.exe (5a9d6b1fcdaf4b2818a6eeca4f1c16a5c24dd9cf), подписан действительной цифровой подписью.

После распаковки дроппер запускает файл installer.exe, который, в свою очередь, запускает установку заранее настроенного MSI-пакета. Установщик извлекает и скрыто устанавливает Remote Utilities. После установки отправляет сигнал на управляющий сервер.

MSI-пакет содержит все необходимые параметры для тихой установки Remote Utilities. Установка выполняется в Program Files\Remote Utilities — Host в соответствии с таблицей Directory.

В соответствии с таблицей CustomAction установщик msiexec.exe запускает основной компонент пакета Remote Utilities rutserv.exe с различными параметрами, которые обеспечивают тихую установку, добавление правил сетевого экрана и запуск службы.

Параметры и настройки подключения заносятся в ключ реестра HKLM\Remote Utilities\v4\Server\Parameters. Значения параметров содержатся в таблице Registry:

Параметр CallbackSettings содержит адрес сервера, на который отправляется InternetID для прямого подключения.

Трояны-вымогатели

Этот тип троянских программ может изменять данные на компьютере, вызывая сбои в его работе или блокируя доступ к определенным данным. Злоумышленники обещают восстановить работоспособность компьютера или разблокировать данные только после получения требуемого выкупа.

Руткиты

Руткиты предназначены для сокрытия определенных объектов или действий в системе. Их основная цель – предотвратить обнаружение вредоносных программ и, как результат, увеличить их время работы на зараженном компьютере.

Аргументы командной строки

Вредоносная DLL поддерживает следующие аргументы командной строки, которые передаются процессу TeamViewer:

Аргумент

Описание

Выполняется перезапуск легитимного процесса TeamViewer без аргументов командной строки через WMI с помощью COM-интерфейса IWbemServices и вызов метода Win32_Process::Create.

Удаляет все файлы и методы закрепления, завершает свои процессы.

– задержка в секундах

Задает задержку перед запуском основного кода оркестратора

Будьте осторожны при работе в интернете

В ноябре 2020 года вирусная лаборатория «Доктор Веб» зафиксировала рассылку фишинговых писем корпоративным пользователям. Злоумышленники попытались применить классический метод социальной инженерии, чтобы заставить потенциальных жертв открыть вложения. В качестве вредоносной нагрузки письма содержали троянские программы, обеспечивающие скрытую установку и запуск утилиты Remote Utilities, установочные компоненты которой также находились в составе вложения. При неблагоприятном стечении обстоятельств, компьютеры сотрудников были бы доступны для удаленного управления без каких-либо визуальных признаков работы программы. В статье мы рассмотрим механизмы распространения и заражения используемых RAT-троянов.

Сценарий атаки

Обнаруженные нами образцы можно разделить на 2 группы.

Пример письма с вредоносным вложением, использующим DLL Hijacking:

В приложенном архиве находится защищенный RAR-архив и текстовый файл с паролем.

В архиве находится дроппер в виде самораспаковывающегося RAR’а, внутри которого лежит сам BackDoor.RMS.180.

Ниже приведен пример письма с вложением, использующим MSI-пакет.

Помимо архива с вредоносной нагрузкой (BackDoor.RMS.181) и файла с паролем здесь находятся документы-пустышки.

В ходе исследования мы также обнаружили образец фишингового письма, содержащего ссылку на дроппер, который запускает установку утилиты Remote Utilities из настроенного MSI-пакета (детектируется Dr.Web как BackDoor.RMS.187). Здесь задействован несколько иной механизм распространения полезной нагрузки.

«CV_resume.rar» является ссылкой на взломанный сайт, откуда происходит редирект на другой ресурс для загрузки вредоносного архива с BackDoor.RMS.187.

Анализ сетевой инфраструктуры, используемой злоумышленниками для распространения BackDoor.RMS.187, позволил найти еще несколько скомпрометированных сайтов, а также образец трояна Trojan.Gidra. По нашим данным, Trojan.GidraNET.1 использовался для первичного заражения системы при помощи фишингового письма с последующей загрузкой бэкдора, который скрыто устанавливал Remote Utilties.

Подробный разбор алгоритмов работы обнаруженного ПО читайте в вирусной библиотеке на нашем сайте. Ниже мы кратко рассмотрим эти вредоносные программы.

BackDoor.RMS.187

Исследованный образец представляет собой MSI-пакет с заранее настроенными параметрами для скрытой установки и запуска Remote Utilities. Распространялся в составе вредоносного RAR-архива посредством фишинговой рассылки.

Запускается при помощи дроппера, который хранит установочный архив в секции ресурсов под именем LOG. Дроппер сохраняет MSI-пакет в директорию %TEMP% под именем KB8438172.msi и затем запускает с помощью установщика msiexec.exe. В дроппере находится путь к исходнику — C:\Users\Kelevra\Desktop\Source\Project1.vbp.

Этот образец примечателен способом распространения. На электронную почту жертвы приходит фишинговое письмо со ссылкой, маскирующейся под нужное пользователю вложение.

ateliemilano[.]ru и kiat[.]by — существующие сайты, при этом второй сайт принадлежит кадровому агентству. По нашим сведениям, они неоднократно использовались для загрузки троянов, а также для переадресации запросов на их загрузку.

Вектор атаки

Итак, TeamBot в основном распространяется через фишинг (какая неожиданность!). В нашем кейсе жертвы получали вот такие письма:

Архив содержал текстовый файл "Код 0921.txt", имя которого является паролем для распаковки внутреннего архива с полезной нагрузкой.

Аналогичная структура архива фишингового письма описывается в статье наших коллег из Dr.Web. «В приложенном архиве находится защищенный RAR-архив и текстовый файл с паролем. В архиве находится дроппер в виде самораспаковывающегося RAR’а, внутри которого лежит сам BackDoor.RMS.180.»

Файл

Описание

Легитимный DLL-файл TeamViewer 5.0.7687.0, необходимый для его работы

Вредоносный DLL-файл TeamBot

TeamViewer Quick Support (TVQS) 5.0.7687.0

Легитимный cab-архив с файлами для установки vpn-адаптера TeamViewer

Далее запускался файл Uniprint.exe (далее – процесс TeamViewer) с аргументом f: UniPrint.exe f.

Вредоносная DLL, располагаемая рядом с Uniprint.exe, через технику DLL Hijacking загружалась процессом TeamViewer.

В статье Dr.Web, упомянутой выше, в составе BackDoor.RMS.180 для легитимной утилиты удаленного управления использовалось аналогичное имя – Uniprint.exe:

«Состав самораспаковывающегося дроппера:

libeay32.dll (f54a31a9211f4a7506fdecb5121e79e7cdc1022e), чистый;

ssleay32.dll (18ee67c1a9e7b9b82e69040f81b61db9155151ab), чистый;

UniPrint.exe (71262de7339ca2c50477f76fcb208f476711c802), подписан действительной подписью;

WinPrint.exe (3c8d1dd39b7814fdc0792721050f953290be96f8), подписан действительной подписью;

winspool.drv (c3e619d796349f2f1efada17c9717cf42d4b77e2) — основной вредоносный модуль, обеспечивающий скрытую работу Remote Utilities.»

Начальный этап запуска

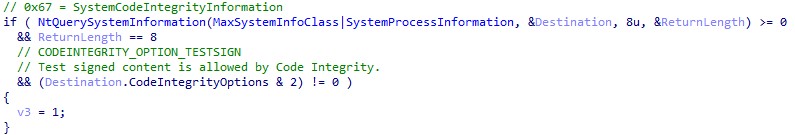

После загрузки в легитимный процесс Uniprint.exe (переименованный Teamviewer.exe) вредоносная DLL выполняет несколько проверок:

Определяет наличие файла foobar.jpg на рабочем столе текущего пользователя:

При наличии файла происходит завершение процесса TeamViewer.

2. Проверка процесса TeamViewer

Выполняется путём проверки контрольной суммы файла или даты его компиляции:

FileHeader.TimeDateStamp == 0x4B4CA51F (12.01.2010 16:36:47 UTC)

3. Проверка отсутствия тестового режима Windows

Тестовый режим в Windows позволяет установить драйверы без цифровой подписи.

Если данный режим включен, то происходит изменение xor-ключа. Из-за этого не выполняется динамический импорт API-вызовов и не устанавливаются хуки на функции.

Когда все проверки успешно пройдены, выполняется обработка аргументов командной строки и установка хуков на различные WinAPI-функции.

SMS-трояны

Банковские трояны

Банковские трояны встречаются наиболее часто. Распространение онлайн-банкинга и невнимательность некоторых пользователей делают банковские троянские программы перспективным способом для присвоения злоумышленниками чужих денег. Цель таких программ – получить учетные данные для доступа к банковским счетам. Для этого используется фишинг: предполагаемые жертвы перенаправляются на контролируемую злоумышленниками страницу для ввода учетных данных. Следовательно, для онлайн-банкинга необходимо использовать безопасные методы для входа в систему: приложение банка, а не ввод учетных данных в веб-интерфейсе.

Техники для усложнения анализа (anti-analysis)

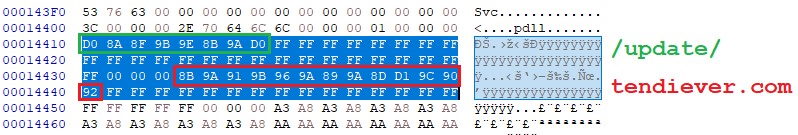

1. Шифрование домена и пути сервера управления (далее – C2).

Для шифрования применяется операция NOT к каждому байту домена и пути C2. В некоторых образцах данные C2 представлены в незашифрованном виде, но после запуска шифруются. Зашифрованные домен и путь С2 чаще всего располагаются рядом и разделены несколькими 0x00-байтами:

2. Использование StrChr + wsprintf

С помощью WinAPI-функций StrChr выполняется поиск нужных подстрок, а wsprintf используется для формирования конечной строки.

3. Использование хешей API-вызовов при динамическом импорте

Псевдокод алгоритма хеширования:

api_hash = crc32("") ^ xor_key ,

где – имя API-вызова, например, LoadLibraryA ;

Кстати, аналогичным образом кодируются команды, получаемые от C2.

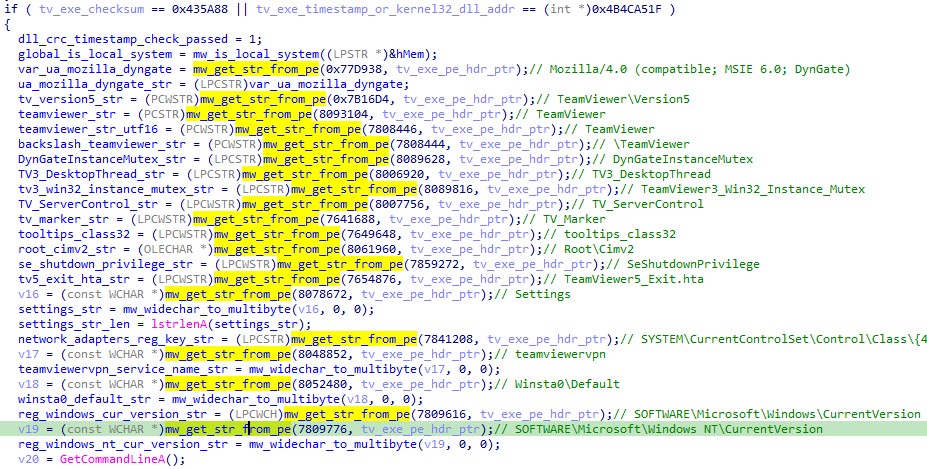

4. Получение строк по raw-смещению из указанного PE-файла

Строки берутся из легитимного файла TeamViewer.exe (в данном случае Uniprint.exe) по смещению.

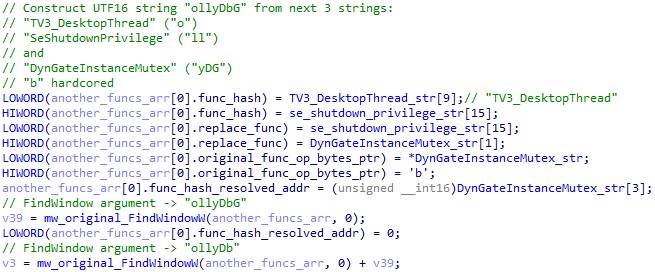

5. Anti-debug техника через поиск окна OllyDbg, но со своими особенностями

Злоумышленники используют WinAPI-функцию FindWindow для поиска окон с заголовками "ollyDbG" и "ollyDb":

Особенность в том, что вместо стандартного поведения – после обнаружения окна завершать программу – злоумышленники изменяют значение xor-ключа. Из-за этого не происходит динамической загрузки API, а значит, не устанавливаются хуки на функции, а весь основной функционал содержится в хуках.

Хук user32.CreateDialogParamW. Закрепление и запуск RAT-потока

Большинство хуков предназначены для сокрытия окон TeamViewer

и обеспечения его работы в тихом режиме. Общий список API-функций, на которые устанавливаются хуки, приведен ниже.

Трояны – угроза для всех устройств

Дропперы / Загрузчики

Одной из самых известных троянских программ-дропперов является вредоносная программа Emotet, которая, в отличие от бэкдора, сама по себе не может выполнять никакого кода на компьютере. Однако она загружает другие вредоносные программы, например банковский троян Trickbot и программу-вымогатель Ryuk. Дропперы похожи на трояны-загрузчики, но загрузчикам нужен сетевой ресурс для загрузки вредоносных программ из сети, а дропперы содержат другие вредоносные компоненты в своем программном пакете. Оба типа троянских программ могут удаленно обновляться их разработчиками так, чтобы их невозможно было обнаружить при антивирусной проверке даже с помощью новых описаний вирусов. Таким же образом к ним могут добавляться новые функции.

Нам важно ваше мнение

Чтобы оставить комментарий, нужно зайти через свой аккаунт на сайте «Доктор Веб». Если аккаунта еще нет, его можно создать.

Комментарии пользователей

a13x

13:09:02 2017-12-13

С дропперами определенно есть проблемы. Но опять-таки: умный, осознанный сёрфинг интернета - это 80% от полноценной и реальной безопасности.

dyadya_Sasha

16:28:37 2017-11-20

Ruslan

11:43:15 2017-11-20

nahimovec

13:34:31 2017-11-19

Black Angel

08:56:44 2017-11-19

robot

15:15:09 2017-11-18

Когда твой комп поражен ты не смотришь на то что это за вирус. Ты пытаешься избавиться от него.Перешел на доктор веб когда аваст не смог обнаружить майнер который 3 месяца грузил систему.

razgen

02:03:32 2017-11-18

Mehatronik

23:41:42 2017-11-17

В. а

22:39:43 2017-11-17

vla_va

22:32:19 2017-11-17

Геральт

22:10:44 2017-11-17

НинаК

22:03:46 2017-11-17

ek

21:49:51 2017-11-17

eaglebuk

21:30:47 2017-11-17

Альфа

21:20:06 2017-11-17

kva-kva

21:16:03 2017-11-17

Dvakota

20:44:17 2017-11-17

Yra.Ka.

20:30:49 2017-11-17

Andromeda

20:29:17 2017-11-17

mk.insta

19:52:30 2017-11-17

Альфа

19:41:34 2017-11-17

orw_mikle

19:27:58 2017-11-17

Littlefish

19:26:32 2017-11-17

@user, "Антивирус - нужная вещь, особенно после прочтения статей правды хочется установить рядом ещё один. Просто на всякий случай".

Главное, чтобы компоненты защиты, которые работают в реальном времени, не были включены одновременно у двух разных антивирусов, если всё таки решитесь на такое.

Littlefish

19:19:39 2017-11-17

@maestro431, "Что за программа для установки обоев для рабочего стола? Просто у меня установлена такая".

Вы видимо не совсем так поняли, в ZIP-архиве хранились обои Рабочего стола Windows [картинки, а не программа] с требованиями злоумышленников.

Littlefish

19:10:16 2017-11-17

Обнаружить дроппер довольно непросто, учитывая, что после завершения заражения он удаляется. Нужно успеть его перехватить до его удаления.

Сергей

17:59:15 2017-11-17

Toma

17:33:34 2017-11-17

Шалтай Александр Болтай

17:25:47 2017-11-17

Damir

17:23:34 2017-11-17

Masha

16:08:23 2017-11-17

La folle

15:58:53 2017-11-17

duduka

15:45:36 2017-11-17

samos

15:41:21 2017-11-17

Dmur

14:37:24 2017-11-17

sapfira

14:00:25 2017-11-17

Дмитрий

13:39:27 2017-11-17

Alexander

13:24:08 2017-11-17

Интересная статья. Спасибо, что откликнулись на пожелания участников проекта "Антивирусная правДА" и написали о дропперах - троянских программах.

Да, такая "малость" - всего лишь скрытно пронести на компьютер и установить вредоносную программу или хотя бы записать на диск ее "кусочек", а при следующих проходах донести недостающие части. И все, амба! Компьютер пляшет под чужую дудку.

И какие, оказывается, многообразные пути доставки этих дропперов-троянов.

Уже который раз с признательностью смотрю на установленный Dr.Web Security Space. Спасибо команде Dr.Web, вы этих дропперов прижучили!

Dropper - "как много в этом слове,

Того, что не понять нам до конца,

А кто сумел постичь его основы",

Нас оградит защитой навсегда.

(вспомнились стихи А.Койнова)

EvgenyZ

13:06:11 2017-11-17

vinnetou

13:04:29 2017-11-17

Rinat_64_rus

12:55:25 2017-11-17

marisha-san

12:42:29 2017-11-17

SGES

12:18:51 2017-11-17

Oleg

12:13:08 2017-11-17

Mefch

11:40:44 2017-11-17

Татьяна

10:53:45 2017-11-17

user

10:41:06 2017-11-17

Антивирус - нужная вещь, особенно после прочтения статей правды хочется установить рядом ещё один. Просто на всякий случай.

© «Доктор Веб»

2003 — 2022

«Доктор Веб» — российский производитель антивирусных средств защиты информации под маркой Dr.Web. Продукты Dr.Web разрабатываются с 1992 года. Компания — ключевой игрок на российском рынке программных средств обеспечения базовой потребности бизнеса — безопасности информации. «Доктор Веб» — один из немногих антивирусных вендоров в мире, владеющих собственными уникальными технологиями детектирования и лечения вредоносных программ. Антивирусная защита Dr.Web позволяет информационным системам клиентов эффективно противостоять любым, даже неизвестным угрозам.

И ночью отворилось чрево лошади, но было уже поздно. Поле длительной осады грекам, наконец, удалось захватить город Трою и положить конец Троянской войне. Тысячи лет спустя миф о троянском коне все еще жив, хотя и в нелестной интерпретации. Изощренная хитрость и чудо инженерной мысли греков дали название группе вредоносных цифровых инструментов, единственная цель которых – незаметно нанести ущерб компьютерам жертв. Они делают это путем считывания паролей, записи нажатия клавиш или загрузки других вредоносных программ, которые могут даже захватить компьютер целиком. Они могут совершать следующе действия:

- Удаление данных

- Блокировка данных

- Изменение данных

- Копирование данных

- Нарушение работы компьютеров и компьютерных сетей

В отличие от компьютерных вирусов и червей, троянские программы не способны к самовоспроизведению.

Trojan.GidraNET.1

Исследованный образец трояна распространялся через скомпрометированные сайты. Он предназначен для сбора информации о системе с ее последующей передачей злоумышленникам по протоколу FTP, а также для загрузки вредоносного дроппера с MSI-пакетом для установки Remote Utilities.

Основная функциональность находится в методе readConfig, вызываемом из Form1_Load.

В начале своей работы собирает о системе следующую информацию:

- внешний IP-адрес;

- имя пользователя;

- имя ПК;

- версия ОС;

- сведения о материнской плате и процессоре;

- объем оперативной памяти;

- сведения о дисках и разделах;

- сетевые адаптеры и их MAC-адреса;

- содержимое буфера обмена.

Полученную информацию сохраняет в файл, затем делает снимок экрана.

Информацию о системе отправляет по протоколу FTP на сервер ateliemilano[.]ru.

В коде трояна зашиты логин и пароль от FTP-сервера. Для каждого зараженного компьютера создается отдельная директория.

После отправки информации загружает и запускает файл с другого скомпрометированного сервера.

Файлы, скачиваемые аналогичными образцами, представляют собой дропперы, написанные на Visual Basic, содержащие MSI-пакеты для скрытой установки Remote Utilities, такие как BackDoor.RMS.187.

В исследованном образце был найден путь к PDB-файлу: C:\Users\Kelevra\Desktop\Last Gidra + PrintScreen + Loader_ Main\Gidra\obj\Debug\Gidra.pdb. Имя пользователя Kelevra совпадает с именем пользователя в пути к файлу проекта в дроппере BackDoor.RMS.187: C:\Users\Kelevra\Desktop\Source\Project1.vbp. В аналогичных образцах встретились и другие варианты.

По найденной нами информации можно предположить, что в 2019 году автор Trojan.GidraNET.1 использовал этот троян для первичного заражения через фишинговое письмо с последующей загрузкой бэкдора, скрыто устанавливающего Remote Utilties.

Антивирусная правДА! рекомендует

Дроппер – особо опасный вид вредоносных программ. В связи с тем, что его деятельность незаметна для пользователей, он может проникать в атакуемую систему снова и снова, используя незакрытые уязвимости и автоматически удаляясь после завершения заражения.

Для защиты от дропперов простого внимания и аккуратности недостаточно. В обязательном порядке необходим антивирус, установка всех обновлений безопасности и ограничение прав на установку новых программ.

Оцените выпуск

Сделайте репост

![[ВКонтакте]](https://st.drweb.com/static/new-www/social/no_radius/vkontakte.jpg)

![[Twitter]](https://st.drweb.com/static/new-www/social/no_radius/twitter.jpg)

Необходимо войти на страницу выпуска через аккаунт на сайте «Доктор Веб» (или создать аккаунт). Аккаунт должен быть связан с вашим аккаунтом в социальной сети. Видео о связывании аккаунта.

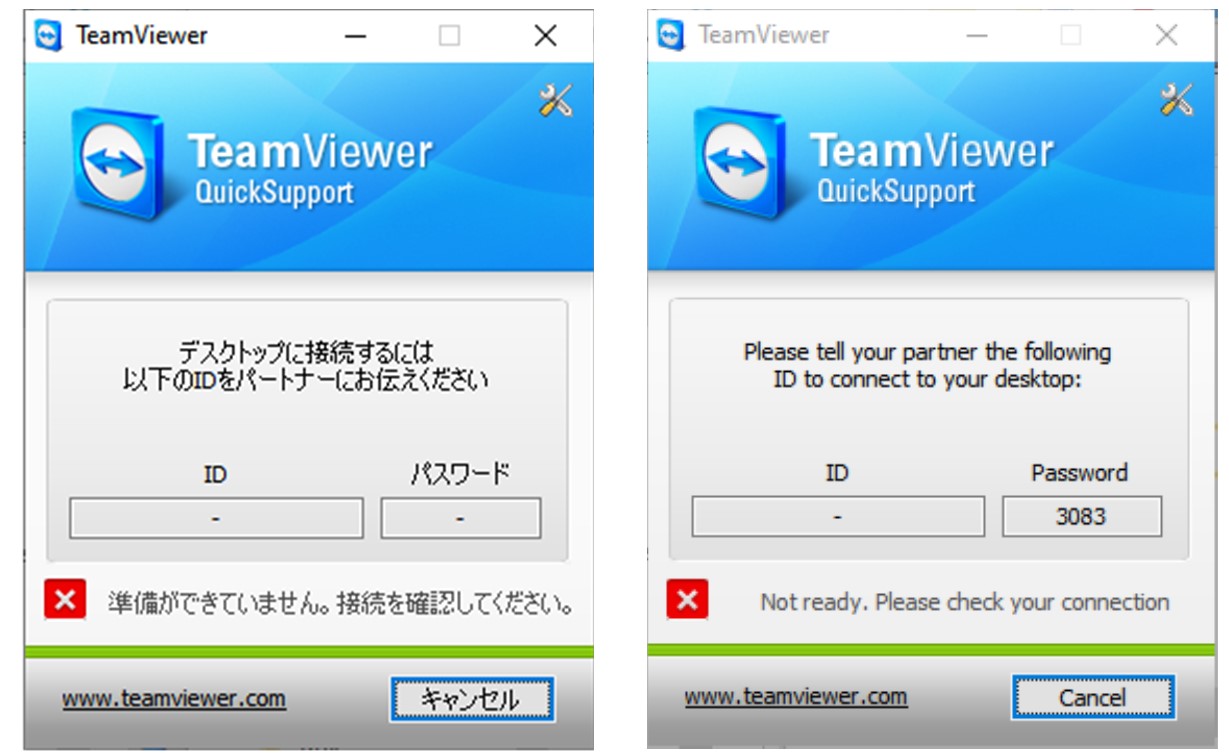

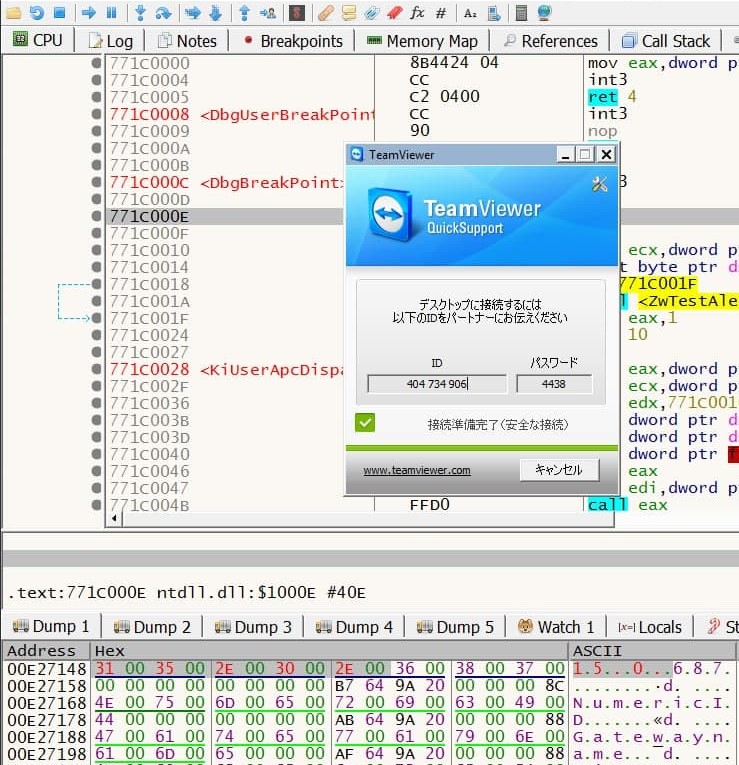

Подключение старой версии клиента TeamViewer к серверам

Чтобы получить удаленный доступ к жертве, злоумышленники используют довольно старый файл Uniprint.exe. Это легитимный файл TeamViewer QuickSupport 2010 года выпуска. Версия файла 5.0.7687. Вероятнее всего, использование такой старой версии обусловлено наличием в ней уязвимости к технике DLL Hijacking. При запуске данного файла без вредоносной библиотеки TV.dll он не подключается к серверам TeamViewer, не переходит в режим онлайн и, соответственно, не может предоставить удаленный доступ.

В рассматриваемой версии TeamBot рядом с вредоносной DLL и процессом TeamViewer находилась легитимная DLL Teamviewer_Resource_ja.dll, которая содержала в себе строки интерфейса TeamViewer на японском языке. Скорее всего, это было сделано для усложнения взаимодействия исследователей с TeamViewer. Приведем скриншот основного окна TeamViewer после запуска без изменения версии (для удобства приводим справа скриншот аналогичного окна англоязычной версии программы):

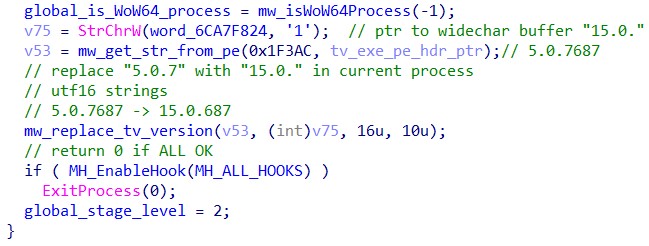

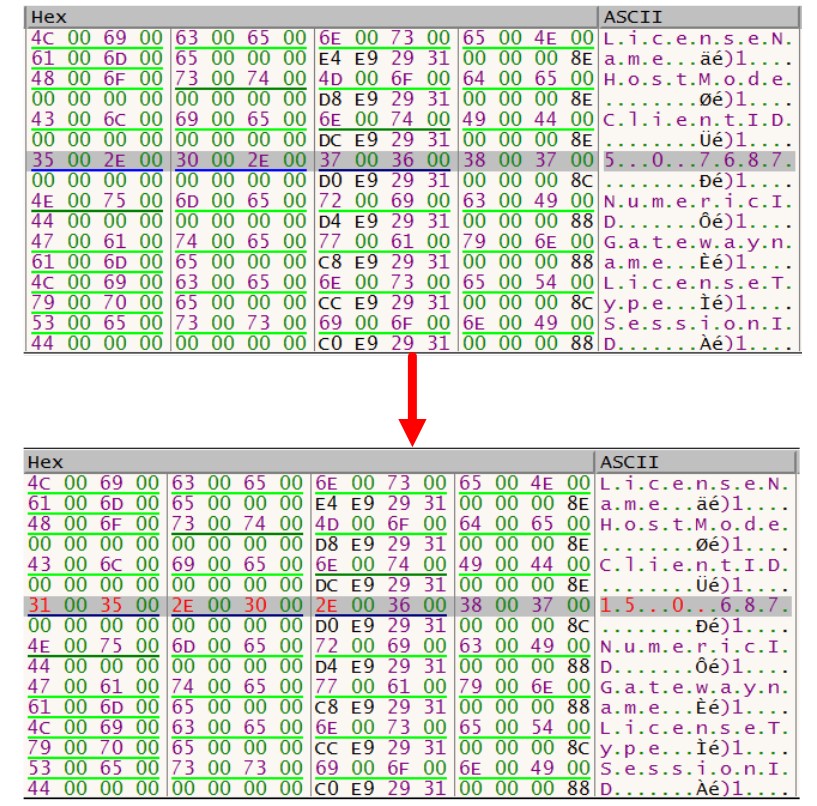

Для того чтобы такой старый файл мог подключаться к серверам TeamViewer и предоставлять удаленный доступ, злоумышленники перед установкой хуков изменяют значение версии в памяти процесса TeamViewer:

Функция mw_replace_tv_version выполняет поиск страниц памяти, которые удовлетворяют следующим требованиям:

состояние страницы MEM_COMMIT;

тип страницы MEM_PRIVATE;

права доступа PAGE _READWRITE.

Далее в найденных страницах выполняется последовательное сравнение 16 байт, пока не будет обнаружена UTF16-LE строка "5.0.7687".

После обнаружения данной строки происходит замена "5.0.7" на "15.0.", в результате чего версия становится "15.0.687".

Это приводит к тому, что дальше процесс TeamViewer будет обращаться к другим адресам TeamViewer, актуальным для 15-й версии. Данное значение версии будет отправляться на эти серверы, что в конечном итоге приведет к успешному соединению и статусу «онлайн»:

Мы также попробовали применить данный прием на другой старой версии TeamViewer Quick Support – 5.1.17330 QS – и срабатывало!

Такая техника замены версии перестала работать примерно с ноября 2021 года. Скорее всего, производитель (компания TeamViewer) ввел дополнительные проверки. Здесь стоит отдельно отметить, что из-за неработающей техники замены версии злоумышленники потеряли только возможность удаленного управления через TeamViewer. RAT-функционал, реализуемый вредоносной DLL, остался и позволял выполнять команды управления, получаемые с C2.

Типы троянских программ

Перехват функций с помощью библиотеки MinHook

Для установки хуков на функции использовалась библиотека с открытым исходным кодом MinHook. Совпадение по коду видно на следующем примере:

Стоит отметить, что аналогичная библиотека использовалась BackDoor.RMS.180 в кейсе, описанном Dr.Web: «Далее приступает к перехвату API-функций. Для этого использует библиотеку MinHook.»

Похитители игровых аккаунтов

Этот тип программ похищает учетные записи онлайн-игроков.

Трояны, выполняющие DDoS-атаки

Распределенные атаки типа «отказ в обслуживании» (DDoS) продолжают будоражить интернет. В этих атаках к серверу или сети обращается огромное количество запросов, как правило, это делается с использованием ботнетов. Например, в середине июня 2020 года компания Amazon отразила рекордную по интенсивности атаку на свои серверы. В течение более трех дней на веб-сервисы Amazon обрушилось огромное количество запросов, скорость составляла 2,3 терабайта в секунду. Для достижения такой вычислительной мощности необходим огромный ботнет. Ботнеты состоят из так называемых компьютеров-зомби. На первый взгляд, эти компьютеры работают нормально, однако они также используются при совершении атак. Причиной является троянская программа с бэкдором, незаметно присутствующая на компьютере и при необходимости активируемая оператором. Результатом успешных ботнет и DDoS-атак является недоступность веб-сайтов или даже целые сетей.

Проникновение на устройство

Троянскими программами можно заразиться не только при открытии вложений электронной почты, они также могут быть встроены в якобы бесплатные программы. Поэтому важно не использовать сомнительные источники загрузки программного обеспечения, такие как пакеты кодеков или взломанные программы, даже если на этом можно сэкономить несколько евро. Ущерб, причиняемый троянскими программами, часто превышает стоимость приобретения программного обеспечения через легальные каналы.

Троянские программы не следует путать с вирусами. Компьютерные вирусы самостоятельно распространяются в системе, в то время как троянские программы только «открывают двери», хоть и с потенциально разрушительными последствиями.

Ниже приведен список рекомендаций, как защитить себя и свои устройства от троянских программ:

Эксплойты

Эксплойты – это программы, содержащие данные или код, позволяющие использовать уязвимость в приложении на компьютере.

Антивирусная правДА! рекомендует

Дроппер – особо опасный вид вредоносных программ. В связи с тем, что его деятельность незаметна для пользователей, он может проникать в атакуемую систему снова и снова, используя незакрытые уязвимости и автоматически удаляясь после завершения заражения.

Для защиты от дропперов простого внимания и аккуратности недостаточно. В обязательном порядке необходим антивирус, установка всех обновлений безопасности и ограничение прав на установку новых программ.

Оцените выпуск

Сделайте репост

![[ВКонтакте]](https://st.drweb.com/static/new-www/social/no_radius/vkontakte.jpg)

![[Twitter]](https://st.drweb.com/static/new-www/social/no_radius/twitter.jpg)

Необходимо войти на страницу выпуска через аккаунт на сайте «Доктор Веб» (или создать аккаунт). Аккаунт должен быть связан с вашим аккаунтом в социальной сети. Видео о связывании аккаунта.

BackDoor.RMS.180

Троян-бэкдор, написанный с использованием компонентов программы Remote Utilities. Основной вредоносный модуль загружается посредством DLL Hijacking.

Самораспаковывающийся архив запускается скриптом:

Состав самораспаковывающегося дроппера:

- libeay32.dll (f54a31a9211f4a7506fdecb5121e79e7cdc1022e), чистый;

- ssleay32.dll (18ee67c1a9e7b9b82e69040f81b61db9155151ab), чистый;

- UniPrint.exe (71262de7339ca2c50477f76fcb208f476711c802), подписан действительной подписью;

- WinPrint.exe (3c8d1dd39b7814fdc0792721050f953290be96f8), подписан действительной подписью;

- winspool.drv (c3e619d796349f2f1efada17c9717cf42d4b77e2) — основной вредоносный модуль, обеспечивающий скрытую работу Remote Utilities.

Функции, отсутствующие в оригинальном модуле winspool.drv и не несущие функциональной нагрузки:

Экспорты с реальными именами содержат переходы к загружаемым в дальнейшем оригинальным функциям из легитимной библиотеки.

Некоторые API-функции выполняются через указатели на функции-переходники:

Функция get_proc ищет необходимую API-функцию разбором таблицы экспорта модуля, затем помещает найденный адрес вместо функции-переходника.

На первом этапе загружает подмененную библиотеку. Имя не зашито жестко, поэтому загружает библиотеку \ . Затем проходит свою таблицу экспорта и загружает оригинальные API-функции по ординалам, пропуская недействительные функции:

- значение равно 0x2ECF3 — первичный запуск с WinPrint.exe;

- значение равно 0xC9FBD1 — работа в контексте UniPrint.exe.

Когда запущен UniPrint.exe, бэкдор переходит к выполнению основных функций. Проверяет, имеет ли пользователь права доступа администратора. Затем устанавливает права доступа на директорию с модулем:

После этого записывает параметры General и Security в ключ реестра HKCU\SOFTWARE\WDMPrint и подготавливает значение параметра InternetID с помощью форматной строки.

Затем бэкдор создает скрытые окна MDICLIENT и RMSHDNLT:

Далее приступает к перехвату API-функций. Для этого использует библиотеку MinHook.

Подробная таблица с описанием перехватываемых функций находится на странице BackDoor.RMS.180 на нашем сайте.

Сетевая активность бэкдора реализована следующим образом. Вначале по дескриптору окна TEdit с помощью функции GetWindowTextA бэкдор получает InternetID, необходимый для удаленного подключения. Затем формирует GET-запрос вида:

Затем создает TCP-сокет. Проверяет значение глобальной переменной, в которой хранится порт для подключения с использованием протокола SSL (в рассматриваемом образце равен нулю). Если порт не равен нулю, то соединение выполняется по SSL посредством функций библиотеки SSLEAY32.dll. Если порт не задан, бэкдор подключается через порт 80.

Далее отправляет сформированный запрос. Если ответ получен, то ожидает в течение минуты и повторно отправляет запрос с InternetID. Если ответа нет, то повторяет запрос через 2 секунды. Отправка происходит в бесконечном цикле.

Трояны, имитирующие антивирусы

Трояны, имитирующие антивирусы, особенно коварны. Вместо защиты устройства они являются источником серьезных проблем. Эти троянские программы имитируют обнаружение вирусов, тем самым вызывая панику у ничего не подозревающих пользователей и убеждая их приобрести эффективную защиту за определенную плату. Однако вместо полезного инструмента антивирусной проверки у пользователя возникают новые проблемы: его платежные данные оказываются переданы создателям троянской программы для дальнейшего несанкционированного использования. Поэтому никогда не следует переходить по ссылкам в предупреждениях о вирусах, особенно внезапно отображаемых в браузере при посещении веб-сайтов. Можно доверять только своему инструменту антивирусной проверки.

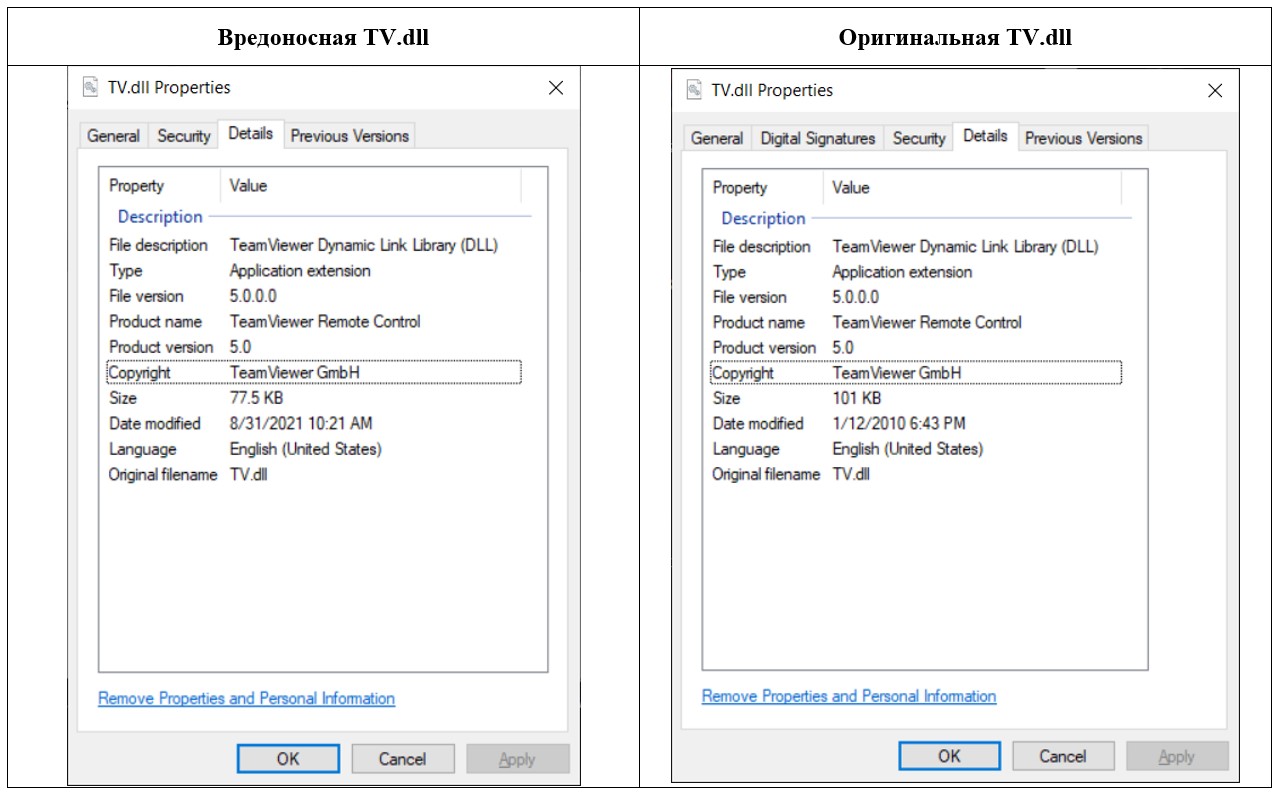

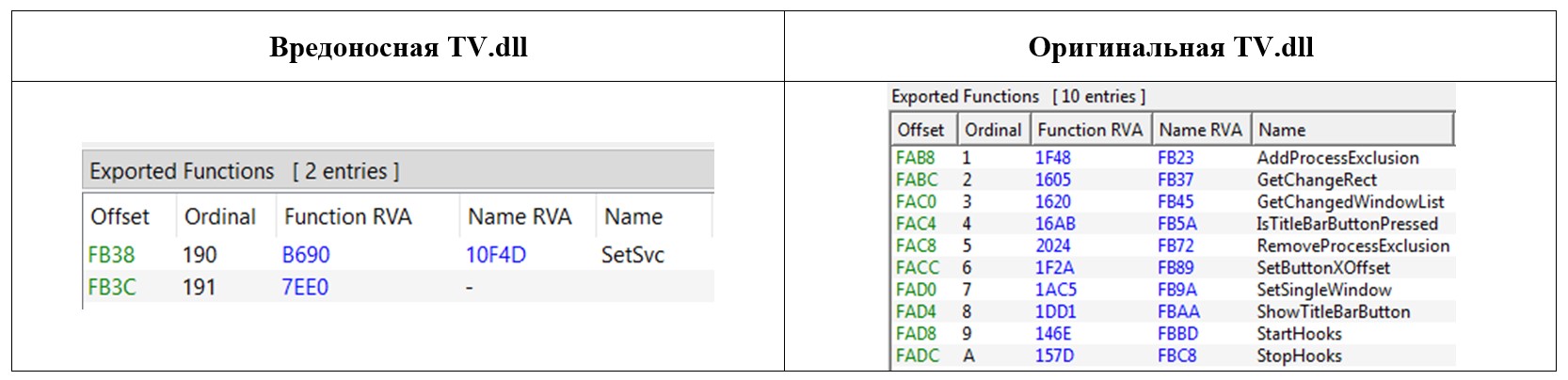

Анализ TV.dll

Вредоносная DLL – 32-разрядный файл, скомпилированный 31.08.2021 07:21:32 UTC. Он имеет идентичные оригинальной DLL метаданные и pdb-путь, но экспортируемые функции отличаются, а цифровая подпись отсутствует. Cравните:

Для сравнения в качестве оригинальной TV.dll была использована следующая:

Бэкдоры

Это один из самых простых, но потенциально наиболее опасных типов троянских программ. Такие программы могут загружать в систему всевозможные вредоносные программы, исполняя роль шлюза, а также повышать уязвимость компьютера для атак. Бэкдоры часто используется для создания ботнетов, когда без ведома пользователя компьютеры становятся частью зомби-сети, используемой для атак. Кроме того, бэкдоры позволяют выполнять на устройстве вредоносный код и команды, а также отслеживать веб-трафик.

Трояны-сборщики адресов электронной почты

Эти вредоносные программы совершают несанкционированный сбор адресов электронной почты на компьютере.

Кроме того, существуют другие типы троянских программ:

- Трояны, вызывающие сбои архиватора

- Трояны-кликеры

- Трояны, уведомляющие злоумышленника

- Трояны-прокси

- Трояны для кражи аккаунтов

Трояны-шпионы

Троянские программы-шпионы могут следить за работой пользователя на компьютере: отслеживать вводимые с клавиатуры данные, делать снимки экрана и получать список запущенных приложений.

Заключение

Бэкдоры на базе утилит для удаленного администрирования остаются актуальной угрозой безопасности и до сих пор применяются для атак на корпоративный сектор. В свою очередь фишинговые письма являются основным средством доставки полезной нагрузки на заражаемые компьютеры. Отличительная черта вредоносных вложений — архивация полезной нагрузки с использованием пароля, что позволяет письму преодолеть встроенные в почтовый сервер средства защиты. Другой особенностью является наличие текстового файла с паролем к поддельному архиву. Кроме того, использование вредоносной библиотеки и атаки DLL Hijacking обеспечивает скрытое функционирование ПО для удаленного управления на скомпрометированном устройстве.

В октябре 2021 года к нам в Solar JSOC CERT поступил запрос: одна крупная технологическая компания попросила помочь в расследовании инцидента. В процессе работы мы обнаружили старую знакомую - вредоносную DLL TeamBot (aka TeamSpy, TVSPY, TeamViewerENT, TVRAT), которая загружалась легитимной утилитой TeamViewer. Это ВПО уже лет 10 фигурирует в отчетах как отечественных, так и зарубежных ИБ-компаний. Но за эти годы TeamBot научился кое-чему новому, о чем мы и расскажем в этом посте.

Читайте также: