Что такое dns hijack

DNS

DNS важен для разрешения URL-адресов, которые вы вводите в адресную строку браузера. Большая работа направлена на разрешение имен доменов . Это своего рода рекурсивная операция, которая помогает вашему браузеру получить IP-адрес веб-сайта, к которому вы пытаетесь обратиться. Если интересно, вы можете прочитать больше о DNS Lookup и серверах.

Термин DNS-кеш относится к локальному кешу, который содержит разрешенные IP-адреса часто посещаемых вами веб-сайтов. Идея DNS-кэша состоит в том, чтобы сэкономить время, которое в противном случае было бы потрачено на связь с DNS-серверами, которые запускали бы набор рекурсивных операций, чтобы выяснить фактический IP-адрес URL-адреса, который вам нужен. Но этот кэш может быть отравлен киберпреступниками, просто изменив записи в вашем DNS-кэше на поддельные IP-адреса для веб-сайтов, которые вы используете.

Как защититься

В своем отчёте специалисты FireEye приводят несколько способов защиты, которые помогут организациям предотвратить атаки DNS hijacking:

Подключить многофакторную аутентификацию (MFA). Это одно из требований, которые предьявило Министерство внутренней безопасности США к господразделениям. Многофакторная аутентификация усложняет задачу для злоумышленников по подключению к панели управления с настройками DNS.

Проверить логи сертификатов. ИБ-специалисты советуют администраторам перепроверить сертификаты с помощью инструмента Certificate Transparency. Это IETF стандарт и открытый проект, который хранит информацию обо всех сертификатах, выпущенных для конкретного домена.

Если окажется, что какие-то из них были сфальсифицированы, на сертификат можно пожаловаться и отозвать его. Отслеживать изменения в логах Certificate Transparency помогут специальные инструменты, например SSLMate.

Перейти на DNS-over-TLS. Для предотвращения атак с перехватом DNS некоторые компании также используют DNS-over-TLS (DoT). Он шифрует и проверяет запросы пользователя к DNS-серверу и не даёт злоумышленникам подменить данные. Например, недавно поддержку протокола внедрили в Google Public DNS.

Что такое угон браузера

Взлом браузера происходит, когда вы обнаружите, что настройки вашего веб-браузера были изменены без вашего разрешения. Это может произойти, когда вы устанавливаете новое программное обеспечение, и во время установки ваши настройки изменяются; или это может произойти, если какое-либо вредоносное программное обеспечение захватит ваш компьютер, включая браузер, и изменит его настройки без вашего ведома. Примером является вредоносная программа браузера Chromium.

Говоря конкретно, когда ваш браузер взломан, может произойти следующее:

- Главная страница изменена

- По умолчанию поисковая система изменена

- Вы не можете переходить на определенные веб-страницы, такие как домашние страницы программного обеспечения для обеспечения безопасности.

- Вы перенаправлены на страницы, которые вы никогда не намеревались посетить

- Вы видите рекламу или рекламу на вашем экране. Не обслуживается сайтом

- Вы видите новые панели инструментов добавлены

- Вы видите новые закладки или избранное добавлено.

- Ваш веб-браузер начинает работать вяло.

Если вы столкнулись с какой-либо из этих проблем, возможно, ваш веб-браузер был взломан!

Удаление браузера Hijack

1] Вы можете открыть Менеджер дополнений своего браузера и проверить все установленные надстройки, расширения и плагины. Если вы обнаружите что-либо подозрительное, вы можете удалить его.

2] Если вы обнаружите, что это просто случай, когда ваш поиск по умолчанию или домашняя страница были похищены, вы можете вернуть эти настройки обратно через настройки браузера. Но если это более серьезно, например, если ваши ссылки перенаправляются на другие сайты, невозможно открыть определенные сайты и т. Д., То, возможно, ваш файл Hosts тоже мог быть взломан. Вам может потребоваться сбросить файл Hosts.

3] Очистка кеша DNS – это то, что мы хотели бы порекомендовать, если вы обнаружите, что ваш браузер был взломан.

4] Проверьте, не добавлены ли какие-либо сайты в вашу зону надежных сайтов , как показано ниже.

Узнайте больше о том, как управлять зонами безопасности Internet Explorer.

5] Вы также можете использовать инструмент Сброс настроек браузера в своем веб-браузере, чтобы сбросить все его настройки до исходных значений по умолчанию. Это довольно мощный и полезный инструмент для использования в случае взлома браузера.Прочитайте эти ссылки для более подробной информации:

- Сбросить Internet Explorer

- Сбросить Firefox

- Сбросить Chrome.

6] После этого вы можете запустить CCleaner, а затем полное сканирование на своем компьютере, используя антивирусное программное обеспечение.

Что произошло

По информации FireEye, рост числа подобных атак начал расти в январе 2017 года. Хакеры делают своей целью домены из Европы, Северной Америки, Ближнего Востока и Северной Африки. Пострадали минимум шесть доменов федеральных агентств США и сайты правительств стран Ближнего Востока.

Предотвращение угона браузера

- Установите хорошее защитное программное обеспечение и включите опцию обнаружения потенциально нежелательных программ, если это позволяет антивирусное программное обеспечение.

- Будьте осторожны при установке любого нового программного обеспечения. Никогда не нажимайте Next, Next, Next вслепую.

- Отказ от любого стороннего программного обеспечения.

- Никогда не устанавливайте плагины или расширения сомнительной достоверности и удаляйте те, которые вам не нужны.

- Если вы можете, установите программное обеспечение, которое может следить за вашей системой в режиме реального времени – что-то вроде WinPatrol. Этот и другие инструменты были более подробно рассмотрены в конце этого поста.

- Усильте свои настройки ActiveX. Откройте Свойства обозревателя> Безопасность> Интернет> Пользовательский уровень. В разделе ActiveX установите для Загрузить подписанные элементы управления ActiveX значение «Запрашивать», Загрузить неподписанные элементы управления ActiveX для «Отключить» и Инициализировать элементы управления ActiveX и сценария, не помеченные как безопасные . отключить.

Какие методы используют взломщики

Специалисты FireEye в своем отчете отмечают три схемы подмены DNS, которыми пользуются злоумышленники. Первую из них описывали сотрудники ИБ-подразделения Cisco — Talos. Злоумышленники взламывали системы DNS-провайдеров (пока достоверно неизвестно каким образом), а затем изменяли запись DNS A, связывая настоящий домен с принадлежащим хакерам IP.

В результате жертвы попадали на аналогичный оригинальному по внешнему виду сайт. Чтобы добиться максимального сходства, для поддельного сайта даже изготавливали криптографические сертификаты Let’s Encrypt. При этом запросы с поддельного ресурса перенаправляли на оригинальный. Фальшивая страница возвращала настоящие ответы, и подмену можно было заметить только по более долгой загрузке страниц.

Эту схему атаки применили для взлома сайтов правительства ОАЭ, министерства финансов Ливана, а также авиакомпании Middle East Airlines. Хакеры перехватывали весь трафик и перенаправляли его на IP-адрес 185.20.187.8. По словам специалистов Talos, злоумышленники крали пароли от почтовых ящиков сотрудников организаций и данные для доступа к VPN-сервисам.

Третий метод часто использовался в связке с первыми двумя. Посетителей сайта не сразу отправляли на поддельную страницу. Сперва они переходили на дополнительный сервис — DNS Redirector. Он распознавал, откуда пользователь отправляет DNS-запрос. Если посетитель заходил на страницу из сети компании-жертвы, его перенаправляли на поддельную копию сайта. Другим пользователям Redirector возвращал настоящий IP-адрес, и человек попадал на оригинальный ресурс.

Перехват DNS и отравление DNS-кэша

Эта разница во времени эффективно используется киберпреступниками, у которых есть много поддельных DNS-серверов, чтобы вывести на компьютер неверные и вредоносные IP-адреса в кэш. Таким образом, одно из десяти поддельных разрешений DNS, отправленных DNS-серверами киберпреступников, имеет приоритет над одним подлинным разрешением DNS, отправленным подлинными DNS-серверами. Другие методы отравления и предотвращения кеширования DNS перечислены в приведенной выше ссылке.

Хотя отравление кеша DNS и перехват DNS используются взаимозаменяемо, между ними есть небольшая разница. Метод отравления DNS-кеша не включает в себя внедрение вредоносных программ в вашу компьютерную систему, но основан на различных методах, таких как описанный выше, где фальшивые DNS-серверы отправляют разрешение URL-адресов быстрее, чем подлинный DNS-сервер, и, таким образом, кэш отравляется. Когда кеш отравлен, когда вы используете зараженный веб-сайт, ваш компьютер подвергается риску. В случае перехвата DNS вы уже заражены. Вредоносное ПО изменяет поставщика услуг DNS по умолчанию на то, что хотят киберпреступники. И оттуда они контролируют ваши разрешения URL (поиск DNS), а затем продолжают отравлять ваш DNS-кеш.

Что думают об атаках

Специалисты пока не могут оценить точный ущерб от взломов, так как о новых жертвах хакеров становится известно и после публикации отчета. Поэтому на проблему обратило внимание даже Министерство внутренней безопасности США (DHS). Специалисты организации опубликовали директиву, в которой сформировали список обязательных требований для других федеральных агентств. К примеру, DHS требуют от правительственных подразделений обновить пароли от учётных записей администраторов, включить многофакторную аутентификацию в DNS-аккаунтах и провести проверку всех DNS-записей.

/ Wikimedia / ANIL KUMAR BOSE / CC BY-SA

Рекомендации из директивы все агентства должны внедрить за десять рабочих дней. Согласно изданию CyberScoop, такой срок достаточно редко встречается в документах Министерства. Это указывает на «экстренный» статус директивы.

Примечательной серию взломов назвали и представители провайдеров DNS-серверов. По словам генерального директора DNS-хостинга NS1 Криса Биверса (Kris Beevers), самый важный вывод из последних атак — организации не используют базовые средства защиты. По своей сути атаки довольно просты, и многие из них можно было предотвратить.

Инструменты для удаления браузера Hijacker

1] AdwCleaner – это хороший инструмент, который сканирует ваш компьютер на наличие злоумышленников и угонщиков браузера и помогает легко их удалить. Потенциально нежелательные программы или щенки часто предлагаются во время установки программного обеспечения. Они могут представлять собой панели инструментов, которые могут захватить ваш браузер, особенно если вы не загрузили их с безопасных сайтов загрузки программного обеспечения. AdwCleaner – это портативный инструмент, и с помощью этого инструмента вы также можете установить Hosts Anti-PUP/Adware , нажав Инструменты , а затем Hosts Anti-PUP/Adware. Это программа, которая снижает риск установки потенциально нежелательных программ и угонщиков браузера, блокируя доступ к некоторым веб-сайтам.

2] WinPatrol – это одна из полезных бесплатных программ, которая будет предупреждать вас о любых изменениях в вашей системе.

Это также поможет вам удалить любые вредоносные объекты Browser Helper в Internet Explorer через вкладку IE Helpers . Однако вам необходимо знать, какие из них являются вредоносными, прежде чем удалять или удалять их.

3] HitmanPro.Alert – хороший инструмент для обнаружения вторжений в браузер. HitmanPro.Alert – это бесплатный инструмент для проверки целостности браузера и обнаружения вторжений, который предупреждает пользователей, когда онлайн-банкинг и финансовые транзакции перестают быть безопасными. Он ориентирован на защиту вашей системы от банковских троянов.

HitmanPro.Alert мгновенно обнаружит более 99% всех известных и новых банковских вредоносных троянов и вредоносных программ «Человек в браузере» и автоматически сообщит пользователям, когда критические системные функции перенаправлены на ненадежные программы.

4] Чтобы избежать установки этих программ, убедитесь, что вы включили обнаружение потенциально нежелательных программ в своем антивирусе. Если вам нужна помощь в удалении панелей инструментов, эти бесплатные инструменты для удаления панелей инструментов обязательно вам помогут.

Дополнительные чтения:

- Руководство по удалению вредоносных программ и инструменты для начинающих

- Что такое Rogue Software и как его проверить, предотвратить или удалить?

- ZHPCleaner – это программа для удаления угонщиков браузера и восстановления настроек прокси.

Мы хотели бы услышать ваш опыт. Вы когда-нибудь испытывали угон браузера? Что вы сделали, чтобы удалить его? Какие-либо предложения, вы можете предложить нашим другим читателям?

Правительство США и ряд ведущих компаний в области информационной безопасности недавно предупредили о серии очень сложных и распространённых атак DNS hijacking, которые позволили хакерам предположительно из Ирана получить огромное количество паролей электронной почты и других конфиденциальных данных у нескольких правительств и частных компаний. Но до сих пор подробности произошедшего и список жертв хранились в тайне.

В этой статье постараемся оценить масштаб атак и проследить эту чрезвычайно успешную кампанию кибершпионажа от начала и до каскадной серии сбоев у ключевых поставщиков инфраструктуры интернета.

Прежде чем углубиться в исследование, полезно рассмотреть факты, раскрытые публично. 27 ноября 2018 года исследовательское подразделение Talos компании Cisco опубликовало отчёт с описанием продвинутой кампании по кибершпионажу, названной DNSpionage.

Эксперты Talos написали, что благодаря атаке DNSpionage злоумышленники смогли получить учётные данные электронной почты и других сервисов ряда государственных организаций и частных компаний в Ливане и Объединенных Арабских Эмиратах путём смены DNS-записей, так что весь трафик электронной почты и виртуальных частных сетей (VPN) был перенаправлен на IP-адрес, контролируемый злоумышленниками.

Talos сообщила, что благодаря DNS hijacking хакеры сумели получить сертификаты шифрования SSL для целевых доменов (в том числе webmail.finance.gov.lb), что позволило им расшифровать трафик с аккаунтов электронной почты и VPN.

9 января 2019 года поставщик услуг безопасности FireEye опубликовал свой отчёт «Глобальная кампания по захвату DNS: массовые манипуляции с записями DNS», в котором гораздо больше технических подробностей, как проведена операция, но мало деталей о жертвах.

Примерно в то же время Министерство внутренней безопасности США выпустило редкую директиву по чрезвычайным ситуациям, которая предписывает всем гражданским федеральным агентствам США защищать учётные данные в интернете. В рамках этого мандата DHS опубликовала краткий список доменных имен и интернет-адресов, которые использовались в кампании DNSpionage, хотя список не выходил за рамки того, что раньше сообщали Cisco Talos и FireEye.

Ситуация изменилась 25 января 2019 года, когда специалисты по информационной безопасности CrowdStrike выложили список практически всех IP-адресов, которые использовались в хакерской операции на сегодняшний день. Остальная часть этой истории основана на открытых данных и интервью, которые мы провели, пытаясь пролить больше света на истинные масштабы этой экстраординарной атаки, продолжающейся до сих пор.

Для начала я взял все IP-адреса, упомянутые в отчёте CrowdStrike, и проверил их в сервисах Farsight Security и SecurityTrails, которые пассивно собирают данные об изменениях записей DNS, связанных с десятками миллионов доменов по всему миру.

Обратная проверка по этим IP-адресам позволила убедиться, что в последние несколько месяцев 2018 года хакерам DNSpionage удалось поставить под угрозу ключевые компоненты инфраструктуры DNS для более чем 50 ближневосточных компаний и правительственных учреждений, включая цели в Албании, Кипре, Египте, Ираке, Иордании, Кувейте, Ливане, Ливии, Саудовской Аравии и ОАЭ.

Например, эти «пассивные данные» показывают, что злоумышленники смогли перехватить DNS-записи домена mail.gov.ae, который обслуживает электронную почту правительственных учреждений ОАЭ. Вот лишь несколько других интересных доменов, успешно скомпрометированных в рамках операции:

Пассивные данные DNS от Farsight и SecurityTrails также дают подсказки, когда «захвачен» каждый из этих доменов. В большинстве случаев злоумышленники, видимо, изменили записи DNS для этих доменов (чуть позже расскажем, как это сделано), чтобы они указывали на подконтрольные им серверы в Европе.

Вскоре после начала атаки — иногда спустя недели, иногда дни или часы — злоумышленники смогли получить SSL-сертификаты этих доменов от центров сертификации Comodo и/или Let’s Encrypt. Подготовку нескольких атак можно проследить по crt.sh: база всех новых SSL-сертификатов с функцией поиска.

Рассмотрим подробнее один пример. Отчёт CrowdStrike упоминает IP-адрес 139.59.134[.]216 (см. выше), на котором, согласно Farsight, в течение многих лет размещались семь различных доменов. Но в декабре 2018 года на этом адресе появились два новых, включая домены в Ливане и — что любопытно — Швеции.

Обратите внимание, какие ещё домены сидят на этом IP-адресе 139.59.134[.]216 вместе с доменом IDM, согласно Farsight:

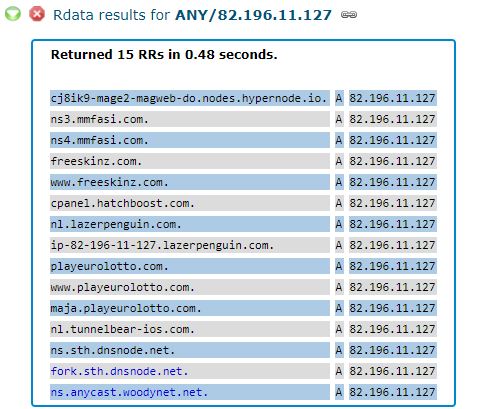

Чуть позже вернёмся к компании Netnod. Но сначала давайте посмотрим на другой IP-адрес, указанный в отчёте CrowdStrike как часть инфраструктуры, пострадавшей от атаки DNSpionage: 82.196.11[.]127. На этом голладском адресе также размещается домен mmfasi[.]com. По информации CrowdStrike, это один из доменов злоумышленников, который использовался в качестве DNS-сервера для некоторых из захваченных доменов.

PCH — некоммерческая организация из Северной Калифорнии, которая тоже управляет значительной частью мировой инфраструктуры DNS, в том числе обслуживая более 500 доменов верхнего уровня и ряд доменов верхнего уровня Ближнего Востока, пострадавших в операции DNSpionage.

14 февраля мы связались с генеральным директором Netnod Ларсом Майклом Йогбеком. Он подтвердил, что часть DNS-инфраструктуры Netnod была захвачена в конце декабря 2018 года и начале января 2019 года после того, как злоумышленники получили доступ к учётным записям регистратора.

Йогбек сослался на заявление компании, опубликованное 5 февраля. В нём говорится, что Netnod узнала о своей причастности к атаке 2 января, после чего на протяжении всего времени действовала в контакте со всеми заинтересованными сторонами и клиентами.

«Как участник международного сотрудничества в области безопасности, 2 января 2019 года Netnod стало известно, что мы оказались втянуты в эту серию атак и подверглись атаке типа MiTM (человек-в-середине), — говорится в заявлении. — Компания Netnod не является конечной целью хакеров. По имеющейся информации, их цель состоит в сборе учётных данных для интернет-служб в странах за пределами Швеции».

15 февраля Билл Вудкок из PCH в интервью признался мне, что части инфраструктуры его организации тоже были скомпрометированы.

«В начале января Key-Systems сообщила, что их интерфейсом EPP воспользовались посторонние лица, укравшие учётные данные», — сказал Вудкок.

Key-Systems отказалась комментировать историю. Она заявила, что не обсуждает детали бизнеса своих клиентов-реселлеров.

Официальное заявление Netnod о нападении адресует дальнейшие запросы директору по безопасности Патрику Фёльтстрёму, который также является совладельцем Frobbit.se.

Один из наиболее интересных аспектов этих атак — то, что Netnod и PCH являются громкими сторонниками и последователями DNSSEC, технологии для защиты именно от атак такого типа, какой сумели использовать хакеры DNSpionage.

DNSSEC защищает приложения от подделки данных DNS, требуя обязательной цифровой подписи для всех DNS-запросов для данного домена или набора доменов. Если нейм-сервер определяет, что адресная запись данного домена не изменилась при передаче, то осуществляет резолвинг и позволяет пользователю посетить сайт. Но если запись каким-то образом изменилась или не соответствует запрошенному домену, то DNS-сервер блокирует доступ.

Хотя DNSSEC может быть эффективным инструментом для смягчения подобных атак, только около 20% основных сетей и сайтов в мире включили поддержку этого протокола, согласно исследованию APNIC, интернет-регистратору Азиатско-Тихоокеанского региона.

Йогбек сказал, что инфраструктура Netnod подверглась трём атакам в рамках операции DNSpionage. Первые две произошли в двухнедельном промежутке между 14 декабря 2018 года и 2 января 2019 года и были нацелены на серверы, не защищённые DNSSEC.

Однако третья атака между 29 декабря и 2 января произведена на инфраструктуру Netnod, защищённую DNSSEC и обслуживающую собственную внутреннюю сеть электронной почты. Поскольку у злоумышленников уже был доступ к системам регистратора, они сумели ненадолго отключить эту защиту — по крайней мере, этого времени хватило, чтобы заполучить SSL-сертификаты двух почтовых серверов Netnod.

Когда злоумышленники получили сертификаты, то заново запустили DNSSEC на целевых серверах, вероятно, готовясь ко второму этапу атаки — перенаправлению почтового трафика на свои серверы. Но Йогбек говорит, что по какой-то причине злоумышленники не отключили DNSSEC повторно, когда начали перенаправлять трафик.

«К счастью для нас, они забыли его отключить в момент начала MiTM-атаки, — сказал он. — Будь они более квалифицированными, то удалили бы DNSSEC с домена, что вполне могли сделать».

Вудкок говорит, что PCH проверяет DNSSEC на всей инфраструктуре, но при этом не все клиенты компании настроили системы для полной реализации технологии. Это особенно относится к клиентам из стран Ближнего Востока, на которых нацелена атака DNSpionage.

Вудкок сказал, что инфраструктура PCH подверглась нападению DNSpionage четыре раза с 13 декабря 2018 года по 2 января 2019 года. Каждый раз хакеры использовали инструменты для перехвата трафика с учётными данными в течение примерно одного часа, а затем сворачивались и возвращали сеть в исходное состояние.

Наблюдение дольше часа было бы избыточным, ведь большинство современных смартфонов настроены постоянно проверять электронную почту. Таким образом, всего за час хакеры смогли собрать очень большое количество учётных данных.

2 января 2019 года — в тот же день, когда состоялась атака на внутренние почтовые серверы Netnod — хакеры напрямую атаковали PCH, заполучив SSL-сертификаты Comodo двух доменов PCH, через которые тоже идёт внутренняя почта компании.

Вудкок сказал, что благодаря DNSSEC атаку удалось почти полностью нейтрализовать, но хакеры смогли получить учётные данные электронной почты двух сотрудников, которые в то время были в отпуске. Их мобильные устройства загружали почту через WiFi в гостинице, поэтому (по условиям предоставления сервиса WiFi) использовали DNS-серверы отеля, а не системы с поддержкой DNNSEC от PCH.

«Оба пострадавших в это время находились в отпуске со своими iPhone и им пришлось пройти через скомпрометированные порталы при получении почты, — сказал Вудкок. — При доступе им пришлось отключить наши серверы имён, и в течение этого времени их почтовые клиенты проверяли новую почту. Если не считать этого, DNSSEC спасла нас от полного захвата».

Поскольку PCH защищает свои домены с помощью DNSSEC, практический эффект от взлома почтовой инфраструктуры заключался в том, что в течение примерно часа никто, кроме двух удалённых сотрудников, не получал писем.

«По сути, для всех наших пользователей почтовый сервер был недоступен в течение короткого периода времени, — сказал Вудкок. — Люди просто смотрели на телефон, не видели новых писем и думали: странно, проверю позже. И когда они проверяли в следующий раз, всё работало нормально. Группа наших сотрудников заметила краткосрочное отключение почтового сервиса, но это не стало слишком серьёзной проблемой, чтобы началось обсуждение или кто-то зарегистрировал тикет».

Но хакеров DNSpionage это не остановило. В рассылке для клиентов PCH рассказала, что проведённое расследование установило взлом сайта с базой данных пользователей 24 января. База содержит имена пользователей, хэши паролей bcrypt, электронные письма, адреса и названия организаций.

Несколько экспертов, которых мы опросили в связи с этой историей, упомянули хронические проблемы организаций по защите своего DNS-трафика. Многие воспринимают его как некую данность, не ведут логи и не следят за изменениями в записях домена.

Даже для тех компаний, которые пытаются контролировать свою DNS-инфраструктуру на предмет подозрительных изменений, некоторые службы мониторинга проверяют DNS-записи пассивно или только раз в день. Вудкок подтвердил, что PCH полагается не менее чем на три системы мониторинга, но ни одна из них не предупредила о часовых угонах DNS-записей, которые поразили системы PCH.

Вудкок сказал, что с тех пор PCH внедрила собственную систему мониторинга DNS-инфраструктуры несколько раз в час, которая немедленно предупреждает о любых изменениях.

Йогбек сообщил, что Netnod тоже усилила мониторинг и удвоила усилия по внедрению всех доступных опций безопасности доменной инфраструктуры. Например, раньше компания не блокировала записи для всех своих доменов. Такая защита предусматривает дополнительную аутентификацию перед внесением любых изменений в записи.

«Нам очень жаль, что мы не обеспечили максимальную защиту наших клиентов, но мы сами стали жертвой в цепочке атак, — сказал Йогбек. — После ограбления вы можете установить лучший замок и надеяться, что теперь повторить подобное станет сложнее. Я действительно могу сказать, что мы многому научились, став жертвой этого нападения, и сейчас чувствуем себя гораздо увереннее, чем раньше».

Вудкок обеспокоен тем, что ответственные за внедрение новых протоколов и другие сервисы инфраструктуры всерьёз не воспринимают глобальную угрозу DNS-атак. Он уверен, что хакеры DNSpionage взломают ещё много компаний и организаций в ближайшие месяцы и годы.

«Битва идёт прямо сейчас, — сказал он. — Иранцы проводят эти атаки не для краткосрочного эффекта. Они пытаются проникнуть в интернет-инфраструктуру достаточно глубоко, чтобы совершить что им захочется в любой момент. Они хотят обеспечить себе как можно больше вариантов для манёвра в будущем».

Джон Крейн — руководитель по вопросам безопасности, стабильности и отказоустойчивости ICANN, некоммерческой организации, которая курирует глобальную индустрию доменных имен. Он говорит, что многие методы профилактики и защиты, которые могут затруднить злоумышленникам захват доменов или инфраструктуры DNS, известны уже более десяти лет.

«Многое сводится к гигиене данных, — сказал Крейн. — Ни крупные организации, ни самый малый бизнес, не обращают внимания на некоторые очень простые методы безопасности, такие как многофакторная аутентификация. В наши дни, если у вас неоптимальная защита, вас взломают. Такова реальность сегодняшнего дня. Мы видим в интернете гораздо более изощрённых противников, и если вы не обеспечиваете базовой защиты, они ударят по вам».

Что такое DNS угон

Наиболее распространенный способ перехвата DNS – установить на компьютер вредоносное ПО, которое изменяет DNS, чтобы всякий раз, когда ваш браузер пытался разрешить URL, он связывался с одним из поддельных DNS-серверов вместо реальных DNS-серверов. которые используются ICANN (орган Интернета, который отвечает за регистрацию доменов, управление ими, предоставление им IP-адресов, ведение контактных адресов и т. д.). Прямые DNS-серверы, к которым обращается ваш компьютер, – это DNS-серверы, которыми управляет ваш интернет-провайдер – если вы не изменили их на что-то другое. Когда куплено интернет-соединение, используемые DNS-серверы принадлежат провайдеру, признанному ICANN.

Вредоносная программа на вашем компьютере изменяет стандартную DNS, которой доверяет ваш компьютер, и указывает на какой-либо другой IP-адрес. Таким образом, когда ваш браузер пытается разрешить IP-адрес, ваш компьютер связывается с поддельным DNS-сервером, который дает вам неправильный IP-адрес. Это приводит к тому, что ваш браузер загружает вредоносный веб-сайт, который может поставить под угрозу ваш компьютер или украсть ваши учетные данные и т. Д.

Как предотвратить перехват DNS

Мы уже обсуждали, как предотвратить отравление DNS. Чтобы остановить или предотвратить перехват DNS, рекомендуется использовать хорошее программное обеспечение для обеспечения безопасности, которое защищает от таких вредоносных программ, как DNS-чейнджеры. Используя хороший брандмауэр. Хотя лучше всего использовать аппаратный брандмауэр, если у вас его нет, вы можете, по крайней мере, включить брандмауэр маршрутизатора.

Если вы считаете, что вы уже заражены, лучше удалить содержимое файла HOSTS и сбросить файл Hosts. После этого используйте антивирус, который поможет вам избавиться от DNS Changers.

Проверьте, изменил ли DNS-чейнджер ваш DNS. Если это так, вам следует изменить настройки DNS. Вы можете проверить это автоматически. Кроме того, вы можете проверить DNS вручную. Начните с проверки DNS, упомянутого в Router, а затем на отдельных компьютерах в вашей сети. Я бы порекомендовал вам очистить кэш DNS Windows и изменить DNS вашего маршрутизатора на другой DNS, такой как Comodo DNS, Open DNS, Google Public DNS, Yandex Secure DNS, Angel DNS и т. Д. Безопасный DNS в маршрутизаторе лучше, чем конфигурировать каждый. компьютер.

Существуют инструменты, которые могут вас заинтересовать : F-Secure Router Checker проверяет перехват DNS, этот онлайн-инструмент проверяет перехват DNS, а WhiteHat Security Tool отслеживает перехват DNS.

Теперь прочитайте : что такое захват домена и как восстановить захваченный домен.

Наши специалисты технической поддержки фиксируют самые разные запросы пользователей. Один из таких запросов оказался весьма интересным для анализа. Ситуация заключалась в обнаруженной нами вредоносной активности в системе пользователя, которая проявилась в технике DNS hijack. Она используется для перенаправления DNS-запросов пользователя на специальные DNS-серверы. Особенность ситуации заключалась в том, что вредоносное ПО использовало для операции hijack специальный метод, который скрывал от глаз пользователя вредоносную активность.

Таким образом, пользователь не мог видеть настройки DNS-серверов в GUI-интерфейсе сетевых настроек. Кроме этого, там также будет указано, что система использует DHCP-протокол для получения настроек. Нежелательное приложение, которые выполняет подобные операции в системе, называется DNS Unlocker.

Рис. 1. Внедренное в веб-страницу рекламное содержимое.

Вредоносное ПО, которое использует механизмы подмены адресов DNS в настройках Windows, не является новым, кроме этого, такие экземпляры даже не достойны подробного освещения. Однако, DNS Unlocker имеет в своем составе интересную функцию, которая выделяет его среди прочих аналогичных примеров. Она используется для скрытного изменения настроек DNS таким образом, что пользователь этого не заметит. Пользователь не сможет увидеть новые настройки TCP/IPv4 в панели управления, которые отвечают за поля статических DNS-записей. Как правило, при задании адреса DNS-сервера, его адрес должен быть отображен в списке настроек «Предпочитаемых DNS-серверов» при условии установленного флага «Использовать следующие адреса DNS-серверов». Кроме этого, пользователь может обратить внимание на настройку «Альтернативный DNS-сервер». При использовании протокола DHCP для получения адресов DNS (используется в большинстве конфигураций домашних и офисных окружений), активной является настройка «Получать адрес DNS-сервера автоматически».

Рис. 3. Сетевые настройки TCP/IPv4 с типичными настройками.

Особенность используемой DNS Unlocker техники заключается в том, что заданный им статический адрес DNS не отображается в списке сетевых настроек, кроме этого, там указано, что пользователь получает DNS-адреса автоматически. Команда ipconfig /all также укажет на использование DHCP, но она отобразит и статически установленные адреса DNS. При использовании инструмента ipconfig, тем не менее, невозможно установить для каких сетевых подключений используется DHCP, а для каких статические адреса. GUI-интерфейс сетевых настроек не отображает статическую часть и уверяет пользователя в использовании DHCP. Ниже мы ответим на вопрос, почему так происходит, т. е. что является причиной того, что статическая запись не отображается в GUI-интерфейсе сетевых настроек.

Рассмотрим раздел реестра, который отвечает за настройки сетевых интерфейсов.

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters\Interfaces\

Этот раздел реестра фиксирует настройки сетевых интерфейсов, каждый из которых задается идентификатором GUID. Раздел настроек для каждого сетевого адаптера может содержать параметры DhcpNameServer и NameServer. Параметр NameServer представляет для нас интерес. Обычно, в случае задания настройки статического DNS-сервера, используются сетевые настройки панели управления (либо для этого привлекается команда netsh). При этом статические адреса серверов будут храниться в параметре реестра NameServer с символом «,» в качестве разделителя элементов значения.

192.168.1.21,192.168.1.22

Теперь рассмотрим случай, когда в качестве разделителя адресов в этом параметре используется пробел.

192.168.1.21 192.168.1.22

Это небольшое изменение позволяет скрыть от GUI-интерфейса сетевых настроек адреса используемых DNS-серверов, так как, на самом деле, один из них является основным, а второй дополнительным. Для пользователя данный факт означает получение рекламных объявлений, внедренных в посещаемые пользователем веб-сайты.

Поскольку Windows считает, что адреса первичных и вторичных DNS-серверов уже установлены, установка пользователем новых значений, всего лишь приведет к их добавлению в конец списка уже существующих там элементов, как это показано ниже.

192.168.1.21 192.168.1.22,208.67.222.123,208.67.220.123

Видно, что в качестве разделителя Windows использует символ «,», в то время как для первых элементов по-прежнему используется пробел.

Вопрос заключается в том, почему Windows разрешает такое поведение своего системного компонента. У нас нет достоверного ответа на этот вопрос. Наша гипотеза заключается в предположении, что параметр DhcpNameServer использует список с пробелом в качестве разделителей, а NameServer копирует его поведение. Кроме этого, как утверждает сама Microsoft на веб-сайте TechNet, в случае присутствия параметра NameServer, он имеет более высокий приоритет чем DhcpNameServer.

Так как значению параметра DhcpNameServer разрешено иметь символ пробела в качестве разделителя, то аналогичное может быть разрешено и для NameServer. Кроме этого, на ресурсе TechNet указывается, что символ пробела разрешен для разделения элементов значения параметра NameServer. В действительности, такое свойство параметра системного реестра не является стандартным и GUI-интерфейс панели управления не знает, как обрабатывать такое значение. Панель управления использует только символ запятой в качестве разделителя значений «Предпочитаемого» и «Альтернативного» DNS-серверов. Стоит отметить, что другие приложения Windows, которые работают с данным параметром реестра, нормально работают с пробелом в качестве разделителя. То же самое относится к значению параметра на вкладке «Расширенные настройки TCP/IP».

Хуже всего, что данную особенность используют нежелательные приложения для перенаправления DNS-запросов пользователя на нужные им ресурсы. Она используется в качестве метода DNS hijack и заставляет пользователя работать с подмененными DNS-серверами. Мы называемых их скрытыми, поскольку пользователь на сможет увидеть их в настройках сетевых подключений панели управления.

Теперь, когда мы разобрались с DNS hijack, посмотрим на другие области в GUI-интерфейсе сетевых настроек TCP/IPv4 панели управления. Нас будут интересовать окно расширенных настроек TCP/IP на вкладке DNS. Верхняя часть вкладки содержит список, который определяет порядок использования DNS-серверов и позволяет указать использование более двух IP-адресов в качестве них. Каждый адрес должен использовать свою отдельную строку. Теперь в том случае, когда DNS был перехвачен и скрыт, настройки TCP/IP будут выглядеть следующим образом.

Рис. 4. Вкладка с расширенными настройками DNS протокола TCP/IP, в котором используется вариант с пробелом в качестве разделителя.

Рис. 5. Вручную установленные адреса DNS-серверов, когда перед этим уже были включены «скрытые» записи.

К счастью, пользователь может удалить вредоносные записи DNS на вкладке DNS на странице расширенных настроек TCP/IP.

Наши специалисты сообщили о данной проблеме Microsoft Security Response Center (MSRC) 10-го мая 2016 г. MSRC признал проблему, но не классифицировал его ее как уязвимость, поскольку модификация значения системного реестра требует прав администратора. Они направили данный вопрос другим командам разработчиков для рассмотрения исправления в будущих версиях.

Отметим, что сама Windows может нормально работать со значением параметра NameServer, в котором вместо запятой в качестве разделителя используются пробелы. В свою очередь, нежелательные приложения могут использовать этот метод для сокрытия настроек DNS в системе. Он наблюдался в использовании DNS Unlocker начиная с декабря 2015 г. и работает на всех ОС Windows, начиная с Windows XP. Интересно отметить, что для метода DNS hijack в качестве разделителя может использоваться и точка с запятой, однако, мы не наблюдали использование такого варианта в других типах вредоносного или нежелательного ПО по состоянию на 31-е мая 2016 г.

Индикаторы компрометации

Описанная выше версия DNS Unlocker обнаруживается ESET как MSIL/Adware.CloudGuard.C. Она использует следующие IP-адреса для подмены DNS:

Специалисты по ИБ зафиксировали рост числа атак DNS hijacking на сайты частных и правительственных компаний. Рассказываем, кто пострадал и как защититься.

/ Flickr / F Delventhal / CC BY / Фото изменено

Браузер угонщик

Прежде чем мы узнаем, что такое браузерный угонщик, давайте посмотрим, что такое Browser Helper Object или BHO. . В основном это небольшие программы, которые призваны обогатить ваш опыт просмотра. BHO – это компоненты Component Object Model (COM), которые Internet Explorer загружает при каждом запуске. Эти объекты работают в том же контексте памяти, что и браузер. Это означает, что каждый раз, когда вы запускаете Internet Explorer, установленные BHO загружаются и запускаются вместе с браузером. BHO также поддерживаются File Explorer и могут загружаться при каждом запуске File Explorer.

Теперь, если какое-либо BHO, расширение, надстройка, панель инструментов или плагин устанавливаются в вашем браузере со злонамеренным намерением, вы можете пометить это программное обеспечение как Browser Hijacker.

При желании вы можете включить или отключить BHO и расширения через Свойства обозревателя в Internet Explorer, как показано ниже.

Просто снимите флажок Включить сторонние расширения браузера .

Перспективы

Атак с перехватом DNS становится всё больше, причём не всегда хакеров интересуют данные пользователей. Недавно десятки взломанных доменов, в том числе от компаний Mozilla и Yelp, использовали для рассылки мошеннических писем. В этом случае хакеры применяли другую схему атак — они брали контроль над доменами, которые компании перестали использовать, но не удалили из DNS-записей провайдера.

Часто DNS-серверы вендоров, в отличие от систем компаний, защищены дополнительным протоколом DNSSEC. Он защищает все DNS-записи цифровой подписью, которую можно создать только с помощью секретного ключа. Произвольные данные в такую систему хакеры внести не могут, поэтому подменить ответ от сервера становится сложнее.

браузеры

Похоже, что угон браузеров в глобальном масштабе растет с угрожающей скоростью, и это может быть настоящим неудобством, а иногда и опасным. В этой статье мы рассмотрим угон браузера и способы предотвращения и удаления перехвата браузера в браузерах Internet Explorer, Firefox, Chrome и Opera для Windows, изначально или с помощью бесплатных инструментов для удаления браузера Hijacker и программного обеспечения.

Читайте также: