Алгоритм шифрования не установлен на этом компьютере office 2016 vipnet

На хабре довольно мало информации о Microsoft CryptoApi и нет упоминания о наших отечественных разработчиках, которые имеют лицензии в области шифрования информации, реализуют интерфейс CryptoApi и позволяют шифровать данные с использованием, например, ГОСТ 28147-89. Так что, если возникла необходимость зашифровать и передать данные, и сделать это с использованием отечественных стандартов, то вовсе необязательно изобретать велосипед, а можно воспользоваться криптопровайдером VipNet CSP.

Вкратце о Microsoft CryptoApi

ViPNet CSP

VipNet CSP – это программный комплекс, который реализует интерфейс Microsoft CryptoApi.

- Генерация закрытых и открытых ключей ЭЦП и шифрования в соответствии с алгоритмом ГОСТ Р 34.10 – 2001.

- Вычисление хеш-функции в соответствии с алгоритмом ГОСТ Р 34.11-94.

- Вычисление и проверка ЭЦП в соответствии с алгоритмом ГОСТ Р 34.10-2001.

- Выработка случайных и псевдослучайных чисел, сессионных ключей шифрования.

- Шифрование и имитозащита данных в соответствии с алгоритмом ГОСТ 28147-89.

- Аутентификация и шифрование при передаче данных по протоколам SSL/TLS.

- Операции с сертификатами открытых ключей, соответствующих стандарту X.509 v3.

Совместимость

ViPNet CSP функционирует под управлением ОС Windows 2000 (32 бит)/XP (32 бит)/Server 2003 (32 бит)/Vista (32 бит) /Windows 7 (32/64 бит).

К сожалению VipNet CSP – это платный продукт, но на сайте есть бета-версии, которые отлично функционируют.

Пример использования

Итак, мы инсталлировали криптопровайдер, можем написать программу, шифрующую данные с использованием ГОСТ 28147-89. В скачиваемом пакете (архиве) есть папка «ViPNet CSP SDK (для разработчиков)», найдем там заголовочный файл importitccsp.h, в нем объявлены необходимые нам константы. Смотрим пример:

HCRYPTPROV hProv;

HCRYPTKEY hSessionKey;

// Получение контекста криптопровайдера

// VPN_DEF_PROV и VPN_PROV_TYPE - указывают на то, что мы используем ViPNet CSP

if (!CryptAcquireContext(&hProv, NULL, VPN_DEF_PROV, VPN_PROV_TYPE, CRYPT_VERIFYCONTEXT))

printf("Error CryptAcquireContext");

return;

>

// Генерация сессионного ключа

// CPCSP_ENCRYPT_ID - используется ГОСТ 28147-89

if (!CryptGenKey(hProv, CPCSP_ENCRYPT_ID, CRYPT_ENCRYPT | CRYPT_DECRYPT, &hSessionKey))

printf("Error CryptGenKey");

return;

>

// Данные для шифрования

char data[]="habrahabr";

DWORD count=strlen(data);

// Тестовый вывод на экран

printf("Encrypted string: %s", data);

// Тестовый вывод на экран

printf("Decrypted string: %s", data);

// Освобождение контекста локальных переменных

CryptDestroyKey(hSessionKey);

CryptReleaseContext(hProv, 0);

Шифрование данных и расшифрование их на другом компьютере — тема отдельной статьи.

Спасибо за внимание.

При работе с электронной подписью может возникнуть масса ошибок. В этой статье мы хотим рассказать о смысле надписи «Алгоритм шифрования, нужный для выполнения операции, не был установлен на компьютере». Давайте разберем, почему она появляется, и как от нее избавиться.

Случайные вопросы-ответы

Кластеризация и сбой ноды

Горячий резерв – это must have для любой крупной площадки, поэтому на них всегда закупался кластер старших моделей (HW1000, HW2000, HW5000). Однако создание кластера из более компактных криптошлюзов (HW50 и HW100) было невозможно из-за лицензионной политики вендора. В итоге владельцам небольших площадок приходилось серьезно переплачивать и покупать HW1000 (ну, или никакой отказоустойчивости). В этом году вендор, наконец, сделал дополнительные лицензии и для младших моделей координаторов. Так что с выходом версий 4.2.x появилась возможность собирать в кластер и их.

При первичной настройке кластера можно серьезно сэкономить время, не настраивая интерфейсы в режиме мастера или командами CLI. Можно сразу вписывать необходимые адреса в конфигурационный файл кластера (failover config edit), только не забудьте указать маски. При запуске демона failover в кластерном режиме он сам назначит адреса на соответствующие интерфейсы. Многие при этом боятся останавливать демон, предполагая, что адреса сменяются на пассивные или адреса сингл-режима. Не волнуйтесь: на интерфейсах останутся те адреса, которые были на момент остановки демона.

В кластерном исполнении существует две распространенные проблемы: циклическая перезагрузка пассивной ноды и ее непереключение в активный режим. Для того чтобы понять суть этих явлений, разберемся в механизме работы кластера. Итак, активная нода считает пакеты на интерфейсе и в случае, если за отведенное время пакетов нет, отправляет пинг на testip. Если пинг проходит, то счетчик запускается заново, если не проходит, то регистрируется отказ интерфейса и активная нода уходит в перезагрузку. Пассивная нода при этом отправляет регулярные ARP-запросы на всех интерфейсах, описанных в failover.ini (конфигурационный файл кластера, где указаны адреса, которые принимает активная и пассивная ноды). Если ARP-запись хоть одного адреса пропадает, то пассивная нода переключается в активный режим.

Вернемся к кластерным проблемам. Начну с простого – неперключение в активный режим. В случае если активная нода отсутствует, но на пассивной в ARP-таблице (inet show mac-address-table) ее mac-адрес все еще присутствует, необходимо идти к администраторам коммутаторов (либо так настроен ARP-кэш, либо это какой-то сбой). С циклической перезагрузкой пассивной ноды немного сложнее. Происходит это из-за того, что пассивная не видит ARP-записи активной, переходит в активный режим и (внимание!) по HB-линку опрашивает соседа. Но сосед-то у нас в активном режиме и аптайм у него больше. В этот момент пассивная нода понимает, что что-то не так, раз возник конфликт состояний, и уходит в перезагрузку. Так продолжается до бесконечности. В случае возникновения данной проблемы необходимо проверить настройки IP-адресов в failover.ini и коммутацию. Если все настройки на координаторе верны, то пришло время подключить к вопросу сетевых инженеров.

Замена координатора

Рано или поздно встает вопрос о замене координатора на более производительный или временный вариант. Например, замена HW1000 на HW2000 или программного координатора – на ПАК и наоборот. Сложность заключается в том, что у каждого исполнения своя «роль» в ЦУС (Центре управления сетью). Как правильно изменить роль, не потеряв связность? Сначала в ЦУС меняем роль на новую, формируем справочники, но не отправляем(!) их. Затем в УКЦ выпускаем новый DST-файл и проводим инициализацию нового Координатора. После производим замену и, убедившись, что все взаимодействия работоспособны, отправляем справочники.

Неинформативные конфиги

Основным конфигурационным файлом HW является «iplir.conf», однако он не всегда отражает текущие параметры. Дело в том, что в момент загрузки драйвера IPlir происходит интерпретация этого конфига в соответствии с заложенной логикой, и не вся информация может быть загружена в драйвер (например, при наличии конфликтов IP-адресов). Инженеры, работавшие с программным координатором для Linux, наверняка знают о существовании команды «iplirdiag», которая отображает текущие настройки узлов, прогруженные в драйвер. В HW эта команда также присутствует в режиме «admin escape».

Немного остановимся на режиме «admin escape». По сути это выход из ViPNet shell в bash. Тут я солидарен с вендором, который рекомендует использовать данный режим только для диагностики и вносить какие-либо модификации только под присмотром техподдержки вендора. Это вам не обычный Debian, здесь любое неосторожное движение может вывести из строя ОС, защитные механизмы которой воспримут вашу «самодеятельность» как потенциальную угрозу. В связке с заблокированным по умолчанию BIOS это обрекает вас на негарантийный (читай «дорогой») ремонт.

Как работать с плагином

Если алгоритм шифрования для выполнения нужной операции не установлен на компьютере, его надо инсталлировать. Если же требуемое ПО уже у вас есть, то ситуация становится сложнее. Возможно, неполадки связаны с тем, что Крипто Про больше не поддерживает Microsoft Office.

Как подписать документ в этом случае:

- Найдите его на своем компьютере. Это удобнее делать с помощью файлового менеджера. Затем щелкните правой кнопкой мыши по названию документа.

- Появится контекстное меню. Выберите в нем опцию VipNet CryptoFile.

- В списке доступных команд вы увидите такие варианты как «Подписать» и «Зашифровать». Кликните на нужное вам действие.

По окончанию скачивания запустите файл и начните его установку. Удалять предыдущие версии программы не нужно. Данное ПО является ознакомительным, поэтому не может полноценно заменить плагин КриптоПро Signature 2.0.

Чтобы воспользоваться данным интернет-сервисом, рекомендуется выполнение следующих условий:

- Наличие ОС Microsoft Windows 7 или выше, либо Mac OS X 10.13 или выше.

- Использование браузера Internet Explorer 11 , браузер Спутник или Яндекс Браузер.

- Наличие на ПК только одного из перечисленных СКЗИ с поддержкой алгоритмов шифрования ГОСТ 34.10-2001, ГОСТ 28147-89, ГОСТ Р 34.11-2012:

- Крипто Про CSP версии 4.0 и выше, в зависимости от ОС

(Для Mac OS X рекомендуется использовать сертифицированную версию КриптоПро CSP 4.0 со встроенным КриптоПро Fox с поддержкой TLS на ГОСТ) - VipNet CSP» 4.2

4. ЭП, выданная юридическому лицу (индивидуальному предпринимателю) удостоверяющим центром, аккредитованным в соответствии с требованиями Федерального закона № 63-ФЗ, в хранилище сертификатов «Личные» (подойдет ЭП от сервиса 1С-Отчетность или продукта Астрал Отчет).

6. Сертификаты Головной УЦ и УЦ 1 ИС ГУЦ, установленные в хранилище сертификатов «Доверенные корневые центры сертификации».

Настройки КриптоПро CSP

При использовании браузера Internet Explorer 11 и ОС Windows 7 в настройках КриптоПро CSP на вкладке Настройки TLS должен быть проставлен флажок Не использовать устаревшие cipher suite-ы. В остальных случаях флажок должен быть снят.

После произведенных настроек необходимо перезагрузить ПК.

Последствия перепрошивки

Что такое ЭЦП?

Электронная цифровая подпись подтверждает авторство документа. Это позволяет убедиться, что вся содержащаяся в нем информация актуальна и правдива. Если файл был изменен сторонними лицами, то ЭП в нем не будет.

Достоверность электронных подписей обеспечивается с помощью методов криптографии. Подделать ее с помощью стандартного копирования не удастся. Подписанный с помощью ЭП документ приобретает юридическую силу.

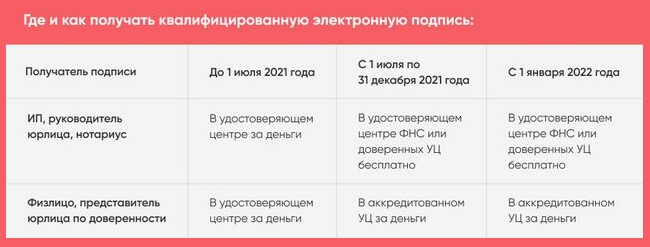

В июле 2021 года изменились требования к электронным подписям. ИП и юрлица могут получать квалифицированную ЭП бесплатно в ФНС. Обычным гражданам приходится обращаться в коммерческий аккредитованный центр.

Браузер

Для входа в личный кабинет ФНС необходимо произвести первоначальную настройку веб-браузера Internet Explorer для работы с ЭП (вне зависимости от используемого для входа в ЛК ФНС браузера). В ходе настройки в надежные узлы необходимо добавить адрес личного кабинета ФНС.

После произведенных настроек в окне Свойства браузера перейдите на вкладку Дополнительно и произведите следующие настройки:

- проставьте флажки в параметрах SSL 3.0 и TLS 1.0;

- снимите флажки Использовать TLS 1.1, Использовать TLS 1.2, Не сохранять зашифрованные страницы на диск

В случае, если планируете использовать браузер Спутник, при его скачивании с сайта выберите пункт С поддержкой отечественной криптографии.

В случае, если СКЗИ не установлен, воспользуйтесь инструкциями по установке СКЗИ VipNet CSP или СКЗИ КриптоПро CSP.

Электронная подпись документов WORD

Рассмотрим подписание документов WORD на пример MS Office 2016. Для того, чтобы подписать документ в формате WORD требуется:

Сохранить документ;

- Открыть "Файл" - "Сведения" - "Защита документа" - "Добавить цифровую подпись";

- MS WORD предложит выбрать тип подтверждения, доступно три варианта:

- Создал и утвердил данный документ;

- Создал данный документ;

- Утвердил данный документ.

- Если вы увидели ошибку: "алгоритм шифрования необходимый для выполнения этой операции не установлен на этом компьютере", значит у вас не установлен плагин КриптоПро Office Signature 2.0 . Установите данный плагин и повторите попдисание документа.

Как мы видим, при наличии установленного плагина КриптоПро Office Signature 2.0. и корректной работы ЭЦП, подписать электронной подписью документы WORD не представляет труда.

![Электронная подпись документов MS Office]()

В случае, если у вас не установлен плагин КриптоПро Office Signature 2.0. или закончилась лиценция на плагин, как альтернативный вариант, документ WORD можно сохранить в формат PDF и подписать уже как документ PDF средствами программы Adobe Acrobat. Как это сделать смотрите в нашей статье: Как поставить Электронную подпись в pdf документе в Adobe Acrobat?

![]()

Жизнь сетевого инженера была счастливой и беззаботной, пока в ней не появился сертифицированный криптошлюз. Согласитесь, разбираться с решениями, предназначенными для шифрования каналов передачи данных по ГОСТу, задача не из легких. Хорошо, если это известные и понятные продукты. Вспомним ту же «С-Терра» (об их «С-Терра Шлюз» мы уже писали). Но что делать с более экзотичными решениями на базе собственных протоколов шифрования, например, «Континент» (от «Кода Безопасности») или ViPNet Coordinator HW (от «Инфотекса»)? В этой статье я постараюсь облегчить погружение в мир ViPNet (про «Континент» тоже когда-нибудь поговорим) и рассказать, с какими проблемами столкнулся сам и как их решал.

Сразу оговорюсь, что мы поговорим о сертифицированной на сегодня ФСБ и ФСТЭК версии 4.2.1. В актуальных версиях 4.3.х появилось много интересного, например, DGD (Dead Gateway Detection) и измененный механизм кластеризации, обеспечивающий практически бесшовное переключение, но пока это будущее. Я не буду глубоко погружаться в недра конфигурационных команд и файлов, акцентировав внимание на ключевых командах и переменных, а подробное описание по этим «ключам» можно будет найти в документации.Для начала разберемся, как это все работает. Итак, координатор ViPNet выполняет несколько функций. Во-первых, это криптошлюз (КШ), который позволяет реализовать как Site-to-site, так и RA VPN. Во-вторых, он является сервером-маршрутизатором конвертов, содержащих зашифрованные служебные данные (справочники и ключи) или данные клиентских приложений (файловый обмен, деловая почта). Кстати, именно в справочниках хранятся файлы, содержащие информацию об объектах сети ViPNet, в том числе об их именах, идентификаторах, адресах, связях. Координатор также является источником служебной информации для своих клиентов.

![]()

Помимо этого, он может туннелировать трафик от компьютеров сети, где не установлено ПО ViPNet. Кстати, специалисты, работающие с этим решением, часто называют открытые хосты не «туннелируемыми узлами», а просто «туннелями». Это может сбить с толку инженеров, которые привыкли к другим VPN-решениям, где под туннелем подразумевают PtP-соединение между КШ.

В качестве протокола шифрования в ViPNet используется IPlir, также разработанный «Инфотексом». Для инкапсуляции трафика применяются транспортные протоколы IP/241 (если трафик не покидает широковещательный домен), UDP/55777 и TCP/80 (при недоступности UDP).В концепции построения защищенных соединений лежат так называемые «связи», которые бывают двух типов. Первые (на уровне узлов) нужны для построения защищенного соединения между узлами, вторые (на уровне пользователей) необходимы для работы клиентских приложений. Но есть исключение: узлы администратора сети ViPNet требуют обоих типов связи.

Что же может в этой схеме пойти не так? Как показывает практика, особенностей работы действительно много, и далеко не все проблемы можно решить интуитивно, без «помощи зала», а что-то нужно просто принять как данность.

Служебные порты и TCP-туннель

Однажды я столкнулся с приложением, которое ни в какую не хотело работать через координатор. Так я узнал, что у координатора есть служебные порты, по которым незашифрованный трафик блокируется без возможности какой-либо настройки. К ним относятся UDP/2046,2048,2050 (базовые службы ViPNet), TCP/2047,5100,10092 (для работы ViPNet Statewatcher) и TCP/5000-5003 (MFTP). Тут подвела функции TCP-туннеля. Не секрет, что провайдеры любят фильтровать высокие порты UDP, поэтому администраторы, стремясь улучшить доступность своих КШ, включают функцию TCP-туннеля. Ресурсы в зоне DMZ (по порту TCP-туннеля) при этом становятся недоступны. Это происходит из-за того, что порт TCP-туннеля также становится служебным, и никакие правила межсетевых экранов и NAT (Network Address Translation) на него уже не действуют. Затрудняет диагностику тот факт, что данный трафик не регистрируется в журнале IP-пакетов, как будто его вовсе нет.

Не забываем про время

Тему блокировок продолжаем событием номер 4 – IP packet timeout. Тут все банально: это событие возникает при расхождении абсолютного (без учета часовых поясов) времени между узлами сети ViPNet (координаторы и ViPNet-клиенты). На координаторах HW максимальная разница составляет 7200 секунд и задается в параметре «timediff» конфигурационного файла IPlir. Я не рассматриваю в этой статье координаторы HW-KB, но стоит отметить, что в версии KB2 timediff по умолчанию 7 секунд, а в KB4 – 50 секунд, и событие там может генерироваться не 4, а 112, что, возможно, собьет с толку инженера, привыкшего к «обычным» HW.

Координатор недоступен

«У нас недоступен координатор/клиент/туннель. Что делать?» – самый частый вопрос, с которым приходят новички при настройке ViPNet. Единственно верное действие в такой ситуации – включать регистрацию всего трафика на координаторах и смотреть в журнал IP-пакетов, который является важнейшим инструментом траблшутинга всевозможных сетевых проблем. Этот способ спасает в 80% случаев. Работа с журналом IP-пакетов также помогает лучше усвоить механизмы работы узлов ViPNet-сети.

Полезные ссылки

При возникновении проблем желательно сразу свериться с пользовательским руководством. Убедитесь, что выполняете правильно все нужные шаги.

Разобраться в ситуации вам помогут следующие ссылки:

Невозможность работы GRE

Само собой, у каждого решения в IT есть свои ограничения по поддерживаемым сценариям использования, и ViPNet Coordinator не исключение. Достаточно назойливой проблемой является невозможность работы GRE (и протоколов, которые его используют) от нескольких источников к одному адресу назначения через SNAT. Возьмем, к примеру, систему банк-клиент, которая поднимает PPTP-туннель к публичному адресу банка. Проблема в том, что протокол GRE не использует порты, поэтому после прохождения трафика через NAT, socketpair такого трафика становится одинаковым (адрес назначения у нас одинаковый, протокол тоже, а трансляцию адреса источника мы только что произвели также в один адрес). Координатор реагирует на такое блокировкой трафика на фоне ошибки 104 – Connection already exists. Выглядит это так:

![]()

Поэтому, если вы используете множественные GRE-подключения, необходимо избегать применения NAT к этим подключениям. В крайнем случае выполнять трансляцию 1:1 (правда, при использовании публичных адресов это достаточно непрактичное решение).

![]()

Почему возникает ошибка «Алгоритм шифрования не установлен на компьютере»

Начиная с 2010 версии Ворда, для подписи электронных документов необходимо устанавливать дополнение Крипто Про Office Signature. Для успешной инсталляции этого плагина понадобится купить отдельную лицензию. Без новых расходов не обойтись, даже если у вас уже оплачена программа КриптоПро.

Нешифрованный трафик вместо зашифрованного

Новичкам бывает сложно понять природу 22 события – Non-encrypted IP Packet from network node – в журнале IP-пакетов. Оно означает, что координатор ждал с этого IP-адреса шифрованный трафик, а пришел нешифрованный. Чаще всего это происходит так:

- пользователь забыл залогиниться в ViPNet-клиент, или случайно разлогинился, но при этом пытается попасть на защищаемые ресурсы. В этом случае драйвер IPlir неактивен, а трафик, который по маршрутизации дошел до координатора, не был зашифрован на АРМ пользователя. По заголовкам пакета координатор видит, что все легально: адрес источника принадлежит АРМ с ViPNet-клиентом, адрес назначения – защищенному или туннелируемому узлу. Значит, и трафик должен приходить зашифрованным, но это не так, поэтому его надо заблокировать. Частным случаем данного сценария является ситуация, когда в сети поменялись адреса, и на том адресе, на котором был защищенный ViPNet-клиент, АРМ оказался туннелируемый. Но координатор все еще считает, что на этом адресе есть ViPNet-клиент, и поэтому нешифрованный трафик блокируется;

- с одной стороны взаимодействия отсутствуют связи. Например, вы связали два координатора, а справочники и ключи отправили только на один (или до второго они не дошли). В этом случае первый будет ждать зашифрованный трафик, но второй, так как не знает о существовании первого, будет присылать только незашифрованный;

- туннели прописываются вручную локально на КШ. Чтобы смоделировать такой сценарий, нужно два связанных координатора. На одном прописываем собственные туннели и туннели соседа, на втором «забываем» это сделать. При такой настройке трафик, исходящий от туннелей второго координатора к туннелям первого, шифроваться не будет, и на первом координаторе возникнет 22 событие.

Обработка прикладных протоколов (ALG)

На многих межсетевых экранах, включая ViPNet Coordinator, могут возникать проблемы с прохождением SIP через NAT. С учетом того, что виртуальные адреса – это внутренний NAT, проблема может возникать, даже когда в явном виде NAT не используется, а используются только виртуальные адреса. Координатор обладает модулем обработки прикладных протоколов (ALG), который должен эти проблемы решать, но не всегда это работает так, как хотелось бы. Не буду останавливаться на механизме работы ALG (на эту тему можно написать отдельную статью), принцип одинаков на всех МСЭ, изменяются лишь заголовки прикладного уровня. Для корректной работы протокола SIP через координатор необходимо знать следующее:

- при использовании NAT должен быть включен ALG;

- при использовании виртуальной адресации ALG должен быть включен на обоих узлах, участвующих во взаимодействии (координатор-координатор, координатор-клиент), даже если виртуальная видимость установлена только с одной стороны;

- при использовании реальной видимости и отсутствии NAT необходимо выключить ALG для того, чтобы он не вмешивался в работу SIP;

- ALG-линейки 3.х и 4.х несовместимы (строго говоря, в линейке 3.х вообще не было возможности как-то им управлять). В таком сценарии гарантировать корректную работу SIP вендор не может.

(Un)split tunneling

Пересечения адресов

В нашей практике нередко встречается пересечение туннелируемых адресов за разными координаторами.

![]()

Именно для таких случаев в продуктах ViPNet существует виртуализация адресов. Виртуализация – это своеобразный NAT без контроля состояния соединения один к одному или диапазон в диапазон. По умолчанию на координаторах эта функция выключена, хотя потенциальные виртуальные адреса вы можете найти в iplir.conf в строке «tunnel» после «to» в секциях соседних координаторов. Для того, чтобы включить виртуализацию глобально для всего списка, необходимо в секции [visibility] изменить параметр «tunneldefault» на «virtual». Если же хотите включить для конкретного соседа, то необходимо в его секцию [id] добавить параметр «tunnelvisibility=virtual». Также стоит убедиться, что параметр tunnel_local_networks находится в значении «on». Для редактирования виртуальных адресов параметр tunnel_virt_assignment необходимо перевести в режим «manual». На противоположной стороне нужно выполнить аналогичные действия. За настройки туннелей также отвечают параметры «usetunnel» и «exclude_from_tunnels». Результат выполненной работы можно проверить с помощью утилиты «iplirdiag», о которой я говорил выше.

Конечно, виртуальные адреса приносят некоторые неудобства, поэтому администраторы инфраструктуры предпочитают минимизировать их использование. Например, при подключении организаций к информационным системам (ИС) некоторых госорганов этим организациям выдается DST-файл c фиксированным диапазоном туннелей из адресного плана ИС. Как мы видим, пожелания подключающегося при этом не учитываются. Как вписываться в этот пул, каждый решает для себя сам. Кто-то мигрирует рабочие станции на новую адресацию, а кто-то использует SNAT на пути от хостов к координатору. Не секрет, что некоторые администраторы применяют SNAT для обхода лицензионных ограничений младших платформ. Не беремся оценивать этичность такого «лайфхака», однако не стоит забывать, что производительность самих платформ все-таки имеет предел, и при перегрузке начнется деградация качества канала связи.

![]()

После покупки ЭЦП желательно обезопасить свои данные. Для этого нужно сделать следующее:

- Настроить компьютер для работы с электронными подписями.

- Запустить КриптоПРО CSP.

- Открыть вкладку «Сервис».

- Кликнуть на кнопку «Изменить пароль».

- Нажать на клавишу «Обзор» и выбрать нужный сертификат».

- Поставить на него пароль.

После входа на любой ресурс, требующий ЭЦП, будет возникать окно с требованием ввести выбранный вами пин-код. Это обезопасит вас от мошенников.

Зачем нужна электронная подпись документов?

Для того, чтобы придать документу WORD юридическую значимость, требуется подписать документ Электронной подписью. Именно наличие электронной подписи помогает определить, что документ был:

- подписан;

- не изменялся после подписания.

Важно: Для подписания документов MS Office, требуется помимо программы Крипто Про CSP установить плагин: КриптоПро Office Signature 2.0. Обратите внимание, что данный плагин распостраняется по платной лицензии. Присутствует бесплатный демо период сроком на 3 месяца.

В заключение

Я постарался рассмотреть самые злободневные проблемы, обозначить их корни и рассказать о решениях. Конечно, это далеко не все особенности ViPNet, поэтому рекомендую не стесняться – обращаться в поддержку и спрашивать совета в коммьюнити (на форуме вендора, в телеграмм-канале, в комментариях под этим постом). А если вам не хочется погружаться во все сложности работы с ViPNet или это слишком трудозатратно, то всегда можно отдать управление вашей ViPNet-сетью в руки профессионалов.

Автор: Игорь Виноходов, инженер 2-ой линии администрирования «Ростелеком-Солар»

Настройки VipNet CSP

На вкладке Дополнительно СКЗИ VipNet CSP необходимо включить Поддержку алгоритмов 2012 года в TLS-сессиях и отключить Поддержку TLS 1.2:

![]()

После произведенных настроек необходимо перезагрузить ПК.

В случае если вышеперечисленные пункты на вкладке Дополнительно отсутствуют, необходимо добавить компонент Поддержка протокола TLS/SSL. Для этого перейдите в меню Пуск → Все программы → VipNet → VipNet CSP → Установка VipNet CSP (или повторно запустите установочный файл). В открывшемся окне выберите Добавить или удалить компоненты, затем выберите для установки компонент Поддержка работы VipNet CSP через MS Crypto API → Поддержка протокола TLS/SSL.

Проблемы могут заключаться в следующем:

- Плагин Signature 2.0 не установлен.

- Срок действия лицензии на данную утилиту уже истек.

- Требуется обновление ПО.

- Поддержка Microsoft Office прекращена.

Первый месяц программа может работать в бесплатном тестовом режиме. Далее за ее использование необходимо будет заплатить.

Конверт не доставлен

Из этого следуют два вывода. Во-первых, между клиентами не обязательно должна проверяться связь (по нажатию на F5 и соответствующей иконки в меню) для доставки конвертов. Во-вторых, если связь межу ними все-таки проверяется, это не гарантирует доставку, так как проблема может быть в одном из межсерверных каналов.

Диагностировать прохождение конвертов межсерверным каналам или между клиентом и координатором в неочевидных случаях можно с помощью журнала и очереди конвертов, а также логов на координаторе. Также транспортный модуль ViPNet-клиента можно настроить на прямую доставку конвертов, доставку через общую папку или SMTP/POP3 (но это совсем экзотичный вариант). Погружаться в эти настройки мы не будем.

Читайте также: