Adbkey что это за файл

- Посмотреть какие устройства подключены и могут работать с ADB.

- Просматривать логи.

- Копировать файлы с/на аппарат.

- Устанавливать/Удалять приложения.

- Удалять (очищать) раздел data.

- Прошивать (перезаписывать) раздел data.

- Осуществлять различные скрипты управления.

- Управлять некоторыми сетевыми параметрами.

Распаковываем архив (рекомендуется распаковывать в корень диска или в другую папку, не содержащую русских букв и пробелов в пути). Например: C:\\adb

Настройки соединения, устройства. Драйверы.

Настраиваем телефон.

Для этого перейдите в: "Настройки" - "О телефоне" - 7 раз нажмите на номер сборки. В настройках для разработчиков активируйте отладку по USB.

При подключении USB-кабеля выбираем "Передача файлов".

Проверяем соединение на компьютере.

Перейдите в, раннее распакованную, папку с утилитами. В ней, в адресной строке папки, сверху, напишите - "cmd" (без кавычек) и нажмите Enter.

Проверьте доступность устройства и правильность установки драйверов. Для этого выполните adb или fastboot команду:

Если все хорошо, драйвера успешно установлены и телефон правильно подключен - вы увидите следующий ответ:

Если что-то неправильно, то в списке подключенных устройств (List of devices attached) будет пусто.

Так как adb/fastboot - консольные утилиты, работать с ними надо из командной строки.

Перейдите в, раннее распакованную, папку с утилитами. В ней, в адресной строке папки, сверху, напишите - "cmd" (без кавычек) и нажмите Enter.

Далее работаем посредством нужных вам команд.

Скрытые команды ADB

adb -d Команда посылается только на устройство подключенное через USB.

Внимание: Выдаст ошибку, если подключено больше одного устройства.

adb -e Команда посылается на устройство в эмуляторе.

Внимание: Выдаст ошибку, если подключено больше одного эмулятора.

adb -s Команда посылается на устройство с указанным серийным номером:

adb -p Команда посылается на устройство с указанным именем:

Если ключ -p не указан, используется значение переменной ANDROID_PRODUCT_OUT.

adb devices Список всех подсоединенных устройств.

adb connect [:] Подсоединиться к андроид хосту по протококу TCP/IP через порт 5555 (по умолчанию, если не задан).

adb disconnect [[:]] Отсоединиться от андроид подключенного через TCP/IP порт 5555 (по умолчанию, если не задан).

Если не задан ни один параметр, отключиться от всех активных соединений.

adb push Копировать файл/папку PC->девайс.

adb pull [] Копировать файл/папку девайс->PC.

adb sync [] Копировать PC->девайс только новые файлы.

Ключи:

-l Не копировать, только создать список.

adb shell Запуск упрощенного unix shell.

Примеры использования

adb emu Послать команду в консоль эмулятора

adb install [-l] [-r] [-s] Послать приложение на устройство и установить его.

Пример: adb install c:/adb/app/autostarts.apk Установить файл autostarts.apk лежащий в папке /adb/app/ на диске с:

Ключи:

-l Блокировка приложения

-r Переустановить приложение, с сохранением данных

-s Установить приложение на карту памяти

Установка split apk

adb uninstall [-k] Удаление приложения с устройства.

Ключи:

-k Не удалять сохраненные данные приложения и пользователя.

adb wait-for-device Ждать подключения устройства.

adb start-server Запустить службу/демон.

adb kill-server Остановить службу/демон.

adb get-state Получить статус:

offline Выключен.

bootloader В режиме начальной загрузки.

device В режиме работы.

adb get-serialno Получить серийный номер.

adb status-window Непрерывный опрос состояния.

adb remount Перемонтировать для записи. Требуется для работы скриптов, которые изменяют данные на.

adb reboot bootloader Перезагрузка в режим bootloader.

adb reboot recovery Перезагрузка в режим recovery.

adb root Перезапуск демона с правами root

adb usb Перезапуск демона, прослушивающего USB.

adb tcpip Перезапуск демона, прослушивающего порт TCP.

adb ppp [параметры] Запуск службы через USB.

Note: you should not automatically start a PPP connection. refers to the tty for PPP stream. Eg. dev:/dev/omap_csmi_tty1

Параметры:

defaultroute debug dump local notty usepeerdns

FastBoot - консольное приложение для PC. Используется для действий над разделами

fastboot devices Список присоединенных устройств в режиме fastboot.

fastboot flash Прошивает файл .img в раздел устройства.

fastboot erase Стереть раздел.

Разделы: boot, recovery, system, userdata, radio

Пример: fastboot erase userdata Стирание пользовательских данных.

fastboot update Прошивка из файла имя_файла.zip

fastboot flashall Прошивка boot + recovery + system.

fastboot getvar Показать переменные bootloader.

Пример: fastboot getvar version-bootloader Получить версию bootloader.

fastboot flash:raw boot [] Создать bootimage и прошить его.

fastboot devices Показать список подключенных устройств.

fastboot continue Продолжить с автозагрузкой.

fastboot reboot Перезагрузить аппарат.

f astboot reboot-bootloader Перезагрузить девайсв режим bootloader.

Перед командами fastboot можно использовать ключи:

-w стереть данные пользователя и кэш

-s Указать серийный номер устройства.

-p Указать название устройства.

-c Переопределить kernel commandline.

-i Указать вручную USB vendor id.

-b Указать в ручную базовый адрес kernel.

-n Указать размер страниц nand. по умолчанию 2048.

@echo off

fastboot reboot-bootloader

echo После загрузки bootloader нажмите любую клавишу.

pause

fastboot flash radio radio.img

fastboot reboot

@echo off

fastboot reboot-bootloader

echo После загрузки bootloader нажмите любую клавишу.

pause

fastboot flash userdata data.img

fastboot flash system system.img

fastboot flash boot boot.img

fastboot reboot

@echo off

adb devices

fastboot reboot-bootloader

echo После загрузки bootloader нажмите любую клавишу.

pause

fastboot oem writecid 11111111

fastboot reboot-bootloader

fastboot getvar cid

fastboot reboot

@echo off

fastboot reboot-bootloader

echo После загрузки bootloader нажмите любую клавишу.

pause

fastboot flash recovery recovery.img

fastboot reboot

@echo off

fastboot reboot-bootloader

echo После загрузки bootloader нажмите любую клавишу.

pause

fastboot flash boot boot.img

fastboot reboot

Если logcat запускается на машине разработчика (не через удаленный adb shell), можно также установить значение выражения фильтра по умолчанию задав переменную окружения ANDROID_LOG_TAGS:

export ANDROID_LOG_TAGS="ActivityManager:I MyApp:D *:S"

Следует обратить внимание что задав переменную окружения ANDROID_LOG_TAGS она не будет работать в эмуляторе/устройстве, если вы будете использовать logcat в удаленном shell или используя adb shell logcat.

Вышеописанная команда export работает в ОС *nix и не работает в Windows.

Контроль формата вывода лога

Просмотр альтернативного буфера лога

Просмотр stdout и stderr

ˇ

Скрипты на shell под Android

adb shell Команда посылается через shell

Пример: adb shell rm -r /system/sd/app Удаление приложений, установленных на карту памяти.

Пример: adb shell rm -r /system/sd/app-private Удаление приложений, установленных на карту памяти в раздел private.

Пример: adb shell cat /proc/mtd Выдаст информацию о разделах внутренней памяти девайса.

Выдаст что-то вроде:

dev: size erasesize name

mtd0: 000a0000 00020000 "misc"

mtd1: 00420000 00020000 "recovery"

mtd2: 002c0000 00020000 "boot"

mtd3: 0fa00000 00020000 "system"

mtd4: 02800000 00020000 "cache"

mtd5: 0af20000 00020000 "userdata"

Пример: adb shell df Выдаст информацию о свободных ресурсах в разделах памяти аппарата.

Выдаст что-то вроде:

Filesystem 1K-blocks Used Available Use% Mounted on

tmpfs 160664 0 160664 0% /dev

/dev/block/mtdblock4 40960 1292 39668 3% /cache

/dev/block/mtdblock3 256000 146888 109112 57% /system

/dev/block/mtdblock5 179328 125728 53600 70% /data

/dev/block/mmcblk0p1 15521280 10056880 5464400 65% /sdcard

Создаем в папке с ADB файл с расширением .cmd или .bat (проверяем что .cmd или .bat это расширение файла а не его имя) и пишем туда:

скопировать блок (задаем блок и выходящие имя)

узнать какие блоки то в общем есть

Пример:

adb shell mount -o rw /dev/block/mtdblock3 /system

adb shell mount -o rw /dev/block/mtdblock5 /data

Монтировать разделы /system и /data в режиме ClockworkMod recovery.

разблокировать от графического ключа на блокировке (после команды ввести любой жест)

Установил драйверы Самсунг, как говорят. Когда я запускаю команду ADB devices, она говорит неавторизовано .

Уже пробовал:

Но проблема в том, что я не получаю по телефону подсказку о том, что я должен принять соединение.

Когда я запускаю команду adb shell , вот ответ:

Я сделал "adb kill-server", но это ничего не изменило. Зачем?

2 ответа

Предисловие: у меня нет прямого опыта работы с Raspbian, но я некоторое время работал с Debian на ARM.

Итак, как нам это решить? Насколько я могу судить, в тестируемых или нестабильных репозиториях нет более новой версии adb . У вас есть 3 решения: использовать пакет вне вашего дистрибутива, скомпилировать свой из исходников из пакета или использовать более старую версию adb . Здесь я рекомендую пойти с последним.

Затем понизьте adb:

Это должно решить проблему для вас.

Удалите текущую версию (1:8.1.xxxx) перечисленных ниже пакетов и установите более старую версию, чтобы решить проблему.

Sudo apt install adb=1:7.0.0+r33-2 android-libadb=1:7.0.0+r33-2 android-libbase=1:7.0.0+r33-2 android-liblog=1:7.0.0+ r33-2 android-libcutils=1:7.0.0+r33-2

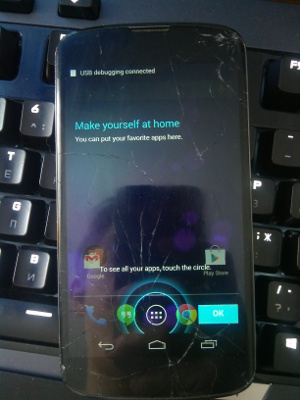

В один прекрасный день ко мне в руки попал Nexus 4. В наших краях это редкость, поэтому хотелось бы использовать его как основной телефон. К сожалению, тач у него разбит. Одна из болячек всех современных смартфонов. Ну, решено было восстанавливать. Купил тач на ebay. Теперь ждать слоупочту россии месяцок-другой. Захотелось узнать о девайсе побольше, поработать с ним, пока посылка едет. Заодно проверить, всё ли работает. А то, может, камера или динамики тоже покрошились. В данной статье рассмотрим захват управления девайсом, если сломан тач.

Сведения

В ходе испытания будут использованы nexus 4, usb кабель, ubuntu как ось для работы, информация из интернета и мозги.

Первым делом хочется отметить — телефон полностью в стоковом состоянии. Предыдущий владелец сделал полный сброс всех данных. После включения появляется экран Welcome с выбором языка. Управление устройством никак нельзя осуществить без дальнейшего вмешательства.

Напомню, у nexus 4 нету OTG, поэтому мышь подключить к нему нельзя без специального кабеля с внешним питанием. Такого у меня нету, можно заказать на том же ebay, но опять ждать.

Фигачим

Первым делом я поставил CWM.

Устанавливаем программы для работы с андроидами:

Это и fastboot, и adb.

Поставить рекавери можно через fastboot:

Естественно, выбрана notouch версия. Кстати, я еще разблокировал бутлоадер (команда fastboot oem unlock). Поменял прошивку на последнюю сразу. Уже и не помню, зачем. Для других телефонов нужно искать свои инструкции. У каких-то устройств можно поставить через встроенный рекавери, у каких-то есть специальные программы для прошивки.

Загружаемся в CWM. Ищем пункт mounts and storage и монтируем system (или потом сделать это через adb — mount -o remount,rw /system). Пригодится.

В консоле на компьютере пишем

Выдает циферки и recovery. То, что и нужно!

Отлично. В наши задачи входит: скипнуть welcome экран и включить usb отладку.

Для этого скачиваем build.prop в текущую папку

Открываем скачанный файл и заменяем строку:

Сохраняем и загружаем обратно.

Пропишем последние строки и в default.prop. На всякий случай.

Экран сбросился.

Однако adb devices показывает offline.

Убиваем adb командой

Делаем запрос adb devices

Всё еще offline. Кажется, приплыли. Но нет! Дело в ключах.

Ищем в домашней дирректории папку /.android

Там должен был сгенерироваться файл adbkey.pub. Его нужно закинуть на девайс.

Перезагружаемся в рекавери, монтируем data, выполняем

Перезагружаемся снова. Смотрим adb devices — всё есть!

Далее я, например, прописал кнопкам на нампаде команды adb shell input keyevent XX

0 --> «KEYCODE_UNKNOWN»

1 --> «KEYCODE_MENU»

2 --> «KEYCODE_SOFT_RIGHT»

3 --> «KEYCODE_HOME»

4 --> «KEYCODE_BACK»

5 --> «KEYCODE_CALL»

6 --> «KEYCODE_ENDCALL»

7 --> «KEYCODE_0»

8 --> «KEYCODE_1»

9 --> «KEYCODE_2»

10 --> «KEYCODE_3»

11 --> «KEYCODE_4»

12 --> «KEYCODE_5»

13 --> «KEYCODE_6»

14 --> «KEYCODE_7»

15 --> «KEYCODE_8»

16 --> «KEYCODE_9»

17 --> «KEYCODE_STAR»

18 --> «KEYCODE_POUND»

19 --> «KEYCODE_DPAD_UP»

20 --> «KEYCODE_DPAD_DOWN»

21 --> «KEYCODE_DPAD_LEFT»

22 --> «KEYCODE_DPAD_RIGHT»

23 --> «KEYCODE_DPAD_CENTER»

24 --> «KEYCODE_VOLUME_UP»

25 --> «KEYCODE_VOLUME_DOWN»

26 --> «KEYCODE_POWER»

27 --> «KEYCODE_CAMERA»

28 --> «KEYCODE_CLEAR»

29 --> «KEYCODE_A»

30 --> «KEYCODE_B»

31 --> «KEYCODE_C»

32 --> «KEYCODE_D»

33 --> «KEYCODE_E»

34 --> «KEYCODE_F»

35 --> «KEYCODE_G»

36 --> «KEYCODE_H»

37 --> «KEYCODE_I»

38 --> «KEYCODE_J»

39 --> «KEYCODE_K»

40 --> «KEYCODE_L»

41 --> «KEYCODE_M»

42 --> «KEYCODE_N»

43 --> «KEYCODE_O»

44 --> «KEYCODE_P»

45 --> «KEYCODE_Q»

46 --> «KEYCODE_R»

47 --> «KEYCODE_S»

48 --> «KEYCODE_T»

49 --> «KEYCODE_U»

50 --> «KEYCODE_V»

51 --> «KEYCODE_W»

52 --> «KEYCODE_X»

53 --> «KEYCODE_Y»

54 --> «KEYCODE_Z»

55 --> «KEYCODE_COMMA»

56 --> «KEYCODE_PERIOD»

57 --> «KEYCODE_ALT_LEFT»

58 --> «KEYCODE_ALT_RIGHT»

59 --> «KEYCODE_SHIFT_LEFT»

60 --> «KEYCODE_SHIFT_RIGHT»

61 --> «KEYCODE_TAB»

62 --> «KEYCODE_SPACE»

63 --> «KEYCODE_SYM»

64 --> «KEYCODE_EXPLORER»

65 --> «KEYCODE_ENVELOPE»

66 --> «KEYCODE_ENTER»

67 --> «KEYCODE_DEL»

68 --> «KEYCODE_GRAVE»

69 --> «KEYCODE_MINUS»

70 --> «KEYCODE_EQUALS»

71 --> «KEYCODE_LEFT_BRACKET»

72 --> «KEYCODE_RIGHT_BRACKET»

73 --> «KEYCODE_BACKSLASH»

74 --> «KEYCODE_SEMICOLON»

75 --> «KEYCODE_APOSTROPHE»

76 --> «KEYCODE_SLASH»

77 --> «KEYCODE_AT»

78 --> «KEYCODE_NUM»

79 --> «KEYCODE_HEADSETHOOK»

80 --> «KEYCODE_FOCUS»

81 --> «KEYCODE_PLUS»

82 --> «KEYCODE_MENU»

83 --> «KEYCODE_NOTIFICATION»

84 --> «KEYCODE_SEARCH»

85 --> «TAG_LAST_KEYCODE»

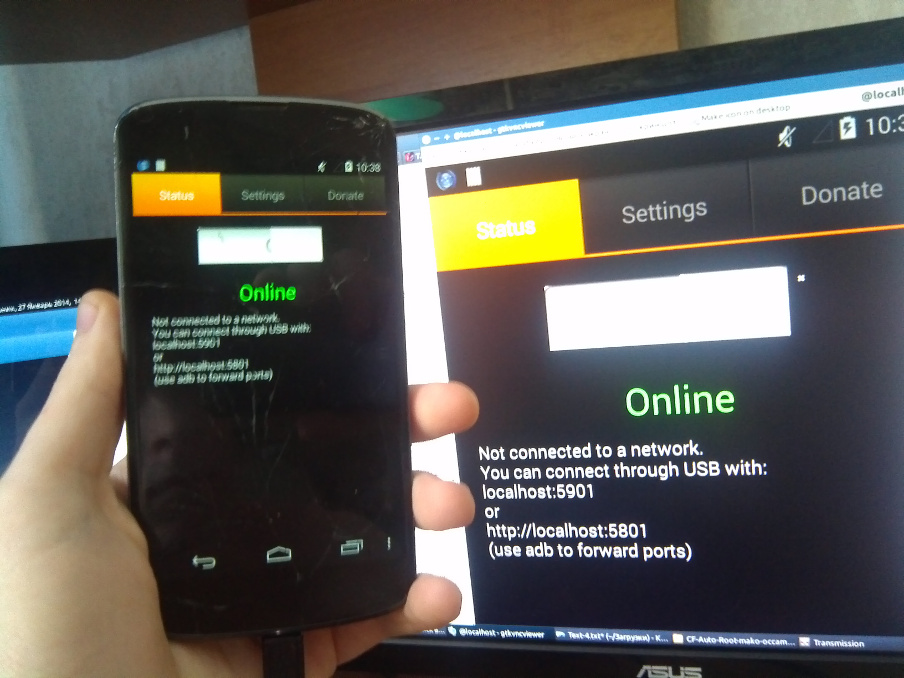

Хотя можно просто поставить VNC сервер (нужен рут).

Я поставил через adb

С нумпада поставил настройки, включить получилось командой тыка в зону off — adb shell input tap 400 300 (это координаты тыка)

Ну и чтобы не лезть в настройки вайфай

Запускаем vnc клиент, вводим localhost:5901 и делаем всё, что душе угодно.

PS: думаю, всё тоже можно сделать с разбитым дисплеем. Нужно только делать скриншоты. Вроде как мануал.

Вы используете Internet Explorer устаревшей и не поддерживаемой более версии. Чтобы не было проблем с отображением сайтов или форумов обновите его до версии 7.0 или более новой. Ещё лучше - поставьте браузер Opera или Mozilla Firefox.

Обсудить и задать вопросы можно в этой теме.

AGRESSOR

литератор

В папке "Мои документы" (Win7) появилась папка .android. У меня нет ни одного "андроидного" устройства, и никто к их к моему ноут не подключал. Откуда взялась папка - без понятия. Но что хуже, она после удаления снова себя вскоре создает. Внутри два файла: adkey и adkey.pub

Кто знает, как грохнуть?

Zybrilka

опытный

AGRESSOR> Кто знает, как грохнуть?

Одно время у меня на компе стояли две ПО (знакомый поставил кривой линукс).

Вот из него можно было любой виндовый файл удалить с концами. Очень помогало с троянами и вирусами воевать.

Уж на что я чайник в компах, но там все было предельно ясно. Лишь бы знать имя файла.

координатор

Да хрень у тебя какая-то поставилась. Открывай список установленных программ и смотри. Ну и список процессов можешь сделать скриншот (только нажми кнопку "отображать процессы всех пользователей")

1

спокойный тип

старожил

AGRESSOR> Кто знает, как грохнуть?

файл adbkey и adbkey.pub ?

одно из двух - или у тебя софтина какая-то стоит поставивщая Adroid SDK tool в довесок

или же ты троян подцепил где-то

Trojan.DownLoader12.19074 — Dr.Web — Описания вирусов

ну или может это кастомный малваре для тебя. таргетированная атака по-этому буковки другие и антивирь может не видит его - ну вообще это врядли , ты же не банк с сетью банкоматов и базой кредиток

AGRESSOR

литератор

Выяснил, что папка установлена одним из плагинов "Firefox" (для скачки ютюбовских видео). Но таких плагинов у меня несколько, а папку создает лишь один.

Отсюда вопрос: "Firefox" как-то сертифицирует плагины на безопасность, или дозволяет для себя ставить все, что угодно?

координатор

AGRESSOR> Отсюда вопрос: "Firefox" как-то сертифицирует плагины на безопасность, или дозволяет для себя ставить все, что угодно?

Присваивает статусы: "экспериментальное расширение", "предварительно проверенное", "проверенное". При установке непроверенных - предупреждает, но решение об установке оставляет за пользователем. Вроде бы читал, что в новых версиях firefox установка непроверенных расширений будет заблокирована по-умолчанию, но, разумеется, с возможностью отключения блокировки.

Уже пробовал:

Но проблема в том, что я не получаю по телефону подсказку о том, что я должен принять соединение.

Когда я запускаю команду adb shell , вот ответ:

Я сделал "adb kill-server", но это ничего не изменило. Зачем?

22 ответа

Просто нужно было удалить файл adbkey в C: Users / $ Name / .android adbkey.pub отсутствовал.

После этого перезапустите, и оба файла будут там.

Если это не работает: - Попробуйте отменить авторизацию USB DEBUGGING. - Включите отладку по USB снова.

Удалить существующие adbkeys

Переименуйте adbkeys

Лучше всего переименовать ключи, потому что это обеспечивает резервную копию.

mv adbkey adbkey2

mv adbkey.pub adbkey.pub2

Следующая остановка и запуск сервера

Найдите устройство /Android/Sdk/platform-tools$ ./adb devices

/Android/Sdk/platform-tools$ ./adb kill-server

/Android/Sdk/platform-tools$ ./adb start-server

Затем остановите эмулятор. Откройте диспетчер AVD, нажмите стрелку вниз, затем нажмите стереть данные .

Перезагрузите эмулятор. Дальше все нормально работает :)

В параметрах разработчика,

(если меню параметров разработчика отсутствует, вам нужно 3 раза щелкнуть номер сборки в меню состояния телефона, чтобы стать разработчиком. Вы можете воспользоваться меню параметров разработчика.)

Я удалил из папки ~ / .android следующие файлы:

Я отключил и включил ADB на устройстве, и теперь он работает .

в НАСТРОЙКАХ УСТРОЙСТВА перейдите к параметрам разработчика и отключите usb-отладку

нажмите ОТМЕНИТЬ авторизацию отладки USB, нажмите ОК

включить usb-отладку

- Попробуйте отозвать авторизацию USB DEBUGGING.

- Снова включите отладку по USB.

У меня была эта проблема, и она не была решена удалением каких-либо ключей (по крайней мере, их удаление не помогло, возможно, имело эффект после того, как я исправил это)

У меня действительно было несоответствие между моей версией sdk-tools и моей версией Android Studio. После обновления моих инструментов он все еще не работал, но после обновления AS (до 1.4) все снова работало нормально.

Всегда обновляйте как sdk-tools, так и версию AS вместе;)

Для FIRE STICK 4K в диалоговом окне фактически написано:

В противном случае проверьте наличие диалогового окна подтверждения на вашем устройстве

Действительно, по телевизору в другой комнате был диалог подтверждения. Дох!

Я получил это как root, когда, будучи пользователем без полномочий root, я получал ошибки разрешений при попытке подключиться к пользовательскому восстановлению (Philz). поэтому я убил сервер adb, скопировал подкаталог .android моей учетной записи пользователя в / root, установил -R в root.root и перезапустил сервер adb. Я в деле!

Это сработало для меня:

Rm ~ / .android / adbkey.pub

Sudo ./adb kill-server

Sudo ./adb start-server

Sudo ./adb -s emulator-5554 установить ~ / apk_to_install.apk

Я не уверен, что запускать adb с привилегиями sudo - хорошая идея, но это был единственный способ заставить его работать. С Уважением.

Для тех, кто столкнется с этим позже, это также может помочь. Я столкнулся с этой точной проблемой, пытаясь использовать adb из командной строки пользователя, и приведенные выше ответы не помогли, но проблема исчезла с помощью «adb kill-server» при запуске в командной строке администратора.

У меня была такая же проблема после переустановки моей студии Android. Вот что я сделал, чтобы мой adb снова заработал:

Все, что вам нужно, это авторизовать режим отладки.

1. Убедитесь, что ваше устройство подключено к вашему ПК.

2. Разрешите авторизацию для режима отладки через Android-Studio, перейдя в

Выполнить -> Подключить отладчик к процессу Android

чем вы увидите всплывающее окно для разрешения режима отладки на вашем устройстве,

нажмите OK. готово.

Надеюсь, это кому-то поможет.

Ваше приложение определяется как вредоносная программа. Отключите параметр «Проверять приложения через USB». Это то же самое, что и «Отладка по USB».

Попробуйте удалить файл adbkey из папки C / .android

А затем запустите команды, как указано выше, т.е.

adb kill-server, adb start-server и устройства adb

Меня тоже поразила эта проблема. Я использую собственную сборку AOSP на Nexus 5X. В build / core / main.mk я добавил одну строчку:

Теперь adb shell работает нормально

-

Сначала удалите adbkey и adbkey.pub из каталога .android в вашем домашнем каталоге.

Сделайте каталог .android у себя дома с разрешениями 710: $ chmod 710 .android/ и правами владения: chown -R : .android/ . Пример:

Перейдите к параметрам разработчика на своем мобильном телефоне и выберите вариант Revoke USB debugging authorizations

Выключите все USB Debugging и Developer Options на устройстве и отсоедините устройство от вашего компьютера.

Подключите устройство еще раз и сначала включите Developer Options . Затем включите USB debugging .

В этот момент на вашем мобильном телефоне вы получите запрос на разрешение. Примечание: вы должны установить флажок always accept from this …. и нажать ОК.

Теперь на вашем компьютере запустите сервер adb: adb start-server .

Надеюсь, когда вы введете команду: adb devices сейчас, вы увидите, что ваше устройство готово к авторизации.

Это сработало для меня

В Android Studio Run menu > Run показывает OFFLINE . для подключенного устройства.

Ниже приведена процедура ее решения:

(Сначала прочтите примечание ниже) Удалите ~/.android/adbkey (или переименуйте в ~/.android/adbkey2 , это даже лучше, если вы по какой-то причине захотите его вернуть)

Примечание . Я сделал этот шаг, но он не решил проблему, после выполнения всех описанных ниже шагов он сработал, поэтому не уверен, требуется ли этот шаг.

Беги locate platform-tools/adb

Примечание : используйте путь, который следует отсюда, в приведенных ниже командах.

Убить adb server:

sudo ~/Android/Sdk/platform-tools/adb kill-server

Запустить adb server:

sudo ~/Android/Sdk/platform-tools/adb start-server

В Android Studio снова сделайте Run menu > Run

Будет показано что-то вроде Samsung . (название производителя вашего телефона).

Также на этот раз правильно устанавливает apk на устройство без ошибок.

Надеюсь, это поможет.

Убедитесь, что вы приняли нажатую кнопку «ОК», когда она запрашивает, что показывает отпечаток пальца устройства после подключения через USB к вашему ПК.

Попробуйте снять флажок «Проверять приложения через USB» в параметрах разработчика, а затем включите и отключите «Отладку по USB». У меня это работает.

Я пытаюсь использовать adb на своем Raspberry Pi, но моя папка .android пуста ( ls показывает, что внутри папки ничего нет).

Я пытался найти решение в течение нескольких дней и обнаружил, что моя папка .android совершенно пуста, хотя она должна содержать следующие файлы:

adbkey adbkey.pub androidwin.cfg avd cache repositories.cfg sites-settings.cf

В результате того, что моя папка .android пуста, я получаю следующую ошибку всякий раз, когда пытаюсь использовать adb start-server (или любую другую команду adb):

* daemon not running; starting now at tcp:5037 ADB server didn't ACK Full server startup long: /tmp/adb.1000.log Server had pid: 2036 --- adb starting (pid 2036) --- adb I 05-18 12:15:21 2036 2036 main.cpp:57] Android Debug Bridge version 1.0.39 adb I 05-18 12:15:21 2036 2036 main.cpp:57] Version 1:8.1.0+r23-5~18.04 adb I 05-18 12:15:21 2036 2036 main.cpp:57] Installed as /usr/lib/android-sdk/platform-tools/adb adb I 05-18 12:15:21 2036 2036 main.cpp:57] adb I 05-18 12:15:21 2036 2036 main.cpp:57] adb_auth_init adb I 05-18 12:15:21 2036 2036 main.cpp:57] User key '/home/username/.android/adbkey' does not exist. adb I 05-18 12:15:21 2036 2036 main.cpp:57] generate_key (/home/username/.android/adbkey). * failed to start daemon error: cannot connect to daemon

Демон отказывается запускаться, потому что файл adbkey (и другие, перечисленные выше) в папке .android не генерируются автоматически должным образом.

Как я могу решить эту проблему? Я перепробовал все решения, которые смог найти на форумах Stack, но, похоже, ничего не работает. Я подозреваю, что это как-то связано с правами доступа к моей папке .android , но я не уверен, что именно мне нужно изменить. Я несколько раз пытался перезагрузить свой Raspberry Pi. Я очень застрял и был бы очень признателен за любую помощь, которую я мог бы получить.

Читайте также: