Acronis не удалось включить право sebackupprivilege

Не совсем понятно кто не имеет прав, до этого стоял 2010SQL и там не было проблем.

Ошибка Windows: (0x80070522) Клиент не обладает требуемыми правами

10 Авг, 2020, 11:25:58

Ошибка резервного копирования

thank you for posting on Acronis forums!

The cause of that issue is that the user account, under which Acronis Managed Machine Service is running on the machine that you are trying to back up, has no Back up files and directories and Restore files and directories privileges.

In order to resolve the issue, you should add the user account under which the Acronis Managed Machine Service is running to the Back up files and directories and Restore files and directories policies.

On a machine where Acronis Agent is installed, do the following:

- Hit Start-Run ->secpol.msc

- Expand Local Policies ->User Rights Assignment;

- Find the following policies and add the user under which Acronis Managed Machine Service is running to them:

- Back up files and directories

- Restore files and directories

Best regards,

Maria Belinskaya | Acronis Forum Support Specialist

Information provided AS-IS with no warranty of any kind.

к сожалению это не помогло.

Best regards,

Ekaterina Surkova | Forum Moderator

Information provided AS-IS with no warranty of any kind.

Все сделал по рекомендациям, не помогло

This tool will detect if current user has required privileges

Username detected

User has elevated permissions

Listing all user privileges

Token privileges:

SeIncreaseQuotaPrivilege

SeSecurityPrivilege

SeTakeOwnershipPrivilege

SeLoadDriverPrivilege

SeSystemProfilePrivilege

SeSystemtimePrivilege

SeProfileSingleProcessPrivilege

SeIncreaseBasePriorityPrivilege

SeCreatePagefilePrivilege

SeBackupPrivilege

SeRestorePrivilege

SeShutdownPrivilege

SeDebugPrivilege

SeSystemEnvironmentPrivilege

SeChangeNotifyPrivilege default enabled

SeRemoteShutdownPrivilege

SeUndockPrivilege

SeManageVolumePrivilege

SeImpersonatePrivilege default enabled

SeCreateGlobalPrivilege default enabled

SeIncreaseWorkingSetPrivilege

SeTimeZonePrivilege

SeCreateSymbolicLinkPrivilege

SeDelegateSessionUserImpersonatePrivilege

Checking if user has the following privileges: SeBackupPrivilege,SeRestorePrivilege

Privilege is

Privilege is

All tasks were finished. Press any key to continue.

Please check at the machine with Agent (the one that is backed up) in services.msc which user account the Acronis Managed Machine Service is started. Check the privileges for that service.

Hello,

My question is if any one knows what the error message "Not enough privileges to back up disks and volumes" really means and what to do about it?

The server connects to the client, but when trying to create a backup plan the message appears under the "what to back up"-tab, in the "Items to back up:"-field. "Source type:" is set to "Disks/volumes".

I have searched for an answer pretty much everywhere but without luck.

- I try to back up a Windows 7 Professional 32-bit laptop to a Windows 7 Professional 64-bit PC through a Gigabit LAN.

- I've tried with the latest build, 11639, and the previous. As far as I can see I have administrative rights to both computers.

. and the message in the log is:

Not enough privileges to perform the operation with the disks. The 'Backup files and directories' (SeBackupPrivilege) and 'Restore files and directories' (SeRestorePrivilege) privileges are required.

Additional info:

--------------------

Error code: 63

Module: 149

LineInfo: 91b3bd92e4c7d87b

Fields: $module : C:\Program Files\Acronis\BackupAndRecovery\mms.exe

Message: Not enough privileges to perform the operation with the disks. The 'Backup files and directories' (SeBackupPrivilege) and 'Restore files and directories' (SeRestorePrivilege) privileges are required.

--------------------

Under what user does mms.exe run - does it have these privileges?

If you connect to the machine remotely, did you check that it's not the case of vista or newer os (like your windows 7) not in the domain with uac enabled?

Hello dev-anon and thank You for the response,

the two computers are in the same workgroup and I have turned UAC off in both. I have also tried by letting MMS use another admin-account instead of Acronis Agent User. It's a pitty that the error message is so cryptic and doesn't point in a clearer direction. In which computer is the problem, Where is mms having problems with privileges?

Best regards,

Per

The problem is on the computer that you try to back up - i.e. laptop, and it (apparently) doesn't depend on backup destination -whether it on network share or local disk. Check if user of mms.exe process belongs to backup operator group ( in computer management->users and groups?) and (just in case) that backup operator group has 'backup files' privilege (somewhere in group policy editor > Windows Settings > Security Settings > Local Policies > User Rights)

Also,

> The server connects to the client, but when trying to create a backup plan

What is 'server' here? Do you run the console (the gui application) on other machine than you back up?

Hello again dev-anon,

by server I meant running the backup remotely from the Management server part with its GUI.

I checked the rights and they are set as You lined out.

My new problem is that I tried to uninstall and reinstall the components on the Management server side. This resulted in the reinstallation getting stuck on the installation of SQL Server Express 2005 with an internal error and won't let me install the rest of the components. As there is no way to uninstall SQL Server Express 2005 to get a clean reinstall(it does not turn up in the installed programs list within the Control panel and has no uninstall program separately), I give up for now and let Acronis and Windows 7 mature a bit further until I try it again.

Unable to enable SeBackupPrivilege SeDebugPrivilege SeSecurityPrivilege windows 10 to install an application dependant on SQL 2012 Express

Вопрос

Working for over 4 weeks, Windows 10, to install an application which is dependant on SQL 2012 Express which automates a customized SQL 2012 Express in Windows 10.

If I install SQL 2012 Express directly as administrator, it completes the install.

However, when I install SQL 2012 Express indirectly using the application, the command line driven SQL 2012 Express installation never completes.

SQL 2012 Express always fails with an error log states to complete the installation of SQL 2012 Express before continuing.

Yet, though I am the ONLY user for windows 10 (either an upgraded version of Windows 7 Pro 64-bit or a clean Windows 10 install), the default administrator (S-1-5-21-1640373479-2815045965-3870623452-500)

a whoami.exe /priv inquiry reports that the SeBackupPrivilege, SeDebugPrivilege and SeSecurityPrivilege are all disabled;

presumably the reason for the consistent failure.

For two days of searching many potential options, I have been unable to find a method the enable these 3 privileges to see if the SQL 2012 Express dependant application will install.

Все ответы

I'm not an SQL Server guy but I think you are misinterpreting the guidance in this link. Note that it begins by saying that "To tighten security, you remove some default user rights to the local administrators group on a Windows operating system." The article then advises how to restore the rights to an account through the Local Security Policy. The discussions in the article speak about the account used for setup having the requisite rights. There is no mention of whether they are enabled or disabled.

If the rights were not present in the Administrator account token they would not be listed by whoami /priv.

I suggest you provide the details of the error messages issued from failed installations. That would give those familiar with the subject matter a better starting point.

This may be more of a Windows question than an SQL Server question to me. Although, my initial reaction is that when you install Express directly, you get a UAC prompt and the required permissions comes into play. When you install the "application", this does not happen. If this an application you have built yourself, or is it something you have bought?

I am not at all familiar with "whomai /priv", but when I opened a command window in the normal way, it listed only five privileges, and none of the ones you mentioned. When I opened a command-line window with "Run as administrator" the three were all listed - and all as "disabled". Really what this means, I don't know.

Erland Sommarskog, SQL Server MVP, esquel@sommarskog.se

- Предложено в качестве ответа Dedmon Dai Microsoft contingent staff 3 июня 2019 г. 6:49

Privileges in an access token can be enabled or disabled. The Win32 API method to enable or disable a privilege that is present in a token is AdjustTokenPrivileges.

Generally, to take advantage of the capabilities provided by a privilege a process will enable the privilege in its token,

In some cases, Win32 API functions merely require that a privilege is present in the token and they will internally enable/disable the privilege as needed.

Until the OP provides more information about the errors received, its all guesswork.

This is a reproduction of the permission information from a command line query.

The ONLY user on the system is Administrator

Administrator: Security Policy Status Check

Microsoft Windows [Version 10.0.17763.503]

(c) 2018 Microsoft Corporation. All rights reserved.

C:\WINDOWS\system32>whoami.exe /priv

PRIVILEGES INFORMATION

Privilege Name Description State

SelncreaseQuotaPrivilege Adjust memory quotas for a process Disabled

SeSecurityPrivilege Manage auditing and security log Disabled

eTakeOwnershipPrivilege Take ownership of files or other objects Disabled

eLoadDriverPrivilege Load and unload device drivers Disabled

SeSystemProfilePrivilege Profile system performance Disabled

SeSystemtimePrivilege Change the system time Disabled

eProfileSingleProcessPrivilege Profile single process Disabled

elncreaseBasePriorityPrivilege Increase scheduling priority Disabled

eCreatePagefilePrivilege Create a pagefile Disabled

eBackupPrivilege Back up files and directories Disabled

eRestorePrivilege Restore files and directories Disabled

SeShutdownPrivilege Shut down the system Disabled

SeDebugPrivilege Debug programs Disabled

SeSystemEnvironmentPrivilege Modify firmware environment values Disabled

SeChangeNotifyPrivilege Bypass traverse checking Enabled

SeRemoteShutdownPrivilege Force shutdown from a remote system Disabled

eUndockPrivilege Remove computer from docking station Disabled

eManageVolumePrivilege Perform volume maintenance tasks Disabled

elmpersonatePrivilege Impersonate a client after authentication Enabled

eCreateGlobalPrivilege Create global objects Enabled

elncreaseWorkingSetPrivilege Increase a process working set Disabled

eTimeZonePrivilege Change the time zone Disabled

eCreateSymbolicLinkPrivilege Create symbolic links Disabled

:\WINDOWS\system32>

15.09.2017

itpro

SQL Server, Безопасность, Групповые политики

комментариев 6

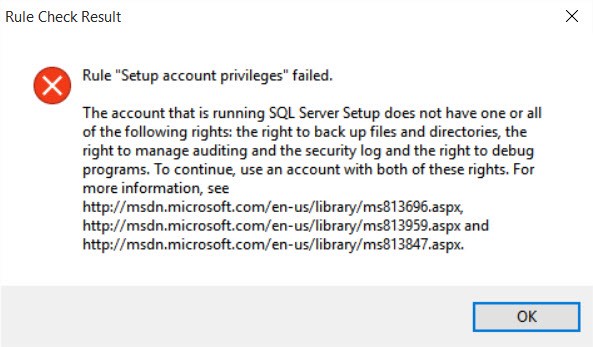

В предыдущей статье мы рассказывали, что одной из техник защиты от извлечения паролей из памяти Windows mimikatz-like утилитами является запрет получения debug-привилегии для администраторов системы с помощью групповой политики Debug Program. Однако недавно обнаружилось, что без прав отладки (в Windows это привилегия SeDebugPrivilege), локальный администратор сервера не может установить или обновлять Microsoft SQL Server. Дело в том, что установщик SQL Server при запуске проверяет наличие привилегий SeSecurity. SeBackup и SeDebug, которые нужны ему для запуска процесса SQL Server и получения информации об успешном запуске SQL Server. Вот как это выглядит.

Во время установки SQL Server при выполнении предварительных проверок установщик спотыкается на проверке Setup account privileges.

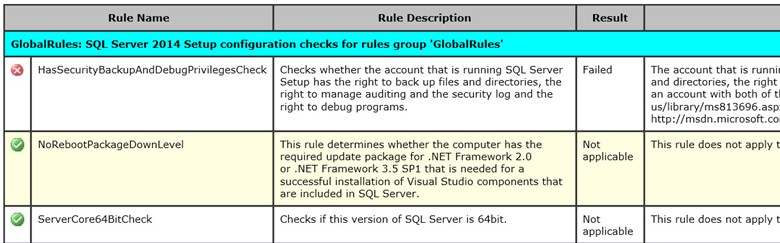

Откроем теперь отчет установки SystemConfigurationCheck_Report.htm.

Как вы видите, установщик при проверке правила HasSecurityBackupAndDebugPrivilegesCheck установил, что у текущего процесса отсутствует одна из следующих привилегий:

- SeSecurity – управление журналами аудита и безопасности

- SeBackup – права на резервное копирование файлов и каталогов

- SeDebug — право отладки программ

В логе есть более детальная информация, указывающая, что у процесса установки отсутствует флаг SeDebug:

(09) 2017-09-12 14:25:13 Slp: Initializing rule : Setup account privileges

(09) 2017-09-12 14:25:13 Slp: Rule is will be executed : True

(09) 2017-09-12 14:25:13 Slp: Init rule target object: Microsoft.SqlServer.Configuration.SetupExtension.FacetPrivilegeCheck

(09) 2017-09-12 14:25:13 Slp: Rule ‘HasSecurityBackupAndDebugPrivilegesCheck’ Result: Running process has SeSecurity privilege, has SeBackup privilege and does not have SeDebug privilege.

(09) 2017-09-12 14:25:13 Slp: Evaluating rule : HasSecurityBackupAndDebugPrivilegesCheck

(09) 2017-09-12 14:25:13 Slp: Rule running on machine: msk-sql10

(09) 2017-09-12 14:25:13 Slp: Rule evaluation done : Failed

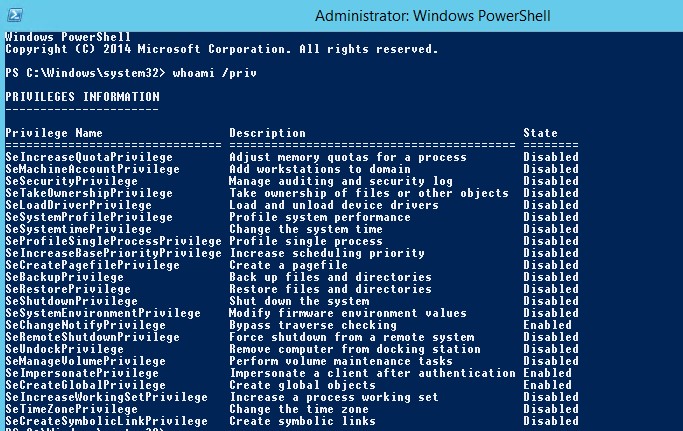

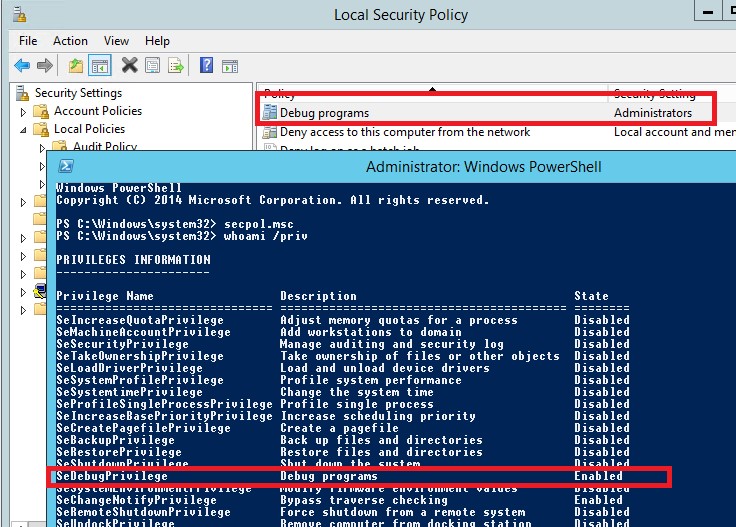

Я решил поискать обходной путь получения прав SeDebugPrivilege без изменения или отключения политики Debug programs. И как оказалось, имеется довольно простой способ обхода этой политики при наличии прав локального администратора на сервере. В этом нам поможет утилита secedit, позволяющая управлять локальными политиками безопасности сервера.

Проверяем текущие привилегии:

whoami /priv

Как вы видите, сейчас в текущем токене пользователя отсутствует привилегия SeDebugPrivilege .

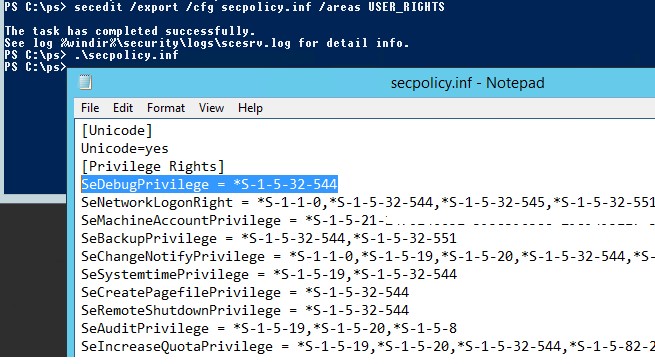

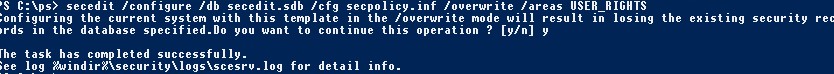

Экспортируем текущие права пользователей, настроенные групповыми политиками в текстовый файл:

secedit /export /cfg secpolicy.inf /areas USER_RIGHTS

Теперь с помощью любого тестового редактора нужно открыть на редактирование файл secpolicy.inf и в секцию [Privilege Rights] добавить строку, предоставляющую права Debug Programs группе локальных администраторов.

Примечание. SID группы локальных администраторов S-1-5-32-544 можно заменить на любой другой. Процесс преобразования имени группы или пользователя в SID описан в статье Как узнать SID пользователя по имени и наоборот

Сохраните файл. Теперь нужно применить новые пользовательские права:

secedit /configure /db secedit.sdb /cfg secpolicy.inf /overwrite /areas USER_RIGHTS

Теперь нужно выполнить логофф/логон и с помощью secpol.msc убедиться, что для группы локальных администраторов назначены права Debug Program. Это же подтверждает команда whoami /priv:

SeDebugPrivilege Debug programs Enabled

Теперь можно запускать установку/обновлений SQL Server. Но стоит иметь в виду, что привилегия SeDebugPrivilege в данном случается назначается лишь временно и они будут сброшены при следующем обновлении групповых политик (но уже после logoff пользователя).

Как вы понимаете, включение запретительной политики Debug programs не является панацей от получения права SeDebugPrivilege вредоносными программами, которые уже проникли на сервер с правами локального администратора, что может скомпрометировать все учетные записи пользователей/администраторов, работящих на сервере.

Предыдущая статья Следующая статья

Как урезать транзакционные логи в SQL Server 2012

Как переименовать компьютер с MS SQL Server

Спасибо за статью!

Есть еще один способ получения SeDebugPrivilege: нужна утилита ntrights из Windows Server 2003 Resource Kit Tools. Привелегия пользователю назначается всего одной командой:

ntrights.exe +r SeDebugPrivilege -u contoso\username

…Что лишний раз доказывает, что если скомпрометирована учётка с админскими правами, то дальнейшее сопротивление бессмысленно. Поэтому кстати MS и не фиксит уязвимости для эксплуатации которых нужны администраторские привилегии — не считает это за уязвимости.

Спасибо за статью!

Помогли разобраться, 2 дня мучился, как обойти!

От души целую вашу SeDebugPrivilege = *S-1-5-32-544!

А теперь расскажи, как доменным администраторам управлять пользователями и подключениями без этих прав.

А в чём собственно проблема? Не сталкивался с проблемами управления пользователями без этих прав.

Рубрики сайта

Последние статьи

У меня полный диск для перехода в другой раздел. Проблема в том, что проект плохо финансировался, и теперь нам приходится иметь дело с множеством разных пользователей, получающих доступ через SMB и применяющих свои собственные разрешения к своим папкам. Я вижу, что для резервного копирования robocopy имеет переключатель a / b, который использует режим резервного копирования. AFAIK: режим резервного копирования применяется к тем пользователям, у которых параметр «включен», когда они запускают «whoami / priv» в настройках SeBackupPrivilege и SeRestorePrivilege. Я пытался изменить настройки моего пользователя через GPO, но, похоже, это не дает никакого эффекта! Может ли кто-нибудь пролить свет на эту проблему? Правда в том, что с тех пор, как я начал использовать переключатель / b, резервное копирование, кажется, работает лучше и не дает мне так много ошибок доступа (на самом деле они не выводятся)

- Backup mode applies to those users who have the setting 'enabled' when they run 'whoami /priv' on the SeBackupPrivilege and SeRestorePrivilege settings. Нет. По умолчанию эти привилегии всегда отключены. Они активируются приложениями, которые используют их при необходимости (в данном примере - robocopy).

Чтобы разрешить robocopy использовать привилегию резервного копирования, вы должны быть администратором (или см. Ниже) и запускать robocopy из окна командной строки с повышенными привилегиями.

Чтобы открыть окно командной строки с повышенными правами, введите cmd в меню "Пуск" и затем нажмите SHIFT-CONTROL-ENTER вместо просто ENTER или выберите вариант «Запуск от имени администратора». В зависимости от того, как настроена Windows, вам может быть предложено подтвердить, что вы хотите продолжить, или вам может потребоваться повторно ввести данные своей учетной записи.

Если вы являетесь администратором, вы автоматически получаете права на резервное копирование и восстановление, если конфигурация вашей системы не была изменена необычным образом.

Можно явно предоставить учетной записи пользователя только права резервного копирования и восстановления, а не полные права администратора. Традиционно никто не беспокоит, поскольку права на резервное копирование и восстановление «эквивалентны» привилегиям администратора в том смысле, что злоумышленник может легко воспользоваться привилегиями резервного копирования и восстановления для получения доступа администратора. (Могут быть некоторые незначительные преимущества безопасности в том, что вирус не может быть запрограммирован на использование этой ситуации, но, вообще говоря, это не стоит того, ИМО. Просто имейте отдельную учетную запись администратора и используйте ее, когда вам нужно выполнить этот вид операции.)

Однако, если вы решите сделать это таким образом, вы все равно должны открыть окно командной строки с повышенными привилегиями, чтобы воспользоваться этими привилегиями. В этом случае вам всегда будет предложено ввести имя пользователя и пароль.

Вы можете подтвердить, что это сработало, используя whoami /priv как указано в вопросе, но вы должны игнорировать столбец Состояние. Если SeBackupPrivilege и SeRestorePrivilege появляются в списке привилегий, то они доступны команде robocopy, даже если состояние отображается как Отключено. Robocopy автоматически активирует привилегии, когда вы используете /b вариант. Если у вас нет прав, они вообще не появятся в списке.

Читайте также: