U key bios что это

UEFI (Unified Extensible Firmware Interface) — замена устаревшему BIOS. Эта спецификация была придумана Intel для Itanium, тогда она еще называлась EFI (Extensible Firmware Interface), а потом была портирована на x86, x64 и ARM. Она разительно отличается от BIOS как самой процедурой загрузки, так и способами взаимодействия с ОС. Если вы купили компьютер в 2010 году и позже, то, вероятнее всего, у вас UEFI.

Основные отличия UEFI от BIOS:

Как происходит загрузка в UEFI?

С GPT-раздела с идентификатором EF00 и файловой системой FAT32, по умолчанию грузится и запускается файл \efi\boot\boot[название архитектуры].efi, например \efi\boot\bootx64.efi

Т.е. чтобы, например, создать загрузочную флешку с Windows, достаточно просто разметить флешку в GPT, создать на ней FAT32-раздел и просто-напросто скопировать все файлы с ISO-образа. Boot-секторов больше нет, забудьте про них.

Загрузка в UEFI происходит гораздо быстрее, например, загрузка моего лаптопа с ArchLinux с нажатия кнопки питания до полностью работоспособного состояния составляет всего 30 секунд. Насколько я знаю, у Windows 8 тоже очень хорошие оптимизации скорости загрузки в UEFI-режиме.

Secure Boot

«Я слышал, что Microsoft реализовывает Secure Boot в Windows 8. Эта технология не позволяет неавторизированному коду выполняться, например, бутлоадерам, чтобы защитить пользователя от malware. И есть кампания от Free Software Foundation против Secure Boot, и многие люди были против него. Если я куплю компьютер с Windows 8, смогу ли я установить Linux или другую ОС? Или эта технология позволяет запускать только Windows?»

Начнем с того, что эту технологию придумали не в Microsoft, а она входит в спецификацию UEFI 2.2. Включенный Secure Boot не означает, что вы не сможете запустить ОС, отличную от Windows. На самом деле, сертифицированные для запуска Windows 8 компьютеры и лаптопы обязаны иметь возможность отключения Secure Boot и возможность управления ключами, так что беспокоится тут не о чем. Неотключаемый Secure Boot есть только на планшетах на ARM с предустановленной Windows!

Что дает Secure Boot? Он защищает от выполнения неподписанного кода не только на этапе загрузки, но и на этапе выполнения ОС, например, как в Windows, так и в Linux проверяются подписи драйверов/модулей ядра, таким образом, вредоносный код в режиме ядра выполнить будет нельзя. Но это справедливо только, если нет физического доступа к компьютеру, т.к., в большинстве случаев, при физическом доступе ключи можно заменить на свои.

В Secure Boot есть 2 режима: Setup и User. Первый режим служит для настройки, из него вы можете заменить PK (Platform Key, по умолчанию стоит от OEM), KEK (Key Exchange Keys), db (база разрешенных ключей) и dbx (база отозванных ключей). KEK может и не быть, и все может быть подписано PK, но так никто не делает, вроде как. PK — это главный ключ, которым подписан KEK, в свою очередь ключами из KEK (их может быть несколько) подписываются db и dbx. Чтобы можно было запустить какой-то подписанный .efi-файл из-под User-режима, он должен быть подписан ключом, который в db, и не в dbx.

Для Linux есть 2 пре-загрузчика, которые поддерживают Secure Boot: Shim и PRELoader. Они похожи, но есть небольшие нюансы.

В Shim есть 3 типа ключей: Secure Boot keys (те, которые в UEFI), Shim keys (которые можно сгенерировать самому и указать при компиляции), и MOKи (Machine Owner Key, хранятся в NVRAM). Shim не использует механизм загрузки через UEFI, поэтому загрузчик, который не поддерживает Shim и ничего не знает про MOK, не сможет выполнить код (таким образом, загрузчик gummiboot не будет работать). PRELoader, напротив, встраивает свои механизмы аутентификации в UEFI, и никаких проблем нет.

Shim зависит от MOK, т.е. бинарники должны быть изменены (подписаны) перед тем, как их выполнять. PRELoader же «запоминает» правильные бинарники, вы ему сообщаете, доверяете вы им, или нет.

Оба пре-загрузчика есть в скомпилированном виде с валидной подписью от Microsoft, поэтому менять UEFI-ключи не обязательно.

Secure Boot призван защитить от буткитов, от атак типа Evil Maid, и, по моему мнению, делает это эффективно.

Спасибо за внимание!

Данные обещания надо выполнять, тем более, если они сделаны сначала в заключительной части опуса о безопасности UEFI, а потом повторены со сцены ZeroNights 2015, поэтому сегодня поговорим о том, как заставить UEFI SecureBoot работать не на благо Microsoft, как это чаще всего настроено по умолчанию, а на благо нас с вами.

Если вам интересно, как сгенерировать свои собственные ключи для SecureBoot, как установить их вместо стандартных (или вместе с ними), как подписать ваш любимый EFI-загрузчик, как запретить загрузку неподписанного или подписанного чужими ключами кода, как выглядит интерфейс для настройки SecureBoot у AMI, Insyde и Phoenix и почему это, по большому счету, совершенно не важно — добро пожаловать под кат, но опасайтесь большого количества картинок и длинных консольных команд.

Введение

С ликбезом закончили, теперь к делу. Несмотря на то, что про создание своих ключей и настройку SecureBoot написано за три последних года с десяток отличных статей (ссылки на часть из которых приведены в разделе Литература), воз и ныне там. Основная проблема с информацией о настройке SecureBoot даже в англоязычном сегменте сети (не говоря уже о рунете) — большая часть статей, текстов и постов обрывается на «вот у нас теперь есть ключи в формате EFI Signature List, добавьте их зависимым от вашего вендора прошивки способом и готово». При этом сами вендоры не торопятся описывать меню настройки SecureBoot ни в документации на свои платформы для OEM'ов, ни в мануалах на конечные системы, в результате пользователь теряется на незнакомой местности и либо отключает SecureBoot, мешающий загружать его любимую OpenBSD (или что там у него), либо оставляет его на настройках по умолчанию (а чего, Windows грузится же). Именно этот последний шаг я и попытаюсь описать более подробно, но не в ущерб остальным необходимым шагам.

Тестовая конфигурация

Специально для этой статьи я достал из закромов пару не самых новых ноутбуков с прошивками на платформах Phoenix SCT и Insyde H2O, а также совершенно новую плату congatec (разработкой прошивки для которой я занят в данный момент) на платформе AMI AptioV. Встречайте, наши тестовые стенды:

1. AMI, они же "треугольные": congatec conga-TR3 @ conga-TEVAL, AMD RX-216GD (Merlin Falcon), AMI AptioV (UEFI 2.4)

2. Insyde, они же "квадратные": Acer Aspire R14 R3-471T (Quanta ZQX), Intel Core i3-4030U (Ivy Bridge), Insyde H2O (UEFI 2.3.1C)

3. Phoenix, они же "полукруглые": Dell Vostro 3360 (Quanta V07), Intel Core i7-3537U (Ivy Bridge), Phoenix SCT (UEFI 2.3.1C)

Об интерфейсах для настройки SecureBoot

На всех вышеперечисленных системах производитель заявляет о поддержке технологии UEFI SecureBoot, но интерфейс для ее настройки сильно отличается между системами. К счастью, это не очень большая проблема, поскольку для настройки SecureBoot на совместимых со спецификацией UEFI 2.3.1C (и более новых) прошивках никакого интерфейса в Setup, кроме возможности удаления текущего PK (т.е. перевода SecureBoot в так называемый Setup Mode) не требуется, а после этого можно использовать любое EFI-приложение, способное вызвать UEFI-сервис gRS->SetVariable с предоставленными пользователем данными, в том числе утилиту KeyTool.efi из пакета efitools, которая специально для управления ключами и предназначена, осталось только научиться ей пользоваться.

Тем не менее, если удобный интерфейс для настройки присутствует (у AMI он, на мой взгляд, даже удобнее KeyTool'а) — можно воспользоваться им, так что рассказывать про эти самые интерфейсы все равно придется.

Готовим плацдарм

Начнем с лирического отступления о наличии нужного софта для разных ОС. Несмотря на то, что Microsoft является одним из разработчиков технологии, в открытом доступе до сих пор отсутствуют нормальные средства для работы с ней из Windows (ключи можно сгенерировать утилитой MakeCert из Windows SDK, а для всего остального предлагается использовать HSM третьих лиц за большие деньги). Я подумывал сначала взять и написать нужную утилиту на Qt, но потому решил, что ключи и подписи каждый день генерировать не нужно, а на пару раз хватит и существующих решений. Можете попробовать переубедить меня в комментариях, если хотите.

В общем, для всего нижеперечисленного вам понадобится Linux (который можно запустить с LiveUSB, если он у вас не установлен). Для него существует целых два набора утилит для работы с SecureBoot: efitools/sbsigntool и EFIKeyGen/pesign. У меня есть положительный опыт работы с первым набором, поэтому речь пойдет именно о нем.

В итоге, кроме Linux, нам понадобятся несколько вещей:

1. Пакет openssl и одноименная утилита из него для генерирования ключевых пар и преобразования сертификатов из DER в PEM.

2. Пакет efitools, а точнее утилиты cert-to-efi-sig-list, sign-efi-sig-list для преобразования сертификатов в формат ESL и подписи файлов в этом формате, и KeyTool.efi для управления ключами системы, находящейся в SetupMode.

3. Пакет sbsigntool, а точнее утилита sbsign для подписи исполняемых файлов UEFI (т.е. загрузчиков, DXE-драйверов, OptionROM'ов и приложений для UEFI Shell) вашим ключом.

Загрузите Linux, установите вышеуказанные пакеты, откройте терминал в домашней директории и переходите к следующему шагу.

Генерируем собственные ключи для SecureBoot

Как обычно, есть несколько способов сделать что-либо, и чем мощнее используемый инструмент, тем таких способов больше. OpenSSL же как инструмент развит настолько, что кажется, что он умеет делать вообще всё, а если почитать к нему man — то и абсолютно всё остальное. Поэтому в этой статье я ограничусь непосредственной генерацией ключевых файлов, а танцы вокруг создания собственного CA оставлю на самостоятельное изучение.

Генерируем ключевые пары

Конвертируем открытые ключи в формат ESL

Теперь нужно сконвертировать открытые ключи из формата PEM в понятный UEFI SecureBoot формат ESL. Этот бинарный формат описан в спецификации UEFI (раздел 30.4.1 в текущей версии 2.5) и интересен тем, что файлы в нем можно соединять друг с другом конкатенацией, и этот факт нам еще пригодится.

Ключ -g добавляет к сгенерированному ESL-файлу GUID, в нашем случае — случайный, полученый запуском утилиты uuidgen и использованием ее вывода. Если этой утилиты у вас нет — придумывайте GUIDы сами или оставьте значение по умолчанию.

Подписываем ESL-файлы

Для правильно работы SecureBoot необходимо, чтобы PK был подписан сам собой, KEK подписан PK, а хранилища db и dbx — сответственно KEK. При этом PK не может быть несколько, а вот ситуация с несколькими KEK хоть и встречается в дикой природе, но я все же настоятельно рекомендую удалить предустановленный ключ Microsoft из KEK по простой причине — db и dbx могут быть подписаны любым ключом из хранилища KEK, т.е. если ключ MS оттуда не удалить, то у MS будет возможность управлять содержимым db и dbx, т.е. добавлять любые новые ключи или хеши в список доверенной загрузки и удалять из него существующие. На мой взгляд, это немного слишком, и если мы берем управление ключами в свои руки, то нужно делать это до конца.

Ну тогда вам прямая дорога вот сюда, там в самом конце раздела 1.3.4.3 есть ссылка на сертификат Microsoft Corporation KEK CA 2011 в формате DER, из которого нужно сначала получить PEM командой

затем сконвертировать полученный PEM в ESL командой

после чего добавить получившийся файл к нашему файлу KEK.esl командой

Теперь Microsoft такой же авторизованный пользователь вашей платформы, как и вы сами, с чем я вас и поздравляю.

С другой стороны, если вы не хотите терять возможность загрузки Windows и подписанных ключом Microsoft исполняемых компонентов (к примеру, GOP-драйверов внешних видеокарт и PXE-драйверов внешних сетевых карточек), то к нашему ISK.esl надо будет добавить еще пару ключей — ключ Microsoft Windows Production CA 2011, которым MS подписывает собственные загрузчики и ключ Microsoft UEFI driver signing CA, которым подписываются компоненты третьих сторон (именно им, кстати, подписан загрузчик Shim, с помощью которого теперь стартуют разные дистрибутивы Linux, поддерживающие SecureBoot из коробки).

Последовательность та же, что и под спойлером выше. Конвертируем из DER в PEM, затем из PEM в ESL, затем добавляем к db.esl, который в конце концов надо будет подписать любым ключом из KEK:

Теперь подписываем PK самим собой:

Подписываем KEK.esl ключом PK:

Подписываем db.esl ключом KEK:

Если еще не надоело, можно добавить чего-нибудь еще в db или создать хранилище dbx, нужные команды вы теперь знаете, все дальнейшее — на ваше усмотрение.

Подписываем загрузчик

Осталось подписать какой-нибудь исполняемый файл ключом ISK, чтобы проверить работу SecureBoot после добавления ваших ключей. Для тестов я советую подписать утилиту RU.efi, она графическая и яркая, и даже издалека видно, запустилась она или нет. На самом деле, утилита эта чрезвычайно мощная и ей можно натворить немало добрых и не очень дел, поэтому после тестов лучше всего будет её удалить, и в дальнейшем подписывать только загрузчики.

В любом случае, подписываются исполняемые файлы вот такой командой:

Здесь я заодно переименовал исполняемый файл в bootx64.efi, который нужно положить в директорию /EFI/BOOT тестового USB-носителя с ФС FAT32. Для 32-битных UEFI (избавь вас рандом от работы с ними) используйте bootia32.efi и RU32.efi.

В результате вот этого всего у вас получились три файла .auth, которые нужно будет записать «как есть» в NVRAM-переменные db, KEK и PK, причем именно в таком порядке. Скопируйте все три файла в корень другого USB-носителя с ФС FAT32, на котором в качестве /EFI/BOOT/bootx64.efi выступит /usr/share/efitools/efi/KeyTool.efi (скопируйте его еще и в корень, на всякий случай) и ваш «набор укротителя SecureBoot» готов.

Укрощение строптивого

AMI AptioV

Insyde H2O

Phoenix SCT

Здесь возможностей еще меньше, и во всем меню Secure Boot Configuration на вкладке Security всего два пункта: возврат к стандартным ключам и удаление всех ключей с переводом системы в SetupMode, нам нужно как раз второе:

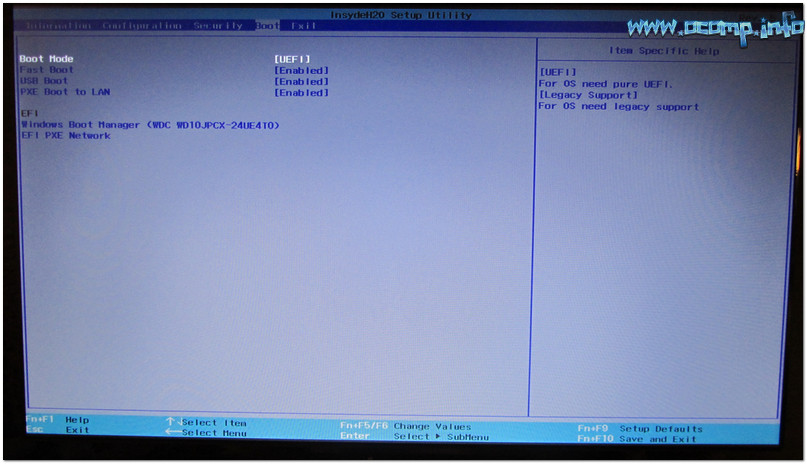

Затем на вкладке Boot нужно выбрать тип загрузки UEFI, включить SecureBoot, и создать загрузочную запись для KeyTool'а, иначе на этой платформе его запустить не получится:

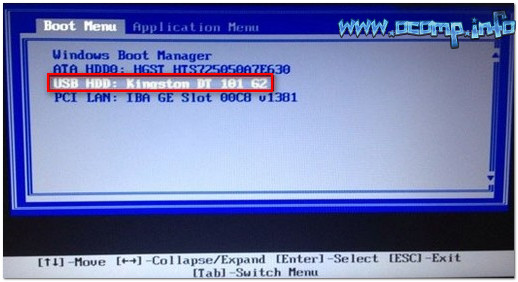

Нажимаем Yes, выходим с сохранением изменений, перезагружаемся, нажимаем при загрузке F12, чтобы попасть в загрузочное меню, оттуда выбираем KeyTool, работа с которым описана выше. После добавления ключей и перезагрузки попытка повторного запуска KeyTool'а заканчивается вот так:

При этом установленный на той же машине Linux продолжает исправно загружаться, как и подписанная нами RU.efi, так что SecureBoot можно признать работоспособным.

Заключение

В итоге, благодаря утилитам с открытым кодом, удалось завести SecureBoot на системах с UEFI трех различных вендоров, сгенерировать свои собственные ключи и подписать ими нужные нам исполняемые файлы. Теперь загрузка платформы целиком в наших руках, но только в случае, если пароль на BIOS стойкий и не хранится открытым текстом, как у некоторых, а в реализации SecureBoot нет каких-либо известных (или еще неизвестных) дыр. Сам по себе SecureBoot — не панацея от буткитов, но с ним ситуация с безопасной загрузкой все равно намного лучше, чем без него.

Надеюсь, что материал вам поможет, и спасибо за то, что прочитали эту портянку.

Один из самых частых вопросов пользователей при установке Windows: "почему компьютер (BIOS) не видит мою флешку?". Естественно, я неоднократно отвечал на него, и не раз на блоге приводил свои рекомендации. Теперь же решил собрать все их воедино в этой одной статье.

Сразу скажу, чтобы компьютер (ноутбук) "увидел" вашу загрузочную флешку (о том, как правильно ее создать можете узнать здесь ) — необходимо соответствующим образом настроить BIOS (UEFI). Если этого не сделать — то сколько бы вы ни бились, ничего не выйдет.

В статье покажу на примере нескольких версий BIOS (UEFI) как правильно это сделать. Думаю, заметка будет весьма кстати для тех, кто не так часто переустанавливает систему. 😉

Пожалуй, статью нужно начать не с настройки BIOS, а с того, как в него войти 👀. Это тоже далеко не так очевидно и просто для не искушенного пользователя.

Вообще, все сводится (обычно) к тому, чтобы сразу же после включения компьютера/ноутбука, пока появился только первый логотип при загрузке, нажать спец. клавишу (лучше несколько раз). Если вы нажали правильную клавишу - увидите заветное окно настроек BIOS.

Самые распространенные кнопки для входа в BIOS: F2, Esc, Del. Если у вас ноутбук - то, возможно, что нажимать их нужно вместе с кнопкой Fn (т.е., например, Fn+F2). Это зависит от настроек клавиатуры в том же BIOS.

Основная сложность состоит в том, что единой клавиши для входа в BIOS нет! У каждого производителя - могут быть свои спец. клавиши (иногда, это целые комбинации из 3-4 кнопок!).

Ниже я приведу несколько вариантов, как можно зайти в BIOS и дам ссылки на статьи, где можно узнать эти заветные клавиши.

Вариант №1

Если у вас на компьютере установлена Windows 8/10/11 - вы можете вообще не гадать с кнопками, а войти в BIOS из интерфейса ОС. Делается это достаточно просто, см. инструкцию, ссылка на которую приведена ниже.

👉 В помощь!

Как войти в UEFI (BIOS) из интерфейса Windows 8, 10/11 (без использования спец. клавиш F2, Del и др.).

Вариант №2

Чтобы узнать клавишу для входа в BIOS - можно воспользоваться документацией (которая шла вместе с вашим устройством при покупке), либо спец. таблицами и спецификациями (коих в интернете предостаточно).

У меня на блоге также выложено несколько таблиц и инструкций, возможно что-то вы сможете почерпнуть там.

👉 Инструкции!

1) Как войти в BIOS или UEFI — см. инструкцию

2) Таблицы с кнопками для входа в BIOS / Boot Menu для разных производителей ПК.

Вариант №3

Обратите внимание на первый экран, который появляется сразу же после перезагрузки компьютера (чтобы увидеть первый экран - именно перезагрузите компьютер, а не включите. ) .

Если вы не успеваете увидеть "первый" экран (или прочитать информацию на нем) - нажмите клавишу Pause (Break).

Если успеете это сделать - то экран "зависнет" и будет ждать вашего следующего нажатия (т.е. сможете все прочитать и осмотреть).

На скриншоте ниже показан экран приветствия AMI BIOS: F2 или Del — это кнопки для входа в настройки BIOS (на англ.: to run Setup).

AMI BIOS: клавиша F2 - вход в настройки BIOS.

Вариант 4

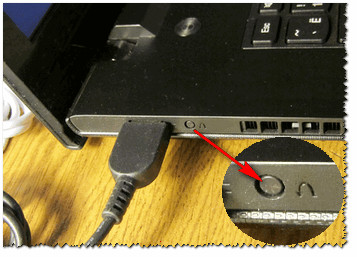

На некоторых ноутбуках (Lenovo, например) есть спец. кнопки для входа в BIOS (они обычно небольшого размера, и располагаются либо рядом с кнопкой включения, либо рядом с гнездом питания).

Lenovo B70 - кнопка для входа в BIOS рядом с входом для питания. Нажимать удобнее всего карандашом или ручкой

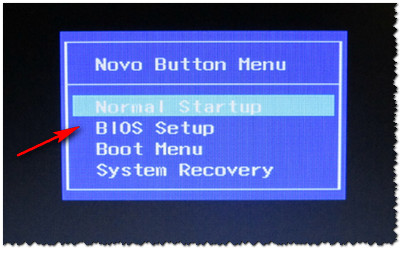

Нажимать их нужно ручкой (или карандашом) когда ноутбук выключен. После нажатия на нее, устройство включится и вам будет представлено загрузочное меню (из которого и можно будет перейти в BIOS).

Загрузочное меню / Lenovo (в качестве примера)

Основы работы

Примечание : для тех, кто уже мало-мальски знаком с управлением в BIOS - этот раздел статьи могут пропустить.

Клавиши управления, изменения настроек

В BIOS придется управлять и задавать настройки без помощи мышки (многих начинающих пользователей это пугает. Кстати, в UEFI реализована поддержка русского языка и мышки).

На самом деле, даже в Windows (где мышь работает) — многие действия гораздо быстрее делать с помощью клавиатуры!

Кнопки управления, в большинстве своем, везде одинаковые (разница хоть и есть, но обычно, не существенна). Еще одна деталь: справа или внизу в BIOS есть подсказка: в ней указываются все основные клавиши управления (см. фото ниже). 👇

Клавиши управления (AMI BIOS)

- F1 - вызвать справку (помощь);

- Стрелки ← и → - выбор раздела настроек (например, Boot, Advanced и пр.);

- Стрелки ↓ и ↑ - выбор конкретного параметра в нужном разделе;

- + и - - изменение настройки (увеличение/уменьшение);

- F9 - загрузка настроек по умолчанию;

- F10 - Сохранить настройки BIOS и выйти (можно нажимать, находясь в любом разделе BIOS);

- ESC - выход;

- Enter - задать (утвердить) выбранный параметр/либо открыть параметр или раздел для дальнейшей настройки (в общем-то, одна из самых основных клавиш).

В общем-то, зная этот десяток кнопок — вы легко сможете поменять все настройки BIOS.

Сохранение настроек

Вы можете менять любые настройки в BIOS, но вступят они в силу только после того, как вы их сохраните и перезагрузите устройство (кстати, перезагружается компьютер/ноутбук автоматически, после выхода из BIOS).

Сохранить настройки в BIOS можно двумя путями:

- Нажать клавишу F10 - в большинстве версий BIOS она означает сохранить настройки и перезагрузить устройство;

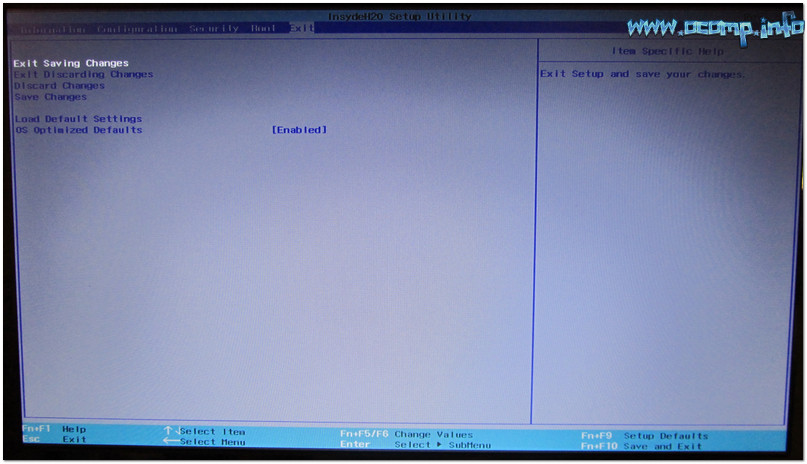

- Зайти в раздел Exit и нажать на Save Changes and Exit (сохранить настройки и выйти, пример показан на скриншоте ниже - стрелки 1 и 2). 👇

Сохранение настроек в BIOS

Кстати, из BIOS вы можете выйти и не сохранив настройки - для этого выберите в разделе Exit вариант Discard Changes and Exit (отбросить настройки и выйти / не сохранять настройки, выйти).

Так же можно выйти из BIOS просто перезагрузив компьютер (хотя, лишний раз так делать не рекомендуется. ).

Сброс настроек в оптимальные

Если вы поменяли какие-либо настройки в BIOS и компьютер перестал загружаться (или, например, пропал звук) — ну или вы просто решили вернуть назад все как было — то знайте, что в BIOS есть специальная функция по сбросу настроек. Т.е. эта функция вернет все настройки в дефолтные (т.е. сделает все по умолчанию, так, как было при покупке).

Сбросить настройки можно двумя путями:

- нажать кнопку F9 (правда, работает не во всех версиях BIOS);

- зайти в раздел Exit , затем нажать по Load BIOS Defaults (см. скриншот ниже).

Сброс настроек в дефолтные - AMI BIOS

Кстати, после того как загрузите дефолтные настройки - необходимо их сохранить, нажав на F10 (об этом - см. чуть выше в статье).

В разнообразных версиях BIOS — название пункта для сброса настроек может несколько отличаться. Например, на скрине ниже показан раздел Exit у ноутбука Dell — здесь нужно нажать на Restore Defaults , а затем сохранить настойки — Save Changes and Reset . После перезагрузки устройства, он будет работать с настройками по умолчанию.

Сброс настроек на вариант по умолчанию // ноутбук Dell // Restore Defaults

Настройка BIOS для загрузки с флешки/диска

Переходим к самому главному 😉. Рассмотрю настройки BIOS на примере одних из самых популярных версий BIOS - AMI BIOS и Award BIOS (в принципе, главное понять смысл — везде все делается аналогично, есть небольшое различие в обозначение меню).

AMI BIOS

Для начала необходимо зайти в раздел Advanced (расширенные, см. стрелка 1 на скрине ниже), далее нужно открыть раздел USB Configuration . Затем проверьте, чтобы все USB-порты были включены (т.е. чтобы напротив них горела надпись Enabled )!

Проверка USB портов - включены ли?

Далее откройте раздел Boot , в нем как раз и будет показана очередь загрузки. Например, у меня была такая:

- 1st Boot Device - CD/DVD. (значит, что первое загрузочное устройство, с которого ПК попытается загрузиться — это CD/DVD дисковод. Если в нем не будет загрузочного/установочного диска, то компьютер попытается загрузиться с 2nd Boot Device);

- 2nd Boot Device - SATA: 5M-WDC WD5000 (жесткий диск компьютера. На нем установлена Windows, поэтому, именно она и загрузиться, если в приводе CD/DVD не будет диска).

Естественно, что при такой очереди загрузки - компьютер загружаться с флешки не будет!

Как было и как должно быть для загрузки с флешки // AMI BIOS

Чтобы BIOS увидел вашу флешку, необходимо изменить очередь загрузки на следующую:

- USB: Generic USB SD;

- CD/DVD: 6M-TSST;

- SATA: 5M-WDC WD5000.

В этом случае BIOS проверит сначала вставленную в USB-порт флешку, затем CD/DVD привод, а затем загрузится с жесткого диска. В большинстве случаев, самый оптимальный вариант.

При выходе из BIOS — не забудьте сохранить настройки (клавиша F10 ), иначе все сделанные изменения, не будут сохранены и ПК снова не увидит вашу флешку.

Award BIOS

В принципе, настраивается он аналогично, небольшая разница в обозначении меню. Итак, после входа в BIOS, рекомендую сразу открыть раздел Standard CMOS Features.

Award BIOS - главное меню

В этом разделе уточните, включены ли USB-порты (устройства). Просто проверьте, чтобы напротив строк, где упоминается "USB" - везде было [Enabled] (пример на скриншоте ниже). 👇

USB-порты: работают ли? Работают!

Далее перейдите в раздел Advanced CMOS Features и сделайте следующее:

- First Boot Device (первое загрузочное устройство) — USB-HDD (самый оптимальный выбор для загрузки с флешки — это USB-HDD. В исключительных случаях, если BIOS вдруг не увидит вашу флешку, попробуйте USB-FDD);

- Second Boot Device (второе загрузочное устройство) — Hard Disk (жесткий диск).

Award: загрузка с флешки

Далее жмем кнопку F10 (Save & Exit Setup, т.е. сохранить настройки и выйти) и пробуем загрузиться с флешки.

Настройка BIOS ноутбука

Выполняется аналогичным образом, как для компьютера. Правда, могут быть некоторые "серьезные" отличия в отдельно-взятых моделях, но в целом все идентично.

В ноутбуках для настройки загрузки — есть отдельно взятый раздел BOOT. Открыв его — вам доступны все параметры загрузки.

Приведу универсальный вариант параметров, который чаще всего используется (на примере ноутбука Dell Inspiron 3000 series) :

- Secure Boot - [Disabled] (отключен защищенный режим загрузки. Поддерживают его лишь новые версии Windows 8, 10, а у многих несколько ОС, либо используют 7-ку. );

- Boot List Option - [Legacy] (загрузка в режиме Legacy);

- Fast Boot - [Disabled] (быстрая загрузка - в большинстве случаев, не сильно-то она и ускоряет. )

- 1st Boot Priority - первое загрузочное устройство [USB Storage Device] (USB-носитель);

- 2nd Boot Priority - второе загрузочное устройство [Hard Disk] (жесткий диск).

Ноутбук - загрузка с флешки

Во многих других моделях ноутбуков - настройка BIOS производится аналогичным образом, меню и настройки похожи, либо совпадают.

Пару слов об UEFI

На современных компьютерах и ноутбуках вместо BIOS используется UEFI. Представляет она из себя более расширенную и продвинутую версию BIOS: например, в ней можно работать мышкой, часто есть русификация меню и пр. В рамках этой статьи скажу, что в плане редактирования раздела Boot - здесь все аналогично.

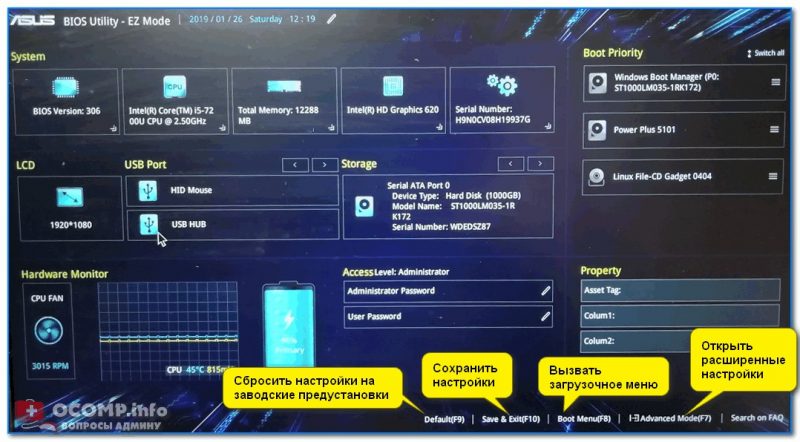

Например, на фото ниже приведено главное окно UEFI на ноутбуке Asus, которое отображается сразу же после входа в него.

Для того, чтобы открыть расширенное меню и найти раздел Boot — обратите внимание на нижнюю часть окна: нужно нажать клавишу F7 (либо вовсе нажать F8 - и сразу же приступить к загрузке с флешки).

Asus UEFI (BIOS Utility - Ez Mode) - главное окно

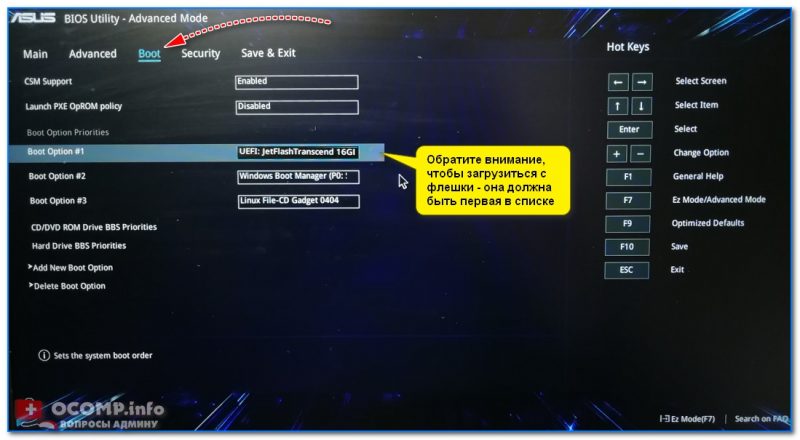

В расширенных настройках в разделе Boot все выполняется аналогично, как в "обычном" BIOS: нужно флешку (в моем случае "jetFlashTranscend 16 GB") просто передвинуть на первое место, а затем сохранить настройки (клавиша F10).

Раздел Boot - настройка загрузки

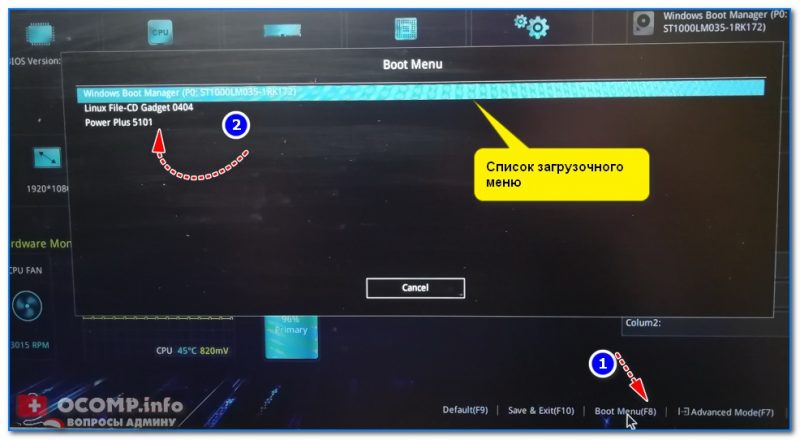

Загрузка с флешки/диска с помощью Boot Menu

Зачем настраивать и менять очередь загрузки в BIOS, когда можно загрузиться с флешки, нажав одну кнопку? 👀

Речь идет о Boot Menu — загрузочное меню, в переводе на русский. Если вызвать это меню — то вы сможете выбрать с чего загрузиться компьютеру/ноутбуку: с жесткого диска, с CD/DVD-диска, с флешки, с SD-карты, и т.д.

Кнопка для вызова Boot Menu, обычно, указывается на первом экране, который вы видите, после включения. Пример на фото ниже:

👉 Ремарка!

Кнопки для вызова Boot-меню у различных производителей ноутбуков (ПК) - вы также можете узнать в этой статье.

Загрузка с помощью BOOT Menu

Вызвав Boot Menu, перед вами предстанут все устройства, с которых можно загрузиться. Пример на фото ниже: загрузиться можно с жесткого диска, флешки и CD/DVD привода.

Просмотр загрузочного меню

Почему компьютер не загружается с флешки/диска

1) Отключён контроллер USB в BIOS

Практически во всех версиях BIOS есть опция по отключению USB-портов. Разумеется, если они выключены — то вы не сможете загрузиться с USB-носителя. Проверьте включены ли они (либо сбросьте настройки в дефолтные) - чуть выше в статье, я приводил, как это делается.

2) Неправильно записана загрузочная флешка

Часто она может быть записана неверно из-за неправильных настроек программы (в которой вы ее записывали) , либо "битого" ISO-образа с системой. Рекомендую ознакомиться с этой статьей

3) После перезагрузки компьютера, установка начинается сначала

Довольно часто бывает следующая ситуация. Вы вставили флешку, с нее компьютер загрузился и началась установка, потом он перезагрузился, и установка началась вновь. И так по кругу.

В этом случае просто выньте флешку и перезагрузите компьютер. Он загрузиться с жесткого диска (куда уже были скопированы установочные файлы с флешки) — и установка продолжиться (а не начнется заново).

4) USB 3.0 и USB 2.0

Сейчас на современных ПК/ноутбуках есть несколько видов USB-портов: USB 3.0 (USB 3.1) и USB 2.0 (USB 3.0 - помечаются голубым цветом) . "Старые" ОС Windows не поддерживают USB 3.0, поэтому в случаях "невидимости" флешки, рекомендую попробовать установить ОС с порта USB 2.0.

Показательный пример: USB 2.0 и USB3.0

5) USB-HDD, USB-FDD и др.

В BIOS при настройке очередности загрузки, обычно, нужно выбирать USB-HDD, но в некоторых случаях BIOS не видит флешку. Попробуйте в таком случае поменять USB-HDD на USB-FDD.

6) Ошибка «Reboot and Select proper Boot device or Insert Boot Media in selected Boot device and press a key»

Возникает часто, если у вас подключен, например, диск (дискета) к компьютеру, на котором нет загрузочных записей. Просто выньте и отключите все носители, кроме того, с которого предполагается установка (например, USB-флешки).

👉 Инструкция!

Решение ошибки "reboot and select proper. " - см. инструкцию

7) Отключить от компьютера все доп. оборудование

Так же рекомендуется отключить от компьютера второй монитор, принтеры, сканеры и т.д. Дело в том, что при установке Windows — это может создать дополнительные проблемы.

Например, у меня был случай, что Windows неправильно определила монитор по умолчанию и "отправляла" изображение на другой монитор, который был выключен (а я наблюдал "черный" экран. ).

8) Включите режим Legacy

В разделе Boot нужно изменить режим загрузки с EFI (UEFI) на Legacy (если есть). По этому поводу давал рекомендацию выше. Дело в том, что не все ОС Windows поддерживают "новую" фишку (к тому же нужно правильно записать флешку для данного режима установки).

9) Выключите Secure Boot

В BIOS в разделе Boot (обычно) есть опция Secure Boot - так же отключите ее, переведите в Disable/Выключено (если она есть).

10) Включите Launch CSM (если имеется (обычно раздел Boot))

В BIOS в разделе Boot измените режим Launch CSM в состояние Enable/Включено (если он есть).

На новых компьютерах Microsoft требует использования UEFI с функцией «Secure Boot». Это усложняет установку других операционных систем.

На новых компьютерах Microsoft требует использования UEFI с функцией «Secure Boot». Это усложняет установку других операционных систем.

Плата с блоком памяти NVRAm Популярность ОС Windows привела к тому, что к многочисленным проблемам добавилась еще одна: «черви», вирусное ПО и трояны заставляют нас испытывать недюжинный страх за безопасность операционной системы. По утверждению Microsoft, интерфейс UEFI с функцией «Secure Boot» — это попытка вернуть пользователям уверенность в безопасности. Если загрузка ПК осуществляется UEFI в данном режиме, то такие вредоносные программы, как руткиты, оказываются не в состоянии до старта системы проникнуть в оперативную память. Все дело в том, что в режиме «Secure Boot» менеджер загрузки UEFI выполняет только подписанный цифровым ключом код, который он сверяет с зашифрованной базой данных.

Столь решительную систему защиты Microsoft предписывает использовать на всех компьютерах, которые реализуются под логотипом «Certified for Windows 8». Иными словами, все новые ПК, начиная с десктопов и ноутбуков и заканчивая Windows-планшетами, поставляются с активированным режимом «Secure Boot».

Но помимо защиты от руткитов есть одно неприятное обстоятельство — невозможность выполнения кода, не имеющего цифровой подписи. Это противоречит принципу свободной компьютерной платформы и с особым негодованием было воспринято сообществом Linux. Если режим «Secure Boot» активирован, вы не сможете ни установить, ни тем более запустить старые системы, включая Windows XP и 7. Более подробное знакомство с технологией позволит ответить на вопрос «почему?».

Удобство и быстрый запуск благодаря UEFI

Unified Extensible Firmware Interface (унифицированный расширяемый интерфейс прошивки), или кратко UEFI, призван заменить на всех компьютерах уходящий в прошлое интерфейс BIOS, который связывает аппаратные средства с операционной системой и отвечает за запуск ПК. Разработчики UEFI прежде всего преследовали цель устранить некоторые ограничения, присущие традиционной BIOS, которая появилась более 30 лет назад и перестала отвечать современным требованиям.

Отдельные этапы инициализации компонентов платформы в некоторой степени соответствуют BIOS, однако они выполняются намного быстрее. После этапа инициализации запускается менеджер загрузки UEFI. После проверки всех аппаратных компонентов он активирует встроенные в UEFI приложения и драйверы — например, оболочку для ввода команд или функцию поддержки сети. Приложения хранятся либо в NVRAM — запоминающем устройстве UEFI-совместимой материнской платы, либо на жестком диске. На последнем этапе менеджер загрузки UEFI запускает загрузчик ОС, который отвечает за старт операционных систем.

«Secure Boot» проверяет системные компоненты

Именно на этом этапе активируется «Secure Boot» и принимается решение о разрешении или запрете на загрузку операционной системы. Для защиты информации в «Secure Boot» используются три ключа шифрования: в самом верху находится ключ платформы (Platform Key), который создается производителем аппаратного обеспечения. Он требуется для обновления UEFI и загрузки новых ключей KEK (Key Enrollment Key). Согласно стандарту UEFI, ключи KEK должны предоставлять разработчики различных операционных систем, но все это чистая теория. На практике в каждом компьютере содержится лишь KEK от Microsoft для Windows 8, так как сегодня все машины с «Secure Boot» поставляются с данной операционной системой — исключением является только «хромобук» от Google. Ключ KEK занимает центральную позицию в «Secure Boot», так как он открывает доступ к базе данных с разрешенными подписями (Allow DB) и базе данных с запрещенными подписями (Disallow DB). В первой из них содержатся цифровые подписи приложений UEFI, а также подписи и/или хеши компонентов операционной системы — например, менеджера загрузки, ядра и драйверов. Только при их наличии загрузчик ОС запускает систему.

«Secure Boot» в сочетании с поставляемой Windows 8 работает безупречно, но для предыдущих версий операционных систем Microsoft не предоставляет подписей. В данном случае пользователю придется отключать «Secure Boot». Для операционных систем Linux доступны подписанный ключом загрузчик Shim и загрузчик от некоммерческой организации The Linux Foundation.

Справедливости ради стоит отметить, что разработчики Linux не отвергают идею «Secure Boot». Однако они усматривают в ней монополистские притязания Microsoft на аппаратное обеспечение, которые не проявлялись до появления «Secure Boot». С одной стороны, в стандартах по сертификации для Windows 8 компания Microsoft четко указывает, что пользователь имеет возможность отключения «Secure Boot». С другой — может произойти так, что в документации к следующей операционной системе данного примечания просто не окажется.

Последовательность загрузки ПК на основе UEFI Пришедший на смену BIOS интерфейс UEFI активирует аппаратное обеспечение, включая драйверы, и выполняет собственные приложения. Если задействуется режим «Secure Boot», UEFI проверяет наличие у драйверов и программ действительных цифровых подписей. В случае их отсутствия процесс запуска будет прерван. Ту же самую проверку проходят менеджер загрузки и ядра установленных операционных систем.

Активация аппаратных средств

На начальном этапе загрузки UEFI мало чем отличается от традиционной BIOS. После проверки того, подается ли на все аппаратные компоненты напряжение, выполняется запуск компонентов материнской платы, процессора и памяти, а затем загружается код UEFI.

Выполнение кода UEFI

Менеджер загрузки UEFI загружает носитель данных и дополнительный код UEFI из памяти NVRAM, а также из раздела UEFI на жестком диске. При этом драйверы и приложения выполняются только в том случае, если их цифровые подписи соответствуют данным, внесенным в базу Allow DB. В завершение выполняется запуск загрузчика ОС.

Загрузка операционной системы

Загрузчик ОС загружает операционные системы либо напрямую, либо с помощью их менеджеров загрузки. Код загрузки ОС и менеджер загрузки должны обладать действующим сертификатом безопасности, в противном случае процесс будет прерван. То же самое относится и ко всем компонентам ядра, которые в дальнейшем загружаются менеджером загрузки.

Проверка «Secure Boot»

В «Secure Boot» все основные файлы операционной системы (ядро, драйверы) должны обладать цифровой подписью. В таблице сертификатов файла указан подходящий сертификат для «Secure Boot», созданный в соответствии со стандартом X.509, а также снабженные цифровой подписью хеш-значения свойств основных файлов. Они должны соответствовать данным, содержащимся в базе Allow DB.

Доброго времени суток.

Работаешь себе за компьютером, работаешь, а тут. бац 😢, и необходимо переустановить систему, или включить функциональные клавиши, или отключить USB-порты и т.д. Без настройки BIOS уже не обойтись.

Я на блоге довольно часто касаюсь темы BIOS (так как целый ряд задач просто не решить без его настройки вовсе!) , а обобщающей темы, в которой бы были разобраны все основные термины и параметры – пока нет.

Так, собственно и родилась эта статья.

Примечание : настройки BIOS приведены на примере ноутбука Lenovo B70.

Очень многие параметры, названия разделов и вкладок – будут аналогичны с другими марками и моделями ноутбуков. Думаю, что собрать всё многообразие марок и всевозможных версий в одной статье (или даже разделе сайта) – просто нереально.

Основные разделы и настройки

Как войти в BIOS

Полагаю, что первое, с чего следует начать эту статью — это с вопроса входа в BIOS (а то и настраивать будет нечего ✌).

В большинстве моделей ПК/ноутбуков, чтобы войти в BIOS нужно нажать кнопку F2 или Del (иногда F1 или Esc) сразу же после включения устройства.

На некоторых ноутбуках (например, Lenovo) есть специальная кнопка Recovery (которую нажимают вместо кнопки включения). После этого, обычно, появляется табличка (как на фото ниже) — для настройки BIOS нужно выбрать пункт BIOS Setup .

Также рекомендую ознакомиться со статьями на моем блоге, посвященных входу в BIOS (ссылки ниже).

👉 В помощь!

1) Как войти в BIOS на компьютере / ноутбуке.

2) Как войти в BIOS на ноутбуке Lenovo.

Кнопки управления

В BIOS все настройки приходится задавать при помощи клавиатуры (что несколько пугает начинающих пользователей, которые привыкли в Windows делать всё с помощью мышки) .

Примечание : более современные версии BIOS (т.е. UEFI ) — поддерживают управление с помощью мышки.

Также стоит отметить, что все настройки задаются на английском (правда, большинство настроек достаточно просто понять, что значат, даже тем, кто не учил английский).

И так, теперь о кнопках.

Обращаю внимание на то, что практически в каждой версии BIOS внизу экрана (либо справа) написаны все самые основные кнопки управления, с помощью которых он настраивается.

Кнопки управления снизу окна / ноутбук Dell Inspiron

Если выделить в общем, то кнопки следующие:

- стрелки →↓↑← — используются для перемещения курсора (изменения параметров);

- Enter — основная клавиша для входа в разделы (а также для выбора определенных параметров, переключения пунктов);

- Esc — выход из BIOS без сохранения настроек (или выход из определенного раздела);

- +/PgUp или -/PgDn — увеличение/уменьшение числового значения определенного параметра, либо его переключение;

- F1 — краткая справка (только для страниц настроек);

- F2 — подсказка по выделенному пункту (не во всех версиях BIOS);

- F5/F6 — смена параметров выбранного пункта (в некоторых версиях BIOS так же могут использоваться для восстановления измененных настроек);

- F9 — информация о системе (загрузка безопасных настроек);

- F10 — сохранить все изменения в BIOS и выйти.

👉 Важно!

В некоторых ноутбуках, чтобы сработали функциональные клавиши (F1, F2. F12) необходимо нажимать сочетание кнопок Fn+F1, Fn+F2. Fn+F12. Обычно эта информация всегда указывается внизу (справа) окна.

Разделы и вкладки

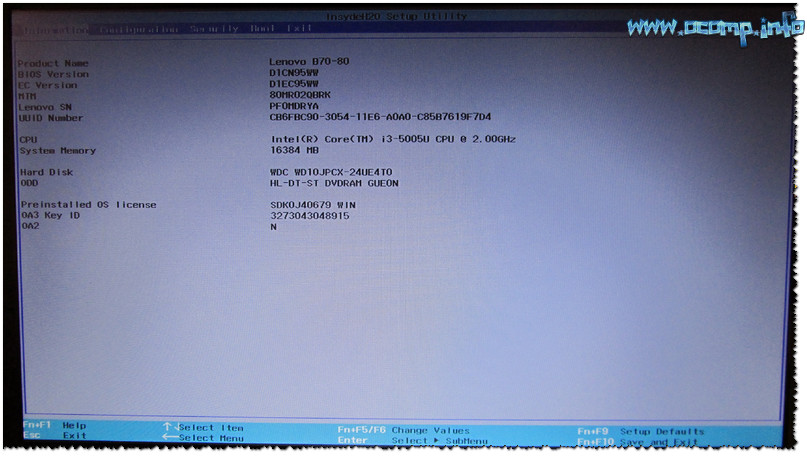

Information

Основная вкладка в BIOS ноутбука которую вы видите, когда заходите. Позволяет получить основные сведения о ноутбуке:

- его марку и модель (см. фото ниже: Product Name Lenovo B70-80) . Эта информация бывает крайне необходима, например, при поиске драйверов;

- версию BIOS (если задумаете обновлять BIOS информация крайне пригодится) ;

- серийной номер вашего устройства (есть не везде, да и информация почти бесполезная) ;

- модель процессора (CPU - Intel Core i3-5005U 2.00GHz);

- модель жесткого диска;

- модель CD/DVD привода и прочая информация.

Вообще, эту вкладку крайне рекомендуется посещать, когда вы хотите узнать информацию о вашем железе. Так же в тех случаях, когда подключили новое оборудование и не знаете, правильно ли оно определилось.

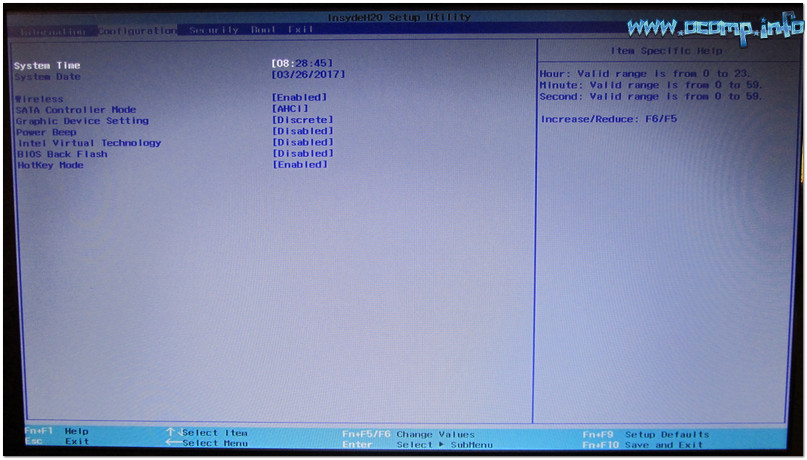

Configuration

Одна из основных вкладка для задания множества параметров. В разных ноутбуках вкладка содержит разные настройки, из основных параметров можно выделить:

- System Time/Date — задание даты и времени (часто в Windows время сбивается, а иногда его и нельзя установить вовсе, пока не настроена соответствующая вкладка в BIOS);

- Wireless — адаптер Wi-Fi, здесь его можно отключить ( примечание : Enabled - включено, Disabled - выключено) . Если вы не работаете с Wi-Fi сетями — рекомендуется отключить адаптер, так как он существенно расходует заряд батареи (даже когда вы не подключаетесь к Wi-Fi сети);

- Sata Conroller Mode — режим работы жесткого диска. Это довольно обширная тема. Здесь скажу, что от выбранного параметра — существенно зависит работа вашего жесткого диска (например, его скорость работы). Если не знаете, что выставить - то оставьте всё по умолчанию;

- Graphic Device Settings — параметр, позволяющий настраивает работу видеокарт (в ноутбуках, у которых две видеокарты: интегрированная и дискретная). В некоторых случаях (например, при работе с Windows XP, или когда вы хотите максимально экономить заряд батареи) здесь можно отключить дискретную видеокарту ( примечание : наверняка произойдет снижение производительности в играх) ;

- Power Beep — включение/отключение динамика-пищалки. На мой взгляд для современного ноутбука в повседневном пользовании — это вещь бесполезная (была актуальна раньше, лет 10 назад) ;

- Intel Virtual Technology — аппаратная виртуализация, которая позволяет запускать на одном физическом компьютере несколько экземпляров операционных систем (гостевых ОС). В общем-то, не для начинающих пользователей;

- BIOS Back Flash — если вы захотите обновить свой старый BIOS на новую версию (т.е. прошить) — включите данную опцию;

- HotKey Mode — режим работы функциональных клавишей. Если опция включена: вместо привычных, скажем, F1-F12 для обновления странички в браузере или получения справки — вы сможете пользоваться мультимедиа возможностями — прибавлять или отключать звук, яркость и пр. Для использования привычных значений F1-F12 — нужно нажимать их совместно с клавишей Fn.

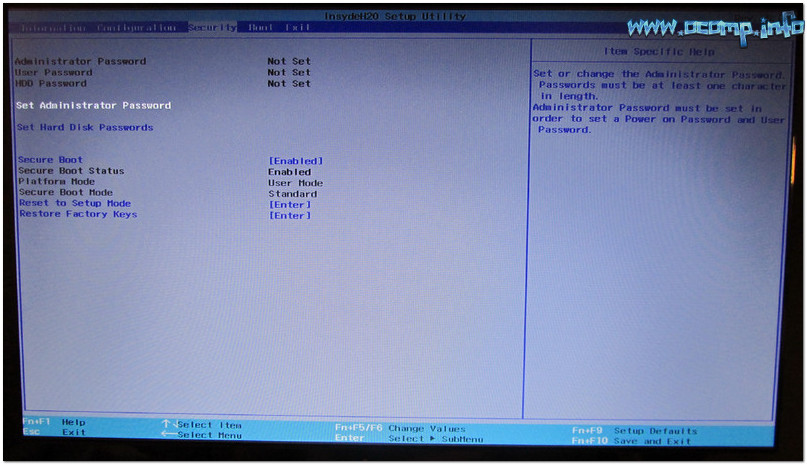

Security

Вкладка для задания безопасности (для некоторых пользователей — одна из основных). Здесь можно задать пароль администратора для доступа к настройкам BIOS или для доступа к жесткому диску.

👉 Важно!

Используйте эти пароли очень осторожно. Дело в том, что, если вы его забудете, в некоторых случаях придется обращаться в сервисные центры.

Также можно попытаться сбросить пароль и собственными силами, об этом я рассказывал здесь.

Основные пункта настроек этого раздела:

- Set Administrator Password — установить пароль администратора;

- Set Hard Dick Password — установить пароль для доступа к жесткому диску;

- Secure Boot — безопасная загрузка (включено/выключено). Кстати, Secure Boot отображается только в случае, если у вас установлен режим загрузки UEFI.

Раздел загрузки. Так же один из самых часто-используемых разделов, необходим практически всегда для редактирования при установке ОС Windows.

Так же здесь задается режим загрузки: UEFI (новый стандарт - для Windows 8/10), либо старый метод загрузки (Legacy, для ОС Windows 7, XP) .

Примечание: новые пункты для редактирования очереди загрузки появятся после сохранения настроек и входа в это меню заново!

👉 Кстати!

Если включена поддержка старого режима, то можно (даже нужно!) менять приоритет загрузки устройств (например, сначала проверить USB-устройства, затем попробовать загрузиться с CD/DVD, затем с HDD) .

👉 В помощь!

Как создать установочную флешку с Windows для UEFI режима загрузки и для Legacy — вы можете узнать из этой статьи

Основные настройки в этом меню:

- Boot Mode : режим загрузки, UEFI или Legacy (разницу описал выше);

- Fast Boot : режим быстрой загрузки (не будет показываться логотип, при загрузке будут поддерживаться только встроенные устройства: клавиатура, дисплей и пр.). Работает только при Boot Mode: UEFI.

- USB Boot : разрешить/запретить загружаться с USB-устройств.

- PXE Boot to LAN : опция включает загрузку компьютера по сети (первоначально будет производиться попытка загрузить операционную систему с сервера, используя локальную сеть. На мой взгляд, для большинства пользователей, бесполезная функция).

Примечание : стоит отметить что, в новой версии UEFI перестала работать возможность поднятия пунктов меню с помощью кнопки F6, но осталась возможность опускать другой пункт кнопкой F5.

Думаю, это слово знают все — переводится с английского, как выход . Так же этот раздел используется почти во всех ноутбуках (и ПК) для сброса настроек в оптимальные (или безопасные).

- Exit Saveng Changes — выйти и сохранить измененные настройки в BIOS;

- Exit Discarding Changes — выйти из BIOS без сохранения настроек;

- Discard Changes — отменить все изменения настроек, сделанных за текущий сеанс;

- Save Changes — сохранить изменения настроек;

- Load Defaults Changes — загрузить настройки BIOS по умолчанию (такими, какими они были при покупке вашего ноутбука) . Обычно используются в случае нестабильной работы устройства, либо в случаях, когда пользователь что-то поменял и уже не помнит.

- OS Optimized Defaults — настройки, оптимизированные для конкретных ОС (далеко не во всех ноутбуках есть данная опция. Несколько упрощает и ускоряет настройку BIOS).

Как выбрать с какого устройства загружаться ноутбуку (Boot Menu)

Чтобы не лазить в настройках BIOS и не выбирать (не выставлять) очередь загрузки, очень удобно пользоваться загрузочном меню, вызывая его только когда необходимо загрузиться с флешки (например). Приведу здесь справочную статью на эту тему (ссылка ниже).

👉 В помощь!

Горячие клавиши для входа в меню BIOS, Boot Menu, восстановления из скрытого раздела.

Вызвав Boot Menu, Вы увидите обычный список устройств, с которых можно загрузиться. Чаще всего в этом списке есть (пример на фото ниже):

- жесткий диск;

- USB-флешка, диск;

- возможность загрузиться по сети (LAN).

Загрузка с USB-флешки Kingston

Для выбора устройства для загрузки используйте стрелочки и клавишу Enter. В общем-то, как и при обычной настройке BIOS.

На этом статью завершаю. За дополнения по теме — заранее благодарю!

Читайте также: