Программы для ddos атак для linux

W elcome Back our Tech kiddies. Today, We will explore some popular tools which are used for Network stress testing. As these tools was developed for network testing, but now some people uses these tools for malicious purposes.

What is DOS Attack ?

Before proceeding , those who are not aware of the term DOS (Denial of Service Attack), this paragraph is for you :

- DOS (Denial of Service) is an attack performed on computer or network that reduces, restricts or prevents accessibility os system resources to legitimate users.

- In simple terms, Attacker floods the victim system with malicious traffic to overload its resources.

- DOS attack can do temporary or permanent damage to a website. I can also slows down network performance.

DDOS Attack Report

- Largest DDOS attack size is 127 Gigabits per second(Gbps) with speed of 50million packets per second.

- 167% increase in average attack peak size from 2015 to 2016.

Powerfull DoS/DDoS Attack Tools

There are many tools available on internet today. You can also find some tools in Kali Linux. I am figuring out some common and effective tools.

1. Slowloris

Due the simple yet elegant nature of this attack, it requires minimal bandwidth to implement and affects the target server’s web server only, with almost no side effects on other services and ports.

You can easily download this tool from github.

2. LOIC (Low Orbit Ion Canon)

This tool is available for Linux, Windows and Android as well.

3. GoldenEye

GoldenEye is another popular tool which is used for security testing purposes. This tool is capable of bringing down victims web servers. This tool is written in python. GoldenEye is available on github. You can download it from here.

GoldenEye is an python app for SECURITY TESTING PURPOSES ONLY!

4. HOIC (High Orbit Ion Canon)

The tool can open up to 256 simultaneous attack sessions at once, bringing down a target system by sending a continuous stream of junk traffic until legitimate requests are no longer able to be processed. HOIC’s deceptive and variation techniques make it more difficult for traditional security tools and firewalls to pinpoint and block DDoS attacks.

The HOIC is a popular DDoS attack tool that is free to download and available for Windows, Mac, and Linux platforms.

5. XOIC

XOIC is another nice DOS attacking tool. It performs a DOS attack on any server with an IP address, a user-selected port, and a user-selected protocol. Developers of XOIC claim that XOIC is more powerful than LOIC in many ways. Like LOIC, it comes with an easy-to-use GUI, so a beginner can easily use this tool to perform attacks on other websites or servers.

6. RUDY (R U Dead Yet ?)

R.U.D.Y. is a popular low and slow attack tool that is designed to crash a web server by submitting long form fields.

7. TOR’s Hammer

ToR’s Hammer was designed to be run through the ToR network to anonymize the attack and limit mitigation. The problem with this strategy is that the ToR network tends to be very slow, thereby limiting the rate at which the packets can be sent and thereby limiting the effectiveness of this tool.

8. THC-SSL-DoS

This DDoS tool (built right into Kali) is different from most DoS tools in that it doesn’t require huge amounts of bandwidth and can be conducted with a single system. It attacks vulnerabilities in SSL to bring down the server. You can download it from THC, but if you are using Kali, you already have it.

9. Pyloris

HULK is another nice DOS attacking tool that generates a unique request for each and every generated request to obfuscated traffic at a web server. This tool uses many other techniques to avoid attack detection via known patterns.

Dos/DDos Attack Tools For Android

1. AnDOSid

AnDOSid is an android tool developed by Scott Herbert that you can use to launch DoS attacks from your mobile phone. It was developed as a stress testing tool, but you know, anything can be misused, even a pen….

2. LOIC

Video

Subscribe To Our Newsletter to get latest technical related stuff directly to your inbox. We’ll not spam you. For More Related Stuff – Subscribe to Our YouTube Channel

Мануал

В этом учебнике Kali Linux мы покажем вам, как использовать Xerxes при запуске атаки DOS.

Что такое DOS-атака?

Тип атаки, которая флудит серверы или сети, что приводит к тому, что источник недоступен для законных пользователей.

Недавно хакеры представили новый образец атаки DDOS под названием Pulse wave, который способен фиксировать несколько целей.

У Pulse Wave нет периода нарастания, как классическая DDoS-атака, все источники зафиксированы один раз и продолжаются по продолжительности.

Кроме того, бот Mirai, который используется в ориентации на колледж в США, длится более 54 часов непрерывно, и исследователи считают, что это новый вариант Mirai, который «более искусен при запуске нападений на уровне приложений».

Учебник Xerxes – Kali Linux

Этот инструмент был зафиксирован на Github от zanyarjamal, это один из простых и мощных инструментов DOS.

Чтобы клонировать инструмент из Github:

Затем перейдите к клонированной папке.

Далее вы должны скомпилировать компилятор GNU GCC

Чтобы начать атаку

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.

Здравтсвуйте при клонировании требует логин и пароль

Добрый день! Зарегистрируйтесь на гитхабе 🙂

Его с гитхаба удалили просто

Да, репозиторий пропал

Anything in here will be replaced on browsers that support the canvas element

Passbolt – это менеджер паролей с открытым исходным кодом, который позволяет безопасно хранить и передавать учетные данные для входа на сайт, пароль роутера, пароль Wi-Fi и т.д. В этом руководстве будет показано, как установить Passbolt Community Edition (CE) на Ubuntu 22.04 с сервером базы данных PostgreSQL, который обычно быстрее, чем сервер базы данных MariaDB/MySQL. Особенности […]

socialscan – это инструмент командной строки для проверки использования электронной почты и имен пользователей социальных сетей на онлайн-платформах. Если задан адрес электронной почты или имя пользователя, socialscan возвращает, доступен ли он, занят или недействителен на онлайн-платформах. Другие подобные инструменты проверяют доступность имени пользователя, запрашивая страницу профиля рассматриваемого имени пользователя и на основе такой информации, как […]

Многие советы по безопасности, как правило, делятся на два лагеря: предназначенные для предприятий с постоянно работающими командами безопасности и инфраструктуры, или быстрая установка инструментов без контекста для одиночных веб-разработчиков. В этой статье мы пойдем по среднему пути и рассмотрим некоторые способы безопасного управления веб-сервером для различных распространенных сценариев развертывания. Цель – обеспечить лучшее понимание инструментария […]

Что такое afrog afrog – это высокопроизводительный, быстрый и стабильный, PoC настраиваемый инструмент для сканирования уязвимостей. PoC включает CVE, CNVD, пароль по умолчанию, утечку информации, идентификацию фингерпринтов, несанкционированный доступ, произвольное чтение файлов, выполнение команд и т.д. Он помогает специалистам по сетевой безопасности быстро проверять и своевременно устранять уязвимости. Особенности Основан на ядре xray, но не […]

Краткое руководство по сканированию портов Сканирование портов – это враждебная техника, часто используемая специалистами по тестированию на проникновение и хакерами для сканирования компьютеров, подключенных к Интернету, и определения того, какие приложения или службы прослушивают сеть, обычно для проведения таргетированных атак. Как правило программное обеспечение безопасности обнаруживает активное сканирование портов и отмечает его как потенциальную угрозу. […]

Мануал

Что такое DDOS-атака?

Тип атаки, при которой несколько скомпрометированных систем атакуют одну цель, которая запрещает доступ к службе законных пользователей целевой системы.

В этом учебном пособии по Kali Linux мы обсудим выполнение DDOS-атаки с Kali Linux.

Необходимые инструменты

Как выполнить атаку DDOS на сайт

Шаг 1: Запустите etherape :

Шаг4: После загрузки Разархивируйте его

Шаг 5: Запустите атаку

Если вы столкнулись с проблемами выполнения или другими проблемами совместимости, не стесняйтесь комментировать.

Общая защита от атаки DDOS

- Снижение скорости подключения IP.

- Используйте IDS,брандмауэры веб-приложений.

- Tweak Connection для IP-порога.

- Использование хостингов, которые предлагают услугу "защита сайта от взлома"

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.

То есть, CF (Cloud Flare), как защиту от DOS, DDOS, вы решили не рассматривать даже?

Всмысле? Это пример атаки, а не обзор WAF

Proxychains команда не найдена. Как решить всё делал по инструкции.

Если это вопрос – что дает вывод ls -l ?

Ошибкак 404 как установить та ?

Как отменить доосс атаку с этого сайта помогите пожалуйста очень прошу Вас!

С какого сайта?) Сайт не Дидосит 😀

u menya problema ya delayu dalche tam pihhitsya “Shutting down GoldenEye”

как поставить свои прокси чтобы с них шёл ддос?

Anything in here will be replaced on browsers that support the canvas element

Passbolt – это менеджер паролей с открытым исходным кодом, который позволяет безопасно хранить и передавать учетные данные для входа на сайт, пароль роутера, пароль Wi-Fi и т.д. В этом руководстве будет показано, как установить Passbolt Community Edition (CE) на Ubuntu 22.04 с сервером базы данных PostgreSQL, который обычно быстрее, чем сервер базы данных MariaDB/MySQL. Особенности […]

socialscan – это инструмент командной строки для проверки использования электронной почты и имен пользователей социальных сетей на онлайн-платформах. Если задан адрес электронной почты или имя пользователя, socialscan возвращает, доступен ли он, занят или недействителен на онлайн-платформах. Другие подобные инструменты проверяют доступность имени пользователя, запрашивая страницу профиля рассматриваемого имени пользователя и на основе такой информации, как […]

Многие советы по безопасности, как правило, делятся на два лагеря: предназначенные для предприятий с постоянно работающими командами безопасности и инфраструктуры, или быстрая установка инструментов без контекста для одиночных веб-разработчиков. В этой статье мы пойдем по среднему пути и рассмотрим некоторые способы безопасного управления веб-сервером для различных распространенных сценариев развертывания. Цель – обеспечить лучшее понимание инструментария […]

Что такое afrog afrog – это высокопроизводительный, быстрый и стабильный, PoC настраиваемый инструмент для сканирования уязвимостей. PoC включает CVE, CNVD, пароль по умолчанию, утечку информации, идентификацию фингерпринтов, несанкционированный доступ, произвольное чтение файлов, выполнение команд и т.д. Он помогает специалистам по сетевой безопасности быстро проверять и своевременно устранять уязвимости. Особенности Основан на ядре xray, но не […]

Краткое руководство по сканированию портов Сканирование портов – это враждебная техника, часто используемая специалистами по тестированию на проникновение и хакерами для сканирования компьютеров, подключенных к Интернету, и определения того, какие приложения или службы прослушивают сеть, обычно для проведения таргетированных атак. Как правило программное обеспечение безопасности обнаруживает активное сканирование портов и отмечает его как потенциальную угрозу. […]

Мануал

Недавно я писал статью о том, как обнаружить и остановить DoS-атаку на Linux.

DoS означает отказ в обслуживании и является очень распространенной атакой на серверы, которая может сделать их непригодными для использования до тех пор, пока проблема не будет устранена.

Есть другой похожий тип атаки, называемый распределенным отказом в обслуживании (DDoS), который сложнее обнаружить и остановить.

В этом типе атаки используется та же идея, что и в атаке типа «отказ в обслуживании», только она распределяет атаку по нескольким серверам.

Вместо того, чтобы увидеть, как ваш сервер подвергается атаке по одному адресу, это происходит от распределенного набора серверов.

Я собираюсь показать вам, как вы можете проверить и остановить DDoS-атаки на ваших серверах Linux.

Предупреждаю, защита от DDoS не так проста, как с в случае DoS.

Фактически, с DDoS вам придется не только использовать команду netstat, но и очень хорошо знать свою сеть и уметь делать некоторые предположения о природе обнаруженных соединений.

Другими словами, защита от DDoS-атак не проста.

Вы можете купить лицензию Windows 8 и не думать о DDos атаках на сервера Linux

Как проверить подсети

Первое, что вам надо проверить, это подключения из общих подсетей (наиболее часто используются /16 или /24 маски).

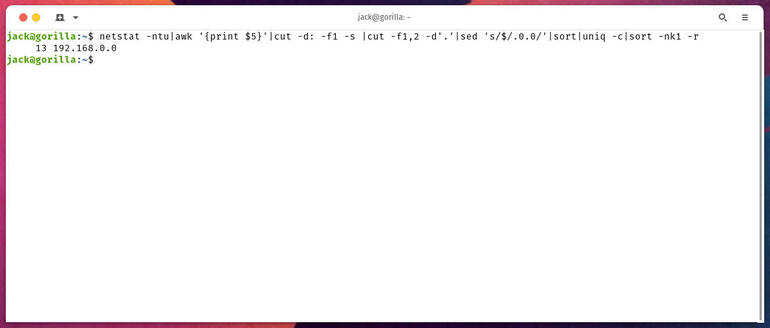

Войдите на свой сервер Linux и введите следующую команду, чтобы узнать, какие соединения поступают из той же подсети (/16):

Вы должны увидеть список всех подключений с адресов, которые содержат одни и те же два первых октета, например 192.168.x.x.

Как видите, у меня 13 подключений к этому серверу из подсети 192.168.x.x.

Чтобы найти соединения из подсети /24, используйте следующую команду:

Приведенная выше команда отобразит все подключения из той же подсети, но первые три октета (например, 192.168.1.x).

Если вы обнаружите большое количество подключений из любой из этих подсетей, вы немного сузили область поиска.

Другая команда netstat выведет список всех IP-адресов, подключенных к серверу.

Вы должны увидеть список всех подключенных IP-адресов и количество их подключений.

Затем мы используем netstat для подсчета количества подключений каждого IP-адреса к вашему серверу.

Приведенная выше команда фактически выведет список IP-адресов из всех подсетей, которые отправляют запросы на соединение вашему серверу.

На этом этапе у вас должно быть хорошее представление о том, откуда исходят подключения и какие IP-адреса связаны с этими подключениями.

У вас может быть большое количество подключений из одной конкретной подсети.

Если эта подсеть не должна попадать на сервер с таким уровнем трафика, скорее всего, именно оттуда исходит DDoS-атака.

Как остановить атаки

Это не так просто, как найти и остановить DoS-атаку.

Однако хорошая новость заключается в том, что после того, как вы определили, откуда исходит DDoS-атака, вы останавливаете ее так же, как вы останавливали DoS-атаку.

Просто запустите команду:

Где ADDRESS- рассматриваемый адрес.

При DDoS-атаке вам придется запускать указанную выше команду для каждого подозрительного адреса, обнаруженного с помощью команд netstat.

Это может занять значительное время, в зависимости от того, сколько машин атакуют ваш сервер.

Если вы обнаружили, что все атаки происходят из одной подсети (той, которая не должна иметь доступа к серверу), вы можете заблокировать всю эту подсеть с помощью iptables, например:

Обязательно замените ADDRESS/SUBNET на те значения, что, по вашему мнению атакуют ваш сервер.

Другой вопрос, который следует учитывать, заключается в том, что если эти атаки исходят из подсетей в вашей локальной сети, почему эти машины бомбардируют ваш сервер атаками.

Если это так, у вас, вероятно, есть гораздо большая проблема.

Одна из лучших вещей, которые вы можете сделать для этих серверов, – это установить fail2ban

Этот инструмент поможет автоматизировать предотвращение как нежелательных входов в систему, так и атак.

Помните, что устранение DDoS-атак не так просто, как в случае DoS.

Вам нужно будет потратить некоторое время на команды, чтобы сузить круг атак, но это время будет потрачено не зря.

Часть статьи уместна, но в целом – абсолютная глупость.

При внятной DDoS атаке система захлебнется. А если система захлебнется – уйдет в ребут. Если стоит программный шейпер – у нас скорость сервака упадет до 1кб/с.

Стоит ли рассказывать про балансировку, смену ip address или домена?

Это базовые инструкции без углубления в детали

Anything in here will be replaced on browsers that support the canvas element

Passbolt – это менеджер паролей с открытым исходным кодом, который позволяет безопасно хранить и передавать учетные данные для входа на сайт, пароль роутера, пароль Wi-Fi и т.д. В этом руководстве будет показано, как установить Passbolt Community Edition (CE) на Ubuntu 22.04 с сервером базы данных PostgreSQL, который обычно быстрее, чем сервер базы данных MariaDB/MySQL. Особенности […]

socialscan – это инструмент командной строки для проверки использования электронной почты и имен пользователей социальных сетей на онлайн-платформах. Если задан адрес электронной почты или имя пользователя, socialscan возвращает, доступен ли он, занят или недействителен на онлайн-платформах. Другие подобные инструменты проверяют доступность имени пользователя, запрашивая страницу профиля рассматриваемого имени пользователя и на основе такой информации, как […]

Многие советы по безопасности, как правило, делятся на два лагеря: предназначенные для предприятий с постоянно работающими командами безопасности и инфраструктуры, или быстрая установка инструментов без контекста для одиночных веб-разработчиков. В этой статье мы пойдем по среднему пути и рассмотрим некоторые способы безопасного управления веб-сервером для различных распространенных сценариев развертывания. Цель – обеспечить лучшее понимание инструментария […]

Что такое afrog afrog – это высокопроизводительный, быстрый и стабильный, PoC настраиваемый инструмент для сканирования уязвимостей. PoC включает CVE, CNVD, пароль по умолчанию, утечку информации, идентификацию фингерпринтов, несанкционированный доступ, произвольное чтение файлов, выполнение команд и т.д. Он помогает специалистам по сетевой безопасности быстро проверять и своевременно устранять уязвимости. Особенности Основан на ядре xray, но не […]

Краткое руководство по сканированию портов Сканирование портов – это враждебная техника, часто используемая специалистами по тестированию на проникновение и хакерами для сканирования компьютеров, подключенных к Интернету, и определения того, какие приложения или службы прослушивают сеть, обычно для проведения таргетированных атак. Как правило программное обеспечение безопасности обнаруживает активное сканирование портов и отмечает его как потенциальную угрозу. […]

Here are 60 public repositories matching this topic.

MatrixTM / MHDDoS

palahsu / DDoS-Ripper

DDos Ripper a Distributable Denied-of-Service (DDOS) attack server that cuts off targets or surrounding infrastructure in a flood of Internet traffic

Leeon123 / CC-attack

Taguar258 / Raven-Storm

Raven-Storm is a powerful DDoS toolkit for penetration tests, including attacks for several protocols written in python. Takedown many connections using several exotic and classic protocols.

PraneethKarnena / DDoS-Scripts

This repo consists of various DDoS scripts, collected from internet. Layer-4 and Layer-7 levels can be targeted using these scripts.

Thibault-69 / RAT-Hodin-v2.9

HardyTomas / DDos-Attack-OVH-

Konstantin8105 / DDoS

theodorecooper / awesome-ddos-tools

Anlos0023 / webdos-ddoser

saurass / Zombie-DDoS

skavngr / netbot

codingplanets / Overload-DoS

"Overload" is a python program that sends active connections to any target of some sort. It is used to perform a DoS/DDoS attack.

Aregluss / Docker-Swarm-DDOS

the-deepnet / ddos

mrprogrammer2938 / DDos-Attack

MrFalconn / FalconDDoser

z9fr / DOS-Attack-Script

OGFris / DDoS

ndbiaw / cc-ddos

biyivi / biyivi_ataque_DDos

rifandani / ddos-hammer

saintly2k / katana

jagreetdg / spikey-spammer

thesc1ent1st / j0lt-ddos-tool

ndbiaw / ddos

ware255 / Mirai-Source-Code-plus

This is the source code for Mirai. The compilation method has been simplified a little and some modifications have been made.

lucthienphong1120 / full-60-ddos-tools

sv3n-mu3ll3r / DDoS-Scripts

Improve this page

Add a description, image, and links to the ddos-attack-tools topic page so that developers can more easily learn about it.

Add this topic to your repo

To associate your repository with the ddos-attack-tools topic, visit your repo's landing page and select "manage topics."

Читайте также: