Программа для уничтожения флешки при подключении в пк

Что может быть более распространенным в мире компьютерных технологий, чем флешки? Они просты в использовании, доступны по цене и используются миллионами людей ежедневно. Все знают, что на USB-накопителях могут храниться вредоносные программы, но знаете ли вы, что этот маленький накопитель может полностью разрушить систему, если вы его вставите в свой компьютер?

Что такое USB Killer?

USB Killer - это модифицированный USB-накопитель, который уничтожает компьютеры, когда вы вставляете его в USB-накопитель устройства. Существуют разные версии этого устройства, и вы даже можете создать самодельную версию за 3 доллара или даже меньше.

USB Killer часто используется в качестве примера того, почему вы должны воздерживаться от подключения неизвестных USB-устройств к вашим системам. USB Killer часто маскируются под портативные вентиляторы, которые могут одурачить тех, кто недостаточно разбирается в области информационной безопасности.

Как USB Killer наносит такой большой урон?

Сила USB Killer заключается в его функциональной простоте: устройство способно нанести большой ущерб системам, используя преимущества взаимодействия USB-накопителей и питания. USB Killer не использует вредоносные программы или специальное оборудование. Он просто посылает высоковольтное питание на компьютер, к которому он подключен, эффективно разрушая систему. Фактически, USB Killer может посылать до 200 В постоянного тока в порт USB - смертельный удар для любой машины.

Но как это работает? USB Killer заряжает батарею конденсаторов с помощью инвертированного преобразователя постоянного тока. Это питание отправляется обратно в компьютер через интерфейс USB и повторяется в цикле. О его физической части мы поговорим чуть позже.

Кто создал USB Killer и почему?

Кем и с какой целью был создан самый первый USB Killer так и не известно. Но в интернете можно найти несколько историй о его происхождении. Некоторые говорят, что USB Killer был изобретен командой по безопасности из Гонконга. Другие говорят, что группа русских хакеров по имени Dark Purple изобрела его.

Независимо от фактического источника, причина изобретения USB Killer является более утилитарной и доброжелательной, чем вы думаете. Фактически это было сделано для тестирования устройств на предмет уязвимости, которую использует USB Killer. Эта уязвимость является постоянной проблемой, поскольку технология USB вытеснила другие виды носителей с общего рынка.

USB Killer открыто продается на рынке под названием USB Kill. Продукт продается как законный инструмент для тестирования. Стоит отметить, что USB Killer поставляется с неким теневым элементом, так как вы можете приобрести USB Killer без какого-либо явного брендинга, чтобы уменьшить подозрения пользователей. В зависимости от намерения или небрежности покупателя это может привести к разрушительным результатам.

Можете ли вы найти USB Killer?

Отличить USB Killer от обычного USB-накопителя гораздо проще, чем кажется. На печатной плате USB был перемещен только один провод, которого достаточно для создания оружия. Следует отметить, что USB вентиляторы часто используются для создания USB Killer, потому что они имеют самые близкие внутренние компоненты к USB Killers.

Чтобы определить, является ли ионизатор USB вентиляторы USB киллером, необходимо открыть корпус вентилятора и проверить проводку. Вы обнаружите, что выходной провод был удален и затем припаян как к ближайшему конденсатору, так и к контакту над проводом заземления. Эта простая модификация может превратить его из безвредного вспомогательного устройства в разрушительный инструмент .

Если у вас есть технические знания для того, чтобы выполнить эту проверку, вы сможете с легкостью опознать USB Killer. Но кто будет проверять монтажную плату каждого USB-накопителя, который они используют?

Тематическое исследование колледжа Сейнт Роуз

22 февраля 2019 года бывший студент колледжа " Сейнт Роуз " Вишванат Акутхота, решил сделать USB Killer. Он добрался до 66 компьютеров колледжа по всему кампусу и фактически убил их с помощью USB Killer. Во время своего увлечения «компьютерным делом», Акутота записал видео о том, как он вставляет USB-устройство в компьютеры. Он говорил: «Я собираюсь убить этого парня», а затем показывал, как вставлял USB Killer.

Парень нанес урон в размере 58 471 долларов . Акутота согласился погасить ущерб колледжа, когда признал себя виновным в суде. Теперь ему грозит до десяти лет тюрьмы и дополнительный штраф в размере 25 тыс. долларов .

Как защитить себя от USB Killer?

Хорошей новостью является то, что вы можете защитить себя от USB Killers. Однако для многих этот может показаться немного неудобным.

Самый простой способ защитить себя от USB Killer - просто закрыть гнездо USB порта заглушкой на вашем компьютере. Это единственный способ физически предотвратить вставку USB Killers в компьютер, но при этом вы не сможете использовать другие USB накопители, уже проверенные.

Второй самый распространенный способ - купить тестер USB Killer. Тестер USB Killer - это плата с припаянным, с одной стороны выходом USB, а с другой входом USB. При каждой использовании флешки, вы вставляете Тестер USB Killer в USB порт компьютера, а на входную сторону тестера , данную флешку. Если флешка не окажется USB Killer, то пройдет успешное извлечение данных с USB накопителя, в противном случае тестер даст определенный знак (в основном индикатором), указывающий на то, что вставленная флешка, это USB Killer.

Заключение

Флешки USB Killer невероятно опасны для систем и убьют ваш компьютер быстрее, чем вы можете сказать: «Я не должен был этого делать». Соблюдайте меры предосторожности при использовании USB накопителя, следуя вышеперечисленным действиям, для защиты вашей системы от USB Killer.

Чтобы взломать чужую сеть, можно применить изощренные высокотехнологичные методы, а можно просто подбросить сотрудникам интересующей хакера компании флешку с «сюрпризом». В последние годы популярность этого способа понемногу падает, но он еще встречается для проникновения в технологические сети промышленных предприятий. А какие существуют методы защиты от вредоносных флешек и как их можно обойти? Сейчас разберемся!

В этой статье мы рассмотрим, как устроена защита USB (Mass Storage Class — Removable Media) и как обмануть системы ограничения по белому списку устройств с помощью создания клонов. Звучит интересно? Хочешь натянуть современные средства защиты? Тогда добро пожаловать в мир увлекательных экспериментов!

Как блокируют флешки

Зачем их блокировать? Чтобы ты не занес в ИТ‑инфраструктуру компании вирус‑шифровальщик, не таскал информацию домой и не приносил игрушки в офис. В разных конторах админы и безопасники действуют по‑разному. В самых печальных случаях порты физически отключаются, заливаются эпоксидкой или опечатываются. В случаях попроще порты отключаются через BIOS/UEFI (что‑то вроде USB Controller = Disabled).

Если админам лень жалко ломать железку, на помощь приходят настройки реестра и групповые политики винды. Например, для полной блокировки USB-носителей открой вот эту ветку реестра:

Если ты выставишь у параметра Start значение 4, твои флешки перестанут подключаться. В групповых политиках ( gpedit. msc ) обычно смотрят в сторону оснастки «Конфигурации компьютера → Административные шаблоны → Система → Доступ к съемным запоминающим устройствам».

Расположение на винде политики, связанной со съемными носителями

Существуют ли способы более изысканно и красиво ограничить подключение нежелательных носителей к компу? Компании побогаче используют дополнительные средства защиты информации (СЗИ) — тот же KAV (и иные антивирусы), DLP-системы, Secret Net (СЗИ от НСД) и прочие. Кто‑то даже устанавливает драйвер для проверки носителя по белому списку, кто‑то проверяет устройство в момент его монтирования.

Настройки СЗИ могут запретить подключение вообще всех устройств, только устройств из черного списка или разрешить подключение девайсов из белого списка. На последнем варианте мы с тобой и остановимся поподробнее.

А как их различают?

Как отличить одну флешку от другой? Понятное дело, что у флешек есть производитель, объем, другие параметры. Но обычно производители снабжают каждую флешку уникальным серийным номером, прописанным в ее прошивке.

Чтобы посмотреть его в винде, можешь использовать такую команду Windows Management Instrumentation — WMIC (предварительно подключив флешку):

Получаем примерно такой вывод команды:

Полученный DeviceID содержит:

- VID — Vendor ID, идентификатор производителя. 13FE — Kingston Technology Company Inc.;

- PID — Product ID, идентификатор изделия. 4200 — Platinum USB drive mini;

- Serial — уникальный серийный номер флешки 070867948D560839 .

VID и PID используются операционкой для поиска дров. Полный список можно посмотреть, например, на сайте Linux USB.

По DeviceID флешка прописывается в реестре:

Также ты можешь получить всю эту информацию с помощью программы USBDeview.

Пример вывода программы USBDeview

В некоторых, особо изысканных и нездоровых случаях в качестве идентификатора флешки применяется Volume Serial Number (VSN, он же так называемый серийный номер тома), который можно получить командой vol или dir .

Вывод команд vol и dir

Почему использовать VSN (в Linux он называется UUID) для идентификации флешек — идея не очень? Дело в том, что данные метки идентифицируют логические тома файловой системы. Чтобы изменить VSN случайным образом, достаточно отформатировать раздел. Понятно, что для жестких дисков это процедура сравнительно редкая, но флешки форматируют довольно‑таки часто.

Что делать с ноунеймом

Для китайских noname-флешек, производители которых «кладут» на соответствие девайса всевозможным рекомендациям и стандартам, такой серийник будет меняться в зависимости от USB-порта, в который ты подключил устройство, и, разумеется, положения звезд на небе. Если твою флешку безопасники пропишут в белый список только на одном порте, то на другом ты ее использовать не сможешь.

Вот пример такой флешки:

Первое, что бросается в глаза, — серийник содержит несколько амперсандов. На самом деле у этой флешки нет серийника вообще. Когда & — второй символ серийного номера, это означает, что система каждый раз при подключении генерирует псевдосерийник сама, то есть он динамический. Проверим это, просто подключив флешку в другой порт:

Как ты видишь, при изменении порта в серийнике меняется номер этого порта ( &2 в конце превратилось в &1 ). Так что нужно или добавлять в список номер такой флешки на всех портах, или использовать только выделенный порт для ее подключения.

В некоторых СЗИ используют иные свойства флешек. Все доступные свойства ты можешь просмотреть, щелкнув на значке флешки правой клавишей мыши и выбрав в контекстном меню «Свойства → Оборудование → Сведения». В выпадающем списке наиболее полезные сведения содержатся в строках «Понятное имя», «Путь к экземпляру устройства» и «Родитель» (тот же DeviceID).

Свойства устройства → Путь к экземпляру устройства

У китайских флешек эти параметры меняются, как генератор случайных чисел. Например, путь к экземпляру устройства для первого и второго USB-порта выглядит так:

Для нормальной флешки здорового человека данный идентификатор стабилен:

- JETFLASH — производитель;

- TRANSCEND_8GB — название устройства;

- 1100 — номер ревизии;

- BBPIX7EB2VMBFI48 — серийный номер.

У разных флешек из одной партии меняться будет только серийник.

Как палят?

Давай посмотрим, какими способами админы могут выявить, что к системе подключили флешку. В Windows имеется целый пул средств для отслеживания подключаемых носителей. Если хочешь поковыряться сам — смотри вот эти две ветки реестра:

Там хранится список идентификаторов подключаемых устройств, при этом информация в этих ветвях реестра не затирается стандартными процедурами в планировщике задач винды, то есть данные хранятся сколь угодно долго.

Если ты предпочитаешь готовые решения, то к твоим услугам классический USBLogView, который в реальном времени регистрирует подключение и отключение флешки. В форензике для комплексного анализа подключений рекомендуем посмотреть в сторону USB Detective и USB Forensic Tracker.

USB Detective извлекает информацию из реестра, логов, иных источников, а также может снимать информацию с Live-системы (в версии Pro), при этом выполняя корреляцию и верификацию данных.

USB Forensic Tracker извлекает все артефакты подключений независимо, поэтому для каждого источника данных ты имеешь свою таблицу подключений USB-устройств (корреляции, к сожалению, он не делает).

Пример вывода программы USB Forensic Tracker

Например, просматривая данные по нашей китайской флешке, мы выяснили, что ее отображаемый серийник на первом порте — 388e987 , на втором — 3с69e2с9 . После форматирования они стали 4247e754 и 966cde2 соответственно.

Во внешних СЗИ имеются функции просмотра и блокирования подключенных флешек в реальном времени или на основе ранее подключенных устройств.

Практический подход к сбитию параметров флешек

Часть 1. VSN (UUID)

Если тебе повезло и в твоей организации блокируют флешки через VSN/UUID, то существует масса годных вариантов. Все представленные ниже кейсы не изменяют основные параметры флешки, такие как серийный номер и информация о модели. Однако помни, что иногда VSN применяется при лицензировании ПО и изменение VSN может повлиять на его работоспособность. Зато, научившись менять VSN, ты сможешь давать вторую жизнь лицензионным прогам, которые жалуются на смену жестких дисков и не хотят работать.

warning

Манипуляции представлены для демонстрации. Применяя их, будь осторожен и внимателен, поскольку при некорректном подборе команд, программ, прошивок ты рискуешь окирпичить флешку, за что мы, конечно, ответственности не несем. Не стоит упоминать, что на тестируемых флешках не следует держать ценную инфу.

Вариант 1. Форматирование

Данный вариант используется, когда активен только черный список флешек, поскольку форматирование меняет идентификатор раздела. Однако задать конкретный идентификатор в данном случае не получится.

Например, флешка с FAT32 до форматирования имеет VSN 4652-F858 , а после быстрого форматирования — 76DA-6C78 . Для NTFS ситуация в целом аналогична.

Как ты видишь, вариант предельно простой, но совершенно неконтролируемый. Это нам как‑то не очень подходит, попробуем менять параметры на избранные нами значения.

Вариант 2. Смена VSN через утилиты

Существуют готовые утилиты для смены VSN, например VolumeID от компании Sysinternals или более приятная на вид графическая утилита Volume Serial Number Changer. Во втором случае нужно просто запустить утилиту, выбрать метку диска, вбить новый идентификатор, нажать Change Serial number, вынуть‑вставить флешку, и все готово.

Работа с утилитой Volume Serial Number Changer и ее результат

Вариант 3. Сделай сам

Ты хочешь полностью познать дзен флешек? Не вопрос. Предварительно определись с файловой системой. Открой любой HEX-редактор и перетащи туда значок флешки из проводника. Для FAT32 VSN находится по смещению 0x43 , для NTFS — на 0x48 .

Исходный VSN устройства с файловой системой NTFS

Нашелся серийник 6666-6666 . Что ж, исправим его и сохраним результат. Помни, что порядок чтения байтов — справа налево (little endian).

Измененный VSN устройства с файловой системой NTFS

Для FAT32 ситуация полностью аналогична.

Измененный VSN устройства с файловой системой FAT

Итак, теперь ты умеешь менять VSN (UUID). Но для по‑настоящему серьезных вещей и создания почти полноценного клона нужно еще немного углубиться в тему.

Часть 2. VID, PID, Serial

Чтобы менять максимальное количество параметров, требуется перепрошить контроллер флешки. Процедура эта сравнительно несложная, но опасная — в случае ошибки ты рискуешь сделать флешку неработоспособной (однако ошибка чаще всего возникает при неудачном выборе прошивки или прошивальщика).

Представим, что у тебя есть исправная флешка (которая работает в офисе без проблем), а также ты приобрел другую флешку — потенциальный клон. Если ты купишь флешку точно той же модели, то при некоторых обстоятельствах сможешь обойти СЗИ, в которых идет проверка только по VID и PID.

Продолжение доступно только участникам

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Борис Осепов

Специалист ИБ. Увлекаюсь средствами анализа вредоносного ПО. Люблю проверять маркетинговые заявления на практике :)

Александр Мессерле

ИБтивист. Исследую в ИБ то, что движется. То, что не движется, кладу в песочницу.

Рекомендуем почитать:

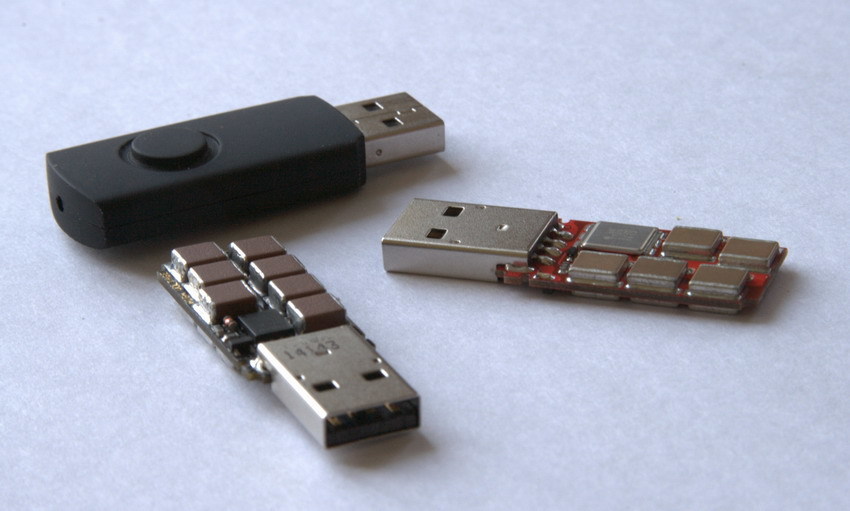

Многие из наших читателей наверняка помнят устройство USB Killer 2.0, о котором мы рассказывали в 2015 году. Прототип флешки, которая способна «поджарить» практически любое устройство или его USB-порт, тогда представил российский исследователь, известный под псевдонимом Dark_Purple. Теперь такое устройство, тоже носящее имя USB Killer, появилось в продаже, однако производителем выступает некая компания из Гонконга. ][ разобрался в ситуации и узнал, связаны ли эти проекты.

USB Killer 2.0 впервые был представлен его создателем, Dark_Purple, в формате обзора на «Хабре». Принцип работы устройства исследователь описал так: «При подключении к USB порту запускается инвертирующий DC/DC преобразователь и заряжает конденсаторы до напряжения -110в, при достижении этого напряжения DC/DC отключается и одновременно открывается полевой транзистор через который -110в прикладываются к сигнальным линиям USB интерфейса. Далее при падении увеличении напряжения на конденсаторах до -7в транзистор закрывается и запускается DC/DC. И так в цикле пока не пробьётся всё и вся».

В ноябре 2015 года Dark_Purple даже запустил собственную кампанию по сбору средств на производство USB Killer 2.0, но, похоже, запустить гаджет в производство так и не удалось.

В конце августа 2016 года некая гонконгская компания вышла на рынок с проектом USB Kill, в рамках которого выпустила в продажу устройство USB Killer, а также девайс Test Shield, который можно использовать вместе с «флешкой-убийцей», и он предохранит принимающую сторону от повреждений. Оба гаджета доступны для заказа, а доставка осуществляется по всему миру. USB Killer можно приобрести за 49,95 евро, а Test Shield обойдется в 13,95 евро.

Согласно официальному сайту проекта, принцип работы USB Killer аналогичен принципу работу устройства Dark_Purple: при подключении к USB-порту гаджет заряжает конденсаторы и в итоге высвобождает -200VDC, атакуя устройство, к которому подключен. Все это повторяется в цикле, множество раз, пока USB Killer подключен к USB-порту. Производитель позиционирует свое устройство, как гаджет для тестировщиков.

Test Shield, в свою очередь, предназначен как для работы в паре с USB Killer, так и для работы самостоятельной. Если подключить USB Killer через этот «переходник», он не нанесет никакого вреда, то есть USB Killer можно будет безопасно опробовать в деле. Также Test Shield может использоваться в качестве, так называемого «презерватива для USB» (среди известных решений такого рода можно назвать Syncstop): через это устройство можно подключать к USB-портам любые гаджеты в незнакомых местах. Test Shield блокирует передачу любых данных, так что можно не волноваться о том, что зарядка гаджета обернется кражей информации или атакой. И, разумеется, Test Shield защитит подключенный к нему девайс от перепада напряжения или атаки типа USB Killer.

Но официальный сайт проекта не дает никого представления о том, кто является производителем данных устройств. Пресс-релиз (PDF) гласит, что за созданием и производством USB Killer и Test Shield стоит неназванная компания из Гонконга. Мы связались с разработчиками и поинтересовались у них, имеет ли их проект какое-то отношение к Dark_Purple, ведь не слышать о его прототипе они не могли.

Представители USB Kill охотно ответили на наши вопросы и рассказали, что проект был создан тремя коллегами и друзьями и Гонконга и Шеньчженя, которые уже почти пять лет занимаются разработкой различного железа для пентестеров, а также для специалистов по безопасности и аудиту. Так как все эти годы компания работала преимущественно с клиентами из частного сектора и занималась кастомными проектами, до выхода на рынок проекта USB Kill о них мало кто знал.

В 2015 году, когда USB Killer 2.0, придуманный Dark_Purple, прогремел на весь интернет, клиенты начали приватно обращаться к представителям маленькой гонконгской фирмы с просьбой построить им такую же штуку, с чем разработчики справились без проблем. Когда стало ясно, что желающих получить «флешку-убийцу» много, возникла идея проекта USB Kill. Представители проекта подчеркнули, что еще до коммерциализации продукта они пытались связаться с Dark_Purple и хотели предложить ему партнерство, однако так и не получили ответа.

Разработчики пишут, что они хорошо понимают риски, связанные с выпуском такого продукта. Дело в том, что согласно их информации, пока только компания Apple озаботилась защитой своего железа от подобных атак, тогда как устройства сотен других производителей по-прежнему уязвимы. При этом, по словам разработчиков, цена защиты в данном случае – это пара центов, которые нужно потратить на оптосоединитель. То есть представители USB Kill склонны рассматривать уязвимость железа к подобным атакам с тех же позиций, как обычно рассматривают обычные софтверные уязвимости:

«Разумеется, перед нами вставал вопрос использования [USB Killer] не по назначению. Но мы убеждены, что аналогично случаям раскрытия софтверных уязвимостей, производители железа несут ответственность перед своими пользователями и обязаны предоставлять им железо, защищенное в достаточной мере. Привлекая внимание к этой проблеме, мы побуждаем к этому производителей. Насколько нам известно, пока Apple – это единственная компания, которая поступает так добровольно, другие производители, очевидно, сделали выбор не защищать своих пользователей, – говорят представители USB Kill.

Уязвимость – это инструмент, но это грубый инструмент. Как и любой другой грубый инструмент, он может быть использован как конструктивно, так и деструктивно. Наша позиция такова: мы строго воспрещаем использовать наши продукты не по назначению. Если кто-то решит использовать наш продукт против железа третьих лиц, не имея на то разрешения (как можно было бы использовать любой другой деструктивный инструмент – молоток или кирпич), такой человек должен быть готов понести всю юридическую ответственность за свои действия. Поэтому мы не продаем наши продукты несовершеннолетним».

Утечка данных часто может навредить гораздо больше, чем их утрата. Поэтому так популярно шифрование и функции дистанционного стирания на мобильных устройствах. Однако важные сведения часто хранятся и на съемных носителях. Если один из них попытаются забрать, времени на очистку не будет. К счастью, уже существуют способы сделать это в один клик, которые мы и рассмотрим в этом обзоре.

Intro

К нам на тестирование попала любопытная флешка SJ Data Killer с функцией мгновенного стирания по нажатию кнопки. Работает волшебная кнопочка сама по себе, без использования компьютера. Разработчик уверяет, что ее можно активировать хоть в кармане и ни о чем больше не беспокоиться. Мы решили проверить, насколько полным получается уничтожение данных.

Вместе со специалистами лаборатории восстановления данных R.LAB мы выяснили, как работает Data Killer.

Как это работает

Внешне Data Killer выглядит как совершенно неприметная флешка. Она сделана из самого обыкновенного пластика, ничего не весит, не имеет никаких опознавательных знаков и надписей. Словом, маскируется под самый обычный китайский noname, который продается в каждом ларьке за 350 рублей.

Внешний вид Data Killer

Другие статьи в выпуске:

Выдать в неприметном стике «Убийцу данных» может единственное отличие — мигающий примерно раз в четыре секунды индикатор на лицевой панели, который сигнализирует о том, что аккумулятор флешки заряжен и она готова в любой момент уничтожить все данные. Да, он может попасться на глаза, зато у тебя всегда будет возможность убедиться, что уничтожение сработает и флешка не подведет в самый неподходящий момент.

При внимательном осмотре можно разглядеть кнопку в индикаторе на лицевой панели

Самое интересное, конечно, у этой флешки внутри. В корпусе устройства установлен обычный чип NAND Flash монолитного типа, что осложняет прямой доступ к данным в домашних условиях. Однако файлы не шифруются и могут быть считаны в лаборатории восстановления данных. Если, конечно, вовремя не нажать на кнопку.

К цепям линии 3,3 В припаян провод от встроенного аккумулятора, он подзаряжается от USB каждый раз при подключении устройства к компьютеру. Рядом расположена схема его перезарядки и уничтожения данных. При нажатии на кнопку на внутренние цепи питания подается напряжение больше 3,3 В. В результате USB-флеш монолитного типа начинает сильно греться и выходит из строя.

Решение неплохое, но у него есть ограничения. Малая емкость аккумулятора и саморазряд могут привести к тому, что, если флешкой долго не пользоваться, уничтожить данные нажатием кнопки не получится. Отсутствие шифрования существенно повышает шансы на успешное восстановление даже с частично поврежденного чипа — если, конечно, устройством завладеет злоумышленник. Поэтому, если, кроме экстренного самоуничтожения, необходимо обеспечить защиту данных от посторонних глаз, стоит позаботиться о шифровании самостоятельно.

Итак, подключаем флешку к компьютеру c установленной Windows 10 x64 и обнаруживаем, что просто так доступ к данным не получить, — флешка разряжена (нам достался образец прямо с завода). В этом случае компьютер не сможет ее сразу определить, придется подождать пять-десять минут до тех пор, пока внутренний аккумулятор наберет необходимый минимальный заряд. Правда, судя по схеме, АКБ Data Killer подключен параллельно, то есть его заряд напрямую не влияет на работу контроллера. Это означает, что даже при севшем аккумуляторе в экстренном случае данные с нее считать все-таки можно, но только, естественно, не обычным «проводником» на домашней персоналке.

Когда аккумулятор немного зарядился, Windows 10 опознала накопитель и замонтировала его как [USB DISK (E:)] .

Data Killer определяется в системе как USB DISK (E:)

Удостоверимся, что на флешке ничего нет, а затем перекинем на нее текстовый документ.

Тестовый файл закинут на Data Killer

После этого извлекаем флешку через «Безопасное извлечение устройств» и пробуем быстро нажать два раза на кнопку-индикатор на лицевой стороне устройства.

Вызываем экстренное повышение напряжения, тем самым стирая все данные

После двойного нажатия флешка сильно нагревается, однако никаких признаков шпионской активности не проявляет.

Во время процедуры уничтожения данных температура устройства сильно повышается

Выжидаем несколько секунд и пробуем считать данные с уничтоженной флешки. Для этого подключаем Data Killer к PC, однако устройство уже не определяется. Не помогли ни всевозможные перерывы в работе на протяжении длительного периода времени, ни многочисленные подключения к различным компьютерам: устройство просто не видится штатными средствами ОС, при этом очень сильно нагреваясь при подключении к компьютеру и не подавая абсолютно никаких признаков жизни, кроме мигающего индикатора. Как и заявлено, флешка действительно вышла из строя, а вместе с тем и прихватила все наши секретные данные.

После процедуры уничтожения прочесть данные обычным способом невозможно. Могут помочь разве что специальные подходы форензики, но так далеко наш тест не зашел. Так что будем считать, что шансов на успешное восстановление мало. Правда, выход из строя схемы преобразователя питания приводит к тому, что вся система уничтожения данных не сработает. Также система уничтожения не сработает при севшем аккумуляторе, поскольку она не включается, если устройство вставлено в USB-порт. Но по крайней мере, ты об этом узнаешь благодаря индикатору.

Выводы

Устройство Data Killer — это хороший способ хранения и транспортировки чувствительных данных. Оно позволяет в экстренной ситуации моментально уничтожить все содержимое двойным нажатием на кнопку на корпусе без каких-либо внешних признаков. Конечно, мы надеемся вскоре увидеть в накопителях SJ Data Killer дополнительные меры защиты данных от разглашения, которые существенно увеличат сферу применения этих устройств. Шифрование данных, блокировка случайного уничтожения, чипы eMLC, их разрушение электрическим пробоем — способов множество, и не все они обязательно приводят к удорожанию производства. А пока — заслуженный плюс!

Было обычное хмурое зимнее утро, мы с коллегами по обыкновению пили утренний кофе, делились новостями, ничто не предвещало беды. Но тут приятель рассказал… далее цитата из скайп чата:

Как-то читал статейку как парень в метро вытянул у чавака из сетчатого кармана сумки флеху, на которой 128 было написано. Пришел домой, вставил в ноут -> спалил пол компа… Написал на флехе 129 и теперь носит в наружном кармане своей сумки.

Картинка для привлечения внимания:

Так как я работаю на предприятии, которое занимается разработкой и производством электроники, то мы с коллегами принялись активно обсуждать варианты реализации такой флешки, — которая “спаливала бы полкомпа.” Было множество хардкорных, фантастических, а также вполне реальных вариантов. И всё бы так и закончилось этим весёлым обсуждением, если бы я не собирался заказывать изготовление печатных плат для других своих проектов.

Итак, USB интерфейс компьютера, как правило, имеет в своём составе USB разъём-> ESD диоды (защита от статики) -> фильтрующие элементы -> защитные элементы в самой микросхеме, содержащей физический уровень интерфейса USB. В современных компьютерах USB “физика” встроена чуть ли не в сам процессор, в компьютерах чуть постарше за USB отвечают североюжные мосты. Задача разработанной флешки всё это дело жэстачайше спалить сжечь, как минимум убить USB порт.

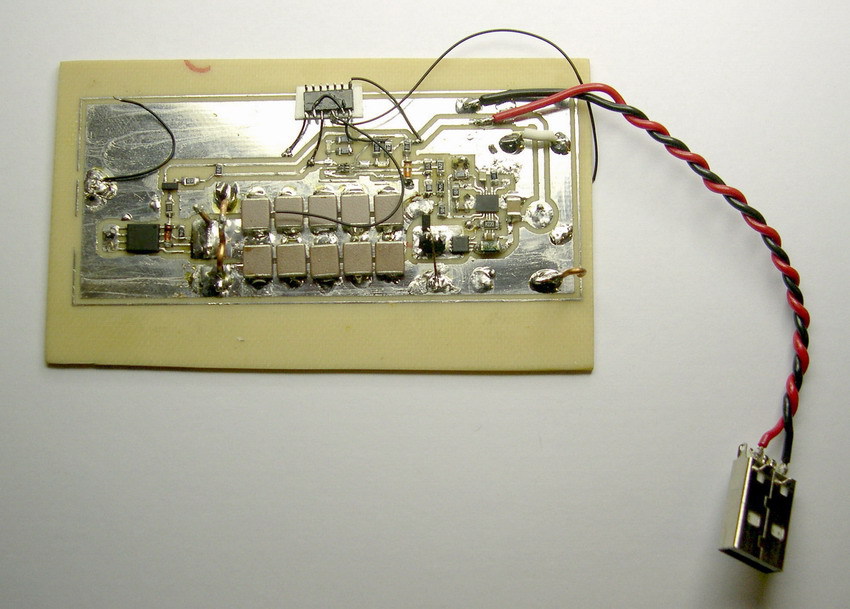

В течение недели мной была разработана вполне конкретная схемотехническая реализация, заказаны компоненты и спустя несколько месяцев ожидания компонентов был собран полностью работоспособный прототип. Была проверена сама идея и “спалено” всё, что только можно.

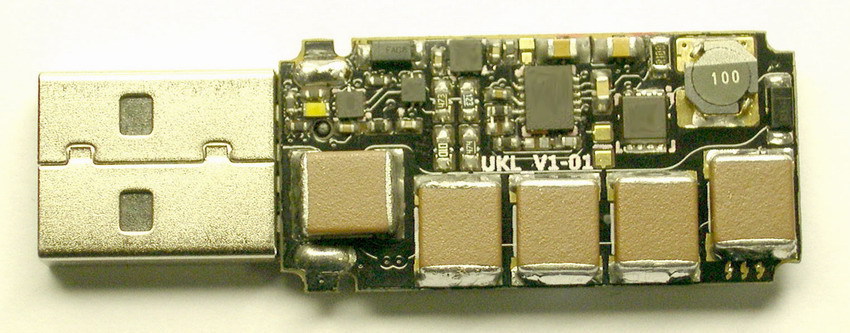

Далее были разработаны и заказаны печатные платы в Китае, смонтирован боевой образец.

Плыты заказывал вот тут. Качеством жутко не доволен, – медь вроде бы ничего, но маска отваливается, шелкография вообще жуть. Считать антирекламой.

Запаяно вручную мной, монтажник из меня так себе.

Сделано было под корпус от обычной флешки.

Принцип работы самой флешки довольно прост. При подключении к USB порту запускается инвертирующий DC/DC преобразователь и заряжает конденсаторы до напряжения -110в, при достижении этого напряжения DC/DC отключается и одновременно открывается полевой транзистор через который -110в прикладываются к сигнальным линиям USB интерфейса. Далее при падении увеличении напряжения на конденсаторах до -7в транзистор закрывается и запускается DC/DC. И так в цикле пока не пробьётся всё и вся. Пытливый ум читателя знакомого с электроникой уже сообразил, почему используется отрицательное напряжение, для прочих поясню, что отрицательное напряжение коммутировать проще, так как нужен N-канальный полевой транзистор, который в отличие от P-канального может иметь значительно больший ток при одинаковых габаритах.

Про область применения говорить не буду, но бывший коллега говорит что это как атомная бомба, круто иметь, только применить нельзя.

Читайте также: