Опасные программы для компьютера

Компьютерный вирус - это вредоносная программа, написанная специально для получения доступа к компьютеру без разрешения его владельца. Такие программы в основном пишутся для кражи или уничтожения компьютерных данных.

Большинство систем заражаются вирусами из-за ошибок в программах, уязвимости операционных систем и плохой защиты. По данным AV-Test, независимой организации, занимающейся анализом и оценкой антивирусного и защитного программного обеспечения, каждый день обнаруживается около 560 000 новых вредоносных программ.

Существуют различные типы компьютерных вирусов, которые можно разделить на категории в зависимости от их происхождения, возможностей распространения, места хранения, файлов, которые они заражают, и разрушительной природы. Давайте углубимся и посмотрим, как эти вирусы работают на самом деле.

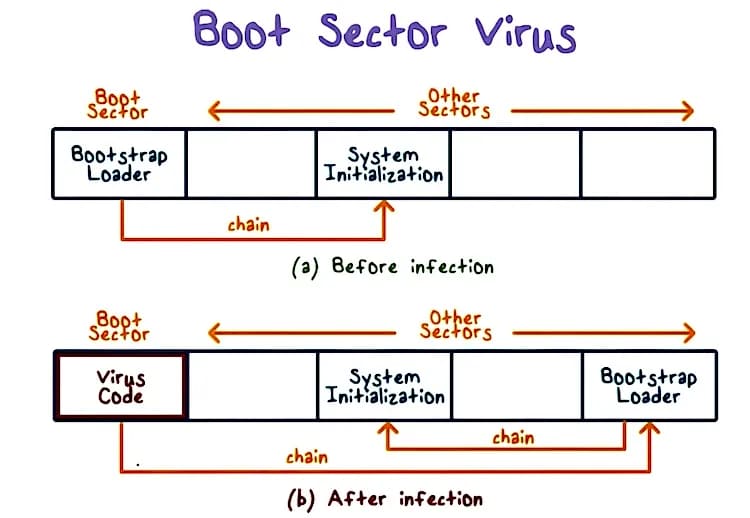

1. Вирус загрузочного сектора

Примеры: Form, Disk Killer, Stone virus, Polyboot.B

Может поражать: Любой файл после попадания в основную память

Вирус Boot Sector заражает главную загрузочную запись (MBR) устройства хранения данных. Любой носитель, независимо от того, является он загрузочным или нет, может вызвать этот вирус. Эти вирусы внедряют свой код в таблицу разделов жесткого диска. После перезагрузки компьютера он попадает в основную память.

Среди распространенных проблем, которые могут возникнуть после заражения, - проблемы с загрузкой, нестабильная работа системы и невозможность найти жесткий диск.

Поскольку вирус загрузочного сектора может шифровать загрузочный сектор, его может быть трудно удалить. В большинстве случаев пользователи даже не подозревают о заражении вирусом, пока не просканируют систему с помощью антивирусной программы.

Однако этот тип вируса стал редким после сокращения использования дискет. Современные операционные системы поставляются со встроенной защитой загрузочного сектора, которая затрудняет поиск MBR.

Защита: Убедитесь, что используемый диск защищен от записи. Не запускайте и не перезагружайте компьютер с подключенными неизвестными внешними дисками.

2. Вирус прямого действия

Вирус прямого действия быстро проникает в оперативную память, заражает все программы/файлы/папки, определенные в пути Autoexec.bat, а затем удаляет себя. Он также может уничтожить данные, находящиеся на жестком диске или USB, подключенном к компьютеру.

Обычно они распространяются при выполнении файла, в котором они содержатся. Пока вы не запустите или не откроете файл, он не распространится на другие части вашего устройства или сети.

Хотя эти вирусы находятся в корневом каталоге жесткого диска, они способны менять местоположение при каждом выполнении. Во многих случаях они не удаляют системные файлы, но снижают общую производительность системы.

Защита: Используйте антивирусный сканер. Вирус прямого действия легко обнаружить, а все зараженные файлы можно полностью восстановить.

3. Вирус перезаписи

Примеры: Grog.377, Grog.202/456, Way, Loveletter.

Может поражать: Любой файл

Вирусы перезаписи очень опасны. Они поражают широкий спектр операционных систем, включая Windows, DOS, Macintosh и Linux. Они просто удаляют данные (частично или полностью) и заменяют оригинальный код своим собственным.

Они заменяют содержимое файла, не изменяя его размер. И как только файл заражен, его невозможно восстановить, и в итоге вы потеряете все данные.

Более того, вирусы этого типа могут не только сделать приложения неработоспособными, но и зашифровать и украсть ваши данные при выполнении.

Несмотря на свою эффективность, злоумышленники больше не используют вирусы перезаписи. Они предпочитают заманивать пользователей настоящими троянскими конями и распространять вредоносный код по электронной почте.

Защита: Единственный способ избавиться от этого вируса - удалить все зараженные файлы, поэтому лучше постоянно обновлять свою антивирусную программу, особенно если вы используете Windows.

4. Скрипт-вирусы

Примеры: DDoS, JS.fornight

Может повлиять на: Любая веб-страница путем внедрения скрытого кода в заголовок, нижний колонтитул или файл корневого доступа.

Вирус веб-скриптов нарушает безопасность веб-браузера, позволяя злоумышленникам внедрять сценарии на стороне клиента в веб-страницу. Он распространяется гораздо быстрее, чем другие обычные вирусы.

Когда он нарушает безопасность веб-браузера, он внедряет вредоносный код для изменения некоторых настроек и захвата браузера. Как правило, он распространяется с помощью зараженной рекламы, всплывающей на веб-страницах.

Вирусы веб-скриптов в основном нацелены на сайты социальных сетей. Некоторые из них достаточно мощны, чтобы рассылать спам по электронной почте и инициировать опасные атаки, такие как DDoS-атаки, чтобы сделать сервер неотзывчивым или до предела медленным.

Их можно разделить на две группы:

- Постоянные вирусы веб-скриптов: могут выдавать себя за пользователя и наносить большой ущерб.

- Непостоянный вирус веб-скриптинга: атакует пользователя незаметно. Он работает в фоновом режиме и остается навсегда скрытым для пользователя.

Защита: Используйте средства удаления вредоносных программ в Windows, отключите скрипты, используйте защиту cookie или установите программное обеспечение для защиты веб-браузера в режиме реального времени.

5. Каталоговый вирус

Пример: Dir-2

Может поражать: Всю программу в каталоге.

Каталоговый вирус (также известный как Кластерный вирус) заражает файл, изменяя информацию о каталоге DOS. Он изменяет DOS таким образом, что она указывает на код вируса, а не на исходную программу.

Более конкретно, этот вирус внедряет вредоносный код в кластер и помечает его как выделенный в FAT. Затем он сохраняет первый кластер и использует его для нацеливания на другие кластеры, связанные с файлом, который он хочет заразить следующим.

Когда вы запускаете программу, DOS загружает и выполняет код вируса до запуска собственно программного кода. Другими словами, вы неосознанно запускаете вирусную программу, в то время как оригинальная программа предварительно перемещена вирусом. После заражения становится очень трудно найти оригинальный файл.

Защита: Установите антивирус, чтобы переместить ошибочно перемещенные файлы.

6. Полиморфный вирус

Примеры: Whale, Simile, SMEG engine, UPolyX.

Может поражать: Любой файл

Полиморфные вирусы кодируют себя, используя разные ключи шифрования каждый раз, когда заражают программу или создают свою копию. Из-за различных ключей шифрования антивирусным программам становится очень трудно их обнаружить.

Этот тип вируса зависит от мутационных механизмов для изменения своих процедур расшифровки каждый раз, когда он заражает устройство. Он использует сложные мутационные механизмы, которые генерируют миллиарды процедур дешифрования, что еще больше затрудняет его обнаружение.

Другими словами, это самошифрующийся вирус, созданный для того, чтобы избежать обнаружения сканерами.

Защита: Установите современные антивирусные инструменты, оснащенные новейшими технологиями безопасности (такими как алгоритмы машинного обучения и аналитика на основе поведения) для обнаружения угроз

7. Резидентный вирус памяти

Примеры: Randex, Meve, CMJ

Может влиять на: Текущие файлы на компьютере, а также файлы, которые копируются или переименовываются.

Резидентный вирус живет в первичной памяти (RAM) и активируется при включении компьютера. Он поражает все файлы, запущенные в данный момент на рабочем столе.

Поскольку вирус загружает свой модуль репликации в основную память, он может заражать файлы, не будучи запущенным. Он автоматически активируется всякий раз, когда операционная система загружается или выполняет определенные функции.

Существует два типа вирусов, живущих в памяти:

- Быстрые инфекторы специально созданы для того, чтобы как можно быстрее испортить как можно больше файлов. Их очень легко заметить из-за их негативных последствий.

- Медленные инфекторы постепенно снижают производительность компьютера. Они распространяются более широко, поскольку могут оставаться незамеченными гораздо дольше.

Защита: Сильные антивирусные инструменты могут удалить вирус из памяти. Они могут поставляться в виде патча для ОС или обновления существующего антивирусного программного обеспечения.

Если вам повезет, в вашем антивирусном ПО может быть расширение или плагин, который можно загрузить на флешку и запустить, чтобы удалить вирус из памяти. В противном случае, возможно, придется переформатировать машину и восстановить все, что можно, из имеющейся резервной копии.

8. Макровирус

Примеры: Bablas, Concept и вирус Melissa

Может поражать: файлы .mdb, .PPS, .Doc, .XLs.

Эти вирусы написаны на том же макроязыке, который используется в популярных программах, таких как Microsoft Excel и Word. Они вставляют вредоносный код в макросы, связанные с электронными таблицами, документами и другими файлами данных, заставляя зараженную программу запускаться сразу после открытия документа.

Макровирусы предназначены для повреждения данных, вставки слов или изображений, перемещения текста, отправки файлов, форматирования жестких дисков или передачи еще более разрушительных видов вредоносных программ. Они передаются через фишинговые электронные письма. В основном они поражают файлы MS Excel, Word и PowerPoint.

Поскольку этот тип вируса действует на приложения (а не на операционные системы), он может заразить любой компьютер под управлением любой операционной системы, даже Linux и macOS.

Защита: Отключите макросы и не открывайте электронные письма из неизвестных источников. Вы также можете установить современное антивирусное программное обеспечение, которое легко обнаруживает макровирусы.

9. Вирус-компаньон

Примеры: Stator, Terrax.1096

Может поражать: Все файлы .exe

В большинстве случаев вирусы-компаньоны требуют вмешательства человека для дальнейшего заражения машины. После появления Windows XP, которая больше не использует интерфейс MS-DOS, у таких вирусов стало меньше путей для распространения.

Однако вирус все еще работает в последних версиях операционных систем Windows, если пользователь открывает файл непреднамеренно, особенно при отключенной опции "показывать расширение файла".

10. Многосторонний вирус

Примеры: Ghostball, Invader.

Может повлиять на: файлы и загрузочный сектор.

Многосторонний вирус заражает и распространяется разными способами в зависимости от операционной системы. Обычно он остается в памяти и заражает жесткий диск.

В отличие от других вирусов, которые поражают либо загрузочный сектор, либо программные файлы, многосторонний вирус атакует как загрузочный сектор, так и исполняемые файлы одновременно, вызывая еще больший ущерб.

Попадая в систему, он заражает все диски, изменяя содержимое приложений. Вскоре вы начнете замечать отставание в производительности и нехватку виртуальной памяти, доступной для пользовательских приложений.

Защита: Очищайте загрузочный сектор и весь диск перед сохранением новых данных. Не открывайте вложения из ненадежных интернет-источников и установите надежный и проверенный антивирусный инструмент.

11. FAT-вирус

Пример: Вирус ссылок

Может поражать: Любой файл

FAT расшифровывается как file allocation table, это раздел диска, который используется для хранения информации, такой как расположение всех файлов, общий объем памяти, доступное пространство, использованное пространство и т.д.

Вирус FAT изменяет индекс и делает невозможным для компьютера выделение файла. Он достаточно силен, чтобы заставить вас отформатировать весь диск.

Другими словами, вирус не изменяет хост-файлы. Вместо этого он заставляет операционную систему выполнять вредоносный код, изменяющий определенные поля в файловой системе FAT. В результате компьютер не может получить доступ к определенным разделам жесткого диска, где находятся важные файлы.

По мере распространения вируса несколько файлов или даже целые каталоги могут быть перезаписаны и безвозвратно потеряны.

Защита: Избегайте загрузки файлов из ненадежных источников, особенно тех, которые определены браузером или поисковой системой как "атакующие/небезопасные сайты". Используйте надежное антивирусное программное обеспечение.

Другие вредоносные программы, которые не являются вирусами, но не менее опасны

12. Троянский конь

Примеры: ProRat, ZeroAccess, Beast, Netbus, Zeus

Троянский конь (или троян) - это невоспроизводимый тип вредоносного ПО, который выглядит легитимным. Пользователей обычно обманом заставляют загрузить и выполнить его на своей системе. Он может уничтожить/изменить все файлы, модифицировать реестр или вывести компьютер из строя. Более того, он может дать хакерам удаленный доступ к вашему компьютеру.

Как правило, трояны распространяются с помощью различных форм социальной инженерии. Например, пользователей обманом заставляют нажимать на поддельные рекламные объявления или открывать вложения электронной почты, замаскированные под настоящие.

Защита: Избегайте открытия неизвестных файлов (особенно с расширениями .exe, .bat и .vbs), атакованных по электронной почте. Используйте надежное антивирусное программное обеспечение высокого класса и регулярно обновляйте его.

13. Червь

Пример: Code red, ILOVEYOU, Morris, Nimda, Sober, WANK.

Червь - это отдельная вредоносная программа, которая воспроизводит себя для распространения на другие компьютеры. Для перемещения от одной системы к другой он использует сети (в основном электронную почту) и бреши в системе безопасности. В отличие от вирусов, он перегружает сеть, реплицируясь или отправляя слишком много данных (превышая пропускную способность), заставляя хозяев отключать сервер.

Червь способен реплицировать себя без какого-либо участия человека. Ему даже не нужно подключать приложение, чтобы нанести ущерб.

Большинство червей предназначены для изменения содержимого, удаления файлов, истощения системных ресурсов или внедрения на компьютер дополнительного вредоносного кода. Они также могут красть данные и устанавливать черный ход, облегчая злоумышленникам контроль над компьютером и его системными настройками.

Защита: Обновляйте операционную систему и убедитесь, что вы используете надежное программное обеспечение для обеспечения безопасности.

14. Логические бомбы

Логические бомбы - это не вирус, но по своей сути вредоносны, как черви и вирусы. Это часть кода, намеренно вставленная (скрытая) в программу. Код выполняется при соблюдении определенных критериев.

Например, взломщик может вставить код кейлоггера в любое расширение веб-браузера. Код активируется каждый раз, когда вы посещаете страницу входа в систему. Затем он перехватывает все нажатия клавиш, чтобы украсть ваше имя пользователя и пароль.

Логические бомбы могут быть вставлены в существующее программное обеспечение или в другие формы вредоносного ПО, такие как черви, вирусы или троянские кони. Они находятся в спящем состоянии до момента срабатывания и могут оставаться незамеченными годами.

Защита: Периодически сканируйте все файлы, включая сжатые, и обновляйте антивирусное программное обеспечение.

Часто задаваемые вопросы

Когда был создан самый первый компьютерный вирус?

Кто создал первый вирус для ПК?

В 1986 году Амджад Фарук Алви и Басит Фарук Алви написали вирус для загрузочного сектора под названием "Brain", чтобы предотвратить несанкционированное копирование созданного ими программного обеспечения. 'Brain' считается первым компьютерным вирусом для IBM PC и совместимых компьютеров.

Первым вирусом, специально нацеленным на Microsoft Windows, был WinVir. Он был обнаружен в 1992 году. Вирус не содержал никаких вызовов Windows API. Вместо этого он использовал API DOS.

Какая самая дорогая кибератака всех времен?

Самой разрушительной вредоносной программой на сегодняшний день является MyDoom. Впервые обнаруженный в январе 2004 года, он стал самым быстро распространяющимся почтовым червем в истории. Он создавал сетевые дыры, через которые злоумышленники получали доступ к зараженным машинам.

В 2004 году почти четвертая часть всех электронных писем была заражена MyDoom. Ущерб от этого вируса составил более 38 миллиардов.

Федеральное управление по информационной безопасности каждый год предупреждает об особенно уязвимых программах. Мы расскажем, какие программы вошли в число самых небезопасных.

Осторожней с этими программами, потому что у них есть серьезные уязвимости в безопасности, которые могут помочь преступникам получить доступ к вашим данным. Федеральное управление по информационной безопасности (FOIS) изучило, какие слабые места есть у популярных программ, и мы выбрали самые опасные из них.

Самые опасные программы 2017/18

Linux: с 187 уязвимостями Linux чуть не стала самой небезопасной операционной системой. Надо отметить, что исследовано было ядро Linux, которое служит основой для собственных дистрибутивов Linux.

Adobe Acrobat Reader: Adobe Reader на самом деле считается довольно безопасным, но и у этой программы было выявлено 167 уязвимостей в 2017/18 году.

Mac OS X: операционная система Apple со своими 148 пробелами в безопасности кажется наименее уязвимой операционной системой по сравнению с конкурентами.

Chrome: в прошлом году в браузере Google выявили 111 пробелов в безопасности, за счет чего программа заняла пятое место.

Safari: браузер Apple Safari тоже оказался не совсем безопасным. По данным Федерального управления по информационной безопасности, на момент последней проверки было обнаружено 99 уязвимостей.

Internet Explorer: были обнаружены 96 уязвимостей, что делает уже давно устаревший браузер по-прежнему более безопасным, чем Safari от Apple. Между тем, Windows 10 идет с предустановленным Edge.

Microsoft Office: в пакете Microsoft Office зафиксировано всего 65 слабых мест.

Java Runtime: Федеральное управление по информационной безопасности в 2017/18 году зафиксировало 63 уязвимости в Java Runtime.

Firefox: единственное исключение – у программы не было обнаружено ни одной уязвимости.

И что теперь делать? Выбросить компьютер из окна?

Не забывайте, что существуют важные различия между критическими уязвимостями и «нормальными» уязвимостями. Критические уязвимости отличаются тем, что их используют или могут использовать преступники, в то время как «нормальные» слабости есть почти у каждой программы.

Вот как выглядит рейтинг действительно опасных программ:

За последние годы уязвимостей в ПО стало меньше

Уязвимости программного обеспечения по данным Института имени Хассо Платтнера

В последние годы число уязвимостей в программах и операционных системах серьезно уменьшилось. Об этом свидетельствуют данные Федерального управления по информационной безопасности

Анализ Потсдамского Института имени Хассо Платтнера тоже подтверждает тот факт, что в современных версиях программ встречается все меньше и меньше уязвимостей. А многие компании даже выплачивают платят пользователям вознаграждение за выявление таких ошибок. Тем не менее, юзеры должны регулярно обновлять свое программное обеспечение.

Как удалить уязвимые программы

Как вы уже заметили, большинство программ из нашего списка просто невозможно убрать с компьютера. Однако некоторые из них, например Flash Player, все-таки можно удалить.

Несмотря на то, что в Flash Player в последнее время уязвимости не были обнаружены, в этой программе просто нет особой необходимости, потому что все крупные сайты работают без него. Но удалить его не так просто, потому что различные части программы «прячутся» в системе.

Для удаления Flash Player вам понадобится специальный Flash Player Uninstaller, который отслеживает и удаляет все его фрагменты. После загрузки файла запустите его двойным щелчком, а затем нажмите кнопку «Удалить», чтобы удалить все части проигрывателя Flash Player. Через несколько секунд вы получите подтверждение.

Если вы не можете расстаться с этим проигрывателем, рекомендуем вам не отказываться от регулярных обновлений. Кстати, недавно мы рассказывали, почему Flash Player небезопасен.

К тому времени, когда мы включаем наши компьютеры и подключаем их к Интернету, они уже подвергаются множеству опасностей. Киберпреступники используют вредоносное ПО для получения прибыли. В этом смысле для достижения своих целей они используют вредоносные программы, вирусы, трояны и многое другое. Поэтому мы должны надлежащим образом защищать наши устройства, чтобы уберечь их от этих угроз. В этом уроке мы обсудим, какие опасные программы могут заразить мой компьютер, и добавим несколько практических советов по их защите.

Каждый день к нашей домашней или офисной сети подключается все больше устройств. Недостаточно хорошо защитить наш компьютер, мы должны защитить остальное оборудование в целом. Сегодня общие папки обычно находятся в облаке или локально. Если один из наших компьютеров становится зараженным из-за недостаточной защиты, это может привести к заражению остальных компьютеров. Поэтому мы должны думать не только об индивидуальной безопасности нашего оборудования, но и о нашей сети в целом. Далее мы рассмотрим опасные программы, которые могут повлиять на нашу безопасность.

Вредоносное ПО и опасные программы

вредоносных программ может быть определено как вредоносное программное обеспечение или любой тип программного обеспечения, которое может выполнять вредоносные действия для компьютерной системы без ведома пользователя. В этом смысле мы могли бы рассматривать вредоносные программы как общий термин, который мы используем, чтобы говорить о компьютерных угрозах, которые могут повредить наши компьютеры.

Таким образом, киберпреступники используют разные типы вредоносных программ. Например, они могут украсть нашу информацию с помощью трояна, вызвать сбой в работе компьютера с помощью вируса или шантажировать пользователя, зашифровав его данные с помощью программы-вымогателя. Кроме того, в эту категорию опасных программ мы можем включать вирусы, черви, рекламное ПО и многое другое.

Важное соображение заключается в том, что мы не должны путать его с неисправное программное обеспечение . В этом случае мы обнаруживаем программы, которые не были разработаны с намерением причинить вред, но которые после программирования содержат важные ошибки в своем коде. В результате этих ошибок или сбоев это означает, что использование этих ошибочных программ может раскрыть вашу информацию и создать значительный риск для безопасности.

Компьютерный вирус

We можно сказать, что компьютерный вирус это программа, цель которой - изменить нормальную работу любого компьютера. Более того, это делается без ведома пользователя и с вредоносными намерениями на этом устройстве.

- Быть простой шуткой.

- Выполнять вредоносные действия в компьютерных системах.

- Создавайте бесполезный трафик для насыщения сетей.

- Код вируса размещен в оперативной памяти.

- Возьмите под свой контроль основные службы операционной системы.

- Вызов исполняемых файлов для запуска.

- Код вируса добавляется в файл и сохраняется на жестком диске.

С другой стороны, вирусы поражают почти все операционные системы, такие как Windows, MacOS и Linux, даже на мобильных устройствах. Следует иметь в виду, что он обычно атакует только ту операционную систему, для которой он был создан.

Трояны

A троянец также известен в компьютерном мире как троянский конь . В данном случае это вредоносное ПО, которое представляется жертве как программное обеспечение, которое кажется законным и безвредным. Его цель является дать злоумышленнику удаленный доступ на зараженный компьютер. Используя троян, вы можете выполнять разные задачи, но в большинстве случаев они создают бэкдор или бэкдор. Благодаря ему киберпреступники получают доступ к удаленному администрированию компьютера жертвы.

Важным условием для того, чтобы вредоносная программа считалась трояном, является то, что она должна получать доступ к зараженной машине и управлять ею без обнаружения ее присутствия. Что касается их формы заражения, то это может быть преднамеренное заражение, хотя наиболее распространенным является то, что они обнаруживаются в P2P-сетях или на веб-сайтах под видом безобидных программ. Их основной целью обычно является кража конфиденциальной информации, для которой они используют тот черный ход, о котором мы упоминали ранее.

Компьютерный червь

Еще одна из самых опасных программ - это компьютерный червь . Это также вредоносная программа, которая будет реплицирована для распространения на другие компьютеры. Этот тип вредоносного ПО будет использовать компьютерную сеть для распространения, используя недостатки безопасности на целевом компьютере.

Цель компьютерных червей - распространить и поразить как можно больше устройств. Его способ действия - создание собственных копий на зараженном компьютере, а затем их распространение с помощью различных средств, таких как электронная почта и программы P2P. В некоторых случаях они используют методы социальной инженерии, чтобы придать этой вредоносной программе привлекательное имя.

Крипто-Вымогатели

A атака ransomware можно сказать, что это вредоносная программа, которая отвечает за шифрование всех данных на компьютере, на котором она работает. Вы должны быть бдительными, потому что есть вероятность, что все данные, которые используются в локальной сети, будут зашифрованы. Лучшее решение, чтобы вернуться к нормальной работе, обычно - это стереть и восстановить эти компьютеры с помощью наших резервных копий, если у нас есть хорошая политика резервного копирования. В этом случае, прежде чем мы начнем, мы должны убедиться, что эти копии не заражены.

- Процесс дешифрования не всегда работает хорошо, и некоторые файлы могут быть потеряны.

- Иногда они не отправляют ключ дешифрования.

- Даже если они отправят вам ключ дешифрования, это не гарантия того, что компьютеры заражены, и они снова потребуют выкуп позже.

Рекламное и шпионское ПО

Рекламное ПО любой программа, которая будет показывать нам вводящую в заблуждение или нежелательную рекламу . Его цель - приносить прибыль своим создателям, показывая рекламу в:

- На веб-странице с использованием графики, плакатов и всплывающих окон.

- Во время установки некоторого программного обеспечения устанавливаются приложения, которые не следует устанавливать, чтобы показать нам их рекламу.

Что касается Шпионское ПО, это представляет собой тип вредоносного ПО, которое собирает информацию с компьютера, а затем передает эти данные внешнему объекту, при этом владелец компьютера не знает фактов. Обычно они связаны, поскольку выполняют обе функции.

Практические советы, как защитить себя

Первым делом мы должны начать с поддержки операционных систем наших компьютеров последними обновлениями. Также удобно иметь установленный антивирус и, если возможно, антивирусную программу. Примером последнего может быть бесплатная версия Malwarebytes или Защитника Windows. Еще очень важно скачать программы с сайта разработчика.

Что касается электронных писем, обратите особое внимание на ссылки, которые исходят от них. Иногда это фишинговые атаки, выдаваемые за легитимные веб-сайты. Перед тем, как щелкнуть, вы должны внимательно просмотреть URL-адрес. Мы также не должны запускать или загружать вложения сомнительного происхождения, которые доходят до нашей почты. Если мы проигнорируем это, мы можем предоставить наши учетные данные злоумышленнику и установить какой-либо тип вредоносного ПО.

Пользователи компьютеров Windows и Mac, смартфонов и планшетов находятся под постоянно растущей угрозой, исходящей от компьютерных вирусов и вредоносных программ. Принятие мер означает понимание того, с чем вы столкнулись. Рассмотрим основные типы вредоносных программ и их последствия.

Краткий обзор

Термин «вредоносное ПО» используется для описания любой вредоносной программы на компьютере или мобильном устройстве. Эти программы устанавливаются без согласия пользователей и могут вызывать ряд неприятных последствий, таких как снижение производительности компьютера, извлечение из системы персональных данных пользователя, удаление данных или даже воздействие на работу аппаратных средств компьютера. Поскольку киберпреступники придумывают все более сложные способы проникновения в системы пользователей, рынок вредоносных программ существенно расширился. Давайте рассмотрим некоторые из наиболее распространенных типов вредоносных программ, которые можно встретить в интернете.

1. Вирусы

Компьютерные вирусы получили свое название за способность «заражать» множество файлов на компьютере. Они распространяются и на другие машины, когда зараженные файлы отправляются по электронной почте или переносятся пользователями на физических носителях, например, на USB-накопителях или (раньше) на дискетах. По данным Национального института стандартов и технологий (NIST) , первый компьютерный вирус под названием «Brain» был написан в 1986 году двумя братьями с целью наказать пиратов, ворующих ПО у компании. Вирус заражал загрузочный сектор дискет и передавался на другие компьютеры через скопированные зараженные дискеты.

2. Черви

В отличие от вирусов, червям для распространения не требуются вмешательства человека: они заражают один компьютер, а затем через компьютерные сети распространяются на другие машины без участия их владельцев. Используя уязвимости сети, например, недостатки в почтовых программах, черви могут отправлять тысячи своих копий и заражать все новые системы, и затем процесс начинается снова. Помимо того, что многие черви просто «съедают» системные ресурсы, снижая тем самым производительность компьютера, большинство из них теперь содержит вредоносные «составляющие», предназначенные для кражи или удаления файлов.

3. Рекламное ПО

Одним из наиболее распространенных типов вредоносных программ является рекламное ПО. Программы автоматически доставляют рекламные объявления на хост-компьютеры. Среди разновидностей Adware - всплывающие рекламные объявления на веб-страницах и реклама, входящая в состав «бесплатного» ПО. Некоторые рекламные программы относительно безвредны, в других используются инструменты отслеживания для сбора информации о вашем местонахождении или истории посещения сайтов и вывода целевых объявлений на экран вашего компьютера. BetaNews сообщил об обнаружении нового типа рекламного ПО, который может отключить антивирусную защиту. Поскольку Adware устанавливается с согласия пользователя, такие программы нельзя назвать вредоносными: обычно они идентифицируются как «потенциально нежелательные программы».

4. Шпионское ПО

Шпионское ПО делает то, что предполагает его название - следит за вашими действиями на компьютере. Оно собирает информацию (например, регистрирует нажатия клавиш на клавиатуре вашего компьютера, отслеживает, какие сайты вы посещаете и даже перехватывает ваши регистрационные данные), которая затем отправляется третьим лицам, как правило, киберпреступникам. Оно также может изменять определенные параметры защиты на вашем компьютере или препятствовать сетевым соединениям. Как пишет TechEye, новые типы шпионских программ позволяют злоумышленникам отслеживать поведение пользователей (естественно, без их согласия) на разных устройствах.

5. Программы-вымогатели

Программы-вымогатели заражают ваш компьютер, затем шифруют конфиденциальные данные, например, личные документы или фотографии, и требуют выкуп за их расшифровку. Если вы отказываетесь платить, данные удаляются. Некоторые типы программ-вымогателей могут полностью заблокировать доступ к вашему компьютеру. Они могут выдавать свои действия за работу правоохранительных органов и обвинить вас в каких-либо противоправных поступках. В июне 2015 года в Центр приёма жалоб на мошенничество в Интернете при ФБР обратились пользователи, сообщившие о финансовых потерях на общую сумму 18 000 000 долларов в результате деятельности вируса-вымогателя CryptoWall.

6. Боты

Боты - это программы, предназначенные для автоматического выполнения определенных операций. Они могут использоваться для легитимных целей, но злоумышленники приспособили их для своих вредоносных целей. Проникнув в компьютер, боты могут заставить его выполнять определенные команды без одобрения или вообще без ведома пользователя. Хакеры могут также пытаться заразить несколько компьютеров одним и тем же ботом, чтобы создать бот-сеть, которая затем будет использоваться для удаленного управления взломанными машинами - красть конфиденциальные данные, следить за действиями жертвы, автоматически распространять спам или запускать разрушительные DDoS-атаки в компьютерных сетях.

7. Руткиты

Руткиты позволяют третьей стороне получать удаленный доступ к компьютеру и управлять им. Эти программы используются IT-специалистами для дистанционного устранения сетевых проблем. Но в руках злоумышленников они превращаются в инструмент мошенничества: проникнув в ваш компьютер, руткиты обеспечивают киберпреступникам возможность получить контроль над ним и похитить ваши данные или установить другие вредоносные программы. Руткиты умеют качественно маскировать свое присутствие в системе, чтобы оставаться незамеченными как можно дольше. Обнаружение такого вредоносного кода требует ручного мониторинга необычного поведения, а также регулярного внесения корректировок в программное обеспечение и операционную систему для исключения потенциальных маршрутов заражения.

8. Троянские программы

Более известные как троянцы, эти программы маскируются под легитимные файлы или ПО. После скачивания и установки они вносят изменения в систему и осуществляют вредоносную деятельность без ведома или согласия жертвы.

9. Баги

Баги - ошибки в фрагментах программного кода - это не тип вредоносного ПО, а именно ошибки, допущенные программистом. Они могут иметь пагубные последствия для вашего компьютера, такие как остановка, сбой или снижение производительности. В то же время баги в системе безопасности - это легкий способ для злоумышленников обойти защиту и заразить вашу машину. Обеспечение более эффективного контроля безопасности на стороне разработчика помогает устранить ошибки, но важно также регулярного проводить программные корректировки, направленные на устранение конкретных багов.

Мифы и факты

Существует ряд распространенных мифов, связанных с компьютерными вирусами:

Между тем, рост количества устройств взаимодействующих друг с другом в Интернете Вещей (IoT), открывает дополнительные интересные возможности: что если зараженный автомобиль съедет с дороги, или зараженная «умная» печь продолжит нагреваться, пока не случится превышение нормальной нагрузки? Вредоносного ПО будущего может сделать такой физический ущерб реальностью.

У пользователей есть ряд неправильных представлений о вредоносных программах: например, многие считают, что признаки заражения всегда заметны и поэтому они смогут определить, что их компьютер заражен. Однако, как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения.

Tweet: Как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения. Твитни это!

Так же не стоит верить, что все сайты с хорошей репутацией безопасны. Они также могут быть взломаны киберпреступниками. А посещение зараженного вредоносным кодом легитимного сайта – еще большая вероятность для пользователя расстаться со своей личной информацией. Именно это, как пишет SecurityWeek, произошло с Всемирным банком. Также многие пользователи считают, что их личные данные - фотографии, документы и файлы - не представляют интереса для создателей вредоносных программ. Киберпреступники же используют общедоступные данные для того, чтобы атаковать отдельных пользователей, или собрать информацию, которая поможет им создать фишинговые письма, чтобы проникнуть во внутренние сети организаций.

Стандартные методы заражения

Конфиденциальные данные, такие как пароли, являются главной целью киберпреступников. Помимо использования вредоносных программ для перехвата паролей в момент их ввода, злоумышленники также могут собирать пароли с веб-сайтов и других компьютеров, которые они взломали. Вот почему так важно использовать уникальный и сложный пароль для каждой учетной записи. Он должен состоять из 15 и более символов, включающих буквы, цифры и специальные символы. Таким образом, если киберпреступникам удастся взломать один аккаунт, они не получат доступ ко всем вашим учетным записям. К сожалению, большинство пользователей имеют очень слабые пароли: вместо того, чтобы придумать труднодоступную комбинацию, они обращаются к standby-паролям типа «123456» или «Password123», которые преступники легко подбирают. Даже контрольные вопросы не всегда могут служить эффективной защитой, потому что многие люди дают один и тот же ответ на вопрос «Ваше любимая еда?», например, если вы находитесь в Соединенных Штатах, то почти наверняка ответ будет - «Пицца».

Признаки заражения

Хотя большинство вредоносных программ не оставляет никаких явных следов, и ваш компьютер работает нормально, иногда все же можно заметить признаки возможного заражения. Самый первый из них - снижение производительности, т.е. процессы происходят медленные, загрузка окон занимает больше времени, в фоновом режиме работают какие-то случайные программы. Еще одним настораживающим признаком может считаться измененных домашних интернет-страниц в вашем браузере или более частое, чем обычно, появление всплывающих объявлений. В некоторых случаях вредоносное ПО даже может влиять на базовые функции компьютера: не открывается Windows, нет подключения к Интернету или доступа к более высокоуровневым функциям управления системой более высокого уровня. Если вы подозреваете, что ваш компьютер может быть заражен, немедленно произведите проверку системы. Если заражение не обнаружено, но вы все еще сомневаетесь, получите второе мнение - запустите альтернативный антивирусный сканер.

Другие полезные статьи и ссылки по теме «Компьютерные вирусы и вредоносное ПО»

Компьютерные вирусы и вредоносное ПО: факты и часто задаваемые вопросы

Пользователи компьютеров Windows и Mac, смартфонов и планшетов находятся под постоянно растущей угрозой, исходящей от компьютерных вирусов и вредоносных программ. Принятие мер означает понимание того, с чем вы столкнулись. Рассмотрим основные типы вредоносных программ и их последствия.

ПНП – это потенциально нежелательная программа, часто устанавливаемая на компьютер при установке других программ. Как правило, ПНП выполняет роль маркетингового инструмента, часто меняет настройки браузера или отображает нежелательную рекламу. Самая распространенная форма ПНП – рекламные программы. Аббревиатура ПНП означает «потенциально нежелательная программа».

В отличие от троянских программ, червей, Emotet, шпионских программ и программ-вымогателей, ПНП попадает на компьютер не через уязвимости в системе безопасности и не в результате атак злоумышленников – установка ПНП обычно происходит с согласия пользователя. Большинство ПНП не приносят никакой пользы. Фактически используется лишь незначительная часть дополнительно устанавливаемых партнерских программ.

Как ПНП попадают на компьютер

Хотя сами по себе ПНП обычно безвредны, они могут мешать, замедляя работу компьютера и тем самым вызывая раздражение, поэтому следует понимать, какие партнерские программы загружаются совместно с программным обеспечением, устанавливаемым на компьютер. При быстром похождении всех шагов установки можно легко пропустить мелкий шрифт и согласиться на установку дополнительных приложений.

Часто даже антивирус не предотвращает установку ПНП, поскольку, с технической точки зрения, ПНП не является вредоносной программой – она не предназначена для нанесения какого-либо ущерба компьютеру. Это означает, что ПНП не настолько опасны, как вирусы или троянские программы, но в любом случае следует убедиться, что ПНП не были случайно установлены. Зачем? Вот несколько примеров того, как ПНП вредят компьютеру:

- ПНП замедляют работу компьютера, поскольку используют много памяти.

- Они показывают много рекламы.

- ПНП добавляют в браузер панели инструментов, занимающие память.

- Потенциально нежелательные программы собирают личную информацию.

Самые популярные ПНП

Наиболее распространенным видом ПНП являются рекламные программы. Самый известный пример – панели инструментов или панели кнопок. Многие пользователи, вероятно, устанавливали панель инструментов браузера. В большинстве случаев это происходит непреднамеренно, поскольку панели инструментов обычно не используются. Они почти всегда устанавливаются вместе с другими бесплатными программами.

Помимо панелей инструментов, существуют другие виды ПНП, которые могут оказаться полезными. Большинство из них – это программы, выполняющие проверку системы: они обнаруживают незначительные ошибки в системе и отправляют временные файлы на удаление. Однако для фактической оптимизации системы пользователю обычно требуется сначала перейти на платную версию продукта.

Такая практика не является незаконной, но крайне сомнительна и раздражает пользователей. Если вы не хотите использовать платную версию продукта, такие инструменты можно сразу же удалить, поскольку они не приносят никакой пользы.

Как распознать ПНП?

Чтобы обнаружить ПНП, сначала необходимо классифицировать потенциально нежелательные программы. Чтобы определить, является ли программа потенциально нежелательной, инженеры по безопасности исследуют списки типов некорректного поведения. Если разные программы демонстрируют эти типы поведения, они классифицируются как ПНП.

Признаки ПНП включают нарушения в интернете, например, изменение результатов поиска, нарушения загрузки, записи закладок, а также запрет на рекламу, например, запрет навязчивых всплывающих окон. Также существуют признаки ПНП при установке программ, например, предварительно установленные флажки или рекомендации по выбору большого количества дополнительных опций.

Как защититься от потенциально нежелательных программ

- Осторожность при установке программ. Как упоминалось выше, потенциально нежелательные программы обычно попадают на компьютер случайно. При установке бесплатных программ часто загружаются партнерские программы, используемые для финансирования бесплатной программы. Чтобы избежать установки ПНП, обращайте внимание на этот момент при установке бесплатных программ. Не пропускайте содержимое ни одного из диалоговых окон. Помимо защиты от ПНП, эти действия также позволят избежать непреднамеренной установки вредоносных программ на компьютер.

- Расширенная установка. После загрузки программного обеспечения обычно предлагаются варианты быстрая установка и расширенная установка. Вариант «расширенная установка» не имеет никакого отношения к тому, хорошо ли вы разбираетесь в компьютерах и технологиях, это просто маркетинговый ход. Выбирайте этот вариант и всегда отменяйте выборустановки дополнительных программ. Таким образом снижается риск случайной установки ПНП.

- Загрузка оригинальной версии. В качестве дополнительной меры защиты всегда загружайте оригинальное программное обеспечение от производителя, а не с сайтов с бесплатными пакетами установки.

- Здоровое недоверие. В описании многих потенциально нежелательных программ предлагается оптимизировать вашу систему или значительно ускорить доступ в интернет. К таким обещаниям следует относиться со здоровым недоверием. Если вы не уверены, прояснить ситуацию поможет поиск дополнительной информации в интернете.

- Темные паттерны – это пользовательские интерфейсы, предназначенные для того, чтобы обманным путем заставить пользователя совершить действия, которые он, вероятно, не совершил бы по собственной воле. Примерами темных паттернов могут служить информационные рассылки, в которых трудно обнаружить кнопку отказа от подписки, или веб-сайты, где проблематично найти контактную информацию. Вот еще несколько примеров темных паттернов:

- Неофициальные печати, убеждающие в подлинности.

- Предварительно установленные флажки выбора опций.

- Выделение желаемого пути пользователя (например, кнопка «Пропустить» неактивна, а кнопка «Продолжить» выделена).

- Дополнительные меры безопасности. Помимо тщательной проверки загружаемых программ, необходимо использовать дополнительные программы безопасности. К ним относятся, в частности, блокировщики всплывающих окон и рекламы, программы для защиты от шпионского ПО и вредоносных программ.

Инструкции по удалению ПНП с компьютера

ПНП обычно устанавливаются непреднамеренно, как дополнительные партнерские программы. Однако, поскольку ПНП не являются вирусами, их сравнительно легко удалить, хотя удаление может оказаться продолжительным. Обычно ПНП удаляются без особых усилий или без необходимости внешней помощи.

Удаление ПНП с компьютера Windows

На компьютере с Windows 10 откройте Панель управления и выберите категорию Программы. Отобразится список всех установленных программ. Выберите программу, которую вы хотите удалить, и нажмите кнопку Удалить на верхней панели. Следуйте инструкциям по удалению, чтобы полностью удалить выбранную программу с компьютера.

Удаление ПНП с Mac или MacBook

Для устройств Apple процесс удаления несколько отличается. Чтобы удалить программу, установленную без использования Mac App Store, откройте приложение Finder и выберите имя устройства MacBook или Mac в строке меню слева. Затем откройте внутренний жесткий диск компьютера. По умолчанию он называется Macintosh HD.

В подпапке Программы находятся все установленные программы. Просто перетащите требуемую программу в корзину, которая находится на панели Dock. При этом выполняется удаление программы. Чтобы освободить место на устройстве, нажмите на корзину и выберите пункт «Очистить корзину».

Заключение

Потенциально нежелательные программы (ПНП) технически не считаются вредоносными, но при попадании на компьютер могут вызвать определенные проблемы: они раздражают, замедляют работу компьютера и потребляют оперативную память. В результате потребления большого объема оперативной памяти они снижают производительность компьютера. Дополнительные меры безопасности могут помочь избежать установки ПНП. Однако лучшая защита от ПНП – это внимательность при установке бесплатных программ. Не пропускайте содержимое диалоговых окон при установке и не выбирайте быстрый или стандартный вариант установки. Снимите дополнительные флажки, чтобы не устанавливать ненужные программы.

Следующие решения по обеспечению безопасности защищают от троянских и других вредоносных программ:

Связанные понятия:

Что такое ПНП?

Что такое потенциально нежелательные программы (ПНП) и как от них защититься? Как распознать ПНП и избежать заражения?

Избранные статьи

Что такое шифрование?

Что такое ПНП?

Что такое вредоносные программы с нулевым щелчком и как осуществляются атаки с нулевым щелчком?

Что такое цифровой след?

Технологии WEP, WPA, WPA2 и WPA3: что это и в чем их различия?

Продукты для дома

Наши передовые решения помогают защитить то, что для вас ценно. Узнайте больше о нашей удостоенной наград защите.

Бесплатные утилиты

Наши бесплатные утилиты помогают обеспечить защиту ваших устройств на базе Windows, Mac и Android.

Связаться с нами

Наша главная цель - обеспечить вашу безопасность. Мы всегда готовы ответить на ваши вопросы и оказать техническую поддержку.

О компании

Узнайте больше о том, кто мы, как мы работаем и почему наша главная цель - сделать цифровой мир безопасным для всех.

Пробные версии

Попробуйте наши решения. Всего за несколько кликов вы можете скачать бесплатные пробные версии нашего продукта и проверить их в действии.

Сувенирный портал Lab Shop

Здесь вы можете приобрести сувенирные продукты с корпоративной символикой «Лаборатории Касперского».

Читайте также: